การขาดการปกป้องความเป็นส่วนตัวถือเป็นบาปดั้งเดิมของบล็อกเชนสาธารณะทั้งหมด ตั้งแต่สมุดปกขาว Bitcoin ดั้งเดิมของ Satoshi ไปจนถึงเครือข่ายที่ล้ำหน้า แบบโมดูลาร์ และขนานกันมากที่สุด ซึ่งทำธุรกรรม 100 ล้านรายการต่อวินาทีด้วยเวลาสุดท้ายที่ zeptosecond

โดยทั่วไปแล้ว ความเป็นส่วนตัวของผู้ใช้ขัดต่อธรรมชาติของบล็อกเชนสาธารณะ เพื่อให้บัญชีแยกประเภทสาธารณะทำงานได้ ข้อมูลธุรกรรมบางอย่างจะต้องแชร์กับโหนดและผู้เข้าร่วมเครือข่าย ทางลัดในการทำให้ระบบเหล่านี้ออนไลน์ได้อย่างรวดเร็วคือเพียงทำให้ทุกอย่างเป็นแบบสาธารณะตามค่าเริ่มต้น

อย่างไรก็ตาม ความโปร่งใสขั้นสูงสุดนั้นทำให้ผู้ใช้ถูกสอดแนม การบังคับ และผลที่ตามมาโดยไม่ตั้งใจ เช่น การรั่วไหลของสัญญาณการค้า สิ่งนี้ไม่สามารถทำได้ในเชิงพาณิชย์และกัดกร่อนสิทธิ์ในการกำหนดชะตากรรมของตน การดูแลตนเองอย่างแท้จริงไม่สามารถดำรงอยู่ได้หากผู้ใช้ไม่ได้ควบคุมข้อมูลของตน ความเป็นส่วนตัวคือการคืนอิสรภาพของผู้ใช้ในการเลือกสิ่งที่พวกเขาทำและไม่เปิดเผยต่อโลกภายนอก

ต่อไปนี้เป็นข้อบกพร่องร้ายแรงเจ็ดประการที่พบบ่อยในเครื่องมือความเป็นส่วนตัวของ crypto:

บาป 1 – ระบบรวมศูนย์

ในโลกที่มีการกระจายอำนาจ การรวมศูนย์คือ ความเฉื่อยชา. การรันบัญชีแยกประเภทบนฐานข้อมูล SQL ภายในของธนาคารนั้นง่ายกว่า (เร็วกว่าและถูกกว่า) กว่าการส่งธุรกรรมบนบล็อกเชนที่มีประสิทธิภาพสูงสุด

อย่างไรก็ตาม การกระจายอำนาจเท่ากับความยืดหยุ่น นี่เป็นสาเหตุที่สกุลเงินดิจิทัลมีมูลค่าตลาด หากไม่มีสิ่งนี้ ผู้ใช้จะดีกว่าด้วยความเร็วและการประหยัดต้นทุนของสถาบันแบบรวมศูนย์

สิ่งนี้มีความสำคัญมากยิ่งขึ้นสำหรับโปรโตคอลความเป็นส่วนตัว โดยที่การรวมศูนย์หมายถึงนักพัฒนาให้สิทธิ์ตนเองในการเข้าถึงข้อมูลของผู้ใช้

ผู้สร้างโปรโตคอลควร ไม่เคย ให้คีย์ผู้ดูแลระบบแก่ตนเองซึ่งสามารถหยุดหรือลบข้อมูลระบุตัวตนผู้ใช้ได้ (RAILGUN ใช้กลไกเช่น กำลังดูคีย์ เพื่อให้เกิดความโปร่งใสโดยไม่เลือกปฏิบัติและควบคุมโดยผู้ใช้ในกรณีที่จำเป็น)

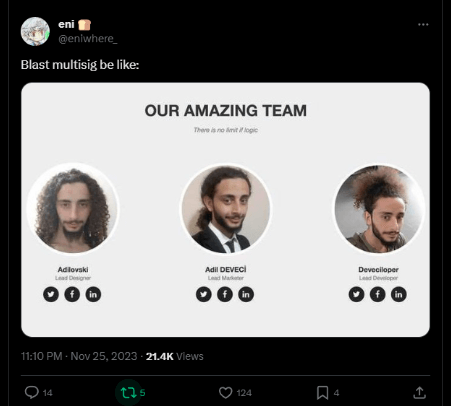

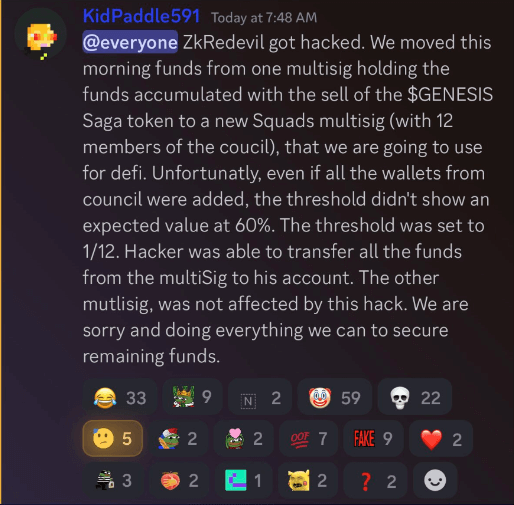

เวกเตอร์การรวมศูนย์อีกแบบหนึ่งคือ Threshold multi-sigs โดยเฉพาะอย่างยิ่งสำหรับโปรโตคอลที่ต้องการเลี่ยงผ่านบริดจ์ที่ไม่ปลอดภัย แม้ว่าจะตั้งค่า "อย่างเหมาะสม" 3 ใน 5 multi-sig ก็ยังอาจแย่กว่านั้นหากพิจารณาจากสมมติฐานด้านความน่าเชื่อถือมากกว่าธนาคารในพื้นที่ของคุณ

และเมื่อกำหนดค่า multi-sig ไม่ถูกต้อง….

บาป 2 – ตัณหาในการตัดไม้

เครื่องมือความเป็นส่วนตัวควรใช้ทุกมาตรการเพื่อให้แน่ใจว่าไม่มีการติดตามกิจกรรมของผู้ใช้ โดยเฉพาะข้อมูลส่วนบุคคลที่สามารถระบุตัวตนได้ เช่น ที่อยู่ IP และกิจกรรมการท่องเว็บ

โปรโตคอลความเป็นส่วนตัวควรได้รับการออกแบบด้วยหลักปรัชญาที่ครอบคลุมซึ่งใช้การละเลยการตัดสินใจเพียงชั่วขณะเพื่อลบตัวตนของผู้ใช้

ตัวอย่างเช่น Railway Wallet (ซึ่งมีเทคโนโลยีความเป็นส่วนตัวของ RAILGUN ในตัว) จะเรียกพร็อกซี RPC ตามค่าเริ่มต้นสำหรับผู้ใช้ทุกคน ดังนั้นแม้ว่าบางคนจะไม่ได้ใช้ VPN (ซึ่งพวกเขาควรใช้ 🙁) IP ของพวกเขาจะไม่รั่วไหลไปยังโหนด RPC

Sin 3 – สถานะที่เข้ารหัส

ทำไมไม่ทำให้ทั้งระบบเป็นส่วนตัวล่ะ? เป็นเรื่องที่น่าดึงดูดใจ... แต่การมีสถานะที่เข้ารหัสอย่างสมบูรณ์นั้นเป็นสิ่งที่ไม่พึงประสงค์ ในบางแง่ เหมือนกับการเปิดเผยต่อสาธารณะโดยสมบูรณ์

สถานะการเข้ารหัสจะสร้างกล่องดำที่ผู้ใช้และผู้สังเกตการณ์ไม่รู้ว่า dApp กำลังทำอะไรอยู่ กำจัดคุณลักษณะด้านความปลอดภัยที่สำคัญที่สุดของบล็อคเชน: การตรวจสอบสาธารณะ

หาก dApp เป็นแบบส่วนตัว คุณจะตรวจสอบได้อย่างไรว่าเศรษฐศาสตร์และนักแสดงทำงานอย่างถูกต้อง? คุณจะตอบสนองอย่างเหมาะสมอย่างไรต่อการแสวงหาผลประโยชน์หรือความพยายามที่เป็นอันตราย หากคุณไม่รู้ว่ามีบางอย่างเกิดขึ้นหรือไม่

ความเป็นส่วนตัวของผู้ใช้เป็นสิ่งที่ดี – และความโปร่งใสของโปรโตคอลก็เช่นกัน

บาป 4 – การพึ่งพาผู้ผลิตเฉพาะราย

การ "ไร้ความไว้วางใจ" หมายความว่าคุณไม่จำเป็นต้องเชื่อถือบุคคลที่สาม (เช่น บริษัท ตัวแทน หรือพนักงานธนาคาร) เพื่อให้แน่ใจว่าโปรโตคอลใช้งานได้ จุดแข็งของการเข้ารหัสตามความรู้เป็นศูนย์คือสร้างการพึ่งพาน้อยลง รวมถึงผู้ผลิตด้วย

ตัวอย่างเช่น หากคุณสร้างระบบความเป็นส่วนตัวที่ใช้ Software Guard Extensions ที่สร้างโดย Intel ใน CPU การรักษาความปลอดภัยของระบบของคุณขึ้นอยู่กับจุดที่อาจเกิดความล้มเหลวเพียงจุดเดียว โดยไว้วางใจให้ Intel นำผลิตภัณฑ์ของตนไปใช้งานอย่างถูกต้อง

สิ่งจูงใจของ Intel คือการดำเนินการอย่างเหมาะสม แต่การพึ่งพา SGX จะสร้างจุดอ่อนอย่างต่อเนื่องและความเชื่อถือโดยไม่จำเป็น นอกจากนี้ยังมีการพิจารณาการดูแลประตูโดยการออกแบบ เนื่องจาก SGX ต้องการฮาร์ดแวร์พิเศษซึ่งมีราคาค่อนข้างแพง ไม่ชัดเจน และบำรุงรักษายาก ในทางตรงกันข้าม เครื่องมือตรวจสอบการพิสูจน์การเดิมพันสามารถทำงานบน Raspberry Pi ได้

บาป 5 – เป็นคนโกง

ความเป็นส่วนตัวของ Crypto เป็นการเล่าเรื่องที่น่าสนใจ แต่ก็ไม่ได้มีคุณค่าเพียงพอที่จะรับประกันการสร้างบล็อกเชนหรือการยกเลิกใหม่ทั้งหมด (เว้นแต่กลุ่มพิเศษจะนำนวัตกรรมทางเทคนิคที่เข้มงวดมาใช้)

ระบบความเป็นส่วนตัวจะได้รับผลกระทบมากที่สุดเมื่อมีอยู่ในเครือข่ายที่มีผู้ใช้และกิจกรรมทางการเงินอยู่ ให้ดีขึ้นหรือแย่ลง Defi ได้รวมตัวกันอยู่รอบๆ Ethereum, EVMและสภาพแวดล้อมอื่นๆ บางอย่างเช่น โซลานา. ความแข็งแกร่งคือราชาและได้รับประโยชน์จากการวิจัยด้านความปลอดภัยมากที่สุด

การสร้างสภาพแวดล้อมการดำเนินการแบบใหม่และการดึงดูดนักพัฒนาและผู้ใช้ต้องใช้เวลาและมักเป็นสิ่งจูงใจที่ไม่ยั่งยืน ในขณะเดียวกัน มูลค่าหลายพันล้านดอลลาร์กำลังนั่งอยู่บนเครือข่ายสาธารณะที่ต้องการความเป็นส่วนตัวอย่างยิ่ง

ห่วงโซ่ความเป็นส่วนตัวเฉพาะยังสร้างคำถามเพื่อความปลอดภัยเพิ่มเติม เช่น ต้องใช้บริดจ์ ซึ่งแสดงให้เห็นครั้งแล้วครั้งเล่าว่าเป็นองค์ประกอบที่มีความปลอดภัยน้อยที่สุดของเครือข่ายบล็อกเชน ข้อกังวลอื่นๆ ได้แก่ การรวมศูนย์ฉันทามติ การตรวจสอบความถูกต้อง และตัวจัดลำดับ

Sin 6 – ความซับซ้อนของตัวสร้าง

นักพัฒนามักถูกมองว่าเป็นอัจฉริยะ (และบางคนก็เป็นเช่นนั้น) อย่างไรก็ตาม วิทยาการเข้ารหัสลับนั้นยากพอที่จะบังคับให้ผู้สร้างเรียนรู้และใช้ภาษา ห่วงโซ่เครื่องมือ หรือระบบนิเวศที่เป็นกรรมสิทธิ์นั้นซับซ้อนและไม่ก่อให้เกิดผลโดยไม่จำเป็น

สัญญาที่เขียนด้วยภาษาเช่น Solidity หรือ Vyper สามารถพกพาได้ระหว่างเครือข่ายที่รองรับ EVM นั่นไม่ใช่กรณีของ Rust และเครือข่าย WebAssembly อื่นๆ พวกเขาทั้งหมดมีมาตรฐานรันไทม์ของตัวเอง จากมุมมองของผู้สร้าง นั่นหมายความว่าจำเป็นต้องรักษาฐานรหัสสัญญาแยกกันสำหรับแต่ละเครือข่าย แม้ว่าจะใช้ภาษาเดียวกันก็ตาม

ส่งผลให้เข้าถึงสินค้าได้น้อยลง

บาป 7 – เทคโนโลยีที่ยังไม่บรรลุนิติภาวะ

“Magic Internet Money” เป็นมส์ที่ยอดเยี่ยมอย่างแท้จริง อย่างไรก็ตาม นักพัฒนา crypto กำลังสร้างเทคโนโลยีทางการเงินที่มีผลกระทบในโลกแห่งความเป็นจริงและจัดการกับเงินจริง

เทคโนโลยีความเป็นส่วนตัวมีหน้าที่สองประการในการคำนึงถึง "ความเป็นจริงของเงิน" และคำนึงถึง "ความเป็นส่วนตัว" ด้วย กล่าวคือ จะต้องปลอดภัยจากการแสวงหาผลประโยชน์ทางการเงิน และสิ่งใดก็ตามที่อาจทำให้ผู้ใช้ไม่เปิดเผยตัวตน การวิจัยทางวิชาการที่มีอยู่เกี่ยวกับเทคโนโลยีนี้มีความสำคัญด้วยเหตุผลบางประการ

เกรงว่าคุณจะจบลงเหมือน IOTA บิทคอยน์ ความจริงที่พยายามและเป็นจริงคือ “อย่าม้วนการเข้ารหัสของคุณ”

โดยเฉพาะอย่างยิ่งเทคโนโลยีความเป็นส่วนตัวควรได้รับการทดสอบและผ่านการคิดมาเป็นอย่างดี โดยมีการตรวจสอบที่ครอบคลุมจากบริษัทรักษาความปลอดภัย การประเมินจากผู้สนับสนุนความเป็นส่วนตัว การทดสอบปากกาโดย White Hats เป็นต้น

มิฉะนั้น คุณจะคาดหวังได้อย่างไรว่าผู้คน โดยเฉพาะผู้ใช้กระแสหลักหน้าใหม่ จะต้องเสี่ยงต่อตัวตนและเงินของพวกเขาบนแพลตฟอร์มเทคโนโลยีที่ซับซ้อน

สรุป

บล็อกเชนสาธารณะเป็นแบบ “dox-by-design” ไม่ใช่เรื่องง่ายที่จะสร้างระบบความเป็นส่วนตัวแบบออนไลน์ในขณะที่ยังคงรักษาเหตุผลในการใช้สกุลเงินดิจิทัลไว้ตั้งแต่แรก เช่น ความสามารถในการตรวจสอบและการกระจายอำนาจ

แหล่งข้อมูลที่ดีสำหรับการประเมินระดับความเป็นส่วนตัวของเครื่องมือความเป็นส่วนตัวที่คุณเลือกคือ ความเป็นส่วนตัวของ Web3 ตอนนี้ความคิดริเริ่ม ซึ่งได้จัดหมวดหมู่และให้คะแนนเครื่องมือความเป็นส่วนตัวของ crypto ต่างๆ ตรวจสอบว่าเป็นขั้นตอนแรกที่ดีเยี่ยมในการปกป้องข้อมูลประจำตัวออนไลน์และการเงินของคุณ

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://cryptoslate.com/the-seven-deadly-sins-of-crypto-privacy/

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- $ ขึ้น

- 1

- 100

- 17

- 39

- 58

- 7

- a

- เกี่ยวกับเรา

- นักวิชาการ

- การวิจัยทางวิชาการ

- เข้า

- สามารถเข้าถึงได้

- ลงชื่อเข้าใช้

- กระทำ

- การแสดง

- อยากทำกิจกรรม

- นักแสดง

- เพิ่มเติม

- ที่อยู่

- ผู้ดูแลระบบ

- สนับสนุน

- อีกครั้ง

- กับ

- ตัวแทน

- ทั้งหมด

- แล้ว

- ด้วย

- ในหมู่

- an

- และ

- ใด

- สิ่งใด

- อย่างเหมาะสม

- เป็น

- เป็นที่ถกเถียงได้

- รอบ

- AS

- การประเมิน

- การประเมินผล

- ข้อสมมติ

- สมมติฐาน

- ความพยายาม

- ตรวจสอบได้

- การตรวจสอบ

- ใช้ได้

- ธนาคาร

- BE

- รับ

- กำลัง

- ดีกว่า

- พันล้าน

- Bitcoin

- เอกสารไวท์เปเปอร์ Bitcoin

- Black

- blockchain

- เครือข่ายบล็อคเชน

- blockchains

- ร่างกาย

- กล่อง

- สะพาน

- นำ

- Browsing

- สร้าง

- สร้าง

- ผู้สร้าง

- การก่อสร้าง

- สร้าง

- แต่

- by

- ทางอ้อม

- โทร

- CAN

- ไม่ได้

- กรณี

- การจัดหมวดหมู่

- การรวบอำนาจ

- ส่วนกลาง

- โซ่

- ห่วงโซ่

- ราคาถูก

- ตรวจสอบ

- เลือก

- ในเชิงพาณิชย์

- ร่วมกัน

- บริษัท

- จับใจ

- ซับซ้อน

- ส่วนประกอบ

- ความกังวลเกี่ยวกับ

- การกำหนดค่า

- เอกฉันท์

- ผลที่ตามมา

- การพิจารณา

- คงที่

- สัญญา

- ตรงกันข้าม

- ควบคุม

- ได้อย่างถูกต้อง

- ราคา

- ประหยัดค่าใช้จ่าย

- ต่อต้าน

- สร้าง

- สร้าง

- ผู้สร้าง

- การเข้ารหัสลับ

- การอ่านรหัส

- ตัดขอบ

- Dapp

- ข้อมูล

- ฐานข้อมูล

- การกระจายอำนาจ

- ซึ่งกระจายอำนาจ

- ค่าเริ่มต้น

- แสดงให้เห็นถึง

- การอ้างอิง

- การอยู่ที่

- ขึ้นอยู่กับ

- ได้รับการออกแบบ

- หมดท่า

- แม้จะมี

- กำหนด

- นักพัฒนา

- ยาก

- do

- ทำ

- การทำ

- ดอลลาร์

- Dont

- สอง

- ลง

- e

- แต่ละ

- ง่ายดาย

- ง่าย

- เศรษฐศาสตร์

- ระบบนิเวศ

- ขจัด

- ที่มีการเข้ารหัส

- การเข้ารหัสลับ

- ปลาย

- พอ

- ทำให้มั่นใจ

- ที่ล่อลวง

- ทั้งหมด

- อย่างสิ้นเชิง

- สิ่งแวดล้อม

- สภาพแวดล้อม

- เท่ากับ

- โดยเฉพาะอย่างยิ่ง

- ฯลฯ

- แม้

- ทุกๆ

- ทุกอย่าง

- EVM

- ตัวอย่าง

- ยอดเยี่ยม

- การปฏิบัติ

- มีอยู่

- ที่มีอยู่

- คาดหวัง

- แพง

- เอาเปรียบ

- การหาประโยชน์

- ส่วนขยาย

- กว้างขวาง

- ความล้มเหลว

- เร็วขึ้น

- ความสำเร็จ

- ลักษณะ

- ที่โดดเด่น

- สองสาม

- น้อยลง

- วาระสุดท้าย

- การเงิน

- ทางการเงิน

- เทคโนโลยีทางการเงิน

- บริษัท

- ชื่อจริง

- ข้อบกพร่อง

- สำหรับ

- พระเดช

- เสรีภาพ

- แข็ง

- ราคาเริ่มต้นที่

- อย่างเต็มที่

- ฟังก์ชัน

- อย่างแท้จริง

- ได้รับ

- ให้

- ให้

- ไป

- ไป

- ดี

- ยิ่งใหญ่

- ยาม

- จัดการ

- ที่เกิดขึ้น

- ยาก

- ฮาร์ดแวร์

- มี

- มี

- จุดสูง

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- อย่างไรก็ตาม

- HTTPS

- i

- ระบุตัวตนได้

- เอกลักษณ์

- if

- มีประสิทธิภาพ

- การดำเนินการ

- สำคัญ

- in

- แรงจูงใจ

- ประกอบด้วย

- รวมทั้ง

- นักวิเคราะห์ส่วนบุคคลที่หาโอกาสให้เป็นไปได้มากที่สุด

- ไม่ปลอดภัย

- แบบบูรณาการ

- อินเทล

- ภายใน

- อินเทอร์เน็ต

- เข้าไป

- IP

- ที่อยู่ IP

- IT

- ITS

- ตัวเอง

- เพียงแค่

- กุญแจ

- พระมหากษัตริย์

- ทราบ

- ไม่มี

- ไม่มีความเป็นส่วนตัว

- ภาษา

- ภาษา

- การรั่วไหล

- เรียนรู้

- น้อยที่สุด

- บัญชีแยกประเภท

- น้อยลง

- ระดับ

- กดไลก์

- หลัก

- เก็บรักษา

- การบำรุงรักษา

- ทำ

- ที่เป็นอันตราย

- ผู้ผลิตยา

- ตลาด

- มูลค่าตลาด

- ความกว้างสูงสุด

- อาจ..

- วิธี

- ในขณะเดียวกัน

- วัด

- กลไก

- meme

- ล้าน

- โมดูลาร์

- เงิน

- ข้อมูลเพิ่มเติม

- มากที่สุด

- ต้อง

- เล่าเรื่อง

- ธรรมชาติ

- จำเป็นต้อง

- จำเป็น

- ต้อง

- เครือข่าย

- เครือข่าย

- ใหม่

- ไม่

- โหนด

- นวนิยาย

- ผู้สังเกตการณ์

- of

- ปิด

- มักจะ

- on

- บนโซ่

- ออนไลน์

- เพียง

- or

- เป็นต้นฉบับ

- อื่นๆ

- ออก

- ด้านนอก

- ของตนเอง

- ผู้เข้าร่วม

- ในสิ่งที่สนใจ

- โดยเฉพาะ

- พรรค

- คน

- ต่อ

- ส่วนตัว

- ปรัชญา

- สถานที่

- เวที

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- pm

- จุด

- แบบพกพา

- ที่มีศักยภาพ

- การรักษา

- กด

- ความเป็นส่วนตัว

- เครื่องมือความเป็นส่วนตัว

- ส่วนตัว

- ได้รับการยกเว้น

- ผลิตภัณฑ์

- หลักฐานของสัดส่วนการถือหุ้น

- อย่างถูกต้อง

- ประพจน์

- เป็นเจ้าของ

- การป้องกัน

- โปรโตคอล

- โปรโตคอล

- ให้

- สาธารณะ

- คำถาม

- อย่างรวดเร็ว

- ทางรถไฟ

- ราสเบอร์รี่

- จริง

- เงินจริง

- โลกแห่งความจริง

- เหตุผล

- เหตุผล

- เกี่ยวกับ

- สัมพัทธ์

- อาศัย

- อาศัย

- ต้อง

- การวิจัย

- ความยืดหยุ่น

- ทรัพยากร

- ตอบสนอง

- ผล

- เปิดเผย

- ขวา

- ความเสี่ยง

- ม้วน

- ม้วน

- วิ่ง

- รันไทม์

- สนิม

- การป้องกัน

- เดียวกัน

- ซาโตชิส

- เงินออม

- คะแนน

- ที่สอง

- ปลอดภัย

- ความปลอดภัย

- ที่กำลังมองหา

- เลือก

- การดูแลตนเอง

- การส่ง

- แยก

- ชุด

- เจ็ด

- SGX

- ที่ใช้ร่วมกัน

- น่า

- สัญญาณ

- สำคัญ

- ง่ายดาย

- เดียว

- นั่ง

- So

- ซอฟต์แวร์

- ความแข็งแรง

- บาง

- บางคน

- บางสิ่งบางอย่าง

- การพูด

- เฉพาะ

- พิเศษ

- โดยเฉพาะ

- ความเร็ว

- มาตรฐาน

- จุดยืน

- สถานะ

- ขั้นตอน

- ความแข็งแรง

- เข้มงวด

- แข็งแรง

- อย่างเช่น

- ที่สนับสนุน

- การเฝ้าระวัง

- ระบบ

- ระบบ

- เอา

- ใช้เวลา

- การ

- เทคโนโลยี

- วิชาการ

- เทคโนโลยี

- เทคโนโลยี

- การทดสอบ

- กว่า

- ที่

- พื้นที่

- บาปมหันต์เจ็ด

- ของพวกเขา

- พวกเขา

- ตัวเอง

- ที่นั่น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- ที่สาม

- นี้

- คิดว่า

- ธรณีประตู

- ดังนั้น

- เวลา

- ไปยัง

- เครื่องมือ

- เครื่องมือ

- ไปทาง

- การติดตาม

- การค้า

- การทำธุกรรม

- การทำธุรกรรม

- ความโปร่งใส

- จริง

- วางใจ

- ไว้วางใจ

- ที่สุด

- เว้นแต่

- เกินความจำเป็น

- ไม่จำเป็น

- ไม่ยั่งยืน

- ใช้

- ผู้ใช้งาน

- ความเป็นส่วนตัวของผู้ใช้

- ผู้ใช้

- ใช้

- การใช้

- การตรวจสอบ

- ตรวจสอบ

- ความคุ้มค่า

- ต่างๆ

- ตรวจสอบ

- VPN

- ความอ่อนแอ

- Vyper

- กระเป๋าสตางค์

- หมาย

- วิธี

- เว็บแอสเซมบลี

- อะไร

- เมื่อ

- ที่

- ในขณะที่

- ขาว

- Whitepaper

- กับ

- ไม่มี

- โรงงาน

- โลก

- แย่ลง

- จะ

- เขียน

- คุณ

- ของคุณ

- ลมทะเล

- เป็นศูนย์