ผลิตภัณฑ์และการวิจัยของ ESET ได้ปกป้องโครงสร้างพื้นฐานด้านไอทีของยูเครนมานานหลายปี นับตั้งแต่เริ่มสงครามในเดือนกุมภาพันธ์ 2022 เราได้ป้องกันและตรวจสอบการโจมตีจำนวนมากที่ดำเนินการโดยกลุ่มแนวร่วมรัสเซีย เรายังเผยแพร่ผลการวิจัยที่น่าสนใจที่สุดบางส่วนใน WeLiveSecurity:

แม้ว่าจุดสนใจหลักของเรายังคงอยู่ที่การวิเคราะห์ภัยคุกคามที่เกี่ยวข้องกับมัลแวร์ แต่เราพบว่าเรากำลังตรวจสอบการดำเนินการด้านข้อมูลหรือการดำเนินการทางจิตวิทยา (PSYOP) โดยพยายามสร้างความสงสัยในใจของชาวยูเครนและผู้พูดภาษายูเครนในต่างประเทศ

ปฏิบัติการเทกซอนโต

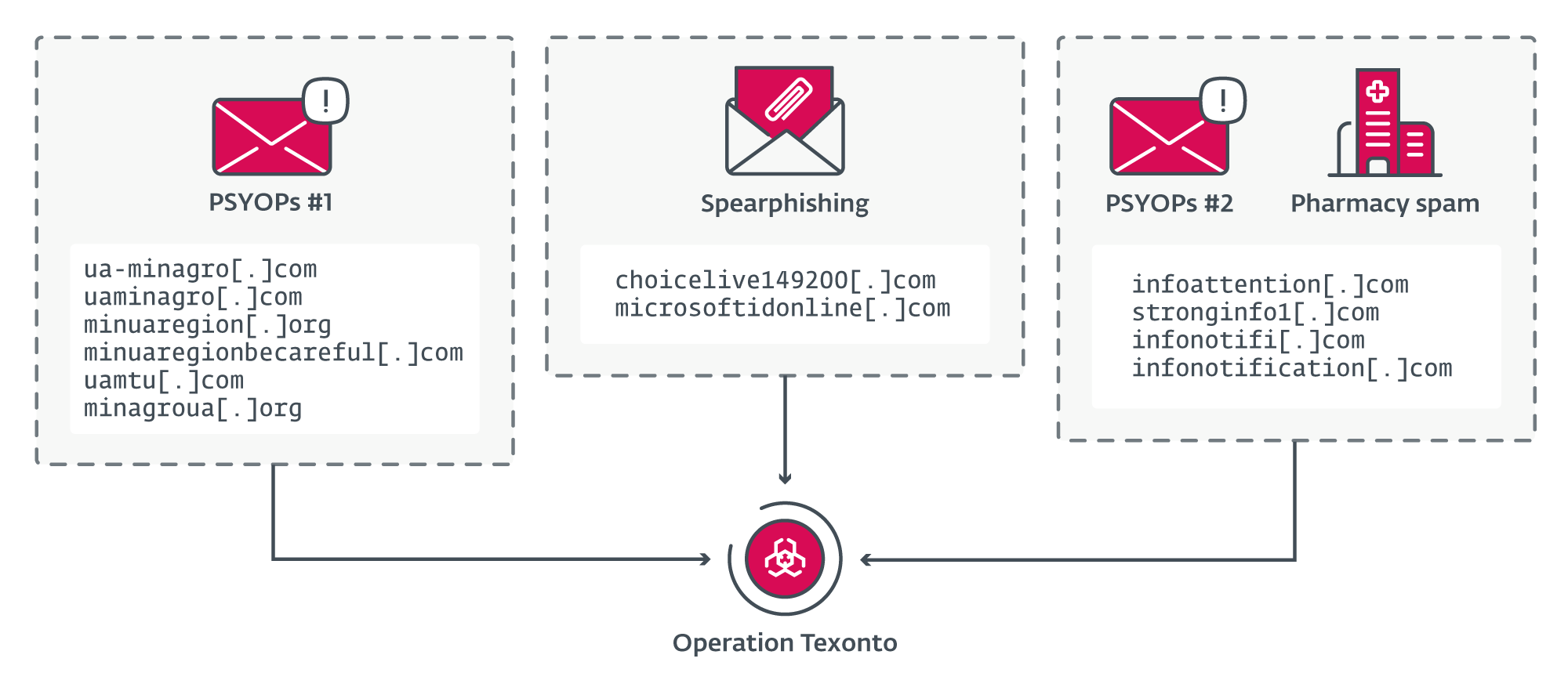

Operation Texonto เป็นแคมเปญบิดเบือนข้อมูล/PSYOP โดยใช้อีเมลขยะเป็นวิธีการเผยแพร่หลัก น่าประหลาดใจที่ดูเหมือนว่าผู้กระทำผิดไม่ได้ใช้ช่องทางทั่วไป เช่น โทรเลขหรือเว็บไซต์ปลอมเพื่อส่งข้อความของพวกเขา เราตรวจพบระลอกที่แตกต่างกัน 2023 ระลอก ระลอกแรกในเดือนพฤศจิกายน 2023 และระลอกที่สองเมื่อปลายเดือนธันวาคม XNUMX เนื้อหาของอีเมลเกี่ยวกับการหยุดชะงักของความร้อน การขาดแคลนยา และการขาดแคลนอาหาร ซึ่งเป็นประเด็นหลักของการโฆษณาชวนเชื่อของรัสเซีย

นอกเหนือจากแคมเปญการบิดเบือนข้อมูลแล้ว เรายังตรวจพบแคมเปญฟิชชิ่งที่มุ่งเป้าไปที่บริษัทป้องกันประเทศยูเครนในเดือนตุลาคม 2023 และหน่วยงานของสหภาพยุโรปในเดือนพฤศจิกายน 2023 เป้าหมายของทั้งสองแคมเปญคือการขโมยข้อมูลรับรองสำหรับบัญชี Microsoft Office 365 เนื่องจากความคล้ายคลึงกันในโครงสร้างพื้นฐานเครือข่ายที่ใช้ใน PSYOP และการดำเนินการฟิชชิ่งเหล่านี้ เราจึงเชื่อมโยงสิ่งเหล่านั้นด้วยความมั่นใจอย่างสูง

สิ่งที่น่าสนใจคือ pivot อีกสองสามรายการยังเปิดเผยชื่อโดเมนที่เป็นส่วนหนึ่งของ Operation Texonto และเกี่ยวข้องกับหัวข้อภายในของรัสเซีย เช่น Alexei Navalny ผู้นำฝ่ายค้านรัสเซียที่มีชื่อเสียงซึ่งถูกจำคุกและ เสียชีวิต ในเดือนกุมภาพันธ์ 16thพ.ศ. 2024 ซึ่งหมายความว่าปฏิบัติการ Texonto อาจรวมถึงการปฏิบัติการแบบฟิชชิ่งหรือการให้ข้อมูลซึ่งมุ่งเป้าไปที่ผู้เห็นต่างชาวรัสเซียและผู้สนับสนุนผู้นำฝ่ายค้านผู้ล่วงลับ โดเมนเหล่านั้นได้แก่:

- navalny-votes[.]net

- navalny-votesmart[.]net

- navalny-voting[.]net

บางทีคนแปลกหน้าก็คือเซิร์ฟเวอร์อีเมลที่ดำเนินการโดยผู้โจมตีและเคยส่งอีเมล PSYOP ถูกนำมาใช้ซ้ำในสองสัปดาห์ต่อมาเพื่อส่งสแปมร้านขายยาทั่วไปของแคนาดา ธุรกิจที่ผิดกฎหมายประเภทนี้ได้รับความนิยมอย่างมากในชุมชนอาชญากรรมไซเบอร์ของรัสเซียมาเป็นเวลานานเช่นนี้ โพสต์บล็อก จากปี 2011 อธิบาย

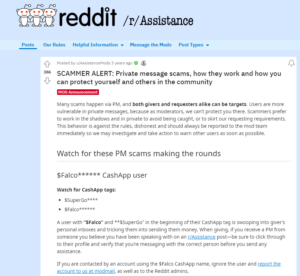

รูปที่ 1 สรุปเหตุการณ์หลักของปฏิบัติการ Texonto

การจารกรรมที่แปลกประหลาด การดำเนินการด้านข้อมูล และยาปลอมสามารถทำให้เรานึกถึงเท่านั้น Callistoซึ่งเป็นกลุ่มจารกรรมทางไซเบอร์ที่รู้จักกันดีในรัสเซียซึ่งตกเป็นเป้าของ คำฟ้อง โดย DOJ ของสหรัฐอเมริกาในเดือนธันวาคม พ.ศ. 2023 Callisto กำหนดเป้าหมายไปที่เจ้าหน้าที่ของรัฐ บุคลากรในคลังสมอง และองค์กรที่เกี่ยวข้องกับการทหารผ่านเว็บไซต์ฟิชชิ่งที่ออกแบบมาเพื่อเลียนแบบผู้ให้บริการระบบคลาวด์ทั่วไป นอกจากนี้ ทางกลุ่มยังดำเนินการปฏิบัติการบิดเบือนข้อมูล เช่น ก เอกสารรั่วไหล ก่อนการเลือกตั้งทั่วไปของสหราชอาณาจักรในปี 2019 สุดท้าย การเปลี่ยนไปใช้โครงสร้างพื้นฐานเครือข่ายเก่านำไปสู่โดเมนยาปลอม เช่น มัสเซิลฟาร์ม[.]ด้านบน or ukrpharma[.]ovh.

แม้ว่าจะมีจุดที่มีความคล้ายคลึงกันในระดับสูงหลายจุดระหว่างปฏิบัติการ Texonto และ Callisto แต่เราไม่พบความทับซ้อนกันทางเทคนิคใดๆ และในขณะนี้ เราไม่ได้ถือว่า Operation Texonto เป็นผู้ก่อภัยคุกคามรายใดรายหนึ่ง อย่างไรก็ตาม เมื่อพิจารณาจาก TTP การกำหนดเป้าหมาย และการแพร่กระจายของข้อความ เราถือว่าปฏิบัติการดังกล่าวมีความมั่นใจสูงว่าเป็นกลุ่มที่สอดคล้องกับรัสเซีย

แคมเปญฟิชชิ่ง: ตุลาคม-พฤศจิกายน 2023

พนักงานที่ทำงานในบริษัทป้องกันประเทศรายใหญ่ของยูเครนได้รับอีเมลฟิชชิ่งในเดือนตุลาคม 2023 โดยอ้างว่ามาจากแผนกไอทีของตน อีเมล์ถูกส่งมาจาก มัน[redacted_company_name]@gmail.comที่อยู่อีเมลที่น่าจะสร้างขึ้นสำหรับแคมเปญนี้โดยเฉพาะ และหัวเรื่องอีเมลคือ Запрошено утверждение:Планова інвентаризація (การแปลด้วยเครื่องจากภาษายูเครน: ขอการอนุมัติ: สินค้าคงคลังที่วางแผนไว้)

เนื้อหาของอีเมลมีดังต่อไปนี้:

У період з 02 жовтня по 13 жовтня співробітники відділу інформаційних технологій проводять планову інвентаризацію та видал ення поштових скриньок, що не використовуються. Якщо Ви плануете використовувати свою поштову адресу ([redacted_address]@[redacted_company_name].com) у майбутньому, будь ласка, перейдіть на веб-ве рсію поштово скриньки за цим посиланням та увійдіть до системи, використовуючи сво облікові дані.

Жодних додаткових дій не потрібно, Ваша поштова скринька отримае статус “підтверджений” і не буде видалена під час плановой інвентаризаці́ресурсів Якщо ця поштова адреса не використовудому), то в цьому випадку Вам н е потрібно виконувати жодних дій – поштову скриньку буде видалено автоматично 13 жовтня 2023 року.

ขอแสดงความนับถืออย่างสูง,

Відділ інформаційних технологій.

การแปลอีเมลโดยคอมพิวเตอร์คือ:

ในช่วงตั้งแต่วันที่ 2 ตุลาคมถึง 13 ตุลาคม พนักงานแผนกเทคโนโลยีสารสนเทศจะดำเนินการวางแผนสินค้าคงคลังและนำกล่องจดหมายที่ไม่ได้ใช้ออก หากคุณวางแผนที่จะใช้ที่อยู่อีเมลของคุณ ([redacted_address]@[redacted_company_name].com) ในอนาคต โปรดไปที่กล่องจดหมายเวอร์ชันเว็บที่ลิงก์นี้ และเข้าสู่ระบบโดยใช้ข้อมูลประจำตัวของคุณ

ไม่จำเป็นต้องดำเนินการใดๆ เพิ่มเติม กล่องจดหมายของคุณจะได้รับสถานะ "ยืนยันแล้ว" และจะไม่ถูกลบออกในระหว่างรายการทรัพยากรตามกำหนดการ หากคุณไม่ได้ใช้ที่อยู่อีเมลนี้ (หรือไม่มีการวางแผนการใช้งานในอนาคต) ในกรณีนี้ คุณไม่จำเป็นต้องดำเนินการใดๆ กล่องจดหมายจะถูกลบโดยอัตโนมัติในวันที่ 13 ตุลาคม 2023

Best regards,

ภาควิชาเทคโนโลยีสารสนเทศ

เป้าหมายของอีเมลคือการดึงดูดเป้าหมายให้คลิก за цим посиланням (การแปลด้วยเครื่อง: ที่ลิงก์นี้) ซึ่งนำไปสู่ https://login.microsoftidonline[.]com/common/oauth2/authorize?client_id=[redacted];redirect_uri=https%3a%2f%2foutlook.office365.com%2fowa%2f&resource=[redacted]&response_mode=form_post&response_type=code+id_token&scope=openid&msafed=1&msaredir=1&client-request-id=[redacted]&protectedtoken=true&claims=%7b%22id_token%22%3a%7b%22xms_cc%22%3a%7b%22values%22%3a%5b%22CP1%22%5d%7d%7d%7d&domain_hint=[redacted]&nonce=[redacted]&state=[redacted] (แก้ไขบางส่วน) URL นี้ชี้ไปยังโดเมนที่เป็นอันตราย เข้าสู่ระบบ.microsoftidออนไลน์[.]คอม. โปรดทราบว่าโดเมนนี้อยู่ใกล้กับโดเมนอย่างเป็นทางการมาก เข้าสู่ระบบ.microsoftonline.com.

เราไม่สามารถเรียกคืนหน้าฟิชชิ่งได้ แต่น่าจะเป็นหน้าเข้าสู่ระบบ Microsoft ปลอมที่มีจุดประสงค์เพื่อขโมยข้อมูลประจำตัวของเป้าหมาย

สำหรับโดเมนอื่นที่เป็นของ Operation Texonto choicelive149200[.]comมีการส่ง VirusTotal สองรายการ (หนึ่ง และ สอง) สำหรับ URL https://choicelive149200[.]com/owa/auth/logon.aspx?replaceCurrent=1&url=https://hbd.eupolcopps.eu/owa/. น่าเสียดายที่ไซต์ไม่สามารถเข้าถึงได้อีกต่อไปในขณะที่ทำการวิเคราะห์ แต่อาจเป็นหน้าฟิชชิ่งข้อมูลประจำตัวสำหรับ Outlook บนเว็บ/เว็บเมล OWA ของ eupolcopps.euสำนักงานประสานงานสหภาพยุโรปเพื่อสนับสนุนตำรวจปาเลสไตน์ โปรดทราบว่าเรายังไม่เห็นตัวอย่างอีเมล มีเพียง URL ที่ส่งไปยัง VirusTotal

PSYOP คลื่นลูกแรก: พฤศจิกายน 2023

ในเดือนพฤศจิกายน 20thเราตรวจพบอีเมลข้อมูลบิดเบือนระลอกแรกพร้อมไฟล์แนบ PDF ที่ส่งไปยังผู้รับอย่างน้อยสองสามร้อยรายในยูเครน ผู้คนที่ทำงานในรัฐบาลยูเครน บริษัทพลังงาน และแม้แต่บุคคลทั่วไป ได้รับอีเมลดังกล่าว เราไม่ทราบว่ารายการที่อยู่อีเมลถูกสร้างขึ้นมาอย่างไร

ตรงกันข้ามกับแคมเปญฟิชชิ่งที่อธิบายไว้ก่อนหน้านี้ เป้าหมายของอีเมลเหล่านี้คือการหว่านความสงสัยในใจของชาวยูเครน ตัวอย่างเช่น อีเมลฉบับหนึ่งระบุว่า "ฤดูหนาวนี้อาจมีการหยุดชะงักของระบบทำความร้อน" ดูเหมือนว่าจะไม่มีลิงก์ที่เป็นอันตรายหรือมัลแวร์ใดๆ ในระลอกนี้ มีเพียงข้อมูลที่บิดเบือนเท่านั้น

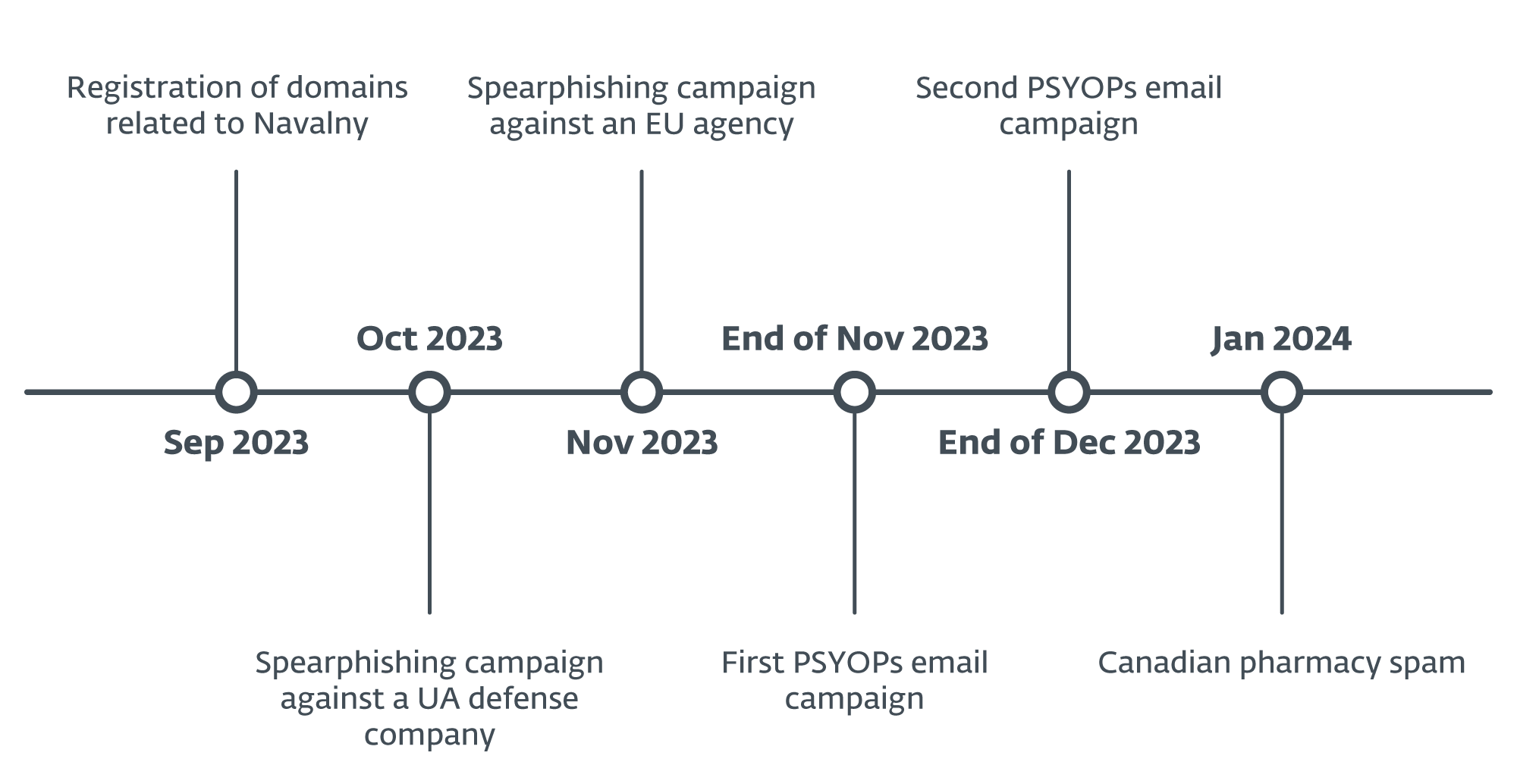

รูปที่ 2 แสดงตัวอย่างอีเมล หัวข้อของมันคือ Рекомендаці́з украни на тлі дефіциту ліків (การแปลด้วยคอมพิวเตอร์จากภาษายูเครน: คำแนะนำของกระทรวงสาธารณสุขของประเทศยูเครน ณ เวลาที่ยาขาดแคลน) และอีเมลถูกส่งมาจาก mozua@ua-minagro[.]com. โปรดทราบว่าที่อยู่นี้สามารถเห็นได้ใน ซองจดหมาย-จาก และ เส้นทางกลับ เขตข้อมูล

ua-minagro[.]com เป็นโดเมนที่ดำเนินการโดยผู้โจมตีและใช้เพื่อส่งอีเมลข้อมูลที่บิดเบือนในแคมเปญนี้โดยเฉพาะ โดเมนดังกล่าวปลอมแปลงเป็นกระทรวงนโยบายการเกษตรและอาหารของประเทศยูเครนซึ่งมีโดเมนที่ถูกต้องตามกฎหมาย minagro.gov.ua.

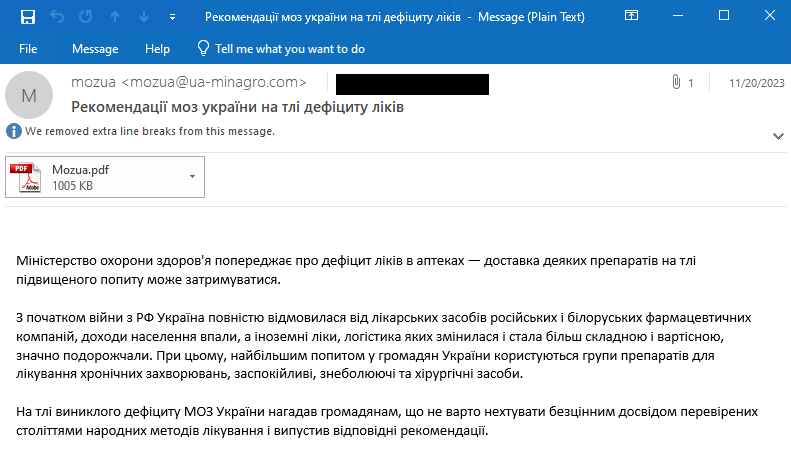

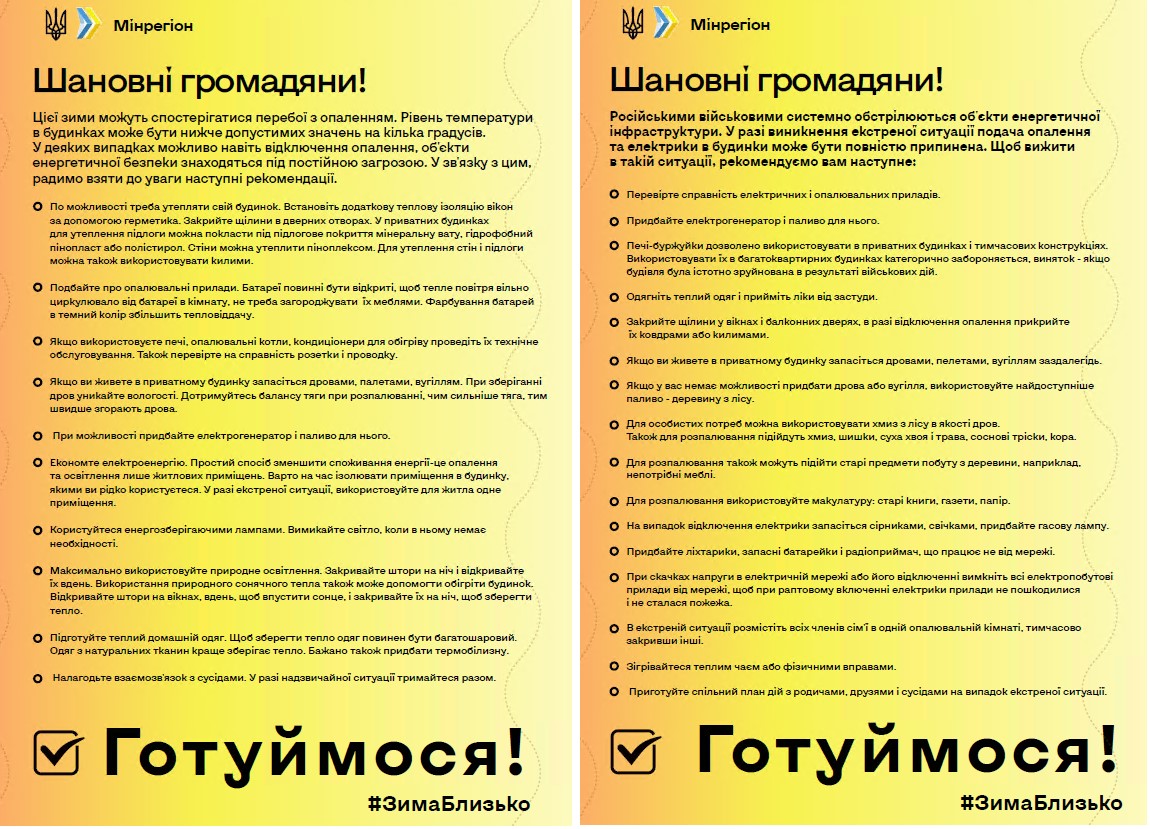

สิ่งที่แนบมากับอีเมลคือเอกสาร PDF ดังแสดงในรูปที่ 3 แม้ว่าจะไม่เป็นอันตราย แต่ก็มีข้อความบิดเบือนข้อมูลอยู่ด้วย

เอกสารดังกล่าวใช้โลโก้ของกระทรวงสาธารณสุขของประเทศยูเครนในทางที่ผิด และอธิบายว่าเนื่องจากสงคราม ทำให้มีการขาดแคลนยาในยูเครน นอกจากนี้ยังระบุด้วยว่ารัฐบาลยูเครนปฏิเสธที่จะนำเข้ายาจากรัสเซียและเบลารุส ในหน้าที่สอง จะอธิบายวิธีเปลี่ยนยาบางชนิดด้วยพืช

สิ่งที่น่าสนใจที่ควรทราบก็คือ อีเมลถูกส่งจากโดเมนที่ปลอมแปลงเป็นกระทรวงนโยบายการเกษตรและอาหารของประเทศยูเครน ในขณะที่เนื้อหาเกี่ยวกับการขาดแคลนยา และ PDF ใช้โลโก้ของกระทรวงสาธารณสุขของประเทศยูเครนในทางที่ผิด อาจเป็นความผิดพลาดจากผู้โจมตีหรืออย่างน้อยก็แสดงให้เห็นว่าพวกเขาไม่สนใจรายละเอียดทั้งหมด

นอกจาก ua-minagro[.]comมีการใช้โดเมนเพิ่มเติมห้าโดเมนเพื่อส่งอีเมลใน wave นี้:

- อูอามินาโกร[.]com

- minuaregion[.]org

- minuaregionbecareful[.]com

- uamtu[.]คอม

- มินาโกรัว[.]org

minuaregion[.]org และ minuaregionbecareful[.]com กำลังปลอมตัวเป็นกระทรวงการกลับคืนสู่ดินแดนที่ถูกยึดครองชั่วคราวของประเทศยูเครนซึ่งมีเว็บไซต์ที่ถูกต้องตามกฎหมายคือ https://minre.gov.ua/en/.

uamtu[.]คอม กำลังปลอมตัวเป็นกระทรวงการพัฒนาชุมชน ดินแดน และโครงสร้างพื้นฐานของประเทศยูเครน ซึ่งมีเว็บไซต์ที่ถูกต้องตามกฎหมายคือ https://mtu.gov.ua.

เราได้ระบุเทมเพลตข้อความอีเมลที่แตกต่างกันอีกสามเทมเพลต โดยแต่ละเทมเพลตมีเนื้อหาอีเมลและไฟล์แนบ PDF ที่แตกต่างกัน สรุปแสดงไว้ในตารางที่ 1

ตารางที่ 1. อีเมลบิดเบือนข้อมูล

|

ร่างกายอีเมล |

การแปลเนื้อหาอีเมลด้วยเครื่อง |

|

Російськими військовими системно обстрілються об'єкти енергетично інфраструктури. У разі виникнення екстрено ситуаціі подача опалення та електрики в будинки може бути повністю припинена. Щоб вижити в такій ситуаціі, рекомендумо вам наступне: |

กองทัพรัสเซียกำลังทำลายโครงสร้างพื้นฐานด้านพลังงานอย่างเป็นระบบ การจ่ายความร้อนในกรณีฉุกเฉินและไฟฟ้าเข้าบ้านอาจถูกตัดโดยสิ้นเชิง เพื่อความอยู่รอดในสถานการณ์เช่นนี้ เราขอแนะนำดังนี้: |

|

ціку зими можуть спостерігатися перебої з опаленнням. Рівень температури в будинках може бути нижче допустимих значень на кілька градусів. У деяких випадках можливо навіть відключення опалення, об'кти енергетичной безпеки знаходяться під постійною загрозою. У зв'язку з цим, радимо взяти до уваги наступні рекомендаціі. |

อาจมีเหตุขัดข้องด้านระบบทำความร้อนในฤดูหนาวนี้ ระดับอุณหภูมิในบ้านอาจต่ำกว่าค่าที่อนุญาตหลายองศา ในบางกรณี ยังสามารถปิดเครื่องทำความร้อนได้ ความมั่นคงด้านพลังงานของโรงงานกำลังถูกคุกคามอยู่ตลอดเวลา ในเรื่องนี้เราขอแนะนำให้คุณคำนึงถึงคำแนะนำต่อไปนี้ |

|

Міністерство охорони здоров'я попереджак про дефіцит ліків в аптеках — доставка деяких препаратів на тлі підвищеного попиту може затримуватися. З початком війни з РФ Украйна повністю відмовилася від лікарських засобів російських і білоруських фармацевтичних компаній , доходи населення впали, а іноземні ліки, логістика яких змінилася і стала більш складною і вартісною, значно подорожчали. При цьому, найбільшим попитом у громадян Украни користуються групи препаратів для лікування хронічних захворювань, заспок ійливі, знеболюючі та хірургічні засоби. На тлі виниклого дефіциту МОЗ Украцини нагадав громадянам, що не варто нехтувати безцінним досвідом перевірених століттями народних методів лікування і випустив відповідні рекомендація. |

กระทรวงสาธารณสุขเตือนร้านขายยาขาดแคลนยา การจัดส่งยาบางชนิดเมื่อมีความต้องการเพิ่มขึ้นอาจล่าช้า เมื่อเริ่มต้นสงครามกับสหพันธรัฐรัสเซีย ยูเครนปฏิเสธบริษัทยาของรัสเซียและเบลารุสโดยสิ้นเชิง รายได้ของประชากรลดลง และยาจากต่างประเทศ โลจิสติกส์ที่เปลี่ยนไปและซับซ้อนและมีราคาแพงมากขึ้น มีราคาแพงขึ้นอย่างมีนัยสำคัญ ในขณะเดียวกัน ความต้องการที่ยิ่งใหญ่ที่สุดก็มาจากประชาชน ยูเครนใช้ยากลุ่มต่างๆ ในการรักษาโรคเรื้อรัง ยาระงับประสาท ยาแก้ปวด และวิธีการผ่าตัด เมื่อเทียบกับพื้นหลังของการขาดแคลนกระทรวงสาธารณสุขของยูเครนเตือนประชาชนว่าคุณไม่ควรละเลยประสบการณ์อันล้ำค่าของวิธีการรักษาพื้นบ้านที่ผ่านการทดสอบมานานหลายศตวรรษและเผยแพร่สิ่งที่เหมาะสมที่แนะนำ |

|

Агресія Росії призвела до значних втрат в аграрному секторі Украни. Землі забруднені мінами, пошкоджені снарядами, окопами і рухом військовоape техніки. У великій кількості пошкоджено та знищено сільськогосподарську техніку, знищено зерносховища. ติดตาม จัดส่ง дикорослих трав. Вживання свіжих, соковитих листя трав у вигляді салатів к найбільш простим, корисним і доступним. Пам'ятайте, що збирати рослини слід далеко від міст і селищ, а також від жвавих трас. Пропонуємо вам кілька корисних і простих у приготуванні рецептів. |

การรุกรานของรัสเซียนำไปสู่ความสูญเสียที่สำคัญในภาคเกษตรกรรมของยูเครน ดินแดนเหล่านี้ปนเปื้อนจากเหมือง เสียหายจากเปลือกหอย ร่องลึก และการเคลื่อนย้ายยุทโธปกรณ์ทางทหาร เครื่องจักรกลการเกษตรจำนวนมากได้รับความเสียหายและถูกทำลาย และยุ้งฉางถูกทำลาย จนกว่าสถานการณ์จะคลี่คลาย กระทรวงนโยบายเกษตรและอาหารแนะนำให้เปลี่ยนอาหารของคุณด้วยอาหารที่ทำจากสมุนไพรป่าที่มีอยู่ การรับประทานใบสมุนไพรสดฉ่ำๆ ในรูปสลัดเป็นวิธีที่ง่าย มีประโยชน์ และราคาไม่แพงที่สุด โปรดจำไว้ว่าคุณควรรวบรวมพืชที่อยู่ห่างไกลจากเมืองใหญ่และจากถนนที่พลุกพล่าน เรามีสูตรอาหารที่มีประโยชน์และเตรียมง่ายมากมายให้กับคุณ |

ไฟล์แนบ PDF ที่เกี่ยวข้องถูกกล่าวหาว่ามาจากกระทรวงภูมิภาคของยูเครน (ดูรูปที่ 4) และกระทรวงเกษตร (ดูรูปที่ 5)

ในเอกสารล่าสุด ซึ่งถูกกล่าวหาว่ามาจากกระทรวงเกษตร พวกเขาแนะนำให้กิน "รีซอตโต้นกพิราบ" และยังให้รูปถ่ายนกพิราบที่มีชีวิตและนกพิราบปรุงสุกด้วย… นี่แสดงให้เห็นว่าเอกสารเหล่านั้นถูกสร้างขึ้นโดยเจตนาเพื่อยั่วยุผู้อ่าน

โดยรวมแล้ว ข้อความเหล่านี้สอดคล้องกับธีมการโฆษณาชวนเชื่อทั่วไปของรัสเซีย พวกเขากำลังพยายามทำให้ชาวยูเครนเชื่อว่าพวกเขาจะไม่มียา อาหาร และเครื่องทำความร้อน เนื่องจากสงครามรัสเซีย-ยูเครน

คลื่น PSYOP ครั้งที่สอง: ธันวาคม 2023

ประมาณหนึ่งเดือนหลังจากระลอกแรก เราตรวจพบแคมเปญอีเมล PSYOP ครั้งที่สองที่กำหนดเป้าหมายไม่เพียงแต่ชาวยูเครนเท่านั้น แต่ยังรวมถึงผู้คนในประเทศอื่นๆ ในยุโรปด้วย เป้าหมายค่อนข้างสุ่ม ตั้งแต่รัฐบาลยูเครนไปจนถึงผู้ผลิตรองเท้าของอิตาลี เนื่องจากอีเมลทั้งหมดเขียนเป็นภาษายูเครน จึงมีแนวโน้มว่าเป้าหมายต่างประเทศจะเป็นผู้พูดภาษายูเครน จากข้อมูลการวัดทางไกลของ ESET มีผู้คนไม่กี่ร้อยคนที่ได้รับอีเมลในระลอกที่สองนี้

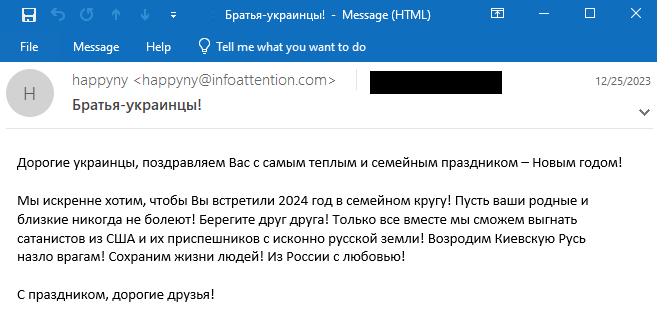

เราพบเทมเพลตอีเมลที่แตกต่างกันสองแบบใน wave นี้ อันแรกส่งไปเมื่อวันที่ 25 ธันวาคมth และแสดงในรูปที่ 6 สำหรับคลื่นลูกแรก ข้อความอีเมลถูกส่งจากเซิร์ฟเวอร์อีเมลที่ดำเนินการโดยผู้โจมตี ข้อมูลความสนใจ[.]คอม ในกรณีนี้.

การแปลเนื้อหาอีเมลด้วยเครื่องมีดังต่อไปนี้:

เรียนชาวยูเครน เราขอแสดงความยินดีกับคุณในวันหยุดที่อบอุ่นและเป็นครอบครัวมากที่สุด – ปีใหม่!

เราต้องการให้คุณเฉลิมฉลองปี 2024 กับครอบครัวอย่างจริงใจ! ขอให้ครอบครัวและเพื่อนของคุณไม่ป่วย! ดูแลกันและกัน! มีเพียงความร่วมมือเท่านั้นที่เราจะสามารถขับไล่พวกซาตานออกจากสหรัฐอเมริกาและสมุนของพวกเขาออกจากดินแดนรัสเซียดั้งเดิมได้! มาชุบชีวิตเคียฟมารุสทั้งๆที่มีศัตรูของเรา! มาช่วยชีวิตผู้คนกันเถอะ! ด้วยรักจากรัสเซีย!

สุขสันต์วันหยุดเพื่อนรัก!

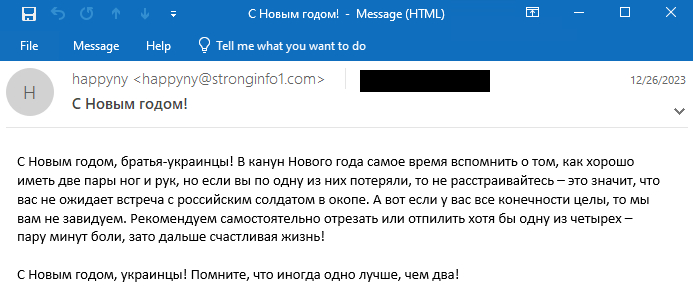

เทมเพลตอีเมลที่สอง ดังแสดงในรูปที่ 7 ถูกส่งไปเมื่อวันที่ 26 ธันวาคมth, 2023 จากเซิร์ฟเวอร์อีเมลอื่น: stronginfo1[.]คอม. ในระหว่างระลอกนี้ มีการใช้ที่อยู่อีเมลเพิ่มเติมสองรายการ:

- happyny@infonotifi[.]com

- happyny@infonotification[.]com

การแปลเนื้อหาอีเมลด้วยเครื่องมีดังต่อไปนี้:

สวัสดีปีใหม่พี่น้องชาวยูเครน! ในวันส่งท้ายปีเก่า ถึงเวลาที่ต้องจำไว้ว่าการมีขาและแขนสองคู่นั้นดีแค่ไหน แต่ถ้าคุณสูญเสียไปข้างหนึ่งก็อย่าอารมณ์เสีย นั่นหมายความว่าคุณจะไม่พบกับทหารรัสเซียในนั้น ร่องลึก และหากแขนขาของคุณไม่เสียหายเราก็ไม่อิจฉาคุณ เราขอแนะนำให้ตัดหรือเลื่อยออกอย่างน้อยหนึ่งในสี่ด้วยตัวคุณเอง – เจ็บปวดเพียงไม่กี่นาที แต่ชีวิตจะมีความสุข!

สวัสดีปีใหม่ชาวยูเครน! จำไว้ว่าบางครั้งหนึ่งดีกว่าสอง!

แม้ว่าแคมเปญอีเมล PSYOP แรกในเดือนพฤศจิกายน 2023 ค่อนข้างจะเตรียมการมาอย่างดี โดยมีเอกสาร PDF ที่สร้างขึ้นเป็นพิเศษซึ่งค่อนข้างน่าเชื่อถือ แต่แคมเปญที่ XNUMX นี้ค่อนข้างเรียบง่ายและมีเนื้อหาที่เข้มกว่า เทมเพลตอีเมลฉบับที่สองสร้างความไม่สบายใจอย่างยิ่ง โดยผู้โจมตีแนะนำให้ผู้คนตัดขาหรือแขนเพื่อหลีกเลี่ยงการส่งกำลังทหาร โดยรวมแล้ว มันมีคุณลักษณะทั้งหมดของ PSYOP ในช่วงสงคราม

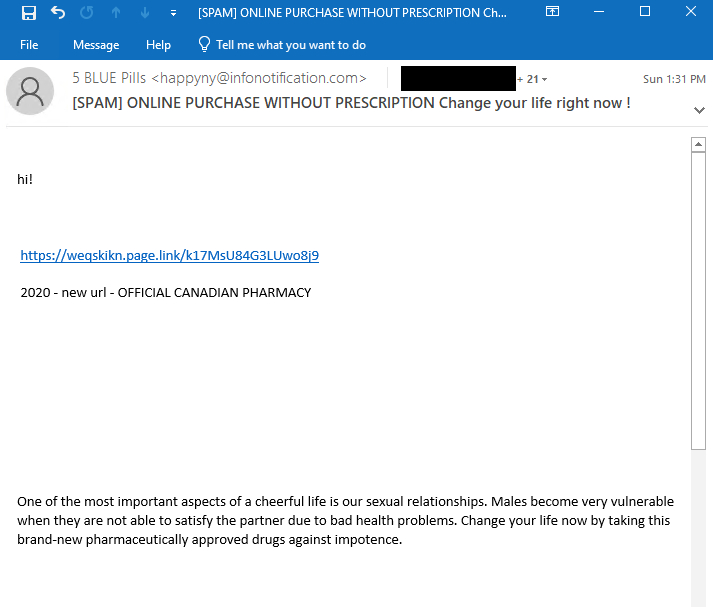

สแปมร้านขายยาในแคนาดา: มกราคม 2024

ในเหตุการณ์ที่พลิกผันอย่างน่าประหลาดใจ หนึ่งในโดเมนที่ใช้ในการส่งอีเมล PSYOP ในเดือนธันวาคม 2023 การแจ้งเตือนข้อมูล[.]comเริ่มถูกใช้เพื่อส่งสแปมร้านขายยาของแคนาดาเมื่อวันที่ 7 มกราคมth, 2024

ตัวอย่างมีอยู่ในรูปที่ 8 และลิงก์เปลี่ยนเส้นทางไปยังเว็บไซต์ร้านขายยาปลอมของแคนาดา ออนไลน์ฟาร์มาซีเซ็นเตอร์[.]com. แคมเปญสแปมมีขนาดใหญ่ปานกลาง (ในข้อความหลายร้อยข้อความเป็นอย่างน้อย) และผู้คนในหลายประเทศได้รับอีเมลดังกล่าว

อีเมล์ถูกส่งมาจาก happyny@infonotification[.]com และสิ่งนี้ได้รับการยืนยันในส่วนหัวของอีเมล:

Return-Path: <happyny@infonotification[.]com>

Delivered-To: [redacted]

[redacted]

Received: from infonotification[.]com ([185.12.14[.]13]) by [redacted] with esmtps (TLS1.3:TLS_AES_256_GCM_SHA384:256) [redacted] Sun, 07 Jan 2024 12:39:10 +0000สแปมร้านขายยาปลอมของแคนาดาเป็นธุรกิจที่ในอดีตดำเนินการโดยอาชญากรไซเบอร์ชาวรัสเซีย มันถูกกล่าวถึงอย่างกว้างขวางในอดีตโดยบล็อกเกอร์เช่น Brian Krebsโดยเฉพาะในหนังสือ Spam Nation ของเขา

ลิงก์ระหว่างแคมเปญสแปมเหล่านี้

แม้ว่าเราจะไม่รู้ว่าเหตุใดผู้ดำเนินการแคมเปญ PSYOP จึงตัดสินใจนำหนึ่งในเซิร์ฟเวอร์ของตนกลับมาใช้ใหม่เพื่อส่งสแปมร้านขายยาปลอม แต่มีแนวโน้มว่าพวกเขาตระหนักว่าโครงสร้างพื้นฐานของตนถูกตรวจพบ ดังนั้น พวกเขาจึงอาจตัดสินใจที่จะพยายามสร้างรายได้จากโครงสร้างพื้นฐานที่ถูกเผาไปแล้ว ไม่ว่าจะเพื่อผลกำไรของตนเองหรือเพื่อเป็นเงินทุนสำหรับปฏิบัติการจารกรรมหรือ PSYOP ในอนาคต รูปที่ 9 สรุปการเชื่อมโยงระหว่างโดเมนและแคมเปญต่างๆ

สรุป

นับตั้งแต่เริ่มสงครามในยูเครน กลุ่มต่างๆ ในเครือรัสเซีย เช่น Sandworm ก็ยุ่งอยู่กับการทำลายโครงสร้างพื้นฐานด้านไอทีของยูเครนโดยใช้ที่ปัดน้ำฝน ในช่วงไม่กี่เดือนที่ผ่านมา เราสังเกตเห็นการเพิ่มขึ้นของปฏิบัติการจารกรรมทางไซเบอร์ โดยเฉพาะอย่างยิ่งโดยกลุ่ม Gamaredon ที่น่าอับอาย

ปฏิบัติการ Texonto แสดงให้เห็นถึงการใช้เทคโนโลยีอีกครั้งเพื่อพยายามมีอิทธิพลต่อสงคราม เราพบหน้าเข้าสู่ระบบ Microsoft ปลอมทั่วไปบางหน้า แต่ที่สำคัญที่สุดคือ มี PSYOP สองระลอกทางอีเมลที่อาจพยายามโน้มน้าวและทำให้พลเมืองยูเครนขวัญเสียด้วยข้อความบิดเบือนข้อมูลเกี่ยวกับหัวข้อที่เกี่ยวข้องกับสงคราม

รายการตัวบ่งชี้ประนีประนอม (IoC) และตัวอย่างที่ครอบคลุมสามารถดูได้ใน ที่เก็บ GitHub ของเรา.

หากมีข้อสงสัยเกี่ยวกับงานวิจัยของเราที่เผยแพร่บน WeLiveSecurity โปรดติดต่อเราที่ Threatintel@eset.com.

ESET Research เสนอรายงานข่าวกรอง APT ส่วนตัวและฟีดข้อมูล หากต้องการสอบถามเกี่ยวกับบริการนี้ โปรดไปที่ ESET ภัยคุกคามอัจฉริยะ หน้า.

ไอโอซี

ไฟล์

|

SHA-1 |

ชื่อไฟล์ |

ชื่อการตรวจจับ ESET |

รายละเอียด |

|

3C201B2E40357996B383 |

มินาโกรัว111.pdf |

PDF/Fraud.CDY |

PDF ที่ใช้ในการดำเนินการข้อมูลกับยูเครน |

|

15BF71A771256846D44E |

โมซัว.pdf |

PDF/Fraud.CDU |

PDF ที่ใช้ในการดำเนินการข้อมูลกับยูเครน |

|

960341B2C296C425821E |

เขตมีนบุรี.pdf |

PDF/Fraud.CDT |

PDF ที่ใช้ในการดำเนินการข้อมูลกับยูเครน |

|

บีบี14153040608A4F559F |

เขตมีนบุรี.pdf |

PDF/Fraud.CDX |

PDF ที่ใช้ในการดำเนินการข้อมูลกับยูเครน |

เครือข่าย

|

IP |

โดเมน |

ผู้ให้บริการโฮสติ้ง |

เห็นครั้งแรก |

รายละเอียด |

|

N / A |

navalny-votes[.]net |

N / A |

2023-09-09 |

โดเมนที่เกี่ยวข้องกับ Alexei Navalny |

|

N / A |

navalny-votesmart[.]net |

N / A |

2023-09-09 |

โดเมนที่เกี่ยวข้องกับ Alexei Navalny |

|

N / A |

navalny-voting[.]net |

N / A |

2023-09-09 |

โดเมนที่เกี่ยวข้องกับ Alexei Navalny |

|

45.9.148[.]165 |

ข้อมูลความสนใจ[.]คอม |

ไนซ์ ไอที เซอร์วิส กรุ๊ป อิงค์ |

2023-12-25 |

เซิร์ฟเวอร์ที่ใช้ในการส่งอีเมลใน Operation Texonto |

|

45.9.148[.]207 |

minuaregionbecareful[.]com |

ไนซ์ ไอที เซอร์วิส กรุ๊ป อิงค์ |

2023-11-23 |

เซิร์ฟเวอร์ที่ใช้ในการส่งอีเมลใน Operation Texonto |

|

45.9.150[.]58 |

stronginfo1[.]คอม |

ไนซ์ ไอที เซอร์วิส กรุ๊ป อิงค์ |

2023-12-25 |

เซิร์ฟเวอร์ที่ใช้ในการส่งอีเมลใน Operation Texonto |

|

45.129.199[.]200 |

minuaregion[.]org |

Hostinger |

2023-11-21 |

เซิร์ฟเวอร์ที่ใช้ในการส่งอีเมลใน Operation Texonto |

|

45.129.199[.]222 |

uamtu[.]คอม |

Hostinger |

2023-11-20 |

เซิร์ฟเวอร์ที่ใช้ในการส่งอีเมลใน Operation Texonto |

|

46.249.58[.]177 |

infonotifi[.]com |

serverius-mnt |

2023-12-28 |

เซิร์ฟเวอร์ที่ใช้ในการส่งอีเมลใน Operation Texonto |

|

89.116.52[.]79 |

อูอามินาโกร[.]com |

บริษัท ไอพีเอ็กซ์โอ จำกัด |

2023-11-17 |

เซิร์ฟเวอร์ที่ใช้ในการส่งอีเมลใน Operation Texonto |

|

154.49.137[.]16 |

choicelive149200[.]com |

Hostinger |

2023-10-26 |

เซิร์ฟเวอร์ฟิชชิ่ง |

|

185.12.14[.]13 |

การแจ้งเตือนข้อมูล[.]com |

เซอร์ริอุส |

2023-12-28 |

เซิร์ฟเวอร์ที่ใช้ในการส่งอีเมลใน Operation Texonto |

|

193.43.134[.]113 |

ล็อกอิน.microsoftidonline[.]com |

Hostinger |

2023-10-03 |

เซิร์ฟเวอร์ฟิชชิ่ง Office 365 |

|

195.54.160[.]59 |

มินาโกรัว[.]org |

บลูวีพีเอส |

2023-11-21 |

เซิร์ฟเวอร์ที่ใช้ในการส่งอีเมลใน Operation Texonto |

ที่อยู่อีเมล

- minregion@uaminagro[.]com

- minregion@minuaregion[.]org

- minregion@minuaregionbecareful[.]com

- minregion@uamtu[.]com

- mozua@ua-minagro[.]com

- mozua@minagroua[.]org

- minagroua@vps-3075.lethost[.]เครือข่าย

- happyny@infoattention[.]com

- happyny@stronginfo1[.]com

- happyny@infonotifi[.]com

- happyny@infonotification[.]com

เทคนิค MITER ATT&CK

ตารางนี้ถูกสร้างขึ้นโดยใช้ 14 รุ่น ของกรอบงาน MITER ATT&CK.

|

ชั้นเชิง |

ID |

Name |

รายละเอียด |

|

การพัฒนาทรัพยากร |

รับโครงสร้างพื้นฐาน: โดเมน |

ผู้ประกอบการซื้อชื่อโดเมนที่ Namecheap |

|

|

รับโครงสร้างพื้นฐาน: เซิร์ฟเวอร์ |

ผู้ดำเนินการเช่าเซิร์ฟเวอร์ที่ Nice IT, Hostinger, Serverius และ BlueVPS |

||

|

การเข้าถึงเบื้องต้น |

ฟิชชิ่ง |

ผู้ดำเนินการส่งอีเมลที่มีเนื้อหาข้อมูลที่บิดเบือน |

|

|

ฟิชชิง: ลิงก์สเปียร์ฟิชชิง |

ผู้ดำเนินการส่งอีเมลพร้อมลิงก์ไปยังหน้าเข้าสู่ระบบ Microsoft ปลอม |

||

|

การหลบหลีกการป้องกัน |

สวมหน้ากาก |

ผู้ประกอบการใช้ชื่อโดเมนที่คล้ายคลึงกับชื่อโดเมนอย่างเป็นทางการของรัฐบาลยูเครน |

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://www.welivesecurity.com/en/eset-research/operation-texonto-information-operation-targeting-ukrainian-speakers-context-war/

- :มี

- :เป็น

- :ไม่

- 07

- 1

- 10

- 11

- 116

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 19

- 20

- 2011

- 2019

- 2022

- 2023

- 2024

- 22

- 321

- 39

- 40

- 43

- 49

- 54

- 7

- 8

- 9

- a

- สามารถ

- เกี่ยวกับเรา

- ในต่างประเทศ

- ตาม

- ลงชื่อเข้าใช้

- บัญชี

- การกระทำ

- การปฏิบัติ

- นอกจากนี้

- เพิ่มเติม

- ที่อยู่

- ที่อยู่

- แนะนำ

- ราคาไม่แพง

- หลังจาก

- กับ

- บริษัท ตัวแทน

- การเกษตร

- เกษตรกรรม

- ก่อน

- จัดแนว

- ชิด

- ทั้งหมด

- นัยว่า

- แล้ว

- ด้วย

- จำนวน

- amp

- an

- การวิเคราะห์

- วิเคราะห์

- และ

- และโครงสร้างพื้นฐาน

- อื่น

- ใด

- เหมาะสม

- การอนุมัติ

- APT

- เป็น

- ARM

- อาวุธ

- AS

- At

- การโจมตี

- อัตโนมัติ

- ใช้ได้

- หลีกเลี่ยง

- พื้นหลัง

- ขั้นพื้นฐาน

- BE

- กลายเป็น

- เพราะ

- รับ

- การเริ่มต้น

- กำลัง

- เบลารุส

- เชื่อ

- ซึ่งเป็นของ

- ด้านล่าง

- ดีกว่า

- ระหว่าง

- ร่างกาย

- หนังสือ

- ทั้งสอง

- ซื้อ

- สร้าง

- เผา

- ธุรกิจ

- ไม่ว่าง

- แต่

- by

- รณรงค์

- แคมเปญ

- CAN

- ชาวแคนาดา

- ซึ่ง

- กรณี

- กรณี

- หมวดหมู่

- เฉลิมฉลอง

- ศตวรรษ

- การเปลี่ยนแปลง

- ช่อง

- ลักษณะ

- เมือง

- ประชา

- ปิดหน้านี้

- เมฆ

- รวบรวม

- COM

- มา

- ร่วมกัน

- ชุมชน

- ชุมชน

- บริษัท

- บริษัท

- อย่างสมบูรณ์

- ซับซ้อน

- ครอบคลุม

- การประนีประนอม

- ความประพฤติ

- ความมั่นใจ

- ยืนยัน

- คงที่

- ติดต่อเรา

- มี

- เนื้อหา

- เนื้อหา

- สิ่งแวดล้อม

- สุก

- ประสานงาน

- ประเทศ

- คู่

- ปกคลุม

- ที่สร้างขึ้น

- หนังสือรับรอง

- ขณะนี้

- ตัด

- ตัด

- อาชญากรรม

- อาชญากรไซเบอร์

- เข้ม

- ข้อมูล

- ที่รัก

- ธันวาคม

- ตัดสินใจ

- ป้องกัน

- ล่าช้า

- การจัดส่ง

- ความต้องการ

- แผนก

- การใช้งาน

- อธิบาย

- ได้รับการออกแบบ

- ทำลาย

- รายละเอียด

- ตรวจพบ

- การตรวจพบ

- พัฒนาการ

- DID

- อาหาร

- ต่าง

- โรค

- บิดเบือน

- การกระจาย

- do

- เอกสาร

- เอกสาร

- ไม่

- DoJ

- โดเมน

- ชื่อโดเมน

- โดเมน

- สวม

- Dont

- สงสัย

- ข้อสงสัย

- ขับรถ

- ยาเสพติด

- ยาเสพติด

- สอง

- ในระหว่าง

- แต่ละ

- กิน

- ทั้ง

- การเลือกตั้ง

- กระแสไฟฟ้า

- อีเมล

- อีเมล

- กรณีฉุกเฉิน

- พนักงาน

- ปลาย

- พลังงาน

- อุปกรณ์

- โดยเฉพาะอย่างยิ่ง

- การจารกรรม

- EU

- ในทวีปยุโรป

- ประเทศในยุโรป

- วันก่อนวันหยุด

- แม้

- เหตุการณ์

- ตัวอย่าง

- โดยเฉพาะ

- แพง

- ประสบการณ์

- อธิบาย

- อธิบาย

- อย่างกว้างขวาง

- สิ่งอำนวยความสะดวก

- เทียม

- ครอบครัว

- ไกล

- กุมภาพันธ์

- สหพันธ์

- สองสาม

- สาขา

- รูป

- ในที่สุด

- ผลการวิจัย

- ชื่อจริง

- ห้า

- โฟกัส

- ดังต่อไปนี้

- อาหาร

- สำหรับ

- ต่างประเทศ

- ฟอร์ม

- พบ

- สี่

- สด

- เพื่อน

- ราคาเริ่มต้นที่

- กองทุน

- อนาคต

- General

- ได้รับ

- GitHub

- กำหนด

- Go

- เป้าหมาย

- ดี

- รัฐบาล

- ข้าราชการ

- ใหญ่ที่สุด

- บัญชีกลุ่ม

- กลุ่ม

- มีความสุข

- มี

- ส่วนหัว

- สุขภาพ

- ด้วยเหตุนี้

- โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม

- จุดสูง

- ระดับสูง

- ของเขา

- อดีต

- วันหยุด

- บ้าน

- บ้าน

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- อย่างไรก็ตาม

- HTTPS

- ร้อย

- ร้อย

- ระบุ

- if

- ที่ผิดกฎหมาย

- ภาพ

- นำเข้า

- ที่สำคัญ

- in

- ในอื่น ๆ

- ประกอบด้วย

- รวมถึง

- เพิ่มขึ้น

- ตัวชี้วัด

- บุคคล

- น่าอับอาย

- มีอิทธิพล

- ข้อมูล

- เทคโนโลยีสารสนเทศ

- โครงสร้างพื้นฐาน

- สอบถามข้อมูล

- ตัวอย่าง

- Intelligence

- ตั้งใจว่า

- น่าสนใจ

- ภายใน

- เข้าไป

- ล้ำค่า

- สินค้าคงคลัง

- งานค้นคว้า

- ที่เกี่ยวข้องกับ

- IT

- อิตาลี

- ITS

- คุก

- แจน

- มกราคม

- เพียงแค่

- ความยุติธรรม

- ทราบ

- ดินแดน

- ใหญ่

- ชื่อสกุล

- ปลาย

- ต่อมา

- เปิดตัว

- ผู้นำ

- นำไปสู่

- น้อยที่สุด

- นำ

- ถูกกฎหมาย

- ขา

- ให้

- ชั้น

- น่าจะ

- LINK

- การเชื่อมโยง

- การเชื่อมโยง

- รายการ

- ที่อาศัยอยู่

- เข้าสู่ระบบ

- เข้าสู่ระบบ

- โลจิสติก

- โลโก้

- นาน

- เวลานาน

- อีกต่อไป

- การสูญเสีย

- สูญหาย

- เครื่อง

- เครื่องจักรกล

- ทำ

- หลัก

- สำคัญ

- ทำ

- ที่เป็นอันตราย

- มัลแวร์

- ผู้ผลิต

- หลาย

- อาจ..

- วิธี

- พบ

- ข่าวสาร

- ข้อความ

- ส่งข้อความ

- วิธี

- วิธีการ

- ไมโครซอฟท์

- ทหาร

- ใจ

- จิตใจ

- การทำเหมืองแร่

- กระทรวง

- นาที

- ข้อผิดพลาด

- ปานกลาง

- สร้างรายได้

- เดือน

- เดือน

- ข้อมูลเพิ่มเติม

- มากที่สุด

- การเคลื่อนไหว

- Namecheap

- ชื่อ

- ประเทศชาติ

- จำเป็นต้อง

- เครือข่าย

- ไม่เคย

- ใหม่

- ปีใหม่

- ดี

- ไม่

- หมายเหตุ

- พฤศจิกายน

- จำนวน

- ตุลาคม

- of

- ปิด

- เสนอ

- เสนอ

- Office

- เป็นทางการ

- เจ้าหน้าที่

- เก่า

- on

- ONE

- คน

- เพียง

- การดำเนินการ

- การดำเนินการ

- การดำเนินการ

- ผู้ประกอบการ

- ฝ่ายค้าน

- or

- ใบสั่ง

- องค์กร

- เป็นต้นฉบับ

- อื่นๆ

- ของเรา

- ตัวเรา

- ออก

- Outlook

- ทั้งหมด

- คาบเกี่ยวกัน

- ของตนเอง

- หน้า

- หน้า

- อาการเจ็บปวด

- คู่

- ส่วนหนึ่ง

- โดยเฉพาะ

- อดีต

- รูปแบบไฟล์ PDF

- คน

- ต่อ

- ระยะเวลา

- Pharma

- เภสัชกรรม

- ร้านขายยา

- ฟิชชิ่ง

- แคมเปญฟิชชิ่ง

- ภาพถ่าย

- จุดหมุน

- แผนการ

- การวางแผน

- พืช

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- กรุณา

- จุด

- ตำรวจ

- นโยบาย

- ยอดนิยม

- ประชากร

- เป็นไปได้

- อาจ

- ป้องกันไม่ให้เกิด

- ก่อนหน้านี้

- ส่วนตัว

- อาจ

- ผลิตภัณฑ์

- กำไร

- การโฆษณาชวนเชื่อ

- ปกป้อง

- ให้

- ให้

- ผู้ให้บริการ

- ทางด้านจิตใจ

- การตีพิมพ์

- ทีเดียว

- ยก

- สุ่ม

- ตั้งแต่

- ค่อนข้าง

- ผู้อ่าน

- ตระหนัก

- รับ

- ที่ได้รับ

- เมื่อเร็ว ๆ นี้

- ผู้รับ

- แนะนำ

- แนะนำ

- แนะนำ

- แนะนำ

- ปฏิเสธ

- ปฏิเสธ

- พิจารณา

- ความนับถือ

- ภูมิภาค

- ที่เกี่ยวข้อง

- การเผยแพร่

- ซากศพ

- จำ

- การกำจัด

- ลบออก

- แทนที่

- รายงาน

- จำเป็นต้องใช้

- การวิจัย

- ทรัพยากร

- นำมาใช้ใหม่

- รอยเตอร์ส

- เปิดเผย

- ฟื้น

- ถนน

- วิ่ง

- รัสเซีย

- สงครามรัสเซีย-ยูเครน

- รัสเซีย

- สหพันธรัฐรัสเซีย

- s

- เดียวกัน

- ตัวอย่าง

- ลด

- พูดว่า

- ที่กำหนดไว้

- ที่สอง

- ภาค

- ความปลอดภัย

- เห็น

- ดูเหมือน

- เห็น

- ส่ง

- การส่ง

- ส่ง

- เซิร์ฟเวอร์

- เซิร์ฟเวอร์

- บริการ

- บริการ

- หลาย

- ความขาดแคลน

- ขาดแคลน

- น่า

- แสดง

- แสดงให้เห็นว่า

- สำคัญ

- อย่างมีความหมาย

- คล้ายคลึงกัน

- ความคล้ายคลึงกัน

- ง่าย

- ตั้งแต่

- อย่างจริงใจ

- เว็บไซต์

- สถานการณ์

- บาง

- บางครั้ง

- ค่อนข้าง

- หว่าน

- สแปม

- ลำโพง

- พิเศษ

- โดยเฉพาะ

- เฉพาะ

- ทั้งๆ

- กระจาย

- เริ่มต้น

- ข้อความที่เริ่ม

- Status

- แปลก

- คนแปลกหน้า

- หรือ

- ที่ส่ง

- ส่ง

- อย่างเช่น

- แนะนำ

- สรุป

- ดวงอาทิตย์

- จัดหาอุปกรณ์

- สนับสนุน

- ผู้สนับสนุน

- ผ่าตัด

- น่าแปลกใจ

- อย่างแปลกใจ

- รอด

- ตาราง

- เอา

- ถัง

- เป้าหมาย

- กำหนดเป้าหมาย

- เป้าหมาย

- วิชาการ

- เทคโนโลยี

- เทคโนโลยี

- Telegram

- เทมเพลต

- แม่แบบ

- ดินแดน

- การทดสอบ

- กว่า

- ขอบคุณ

- ที่

- พื้นที่

- ก้าวสู่อนาคต

- ข้อมูล

- ของพวกเขา

- พวกเขา

- ธีม

- แล้วก็

- ที่นั่น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- คิด

- นี้

- เหล่านั้น

- แต่?

- การคุกคาม

- ภัยคุกคาม

- สาม

- เวลา

- ไทม์ไลน์

- ไปยัง

- ร่วมกัน

- หัวข้อ

- เมือง

- การแปลภาษา

- การรักษา

- ลอง

- พยายาม

- กลับ

- บิด

- สอง

- ตามแบบฉบับ

- Uk

- ประเทศยูเครน

- ยูเครน

- Ukrainians

- ภายใต้

- น่าเสียดาย

- จนกระทั่ง

- ไม่ได้ใช้

- URL

- us

- สหรัฐ DOJ

- สหรัฐอเมริกา

- ใช้

- มือสอง

- มีประโยชน์

- ใช้

- การใช้

- ความคุ้มค่า

- การตรวจสอบแล้ว

- รุ่น

- มาก

- ผ่านทาง

- เยี่ยมชมร้านค้า

- ต้องการ

- สงคราม

- สงครามในยูเครน

- เตือน

- คือ

- คลื่น

- คลื่น

- we

- เว็บ

- Website

- เว็บไซต์

- สัปดาห์ที่ผ่านมา

- ดี

- โด่งดัง

- คือ

- ที่

- ในขณะที่

- WHO

- ใคร

- ทำไม

- ความกว้าง

- ป่า

- จะ

- ฤดูหนาว

- กับ

- ภายใน

- วอน

- การทำงาน

- เขียน

- ปี

- ปี

- ยัง

- คุณ

- ของคุณ

- ด้วยตัวคุณเอง

- ลมทะเล