มัลแวร์ขโมยข้อมูลที่กำหนดเป้าหมายระบบปฏิบัติการ macOS ของ Apple กำลังสร้างโลกไซเบอร์ ดูดข้อมูลเอกสาร รหัสผ่านคล้ายข้อมูลพวงกุญแจ iCloud คุกกี้ของเบราว์เซอร์ และอื่นๆ อีกมากมายจากผู้ใช้ Apple โดยไม่รู้ตัว

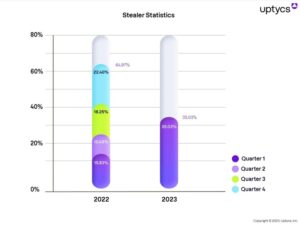

ได้รับการขนานนามอย่างเหมาะสมว่า “MacStealer” โดยมีราคาเพียง $100 ต่อบิลด์หนึ่งในโลกไซเบอร์ ดังนั้นจึงไม่แปลกใจเลยที่ “ตัวอย่าง MacStealer จำนวนมากได้แพร่กระจายออกไปเมื่อเร็วๆ นี้” จากข้อมูลล่าสุด การวิเคราะห์ Uptycs เกี่ยวกับภัยคุกคาม.

มัลแวร์ส่งผลกระทบต่อ macOS เวอร์ชัน Catalina และเวอร์ชันถัดไปที่ใช้ซีพียู Intel M1 และ M2 นอกจากนี้ยังใช้แพลตฟอร์มการส่งข้อความ Telegram ที่เข้ารหัสสำหรับคำสั่งและการควบคุม (C2) นักวิจัยพบว่า

ในการขยายพันธุ์ ผู้ดำเนินการกำลังมองหาผลไม้ห้อยต่ำ โดยหวังว่าจะเก็บเกี่ยวเหยื่อด้วยการล่อให้พวกเขาดาวน์โหลดไฟล์ .DMG ซึ่งเป็นคอนเทนเนอร์สำหรับแอป macOS แอปปลอมในร้านแอป เว็บไซต์ละเมิดลิขสิทธิ์ หรือไฟล์แนบในอีเมลล้วนเป็นช่องทางที่มีโอกาสติดไวรัสได้

“คนร้ายใช้ไฟล์ .DMG เพื่อแพร่มัลแวร์ หลังจากที่ผู้ใช้รันไฟล์ มันจะเปิดรหัสผ่านปลอมขึ้นมา” นักวิจัยของ Uptycs อธิบายในโพสต์ “เมื่อผู้ใช้ป้อนข้อมูลรับรองการเข้าสู่ระบบ ผู้ขโมย … [บีบอัด] ข้อมูลและส่งไปยัง C2 ผ่านทางคำขอ POST โดยใช้คำขอ Python User-Agent มันจะลบข้อมูลและไฟล์ ZIP ออกจากระบบของเหยื่อในระหว่างการดำเนินการซับอัปในภายหลัง”

นี่เป็นเพียงมัลแวร์ล่าสุดที่กำหนดเป้าหมายไปยัง Mac ในช่วงหลายเดือนที่ผ่านมา ในเดือนกุมภาพันธ์, Final Cut Pro ของ Apple เวอร์ชันละเมิดลิขสิทธิ์ พบซอฟต์แวร์ตัดต่อวิดีโอที่นำเสนอเครื่องมือขุด XMRig cryptocurrency รุ่นหนึ่ง และเมื่อปีที่แล้ว สปายแวร์ macOS ที่เรียกว่า “CloudMensis” ปรากฏในแคมเปญที่กำหนดเป้าหมายสูง กรองเอกสาร การกดแป้น การจับภาพหน้าจอ และอื่นๆ จากเครื่อง Apple

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- ที่มา: https://www.darkreading.com/attacks-breaches/macstealer-malware-plucks-bushels-data-apple-users

- :เป็น

- 7

- a

- ตาม

- หลังจาก

- ทั้งหมด

- การวิเคราะห์

- และ

- app

- Apple

- ปพลิเคชัน

- เป็น

- ไม่ดี

- BE

- เบราว์เซอร์

- สร้าง

- by

- ที่เรียกว่า

- รณรงค์

- จับ

- ภาชนะบรรจุ

- คุ้กกี้

- ได้

- หนังสือรับรอง

- cryptocurrency

- การขุด Cryptocurrency

- ตัด

- ไซเบอร์

- ข้อมูล

- การส่งมอบ

- เอกสาร

- ขนานนามว่า

- ในระหว่าง

- อีเมล

- ที่มีการเข้ารหัส

- รุก

- รัน

- อธิบาย

- เทียม

- แอปปลอม

- กุมภาพันธ์

- เนื้อไม่มีมัน

- ไฟล์

- สุดท้าย

- สำหรับ

- พบ

- ราคาเริ่มต้นที่

- ไป

- การเก็บเกี่ยว

- มี

- อย่างสูง

- หวัง

- HTTPS

- in

- อินเทล

- IT

- jpg

- ชื่อสกุล

- ปีที่แล้ว

- ล่าสุด

- ที่ต้องการหา

- M2

- เครื่อง

- MacOS

- การทำ

- มัลแวร์

- ส่งข้อความ

- การทำเหมืองแร่

- เดือน

- ข้อมูลเพิ่มเติม

- of

- on

- เปิด

- การดำเนินงาน

- ระบบปฏิบัติการ

- การดำเนินการ

- ผู้ประกอบการ

- รหัสผ่าน

- รหัสผ่าน

- เวที

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- โพสต์

- ที่มีศักยภาพ

- หลาม

- เมื่อเร็ว ๆ นี้

- เมื่อเร็ว ๆ นี้

- ขอ

- นักวิจัย

- s

- จอภาพ

- So

- ซอฟต์แวร์

- กระจาย

- การแพร่กระจาย

- สปายแวร์

- ร้านค้า

- ภายหลัง

- แปลกใจ

- ระบบ

- เป้า

- เป้าหมาย

- เป้าหมาย

- Telegram

- ที่

- พื้นที่

- ของพวกเขา

- พวกเขา

- ไปยัง

- เครื่องมือ

- ผู้ใช้งาน

- ผู้ใช้

- รุ่น

- ผ่านทาง

- เหยื่อ

- ผู้ที่ตกเป็นเหยื่อ

- เว็บไซต์

- ที่

- ปี

- ลมทะเล

- รหัสไปรษณีย์