| สิ่งที่ต้องรู้: |

| - การเติบโตของระบบนิเวศ EVM ทำให้เป็นเป้าหมายหลักสำหรับการโจมตีด้วยการเข้ารหัสลับ

– มีรูปแบบและเทคนิคมากมายที่ใช้โดยนักต้มตุ๋นภายใต้ร่มอันตรายที่อยู่ – Ledger สำรวจมาตรการป้องกันที่เป็นนวัตกรรมใหม่สำหรับผู้ใช้ห่วงโซ่ EVM อยู่เสมอ |

เมื่อเร็ว ๆ นี้ เราได้เห็นจำนวนการโจมตีที่เพิ่มขึ้นซึ่งระบุว่าเป็น “Address Poisoning” โดยกำหนดเป้าหมายที่เครือข่าย EVM สิ่งนี้ส่งผลกระทบต่อลูกค้าของเราที่อาจสูญเสียเงินทุนเนื่องจากพวกเขาไว้วางใจและคัดลอก/วางที่อยู่ที่ไม่ดี นี้ได้รับ กล่าวถึง ทีเดียว มาก โดย นักแสดงหลักแต่เนื้อหาออนไลน์นั้นทั้งซ้ำซากและยังไม่สมบูรณ์ในทางเทคนิค ขาดตัวอย่างที่ชัดเจน

ดังนั้นมาเจาะลึกประเภทต่างๆ ของ Address Poisoning กัน! เพราะใช่ แท้จริงแล้วเป็นการโจมตีแบบหนึ่ง ซึ่งมีความหลากหลายในการใช้งาน

Vanity Poisoning: ดุร้ายบังคับที่อยู่ของคุณ

ประเภทแรกของ Address Poisoning นี้เป็นวิธีที่ง่ายที่สุด และครอบคลุมอยู่ในบทความออนไลน์ส่วนใหญ่ เพื่อให้เข้าใจตรงกัน ก่อนอื่นเราต้องพูดถึงที่อยู่ของ Vanity และข้อจำกัดของมนุษย์เราเอง

ที่อยู่โต๊ะเครื่องแป้ง

บนเครือข่าย EVM ที่อยู่จะได้รับโดยการแฮชรหัสสาธารณะของบัญชี และรักษาเฉพาะ 20 ไบต์สุดท้าย (ขวาสุด) จากนั้น 20 ไบต์เหล่านี้จะถูกจัดรูปแบบเป็นสตริงเลขฐานสิบหก 40 อักขระ และนั่นคือสิ่งที่เราจัดการทั้งหมดเมื่อส่ง/รับ ETH หรือโทเค็น

ตอนนี้ คนก็คือคน พวกเขาเริ่มมองหาที่อยู่ตามรูปแบบเลขฐานสิบหก เพราะมันมีลักษณะที่สั่นกว่า ตัวอย่างที่รู้จักกันดีคือ สัญญาโทเค็นของ 1INCH ซึ่งมีที่อยู่ 0x111111111117dc0aa78b770fa6a738034120c302เริ่มต้นด้วย 1s มากมาย 😍. นั่นคือสิ่งที่เราเรียกว่า ที่อยู่โต๊ะเครื่องแป้ง.

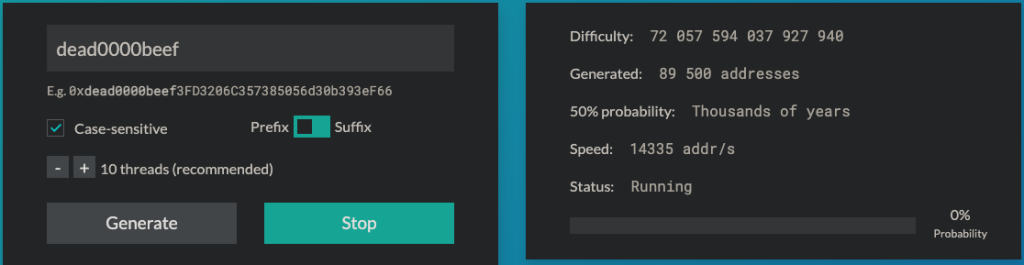

ทีมงาน 1inch สร้างมันขึ้นมาโดยการรับและแฮชคีย์สาธารณะจำนวนมาก จนกว่าพวกเขาจะได้คีย์แบบที่ต้องการ พวกเขาอาจใช้เครื่องมือเช่น โต๊ะเครื่องแป้ง ETH ซึ่งทำได้ไม่ยากแต่ค่อนข้างใช้เวลานาน

“แต่เดี๋ยวก่อน หมายความว่าฉันสามารถหารหัสส่วนตัวไปยังที่อยู่ Ethereum ใดๆ ได้หรือไม่” คุณอาจถาม ซึ่งฉันจะตอบว่า: หวังว่าจะไม่ ไม่งั้นฉันต้องรีบหางานใหม่เพื่อให้ครอบคลุมการจำนองของฉัน

ในความเป็นจริง ความยากในการสร้าง Vanity Address นั้นเพิ่มขึ้นแบบไม่เชิงเส้นตามจำนวนอักขระที่คุณแก้ไข โดยใช้ โต๊ะเครื่องแป้ง ETHจะใช้เวลาหลายเดือนในการรับที่อยู่ที่มีอักขระตายตัว 10 ตัว สำหรับอักขระคงที่ 12 ตัว มันจะพองตัวเป็นเวลาหลายร้อยปี ฉันจะให้คุณคาดการณ์ว่าจะใช้เวลานานแค่ไหนสำหรับที่อยู่ที่สมบูรณ์ 40 อักขระ

ลูกหลานของฉันจะดูดีแค่ไหนกับที่อยู่นี้!

ประเด็นสำคัญคือ ด้วยความพยายามที่เพียงพอ มันเป็นไปได้ที่จะสร้างที่อยู่ซึ่งเป็นไปตามรูปแบบเฉพาะของอักขระสองสามตัว

มนุษย์ตรวจสอบไบต์

ในฐานะมนุษย์ เรามักจะตรวจทานที่อยู่เพียงบางส่วนเมื่ออ่าน รูปแบบที่พบบ่อยที่สุดคือการตรวจทานอักขระตัวแรกและตัวสุดท้ายของที่อยู่เพียงไม่กี่ตัว แม้ว่าสิ่งนี้จะปลอดภัยน้อยกว่าการเปรียบเทียบกันทีละตัวอักษร แต่ก็ง่ายกว่ามากในสายตาและเป็นเส้นทางที่มีการต่อต้านน้อยที่สุด

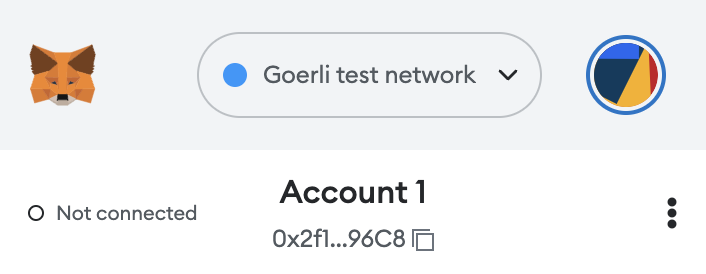

นอกจากนี้ยังได้รับการสนับสนุนจากเครื่องมือที่มีให้เราด้วยเนื่องจากเครื่องมือส่วนใหญ่ซ่อนที่อยู่ส่วนใหญ่ไว้

Metamask แสดงเฉพาะจุดเริ่มต้นและจุดสิ้นสุดของที่อยู่ของคุณ

การโจมตี

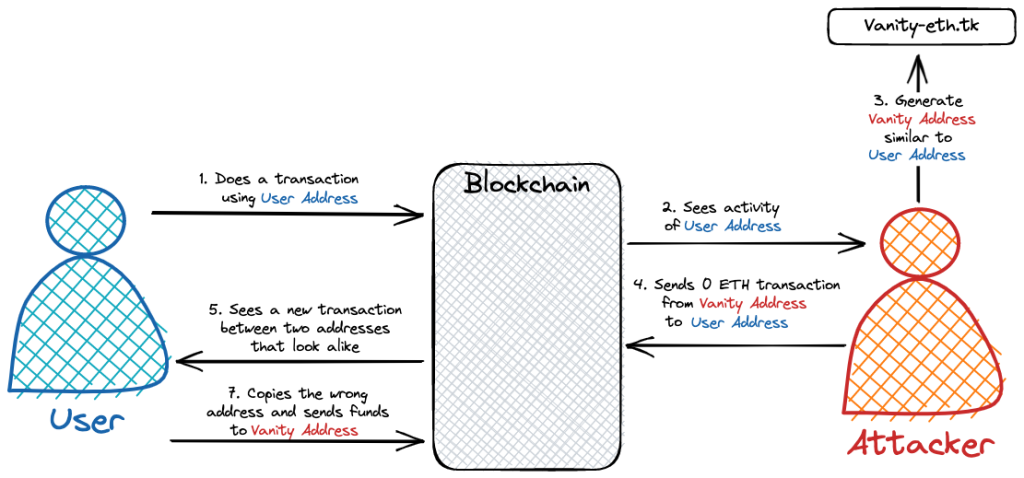

จากที่กล่าวมาข้างต้น นักแสดงที่ไม่ดีบางคนตระหนักว่าพวกเขาสามารถ:

- มองหาที่อยู่ผู้ใช้ที่ใช้งานซึ่งเต็มไปด้วยเงินวิเศษทางอินเทอร์เน็ต

- สร้าง Vanity Address ที่ตรงกับไบต์แรกและสองสามไบต์สุดท้ายของ User Address

- ส่งธุรกรรมด้วยจำนวน 0 หรือเกือบ 0 จาก Vanity Address ไปยัง User Address นั่นคือพิษที่แท้จริง: ขณะนี้ผู้ใช้เห็น Vanity Address ของผู้โจมตีในประวัติการทำธุรกรรมของตนเอง

- ตอนนี้ผู้โจมตีรอและหวังว่าผู้ใช้จะทำผิดพลาดและคัดลอกและวาง Vanity Address เมื่อพยายามส่งเงินให้ตนเอง

เนื่องจากการจัดการกับไบต์แบบสุ่มเป็นเรื่องยากสำหรับมนุษย์ เราจึงมีแนวโน้มที่จะคัดลอกที่อยู่ใดๆ ที่ดูเหมือนของเราในเวลาเร่งด่วน ซึ่งทำให้การโจมตีนี้ค่อนข้างมีประสิทธิภาพ

อย่างไรก็ตาม การสร้าง Vanity Addresses นั้นใช้เวลานาน ซึ่งทำให้การโจมตีนี้ขยายขนาดได้ยากขึ้น สิ่งสำคัญคือต้องทราบว่ากระบวนการสามารถย้อนกลับได้เพื่อทำให้ราคาถูกลง:

- ผู้โจมตีสร้าง Vanity Address มากที่สุดเท่าที่จะเป็นไปได้ที่พวกเขาควบคุม

- ผู้โจมตีเฝ้าดูกิจกรรมบนเครือข่ายทั้งหมด และที่อยู่ของผู้ใช้ที่ใช้งานอยู่ทั้งหมด

- หาก User Address ที่ใช้งานตรงกับ Vanity Address อันใดอันหนึ่ง ให้เริ่มกระบวนการวางยาพิษ

ด้วยวิธีนี้ ผู้โจมตีจะละทิ้งการกำหนดเป้าหมายบัญชีใดบัญชีหนึ่ง แต่ขยายขอบเขตการโจมตีให้กว้างขึ้น

การโจมตีการโอนโทเค็นมูลค่าเป็นศูนย์: หลอกล่อห่วงโซ่

พิษประเภทที่สองนี้ร้ายกาจยิ่งกว่าเนื่องจากอาศัยการสร้างธุรกรรม ERC20s ในนามของคุณและโดยไม่ได้รับความยินยอมจากคุณ!

เพื่อให้เข้าใจ คุณต้องคุ้นเคยกับกิจกรรมออนไลน์ ค่าเผื่อโทเค็น และ Solidity เล็กน้อย

กิจกรรมออนไลน์

บนเชน EVM ธุรกรรมอาจส่งผลต่อสถานะของเชนได้หลายวิธี วิธีที่พบได้บ่อยที่สุดคือการย้าย ETH ระหว่างที่อยู่ การเปลี่ยนยอดคงเหลือบนเครือข่ายของบัญชีที่เกี่ยวข้องอย่างมีประสิทธิภาพ

การเปลี่ยนแปลงสถานะอีกอย่างหนึ่งคือการเผยแพร่เหตุการณ์ เมื่อดูธุรกรรมบน Etherscan คุณจะเห็น เหตุการณ์ที่เกิดขึ้น. เหตุการณ์เหล่านี้คือวิธีการโอนโทเค็น (ERC20s, NFTs, …) ที่ปรากฏในห่วงโซ่

เมื่อดูที่ประวัติธุรกรรม ERC20 ของคุณ คุณกำลังดูทั้งหมด โอน (ที่อยู่จัดทำดัชนี _จาก, ที่อยู่จัดทำดัชนี _to, uint256 _value) เหตุการณ์ที่เกี่ยวข้องกับที่อยู่ของคุณ

เกี่ยวกับเบี้ยเลี้ยงโทเค็น

การใช้โทเค็น ERC20 ขั้นสูงจำนวนมากขึ้นอยู่กับสัญญาของบุคคลที่สามที่ได้รับอนุญาตให้ย้ายเงินในนามของผู้ใช้ สิ่งนี้ได้รับการจัดการผ่านแผนผังของค่าเผื่อที่คีย์คือที่อยู่ที่อนุญาต และค่าคือจำนวนเงินสูงสุดที่ที่อยู่สามารถเคลื่อนย้ายได้

อยู่ในเกณฑ์มาตรฐาน ERC-20: มาตรฐานโทเค็น ค่าเผื่อสามารถเปลี่ยนแปลงได้โดยผู้ใช้โดยการเรียกใช้ฟังก์ชัน อนุมัติ (ที่อยู่ _spender, uint256 _value).

โอนในนาม

วิธีเดียวที่ผู้โจมตีจะส่ง X จำนวนโทเค็นในนามของผู้ใช้รายอื่นคือการเรียกใช้ฟังก์ชัน โอนจาก (ที่อยู่ _จาก, ที่อยู่ _to, uint256 _value). อย่างไรก็ตาม เพื่อให้สามารถทำได้ ผู้ใช้เป้าหมายต้องโทรเข้ามาแล้ว approve({_spender: <attacker_address>, _value: X}) ให้เงินช่วยเหลือที่จำเป็นแก่พวกเขา

เมื่อแรกเห็น ดูเหมือนว่าจะเป็นขีดจำกัดที่ยากจะเอาชนะ

อย่างไรก็ตาม เมื่อพิจารณาถึงวิธีการแมปและค่าเริ่มต้นใน Solidity ทุกที่อยู่มีค่าเผื่อไว้ 0 ในที่อยู่อื่น ๆ ในการดำเนินการมาตรฐานของสัญญา ERC20 ดังนั้น ในการใช้งานเหล่านี้ ทุกคนได้รับอนุญาตให้ดำเนินการถ่ายโอนต่อไปนี้ โดยไม่คำนึงว่าผู้ใช้เป้าหมายได้ให้ค่าเผื่อไว้หรือไม่:

transferFrom({from: <user_address>, to: <attacker_address>, _value: 0})ยิ่งไปกว่านั้น มาตรฐาน ERC20 ระบุว่า:

การถ่ายโอนค่า 0 ต้องถือว่าเป็นการถ่ายโอนปกติและเริ่มการทำงานของเหตุการณ์ 'การถ่ายโอน'

สิ่งนี้รับประกันได้ว่าการถ่ายโอนที่ว่างเปล่านี้จะสร้างความถูกต้องเสมอ Transfer เหตุการณ์ที่จะแสดงในประวัติการทำธุรกรรมของผู้ใช้

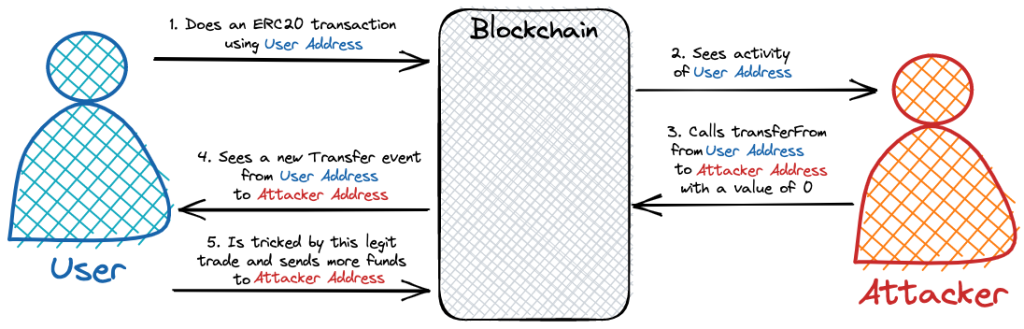

การโจมตี

การใช้ความรู้ที่เพิ่งค้นพบข้างต้น เราสามารถทำการโจมตีต่อไปนี้:

- โทร

transferFromมีค่า0ในสัญญา ERC20 ที่รู้จักกันดี เช่น USDC, Matic, Uniswap... - ทำการโอนจากที่อยู่ผู้ใช้ไปยังที่อยู่ผู้โจมตี

- สิ่งนี้จะสร้างเหตุการณ์การถ่ายโอนที่ถูกต้องตามกฎหมายจากที่อยู่ผู้ใช้ไปยังที่อยู่ของผู้โจมตี

- เหตุการณ์นี้จะถูกซิงโครไนซ์โดยกระเป๋าเงินของผู้ใช้ และแสดงเป็นการโอนที่ถูกต้อง

ผู้โจมตีบรรลุเป้าหมายแล้ว: สร้างธุรกรรม ERC20 ที่ถูกต้องจากบัญชีของเป้าหมายเป็นของตนเอง.

ในกระเป๋าเงินมาตรฐานใด ๆ ตอนนี้ที่อยู่ของพวกเขาจะแสดงในประวัติการทำธุรกรรมของเป้าหมายซึ่งเป็นส่วนหนึ่งของการซื้อขายที่ถูกต้อง ผู้ใช้ได้รับพิษ ด้วยความโชคดี (สำหรับผู้โจมตี) เป้าหมายอาจใช้ที่อยู่ไม่ถูกต้องในการซื้อขายในอนาคต

ต่อไปนี้เป็นตัวอย่างของการโจมตีแบบออนไลน์:

การปกป้องผู้ใช้

การโจมตีที่เราอธิบายมีผลกระทบอย่างแท้จริงต่อผู้ใช้ crypto พวกเขายังเป็นเพียงส่วนยอดของภูเขาน้ำแข็งเท่านั้น ในการค้นหาเพื่อให้ผู้ใช้โต้ตอบกับที่อยู่ที่เป็นอันตราย สแกมเมอร์จะใช้ประโยชน์จากข้อบกพร่องทางเทคนิคหรือข้อบกพร่องของมนุษย์ พวกเขายังปรับกลยุทธ์ของตนให้เข้ากับมาตรการตอบโต้ใด ๆ ที่ผู้ผลิตกระเป๋าเงินอาจนำไปใช้ได้อย่างรวดเร็ว

ในฐานะผู้รักษาการของ บัญชีแยกประเภทสดเรามีหน้าที่รับผิดชอบในการจัดหาโซลูชันที่ปลอดภัยและปรับปรุงประสบการณ์ของผู้ใช้ ด้วยธรรมชาติของการโจมตี จึงเป็นเรื่องยากมากที่จะป้องกันไม่ให้เกิดขึ้นโดยสิ้นเชิง แต่เป็นบทบาทของกระเป๋าเงินในการจัดการธุรกรรมที่เป็นพิษในลักษณะที่แตกต่างกัน เพื่อหลีกเลี่ยงความผิดพลาดที่อาจเกิดขึ้นจากผู้ใช้

ดังนั้นวิธีที่ดีที่สุดคืออะไร?

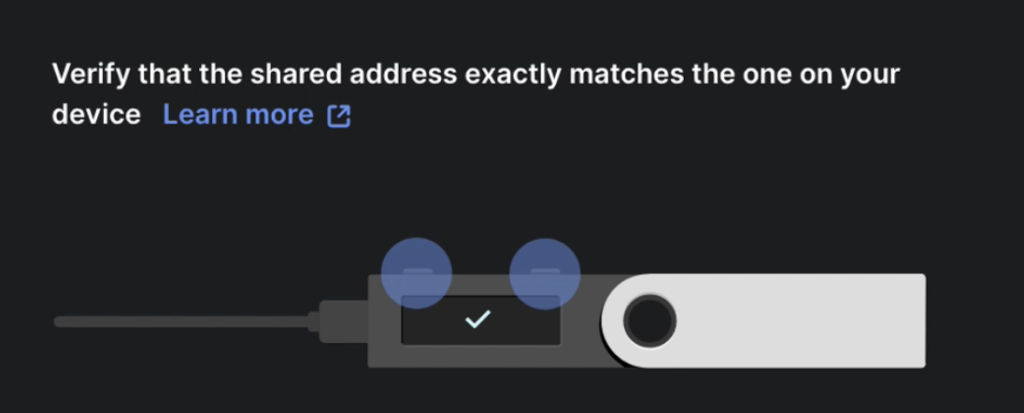

คำตอบง่ายๆ สำหรับเราคือ คุณไม่ควรคัดลอกที่อยู่จากกระเป๋าเงินของคุณโดยไม่ได้ดำเนินการก่อน ตรวจสอบบนหน้าจอที่เชื่อถือได้ของอุปกรณ์ฮาร์ดแวร์ของคุณ. มาตรการรับมือนี้มีตั้งแต่ Nano S ตัวแรกออกสู่ตลาดและไม่มีข้อบกพร่องทางเทคนิคที่ทราบ

แต่ปล่อยไว้อย่างนั้นถือว่าพลาด คนไม่ใช่เครื่องจักร เราขี้เกียจได้ เร่งรีบได้ บางทีเราไม่มีนาโนอยู่กับตัว บางคน ไม่มีแม้แต่อุปกรณ์บัญชีแยกประเภท 😱. ในชีวิตประจำวัน เรามักเดินไปตามเส้นทางที่มีแรงต้านน้อยที่สุด ในกรณีนี้ นั่นจะเป็นการคัดลอกที่อยู่โดยไม่ได้ตรวจสอบอย่างละเอียด

ในบริบทนี้ ทีมงานของเราในด้านผลิตภัณฑ์ นักพัฒนา และการสนับสนุนลูกค้าได้สำรวจโซลูชันต่างๆ วิธีที่ง่ายที่สุดแต่มีประสิทธิภาพมากที่สุดถูกเพิ่มเข้ามาใน Ledger Live รุ่นล่าสุด: การซ่อนธุรกรรมด้วยจำนวนศูนย์สัมบูรณ์

ตอนนี้ การโจมตีที่ชั่วร้ายที่สุด (Zero-Value Token Transfer Attack) ถูกทำให้ไร้ฟันเนื่องจากจำนวนต้องเป็นศูนย์แน่นอนจึงจะดำเนินการได้ นอกจากนี้ยังเป็นการเปลี่ยนแปลงที่ปลอดภัยเนื่องจากผู้ใช้ 99.9% ไม่เคยใช้ธุรกรรมศูนย์สัมบูรณ์โดยเจตนา สำหรับ 0.1% ที่เหลือ แน่นอนว่าเป็นไปได้ที่จะแสดงธุรกรรมต่อโดยปรับแต่งการตั้งค่าขั้นสูงของ Ledger Live

โดยรวมแล้วการเปลี่ยนแปลงนี้มีผลกระทบอย่างมาก มีข้อเสียน้อยมาก และใช้เวลาในการทำตลาดสั้นมาก สำหรับเวอร์ชันอื่นๆ ของการโจมตี Address Poisoning เรากำลังสำรวจวิธีแก้ปัญหาต่างๆ เช่น สมุดที่อยู่ที่ปลอดภัย การตรวจจับที่อยู่หลอกลวง และอื่นๆ อีกมากมาย!

การรักษาอนาคต

ในขณะที่โลกของการเข้ารหัสลับมีการพัฒนาอย่างต่อเนื่อง ผู้ไม่หวังดีก็แสวงหาวิธีการใหม่ๆ อย่างไม่ลดละเพื่อใช้ประโยชน์จากช่องโหว่และกำหนดเป้าหมายไปยังผู้ใช้ที่ไม่สงสัย Address Poisoning เป็นตัวอย่างที่สำคัญของการโจมตีที่เป็นอันตรายซึ่งอาศัยข้อจำกัดของทั้งเทคโนโลยีและธรรมชาติของมนุษย์ ด้วยการฉายแสงประเภทต่างๆ ของการโจมตี Address Poisoning และแยกย่อยกลไกเบื้องหลัง เราตั้งเป้าที่จะสร้างความตระหนักรู้และให้อำนาจคุณในการตัดสินใจอย่างรอบรู้ในเส้นทางการเข้ารหัสลับของคุณ

เพื่อต่อสู้กับภัยคุกคามที่พัฒนาตลอดเวลา ผู้ให้บริการกระเป๋าเงิน เช่น Ledger Live และชุมชนคริปโตในวงกว้างจึงจำเป็นอย่างยิ่งที่จะต้องเฝ้าระวัง ทำงานร่วมกัน และพัฒนาโซลูชั่นที่เป็นนวัตกรรมใหม่เพื่อปกป้องผู้ใช้ ในขณะที่เราปรับปรุงมาตรการรักษาความปลอดภัยและประสบการณ์ของผู้ใช้อย่างต่อเนื่อง เราขอแนะนำให้ผู้ใช้รับทราบข้อมูลอยู่เสมอ ใช้ความระมัดระวัง และใช้แนวทางปฏิบัติที่ดีที่สุดที่แนะนำ

เช่นเดียวกับความพยายามของสแกมเมอร์ที่หลอกลวงคุณ ความพยายามที่จัดกลุ่มกันของทีมบัญชีแยกประเภทเพื่อปกป้องคุณยังคงดำเนินต่อไป มันจะให้การปรับปรุงเป็นประจำสำหรับประสบการณ์ประจำวันของคุณบน Ledger Live ดังนั้นโปรดระวังการเปลี่ยนแปลงในการเผยแพร่ในอนาคต!

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตไอสตรีม. ข้อมูลอัจฉริยะ Web3 ขยายความรู้ เข้าถึงได้ที่นี่.

- การสร้างอนาคตโดย Adryenn Ashley เข้าถึงได้ที่นี่.

- ซื้อและขายหุ้นในบริษัท PRE-IPO ด้วย PREIPO® เข้าถึงได้ที่นี่.

- ที่มา: https://www.ledger.com/blog/address-poisoning

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- $ ขึ้น

- 10

- 12

- 1inch

- 20

- 22

- 250

- 40

- a

- สามารถ

- เกี่ยวกับเรา

- ข้างบน

- แน่นอน

- ลงชื่อเข้าใช้

- บัญชี

- อย่างกระตือรือร้น

- อยากทำกิจกรรม

- นักแสดง

- ที่เกิดขึ้นจริง

- จริง

- ปรับ

- ที่เพิ่ม

- ที่อยู่

- ที่อยู่

- นำมาใช้

- สูง

- มีผลต่อ

- จุดมุ่งหมาย

- ทั้งหมด

- แล้ว

- ด้วย

- เสมอ

- จำนวน

- จำนวน

- an

- และ

- อื่น

- คำตอบ

- ยาแก้พิษ

- ใด

- ทุกคน

- เป็น

- บทความ

- AS

- At

- โจมตี

- การโจมตี

- ความพยายามในการ

- ใช้ได้

- หลีกเลี่ยง

- ความตระหนัก

- ไป

- ไม่ดี

- ยอดคงเหลือ

- BE

- เพราะ

- รับ

- กำลัง

- ที่ดีที่สุด

- ปฏิบัติที่ดีที่สุด

- ดีกว่า

- ระหว่าง

- binance

- บิต

- ร้านหนังสือเกาหลี

- ทั้งสอง

- ที่กว้างขึ้น

- แต่

- by

- โทรศัพท์

- โทร

- CAN

- ความระมัดระวัง

- บาง

- โซ่

- ห่วงโซ่

- เปลี่ยนแปลง

- การเปลี่ยนแปลง

- การเปลี่ยนแปลง

- เปลี่ยนแปลง

- ตัวอักษร

- อักขระ

- ราคาถูก

- ชัดเจน

- ลูกค้า

- ร่วมมือ

- การต่อสู้

- ร่วมกัน

- ชุมชน

- เปรียบเทียบ

- สมบูรณ์

- เนื้อหา

- สิ่งแวดล้อม

- อย่างต่อเนื่อง

- อย่างต่อเนื่อง

- สัญญา

- สัญญา

- ควบคุม

- เย็น

- การทำสำเนา

- ได้

- คอร์ส

- หน้าปก

- ปกคลุม

- การสร้าง

- สำคัญมาก

- การเข้ารหัสลับ

- ชุมชน crypto

- ผู้ใช้ crypto

- crypto-world

- ลูกค้า

- Customer Support

- วันต่อวัน

- การตัดสินใจ

- ค่าเริ่มต้น

- ปรับใช้

- อธิบาย

- การตรวจพบ

- พัฒนา

- ผู้พัฒนา

- ต่าง

- ยาก

- ความยาก

- DIG

- do

- ทำ

- Dont

- ข้อเสีย

- ง่ายดาย

- ง่าย

- ระบบนิเวศ

- มีประสิทธิภาพ

- มีประสิทธิภาพ

- ที่มีประสิทธิภาพ

- ความพยายาม

- ให้อำนาจ

- ส่งเสริม

- สนับสนุนให้

- ปลาย

- อย่างสิ้นเชิง

- ERC20

- โทเค็น ERC20

- ETH

- ethereum

- Etherscan

- แม้

- เหตุการณ์

- เหตุการณ์

- ทุกๆ

- ทุกวัน

- EVM

- คาย

- เผง

- ตัวอย่าง

- ตัวอย่าง

- ดำเนินการ

- ประสบการณ์

- เอาเปรียบ

- สำรวจ

- Eyes

- คุ้นเคย

- ครอบครัว

- สองสาม

- หา

- ธรรมชาติ

- ชื่อจริง

- แก้ไขปัญหา

- การแก้ไข

- ข้อบกพร่อง

- ปฏิบัติตาม

- ดังต่อไปนี้

- ดังต่อไปนี้

- สำหรับ

- ข้างหน้า

- พบ

- ราคาเริ่มต้นที่

- เงิน

- อนาคต

- สร้าง

- สร้าง

- สร้าง

- การสร้าง

- ได้รับ

- กำหนด

- จะช่วยให้

- ให้

- เป้าหมาย

- ยิ่งใหญ่

- การเจริญเติบโต

- การค้ำประกัน

- มี

- จัดการ

- การจัดการ

- สิ่งที่เกิดขึ้น

- ยาก

- ฮาร์ดแวร์

- hashing

- มี

- ซ่อน

- ประวัติ

- หวังว่า

- หวัง

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- อย่างไรก็ตาม

- ที่ http

- HTTPS

- เป็นมนุษย์

- มนุษย์

- ร้อย

- i

- ฉันเป็น

- ส่งผลกระทบ

- ผลกระทบ

- การดำเนินงาน

- สำคัญ

- ปรับปรุง

- การปรับปรุง

- in

- เพิ่ม

- เพิ่มขึ้น

- แจ้ง

- นวัตกรรม

- ตัวอย่าง

- แทน

- โต้ตอบ

- อินเทอร์เน็ต

- เข้าไป

- รวมถึง

- ร่วมมือ

- IT

- ITS

- การสัมภาษณ์

- การเดินทาง

- เก็บ

- การเก็บรักษา

- คีย์

- กุญแจ

- ชนิด

- ทราบ

- ความรู้

- ที่รู้จักกัน

- ชื่อสกุล

- ล่าสุด

- น้อยที่สุด

- การออกจาก

- บัญชีแยกประเภท

- บัญชีแยกประเภทสด

- ซ้าย

- ถูกกฎหมาย

- น้อยลง

- ให้

- ชีวิต

- เบา

- กดไลก์

- LIMIT

- ข้อ จำกัด

- น้อย

- สด

- นาน

- ดู

- ที่ต้องการหา

- LOOKS

- แพ้

- Lot

- โชค

- เครื่อง

- มายากล

- มายากลเงินอินเทอร์เน็ต

- ทำ

- ผู้ผลิต

- ทำให้

- หลาย

- แผนที่

- ตลาด

- Matic

- แม็กซ์

- ความกว้างสูงสุด

- อาจ..

- หมายความ

- มาตรการ

- กลไก

- อาจ

- หายไป

- ข้อผิดพลาด

- เงิน

- เดือน

- ข้อมูลเพิ่มเติม

- จำนอง

- มากที่สุด

- ย้าย

- การย้าย

- มาก

- หลาย

- ต้อง

- my

- นาโน

- ธรรมชาติ

- จำเป็นต้อง

- ไม่เคย

- ใหม่

- NFTS

- ไม่

- ปกติ

- ตอนนี้

- จำนวน

- ที่ได้รับ

- of

- on

- บนโซ่

- กิจกรรมในเครือ

- ONE

- ต่อเนื่อง

- ออนไลน์

- เพียง

- or

- อื่นๆ

- ของเรา

- ออก

- เอาชนะ

- ของตนเอง

- ส่วนหนึ่ง

- เส้นทาง

- แบบแผน

- คน

- ดำเนินการ

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เป็นไปได้

- การปฏิบัติ

- การปฏิบัติ

- สวย

- ป้องกัน

- สำคัญ

- ส่วนตัว

- คีย์ส่วนตัว

- อาจ

- กระบวนการ

- ผลิตภัณฑ์

- ป้องกัน

- ป้องกัน

- ให้

- ผู้ให้บริการ

- สาธารณะ

- คีย์สาธารณะ

- กุญแจสาธารณะ

- สิ่งพิมพ์

- การแสวงหา

- รวดเร็ว

- อย่างรวดเร็ว

- ยก

- สุ่ม

- ค่อนข้าง

- ถึง

- การอ่าน

- จริง

- ความจริง

- ตระหนัก

- จริงๆ

- แนะนำ

- ไม่คำนึงถึง

- ปกติ

- ปล่อย

- ที่เหลืออยู่

- ซ้ำ

- จำเป็นต้องใช้

- ความต้านทาน

- ความรับผิดชอบ

- ทบทวน

- การตรวจสอบ

- บทบาท

- รีบเร่ง

- s

- ปลอดภัย

- ขนาด

- การหลอกลวง

- scammers

- จอภาพ

- ที่สอง

- ปลอดภัย

- ความปลอดภัย

- มาตรการรักษาความปลอดภัย

- แสวงหา

- ดูเหมือนว่า

- เห็น

- เห็น

- ส่ง

- การตั้งค่า

- หลาย

- สั้น

- น่า

- แสดงให้เห็นว่า

- ด้านข้าง

- สายตา

- ตั้งแต่

- So

- ความแข็งแรง

- โซลูชัน

- บาง

- ค่อนข้าง

- โดยเฉพาะ

- มาตรฐาน

- เริ่มต้น

- ข้อความที่เริ่ม

- ที่เริ่มต้น

- สถานะ

- สหรัฐอเมริกา

- เข้าพัก

- กลยุทธ์

- เชือก

- อย่างเช่น

- เพียงพอ

- สนับสนุน

- พื้นผิว

- เอา

- คุย

- เป้า

- กำหนดเป้าหมาย

- ทีม

- ทีม

- วิชาการ

- เทคนิค

- เทคโนโลยี

- กว่า

- ที่

- พื้นที่

- รัฐ

- ของพวกเขา

- พวกเขา

- ตัวเอง

- แล้วก็

- ที่นั่น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- ของบุคคลที่สาม

- นี้

- อย่างถี่ถ้วน

- แต่?

- ภัยคุกคาม

- ตลอด

- เวลา

- ชนิด

- ไปยัง

- โทเค็น

- ราชสกุล

- เครื่องมือ

- เครื่องมือ

- การค้า

- ธุรกิจการค้า

- การทำธุกรรม

- การทำธุรกรรม

- โอน

- การถ่ายโอน

- ที่เชื่อถือ

- ไว้วางใจ

- tweaking

- ชนิด

- ชนิด

- ร่ม

- ภายใต้

- พื้นฐาน

- เข้าใจ

- จนกระทั่ง

- us

- การใช้

- USDC

- ใช้

- มือสอง

- ผู้ใช้งาน

- ประสบการณ์ของผู้ใช้

- ผู้ใช้

- ความคุ้มค่า

- ความคุ้มค่า

- ความว่างเปล่า

- การตรวจสอบ

- มาก

- ช่องโหว่

- รอ

- กระเป๋าสตางค์

- ผู้ผลิตกระเป๋าสตางค์

- กระเป๋าสตางค์

- อยาก

- คือ

- นาฬิกา

- ทาง..

- วิธี

- we

- โด่งดัง

- อะไร

- ความหมายของ

- เมื่อ

- ว่า

- ที่

- ในขณะที่

- WHO

- จะ

- กับ

- ไม่มี

- งาน

- จะ

- ปี

- ใช่

- ยัง

- ผล

- คุณ

- ของคุณ

- Zendesk

- ลมทะเล

- เป็นศูนย์