ด้วย ทอมมี่ มิสค์ และ ตัลลฮัจบากรี of @mysk_co สำหรับแรงผลักดันและข้อมูลเบื้องหลังบทความนี้ ทั้งคู่อธิบายตัวเองว่าเป็น “นักพัฒนา iOS สองคนและนักวิจัยด้านความปลอดภัยเป็นครั้งคราวในสองทวีป” กล่าวอีกนัยหนึ่ง แม้ว่าความปลอดภัยในโลกไซเบอร์จะไม่ใช่ธุรกิจหลักของพวกเขา แต่พวกเขากำลังทำในสิ่งที่เราปรารถนาให้โปรแกรมเมอร์ทุกคนทำ: ไม่ใช้คุณลักษณะด้านความปลอดภัยของแอปพลิเคชันหรือระบบปฏิบัติการ แต่คอยจับตาดูว่าคุณลักษณะเหล่านั้นทำงานอย่างไรในชีวิตจริง เพื่อไม่ให้สะดุดกับความผิดพลาดและข้อสันนิษฐานของผู้อื่น

ภาพเด่นด้านบนอ้างอิงจากหนึ่งในทวีตของพวกเขา ซึ่งคุณสามารถดูแบบเต็มได้ที่ด้านล่าง

Twitter เร็ว ๆ นี้ ประกาศ ไม่คิดว่าการรับรองความถูกต้องด้วยสองปัจจัยทาง SMS (2FA) จะปลอดภัยเพียงพออีกต่อไป

แดกดันตามที่เราอธิบายเมื่อสัปดาห์ที่แล้ว ผู้ใช้ที่คุณคิดว่าการเปลี่ยนแปลงนี้จะสำคัญที่สุดคือผู้ใช้ Twitter “ระดับบนสุด” – ผู้ที่จ่ายเงินสำหรับป้าย Twitter Blue เพื่อให้เข้าถึงได้มากขึ้นและอนุญาตให้พวกเขา ส่งทวีตที่ยาวขึ้น…

…แต่ผู้ใช้ที่จ่ายเพื่อเล่นจะได้รับอนุญาตให้ใช้ข้อความ (SMS) ต่อไปเพื่อรับรหัส 2FA

พวกเราที่เหลือจำเป็นต้องเปลี่ยนไปใช้ระบบ 2FA ประเภทอื่นภายในสามสัปดาห์ข้างหน้า (ก่อนวันศุกร์ 2023-03-17)

นั่นหมายถึงการใช้แอปที่สร้างลำดับรหัสแบบใช้ครั้งเดียวแบบ "seeded" ลับ หรือใช้โทเค็นฮาร์ดแวร์ เช่น Yubikey ซึ่งเป็นส่วนการเข้ารหัสในการพิสูจน์ตัวตนของคุณ

คีย์ฮาร์ดแวร์หรือรหัสตามแอพ?

คีย์ความปลอดภัยของฮาร์ดแวร์มีราคาประมาณ 100 ดอลลาร์ต่ออัน (ราคาโดยประมาณของ Yubikey สำหรับอุปกรณ์ที่มีการป้องกันไบโอเมตริกซ์ตามลายนิ้วมือของคุณ) หรือ 50 ดอลลาร์หากคุณยินดีที่จะเลือกประเภทที่ปลอดภัยน้อยกว่าซึ่งเปิดใช้งานได้ด้วยการสัมผัส นิ้วของใครก็ตาม

ดังนั้นเราจึงเต็มใจที่จะถือว่าใครก็ตามที่ลงทุนในโทเค็นการรักษาความปลอดภัยฮาร์ดแวร์แล้วจะต้องตั้งใจทำ และจะไม่ซื้อโทเค็นทิ้งไว้เฉยๆ ที่บ้าน

ผู้ใช้เหล่านั้นจะเปลี่ยนจาก 2FA ที่ใช้ SMS หรือตามแอปแล้ว

แต่เราเดาว่าทุกคนตกอยู่ในหนึ่งในสามค่าย:

- ผู้ที่ไม่ได้ใช้ 2FA เลย เพราะพวกเขาคิดว่ามันเป็นการเพิ่มความยุ่งยากโดยไม่จำเป็นเมื่อเข้าสู่ระบบ

- ผู้ที่เปิดใช้งาน 2FA ที่ใช้ SMS เพราะมันง่าย สะดวก และใช้ได้กับมือถือทุกรุ่น

- ผู้ที่เลือกใช้ 2FA บนแอป เนื่องจากพวกเขาไม่เต็มใจที่จะมอบหมายเลขโทรศัพท์ของพวกเขา หรือได้ตัดสินใจแล้วว่าจะย้ายจากข้อความ 2FA

หากคุณอยู่ในค่ายที่สอง เราหวังว่าคุณจะไม่เลิกใช้ 2FA และปล่อยให้บัญชี Twitter ของคุณหมดไป แต่จะเปลี่ยนไปใช้แอปเพื่อสร้างรหัสหกหลักแทน

และถ้าคุณอยู่ในค่ายแรก เราหวังว่าการประชาสัมพันธ์และการถกเถียงเกี่ยวกับการเปลี่ยนแปลงของ Twitter (จริง ๆ แล้วทำด้วยเหตุผลด้านความปลอดภัย หรือเพียงเพื่อประหยัดเงินในการส่ง SMS จำนวนมาก) จะเป็นแรงผลักดันที่คุณต้องการ นำ 2FA มาใช้ด้วยตัวคุณเอง

จะทำ 2FA ตามแอพได้อย่างไร

หากคุณใช้ iPhone ตัวจัดการรหัสผ่านในตัว iOS สามารถสร้างรหัส 2FA ให้กับคุณ สำหรับเว็บไซต์ได้มากเท่าที่คุณต้องการ ดังนั้นคุณจึงไม่จำเป็นต้องติดตั้งซอฟต์แวร์เพิ่มเติมใดๆ

บน Android นั้น Google มีแอปตรวจสอบสิทธิ์ของตนเอง ซึ่งเรียกว่าไม่น่าแปลกใจเลย Google Authenticator ให้ที่คุณจะได้รับจาก Google Play

แอปเสริมของ Google ทำหน้าที่สร้างลำดับรหัสการเข้าสู่ระบบแบบครั้งเดียวที่จำเป็น เช่นเดียวกับของ Apple การตั้งค่า > รหัสผ่าน ยูทิลิตี้บน iOS

แต่เราจะสันนิษฐานว่าอย่างน้อยบางคน และอาจเป็นไปได้มากที่จะถามตัวเองอย่างสมเหตุสมผลว่า “มีแอปยืนยันตัวตนอื่นใดอีกบ้าง ดังนั้นฉันจึงไม่ต้องใส่ไข่ความปลอดภัยทางไซเบอร์ทั้งหมดลงในตะกร้าของ Apple (หรือของ Google)”

บริษัทที่มีชื่อเสียงหลายแห่ง (รวมถึง Sophos ด้วย สำหรับทั้งสองบริษัท iOS และ Android) จัดเตรียมยูทิลิตี้ตรวจสอบสิทธิ์ที่ใช้งานได้ฟรี เชื่อถือได้ ซึ่งจะทำสิ่งที่คุณต้องการได้อย่างแท้จริง โดยไม่มีสิ่งหรูหรา ค่าธรรมเนียม หรือโฆษณา หากคุณเข้าใจความรู้สึกที่ต้องการใช้แอป 2FA ที่ไม่ได้มาจากผู้จำหน่ายรายเดียวกับระบบปฏิบัติการของคุณ

อันที่จริง คุณสามารถค้นหาผู้ตรวจสอบสิทธิ์ที่หลากหลายและดึงดูดใจได้เพียงแค่ค้นหา แอป Authenticator ใน Google Play หรือ App Store

ทางเลือกมากมายสำหรับ

ปัญหาคือมีจำนวนแอพดังกล่าวที่ไม่น่าจะเป็นไปได้หรืออาจเกินเลย ซึ่งทั้งหมดได้รับการรับรองคุณภาพโดยการยอมรับใน "walled gardens" อย่างเป็นทางการของ Apple และ Google

ในความเป็นจริงเพื่อนของ Naked Security @mysk_co เพิ่งส่งอีเมลถึงเราเพื่อบอกว่าพวกเขาได้ไปหาแอปตัวตรวจสอบความถูกต้องด้วยตัวเอง และรู้สึกตกใจและตกใจกับสิ่งที่พวกเขาพบ

Tommy Mysk ผู้ร่วมก่อตั้ง @mysk_co กล่าวอย่างตรงไปตรงมาในอีเมล:

เราวิเคราะห์แอปยืนยันตัวตนหลายแอปหลังจากที่ Twitter หยุดวิธี SMS สำหรับ 2FA เราเห็นแอปหลอกลวงจำนวนมากที่เกือบจะเหมือนกัน พวกเขาหลอกให้ผู้ใช้สมัครสมาชิกรายปีในราคา $ 40 / ปี เราจับได้สี่ตัวที่มีไบนารีใกล้เคียงกัน นอกจากนี้ เรายังตรวจพบแอปหนึ่งที่ส่งรหัส QR ที่สแกนทั้งหมดไปยังบัญชี Google Analytics ของนักพัฒนาซอฟต์แวร์

ดังที่ทอมมี่เชิญชวนให้คุณถามตัวเอง ในทวีตที่เขาโพสต์เป็นชุดๆ ว่าแม้แต่ผู้ใช้ที่มีข้อมูลดีควรรู้ได้อย่างไรว่าผลการค้นหายอดนิยมของพวกเขาสำหรับ “แอป Authenticator” ในความเป็นจริงอาจเป็นสิ่งที่ควรหลีกเลี่ยงด้วยค่าใช้จ่ายทั้งหมด?

แอปแอบอ้างในหมวดหมู่นี้ ดูเหมือนว่าโดยทั่วไปแล้วจะพยายามให้คุณจ่ายเงินจาก $20 ถึง $40 ทุกปี ซึ่งราคาพอๆ กับการซื้อโทเค็น 2FA ของฮาร์ดแวร์ที่มีชื่อเสียงซึ่งจะคงอยู่ได้นานหลายปีและเกือบจะปลอดภัยกว่าอย่างแน่นอน :

แอปตรวจสอบสิทธิ์ที่น่าสงสัยเหล่านี้จำนวนมากใช้เทคนิคนี้เพื่อหลอกลวงผู้ใช้ หลังจากที่คุณเสร็จสิ้นตัวช่วยสร้างการต้อนรับหลังจากเปิดตัวครั้งแรก คุณจะได้รับมุมมองการซื้อในแอป และปุ่ม x เพื่อปิดมุมมองจะปรากฏขึ้นหลังจากนั้นไม่กี่วินาที (มุมขวาบน)#แอพสโตร์ pic.twitter.com/sgxEo5ZwF0

— มายสค์ 🇨🇦🇩🇪 (@mysk_co) กุมภาพันธ์ 20, 2023

ตัวอย่างเช่น เมื่อเราพยายามค้นหาใน App Store แอปยอดนิยมของเราคือแอปที่มีคำอธิบายที่ล้อมรอบผู้ที่ไม่รู้หนังสือ (เราหวังว่าความไม่เป็นมืออาชีพในระดับนี้จะทำให้บางคนเลิกสนใจอย่างน้อยในทันที) ซึ่งสร้างโดย บริษัทโดยใช้ชื่อแบรนด์โทรศัพท์มือถือจีนที่มีชื่อเสียง

เนื่องจากแอปมีคุณภาพต่ำอย่างเห็นได้ชัด (แม้ว่าแอปนี้จะลง App Store ไปแล้ว แต่อย่าลืม) ความคิดแรกของเราคือเรากำลังดูการละเมิดชื่อบริษัทแบบออกนอกหน้า

เรารู้สึกประหลาดใจที่ผู้แอบอ้างสามารถได้รับใบรับรองการลงนามรหัสของ Apple ในชื่อที่เราไม่คิดว่าพวกเขามีสิทธิ์ใช้

เราต้องอ่านชื่อบริษัทสองครั้งก่อนที่จะรู้ว่ามีการเปลี่ยนตัวอักษรหนึ่งตัวให้ดูเหมือนตัวอักษร และเรากำลังเผชิญกับ "การพิมพ์ผิด" หรือที่นักกฎหมายเรียกว่า ผ่านไป – จงใจเลือกชื่อที่ไม่ตรงตามตัวอักษรแต่มีความคล้ายคลึงกันมากพอที่จะทำให้คุณเข้าใจผิดได้ในทันที

เมื่อเราค้นหาบน Google Play แอปยอดนิยมคือแอปที่ @mysk_co เคยทวีตเตือนว่าแอปนี้ไม่เพียงแต่ต้องการเงินที่คุณไม่ต้องการใช้เท่านั้น แต่ยังขโมย เมล็ด or ความลับเริ่มต้น ของบัญชีที่คุณตั้งค่าไว้สำหรับ 2FA

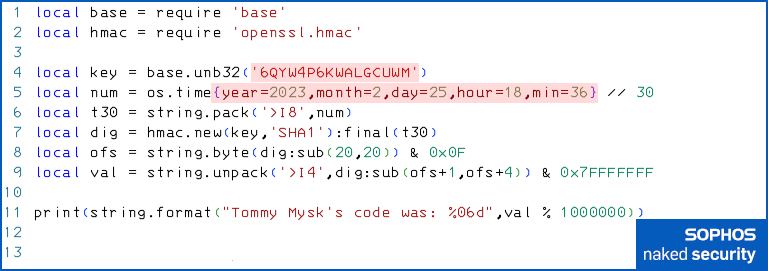

จำสตริงลับ 6QYW4P6KWALGCUWM ในคิวอาร์โค้ด และเลข TOTP 660680 ที่คุณเห็นได้จากภาพด้านล่างนี้ เพราะ เราจะพบกับพวกเขาอีกในครั้งต่อไป:

ทำไมเมล็ดพันธุ์ถึงเป็นความลับ

อธิบาย.

รหัส 2FA ตามแอปส่วนใหญ่ใช้โปรโตคอลการเข้ารหัสที่เรียกว่า TOTP ซึ่งย่อมาจาก รหัสผ่านแบบใช้ครั้งเดียวตามเวลา, ระบุไว้ใน RFC 6238.

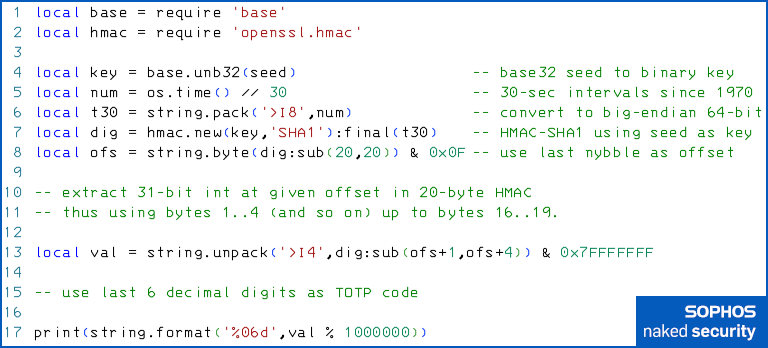

อัลกอริทึมนั้นเรียบง่ายอย่างน่าประหลาดใจ ดังที่คุณเห็นได้จากตัวอย่างโค้ด Lua ด้านล่าง:

กระบวนการทำงานดังนี้:

A. แปลง seed หรือ “ความลับเริ่มต้น” ที่เดิมให้คุณเป็นสตริงที่เข้ารหัส base32 (เป็นข้อความหรือผ่านรหัส QR) เป็นสตริงไบต์ [บรรทัดที่ 4]

B. หาร “เวลา Unix epoch” ปัจจุบันในหน่วยวินาทีด้วย 30 โดยไม่สนใจส่วนที่เป็นเศษส่วน เวลา Unix คือจำนวนวินาทีตั้งแต่ 1970-01-01T00:00:00Z [5]

C. บันทึกตัวเลขนี้ซึ่งเป็นตัวนับครึ่งนาทีที่มีประสิทธิภาพซึ่งเริ่มต้นในปี 1970 ลงในบัฟเฟอร์หน่วยความจำเป็นจำนวนเต็มที่ไม่มีลายเซ็นขนาดใหญ่ 64 บิต (8 ไบต์) [6]

D. แฮชบัฟเฟอร์ 8 ไบต์นั้นโดยใช้การวนซ้ำ HMAC-SHA1 หนึ่งครั้งโดยมีเมล็ดเริ่มต้นที่ถอดรหัสฐาน 32 เป็นคีย์ [7]

E. แยกไบต์สุดท้ายของไดเจสต์ HMAC-SHA160 แบบ 1 บิต (ไบต์ 20 จาก 20) จากนั้นใช้สี่บิตล่างสุด (ส่วนที่เหลือเมื่อหารด้วย 16) เพื่อให้ได้ตัวเลข X ระหว่าง 0 ถึง 15 รวม [8] .

F. แยกไบต์ X+1,X+2,X+3,X+4 จากแฮช เช่น ดึง 32 บิตจากสี่ไบต์แรก (1..4) ไปจนถึงสี่ไบต์สุดท้ายแต่มีหนึ่งไบต์ ( 16..19) [13].

G. แปลงเป็น 32 บิต big-endian unsigned integer และ 13 out บิตที่มีนัยสำคัญมากที่สุด ดังนั้นมันจึงทำงานได้อย่างหมดจดไม่ว่าจะได้รับการพิจารณาในภายหลังว่ามีการเซ็นชื่อหรือไม่ได้ลงนาม [XNUMX]

H. ใช้ทศนิยม 6 หลักสุดท้ายของจำนวนเต็มนั้น (คำนวณเศษที่เหลือเมื่อหารด้วยหนึ่งล้าน) และพิมพ์ออกมาโดยมีเลขศูนย์นำหน้าเพื่อรับรหัส TOTP [17]

กล่าวอีกนัยหนึ่ง จุดเริ่มต้นสำหรับบัญชีใด ๆ หรือความลับอย่างที่คุณเห็นในทวีตของ @mysk_co ด้านบน เป็นกุญแจสำคัญในการสร้างรหัส TOTP ที่คุณต้องการสำหรับบัญชีนั้น

รหัสมีไว้สำหรับใช้ เมล็ดมีไว้สำหรับรักษาความปลอดภัย

มีเหตุผลสามประการว่าทำไมคุณถึงพิมพ์รหัสหกหลักที่คำนวณอย่างแปลกประหลาดเหล่านั้นเมื่อคุณเข้าสู่ระบบ และไม่เคยใช้ (หรือแม้แต่จำเป็นต้องดู) เมล็ดโดยตรงอีก:

- คุณไม่สามารถย้อนกลับจากรหัสใดๆ ไปยังคีย์ที่ใช้สร้างรหัสเหล่านั้นได้ ดังนั้นการสกัดกั้นรหัส TOTP แม้จะเป็นจำนวนมาก ก็ไม่ได้ช่วยให้คุณทำวิศวกรรมย้อนกลับทางของคุณไปยังรหัสการเข้าสู่ระบบในอดีตหรือในอนาคต

- คุณไม่สามารถส่งต่อจากรหัสปัจจุบันไปยังรหัสถัดไปตามลำดับได้ แต่ละรหัสจะถูกคำนวณแยกจากกันโดยอ้างอิงจากเมล็ด ดังนั้นการสกัดกั้นรหัสในวันนี้จะไม่ช่วยให้คุณเข้าสู่ระบบได้ในอนาคต รหัสจึงทำหน้าที่เป็นรหัสผ่านแบบใช้ครั้งเดียว

- คุณไม่จำเป็นต้องพิมพ์เมล็ดลงในเว็บเพจหรือแบบฟอร์มรหัสผ่าน ในโทรศัพท์มือถือสมัยใหม่ ดังนั้นจึงสามารถบันทึกเพียงครั้งเดียวลงในชิปจัดเก็บข้อมูลที่ปลอดภัย (บางครั้งเรียกว่า วงล้อม) บนอุปกรณ์ ซึ่งผู้โจมตีที่ขโมยโทรศัพท์ของคุณเมื่อล็อกหรือปิดอยู่จะไม่สามารถดึงข้อมูลได้

พูดง่ายๆ ก็คือ รหัสที่สร้างขึ้นนั้นปลอดภัยสำหรับการใช้งานเพียงครั้งเดียว เนื่องจากไม่สามารถโต้แย้งเมล็ดพืชจากรหัสย้อนหลังได้

แต่เมล็ดพันธุ์จะต้องถูกเก็บเป็นความลับตลอดไป เพราะรหัสใดๆ ก็ตาม ตั้งแต่เริ่มต้นปี 1970 จนถึงระยะเวลาอันยาวนานหลังจากการตายของจักรวาลอันร้อนระอุ (263 วินาทีในอนาคต หรือประมาณ 0.3 ล้านล้านปี) สามารถสร้างได้แทบจะทันทีจากเมล็ด

แน่นอน บริการที่คุณลงชื่อเข้าใช้จำเป็นต้องมีสำเนาของเมล็ดพันธุ์ของคุณเพื่อยืนยันว่าคุณได้ให้รหัสที่ตรงกับเวลาที่คุณกำลังพยายามเข้าสู่ระบบ

ดังนั้นคุณต้อง เชื่อถือเซิร์ฟเวอร์ที่ปลายอีกด้านหนึ่ง เพื่อดูแลเป็นพิเศษเพื่อให้เมล็ดพันธุ์ของคุณปลอดภัย แม้ (หรือโดยเฉพาะอย่างยิ่ง) หากบริการถูกละเมิด

นอกจากนี้คุณยังต้อง เชื่อถือแอปพลิเคชันที่คุณใช้ในตอนท้ายของคุณ ไม่เคยเปิดเผยเมล็ดพันธุ์ของคุณ

นั่นหมายความว่า ไม่แสดงเมล็ดพันธุ์เหล่านั้น ให้กับทุกคน (แอปที่มีโค้ดถูกต้องจะไม่แสดงเมล็ดให้คุณเห็นหลังจากที่คุณป้อนหรือสแกนเมล็ดแล้ว เพราะคุณไม่จำเป็นต้องดูซ้ำ) ไม่ปล่อยเมล็ด ไปยังแอปอื่นๆ ไม่เขียนออกมา เพื่อล็อกไฟล์ เพิ่มลงในข้อมูลสำรอง หรือรวมไว้ในเอาต์พุตดีบั๊ก...

…และแน่นอนมาก ไม่เคยส่งเมล็ดพันธุ์ใด ๆ ของคุณผ่านเครือข่าย.

อันที่จริงแล้ว แอปที่อัปโหลดเมล็ดพันธุ์ของคุณไปยังเซิร์ฟเวอร์ที่ใดก็ได้ในเวิร์ลนั้นไร้ความสามารถจนคุณควรหยุดใช้ทันที หรือไม่น่าไว้วางใจจนคุณควรมองว่าเป็นมัลแวร์อาชญากรไซเบอร์

จะทำอย่างไร?

หากคุณเพิ่งคว้าแอปยืนยันตัวตนมา โดยเฉพาะอย่างยิ่งหากคุณรีบเร่งอันเป็นผลมาจากการประกาศล่าสุดของ Twitter ทบทวนทางเลือกของคุณ ในแง่ของสิ่งที่คุณรู้ในขณะนี้

หากคุณถูกบังคับให้ชำระค่าสมัครสมาชิก หากแอปมีโฆษณาเกลื่อนกลาด หากแอปมาพร้อมกับการตลาดที่ยิ่งใหญ่และบทวิจารณ์ที่เร่าร้อน แต่มาจากบริษัทที่คุณไม่เคยได้ยินชื่อมาก่อน หรือถ้าคุณแค่คิดไม่ตก และมีบางสิ่งที่รู้สึกไม่ถูกต้องเกี่ยวกับเรื่องนี้...

…พิจารณาเปลี่ยนไปใช้แอปกระแสหลักที่ทีมไอทีของคุณอนุมัติแล้ว หรือให้เจ้าหน้าที่ด้านเทคนิคซึ่งคุณรู้จักและไว้วางใจรับรองได้

ตามที่กล่าวไว้ข้างต้น Apple มีตัวสร้างรหัส 2FA ในตัว การตั้งค่า > รหัสผ่านและ Google เองก็มี Google Authenticator ให้ แอพใน Play Store

ผู้ให้บริการรักษาความปลอดภัยที่คุณชื่นชอบอาจมีแอปตัวสร้างรหัสฟรี ไม่มีโฆษณา และไม่ตื่นเต้นที่คุณสามารถใช้ได้เช่นกัน (Sophos มี ตัวตรวจสอบสิทธิ์แบบสแตนด์อโลน สำหรับ iOS และส่วนประกอบตัวรับรองความถูกต้องในแอป Sophos Intercept X for Mobile ที่ให้บริการฟรีบนทั้งสองอย่าง iOS และ Android.)

หากคุณตัดสินใจที่จะเปลี่ยนแอปตัวตรวจสอบสิทธิ์เนื่องจากคุณไม่แน่ใจเกี่ยวกับแอปที่คุณมี โปรดแน่ใจว่าได้เปลี่ยน รีเซ็ตเมล็ด 2FA ทั้งหมด สำหรับบัญชีทั้งหมดที่คุณไว้วางใจ

(อันที่จริง หากแอปเก่ามีตัวเลือกในการส่งออกเมล็ดพืชของคุณ ดังนั้นคุณจึงสามารถอ่านมันในแอปใหม่ได้ ตอนนี้คุณรู้แล้วว่าคุณไม่ควรใช้คุณสมบัตินั้น แต่ยังตัดสินใจเปลี่ยนแอปด้วย หนึ่ง!)

การประเมินความเสี่ยงด้วยตัวคุณเอง

ความเสี่ยงของการปล่อยให้บัญชีของคุณได้รับการปกป้องโดยเมล็ดพันธุ์ 2FA ที่คุณคิดว่าคนอื่นอาจรู้อยู่แล้ว (หรือสามารถเข้าใจได้) นั้นชัดเจน

คุณสามารถพิสูจน์ได้ด้วยตัวคุณเองโดยใช้อัลกอริทึม TOTP ที่เรานำเสนอก่อนหน้านี้ และป้อน [A] สตริง "ความลับ" จาก Tommy Mysk's tweet ด้านบน และ [B] เวลาที่เขาจับภาพหน้าจอ ซึ่งเป็นเวลา 7:36 น. ตามเวลายุโรปกลางของวันที่ 2023-02-25 ซึ่งเร็วกว่า UTC หนึ่งชั่วโมง (เวลาซูลู, หมายถึง Z ตามเวลาด้านล่าง)

เมล็ดที่ถูกขโมยคือ: 6QYW4P6KWALGCUWM เวลา Zulu คือ: 2023-02-25T18:36:00Z ซึ่งเท่ากับ: 1,677,350,160 วินาทีในยุค Unix

อย่างที่คุณคาดไว้ และเมื่อคุณจับคู่กับรูปภาพในทวีตด้านบนได้ โค้ดจะสร้างผลลัพธ์ต่อไปนี้:

$ luax totp-mysk.lua รหัสของ Tommy Mysk คือ: 660680

ดังที่มส์วิดีโอเกมชื่อดังอาจกล่าวไว้ว่า: รหัส TOTP ของเขาทั้งหมดเป็นของเรา

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- ที่มา: https://nakedsecurity.sophos.com/2023/02/27/beware-rogue-2fa-apps-in-app-store-and-google-play-dont-get-hacked/

- 1

- 2FA

- 7

- a

- สามารถ

- เกี่ยวกับเรา

- ข้างบน

- แน่นอน

- การยอมรับ

- ลงชื่อเข้าใช้

- บัญชี

- ได้รับ

- กระทำ

- Add-on

- เพิ่มเติม

- นำมาใช้

- โฆษณา

- หลังจาก

- ก่อน

- ขั้นตอนวิธี

- ทั้งหมด

- แล้ว

- แม้ว่า

- การวิเคราะห์

- และ

- หุ่นยนต์

- การประกาศ

- ทุกคน

- ทุกแห่ง

- app

- แอปสโตร์

- เห็นได้ชัด

- Apple

- การใช้งาน

- ได้รับการอนุมัติ

- ปพลิเคชัน

- รอบ

- บทความ

- การยืนยันตัวตน

- ผู้เขียน

- รถยนต์

- background-image

- การสำรองข้อมูล

- ตาม

- ตะกร้า

- เพราะ

- ก่อน

- หลัง

- ด้านล่าง

- ระหว่าง

- ระวัง

- ไบโอเมตริกซ์

- บิต

- สีน้ำเงิน

- ป้ายสีน้ำเงิน

- ชายแดน

- ด้านล่าง

- ซื้อ

- ยี่ห้อ

- กันชน

- สร้าง

- built-in

- ธุรกิจ

- ปุ่ม

- ซื้อ

- คำนวณ

- โทรศัพท์

- ที่เรียกว่า

- ค่าย

- สามารถรับ

- ซึ่ง

- หมวดหมู่

- จับ

- ศูนย์

- ส่วนกลาง

- อย่างแน่นอน

- ใบรับรอง

- เปลี่ยนแปลง

- ตัวอักษร

- ชาวจีน

- ชิป

- ผู้ร่วมก่อตั้ง

- รหัส

- สี

- อย่างไร

- บริษัท

- บริษัท

- ส่วนประกอบ

- พิจารณา

- แปลง

- แกน

- มุม

- ราคา

- ค่าใช้จ่าย

- ตอบโต้

- คอร์ส

- หน้าปก

- ที่สร้างขึ้น

- การเข้ารหัสลับ

- ปัจจุบัน

- อาชญากรไซเบอร์

- cybersecurity

- การซื้อขาย

- ความตาย

- การอภิปราย

- ตัดสินใจ

- การตัดสินใจ

- อย่างแน่นอน

- ความต้องการ

- บรรยาย

- ลักษณะ

- นักพัฒนา

- เครื่อง

- DID

- ต่าง

- ย่อยอาหาร

- ตัวเลข

- โดยตรง

- ยกเลิก

- แสดง

- แสดง

- แบ่งออก

- ไม่

- การทำ

- Dont

- แต่ละ

- ก่อน

- มีประสิทธิภาพ

- ไข่

- ทั้ง

- อีเมล

- พอ

- เข้า

- มอบหมาย

- ยุค

- โดยเฉพาะอย่างยิ่ง

- ในทวีปยุโรป

- แม้

- เคย

- ทุกๆ

- ทุกคน

- เผง

- ตัวอย่าง

- คาดหวัง

- อธิบาย

- อธิบาย

- ส่งออก

- กว้างขวาง

- พิเศษ

- สารสกัด

- Eyes

- ฟอลส์

- มีชื่อเสียง

- ลักษณะ

- ที่โดดเด่น

- คุณสมบัติ

- การกินอาหาร

- ค่าธรรมเนียม

- สองสาม

- รูป

- ไฟล์

- หา

- นิ้ว

- ลายนิ้วมือ

- เสร็จสิ้น

- ชื่อจริง

- ดังต่อไปนี้

- ตลอดไป

- ฟอร์ม

- พบ

- เป็นเศษส่วน

- ฟรี

- วันศุกร์

- เพื่อน

- ราคาเริ่มต้นที่

- เต็ม

- อนาคต

- โดยทั่วไป

- สร้าง

- สร้าง

- สร้าง

- การสร้าง

- เครื่องกำเนิดไฟฟ้า

- ได้รับ

- ให้

- เหลือบมอง

- Go

- ไป

- ดี

- Google Analytics

- Google Play

- ของ Google

- รับ

- มือ

- ฮาร์ดแวร์

- การรักษาความปลอดภัยฮาร์ดแวร์

- กัญชา

- มี

- ได้ยิน

- ความสูง

- ช่วย

- ตี

- หน้าแรก

- หวัง

- โฉบ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- HTTPS

- identiques

- เอกลักษณ์

- ภาพ

- ภาพ

- ทันที

- สำคัญ

- ไม่น่าจะเป็น

- in

- ในอื่น ๆ

- รวมทั้ง

- รวมทั้ง

- อิสระ

- ข้อมูล

- การละเมิด

- ติดตั้ง

- แทน

- การลงทุน

- เชิญ

- iOS

- iPhone

- IT

- การย้ำ

- ตัวเอง

- การสัมภาษณ์

- เก็บ

- การเก็บรักษา

- คีย์

- กุญแจ

- ทราบ

- ที่รู้จักกัน

- ใหญ่

- ชื่อสกุล

- เปิดตัว

- ทนายความ

- ชั้นนำ

- ทิ้ง

- การออกจาก

- จดหมาย

- ชั้น

- ชีวิต

- เบา

- น่าจะ

- Line

- ล็อค

- นาน

- อีกต่อไป

- ที่ต้องการหา

- ทำ

- หลัก

- มัลแวร์

- ผู้จัดการ

- หลาย

- ขอบ

- การตลาด

- การจับคู่

- ความกว้างสูงสุด

- วิธี

- พบ

- meme

- หน่วยความจำ

- กล่าวถึง

- ข้อความ

- วิธี

- อาจ

- ล้าน

- ความผิดพลาด

- โทรศัพท์มือถือ

- app มือถือ

- โทรศัพท์มือถือ

- ทันสมัย

- เงิน

- ข้อมูลเพิ่มเติม

- มากที่สุด

- ย้าย

- ความปลอดภัยเปล่า

- ชื่อ

- ใกล้

- จำเป็นต้อง

- ความต้องการ

- แต่

- ใหม่

- แอปใหม่

- ถัดไป

- ปกติ

- จำนวน

- ตัวเลข

- ชัดเจน

- เป็นครั้งคราว

- เสนอ

- เป็นทางการ

- เก่า

- ONE

- การดำเนินงาน

- ระบบปฏิบัติการ

- ตัวเลือกเสริม (Option)

- ใบสั่ง

- แต่เดิม

- อื่นๆ

- ของตนเอง

- ส่วนหนึ่ง

- รหัสผ่าน

- จัดการรหัสผ่าน

- รหัสผ่าน

- อดีต

- พอล

- ชำระ

- การจ่ายเงิน

- คน

- ของผู้คน

- บางที

- โทรศัพท์

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เล่น

- Play สโตร์

- น่าสงสาร

- ตำแหน่ง

- โพสต์

- โพสต์

- นำเสนอ

- ราคา

- พิมพ์

- อาจ

- ปัญหา

- กระบวนการ

- โปรแกรมเมอร์

- การป้องกัน

- การป้องกัน

- โปรโตคอล

- พิสูจน์

- ให้

- ให้

- การเผยแพร่

- ซื้อ

- วัตถุประสงค์

- ใส่

- ยังมีคิวอาร์โค้ด

- คุณภาพ

- พิสัย

- มาถึง

- อ่าน

- จริง

- ชีวิตจริง

- เหตุผล

- รับ

- เมื่อเร็ว ๆ นี้

- เมื่อเร็ว ๆ นี้

- มีชื่อเสียง

- นักวิจัย

- REST

- ผล

- เปิดเผย

- รีวิว

- ความเสี่ยง

- ปลอดภัย

- เดียวกัน

- ลด

- การหลอกลวง

- แอพหลอกลวง

- ค้นหา

- ค้นหา

- ที่สอง

- วินาที

- ลับ

- ปลอดภัย

- ความปลอดภัย

- โทเค็นการรักษาความปลอดภัย

- เมล็ดพันธุ์

- เมล็ด

- ดูเหมือนว่า

- การส่ง

- ลำดับ

- ชุด

- เซิร์ฟเวอร์

- บริการ

- ชุด

- หลาย

- ผวา

- สั้น

- น่า

- โชว์

- ลงนาม

- สำคัญ

- การลงชื่อ

- คล้ายคลึงกัน

- ง่าย

- ง่ายดาย

- ตั้งแต่

- นั่ง

- SMS

- So

- ซอฟต์แวร์

- ของแข็ง

- บาง

- บางคน

- บางสิ่งบางอย่าง

- บางแห่ง

- ที่ระบุไว้

- ใช้จ่าย

- เริ่มต้น

- ข้อความที่เริ่ม

- ที่เริ่มต้น

- ขโมย

- ที่ถูกขโมย

- หยุด

- หยุด

- การเก็บรักษา

- จัดเก็บ

- การสมัครสมาชิก

- อย่างเช่น

- ที่จัดมา

- ควร

- ประหลาดใจ

- พิรุธ

- SVG

- สวิตซ์

- เปลี่ยน

- ระบบ

- เอา

- การ

- ทีม

- วิชาการ

- พื้นที่

- ของพวกเขา

- ตัวเอง

- ดังนั้น

- คิดว่า

- สาม

- เวลา

- การประทับเวลา

- ไปยัง

- ในวันนี้

- โทเค็น

- เกินไป

- ด้านบน

- ทีโอพี

- แตะ

- การเปลี่ยนแปลง

- โปร่งใส

- รักษา

- ล้านล้าน

- จริง

- วางใจ

- เชื่อถือได้

- หัน

- tweet

- ทวีต

- สองครั้ง

- พูดเบาและรวดเร็ว

- เข้าใจได้

- จักรวาล

- ยูนิกซ์

- URL

- us

- ใช้

- ผู้ใช้งาน

- ผู้ใช้

- UTC

- ยูทิลิตี้

- ประโยชน์

- ผู้ขาย

- ตรวจสอบ

- ผ่านทาง

- รายละเอียด

- คำเตือน

- เว็บ

- เว็บไซต์

- สัปดาห์

- สัปดาห์ที่ผ่านมา

- ยินดีต้อนรับ

- โด่งดัง

- อะไร

- ว่า

- ที่

- WHO

- ความกว้าง

- จะ

- เต็มใจ

- ภายใน

- ไม่มี

- คำ

- งาน

- โรงงาน

- จะ

- การเขียน

- X

- ปี

- ปี

- คุณ

- ของคุณ

- ด้วยตัวคุณเอง

- ลมทะเล

- เป็นศูนย์

![S3 Ep117: วิกฤตคริปโตที่ไม่ใช่ (และอำลาตลอดไปกับ Win 7) [เสียง + ข้อความ] S3 Ep117: วิกฤตคริปโตที่ไม่ใช่ (และอำลาตลอดไปกับ Win 7) [เสียง + ข้อความ]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep117-the-crypto-crisis-that-wasnt-and-farewell-forever-to-win-7-audio-text-360x188.png)

![S3 Ep92: Log4Shell4Ever เคล็ดลับการเดินทางและความหลอกลวง [เสียง + ข้อความ] S3 Ep92: Log4Shell4Ever เคล็ดลับการเดินทาง และการหลอกลวง [เสียง + ข้อความ] PlatoBlockchain Data Intelligence ค้นหาแนวตั้ง AI.](https://platoblockchain.com/wp-content/uploads/2022/07/ns-s3-ep92-1200-300x156.jpg)

![S3 Ep110: จับตาภัยคุกคามทางไซเบอร์ – ผู้เชี่ยวชาญพูด [เสียง + ข้อความ] S3 Ep110: สปอตไลท์เกี่ยวกับภัยคุกคามทางไซเบอร์ – ผู้เชี่ยวชาญพูด [เสียง + ข้อความ] PlatoBlockchain Data Intelligence ค้นหาแนวตั้ง AI.](https://platoblockchain.com/wp-content/uploads/2022/11/tr-readnow-640-360x169.png)