ความขัดแย้งในตะวันออกกลาง ยูเครน และด้านอื่น ๆ ของความตึงเครียดทางภูมิรัฐศาสตร์ที่คุกรุ่นทำให้ผู้เชี่ยวชาญด้านนโยบายตกเป็นเป้าหมายล่าสุดของปฏิบัติการทางไซเบอร์ที่ดำเนินการโดยกลุ่มที่ได้รับการสนับสนุนจากรัฐ

กลุ่มที่เกี่ยวข้องกับอิหร่าน — ที่รู้จักกันในชื่อ Charming Kitten, CharmingCypress และ APT42 — เพิ่งตั้งเป้าไปที่ผู้เชี่ยวชาญด้านนโยบายในตะวันออกกลางในภูมิภาค รวมถึงในสหรัฐอเมริกาและยุโรป โดยใช้แพลตฟอร์มการสัมมนาผ่านเว็บปลอมเพื่อประนีประนอมเหยื่อที่เป็นเป้าหมาย บริษัทให้บริการตอบสนองต่อเหตุการณ์ Volexity ระบุไว้ในคำแนะนำที่เผยแพร่ในเดือนนี้

Charming Kitty เป็นที่รู้จักกันดีในด้านกลยุทธ์วิศวกรรมสังคมที่กว้างขวาง รวมถึงการโจมตีทางวิศวกรรมสังคมแบบช้าและช้าต่อกลุ่มนักคิดและนักข่าวเพื่อรวบรวมข้อมูลทางการเมือง บริษัทดังกล่าว

กลุ่มนี้มักจะหลอกเป้าหมายในการติดตั้งแอปพลิเคชัน VPN ที่ใช้โทรจันเพื่อเข้าถึงแพลตฟอร์มการสัมมนาผ่านเว็บปลอมและไซต์อื่นๆ ส่งผลให้เกิดการติดตั้งมัลแวร์ โดยรวมแล้ว กลุ่มได้ยอมรับเกมความมั่นใจที่มีมาอย่างยาวนาน Steven Adair ผู้ร่วมก่อตั้งและประธานของ Volexity กล่าว

“ผมไม่รู้ว่ามันจำเป็นต้องซับซ้อนและก้าวหน้าหรือเปล่า แต่ต้องใช้ความพยายามอย่างมาก” เขากล่าว “มันล้ำหน้าและซับซ้อนกว่าการโจมตีโดยเฉลี่ยของคุณด้วยส่วนต่างที่สำคัญ มันเป็นระดับของความพยายามและความทุ่มเท … ที่แตกต่างและไม่ธรรมดาอย่างแน่นอน … ที่จะใช้ความพยายามอย่างมากเพื่อการโจมตีชุดที่เฉพาะเจาะจงเช่นนี้”

ผู้เชี่ยวชาญด้านภูมิรัฐศาสตร์ในแนวขวาง

ผู้เชี่ยวชาญด้านนโยบายมักตกเป็นเป้าหมายของกลุ่มรัฐชาติ ที่ กลุ่ม ColdRiver ที่เชื่อมโยงกับรัสเซียตัวอย่างเช่น มีการกำหนดเป้าหมายองค์กรพัฒนาเอกชน เจ้าหน้าที่ทหาร และผู้เชี่ยวชาญอื่นๆ ที่ใช้วิศวกรรมสังคมเพื่อสร้างความมั่นใจให้กับเหยื่อ จากนั้นจึงติดตามด้วยลิงก์ที่เป็นอันตรายหรือมัลแวร์ ในจอร์แดน การแสวงหาผลประโยชน์แบบกำหนดเป้าหมาย — รายงานโดยหน่วยงานของรัฐ — ใช้โปรแกรมสปายแวร์ Pegasus พัฒนาโดยกลุ่ม NSO และนักข่าวเป้าหมาย ทนายความด้านสิทธิ์ดิจิทัล และผู้เชี่ยวชาญด้านนโยบายอื่นๆ

บริษัทอื่นๆ ยังได้อธิบายกลยุทธ์ของ Charming Kitty/CharmingCypress อีกด้วย ในการให้คำปรึกษาเดือนมกราคม ไมโครซอฟท์เตือน กลุ่มนี้ซึ่งเรียกว่า Mint Sandstorm มีเป้าหมายไปที่นักข่าว นักวิจัย อาจารย์ และผู้เชี่ยวชาญอื่นๆ ที่ครอบคลุมหัวข้อด้านความปลอดภัยและนโยบายที่เป็นที่สนใจของรัฐบาลอิหร่าน

“ผู้ดำเนินการที่เกี่ยวข้องกับกลุ่มย่อยของ Mint Sandstorm นี้เป็นวิศวกรสังคมที่มีความอดทนและมีทักษะสูง ซึ่งขาดคุณสมบัติหลายประการที่ทำให้ผู้ใช้สามารถระบุอีเมลฟิชชิ่งได้อย่างรวดเร็ว” Microsoft กล่าว “ในบางกรณีของแคมเปญนี้ กลุ่มย่อยนี้ยังใช้บัญชีที่ถูกต้องแต่ถูกบุกรุกเพื่อส่งเหยื่อฟิชชิ่ง”

กลุ่มนี้มีการใช้งานมาตั้งแต่อย่างน้อยปี 2013 ได้ การเชื่อมโยงที่แข็งแกร่งกับกองกำลังพิทักษ์การปฏิวัติอิสลาม (IRGC)และไม่เกี่ยวข้องโดยตรงกับแง่มุมปฏิบัติการทางไซเบอร์ของความขัดแย้งระหว่างอิสราเอลและฮามาส ตามรายงานของ CrowdStrike บริษัทรักษาความปลอดภัยทางไซเบอร์

“ไม่เหมือนกับในสงครามรัสเซีย-ยูเครน ซึ่งปฏิบัติการทางไซเบอร์ที่รู้จักกันดีมีส่วนทำให้เกิดความขัดแย้งโดยตรง ผู้ที่เกี่ยวข้องกับความขัดแย้งระหว่างอิสราเอล-ฮามาสไม่ได้มีส่วนโดยตรงต่อปฏิบัติการทางทหารของฮามาสต่ออิสราเอล” บริษัทระบุใน “ภัยคุกคามระดับโลกปี 2024” รายงาน” เผยแพร่เมื่อวันที่ 21 กุมภาพันธ์

การสร้างสายสัมพันธ์เมื่อเวลาผ่านไป

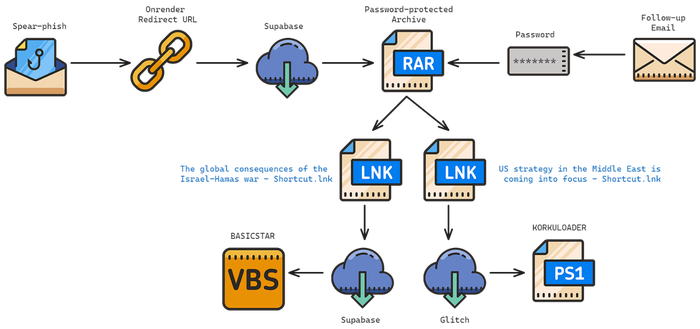

การโจมตีเหล่านี้มักจะเริ่มต้นด้วยฟิชชิ่งแบบหอกและจบลงด้วยการรวมมัลแวร์ที่ส่งไปยังระบบของเป้าหมาย คำแนะนำจาก Volexityซึ่งเรียกกลุ่มนี้ว่า CharmingCypress ในเดือนกันยายนและตุลาคม 2023 CharmingCypress ใช้โดเมนที่มีการพิมพ์ผิดจำนวนหนึ่ง ซึ่งเป็นที่อยู่คล้ายกับโดเมนที่ถูกต้อง เพื่อสวมรอยเป็นเจ้าหน้าที่จากสถาบันนานาชาติแห่งอิหร่านศึกษา (IIIS) เพื่อเชิญผู้เชี่ยวชาญด้านนโยบายเข้าร่วมการสัมมนาทางเว็บ อีเมลเริ่มต้นแสดงให้เห็นถึงแนวทางที่ช้าและช้าของ CharmingCypress โดยหลีกเลี่ยงลิงก์หรือไฟล์แนบที่เป็นอันตราย และเชิญชวนให้มืออาชีพที่เป็นเป้าหมายติดต่อผ่านช่องทางการสื่อสารอื่น ๆ เช่น WhatsApp และ Signal

CharmingCypress มีการใช้หอกฟิชชิ่งเชิงลึก โดยมีจุดมุ่งหมายเพื่อโน้มน้าวผู้เชี่ยวชาญด้านนโยบายให้ติดตั้งมัลแวร์ ที่มา: Volexity

การโจมตีดังกล่าวมุ่งเป้าไปที่ผู้เชี่ยวชาญด้านนโยบายตะวันออกกลางทั่วโลก โดยที่ Volexity พบกับการโจมตีส่วนใหญ่ต่อผู้เชี่ยวชาญในยุโรปและสหรัฐอเมริกา Adair กล่าว

“พวกเขาค่อนข้างก้าวร้าว” เขากล่าว “พวกเขาจะตั้งค่ากลุ่มอีเมลทั้งหมดหรือสถานการณ์ฟิชชิ่งที่พวกเขากำลังมองหาความคิดเห็นและมีคนอื่นๆ — อาจจะเป็นสาม, สี่หรือห้าคนในชุดข้อความอีเมลนั้น ยกเว้นเป้าหมาย — พวกเขากำลังพยายามอย่างแน่นอน เพื่อสร้างสายสัมพันธ์”

ในที่สุดการแย้งแบบยาวก็ส่งมอบน้ำหนักบรรทุกในที่สุด Volexity ระบุกลุ่มมัลแวร์ที่แตกต่างกันห้ากลุ่มที่เกี่ยวข้องกับภัยคุกคาม แบ็คดอร์ PowerLess ได้รับการติดตั้งโดยแอปพลิเคชันเครือข่ายส่วนตัวเสมือน (VPN) เวอร์ชัน Windows ที่เต็มไปด้วยมัลแวร์ ซึ่งใช้ PowerShell เพื่ออนุญาตให้ถ่ายโอนและดำเนินการไฟล์ รวมถึงการกำหนดเป้าหมายข้อมูลเฉพาะบนระบบ การบันทึกการกดแป้นพิมพ์ และการจับภาพหน้าจอ . มัลแวร์เวอร์ชัน macOS ได้รับการขนานนามว่า NokNok ในขณะที่กลุ่มมัลแวร์แยกต่างหากที่ใช้ไฟล์ RAR และการใช้ประโยชน์จาก LNK จะนำไปสู่แบ็คดอร์ชื่อ Basicstar

การป้องกันกลายเป็นเรื่องยากมากขึ้น

แนวทางของกลุ่มในด้านวิศวกรรมสังคมได้รวมเอาส่วน "การคงอยู่" ของภัยคุกคามขั้นสูงแบบถาวร (APT) ไว้อย่างชัดเจน ความปั่นป่วนมองเห็น "การโจมตีอย่างต่อเนื่อง" ของการโจมตี ดังนั้นผู้เชี่ยวชาญด้านนโยบายจึงต้องสงสัยมากยิ่งขึ้นเกี่ยวกับการติดต่อที่เย็นชา Adair กล่าว

การทำเช่นนี้จะเป็นเรื่องยาก เนื่องจากผู้เชี่ยวชาญด้านนโยบายจำนวนมากเป็นนักวิชาการที่มีการติดต่อกับนักศึกษาหรือบุคคลทั่วไปอยู่ตลอดเวลา และไม่คุ้นเคยกับการเข้มงวดกับการติดต่อของพวกเขา เขากล่าว แต่พวกเขาควรคิดก่อนที่จะเปิดเอกสารหรือป้อนข้อมูลรับรองลงในไซต์ที่เข้าถึงผ่านลิงก์ที่ไม่รู้จัก

“ท้ายที่สุดแล้ว พวกเขาต้องให้คนคลิกอะไรบางอย่างหรือเปิดอะไรบางอย่าง ซึ่งถ้าฉันต้องการให้คุณทบทวนบทความหรืออะไรทำนองนั้น นั่นหมายถึง … ต้องระวังลิงก์และไฟล์ให้มาก” Adair กล่าว “หากฉันต้องป้อนข้อมูลประจำตัวของฉัน ณ เวลาใดเวลาหนึ่ง หรืออนุญาตบางสิ่ง นั่นควรเป็นธงสีแดงที่สำคัญ ในทำนองเดียวกัน หากฉันถูกขอให้ดาวน์โหลดบางอย่าง นั่นก็ควรจะเป็นสัญญาณอันตรายขนาดใหญ่”

นอกจากนี้ ผู้เชี่ยวชาญด้านนโยบายจำเป็นต้องเข้าใจว่า CharmingCypress จะยังคงกำหนดเป้าหมายพวกเขาต่อไป แม้ว่าความพยายามจะล้มเหลวก็ตาม Volexity กล่าว

“ผู้คุกคามรายนี้มีความมุ่งมั่นอย่างมากในการเฝ้าระวังเป้าหมายเพื่อกำหนดวิธีที่ดีที่สุดในการจัดการกับพวกมันและปรับใช้มัลแวร์” บริษัทระบุในคำแนะนำ “นอกจากนี้ ผู้ก่อภัยคุกคามรายอื่นๆ เพียงไม่กี่รายยังได้ปั่นออกแคมเปญจำนวนมากพอๆ กับ CharmingCypress อย่างต่อเนื่อง โดยทุ่มเทผู้ปฏิบัติงานที่เป็นมนุษย์เพื่อสนับสนุนความพยายามอย่างต่อเนื่องของพวกเขา”

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://www.darkreading.com/vulnerabilities-threats/iran-backed-charming-kitten-stages-fake-webinar-platform-to-ensnare-targets

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- $ ขึ้น

- 2013

- 2023

- 2024

- 7

- 9

- a

- นักวิชาการ

- เข้า

- ตาม

- บัญชี

- คล่องแคล่ว

- นักแสดง

- นอกจากนี้

- นอกจากนี้

- ที่อยู่

- สูง

- ที่ปรึกษา

- กับ

- หน่วยงานที่

- ก้าวร้าว

- จุดมุ่งหมาย

- อนุญาต

- ด้วย

- an

- และ

- ใด

- การใช้งาน

- การใช้งาน

- เข้าใกล้

- APT

- เอกสารเก่า

- เป็น

- พื้นที่

- AS

- แง่มุม

- ที่เกี่ยวข้อง

- At

- โจมตี

- การโจมตี

- ความพยายามในการ

- อนุญาต

- เฉลี่ย

- ประตูหลัง

- เขื่อน

- BE

- กลายเป็น

- จะกลายเป็น

- รับ

- ก่อน

- กำลัง

- ที่ดีที่สุด

- ระหว่าง

- ใหญ่

- สร้าง

- การก่อสร้าง

- แต่

- by

- โทร

- รณรงค์

- แคมเปญ

- จับ

- โซ่

- ห่วงโซ่

- ช่อง

- คลิก

- ผู้ร่วมก่อตั้ง

- ผู้สมัครที่ไม่รู้จัก

- การผสมผสาน

- ความเห็น

- มุ่งมั่น

- คมนาคม

- บริษัท

- บริษัท

- การประนีประนอม

- ที่ถูกบุกรุก

- ดำเนินการ

- การดำเนิน

- ความมั่นใจ

- ขัดกัน

- เสมอต้นเสมอปลาย

- คงที่

- ติดต่อเรา

- รายชื่อผู้ติดต่อ

- ต่อ

- ส่วน

- โน้มน้าวใจ

- คณะ

- ครอบคลุม

- หนังสือรับรอง

- กากบาท

- ไซเบอร์

- cybersecurity

- ข้อมูล

- วัน

- การอุทิศ

- ปกป้อง

- อย่างแน่นอน

- ส่ง

- มอบ

- แสดงให้เห็นถึง

- ปรับใช้

- อธิบาย

- กำหนด

- พัฒนา

- ต่าง

- ยาก

- โดยตรง

- เอกสาร

- โดเมน

- สวม

- ดาวน์โหลด

- ขนานนามว่า

- ตะวันออก

- ความพยายาม

- ความพยายาม

- อีเมล

- อีเมล

- คาดเดา

- กอด

- เผชิญหน้า

- ปลาย

- ชั้นเยี่ยม

- วิศวกร

- เข้าสู่

- การป้อน

- ทั้งหมด

- ยุโรป

- ในทวีปยุโรป

- แม้

- ในที่สุด

- ตัวอย่าง

- ข้อยกเว้น

- ดำเนินการ

- ผู้เชี่ยวชาญ

- เอาเปรียบ

- การแสวงหาผลประโยชน์

- กว้างขวาง

- ล้มเหลว

- เทียม

- ครอบครัว

- กุมภาพันธ์

- สองสาม

- ไฟล์

- บริษัท

- ห้า

- ไหล

- ดังต่อไปนี้

- สำหรับ

- สี่

- มัก

- ราคาเริ่มต้นที่

- ได้รับ

- เกม

- รวบรวม

- ภูมิศาสตร์การเมือง

- ได้รับ

- เหตุการณ์ที่

- Go

- รัฐบาล

- หน่วยงานภาครัฐ

- บัญชีกลุ่ม

- กลุ่ม

- ยาม

- มี

- ฮามาส

- มี

- he

- อย่างสูง

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- HTTPS

- เป็นมนุษย์

- i

- ระบุ

- แยกแยะ

- if

- ภาพ

- in

- ลึกซึ้ง

- อุบัติการณ์

- การตอบสนองต่อเหตุการณ์

- รวมทั้ง

- แรกเริ่ม

- ติดตั้ง

- การติดตั้ง

- การติดตั้ง

- การติดตั้ง

- สถาบัน

- Intelligence

- อยากเรียนรู้

- International

- เข้าไป

- เชิญ

- ดึงดูดใจ

- ร่วมมือ

- ชาวอิหร่าน

- อิสลาม

- อิสราเอล

- IT

- ITS

- มกราคม

- จอร์แดน

- ผู้สื่อข่าว

- ทราบ

- ที่รู้จักกัน

- ล่าสุด

- ทนายความ

- นำไปสู่

- น้อยที่สุด

- ถูกกฎหมาย

- ชั้น

- กดไลก์

- LINK

- การเชื่อมโยง

- ll

- การเข้าสู่ระบบ

- นาน

- ที่ต้องการหา

- Lot

- MacOS

- ทำ

- สำคัญ

- ส่วนใหญ่

- ที่เป็นอันตราย

- มัลแวร์

- หลาย

- ขอบ

- อาจจะ

- วิธี

- สมาชิก

- ไมโครซอฟท์

- กลาง

- ตะวันออกกลาง

- ทหาร

- โรงกระษาปณ์

- เดือน

- ข้อมูลเพิ่มเติม

- มาก

- my

- ที่มีชื่อ

- จำเป็นต้อง

- จำเป็นต้อง

- เครือข่าย

- องค์กรพัฒนาเอกชน

- จำนวน

- ตุลาคม

- of

- เจ้าหน้าที่

- เจ้าหน้าที่

- มักจะ

- on

- ต่อเนื่อง

- เปิด

- การเปิด

- การดำเนินการ

- ผู้ประกอบการ

- or

- ใบสั่ง

- องค์กร

- อื่นๆ

- ออก

- เกิน

- ทั้งหมด

- กระดาษ

- ผู้ป่วย

- เพกาซัส

- คน

- วิริยะ

- คน

- ฟิชชิ่ง

- ปลอม

- ชิ้น

- เวที

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- จุด

- นโยบาย

- ทางการเมือง

- ท่าทาง

- PowerShell

- ประธาน

- สวย

- ส่วนตัว

- มืออาชีพ

- มืออาชีพ

- สาธารณะ

- การตีพิมพ์

- อย่างรวดเร็ว

- ทีเดียว

- RE

- มาถึง

- ถึง

- เมื่อเร็ว ๆ นี้

- สีแดง

- ภูมิภาค

- การเผยแพร่

- รายงาน

- ตามข่าว

- นักวิจัย

- คำตอบ

- ส่งผลให้

- ทบทวน

- การปฏิวัติ

- สงครามรัสเซีย-ยูเครน

- s

- พูดว่า

- สถานการณ์

- ภาพหน้าจอ

- ความปลอดภัย

- เห็น

- ส่ง

- แยก

- กันยายน

- บริการ

- ชุด

- น่า

- สัญญาณ

- สำคัญ

- คล้ายคลึงกัน

- เหมือนกับ

- ตั้งแต่

- เว็บไซต์

- สถานที่ทำวิจัย

- มีฝีมือ

- So

- สังคม

- วิศวกรรมทางสังคม

- บาง

- บางสิ่งบางอย่าง

- ซับซ้อน

- แหล่ง

- โดยเฉพาะ

- ผู้ให้การสนับสนุน

- สปายแวร์

- ขั้นตอน

- เริ่มต้น

- ระบุ

- steven

- เข้มงวด

- นักเรียน

- การศึกษา

- อย่างเช่น

- สนับสนุน

- การเฝ้าระวัง

- พิรุธ

- ระบบ

- กลยุทธ์

- ถัง

- เป้า

- เป้าหมาย

- กำหนดเป้าหมาย

- เป้าหมาย

- ความตึงเครียด

- กว่า

- ที่

- พื้นที่

- ของพวกเขา

- พวกเขา

- แล้วก็

- ที่นั่น

- พวกเขา

- คิด

- นี้

- เหล่านั้น

- การคุกคาม

- ตัวแสดงภัยคุกคาม

- รายงานภัยคุกคาม

- สาม

- ตลอด

- เวลา

- ไปยัง

- หัวข้อ

- โอน

- พยายาม

- ประเทศยูเครน

- ผิดปกติ

- เข้าใจ

- ไม่ทราบ

- แตกต่าง

- us

- มือสอง

- ผู้ใช้

- ใช้

- การใช้

- มักจะ

- รุ่น

- มาก

- เหยื่อ

- ผู้ที่ตกเป็นเหยื่อ

- เสมือน

- VPN

- ต้องการ

- สงคราม

- webinar

- ดี

- ที่

- ในขณะที่

- ใคร

- จะ

- หน้าต่าง

- กับ

- ทั่วโลก

- ยัง

- คุณ

- ของคุณ

- ลมทะเล