อ่านเวลา: 5 นาที

ไม่ว่าคุณจะพยายามรักษาความปลอดภัยบ้านของคุณจากการละเมิดความปลอดภัยมากแค่ไหน คุณไม่มีทางรู้ว่าขโมยกำลังเก็บของอะไรอยู่ ไม่ว่าระบบล็อคของคุณจะปลอดภัยแค่ไหน คุณไม่มีทางรู้ทักษะของผู้ขโมยได้ พูดง่ายๆ ไม่มีแม่กุญแจคนไหนในโลกที่หยิบไม่ได้ ถ้าฉันบอกคุณว่าไม่มีทางที่คุณจะแน่ใจได้ 100% ว่าโปรโตคอลของคุณจะไม่ถูกบุกรุก?

โลกนี้คือเกมแห่งความเป็นไปได้และความน่าจะเป็น ไม่ว่าคุณคิดว่าตัวเองปลอดภัยแค่ไหน ก็มีความเป็นไปได้อย่างหนึ่งที่คุณอาจรู้หรือไม่อาจรู้ ซึ่งอาจเป็นการทำลายล้างอย่างมาก นี่ไม่ได้หมายความว่าคุณละทิ้งความปลอดภัย เกมดังกล่าวเกี่ยวกับการเพิ่มโอกาสในการช่วยตัวเองให้รอดพ้นจากการโจมตี

ในบล็อกนี้ เราจะหารือเกี่ยวกับแผนเผชิญเหตุซึ่งควรตั้งค่าและปฏิบัติตามในกรณีที่เกิดการละเมิดความปลอดภัยเพื่อบรรเทาความสูญเสียเพิ่มเติมและช่วยตัวคุณเอง Let's go

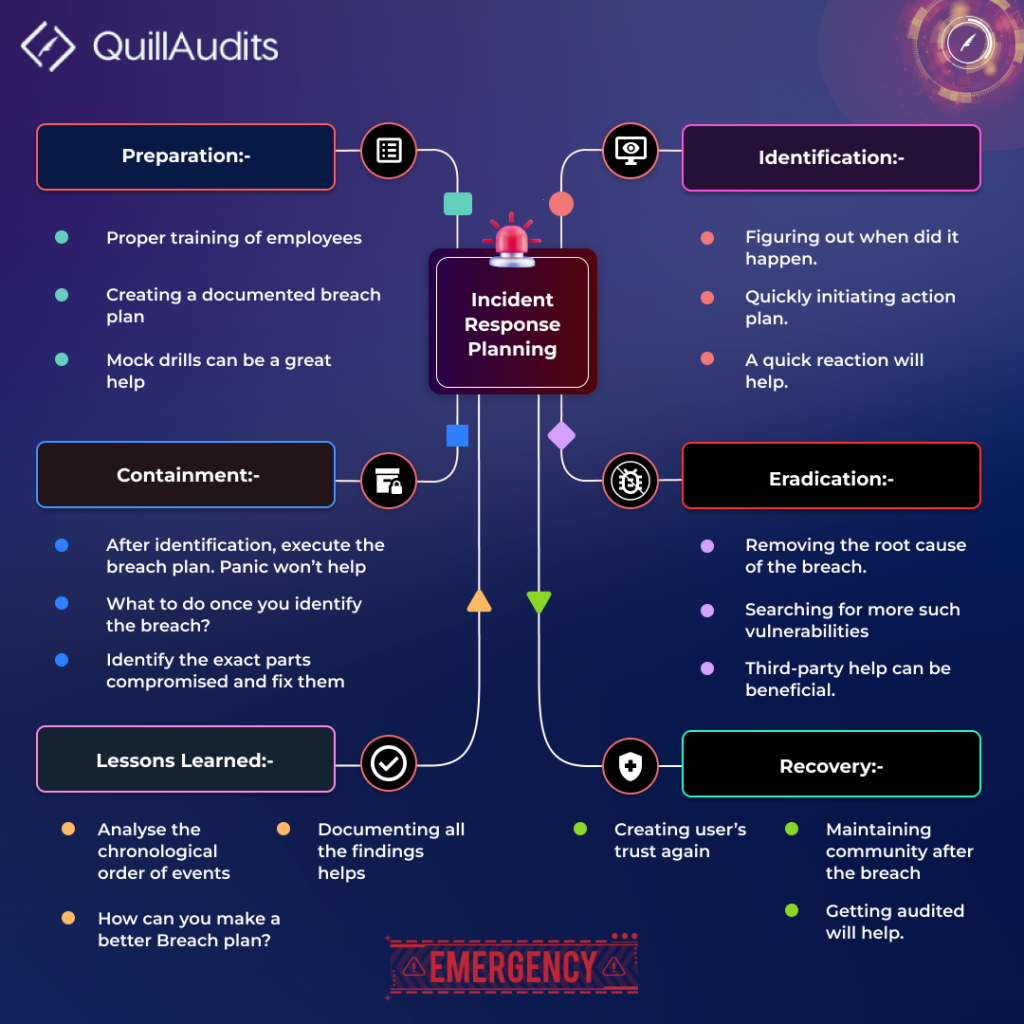

การเตรียมพร้อม

ขั้นตอนนี้ดำเนินการก่อนการละเมิดความปลอดภัย คุณรู้หรือไม่ว่าการฝึกซ้อมทางทหารเหล่านั้นทหารต้องผ่านภาคสนามเพื่อเตรียมพร้อมหากเกิดสถานการณ์ขึ้น? นี่คือส่วนนั้น ที่นี่เรากำลังเตรียมตัวในกรณีที่เราเผชิญกับการละเมิดความปลอดภัย คุณคงเห็นว่ามันจะแย่แค่ไหนถ้าวันหนึ่งคุณตื่นขึ้นมาแล้วพบว่ามีการละเมิดความปลอดภัย คุณจะตื่นตระหนกและมันจะสายเกินไปที่จะวางแผน ดังนั้นเรามาวางแผนกันไว้ก่อนดีกว่า

การเตรียมการนี้รวมถึงการฝึกอบรมพนักงานอย่างเหมาะสมตามบทบาทของพวกเขาในกรณีที่เกิดการละเมิดความปลอดภัย แจ้งให้พวกเขาทราบล่วงหน้าว่าใครทำอะไรในกรณีที่มีการละเมิดความปลอดภัย นอกจากนี้ เรายังต้องทำการฝึกจำลองเป็นประจำโดยสมมติว่ามีการละเมิดความปลอดภัย เพื่อให้ทุกคนได้รับการฝึกฝนและเตรียมพร้อมเป็นอย่างดี และสิ่งสำคัญที่สุดคือเตรียมแผนรับมือที่มีเอกสารครบถ้วนและอัปเดตอยู่เสมอในกรณีที่มีการเปลี่ยนแปลง

ประจำตัว

หนึ่งในขั้นตอนที่สำคัญที่สุดคือจุดที่คุณต้องไปให้เร็วที่สุดเท่าที่จะทำได้ ลองนึกภาพว่ามีเข็มทิ่มแทงผิวหนังของคุณ และยิ่งคุณละเลยไม่ให้เข็มแทงลึกเข้าไปในตัวคุณนานเท่าไหร่ คุณก็จะยิ่งตอบสนองน้อยลงเมื่อโดนเข็มทิ่มแทง

การระบุคือเมื่อคุณพบว่ามีบางอย่างผิดพลาดเกิดขึ้น ในขั้นตอนนี้ คุณจะพิจารณาได้ว่าคุณถูกละเมิดหรือไม่ และอาจมีต้นตอมาจากส่วนใดส่วนหนึ่งของโปรโตคอลของคุณ นี่คือขั้นตอนที่คุณถามคำถาม เช่น มันเกิดขึ้นเมื่อไหร่? ได้รับผลกระทบด้านใดบ้าง ขอบเขต การประนีประนอม เป็นต้น

บรรจุ

ส่วนนี้อาจยุ่งยาก นี่คือส่วนที่คุณต้องฉลาดและระมัดระวังมาก และมันจะซับซ้อนได้อย่างรวดเร็ว มีเหตุการณ์นิวเคลียร์ที่ชอร์โนบิล มีทั้งซีรีส์ขึ้นอยู่กับมัน ส่วนที่ยากที่สุดของเหตุการณ์นั้นคือการกักกัน คุณจะควบคุมผลกระทบอย่างไรเพื่อที่เราจะได้ลดความเสี่ยง (ถ้าคุณยังไม่ได้ดูซีรีส์ Iเราขอแนะนำเป็นอย่างยิ่ง 🙂 )

เมื่อเราค้นพบการฝ่าฝืน การตอบสนองตามธรรมชาติอย่างแรกคือการปิดทุกอย่าง แต่ในบางกรณีอาจสร้างความเสียหายมากกว่าตัวการฝ่าฝืน ดังนั้น แทนที่จะเร่งรีบและหยุดทุกอย่างในโปรโตคอล ขอแนะนำให้บรรจุ เพื่อไม่ให้เกิดความเสียหายอีก กลยุทธ์ที่ดีที่สุดคือการระบุส่วนที่น่าจะได้รับผลกระทบอย่างรวดเร็วและดำเนินการแก้ไขโดยเร็วที่สุด อย่างไรก็ตาม บางครั้งอาจเป็นไปไม่ได้ ดังนั้นเราอาจจำเป็นต้องหยุดการดำเนินการทั้งหมดจริงๆ

การกำจัด

หลังจากขั้นตอนการกักกัน เรายังคงสงสัยว่ามันเริ่มต้นขึ้นได้อย่างไร สาเหตุที่แท้จริงของมันคืออะไร และมันเกิดขึ้นได้อย่างไร? นี่คือคำถามที่ตามมาหลอกหลอนเราอีกในครั้งหน้าหากเราไม่ตอบ และเพื่อทราบสิ่งนี้ เราจะต้องทำการวิจัยให้ดีเกี่ยวกับการโจมตี ว่ามันเกิดขึ้นจากที่ใด และลำดับเหตุการณ์ของเหตุการณ์เป็นอย่างไร เป็นต้น

ส่วนนี้บางครั้งพูดง่ายกว่าทำ การเข้าถึงต้นตอของการแฮ็กอาจเป็นเรื่องวุ่นวาย ซับซ้อน และลำบาก และนั่นคือสิ่งที่บริษัทอย่าง QuillAudits สามารถช่วยคุณได้ หากจำเป็น คุณสามารถรับความช่วยเหลือจากบริษัทภายนอกเพื่อดูว่าเหตุการณ์ทั้งหมดเกิดขึ้นได้อย่างไรและต้องทำอะไรต่อไป

การฟื้นตัว

นี่เป็นส่วนที่คุณรู้สึกว่าคุณควรลงทุนและให้ความสำคัญกับด้านความปลอดภัยของบริษัทของคุณล่วงหน้าด้วยความช่วยเหลือจากบริษัทอย่าง QuillAudits เพราะในการกู้คืน คุณจะต้องผ่านการสร้างความไว้วางใจกับผู้ใช้อีกครั้ง

ในการกู้คืนคุณจะต้องเริ่มต้นใหม่อีกครั้ง ทำให้ผู้คนเชื่อว่าคุณปลอดภัย ไม่ใช่เรื่องง่ายเมื่อคุณถูกแฮ็กในโลกของ Web3 อย่างไรก็ตาม เป็นที่ทราบกันดีว่ารายงานการตรวจสอบเป็นกุญแจสำคัญของปัญหาดังกล่าว รายงานการตรวจสอบจากองค์กรที่มีชื่อเสียงสามารถสร้างความไว้วางใจให้กับพื้นที่ผู้ใช้ของคุณได้

บทเรียนที่ได้รับ

หนึ่งในส่วนที่สำคัญที่สุด ขั้นตอนทั้งหมดนี้จะไร้ประโยชน์หากคุณไม่เรียนรู้จากขั้นตอนเหล่านี้ การที่คุณถูกแฮ็กเพียงครั้งเดียวหมายถึงความต้องการระบบและโปรโตคอลที่แข็งแกร่งและปลอดภัยมากขึ้น ขั้นตอนนี้รวมถึงการวิเคราะห์และบันทึกเหตุการณ์และรายละเอียดทั้งหมดเกี่ยวกับสิ่งที่เกิดขึ้นและสิ่งที่เรากำลังทำเพื่อป้องกันไม่ให้ถูกละเมิดอีกครั้ง ขั้นตอนนี้เกี่ยวข้องกับทั้งทีม และด้วยการประสานงานเท่านั้น เราสามารถเห็นความคืบหน้าในการเดินทางที่ปลอดภัยยิ่งขึ้น .

สรุป

ภัยคุกคามความปลอดภัย มีจำนวนเพิ่มขึ้นอย่างต่อเนื่องในช่วงไม่กี่ปีที่ผ่านมา มันเรียกร้องความสนใจเป็นพิเศษจากนักพัฒนาและผู้สร้างใน Web3 คุณไม่สามารถเพิกเฉยต่อปัญหาด้านความปลอดภัยของคุณได้ เพราะช่องโหว่นั้นอาจเป็นเรื่องของความสำเร็จหรือความล้มเหลวสำหรับโปรโตคอลของคุณ เข้าร่วม QuillAUdits เพื่อทำให้ Web3 เป็นสถานที่ที่ปลอดภัยยิ่งขึ้น รับการตรวจสอบโครงการของคุณวันนี้!

26 เข้าชม

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- การสร้างอนาคตโดย Adryenn Ashley เข้าถึงได้ที่นี่.

- ที่มา: https://blog.quillhash.com/2023/04/18/how-to-prepare-for-a-web3-security-breach-incident-response-planning/

- :มี

- :เป็น

- :ไม่

- $ ขึ้น

- 7

- a

- เกี่ยวกับเรา

- ก่อน

- ทั้งหมด

- ด้วย

- เสมอ

- an

- วิเคราะห์

- และ

- คำตอบ

- ใด

- เป็น

- AREA

- พื้นที่

- AS

- แง่มุม

- At

- โจมตี

- การโจมตี

- ความสนใจ

- การตรวจสอบบัญชี

- ผ่านการตรวจสอบ

- ไม่ดี

- ตาม

- BE

- เพราะ

- รับ

- ก่อน

- กำลัง

- เชื่อ

- ที่ดีที่สุด

- บล็อก

- ช่องโหว่

- สร้าง

- สร้างความไว้วางใจ

- การก่อสร้าง

- โทร

- CAN

- สามารถรับ

- กรณี

- กรณี

- ก่อให้เกิด

- ระมัดระวัง

- การเปลี่ยนแปลง

- มา

- บริษัท

- ซับซ้อน

- การประนีประนอม

- ที่ถูกบุกรุก

- ความประพฤติ

- บรรจุ

- บรรจุ

- อย่างต่อเนื่อง

- การประสาน

- สำคัญมาก

- วัน

- ลึก

- รายละเอียด

- กำหนด

- ซึ่งล้างผลาญ

- นักพัฒนา

- DID

- ค้นพบ

- สนทนา

- การทำ

- Dont

- ลง

- ง่ายดาย

- พนักงาน

- ฯลฯ

- แม้

- เหตุการณ์

- เหตุการณ์

- ทุกๆ

- ทุกคน

- ทุกอย่าง

- ใบหน้า

- ความล้มเหลว

- สองสาม

- สนาม

- รูป

- บริษัท

- ชื่อจริง

- มุ่งเน้น

- ตาม

- สำหรับ

- ฟอร์ม

- พบ

- ราคาเริ่มต้นที่

- ต่อไป

- เกม

- ได้รับ

- ได้รับ

- ให้

- Go

- ไป

- ดี

- hacked

- แฮ็ก

- เกิดขึ้น

- ที่เกิดขึ้น

- ยาก

- มี

- ช่วย

- โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม

- อย่างสูง

- บ้าน

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- อย่างไรก็ตาม

- HTTPS

- i

- แยกแยะ

- ภาพ

- ส่งผลกระทบ

- ที่กระทบ

- สำคัญ

- in

- อุบัติการณ์

- การตอบสนองต่อเหตุการณ์

- รวมถึง

- ที่เพิ่มขึ้น

- เข้าไป

- การลงทุน

- ปัญหา

- IT

- ตัวเอง

- ร่วม

- การเดินทาง

- เก็บ

- คีย์

- ทราบ

- ที่รู้จักกัน

- ชื่อสกุล

- ปลาย

- เรียนรู้

- กดไลก์

- น่าจะ

- อีกต่อไป

- การสูญเสีย

- ทำ

- การทำ

- เรื่อง

- ความกว้างสูงสุด

- อาจ..

- วิธี

- อาจ

- ทหาร

- บรรเทา

- ข้อมูลเพิ่มเติม

- มากที่สุด

- โดยธรรมชาติ

- จำเป็นต้อง

- จำเป็น

- ความต้องการ

- ใหม่

- ถัดไป

- นิวเคลียร์

- ตัวเลข

- ราคาต่อรอง

- of

- on

- ONE

- เพียง

- การดำเนินการ

- or

- องค์กร

- ต้นตอ

- เกิน

- ความหวาดกลัว

- ส่วนหนึ่ง

- ส่วน

- คน

- เลือก

- สถานที่

- แผนการ

- การวางแผน

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- ความเป็นไปได้

- ความเป็นไปได้

- เป็นไปได้

- เตรียมการ

- การเตรียมความพร้อม

- ป้องกัน

- ปัญหาที่เกิดขึ้น

- ความคืบหน้า

- โครงการ

- เหมาะสม

- โปรโตคอล

- คำถาม

- คำถาม

- ได้เร็วขึ้น

- อย่างรวดเร็ว

- ควิลแฮช

- ค่อนข้าง

- เกิดปฏิกิริยา

- พร้อม

- จริงๆ

- แนะนำ

- การฟื้นตัว

- ปกติ

- รายงาน

- รายงาน

- การวิจัย

- คำตอบ

- ความเสี่ยง

- แข็งแรง

- บทบาท

- ราก

- ปลอดภัย

- ปลอดภัยมากขึ้น

- กล่าวว่า

- ลด

- ประหยัด

- ขอบเขต

- ปลอดภัย

- ความปลอดภัย

- ชุด

- ชุด

- น่า

- ง่าย

- สถานการณ์

- ชุดทักษะ

- ผิว

- So

- บาง

- บางสิ่งบางอย่าง

- ช่องว่าง

- พิเศษ

- ระยะ

- เริ่มต้น

- ข้อความที่เริ่ม

- ขั้นตอน

- ขั้นตอน

- หยุด

- การหยุด

- กลยุทธ์

- ความสำเร็จ

- อย่างเช่น

- ระบบ

- เอา

- งาน

- ทีม

- กว่า

- ที่

- พื้นที่

- โลก

- ของพวกเขา

- พวกเขา

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- ของบุคคลที่สาม

- นี้

- ภัยคุกคาม

- ตลอด

- เวลา

- ไปยัง

- เกินไป

- ผ่านการฝึกอบรม

- การฝึกอบรม

- วางใจ

- การปรับปรุง

- us

- ผู้ใช้งาน

- ผู้ใช้

- ความอ่อนแอ

- คือ

- ทาง..

- we

- Web3

- Web3 โลก

- ดี

- โด่งดัง

- คือ

- อะไร

- ว่า

- ที่

- WHO

- ทั้งหมด

- ป่า

- จะ

- กับ

- สงสัย

- คำ

- งาน

- โลก

- จะ

- ผิด

- ปี

- คุณ

- ของคุณ

- ด้วยตัวคุณเอง

- ลมทะเล