ทำอย่างไร

ต่อไปนี้เป็นเคล็ดลับเล็กๆ น้อยๆ สำหรับการถ่ายโอนไฟล์อย่างปลอดภัย และสิ่งอื่นๆ ที่ควรพิจารณาเมื่อแชร์เอกสารที่ละเอียดอ่อน เพื่อให้ข้อมูลของคุณยังคงปลอดภัย

13 2024 Mar

•

,

4 นาที. อ่าน

ชีวิตของเราอาศัยอยู่ในโลกดิจิทัลมากขึ้น แม้ว่าสิ่งนี้จะมาพร้อมกับสิทธิประโยชน์มากมาย แต่ก็ยังทำให้เราเสี่ยงต่อการถูกขโมยข้อมูลอีกด้วย ไม่ว่าจะเป็นข้อมูลส่วนบุคคล ข้อมูลทางการแพทย์หรือทางการเงินที่ละเอียดอ่อน สิ่งใดก็ตามที่ผู้ร้ายได้รับสามารถนำไปใช้ในการฉ้อโกงที่ตามมาหรือแม้แต่แบล็กเมล์ได้ กล่าวโดยสรุป การไม่แบ่งปันไฟล์ที่ละเอียดอ่อนที่สุดของคุณอย่างปลอดภัยอาจส่งผลร้ายแรงตามมา ไม่มีใครอยากทนต่อความเครียด การสูญเสียทางการเงิน และเวลาและความพยายามที่จำเป็นในการทำความสะอาดหลังจากเหตุการณ์ข้อมูลสำคัญ

แต่ด้วยตัวเลือกที่มีอยู่มากมาย จึงเป็นเรื่องยากที่จะรู้ว่าจะเริ่มต้นอย่างไร อ่านต่อเพื่อหาข้อมูลเพิ่มเติม

เหตุใดการแชร์ไฟล์อย่างปลอดภัยจึงมีความสำคัญ

ตามที่ งานวิจัยล่าสุด, 61% ของชาวอเมริกันได้เรียนรู้ว่าข้อมูลส่วนบุคคลของตนถูกละเมิดในบัญชีของตนอย่างน้อยหนึ่งบัญชี และมากกว่าสองในห้า (44%) กล่าวว่าสิ่งนี้เกิดขึ้นหลายครั้ง บ่อยครั้งที่อาชญากรไซเบอร์กำหนดเป้าหมายไปที่องค์กรที่เก็บข้อมูลของเรา en masse. ตามที่ Verizonการละเมิดข้อมูลมากกว่า 94% ในปี 2023 มีแรงจูงใจทางการเงิน และมากกว่า 70% กระทำโดยกลุ่มอาชญากร

อย่างไรก็ตาม แรงจูงใจเดียวกันนี้ผลักดันให้อาชญากรไซเบอร์กำหนดเป้าหมายไปยังบุคคลที่มีการโจมตีแบบฟิชชิ่ง คุณอาจมีความกังวลเกี่ยวกับการสอดแนมของรัฐบาลในข้อมูลส่วนตัวของคุณ หรือผู้ใช้ที่ไม่ได้รับอนุญาตสามารถอ่านข้อมูลที่เป็นความลับได้

สิ่งที่ต้องระวัง

มีตัวเลือกที่เป็นไปได้มากมายสำหรับการแชร์ไฟล์ บางอย่าง เช่น ธัมบ์ไดรฟ์ USB หรือสื่อบันทึกข้อมูลแบบถอดได้อื่นๆ นั้นไม่เป็นปัญหาสำหรับการถ่ายโอนทางออนไลน์อย่างชัดเจนและมาพร้อมกับมันด้วย ข้อเสียอื่น ๆ ที่อาจเกิดขึ้น. สิ่งต่อไปนี้ก็มีข้อเสียเช่นกัน:

- ftp: File Transfer Protocol (FTP) สร้างขึ้นเพื่อการแชร์ไฟล์โดยเฉพาะ แต่มันขาดการเข้ารหัสในตัว (เว้นแต่คุณจะใช้รูปแบบที่ปลอดภัยที่เรียกว่า FTPS หรือทางเลือกที่ปลอดภัยแทน FTP ที่รู้จักกันในชื่อ SFTP) และอาจต้องมีการตั้งค่าที่ซับซ้อนซึ่งมีเพียงธุรกิจและบุคคลที่เชี่ยวชาญด้านเทคโนโลยีเท่านั้นที่สามารถทนได้

- P2P:Peer-to-peer (P2P) ซึ่งตัดคนกลางออกไป อาจใช้สำหรับการแชร์ไฟล์บางไฟล์ได้ แต่หากไม่มีข้อควรระวังอื่น โดยทั่วไปแล้วจะไม่ใช่ตัวเลือกที่ดีที่สุดสำหรับการแชร์เอกสารที่ละเอียดอ่อน

- ไฟล์แนบอีเมล: ผู้คนมักพิจารณาว่านี่เป็นวิธีที่ดีที่สุดในการส่งไฟล์ที่ละเอียดอ่อน แต่พวกเขาลืมไปว่าผู้ให้บริการหลายรายไม่จำเป็นต้องรักษาความปลอดภัย (เข้ารหัส) ข้อความเมื่อถึงผู้รับ นอกจากนี้ จะเกิดอะไรขึ้นหากบัญชีอีเมลของคุณหรือผู้รับถูกบุกรุก? นอกจากนี้ยังมีการจำกัดขนาดในหลายแพลตฟอร์ม ซึ่งอาจไม่เป็นผลดีกับไฟล์ภาพหรือวิดีโอขนาดใหญ่ บริการที่ผ่านการทดลองและทดสอบซึ่งมีอีเมลเข้ารหัสตั้งแต่ต้นทางถึงปลายทางโดยเฉพาะโดยทั่วไปแล้วเป็นตัวเลือกที่ดีกว่าในหลาย ๆ สถานการณ์ แต่ยังมีตัวเลือกอื่น ๆ อีกด้วย

เคล็ดลับ 7 ข้อในการแชร์ไฟล์ขนาดใหญ่อย่างปลอดภัย

พื้นที่จัดเก็บไฟล์บนคลาวด์ที่เข้ารหัสตั้งแต่ต้นทางถึงปลายทางเหมาะกับคนส่วนใหญ่ โดยเฉพาะอย่างยิ่งในกรณีที่โซลูชันข้างต้นล้มเหลว หากคุณใช้มาตรการป้องกันที่เหมาะสม ระบบจะมอบพื้นที่จัดเก็บข้อมูลบนคลาวด์ที่ปลอดภัย ซึ่งไฟล์ของคุณจะถูกล็อคและใส่กุญแจ จากนั้น คุณสามารถเชิญผู้ใช้ที่ได้รับเลือกให้ดูได้โดยระบุลิงก์ดาวน์โหลดแบบจำกัดเวลา นี่เป็นสิ่งสำคัญ เนื่องจากหมายความว่าคุณสามารถอัปเดตไฟล์ขณะใช้งานและทุกคนจะสามารถดูสำเนาเดียวกันได้

อย่างไรก็ตาม โซลูชันทั้งหมดไม่ได้ถูกสร้างขึ้นมาอย่างเท่าเทียมกัน และอาจมีขั้นตอนเพิ่มเติมที่คุณต้องดำเนินการเพื่อบรรเทาข้อกังวลด้านความปลอดภัย ความเป็นส่วนตัว และประสบการณ์ผู้ใช้ที่ร้ายแรงที่สุด พิจารณาสิ่งต่อไปนี้:

- Choose การเข้ารหัสจากต้นทางถึงปลายทาง (E2EE): เนื่องจากความลับของคุณถูกรบกวนที่ต้นทางและถอดรหัสที่ปลายทางที่ต้องการ (และยังคงเข้ารหัสไว้ในขณะที่จัดเก็บ) E2EE จึงเหมาะอย่างยิ่งสำหรับการแลกเปลี่ยนข้อมูลจากอุปกรณ์หนึ่งไปยังอีกอุปกรณ์หนึ่ง ซึ่งครอบคลุมถึงการเข้ารหัสที่อยู่นิ่งและระหว่างการส่งผ่าน และหมายความว่าแม้ว่าผู้ให้บริการจะตกเป็นเป้าหมายของอาชญากรไซเบอร์ ข้อมูลของคุณจะไม่ถูกเปิดเผย นอกจากผู้ให้บริการแชร์ไฟล์บนคลาวด์ E2EE แล้ว ยังมีบริการอีเมล E2EE อีกด้วย แม้ว่าจะมีข้อจำกัดด้านขนาดไฟล์ก็ตาม

- เลือกผู้ให้บริการที่เน้นความปลอดภัยและความเป็นส่วนตัว มีข้อเสนอมากมายในตลาด สิ่งสำคัญคือต้องทำการวิจัยล่วงหน้าเพื่อให้แน่ใจว่าผู้ให้บริการที่คุณไปด้วยนั้นเหมาะสมที่สุด อ่านนโยบายความเป็นส่วนตัวและทำความเข้าใจว่าข้อมูลของคุณปลอดภัยอย่างไร

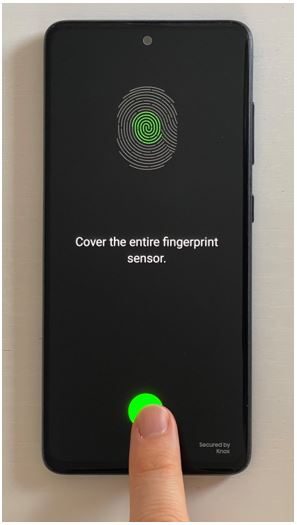

- จำการควบคุมการเข้าถึง: เพื่อเพิ่มความปลอดภัยเพิ่มเติม ตรวจสอบให้แน่ใจว่าไฟล์ต่างๆ ป้องกันด้วยรหัสผ่านด้วยข้อมูลรับรองที่รัดกุมและไม่ซ้ำกันเพื่อที่จะให้พวกเขาปลอดภัยจากการสอดรู้สอดเห็น และ เปิดการรับรองความถูกต้องด้วยสองปัจจัย (2FA) เพื่อการปกป้องบัญชีเพิ่มเติมจากฟิชชิ่งและการโจมตีอื่นๆ ตั้งค่าลิงก์แชร์เพื่อให้ผู้ที่มีลิงก์สามารถเข้าถึงไฟล์ของคุณได้

- ลิงค์จำกัดเวลา: ด้วยการตั้งเวลาหมดอายุของลิงก์ดาวน์โหลดที่คุณส่งให้ผู้รับ คุณสามารถลดความเสี่ยงในการเข้าถึงไฟล์ของคุณโดยไม่ได้รับอนุญาตได้ ผู้ให้บริการบางรายอาจอนุญาตให้คุณลบไฟล์จากระยะไกลหรือเพิกถอนการเข้าถึงเมื่อดาวน์โหลดไฟล์แล้ว เพื่อเป็นการป้องกันเพิ่มเติม

- ใช้ VPN บน Wi-Fi สาธารณะ: หากเป็นไปได้ อย่าเข้าถึงบัญชีที่ละเอียดอ่อนใดๆ เมื่อเข้าสู่ระบบเครือข่าย Wi-Fi สาธารณะที่อาจไม่ปลอดภัย หากคุณจำเป็นต้องทำเช่นนั้น ตรวจสอบให้แน่ใจว่าคุณได้ ใช้ VPN ที่เชื่อถือได้ เพื่อแย่งชิงการจราจร

- รองรับไฟล์ขนาดใหญ่: ตรวจสอบขนาดจำกัดของผู้ให้บริการแชร์ไฟล์บนคลาวด์ที่คุณเลือก เพื่อให้แน่ใจว่าคุณจะสามารถส่งข้อมูลได้อย่างรวดเร็วและง่ายดาย

- ใช้ซอฟต์แวร์ความปลอดภัย: ดำเนินไปโดยไม่ได้บอกว่าคุณควรปฏิบัติต่อลิงก์ขาเข้าใดๆ ที่ไปยังไซต์แชร์ไฟล์ แม้ว่าลิงก์เหล่านั้นจะดูถูกกฎหมายก็ตาม ด้วยความระมัดระวัง ซอฟต์แวร์รักษาความปลอดภัยจะสแกนลิงก์หรือไฟล์ที่ดาวน์โหลดเพื่อหามัลแวร์ และรักษาเครื่องของคุณให้ปลอดภัยจากการโจมตีที่ออกแบบมาเพื่อจี้หรือดักฟังการสื่อสาร

เราทุกคนมีการยอมรับความเสี่ยงด้านความปลอดภัยและความเป็นส่วนตัวที่แตกต่างกัน แต่การใช้เคล็ดลับข้างต้นเป็นแนวทางคร่าวๆ คุณจะสามารถเลือกบริการที่เหมาะกับความต้องการในการแชร์ไฟล์ของคุณได้

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://www.welivesecurity.com/en/how-to/share-sensitive-files-securely-online/

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- $ ขึ้น

- 2023

- 2FA

- 33

- 84

- a

- สามารถ

- เกี่ยวกับเรา

- ข้างบน

- ขาด

- เข้า

- ตาม

- ลงชื่อเข้าใช้

- บัญชี

- เพิ่มเติม

- หลังจาก

- ทั้งหมด

- ด้วย

- ทางเลือก

- แม้ว่า

- ชาวอเมริกัน

- an

- และ

- ใด

- สิ่งใด

- เป็น

- AS

- At

- การโจมตี

- ใช้ได้

- ไม่ดี

- BE

- รับ

- กำลัง

- ประโยชน์ที่ได้รับ

- ที่ดีที่สุด

- ดีกว่า

- บิล

- แบล็กเมล์

- การละเมิด

- built-in

- ธุรกิจ

- แต่

- by

- CAN

- หมวดหมู่

- ความระมัดระวัง

- บาง

- ปลาเดยส์

- อย่างเห็นได้ชัด

- เมฆ

- การจัดเก็บเมฆ

- อย่างไร

- มา

- มุ่งมั่น

- คมนาคม

- ซับซ้อน

- ที่ถูกบุกรุก

- ความกังวลเกี่ยวกับ

- ลับ

- ผลที่ตามมา

- พิจารณา

- การควบคุม

- สำเนา

- ได้

- ครอบคลุม

- ที่สร้างขึ้น

- อาชญากรรม

- ตัด

- อาชญากรไซเบอร์

- ข้อมูล

- การละเมิดข้อมูล

- ทุ่มเท

- ได้รับการออกแบบ

- ปลายทาง

- เครื่อง

- ต่าง

- ดิจิตอล

- โลกดิจิตอล

- do

- เอกสาร

- Dont

- ดาวน์โหลด

- ดาวน์โหลด

- ข้อเสีย

- ขับรถ

- ไดรฟ์

- อย่างง่ายดาย

- ความพยายาม

- อื่น

- อีเมล

- ทำให้สามารถ

- การเข้ารหัสลับ

- ที่มีการเข้ารหัส

- การเข้ารหัสลับ

- จบสิ้น

- เสริม

- ทำให้มั่นใจ

- เท่ากัน

- โดยเฉพาะอย่างยิ่ง

- แม้

- ทุกคน

- การแลกเปลี่ยน

- ประสบการณ์

- หมดอายุ

- Eyes

- สิ่งอำนวยความสะดวก

- ล้มเหลว

- ความล้มเหลว

- สองสาม

- เนื้อไม่มีมัน

- ไฟล์

- ทางการเงิน

- ข้อมูลทางการเงิน

- ให้เงิน

- หา

- พอดี

- พอดี

- ดังต่อไปนี้

- สำหรับ

- ฟอร์ม

- การหลอกลวง

- ราคาเริ่มต้นที่

- ด้านหน้า

- ต่อไป

- โดยทั่วไป

- ได้รับ

- Go

- ไป

- ดี

- รัฐบาล

- โกฟเทค

- กลุ่ม

- ให้คำแนะนำ

- มือ

- ที่เกิดขึ้น

- มี

- จี้

- ถือ

- เจ้าภาพ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- HTTPS

- ความนึกคิด

- if

- ภาพ

- สำคัญ

- in

- อุบัติการณ์

- ขึ้น

- บุคคล

- ข้อมูล

- ไม่ปลอดภัย

- ตั้งใจว่า

- เชิญ

- IT

- ITS

- jpeg

- jpg

- เก็บ

- เก็บไว้

- คีย์

- รู้ดี

- ที่รู้จักกัน

- ใหญ่

- ได้เรียนรู้

- น้อยที่สุด

- ถูกกฎหมาย

- LIMIT

- ขีด จำกัด

- LINK

- การเชื่อมโยง

- ชีวิต

- ล็อค

- ปิด

- เครื่อง

- สำคัญ

- มัลแวร์

- หลาย

- ทำลาย

- ตลาด

- ความกว้างสูงสุด

- อาจ..

- วิธี

- ภาพบรรยากาศ

- ทางการแพทย์

- ข่าวสาร

- นาที

- ลด

- บรรเทา

- ข้อมูลเพิ่มเติม

- มากที่สุด

- แรงบันดาลใจ

- แรงจูงใจ

- หลาย

- จำเป็นต้อง

- จำเป็นต้อง

- เครือข่าย

- ไม่

- of

- การเสนอขาย

- เสนอ

- มักจะ

- on

- ครั้งเดียว

- ONE

- ออนไลน์

- เพียง

- ตัวเลือกเสริม (Option)

- Options

- or

- ใบสั่ง

- องค์กร

- Organized

- อื่นๆ

- ของเรา

- ออก

- เกิน

- ของตนเอง

- p2p

- รูปแบบไฟล์ PDF

- คน

- ส่วนบุคคล

- ข้อมูลส่วนบุคคล

- ฟิล

- ฟิชชิ่ง

- การโจมตีแบบฟิชชิ่ง

- แพลตฟอร์ม

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- ความอุดมสมบูรณ์

- นโยบาย

- เป็นไปได้

- ที่มีศักยภาพ

- ที่อาจเกิดขึ้น

- ความเป็นส่วนตัว

- ส่วนตัว

- การป้องกัน

- การป้องกัน

- โปรโตคอล

- ให้

- ผู้จัดหา

- ผู้ให้บริการ

- การให้

- สาธารณะ

- คำถาม

- อย่างรวดเร็ว

- ต้นน้ำ

- อ่าน

- ยังคง

- ซากศพ

- จากระยะไกล

- ต้องการ

- จำเป็นต้องใช้

- ความต้องการ

- การวิจัย

- REST

- เปิดเผย

- ขวา

- ความเสี่ยง

- s

- ปลอดภัย

- เดียวกัน

- กล่าว

- คำพูด

- การสแกน

- สถานการณ์

- ความลับ

- ปลอดภัย

- ปลอดภัย

- อย่างปลอดภัย

- ความปลอดภัย

- ดูเหมือน

- เลือก

- ส่ง

- มีความละเอียดอ่อน

- ร้ายแรง

- บริการ

- บริการ

- ชุด

- การตั้งค่า

- Share

- ใช้งานร่วมกัน

- สั้น

- สั้น ๆ

- น่า

- สถานที่ทำวิจัย

- ขนาด

- สอดแนม

- So

- ซอฟต์แวร์

- โซลูชัน

- บาง

- แหล่ง

- เริ่มต้น

- ขั้นตอน

- การเก็บรักษา

- เก็บไว้

- ความเครียด

- แข็งแรง

- อย่างเช่น

- เหมาะ

- สนับสนุน

- เอา

- เป้า

- เป้าหมาย

- กว่า

- ที่

- พื้นที่

- ที่มา

- การโจรกรรม

- ของพวกเขา

- พวกเขา

- แล้วก็

- ที่นั่น

- พวกเขา

- นี้

- เหล่านั้น

- การคุกคาม

- เวลา

- ครั้ง

- เคล็ดลับ

- ไปยัง

- เกินไป

- ยาก

- การจราจร

- โอน

- การถ่ายโอน

- การขนส่ง

- รักษา

- ที่เชื่อถือ

- ไม่มีสิทธิ

- ภายใต้

- เข้าใจ

- เป็นเอกลักษณ์

- เว้นแต่

- บันทึก

- us

- USB

- ใช้

- มือสอง

- ผู้ใช้งาน

- ประสบการณ์ของผู้ใช้

- ผู้ใช้

- การใช้

- Verizon

- วีดีโอ

- รายละเอียด

- VPN

- ต้องการ

- คือ

- ทาง..

- คือ

- อะไร

- เมื่อ

- ว่า

- ที่

- ในขณะที่

- Wi-Fi

- จะ

- กับ

- ไม่มี

- งาน

- โลก

- คุณ

- ของคุณ

- ลมทะเล