เวลาอ่านหนังสือ: 3 นาที

เวลาอ่านหนังสือ: 3 นาที

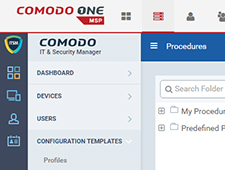

คุณใช้บริการส่งข้อความทางการเงินของ SWIFT หรือไม่? ผู้คนนับล้านทั่วโลกทำ ระบบนี้เชื่อมต่อองค์กรด้านการธนาคารและความปลอดภัยมากกว่า 11,000 แห่ง โครงสร้างพื้นฐานของตลาด และลูกค้าองค์กรในกว่า 200 ประเทศและดินแดน อาชญากรไซเบอร์ก็ใช้มันเช่นกัน แต่ด้วยวิธีพิเศษและหลอกลวง เมื่อเร็วๆ นี้ ผู้เชี่ยวชาญจาก Comodo Threat Research Lab ได้ค้นพบการโจมตีที่ซับซ้อนครั้งใหม่นี้ โดยที่ผู้กระทำความผิดใช้ SWIFT เพื่ออำพรางการเจาะมัลแวร์ในเครือข่ายขององค์กรหลายแห่ง

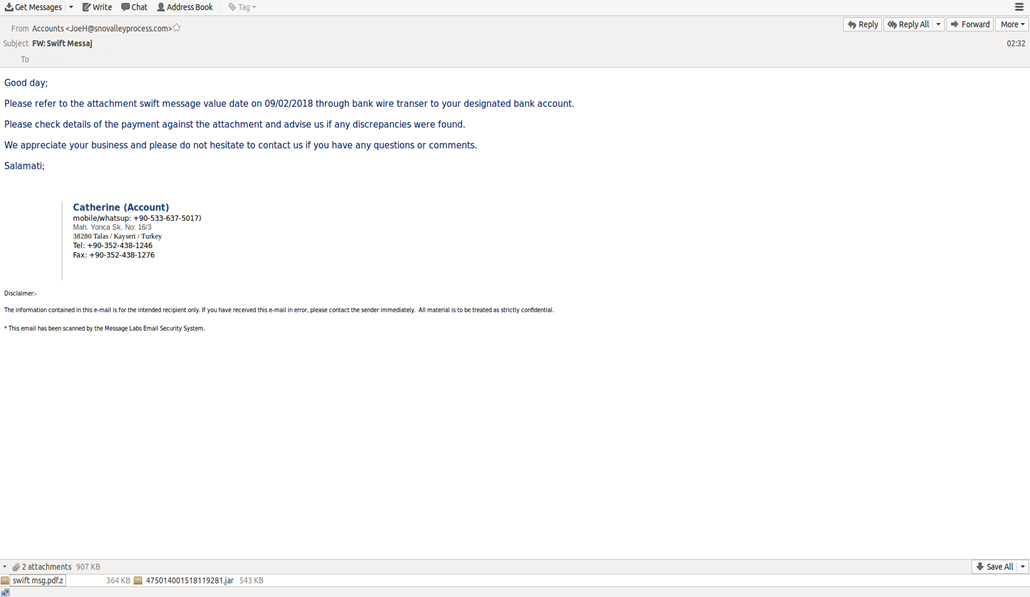

อีเมลนี้ถูกทิ้งในกล่องจดหมายขององค์กร:

อย่างที่คุณเห็น ระบบแจ้งผู้รับเกี่ยวกับข้อความ SWIFT ใน "การโอนเงินผ่านธนาคารไปยังบัญชีธนาคารที่กำหนด" และแนะนำให้รับรายละเอียดจากเอกสารแนบ

ในความเป็นจริงเช่น Comodo ห้องปฏิบัติการวิจัยภัยคุกคาม นักวิเคราะห์พบว่า “ข้อความสวิฟท์” เป็นเพียงมัลแวร์ — Trojan.JAVA.AdwindRAT เมื่อเจาะระบบของผู้ใช้แล้ว จะปรับเปลี่ยนรีจิสทรี วางไข่หลายกระบวนการ ตรวจสอบหา โปรแกรมป้องกันไวรัส ติดตั้งและพยายามฆ่ากระบวนการ นอกจากนี้ มัลแวร์ยังตรวจสอบการมีอยู่ของเครื่องมือทางนิติเวช การตรวจสอบ หรือป้องกันแอดแวร์ จากนั้นจึงลบไฟล์ปฏิบัติการที่เป็นอันตรายเหล่านี้ และสร้างการเชื่อมต่อกับโดเมนในเครือข่าย Tor ที่ซ่อนอยู่ มัลแวร์ยังพยายามปิดการใช้งานตัวเลือกการคืนค่า Windows และปิดคุณสมบัติการควบคุมบัญชีผู้ใช้ ซึ่งจะป้องกันการติดตั้งโปรแกรมโดยที่ผู้ใช้ไม่ทราบ

จุดประสงค์ของการโจมตีของมัลแวร์เหล่านี้คืออะไร? ผู้เชี่ยวชาญจาก Comodo Threat Research Lab กล่าวว่าน่าจะเป็นความพยายามในการสอดแนมหรือ "การลาดตระเวน" ผู้โจมตีส่ง “ไซเบอร์สปาย” เพื่อรวบรวมข้อมูลเกี่ยวกับผู้ถูกโจมตี เครือข่ายองค์กรและอุปกรณ์ปลายทางจึงเป็นการเตรียมพร้อมสำหรับการโจมตีทางไซเบอร์ระยะที่ XNUMX เพิ่มเติม ประเภทของมัลแวร์. เมื่อมีข้อมูลที่แม่นยำเกี่ยวกับองค์กร ผู้โจมตีทางไซเบอร์เหล่านี้สามารถสร้างมัลแวร์ที่ปรับให้เข้ากับสภาพแวดล้อมเป้าหมายโดยเฉพาะ เพื่อเลี่ยงกลไกการป้องกันทั้งหมดขององค์กรและเข้าถึงหัวใจของเป้าหมายได้

สิ่งที่น่าสนใจยิ่งกว่าคือแง่มุมวิศวกรรมสังคมของการโจมตีครั้งนี้ ตามที่ผู้เชี่ยวชาญจากห้องปฏิบัติการค้นพบ การโจมตีด้วยอีเมลฟิชชิ่งล่าสุดบางรายการยังใช้ข้อความ SWIFT ปลอมเพื่อเป็นการอำพราง

อาจมีคนถามว่า ทำไมอาชญากรไซเบอร์จึงเลือก SWIFT เพื่อพรางตัว?

เหตุผลนี้มีรากฐานมาจากจิตวิทยาของมนุษย์ที่อยู่เบื้องหลังสิ่งนี้ ประการแรก เมื่อพูดถึงเรื่องเงินและโดยเฉพาะอย่างยิ่งด้านการบัญชีของธนาคาร ทุกคนรู้สึกตื่นตัวทางอารมณ์ ในทางตรงกันข้าม ความตื่นตัวทางอารมณ์ใดๆ ก็ตามจะทำให้การคิดอย่างมีวิจารณญาณลดลง และโอกาสที่เป้าหมายจะคลิกเหยื่อที่เป็นอันตรายก็เพิ่มขึ้นอย่างมาก เมื่อพูดถึงบัญชีการเงินขององค์กร อารมณ์จะเพิ่มมากขึ้น หากพนักงานได้รับอีเมล เกรงว่าจะไม่เปิดอ่าน จะเกิดอะไรขึ้นหากพวกเขาส่งต่อสิ่งที่สำคัญมากสำหรับองค์กร พวกเขาจะถูกลงโทษหรือไม่ที่ไม่ดูอีเมลนั้น? ดังนั้นโอกาสที่เหยื่อจะคลิกไฟล์ที่ติดไวรัสจะเพิ่มขึ้น

นี่คือแผนที่ความร้อนและ IP ที่ใช้ในการโจมตีครั้งนี้

| ประเทศ | IP ผู้ส่ง |

| CY | 93.89.226.172 |

| NL | 37.48.104.197 |

| TR | 46.235.11.71 |

อย่างที่คุณเห็น อาชญากรไซเบอร์ทำการโจมตีจาก IPs ของเนเธอร์แลนด์ ไซปรัส และตุรกี ผู้โจมตีใช้อีเมล JoeH@snovalleyprocess.com ซึ่งโดเมนนี้ไม่มีอยู่จริง การโจมตีเริ่มต้นเมื่อวันที่ 9 กุมภาพันธ์ เวลา 00:00 น. UTC และสิ้นสุดเมื่อเวลา 08:56 UTC

“อย่างที่เราเห็น อาชญากรไซเบอร์มักใช้หัวข้อที่เกี่ยวข้องกับการเงินเป็นเหยื่อล่อให้ผู้ใช้ดาวน์โหลดมัลแวร์และแพร่ระบาดในเครือข่ายขององค์กร” Fatih Orhan หัวหน้า Comodo Threat Research Lab กล่าว “พวกเขารวมเอารูปแบบทางเทคนิคและรูปแบบของมนุษย์เข้าด้วยกันเป็นส่วนผสมที่ระเบิดได้เพื่อทำลายประตูเพื่อให้มัลแวร์เข้ามา แต่จะใช้งานได้ก็ต่อเมื่อ บริษัท ประมาทเกี่ยวกับการป้องกันประตูที่ถูกต้องเท่านั้น องค์กรภายใต้การคุ้มครอง Comodo ไม่ได้รับความเดือดร้อนเนื่องจาก 'ข้อความ SWIFT' ที่เป็นอันตรายถูกหยุดโดย Comodo's แอนตี้สแปม กรองแล้วได้รับการยอมรับและทำให้เป็นกลางโดยผู้เชี่ยวชาญจาก Comodo Threat Research Lab”

อยู่อย่างปลอดภัยด้วย Comodo!

เริ่มทดลองใช้ฟรี รับคะแนนความปลอดภัยทันทีของคุณฟรี

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- ที่มา: https://blog.comodo.com/comodo-news/comodo-threat-research-lab-reveals-new-vicious-trick/

- 000

- 11

- 9

- a

- เกี่ยวกับเรา

- ลงชื่อเข้าใช้

- บัญชี

- การกระทำ

- จริง

- เพิ่มเติม

- นอกจากนี้

- ปรับ

- ทั้งหมด

- นักวิเคราะห์

- และ

- รอบ

- แง่มุม

- โจมตี

- การโจมตี

- เหยื่อ

- ธนาคาร

- โอนเงินผ่านธนาคาร

- การธนาคาร

- เพราะ

- หลัง

- กำลัง

- บล็อก

- หมดสภาพ

- สาเหตุที่

- โอกาส

- การตรวจสอบ

- Choose

- รวบรวม

- COM

- การผสมผสาน

- รวมกัน

- บริษัท

- การเชื่อมต่อ

- เชื่อมต่อ

- ดังนั้น

- ตรงกันข้าม

- ควบคุม

- ไทม์ไลน์การ

- ได้

- ประเทศ

- สร้าง

- วิกฤติ

- ลูกค้า

- cyberattack

- อาชญากรไซเบอร์

- ประเทศไซปรัส

- ป้องกัน

- การป้องกัน

- รายละเอียด

- ค้นพบ

- โดเมน

- ประตู

- ลง

- ดาวน์โหลด

- ปรับตัวลดลง

- หยด

- อีเมล

- อารมณ์

- ลูกจ้าง

- ปลายทาง

- ชั้นเยี่ยม

- Enterprise

- ผู้ประกอบการ

- สิ่งแวดล้อม

- โดยเฉพาะอย่างยิ่ง

- แม้

- เหตุการณ์

- ทุกๆ

- ผู้เชี่ยวชาญ

- เทียม

- ลักษณะ

- สองสาม

- เนื้อไม่มีมัน

- ไฟล์

- ฟิลเตอร์

- ทางการเงิน

- ชื่อจริง

- ทางกฎหมาย

- พบ

- ฟรี

- ราคาเริ่มต้นที่

- ได้รับ

- ได้รับ

- ขึ้น

- มี

- หัว

- หัวใจสำคัญ

- ซ่อนเร้น

- ตี

- HTTPS

- เป็นมนุษย์

- สำคัญ

- in

- ข้อมูล

- โครงสร้างพื้นฐาน

- การติดตั้ง

- ด่วน

- น่าสนใจ

- IT

- ชวา

- ฆ่า

- ห้องปฏิบัติการ

- น่าจะ

- ที่ต้องการหา

- ทำ

- ทำให้

- มัลแวร์

- การโจมตีของมัลแวร์

- หลาย

- แผนที่

- ตลาด

- ความกว้างสูงสุด

- ข่าวสาร

- ข้อความ

- ส่งข้อความ

- ล้าน

- เงิน

- การตรวจสอบ

- ข้อมูลเพิ่มเติม

- มากที่สุด

- หลาย

- เนเธอร์แลนด์

- เครือข่าย

- เครือข่าย

- ใหม่

- เปิด

- ตัวเลือกเสริม (Option)

- องค์กร

- รูปแบบ

- คน

- คน

- ระยะ

- ฟิชชิ่ง

- PHP

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- ที่มีศักยภาพ

- จำเป็นต้อง

- การเตรียมความพร้อม

- การมี

- กระบวนการ

- กระบวนการ

- โครงการ

- การป้องกัน

- ให้

- จิตวิทยา

- วัตถุประสงค์

- ความจริง

- เหตุผล

- ที่ได้รับ

- เมื่อเร็ว ๆ นี้

- เมื่อเร็ว ๆ นี้

- ได้รับการยอมรับ

- แนะนำ

- รีจิสทรี

- การวิจัย

- เผย

- ขึ้น

- เพิ่มขึ้น

- กล่าวว่า

- ดัชนีชี้วัด

- ที่สอง

- ปลอดภัย

- ความปลอดภัย

- บริการ

- อย่างมีความหมาย

- So

- สังคม

- วิศวกรรมทางสังคม

- บางสิ่งบางอย่าง

- ซับซ้อน

- พิเศษ

- เฉพาะ

- การสอดแนม

- ข้อความที่เริ่ม

- หยุด

- SWIFT

- ระบบ

- เป้า

- วิชาการ

- พื้นที่

- เนเธอร์แลนด์

- โลก

- ของพวกเขา

- คิด

- การคุกคาม

- เวลา

- ไปยัง

- เกินไป

- เครื่องมือ

- หัวข้อ

- ยอดหินของภูเขา

- โอน

- โทรจัน

- ภายใต้

- ใช้

- ผู้ใช้งาน

- ผู้ใช้

- UTC

- เหยื่อ

- วิธี

- อะไร

- ที่

- จะ

- หน้าต่าง

- ไม่มี

- โรงงาน

- โลก

- คุณ

- ของคุณ

- ลมทะเล