เมื่อหกเดือนที่แล้ว ตาม ถึงกระทรวงยุติธรรมสหรัฐฯ (DOJ) สำนักงานสืบสวนกลางแห่งสหรัฐอเมริกา (FBI) ได้แทรกซึมเข้าไปในแก๊งแฮ็กแรนซัมแวร์และเริ่ม "ขโมยกลับ" คีย์ถอดรหัสสำหรับเหยื่อที่ไฟล์ถูกสัญญาณรบกวน

อย่างที่คุณเกือบจะทราบดีและน่าเศร้าที่ทราบว่าการโจมตีของแรนซัมแวร์ในทุกวันนี้มักจะเกี่ยวข้องกับอาชญากรไซเบอร์สองกลุ่มที่เกี่ยวข้องกัน

กลุ่มเหล่านี้มักจะ "รู้จัก" กันโดยใช้ชื่อเล่น และ "พบกัน" ทางออนไลน์เท่านั้น โดยใช้เครื่องมือที่ไม่ระบุตัวตนเพื่อหลีกเลี่ยง จริง รู้ (หรือเปิดเผยไม่ว่าจะโดยบังเอิญหรือการออกแบบ) ตัวตนและสถานที่ในชีวิตจริงของกันและกัน

สมาชิกหลักของแก๊งส่วนใหญ่อยู่เบื้องหลัง สร้างโปรแกรมอันตรายที่ช่วงชิง (หรือบล็อกการเข้าถึง) ไฟล์สำคัญทั้งหมดของคุณ โดยใช้คีย์การเข้าถึงที่พวกเขาเก็บไว้เองหลังจากสร้างความเสียหายเสร็จแล้ว

พวกเขายังเรียกใช้ “หน้าชำระเงิน” เว็บมืดหนึ่งหน้าหรือมากกว่านั้น ซึ่งเหยื่อ (พูดอย่างหลวม ๆ) ไปจ่ายเงินแบล็กเมล์เพื่อแลกกับคีย์การเข้าถึงเหล่านั้น ซึ่งทำให้พวกเขาปลดล็อกคอมพิวเตอร์ที่หยุดทำงาน และทำให้บริษัทของพวกเขากลับมาดำเนินกิจการได้อีกครั้ง

Crimeware-as-a-บริการ

กลุ่มหลักนี้ล้อมรอบด้วยกลุ่ม "พันธมิตร" ที่มีขนาดใหญ่และเปลี่ยนแปลงตลอดเวลา ซึ่งเป็นพันธมิตรในอาชญากรรมที่เจาะเข้าไปในเครือข่ายของผู้อื่นเพื่อปลูกฝัง "โปรแกรมโจมตี" ของแก๊งหลักให้กว้างขวางและลึกซึ้งที่สุดเท่าที่จะเป็นไปได้

เป้าหมายของพวกเขาซึ่งได้รับแรงกระตุ้นจาก “ค่าคอมมิชชัน” ที่อาจมากถึง 80% ของค่าแบล็กเมล์ที่จ่ายไปทั้งหมด คือการสร้างความปั่นป่วนในวงกว้างและฉับพลันให้กับธุรกิจ ซึ่งพวกเขาไม่เพียงแต่เรียกร้องเงินจากการขู่กรรโชกที่ชวนน้ำลายสอเท่านั้น แต่ยังรวมถึง ปล่อยให้เหยื่อมีทางเลือกน้อยแต่ต้องชดใช้

ข้อตกลงนี้เป็นที่รู้จักกันทั่วไปว่าเป็น raas or ซีเอเอส, ย่อจาก ransomware (หรือ อาชญากรแวร์) เป็นบริการซึ่งเป็นชื่อที่เตือนใจว่าอาชญากรในโลกไซเบอร์ยินดีที่จะคัดลอกรูปแบบพันธมิตรหรือแฟรนไชส์ที่ใช้โดยธุรกิจที่ถูกกฎหมายจำนวนมาก

กู้คืนโดยไม่ต้องจ่ายเงิน

มีสามวิธีหลักที่ผู้ที่ตกเป็นเหยื่อสามารถช่วยให้ธุรกิจของพวกเขากลับมาเหมือนเดิมโดยไม่ต้องจ่ายเงินหลังจากการโจมตีแบบล็อกเอาต์ไฟล์ทั่วเครือข่ายที่ประสบความสำเร็จ:

- มีแผนการกู้คืนที่แข็งแกร่งและมีประสิทธิภาพ โดยทั่วไปแล้ว นี่หมายความว่าไม่เพียงแต่มีกระบวนการชั้นเยี่ยมในการสำรองข้อมูลเท่านั้น แต่ยังรู้วิธีเก็บสำเนาสำรองของทุกสิ่งอย่างปลอดภัยจากบริษัทในเครือแรนซัมแวร์อย่างน้อยหนึ่งชุด (พวกเขาไม่ชอบอะไรดีไปกว่าการค้นหาและทำลายข้อมูลสำรองออนไลน์ของคุณก่อนที่จะปล่อย ช่วงสุดท้ายของการโจมตี) คุณต้องฝึกฝนวิธีกู้คืนข้อมูลสำรองเหล่านั้นอย่างน่าเชื่อถือและรวดเร็วเพียงพอ ซึ่งการทำเช่นนั้นเป็นทางเลือกที่ได้ผลแทนการจ่ายเงินอยู่ดี

- ค้นหาข้อบกพร่องในกระบวนการล็อคไฟล์ที่ผู้โจมตีใช้ โดยปกติแล้ว แรนซัมแวร์อาชญากรจะ "ล็อก" ไฟล์ของคุณโดยเข้ารหัสด้วยการเข้ารหัสที่ปลอดภัยแบบเดียวกับที่คุณอาจใช้เองเมื่อรักษาความปลอดภัยให้กับการเข้าชมเว็บหรือสำรองข้อมูลของคุณเอง อย่างไรก็ตาม ในบางครั้ง กลุ่มแกนกลางสร้างข้อผิดพลาดในการเขียนโปรแกรมอย่างน้อยหนึ่งรายการซึ่งอาจทำให้คุณใช้เครื่องมือฟรีเพื่อ "ถอดรหัส" การถอดรหัสและกู้คืนโดยไม่ต้องจ่ายเงิน อย่างไรก็ตาม โปรดทราบว่าเส้นทางสู่การฟื้นฟูนี้เกิดขึ้นจากโชค ไม่ใช่จากการออกแบบ

- รับรหัสผ่านหรือคีย์การกู้คืนที่แท้จริงด้วยวิธีอื่น แม้ว่าสิ่งนี้จะเกิดขึ้นได้ยาก แต่ก็มีหลายวิธีที่สามารถเกิดขึ้นได้ เช่น การระบุตัวบุคคลในแก๊งที่จะรั่วไหลของกุญแจด้วยความรู้สึกผิดชอบชั่วดีหรือความอาฆาตแค้น; การค้นหาข้อผิดพลาดด้านความปลอดภัยของเครือข่ายทำให้การโจมตีตอบโต้เพื่อดึงคีย์จากเซิร์ฟเวอร์ที่ซ่อนอยู่ของมิจฉาชีพ หรือการแทรกซึมเข้าไปในแก๊งและแอบแฝงเข้าถึงข้อมูลที่จำเป็นในเครือข่ายของอาชญากร

สุดท้ายนี้ การแทรกซึมคือสิ่งที่ DOJ บอกว่าเป็น สามารถทำได้ อย่างน้อยสำหรับเหยื่อ Hive บางรายตั้งแต่เดือนกรกฎาคม 2022 ดูเหมือนว่าการแบล็กเมล์แบบลัดวงจรต้องการเงินรวมกว่า 130 ล้านดอลลาร์ ซึ่งเกี่ยวข้องกับการโจมตีบุคคลมากกว่า 300 ครั้งในเวลาเพียงหกเดือน

เราสันนิษฐานว่าตัวเลข 130 ล้านดอลลาร์นั้นขึ้นอยู่กับความต้องการเริ่มต้นของผู้โจมตี บางครั้งอาชญากรแรนซัมแวร์ก็ลงเอยด้วยการยอมลดการชำระเงิน โดยเลือกที่จะรับบางอย่างมากกว่าไม่ทำอะไรเลย แม้ว่า "ส่วนลด" ที่เสนอมักจะดูเหมือนจะลดการชำระเงินจากจำนวนที่มากเกินเอื้อมไปจนถึงขนาดใหญ่จนน้ำตาไหล ความต้องการเฉลี่ยตามตัวเลขด้านบนคือ 130 ล้านดอลลาร์/300 ดอลลาร์ หรือเกือบ 450,000 ดอลลาร์ต่อเหยื่อหนึ่งราย

โรงพยาบาลถือว่าเป็นเป้าหมายที่ยุติธรรม

ตามที่ DOJ ชี้ให้เห็น โดยทั่วไปแล้วแก๊งแรนซัมแวร์จำนวนมาก และโดยเฉพาะอย่างยิ่งทีมงานของ Hive ปฏิบัติต่อเครือข่ายใด ๆ และทั้งหมดเหมือนเป็นเกมที่ยุติธรรมสำหรับการแบล็กเมล์ โจมตีองค์กรที่ได้รับเงินสนับสนุนจากสาธารณะ เช่น โรงเรียนและโรงพยาบาลด้วยความรุนแรงเช่นเดียวกับที่พวกเขาใช้ต่อต้าน บริษัทการค้าที่ร่ำรวยที่สุด:

[T]he Hive ransomware group […] ได้กำหนดเป้าหมายเหยื่อมากกว่า 1500 รายในกว่า 80 ประเทศทั่วโลก รวมถึงโรงพยาบาล เขตการศึกษา บริษัทการเงิน และโครงสร้างพื้นฐานที่สำคัญ

น่าเสียดายที่แม้ว่าการแทรกซึมของแก๊งอาชญากรไซเบอร์สมัยใหม่อาจทำให้คุณได้รับข้อมูลเชิงลึกที่ยอดเยี่ยมเกี่ยวกับ TTP ของแก๊ง (เครื่องมือ เทคนิค และขั้นตอนต่างๆ) และ - เช่นเดียวกับในกรณีนี้ - ให้โอกาสคุณในการขัดขวางการดำเนินงานของพวกเขาโดยล้มล้างกระบวนการแบล็กเมล์ซึ่งเรียกร้องการขู่กรรโชกที่ชวนน้ำลายสอ...

…การรู้รหัสผ่านของผู้ดูแลระบบของแก๊งเพื่อเข้าถึงโครงสร้างพื้นฐานด้านไอทีบนเว็บมืดของอาชญากรโดยทั่วไปไม่ได้บอกคุณว่าโครงสร้างพื้นฐานนั้นอยู่ที่ใด

นามแฝงแบบสองทิศทาง

หนึ่งในแง่มุมที่ยอดเยี่ยม/น่ากลัวของดาร์คเว็บ (ขึ้นอยู่กับสาเหตุที่คุณใช้มัน และคุณอยู่ด้านไหน) โดยเฉพาะอย่างยิ่ง ยอดหินของภูเขา (ย่อจาก เราเตอร์หัวหอม) เครือข่ายที่ได้รับความนิยมอย่างกว้างขวางจากอาชญากรแรนซัมแวร์ในปัจจุบัน คือสิ่งที่คุณอาจเรียกมันว่าสองทิศทาง pseudoanonymity

darkweb ไม่เพียงแค่ปกป้องตัวตนและตำแหน่งที่ตั้งของผู้ใช้ที่เชื่อมต่อกับเซิร์ฟเวอร์ที่โฮสต์บนนั้น แต่ยังซ่อนตำแหน่งของเซิร์ฟเวอร์เองจากไคลเอนต์ที่มาเยี่ยมชมอีกด้วย

เซิร์ฟเวอร์ (อย่างน้อยส่วนใหญ่) ไม่รู้ว่าคุณเป็นใครเมื่อคุณเข้าสู่ระบบ ซึ่งเป็นสิ่งที่ดึงดูดลูกค้า เช่น บริษัทในเครืออาชญากรรมไซเบอร์และผู้ซื้อยาเว็บมืด เพราะพวกเขามักจะรู้สึกว่าพวกเขาจะเป็น สามารถตัดและวิ่งได้อย่างปลอดภัยแม้ว่าผู้ควบคุมแก๊งค์หลักจะถูกจับ

ในทำนองเดียวกัน ผู้ให้บริการเซิร์ฟเวอร์อันธพาลมักถูกดึงดูดด้วยข้อเท็จจริงที่ว่าแม้ว่าลูกค้า บริษัทในเครือ หรือผู้ดูแลระบบของพวกเขาจะถูกจับกุม หรือถูกเปลี่ยนมือ หรือถูกแฮ็กโดยหน่วยงานบังคับใช้กฎหมาย พวกเขาก็ไม่สามารถเปิดเผยได้ว่าใครคือสมาชิกหลักของแก๊งหรือที่ใด โฮสต์กิจกรรมออนไลน์ที่เป็นอันตราย

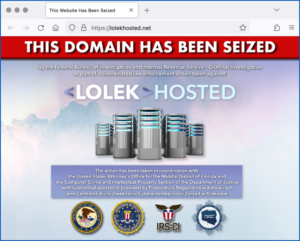

ลบออกในที่สุด

ดูเหมือนว่าเหตุผลของการแถลงข่าวของ DOJ เมื่อวานนี้ก็คือ เจ้าหน้าที่สืบสวนของ FBI ซึ่งได้รับความช่วยเหลือจากหน่วยงานบังคับใช้กฎหมายทั้งในเยอรมนีและเนเธอร์แลนด์ ได้ระบุตำแหน่งและยึดเซิร์ฟเวอร์ Darkweb ที่แก๊ง Hive ใช้งานแล้ว:

ในที่สุด แผนกได้ประกาศในวันนี้[2023-01-26] ว่าด้วยการประสานงานกับหน่วยงานบังคับใช้กฎหมายของเยอรมนี (สำนักงานตำรวจอาชญากรรมแห่งสหพันธรัฐเยอรมนีและกองบัญชาการตำรวจรอยต์ลิงเงน-CID Esslingen) และหน่วยงานอาชญากรรมเทคโนโลยีขั้นสูงแห่งชาติเนเธอร์แลนด์ ได้เข้าควบคุม เซิร์ฟเวอร์และเว็บไซต์ที่ Hive ใช้เพื่อสื่อสารกับสมาชิก ทำให้ Hive ไม่สามารถโจมตีและขู่กรรโชกผู้ที่ตกเป็นเหยื่อได้

จะทำอย่างไร?

เราเขียนบทความนี้เพื่อปรบมือให้ FBI และพันธมิตรผู้บังคับใช้กฎหมายในยุโรปที่ก้าวมาไกลถึงเพียงนี้...

…สืบสวน แทรกซึม สอดแนม และในที่สุดก็โจมตีโครงสร้างพื้นฐานปัจจุบันของทีมงานแรนซั่มแวร์ชื่อกระฉ่อนรายนี้ พร้อมเรียกร้องแบล็กเมล์มูลค่าครึ่งล้านดอลลาร์โดยเฉลี่ย และความเต็มใจที่จะพาโรงพยาบาลออกจากโรงพยาบาลอย่างง่ายดายราวกับไล่ตามใครก็ตาม เครือข่ายของผู้อื่น

น่าเสียดายที่คุณอาจเคยได้ยินถ้อยคำที่ซ้ำซากจำเจแล้ว อาชญากรรมไซเบอร์เกลียดชังสุญญากาศและนั่นเป็นเรื่องจริงที่น่าเศร้าสำหรับผู้ให้บริการแรนซัมแวร์พอๆ กับแง่มุมอื่นๆ ของอาชญากรออนไลน์

หากสมาชิกแก๊งแกนหลักไม่ถูกจับกุม พวกเขาอาจนอนเฉยๆ ชั่วขณะหนึ่ง แล้วผุดขึ้นมาภายใต้ชื่อใหม่ (หรืออาจถึงขั้นจงใจฟื้นฟู "แบรนด์" เก่าของพวกเขาอย่างจงใจ) ด้วยเซิร์ฟเวอร์ใหม่ ซึ่งสามารถเข้าถึงได้อีกครั้งบน darkweb แต่อยู่ในตำแหน่งใหม่และตอนนี้ไม่รู้จัก

หรือแก๊งแรนซั่มแวร์อื่น ๆ จะเพิ่มการดำเนินงานของพวกเขาโดยหวังว่าจะดึงดูด "พันธมิตร" บางส่วนที่ถูกทิ้งไว้โดยไม่มีแหล่งรายได้ที่ผิดกฎหมายที่ร่ำรวย

ไม่ว่าจะด้วยวิธีใด การลบเนื้อหาเช่นนี้เป็นสิ่งที่เราต้องการอย่างเร่งด่วน ซึ่งเราต้องให้กำลังใจเมื่อมันเกิดขึ้น แต่นั่นไม่น่าจะทำให้อาชญากรไซเบอร์ในภาพรวมลดลงมากไปกว่าการลดลงชั่วคราว

เพื่อลดจำนวนเงินที่อาชญากรแรนซัมแวร์ดูดไปจากระบบเศรษฐกิจของเรา เราจำเป็นต้องมุ่งเป้าไปที่การป้องกันอาชญากรรมทางไซเบอร์ ไม่ใช่แค่การรักษาเท่านั้น

การตรวจจับ ตอบสนอง และป้องกันการโจมตีด้วยแรนซัมแวร์ที่อาจเกิดขึ้นได้ก่อนที่จะเริ่ม หรือในขณะที่กำลังเปิดโปง หรือแม้แต่ในช่วงเวลาสุดท้าย เมื่ออาชญากรพยายามปลดปล่อยกระบวนการเข้ารหัสไฟล์ขั้นสุดท้ายในเครือข่ายของคุณ จะดีกว่าเสมอ ความเครียดจากการพยายามฟื้นตัวจากการโจมตีจริง

ในฐานะ Mr Miagi แห่งชื่อเสียงของ Karate Kid สังเกตอย่างรู้เท่าทัน, “วิธีหลีกเลี่ยงการชกต่อยที่ดีที่สุด – ไม่ต้องอยู่ที่นั่น”

ฟังตอนนี้: หนึ่งวันในชีวิตของนักสู้อาชญากรรมไซเบอร์

พอล ดั๊กลินคุยกับ ปีเตอร์ แมคเคนซี่ผู้อำนวยการฝ่ายตอบสนองเหตุการณ์ที่ Sophos ในเซสชันความปลอดภัยทางไซเบอร์ที่จะปลุก สร้างความสนุกสนาน และให้ความรู้แก่คุณ ทั้งหมดนี้อยู่ในระดับที่เท่าเทียมกัน

เรียนรู้วิธีหยุดแรนซัมแวร์โจรก่อนที่จะหยุดคุณ! (เต็ม สำเนา มีอยู่.)

คลิกแล้วลากบนคลื่นเสียงด้านล่างเพื่อข้ามไปยังจุดใดก็ได้ นอกจากนี้คุณยังสามารถ ฟังโดยตรง บนซาวด์คลาวด์

ไม่มีเวลาหรือความเชี่ยวชาญในการดูแลการตอบสนองภัยคุกคามทางไซเบอร์? กังวลว่าความปลอดภัยในโลกไซเบอร์จะทำให้คุณเสียสมาธิจากสิ่งอื่นๆ ทั้งหมดที่คุณต้องทำใช่หรือไม่ ไม่แน่ใจว่าจะตอบสนองต่อรายงานด้านความปลอดภัยจากพนักงานที่กระตือรือร้นที่จะช่วยเหลืออย่างไร

เรียนรู้เพิ่มเติมเกี่ยวกับ การตรวจจับและการตอบสนองที่มีการจัดการของ Sophos:

การตามล่า การตรวจจับ และการตอบสนองตลอด 24 ชั่วโมงทุกวัน ▶

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- ที่มา: https://nakedsecurity.sophos.com/2023/01/27/hive-ransomware-servers-shut-down-at-last-says-fbi/

- 000

- 1

- 2022

- a

- ความสามารถ

- สามารถ

- เกี่ยวกับเรา

- ข้างบน

- แน่นอน

- เข้า

- สามารถเข้าถึงได้

- อุบัติเหตุ

- ข้าม

- กิจกรรม

- เข้าร่วม

- บริษัท ในเครือ

- หลังจาก

- กับ

- ปลุก

- ทั้งหมด

- การอนุญาต

- แล้ว

- ทางเลือก

- แม้ว่า

- เสมอ

- จำนวน

- และ

- ประกาศ

- ไม่เปิดเผยชื่อ

- ทุกคน

- รอบ

- การจัดการ

- จับกุม

- บทความ

- แง่มุม

- ด้าน

- ความช่วยเหลือ

- ที่เกี่ยวข้อง

- โจมตี

- โจมตี

- การโจมตี

- ดึงดูด

- ดึงดูด

- ผู้เขียน

- รถยนต์

- ใช้ได้

- เฉลี่ย

- กลับ

- พื้นหลัง

- background-image

- สำรอง

- การสำรองข้อมูล

- ตาม

- เพราะ

- ก่อน

- ด้านล่าง

- ดีกว่า

- แบล็กเมล์

- ปิดกั้น

- ชายแดน

- ด้านล่าง

- ทำลาย

- สำนัก

- ธุรกิจ

- ธุรกิจ

- ผู้ซื้อ

- โทรศัพท์

- สามารถรับ

- ซึ่ง

- กรณี

- ศูนย์

- อย่างแน่นอน

- โอกาส

- ทางเลือก

- ลูกค้า

- ปิดหน้านี้

- สี

- เชิงพาณิชย์

- สื่อสาร

- บริษัท

- คอมพิวเตอร์

- เชื่อมต่อ

- ถือว่า

- ควบคุม

- การประสาน

- แกน

- ประเทศ

- หน้าปก

- สร้าง

- การสร้าง

- อาชญากรรม

- ความผิดทางอาญา

- อาชญากร

- วิกฤติ

- โครงสร้างพื้นฐานที่สำคัญ

- การอ่านรหัส

- รักษา

- ปัจจุบัน

- อาชญากรรม

- อาชญากรไซเบอร์

- อาชญากรไซเบอร์

- cybersecurity

- เว็บมืด

- ข้อมูล

- วัน

- วัน

- ความต้องการ

- ความต้องการ

- แผนก

- กระทรวงยุติธรรม

- กระทรวงยุติธรรม (DoJ)

- ทั้งนี้ขึ้นอยู่กับ

- ออกแบบ

- ทำลาย

- การตรวจพบ

- ผู้อำนวยการ

- แสดง

- การหยุดชะงัก

- ไม่

- การทำ

- DoJ

- ดอลลาร์

- ลง

- ยาเสพติด

- แต่ละ

- เศรษฐกิจ

- สอน

- ที่มีประสิทธิภาพ

- อื่น ๆ

- พนักงาน

- การบังคับใช้

- พอ

- ยุโรป

- แม้

- เปลี่ยนแปลงตลอดเวลา

- ทุกอย่าง

- ความชำนาญ

- การกรรโชก

- สารสกัด

- ธรรม

- FAME

- ที่ยอดเยี่ยม

- เอฟบีไอ

- รัฐบาลกลาง

- สำนักสืบสวนกลางแห่งสหรัฐอเมริกา

- รูป

- ตัวเลข

- เนื้อไม่มีมัน

- ไฟล์

- สุดท้าย

- ระยะสุดท้าย

- ในที่สุด

- ทางการเงิน

- หา

- หา

- บริษัท

- พอดี

- ข้อบกพร่อง

- ฟรี

- ราคาเริ่มต้นที่

- แช่แข็ง

- เต็ม

- เกม

- แก๊ง

- แก๊ง

- General

- โดยทั่วไป

- ภาษาเยอรมัน

- ประเทศเยอรมัน

- ได้รับ

- ได้รับ

- ให้

- Go

- เป้าหมาย

- บัญชีกลุ่ม

- กลุ่ม

- hacked

- เกิดขึ้น

- ที่เกิดขึ้น

- มีความสุข

- มี

- ได้ยิน

- ความสูง

- ช่วย

- ซ่อนเร้น

- จุดสูง

- รัง

- ถือ

- หวัง

- โรงพยาบาล

- เจ้าภาพ

- เป็นเจ้าภาพ

- โฉบ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- อย่างไรก็ตาม

- HTML

- HTTPS

- ใหญ่

- การล่าสัตว์

- ระบุ

- ระบุ

- อัตลักษณ์

- เอกลักษณ์

- สำคัญ

- in

- อุบัติการณ์

- การตอบสนองต่อเหตุการณ์

- รวมทั้ง

- เป็นรายบุคคล

- โครงสร้างพื้นฐาน

- แรกเริ่ม

- ข้อมูลเชิงลึก

- การสอบสวน

- นักวิจัย

- รวมถึง

- IT

- กรกฎาคม

- ความยุติธรรม

- กระตือรือร้น

- เก็บ

- คีย์

- กุญแจ

- เด็ก

- ทราบ

- รู้ดี

- ที่รู้จักกัน

- ใหญ่

- ส่วนใหญ่

- ชื่อสกุล

- กฏหมาย

- การบังคับใช้กฎหมาย

- รั่วไหล

- ทิ้ง

- ชีวิต

- น้อย

- ที่ตั้งอยู่

- ที่ตั้ง

- วันหยุด

- กิจ

- ต่ำ

- โชค

- หลัก

- ทำให้

- การทำ

- การจัดการ

- หลาย

- ขอบ

- ความกว้างสูงสุด

- วิธี

- วัด

- สมาชิก

- แค่

- อาจ

- ล้าน

- ล้านดอลลาร์

- แบบ

- ทันสมัย

- ขณะ

- เงิน

- เดือน

- ข้อมูลเพิ่มเติม

- มากที่สุด

- แรงบันดาลใจ

- mr

- ความปลอดภัยเปล่า

- ชื่อ

- แห่งชาติ

- จำเป็นต้อง

- เนเธอร์แลนด์

- เครือข่าย

- การรักษาความปลอดภัยเครือข่าย

- เครือข่าย

- ใหม่

- ปกติ

- ยวด

- ฉาวโฉ่

- เสนอ

- เก่า

- ONE

- ออนไลน์

- การดำเนินการ

- ผู้ประกอบการ

- ใบสั่ง

- องค์กร

- อื่นๆ

- มิฉะนั้น

- ของตนเอง

- ต้องจ่าย

- ส่วนหนึ่ง

- ในสิ่งที่สนใจ

- พาร์ทเนอร์

- รหัสผ่าน

- รหัสผ่าน

- เส้นทาง

- ชำระ

- การจ่ายเงิน

- การชำระเงิน

- การชำระเงิน

- ของผู้คน

- บางที

- ระยะ

- แผนการ

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- จุด

- จุด

- ตำรวจ

- ตำแหน่ง

- เป็นไปได้

- โพสต์

- ที่มีศักยภาพ

- กด

- ข่าวประชาสัมพันธ์

- การป้องกัน

- การป้องกัน

- อาจ

- กระบวนการ

- การเขียนโปรแกรม

- โปรแกรม

- ใส่

- อย่างรวดเร็ว

- ทางรถไฟ

- ทางลาด

- ransomware

- การโจมตีของแรนซัมแวร์

- หายาก

- เหตุผล

- กู้

- การฟื้นตัว

- ลด

- ปล่อย

- รายงาน

- ตอบสนอง

- คำตอบ

- กลับ

- เปิดเผย

- เผยให้เห็น

- รายได้

- ฟื้น

- แข็งแรง

- วิ่ง

- วิ่ง

- ปลอดภัย

- อย่างปลอดภัย

- เดียวกัน

- โรงเรียน

- โรงเรียน

- ปลอดภัย

- การรักษา

- ความปลอดภัย

- ดูเหมือนว่า

- ยึด

- เซิร์ฟเวอร์

- เซสชั่น

- หลาย

- โล่

- สั้น

- ปิดตัวลง

- ด้าน

- ง่ายดาย

- ตั้งแต่

- หก

- หกเดือน

- So

- ของแข็ง

- บาง

- บางสิ่งบางอย่าง

- การพูด

- ทั้งๆ

- ฤดูใบไม้ผลิ

- ยืน

- เริ่มต้น

- ข้อความที่เริ่ม

- เข้าพัก

- หยุด

- กระแส

- ความเครียด

- ที่ประสบความสำเร็จ

- อย่างเช่น

- ฉับพลัน

- ล้อมรอบ

- SVG

- เอา

- พูดคุย

- เป้าหมาย

- เทคโนโลยี

- เทคนิค

- ชั่วคราว

- พื้นที่

- เนเธอร์แลนด์

- โลก

- ของพวกเขา

- ตัวเอง

- สิ่ง

- การคุกคาม

- สาม

- เวลา

- ไปยัง

- วันนี้

- เครื่องมือ

- เครื่องมือ

- ด้านบน

- รวม

- การจราจร

- การเปลี่ยนแปลง

- โปร่งใส

- รักษา

- จริง

- หัน

- เป็นปกติ

- ภายใต้

- การแฉ

- หน่วย

- ปล่อย

- ปลดล็อก

- URL

- us

- กระทรวงยุติธรรมสหรัฐ

- ใช้

- ผู้ใช้

- มักจะ

- กว้างใหญ่

- ทำงานได้

- เหยื่อ

- ผู้ที่ตกเป็นเหยื่อ

- วิธี

- เว็บ

- การเข้าชมเว็บไซต์

- เว็บไซต์

- อะไร

- ว่า

- ที่

- ในขณะที่

- WHO

- อย่างกว้างขวาง

- แพร่หลาย

- จะ

- ความเต็มใจ

- ไม่มี

- โลก

- กังวล

- นักเขียน

- คุณ

- ของคุณ

- ด้วยตัวคุณเอง

- ลมทะเล

![S3 Ep104: ผู้โจมตีแรนซัมแวร์ในโรงพยาบาลควรถูกล็อคตลอดชีวิตหรือไม่? [เสียง + ข้อความ] S3 ตอนที่ 104: ผู้โจมตีแรนซัมแวร์ในโรงพยาบาลควรถูกล็อคตลอดชีวิตหรือไม่ [เสียง + ข้อความ] ข้อมูลอัจฉริยะของ PlatoBlockchain ค้นหาแนวตั้ง AI.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep104-cover-1200-360x188.png)