เวลาอ่านหนังสือ: 3 นาที

เวลาอ่านหนังสือ: 3 นาที

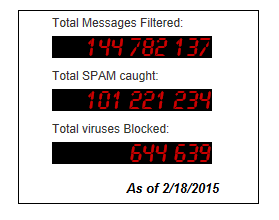

ที่มา: Comodo

การโจมตีแรนซัมแวร์ที่เป็นที่รู้จักมากที่สุดครั้งหนึ่งเกิดขึ้นในเดือนพฤษภาคม 2017 เมื่อการโจมตีของ Wannacry เกิดขึ้น การโจมตีดังกล่าวส่งผลกระทบต่อผู้ใช้มากกว่า 200,000 รายและทำให้คอมพิวเตอร์ติดไวรัสมากกว่า 300,000 เครื่อง ข่าวซีบีเอส ประมาณการว่าการโจมตีของ WannaCry ส่งผลให้สูญเสียมากกว่า 4 พันล้านดอลลาร์ ยังไง?

เมื่อคอมพิวเตอร์หลายแสนเครื่องหยุดทำงานใน 150 ประเทศ นั่นเป็นการสูญเสียโอกาสทางเศรษฐกิจมากมาย คุณไม่มีวันได้เวลานั้นกลับมา การหยุดงาน กิจกรรมที่จำเป็นล่าช้า และต้องเปลี่ยนอุปกรณ์ที่ติดไวรัส นอกจากนี้ ขึ้นอยู่กับลักษณะของข้อมูลที่ถูกบุกรุก อาจมีผลทางกฎหมายและความเสียหายต่อชื่อเสียงขององค์กร

ความจริงก็คือการโจมตี ransomware จะไม่หายไป เมืองบัลติมอร์เพิ่งประสบกับการโจมตีรุนแรงเมื่อวันที่ 7 พฤษภาคม 2019 ของปีนี้ ตามรายงาน ระบบของเมืองจำเป็นต้องมีการอัปเดตซอฟต์แวร์พื้นฐานและไฟล์สำรอง

สิ่งนี้ทำให้คุณสงสัยว่า: ระบบของคุณได้รับการปกป้องหรือไม่? นี่คือสาเหตุบางประการที่คุณอาจไม่ใช่

XNUMX วิธีหลักในการติดเชื้อ

- เมื่อไม่กี่ปีที่ผ่านมา อีเมลที่มีไฟล์แนบที่ไม่เป็นอันตราย (เช่น “รหัสเรียกเก็บเงิน” หรือ “การอัปเดตสถานะ”) มีซอฟต์แวร์ที่เป็นอันตรายซึ่งทำงานเมื่อผู้ใช้เปิดไฟล์แนบ เมื่อการโจมตีดำเนินไป ผู้ใช้จะไม่สามารถเข้าถึงข้อมูลของตนเองได้ หรือหน้าจอถูกล็อค หน้าจอป๊อปอัปที่มีความต้องการชำระเงินของแฮ็กเกอร์ปรากฏขึ้น

- Ransomware แพร่กระจายผ่านเว็บไซต์ที่โฮสต์สิ่งที่เรียกว่า Exploit Kit ชุดอุปกรณ์จะสแกนคอมพิวเตอร์ของผู้เยี่ยมชมเพื่อดูว่ากำลังเรียกใช้ซอฟต์แวร์ที่มีช่องโหว่ที่ทราบหรือไม่ หากการสแกนพบช่องโหว่เหล่านี้ การสแกนจะใช้เพื่อดาวน์โหลดและติดตั้งแรนซัมแวร์ในคอมพิวเตอร์ของเหยื่อ

เป้าหมายที่น่าจะเป็น

ทุกวันนี้ แทบทุกธุรกิจและองค์กรต่างตกเป็นเป้าหมายของแรนซัมแวร์ สามส่วนโดยเฉพาะอย่างยิ่งที่มีความเสี่ยง ได้แก่ :

- โรงเรียนและมหาวิทยาลัย – เพราะพวกเขามักจะมีทีมไอทีขนาดเล็กและอาจขาดพนักงานที่มีทักษะการรักษาความปลอดภัยทางไซเบอร์ทุกประเภท Georgia Tech ถูกแฮ็กในเดือนธันวาคม 2018 และค้นพบอย่างล่าช้าว่ามีประวัติของคณาจารย์และเจ้าหน้าที่มากกว่า 1 ล้านรายการย้อนหลังไปหลายปี

- บริษัทดูแลสุขภาพ – ข้อมูลผู้ป่วยอาจมีความละเอียดอ่อนอย่างยิ่ง และองค์กรด้านการดูแลสุขภาพหลายแห่งมีระบบไอทีและซอฟต์แวร์ที่ล้าสมัย แฮกเกอร์พยายามค้นหาคอมพิวเตอร์หรือระบบที่มีช่องโหว่ที่เก่าและเป็นที่รู้จักและเข้ามาอย่างรวดเร็ว ในเดือนมิถุนายน 2019 LabCorp เปิดเผยว่าข้อมูลผู้ป่วยกว่า 7 ล้านคนถูกละเมิดเพียงหนึ่งวันหลังจาก การแสวงหา ยอมรับว่ามีข้อมูลผู้ป่วยมากกว่า 12 ล้านคนด้วยเช่นกัน การโจมตีเหล่านี้จะไม่หายไป

- บริษัทการเงิน – สุภาษิตโบราณเกี่ยวกับการปล้นธนาคารเพราะที่ที่เงินยังคงเป็นจริง แม้ว่าธนาคารและบริษัทประกันภัยส่วนใหญ่จะมีทรัพยากรในการดูแลระบบไอทีของตนให้ปลอดภัยและเป็นปัจจุบัน แต่แนวความปลอดภัยก็เปลี่ยนไป เอชเอสบีซีไม่เห็นด้วยกับการโจมตีในเดือนตุลาคม 2018 ซึ่งแฮ็กเกอร์เข้าถึงข้อมูลลูกค้าในสหรัฐอเมริกา ไม่ทราบว่ามีผู้ได้รับผลกระทบกี่รายหรือเงินถูกขโมยไปหรือไม่

ตัวหารร่วมในบริษัทเหล่านี้ทั้งหมดคือพวกเขาจำเป็นต้องเปลี่ยนทัศนคติเกี่ยวกับความปลอดภัยด้านไอที

วิธีที่ดีที่สุดในการหลีกเลี่ยงการโจมตีของแรนซัมแวร์คือการป้องกันทั้งหมด

คำแนะนำทั่วไปเกี่ยวกับการจัดการกับแรนซัมแวร์คือให้ทำตามขั้นตอนต่อไปนี้:

- ปรับปรุงระบบปฏิบัติการของคุณให้ทันสมัยอยู่เสมอ

- การติดตั้ง ซอฟต์แวร์ป้องกันไวรัส เพื่อตรวจจับโปรแกรมที่เป็นอันตรายเมื่อปรากฏขึ้น

- สำรองไฟล์ของคุณเป็นประจำ เพื่อให้คุณสามารถติดตั้งใหม่ได้หากจำเป็น

- ฝึกอบรมพนักงานของคุณเกี่ยวกับวิธีระบุอีเมลที่น่าสงสัย

อย่างไรก็ตาม “การป้องกันหนึ่งออนซ์ก็คุ้มค่ากับการรักษาหนึ่งปอนด์” สามารถไปได้ไกล ในโลกที่ภัยคุกคามต่อระบบและอุปกรณ์ IT เกิดขึ้นอย่างต่อเนื่องและเปลี่ยนแปลงตลอดเวลา คุณต้องป้องกันภัยคุกคามเหล่านั้นไม่ให้เกิดความเสียหาย

แทนที่จะตรวจจับและตอบสนองต่อซอฟต์แวร์ที่เป็นอันตรายหลังจากสร้างความเสียหาย ประชา ได้เปลี่ยนกระบวนทัศน์ดังนั้น ransomware จึงไม่สามารถสร้างความเสียหายได้แม้ว่าจะดำเนินการบนปลายทางก็ตาม

เมื่อเรียกใช้แรนซัมแวร์แล้ว Comodo จะมีแรนซัมแวร์สดในสภาพแวดล้อมเสมือนจริง จนกว่าจะมีการส่งคืนคำตัดสินที่เชื่อถือได้ ผู้ใช้จะเห็น ransomware ทำงานบนจุดสิ้นสุดของพวกเขา อย่างไรก็ตาม ผู้ใช้ยังสามารถทำงานตามปกติ และผู้ดูแลระบบสามารถลบกระบวนการที่ใช้งานอยู่เพื่อกำจัด ransomware โดยไม่มีอันตราย

จำเป็นต้องมีการคิดใหม่เพื่อปกป้องทรัพยากรคอมพิวเตอร์ของคุณ

สิ่งสำคัญที่สุดเมื่อพูดถึงแรนซัมแวร์คือสามารถหลีกเลี่ยงได้อย่างสมบูรณ์หากคุณเปลี่ยนความคิดเกี่ยวกับวิธีการปกป้องทรัพยากรการประมวลผลขององค์กรของคุณ คุณต้องคิดแบบองค์รวมเกี่ยวกับโครงสร้างพื้นฐานด้านไอทีทั้งหมดของคุณ ไม่ว่าจะเป็นฮาร์ดแวร์ ซอฟต์แวร์ เครือข่าย และตระหนักว่าทุกส่วนของโครงสร้างพื้นฐานอาจมีช่องโหว่ ด้วยการใช้ท่าทางความปลอดภัย Default Deny ด้วย Default Allow usability คุณสามารถป้องกันแฮกเกอร์ "อยากเป็น" ไม่ให้ก่อให้เกิดอันตรายได้

หากต้องการเรียนรู้เพิ่มเติมเกี่ยวกับวิธีที่องค์กรของคุณสามารถหลีกเลี่ยงการโจมตีแรนซัมแวร์โดยสิ้นเชิง โปรดอ่าน "ทุกสิ่งที่คุณอยากรู้เกี่ยวกับ Endpoint Protection แต่ไม่กล้าถาม”

![]()

แหล่งข้อมูลที่เกี่ยวข้อง:

เริ่มทดลองใช้ฟรี รับคะแนนความปลอดภัยทันทีของคุณฟรี

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://blog.comodo.com/it-security/pc-security-protect-your-organization-from-ransomware-attacks/

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- $ ขึ้น

- 000

- 1

- 12

- 150

- 200

- 2017

- 2018

- 2019

- 300

- 455

- 7

- a

- เกี่ยวกับเรา

- เกี่ยวกับมัน

- เข้า

- Accessed

- ตาม

- ข้าม

- คล่องแคล่ว

- กิจกรรม

- จริง

- นอกจากนี้

- ผู้ดูแลระบบ

- ที่ยอมรับ

- คำแนะนำ

- ได้รับผล

- กลัว

- หลังจาก

- มาแล้ว

- ทั้งหมด

- อนุญาต

- an

- และ

- โปรแกรมป้องกันไวรัส

- ใด

- ปรากฏ

- ปรากฏ

- เป็น

- รอบ

- AS

- ถาม

- At

- โจมตี

- การโจมตี

- หลีกเลี่ยง

- หลีกเลี่ยง

- ไป

- กลับ

- สำรอง

- บัลติมอร์

- ธนาคาร

- ขั้นพื้นฐาน

- BE

- เพราะ

- รับ

- ที่ดีที่สุด

- พันล้าน

- บล็อก

- ด้านล่าง

- ธุรกิจ

- แต่

- by

- CAN

- ไม่ได้

- ก่อให้เกิด

- สาเหตุที่

- การก่อให้เกิด

- หยุด

- เปลี่ยนแปลง

- การเปลี่ยนแปลง

- เมือง

- คลิก

- มา

- ร่วมกัน

- บริษัท

- อย่างสมบูรณ์

- ที่ถูกบุกรุก

- คอมพิวเตอร์

- คอมพิวเตอร์

- การคำนวณ

- ผลที่ตามมา

- คงที่

- ที่มีอยู่

- มี

- ไทม์ไลน์การ

- ประเทศ

- ลูกค้า

- ข้อมูลลูกค้า

- ไซเบอร์

- การรักษาความปลอดภัยในโลกไซเบอร์

- ความเสียหาย

- ข้อมูล

- วันที่

- วัน

- การซื้อขาย

- ธันวาคม

- ค่าเริ่มต้น

- ล่าช้า

- ความต้องการ

- ทั้งนี้ขึ้นอยู่กับ

- ตรวจจับ

- อุปกรณ์

- ค้นพบ

- do

- ดาวน์โหลด

- ด้านเศรษฐกิจ

- กำจัด

- อีเมล

- พนักงาน

- ปลายทาง

- ทั้งหมด

- อย่างสิ้นเชิง

- สิ่งแวดล้อม

- จำเป็น

- ประมาณ

- แม้

- เหตุการณ์

- ทุกๆ

- การพัฒนา

- ดำเนินการ

- ดำเนินการ

- มีประสบการณ์

- เอาเปรียบ

- อย่างยิ่ง

- สองสาม

- ไฟล์

- หา

- ดังต่อไปนี้

- สำหรับ

- ฟอร์บ

- ฟรี

- ราคาเริ่มต้นที่

- จอร์เจีย

- ได้รับ

- GIF

- Go

- ไป

- hacked

- แฮกเกอร์

- มี

- ฮาร์ดแวร์

- อันตราย

- มี

- การดูแลสุขภาพ

- โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม

- ถือ

- เจ้าภาพ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- อย่างไรก็ตาม

- เอสบีซี

- HTTPS

- ร้อย

- if

- การดำเนินการ

- in

- ประกอบด้วย

- ที่ติดเชื้อ

- โครงสร้างพื้นฐาน

- ติดตั้ง

- ด่วน

- ประกัน

- IT

- ความปลอดภัย

- jpeg

- มิถุนายน

- เพียงแค่

- แค่หนึ่ง

- เก็บ

- ชนิด

- ทราบ

- ที่รู้จักกัน

- ไม่มี

- ภูมิประเทศ

- เรียนรู้

- กฎหมาย

- กดไลก์

- Line

- สด

- ล็อค

- นาน

- การสูญเสีย

- สูญหาย

- Lot

- หลัก

- ทำให้

- ที่เป็นอันตราย

- หลาย

- หลายคน

- อาจ..

- ล้าน

- Mindset

- เงิน

- ข้อมูลเพิ่มเติม

- มากที่สุด

- ย้าย

- ต้อง

- ธรรมชาติ

- จำเป็น

- จำเป็นต้อง

- จำเป็น

- เครือข่าย

- ไม่เคย

- ปกติ

- nt

- ที่เกิดขึ้น

- ตุลาคม

- of

- เก่า

- on

- ครั้งเดียว

- ONE

- เปิด

- ทำงาน

- การดำเนินงาน

- ระบบปฏิบัติการ

- โอกาส

- or

- organizacja

- องค์กร

- เชย

- เกิน

- ของตนเอง

- ตัวอย่าง

- ส่วนหนึ่ง

- โดยเฉพาะ

- ผู้ป่วย

- ผู้ป่วย

- การชำระเงิน

- คน

- PHP

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- โผล่

- ที่มีศักยภาพ

- ปอนด์

- ป้องกัน

- การป้องกัน

- กระบวนการ

- โปรแกรม

- ป้องกัน

- การป้องกัน

- การป้องกัน

- อย่างรวดเร็ว

- ransomware

- การโจมตีของแรนซัมแวร์

- อ่าน

- ความจริง

- เหตุผล

- รับรู้

- บันทึก

- สม่ำเสมอ

- แทนที่

- รายงาน

- แหล่งข้อมูล

- การตอบสนอง

- เปิดเผย

- เผย

- ความเสี่ยง

- วิ่ง

- s

- การสแกน

- สแกน

- ดัชนีชี้วัด

- จอภาพ

- ปลอดภัย

- ความปลอดภัย

- เห็น

- กลุ่ม

- ส่ง

- มีความละเอียดอ่อน

- ร้ายแรง

- เปลี่ยน

- ขยับ

- ทักษะ

- มีขนาดเล็กกว่า

- So

- ซอฟต์แวร์

- บาง

- จุด

- กระจาย

- ทักษะ

- ขั้นตอน

- ยังคง

- ที่ถูกขโมย

- หยุด

- พิรุธ

- ระบบ

- ระบบ

- เอา

- เป้า

- ทีม

- เทคโนโลยี

- มีแนวโน้ม

- กว่า

- ที่

- พื้นที่

- ของพวกเขา

- พวกเขา

- ที่นั่น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- คิด

- คิด

- นี้

- ในปีนี้

- เหล่านั้น

- พัน

- ภัยคุกคาม

- สาม

- ตลอด

- เวลา

- ไปยัง

- เกินไป

- จริง

- ที่เชื่อถือ

- เรา

- ความสัตย์ซื่อ

- จนกระทั่ง

- การปรับปรุง

- สูงกว่า

- การใช้งาน

- ผู้ใช้งาน

- ผู้ใช้

- ใช้

- คำตัดสิน

- เสมือน

- จวน

- ช่องโหว่

- ความอ่อนแอ

- อ่อนแอ

- อยาก

- คือ

- ทาง..

- วิธี

- เว็บไซต์

- โด่งดัง

- คือ

- เมื่อ

- ว่า

- ที่

- ในขณะที่

- จะ

- กับ

- ไม่มี

- แปลกใจ

- งาน

- การทำงาน

- โลก

- คุ้มค่า

- ปี

- ปี

- คุณ

- ของคุณ

- ลมทะเล