การตรวจสอบข้อมูลที่ไม่เปิดเผยต่อสาธารณะซึ่งได้รับโดยนักข่าวสืบสวนของ Reuters เป็นเวลา 11 เดือนของผู้จำหน่ายระบบรักษาความปลอดภัย ได้ยืนยันรายงานก่อนหน้านี้ที่เชื่อมโยงกลุ่มแฮ็คจ้างชาวอินเดียเข้ากับเหตุการณ์ต่างๆ มากมาย ซึ่งบางครั้งก็ก่อกวน การจารกรรมทางไซเบอร์และการสอดแนมบุคคลและหน่วยงานทั่วโลก

กลุ่มเงามืดซึ่งมีฐานอยู่ในนิวเดลีที่รู้จักกันในชื่อ Appin ไม่มีอยู่แล้ว อย่างน้อยก็ในรูปแบบหรือตราสินค้าดั้งเดิม แต่เป็นเวลาหลายปีที่เริ่มต้นราวปี 2009 เจ้าหน้าที่ของ Appin ถูกแฮ็กอย่างโจ่งแจ้ง — และบางครั้งก็งุ่มง่าม — แฮ็กเข้าสู่คอมพิวเตอร์ที่เป็นของธุรกิจและผู้บริหารธุรกิจ นักการเมือง บุคคลที่มีมูลค่าสูง ตลอดจนเจ้าหน้าที่รัฐบาลและทหารทั่วโลก และสมาชิกยังคงมีส่วนร่วมในภาคแยกมาจนถึงทุกวันนี้

การแฮ็กในระดับโลก

ลูกค้าของบริษัท ได้แก่ นักสืบเอกชน นักสืบ องค์กรภาครัฐ ลูกค้าองค์กร และบ่อยครั้งที่หน่วยงานที่เกี่ยวข้องกับการต่อสู้คดีสำคัญจากสหรัฐอเมริกา สหราชอาณาจักร อิสราเอล อินเดีย สวิตเซอร์แลนด์ และประเทศอื่นๆ อีกหลายประเทศ

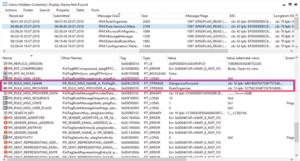

นักข่าวที่ รอยเตอร์ที่สอบสวนกิจกรรมของแอปปิน รวบรวมข้อมูลโดยละเอียดเกี่ยวกับการดำเนินงานและไคลเอนต์จากหลายแหล่ง รวมถึงบันทึกที่เชื่อมต่อกับไซต์ Appin ที่เรียกว่า "MyCommando" ลูกค้า Appin ใช้ไซต์นี้เพื่อสั่งซื้อบริการจากสิ่งที่รอยเตอร์เรียกว่าเป็นเมนูตัวเลือกสำหรับการเจาะเข้าไปในอีเมล โทรศัพท์ และคอมพิวเตอร์ของหน่วยงานเป้าหมาย

การสืบสวนของรอยเตอร์แสดงให้เห็นว่า Appin เชื่อมโยงกับเหตุการณ์การแฮ็กที่รายงานก่อนหน้านี้หลายครั้งในช่วงหลายปีที่ผ่านมา สิ่งเหล่านี้รวมถึงทุกอย่างตั้งแต่การรั่วไหลของอีเมลส่วนตัวที่ทำให้ข้อตกลงคาสิโนที่ร่ำรวยสำหรับชนเผ่าอเมริกันพื้นเมืองเล็กๆ ในนิวยอร์ก ไปจนถึงการบุกรุกที่เกี่ยวข้องกับที่ปรึกษาจากซูริกที่พยายามนำฟุตบอลโลกปี 2012 มาสู่ออสเตรเลีย เหตุการณ์อื่น ๆ ที่รอยเตอร์กล่าวถึงในรายงานเกี่ยวข้องกับนักการเมืองมาเลเซีย โมฮาเหม็ด อัซมิน อาลี ผู้ประกอบการชาวรัสเซีย บอริส เบเรซอฟสกี้ พ่อค้างานศิลปะในนิวยอร์ก ทายาทเพชรชาวฝรั่งเศส และการบุกรุกบริษัทโทรคมนาคมของนอร์เวย์ เทเลนอร์ ซึ่งส่งผลให้มีการโจรกรรมอีเมล 60,000 ฉบับ

การสืบสวนก่อนหน้านี้ที่ Reuters กล่าวถึงในรายงาน ได้เชื่อมโยง Appin กับเหตุการณ์เหล่านี้บางส่วน เช่น เหตุการณ์ที่ Telenor และที่เกี่ยวข้องกับที่ปรึกษาในเมืองซูริก

ใกล้หลักฐานสรุปแล้ว

ลิงก์ดังกล่าวได้รับการยืนยันเพิ่มเติมโดยรอยเตอร์ที่ได้รับมอบหมาย การตรวจสอบข้อมูลโดย SentinelOne. การวิเคราะห์ข้อมูลที่ละเอียดถี่ถ้วนของบริษัทรักษาความปลอดภัยทางไซเบอร์ซึ่งนักข่าวของ Reuters รวบรวม แสดงให้เห็นถึงความเชื่อมโยงที่เกือบจะเป็นข้อสรุประหว่าง Appin และเหตุการณ์การโจรกรรมข้อมูลจำนวนมาก สิ่งเหล่านี้รวมถึงการขโมยอีเมลและข้อมูลอื่น ๆ โดย Appin จากเจ้าหน้าที่รัฐบาลปากีสถานและจีน SentinelOne ยังพบหลักฐานที่ Appin ดำเนินการโจมตีเว็บไซต์ที่เกี่ยวข้องกับชุมชนชนกลุ่มน้อยทางศาสนาซิกข์ในอินเดีย และคำขออย่างน้อยหนึ่งรายการให้แฮ็กเข้าสู่บัญชี Gmail ที่เป็นของชาวซิกข์ที่ต้องสงสัยว่าเป็นผู้ก่อการร้าย

“สถานะปัจจุบันขององค์กรแตกต่างอย่างมากจากสถานะเมื่อทศวรรษที่แล้ว” Tom Hegel นักวิจัยภัยคุกคามหลักของ SentinelLabs กล่าว “เอนทิตีเริ่มแรก 'Appin' ที่นำเสนอในการวิจัยของเราไม่มีอยู่อีกต่อไปแล้ว แต่ถือได้ว่าเป็นผู้กำเนิดที่องค์กรแฮ็กเพื่อจ้างงานในยุคปัจจุบันหลายแห่งได้ถือกำเนิดขึ้น” เขากล่าว

ปัจจัยต่างๆ เช่น การเปลี่ยนโฉมแบรนด์ การเปลี่ยนพนักงาน และการเผยแพร่ทักษะอย่างกว้างขวาง ส่งผลให้ Appin ได้รับการยอมรับว่าเป็นกลุ่มผู้บุกเบิกการแฮ็กการจ้างงานในอินเดีย เขากล่าว อดีตพนักงานของบริษัทหลายคนได้สร้างสรรค์บริการที่คล้ายกันซึ่งปัจจุบันดำเนินการอยู่

รายงานของ Reuters และการตรวจสอบของ SentinelOne ได้ให้ความกระจ่างเกี่ยวกับโลกแห่งบริการแฮ็กเพื่อจ้างซึ่งเป็นช่องทางการตลาดที่ผู้อื่นเน้นย้ำด้วยความกังวลเช่นกัน ก รายงานโดย Google เมื่อปีที่แล้ว เน้นย้ำถึงความพร้อมใช้งานที่ค่อนข้างอุดมสมบูรณ์ของบริการเหล่านี้ในประเทศต่างๆ เช่น อินเดีย รัสเซีย และสหรัฐอาหรับเอมิเรตส์ SentinelOne ได้รายงานเมื่อปีที่แล้วเกี่ยวกับกลุ่มดังกล่าวกลุ่มหนึ่งที่ได้รับการขนานนาม โมฆะบาลาเออร์ ปฏิบัติการนอกประเทศรัสเซีย

การจัดหาโครงสร้างพื้นฐาน

ในระหว่างการตรวจสอบข้อมูลที่ได้รับจาก Reuters นักวิจัยที่ SentinelOne สามารถรวบรวมโครงสร้างพื้นฐานที่เจ้าหน้าที่ปฏิบัติการของ Appin รวมตัวกันเพื่อดำเนินการได้ ปฏิบัติการอาการเมาค้าง — เนื่องจากปฏิบัติการจารกรรมบน Telenor ได้รับการขนานนามในภายหลัง — และแคมเปญอื่นๆ

การตรวจสอบของ SentinelOne แสดงให้เห็นว่า Appin มักใช้ผู้รับเหมาภายนอกเพื่อซื้อและจัดการโครงสร้างพื้นฐานที่ใช้ในการโจมตีในนามของลูกค้า โดยทั่วไปแล้ว เจ้าหน้าที่ปฏิบัติการของ Appin จะขอให้ผู้รับเหมาซื้อเซิร์ฟเวอร์ที่มีข้อกำหนดทางเทคนิคเฉพาะ ประเภทของเซิร์ฟเวอร์ที่ผู้รับเหมาจะได้รับสำหรับ Appin รวมถึงเซิร์ฟเวอร์สำหรับจัดเก็บข้อมูลที่ถูกกรองออกไป เซิร์ฟเวอร์คำสั่งและการควบคุม เซิร์ฟเวอร์ที่โฮสต์เว็บเพจสำหรับฟิชชิ่งข้อมูลประจำตัว และเซิร์ฟเวอร์ที่โฮสต์ไซต์ที่ออกแบบมาเพื่อล่อเหยื่อเป้าหมายโดยเฉพาะ ตัวอย่างเช่น ไซต์หนึ่งมีธีมที่เกี่ยวข้องกับญิฮาดอิสลาม ซึ่งนำผู้เยี่ยมชมไปยังเว็บไซต์อื่นที่มีมัลแวร์เจืออยู่

ผู้บริหารของ Appin ใช้โปรแกรมเมอร์ภายในองค์กรและ Elance พอร์ทัลอิสระในแคลิฟอร์เนีย ซึ่งปัจจุบันเรียกว่า Upwork เพื่อค้นหาโปรแกรมเมอร์เพื่อเขียนโค้ดมัลแวร์และการหาประโยชน์ เครื่องมือเผยแพร่ USB ที่กลุ่มแฮ็คฟอร์จ้างใช้ในการโจมตี Telenor เป็นต้น เป็นผลงานของฟรีแลนซ์ Elance คนหนึ่ง ในการลงประกาศรับสมัครงานในปี 2009 Appin ได้อธิบายถึงเครื่องมือที่บริษัทกำลังมองหาว่าเป็น “ยูทิลิตี้สำรองข้อมูลขั้นสูง” บริษัทจ่ายเงิน 500 ดอลลาร์สำหรับผลิตภัณฑ์

ผ่านการโพสต์งานอื่นๆ บน Elance นั้น Appin ค้นหาและได้รับเครื่องมืออื่นๆ มากมาย รวมถึงเครื่องมือบันทึกเสียงสำหรับระบบ Windows ตัวสร้างความสับสนสำหรับ CC และ Visual C++ และการหาประโยชน์สำหรับ Microsoft Office และ IE โฆษณาบางรายการมีหน้าด้าน เช่น โฆษณาสำหรับการพัฒนาช่องโหว่ หรือการปรับแต่งช่องโหว่ที่มีอยู่ สำหรับช่องโหว่ต่างๆ ใน Office, Adobe และเบราว์เซอร์ เช่น Internet Explore และ Firefox เจตนาร้ายที่แทบจะไม่ปกปิดและข้อเสนอการจ่ายเงินต่ำจาก Appin เช่น $1,000 ต่อเดือนสำหรับการโจมตีสองครั้งต่อเดือน มักส่งผลให้ฟรีแลนซ์ปฏิเสธข้อเสนองานของบริษัท SentinelOne ตั้งข้อสังเกต

Appin ยังจัดหาชุดเครื่องมือจากผู้อื่น รวมถึงผู้จำหน่ายสปายแวร์ส่วนตัว สตอล์กเกอร์แวร์ และบริการหาผลประโยชน์ ในบางกรณีอาจกลายเป็นตัวแทนจำหน่ายผลิตภัณฑ์และบริการเหล่านี้ด้วยซ้ำ

ไม่ซับซ้อนแต่มีประสิทธิภาพ

“บริการรักษาความปลอดภัยเชิงรุกที่มอบให้กับลูกค้าเมื่อกว่าทศวรรษที่แล้ว รวมถึงการขโมยข้อมูลผ่านเทคโนโลยีหลายรูปแบบ ซึ่งมักเรียกกันภายในว่าบริการ 'สกัดกั้น'” SentinelOne กล่าว “สิ่งเหล่านี้รวมถึงคีย์ล็อก ฟิชชิ่งข้อมูลบัญชี การทำลายเว็บไซต์ และการปรับแต่ง/บิดเบือนข้อมูล SEO”

Appin ยังจะรองรับคำขอของลูกค้า เช่น การถอดรหัสรหัสผ่านจากเอกสารที่ถูกขโมย ตามความต้องการ

ในช่วงที่อยู่ระหว่างการตรวจสอบ อุตสาหกรรมการแฮ็กเพื่อจ้างงานในภาคเอกชนของอินเดียได้แสดงความคิดสร้างสรรค์ในระดับหนึ่ง แม้ว่าจะมีพื้นฐานด้านเทคนิคบางประการในช่วงเวลานั้นก็ตาม Hegel ตั้งข้อสังเกต

“ในช่วงเวลานี้ ภาคส่วนนี้ดำเนินการในลักษณะผู้ประกอบการ โดยมักจะเลือกใช้ความสามารถในการรุกที่คุ้มค่าและไม่ซับซ้อน” เขากล่าว “แม้จะมีขนาดปฏิบัติการที่มาก แต่โดยทั่วไปแล้วผู้โจมตีเหล่านี้ไม่ได้จัดว่ามีความซับซ้อนสูง โดยเฉพาะอย่างยิ่งเมื่อเปรียบเทียบกับภัยคุกคามขั้นสูงแบบถาวร (APT) หรือองค์กรอาชญากรรมที่เป็นที่ยอมรับ” เขากล่าว

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://www.darkreading.com/attacks-breaches/hack-for-hire-group-sprawling-web-global-cyberattacks

- :มี

- :ไม่

- 000

- 2012

- 60

- 7

- a

- สามารถ

- อำนวยความสะดวก

- ลงชื่อเข้าใช้

- ได้รับ

- ที่ได้มา

- ข้าม

- คล่องแคล่ว

- อะโดบี

- โฆษณา

- สูง

- กับ

- มาแล้ว

- ด้วย

- อเมริกัน

- an

- การวิเคราะห์

- และ

- อื่น

- อาหรับ

- อาหรับเอมิเรตส์

- เป็น

- รอบ

- ศิลปะ

- AS

- ถาม

- ลอม

- ที่เกี่ยวข้อง

- At

- โจมตี

- การโจมตี

- พยายาม

- เสียง

- ออสเตรเลีย

- ความพร้อมใช้งาน

- สำรอง

- เป็นพื้น

- การต่อสู้

- BE

- กลายเป็น

- ตัวแทน

- หลัง

- กำลัง

- ซึ่งเป็นของ

- ระหว่าง

- บอริส

- แบรนด์ดิ้ง

- หมดสภาพ

- นำมาซึ่ง

- เบราว์เซอร์

- ธุรกิจ

- ธุรกิจ

- แต่

- by

- C + +

- ที่เรียกว่า

- แคมเปญ

- CAN

- ความสามารถในการ

- พกพา

- การปฏิบัติ

- กรณี

- คาสิโน

- บาง

- ชาวจีน

- จัด

- ไคลเอนต์

- ลูกค้า

- ลูกค้า

- รหัส

- ชุมชน

- บริษัท

- เมื่อเทียบกับ

- คอมพิวเตอร์

- กังวล

- งานที่เชื่อมต่อ

- มาก

- ผู้ให้คำปรึกษา

- ผู้รับเหมา

- สนับสนุน

- ควบคุม

- ไทม์ไลน์การ

- ค่าใช้จ่ายที่มีประสิทธิภาพ

- ประเทศ

- กรอบ

- สร้าง

- ความคิดสร้างสรรค์

- หนังสือรับรอง

- ความผิดทางอาญา

- ถ้วย

- ปัจจุบัน

- สถานะปัจจุบัน

- ขณะนี้

- ลูกค้า

- การปรับแต่ง

- ไซเบอร์

- cyberattacks

- cybersecurity

- ข้อมูล

- วัน

- จัดการ

- เจ้ามือ

- ทศวรรษ

- องศา

- อธิบาย

- ได้รับการออกแบบ

- แม้จะมี

- รายละเอียด

- พัฒนาการ

- เพชร

- แสดง

- ซึ่งทำให้ยุ่ง

- เอกสาร

- ขนานนามว่า

- ในระหว่าง

- อีเมล

- อีเมล

- โผล่ออกมา

- เอมิเรต

- ลูกจ้าง

- พนักงาน

- หมั้น

- ผู้ประกอบการ

- หน่วยงาน

- เอกลักษณ์

- ผู้ประกอบการ

- ผู้ประกอบการ

- ยุค

- การจารกรรม

- แม้

- ทุกอย่าง

- หลักฐาน

- ตัวอย่าง

- ผู้บริหารระดับสูง

- ที่มีอยู่

- ที่มีอยู่

- เอาเปรียบ

- การหาประโยชน์

- สำรวจ

- ที่โดดเด่น

- หา

- Firefox

- บริษัท

- สำหรับ

- ฟอร์ม

- อดีต

- รูปแบบ

- พบ

- อาชีพอิสระ

- ภาษาฝรั่งเศส

- สด

- ราคาเริ่มต้นที่

- ต่อไป

- โดยทั่วไป

- เหตุการณ์ที่

- ไป

- รัฐบาล

- ข้าราชการ

- บัญชีกลุ่ม

- สับ

- hacked

- แฮ็ค

- มี

- มี

- he

- ไฮไลต์

- ไฮไลท์

- อย่างสูง

- เป็นเจ้าภาพ

- HTTPS

- ie

- in

- รวม

- รวมทั้ง

- อินเดีย

- ชาวอินเดีย

- เป็นรายบุคคล

- บุคคล

- อุตสาหกรรม

- ข้อมูล

- โครงสร้างพื้นฐาน

- แรกเริ่ม

- ตัวอย่าง

- ความตั้งใจ

- ภายใน

- อินเทอร์เน็ต

- เข้าไป

- การสอบสวน

- การสืบสวน

- สืบสวน

- นักวิจัย

- ร่วมมือ

- ที่เกี่ยวข้องกับ

- อิสราเอล

- IT

- ITS

- ตัวเอง

- การสัมภาษณ์

- ผู้สื่อข่าว

- jpg

- ที่รู้จักกัน

- ชื่อสกุล

- ปีที่แล้ว

- ต่อมา

- น้อยที่สุด

- นำ

- เบา

- กดไลก์

- การเชื่อมโยง

- คดี

- นาน

- อีกต่อไป

- ที่ต้องการหา

- ต่ำ

- ร่ำรวย

- สำคัญ

- มัลแวร์

- จัดการ

- ลักษณะ

- หลาย

- ตลาด

- สมาชิก

- กล่าวถึง

- เมนู

- ไมโครซอฟท์

- ทหาร

- ชนกลุ่มน้อย

- โมฮาเหม็

- เดือน

- รายเดือน

- หลาย

- พื้นเมือง

- ใหม่

- นิวยอร์ก

- ช่อง

- ไม่

- นอร์เวย์

- หมายเหตุ / รายละเอียดเพิ่มเติม

- น่าสังเกต

- ตอนนี้

- มากมาย

- ได้รับ

- ที่ได้รับ

- of

- น่ารังเกียจ

- เสนอ

- Office

- เจ้าหน้าที่

- มักจะ

- on

- ตามความต้องการ

- ONE

- การดำเนินการ

- การดำเนินงาน

- การดำเนินการ

- การดำเนินงาน

- การดำเนินการ

- Options

- or

- ใบสั่ง

- organizacja

- องค์กร

- เป็นต้นฉบับ

- อื่นๆ

- ผลิตภัณฑ์อื่นๆ

- ของเรา

- ออก

- ด้านนอก

- เกิน

- หน้า

- ต้องจ่าย

- ในสิ่งที่สนใจ

- โดยเฉพาะ

- รหัสผ่าน

- การชำระเงิน

- รูปแบบไฟล์ PDF

- ระยะเวลา

- ฟิชชิ่ง

- โทรศัพท์

- ชิ้น

- การสำรวจ

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- นักการเมือง

- นักการเมือง

- พอร์ทัล

- ก่อน

- ก่อนหน้านี้

- หลัก

- ส่วนตัว

- ภาคเอกชน

- ผลิตภัณฑ์

- ผลิตภัณฑ์

- โปรแกรมเมอร์

- อุดมสมบูรณ์

- ให้

- พิสัย

- rebranding

- ได้รับการยอมรับ

- การบันทึก

- เรียกว่า

- ได้รับการยกย่อง

- ที่เกี่ยวข้อง

- สัมพัทธ์

- ยังคง

- รายงาน

- รายงาน

- รายงาน

- ขอ

- การร้องขอ

- ความต้องการ

- การวิจัย

- นักวิจัย

- นักวิจัย

- รอยเตอร์ส

- ทบทวน

- รัสเซีย

- รัสเซีย

- s

- กล่าวว่า

- พูดว่า

- ขนาด

- ภาค

- ความปลอดภัย

- Selling

- SEO

- เซิร์ฟเวอร์

- บริการ

- หลาย

- แสดงให้เห็นว่า

- อย่างมีความหมาย

- คล้ายคลึงกัน

- เว็บไซต์

- สถานที่ทำวิจัย

- ทักษะ

- เล็ก

- ฟุตบอล

- บาง

- บางครั้ง

- ซับซ้อน

- แสวงหา

- ที่มา

- แหล่งที่มา

- โดยเฉพาะ

- เฉพาะ

- เหยียดยาว

- สปายแวร์

- ที่เริ่มต้น

- สถานะ

- Status

- ที่ถูกขโมย

- การเก็บรักษา

- อย่างเช่น

- การเฝ้าระวัง

- ประเทศสวิสเซอร์แลนด์

- ระบบ

- เป้าหมาย

- วิชาการ

- เทคโนโลยี

- โทรคมนาคม

- ผู้ก่อการร้าย

- ที่

- พื้นที่

- การโจรกรรม

- ของพวกเขา

- ชุดรูปแบบ

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- ของบุคคลที่สาม

- นี้

- เหล่านั้น

- การคุกคาม

- ภัยคุกคาม

- ผูก

- เวลา

- ไปยัง

- ร่วมกัน

- ทอม

- เครื่องมือ

- เครื่องมือ

- เครื่องมือ

- การเปลี่ยน

- เผ่า

- สอง

- ชนิด

- Uk

- ภายใต้

- พร้อมใจกัน

- สหรัฐอาหรับ

- สหรัฐอาหรับเอมิเรตส์

- us

- USB

- มือสอง

- การใช้

- ประโยชน์

- ต่างๆ

- ผู้ที่ตกเป็นเหยื่อ

- ผู้เข้าชม

- ภาพ

- ช่องโหว่

- คือ

- เว็บ

- Website

- ดี

- คือ

- อะไร

- เมื่อ

- ที่

- WHO

- กว้าง

- ช่วงกว้าง

- แพร่หลาย

- หน้าต่าง

- กับ

- งาน

- โลก

- ฟุตบอลโลก

- ทั่วโลก

- จะ

- ปี

- ปี

- นิวยอร์ก

- ลมทะเล

- ที่ซูริก