ลำโพงอัจฉริยะของคุณออกแบบมาเพื่อรับฟัง แต่สามารถดักฟังได้เช่นกัน

นับตั้งแต่ที่ Amazon ถูกวิจารณ์ว่าสามารถรับฟังผู้คนผ่านลำโพงอัจฉริยะ Echo และถอดเสียงสิ่งที่พวกเขาพูดได้ ฉันรู้สึกทึ่งกับแนวคิดที่ว่า IoT จะถูกนำมาใช้สอดแนมเราได้อย่างไร ผู้ที่ตกเป็นเหยื่อ บริษัทเทคโนโลยีขนาดใหญ่ที่อยู่เบื้องหลังอุปกรณ์ที่เปิดใช้งาน Alexa และอุปกรณ์อื่นที่คล้ายคลึงกันได้ดำเนินการเพื่อให้พวกเขาเน้นความเป็นส่วนตัวมากขึ้น แต่เมื่อเร็ว ๆ นี้ฉันได้แสดงคุณลักษณะที่คุณควรทราบ

ตัดไปที่การไล่ล่ากันเถอะ

ปัญหากับอดีต

ฉันเพิ่งถูกเพื่อนขอให้ช่วย ตรวจสอบว่าเธอถูกแฮ็กหรือไม่เพราะเธอไม่สามารถรู้ได้ว่าแฟนเก่าของเธอรู้ข้อมูลเฉพาะเกี่ยวกับชีวิตของเธอและแม้แต่บทสนทนาส่วนตัวที่เธอมีได้อย่างไร

ฉันก่อน ตรวจสอบโทรศัพท์ของเธอ และแล็ปท็อปโดยใช้ซอฟต์แวร์รักษาความปลอดภัยของ ESET และไม่พบมัลแวร์หรือสิ่งใดที่ไม่เหมาะสม เธอกล่าวว่าหากการสนทนาของเธอถูกฟังและพูดถึงบางสิ่งที่คุณพูดกับคนอื่นเท่านั้นจะถูกส่งกลับคำต่อคำ

นี่คือตอนที่ฉันตรวจสอบข้อบกพร่องในการฟัง ฉันไม่ได้ค้นพบสิ่งที่ไม่ควรอยู่ที่นั่น อย่างไรก็ตาม ฉันสนใจลำโพงอัจฉริยะ Amazon Echo Dot ของครอบครัวและถามว่าใครบ้างที่สามารถเข้าถึงได้ เธอบอกฉันว่าอดีตคู่หูของเธอตั้งค่าอุปกรณ์เมื่อ XNUMX ปีก่อน ตอนที่พวกเขาอยู่ด้วยกัน และทั้งคู่สามารถเข้าถึงลำโพงผ่านบัญชีที่ใช้ร่วมกัน แต่มีเพียงเธอเท่านั้นที่ใช้ตอนนี้

เนื่องจากเธอไม่ได้เปลี่ยนรหัสผ่าน Amazon หรือรหัสผ่านของบัญชีอื่นใดเลย ตั้งแต่เธอเลิกรากับคู่หูของเธอ นี่จึงเป็นจุดเริ่มต้นที่ดีในการเริ่มตรวจสอบ ฉันสงสัยว่าใครก็ตามที่เข้าถึงบัญชีจะใช้อุปกรณ์ดักฟังจากระยะไกลผ่านแอปได้ ซึ่งจะทำให้พวกเขาฟังการสนทนาของเธอได้ ฉันจำได้ว่าเคยได้ยินว่าเป็นไปได้ แต่ฉันต้องการทดสอบตัวเองว่าอุปกรณ์ Alexa สามารถใช้เป็นอุปกรณ์แอบฟังได้

ดังนั้นฉันจึงซื้อ Amazon Echo Dot และพูดสั้น ๆ ว่าความรู้สึกในท้องของฉันไม่ได้ทำให้ฉันผิดหวัง

ปัญหาสิทธิพิเศษ

สามารถนำอุปกรณ์สมาร์ทบางรุ่นออกจากกล่องและเสียบปลั๊กทันทีและใช้งานตามการตั้งค่าเริ่มต้น ซึ่งมักจะไม่ปลอดภัย เห็นได้ชัดว่าฉันไม่เคยเป็นแฟนตัวยงของการตั้งค่าความเป็นส่วนตัวและความปลอดภัยเริ่มต้นในอุปกรณ์สมาร์ทส่วนใหญ่ (หรือเกือบทั้งหมด) แม้ว่า Amazon และยักษ์ใหญ่ด้านเทคโนโลยีรายอื่น ๆ จะถูกบังคับให้ปรับปรุงการตั้งค่าเพื่อปกป้องผู้ใช้จาก การปฏิบัติล่วงล้ำโดยผู้ผลิตหรือบุคคลที่สาม

ปัจจุบัน ผู้คนมักไม่ทราบว่าอุปกรณ์เหล่านี้สามารถใช้เป็นเครื่องมือสอดแนมโดยใครก็ตาม (หรือผู้ดูแลระบบของอุปกรณ์) ได้อย่างง่ายดายเพียงใดโดยมีเจตนาที่ผิดกฎหมาย (เห็นได้ชัดว่าไม่ใช่ช่องโหว่ด้านความปลอดภัยหากผู้ดูแลระบบสามารถเปิดใช้งานผ่านช่องทำเครื่องหมาย – รับทราบ กฎหมายข้อที่ 6 ในกฎความปลอดภัย XNUMX ข้อที่เปลี่ยนแปลงไม่ได้ของ Microsoft: “คอมพิวเตอร์จะปลอดภัยได้ก็ต่อเมื่อผู้ดูแลระบบเชื่อถือได้เท่านั้น”)

ดังนั้นฉันจึงตั้งค่า Echo Dot ด้วยรหัสผ่านที่ไม่ซ้ำใครและรัดกุมและเปิดใช้งาน การตรวจสอบสิทธิ์แบบสองปัจจัย โดยใช้แอปยืนยันตัวตนและเชื่อมต่อกับโทรศัพท์ของฉัน ฉันยังสามารถเชื่อมต่อกับ iPad ของฉันได้อย่างง่ายดาย และฉันก็ค่อนข้างพอใจกับความปลอดภัย

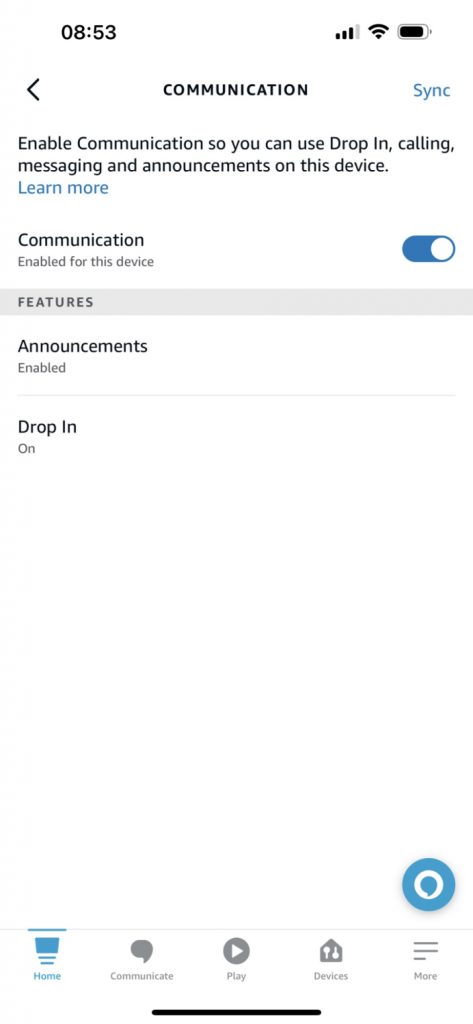

จากนั้นฉันไปที่ "อุปกรณ์" ในแอปและเลือก "Echo Dot" และ "การตั้งค่า" จากนั้นเปิดใช้งาน "การสื่อสาร" จากนั้นฉันก็แตะที่ฟีเจอร์ “Drop In” เพื่อเปิดใช้งาน จากนั้นกลับไปที่แท็บ "สื่อสาร" ทั้งหมดที่ฉันต้องทำคือเลือก "Drop In" และเลือก Echo Dot ของฉัน และฉันก็สามารถฟังในห้องที่อยู่ได้ ง่ายเหมือนพาย ฉันยังล็อกออฟ Wi-Fi ที่บ้านและเชื่อมต่อผ่าน 4G เพื่อพิสูจน์ว่าฉันสามารถทำสิ่งนี้ได้อย่างง่ายดายจากสถานที่ห่างไกลอื่นด้วย

เมื่อคุณดรอปอินและฟังในห้อง ไฟวงแหวนของอุปกรณ์จะแสดงไฟสีเขียวหมุน และยังส่งเสียงกริ่งเล็กๆ เพื่อให้ผู้ที่อยู่ในห้องรับรู้ถึงการดร็อปอิน ฉันไม่สามารถเข้าร่วมได้โดยปิดแสงและเสียงนี้ แต่เหยื่อที่ไม่สงสัยอาจไม่ได้ยินหรือไม่คิดอะไรเลย ท้ายที่สุดแล้ว อุปกรณ์เหล่านี้มักจะส่งเสียงต่างๆ มากมาย และดูเหมือนว่าจะมีวงแหวนแสงสีอยู่เสมอด้วยเหตุผลบางประการ

ฉันยังตัดสินใจตรวจสอบบันทึกอุปกรณ์ผ่านแอปของฉัน แต่น่าเสียดายที่ไม่มีบันทึกหรือสิ่งใดที่บ่งบอกว่าฉัน "ตกหล่น" ซึ่งทำให้หลักฐานทางนิติวิทยาศาสตร์ยากขึ้นในสถานการณ์ดังกล่าว บันทึกในอุปกรณ์ Echo Dot เรียกว่า "กิจกรรม" แต่ไม่มีวิธีบันทึกการใช้คุณสมบัติ Drop In

สายลับในลำโพงอัจฉริยะของคุณ

กลับไปหาเพื่อนของฉันเดี๋ยวนี้ เมื่อฉันถามเธอว่ามีโอกาสที่จะใช้ Echo Dot ของเธอในการฟังหรือไม่ ดูเหมือนว่าเธอจะได้สัมผัสกับช่วงเวลาแห่งหลอดไฟ เธอสังเกตเห็นว่า Alexa ของเธอมักจะมีวงแหวนสีหมุนอยู่ และเธอคิดว่าเสียงนั้นเกี่ยวข้องกับ "การซื้อของใน Amazon อย่างล้นหลาม" และการแจ้งเตือนอื่นๆ

เธออ้างว่าเธอแค่คิดว่า Alexa กำลังฟังคีย์เวิร์ด แทนที่จะปล่อยให้ใครก็ตามที่มีรหัสผ่านของเธอฟังเธอ เธอรู้สึกไม่สบายใจในทันที เปลี่ยนรหัสผ่าน และทำให้โทรศัพท์ของเธอเป็นอุปกรณ์เดียวที่สามารถจับคู่กับ Echo Dot ของเธอได้

อุปกรณ์ของเธอไม่ได้ส่งเสียงแปลกๆ หรือสว่างขึ้นโดยไม่ได้ตั้งใจตั้งแต่นั้นมา และเธอบอกว่าตอนนี้เธอรู้สึกปลอดภัยมากขึ้น

บ้านของคุณรกหรือเปล่า?

มีอุปกรณ์การฟังมากมายในท้องตลาด แต่อุปกรณ์ที่ซ่อนตัวอยู่ในสายตา (และปกติไม่คิดว่าเป็น 'ข้อบกพร่องในการฟัง') มักถูกใช้บ่อยที่สุด ไม่ต้องบอกว่าเราควรตระหนักถึงความสามารถของพวกเขาหากพวกเขากำลังจะไป มีอยู่มากในบ้านเรา.

ด้วยเหตุนี้ จึงจำเป็นอย่างยิ่งที่ผู้คนจะต้องปฏิบัติตามคำแนะนำบางประการเมื่อใช้เทคโนโลยีอัจฉริยะเพื่อให้ปลอดภัย:

- ใช้เสมอ รหัสผ่านที่รัดกุมและไม่ซ้ำใคร

- ทำให้สามารถ การตรวจสอบสิทธิ์แบบสองปัจจัย

- ตรวจสอบการตั้งค่าของอุปกรณ์

- เชื่อมต่อกับอุปกรณ์ที่คุณเป็นเจ้าของเท่านั้น

- ทำการบำรุงรักษาบัญชีอย่างละเอียด – กำหนดค่าสิทธิ์ผู้ใช้และปิดใช้งานหรือลบบัญชีหากไม่จำเป็น

- เปลี่ยนรหัสผ่านหากคุณสงสัยว่ามีคนเข้าถึงบัญชีที่ไม่ควร

- ปิดอุปกรณ์หรือปิดโหมดการฟังเมื่อมีการสนทนาที่ละเอียดอ่อน

iPhones เป็นอุปกรณ์การฟัง

สุดท้ายนี้ นอกจากอุปกรณ์ที่ดูชัดเจนกว่าอย่างลำโพงอัจฉริยะแล้ว คุณรู้หรือไม่ว่า Apple AirPods สามารถใช้เป็นอุปกรณ์ในการฟังได้ด้วย ดูเหมือนจะมีเพียงไม่กี่คนที่ทราบว่าสิ่งที่ต้องทำคือเปิดคุณสมบัติการช่วยการเข้าถึงที่เรียกว่าฟังสดบน iPhone และเมื่อมี AirPods อยู่ในหู พวกเขาสามารถใช้โทรศัพท์ที่ทิ้งไว้ในห้องใดก็ได้เป็นอุปกรณ์รับฟัง ใครจะสงสัยว่าโทรศัพท์ที่ "ถูกลืม" ดูเหมือนจะเป็น "แมลง" ที่จงใจปลูก?

อยู่อย่างปลอดภัย!

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- ที่มา: https://www.welivesecurity.com/2023/02/09/alexa-who-else-is-listening/

- 1

- a

- สามารถ

- เกี่ยวกับเรา

- เข้า

- การเข้าถึง

- ลงชื่อเข้าใช้

- บัญชี

- จริง

- ผู้ดูแลระบบ

- หลังจาก

- Alexa

- ทั้งหมด

- การอนุญาต

- เสมอ

- อเมซอน

- และ

- อื่น

- ทุกคน

- app

- Apple

- สันนิษฐาน

- กลับ

- เพราะ

- หลัง

- กำลัง

- ดีกว่า

- ใหญ่

- เทคโนโลยีขนาดใหญ่

- ซื้อ

- กล่อง

- เป็นโรคจิต

- ที่เรียกว่า

- ความสามารถในการ

- ศูนย์

- โอกาส

- การไล่ล่า

- ตรวจสอบ

- อ้างว่า

- อย่างธรรมดา

- บริษัท

- คอมพิวเตอร์

- เชื่อมต่อ

- งานที่เชื่อมต่อ

- การสนทนา

- ได้

- ตัด

- ตัดสินใจ

- ค่าเริ่มต้น

- แสดงให้เห็นถึง

- ได้รับการออกแบบ

- เครื่อง

- อุปกรณ์

- DID

- ยาก

- ค้นพบ

- แสดง

- Dont

- DOT

- หล่น

- อย่างง่ายดาย

- เสียงสะท้อน

- ทำให้สามารถ

- เปิดการใช้งาน

- แม้

- หลักฐาน

- มีประสบการณ์

- ล้มเหลว

- แฟน

- ลักษณะ

- สองสาม

- ธรรมชาติ

- ชื่อจริง

- มุ่งเน้น

- ปฏิบัติตาม

- ทางกฎหมาย

- เพื่อน

- ราคาเริ่มต้นที่

- ไป

- ไป

- ดี

- สีเขียว

- ไฟเขียว

- มีความสุข

- มี

- ได้ยิน

- หนัก

- ช่วย

- หน้าแรก

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- อย่างไรก็ตาม

- HTTPS

- ใหญ่

- ความคิด

- ผิดกฎหมาย

- ทันที

- ไม่เปลี่ยนรูป

- ปรับปรุง

- in

- ข้อมูล

- ความตั้งใจ

- สนใจ

- IOT

- iPad

- iPhone

- IT

- ทราบ

- แล็ปท็อป

- กฎหมาย

- ชีวิต

- เบา

- การฟัง

- สด

- ที่ตั้ง

- นาน

- ทำ

- การบำรุงรักษา

- ส่วนใหญ่

- ทำ

- ทำให้

- การทำ

- มัลแวร์

- ผู้ผลิตยา

- ตลาด

- ความกว้างสูงสุด

- กล่าวถึง

- อาจ

- โหมด

- ขณะ

- ข้อมูลเพิ่มเติม

- มากที่สุด

- ปกติ

- เด่น

- การแจ้งเตือน

- จำนวน

- ชัดเจน

- ใบสั่ง

- อื่นๆ

- ผลิตภัณฑ์อื่นๆ

- ของตนเอง

- คู่กรณี

- หุ้นส่วน

- รหัสผ่าน

- รหัสผ่าน

- คน

- บางที

- สิทธิ์

- โทรศัพท์

- สถานที่

- ที่ราบ

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เสียบ

- เป็นไปได้

- ที่อาจเกิดขึ้น

- การปฏิบัติ

- อย่างแม่นยำ

- ก่อน

- ความเป็นส่วนตัว

- ความเป็นส่วนตัวและความปลอดภัย

- ส่วนตัว

- ป้องกัน

- พิสูจน์

- ตระหนักถึง

- เหตุผล

- เมื่อเร็ว ๆ นี้

- ระเบียน

- สัมพัทธ์

- ยังคง

- รีโมท

- เอาออก

- ผล

- แหวน

- ห้อง

- วิ่ง

- ปลอดภัย

- ปลอดภัยมากขึ้น

- กล่าวว่า

- พูดว่า

- ปลอดภัย

- ความปลอดภัย

- ช่องโหว่ด้านความปลอดภัย

- ดูเหมือน

- เลือก

- มีความละเอียดอ่อน

- ชุด

- การตั้งค่า

- ที่ใช้ร่วมกัน

- สั้น

- น่า

- สายตา

- คล้ายคลึงกัน

- ง่ายดาย

- ตั้งแต่

- สถานการณ์

- เล็ก

- สมาร์ท

- สอดแนม

- ซอฟต์แวร์

- บาง

- บางคน

- เสียง

- ลำโพง

- ลำโพง

- โดยเฉพาะ

- การสอดแนม

- เริ่มต้น

- ขั้นตอน

- เรื่องราว

- แข็งแรง

- อย่างเช่น

- เอา

- เคาะ

- เทคโนโลยี

- tech บริษัท

- เทคโนโลยี

- สิบ

- ทดสอบ

- พื้นที่

- ของพวกเขา

- ตัวเอง

- ที่นั่น

- ดังนั้น

- ที่สาม

- บุคคลที่สาม

- คิดว่า

- ตลอด

- เคล็ดลับ

- ไปยัง

- ร่วมกัน

- เกินไป

- เครื่องมือ

- ไปทาง

- กลับ

- หัน

- ภายใต้

- เป็นเอกลักษณ์

- us

- ใช้

- ผู้ใช้งาน

- ผู้ใช้

- มักจะ

- ผ่านทาง

- เหยื่อ

- ผู้ที่ตกเป็นเหยื่อ

- จำเป็น

- ความอ่อนแอ

- อยาก

- อะไร

- ที่

- WHO

- Wi-Fi

- กว้าง

- ไม่มี

- งาน

- ออกไปทำงาน

- จะ

- ปี

- คุณ

- ของคุณ

- ลมทะเล