| สิ่งที่ต้องรู้: |

| – Quantum Computing ซึ่งเป็นเทคโนโลยีล้ำสมัย มีศักยภาพมหาศาลในการปฏิวัติการคำนวณด้วยพลังการคำนวณที่ไม่มีใครเทียบได้

– การประมวลผลแบบควอนตัมแม้จะผ่านไปอย่างน้อยหลายปีจากความก้าวหน้าครั้งสำคัญ แต่ก็ถูกมองว่าเป็นภัยคุกคามที่สำคัญต่อการเข้ารหัสเนื่องจากความสามารถในการประมวลผลข้อมูลอันยิ่งใหญ่ – ผลกระทบที่อาจเกิดขึ้นจากการคำนวณด้วยควอนตัมต่อการเข้ารหัสและระบบรักษาความปลอดภัย เช่น การพิสูจน์การทำงานของ Bitcoin จะต้องได้รับการพิจารณาอย่างรอบคอบ ในฐานะเกตเวย์ที่ปลอดภัยที่สุดในโลกสู่การเข้ารหัส คำถามพื้นฐานดังกล่าวสมควรได้รับความสนใจอย่างเต็มที่จาก Ledger |

คอมพิวเตอร์ควอนตัม: การก้าวกระโดดของเทคโนโลยีครั้งใหญ่ครั้งต่อไป

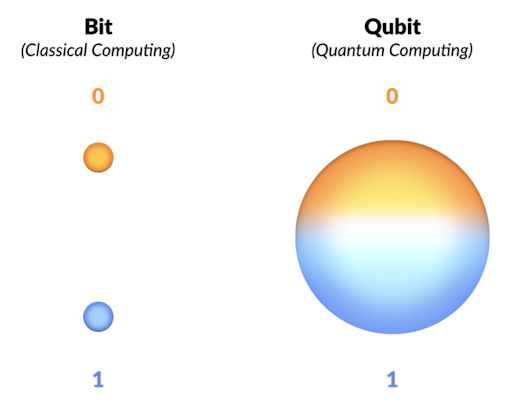

คอมพิวเตอร์ที่เราใช้ประมวลผลข้อมูลรายวันตาม "บิต" บิตสามารถเก็บหนึ่งในค่าต่อไปนี้: 0 หรือ 1 และสามารถร้อยเข้าด้วยกันเพื่อสร้างรหัสไบนารี ทุกวันนี้ ทุกสิ่งที่เราทำกับคอมพิวเตอร์ ตั้งแต่การส่งอีเมล การดูวิดีโอ ไปจนถึงการแบ่งปันเพลง เป็นไปได้เนื่องจากสตริงของเลขฐานสองดังกล่าว

ธรรมชาติแบบไบนารีของคอมพิวเตอร์แบบดั้งเดิมมีข้อจำกัดด้านกำลังการประมวลผล คอมพิวเตอร์เหล่านี้ดำเนินการทีละขั้นตอนเท่านั้นและพยายามจำลองปัญหาในโลกแห่งความเป็นจริงอย่างแม่นยำ ในทางตรงกันข้าม โลกทางกายภาพทำงานโดยใช้แอมพลิจูดมากกว่าเลขฐานสอง ทำให้มันซับซ้อนกว่ามาก นี่คือที่มาของคอมพิวเตอร์ควอนตัม

ในปี 1981 Richard Feynman กล่าวว่า "ธรรมชาติไม่ใช่เรื่องคลาสสิก และถ้าคุณต้องการสร้างแบบจำลองของธรรมชาติ คุณควรทำมันให้เป็นเชิงกลเชิงควอนตัม" แทนที่จะจัดการกับบิต การคำนวณแบบควอนตัมจะใช้ "ควอนตัมบิต" หรือคิวบิต ทำให้สามารถประมวลผลข้อมูลได้อย่างมีประสิทธิภาพมากขึ้น คิวบิตสามารถเป็นศูนย์ หนึ่ง และที่สำคัญที่สุดคือการรวมกันของศูนย์และหนึ่ง

คอมพิวเตอร์ควอนตัมยืนอยู่ที่สี่แยกของฟิสิกส์และวิทยาการคอมพิวเตอร์ เพื่อนำสิ่งต่าง ๆ ไปสู่มุมมอง คอมพิวเตอร์ควอนตัมขนาด 500 คิวบิตจะต้องใช้บิตแบบดั้งเดิมมากกว่า… จำนวนอะตอมในจักรวาลทั้งหมด

ควอนตัมเป็นภัยคุกคามต่อการเข้ารหัสหรือไม่?

การเข้ารหัสคีย์สาธารณะ หรือที่เรียกว่าการเข้ารหัสแบบอสมมาตร เป็นรากฐานของการรักษาความปลอดภัยสกุลเงินดิจิตอล มันเกี่ยวข้องกับการรวมกันของรหัสสาธารณะ (เข้าถึงได้ทั้งหมด) และรหัสส่วนตัว ความสามารถในการคำนวณอย่างรวดเร็วของ qubits เพิ่มศักยภาพในการทำลายการเข้ารหัสและขัดขวางความปลอดภัยของอุตสาหกรรม cryptocurrency หากการประมวลผลแบบควอนตัมยังคงก้าวหน้าต่อไป

ต้องพิจารณาสองอัลกอริทึมอย่างใกล้ชิด: Shor's และ Grover's อัลกอริทึมทั้งสองเป็นเชิงทฤษฎีเนื่องจากปัจจุบันไม่มีเครื่องใดที่จะนำไปใช้ แต่อย่างที่คุณเห็น การใช้อัลกอริทึมเหล่านี้อาจเป็นอันตรายต่อการเข้ารหัส

ในแง่หนึ่ง อัลกอริทึมควอนตัมของ Shor (1994) ซึ่งตั้งชื่อตาม Peter Shor ช่วยให้สามารถแยกตัวประกอบของจำนวนเต็มจำนวนมากหรือแก้ปัญหาลอการิทึมแบบไม่ต่อเนื่องในเวลาพหุนามได้ อัลกอริทึมนี้สามารถทำลายการเข้ารหัสคีย์สาธารณะด้วยคอมพิวเตอร์ควอนตัมที่มีประสิทธิภาพเพียงพอ อัลกอริทึมของ Shor จะทำลายการเข้ารหัสแบบอสมมาตรส่วนใหญ่ที่ใช้ในปัจจุบัน เนื่องจากใช้ RSA (อาศัยปัญหาการแยกตัวประกอบของจำนวนเต็ม) และการเข้ารหัสแบบ Elliptic Curve (ขึ้นอยู่กับปัญหาลอการิทึมแยกในกลุ่มเส้นโค้งวงรี)

ในทางกลับกัน อัลกอริทึมของ Grover (1996) เป็นอัลกอริทึมการค้นหาควอนตัมที่คิดค้นโดย Lov Grover ในปี 1996 ซึ่งสามารถใช้แก้ปัญหาการค้นหาที่ไม่มีโครงสร้างได้ อัลกอริทึมของ Grover ทำให้ระบบรักษาความปลอดภัยของ primitive primitive สมมาตรมีนัยสำคัญ แต่ก็ผ่านไม่ได้ โดยทั่วไป แนะนำให้เพิ่มความยาวของคีย์เป็นสองเท่าเพื่อชดเชยความซับซ้อนของรากที่สองของตัวแบ่งนี้ การใช้ AES256 แทน AES128 ก็ถือว่าเพียงพอแล้ว แต่ควรสังเกตว่ากฎง่ายๆ นี้ บางครั้งอาจใช้ได้กับรหัสทั้งหมดเท่านั้น[5]. สำหรับฟังก์ชันแฮชซึ่งเป็นส่วนหนึ่งของภูมิทัศน์ดั้งเดิมแบบสมมาตรนั้น คิดว่าไม่มีผลกระทบต่อการต้านทานการชนกัน อย่างไรก็ตาม นักวิจัยพบตัวอย่างปัญหาที่ สิ่งนี้ไม่เป็นความจริง[6] (เช่น การค้นหาภาพล่วงหน้าหลายเป้าหมาย)

โดยพื้นฐานแล้วอัลกอริธึมทั้งสองอาจเป็นอันตรายต่อการเข้ารหัส อัลกอริทึมของ Shor ทำให้กระบวนการแยกตัวประกอบจำนวนมากง่ายขึ้น ทำให้ง่ายต่อการเปิดเผยคีย์ส่วนตัวที่เชื่อมต่อกับพับลิกคีย์ และอัลกอริทึมของ Grover สามารถประนีประนอมกับการแฮชการเข้ารหัสได้อย่างมีประสิทธิภาพมากกว่าคอมพิวเตอร์ในปัจจุบัน

คอมพิวเตอร์ควอนตัมที่ทำลายการเข้ารหัสจะเกิดขึ้นเมื่อใด

มาดูการทดลองล่าสุดและดูว่าการวิจัยดำเนินไปอย่างรวดเร็วเพียงใด คอมพิวเตอร์ควอนตัมจริงเครื่องแรกยังคงอยู่ห่างไกล แต่นั่นไม่ได้ขัดขวางการแข่งขันระดับโลกจากการไปถึง "อำนาจสูงสุดของควอนตัม" สำหรับ Ayal Itzkovitz หุ้นส่วนผู้จัดการในกองทุน VC ที่เน้นควอนตัม “ถ้าสามปีที่แล้วเราไม่รู้ว่ามันเป็นไปได้ทั้งหมดที่จะสร้างคอมพิวเตอร์แบบนี้ ตอนนี้เรารู้แล้วว่าจะมีคอมพิวเตอร์ควอนตัมที่จะสามารถ ทำสิ่งที่แตกต่างจากคอมพิวเตอร์แบบคลาสสิก”

เหตุการณ์หนึ่งที่ทุกคนคงเคยได้ยินคือ "การทดลองควอนตัมสูงสุด" ของ Google ในปี 2019 โดยใช้อุปกรณ์ที่มี 54 คิวบิต ในปี 2021 ก มหาวิทยาลัยวิทยาศาสตร์และเทคโนโลยีแห่งประเทศจีน แก้ไขการคำนวณที่ซับซ้อนมากขึ้นโดยใช้ 56 qubits และถึง 60 qubits ในภายหลัง เป้าหมายคือการคำนวณที่ไม่เกี่ยวข้องกับอัลกอริธึมของ Shor ซึ่งจะแสดงให้เห็นถึงความเร็วของควอนตัมที่เหนือกว่าการคำนวณแบบคลาสสิกเท่าๆ กัน

ตามคำนิยาม การทดลองเหล่านี้ไม่ได้แสดงความคืบหน้าในการทำลายการเข้ารหัสเนื่องจากได้รับการออกแบบมาเพื่อหลีกเลี่ยงขนาดและความซับซ้อนของการดำเนินการแยกตัวประกอบจำนวนเต็มควอนตัม อย่างไรก็ตาม พวกเขาแสดงให้เห็นว่าการสร้าง qubits ให้มากขึ้นในคอมพิวเตอร์ควอนตัมไม่ใช่เรื่องยากอีกต่อไป ด้วยโซลูชันฮาร์ดแวร์ต่างๆ ที่พร้อมใช้งาน คิวบิตชิป 'Sycamore' ของ Google นั้นแตกต่างโดยพื้นฐานจากโฟตอนของ USTC ขั้นตอนต่อไปที่สำคัญในการเข้าถึงคอมพิวเตอร์ที่ทำลายการเข้ารหัสโดยทั่วไปจะถือว่าเป็นการสร้างการคำนวณที่ทนทานต่อข้อผิดพลาดและการแก้ไขข้อผิดพลาด qubits

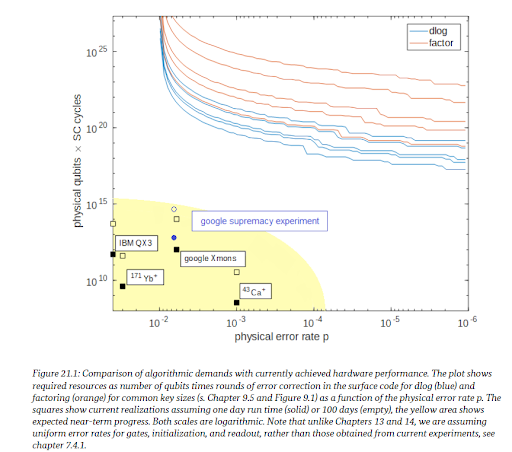

สถานะของการพัฒนาคอมพิวเตอร์ควอนตัมของ BSI [1] แสดงให้เห็นว่าคอมพิวเตอร์ควอนตัมปัจจุบันอยู่ห่างจากการแยกลอการิทึมแบบแยกขนาด 160 บิต (เส้นสีน้ำเงินต่ำสุดในภาพต่อไปนี้) เป็นระยะทางเท่าใด บทสรุปแสดงให้เห็นว่าการลดอัตราข้อผิดพลาดผ่านการปรับปรุงฮาร์ดแวร์อย่างแท้จริงหรือการประมวลผลที่ทนทานต่อข้อผิดพลาดช่วยให้เข้าถึงระดับการประมวลผลดังกล่าวได้อย่างไรโดยไม่ต้องปรับขนาดจำนวนของ qubits (แกน y) ที่มีอยู่อย่างมาก

การนำอัลกอริธึมของ Shor ไปใช้ในแนวทางที่ปรับขนาดได้นั้นต้องใช้การคำนวณที่ทนทานต่อความผิดพลาดบน qubits โลจิคัลสองสามพัน: 2124 qubits เป็นอย่างต่ำเพื่อทำลายเส้นโค้งวงรี 256 บิต เช่น secp256k1 ของ bitcoin ราคาเริ่มต้นที่ ปรับปรุงวงจรควอนตัมสำหรับลอการิทึมแบบแยกส่วนโค้งวงรี[7]. คิวบิต 'เชิงตรรกะ' ในระบบดังกล่าวประกอบด้วยหลายคิวบิตที่ออกแบบมาเพื่อทำงานเป็นเวอร์ชันแก้ไขข้อผิดพลาดของคิวบิตเดียว

คิวบิตเชิงลอจิคัลหนึ่งพันคิวแปลคร่าวๆ ได้เป็นหลายล้านคิวบิต ซึ่งครอบคลุมขนาดสนามฟุตบอล การสาธิตเชิงปฏิบัติของการคำนวณที่ทนทานต่อความผิดพลาดดังกล่าวเพิ่งมีขึ้นใน การควบคุมความผิดพลาดของ qubit ที่แก้ไขข้อผิดพลาด[2] โดยที่ qubit แบบลอจิคัลเดียวซึ่งมีโอกาสเกิดข้อผิดพลาดต่ำกว่า qubits ที่สร้างขึ้น การปรับปรุงพื้นที่นี้คาดว่าจะตามมาอย่างรวดเร็วเนื่องจากจะกลายเป็นจุดสนใจ

ความคืบหน้าในทิศทางนี้จะแปลโดยตรงเป็นภัยคุกคามที่เป็นรูปธรรมต่อการเข้ารหัสคีย์สาธารณะ ประการสุดท้าย ความเป็นไปได้อีกอย่างสำหรับความก้าวหน้าอย่างรวดเร็วอาจมาจากการปรับปรุงอัลกอริทึมเพียงอย่างเดียวหรือการค้นพบฮาร์ดแวร์เท่านั้น สถานะของการพัฒนาคอมพิวเตอร์ควอนตัมของ BSI[1] อธิบายว่า: “อาจมีการค้นพบที่ก่อกวนซึ่งจะเปลี่ยนแปลง [สถานะของความรู้ในปัจจุบัน] อย่างมาก สิ่งสำคัญคืออัลกอริทึมการเข้ารหัสที่สามารถเรียกใช้บนเครื่องที่ไม่แก้ไขข้อผิดพลาดในระยะใกล้หรือความก้าวหน้าอย่างมากในอัตราข้อผิดพลาด ของบางแพลตฟอร์ม” กล่าวอีกนัยหนึ่ง ไม่ใช่แค่ปัญหาในการสร้างคอมพิวเตอร์ขนาดใหญ่ที่มี qubits จำนวนมาก (จริง ๆ แล้วการสร้าง qubits ให้มากขึ้นอย่างน่าเชื่อถือนั้นไม่ใช่จุดสนใจหลัก การคำนวณที่ทนทานต่อความผิดพลาดคือ) แต่ยังรวมถึงอัลกอริทึมด้วย และอาจเป็นการวิจัยวัสดุ หนึ่ง.

ในขณะที่เรากำลังเขียนบทความนี้ IBM ได้เผยแพร่ผลการทดสอบชิป 127 คิวบิตที่มีอัตราข้อผิดพลาด 0.001 และมีแผนออกชิป 433 คิวบิตในปีหน้า และชิป 1121 คิวบิตในปี 2023

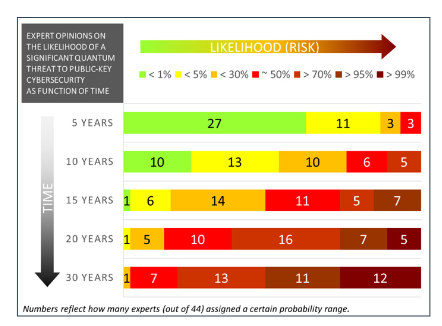

โดยรวมแล้วยังคงเป็นเรื่องยากที่จะคาดเดาว่าคอมพิวเตอร์ควอนตัมจะมีชีวิตได้เร็วเพียงใด อย่างไรก็ตาม เราสามารถพึ่งพาความคิดเห็นของผู้เชี่ยวชาญในเรื่องนี้ได้: กรอบการประเมินทรัพยากรสำหรับการโจมตีด้วยควอนตัมต่อฟังก์ชันการเข้ารหัส - การพัฒนาล่าสุด[3] และ แบบสำรวจความคิดเห็นของผู้เชี่ยวชาญเกี่ยวกับความเสี่ยงทางควอนตัม[4] แสดงว่าผู้เชี่ยวชาญหลายคนเห็นพ้องต้องกันว่าใน 15 ถึง 20 ปี เราน่าจะมีคอมพิวเตอร์ควอนตัมพร้อมใช้งาน

quoting กรอบการประเมินทรัพยากรสำหรับการโจมตีด้วยควอนตัมต่อฟังก์ชันการเข้ารหัส - การพัฒนาล่าสุด [3] โดยสรุป:

“โครงร่างคีย์สาธารณะที่ใช้งานอยู่ในปัจจุบัน เช่น RSA และ ECC ถูกทำลายโดยสิ้นเชิงโดยอัลกอริทึมของ Shor ในทางตรงกันข้าม พารามิเตอร์ความปลอดภัยของเมธอดแบบสมมาตรและฟังก์ชันแฮชจะลดลงอย่างมากถึง 10 เท่าจากการโจมตีที่ทราบ โดยการค้นหาแบบ "กำลังดุร้าย" โดยใช้อัลกอริทึมการค้นหาของ Grover อัลกอริธึมทั้งหมดเหล่านี้ต้องการเครื่องควอนตัมขนาดใหญ่ที่ทนทานต่อความผิดพลาด ซึ่งยังไม่มีให้ใช้งาน ชุมชนผู้เชี่ยวชาญส่วนใหญ่ยอมรับว่าพวกเขามีแนวโน้มที่จะกลายเป็นความจริงภายใน 20 ถึง XNUMX ปี”

ตอนนี้เราได้ตรวจสอบแล้วว่าทำไมอัลกอริทึมควอนตัมจึงเป็นอันตรายต่อการเข้ารหัส เรามาวิเคราะห์ความเสี่ยงที่สำคัญโดยนัยสำหรับฟิลด์การเข้ารหัสลับและ Web3

Quantum: ความเสี่ยงสำหรับ cryptocurrencies คืออะไร?

กรณี Bitcoin:

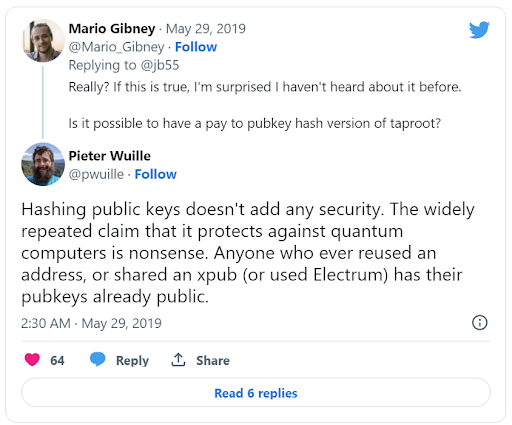

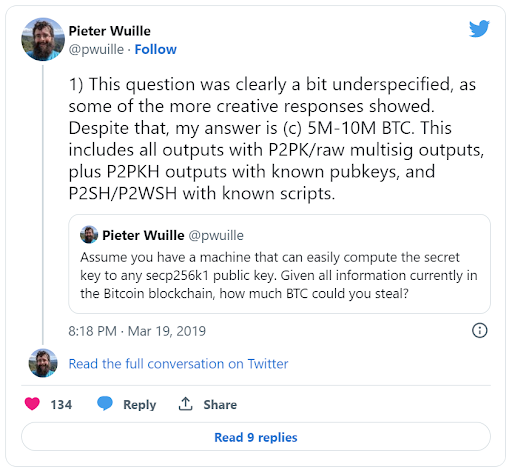

เริ่มจากการวิเคราะห์ปัญหาของ Bitcoin ของ Pieter Wuille ซึ่งบางครั้งถือว่า “ปลอดภัยทางควอนตัม” เนื่องจากมีที่อยู่ แฮช ของกุญแจสาธารณะและไม่เปิดเผย

การไม่สามารถทำลายคีย์ส่วนตัวของ Bitcoin โดยอาศัยสมมติฐานที่ว่าแฮชทำให้เป็นไปไม่ได้นั้นต้องอาศัยการไม่เปิดเผยคีย์สาธารณะของตนไม่ว่าจะด้วยวิธีการใด ซึ่งเป็นสิ่งที่ผิดอยู่แล้วสำหรับหลายบัญชี

เมื่อพูดถึงหัวข้ออื่น Pieter Wuille ให้แนวคิดเกี่ยวกับผลกระทบของการถูกขโมยเงินประมาณ 37% (ในขณะนั้น) บิตคอยน์อาจจะถูกแทงและแม้แต่ไม่ถูกเปิดเผย คนอื่นๆ ก็สูญเสียเช่นกัน

ประเด็นสำคัญในที่นี้คือการกล่าวถึงความคืบหน้าในการสร้างคอมพิวเตอร์ควอนตัมจะเป็นอย่างไร ที่เพิ่มขึ้น: มีการลงทุนสาธารณะหลายพันล้านดอลลาร์ในด้านนี้ และการปรับปรุงใด ๆ ก็ดังไปทั่วโลก ดังที่การทดลองควอนตัมสูงสุดของ Google แสดงให้เห็น

ซึ่งหมายความว่าการลงเอยด้วยเงินทุนที่มีความเสี่ยงจะต้องใช้เวลา และสามารถวางทางเลือกอื่นได้อย่างถูกต้อง เราสามารถจินตนาการถึงการตั้งค่าทางแยกของห่วงโซ่โดยใช้อัลกอริทึมการเข้ารหัสหลังควอนตัมสำหรับการเซ็นชื่อและอนุญาตให้ผู้คนโอนเงินไปยังห่วงโซ่ใหม่นั้นจากข่าวเก่าเมื่อข่าวเกี่ยวกับคอมพิวเตอร์ควอนตัมที่อ้วนพอสมควรดูเหมือนจะใกล้เข้ามา

กรณี Ethereum:

กรณีของ Ethereum นั้นน่าสนใจเนื่องจาก ETH 2.0 มีแผนสำรองสำหรับความล้มเหลวครั้งใหญ่ใน อีไอพี-2333.

ในกรณีที่ลายเซ็น BLS ของ ETH2 แตก ซึ่งจะเกิดขึ้นในเวลาเดียวกับ ECDSA เนื่องจากทั้งคู่มีความเสี่ยงพอๆ กันเมื่อเผชิญกับอัลกอริทึมของ Shor การฮาร์ดฟอร์กของบล็อกเชนจะถูกดำเนินการก่อนที่อัลกอริทึมจะถูกสงสัยว่าถูกบุกรุก จากนั้น ผู้ใช้จะเปิดเผยภาพจำลองของกุญแจซึ่งมีเพียงเจ้าของที่ถูกต้องตามกฎหมายเท่านั้นที่สามารถครอบครองได้ ซึ่งไม่รวมคีย์ที่ได้รับจากการทำลายลายเซ็น BLS ด้วยพรีอิมเมจนั้น พวกเขาลงนามในธุรกรรมเฉพาะที่ช่วยให้สามารถย้ายไปที่ฮาร์ดฟอร์กและใช้อัลกอริทึมหลังควอนตัมใหม่ได้

นี่ไม่ใช่การเปลี่ยนไปสู่ห่วงโซ่หลังควอนตัม แต่เป็นการหลบหนี ข้อมูลเพิ่มเติม โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม.

ลายเซ็นหลังควอนตัม:

สามารถปรับปรุงบางสิ่งเกี่ยวกับการเปลี่ยนไปใช้รูปแบบลายเซ็นหลังควอนตัมเพื่อใช้ในสกุลเงินดิจิตอล ผู้เข้ารอบสุดท้ายของ NIST ในปัจจุบันมีความต้องการหน่วยความจำค่อนข้างมาก เมื่อขนาดลายเซ็นไม่ใหญ่เกินกว่าขนาดของ ECDSA เกินสมควร ขนาดพับลิกคีย์จะเพิ่มขนาดบล็อกและค่าธรรมเนียมที่เกี่ยวข้อง

| ชื่อผู้สมัคร | ขนาด |

| รุ้ง | kB 58.3 |

| ไดลิเทียม | kB 3.5 |

| เหยี่ยวนกเขา | kB 1.5 |

| GemMSS | kB 352 |

| ปิกนิก | kB 12 |

| สฟิงส์+ | kB 7 |

อัลกอริทึม Falcon ได้รับการออกแบบมาเพื่อลดขนาดของคีย์สาธารณะและลายเซ็น อย่างไรก็ตาม 1563 ไบต์ของมันยังห่างไกลจาก 65 ไบต์ของ ECDSA ในปัจจุบัน

เทคนิคการเข้ารหัสสามารถลดขนาดบล็อกได้ เช่น การรวมหลายลายเซ็นเข้าด้วยกัน [รูปแบบหลายลายเซ็น](https://eprint.iacr.org/2020/520) สำหรับลายเซ็น GeMSS นี้ทำแบบนั้นได้ และลดค่าใช้จ่ายในการจัดเก็บต่อลายเซ็นให้อยู่ในระดับที่ยอมรับได้ แม้ว่าลายเซ็น GeMSS จะเสียค่าธรรมเนียมเพียงครั้งเดียวจำนวนมาก .

ภัยคุกคามต่อฮาร์ดแวร์เข้ารหัส:

ขนาดลายเซ็นยังส่งผลกระทบต่อกระเป๋าเงินของฮาร์ดแวร์ที่หน่วยความจำมีข้อจำกัดสูง: Ledger Nano S มีหน่วยความจำแฟลช 320 KB และ RAM เพียง 10 กิโลไบต์ ถ้าจู่ๆ เราจำเป็นต้องใช้ลายเซ็นสายรุ้ง การสร้างรหัสสาธารณะด้วยวิธีแบบเนทีฟจะไม่สามารถทำได้

อย่างไรก็ตาม เนื่องจากชุมชนการเข้ารหัสทั้งหมดได้รับผลกระทบจากปัญหา รวมถึงธนาคาร โทรคมนาคม และอุตสาหกรรมการระบุตัวตน ซึ่งเป็นตลาดส่วนใหญ่สำหรับชิปที่ปลอดภัย เราคาดว่าฮาร์ดแวร์จะปรับตัวได้อย่างรวดเร็วตามความต้องการสำหรับอัลกอริทึมหลังควอนตัม ฮาร์ดแวร์ที่เป็นมิตรและลบหน่วยความจำนั้น (หรือบางครั้งประสิทธิภาพ) พร้อมกันในเวลา

ผลที่ตามมาของการหยุดพักดังกล่าวคือความล่มสลายของระบบธนาคาร โทรคมนาคม และระบบระบุตัวตนเช่นหนังสือเดินทางในปัจจุบัน จะทำอย่างไรเมื่อเผชิญกับอนาคตที่เลวร้ายเช่นนี้? อย่ากลัวหรือแม้แต่น้อย เพราะนักเข้ารหัสได้ครอบคลุมไว้แล้ว

มีวิธีรักษาไหมหมอ?

แม้ว่าคอมพิวเตอร์ปัจจุบันของเราจะต้องใช้เวลาหลายพันปีในการทำลายการเข้ารหัสคีย์สาธารณะ แต่คอมพิวเตอร์ควอนตัมที่พัฒนาเต็มที่จะทำสิ่งนี้ได้ภายในไม่กี่นาทีหรือหลายชั่วโมง มาตรฐาน “ความปลอดภัยควอนตัม” เป็นสิ่งที่จำเป็นอย่างหลีกเลี่ยงไม่ได้ในการต่อต้านภัยคุกคามนี้ และรับประกันความปลอดภัยของการทำธุรกรรมทางการเงินและการสื่อสารออนไลน์ในอนาคตของเรา

งานกำลังดำเนินการเกี่ยวกับสิ่งที่เรียกกันทั่วไปว่า “การเข้ารหัสหลังควอนตัม” ที่จะ อาจจะเป็น “เข้ากันได้กับคอมพิวเตอร์ในปัจจุบัน แต่ยังสามารถต้านทานผู้โจมตีจากคอมพิวเตอร์ควอนตัมในอนาคต” การเข้ารหัสหลังควอนตัมนำอัลกอริทึมและมาตรฐานทางคณิตศาสตร์ไปสู่อีกระดับในขณะที่อนุญาตให้เข้ากันได้กับคอมพิวเตอร์ปัจจุบัน

พื้นที่ การแข่งขัน NIST ซึ่งจัดทำขึ้นเพื่อโอกาสนี้โดยเฉพาะได้มาถึงรอบที่สามแล้ว และได้จัดทำรายชื่อผู้ที่มีศักยภาพสำหรับการกำหนดมาตรฐาน เดอะ การประชุมความปลอดภัยหลังควอนตัม เปิดตัวย้อนหลังไปถึงปี 2006 เพื่อศึกษาการเข้ารหัสแบบดั้งเดิมที่สามารถต้านทานการโจมตีด้วยควอนตัมที่รู้จัก

รากฐานของการวิจัยนี้มาจากคำเตือนของผู้เชี่ยวชาญว่าข้อมูลที่เข้ารหัสมีความเสี่ยงที่จะถูกบุกรุกอยู่แล้ว เนื่องจากคอมพิวเตอร์ควอนตัมเชิงปฏิบัติเครื่องแรกคาดว่าจะเกิดขึ้นภายใน 15 ปีข้างหน้า

การโจมตีแบบนี้เรียกว่า “กักตุนข้อมูลตอนนี้ โจมตีทีหลัง” ซึ่งองค์กรขนาดใหญ่จะเก็บข้อมูลที่เข้ารหัสจากบุคคลอื่นที่ต้องการจะทำลายและรอจนกว่าคอมพิวเตอร์ควอนตัมที่มีประสิทธิภาพเพียงพอจะยอมให้ทำเช่นนั้น ข้อกังวลเดียวกันกับบทความนี้ เช่น “สหรัฐฯ กังวลว่าแฮ็กเกอร์กำลังขโมยข้อมูลในปัจจุบัน ดังนั้นคอมพิวเตอร์ควอนตัมจึงสามารถถอดรหัสได้ในทศวรรษนี้“แต่ไม่ได้บอกว่าผู้มีบทบาทระดับรัฐจะทำอะไรในแนวทางเดียวกัน พวกเขามีทรัพยากรและพื้นที่เก็บข้อมูลมากขึ้น

คิดปิด

ความเร็วที่แน่นอนซึ่งการสื่อสารที่เข้ารหัสจะมีความเสี่ยงต่อการวิจัยควอนตัมยังคงเป็นเรื่องยากที่จะระบุได้

สิ่งหนึ่งที่แน่นอนคือ: แม้ว่าจะมีความก้าวหน้าอย่างมากในการประมวลผลแบบควอนตัม แต่เราก็ยังห่างไกลจากความสามารถในการถอดรหัสการเข้ารหัสด้วยเครื่องเหล่านี้ ความเป็นไปได้ของการพัฒนาอย่างกะทันหันซึ่งส่งผลให้มีการออกแบบคอมพิวเตอร์แบบนี้มีน้อยมาก ทำให้เรามีเวลาเตรียมตัวสำหรับการมาถึง ถ้ามันเกิดขึ้นในชั่วข้ามคืน การแตกสาขาจะเป็นหายนะ ส่งผลกระทบต่อไม่เพียงแต่สกุลเงินดิจิทัลเท่านั้นแต่ยังรวมถึงภาคส่วนต่าง ๆ อีกด้วย

โชคดีที่มีโซลูชันรวมถึงการเข้ารหัสหลังควอนตัม เพื่อจัดการกับภัยคุกคาม แต่อุตสาหกรรมการเข้ารหัสลับยังไม่เห็นความเร่งด่วนในการลงทุนในมาตรการเหล่านี้

ตลาด cryptocurrency ต้องติดตามการพัฒนาควอนตัมอย่างใกล้ชิด สำหรับฮาร์ดแวร์นั้น ไม่มีอะไรน่าเป็นห่วงเนื่องจากเราคาดหวังการพัฒนาองค์ประกอบความปลอดภัยใหม่เพื่อตอบสนองความต้องการ สิ่งสำคัญคือต้องติดตามความก้าวหน้าล่าสุดของอัลกอริทึมเหล่านี้ในช่องทางด้านข้างและรุ่นที่ป้องกันข้อผิดพลาด เพื่อให้การใช้งานที่เชื่อถือได้สำหรับผู้ใช้ของเรา

อ้างอิง:

[แรก]: สถานะของการพัฒนาคอมพิวเตอร์ควอนตัมของ BSI

[แรก]: การควบคุมความผิดพลาดของ qubit ที่แก้ไขข้อผิดพลาด

[แรก]: กรอบการประเมินทรัพยากรสำหรับการโจมตีด้วยควอนตัมต่อฟังก์ชันการเข้ารหัส - การพัฒนาล่าสุด

[แรก]: แบบสำรวจความคิดเห็นของผู้เชี่ยวชาญเกี่ยวกับความเสี่ยงทางควอนตัม

[แรก]: นอกเหนือจากการเร่งความเร็วกำลังสองในการโจมตีแบบควอนตัมในรูปแบบสมมาตร

[แรก]: อัลกอริทึมการค้นหาการชนกันของควอนตัมที่มีประสิทธิภาพและความหมายในการเข้ารหัสแบบสมมาตร

[แรก]: ปรับปรุงวงจรควอนตัมสำหรับลอการิทึมแบบแยกส่วนโค้งวงรี

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- ที่มา: https://www.ledger.com/blog/should-crypto-fear-quantum-computing

- 1

- 10

- 1994

- 1996

- 2019

- 2021

- 2023

- 7

- a

- สามารถ

- เกี่ยวกับเรา

- ยอมรับได้

- สามารถเข้าถึงได้

- บัญชี

- แม่นยำ

- นักแสดง

- จริง

- ปรับ

- ที่อยู่

- ที่อยู่

- ความก้าวหน้า

- ความก้าวหน้า

- น่าสงสาร

- หลังจาก

- กับ

- การรวม

- ขั้นตอนวิธี

- อัลกอริทึม

- อัลกอริทึม

- ทั้งหมด

- การอนุญาต

- ช่วยให้

- แล้ว

- ทางเลือก

- แม้ว่า

- การวิเคราะห์

- วิเคราะห์

- และ

- อื่น

- คาดหวัง

- การมาถึง

- บทความ

- ที่เกี่ยวข้อง

- ข้อสมมติ

- โจมตี

- การโจมตี

- ความสนใจ

- ใช้ได้

- กลับ

- สำรอง

- การธนาคาร

- ระบบธนาคาร

- ตาม

- เพราะ

- กลายเป็น

- ก่อน

- กำลัง

- ดีกว่า

- ใหญ่

- เทคโนโลยีขนาดใหญ่

- พันล้าน

- บิต

- Bitcoin

- ปิดกั้น

- blockchain

- สีน้ำเงิน

- ทำลาย

- หมดสภาพ

- แบ่ง

- ความก้าวหน้า

- นวัตกรรม

- นำ

- แตก

- สร้าง

- การก่อสร้าง

- ที่เรียกว่า

- ผู้สมัคร

- ความสามารถในการ

- สามารถ

- รอบคอบ

- กรณี

- เป็นภัยพิบัติ

- ก่อให้เกิด

- โซ่

- เปลี่ยนแปลง

- ชิป

- ชิป

- คลาสสิก

- อย่างใกล้ชิด

- รหัส

- การผสมผสาน

- อย่างไร

- อย่างธรรมดา

- คมนาคม

- ชุมชน

- ความเข้ากันได้

- อย่างสมบูรณ์

- ซับซ้อน

- ความซับซ้อน

- สงบ

- ที่ถูกบุกรุก

- ประนีประนอม

- การคำนวณ

- พลังการคำนวณ

- คอมพิวเตอร์

- วิทยาการคอมพิวเตอร์

- คอมพิวเตอร์

- การคำนวณ

- พลังคอมพิวเตอร์

- กังวล

- งานที่เชื่อมต่อ

- ผลที่ตามมา

- ถือว่า

- อย่างต่อเนื่อง

- ตรงกันข้าม

- ควบคุม

- ราคา

- ได้

- ตอบโต้

- ปกคลุม

- ครอบคลุม

- ร้าว

- สร้าง

- ที่สร้างขึ้น

- สี่แยก

- สำคัญมาก

- การเข้ารหัสลับ

- ความกลัวคริปโต

- อุตสาหกรรมการเข้ารหัส

- คริปโตเคอร์เรนซี่

- cryptocurrency

- อุตสาหกรรม Cryptocurrency

- ตลาด cryptocurrency

- การเข้ารหัสลับ

- การอ่านรหัส

- รักษา

- ปัจจุบัน

- สถานะปัจจุบัน

- ขณะนี้

- เส้นโค้ง

- ตัดขอบ

- ประจำวัน

- อันตราย

- ข้อมูล

- การประมวลผล

- ความต้องการ

- สาธิต

- ทั้งนี้ขึ้นอยู่กับ

- นำไปใช้

- ออกแบบ

- ได้รับการออกแบบ

- แม้จะมี

- กำหนด

- พัฒนา

- พัฒนาการ

- การพัฒนา

- เครื่อง

- ต่าง

- ยาก

- ตัวเลข

- ทิศทาง

- โดยตรง

- หายนะ

- การเปิดเผย

- ซึ่งทำให้ยุ่ง

- คุณหมอ

- ไม่

- การทำ

- ดอลลาร์

- สอง

- ความหายนะ

- อย่างมาก

- เป็นคุ้งเป็นแคว

- ง่ายดาย

- ที่มีประสิทธิภาพ

- อย่างมีประสิทธิภาพ

- องค์ประกอบ

- รูปไข่

- อีเมล

- ช่วยให้

- ที่มีการเข้ารหัส

- การเข้ารหัสลับ

- พอ

- ทำให้มั่นใจ

- ทั้งหมด

- พอ ๆ กัน

- ความผิดพลาด

- แก่นแท้

- ETH

- เอ ธ 2.0

- ethereum

- แม้

- เหตุการณ์

- ทุกคน

- ทุกอย่าง

- ตัวอย่าง

- คาดหวัง

- ที่คาดหวัง

- การทดลอง

- ชำนาญ

- ผู้เชี่ยวชาญ

- อธิบาย

- ที่เปิดเผย

- ใบหน้า

- ความล้มเหลว

- FAST

- กลัว

- เป็นไปได้

- ค่าธรรมเนียม

- ค่าธรรมเนียม

- สองสาม

- สนาม

- สาขา

- ผู้ผ่านเข้ารอบสุดท้าย

- ทางการเงิน

- ชื่อจริง

- แฟลช

- โฟกัส

- ปฏิบัติตาม

- ดังต่อไปนี้

- ส้อม

- รูปแบบ

- พบ

- รากฐาน

- ฐานราก

- กรอบ

- ราคาเริ่มต้นที่

- เต็ม

- อย่างเต็มที่

- ฟังก์ชั่น

- กองทุน

- พื้นฐาน

- ลึกซึ้ง

- เงิน

- อนาคต

- เกตเวย์

- โดยทั่วไป

- การสร้าง

- ได้รับ

- จะช่วยให้

- ให้

- เหตุการณ์ที่

- เป้าหมาย

- ไป

- ของ Google

- บัญชีกลุ่ม

- โกรเวอร์

- แฮกเกอร์

- เกิดขึ้น

- ยาก

- ส้อมยาก

- ฮาร์ดแวร์

- ฮาร์ดแวร์กระเป๋าสตางค์

- เป็นอันตราย

- กัญชา

- hashing

- มี

- ได้ยิน

- จะช่วยให้

- โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม

- อย่างสูง

- ถือ

- ถือ

- ชั่วโมง

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- อย่างไรก็ตาม

- HTML

- HTTPS

- ไอบีเอ็ม

- ความคิด

- เอกลักษณ์

- ภาพ

- เวิ้งว้าง

- ส่งผลกระทบ

- การดำเนินการ

- การดำเนินงาน

- ผลกระทบ

- โดยนัย

- เป็นไปไม่ได้

- การปรับปรุง

- การปรับปรุง

- การปรับปรุง

- in

- ในอื่น ๆ

- รวมถึง

- รวมทั้ง

- เพิ่มขึ้น

- อุตสาหกรรม

- ย่อม

- ข้อมูล

- แทน

- น่าสนใจ

- การลงทุน

- การลงทุน

- การออก

- IT

- คีย์

- กุญแจ

- ชนิด

- ทราบ

- ความรู้

- ที่รู้จักกัน

- ภูมิประเทศ

- ใหญ่

- ขนาดใหญ่

- ที่มีขนาดใหญ่

- ล่าสุด

- เปิดตัว

- บัญชีแยกประเภท

- Ledger Nano

- Ledger Nano S

- ความยาว

- ชั้น

- ระดับ

- ชีวิต

- น่าจะ

- ข้อ จำกัด

- Line

- รายการ

- น้อย

- ตรรกะ

- อีกต่อไป

- สูญเสีย

- Lot

- เครื่อง

- เครื่อง

- ทำ

- หลัก

- สำคัญ

- ส่วนใหญ่

- ทำ

- การทำ

- การจัดการ

- หุ้นส่วนผู้จัดการ

- การจัดการกับ

- หลาย

- ตลาด

- วัสดุ

- คณิตศาสตร์

- เรื่อง

- ความกว้างสูงสุด

- วิธี

- มาตรการ

- เชิงกล

- พบ

- หน่วยความจำ

- บุญ

- วิธีการ

- อาจ

- ล้าน

- ต่ำสุด

- ขั้นต่ำ

- นาที

- การตรวจสอบ

- ข้อมูลเพิ่มเติม

- มีประสิทธิภาพมากขึ้น

- มากที่สุด

- ย้าย

- ดนตรี

- ที่มีชื่อ

- นาโน

- พื้นเมือง

- ธรรมชาติ

- จำเป็นต้อง

- ใหม่

- ข่าว

- ถัดไป

- NIST

- เด่น

- จำนวน

- ตัวเลข

- โอกาส

- เก่า

- ONE

- ออนไลน์

- ดำเนินการ

- การดำเนินการ

- ความคิดเห็น

- ใบสั่ง

- organizacja

- อื่นๆ

- ค้างคืน

- เจ้าของ

- พารามิเตอร์

- ส่วนหนึ่ง

- คู่กรณี

- หุ้นส่วน

- รูปแบบไฟล์ PDF

- คน

- ที่รับรู้

- ดำเนินการ

- การปฏิบัติ

- ที่มีประสิทธิภาพ

- มุมมอง

- พีเตอร์

- ปีเตอร์ ชอร์

- โฟตอน

- กายภาพ

- ฟิสิกส์

- ชิ้น

- แผนการ

- แผน

- แพลตฟอร์ม

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เล่น

- จุด

- มา

- ความเป็นไปได้

- เป็นไปได้

- ที่มีศักยภาพ

- อำนาจ

- ที่มีประสิทธิภาพ

- ประยุกต์

- คาดการณ์

- เตรียมการ

- ป้องกัน

- ส่วนตัว

- คีย์ส่วนตัว

- อาจ

- ปัญหา

- ปัญหาที่เกิดขึ้น

- กระบวนการ

- การประมวลผล

- ผลิต

- ความคืบหน้า

- หลักฐานของการทำงาน

- ให้

- ให้

- สาธารณะ

- คีย์สาธารณะ

- กุญแจสาธารณะ

- สาธารณชน

- การตีพิมพ์

- หมดจด

- ใส่

- ทำให้

- ควอนตัม

- อัลกอริทึมควอนตัม

- คอมพิวเตอร์ควอนตัม

- คอมพิวเตอร์ควอนตัม

- การคำนวณควอนตัม

- การวิจัยควอนตัม

- ควอนตัมสูงสุด

- qubit

- qubits

- คำถาม

- อย่างรวดเร็ว

- เชื่อชาติ

- ยก

- แรม

- พิสัย

- รวดเร็ว

- คะแนน

- มาถึง

- ถึง

- ต้นน้ำ

- ถึง

- จริง

- โลกแห่งความจริง

- ความจริง

- เมื่อเร็ว ๆ นี้

- เมื่อเร็ว ๆ นี้

- ลด

- ลดลง

- ลด

- ลด

- เรียกว่า

- เกี่ยวกับ

- ความนับถือ

- น่าเชื่อถือ

- ซากศพ

- เอาออก

- ต้องการ

- ความต้องการ

- ต้อง

- การวิจัย

- นักวิจัย

- ความต้านทาน

- สะท้อน

- ทรัพยากร

- แหล่งข้อมูล

- ส่งผลให้

- ผลสอบ

- เปิดเผย

- ปฏิวัติ

- ริชาร์ด

- ความเสี่ยง

- ความเสี่ยง

- ลวก

- ปัดเศษ

- อาร์เอส

- กฎ

- วิ่ง

- กล่าวว่า

- เดียวกัน

- ที่ปรับขนาดได้

- ปรับ

- โครงการ

- รูปแบบ

- วิทยาศาสตร์

- วิทยาศาสตร์และเทคโนโลยี

- ค้นหา

- ค้นหา

- ภาค

- ปลอดภัย

- ความปลอดภัย

- ดูเหมือนว่า

- การส่ง

- การตั้งค่า

- หลาย

- ใช้งานร่วมกัน

- แคระแกร็น

- น่า

- โชว์

- แสดงให้เห็นว่า

- ลงชื่อ

- ลายเซ็น

- สำคัญ

- การลงชื่อ

- จำลอง

- ตั้งแต่

- เดียว

- ขนาด

- ขนาด

- So

- ฟุตบอล

- โซลูชัน

- แก้

- การแก้

- บาง

- บางสิ่งบางอย่าง

- โดยเฉพาะ

- ความเร็ว

- มาตรฐาน

- ยืน

- เริ่มต้น

- สถานะ

- Status

- เข้าพัก

- ก้านดอก

- ขั้นตอน

- ยังคง

- ที่ถูกขโมย

- การเก็บรักษา

- ร้านค้า

- การต่อสู้

- ศึกษา

- เป็นกอบเป็นกำ

- อย่างเช่น

- ฉับพลัน

- สรุป

- สวิตซ์

- ระบบ

- ระบบ

- เอา

- เทคโนโลยี

- เทคนิค

- เทคโนโลยี

- การสื่อสารโทรคมนาคม

- โทรคมนาคม

- พื้นที่

- ของพวกเขา

- ตามทฤษฎี

- สิ่ง

- สิ่ง

- ที่สาม

- คิดว่า

- พัน

- การคุกคาม

- สาม

- ตลอด

- เวลา

- ไปยัง

- ในวันนี้

- วันนี้

- ร่วมกัน

- ไปทาง

- ไปทาง

- แบบดั้งเดิม

- การทำธุกรรม

- การทำธุรกรรม

- โอน

- แปลความ

- เปิดเผย

- ความสัตย์ซื่อ

- จักรวาล

- ไม่มีที่เปรียบ

- การเร่งรีบ

- us

- ใช้

- ผู้ใช้

- ความคุ้มค่า

- กว้างใหญ่

- VC

- รุ่น

- วิดีโอ

- จำเป็น

- อ่อนแอ

- กระเป๋าสตางค์

- ชม

- Web3

- อะไร

- ความหมายของ

- ที่

- ในขณะที่

- ทั้งหมด

- กว้าง

- ช่วงกว้าง

- จะ

- ภายใน

- ไม่มี

- คำ

- งาน

- โลก

- ของโลก

- ทั่วโลก

- กังวล

- จะ

- การเขียน

- ผิด

- ปี

- ปี

- คุณ

- ลมทะเล

- เป็นศูนย์