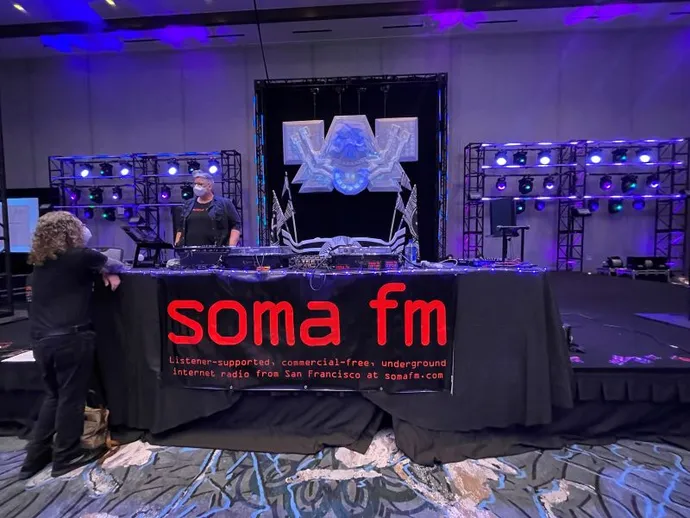

DEF CON — ลาสเวกัส — Halls อัดแน่นไปด้วยแฮ็กเกอร์ที่เข้าแถวเป็นชั่วโมงสำหรับโอกาสที่จะฝึกฝนทักษะของพวกเขาในเทคโนโลยีล่าสุด โดยได้รับความช่วยเหลือจากกองทัพอาสาสมัครที่เรียกว่า “ลูกน้อง” — เป็นที่ที่มีความหวังที่จะเป็นสุดสัปดาห์สุดท้ายในช่วง DEF CON 30.

ทุกคนสวมหน้ากากเพื่อให้แม้แต่ผู้ที่มีภูมิคุ้มกันบกพร่องก็สามารถเข้าร่วมได้ มีแนวโน้มมุ่งเน้นไปที่การใช้พลังของแฮ็กเกอร์เพื่อปกป้องประชากรจากการละเมิดระบบสาธารณูปโภค อุบัติเหตุทางรถยนต์อัจฉริยะ ข้อมูลที่ผิด และอื่นๆ การให้ทั้งการประชุมได้เปรียบด้านชื่อเสียงคือห้องที่เต็มไปด้วยข้อมูลและความฉับไวและความแรงที่ทำให้รู้สึกเกือบถูกโค่นล้ม - พังค์ร็อคแม้กระทั่ง

นี่เป็นเพียงไฮไลท์บางส่วนที่ Dark Reading เกิดขึ้นเพื่อค้นหาท่ามกลางความโกลาหลที่เป็นระเบียบ นั่นคือ DEF CON 30

1. ความบ้าคลั่งของสินค้า

แถวที่ยาวที่สุด หลายชั่วโมง คือแถวที่จะได้รับสินค้าแบรนด์ DEF CON ล่าสุด ในขณะที่บางคนใช้เวลาเติมพลังด้วยของว่าง แต่บางคนก็ใช้ความคิดมากขึ้นเล็กน้อยในช่วงพักระหว่างทำกิจกรรม พาแบรด ลินด์สลีย์ ผู้สร้าง “กระเป๋า Linecon” ของตัวเองด้วยหน้าจอเกมและคอนโทรลเลอร์สำหรับผู้เล่นสี่คน

“ผมรอเข้าแถวเป็นชั่วโมงที่ DEF CON อีกแห่ง และกำลังคิดว่าจะทำอะไรในแถวนั้นบ้าง” เขาบอกกับ Dark Reading

2. หมู่บ้าน IoT

แฮ็กเกอร์ DEF CON 30 ยังมีตัวเลือกในการใช้ทักษะของพวกเขาบนอุปกรณ์ Internet of Things (IoT) หลายสิบเครื่อง รวมถึง Emergency Broadcast System และระบบดาวเทียม Globecomm ด้วยผลงานของ TIVO Trevor และทีมงานที่เหลือซึ่งใช้เวลา 90 วันที่ผ่านมาในการสร้างกรอบการควบคุมทั่วไปของ IoT (CCF)

Trevor กล่าวว่าในปีนี้ IoT Village ได้ตัดสินใจที่จะเปลี่ยนการเน้นย้ำเนื่องจากภูมิทัศน์ภัยคุกคามที่เปลี่ยนไปซึ่งขณะนี้มุ่งเน้นไปที่โครงสร้างพื้นฐานและอุปกรณ์ IoT อื่นๆ

“เราได้ย้ายออกจาก SOHO (สำนักงานขนาดเล็ก/โฮมออฟฟิศ) มาเป็น IoT ในปีนี้” เขาบอกกับ Dark Reading

3. จมเรือประจัญบานนี้

มีการแข่งขันมากเกินไปในระหว่าง DEF CON 30 ที่จะนับ สิ่งที่ยิ่งใหญ่อย่างหนึ่งคือเวอร์ชันของ Capture the Flag ที่เรียกว่า "คุณสามารถจมเรือได้หรือไม่" ติดตั้งโดย Fathom5 ซึ่งท้าทายทีมแฮกเกอร์ให้ล้มโมดูลการฝึกเรือของพวกเขา กำหนดการเริ่มต้นด้วยกฎสองสามข้อที่วางไว้โดย David Burke CTO ของ Fathom5 ซึ่งรวมถึงคำแนะนำไม่ให้คนจรจัดกับท่อที่อยู่ข้างใต้: "โปรดอย่าฉีดของเหลวไฮดรอลิกไปทั่วห้อง"

4. ยอมรับความท้าทายอื่น ๆ

การแข่งขันอื่น ๆ ที่ไม่ซับซ้อนรวมถึงคอลเลกชันของเวอร์ชัน Capture the Flag การท้าทายของทีม Red และแม้แต่ DEF CON Scavenger Hunt

5. หมู่บ้านลงคะแนน

ตั้งข้อสังเกตนักวิจัยเครื่องลงคะแนน Hursti Harriซึ่งเป็นตัวแทนของมูลนิธิ Election Integrity Foundation ได้นำชุดเครื่องลงคะแนนเสียงที่ใช้อยู่ในปัจจุบันทั่วทั้งสหรัฐอเมริกาสำหรับแฮ็กเกอร์และนักทฤษฎีสมคบคิดเพื่อทดลองและท้าทายความปลอดภัยของพวกเขา

Dark Reading วิ่งเข้าไปในกลุ่มของแฮ็กเกอร์ที่คอยดูเครื่องลงคะแนนเสียงของสหรัฐฯ เครื่องหนึ่งอย่างระมัดระวัง ถามว่าพวกเขาคิดว่าพวกเขาสามารถเจาะเข้าไปได้หรือไม่ หนึ่งในกลุ่มตอบว่า “ฉันไม่รู้ว่าเราทำได้หรือเปล่า แต่มันเป็นเรื่องสนุกที่จะเล่นด้วย”

6. ป้าย

แม้แต่ป้ายที่กระจายออกไปรอบๆ DEF CON 30 ก็ยังดูมีไหวพริบ ด้วยเล่ห์เหลี่ยมที่ชาญฉลาด การเรนเดอร์ดิจิทัลที่ตระการตา และงานศิลปะที่ตรงไปตรงมา นี่เป็นเพียงรสชาติที่น้อยที่สุดของสิ่งที่จัดแสดง

7. การแฮ็กสมองและการบิดเบือนข้อมูล

ทั้งหมู่บ้านที่ DEF CON ในปีนี้ทุ่มเทให้กับข้อมูลที่ผิด ด้วยฟิชชิ่งและวิศวกรรมทางสังคมที่ยังคงขับเคลื่อนการโจมตีทางไซเบอร์ที่ประสบความสำเร็จมากมาย Dr. Matthew Canham จาก Beyond Layer 7 ได้นำเสนอเกี่ยวกับความปลอดภัยทางปัญญา ซึ่งโดยพื้นฐานแล้วหมายถึงการบล็อกผู้โจมตีจากการประนีประนอมกับสมอง Dr. Canham กล่าวว่า จากภาพลวงตาทางแสงไปจนถึงตัวอย่าง เช่น แนวทางปฏิบัติของ Cambridge Analytica ในการสร้างโปรไฟล์ทางจิตวิทยาเพื่อกำหนดเป้าหมายไปยังผู้ที่ตกเป็นเหยื่อ การแฮ็กสมองอยู่ที่นี่และมีความซับซ้อนมากขึ้น

8. ประเพณี

ปีนี้เป็นการเปิดตัวของ Michael Bargury บนเวที DEF CON นั่นหมายความว่าก่อนที่เขาจะเริ่มการนำเสนอเกี่ยวกับมัลแวร์ไร้รหัส CTO และผู้ร่วมก่อตั้ง Zenity (และ คอลัมนิสต์ Dark Reading) มีส่วนร่วมในประเพณี DEF CON... เขายิงพร้อมกับ "ลูกน้อง" ของเขาซึ่งเป็นผู้แนะนำ หลังจากผ่านไปไม่กี่วินาทีและสะดุ้งเพียงครั้งเดียวในขณะที่เหล้าลดลง Bargury ได้รับการเปิดตัวอย่างเป็นทางการในคลับของผู้พูด DEF CON และพร้อมที่จะไป

- blockchain

- กระเป๋าสตางค์ cryptocurrency

- การแลกเปลี่ยนการเข้ารหัสลับ

- การรักษาความปลอดภัยในโลกไซเบอร์

- อาชญากรไซเบอร์

- cybersecurity

- การอ่านที่มืด

- กรมความมั่นคงภายในประเทศ

- กระเป๋าสตางค์ดิจิตอล

- ไฟร์วอลล์

- Kaspersky

- มัลแวร์

- แมคคาฟี

- เน็กซ์บล๊อก

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- เกมเพลโต

- เพลโตดาต้า

- เพลโตเกม

- VPN

- ความปลอดภัยของเว็บไซต์