ประตูหลัง การใช้ประโยชน์ และโต๊ะบ๊อบบี้ตัวน้อย

ไม่มีเครื่องเล่นเสียงด้านล่าง? ฟัง โดยตรง บนซาวด์คลาวด์

ดั๊ก เอมอธ และพอล ดักคลิน เพลงอินโทรและเอาท์โดย อีดิธ มัดจ์.

สามารถรับฟังเราได้ที่ Soundcloud, Apple Podcasts, Google Podcast, Spotify, Stitcher และทุกที่ที่มีพอดแคสต์ดีๆ หรือเพียงแค่วาง URL ของฟีด RSS ของเรา ลงในพอดแคตเตอร์ที่คุณชื่นชอบ

อ่านข้อความถอดเสียง

ดั๊ก. การลับหลัง การหาประโยชน์ และการกลับมาอย่างมีชัยของ Little Bobby Tables

ทั้งหมดนั้นและอีกมากมายในพอดแคสต์ Naked Security

[โมเด็มดนตรี]

ยินดีต้อนรับสู่พอดคาสต์ทุกคน

ฉันชื่อ Doug Aamoth และเขาคือ Paul Ducklin

พอล เป็นยังไง?

เป็ด. ฉันคิดว่าเขาน่าจะเป็น Robert Tables” ตอนนี้ดักลาส [หัวเราะ]

แต่คุณพูดถูก เขากลับมาอย่างน่าอับอาย

ดั๊ก. เยี่ยมมากเราจะพูดถึงเรื่องนี้ทั้งหมด

แต่แรก, สัปดาห์นี้ในประวัติศาสตร์เทคโนโลยี.

เมื่อวันที่ 7 มิถุนายน พ.ศ. 1983 Michael Eaton ได้รับสิทธิบัตรสำหรับ AT ชุดคำสั่งสำหรับโมเด็ม

จนถึงทุกวันนี้ มันยังคงเป็นโปรโตคอลการสื่อสารที่ใช้กันอย่างแพร่หลายสำหรับการควบคุมโมเด็ม

มันย่อมาจาก ATTENTIONและตั้งชื่อตามคำนำหน้าคำสั่งที่ใช้ในการเริ่มต้นการสื่อสารผ่านโมเด็ม

พื้นที่ AT เดิมทีชุดคำสั่งได้รับการพัฒนาสำหรับโมเด็ม Hayes แต่ได้กลายเป็นมาตรฐานโดยพฤตินัยและได้รับการสนับสนุนโดยโมเด็มส่วนใหญ่ที่มีอยู่ในปัจจุบัน

พอล เรามีเทคโนโลยีกี่อย่างที่อยู่รอดมาตั้งแต่ปี 1983 และยังคงใช้อยู่

เป็ด. เอ่อ…

เอ็มเอส-ดอส?

โอ้ ไม่ ขอโทษ! [หัวเราะ]

ATDT สำหรับ “Attention, Dial, Tone”

ATDP [P FOR PULSE] หากคุณไม่มีการแลกเปลี่ยนการโทรแบบเสียง...

…และคุณจะได้ยินเสียงโมเด็ม

มันมีรีเลย์เล็กน้อยที่คลิก-คลิก-คลิก-คลิก-คลิก คลิก-คลิก-คลิก คลิก-คลิก

คุณสามารถนับเส้นทางเพื่อตรวจสอบหมายเลขที่โทรออก

และคุณพูดถูก: ยังคงใช้มาจนถึงทุกวันนี้

ตัวอย่างเช่น บนโมเด็มบลูทูธ คุณยังสามารถพูดสิ่งต่างๆ เช่น AT+NAME= แล้วชื่อบลูทูธที่คุณต้องการแสดง

อายุยืนอย่างน่าอัศจรรย์

ดั๊ก. เข้าเรื่องของเรากันเถอะ

อย่างแรก เราจับตาดูการอัปเดตนี้… เกิดอะไรขึ้นกับ KeePass, พอล?

การรักษาความปลอดภัยที่ร้ายแรง: KeePass “การถอดรหัสรหัสผ่านหลัก” และสิ่งที่เราสามารถเรียนรู้ได้จากมัน

เป็ด. ถ้าคุณจำได้ ดั๊ก เราพูดถึงแมลง (นั่นคือ CVE-2023-32784).

จุดบกพร่องนั้นเกิดขึ้นเมื่อคุณพิมพ์รหัสผ่าน สตริงของ Blob ที่ระบุจำนวนอักขระรหัสผ่านที่ป้อนไปแล้วโดยไม่ได้ตั้งใจทำหน้าที่เป็นเหมือนแฟล็กในหน่วยความจำที่ระบุว่า "เฮ้ อักขระ Blob ห้าตัวที่แสดงว่าคุณพิมพ์ไปแล้ว ห้าตัวอักษรของรหัสผ่าน? ใกล้กับพวกเขาในหน่วยความจำคืออักขระตัวเดียว (ที่อาจสูญหายไปตามกาลเวลาและอวกาศ) ซึ่งเป็นอักขระตัวที่หกของรหัสผ่านของคุณ”

ดังนั้นรหัสผ่านหลักจึงไม่เคยถูกรวบรวมไว้ในที่เดียว – อักขระถูกทิ้งเกลื่อนไปทั่วหน่วยความจำ

คุณจะรวมมันเข้าด้วยกันได้อย่างไร?

และความลับก็คือคุณมองหาเครื่องหมาย หยด หยด หยด หยด ฯลฯ

และข่าวดีก็คือผู้เขียน KeePass สัญญาว่าเขาจะแก้ไขปัญหานี้ และเขาก็ได้

ดังนั้นหากคุณเป็นผู้ใช้ KeePass ให้ไปรับ KeyPass 2.54

ดั๊ก. ครับท่าน!

เอาล่ะ เราจะเลิกจับตาดูสิ่งนี้

เว้นแต่ว่ามันจะงอกขึ้นมาใหม่ ซึ่งในกรณีนี้เราจะจับตามองมันใหม่ [หัวเราะ]

เข้าสู่รายการเรื่องราวของเรากันเถอะ

พอล เรามีการโจมตีแบบฉีด SQL แบบเก่าที่ดี ประกาศการกลับมา ของ Little Bobby Tables เพื่อนของเรา

เกิดอะไรขึ้นที่นี่?

MOVEit การหาประโยชน์แบบ zero-day ที่ใช้โดยแก๊งเจาะข้อมูล: วิธีการ สาเหตุ และสิ่งที่ต้องทำ...

เป็ด. อ้างถึง Mad Stuntman ดั้งเดิม [ศิลปินนักเต้น Mark Quashie] “ฉันชอบขยับ ขยับเลย!”

เป็นผลิตภัณฑ์/บริการแชร์และจัดการไฟล์ที่ใช้กันอย่างแพร่หลายอย่างน่าประหลาดใจ

มีสองรสชาติของมัน

มี MOVEit โอน และ MOVEit คลาวด์; พวกเขามาจากบริษัทชื่อ Progress Software Corporation

เป็นเครื่องมือแชร์ไฟล์ที่รวมถึงส่วนหน้าของเว็บที่ทำให้คุณเข้าถึงไฟล์ที่แชร์ในทีม แผนก บริษัท หรือแม้แต่ในซัพพลายเชนของคุณได้อย่างง่ายดาย

ปัญหา… ในส่วนหน้าของเว็บ อย่างที่คุณพูด มีข้อผิดพลาดในการแทรก SQL (ขนานนามว่า ซีวีอี 2023-34362ถ้าคุณต้องการติดตามรายการนี้)

และนั่นหมายความว่าใครก็ตามที่สามารถเข้าถึงเว็บอินเทอร์เฟซของคุณโดยไม่ต้องเข้าสู่ระบบอาจหลอกเซิร์ฟเวอร์ซึ่งเป็นเซิร์ฟเวอร์ส่วนหลังให้เรียกใช้คำสั่งบางอย่างที่พวกเขาเลือก

และหนึ่งในสิ่งที่พวกเขาสามารถทำได้ก็คือ ค้นหาโครงสร้างของฐานข้อมูลภายในของคุณ เพื่อให้พวกเขารู้ว่าอะไรถูกเก็บไว้ที่ไหน อาจดาวน์โหลดและยุ่งกับข้อมูลของคุณ และทางเลือกสำหรับอาชญากรคือการฉีดสิ่งที่เรียกว่าเว็บเชลล์

นั่นเป็นไฟล์หลอกลวงที่คุณติดไว้ในส่วนของเว็บเซิร์ฟเวอร์ เพื่อที่ว่าเมื่อคุณย้อนกลับไปในภายหลัง มันจะไม่แสดงหน้าเว็บให้กับคุณ ผู้เยี่ยมชมที่มีเบราว์เซอร์ที่ดูไร้เดียงสา

แทนที่จะเรียกใช้คำสั่งตามอำเภอใจบนเซิร์ฟเวอร์แทน

และโชคไม่ดี เนื่องจากเป็น Zero-day จึงเห็นได้ชัดว่ามีการใช้อย่างแพร่หลายในการขโมยข้อมูลจากองค์กรขนาดใหญ่บางแห่ง แล้วขู่กรรโชกให้จ่ายเงินเพื่อให้ข้อมูลถูกระงับ

ในสหราชอาณาจักร เรากำลังพูดถึงพนักงานหลายแสนคนที่ได้รับผลกระทบโดยพื้นฐานแล้วถูกแฮ็กเพราะบั๊ก MOVEit นี้ เนื่องจากเป็นซอฟต์แวร์ที่ผู้ให้บริการบัญชีเงินเดือนทั่วไปเลือกใช้

และคุณลองนึกดูว่า ถ้าคุณไม่สามารถเจาะเข้าสู่ XYZ Corp ได้โดยตรง แต่คุณสามารถเจาะเข้าไปในผู้ให้บริการบัญชีเงินเดือนภายนอกของ XYZ Corp ได้ คุณอาจจะได้รับข้อมูลที่สามารถระบุตัวบุคคลจำนวนมหาศาลเกี่ยวกับพนักงานทุกคนในธุรกิจเหล่านั้นได้

น่าเสียดายที่ข้อมูลประเภทนี้ง่ายต่อการนำไปใช้ในทางที่ผิดเพื่อโจรกรรมข้อมูลส่วนตัว

คุณกำลังพูดถึงสิ่งต่างๆ เช่น หมายเลขประกันสังคม หมายเลขประกันสังคม หมายเลขไฟล์ภาษี ที่อยู่บ้าน หมายเลขโทรศัพท์ อาจเป็นหมายเลขบัญชีธนาคาร ข้อมูลการอัปโหลดแผนบำเหน็จบำนาญ สิ่งเหล่านี้ทั้งหมด

เห็นได้ชัดว่านั่นดูเหมือนจะเป็นผลเสียที่เกิดขึ้นในกรณีนี้: บริษัทที่ใช้บริษัทที่ใช้ซอฟต์แวร์ MOVEit นี้ซึ่งถูกโจมตีโดยอาชญากรเหล่านี้อย่างจงใจ มีจุดมุ่งหมาย

และตามรายงานจาก Microsoft ดูเหมือนว่าพวกเขาเป็นหรือเกี่ยวข้องกับแก๊งค์ Clop ransomware ที่มีชื่อเสียง

ดั๊ก. ตกลง

ได้รับการแก้ไขอย่างรวดเร็ว รวมถึงเวอร์ชันบนระบบคลาวด์ ดังนั้นคุณจึงไม่ต้องทำอะไรที่นั่น… แต่ถ้าคุณใช้เวอร์ชันในสถานที่ คุณควรแก้ไข

แต่เรามีคำแนะนำบางอย่างเกี่ยวกับสิ่งที่ต้องทำ และหนึ่งในรายการโปรดของฉันคือ: ฆ่าเชื้ออินพุตของคุณหากคุณเป็นโปรแกรมเมอร์

ซึ่งนำเราไปสู่การ์ตูนเรื่อง Little Bobby Tables

หากคุณเคยดูการ์ตูน XKCD (https://xkcd.com/327) ทางโรงเรียนโทรหาแม่และบอกว่า “คอมพิวเตอร์มีปัญหา”

และเธอพูดว่า "ลูกชายของฉันมีส่วนเกี่ยวข้อง"

และพวกเขาก็พูดว่า “ก็แบบ ก็ไม่เชิงหรอก แต่คุณตั้งชื่อลูกชายของคุณว่า Robert Drop Table Students หรือเปล่า”

และเธอก็พูดว่า “โอ้ ใช่ เราเรียกเขาว่า Little Bobby Tables”

และแน่นอนว่าการป้อนคำสั่งนั้นลงในฐานข้อมูลที่ไม่เหมาะสมจะเป็นการลบตารางของนักเรียน

ฉันเข้าใจถูกต้องหรือไม่?

เป็ด. คุณทำได้ดักลาส

และในความเป็นจริง ดังที่หนึ่งในผู้แสดงความคิดเห็นของเราได้กล่าวไว้ เมื่อไม่กี่ปีที่ผ่านมา (ผมคิดว่าย้อนกลับไปในปี 2016) มีกรณีที่มีชื่อเสียงของผู้ที่จงใจจดทะเบียนบริษัทกับบริษัท Companies House ในสหราชอาณาจักรที่เรียกว่า SEMICOLON (ซึ่งเป็นตัวคั่นคำสั่งใน SQL) [หัวเราะ] DROP TABLE COMPANIES SEMICOLON COMMENT SIGN LIMITED.

เห็นได้ชัดว่าเป็นเรื่องตลก และเพื่อให้ยุติธรรมกับเว็บไซต์ของรัฐบาล คุณสามารถไปที่หน้านั้นและแสดงชื่อบริษัทได้อย่างถูกต้อง

ดูเหมือนจะไม่ได้ผลในกรณีนั้น… ดูเหมือนว่าพวกเขากำลังทำความสะอาดข้อมูลที่พวกเขาป้อน!

แต่ปัญหาเกิดขึ้นเมื่อคุณมี URL ของเว็บหรือเว็บฟอร์มที่คุณสามารถส่งไปยังเซิร์ฟเวอร์ที่มีข้อมูล *ที่ผู้ส่งสามารถเลือกได้* ซึ่งจะถูกแทรกลงในคำสั่งระบบที่ส่งไปยังเซิร์ฟเวอร์อื่นบนเครือข่ายของคุณ

มันค่อนข้างเป็นข้อผิดพลาดแบบเก่า แต่มันค่อนข้างง่ายที่จะทำ และค่อนข้างยากที่จะทดสอบ เพราะมีความเป็นไปได้มากมาย

อักขระใน URL และในบรรทัดคำสั่ง... เช่น เครื่องหมายอัญประกาศเดี่ยว เครื่องหมายอัญประกาศคู่ อักขระแบ็กสแลช เครื่องหมายอัฒภาค (หากเป็นตัวคั่นคำสั่ง) และใน SQL ถ้าคุณสามารถซ่อนเครื่องหมายขีดกลาง (--) ลำดับอักขระในนั้น ที่ระบุว่า “สิ่งต่อไปคือความคิดเห็น”

ซึ่งหมายความว่า หากคุณใส่ข้อมูลนั้นลงในข้อมูลที่ผิดรูปแบบได้ คุณจะสามารถทำให้สิ่งที่อาจเป็นข้อผิดพลาดทางไวยากรณ์ในตอนท้ายของคำสั่งหายไปได้ เพราะตัวประมวลผลคำสั่งบอกว่า “โอ้ ฉันเห็นเส้นประ-เส้นประ ดังนั้นให้ฉันไม่สนใจมัน”

ดังนั้นการฆ่าเชื้ออินพุตของคุณ?

คุณต้องทำมันอย่างแน่นอน และคุณต้องทดสอบมันจริงๆ...

…แต่ระวัง: มันยากมากที่จะครอบคลุมฐานทั้งหมด แต่คุณต้องทำ มิฉะนั้นวันหนึ่งจะมีคนค้นพบฐานที่คุณลืม

ดั๊ก. เอาล่ะและอย่างที่เราพูดถึง…

ข่าวดี ได้รับการแก้ไขแล้ว

ข่าวร้าย มันเป็นซีโร่เดย์

ดังนั้น หากคุณเป็นผู้ใช้ MOVEit ตรวจสอบให้แน่ใจว่าสิ่งนี้ได้รับการอัปเดตแล้ว หากคุณกำลังใช้งานสิ่งอื่นที่ไม่ใช่เวอร์ชันคลาวด์

และถ้าคุณไม่สามารถแก้ไขได้ในตอนนี้ คุณจะทำอย่างไร พอล?

เป็ด. คุณสามารถปิดส่วนหน้าของ MOVEit บนเว็บได้

ตอนนี้ นั่นอาจทำให้บางสิ่งที่คุณต้องพึ่งพาในระบบของคุณเสียหาย และนั่นหมายความว่าผู้ที่มี UI ของเว็บเป็นวิธีเดียวที่พวกเขารู้จักในการโต้ตอบกับระบบ... พวกเขาจะถูกตัดขาด

แต่ดูเหมือนว่าหากคุณใช้กลไกอื่นๆ มากมาย เช่น SFTP (Secure File Transfer Protocol) สำหรับการโต้ตอบกับบริการ MOVEit คุณจะไม่สามารถเรียกใช้ข้อบกพร่องนี้ได้ ดังนั้นจึงเป็นข้อผิดพลาดเฉพาะสำหรับบริการบนเว็บ

แต่การแพตช์คือสิ่งที่คุณต้องทำหากคุณมีเวอร์ชันในสถานที่

ที่สำคัญ เช่นเดียวกับการโจมตีจำนวนมากในปัจจุบัน ไม่ใช่แค่ว่ามีข้อบกพร่องอยู่และคุณได้ทำการแก้ไขแล้ว

ถ้ามิจฉาชีพเข้ามาล่ะ?

เกิดอะไรขึ้นถ้าพวกเขาทำสิ่งที่น่ารังเกียจ?

อย่างที่เราได้กล่าวไปแล้วว่าแก๊ง Clop ransomware ที่ถูกกล่าวหาได้เข้าไปอยู่ในที่ใด tt ดูเหมือนจะมีสัญญาณบางอย่างที่คุณสามารถมองหาได้ และ Progress Software ก็มีรายชื่อเหล่านั้นอยู่บนเว็บไซต์ (สิ่งที่เราเรียกว่า Indicators of Compromise [IoCs ] ที่คุณสามารถไปค้นหาได้).

แต่อย่างที่เราได้กล่าวไปหลายครั้งก่อนหน้านี้ การไม่มีหลักฐานไม่ใช่หลักฐานของการไม่มีตัวตน

ดังนั้น คุณต้องทำการตามล่าภัยคุกคามหลังการโจมตีตามปกติ

ตัวอย่างเช่น มองหาสิ่งต่างๆ เช่น บัญชีผู้ใช้ที่สร้างขึ้นใหม่ (ควรจะมีจริงๆ หรือไม่) การดาวน์โหลดข้อมูลที่ไม่คาดคิด และการเปลี่ยนแปลงอื่นๆ ทุกประเภทที่คุณอาจไม่คาดคิดและจำเป็นต้องย้อนกลับ

และอย่างที่เราได้กล่าวไปแล้วหลายครั้ง หากคุณไม่มีเวลาและ/หรือไม่มีความชำนาญในการทำเช่นนั้นด้วยตัวเอง โปรดอย่ากลัวที่จะขอความช่วยเหลือ

(เพียงไปที่ https://sophos.com/mdrโดยที่ MDR อย่างที่คุณทราบนั้นย่อมาจาก การตรวจจับและการตอบสนองที่มีการจัดการ.)

ไม่ใช่แค่รู้ว่าต้องค้นหาอะไร แต่ยังรู้ว่ามันสื่อถึงอะไร และควรรีบทำอะไรหากพบว่ามันเกิดขึ้น...

…แม้ว่าสิ่งที่เกิดขึ้นอาจไม่เหมือนใครในการโจมตีของคุณ และการโจมตีของคนอื่นอาจแตกต่างออกไปเล็กน้อย

ดั๊ก. ฉันคิดว่าเราจะจับตาดูสิ่งนี้!

ติดกับการหาประโยชน์และพูดคุยเกี่ยวกับ an ต่อไป Zero-day ในป่า ส่งผลกระทบต่อเบราว์เซอร์ที่ใช้ Chromium พอล

Chrome และ Edge Zero-day: “การหาช่องโหว่นี้มีอยู่จริง” ดังนั้น ตรวจสอบเวอร์ชันของคุณเดี๋ยวนี้

เป็ด. ใช่ ทั้งหมดที่เรารู้เกี่ยวกับสิ่งนี้… เป็นครั้งหนึ่งที่ Google ซึ่งปกติชอบเล่าเรื่องใหญ่เกี่ยวกับการหาประโยชน์ที่น่าสนใจ มักจะเก็บไพ่ไว้ใกล้หน้าอก เพราะข้อเท็จจริงที่ว่านี่คือซีโร่เดย์

และการแจ้งเตือนการอัปเดตของ Google สำหรับ Chrome ก็บอกง่ายๆ ว่า “Google ทราบดีว่าการใช้ประโยชน์จาก CVE-2023-3079 มีอยู่จริง”

นั่นเป็นขั้นตอนที่เหนือกว่าสิ่งที่ฉันเรียกว่าการแบ่งแยกสองระดับที่บริษัทต่างๆ เช่น Google และ Apple มักจะชอบมองข้าม ซึ่งเราเคยพูดถึงมาก่อน โดยพวกเขากล่าวว่า “เราทราบดีถึงรายงานที่แนะนำว่าคนอื่นๆ อ้างว่า พวกเขาอาจได้เห็นมัน” [หัวเราะ]

พวกเขาแค่พูดว่า “มีการเอาเปรียบ เราได้เห็นมันแล้ว”

และไม่น่าแปลกใจเพราะเห็นได้ชัดว่าทีมวิเคราะห์ภัยคุกคามของ Google ตรวจสอบและค้นพบสิ่งนี้

นั่นคือทั้งหมดที่เรารู้…

…นั่นและความจริงที่ว่ามันเป็นสิ่งที่เรียกว่า พิมพ์สับสน ใน V8 ซึ่งเป็นเอ็นจิ้น JavaScript ซึ่งเป็นส่วนหนึ่งของ Chromium ที่ประมวลผลและรัน JavaScript ภายในเบราว์เซอร์ของคุณ

ดั๊ก. ฉันหวังว่าฉันจะรู้เพิ่มเติมเกี่ยวกับความสับสนในประเภท

ฉันสับสนเกี่ยวกับความสับสนประเภท

อาจมีคนอธิบายให้ฉันฟังได้ไหม

เป็ด. Ooooh, Doug นั่นเป็นภาคต่อที่ฉันชอบ! [หัวเราะ]

อธิบายอย่างง่ายๆ ก็คือ เป็นที่ที่คุณให้ข้อมูลแก่โปรแกรม และคุณพูดว่า “นี่คือข้อมูลจำนวนหนึ่งที่ฉันต้องการให้คุณปฏิบัติต่อข้อมูลนั้นราวกับว่ามันเป็นวันที่”

เซิร์ฟเวอร์ที่เขียนดีจะไป “คุณรู้อะไรไหม ฉันจะไม่เชื่อถือข้อมูลที่คุณส่งมาให้ฉันอย่างสุ่มสี่สุ่มห้า ฉันจะทำให้แน่ใจว่าคุณได้ส่งสิ่งที่เหมือนจริงมาให้ฉัน”...

…เพื่อหลีกเลี่ยงปัญหา Little Bobby Tables

แต่ลองนึกดูว่าถ้าในอนาคตระหว่างการทำงานของเซิร์ฟเวอร์ คุณสามารถหลอกเซิร์ฟเวอร์ให้พูดว่า “เฮ้ จำข้อมูลที่ฉันส่งให้คุณและบอกว่าเป็นวันที่ได้ไหม และคุณตรวจสอบแล้วว่าจำนวนวันไม่เกิน 31 วัน และเดือนนั้นไม่เกิน 12 วัน และปีนั้นอยู่ระหว่างปี เช่น 1920 ถึง 2099 การตรวจสอบข้อผิดพลาดทั้งหมดที่คุณทำเสร็จแล้ว อันที่จริงลืมไปเลย! ตอนนี้ สิ่งที่ฉันต้องการให้คุณทำคือนำข้อมูลที่ฉันให้ไว้ ซึ่งเป็นวันที่ตามกฎหมาย แต่ *ฉันต้องการให้คุณปฏิบัติต่อข้อมูลนั้นราวกับว่าเป็นที่อยู่หน่วยความจำ* และฉันต้องการให้คุณเริ่มดำเนินการโปรแกรมที่ทำงานที่นั่น เพราะคุณได้ยอมรับข้อมูลแล้ว และคุณได้ตัดสินใจแล้วว่าจะเชื่อถือข้อมูลนั้น”

ดังนั้นเราจึงไม่ทราบแน่ชัดว่าความสับสนประเภทนี้ใน V8 เกิดจากรูปแบบใด แต่อย่างที่คุณจินตนาการได้ว่าภายในเครื่องมือ JavaScript มีข้อมูลประเภทต่างๆ มากมายที่เครื่องมือ JavaScript จำเป็นต้องจัดการและประมวลผลในเวลาที่ต่างกัน

บางครั้งจะเป็นจำนวนเต็ม บางครั้งจะมีสตริงอักขระ บางครั้งจะมีที่อยู่หน่วยความจำ บางครั้งจะมีฟังก์ชันให้ดำเนินการ และอื่นๆ

ดังนั้น เมื่อเอ็นจิ้น JavaScript สับสนว่าควรทำอย่างไรกับข้อมูลที่กำลังดูอยู่ สิ่งเลวร้ายอาจเกิดขึ้นได้!

ดั๊ก. การแก้ไขทำได้ง่าย

คุณเพียงแค่ต้องอัปเดตเบราว์เซอร์ที่ใช้ Chromium

เรามีคำแนะนำเกี่ยวกับวิธีดำเนินการดังกล่าวสำหรับ Google Chrome และ Microsoft Edge

และสุดท้าย แต่ไม่ท้ายสุด เรามี Windows ที่เรียกว่า "ประตูหลัง" นั่นส่งผลกระทบต่อเจ้าของเมนบอร์ด Gigabyte

อย่างที่คุณชอบพูด ปีศาจอยู่ในรายละเอียด อย่างไรก็ตาม เปาโล

นักวิจัยอ้างว่า Windows “แบ็คดอร์” ส่งผลกระทบต่อเมนบอร์ด Gigabyte หลายร้อยตัว

เป็ด. [ถอนหายใจ] โอ้ที่รัก ใช่แล้ว!

เรามาเริ่มกันที่ส่วนท้ายกันดีกว่า: ข่าวดีก็คือฉันเพิ่งเห็นว่า Gigabyte ได้ออกแพตช์สำหรับสิ่งนี้แล้ว

ปัญหาคือมันเป็นคุณสมบัติที่ค่อนข้างสะดวก ถ้าคุณคิดเกี่ยวกับมัน

มันเป็นโปรแกรมที่เรียกว่า GigabyteUpdateService.

เอาล่ะเดาว่ามันทำอะไรดักลาส?

ตรงตามที่ระบุไว้บนกระป๋อง - คุณลักษณะนี้เรียกว่า ศูนย์แอป (นั่นคือชื่อของ Gigabyte สำหรับสิ่งนี้)

ที่ดี

ยกเว้นว่ากระบวนการในการอัปเดตนั้นไม่มีการเข้ารหัสลับ

ยังมีโค้ดเก่าๆ อยู่ในนั้น… นี่คือโปรแกรม C# ซึ่งเป็นโปรแกรม .NET

เห็นได้ชัดว่ามี URL ที่แตกต่างกันสามรายการที่สามารถลองดาวน์โหลดได้

หนึ่งในนั้นคือ HTTP เก่าธรรมดา Doug

และปัญหาอย่างที่เรารู้มาตั้งแต่สมัย Firesheep คือการดาวน์โหลด HTTP นั้น [A] เล็กน้อยในการสกัดกั้น และ [B] เล็กน้อยในการแก้ไขระหว่างทาง เพื่อให้ผู้รับไม่สามารถตรวจจับได้ว่าคุณดัดแปลง

URL อีกสองรายการใช้ HTTPS ดังนั้นจึงไม่สามารถแก้ไขการดาวน์โหลดได้โดยง่าย

แต่อีกฝ่ายไม่มีความพยายามแม้แต่จะตรวจสอบใบรับรอง HTTPS ขั้นพื้นฐานที่สุด ซึ่งหมายความว่าใครก็ตามสามารถตั้งค่าเซิร์ฟเวอร์โดยอ้างว่ามีใบรับรอง Gigabyte

และเนื่องจากใบรับรองไม่จำเป็นต้องลงนามโดย CA (ผู้ออกใบรับรอง) ที่ได้รับการยอมรับ เช่น GoDaddy หรือ Let's Encrypt หรือใครก็ตามที่คล้ายกัน หมายความว่าใครก็ตามที่ต้องการแจ้งทันที ก็สามารถพิมพ์ใบรับรองของตนเองได้ จะผ่านการรวบรวม

และปัญหาที่สามคือหลังจากดาวน์โหลดโปรแกรมแล้ว Gigabyte อาจตรวจสอบได้ว่าไม่ได้เซ็นชื่อด้วยใบรับรองดิจิทัลที่ผ่านการตรวจสอบเท่านั้น แต่ยังมีใบรับรองที่เป็นหนึ่งในนั้นด้วย

ดั๊ก. ตกลงทั้งสามสิ่งไม่ดี และนั่นคือจุดจบของสิ่งเลวร้ายใช่ไหม?

ไม่มีอะไรอีกแล้ว

นั่นคือทั้งหมดที่เราต้องกังวลเกี่ยวกับ? [หัวเราะ]

เป็ด. โชคไม่ดีที่มีระดับอื่นที่ทำให้แย่ลงไปอีก

Gigabyte BIOS ซึ่งเป็นเฟิร์มแวร์มีคุณสมบัติพิเศษที่ยอดเยี่ยม

(เราไม่แน่ใจว่าเปิดตามค่าเริ่มต้นหรือไม่ – บางคนแนะนำให้ปิดสำหรับเมนบอร์ดบางรุ่นตามค่าเริ่มต้น และผู้แสดงความคิดเห็นคนอื่นๆ กล่าวว่า “ไม่ ฉันเพิ่งซื้อเมนบอร์ดเมื่อเร็วๆ นี้ และคุณลักษณะนี้เปิดโดยค่าเริ่มต้น”)

นี่เป็นคุณสมบัติในตัวเฟิร์มแวร์ที่เปิดใช้งานกระบวนการอัพเดตอัตโนมัติของ APP Center

ดังนั้นคุณอาจมีซอฟต์แวร์นี้ติดตั้ง เปิดใช้งาน และทำงานอยู่ แม้ว่าคุณจะไม่ได้ติดตั้งด้วยตัวเองก็ตาม

และที่แย่กว่านั้น Doug เพราะมันถูกปรับแต่งโดยเฟิร์มแวร์เอง นั่นหมายถึงถ้าคุณเข้าไปใน Windows แล้วพูดว่า “งั้นฉันจะฉีกสิ่งนี้ออก”...

…ครั้งต่อไปที่คุณบูตเครื่อง เฟิร์มแวร์จะแทรกข้อมูลอัปเดตกลับเข้าไปในโฟลเดอร์ Windows ของคุณโดยพื้นฐานแล้ว!

ดั๊ก. หากเรายินดีต้อนรับความคิดเห็นประจำสัปดาห์ของเราเร็ว ๆ นี้... เรามีผู้แสดงความคิดเห็นที่ไม่ระบุตัวตนในบทความนี้บอกเราว่า:

ฉันเพิ่งสร้างระบบด้วยบอร์ด Gigabyte ITX เมื่อไม่กี่สัปดาห์ก่อน และ Gigabyte APP Center ก็ใช้งานได้ทันที (เช่น เปิดโดยค่าเริ่มต้น)

ฉันยังลบมันสองสามครั้งก่อนที่จะพบว่ามันถูกซ่อนอยู่ในการตั้งค่า BIOS ฉันไม่ใช่แฟนของพวกเชนานิแกน

บุคคลนี้จึงลบศูนย์ APP นี้ แต่เพียงกลับมาเรื่อยๆ กลับมา และกลับมาอีก

เป็ด. มันซับซ้อนกว่าที่ฉันแนะนำเล็กน้อย

คุณจินตนาการ “โอ้ เฟิร์มแวร์เพิ่งออนไลน์ ดาวน์โหลดไฟล์ และติดไว้ในโฟลเดอร์ Windows ของคุณ”

แต่ทุกวันนี้คอมพิวเตอร์ส่วนใหญ่ไม่มี BitLocker หรืออย่างน้อยในคอมพิวเตอร์ขององค์กร ผู้คนไม่มีการเข้ารหัสดิสก์เต็มรูปแบบใช่หรือไม่

เฟิร์มแวร์ของคุณทำงานได้อย่างไรในโลก ซึ่งทำงานก่อนที่มันจะรู้ด้วยซ้ำว่าคุณกำลังจะใช้ Windows หรือไม่...

…เฟิร์มแวร์จะแทรกไฟล์ใหม่ลงในไดรฟ์ Windows C: ที่เข้ารหัสได้อย่างไร

มันทำงานอย่างไรบนโลกนี้?

และไม่ว่าจะดีขึ้นหรือแย่ลง Microsoft Windows ก็มี... ฉันคิดว่ามันเป็นฟีเจอร์หนึ่ง แต่เมื่อคุณได้ยินวิธีการทำงาน คุณอาจเปลี่ยนใจ [หัวเราะ]

เรียกว่า WPBT

และย่อมาจาก… [จำไม่ได้]

ดั๊ก. ตารางไบนารีแพลตฟอร์ม Windows

เป็ด. อา คุณจำได้ดีกว่าฉันเสียอีก!

ฉันแทบไม่อยากเชื่อเลยว่ามันจะได้ผลแบบนี้….

โดยพื้นฐานแล้วเฟิร์มแวร์จะพูดว่า "เฮ้ ฉันมีไฟล์เรียกทำงานแล้ว ฉันมีโปรแกรมฝังอยู่ในเฟิร์มแวร์ของฉัน”

เป็นโปรแกรม Windows ดังนั้นเฟิร์มแวร์จึงไม่สามารถเรียกใช้ได้เนื่องจากคุณไม่สามารถเรียกใช้โปรแกรม Windows ในช่วงระยะเวลาเฟิร์มแวร์ UEFI

แต่สิ่งที่เฟิร์มแวร์ทำคืออ่านโปรแกรมลงในหน่วยความจำ และบอก Windows ว่า "เฮ้ มีโปรแกรมอยู่ในหน่วยความจำที่แอดเดรส 0xABCDEF36C0 หรืออะไรก็ตาม โปรดฝังโปรแกรมนี้ไว้ในตัวคุณเมื่อคุณปลดล็อกไดรฟ์และคุณได้ผ่านกระบวนการ Secure Boot แล้ว”

ดั๊ก. สิ่งที่อาจจะผิดไป? [หัวเราะ]

เป็ด. เพื่อให้ยุติธรรมกับ Microsoft แนวทางปฏิบัติของตนเองมีดังนี้:

วัตถุประสงค์หลักของ WPBT คือการอนุญาตให้ซอฟต์แวร์ที่สำคัญยังคงอยู่แม้ว่าระบบปฏิบัติการจะมีการเปลี่ยนแปลงหรือติดตั้งใหม่ทั้งหมด กรณีการใช้งานหนึ่งคือการเปิดใช้งานซอฟต์แวร์ป้องกันการโจรกรรม ซึ่งจำเป็นต้องคงอยู่ต่อไปในกรณีที่อุปกรณ์ถูกขโมย ฟอร์แมต หรือติดตั้งใหม่

ดังนั้นคุณจึงเห็นว่าพวกเขามาจากไหน แต่แล้วพวกเขาก็สังเกตเห็นว่า:

เนื่องจากคุณสมบัตินี้ให้ความสามารถในการเรียกใช้ซอฟต์แวร์ระบบอย่างต่อเนื่องในบริบทของ Windows จำเป็นอย่างยิ่งที่โซลูชั่นเหล่านี้จะต้องปลอดภัยที่สุดเท่าที่จะเป็นไปได้...

(ไม่ใช่ตัวหนา ฉันกำลังพูดเหมือนเป็นตัวหนา)

…และอย่าให้ผู้ใช้ Windows ตกอยู่ในสภาวะที่เอาเปรียบ โดยเฉพาะอย่างยิ่ง โซลูชันเหล่านี้ต้องไม่มีมัลแวร์ เช่น ซอฟต์แวร์ที่เป็นอันตราย หรือซอฟต์แวร์ไม่พึงประสงค์ที่ติดตั้งโดยไม่ได้รับความยินยอมจากผู้ใช้อย่างเพียงพอ

และความยินยอมในกรณีนี้ตามที่ผู้แสดงความคิดเห็นของเรากล่าวไว้คือมีตัวเลือกเฟิร์มแวร์ ตัวเลือก BIOS บนเมนบอร์ด Gigabyte

และถ้าคุณขุดคุ้ยตัวเลือกนานพอ คุณควรจะพบมัน ก็เรียกว่า ดาวน์โหลดและติดตั้งศูนย์แอป.

หากคุณปิดตัวเลือกนั้น คุณจะต้องตัดสินใจว่าต้องการติดตั้งสิ่งนี้หรือไม่ จากนั้นคุณสามารถอัปเดตด้วยตนเองหากต้องการ

ดั๊ก. ตกลง ดังนั้นคำถามใหญ่ที่นี่...

…นี่คือประตูหลังจริงๆเหรอ?

เป็ด. ความเห็นของฉันเองคือคำว่า "แบ็คดอร์" จริงๆ แล้วควรสงวนไว้สำหรับกลุ่มพฤติกรรมด้านไอทีโดยเฉพาะ เช่น พฤติกรรมการรักษาความปลอดภัยทางไซเบอร์ที่เลวร้ายยิ่งกว่า

สิ่งต่างๆ เช่น: จงใจทำให้อัลกอริทึมการเข้ารหัสอ่อนแอลงเพื่อให้ผู้ที่รู้สามารถทำลายได้ จงใจสร้างรหัสผ่านที่ซ่อนอยู่เพื่อให้คนอื่นสามารถเข้าสู่ระบบได้แม้ว่าคุณจะเปลี่ยนรหัสผ่านก็ตาม และเปิดเส้นทางที่ไม่มีเอกสารสำหรับคำสั่งและการควบคุม

แม้ว่าคุณอาจไม่ทราบว่าเส้นทางคำสั่งและการควบคุมของ APP Center นี้มีอยู่จริง แต่ก็ไม่ได้ไม่มีเอกสารอย่างแน่นอน

และมีตัวเลือกใน BIOS ที่ให้คุณเปิดและปิดได้

พาตัวเองไปที่เว็บไซต์ Gigabyte ไปที่เว็บไซต์ข่าว แล้วคุณจะพบข้อมูลเกี่ยวกับเวอร์ชันล่าสุด

ดั๊ก. ฉันอยากจะขอบคุณผู้แสดงความคิดเห็นที่ไม่ระบุตัวตน

นั่นเป็นข้อมูลที่เป็นประโยชน์มากซึ่งช่วยสรุปเรื่องราว

เป็ด. แน่นอน!

ดั๊ก. และฉันต้องการเตือนทุกคน: หากคุณมีเรื่องราวที่น่าสนใจ ข้อคิดเห็นหรือคำถามที่คุณต้องการส่ง เรายินดีที่จะอ่านในพอดแคสต์

คุณสามารถส่งอีเมลไปที่ tips@sophos.com หรือแสดงความคิดเห็นในบทความของเรา หรือจะติดต่อหาเราบนโซเชียล: @nakedsecurity

นั่นคือการแสดงของเราในวันนี้ ขอบคุณมากสำหรับการฟัง

สำหรับ Paul Ducklin ฉัน Doug Aamoth เตือนคุณถึงครั้งต่อไปที่จะ...

ทั้งสอง รักษาความปลอดภัย!

[โมเด็มดนตรี]

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

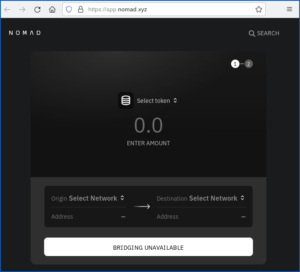

- การเงิน EVM ส่วนต่อประสานแบบครบวงจรสำหรับการเงินแบบกระจายอำนาจ เข้าถึงได้ที่นี่.

- กลุ่มสื่อควอนตัม IR/PR ขยาย เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. ข้อมูลอัจฉริยะ Web3 ขยายความรู้ เข้าถึงได้ที่นี่.

- ที่มา: https://nakedsecurity.sophos.com/2023/06/08/s3-ep138-i-like-to-moveit-moveit/

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- ][หน้า

- $ ขึ้น

- 12

- 2016

- 31

- 7

- a

- ความสามารถ

- สามารถ

- เกี่ยวกับเรา

- เกี่ยวกับมัน

- ข้างบน

- อย่างแน่นอน

- การล่วงละเมิด

- ได้รับการยอมรับ

- เข้า

- ตาม

- ลงชื่อเข้าใช้

- บัญชี

- จริง

- ที่อยู่

- ที่อยู่

- คำแนะนำ

- น่าสงสาร

- กลัว

- หลังจาก

- อีกครั้ง

- มาแล้ว

- อัลกอริทึม

- ทั้งหมด

- ถูกกล่าวหา

- อนุญาต

- ตาม

- แล้ว

- Alright

- ด้วย

- am

- น่าอัศจรรย์

- ในหมู่

- จำนวน

- an

- การวิเคราะห์

- และ

- ไม่ระบุชื่อ

- อื่น

- ใด

- สิ่งใด

- ทุกแห่ง

- app

- ปรากฏ

- Apple

- เป็น

- รอบ

- บทความ

- บทความ

- ศิลปิน

- AS

- At

- โจมตี

- การโจมตี

- เสียง

- ผู้เขียน

- ผู้มีอำนาจ

- อัตโนมัติ

- ใช้ได้

- หลีกเลี่ยง

- ทราบ

- กลับ

- Back-end

- ประตูหลัง

- แบ็ค

- ไม่ดี

- ธนาคาร

- บัญชีธนาคาร

- ฐาน

- ตาม

- ขั้นพื้นฐาน

- เป็นพื้น

- BE

- เพราะ

- กลายเป็น

- รับ

- ก่อน

- พฤติกรรม

- เชื่อ

- ด้านล่าง

- ดีกว่า

- ระหว่าง

- ระวัง

- ใหญ่

- บิต

- แบล็กเมล์

- สุ่มสี่สุ่มห้า

- บลูทู ธ

- คณะกรรมการ

- Bobby

- ซื้อ

- กล่อง

- ช่องโหว่

- ทำลาย

- แตก

- เบราว์เซอร์

- เบราว์เซอร์

- Bug

- การก่อสร้าง

- สร้าง

- ธุรกิจ

- แต่

- by

- CA

- โทรศัพท์

- ที่เรียกว่า

- โทร

- CAN

- การ์ด

- การ์ตูน

- กรณี

- ศูนย์

- อย่างแน่นอน

- ใบรับรอง

- ผู้ออกใบรับรอง

- โซ่

- เปลี่ยนแปลง

- การเปลี่ยนแปลง

- การเปลี่ยนแปลง

- ตัวอักษร

- อักขระ

- ตรวจสอบ

- การตรวจสอบ

- ทางเลือก

- เลือก

- Chrome

- โครเมียม

- ข้อเรียกร้อง

- อ้าง

- ชั้น

- ปิดหน้านี้

- เมฆ

- รหัส

- COM

- อย่างไร

- มา

- มา

- ความเห็น

- ร่วมกัน

- การสื่อสาร

- บริษัท

- บริษัท

- ซับซ้อน

- การประนีประนอม

- คอมพิวเตอร์

- คอมพิวเตอร์

- เงื่อนไข

- สับสน

- ความสับสน

- งานที่เชื่อมต่อ

- ความยินยอม

- สิ่งแวดล้อม

- การควบคุม

- คอร์ป

- ไทม์ไลน์การ

- บริษัท

- ได้

- คอร์ส

- หน้าปก

- ที่สร้างขึ้น

- วิกฤติ

- พืช

- ตัด

- cybersecurity

- เต้นรำ

- ข้อมูล

- การละเมิดข้อมูล

- ฐานข้อมูล

- ฐานข้อมูล

- วันที่

- วัน

- วัน

- จัดการ

- ตัดสินใจ

- ตัดสินใจ

- ค่าเริ่มต้น

- อย่างแน่นอน

- แผนก

- รายละเอียด

- การตรวจพบ

- พัฒนา

- เครื่อง

- DID

- ต่าง

- DIG

- ดิจิตอล

- ใบรับรองดิจิทัล

- โดยตรง

- หายไป

- แสดง

- do

- ทำ

- ไม่

- การทำ

- ทำ

- Dont

- สอง

- ลง

- ดาวน์โหลด

- ดาวน์โหลด

- ขับรถ

- หล่น

- ขนานนามว่า

- ในระหว่าง

- e

- ก่อน

- โลก

- อย่างง่ายดาย

- ง่าย

- ขอบ

- ทั้ง

- อีเมล

- พนักงาน

- ทำให้สามารถ

- ที่มีการเข้ารหัส

- การเข้ารหัสลับ

- ปลาย

- เครื่องยนต์

- เครื่องยนต์

- พอ

- เข้า

- ความผิดพลาด

- เป็นหลัก

- ฯลฯ

- แม้

- เคย

- ทุกคน

- หลักฐาน

- เผง

- ตัวอย่าง

- ดำเนินการ

- รัน

- การดำเนินงาน

- การปฏิบัติ

- ที่มีอยู่

- คาดหวัง

- ความชำนาญ

- อธิบาย

- อธิบาย

- เอาเปรียบ

- การหาประโยชน์

- ตา

- ความจริง

- ธรรม

- อย่างเป็นธรรม

- มีชื่อเสียง

- แฟน

- รายการโปรด

- ลักษณะ

- สองสาม

- เนื้อไม่มีมัน

- ไฟล์

- หา

- หา

- ชื่อจริง

- แก้ไขปัญหา

- ธง

- ดังต่อไปนี้

- สำหรับ

- ฟอร์ม

- รูปแบบ

- พบ

- เพื่อน

- ราคาเริ่มต้นที่

- ด้านหน้า

- ปลายด้านหน้า

- เต็ม

- ฟังก์ชั่น

- อนาคต

- แก๊ง

- แก๊ง

- ได้รับ

- Go

- ไป

- ไป

- ไป

- ดี

- Google Chrome

- ของ Google

- รับ

- ยิ่งใหญ่

- มากขึ้น

- แนวทาง

- hacked

- มี

- มีประโยชน์

- ที่เกิดขึ้น

- ยาก

- อันตราย

- มี

- มี

- he

- ได้ยิน

- ช่วย

- ช่วย

- เป็นประโยชน์

- โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม

- ซ่อนเร้น

- พระองค์

- ของเขา

- ตี

- หน้าแรก

- บ้าน

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- อย่างไรก็ตาม

- ที่ http

- HTTPS

- ร้อย

- การล่าสัตว์

- i

- ฉันเป็น

- เอกลักษณ์

- if

- ภาพ

- in

- ประกอบด้วย

- รวมถึง

- รวมทั้ง

- แสดงว่า

- ตัวชี้วัด

- น่าอับอาย

- ข้อมูล

- เริ่มต้น

- ฉีด

- ปัจจัยการผลิต

- ติดตั้ง

- การติดตั้ง

- คำแนะนำการใช้

- ประกัน

- โต้ตอบ

- การมีปฏิสัมพันธ์

- น่าสนใจ

- อินเตอร์เฟซ

- ภายใน

- เข้าไป

- ร่วมมือ

- IT

- ITS

- ตัวเอง

- JavaScript

- มิถุนายน

- เพียงแค่

- เก็บ

- การเก็บรักษา

- เก็บไว้

- ชนิด

- ทราบ

- รู้ดี

- ที่รู้จักกัน

- ใหญ่

- ชื่อสกุล

- ต่อมา

- ล่าสุด

- นำไปสู่

- เรียนรู้

- น้อยที่สุด

- กฎหมาย

- ให้

- ช่วยให้

- ชั้น

- กดไลก์

- ยอดไลก์

- รายการ

- การฟัง

- น้อย

- เข้าสู่ระบบ

- การเข้าสู่ระบบ

- นาน

- ดู

- มอง

- ที่ต้องการหา

- LOOKS

- สูญหาย

- ความรัก

- ทำ

- ทำ

- ทำให้

- มัลแวร์

- หลาย

- เครื่องหมาย

- เจ้านาย

- อาจ..

- MDR

- วิธี

- หมายความว่า

- กลไก

- หน่วยความจำ

- ไมเคิล

- ไมโครซอฟท์

- Microsoft Edge

- Microsoft Windows

- อาจ

- ใจ

- โรงกระษาปณ์

- ข้อผิดพลาด

- แก้ไข

- แม่

- ขณะ

- เงิน

- เดือน

- ข้อมูลเพิ่มเติม

- มากที่สุด

- ย้าย

- มาก

- ดนตรี

- ดนตรี

- ต้อง

- my

- ความปลอดภัยเปล่า

- พอดคาสต์ความปลอดภัยเปลือยกาย

- ชื่อ

- ที่มีชื่อ

- คือ

- แห่งชาติ

- ใกล้

- จำเป็นต้อง

- สุทธิ

- เครือข่าย

- ไม่เคย

- ใหม่

- ใหม่

- ข่าว

- ถัดไป

- ไม่

- ปกติ

- สังเกต..

- ฉาวโฉ่

- ตอนนี้

- จำนวน

- ตัวเลข

- มากมาย

- of

- ปิด

- มักจะ

- oh

- เก่า

- on

- ONE

- ออนไลน์

- เพียง

- การเปิด

- การดำเนินงาน

- ระบบปฏิบัติการ

- ความคิดเห็น

- ตัวเลือกเสริม (Option)

- Options

- or

- บงการ

- องค์กร

- แต่เดิม

- อื่นๆ

- มิฉะนั้น

- ของเรา

- ออก

- เกิน

- ของตนเอง

- เจ้าของ

- หน้า

- ส่วนหนึ่ง

- ในสิ่งที่สนใจ

- ส่ง

- รหัสผ่าน

- รหัสผ่าน

- ปะ

- ปะ

- สิทธิบัตร

- พอล

- การจ่ายเงิน

- บัญชีเงินเดือน

- บำนาญ

- คน

- ของผู้คน

- บางที

- ระยะเวลา

- เสมอต้นเสมอปลาย

- ส่วนตัว

- โทรศัพท์

- สถานที่

- ที่ราบ

- แผนการ

- เวที

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- ผู้เล่น

- กรุณา

- พอดคาสต์

- พอดคาสต์

- ความเป็นไปได้

- อาจ

- โพสต์

- ประถม

- อาจ

- ปัญหา

- กระบวนการ

- กระบวนการ

- หน่วยประมวลผล

- โครงการ

- โปรแกรมเมอร์

- โปรแกรม

- ความคืบหน้า

- สัญญา

- โปรโตคอล

- ให้

- ผู้จัดหา

- ให้

- ชีพจร

- วัตถุประสงค์

- ใส่

- คำถาม

- อย่างรวดเร็ว

- หุ้น

- ransomware

- ค่อนข้าง

- อ่าน

- จริงๆ

- เมื่อเร็ว ๆ นี้

- ได้รับการยอมรับ

- ลงทะเบียน

- วางใจ

- จำ

- รายงาน

- จำเป็นต้องใช้

- ลิขสิทธิ์

- กลับ

- ย้อนกลับ

- ขวา

- โรเบิร์ต

- ปัดเศษ

- RSS

- วิ่ง

- วิ่ง

- กล่าวว่า

- กล่าว

- คำพูด

- พูดว่า

- โรงเรียน

- ค้นหา

- ลับ

- ปลอดภัย

- ความปลอดภัย

- เห็น

- ดูเหมือน

- ดูเหมือนว่า

- เห็น

- ส่ง

- การส่ง

- ส่ง

- ลำดับ

- ให้บริการ

- บริการ

- ชุด

- การตั้งค่า

- ที่ใช้ร่วมกัน

- ใช้งานร่วมกัน

- เธอ

- สั้น

- น่า

- โชว์

- ลงชื่อ

- ลงนาม

- สัญญาณ

- ง่าย

- ง่ายดาย

- ตั้งแต่

- เดียว

- เว็บไซต์

- ที่หก

- แอบดู

- So

- สังคม

- ซอฟต์แวร์

- โซลูชัน

- บาง

- บางคน

- บางสิ่งบางอย่าง

- เป็น

- เสียง

- Soundcloud

- ช่องว่าง

- การพูด

- พิเศษ

- โดยเฉพาะ

- พูด

- Spotify

- ทักษะ

- มาตรฐาน

- ยืน

- เริ่มต้น

- คำแถลง

- เข้าพัก

- ขั้นตอน

- ยังคง

- ที่ถูกขโมย

- เก็บไว้

- จำนวนชั้น

- เรื่องราว

- โครงสร้าง

- นักเรียน

- ส่ง

- อย่างเช่น

- แนะนำ

- ที่จัดมา

- จัดหาอุปกรณ์

- ห่วงโซ่อุปทาน

- ที่สนับสนุน

- ควร

- น่าแปลกใจ

- รอดชีวิตมาได้

- วากยสัมพันธ์

- ระบบ

- ตาราง

- เอา

- คุย

- การพูดคุย

- เป้าหมาย

- ภาษี

- ทีม

- เทคโนโลยี

- เทคโนโลยี

- บอก

- บอก

- ทดสอบ

- กว่า

- ขอบคุณ

- ขอบคุณ

- ที่

- พื้นที่

- สหราชอาณาจักร

- การโจรกรรม

- ของพวกเขา

- พวกเขา

- แล้วก็

- ที่นั่น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- สิ่ง

- สิ่ง

- คิด

- ที่สาม

- นี้

- เหล่านั้น

- แต่?

- พัน

- การคุกคาม

- สาม

- ตลอด

- เวลา

- ครั้ง

- ไปยัง

- ในวันนี้

- ร่วมกัน

- เอา

- เครื่องมือ

- ลู่

- โอน

- รักษา

- เรียก

- ปัญหา

- วางใจ

- ลอง

- กลับ

- สอง

- ชนิด

- ui

- Uk

- เปิด

- ไม่คาดฝัน

- น่าเสียดาย

- เป็นเอกลักษณ์

- จนกระทั่ง

- ที่ไม่พึงประสงค์

- บันทึก

- ให้กับคุณ

- การปรับปรุง

- URL

- us

- ใช้

- ใช้กรณี

- มือสอง

- ผู้ใช้งาน

- ผู้ใช้

- การตรวจสอบ

- การตรวจสอบ

- การตรวจสอบแล้ว

- รุ่น

- มาก

- ผู้มาเยือน

- ต้องการ

- อยาก

- คือ

- ทาง..

- we

- เว็บ

- เว็บเซิร์ฟเวอร์

- web-based

- Website

- สัปดาห์

- สัปดาห์ที่ผ่านมา

- ยินดีต้อนรับ

- ดี

- คือ

- อะไร

- อะไรก็ตาม

- เมื่อ

- ว่า

- ที่

- WHO

- ทำไม

- อย่างกว้างขวาง

- ป่า

- จะ

- หน้าต่าง

- กับ

- ไม่มี

- คำ

- งาน

- ทำงาน

- โรงงาน

- กังวล

- แย่ลง

- จะ

- เขียน

- ผิด

- ปี

- ปี

- ใช่

- คุณ

- ของคุณ

- ด้วยตัวคุณเอง

- ลมทะเล

![S3 Ep95: การรั่วไหลของ Slack, การโจมตี Github และการเข้ารหัสลับหลังควอนตัม [เสียง + ข้อความ] S3 Ep95: Slack Leak, การโจมตี Github และการเข้ารหัสหลังควอนตัม [เสียง + ข้อความ] PlatoBlockchain Data Intelligence ค้นหาแนวตั้ง AI.](https://platoblockchain.com/wp-content/uploads/2022/08/schroe-1200-300x157.png)

![S3 Ep96: ซูม 0 วัน, การรั่วไหลของ AEPIC, รางวัล Conti, ความปลอดภัยของการดูแลสุขภาพ [เสียง + ข้อความ] S3 Ep96: ซูม 0 วัน, การรั่วไหลของ AEPIC, รางวัล Conti, ความปลอดภัยของการดูแลสุขภาพ [เสียง + ข้อความ] PlatoBlockchain Data Intelligence ค้นหาแนวตั้ง AI.](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)