อย่าทรมานผู้คนด้วยกฎการจัดรหัสผ่านที่ซับซ้อนเกินไป แต่ทำบัญชีดำรหัสผ่านที่ใช้กันทั่วไป รวมถึงวิธีอื่นๆ ในการช่วยให้ผู้คนช่วยเหลือตนเอง – และทั้งองค์กรของคุณ

เมื่อวิศวกร Bill Burr จาก US National Institute of Standards and Technology (NIST) เขียนในปี 2003 สิ่งที่จะกลายเป็นของโลกในไม่ช้า มาตรฐานทองคำสำหรับความปลอดภัยของรหัสผ่านเขาแนะนำให้ผู้คนและองค์กรปกป้องบัญชีของพวกเขาด้วยการประดิษฐ์ตัวอักษร ตัวเลข และสัญลักษณ์ที่ยาวและ 'ยุ่งเหยิง' และเปลี่ยนเป็นประจำ

สิบสี่ปีต่อมา เสี้ยนยอมรับว่าเขาเสียใจกับคำแนะนำในอดีตของเขา “มันทำให้ผู้คนสนใจและพวกเขาไม่ได้เลือกรหัสผ่านที่ดีไม่ว่าคุณจะทำอะไรก็ตาม” เขา บอกกับ Wall Street Journal.

หรือตามที่โด่งดัง xkcd comic ได้วางไว้: “ด้วยความพยายามกว่า 20 ปี เราประสบความสำเร็จในการฝึกให้ทุกคนใช้รหัสผ่านที่ยากสำหรับมนุษย์ในการจดจำ แต่คอมพิวเตอร์คาดเดาได้ง่าย”

ทุกวันนี้เป็นคนธรรมดา มีรหัสผ่านให้จำมากถึง 100 รหัสด้วยจำนวนที่เพิ่มขึ้นอย่างรวดเร็วในช่วงไม่กี่ปีที่ผ่านมา (แม้ว่าจริงๆ แล้วบางคน ใช้รหัสผ่านประมาณ 50 รหัสรวมถึงรหัสออฟไลน์จำนวนมาก แม้เมื่อหลายปีก่อนและผู้เชี่ยวชาญด้านความปลอดภัยบางคนได้ชี้ให้เห็นว่าพฤติกรรมและนโยบายรหัสผ่านดังกล่าวไม่ยั่งยืน)

แท้จริงแล้ว การศึกษาพบว่าผู้คนมักจดจำได้ เพียงสูงสุดห้ารหัสผ่าน และใช้ทางลัดโดยการสร้าง รหัสผ่านที่คาดเดาได้ง่าย แล้วก็ รีไซเคิลในบัญชีออนไลน์ต่างๆ. บางคนอาจแทนที่ตัวเลขและอักขระพิเศษสำหรับตัวอักษร (เช่น "รหัสผ่าน" เปลี่ยนเป็น "P4??WØrd") แต่วิธีนี้ก็ยังทำให้เป็นรหัสผ่านที่ถอดรหัสได้ง่าย

ในช่วงไม่กี่ปีที่ผ่านมา องค์กรชั้นนำ เช่น The Open Web Application Security Project (OWASP) และแน่นอนว่า NIST เองก็มี เปลี่ยนนโยบายและคำแนะนำของพวกเขา สู่แนวทางที่เป็นมิตรต่อผู้ใช้มากขึ้น – ทั้งหมดนี้เพิ่มความปลอดภัยด้วยรหัสผ่าน

ในขณะเดียวกัน ยักษ์ใหญ่ด้านเทคโนโลยีเช่น ไมโครซอฟท์ และ Google กำลังสนับสนุนให้ทุกคนทิ้งรหัสผ่านทั้งหมดและ ไปแบบไม่มีรหัสผ่าน แทน. อย่างไรก็ตาม หากธุรกิจขนาดเล็กหรือขนาดกลางของคุณยังไม่พร้อมที่จะแยกทางกับรหัสผ่าน ต่อไปนี้เป็นคำแนะนำบางส่วนที่จะช่วยให้คุณและพนักงานของคุณมีสถานะที่ดีในปี 2023

หยุดการกำหนดกฎการเรียบเรียงรหัสผ่านที่ซับซ้อนโดยไม่จำเป็น

กฎการจัดองค์ประกอบที่ซับซ้อนมากเกินไปใดๆ (เช่น การกำหนดให้ผู้ใช้รวมอักขระทั้งตัวพิมพ์ใหญ่และตัวพิมพ์เล็ก ตัวเลขอย่างน้อยหนึ่งตัวและอักขระพิเศษหนึ่งตัว) ไม่จำเป็นอีกต่อไป นี่เป็นเพราะกฎดังกล่าวไม่ค่อยสนับสนุนให้ผู้ใช้ตั้งรหัสผ่านที่คาดเดายาก กระตุ้นให้ผู้ใช้คาดเดาแทนและคิดรหัสผ่านที่ “คำรามซ้ำ” ซึ่งทั้งอ่อนแอและจำยาก

เปลี่ยนเป็นข้อความรหัสผ่าน

แทนที่จะใช้รหัสผ่านที่สั้นแต่ยาก ไปหาข้อความรหัสผ่าน. ยาวและซับซ้อนกว่า แต่ก็ยังจำได้ง่าย ตัวอย่างเช่น อาจเป็นทั้งประโยคที่ติดอยู่ในหัวของคุณด้วยเหตุผลบางประการ โดยมีตัวพิมพ์ใหญ่ อักขระพิเศษ และอีโมจิประปราย แม้ว่าจะไม่ซับซ้อนมาก แต่ก็ยังใช้เวลานานกว่าที่เครื่องมืออัตโนมัติจะถอดรหัสได้

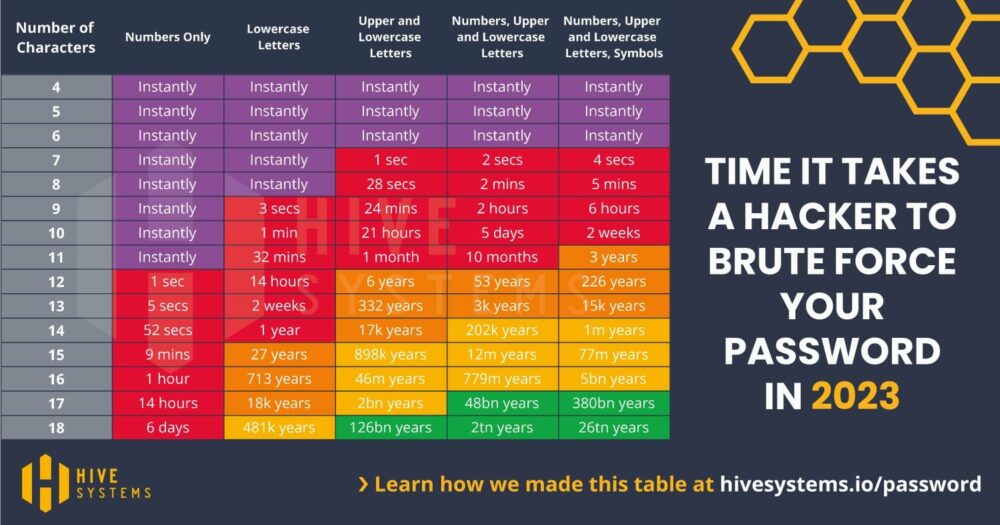

ไม่กี่ปีที่ผ่านมา ความยาวขั้นต่ำสำหรับรหัสผ่านที่ดีคือแปดอักขระ ซึ่งประกอบด้วยตัวพิมพ์เล็กและตัวพิมพ์ใหญ่ เครื่องหมาย และตัวเลข ปัจจุบัน เครื่องมือแคร็กรหัสผ่านอัตโนมัติสามารถเดารหัสผ่านดังกล่าวได้ภายในไม่กี่นาที โดยเฉพาะอย่างยิ่งหากมีการรักษาความปลอดภัยด้วยฟังก์ชันแฮช MD5

นี่เป็นไปตาม การทดสอบดำเนินการโดย Hive Systems และเผยแพร่ในเดือนเมษายน พ.ศ. 2023 ในทางตรงกันข้าม รหัสผ่านง่ายๆ ที่มีเฉพาะอักขระตัวพิมพ์เล็กและตัวพิมพ์ใหญ่แต่มีความยาว 18 ตัวอักษรนั้นใช้เวลานานกว่านั้นมากในการถอดรหัส

ที่มา: ระบบไฮฟ์

ตั้งเป้าหมายให้มีความยาวขั้นต่ำ 12 ตัวอักษร ยิ่งมากยิ่งดี!

หลักเกณฑ์ของ NIST ยอมรับความยาวเป็นปัจจัยสำคัญในความแข็งแกร่งของรหัสผ่าน และแนะนำความยาวขั้นต่ำที่ต้องการที่ 12 อักขระ และสูงสุดไม่เกิน 64 อักขระหลังจากรวมช่องว่างหลายช่องเข้าด้วยกัน ทุกสิ่งเท่าเทียมกันยิ่งมีความสุข

เปิดใช้งานตัวละครที่หลากหลาย

เมื่อพวกเขาตั้งรหัสผ่าน ผู้ใช้ควรมีอิสระที่จะเลือกจากอักขระ ASCII และ UNICODE ที่พิมพ์ได้ทั้งหมด รวมถึงอิโมจิ พวกเขาควรมีตัวเลือกในการใช้ช่องว่างซึ่งเป็นส่วนหนึ่งของข้อความรหัสผ่าน ซึ่งเป็นทางเลือกที่แนะนำแทนรหัสผ่านแบบเดิม

ลดการใช้รหัสผ่านซ้ำ

ตอนนี้เป็นภูมิปัญญาดั้งเดิมแล้ว ผู้คนไม่ควรใช้รหัสผ่านซ้ำ ในบัญชีออนไลน์ต่างๆ เนื่องจากการละเมิดบัญชีหนึ่งสามารถนำไปสู่การประนีประนอมของบัญชีอื่นได้อย่างง่ายดาย

อย่างไรก็ตาม นิสัยหลายอย่างตายยาก และประมาณครึ่งหนึ่งของผู้ตอบแบบสอบถาม ในการศึกษาของสถาบัน Ponemon ในปี 2019 ยอมรับว่าใช้รหัสผ่านซ้ำโดยเฉลี่ยห้าครั้งในบัญชีธุรกิจและ/หรือบัญชีส่วนตัว

อย่าตั้งวันที่ “ใช้ภายใน” สำหรับรหัสผ่าน

นอกจากนี้ NIST ยังแนะนำไม่ให้เปลี่ยนรหัสผ่านเป็นประจำ เว้นแต่ผู้ใช้ร้องขอหรือเว้นแต่มีหลักฐานว่ามีการประนีประนอม เหตุผลก็คือผู้ใช้มีความอดทนมากเท่านั้นที่จะต้องคิดรหัสผ่านใหม่ที่คาดเดายากพอสมควร เป็นผลให้พวกเขาทำเช่นนั้นเป็นระยะ ๆ อาจส่งผลเสียมากกว่าผลดี

เมื่อ Microsoft ประกาศยกเลิกนโยบายการหมดอายุของรหัสผ่านเมื่อ XNUMX ปีก่อน Microsoft ได้ตั้งคำถามถึงแนวคิดทั้งหมดเกี่ยวกับการหมดอายุของรหัสผ่าน

“หากพบว่ารหัสผ่านมีแนวโน้มที่จะถูกขโมย ระยะเวลาที่ยอมรับได้คือกี่วันจึงจะยอมให้ขโมยใช้รหัสผ่านที่ขโมยมาได้ ค่าเริ่มต้นของ Windows คือ 42 วัน มันดูไม่น่าขันนานไปหน่อยเหรอ? จริงอยู่ แต่บรรทัดฐานปัจจุบันของเราบอกว่า 60 วัน – และเคยพูดว่า 90 วัน – เพราะการบังคับให้หมดอายุบ่อยครั้งทำให้เกิดปัญหาในตัวมันเอง” อ่านบล็อกของ Microsoft

โปรดทราบว่านี่เป็นเพียงคำแนะนำทั่วไป หากคุณกำลังรักษาความปลอดภัยของแอปที่มีความสำคัญต่อธุรกิจของคุณและดึงดูดผู้โจมตี คุณยังคงสามารถบังคับให้พนักงานเปลี่ยนรหัสผ่านเป็นระยะๆ ได้

คูคำแนะนำและการรับรองความถูกต้องตามความรู้

คำใบ้รหัสผ่านและคำถามตรวจสอบตามความรู้ก็ล้าสมัยเช่นกัน แม้ว่าในความเป็นจริงแล้วสิ่งเหล่านี้อาจช่วยผู้ใช้ในการค้นหารหัสผ่านที่ลืมได้ แต่ก็มีประโยชน์อย่างมากสำหรับผู้โจมตี Jake Moore เพื่อนร่วมงานของเราได้แสดงให้เห็นหลายครั้งว่าแฮ็กเกอร์สามารถใช้หน้า "ลืมรหัสผ่าน" ในทางที่ผิดเพื่อเจาะเข้าไปในบัญชีของผู้อื่นได้อย่างไร ตัวอย่างเช่น เพย์พาล และ Instagram.

ตัวอย่างเช่น คำถามเช่น "ชื่อสัตว์เลี้ยงตัวแรกของคุณ" สามารถเดาได้ง่ายด้วยการวิจัยหรือวิศวกรรมสังคมเพียงเล็กน้อย และมีความเป็นไปได้ไม่สิ้นสุดที่เครื่องมืออัตโนมัติจะต้องผ่าน

บัญชีดำรหัสผ่านทั่วไป

แทนที่จะพึ่งพากฎการเรียบเรียงที่ใช้ก่อนหน้านี้ ให้ตรวจสอบรหัสผ่านใหม่กับ “บัญชีดำ” ของ ใช้กันมากที่สุด และ/หรือรหัสผ่านที่ถูกบุกรุกก่อนหน้านี้ และประเมินความพยายามในการจับคู่ว่าไม่สามารถยอมรับได้

ใน 2019, Microsoft สแกนแล้ว บัญชีผู้ใช้เปรียบเทียบชื่อผู้ใช้และรหัสผ่านกับฐานข้อมูลข้อมูลประจำตัวที่รั่วไหลมากกว่าสามพันล้านชุด พบผู้ใช้ 44 ล้านคนที่รหัสผ่านถูกบุกรุกและบังคับให้รีเซ็ตรหัสผ่าน

ให้การสนับสนุนผู้จัดการรหัสผ่านและเครื่องมือต่างๆ

ตรวจสอบให้แน่ใจว่าฟังก์ชัน "คัดลอกและวาง" เครื่องมือรหัสผ่านของเบราว์เซอร์ และเครื่องมือจัดการรหัสผ่านภายนอกได้รับอนุญาตให้จัดการกับความยุ่งยากในการสร้างและเก็บรักษารหัสผ่านของผู้ใช้อย่างปลอดภัย

ผู้ใช้ควรเลือกดูรหัสผ่านที่ปิดบังทั้งหมดเป็นการชั่วคราวหรือดูอักขระตัวสุดท้ายของรหัสผ่าน ตามหลักเกณฑ์ของ OWASPแนวคิดคือการปรับปรุงความสามารถในการใช้การป้อนข้อมูลรับรอง โดยเฉพาะอย่างยิ่งเกี่ยวกับการใช้รหัสผ่านที่ยาวขึ้น วลีรหัสผ่าน และเครื่องมือจัดการรหัสผ่าน

ตั้งอายุการเก็บรักษาสั้นสำหรับรหัสผ่านเริ่มต้น

เมื่อพนักงานใหม่ของคุณสร้างบัญชี รหัสผ่านเริ่มต้นที่ระบบสร้างขึ้นหรือรหัสเปิดใช้งานควรสร้างแบบสุ่มอย่างปลอดภัย โดยมีความยาวอย่างน้อยหกอักขระ และอาจมีตัวอักษรและตัวเลข

ตรวจสอบให้แน่ใจว่ารหัสผ่านหมดอายุหลังจากช่วงเวลาสั้นๆ และไม่สามารถกลายเป็นรหัสผ่านระยะยาวที่แท้จริงได้

แจ้งผู้ใช้เกี่ยวกับการเปลี่ยนแปลงรหัสผ่าน

เมื่อผู้ใช้เปลี่ยนรหัสผ่าน ควรขอให้ผู้ใช้ป้อนรหัสผ่านเดิมก่อน และควรเปิดใช้งานการยืนยันตัวตนแบบสองปัจจัย (2FA) เมื่อเสร็จแล้ว พวกเขาควรได้รับการแจ้งเตือน

ระมัดระวังเกี่ยวกับขั้นตอนการกู้คืนรหัสผ่านของคุณ

กระบวนการกู้คืนไม่ควรเปิดเผยรหัสผ่านปัจจุบันเท่านั้น แต่ยังใช้กับข้อมูลที่ระบุว่าบัญชีนั้นมีอยู่จริงหรือไม่ กล่าวอีกนัยหนึ่งคืออย่าให้ข้อมูลใด ๆ (ที่ไม่จำเป็น) แก่ผู้โจมตี!

ใช้ CAPTCHA และการควบคุมต่อต้านการทำงานอัตโนมัติอื่นๆ

ใช้การควบคุมต่อต้านการทำงานอัตโนมัติเพื่อลดปัญหาการทดสอบข้อมูลประจำตัวที่ละเมิด การบังคับแบบดุร้าย และการโจมตีแบบล็อกเอาต์บัญชี การควบคุมดังกล่าวรวมถึงการบล็อกรหัสผ่านที่ถูกละเมิดบ่อยที่สุด การล็อกแบบซอฟต์ล็อก การจำกัดอัตรา CAPTCHA ความล่าช้าที่เพิ่มมากขึ้นระหว่างความพยายาม การจำกัดที่อยู่ IP หรือข้อจำกัดตามความเสี่ยง เช่น ตำแหน่งที่ตั้ง การเข้าสู่ระบบครั้งแรกบนอุปกรณ์ ความพยายามล่าสุดในการปลดล็อกบัญชี หรือใกล้เคียงกัน

ตามมาตรฐาน OWASP ปัจจุบัน ควรมีความพยายามที่ล้มเหลวไม่เกิน 100 ครั้งต่อชั่วโมงในบัญชีเดียว

อย่าพึ่ง เพียง เกี่ยวกับรหัสผ่าน

ไม่ว่ารหัสผ่านจะแข็งแกร่งและไม่ซ้ำใคร รหัสผ่านยังคงเป็นอุปสรรคเดียวที่แยกผู้โจมตีและข้อมูลอันมีค่าของคุณ เมื่อมุ่งเป้าไปที่บัญชีที่ปลอดภัย ควรพิจารณาเลเยอร์การรับรองความถูกต้องเพิ่มเติมเป็นสิ่งที่จำเป็น

นั่นคือเหตุผลที่คุณควรใช้การยืนยันตัวตนแบบสองปัจจัย (2FA) หรือการรับรองความถูกต้องด้วยหลายปัจจัย (MFA) ทุกครั้งที่ทำได้

อย่างไรก็ตาม ตัวเลือก 2FA ทั้งหมดไม่ได้เกิดมาเท่ากัน ข้อความ SMS ดีกว่าไม่มี 2FA เลย แต่ก็ไวต่อภัยคุกคามมากมาย ทางเลือกที่ปลอดภัยกว่าคือการใช้อุปกรณ์ฮาร์ดแวร์เฉพาะและตัวสร้างรหัสผ่านครั้งเดียว (OTP) ที่ใช้ซอฟต์แวร์ เช่น แอปที่ปลอดภัยที่ติดตั้งบนอุปกรณ์พกพา

หมายเหตุ: บทความนี้เป็นบทความฉบับปรับปรุงและเพิ่มเติมที่เราเผยแพร่ในปี 2017: ไม่มีข้อกำหนดรหัสผ่านที่ไม่มีจุดหมายอีกต่อไป

บางทีเช็คเอาท์ เครื่องมือสร้างรหัสผ่านของ ESET?

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตไอสตรีม. ข้อมูลอัจฉริยะ Web3 ขยายความรู้ เข้าถึงได้ที่นี่.

- การสร้างอนาคตโดย Adryenn Ashley เข้าถึงได้ที่นี่.

- ซื้อและขายหุ้นในบริษัท PRE-IPO ด้วย PREIPO® เข้าถึงได้ที่นี่.

- ที่มา: https://www.welivesecurity.com/2023/05/04/creating-strong-user-friendly-passwords-tips-business-password-policy/

- :มี

- :เป็น

- :ไม่

- $ ขึ้น

- 1

- 100

- 12

- 20

- 2017

- 2019

- 2023

- 2FA

- 50

- 7

- 9

- a

- เกี่ยวกับเรา

- แน่นอน

- การล่วงละเมิด

- ยอมรับได้

- ตาม

- ลงชื่อเข้าใช้

- บัญชี

- รับทราบ

- ข้าม

- กระทำ

- การกระตุ้น

- จริง

- เพิ่มเติม

- ที่อยู่

- ที่ยอมรับ

- คำแนะนำ

- หลังจาก

- กับ

- เวลานาน

- มาแล้ว

- การเล็ง

- ทั้งหมด

- อนุญาต

- ด้วย

- ทางเลือก

- ทางเลือก

- แม้ว่า

- โดยสิ้นเชิง

- an

- และ

- ประกาศ

- ใด

- app

- การใช้งาน

- ความปลอดภัยของแอปพลิเคชัน

- เข้าใกล้

- ปพลิเคชัน

- เมษายน

- เป็น

- รอบ

- บทความ

- AS

- At

- การโจมตี

- ความพยายามในการ

- มีเสน่ห์

- การยืนยันตัวตน

- อัตโนมัติ

- เฉลี่ย

- อุปสรรค

- baseline

- BE

- เพราะ

- กลายเป็น

- รับ

- กำลัง

- ดีกว่า

- ระหว่าง

- บิล

- พันล้าน

- บิต

- การปิดกั้น

- บล็อก

- เกิด

- ทั้งสอง

- ช่องโหว่

- ทำลาย

- เบราว์เซอร์

- กำลังดุร้าย

- ธุรกิจ

- แต่

- by

- CAN

- ไม่ได้

- ระมัดระวัง

- กรณี

- กรณี

- เปลี่ยนแปลง

- การเปลี่ยนแปลง

- ตัวอักษร

- อักขระ

- ตรวจสอบ

- Choose

- รหัส

- เพื่อนร่วมงาน

- การรวมกัน

- อย่างไร

- ร่วมกัน

- อย่างธรรมดา

- เปรียบเทียบ

- ซับซ้อน

- การประนีประนอม

- ที่ถูกบุกรุก

- คอมพิวเตอร์

- ถือว่า

- ไม่หยุดหย่อน

- บรรจุ

- มี

- ต่อ

- ตรงกันข้าม

- การควบคุม

- ตามธรรมเนียม

- คอร์ส

- ร้าว

- การสร้าง

- หนังสือรับรอง

- หนังสือรับรอง

- สำคัญมาก

- ปัจจุบัน

- ข้อมูล

- ฐานข้อมูล

- วันที่

- วัน

- ทุ่มเท

- ค่าเริ่มต้น

- ความล่าช้า

- เครื่อง

- อุปกรณ์

- ตาย

- ต่าง

- ยาก

- แสดง

- do

- ไม่

- ทำ

- Dont

- ลง

- ลดลง

- e

- อย่างง่ายดาย

- ง่าย

- ความพยายาม

- ทั้ง

- ลูกจ้าง

- พนักงาน

- ทำให้สามารถ

- ส่งเสริม

- ให้กำลังใจ

- ไม่มีที่สิ้นสุด

- วิศวกร

- ชั้นเยี่ยม

- เข้าสู่

- ทั้งหมด

- การเข้า

- เท่ากัน

- โดยเฉพาะอย่างยิ่ง

- ก่อตั้ง

- ประเมินค่า

- แม้

- เพิ่มขึ้นเรื่อยๆ

- ทุกคน

- หลักฐาน

- ตัวอย่าง

- ที่มีอยู่

- ผู้เชี่ยวชาญ

- การหมดอายุ

- ภายนอก

- ปัจจัย

- ล้มเหลว

- มีชื่อเสียง

- ไกล

- สองสาม

- ชื่อจริง

- สำหรับ

- บังคับ

- พบ

- ฟรี

- บ่อย

- ราคาเริ่มต้นที่

- ฟังก์ชัน

- ฟังก์ชั่น

- General

- สร้าง

- เครื่องกำเนิดไฟฟ้า

- ได้รับ

- กำหนด

- Go

- ดี

- ยิ่งใหญ่

- การเจริญเติบโต

- เดา

- คำแนะนำ

- แนวทาง

- แฮกเกอร์

- ครึ่ง

- จัดการ

- ยาก

- ฮาร์ดแวร์

- อุปกรณ์ฮาร์ดแวร์

- อันตราย

- hashing

- มี

- มี

- he

- หัว

- ช่วย

- ซ่อนเร้น

- คำแนะนำ

- ของเขา

- รัง

- ชั่วโมง

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- อย่างไรก็ตาม

- HTML

- HTTPS

- มนุษย์

- ความคิด

- if

- การจัดเก็บภาษี

- ปรับปรุง

- in

- ในอื่น ๆ

- ประกอบด้วย

- รวมทั้ง

- ที่เพิ่มขึ้น

- ข้อมูล

- แรกเริ่ม

- การติดตั้ง

- แทน

- สถาบัน

- เข้าไป

- แนะนำ

- เปิดตัว

- รวมถึง

- IP

- ที่อยู่ IP

- IT

- ITS

- ตัวเอง

- jpg

- เพียงแค่

- คีย์

- ปัจจัยสำคัญ

- ชื่อสกุล

- ต่อมา

- ชั้น

- นำ

- ชั้นนำ

- น้อยที่สุด

- ความยาว

- ชีวิต

- กดไลก์

- น่าจะ

- เส้น

- น้อย

- ที่ตั้ง

- กิจ

- เข้าสู่ระบบ

- นาน

- เวลานาน

- ระยะยาว

- อีกต่อไป

- ลด

- ทำให้

- ผู้จัดการ

- หลาย

- การจับคู่

- เรื่อง

- ความกว้างสูงสุด

- สูงสุด

- อาจ..

- MD5

- ข้อความ

- ไอ้เวรตะไล

- ไมโครซอฟท์

- อาจ

- ล้าน

- ใจ

- ขั้นต่ำ

- นาที

- บรรเทา

- โทรศัพท์มือถือ

- อุปกรณ์มือถือ

- ข้อมูลเพิ่มเติม

- มากที่สุด

- มาก

- หลาย

- ต้อง

- แห่งชาติ

- โดยธรรมชาติ

- ใหม่

- NIST

- ไม่

- การประกาศ

- ตอนนี้

- จำนวน

- ตัวเลข

- มากมาย

- ล้าสมัย

- โอกาส

- of

- ออฟไลน์

- เก่า

- on

- ครั้งเดียว

- ONE

- ออนไลน์

- เพียง

- เปิด

- ตัวเลือกเสริม (Option)

- Options

- or

- ใบสั่ง

- องค์กร

- อื่นๆ

- ของเรา

- ออก

- ของตนเอง

- หน้า

- ส่วนหนึ่ง

- โดยเฉพาะ

- รหัสผ่าน

- รีเซ็ตรหัสผ่าน

- รหัสผ่าน

- อดีต

- ความอดทน

- รูปแบบไฟล์ PDF

- คน

- ของผู้คน

- ระยะเวลา

- คน

- ส่วนบุคคล

- เลือก

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- บวก

- นโยบาย

- นโยบาย

- ความเป็นไปได้

- เป็นไปได้

- ก่อนหน้านี้

- ปัญหาที่เกิดขึ้น

- กระบวนการ

- โครงการ

- ป้องกัน

- ให้

- การตีพิมพ์

- ใส่

- คำถาม

- ถาม

- คำถาม

- สร้างแบบสุ่ม

- รวดเร็ว

- คะแนน

- เหตุผล

- ถึง

- พร้อม

- จริงๆ

- เหตุผล

- รับ

- เมื่อเร็ว ๆ นี้

- แนะนำ

- การฟื้นตัว

- ปกติ

- สม่ำเสมอ

- วางใจ

- ซากศพ

- จำ

- จำเป็นต้องใช้

- การวิจัย

- ผู้ตอบแบบสอบถาม

- ข้อ จำกัด

- ผล

- นำมาใช้ใหม่

- เปิดเผย

- กฎระเบียบ

- วิ่ง

- s

- เดียวกัน

- กล่าว

- พูดว่า

- ค้นหา

- ปลอดภัย

- ปลอดภัย

- อย่างปลอดภัย

- การรักษา

- ความปลอดภัย

- ดูเหมือน

- ประโยค

- การพลัดพราก

- ชุด

- ชุดอุปกรณ์

- หลาย

- หิ้ง

- สั้น

- น่า

- แสดง

- สัญญาณ

- คล้ายคลึงกัน

- ง่าย

- เดียว

- หก

- เล็ก

- SMS

- So

- สังคม

- วิศวกรรมทางสังคม

- อ่อน

- บาง

- ช่องว่าง

- พิเศษ

- ยืน

- มาตรฐาน

- มาตรฐาน

- ยังคง

- ที่ถูกขโมย

- ถนน

- ความแข็งแรง

- แข็งแรง

- แข็งแกร่ง

- การศึกษา

- ประสบความสำเร็จ

- อย่างเช่น

- ยิ่งใหญ่

- สนับสนุน

- ฉลาด

- เอา

- ใช้เวลา

- เทคโนโลยี

- ยักษ์ใหญ่ด้านเทคโนโลยี

- เทคโนโลยี

- การทดสอบ

- กว่า

- ที่

- พื้นที่

- ของพวกเขา

- พวกเขา

- ตัวเอง

- แล้วก็

- ที่นั่น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- สิ่ง

- คิด

- นี้

- ภัยคุกคาม

- สาม

- ตลอด

- เวลา

- เคล็ดลับ

- ไปยัง

- ในวันนี้

- เครื่องมือ

- เครื่องมือ

- ไปทาง

- แบบดั้งเดิม

- ผ่านการฝึกอบรม

- จริง

- ผลัดกัน

- เป็นปกติ

- เรา

- เป็นเอกลักษณ์

- ปลดล็อก

- เกินความจำเป็น

- ไม่ยั่งยืน

- ให้กับคุณ

- การใช้งาน

- ใช้

- มือสอง

- ผู้ใช้งาน

- ที่ใช้งานง่าย

- ผู้ใช้

- การใช้

- มีคุณค่า

- ความคุ้มค่า

- ความหลากหลาย

- ต่างๆ

- การตรวจสอบ

- รุ่น

- รายละเอียด

- ผนัง

- Wall Street

- คือ

- วิธี

- we

- เว็บ

- โปรแกรมประยุกต์บนเว็บ

- ดี

- อะไร

- เมื่อ

- เมื่อไรก็ตาม

- ว่า

- ที่

- ในขณะที่

- ทั้งหมด

- ทำไม

- กว้าง

- ความกว้าง

- จะ

- หน้าต่าง

- ภูมิปัญญา

- กับ

- คำ

- ของโลก

- จะ

- WSJ

- ปี

- ยัง

- คุณ

- ของคุณ

- YouTube

- ลมทะเล