คุณเคยเล่นเกมคอมพิวเตอร์เช่น Halo หรือ Gears of War หรือไม่? ถ้าเป็นเช่นนั้น คุณจะสังเกตเห็นโหมดเกมที่เรียกว่าอย่างแน่นอน ยึดธง ซึ่งเป็นการนำสองทีมมาแข่งขันกัน โดยทีมหนึ่งมีหน้าที่ปกป้องธงจากฝ่ายตรงข้ามที่พยายามจะขโมยธง

ประเภทของการออกกำลังกาย ยังใช้โดยองค์กรเพื่อวัดความสามารถในการตรวจจับ ตอบสนอง และบรรเทาการโจมตีทางไซเบอร์ แท้จริงแล้ว การจำลองเหล่านี้เป็นกุญแจสำคัญในการระบุจุดอ่อนในระบบ ผู้คน และกระบวนการขององค์กร ก่อนที่ผู้โจมตีจะใช้ประโยชน์จากจุดอ่อนเหล่านั้น ด้วยการจำลองภัยคุกคามทางไซเบอร์ที่สมจริง แบบฝึกหัดเหล่านี้ช่วยให้ผู้ปฏิบัติงานด้านความปลอดภัยปรับแต่งขั้นตอนการตอบสนองต่อเหตุการณ์และเพิ่มการป้องกันต่อความท้าทายด้านความปลอดภัยที่กำลังพัฒนา

ในบทความนี้ เราจะมาดูกันในแง่กว้างๆ ว่าทั้งสองทีมสู้กันได้อย่างไร และเครื่องมือโอเพ่นซอร์สใดบ้างที่ฝ่ายรับอาจใช้ ก่อนอื่น ทบทวนบทบาทของทั้งสองทีมอย่างรวดเร็ว:

- ทีมสีแดงมีบทบาทเป็นผู้โจมตีและใช้ประโยชน์จากกลยุทธ์ที่สะท้อนถึงผู้แสดงภัยคุกคามในโลกแห่งความเป็นจริง ด้วยการระบุและใช้ประโยชน์จากช่องโหว่ เลี่ยงการป้องกันขององค์กร และประนีประนอมระบบ การจำลองฝ่ายตรงข้ามนี้ช่วยให้องค์กรได้รับข้อมูลเชิงลึกอันล้ำค่าเกี่ยวกับช่องโหว่ในเกราะไซเบอร์ของตน

- ในขณะเดียวกันทีมสีน้ำเงินจะมีบทบาทในการป้องกันโดยมีเป้าหมายเพื่อตรวจจับและขัดขวางการรุกรานของคู่ต่อสู้ สิ่งนี้เกี่ยวข้องกับการปรับใช้เครื่องมือรักษาความปลอดภัยทางไซเบอร์ต่างๆ คอยติดตามการรับส่งข้อมูลเครือข่ายเพื่อหาความผิดปกติหรือรูปแบบที่น่าสงสัย การตรวจสอบบันทึกที่สร้างโดยระบบและแอปพลิเคชันต่างๆ การตรวจสอบและรวบรวมข้อมูลจากจุดสิ้นสุดแต่ละจุด และการตอบสนองอย่างรวดเร็วต่อสัญญาณของการเข้าถึงที่ไม่ได้รับอนุญาต หรือพฤติกรรมที่น่าสงสัย

นอกจากนี้ ยังมีทีมสีม่วงที่อาศัยแนวทางการทำงานร่วมกันและรวบรวมกิจกรรมทั้งด้านรุกและการป้องกันเข้าด้วยกัน ด้วยการส่งเสริมการสื่อสารและความร่วมมือระหว่างทีมรุกและทีมรับ ความพยายามร่วมกันนี้ช่วยให้องค์กรต่างๆ สามารถระบุช่องโหว่ ทดสอบการควบคุมความปลอดภัย และปรับปรุงมาตรการรักษาความปลอดภัยโดยรวมผ่านแนวทางที่ครอบคลุมและเป็นหนึ่งเดียวมากยิ่งขึ้น

เมื่อย้อนกลับไปที่ทีมสีน้ำเงิน ฝ่ายรับใช้เครื่องมือโอเพ่นซอร์สและกรรมสิทธิ์ที่หลากหลายเพื่อบรรลุภารกิจ ตอนนี้เรามาดูเครื่องมือบางอย่างจากหมวดหมู่เดิมกัน

เครื่องมือวิเคราะห์เครือข่าย

อาร์คิเม

ออกแบบมาเพื่อการจัดการและวิเคราะห์ข้อมูลการรับส่งข้อมูลเครือข่ายอย่างมีประสิทธิภาพ อาร์คิเม เป็นระบบค้นหาและดักจับแพ็กเก็ตขนาดใหญ่ (PCAP) มีอินเทอร์เฟซเว็บที่ใช้งานง่ายสำหรับการเรียกดู ค้นหา และส่งออกไฟล์ PCAP ในขณะที่ API ช่วยให้คุณสามารถดาวน์โหลดและใช้ PCAP และข้อมูลเซสชันที่จัดรูปแบบ JSON ได้โดยตรง ในการทำเช่นนี้ จะช่วยให้สามารถรวมข้อมูลเข้ากับเครื่องมือบันทึกการรับส่งข้อมูลพิเศษ เช่น Wireshark ในระหว่างขั้นตอนการวิเคราะห์

Arkime ถูกสร้างขึ้นเพื่อใช้งานบนหลายระบบพร้อมกัน และสามารถปรับขนาดเพื่อรองรับการรับส่งข้อมูลหลายสิบกิกะบิตต่อวินาที การจัดการข้อมูลจำนวนมากของ PCAP ขึ้นอยู่กับพื้นที่ดิสก์ที่มีอยู่ของเซ็นเซอร์และขนาดของคลัสเตอร์ Elasticsearch คุณสมบัติทั้งสองนี้สามารถขยายขนาดได้ตามต้องการและอยู่ภายใต้การควบคุมทั้งหมดของผู้ดูแลระบบ

ที่มา: อาร์คิเม

การดื่มอย่างรวดเร็ว

การดื่มอย่างรวดเร็ว เป็นระบบป้องกันการบุกรุกแบบโอเพ่นซอร์ส (IPS) ที่ตรวจสอบและวิเคราะห์การรับส่งข้อมูลเครือข่ายเพื่อตรวจจับและป้องกันภัยคุกคามความปลอดภัยที่อาจเกิดขึ้น ใช้กันอย่างแพร่หลายสำหรับการวิเคราะห์การรับส่งข้อมูลแบบเรียลไทม์และการบันทึกแพ็กเก็ต โดยใช้ชุดกฎที่ช่วยกำหนดกิจกรรมที่เป็นอันตรายบนเครือข่าย และช่วยให้ค้นหาแพ็กเก็ตที่ตรงกับพฤติกรรมที่น่าสงสัยหรือเป็นอันตราย และสร้างการแจ้งเตือนสำหรับผู้ดูแลระบบ

ตามหน้าแรก Snort มีกรณีการใช้งานหลักสามกรณี:

- การติดตามแพ็คเก็ต

- การบันทึกแพ็คเก็ต (มีประโยชน์สำหรับการดีบักการรับส่งข้อมูลเครือข่าย)

- ระบบป้องกันการบุกรุกเครือข่าย (IPS)

สำหรับการตรวจจับการบุกรุกและกิจกรรมที่เป็นอันตรายบนเครือข่าย Snort มีกฎสากลสามชุด:

- กฎสำหรับผู้ใช้ชุมชน: กฎที่ผู้ใช้ทุกคนสามารถใช้ได้โดยไม่มีค่าใช้จ่ายและการลงทะเบียน

- กฎสำหรับผู้ใช้ที่ลงทะเบียน: โดยการลงทะเบียนกับ Snort ผู้ใช้จะสามารถเข้าถึงชุดกฎที่ได้รับการปรับให้เหมาะสมเพื่อระบุภัยคุกคามที่เฉพาะเจาะจงมากขึ้น

- กฎสำหรับสมาชิก: ชุดกฎนี้ไม่เพียงแต่ช่วยให้ระบุภัยคุกคามและเพิ่มประสิทธิภาพได้แม่นยำยิ่งขึ้น แต่ยังมาพร้อมกับความสามารถในการรับการอัปเดตภัยคุกคามอีกด้วย

ที่มา: การดื่มอย่างรวดเร็ว

เครื่องมือการจัดการเหตุการณ์

รัง

รัง เป็นแพลตฟอร์มตอบสนองต่อเหตุการณ์ด้านความปลอดภัยที่ปรับขนาดได้ ซึ่งมอบพื้นที่การทำงานร่วมกันและปรับแต่งได้สำหรับการจัดการเหตุการณ์ การสืบสวน และกิจกรรมการตอบสนอง มีการผสานรวมอย่างแน่นหนากับ MISP (Malware Information Sharing Platform) และทำให้งานของ Security Operations Center (SOCs), Computer Security Incident Response Team (CSIRTs), Computer Emergency Response Team (CERTs) ง่ายขึ้น และผู้เชี่ยวชาญด้านความปลอดภัยอื่นๆ ที่เผชิญกับเหตุการณ์ด้านความปลอดภัยที่ ต้องวิเคราะห์และดำเนินการอย่างรวดเร็ว ด้วยเหตุนี้ จึงช่วยให้องค์กรต่างๆ จัดการและตอบสนองต่อเหตุการณ์ด้านความปลอดภัยได้อย่างมีประสิทธิภาพ

มีคุณลักษณะสามประการที่ทำให้มีประโยชน์มาก:

- การร่วมมือ: แพลตฟอร์มดังกล่าวส่งเสริมการทำงานร่วมกันแบบเรียลไทม์ระหว่าง (SOC) และนักวิเคราะห์ทีมรับมือเหตุฉุกเฉินทางคอมพิวเตอร์ (CERT) อำนวยความสะดวกในการบูรณาการการสืบสวนที่กำลังดำเนินอยู่เข้ากับคดีต่างๆ งาน และสิ่งที่สังเกตได้ สมาชิกสามารถเข้าถึงข้อมูลที่เกี่ยวข้อง และการแจ้งเตือนพิเศษสำหรับเหตุการณ์ MISP ใหม่ การแจ้งเตือน รายงานทางอีเมล และการผสานรวม SIEM จะช่วยปรับปรุงการสื่อสารให้ดียิ่งขึ้น

- รายละเอียดเพิ่มเติม: เครื่องมือนี้ช่วยลดความยุ่งยากในการสร้างเคสและงานที่เกี่ยวข้องผ่านกลไกเทมเพลตที่มีประสิทธิภาพ คุณสามารถปรับแต่งตัวชี้วัดและฟิลด์ได้ผ่านแดชบอร์ด และแพลตฟอร์มนี้รองรับการแท็กไฟล์สำคัญที่มีมัลแวร์หรือข้อมูลที่น่าสงสัย

- ประสิทธิภาพ: เพิ่มที่ใดก็ได้ตั้งแต่หนึ่งถึงพันรายการไปยังแต่ละกรณีที่สร้างขึ้น รวมถึงตัวเลือกในการนำเข้าโดยตรงจากเหตุการณ์ MISP หรือการแจ้งเตือนใด ๆ ที่ส่งไปยังแพลตฟอร์ม เช่นเดียวกับการจัดประเภทและตัวกรองที่ปรับแต่งได้

ที่มา: รัง

GRR ตอบสนองอย่างรวดเร็ว

GRR ตอบสนองอย่างรวดเร็ว เป็นกรอบการตอบสนองต่อเหตุการณ์ที่ช่วยให้สามารถวิเคราะห์ทางนิติเวชระยะไกลแบบสดได้ โดยจะรวบรวมและวิเคราะห์ข้อมูลทางนิติเวชจากระบบจากระยะไกลเพื่ออำนวยความสะดวกในการสืบสวนความปลอดภัยทางไซเบอร์และกิจกรรมตอบสนองต่อเหตุการณ์ GRR รองรับการรวบรวมข้อมูลทางนิติวิทยาศาสตร์ประเภทต่างๆ รวมถึงข้อมูลเมตาของระบบไฟล์ เนื้อหาหน่วยความจำ ข้อมูลรีจิสทรี และสิ่งประดิษฐ์อื่นๆ ที่มีความสำคัญต่อการวิเคราะห์เหตุการณ์ สร้างขึ้นเพื่อรองรับการใช้งานขนาดใหญ่ ทำให้เหมาะอย่างยิ่งสำหรับองค์กรที่มีโครงสร้างพื้นฐานด้านไอทีที่หลากหลายและกว้างขวาง

ประกอบด้วยสองส่วนคือไคลเอนต์และเซิร์ฟเวอร์

ไคลเอ็นต์ GRR ได้รับการปรับใช้ในระบบที่คุณต้องการตรวจสอบ ในแต่ละระบบเหล่านี้ เมื่อใช้งานแล้ว ไคลเอ็นต์ GRR จะสำรวจเซิร์ฟเวอร์ฟรอนท์เอนด์ GRR เป็นระยะๆ เพื่อตรวจสอบว่าเซิร์ฟเวอร์ทำงานอยู่หรือไม่ คำว่า "การทำงาน" หมายถึงการดำเนินการบางอย่าง เช่น ดาวน์โหลดไฟล์ ระบุไดเร็กทอรี ฯลฯ

โครงสร้างพื้นฐานเซิร์ฟเวอร์ GRR ประกอบด้วยองค์ประกอบหลายอย่าง (ส่วนหน้า, ผู้ปฏิบัติงาน, เซิร์ฟเวอร์ UI, Fleetspeak) และจัดเตรียม GUI บนเว็บและตำแหน่งข้อมูล API ที่ช่วยให้นักวิเคราะห์สามารถกำหนดเวลาการดำเนินการกับไคลเอนต์ ตลอดจนดูและประมวลผลข้อมูลที่รวบรวมได้

ที่มา: GRR ตอบสนองอย่างรวดเร็ว

การวิเคราะห์ระบบปฏิบัติการ

เฮลค์

เฮลค์หรือ The Hunting ELK ได้รับการออกแบบมาเพื่อมอบสภาพแวดล้อมที่ครอบคลุมสำหรับผู้เชี่ยวชาญด้านความปลอดภัยเพื่อดำเนินการตามล่าภัยคุกคามเชิงรุก วิเคราะห์เหตุการณ์ด้านความปลอดภัย และตอบสนองต่อเหตุการณ์ต่างๆ ใช้ประโยชน์จากพลังของสแต็ก ELK พร้อมกับเครื่องมือเพิ่มเติมเพื่อสร้างแพลตฟอร์มการวิเคราะห์ความปลอดภัยที่หลากหลายและขยายได้

มันรวมเครื่องมือรักษาความปลอดภัยทางไซเบอร์ต่างๆ ไว้ในแพลตฟอร์มแบบครบวงจรสำหรับการค้นหาภัยคุกคามและการวิเคราะห์ความปลอดภัย ส่วนประกอบหลักคือ Elasticsearch, Logstash และ Kibana (สแต็ก ELK) ซึ่งใช้กันอย่างแพร่หลายสำหรับการวิเคราะห์บันทึกและข้อมูล HELK ขยายสแต็ก ELK ด้วยการรวมเครื่องมือรักษาความปลอดภัยและแหล่งข้อมูลเพิ่มเติม เพื่อเพิ่มความสามารถในการตรวจจับภัยคุกคามและการตอบสนองต่อเหตุการณ์

มีวัตถุประสงค์เพื่อการวิจัย แต่เนื่องจากการออกแบบที่ยืดหยุ่นและส่วนประกอบหลัก จึงสามารถติดตั้งใช้งานในสภาพแวดล้อมที่ใหญ่ขึ้นด้วยการกำหนดค่าที่เหมาะสมและโครงสร้างพื้นฐานที่ปรับขนาดได้

ที่มา: เฮลค์

การระเหย

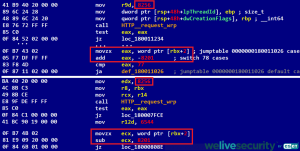

พื้นที่ กรอบความผันผวน คือชุดเครื่องมือและไลบรารีสำหรับการดึงสิ่งประดิษฐ์ดิจิทัลจากหน่วยความจำชั่วคราว (RAM) ของระบบอย่างที่คุณเดาได้ ดังนั้นจึงมีการใช้กันอย่างแพร่หลายในนิติเวชดิจิทัลและการตอบสนองต่อเหตุการณ์ เพื่อวิเคราะห์การถ่ายโอนข้อมูลหน่วยความจำจากระบบที่ถูกบุกรุก และดึงข้อมูลอันมีค่าที่เกี่ยวข้องกับเหตุการณ์ด้านความปลอดภัยที่กำลังดำเนินอยู่หรือในอดีต

เนื่องจากไม่ขึ้นอยู่กับแพลตฟอร์ม จึงรองรับการถ่ายโอนข้อมูลหน่วยความจำจากระบบปฏิบัติการที่หลากหลาย รวมถึง Windows, Linux และ macOS แท้จริงแล้วความผันผวนยังสามารถวิเคราะห์การถ่ายโอนข้อมูลหน่วยความจำจากสภาพแวดล้อมเสมือนจริง เช่น ที่สร้างโดย VMware หรือ VirtualBox และให้ข้อมูลเชิงลึกเกี่ยวกับสถานะของระบบทั้งทางกายภาพและเสมือน

ความผันผวนมีสถาปัตยกรรมที่ใช้ปลั๊กอิน – มันมาพร้อมกับชุดปลั๊กอินในตัวที่หลากหลายซึ่งครอบคลุมการวิเคราะห์ทางนิติเวชที่หลากหลาย แต่ยังช่วยให้ผู้ใช้ขยายฟังก์ชันการทำงานด้วยการเพิ่มปลั๊กอินที่กำหนดเอง

ที่มา: การระเหย

สรุป

คุณก็จะได้มันแล้ว ดำเนินไปโดยไม่ได้บอกว่าการฝึกซ้อมของทีมสีน้ำเงิน/แดงมีความจำเป็นสำหรับการประเมินความพร้อมในการป้องกันขององค์กร และด้วยเหตุนี้จึงมีความสำคัญสำหรับกลยุทธ์การรักษาความปลอดภัยที่แข็งแกร่งและมีประสิทธิภาพ ข้อมูลมากมายที่รวบรวมตลอดการฝึกหัดนี้ช่วยให้องค์กรมีมุมมองแบบองค์รวมเกี่ยวกับมาตรการรักษาความปลอดภัยของตน และช่วยให้พวกเขาสามารถประเมินประสิทธิภาพของโปรโตคอลด้านความปลอดภัยของตนได้

นอกจากนี้ ทีมระดับสีน้ำเงินยังมีบทบาทสำคัญในการปฏิบัติตามกฎระเบียบและข้อบังคับด้านความปลอดภัยทางไซเบอร์ ซึ่งมีความสำคัญอย่างยิ่งในอุตสาหกรรมที่มีการควบคุมอย่างเข้มงวด เช่น การดูแลสุขภาพและการเงิน การฝึกซ้อมของทีมสีน้ำเงิน/แดงยังมอบสถานการณ์การฝึกอบรมที่สมจริงสำหรับผู้เชี่ยวชาญด้านความปลอดภัย และประสบการณ์ตรงนี้จะช่วยให้พวกเขาฝึกฝนทักษะในการตอบสนองต่อเหตุการณ์ที่เกิดขึ้นจริง

คุณจะสมัครทีมไหน?

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://www.welivesecurity.com/en/business-security/blue-team-toolkit-6-open-source-tools-corporate-defenses/

- :มี

- :เป็น

- :ไม่

- $ ขึ้น

- 22

- 36

- a

- ความสามารถ

- เข้า

- ถูกต้อง

- การกระทำ

- การปฏิบัติ

- กิจกรรม

- อยากทำกิจกรรม

- นักแสดง

- ที่เกิดขึ้นจริง

- เพิ่ม

- เพิ่ม

- นอกจากนี้

- เพิ่มเติม

- ผู้ดูแลระบบ

- ความได้เปรียบ

- ขัดแย้ง

- กับ

- จุดมุ่งหมาย

- เตือนภัย

- การแจ้งเตือน

- ช่วยให้

- ตาม

- ด้วย

- ในหมู่

- จำนวน

- an

- การวิเคราะห์

- นักวิเคราะห์

- การวิเคราะห์

- วิเคราะห์

- วิเคราะห์

- การวิเคราะห์

- วิเคราะห์

- และ

- ความผิดปกติ

- ใด

- ทุกแห่ง

- API

- การใช้งาน

- เข้าใกล้

- สถาปัตยกรรม

- เป็น

- บทความ

- AS

- ประเมินผล

- การประเมิน

- ที่เกี่ยวข้อง

- At

- โจมตี

- ความพยายาม

- ใช้ได้

- กลับ

- ตาม

- BE

- เนื้อวัว

- ก่อน

- พฤติกรรม

- ระหว่าง

- สีน้ำเงิน

- ทั้งสอง

- นำ

- กว้าง

- Browsing

- สร้าง

- built-in

- แต่

- by

- ที่เรียกว่า

- CAN

- ความสามารถในการ

- จับ

- กรณี

- กรณี

- หมวดหมู่

- ศูนย์

- ความท้าทาย

- รับผิดชอบ

- การจัดหมวดหมู่

- ไคลเอนต์

- ลูกค้า

- Cluster

- การทำงานร่วมกัน

- การทำงานร่วมกัน

- การเก็บรวบรวม

- ชุด

- รวม

- มา

- การสื่อสาร

- ชุมชน

- การปฏิบัติตาม

- ส่วนประกอบ

- ครอบคลุม

- ที่ถูกบุกรุก

- ประนีประนอม

- คอมพิวเตอร์

- รักษาความปลอดภัยคอมพิวเตอร์

- ความประพฤติ

- ประกอบ

- เนื้อหา

- ควบคุม

- การควบคุม

- ความร่วมมือ

- แกน

- ราคา

- หน้าปก

- สร้าง

- ที่สร้างขึ้น

- การสร้าง

- วิกฤติ

- สำคัญมาก

- ประเพณี

- ปรับแต่งได้

- ปรับแต่ง

- cyberattack

- cybersecurity

- ภัยคุกคามทางไซเบอร์

- หน้าปัด

- ข้อมูล

- การวิเคราะห์ข้อมูล

- การป้องกัน

- การป้องกัน

- กำหนด

- อย่างแน่นอน

- นำไปใช้

- ปรับใช้

- การใช้งาน

- ออกแบบ

- ได้รับการออกแบบ

- ตรวจจับ

- การตรวจพบ

- ต่าง

- ดิจิตอล

- โดยตรง

- ไดเรกทอรี

- หลาย

- การทำ

- ดาวน์โหลด

- สอง

- ดยุค

- ในระหว่าง

- แต่ละ

- eases

- มีประสิทธิภาพ

- ประสิทธิผล

- ที่มีประสิทธิภาพ

- อย่างมีประสิทธิภาพ

- ความพยายาม

- อีเมล

- กรณีฉุกเฉิน

- ช่วยให้

- ปลายทาง

- เครื่องยนต์

- เสริม

- ผู้ประกอบการ

- สิ่งแวดล้อม

- สภาพแวดล้อม

- โดยเฉพาะอย่างยิ่ง

- จำเป็น

- ฯลฯ

- แม้

- เหตุการณ์

- เหตุการณ์

- เคย

- การพัฒนา

- การดำเนินงาน

- การออกกำลังกาย

- ประสบการณ์

- การใช้ประโยชน์จาก

- การส่งออก

- ขยายออก

- ขยาย

- กว้างขวาง

- สารสกัด

- การสกัด

- ใบหน้า

- อำนวยความสะดวก

- อำนวยความสะดวก

- เท็จ

- คุณสมบัติ

- สองสาม

- สาขา

- เนื้อไม่มีมัน

- ไฟล์

- ฟิลเตอร์

- เงินทุน

- หา

- ชื่อจริง

- มีความยืดหยุ่น

- สำหรับ

- ทางกฎหมาย

- นิติ

- อดีต

- อุปถัมภ์

- กรอบ

- ราคาเริ่มต้นที่

- ส่วนหน้า

- ส่วนหน้า

- เติมเต็ม

- เต็ม

- ฟังก์ชั่น

- ต่อไป

- เกม

- เกม

- วัด

- เกียร์

- สร้าง

- สร้าง

- เหตุการณ์ที่

- ไป

- ไป

- เดา

- จัดการ

- การจัดการ

- มือบน

- มี

- การดูแลสุขภาพ

- ช่วย

- จะช่วยให้

- อย่างสูง

- แบบองค์รวม

- หน้าแรก

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- HTML

- HTTPS

- การล่าสัตว์

- ประจำตัว

- แยกแยะ

- ระบุ

- if

- ภาพ

- นำเข้า

- ปรับปรุง

- in

- อุบัติการณ์

- การตอบสนองต่อเหตุการณ์

- รวมทั้ง

- จริง

- เป็นรายบุคคล

- อุตสาหกรรม

- ข้อมูล

- โครงสร้างพื้นฐาน

- โครงสร้างพื้นฐาน

- ข้อมูลเชิงลึก

- แบบบูรณาการ

- การบูรณาการ

- บูรณาการ

- การผสานรวม

- อินเตอร์เฟซ

- เข้าไป

- ใช้งานง่าย

- สอบสวน

- การสอบสวน

- การสืบสวน

- ที่เกี่ยวข้องกับการ

- IT

- ITS

- ร่วมกัน

- การเก็บรักษา

- คีย์

- ใหญ่

- ขนาดใหญ่

- ที่มีขนาดใหญ่

- ให้

- ยกระดับ

- ห้องสมุด

- ลินุกซ์

- สด

- เข้าสู่ระบบ

- การเข้าสู่ระบบ

- ดู

- MacOS

- หลัก

- ทำ

- การทำ

- ที่เป็นอันตราย

- มัลแวร์

- จัดการ

- การจัดการ

- หลาย

- การจับคู่

- อาจ..

- หมายความ

- ในขณะเดียวกัน

- สมาชิก

- หน่วยความจำ

- เมตาดาต้า

- ตัวชี้วัด

- กระจก

- ภารกิจ

- บรรเทา

- โหมด

- การตรวจสอบ

- จอภาพ

- ข้อมูลเพิ่มเติม

- มาก

- จำเป็นต้อง

- จำเป็น

- เครือข่าย

- การรับส่งข้อมูลเครือข่าย

- ใหม่

- หมายเหตุ

- การแจ้งเตือน

- ตอนนี้

- of

- ปิด

- น่ารังเกียจ

- on

- ครั้งเดียว

- ONE

- ต่อเนื่อง

- เพียง

- เปิด

- โอเพนซอร์ส

- การดำเนินงาน

- ระบบปฏิบัติการ

- การดำเนินการ

- การเพิ่มประสิทธิภาพ

- การปรับให้เหมาะสม

- ตัวเลือกเสริม (Option)

- or

- ใบสั่ง

- องค์กร

- อื่นๆ

- ออก

- ทั้งหมด

- แพ็คเก็ต

- โดยเฉพาะ

- ส่วน

- อดีต

- รูปแบบ

- คน

- ต่อ

- กายภาพ

- เวที

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เล่น

- เล่น

- ปลั๊กอิน

- โพล

- ตำแหน่ง

- ที่มีศักยภาพ

- อำนาจ

- ป้องกัน

- การป้องกัน

- ไม่มีค่า

- ประถม

- เชิงรุก

- ขั้นตอน

- กระบวนการ

- กระบวนการ

- มืออาชีพ

- ส่งเสริม

- เป็นเจ้าของ

- ปกป้อง

- โปรโตคอล

- ให้

- ให้

- วัตถุประสงค์

- อย่างรวดเร็ว

- แรม

- พิสัย

- รวดเร็ว

- โลกแห่งความจริง

- เรียลไทม์

- เหมือนจริง

- รับ

- สีแดง

- ลงทะเบียน

- การบันทึก

- ลงทะเบียน

- รีจิสทรี

- ควบคุม

- อุตสาหกรรมที่มีการควบคุม

- การควบคุม

- ที่เกี่ยวข้อง

- ตรงประเด็น

- รีโมท

- จากระยะไกล

- รายงาน

- การวิจัย

- ตอบสนอง

- การตอบสนอง

- คำตอบ

- การตรวจสอบ

- รวย

- ขวา

- แข็งแรง

- บทบาท

- บทบาท

- กฎระเบียบ

- คำพูด

- ที่ปรับขนาดได้

- ขนาด

- ปรับขนาด

- สถานการณ์

- กำหนด

- ค้นหา

- ค้นหา

- ความปลอดภัย

- เหตุการณ์การรักษาความปลอดภัย

- ภัยคุกคามความปลอดภัย

- ส่ง

- ชุด

- เซิร์ฟเวอร์

- เซิร์ฟเวอร์

- เซสชั่น

- ชุด

- ชุดอุปกรณ์

- หลาย

- ใช้งานร่วมกัน

- ด้าน

- ลงชื่อ

- สัญญาณ

- ช่วยลดความยุ่งยาก

- จำลอง

- การจำลอง

- ทักษะ

- So

- แหล่ง

- แหล่งที่มา

- ช่องว่าง

- พิเศษ

- เฉพาะ

- โดยเฉพาะ

- กอง

- ระยะ

- สหรัฐอเมริกา

- กลยุทธ์

- สมาชิก

- อย่างเช่น

- เหมาะสม

- รองรับ

- พิรุธ

- อย่างรวดเร็ว

- ระบบ

- ระบบ

- กลยุทธ์

- เอา

- ใช้เวลา

- งาน

- ทีม

- ทีม

- เทมเพลต

- เมตริกซ์

- เงื่อนไขการใช้บริการ

- ทดสอบ

- ที่

- พื้นที่

- ของพวกเขา

- พวกเขา

- ที่นั่น

- ดังนั้น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- สิ่ง

- นี้

- เหล่านั้น

- พัน

- การคุกคาม

- ตัวแสดงภัยคุกคาม

- ภัยคุกคาม

- สาม

- ตลอด

- ตลอด

- ขัดขวาง

- อย่างแน่นหนา

- ชื่อหนังสือ

- ไปยัง

- ร่วมกัน

- เครื่องมือ

- เครื่องมือ

- การจราจร

- การฝึกอบรม

- สอง

- ชนิด

- ui

- ไม่มีสิทธิ

- ภายใต้

- ปึกแผ่น

- การปรับปรุง

- เมื่อ

- ใช้

- มือสอง

- มีประโยชน์

- ผู้ใช้งาน

- ผู้ใช้

- ใช้

- มีคุณค่า

- ความหลากหลาย

- ต่างๆ

- ตรวจสอบ

- อเนกประสงค์

- ผ่านทาง

- รายละเอียด

- เสมือน

- จำเป็น

- VMware

- ระเหย

- การระเหย

- ช่องโหว่

- ต้องการ

- สงคราม

- we

- ความอ่อนแอ

- ความมั่งคั่ง

- เว็บ

- web-based

- ดี

- ที่

- ในขณะที่

- WHO

- กว้าง

- ช่วงกว้าง

- อย่างกว้างขวาง

- ความกว้าง

- จะ

- หน้าต่าง

- กับ

- ไม่มี

- แรงงาน

- การทำงาน

- คุณ

- ของคุณ

- ลมทะเล