อาชญากรไซเบอร์เริ่มมีกลยุทธ์และเป็นมืออาชีพมากขึ้น ransomware. พวกเขากำลังเลียนแบบวิธีดำเนินธุรกิจที่ถูกกฎหมายมากขึ้นเรื่อยๆ รวมถึงการใช้ประโยชน์จากห่วงโซ่อุปทานของอาชญากรรมทางไซเบอร์ที่เพิ่มขึ้นเรื่อยๆ

บทความนี้จะอธิบายแนวโน้มสำคัญของแรนซัมแวร์ XNUMX ประการ และให้คำแนะนำเกี่ยวกับวิธีหลีกเลี่ยงการตกเป็นเหยื่อของการโจมตีใหม่ๆ เหล่านี้

1. IAB ที่กำลังเติบโต

อาชญากรรมทางไซเบอร์กำลังสร้างผลกำไรมากขึ้น ดังที่เห็นได้จากการเติบโตของนายหน้าการเข้าถึงเบื้องต้น (IAB) ที่เชี่ยวชาญในการละเมิดบริษัท การขโมยข้อมูลประจำตัว และการขายการเข้าถึงนั้นให้กับผู้โจมตีรายอื่น IAB เป็นจุดเชื่อมต่อแรกในห่วงโซ่การฆ่าอาชญากรรมทางไซเบอร์ในรูปแบบบริการ ซึ่งเป็นระบบเศรษฐกิจเงาของบริการนอกชั้นวางที่อาชญากรสามารถซื้อได้เพื่อสร้างห่วงโซ่เครื่องมือที่ซับซ้อนเพื่อดำเนินการกระทำความผิดทางดิจิทัลเกือบทุกรูปแบบเท่าที่จะจินตนาการได้

ลูกค้าอันดับต้นๆ ของ IAB คือผู้ให้บริการแรนซัมแวร์ ซึ่งยินดีจ่ายเงินเพื่อเข้าถึงเหยื่อสำเร็จรูป ในขณะที่พวกเขามุ่งความสนใจไปที่การขู่กรรโชกและปรับปรุงมัลแวร์ของตน

ในปี 2021 มีมากกว่า รายชื่อ IAB 1,300 รายการ ในฟอรัมอาชญากรรมทางไซเบอร์หลักๆ ที่ดูแลโดย KELA Cyber Intelligence Center โดยเกือบครึ่งหนึ่งมาจาก 10 IAB ในกรณีส่วนใหญ่ ราคาสำหรับการเข้าถึงจะอยู่ระหว่าง 1,000 ถึง 10,000 เหรียญสหรัฐฯ โดยมีราคาขายเฉลี่ยอยู่ที่ 4,600 เหรียญสหรัฐฯ จากข้อเสนอทั้งหมดที่มีอยู่ ข้อมูลประจำตัว VPN และการเข้าถึงของผู้ดูแลระบบโดเมนเป็นหนึ่งในนั้น มีค่าที่สุด.

2. การโจมตีแบบไร้ไฟล์บินอยู่ใต้เรดาร์

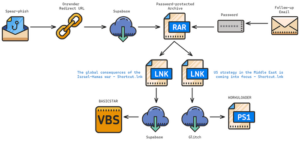

อาชญากรไซเบอร์กำลังรับข้อมูลจากภัยคุกคามขั้นสูงแบบถาวร (APT) และผู้โจมตีโดยรัฐชาติโดยการใช้เทคนิคการใช้ชีวิตนอกพื้นที่ (LotL) และเทคนิคแบบไร้ไฟล์เพื่อเพิ่มโอกาสในการหลบเลี่ยงการตรวจจับเพื่อปรับใช้แรนซัมแวร์ได้สำเร็จ

การโจมตีเหล่านี้ใช้ประโยชน์จากเครื่องมือซอฟต์แวร์ที่ถูกต้องและเปิดเผยต่อสาธารณะซึ่งมักพบในสภาพแวดล้อมของเป้าหมาย ตัวอย่างเช่น 91% ของ แรนซั่มแวร์ DarkSide การโจมตีเกี่ยวข้องกับเครื่องมือที่ถูกกฎหมาย โดยมีเพียง 9% เท่านั้นที่ใช้มัลแวร์ เพื่อรายงาน โดย Picus Security การโจมตีอื่นๆ ถูกค้นพบว่าไร้ไฟล์ 100%

ด้วยวิธีนี้ ผู้ดำเนินการภัยคุกคามจะหลบเลี่ยงการตรวจจับโดยหลีกเลี่ยงตัวบ่งชี้ที่ “ทราบว่าไม่ดี” เช่น ชื่อกระบวนการหรือแฮชของไฟล์ รายชื่อแอปพลิเคชันที่อนุญาต ซึ่งอนุญาตให้ใช้งานแอปพลิเคชันที่เชื่อถือได้ ไม่สามารถจำกัดผู้ใช้ที่เป็นอันตรายได้ โดยเฉพาะสำหรับแอปที่แพร่หลาย

3. กลุ่มแรนซัมแวร์ที่กำหนดเป้าหมายเป้าหมายที่มีรายละเอียดต่ำ

รายละเอียดสูง ท่ออาณานิคม การโจมตีด้วยแรนซัมแวร์ในเดือนพฤษภาคม 2021 ส่งผลกระทบต่อโครงสร้างพื้นฐานที่สำคัญอย่างรุนแรงจนกระตุ้นให้เกิดการโจมตีระดับนานาชาติและ การตอบสนองของรัฐบาลระดับสูง.

การโจมตีที่พาดหัวข่าวดังกล่าวกระตุ้นให้มีการตรวจสอบและร่วมมือกันโดยหน่วยงานบังคับใช้กฎหมายและการป้องกันเพื่อดำเนินการกับผู้ให้บริการแรนซัมแวร์ ซึ่งนำไปสู่การหยุดชะงักของการดำเนินการทางอาญา รวมถึงการจับกุมและการดำเนินคดี อาชญากรส่วนใหญ่อยากจะเก็บกิจกรรมของตนไว้เป็นความลับ เมื่อพิจารณาจากจำนวนเป้าหมายที่เป็นไปได้ ผู้ปฏิบัติงานสามารถฉวยโอกาสในขณะที่ลดความเสี่ยงในการปฏิบัติงานของตนเองให้เหลือน้อยที่สุด ผู้ดำเนินการแรนซัมแวร์ได้เลือกสรรมากขึ้นในการกำหนดเป้าหมายไปที่เหยื่อ โดยอาศัยข้อมูลบริษัทที่มีรายละเอียดและละเอียดซึ่งจัดทำโดย IAB

4. คนวงในถูกล่อลวงด้วยพายชิ้นหนึ่ง

ผู้ดำเนินการแรนซัมแวร์ยังค้นพบว่าพวกเขาสามารถเกณฑ์พนักงานโกงเพื่อช่วยให้พวกเขาเข้าถึงได้ อัตราการแปลงอาจต่ำ แต่ผลตอบแทนก็คุ้มค่ากับความพยายาม

A การสำรวจโดย Hitachi ID ซึ่งดำเนินการระหว่างวันที่ 7 ธันวาคม 2021 ถึง 4 มกราคม 2022 พบว่า 65% ของผู้ตอบแบบสอบถามกล่าวว่าพนักงานของตนได้รับการติดต่อจากผู้แสดงภัยคุกคาม เพื่อช่วยให้สามารถเข้าถึงเบื้องต้นได้ คนวงในที่ตกเป็นเหยื่อล่อมีเหตุผลที่แตกต่างกันในการเต็มใจที่จะทรยศต่อบริษัทของตน แม้ว่าความไม่พอใจต่อนายจ้างจะเป็นแรงจูงใจที่พบบ่อยที่สุดก็ตาม

ไม่ว่าจะด้วยเหตุผลใดก็ตาม ข้อเสนอของกลุ่มแรนซัมแวร์ก็อาจดึงดูดใจได้ ในแบบสำรวจของ Hitachi ID นั้น 57% ของพนักงานที่ได้รับการติดต่อได้รับการเสนอให้มีมูลค่าน้อยกว่า 500,000 ดอลลาร์สหรัฐฯ, 28% ได้รับการเสนอราคาระหว่าง 500,000 ถึง 1 ล้านดอลลาร์สหรัฐฯ และ 11% ได้รับการเสนอราคามากกว่า 1 ล้านดอลลาร์

ขั้นตอนการปฏิบัติเพื่อปรับปรุงการป้องกัน

กลยุทธ์การพัฒนาที่กล่าวถึงในที่นี้จะเพิ่มภัยคุกคามให้กับผู้ให้บริการแรนซัมแวร์ แต่มีขั้นตอนที่องค์กรสามารถทำได้เพื่อปกป้องตนเอง:

- ปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุดแบบ Zero Trust เช่น การรับรองความถูกต้องด้วยหลายปัจจัย (MFA) และการเข้าถึงที่มีสิทธิ์น้อยที่สุด เพื่อจำกัดผลกระทบของข้อมูลประจำตัวที่ถูกบุกรุก และเพิ่มโอกาสในการตรวจพบกิจกรรมที่ผิดปกติ

- มุ่งเน้นการบรรเทาภัยคุกคามจากภายใน แนวทางปฏิบัติที่สามารถช่วยจำกัดการกระทำที่เป็นอันตรายไม่เพียงแต่โดยพนักงานเท่านั้น แต่ยังรวมถึงผู้กระทำภายนอกด้วย (ซึ่งท้ายที่สุดแล้วดูเหมือนจะเป็นคนวงในเมื่อพวกเขาสามารถเข้าถึงได้)

- ดำเนินการตามล่าภัยคุกคามเป็นประจำ ซึ่งสามารถช่วยตรวจจับการโจมตีที่ไม่มีไฟล์และผู้คุกคามที่ทำงานเพื่อหลบเลี่ยงการป้องกันของคุณตั้งแต่เนิ่นๆ

ผู้โจมตีมักจะมองหาวิธีใหม่ๆ ในการแทรกซึมระบบขององค์กร และแนวทางใหม่ที่เราเห็นนี้ช่วยเพิ่มข้อได้เปรียบที่อาชญากรไซเบอร์มีเหนือองค์กรที่ไม่ได้เตรียมพร้อมสำหรับการโจมตีอย่างแน่นอน อย่างไรก็ตาม องค์กรต่างๆ ยังห่างไกลจากการทำอะไรไม่ถูก ด้วยการทำตามขั้นตอนที่ใช้งานได้จริงและผ่านการพิสูจน์แล้วตามที่ระบุไว้ในบทความนี้ องค์กรต่างๆ สามารถทำให้ชีวิตของ IAB และกลุ่มแรนซัมแวร์เป็นเรื่องยากลำบากได้ แม้ว่าจะมีกลยุทธ์ใหม่ๆ ก็ตาม

- blockchain

- กระเป๋าสตางค์ cryptocurrency

- การแลกเปลี่ยนการเข้ารหัสลับ

- การรักษาความปลอดภัยในโลกไซเบอร์

- อาชญากรไซเบอร์

- cybersecurity

- การอ่านที่มืด

- กรมความมั่นคงภายในประเทศ

- กระเป๋าสตางค์ดิจิตอล

- ไฟร์วอลล์

- Kaspersky

- มัลแวร์

- แมคคาฟี

- เน็กซ์บล๊อก

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- เกมเพลโต

- เพลโตดาต้า

- เพลโตเกม

- VPN

- ความปลอดภัยของเว็บไซต์