ลูกค้าต้องเผชิญกับภัยคุกคามด้านความปลอดภัยและช่องโหว่ที่เพิ่มขึ้นในโครงสร้างพื้นฐานและทรัพยากรแอปพลิเคชัน เนื่องจากรอยเท้าทางดิจิทัลได้ขยายออกไป และผลกระทบทางธุรกิจของสินทรัพย์ดิจิทัลเหล่านั้นก็เติบโตขึ้น ความท้าทายด้านความปลอดภัยทางไซเบอร์ที่พบบ่อยมีสองเท่า:

- การใช้บันทึกจากทรัพยากรดิจิทัลที่มีรูปแบบและสคีมาที่แตกต่างกัน และทำให้การวิเคราะห์การค้นพบภัยคุกคามตามบันทึกเหล่านั้นเป็นแบบอัตโนมัติ

- ไม่ว่าบันทึกจะมาจาก Amazon Web Services (AWS) ผู้ให้บริการระบบคลาวด์อื่นๆ ภายในองค์กร หรืออุปกรณ์ Edge ลูกค้าจำเป็นต้องรวมศูนย์และสร้างมาตรฐานข้อมูลความปลอดภัย

นอกจากนี้ การวิเคราะห์เพื่อระบุภัยคุกคามด้านความปลอดภัยจะต้องมีความสามารถในการปรับขนาดและพัฒนาเพื่อให้สอดคล้องกับภูมิทัศน์ที่เปลี่ยนแปลงไปของผู้แสดงภัยคุกคาม แนวทางด้านความปลอดภัย และสินทรัพย์ดิจิทัล

แนวทางใหม่ในการแก้ปัญหาสถานการณ์การวิเคราะห์ความปลอดภัยที่ซับซ้อนนี้ผสมผสานการนำเข้าและการจัดเก็บข้อมูลความปลอดภัยที่ใช้ ทะเลสาบความปลอดภัยของอเมซอน และวิเคราะห์ข้อมูลความปลอดภัยด้วย Machine Learning (ML) โดยใช้ อเมซอน SageMaker. Amazon Security Lake เป็นบริการที่สร้างขึ้นตามวัตถุประสงค์ซึ่งจะรวมศูนย์ข้อมูลความปลอดภัยขององค์กรจากระบบคลาวด์และแหล่งที่มาภายในองค์กรโดยอัตโนมัติไปยัง Data Lake ที่สร้างขึ้นตามวัตถุประสงค์ซึ่งจัดเก็บไว้ในบัญชี AWS ของคุณ Amazon Security Lake ทำให้การจัดการข้อมูลความปลอดภัยจากส่วนกลางเป็นแบบอัตโนมัติ ปรับบันทึกจากบริการ AWS ที่ผสานรวมและบริการของบริษัทอื่นให้เป็นมาตรฐาน และจัดการวงจรการใช้งานของข้อมูลด้วยการเก็บรักษาที่ปรับแต่งได้ และยังจัดระดับพื้นที่จัดเก็บข้อมูลโดยอัตโนมัติอีกด้วย Amazon Security Lake นำเข้าไฟล์บันทึกในรูปแบบ เปิดกรอบงาน Schema ความปลอดภัยทางไซเบอร์ (OCSF) พร้อมการสนับสนุนสำหรับคู่ค้า เช่น Cisco Security, CrowdStrike, Palo Alto Networks และบันทึก OCSF จากทรัพยากรภายนอกสภาพแวดล้อม AWS ของคุณ สคีมาแบบรวมนี้เพิ่มความคล่องตัวในการใช้งานดาวน์สตรีมและการวิเคราะห์ เนื่องจากข้อมูลเป็นไปตามสคีมามาตรฐาน และสามารถเพิ่มแหล่งข้อมูลใหม่ได้โดยมีการเปลี่ยนแปลงไปป์ไลน์ข้อมูลเพียงเล็กน้อย หลังจากที่ข้อมูลบันทึกความปลอดภัยถูกจัดเก็บไว้ใน Amazon Security Lake แล้ว คำถามจะกลายเป็นวิธีวิเคราะห์ข้อมูลดังกล่าว แนวทางที่มีประสิทธิภาพในการวิเคราะห์ข้อมูลบันทึกความปลอดภัยคือการใช้ ML; โดยเฉพาะการตรวจจับความผิดปกติ ซึ่งจะตรวจสอบกิจกรรมและข้อมูลการจราจร และเปรียบเทียบกับข้อมูลพื้นฐาน ข้อมูลพื้นฐานจะกำหนดว่ากิจกรรมใดเป็นเรื่องปกติทางสถิติสำหรับสภาพแวดล้อมนั้น การตรวจจับความผิดปกติมีขนาดเกินกว่าลายเซ็นเหตุการณ์แต่ละรายการ และสามารถพัฒนาได้ด้วยการฝึกอบรมใหม่เป็นระยะ การจราจรที่จัดว่าผิดปกติหรือผิดปกติสามารถดำเนินการได้โดยให้ความสำคัญและเร่งด่วนเป็นพิเศษ Amazon SageMaker เป็นบริการที่มีการจัดการเต็มรูปแบบซึ่งช่วยให้ลูกค้าสามารถจัดเตรียมข้อมูลและสร้าง ฝึกอบรม และปรับใช้โมเดล ML สำหรับกรณีการใช้งานใดๆ ด้วยโครงสร้างพื้นฐาน เครื่องมือ และเวิร์กโฟลว์ที่มีการจัดการเต็มรูปแบบ รวมถึงข้อเสนอแบบไม่ต้องเขียนโค้ดสำหรับนักวิเคราะห์ธุรกิจ SageMaker รองรับอัลกอริธึมการตรวจจับความผิดปกติในตัวสองอัลกอริธึม: ข้อมูลเชิงลึกด้าน IP และ ป่าสุ่มตัด. คุณยังสามารถใช้ SageMaker เพื่อสร้างโมเดลการตรวจจับค่าผิดปกติที่คุณกำหนดเองได้โดยใช้ อัลกอริทึม มาจากเฟรมเวิร์ก ML หลายอัน

ในโพสต์นี้ คุณจะได้เรียนรู้วิธีเตรียมข้อมูลที่มาจาก Amazon Security Lake จากนั้นฝึกอบรมและปรับใช้โมเดล ML โดยใช้อัลกอริธึม IP Insights ใน SageMaker แบบจำลองนี้จะระบุการรับส่งข้อมูลหรือพฤติกรรมเครือข่ายที่ผิดปกติ ซึ่งสามารถประกอบเป็นส่วนหนึ่งของโซลูชันการรักษาความปลอดภัยแบบ end-to-end ที่ใหญ่กว่าได้ โซลูชันดังกล่าวสามารถเรียกใช้การตรวจสอบสิทธิ์แบบหลายปัจจัย (MFA) ตรวจสอบว่าผู้ใช้ลงชื่อเข้าใช้จากเซิร์ฟเวอร์ที่ผิดปกติหรือในเวลาที่ผิดปกติ แจ้งพนักงานหากมีการสแกนเครือข่ายที่น่าสงสัยที่มาจากที่อยู่ IP ใหม่ แจ้งเตือนผู้ดูแลระบบหากเครือข่ายผิดปกติ มีการใช้โปรโตคอลหรือพอร์ต หรือเพิ่มผลการจำแนกข้อมูลเชิงลึก IP ด้วยแหล่งข้อมูลอื่น เช่น หน้าที่ยามของอเมซอน และคะแนนชื่อเสียง IP เพื่อจัดอันดับการค้นพบภัยคุกคาม

ภาพรวมโซลูชัน

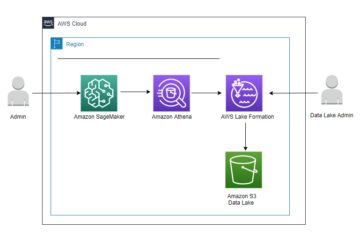

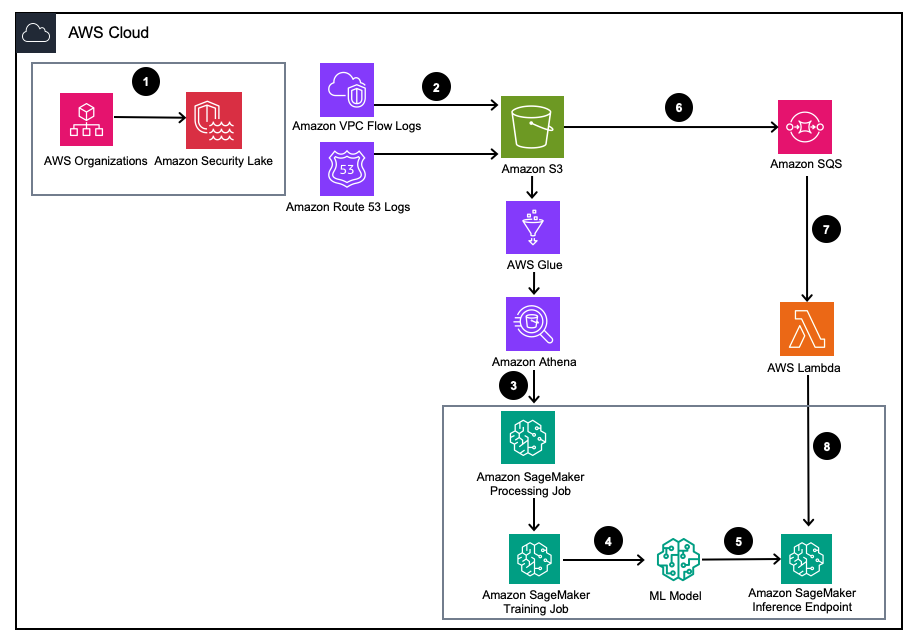

รูปที่ 1 – สถาปัตยกรรมโซลูชัน

- เปิดใช้งาน Amazon Security Lake ด้วย องค์กร AWS สำหรับบัญชี AWS, ภูมิภาค AWS และสภาพแวดล้อมไอทีภายนอก

- ตั้งค่าแหล่งที่มาของ Security Lake จาก Amazon Virtual Private Cloud (อเมซอน VPC) บันทึกการไหลและ อเมซอน รูท 53 DNS บันทึกไปยังบัคเก็ต Amazon Security Lake S3

- ประมวลผลข้อมูลบันทึกของ Amazon Security Lake โดยใช้งานการประมวลผลของ SageMaker เพื่อสร้างคุณสมบัติทางวิศวกรรม ใช้ อเมซอน อาเธน่า เพื่อสอบถามข้อมูลบันทึก OCSF ที่มีโครงสร้าง บริการจัดเก็บข้อมูลอย่างง่ายของ Amazon (Amazon S3) ตลอด AWS กาว ตารางที่จัดการโดย AWS LakeFormation

- ฝึกฝนโมเดล SageMaker ML โดยใช้งาน SageMaker Training ที่ใช้บันทึก Amazon Security Lake ที่ประมวลผลแล้ว

- ปรับใช้โมเดล ML ที่ได้รับการฝึกอบรมกับตำแหน่งข้อมูลการอนุมานของ SageMaker

- จัดเก็บบันทึกความปลอดภัยใหม่ในบัคเก็ต S3 และจัดคิวเหตุการณ์ไว้ บริการ Amazon Simple Queue (Amazon SQS).

- สมัครสมาชิก AWS แลมบ์ดา ทำงานให้กับคิว SQS

- เรียกใช้ตำแหน่งข้อมูลการอนุมานของ SageMaker โดยใช้ฟังก์ชัน Lambda เพื่อจัดประเภทบันทึกความปลอดภัยเป็นความผิดปกติแบบเรียลไทม์

เบื้องต้น

หากต้องการปรับใช้โซลูชัน คุณต้องดำเนินการตามข้อกำหนดเบื้องต้นต่อไปนี้ก่อน:

- เปิดใช้งาน Amazon Security Lake ภายในองค์กรของคุณหรือบัญชีเดียวที่เปิดใช้งานทั้งบันทึกโฟลว์ VPC และบันทึกตัวแก้ไขเส้นทาง 53

- รับรองว่า AWS Identity และการจัดการการเข้าถึง (IAM) บทบาทที่ใช้โดยงานประมวลผลและสมุดบันทึกของ SageMaker ได้รับนโยบาย IAM รวมถึง สิทธิ์การเข้าถึงแบบสอบถามของสมาชิก Amazon Security Lake สำหรับฐานข้อมูลและตาราง Amazon Security Lake ที่ได้รับการจัดการซึ่งจัดการโดย AWS Lake Formation งานการประมวลผลนี้ควรรันจากภายในบัญชีเครื่องมือการวิเคราะห์หรือความปลอดภัยเพื่อให้ยังคงปฏิบัติตามข้อกำหนด สถาปัตยกรรมอ้างอิงความปลอดภัย AWS (AWS SRA).

- ตรวจสอบให้แน่ใจว่าบทบาท IAM ที่ใช้โดยฟังก์ชัน Lambda ได้รับนโยบาย IAM รวมถึง สิทธิ์การเข้าถึงข้อมูลสมาชิก Amazon Security Lake.

ปรับใช้โซลูชัน

ในการตั้งค่าสภาพแวดล้อม ให้ทำตามขั้นตอนต่อไปนี้:

- เปิดตัว a SageMaker สตูดิโอ หรือสมุดบันทึก SageMaker Jupyter ที่มี

ml.m5.largeตัวอย่าง. หมายเหตุ ขนาดอินสแตนซ์ขึ้นอยู่กับชุดข้อมูลที่คุณใช้ - โคลน GitHub กรุ.

- เปิดสมุดบันทึก

01_ipinsights/01-01.amazon-securitylake-sagemaker-ipinsights.ipy. - ใช้ ให้นโยบาย IAM และ นโยบายความน่าเชื่อถือ IAM ที่สอดคล้องกัน เพื่อให้อินสแตนซ์ SageMaker Studio Notebook ของคุณเข้าถึงข้อมูลที่จำเป็นทั้งหมดใน S3, Lake Formation และ Athena

บล็อกนี้จะอธิบายส่วนที่เกี่ยวข้องของโค้ดภายในสมุดบันทึกหลังจากปรับใช้ในสภาพแวดล้อมของคุณ

ติดตั้งการอ้างอิงและนำเข้าไลบรารีที่จำเป็น

ใช้โค้ดต่อไปนี้เพื่อติดตั้งการขึ้นต่อกัน นำเข้าไลบรารีที่จำเป็น และสร้างบัคเก็ต SageMaker S3 ที่จำเป็นสำหรับการประมวลผลข้อมูลและการฝึกโมเดล หนึ่งในห้องสมุดที่จำเป็น awswrangler, เป็น AWS SDK สำหรับดาต้าเฟรมแพนด้า ที่ใช้ในการสืบค้นตารางที่เกี่ยวข้องภายใน AWS Glue Data Catalog และจัดเก็บผลลัพธ์ไว้ภายในเครื่องใน dataframe

ค้นหาตารางบันทึกโฟลว์ VPC ของ Amazon Security Lake

โค้ดส่วนนี้ใช้ AWS SDK สำหรับแพนด้าเพื่อสืบค้นตาราง AWS Glue ที่เกี่ยวข้องกับบันทึกโฟลว์ VPC ตามที่กล่าวไว้ในข้อกำหนดเบื้องต้น ตาราง Amazon Security Lake ได้รับการจัดการโดย การก่อตัวของทะเลสาบ AWSดังนั้นจะต้องให้สิทธิ์ที่เหมาะสมทั้งหมดแก่บทบาทที่ใช้โดยสมุดบันทึก SageMaker คำค้นหานี้จะดึงการรับส่งข้อมูลบันทึกโฟลว์ VPC หลายวัน ชุดข้อมูลที่ใช้ระหว่างการพัฒนาบล็อกนี้มีขนาดเล็ก คุณควรทราบขีดจำกัดของ AWS SDK สำหรับแพนด้า ทั้งนี้ขึ้นอยู่กับขนาดของกรณีการใช้งานของคุณ เมื่อพิจารณาถึงขนาดเทราไบต์ คุณควรพิจารณา AWS SDK สำหรับการรองรับแพนด้า โมดิน.

เมื่อคุณดูกรอบข้อมูล คุณจะเห็นผลลัพธ์ของคอลัมน์เดียวพร้อมช่องข้อมูลทั่วไปที่สามารถพบได้ใน กิจกรรมเครือข่าย (4001) ชั้นเรียนของ OCSF

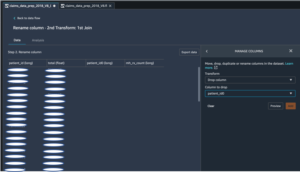

ปรับข้อมูลบันทึกโฟลว์ Amazon Security Lake VPC ให้เป็นมาตรฐานให้เป็นรูปแบบการฝึกอบรมที่จำเป็นสำหรับ IP Insights

อัลกอริธึม IP Insights กำหนดให้ข้อมูลการฝึกอบรมอยู่ในรูปแบบ CSV และมีสองคอลัมน์ คอลัมน์แรกต้องเป็นสตริงทึบแสงที่สอดคล้องกับตัวระบุเฉพาะของเอนทิตี คอลัมน์ที่สองจะต้องเป็นที่อยู่ IPv4 ของเหตุการณ์การเข้าถึงของเอนทิตีในรูปแบบจุดทศนิยม ในชุดข้อมูลตัวอย่างสำหรับบล็อกนี้ ตัวระบุที่ไม่ซ้ำกันคือรหัสอินสแตนซ์ของอินสแตนซ์ EC2 ที่เชื่อมโยงกับ instance_id มูลค่าภายใน dataframe. ที่อยู่ IPv4 จะได้มาจาก src_endpoint. ตามวิธีสร้างการสืบค้นของ Amazon Athena ข้อมูลที่นำเข้าอยู่ในรูปแบบที่ถูกต้องอยู่แล้วสำหรับการฝึกโมเดล IP Insights ดังนั้นจึงไม่จำเป็นต้องมีวิศวกรรมฟีเจอร์เพิ่มเติม หากคุณแก้ไขการสืบค้นด้วยวิธีอื่น คุณอาจต้องรวมวิศวกรรมคุณลักษณะเพิ่มเติมเข้าด้วยกัน

ค้นหาและทำให้ตารางบันทึกตัวแก้ไข Amazon Security Lake Route 53 เป็นมาตรฐาน

เช่นเดียวกับที่คุณทำข้างต้น ขั้นตอนถัดไปของสมุดบันทึกจะรันการสืบค้นที่คล้ายกันกับตารางตัวแก้ไข Amazon Security Lake Route 53 เนื่องจากคุณจะใช้ข้อมูลที่เป็นไปตามข้อกำหนดของ OCSF ทั้งหมดภายในสมุดบันทึกนี้ งานวิศวกรรมฟีเจอร์ใดๆ สำหรับบันทึกตัวแก้ไข Route 53 จะยังคงเหมือนเดิมเหมือนกับงานสำหรับบันทึกโฟลว์ VPC จากนั้นคุณรวมเฟรมข้อมูลทั้งสองเป็นเฟรมข้อมูลเดียวที่ใช้สำหรับการฝึกอบรม เนื่องจากการสืบค้นของ Amazon Athena โหลดข้อมูลภายในเครื่องในรูปแบบที่ถูกต้อง จึงไม่จำเป็นต้องมีวิศวกรรมฟีเจอร์เพิ่มเติม

รับภาพการฝึกอบรม IP Insights และฝึกอบรมโมเดลด้วยข้อมูล OCSF

ในส่วนถัดไปของสมุดบันทึก คุณจะฝึกโมเดล ML ตามอัลกอริทึม IP Insights และใช้โมเดลแบบรวม dataframe ของ OCSF จากบันทึกประเภทต่างๆ คุณสามารถดูรายการไฮเปอร์พาร์มิเตอร์ IP Insights ได้ โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม. ในตัวอย่างด้านล่าง เราได้เลือกไฮเปอร์พารามิเตอร์ที่ให้เอาท์พุตโมเดลที่มีประสิทธิภาพดีที่สุด เช่น 5 สำหรับยุค และ 128 สำหรับ vector_dim เนื่องจากชุดข้อมูลการฝึกอบรมสำหรับกลุ่มตัวอย่างของเรามีขนาดค่อนข้างเล็ก เราจึงใช้ ml.m5.large ตัวอย่าง. ไฮเปอร์พารามิเตอร์และการกำหนดค่าการฝึกของคุณ เช่น จำนวนอินสแตนซ์และประเภทอินสแตนซ์ ควรเลือกโดยพิจารณาจากตัววัดวัตถุประสงค์และขนาดข้อมูลการฝึกของคุณ ความสามารถอย่างหนึ่งที่คุณสามารถใช้ได้ภายใน Amazon SageMaker เพื่อค้นหาเวอร์ชันที่ดีที่สุดสำหรับโมเดลของคุณคือ Amazon SageMaker การปรับรุ่นอัตโนมัติ ที่ค้นหาโมเดลที่ดีที่สุดจากช่วงของค่าไฮเปอร์พารามิเตอร์

ปรับใช้โมเดลที่ผ่านการฝึกอบรมและทดสอบกับการรับส่งข้อมูลที่ถูกต้องและผิดปกติ

หลังจากที่โมเดลได้รับการฝึกแล้ว คุณจะปรับใช้โมเดลกับตำแหน่งข้อมูล SageMaker และส่งชุดของตัวระบุที่ไม่ซ้ำกันและชุดที่อยู่ IPv4 เพื่อทดสอบโมเดลของคุณ โค้ดส่วนนี้จะถือว่าคุณมีข้อมูลการทดสอบบันทึกไว้ในบัคเก็ต S3 ของคุณ ข้อมูลทดสอบเป็นไฟล์ .csv โดยคอลัมน์แรกคือรหัสอินสแตนซ์และคอลัมน์ที่สองคือ IP ขอแนะนำให้ทดสอบข้อมูลที่ถูกต้องและไม่ถูกต้องเพื่อดูผลลัพธ์ของแบบจำลอง รหัสต่อไปนี้ปรับใช้ปลายทางของคุณ

เมื่อตำแหน่งข้อมูลของคุณถูกปรับใช้แล้ว ตอนนี้คุณสามารถส่งคำขอการอนุมานเพื่อระบุว่าการรับส่งข้อมูลอาจมีความผิดปกติหรือไม่ ด้านล่างนี้คือตัวอย่างลักษณะข้อมูลที่จัดรูปแบบแล้วของคุณควรมีลักษณะดังนี้ ในกรณีนี้ ตัวระบุคอลัมน์แรกคือรหัสอินสแตนซ์ และคอลัมน์ที่สองคือที่อยู่ IP ที่เกี่ยวข้องดังที่แสดงไว้ต่อไปนี้:

หลังจากที่คุณมีข้อมูลในรูปแบบ CSV แล้ว คุณสามารถส่งข้อมูลเพื่อการอนุมานโดยใช้โค้ดโดยการอ่านไฟล์ .csv จากบัคเก็ต S3:

ผลลัพธ์สำหรับโมเดล IP Insights เป็นตัววัดว่าที่อยู่ IP และทรัพยากรออนไลน์ที่คาดหวังทางสถิติเป็นอย่างไร อย่างไรก็ตาม ช่วงสำหรับที่อยู่และทรัพยากรนี้ไม่มีขอบเขต ดังนั้นจึงมีข้อควรพิจารณาเกี่ยวกับวิธีที่คุณจะพิจารณาว่าการรวม ID อินสแตนซ์และที่อยู่ IP ควรพิจารณาว่ามีความผิดปกติหรือไม่

ในตัวอย่างก่อนหน้านี้ มีการส่งตัวระบุที่แตกต่างกันสี่ตัวและชุดค่าผสม IP ไปยังแบบจำลอง ชุดค่าผสมสองชุดแรกเป็นชุดรหัสอินสแตนซ์และที่อยู่ IP ที่ถูกต้องซึ่งคาดไว้โดยอิงตามชุดการฝึก ชุดค่าผสมที่สามมีตัวระบุที่ไม่ซ้ำกันที่ถูกต้อง แต่มีที่อยู่ IP ที่แตกต่างกันภายในเครือข่ายย่อยเดียวกัน แบบจำลองควรพิจารณาว่ามีความผิดปกติเล็กน้อยเนื่องจากการฝังแตกต่างจากข้อมูลการฝึกเล็กน้อย ชุดค่าผสมที่สี่มีตัวระบุที่ไม่ซ้ำกันที่ถูกต้อง แต่มีที่อยู่ IP ของซับเน็ตที่ไม่มีอยู่ภายใน VPC ใด ๆ ในสภาพแวดล้อม

หมายเหตุ ข้อมูลการรับส่งข้อมูลปกติและผิดปกติจะเปลี่ยนไปตามกรณีการใช้งานเฉพาะของคุณ เช่น หากคุณต้องการตรวจสอบการรับส่งข้อมูลภายนอกและภายใน คุณจะต้องมีตัวระบุที่ไม่ซ้ำกันซึ่งสอดคล้องกับที่อยู่ IP แต่ละรายการและรูปแบบเพื่อสร้างตัวระบุภายนอก

เพื่อพิจารณาว่าเกณฑ์ของคุณควรเป็นเท่าใดเพื่อพิจารณาว่าการรับส่งข้อมูลมีความผิดปกติหรือไม่ สามารถทำได้โดยใช้การรับส่งข้อมูลปกติและผิดปกติที่ทราบ ขั้นตอนที่ระบุไว้ใน สมุดบันทึกตัวอย่างนี้ มีรายละเอียดดังนี้:

- สร้างชุดทดสอบเพื่อแสดงการเข้าชมปกติ

- เพิ่มการรับส่งข้อมูลที่ผิดปกติลงในชุดข้อมูล

- พล็อตการกระจายของ

dot_productคะแนนสำหรับแบบจำลองการจราจรปกติและการจราจรที่ผิดปกติ - เลือกค่าเกณฑ์ที่แยกแยะเซ็ตย่อยปกติจากเซ็ตย่อยที่ผิดปกติ ค่านี้ขึ้นอยู่กับค่าเผื่อผลบวกลวงของคุณ

ตั้งค่าการตรวจสอบการรับส่งข้อมูลบันทึกโฟลว์ VPC ใหม่อย่างต่อเนื่อง

เพื่อสาธิตวิธีการใช้โมเดล ML ใหม่นี้กับ Amazon Security Lake ในลักษณะเชิงรุก เราจะกำหนดค่าฟังก์ชัน Lambda ที่จะเรียกใช้ในแต่ละฟังก์ชัน PutObject เหตุการณ์ภายในบัคเก็ตที่จัดการโดย Amazon Security Lake โดยเฉพาะข้อมูลบันทึกโฟลว์ VPC ภายใน Amazon Security Lake มีแนวคิดเกี่ยวกับผู้สมัครใช้งานซึ่งใช้บันทึกและเหตุการณ์จาก Amazon Security Lake ฟังก์ชัน Lambda ที่ตอบสนองต่อเหตุการณ์ใหม่จะต้องได้รับการสมัครสมาชิกการเข้าถึงข้อมูล สมาชิกที่เข้าถึงข้อมูลจะได้รับแจ้งเกี่ยวกับออบเจ็กต์ Amazon S3 ใหม่สำหรับแหล่งที่มา เนื่องจากออบเจ็กต์ถูกเขียนลงในบัคเก็ต Security Lake สมาชิกสามารถเข้าถึงออบเจ็กต์ S3 ได้โดยตรงและรับการแจ้งเตือนเกี่ยวกับออบเจ็กต์ใหม่ผ่านทางตำแหน่งข้อมูลการสมัครใช้งานหรือโดยการสำรวจคิว Amazon SQS

- เปิด คอนโซลทะเลสาบรักษาความปลอดภัย.

- ในบานหน้าต่างนำทาง ให้เลือก สมาชิก.

- ในหน้าสมาชิก ให้เลือก สร้างสมาชิก.

- สำหรับรายละเอียดสมาชิก ให้ป้อน

inferencelambdafor ชื่อสมาชิก และตัวเลือก รายละเอียด. - พื้นที่ ภูมิภาค ถูกตั้งค่าโดยอัตโนมัติเป็นภูมิภาค AWS ที่คุณเลือกในปัจจุบันและไม่สามารถแก้ไขได้

- สำหรับ แหล่งที่มาของบันทึกและเหตุการณ์เลือก แหล่งที่มาของบันทึกและเหตุการณ์เฉพาะ และเลือก บันทึก VPC Flow และบันทึก Route 53

- สำหรับ วิธีการเข้าถึงข้อมูลเลือก S3.

- สำหรับ ข้อมูลรับรองสมาชิกระบุ ID บัญชี AWS ของบัญชีที่มีฟังก์ชัน Lambda อยู่และระบุโดยผู้ใช้ รหัสภายนอก.

หมายเหตุ หากดำเนินการนี้ภายในบัญชี คุณไม่จำเป็นต้องมีรหัสภายนอก - Choose สร้างบัญชีตัวแทน.

สร้างฟังก์ชันแลมบ์ดา

หากต้องการสร้างและปรับใช้ฟังก์ชัน Lambda คุณสามารถทำตามขั้นตอนต่อไปนี้หรือปรับใช้เทมเพลต SAM ที่สร้างไว้ล่วงหน้าได้ 01_ipinsights/01.02-ipcheck.yaml ใน repo GitHub เทมเพลต SAM กำหนดให้คุณต้องระบุ SQS ARN และชื่อตำแหน่งข้อมูล SageMaker

- บนคอนโซล Lambda ให้เลือก สร้างฟังก์ชัน.

- Choose ผู้เขียนตั้งแต่เริ่มต้น.

- สำหรับ ชื่อฟังก์ชั่นป้อน

ipcheck. - สำหรับ Runtimeเลือก งูหลาม 3.10.

- สำหรับ สถาปัตยกรรมให้เลือก x86_64.

- สำหรับ บทบาทการดำเนินการให้เลือก สร้างบทบาทใหม่ด้วยการอนุญาตแลมบ์ดา.

- หลังจากที่คุณสร้างฟังก์ชันแล้ว ให้ป้อนเนื้อหาของ ipcheck.py ไฟล์จาก repo GitHub

- ในบานหน้าต่างนำทาง เลือก ตัวแปรสภาพแวดล้อม.

- Choose Edit.

- Choose เพิ่มตัวแปรสภาพแวดล้อม.

- สำหรับตัวแปรสภาพแวดล้อมใหม่ ให้ป้อน

ENDPOINT_NAMEและสำหรับค่า ให้ป้อน ARN ปลายทางที่ส่งออกระหว่างการใช้งานตำแหน่งข้อมูล SageMaker - เลือก ลด.

- Choose ปรับใช้.

- ในบานหน้าต่างนำทาง เลือก องค์ประกอบ.

- เลือก ทริกเกอร์.

- เลือก เพิ่มทริกเกอร์.

- ภายใต้ เลือกแหล่งที่มาเลือก ตร.

- ภายใต้ คิว SQSให้ป้อน ARN ของคิว SQS หลักที่สร้างโดย Security Lake

- เลือกช่องทำเครื่องหมายสำหรับ เปิดใช้งานทริกเกอร์.

- เลือก เพิ่ม.

ตรวจสอบการค้นพบของแลมบ์ดา

- เปิด คอนโซล Amazon CloudWatch.

- ในบานหน้าต่างด้านซ้าย ให้เลือก กลุ่มบันทึก.

- ในแถบค้นหา ให้ป้อน ipcheck จากนั้นเลือกกลุ่มบันทึกที่มีชื่อ

/aws/lambda/ipcheck. - เลือกสตรีมบันทึกล่าสุดด้านล่าง บันทึกสตรีม.

- ภายในบันทึก คุณจะเห็นผลลัพธ์ที่มีลักษณะดังต่อไปนี้สำหรับบันทึก Amazon Security Lake ใหม่แต่ละรายการ:

{'predictions': [{'dot_product': 0.018832731992006302}, {'dot_product': 0.018832731992006302}]}

ฟังก์ชัน Lambda นี้จะวิเคราะห์การรับส่งข้อมูลเครือข่ายที่ Amazon Security Lake นำเข้าอย่างต่อเนื่อง วิธีนี้ช่วยให้คุณสร้างกลไกในการแจ้งทีมรักษาความปลอดภัยของคุณเมื่อมีการละเมิดเกณฑ์ที่ระบุ ซึ่งจะบ่งบอกถึงการรับส่งข้อมูลที่ผิดปกติในสภาพแวดล้อมของคุณ

ทำความสะอาด

เมื่อคุณทดลองใช้โซลูชันนี้เสร็จแล้ว และเพื่อหลีกเลี่ยงการเรียกเก็บเงินในบัญชีของคุณ ให้ล้างทรัพยากรของคุณโดยการลบบัคเก็ต S3, ตำแหน่งข้อมูล SageMaker, ปิดระบบประมวลผลที่เชื่อมต่อกับโน้ตบุ๊ก SageMaker Jupyter, ลบฟังก์ชัน Lambda และปิดใช้งาน Amazon Security ทะเลสาบในบัญชีของคุณ

สรุป

ในโพสต์นี้ คุณได้เรียนรู้วิธีเตรียมข้อมูลการรับส่งข้อมูลเครือข่ายที่มาจาก Amazon Security Lake สำหรับการเรียนรู้ของเครื่อง จากนั้นฝึกอบรมและปรับใช้โมเดล ML โดยใช้อัลกอริทึม IP Insights ใน Amazon SageMaker ขั้นตอนทั้งหมดที่ระบุไว้ในสมุดบันทึก Jupyter สามารถทำซ้ำได้ในไปป์ไลน์ ML จากต้นทางถึงปลายทาง คุณยังปรับใช้ฟังก์ชัน AWS Lambda ที่ใช้บันทึก Amazon Security Lake ใหม่และส่งการอนุมานตามโมเดลการตรวจจับความผิดปกติที่ได้รับการฝึก การตอบสนองของโมเดล ML ที่ได้รับจาก AWS Lambda สามารถแจ้งทีมรักษาความปลอดภัยเกี่ยวกับการรับส่งข้อมูลที่ผิดปกติได้ในเชิงรุกเมื่อถึงเกณฑ์ที่กำหนด คุณสามารถเปิดใช้งานการปรับปรุงโมเดลอย่างต่อเนื่องได้โดยรวมทีมรักษาความปลอดภัยของคุณไว้ในการตรวจสอบลูปเพื่อติดป้ายกำกับว่าการรับส่งข้อมูลที่ระบุว่ามีความผิดปกตินั้นเป็นผลบวกลวงหรือไม่ จากนั้นคุณสามารถเพิ่มสิ่งนี้ลงในชุดการฝึกของคุณและยังเพิ่มลงในชุดของคุณด้วย ปกติ ชุดข้อมูลการรับส่งข้อมูลเมื่อกำหนดเกณฑ์เชิงประจักษ์ โมเดลนี้สามารถระบุการรับส่งข้อมูลเครือข่ายที่อาจผิดปกติหรือพฤติกรรม โดยสามารถรวมเป็นส่วนหนึ่งของโซลูชันความปลอดภัยขนาดใหญ่เพื่อเริ่มต้นการตรวจสอบ MFA หากผู้ใช้ลงชื่อเข้าใช้จากเซิร์ฟเวอร์ที่ผิดปกติหรือในเวลาที่ผิดปกติ แจ้งเตือนเจ้าหน้าที่หากมีข้อสงสัย การสแกนเครือข่ายที่มาจากที่อยู่ IP ใหม่ หรือรวมคะแนนข้อมูลเชิงลึกของ IP กับแหล่งอื่นๆ เช่น Amazon Guard Duty เพื่อจัดอันดับการค้นพบภัยคุกคาม โมเดลนี้สามารถรวมแหล่งที่มาของบันทึกที่กำหนดเอง เช่น Azure Flow Logs หรือบันทึกภายในองค์กรโดยการเพิ่มแหล่งที่มาที่กำหนดเองในการปรับใช้ Amazon Security Lake ของคุณ

ในส่วนที่ 2 ของซีรีส์โพสต์บนบล็อกนี้ คุณจะได้เรียนรู้วิธีสร้างแบบจำลองการตรวจจับความผิดปกติโดยใช้ ป่าสุ่มตัด อัลกอริทึมที่ได้รับการฝึกอบรมกับแหล่งที่มาของ Amazon Security Lake เพิ่มเติมที่ผสานรวมข้อมูลบันทึกความปลอดภัยของเครือข่ายและโฮสต์ และใช้การจัดประเภทความผิดปกติด้านความปลอดภัยเป็นส่วนหนึ่งของโซลูชันการตรวจสอบความปลอดภัยแบบอัตโนมัติและครอบคลุม

เกี่ยวกับผู้แต่ง

โจ โมรอตติ เป็นสถาปนิกโซลูชันที่ Amazon Web Services (AWS) ซึ่งช่วยเหลือลูกค้าระดับองค์กรทั่วมิดเวสต์ของสหรัฐฯ เขามีบทบาททางเทคนิคมากมายและสนุกกับการแสดงศิลปะของลูกค้าให้ได้มากที่สุด ในเวลาว่าง เขาสนุกกับการใช้เวลาคุณภาพกับครอบครัวในการสำรวจสถานที่ใหม่ๆ และวิเคราะห์ผลงานของทีมกีฬามากเกินไป

โจ โมรอตติ เป็นสถาปนิกโซลูชันที่ Amazon Web Services (AWS) ซึ่งช่วยเหลือลูกค้าระดับองค์กรทั่วมิดเวสต์ของสหรัฐฯ เขามีบทบาททางเทคนิคมากมายและสนุกกับการแสดงศิลปะของลูกค้าให้ได้มากที่สุด ในเวลาว่าง เขาสนุกกับการใช้เวลาคุณภาพกับครอบครัวในการสำรวจสถานที่ใหม่ๆ และวิเคราะห์ผลงานของทีมกีฬามากเกินไป

บิชร์ ทับบา เป็นสถาปนิกโซลูชันที่ Amazon Web Services Bishr เชี่ยวชาญในการช่วยเหลือลูกค้าด้วยแอปพลิเคชันแมชชีนเลิร์นนิง ความปลอดภัย และความสามารถในการสังเกตการณ์ นอกเวลางาน เขาชอบเล่นเทนนิส ทำอาหาร และใช้เวลากับครอบครัว

บิชร์ ทับบา เป็นสถาปนิกโซลูชันที่ Amazon Web Services Bishr เชี่ยวชาญในการช่วยเหลือลูกค้าด้วยแอปพลิเคชันแมชชีนเลิร์นนิง ความปลอดภัย และความสามารถในการสังเกตการณ์ นอกเวลางาน เขาชอบเล่นเทนนิส ทำอาหาร และใช้เวลากับครอบครัว

ศรีฮาร์ช อาดารี เป็นสถาปนิกโซลูชันอาวุโสที่ Amazon Web Services (AWS) ซึ่งเขาช่วยให้ลูกค้าทำงานย้อนกลับจากผลลัพธ์ทางธุรกิจเพื่อพัฒนาโซลูชันที่เป็นนวัตกรรมใหม่บน AWS ตลอดหลายปีที่ผ่านมา เขาได้ช่วยลูกค้าหลายรายในการเปลี่ยนแปลงแพลตฟอร์มข้อมูลในแนวดิ่งของอุตสาหกรรม ความเชี่ยวชาญหลักของเขา ได้แก่ กลยุทธ์เทคโนโลยี การวิเคราะห์ข้อมูล และวิทยาศาสตร์ข้อมูล ในเวลาว่าง เขาชอบเล่นเทนนิส ดูรายการทีวี และเล่น Tabla

ศรีฮาร์ช อาดารี เป็นสถาปนิกโซลูชันอาวุโสที่ Amazon Web Services (AWS) ซึ่งเขาช่วยให้ลูกค้าทำงานย้อนกลับจากผลลัพธ์ทางธุรกิจเพื่อพัฒนาโซลูชันที่เป็นนวัตกรรมใหม่บน AWS ตลอดหลายปีที่ผ่านมา เขาได้ช่วยลูกค้าหลายรายในการเปลี่ยนแปลงแพลตฟอร์มข้อมูลในแนวดิ่งของอุตสาหกรรม ความเชี่ยวชาญหลักของเขา ได้แก่ กลยุทธ์เทคโนโลยี การวิเคราะห์ข้อมูล และวิทยาศาสตร์ข้อมูล ในเวลาว่าง เขาชอบเล่นเทนนิส ดูรายการทีวี และเล่น Tabla

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://aws.amazon.com/blogs/machine-learning/identify-cybersecurity-anomalies-in-your-amazon-security-lake-data-using-amazon-sagemaker/

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- $ ขึ้น

- 01

- 1

- 10

- 100

- 12

- 125

- ลด 15%

- 17

- 20000

- 25

- 32

- 7

- 9

- a

- ข้างบน

- เข้า

- ลงชื่อเข้าใช้

- บัญชี

- ข้าม

- อยากทำกิจกรรม

- นักแสดง

- ที่เพิ่ม

- เพิ่ม

- เพิ่มเติม

- ที่อยู่

- ที่อยู่

- ผู้ดูแลระบบ

- หลังจาก

- กับ

- เตือนภัย

- ขั้นตอนวิธี

- อัลกอริทึม

- ชิด

- ทั้งหมด

- ช่วยให้

- แล้ว

- ด้วย

- อเมซอน

- อเมซอน อาเธน่า

- อเมซอน SageMaker

- Amazon Web Services

- Amazon Web Services (AWS)

- an

- การวิเคราะห์

- นักวิเคราะห์

- การวิเคราะห์

- วิเคราะห์

- การวิเคราะห์

- วิเคราะห์

- และ

- ความผิดปกติ

- การตรวจจับความผิดปกติ

- อื่น

- ใด

- การใช้งาน

- การใช้งาน

- ใช้

- เข้าใกล้

- สถาปัตยกรรม

- เป็น

- AREA

- ศิลปะ

- AS

- สินทรัพย์

- ที่เกี่ยวข้อง

- ถือว่า

- At

- การยืนยันตัวตน

- อัตโนมัติ

- โดยอัตโนมัติ

- อัตโนมัติ

- โดยอัตโนมัติ

- หลีกเลี่ยง

- ทราบ

- AWS

- AWS กาว

- การก่อตัวของทะเลสาบ AWS

- AWS แลมบ์ดา

- สีฟ้า

- บาร์

- ตาม

- baseline

- BE

- เพราะ

- จะกลายเป็น

- รับ

- พฤติกรรม

- กำลัง

- ด้านล่าง

- ที่ดีที่สุด

- เกิน

- บล็อก

- ทั้งสอง

- สร้าง

- built-in

- ธุรกิจ

- แต่

- by

- CAN

- ความสามารถ

- สามารถ

- กรณี

- แค็ตตาล็อก

- ส่วนกลาง

- รวมศูนย์

- บาง

- ท้าทาย

- เปลี่ยนแปลง

- การเปลี่ยนแปลง

- เปลี่ยนแปลง

- โหลด

- ตรวจสอบ

- Choose

- เลือก

- ซิสโก้

- ชั้น

- การจัดหมวดหมู่

- จัด

- แยกประเภท

- ปลาเดยส์

- เมฆ

- รหัส

- คอลัมน์

- คอลัมน์

- การผสมผสาน

- รวม

- รวมกัน

- รวม

- อย่างไร

- มา

- ร่วมกัน

- สมบูรณ์

- ซับซ้อน

- ไม่ขัดขืน

- สงบ

- ครอบคลุม

- คำนวณ

- แนวคิด

- พิจารณา

- การพิจารณา

- ถือว่า

- พิจารณา

- ปลอบใจ

- ถูกใช้

- การบริโภค

- บรรจุ

- เนื้อหา

- เรื่อย

- ต่อเนื่องกัน

- แกน

- แก้ไข

- สอดคล้อง

- ได้

- สร้าง

- ที่สร้างขึ้น

- ขณะนี้

- ประเพณี

- ลูกค้า

- ปรับแต่งได้

- ตัด

- cybersecurity

- ข้อมูล

- การเข้าถึงข้อมูล

- วิเคราะห์ข้อมูล

- ดาต้าเลค

- แพลตฟอร์มข้อมูล

- การประมวลผล

- วิทยาศาสตร์ข้อมูล

- ฐานข้อมูล

- ชุดข้อมูล

- วัน

- กำหนด

- สาธิต

- การอ้างอิง

- ขึ้นอยู่กับ

- ทั้งนี้ขึ้นอยู่กับ

- ปรับใช้

- นำไปใช้

- การใช้งาน

- Deploys

- ที่ได้มา

- รายละเอียด

- การตรวจพบ

- กำหนด

- การกำหนด

- พัฒนา

- พัฒนาการ

- อุปกรณ์

- DID

- ต่าง

- ดิจิตอล

- สินทรัพย์ดิจิทัล

- โดยตรง

- การกระจาย

- DNS

- doesn

- การทำ

- สวม

- ทำ

- Dont

- ลง

- ในระหว่าง

- e

- แต่ละ

- ขอบ

- มีประสิทธิภาพ

- ทั้ง

- อื่น

- การฝัง

- เปิดการใช้งาน

- ช่วยให้

- จบสิ้น

- ปลายทาง

- วิศวกร

- ชั้นเยี่ยม

- เพลิดเพลิน

- ประเทือง

- เข้าสู่

- Enterprise

- สิ่งแวดล้อม

- สภาพแวดล้อม

- ยุค

- ความผิดพลาด

- เหตุการณ์

- เหตุการณ์

- คาย

- การพัฒนา

- วิเคราะห์

- ตัวอย่าง

- ยกเว้น

- ที่มีอยู่

- ขยาย

- ที่คาดหวัง

- ความชำนาญ

- สำรวจ

- ภายนอก

- ต้องเผชิญกับ

- เท็จ

- ครอบครัว

- ลักษณะ

- คุณสมบัติ

- สาขา

- เนื้อไม่มีมัน

- ไฟล์

- หา

- ผลการวิจัย

- ชื่อจริง

- ไหล

- โฟกัส

- ดังต่อไปนี้

- ดังต่อไปนี้

- รอยพระบาท

- สำหรับ

- รูป

- การสร้าง

- พบ

- สี่

- ที่สี่

- FRAME

- กรอบ

- ฟรี

- ราคาเริ่มต้นที่

- อย่างเต็มที่

- ฟังก์ชัน

- ต่อไป

- สร้าง

- GitHub

- รับ

- บัญชีกลุ่ม

- เจริญเติบโต

- ยาม

- มี

- he

- จัดขึ้น

- ช่วย

- การช่วยเหลือ

- จะช่วยให้

- ของเขา

- เจ้าภาพ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- อย่างไรก็ตาม

- HTML

- HTTPS

- ID

- ระบุ

- ระบุ

- ตัวบ่งชี้

- ระบุ

- แยกแยะ

- ระบุ

- เอกลักษณ์

- รหัส

- if

- ภาพ

- ส่งผลกระทบ

- การดำเนินการ

- นำเข้า

- การปรับปรุง

- in

- ประกอบด้วย

- รวม

- รวมทั้ง

- รวมเข้าด้วยกัน

- ที่เพิ่มขึ้น

- แสดง

- เป็นรายบุคคล

- อุตสาหกรรม

- โครงสร้างพื้นฐาน

- เริ่มต้น

- นวัตกรรม

- ข้อมูลเชิงลึก

- ติดตั้ง

- ตัวอย่าง

- รวบรวม

- แบบบูรณาการ

- ภายใน

- เข้าไป

- เรียก

- IP

- ที่อยู่ IP

- ที่อยู่ IP

- IT

- การสัมภาษณ์

- งาน

- jpg

- JSON

- ที่รู้จักกัน

- ฉลาก

- ทะเลสาบ

- ภูมิประเทศ

- ใหญ่

- ที่มีขนาดใหญ่

- เรียนรู้

- ได้เรียนรู้

- การเรียนรู้

- ซ้าย

- ห้องสมุด

- วงจรชีวิต

- กดไลก์

- ขีด จำกัด

- รายการ

- โหลด

- ในท้องถิ่น

- เข้าสู่ระบบ

- ดู

- ดูเหมือน

- เครื่อง

- เรียนรู้เครื่อง

- หลัก

- การจัดการ

- การจัดการ

- จัดการ

- ลักษณะ

- อาจ..

- วัด

- กลไก

- พบ

- กล่าวถึง

- ครึ่ง

- ตัวชี้วัด

- ไอ้เวรตะไล

- มิดเวสต์

- ต่ำสุด

- หายไป

- ML

- แบบ

- โมเดล

- เจียมเนื้อเจียมตัว

- การแก้ไข

- แก้ไข

- การตรวจสอบ

- การตรวจสอบ

- มากที่สุด

- หลาย

- ต้อง

- ชื่อ

- การเดินเรือ

- จำเป็น

- จำเป็นต้อง

- จำเป็น

- เครือข่าย

- การรับส่งข้อมูลเครือข่าย

- เครือข่าย

- ใหม่

- ถัดไป

- ไม่

- ไม่มีอยู่

- ปกติ

- สมุดบันทึก

- การแจ้งเตือน

- นวนิยาย

- ตอนนี้

- วัตถุประสงค์

- วัตถุ

- of

- การเสนอขาย

- on

- ONE

- ออนไลน์

- ทึบแสง

- or

- organizacja

- OS

- อื่นๆ

- ของเรา

- ผลลัพธ์

- ค่าผิดปกติ

- ที่ระบุไว้

- เอาท์พุต

- ด้านนอก

- เกิน

- ของตนเอง

- หน้า

- พาโลอัลโต

- หมีแพนด้า

- บานหน้าต่าง

- ส่วนหนึ่ง

- พาร์ทเนอร์

- ที่มีประสิทธิภาพ

- เป็นระยะ

- การอนุญาต

- สิทธิ์

- ท่อ

- สถานที่

- เวที

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เล่น

- นโยบาย

- ส่วน

- พอร์ต

- บวก

- เป็นไปได้

- โพสต์

- ที่อาจเกิดขึ้น

- มาก่อน

- การคาดการณ์

- Predictor

- เตรียมการ

- ข้อกำหนดเบื้องต้น

- จัดลำดับความสำคัญ

- ส่วนตัว

- เชิงรุก

- แปรรูปแล้ว

- การประมวลผล

- เหมาะสม

- โปรโตคอล

- ให้

- ผู้ให้บริการ

- ให้

- คุณภาพ

- คำถาม

- ยก

- พิสัย

- อันดับ

- การอ่าน

- จริง

- เรียลไทม์

- รับ

- ที่ได้รับ

- เมื่อเร็ว ๆ นี้

- แนะนำ

- การอ้างอิง

- ภูมิภาค

- ภูมิภาค

- ที่เกี่ยวข้อง

- สัมพัทธ์

- ตรงประเด็น

- ยังคง

- การจำลองแบบ

- แสดง

- ชื่อเสียง

- การร้องขอ

- จำเป็นต้องใช้

- ต้อง

- ทรัพยากร

- แหล่งข้อมูล

- คำตอบ

- การตอบสนอง

- ผล

- ผลสอบ

- ความจำ

- รีวิว

- บทบาท

- บทบาท

- เส้นทาง

- วิ่ง

- ทำงาน

- sagemaker

- การอนุมาน SageMaker

- แซม

- เดียวกัน

- ตัวอย่างชุดข้อมูล

- ที่บันทึกไว้

- ขนาด

- ตาชั่ง

- ปรับ

- การสแกน

- สถานการณ์

- โครงการ

- วิทยาศาสตร์

- คะแนน

- SDK

- ค้นหา

- ค้นหา

- ที่สอง

- ความปลอดภัย

- ภัยคุกคามความปลอดภัย

- เห็น

- เลือก

- เลือก

- ส่ง

- ระดับอาวุโส

- ชุด

- เซิร์ฟเวอร์

- บริการ

- บริการ

- เซสชั่น

- ชุด

- น่า

- แสดง

- แสดงให้เห็นว่า

- ปิด

- ด้าน

- ลายเซ็น

- การลงชื่อ

- คล้ายคลึงกัน

- ง่าย

- ตั้งแต่

- เดียว

- ขนาด

- แตกต่างกันเล็กน้อย

- เล็ก

- So

- ทางออก

- โซลูชัน

- แก้

- แหล่ง

- ที่มา

- แหล่งที่มา

- ความเชี่ยวชาญ

- โดยเฉพาะ

- เฉพาะ

- ที่ระบุไว้

- การใช้จ่าย

- กีฬา

- ทักษะ

- ขั้นตอน

- ขั้นตอน

- การเก็บรักษา

- จัดเก็บ

- เก็บไว้

- กลยุทธ์

- กระแส

- ช่วยเพิ่มความคล่องตัว

- เชือก

- โครงสร้าง

- สตูดิโอ

- ส่ง

- ส่ง

- เครือข่ายย่อย

- สมาชิก

- สมาชิก

- การสมัครสมาชิก

- อย่างเช่น

- สนับสนุน

- รองรับ

- พิรุธ

- ตาราง

- งาน

- ทีม

- ทีม

- วิชาการ

- เทคโนโลยี

- กลยุทธ์เทคโนโลยี

- เทมเพลต

- เทนนิส

- ทดสอบ

- ที่

- พื้นที่

- ของพวกเขา

- แล้วก็

- ที่นั่น

- พวกเขา

- ที่สาม

- ของบุคคลที่สาม

- นี้

- เหล่านั้น

- การคุกคาม

- ตัวแสดงภัยคุกคาม

- ภัยคุกคาม

- ธรณีประตู

- ตลอด

- เวลา

- ไปยัง

- เครื่องมือ

- การจราจร

- รถไฟ

- ผ่านการฝึกอบรม

- การฝึกอบรม

- การแปลง

- วางใจ

- ลอง

- tv

- สอง

- สองเท่า

- ชนิด

- ชนิด

- ภายใต้

- ปึกแผ่น

- เป็นเอกลักษณ์

- เมื่อ

- การเร่งรีบ

- us

- ใช้

- ใช้กรณี

- มือสอง

- ผู้ใช้งาน

- ใช้

- การใช้

- นำไปใช้

- ใช้

- ถูกต้อง

- ความคุ้มค่า

- ความคุ้มค่า

- ตัวแปร

- รุ่น

- แนวดิ่ง

- รายละเอียด

- ละเมิด

- เสมือน

- ช่องโหว่

- เดิน

- ต้องการ

- คือ

- ทาง..

- we

- เว็บ

- บริการเว็บ

- คือ

- อะไร

- เมื่อ

- ว่า

- ที่

- กว้าง

- ช่วงกว้าง

- จะ

- กับ

- ภายใน

- งาน

- ขั้นตอนการทำงาน

- จะ

- เขียน

- ปี

- คุณ

- ของคุณ

- ลมทะเล