เวลาอ่านหนังสือ: 4 นาที

เวลาอ่านหนังสือ: 4 นาที

หากคุณขอให้นักวิเคราะห์มัลแวร์ระบุชื่อโทรจันที่อันตรายและชั่วร้ายที่สุด Emotet จะปรากฏในรายการอย่างแน่นอน ตามที่ชาติ cybersecurity และศูนย์บูรณาการการสื่อสาร โทรจัน “ยังคงเป็นมัลแวร์ที่ทำลายล้างและมีราคาแพงที่สุด ซึ่งส่งผลกระทบต่อรัฐบาลของรัฐ ท้องถิ่น ชนเผ่า และดินแดน รวมถึงภาครัฐและเอกชน” ฉลาดแกมโกงและลับๆล่อๆ แพร่กระจายไปทั่วโลกอย่างหนาแน่น การโจมตีครั้งยิ่งใหญ่ครั้งใหม่นาน 4 วันของ Emotet ถูกขัดขวางโดยศูนย์ป้องกันมัลแวร์ Comodo

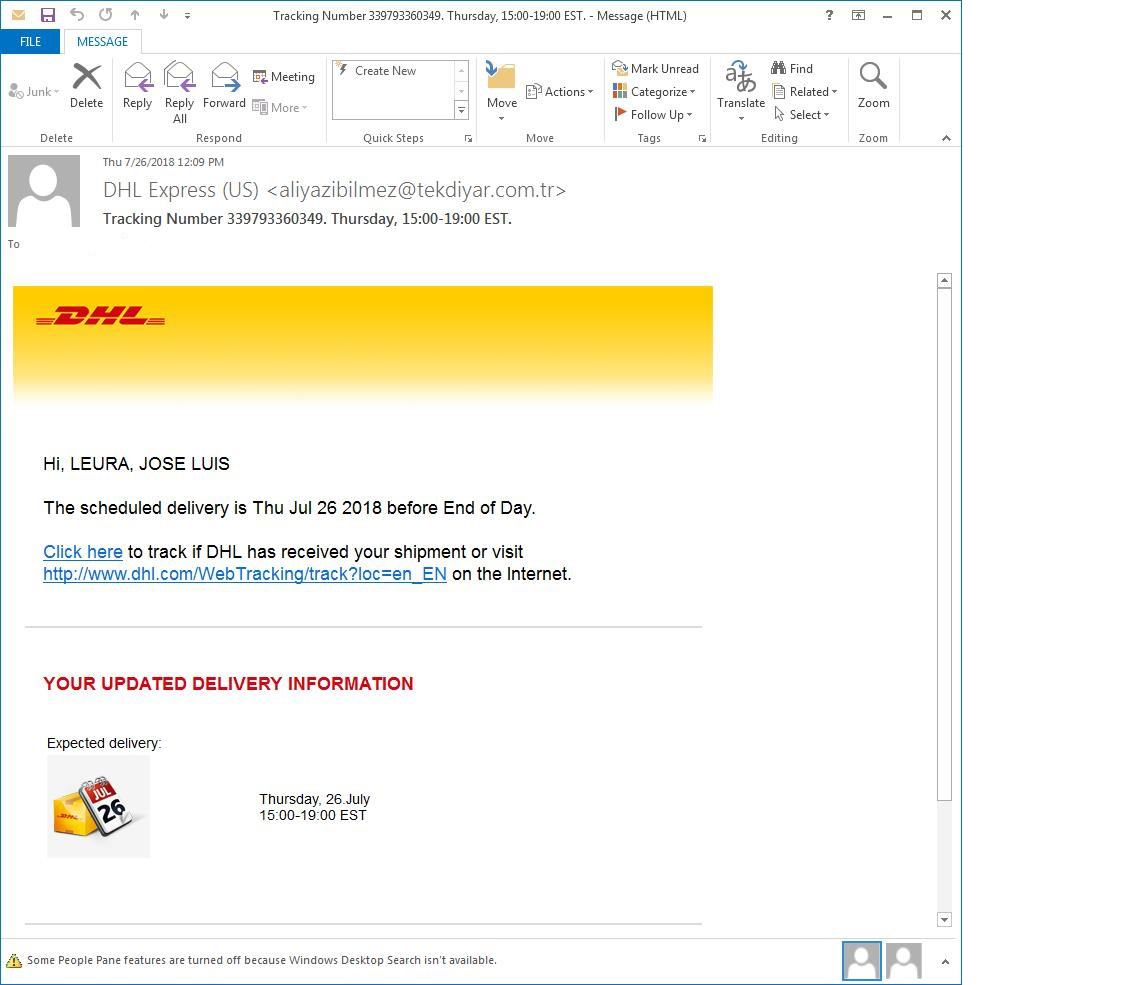

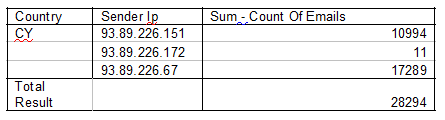

การโจมตีเริ่มต้นด้วยอีเมลฟิชชิ่งที่ส่งถึงผู้ใช้ 28,294 ราย

อย่างที่คุณเห็น อีเมลดังกล่าวเลียนแบบการจัดส่งและข้อความการจัดส่งของ DHL ชื่อแบรนด์ที่มีชื่อเสียงทำหน้าที่เป็นเครื่องมือในการสร้างแรงบันดาลใจให้กับผู้ใช้ ปัจจัยความอยากรู้ก็มีส่วนเช่นกัน ดังนั้นโอกาสที่เหยื่อจะคลิกลิงก์ในอีเมลโดยไม่ต้องคิดมากจึงสูงมาก และทันทีที่เหยื่อคลิกลิงก์ มนต์ดำของผู้โจมตีก็เข้ามาเล่น

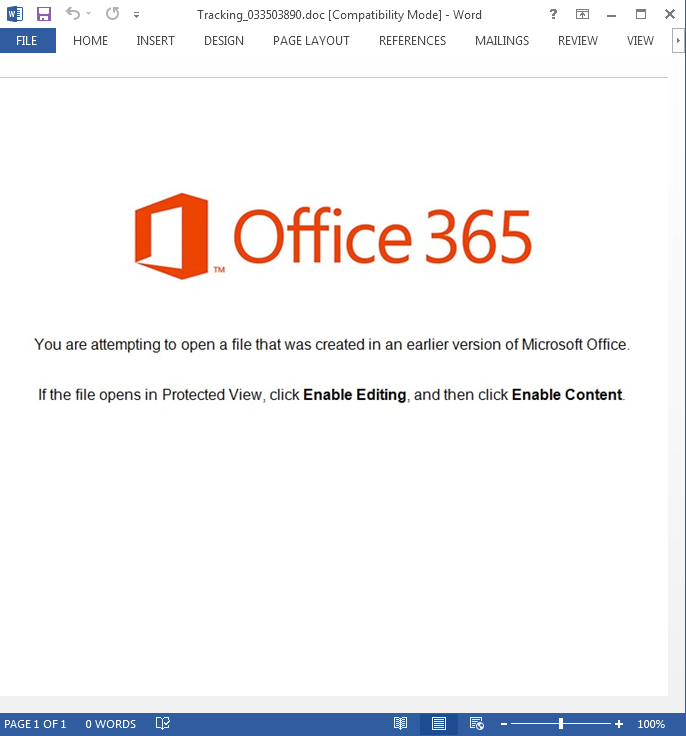

การคลิกที่ลิงค์จะเป็นการดาวน์โหลดไฟล์ Word แน่นอน ไฟล์ Word ไม่มีส่วนเกี่ยวข้องกับการจัดส่งใดๆ เลย ยกเว้นการส่งมัลแวร์ มันมีรหัสมาโครที่เป็นอันตราย เนื่องจากในปัจจุบัน Microsoft ปิดใช้งานการเรียกใช้มาโครโดยค่าเริ่มต้นในผลิตภัณฑ์ของตน ผู้โจมตีจำเป็นต้องหลอกให้ผู้ใช้เรียกใช้เวอร์ชันที่เก่ากว่า นั่นเป็นเหตุผลที่เมื่อเหยื่อพยายามเปิดไฟล์ แบนเนอร์ต่อไปนี้จะปรากฏขึ้น

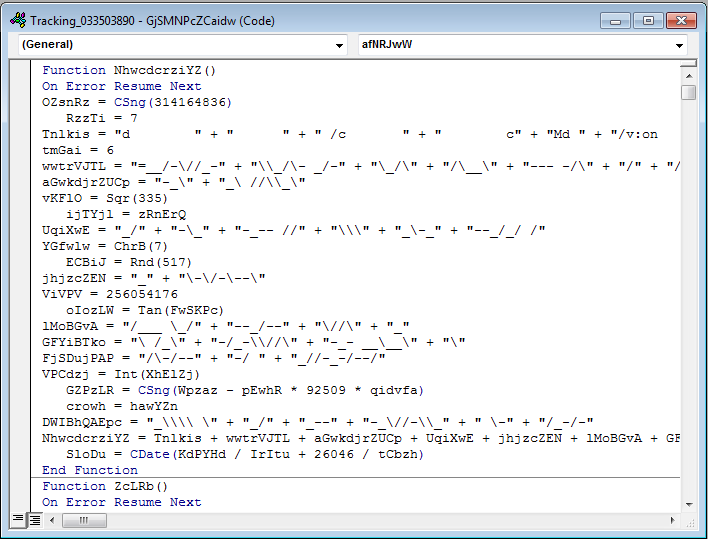

หากผู้ใช้ปฏิบัติตามคำขอของผู้โจมตี สคริปต์มาโครก็มาถึงภารกิจ นั่นคือการสร้างรหัสเชลล์ที่คลุมเครือขึ้นใหม่เพื่อดำเนินการ cmd.exe

หลังจากสร้างโค้ดที่สร้างความสับสนขึ้นใหม่ cmd.exe จะเปิด PowerShell และ PowerShell จะพยายามดาวน์โหลดและเรียกใช้ไบนารีจาก URL ที่มีอยู่จากรายการ:

-http://deltaengineering.users31.interdns.co.uk/KepZJXT

http://d-va.cz/ZVjGOE9

http://dveri509.ru/y1

http://www.dupke.at/rFQA

http://clearblueconsultingltd.com/VkIiR

ในขณะที่เขียน มีเพียงอันสุดท้ายที่มีไบนารี 984.exe

เลขฐานสองอย่างที่คุณอาจเดาได้ว่าเป็นตัวอย่างของ Emotet Banker โทรจัน.

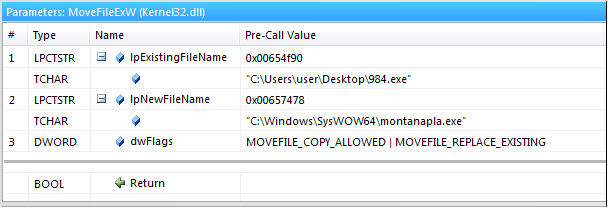

เมื่อดำเนินการแล้ว ไบนารีจะวางตัวเองไว้ที่ C:WindowsSysWOW64montanapla.exe

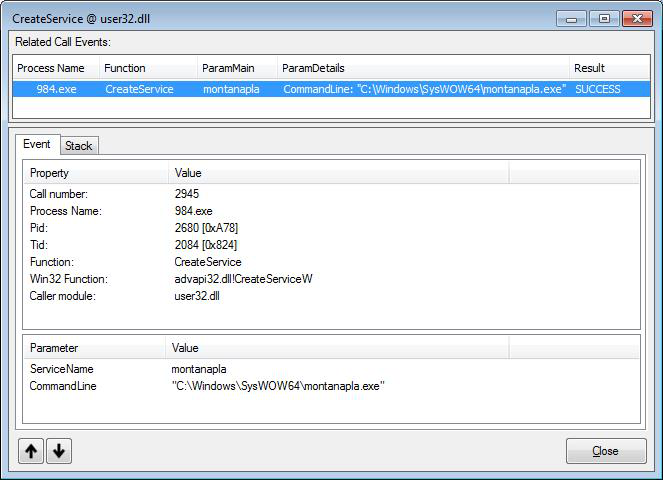

หลังจากนั้นจะสร้างบริการชื่อ montanapla เพื่อให้แน่ใจว่ากระบวนการที่เป็นอันตรายจะเปิดขึ้นทุกครั้งที่เริ่มต้น

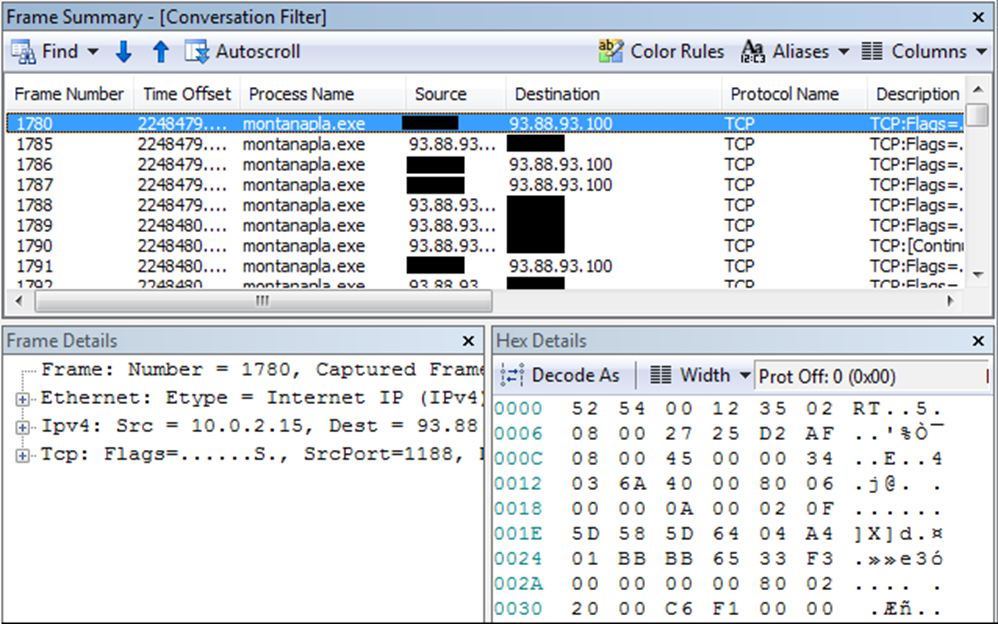

นอกจากนี้ ยังพยายามเชื่อมต่อกับเซิร์ฟเวอร์ Command&Control (181.142.74.233, 204.184.25.164, 79.129.120.103, 93.88.93.100) เพื่อแจ้งให้ผู้โจมตีทราบเกี่ยวกับเหยื่อรายใหม่ จากนั้นมัลแวร์จะรอคำสั่งของผู้โจมตี

ขณะนี้มีการสร้างการเชื่อมต่อระยะไกลแบบแอบแฝงกับเซิร์ฟเวอร์ Command&Control แล้ว Emotet กำลังรออยู่ พร้อมที่จะดำเนินการคำสั่งใดๆ จากผู้โจมตี โดยปกติแล้ว มันจะพังข้อมูลส่วนตัวบนเครื่องที่ติดไวรัส ข้อมูลธนาคารมีความสำคัญ แต่นั่นไม่ใช่ทั้งหมด Emotet ยังใช้เป็นเครื่องมือในการส่งมอบอื่น ๆ อีกมากมาย ประเภทของมัลแวร์ ไปยังเครื่องที่ติดเชื้อ ดังนั้นการติด Emotet อาจกลายเป็นเพียงลิงค์แรกในห่วงโซ่ของการประนีประนอมคอมพิวเตอร์ของเหยื่อด้วยมัลแวร์ต่างๆ

แต่ Emotet ไม่พอใจกับการประนีประนอมพีซีเพียงเครื่องเดียว พยายามแพร่เชื้อไปยังโฮสต์อื่นในเครือข่าย นอกจากนี้ Emotet มีความสามารถที่แข็งแกร่งในการซ่อนและเลี่ยงเครื่องมือป้องกันมัลแวร์ เนื่องจากมีความหลากหลาย จึงหลีกเลี่ยงการตรวจจับตามลายเซ็นโดย แอนตี้ไวรัส. นอกจากนี้ Emotet ยังสามารถตรวจจับสภาพแวดล้อม Virtual Machine และปลอมตัวด้วยการสร้างตัวบ่งชี้ที่ผิดพลาด ทั้งหมดนี้ทำให้เป็นซอฟต์แวร์รักษาความปลอดภัยที่ยาก

Fatih Orhan หัวหน้าห้องทดลองวิจัยภัยคุกคาม Comodo กล่าวว่า "ในกรณีนี้ เราต้องเผชิญกับการโจมตีที่อันตรายมากซึ่งมีความหมายกว้างไกล ”เห็นได้ชัดว่าการโจมตีครั้งยิ่งใหญ่ดังกล่าวมุ่งเป้าไปที่การแพร่ระบาดผู้ใช้ให้ได้มากที่สุด แต่นั่นก็เป็นเพียงส่วนเล็กๆ ของภูเขาน้ำแข็งเท่านั้น

การติด Emotet ให้กับเหยื่อทำให้เกิดกระบวนการทำลายล้าง อย่างแรก มันแพร่เชื้อไปยังโฮสต์อื่นในเครือข่าย ประการที่สอง มันดาวน์โหลดมัลแวร์ประเภทอื่น ๆ ดังนั้นกระบวนการติดไวรัสของพีซีที่ถูกบุกรุกจึงไม่มีที่สิ้นสุดและเติบโตอย่างทวีคูณ ด้วยการหยุดการโจมตีครั้งใหญ่นี้ Comodo ได้ปกป้องผู้ใช้หลายหมื่นคนจากมัลแวร์ที่ฉลาดแกมโกงนี้ และตัดสายการฆ่าของผู้โจมตี กรณีนี้เป็นอีกหนึ่งการยืนยันว่าลูกค้าของเราได้รับการปกป้องแม้จากการโจมตีที่อันตรายและทรงพลังที่สุด”

อยู่อย่างปลอดภัยด้วย Comodo!

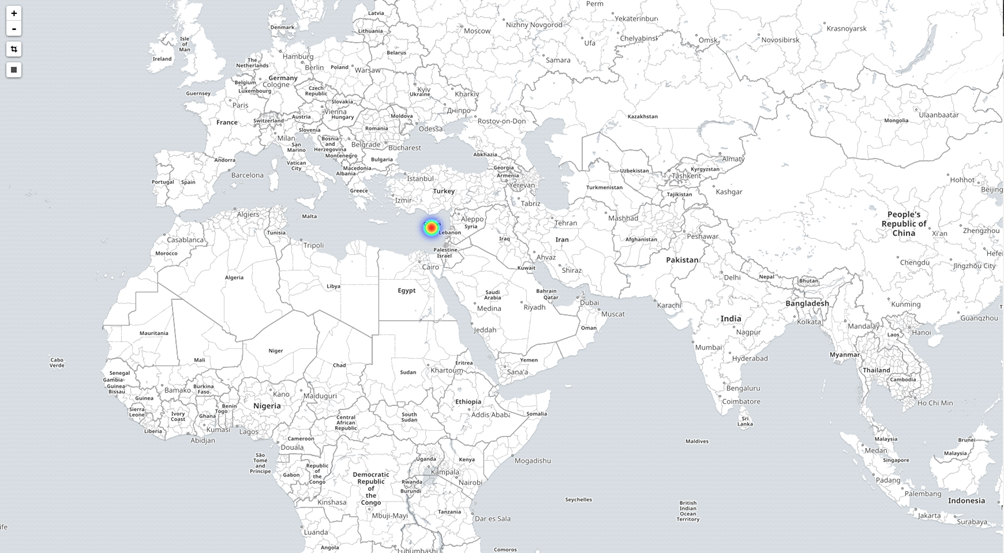

แผนที่ความหนาแน่นและ IP ที่ใช้ในการโจมตี

การโจมตีนี้ดำเนินการจาก IP ที่ใช้ไซปรัสสามแห่งและโดเมน @tekdiyar.com.tr เริ่มเมื่อวันที่ 23 กรกฎาคม 2018 เวลา 14:17:55 UTC และสิ้นสุดในวันที่ 27 กรกฎาคม 2018 เวลา 01:06:00 น.

ผู้โจมตีส่งอีเมลฟิชชิ่ง 28.294 ฉบับ

แหล่งข้อมูลที่เกี่ยวข้อง:

ซอฟต์แวร์ป้องกันไวรัสที่ดีที่สุด

เริ่มทดลองใช้ฟรี รับคะแนนความปลอดภัยทันทีของคุณฟรี

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- ที่มา: https://blog.comodo.com/comodo-news/new-immense-attack-emotet-trojan-targeted-thousands-users/

- 100

- 2018

- 2019

- 28

- a

- ความสามารถ

- สามารถ

- เกี่ยวกับเรา

- ตาม

- นอกจากนี้

- น่าสงสาร

- ทั้งหมด

- ในหมู่

- นักวิเคราะห์

- และ

- โปรแกรมป้องกันไวรัส

- รอบ

- โจมตี

- การโจมตี

- ใช้ได้

- นายธนาคาร

- การธนาคาร

- แบนเนอร์

- กลายเป็น

- จะกลายเป็น

- เริ่ม

- กำลัง

- Black

- บล็อก

- ยี่ห้อ

- กรณี

- ศูนย์

- โซ่

- โอกาส

- รหัส

- COM

- คมนาคม

- ที่ถูกบุกรุก

- ประนีประนอม

- คอมพิวเตอร์

- เชื่อมต่อ

- การเชื่อมต่อ

- มี

- ควบคุม

- คอร์ส

- สร้าง

- ความอยากรู้

- ลูกค้า

- ตัด

- ไซเบอร์

- การรักษาความปลอดภัยในโลกไซเบอร์

- Dangerous

- ข้อมูล

- ค่าเริ่มต้น

- อย่างแน่นอน

- ส่งมอบ

- การจัดส่ง

- การตรวจพบ

- ซึ่งล้างผลาญ

- โดเมน

- ดาวน์โหลด

- ดาวน์โหลด

- อีเมล

- อีเมล

- ไม่มีที่สิ้นสุด

- เพื่อให้แน่ใจ

- สิ่งแวดล้อม

- ที่จัดตั้งขึ้น

- แม้

- เหตุการณ์

- ทุกๆ

- ยกเว้น

- ดำเนินการ

- การปฏิบัติ

- อย่างแทน

- ต้องเผชิญกับ

- มีชื่อเสียง

- กว้างขวาง

- เนื้อไม่มีมัน

- ชื่อจริง

- ดังต่อไปนี้

- ฟรี

- ราคาเริ่มต้นที่

- การสร้าง

- ได้รับ

- รัฐบาล

- เติบโต

- ยาก

- หัว

- ซ่อน

- จุดสูง

- HTTPS

- เวิ้งว้าง

- in

- ตัวชี้วัด

- ข้อมูล

- สร้างแรงบันดาลใจ

- ด่วน

- บูรณาการ

- IP

- IT

- ตัวเอง

- กรกฎาคม

- กรกฎาคม

- ห้องปฏิบัติการ

- ชื่อสกุล

- เปิดตัว

- การเปิดตัว

- LINK

- รายการ

- ในประเทศ

- นาน

- Lot

- เครื่อง

- เครื่อง

- แมโคร

- แมโคร

- มายากล

- ทำให้

- มัลแวร์

- หลาย

- มาก

- อย่างมากมาย

- ความกว้างสูงสุด

- วิธี

- ข่าวสาร

- ไมโครซอฟท์

- ภารกิจ

- ขณะ

- ข้อมูลเพิ่มเติม

- มากที่สุด

- ชื่อ

- ที่มีชื่อ

- แห่งชาติ

- จำเป็นต้อง

- เครือข่าย

- ใหม่

- ONE

- เปิด

- อื่นๆ

- PC

- เครื่องคอมพิวเตอร์

- ฟิชชิ่ง

- PHP

- สถานที่

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เล่น

- เป็นไปได้

- ที่มีประสิทธิภาพ

- PowerShell

- นำเสนอ

- ลำดับความสำคัญ

- ส่วนตัว

- กระบวนการ

- ผลิตภัณฑ์

- การป้องกัน

- สาธารณะ

- พร้อม

- รีโมท

- ขอ

- การวิจัย

- แหล่งข้อมูล

- บทบาท

- วิ่ง

- ความพึงพอใจ

- พอใจกับ

- ดัชนีชี้วัด

- ที่สอง

- ปลอดภัย

- ความปลอดภัย

- เซิร์ฟเวอร์

- ให้บริการอาหาร

- บริการ

- เปลือก

- ส่อเสียด

- So

- ซอฟต์แวร์

- กระจาย

- ข้อความที่เริ่ม

- การเริ่มต้น

- สถานะ

- การหยุด

- แข็งแรง

- อย่างเช่น

- เป้าหมาย

- พื้นที่

- โลก

- คิด

- พัน

- การคุกคาม

- สาม

- เวลา

- ชนิด

- ไปยัง

- เครื่องมือ

- เครื่องมือ

- โทรจัน

- วางใจ

- ชนิด

- URL

- ผู้ใช้งาน

- ผู้ใช้

- มักจะ

- UTC

- ต่างๆ

- รุ่น

- เหยื่อ

- ผู้ที่ตกเป็นเหยื่อ

- เสมือน

- เครื่องเสมือน

- ที่รอ

- จะ

- ไม่มี

- คำ

- โลก

- การเขียน

- คุณ

- ของคุณ

- ลมทะเล