Validator Security: ขั้นตอนแรกในการใช้ประโยชน์จาก PoS

การกระจายอำนาจเป็นหัวใจสำคัญของบล็อคเชน PoS การกระจายอำนาจของการรักษาความปลอดภัย ฉันทามติ การจัดเก็บบัญชีแยกประเภท และการตรวจสอบธุรกรรมคือสิ่งที่รับรองความปลอดภัยของเครือข่ายและบล็อกเชน

blockchain มีความปลอดภัยเท่ากับกลไกการสร้างบล็อกเท่านั้น

Proof of Stake เป็นกลไกที่ผู้ถือโทเค็นในห่วงโซ่ถือหุ้นของตนเพื่อรับความสามารถในการตัดสินใจเกี่ยวกับบล็อกเชน การตรวจสอบ เป็นชื่อของกระบวนการตัดสินใจเกี่ยวกับบล็อคเชน เครื่องมือตรวจสอบความถูกต้องจะตรวจสอบธุรกรรมเป็นหลัก และในบางกรณีก็ลงคะแนนเสียงในการตัดสินใจกำกับดูแลบล็อกเชนด้วยเช่นกัน ดังนั้นบล็อคเชน PoS จึงอาศัยตัวตรวจสอบความถูกต้องสำหรับการตรวจสอบและการสร้างบล็อคใหม่ตลอดจนความปลอดภัยในการปฏิบัติงานเพื่อดูแลบล็อคเชน

เครื่องมือตรวจสอบความถูกต้องคือโหนดที่มีสัดส่วนการถือครองเพียงพอที่จะได้รับสิทธิ์ในการตรวจสอบ ทรัพย์สินอาจเป็นเจ้าของโดยโหนดหรือให้ยืมจากโหนดอื่นที่ไม่ได้ตรวจสอบโดยตรง เครื่องมือตรวจสอบที่ถูกบุกรุกถือเป็นความเสี่ยงต่อสินทรัพย์ของตนเอง ทรัพย์สินที่ได้รับมอบหมาย และเครือข่ายเช่นกัน ดังนั้น การรับรองความปลอดภัยของเครื่องมือตรวจสอบจึงมีความสำคัญอย่างยิ่ง

การเลือกบล็อคเชนที่เหมาะสม

การปักหลักมีกำไรอย่างแท้จริง เป็นข้อกำหนดเบื้องต้นที่จะเข้าใจสิ่งที่สอดคล้องกับจุดแข็งของผู้ตรวจสอบความถูกต้องเพื่อใช้ประโยชน์จากโอกาสที่ดีที่สุด การประเมินบล็อคเชนที่เหมาะสมนั้นเกี่ยวข้องกับการวิเคราะห์หลายแง่มุม

โอกาสในการบริจาค

ใช้จุดแข็งของคุณ

ค้นหาบล็อคเชนที่สนับสนุนจุดแข็งของคุณ เครื่องมือตรวจสอบที่เก่งด้านโครงสร้างพื้นฐานหรือ op-sec ควรมองหา blockchain ที่เป็นที่ต้องการ สำหรับคนที่เก่งเรื่องสัญญาอัจฉริยะ บล็อกเชนที่ให้การปักหลักที่ตั้งโปรแกรมได้ควรเป็นทางเลือก สำหรับผู้เชี่ยวชาญด้านทฤษฎีเกมและเศรษฐศาสตร์ บล็อคเชนที่เกี่ยวข้องจะเหมาะสม เครื่องมือตรวจสอบควรสร้าง (แยก) เครื่องมือเพื่อเสริมความแข็งแกร่งและนำไปใช้ให้เกิดประโยชน์สูงสุด

สำรวจตัวเลือกการรับรางวัล

การปักหลักเป็นแหล่งที่มาของรายได้หลักในบล็อคเชน PoS ช่วยให้ผู้ตรวจสอบความถูกต้องสามารถตรวจสอบธุรกรรมและรับสิ่งจูงใจในการทำเช่นนั้นได้ อย่างไรก็ตาม บล็อคเชนส่วนใหญ่มีโหมดอื่นๆ เพื่อสร้างแรงจูงใจเช่นกัน ในขณะที่เลือก blockchain จะพิจารณาถึงกระบวนทัศน์การสร้างแรงจูงใจ อาจรวมถึงการลงคะแนนสำหรับการตัดสินใจกำกับดูแลลูกโซ่ เปิดเผยผู้ตรวจสอบที่ถูกบุกรุกหรือผู้ตรวจสอบการลงนามสองครั้ง การเปิดเผยช่องโหว่ของเครือข่าย หรือการปรับปรุงสัญญาอัจฉริยะ

รายการอาจแตกต่างกันไปตามบล็อคเชนและกระบวนการตรวจสอบ

ในฐานะผู้ตรวจสอบความถูกต้อง คุณควรทำความเข้าใจสิ่งเหล่านี้และใช้ประโยชน์จากสิ่งเหล่านี้เพื่อเพิ่มแรงจูงใจ

พลวัตเครือข่าย

ข้อกำหนดทางการเงิน

ไม่มีอะไรได้มาฟรีๆ และโอกาสในการตรวจสอบสำหรับ PoS blockchain ก็ไม่มีข้อยกเว้น ในการตั้งค่าเครื่องมือตรวจสอบ ให้คำนึงถึงต้นทุนของฮาร์ดแวร์ กำลังคน และสกุลเงินของบล็อคเชน

เครื่องมือตรวจสอบต้องการหน่วยความจำเพื่อดาวน์โหลดบัญชีแยกประเภท ดังนั้นโซลูชันการจัดเก็บข้อมูลบนคลาวด์เพื่อจัดการศูนย์ข้อมูลและโซลูชันซอฟต์แวร์เพื่อจัดการและเรียกใช้ตัวตรวจสอบความถูกต้อง

ลำดับถัดไปคือกำลังคน สิ่งเหล่านี้คือผู้ตรวจสอบความถูกต้องและสมาชิกในทีมที่จัดการกับเหตุการณ์ที่ไม่เคยเกิดขึ้นมาก่อนและยังคงได้รับการแจ้งเตือนตลอด 24x7x365 โดยทั่วไปแล้วนี่คือทีมหมุนเวียน

สุดท้ายคือฮาร์ดแวร์โดยที่ไม่มีอะไรสามารถทำได้ ผู้ตรวจสอบความถูกต้องต้องตรวจสอบต้นทุนฮาร์ดแวร์ในพื้นที่และต้นทุนที่เกิดขึ้นในการแยกชั้นการเข้าถึงเครือข่ายและการจัดการคีย์ (ที่กล่าวถึงด้านล่าง) ออกจากตัวตรวจสอบด้วย

นอกจากค่าใช้จ่ายข้างต้นแล้ว ทีมผู้เชี่ยวชาญหรือผู้ให้บริการเพื่อจัดการกับปัญหาด้านกฎระเบียบและกฎหมายตามและเวลาที่ปรากฏขึ้นก็เป็นสิ่งจำเป็น พวกเขาจัดการกับค่าภาษีและการเบิกจ่ายคอมมิชชั่นเช่นกัน

สิ่งสำคัญที่สุดคือ ผู้ตรวจสอบความถูกต้องต้องการสินทรัพย์เพื่อเดิมพัน และสินทรัพย์ใดๆ บนบล็อคเชนสามารถเป็นเจ้าของได้โดยการเป็นผู้สนับสนุนระยะยาวจากสัญญาอัจฉริยะหรือขั้นตอนในกระดาษขาว หรือโดยการใช้คำสั่งเพื่อซื้อสกุลเงินดิจิทัล/โทเค็นที่เดิมพันได้

การเข้าใจต้นทุนเป็นสิ่งสำคัญในการประเมินความสามารถในการทำกำไรของการมีส่วนร่วมในกลไกฉันทามติของบล็อคเชน

กลไกการเชือด

เครือข่ายบล็อคเชนทุกเครือข่ายมีกลไกป้องกันตนเองจากพฤติกรรมที่เป็นอันตราย PoS blockchains ใช้ slashing ซึ่งเป็นการยึดทรัพย์สินที่เดิมพันไว้หรือแม้กระทั่งการห้ามไม่ให้มีส่วนร่วมกับฉันทามติสำหรับพฤติกรรมใด ๆ ที่อาจขัดขวางความปลอดภัยของ blockchain

แบ่งออกได้เป็น XNUMX ประเภทใหญ่ๆ ได้แก่ uptime slashing และ slashing for equivocation ด้านล่างนี้คือเกณฑ์การเฉือนที่พบบ่อยที่สุดบางส่วน:

- เครื่องมือตรวจสอบสร้างสองช่วงตึกที่มีความสูงเท่ากัน

- ผู้ตรวจสอบความถูกต้องส่งการโหวตที่เป็นเอกฉันท์ที่ไม่ถูกต้อง เช่น ตรวจสอบการทำธุรกรรมที่อาจผิดกฎหมายหรือขัดต่อผลประโยชน์ของบล็อคเชน

- โปรแกรมตรวจสอบไม่สามารถใช้งานจริงบนเครือข่ายได้ในช่วงเวลาที่กำหนด

- พบกรณีของการใช้จ่ายซ้ำซ้อนโดยผู้ตรวจสอบความถูกต้อง

- ผู้ตรวจสอบความถูกต้องรายอื่นในเครือข่ายแสดงหลักฐานของลายเซ็นคู่หรือการรักษาความปลอดภัยที่ไม่เหมาะสมของตัวตรวจสอบความถูกต้อง อันนี้เหมือนกับการวางเงินรางวัลเหนือความปลอดภัยของเครื่องมือตรวจสอบ

- เหตุการณ์ที่โชคร้ายของผู้ตรวจสอบความถูกต้องตกเป็นเหยื่อของการโจมตีอย่างเจ็บแสบจำนวนมากโดยแฮ็กเกอร์ ที่อาจลงคะแนนเสียงที่ขัดแย้งกันหรือเพียงแค่เริ่มต้นการถอดรหัสจากสิทธิ์ของผู้ตรวจสอบ

มีบล็อคเชนที่ทำงานบน 'ความเชื่อที่ไว้วางใจได้อย่างแท้จริง' และไม่ใช้การฟันอย่างเจ็บแสบเพื่อรักษาความสมบูรณ์ของเครื่องมือตรวจสอบ แม้ว่าอาจมีบทลงโทษอื่นๆ หรือการแบนจากบล็อกเชนสำหรับพฤติกรรมที่ไม่ต้องการ

สถาปัตยกรรมตรวจสอบ

โหนดตรวจสอบต้องดาวน์โหลดบล็อคเชนและยังคงใช้งานอยู่บนเครือข่ายเป็นระยะเวลานาน การประเมินความต้องการระดับบนสุดเผยให้เห็นว่าผู้ตรวจสอบความถูกต้องจะต้องสำรองข้อมูลสำหรับการตัดไฟ การจัดเก็บข้อมูล และเครือข่าย และโซลูชันการเชื่อมต่อที่ราบรื่นเนื่องจากการเชื่อมต่อกับเครือข่ายเป็นสิ่งสำคัญในโลกของบล็อคเชน คำแนะนำทั่วไปสำหรับการไม่ใช้เครื่องนักพัฒนาขั้นพื้นฐานและแทนที่จะใช้เครื่องมือบนคลาวด์เพื่อเรียกใช้เครื่องมือตรวจสอบความถูกต้องนั้นค่อนข้างชัดเจนโดยพิจารณาจากข้อเท็จจริงที่ว่าบุคคลไม่สามารถแน่ใจได้ว่าเครื่องของตนจะไม่ถูกบุกรุก

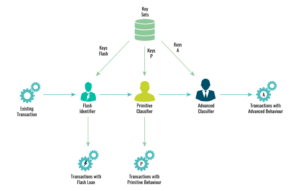

ด้านล่างนี้คือภาพประกอบของต้นแบบสำหรับสถาปัตยกรรมตัวตรวจสอบความถูกต้องโดยพิจารณาจากสิ่งที่ผู้ให้บริการตรวจสอบความถูกต้องได้พัฒนาขึ้นในช่วงหลายปีที่ผ่านมา มันแสดงให้เห็นการแบ่งชั้นของเครื่องมือตรวจสอบตามหน่วยการทำงานที่ควรมีเครื่องจักรอิสระและความสามารถในการเข้าถึง

แนวคิดในที่นี้คือการแยกตัวตรวจสอบออกจากเครือข่ายเพื่อป้องกันภัยคุกคามระดับเครือข่ายและปกป้องเครื่องมือตรวจสอบจากการปฏิเสธบริการหรือการโจมตีแบบสแลชจำนวนมาก เลเยอร์ที่สองคือเลเยอร์การจัดการคีย์หรือกลไกการสร้างลายเซ็นระยะไกล โดยแยกการจัดการคีย์ออกจากเครื่องมือตรวจสอบที่เข้าร่วม และแนะนำเลเยอร์อื่นเพื่อใช้การตรวจสอบความปลอดภัยก่อนลงนามในธุรกรรมใดๆ บล็อกกล่าวถึงการตรวจสอบการจัดการคีย์เพิ่มเติม

SLO และ SLA

วัตถุประสงค์ระดับบริการและข้อตกลงระดับบริการควรเสริมกันเพื่อให้ฟังก์ชันตัวตรวจสอบความถูกต้องราบรื่น

ข้อตกลงระดับการให้บริการ:

ข้อกำหนดเหล่านี้เป็นข้อกำหนดที่ผู้ตรวจสอบความถูกต้องตกลงที่จะปฏิบัติตามเพียงครั้งเดียว ซึ่งได้รับเลือกสำหรับการตรวจสอบธุรกรรม นอกเหนือจากการตรวจสอบธุรกรรมแล้ว ผู้ตรวจสอบความถูกต้องอาจเสนอบล็อคและโหวตให้กับบล็อคที่เสนอโดยผู้ตรวจสอบความถูกต้องคนอื่นๆ

วัตถุประสงค์ระดับการให้บริการ:

ผู้ตรวจสอบความถูกต้องต้องมีความชัดเจนในวัตถุประสงค์ของการมีส่วนร่วมในกระบวนการบำรุงรักษาเครือข่าย และต้องแน่ใจว่าพวกเขามีทรัพยากรเพียงพอ เงินเดิมพันที่พร้อมใช้งาน และการตั้งค่า ผู้ตรวจสอบความถูกต้องโดยมีเป้าหมายเพียงฝ่ายเดียวในการหารายได้เพิ่มเติมจากการเดิมพันจะปฏิบัติตามโหมดการทำงานที่แตกต่างจากผู้ที่ตั้งใจจะอยู่บนเครือข่ายต่อไปเพื่อความปลอดภัย ในขณะที่ผู้ตรวจสอบความถูกต้องเพียงคนเดียวจะดูแลเฉพาะเป้าหมายด้านทรัพย์สินส่วนตัวของตนเท่านั้น ผู้ให้บริการจำเป็นต้องตรวจสอบให้แน่ใจว่าเป้าหมายของผู้มอบสิทธิ์ได้รับการดูแลด้วยเช่นกัน

นอกเหนือจากการตระหนักถึง SLO และ SLA และความจริงที่ว่าผู้ตรวจสอบมีความสามารถในการจัดการทั้งสอง สิ่งสำคัญคือต้องตรวจสอบให้แน่ใจว่าพวกเขาได้จัดตั้งสหภาพการทำงานเพื่อสนับสนุนให้ผู้ตรวจสอบสามารถคงสถานะใช้งานและรับรางวัลบนเครือข่ายได้ ตัวอย่างเช่น หากผู้ตรวจสอบไม่สามารถออนไลน์ได้ภายในระยะเวลาที่กำหนดไว้ล่วงหน้า บล็อคเชนที่มีการฟันอย่างเจ็บแสบเนื่องจากไม่สามารถถ่ายทอดสดบนเครือข่ายได้จะเป็นการฆ่าตัวตาย

การรักษาความปลอดภัยแบบสามขอบ

กฎข้อเดียวของการรักษาความปลอดภัยคือการยับยั้งการละเมิดโดยทำให้ค่าใช้จ่ายในการโจมตี/ความพยายามมากเกินไปเมื่อเทียบกับผลประโยชน์ที่ได้รับ ความปลอดภัยของเครื่องมือตรวจสอบตามหลักการนี้มีสามด้านซึ่งจะกล่าวถึงด้านล่าง:

คีย์ความปลอดภัย :

กุญแจบนเครือข่ายบล็อคเชนคือสิ่งที่รักษาความปลอดภัย อา สำคัญ เป็นรหัสที่สร้างขึ้นด้วยการเข้ารหัสที่ผู้ตรวจสอบต้องใช้เพื่อดำเนินกิจกรรม การรักษาคีย์ให้ปลอดภัยเป็นเป้าหมายของกิจกรรมความปลอดภัยทั้งหมดในระดับเครื่องมือตรวจสอบ คีย์เข้ารหัสบนเครือข่ายบล็อคเชนคือคีย์บัญชีและคีย์ฉันทามติ ขึ้นอยู่กับกฎการพัฒนาของ blockchain ที่เหมือนกันหรือต่างกัน

รหัสบัญชีเป็นรหัสเย็น ซึ่งใช้น้อยมากเมื่อโหนดตรวจสอบต้องการเปลี่ยนรายละเอียด ระบบการให้รางวัล ตารางค่าคอมมิชชัน หรือแม้แต่การหมุนเวียนฉันทามติระหว่างสมาชิกในทีม ขอแนะนำให้เก็บกุญแจนี้ไว้นอกเครือข่ายในสิ่งที่เรียกว่ากระเป๋าเงินเย็น สิ่งนี้ทำให้ปลอดภัยและเป็นตัวตรวจสอบความถูกต้อง กระเป๋าเงินฮาร์ดแวร์เหล่านี้ต้อง airgapped และสามารถเข้าถึง multisig

ปุ่มฉันทามติคือปุ่มลัด มันถูกใช้เพื่อลงคะแนนสำหรับการทำธุรกรรม เสนอหรือลงนามในบล็อก และแม้แต่ลงคะแนนสำหรับการตัดสินใจในการกำกับดูแลบล็อคเชน คีย์นี้จะถูกใช้เป็นประจำสำหรับแต่ละรายการและทุกๆ ธุรกรรมที่ผ่านเครื่องมือตรวจสอบความถูกต้อง คีย์ฉันทามติได้รับการจัดการและดูแลโดยกลไกการรักษาความปลอดภัยคีย์

โซลูชันการจัดการคีย์ของบุคคลที่สาม:

- แอพที่กำหนดเองเพื่อบัญชีแยกประเภทคีย์ – สิ่งเหล่านี้มีข้อเสียคือไม่มีความพร้อมใช้งานสูงและจำเป็นต้องมีการมีอยู่จริงสำหรับการเข้าถึงทุกครั้ง โซลูชันประเภทนี้อาจมีประโยชน์สำหรับปุ่มเย็น แต่ปุ่มลัดต้องการตัวเลือกการจัดการของเหลวเพิ่มเติม

- โซลูชัน Enclave เพื่อจัดการคีย์– เป็นโซลูชั่นฮาร์ดแวร์ที่ออกแบบโดยบริษัทที่เชี่ยวชาญด้านหลักทรัพย์หลัก สามารถใช้สิ่งเหล่านี้ได้ โดยคำนึงว่าความปลอดภัยได้รับการจัดการและจัดการโดยบุคคลที่สาม ดังนั้น ความเชื่อถือของผู้ตรวจสอบในโซลูชันจะต้องไม่เปลี่ยนแปลง และผู้ตรวจสอบควรสามารถใช้สิ่งอำนวยความสะดวกที่ให้ไว้ได้อย่างเต็มที่

- ปลอดภัยที่สุดคือโซลูชันการจัดการคีย์แบบหลายส่วนโดยที่การพึ่งพาออกจากผู้ให้บริการระบบคลาวด์รายเดียวและคีย์ถูกจัดเก็บไว้บางส่วนในกระเป๋าเงินหลายใบ การใช้คีย์ต้องเข้าถึงกระเป๋าเงินแต่ละใบ การกระจายกระเป๋าเงินเหล่านี้ให้กับสมาชิกในทีมจะเพิ่มระดับการรักษาความปลอดภัยที่ขับเคลื่อนโดยมนุษย์ในชั้นนี้อีกระดับ

ผู้จัดการคีย์หลายคนรวมกับเทคโนโลยี enclave ช่วยเพิ่มความปลอดภัยให้กับระบบการจัดการคีย์ การใช้เครื่องมือการจัดการคีย์ช่วยให้มั่นใจได้ถึงความปลอดภัยในระดับที่สูงขึ้นจากองค์กรที่เชี่ยวชาญ

ความปลอดภัยของโหนด:

ความปลอดภัยของโหนดเป็นกระบวนการสองส่วน อย่างแรกคือ ความปลอดภัยทางกายภาพ ของเครื่อง แม้ว่าเครื่องมือตรวจสอบจะใช้บริการคลาวด์เพื่อเข้าร่วมในกระบวนการปักหลัก แต่เพื่อเข้าถึงระบบแล็ปท็อป/คอมพิวเตอร์บางประเภทนั้นก็จะถูกนำมาใช้ การรับรองความปลอดภัยเป็นความรับผิดชอบของบุคคลที่เข้าถึงข้อมูลดังกล่าว ประการที่สองคือ ความปลอดภัยจากผู้โจมตีบนเครือข่าย หรือการโจมตีแบบปฏิเสธบริการโดยผู้ใช้ที่ประสงค์ร้าย สำหรับสิ่งนี้ เลเยอร์ความปลอดภัยเครือข่ายที่เพิ่มเข้ามานั้นเพื่อให้ผู้เฝ้าส่งต่อธุรกรรมบนเครือข่ายเพื่อป้องกันไม่ให้ตัวตรวจสอบความถูกต้องสัมผัสกับเครือข่ายโดยตรง Sentries มีความสามารถในการหลบเลี่ยงการโจมตีของเลเยอร์เครือข่าย ในขณะที่การโจมตีในชั้นแอปพลิเคชันจำเป็นต้องจัดการบนเครื่องตรวจสอบเท่านั้น

ด้วยเหตุผลนี้ ความสามารถในการเซ็นชื่อจึงแยกออกจากโหนดตัวตรวจสอบความถูกต้อง และเพิ่มผู้ลงนามระยะไกลในระหว่างนั้น ผู้ลงนามระยะไกลเข้าถึงคีย์หลังจากดำเนินการตรวจสอบเพิ่มเติม แม้ว่าผู้ลงนามระยะไกลจะรู้จักเครื่องมือตรวจสอบความถูกต้อง แต่สิ่งสำคัญคือต้องทดสอบเพย์โหลดของคำขอเพื่อให้แน่ใจว่ามีการใช้คีย์เพื่อจุดประสงค์ที่ถูกต้องเท่านั้น เนื่องจากเป็นการดีที่สุดที่จะถือว่าความปลอดภัยของเครื่องมือตรวจสอบอาจถูกบุกรุก การตรวจสอบที่จะดำเนินการกับผู้ลงนามระยะไกลนั้นรวมถึงการตรวจสอบว่าธุรกรรมนั้นเป็นธุรกรรมการตรวจสอบความถูกต้องเท่านั้น ตรวจสอบให้แน่ใจว่าภาระธุรกรรมโดยทั่วไปมีความสม่ำเสมอ

ผู้ลงนามระยะไกลควรกรองความเป็นไปได้ของการลงนามสองครั้งโดยใช้ประโยชน์จากลายน้ำสูงหรือตัวนับที่เพิ่มขึ้นอย่างซ้ำซากจำเจ นอกจากนี้ ในกรณีของการกู้คืนจากภัยพิบัติหรือความล้มเหลว/การย้อนกลับ การตรวจจับการลงนามสองครั้งพิสูจน์ได้ว่ามีความสำคัญ เพื่อเป็นระดับข้อควรระวังเพิ่มเติม ให้แสดงรายการและทำความเข้าใจการขึ้นต่อกันและการขึ้นต่อกันทั้งหมดด้วย

ผลกระทบต่อกำลังคน:

ขั้นตอนต่อไปคือ ทำการตรวจสอบโดยอัตโนมัติ ดำเนินการในขอบเขตสูงสุดจึงรักษาไว้จากความผิดพลาดของมนุษย์ โดยทั่วไป จำกัดการเข้าถึงการผลิตให้น้อยที่สุด. สำหรับสิ่งนี้ ขอแนะนำให้ใช้ที่เก็บข้อมูลบนคลาวด์หรือที่เก็บ git ที่ควบคุมโดยสมาชิกในทีมอย่างน้อยสองคน เพื่อให้แน่ใจว่าการเปลี่ยนแปลงใด ๆ จะผ่านสายตาคู่หนึ่งก่อนที่จะส่งไปยังระบบ การมีลายเซ็นที่มีการรักษาความปลอดภัยด้วยการเข้ารหัสจะช่วยเพิ่มความปลอดภัยในระดับที่เก็บ

นอกเหนือจากการกำหนดเวอร์ชันของโค้ดและติดตามการจ่ายเงินทุกประเภท และการเบิกค่าคอมมิชชัน สิ่งสำคัญคือต้องจัดการและเซ็นเซอร์การเปลี่ยนแปลงที่เกิดขึ้นในโค้ด git

ติดตาม SLO และ SLA ผ่านระบบติดตามและอัปเดตเป็นครั้งคราวเพื่อรักษาความพร้อมใช้งานสูงและทำงานอย่างมีประสิทธิภาพบนเครือข่าย ข้อผิดพลาดที่นี่มักพิสูจน์ว่าร้ายแรงสำหรับโหนดตรวจสอบความถูกต้อง

ทดสอบการตั้งค่าของคุณ

จำลองความล้มเหลวทั่วไป:

เริ่มต้นด้วยการทำให้เกิดความล้มเหลวพื้นฐาน เช่น ไฟฟ้าขัดข้องหรือเครือข่ายล้มเหลว การโจมตีแบบปฏิเสธการให้บริการ และทดสอบช่องโหว่ของผู้ลงนามระยะไกล นอกจากการเพียร์โดยตรงกับผู้ตรวจสอบความปลอดภัยสูงที่เชื่อถือได้รายอื่นแล้ว ยังช่วยให้มั่นใจถึงความปลอดภัยของเครือข่ายที่ดีขึ้นอีกด้วย แม้ว่าตัวเครือข่ายเองจะมีช่องโหว่อยู่บ้าง แต่ระบบของตัวตรวจสอบความปลอดภัยที่มีการเพียร์ร่วมกันอาจแทนที่การโจมตีระดับเครือข่ายใดๆ

เป็นแฝดชั่วร้ายของคุณเอง:

ผลักดันขีดจำกัดของคุณเพื่อทดสอบช่องโหว่หากมีคนเข้าถึงความรู้ด้านความปลอดภัยทั้งหมดที่คุณมีได้ เป็นแฝดชั่วร้ายของคุณเองสำหรับผู้ตรวจสอบความถูกต้อง หากบุคคลใดสามารถจัดการเพื่อละเมิดระบบได้เพียงลำพัง คุณต้องตรวจสอบความปลอดภัยของคุณอีกครั้ง

เรียนรู้จากอดีต:

เรียนรู้ว่าผู้ตรวจสอบถูกบุกรุกก่อนหน้านี้อย่างไรในการทดสอบสถานการณ์เหล่านี้ สร้างสถานการณ์รอบๆ ตัวมากขึ้น และทดสอบความยืดหยุ่นของตัวตรวจสอบความถูกต้อง

เลเวอเรจ Testnets

เสมอ! ย้ำเสมอว่าคุณต้องเริ่มด้วย testnets ก่อนส่งโปรแกรมตรวจสอบของคุณไปที่ main-net สิ่งนี้ให้แนวคิดว่าการทำงานจริงจะดำเนินการอย่างไรในแต่ละวัน และเผยให้เห็นว่ามีข้อกังวลใด ๆ ที่ยังไม่มีใครดูแลอยู่หรือไม่

หลังการทำให้ใช้งานได้:

การตรวจสอบ: งานเดียวที่หลีกเลี่ยงไม่ได้เป็นประจำคือการตรวจสอบธุรกรรมทั้งหมด การไหลเข้าและออกของเงินเดิมพัน การเข้าถึงคีย์ลัด/ฮอตควรได้รับการตรวจสอบอย่างขยันขันแข็ง เก็บบันทึกการเข้าถึงทุกประเภท

ตั้งค่าการแจ้งเตือนสำหรับการเบี่ยงเบนใด ๆ จากการทำงานตามธรรมชาติ ตรวจสอบให้แน่ใจว่าได้จัดประเภทการแจ้งเตือนเกี่ยวกับความเร่งด่วนและดูแลอย่างเหมาะสม มีทีมงานคอยดูแลปัญหาวิกฤติ 24×7 จัดเตรียมตารางการหมุนเวียนเมื่อโทรพร้อมนโยบายการเลื่อนระดับ มนุษย์มักจะเฉื่อยชาหรือลืมระเบียบวิธีจัดการภัยพิบัติ และทำการทดลองจำลองสถานการณ์ความล้มเหลวเป็นประจำ สิ่งนี้ช่วยให้พวกเขาสงบสติอารมณ์และพร้อมที่จะรับมือกับสถานการณ์เหล่านั้นภายใต้ความกดดันเช่นกัน

โปรโตคอลสำหรับการจัดการและการรายงานอุบัติเหตุ:

ในกรณีของเหตุการณ์ที่ไม่พึงปรารถนา ตรวจสอบให้แน่ใจว่าได้ลดความเสี่ยงอย่างเหมาะสมตามระเบียบการ และทุกอย่างได้รับการจัดทำเป็นเอกสารและรายงานเพื่อการวิเคราะห์และวัตถุประสงค์ในการเพิ่มประสิทธิภาพการรักษาความปลอดภัยเพิ่มเติม อะไร อย่างไร เมื่อไร และที่ไหนของเหตุการณ์ควรระบุไว้ให้ชัดเจน และทดสอบเครื่องมือตรวจสอบกับพวกเขาซ้ำแล้วซ้ำเล่า ใช้เหตุการณ์เหล่านี้เพื่อปรับปรุงแนวทางปฏิบัติสำหรับอนาคต

คำสุดท้าย

เป็นสิ่งที่หลีกเลี่ยงไม่ได้ที่จะระบุจุดอ่อนในระบบแม้ว่าจะปรับใช้แล้วก็ตาม สิ่งที่ควรค่าแก่การสังเกตคือเมื่อเปิดใช้งานแล้ว การติดตามดูข้อมูลการตรวจสอบและสิ่งที่เกิดขึ้นในอวกาศก็มีความสำคัญยิ่งขึ้นไปอีก ผู้ตรวจสอบความถูกต้องต้องตรวจสอบให้แน่ใจว่าทุกด้านของการตรวจสอบวิเคราะห์สถานะได้รับการดำเนินการด้วยความระมัดระวังสูงสุดก่อนที่จะเริ่มต้น เนื่องจากการออกแบบที่สร้างขึ้นโดยคำนึงถึงความปลอดภัยเป็นเครื่องบ่งชี้ที่ดีอย่างแน่นอนสำหรับระบบที่จะรับมือกับปัญหาเครือข่ายที่ยากลำบาก โพสต์ว่าการเตือนที่เหลือเพื่อให้สามารถจัดการกับสถานการณ์ที่ไม่ดีคือกุญแจสำคัญในการจัดการกับการโจมตีทุกประเภท

PrimaFelicitas เป็นองค์กรที่เน้นบล็อกเชนที่มีความเชี่ยวชาญในการสร้างกระเป๋าสตางค์หลายซิกที่มีความปลอดภัยสูง โซลูชันการจัดการคีย์ความปลอดภัย และแพลตฟอร์มบริการตรวจสอบความถูกต้อง และสร้างโซลูชันการรักษาความปลอดภัยแบบ end-to-end สำหรับโหนดบล็อกเชน

กำลังมองหาความช่วยเหลือที่นี่?

ติดต่อกับผู้เชี่ยวชาญของเราสำหรับ

อภิปรายโดยละเอียดn

โพสต์ การรักษาความปลอดภัยตัวตรวจสอบความถูกต้องใน STAaS ปรากฏตัวครั้งแรกเมื่อ พรีมาเฟลิซิทัส.

โพสต์ การรักษาความปลอดภัยตัวตรวจสอบความถูกต้องใน STAaS ปรากฏตัวครั้งแรกเมื่อ พรีมาเฟลิซิทัส.

- คอยน์สมาร์ท การแลกเปลี่ยน Bitcoin และ Crypto ที่ดีที่สุดในยุโรป

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าฟรี

- คริปโตฮอว์ก เรดาร์ Altcoin ทดลองฟรี.

- ที่มา: https://www.primafelicitas.com/Insights/securing-a-validator-in-staas/?utm_source=rss&utm_medium=rss&utm_campaign=securing-a-validator-in-staas

- 7

- a

- เข้า

- อุบัติเหตุ

- ตาม

- ลงชื่อเข้าใช้

- คล่องแคล่ว

- กิจกรรม

- ที่เพิ่ม

- คำแนะนำ

- กับ

- ข้อตกลง

- ทั้งหมด

- เสมอ

- ในหมู่

- การวิเคราะห์

- อื่น

- นอกเหนือ

- การใช้งาน

- ใช้

- อย่างเหมาะสม

- ปพลิเคชัน

- สถาปัตยกรรม

- รอบ

- การประเมินผล

- สินทรัพย์

- สินทรัพย์

- ที่คาดหวัง

- โดยอัตโนมัติ

- ความพร้อมใช้งาน

- ใช้ได้

- การสำรองข้อมูล

- เป็นพื้น

- รากฐาน

- ก่อน

- กำลัง

- ด้านล่าง

- ประโยชน์ที่ได้รับ

- ที่ดีที่สุด

- ระหว่าง

- ปิดกั้น

- blockchain

- ความปลอดภัยของบล็อคเชน

- blockchains

- บล็อก

- กล้า

- ช่องโหว่

- การละเมิด

- สร้าง

- การก่อสร้าง

- สร้าง

- ซื้อ

- ความสามารถในการ

- ซึ่ง

- กรณี

- การก่อให้เกิด

- โซ่

- เปลี่ยนแปลง

- การตรวจสอบ

- ทางเลือก

- เมฆ

- บริการคลาวด์

- การจัดเก็บเมฆ

- รหัส

- กระเป๋าเงินเย็น

- รวม

- มา

- คณะกรรมาธิการ

- มุ่งมั่น

- ร่วมกัน

- บริษัท

- ส่วนประกอบ

- ความประพฤติ

- งานที่เชื่อมต่อ

- การเชื่อมต่อ

- เอกฉันท์

- พิจารณา

- ติดต่อเรา

- สัญญา

- สัญญา

- ตรงกัน

- ค่าใช้จ่าย

- สร้าง

- ที่สร้างขึ้น

- การสร้าง

- เกณฑ์

- วิกฤติ

- การเข้ารหัสลับ

- เงินตรา

- ประจำวัน

- ข้อมูล

- จัดการ

- การกระจายอำนาจ

- การตัดสินใจ

- Denial of Service

- ขึ้นอยู่กับ

- ปรับใช้

- การใช้งาน

- ออกแบบ

- ได้รับการออกแบบ

- รายละเอียด

- รายละเอียด

- การตรวจพบ

- ผู้พัฒนา

- พัฒนาการ

- ต่าง

- ความขยัน

- โดยตรง

- โดยตรง

- ภัยพิบัติ

- การเบิกจ่าย

- จำหน่าย

- สอง

- ดาวน์โหลด

- ได้รับ

- รายได้

- เศรษฐศาสตร์

- มีประสิทธิภาพ

- ช่วยให้

- การเปิดใช้งาน

- จบสิ้น

- การสร้างความมั่นใจ

- จำเป็น

- เป็นหลัก

- ประเมินค่า

- การประเมินผล

- เหตุการณ์

- ทุกอย่าง

- ตัวอย่าง

- ชำนาญ

- ความชำนาญ

- ผู้เชี่ยวชาญ

- ความล้มเหลว

- เงินตรา

- ชื่อจริง

- การแก้ไข

- ปฏิบัติตาม

- ฟอร์ม

- ฟรี

- ราคาเริ่มต้นที่

- เติมเต็ม

- ฟังก์ชัน

- การทำงาน

- การทำงาน

- ต่อไป

- อนาคต

- เกม

- General

- โดยทั่วไป

- รุ่น

- ไป

- เป้าหมาย

- เป้าหมาย

- ไป

- ดี

- การกำกับดูแล

- แฮกเกอร์

- จัดการ

- การจัดการ

- ฮาร์ดแวร์

- ฮาร์ดแวร์กระเป๋าสตางค์

- มี

- ช่วย

- จะช่วยให้

- โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม

- จุดสูง

- สูงกว่า

- อย่างสูง

- ผู้ถือ

- โฮลดิ้ง

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- อย่างไรก็ตาม

- HTTPS

- เป็นมนุษย์

- มนุษย์

- ความคิด

- ส่งผลกระทบ

- ความสำคัญ

- สำคัญ

- ปรับปรุง

- ประกอบด้วย

- เงินได้

- เพิ่ม

- ที่เพิ่มขึ้น

- เป็นรายบุคคล

- โครงสร้างพื้นฐาน

- ความสมบูรณ์

- ผลประโยชน์

- แนะนำ

- ความเหงา

- ปัญหา

- IT

- ตัวเอง

- เก็บ

- การเก็บรักษา

- คีย์

- กุญแจ

- ความรู้

- ที่รู้จักกัน

- ชั้น

- บัญชีแยกประเภท

- บัญชีแยกประเภท

- กฎหมาย

- ประเด็นทางกฎหมาย

- ชั้น

- เลฟเวอเรจ

- การใช้ประโยชน์

- Line

- รายการ

- สด

- โหลด

- ในประเทศ

- ระยะยาว

- ดู

- ร่ำรวย

- เครื่อง

- เครื่อง

- เก็บรักษา

- การบำรุงรักษา

- ทำ

- การทำ

- จัดการ

- การจัดการ

- การจัดการ

- ผู้จัดการ

- สมาชิก

- หน่วยความจำ

- อาจ

- ใจ

- การตรวจสอบ

- ข้อมูลเพิ่มเติม

- มากที่สุด

- หลายแง่มุม

- หลาย

- มัลติซิก

- โดยธรรมชาติ

- ความต้องการ

- เครือข่าย

- การรักษาความปลอดภัยเครือข่าย

- โหนด

- วัตถุประสงค์

- ชัดเจน

- ออนไลน์

- การดำเนินการ

- โอกาส

- Options

- organizacja

- องค์กร

- อื่นๆ

- ของตนเอง

- เป็นเจ้าของ

- กระดาษ

- มีส่วนร่วม

- การมีส่วนร่วม

- พรรค

- การจ่ายเงินรางวัล

- ที่มีประสิทธิภาพ

- งวด

- คน

- ส่วนบุคคล

- กายภาพ

- การวาง

- แพลตฟอร์ม

- จุด

- นโยบาย

- PoS

- ความเป็นไปได้

- ที่มีศักยภาพ

- อำนาจ

- เตรียมการ

- การมี

- นำเสนอ

- ความดัน

- สวย

- การป้องกัน

- ประถม

- หลัก

- ปัญหาที่เกิดขึ้น

- กระบวนการ

- กระบวนการ

- การผลิต

- ทำกำไรได้

- เสนอ

- เสนอ

- ป้องกัน

- โปรโตคอล

- พิสูจน์

- ให้

- ผู้จัดหา

- ผู้ให้บริการ

- ให้

- วัตถุประสงค์

- รวดเร็ว

- ที่ได้รับ

- ตระหนักถึงความ

- บันทึก

- ปกติ

- หน่วยงานกำกับดูแล

- ยังคง

- ที่เหลืออยู่

- รีโมท

- กรุ

- ขอ

- ต้องการ

- จำเป็นต้องใช้

- ความต้องการ

- ต้อง

- แหล่งข้อมูล

- ความรับผิดชอบ

- เผย

- รางวัล

- ความเสี่ยง

- ความเสี่ยง

- กฎระเบียบ

- วิ่ง

- วิ่ง

- เดียวกัน

- ไร้รอยต่อ

- ปลอดภัย

- ปลอดภัย

- หลักทรัพย์

- ความปลอดภัย

- บริการ

- บริการ

- ชุด

- การติดตั้ง

- ลงชื่อ

- เดียว

- สมาร์ท

- สัญญาสมาร์ท

- สัญญาสมาร์ท

- So

- ซอฟต์แวร์

- ทางออก

- โซลูชัน

- บาง

- บางคน

- บางสิ่งบางอย่าง

- ช่องว่าง

- ความเชี่ยวชาญ

- จุด

- ขั้นตอน

- เดิมพัน

- ปักหลัก

- เริ่มต้น

- ระบุ

- เข้าพัก

- การเก็บรักษา

- สนับสนุน

- ระบบ

- ระบบ

- เป้าหมาย

- การเก็บภาษี

- ทีม

- เทคโนโลยี

- ทดสอบ

- พื้นที่

- ที่มา

- ดังนั้น

- ภัยคุกคาม

- สาม

- ตลอด

- เวลา

- ร่วมกัน

- โทเค็น

- เครื่องมือ

- ระดับบนสุด

- ลู่

- การติดตาม

- การทำธุกรรม

- การทำธุรกรรม

- วางใจ

- ภายใต้

- เข้าใจ

- ความเข้าใจ

- สหภาพ

- หน่วย

- เป็นประวัติการณ์

- บันทึก

- ใช้

- ผู้ใช้

- นำไปใช้

- การตรวจสอบ

- การตรวจสอบ

- ตรวจสอบ

- การตรวจสอบ

- จำเป็น

- โหวต

- คะแนนโหวต

- การออกเสียง

- ช่องโหว่

- กระเป๋าสตางค์

- กระเป๋าสตางค์

- อะไร

- ความหมายของ

- ในขณะที่

- กระดาษสีขาว

- WHO

- ไม่มี

- โลก

- คุ้มค่า

- จะ

- ปี

- ของคุณ