ความปลอดภัยของธุรกิจ

ด้วยการขจัดข้อผิดพลาดและจุดบอดเหล่านี้ องค์กรของคุณสามารถก้าวไปข้างหน้าอย่างมากในการเพิ่มประสิทธิภาพการใช้ระบบคลาวด์โดยไม่เสี่ยงต่อไซเบอร์

16 2024 ม.ค. • , 5 นาที. อ่าน

การประมวลผลแบบคลาวด์เป็นองค์ประกอบสำคัญของภูมิทัศน์ดิจิทัลในปัจจุบัน โครงสร้างพื้นฐานด้านไอที แพลตฟอร์ม และซอฟต์แวร์มีแนวโน้มที่จะถูกส่งมอบในปัจจุบันในรูปแบบบริการ (ซึ่งเป็นตัวย่อ IaaS, PaaS และ SaaS ตามลำดับ) มากกว่าการกำหนดค่าในองค์กรแบบดั้งเดิม และสิ่งนี้ดึงดูดธุรกิจขนาดเล็กและขนาดกลาง (SMB) มากกว่าส่วนใหญ่

คลาวด์มอบโอกาสในการยกระดับการแข่งขันด้วยคู่แข่งที่ใหญ่กว่า ช่วยให้ธุรกิจมีความคล่องตัวมากขึ้นและขยายขนาดได้รวดเร็วโดยไม่ทำลายธนาคาร นั่นอาจเป็นเหตุผลว่าทำไม 53% ของ SMB ทั่วโลกจึงทำการสำรวจใน รายงานล่าสุด บอกว่าพวกเขาใช้จ่ายมากกว่า 1.2 ล้านเหรียญต่อปีบนคลาวด์ เพิ่มขึ้นจาก 38% ในปีที่แล้ว

แต่การเปลี่ยนแปลงทางดิจิทัลก็มาพร้อมกับความเสี่ยงเช่นกัน ความปลอดภัย (72%) และการปฏิบัติตามข้อกำหนด (71%) คือความท้าทายด้านคลาวด์อันดับต้นๆ ที่ถูกอ้างถึงมากที่สุดเป็นอันดับสองและสามสำหรับผู้ตอบแบบสอบถาม SMB เหล่านั้น ขั้นตอนแรกในการจัดการกับความท้าทายเหล่านี้คือการทำความเข้าใจข้อผิดพลาดหลักที่ธุรกิจขนาดเล็กทำกับการใช้งานระบบคลาวด์

ข้อผิดพลาดด้านความปลอดภัยบนคลาวด์เจ็ดอันดับแรกที่ SMB ทำ

ขอให้ชัดเจนว่าสิ่งต่อไปนี้ไม่ใช่แค่ข้อผิดพลาดที่ SMB ทำในระบบคลาวด์เท่านั้น แม้แต่องค์กรที่ใหญ่ที่สุดและทรัพยากรดีที่สุดก็บางครั้งก็มีความผิดในการลืมพื้นฐานต่างๆ แต่ด้วยการกำจัดจุดบอดเหล่านี้ องค์กรของคุณจะสามารถก้าวไปข้างหน้าอย่างมากในการเพิ่มประสิทธิภาพการใช้งานระบบคลาวด์ โดยไม่เสี่ยงต่อความเสี่ยงทางการเงินหรือชื่อเสียงที่ร้ายแรง

1. ไม่มีการรับรองความถูกต้องด้วยหลายปัจจัย (MFA)

รหัสผ่านแบบคงที่นั้นไม่ปลอดภัยโดยเนื้อแท้และไม่ใช่ทุกธุรกิจจะยึดติดกับ นโยบายการสร้างรหัสผ่านเสียง. รหัสผ่านได้ ถูกขโมยด้วยวิธีต่างๆเช่น ผ่านฟิชชิ่ง วิธีเดรัจฉาน หรือเพียงแค่คาดเดา นั่นเป็นเหตุผลที่คุณต้องเพิ่มการตรวจสอบความถูกต้องอีกชั้นหนึ่งบน MFA ระดับบนสุด จะทำให้ผู้โจมตีเข้าถึงแอปบัญชี SaaS, IaaS หรือ PaaS ของผู้ใช้ได้ยากขึ้นมาก ซึ่งจะช่วยลดความเสี่ยงของแรนซัมแวร์ การโจรกรรมข้อมูล และผลลัพธ์อื่น ๆ ที่เป็นไปได้ อีกทางเลือกหนึ่งเกี่ยวข้องกับการสลับ หากเป็นไปได้ ไปใช้วิธีอื่นในการรับรองความถูกต้อง เช่น การตรวจสอบสิทธิ์แบบไม่ใช้รหัสผ่าน.

2. การไว้วางใจผู้ให้บริการคลาวด์ (CSP) มากเกินไป

ผู้นำด้านไอทีจำนวนมากเชื่อว่าการลงทุนในระบบคลาวด์อย่างมีประสิทธิภาพหมายถึงการจ้างบุคคลภายนอกทุกอย่างที่เชื่อถือได้ นั่นเป็นเรื่องจริงเพียงบางส่วนเท่านั้น อันที่จริงก็มี แบบจำลองความรับผิดชอบร่วมกัน สำหรับการรักษาความปลอดภัยบนคลาวด์ โดยแยกระหว่าง CSP และลูกค้า สิ่งที่คุณต้องดูแลจะขึ้นอยู่กับประเภทของบริการคลาวด์ (SaaS, IaaS หรือ PaaS) และ CSP แม้ว่าความรับผิดชอบส่วนใหญ่จะเป็นของผู้ให้บริการ (เช่น ใน SaaS) ผู้ให้บริการก็อาจต้องจ่ายเงินเพื่อลงทุนในการควบคุมของบุคคลที่สามเพิ่มเติม

3. ล้มเหลวในการสำรองข้อมูล

ตามที่ระบุไว้ข้างต้น อย่าคิดว่าผู้ให้บริการคลาวด์ของคุณ (เช่น บริการแชร์ไฟล์/พื้นที่เก็บข้อมูล) จะสนับสนุนคุณ การวางแผนสำหรับสถานการณ์กรณีที่เลวร้ายที่สุดมักจะคุ้มค่าเสมอ ซึ่งมักจะเกิดจากระบบล้มเหลวหรือการโจมตีทางไซเบอร์ ไม่ใช่แค่ข้อมูลที่สูญหายเท่านั้นที่จะส่งผลกระทบต่อองค์กรของคุณ แต่ยังรวมถึงการหยุดทำงานและผลกระทบด้านประสิทธิภาพการทำงานที่อาจตามมาด้วยเหตุการณ์ที่เกิดขึ้น

4. ล้มเหลวในการแก้ไขอย่างสม่ำเสมอ

ไม่สามารถแพตช์ได้และคุณกำลังเปิดเผยระบบคลาวด์ของคุณให้ถูกโจมตีจากช่องโหว่ ซึ่งอาจส่งผลให้เกิดการติดมัลแวร์ การละเมิดข้อมูล และอื่นๆ อีกมากมาย การจัดการแพตช์เป็นแนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัยหลักซึ่งมีความเกี่ยวข้องในระบบคลาวด์พอๆ กับในองค์กร

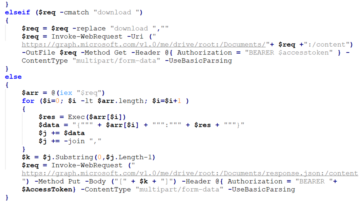

5. การกำหนดค่าคลาวด์ผิดพลาด

CSP เป็นกลุ่มนวัตกรรม แต่คุณสมบัติและความสามารถใหม่ๆ จำนวนมากที่พวกเขาเปิดตัวเพื่อตอบสนองต่อคำติชมของลูกค้า อาจจบลงด้วยการสร้างสภาพแวดล้อมคลาวด์ที่ซับซ้อนอย่างเหลือเชื่อสำหรับ SMB จำนวนมาก ทำให้ยากขึ้นมากในการทราบว่าการกำหนดค่าใดที่ปลอดภัยที่สุด ข้อผิดพลาดทั่วไปได้แก่ การกำหนดค่าที่เก็บข้อมูลบนคลาวด์ เพื่อให้บุคคลที่สามสามารถเข้าถึงได้และไม่สามารถบล็อกพอร์ตที่เปิดอยู่ได้

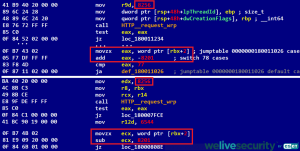

6. ไม่ตรวจสอบการรับส่งข้อมูลบนคลาวด์

ข้อจำกัดทั่วไปประการหนึ่งคือ ทุกวันนี้ไม่ใช่กรณีของ “ถ้า” แต่เป็น “เมื่อ” สภาพแวดล้อมคลาวด์ (IaaS/PaaS) ของคุณถูกละเมิด นั่นทำให้การตรวจจับและการตอบสนองอย่างรวดเร็วมีความสำคัญอย่างยิ่งหากคุณต้องมองเห็นสัญญาณตั้งแต่เนิ่นๆ เพื่อป้องกันการโจมตีก่อนที่มันจะมีโอกาสส่งผลกระทบต่อองค์กร ทำให้ต้องมีการตรวจสอบอย่างต่อเนื่อง

7. ล้มเหลวในการเข้ารหัสมงกุฏเพชรของบริษัท

ไม่มีสภาพแวดล้อมใดที่สามารถพิสูจน์การละเมิดได้ 100% แล้วจะเกิดอะไรขึ้นหากฝ่ายที่เป็นอันตรายสามารถเข้าถึงข้อมูลภายในที่ละเอียดอ่อนที่สุดของคุณหรือข้อมูลส่วนบุคคลของพนักงาน/ลูกค้าที่ได้รับการควบคุมอย่างเข้มงวด? ด้วยการเข้ารหัสข้อมูลที่เหลือและระหว่างการขนส่ง คุณจะมั่นใจได้ว่าไม่สามารถใช้งานได้แม้ว่าจะได้รับมาก็ตาม

รับการรักษาความปลอดภัยของคลาวด์อย่างถูกต้อง

ขั้นตอนแรกในการจัดการกับความเสี่ยงด้านความปลอดภัยบนคลาวด์คือการทำความเข้าใจว่าความรับผิดชอบของคุณอยู่ที่ใด และ CSP จะจัดการด้านใด จากนั้นเป็นเรื่องเกี่ยวกับการตัดสินใจว่าคุณเชื่อถือการควบคุมความปลอดภัยบนคลาวด์เนทิฟของ CSP หรือต้องการปรับปรุงด้วยผลิตภัณฑ์ของบริษัทอื่นเพิ่มเติม พิจารณาสิ่งต่อไปนี้:

- ลงทุนใน โซลูชันการรักษาความปลอดภัยของบุคคลที่สาม เพื่อปรับปรุงความปลอดภัยบนคลาวด์และการป้องกันสำหรับอีเมล พื้นที่เก็บข้อมูล และแอปพลิเคชันการทำงานร่วมกันของคุณ นอกเหนือจากฟีเจอร์ความปลอดภัยที่มีอยู่ในบริการคลาวด์ที่นำเสนอโดยผู้ให้บริการคลาวด์ชั้นนำของโลก

- เพิ่มเครื่องมือการตรวจจับและตอบสนองแบบขยายหรือแบบจัดการ (XDR/MDR) เพื่อขับเคลื่อนการตอบสนองต่อเหตุการณ์อย่างรวดเร็วและการกักกัน/การแก้ไขการละเมิด

- พัฒนาและปรับใช้โปรแกรมแพตช์ตามความเสี่ยงอย่างต่อเนื่องซึ่งสร้างขึ้นจากการจัดการสินทรัพย์ที่แข็งแกร่ง (เช่น รู้ว่าคุณมีสินทรัพย์บนคลาวด์ใดบ้าง จากนั้นตรวจสอบให้แน่ใจว่าสินทรัพย์เหล่านั้นทันสมัยอยู่เสมอ)

- เข้ารหัสข้อมูลที่เหลือ (ที่ระดับฐานข้อมูล) และระหว่างการส่งเพื่อให้แน่ใจว่าข้อมูลได้รับการปกป้องแม้ว่าผู้ร้ายจะเข้ามาก็ตาม นอกจากนี้ยังต้องมีการค้นพบและจำแนกข้อมูลที่มีประสิทธิภาพและต่อเนื่อง

- กำหนดนโยบายการควบคุมการเข้าถึงที่ชัดเจน การบังคับใช้รหัสผ่านที่รัดกุม, MFA, หลักการสิทธิ์ขั้นต่ำ และข้อจำกัดตาม IP/การอนุญาตรายการสำหรับ IP ที่เฉพาะเจาะจง

- พิจารณารับเอาก แนวทาง Zero Trustซึ่งจะรวมองค์ประกอบข้างต้นหลายอย่าง (MFA, XDR, การเข้ารหัส) ควบคู่ไปกับการแบ่งส่วนเครือข่ายและการควบคุมอื่นๆ

มาตรการข้างต้นหลายประการเป็นแนวทางปฏิบัติที่ดีที่สุดแบบเดียวกับที่คาดว่าจะปรับใช้ภายในองค์กร และอยู่ในระดับสูงถึงแม้ว่ารายละเอียดจะแตกต่างออกไปก็ตาม สิ่งสำคัญที่สุดคือ โปรดจำไว้ว่าการรักษาความปลอดภัยบนคลาวด์ไม่ได้เป็นเพียงความรับผิดชอบของผู้ให้บริการเท่านั้น ควบคุมตั้งแต่วันนี้เพื่อจัดการความเสี่ยงทางไซเบอร์ได้ดียิ่งขึ้น

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://www.welivesecurity.com/en/business-security/7-deadly-cloud-security-sins-smb/

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- $ ขึ้น

- 35%

- 7

- a

- เกี่ยวกับเรา

- ข้างบน

- เข้า

- บัญชี

- เพิ่ม

- เพิ่มเติม

- การนำ

- คู่ขนาน

- ด้วย

- ทางเลือก

- แม้ว่า

- เสมอ

- an

- และ

- ทุกๆปี

- อื่น

- ใด

- อุทธรณ์

- การใช้งาน

- ปพลิเคชัน

- เป็น

- พื้นที่

- AS

- สินทรัพย์

- การจัดการสินทรัพย์

- สินทรัพย์

- สมมติ

- At

- โจมตี

- การยืนยันตัวตน

- กลับ

- ไม่ดี

- ธนาคาร

- ข้อมูลพื้นฐานเกี่ยวกับ

- BE

- ก่อน

- เชื่อ

- ที่ดีที่สุด

- ปฏิบัติที่ดีที่สุด

- ดีกว่า

- ระหว่าง

- ที่ใหญ่กว่า

- ที่ใหญ่ที่สุด

- ปิดกั้น

- ช่องโหว่

- การละเมิด

- หมดสภาพ

- สร้าง

- พวง

- ธุรกิจ

- ธุรกิจ

- แต่

- by

- โทรศัพท์

- CAN

- ความสามารถในการ

- ซึ่ง

- กรณี

- หมวดหมู่

- ความท้าทาย

- โอกาส

- อ้างถึง

- ชัดเจน

- เมฆ

- ความปลอดภัยบนคลาวด์

- บริการคลาวด์

- การทำงานร่วมกัน

- มา

- ร่วมกัน

- อย่างธรรมดา

- ซับซ้อน

- การปฏิบัติตาม

- ส่วนประกอบ

- การคำนวณ

- องค์ประกอบ

- พิจารณา

- บรรจุ

- ต่อเนื่องกัน

- ควบคุม

- การควบคุม

- แกน

- ไทม์ไลน์การ

- ได้

- การสร้าง

- การสร้าง

- วิกฤติ

- มงกุฎ

- CSP

- ลูกค้า

- cyberattack

- ข้อมูล

- การละเมิดข้อมูล

- ฐานข้อมูล

- วันที่

- ส่ง

- ขึ้นอยู่กับ

- ปรับใช้

- การใช้งาน

- รายละเอียด

- การตรวจพบ

- ต่าง

- ดิจิตอล

- แปลงดิจิตอล

- การค้นพบ

- do

- หยุดทำงาน

- ขับรถ

- e

- ก่อน

- มีประสิทธิภาพ

- มีประสิทธิภาพ

- องค์ประกอบ

- การกำจัด

- อีเมล

- การเปิดใช้งาน

- การเข้ารหัสลับ

- ปลาย

- เสริม

- ทำให้มั่นใจ

- ผู้ประกอบการ

- สิ่งแวดล้อม

- จำเป็น

- แม้

- ทุกๆ

- ทุกอย่าง

- คาดหวัง

- การแสวงหาผลประโยชน์

- ขยาย

- พิเศษ

- ความจริง

- ความล้มเหลว

- ความล้มเหลว

- คุณสมบัติ

- ข้อเสนอแนะ

- สนาม

- ทางการเงิน

- ชื่อจริง

- ปฏิบัติตาม

- ดังต่อไปนี้

- สำหรับ

- ราคาเริ่มต้นที่

- ได้รับ

- เหตุการณ์ที่

- มากขึ้น

- เดา

- ผิด

- ที่เกิดขึ้น

- ยาก

- มี

- ด้วยเหตุนี้

- จุดสูง

- อย่างสูง

- ตี

- ถือ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- HTTPS

- i

- if

- ส่งผลกระทบ

- ที่สำคัญ

- in

- อุบัติการณ์

- การตอบสนองต่อเหตุการณ์

- ประกอบด้วย

- รวมเข้าด้วยกัน

- เหลือเชื่อ

- ข้อมูล

- โครงสร้างพื้นฐาน

- อย่างโดยเนื้อแท้

- นวัตกรรม

- ไม่ปลอดภัย

- ภายใน

- เข้าไป

- ลงทุน

- การลงทุน

- IT

- ITS

- ตัวเอง

- แจน

- jpg

- เพียงแค่

- ทราบ

- ภูมิประเทศ

- ชื่อสกุล

- ปีที่แล้ว

- เปิดตัว

- ชั้น

- ผู้นำ

- ชั้นนำ

- น้อยที่สุด

- ชั้น

- โกหก

- ตั้งอยู่

- น่าจะ

- สูญหาย

- หลัก

- ทำ

- ทำให้

- การทำ

- ที่เป็นอันตราย

- มัลแวร์

- จัดการ

- การจัดการ

- การจัดการ

- จัดการ

- มอบอำนาจ

- หลาย

- มาก

- ความกว้างสูงสุด

- อาจ..

- วิธี

- มาตรการ

- วิธีการ

- ไอ้เวรตะไล

- นาที

- ความผิดพลาด

- ซึ่งบรรเทา

- การตรวจสอบ

- ข้อมูลเพิ่มเติม

- มากที่สุด

- มาก

- ต้อง

- พื้นเมือง

- NCSC

- จำเป็นต้อง

- เครือข่าย

- ไม่เคย

- ใหม่

- คุณสมบัติใหม่

- ไม่

- ที่ได้รับ

- of

- เสนอ

- on

- ONE

- เพียง

- เปิด

- โอกาส

- การเพิ่มประสิทธิภาพ

- ตัวเลือกเสริม (Option)

- or

- organizacja

- อื่นๆ

- ผลลัพธ์

- เอาท์ซอร์ส

- เกิน

- Paas

- พรรค

- รหัสผ่าน

- รหัสผ่าน

- ปะ

- ปะ

- ชำระ

- ประเทศ

- รูปแบบไฟล์ PDF

- ต่อ

- ส่วนบุคคล

- ฟิล

- ฟิชชิ่ง

- การวาง

- แผนการ

- แพลตฟอร์ม

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เล่น

- นโยบาย

- พอร์ต

- เป็นไปได้

- ที่อาจเกิดขึ้น

- การปฏิบัติ

- การปฏิบัติ

- หลักการ

- สิทธิพิเศษ

- ผลผลิต

- ผลิตภัณฑ์

- โครงการ

- พิสูจน์

- การป้องกัน

- การป้องกัน

- ผู้จัดหา

- ให้

- ransomware

- รวดเร็ว

- มาถึง

- ควบคุม

- ตรงประเด็น

- จำ

- ต้องการ

- ตามลำดับ

- ผู้ตอบแบบสอบถาม

- คำตอบ

- ความรับผิดชอบ

- ความรับผิดชอบ

- REST

- ผล

- ความเสี่ยง

- ความเสี่ยง

- คู่แข่ง

- SaaS

- เดียวกัน

- กล่าว

- ขนาด

- สถานการณ์

- ที่สอง

- ปลอดภัย

- การรักษา

- ความปลอดภัย

- ความเสี่ยงด้านความปลอดภัย

- การแบ่งส่วน

- มีความละเอียดอ่อน

- ร้ายแรง

- การเงินอย่างจริงจัง

- บริการ

- บริการ

- เจ็ด

- สัญญาณ

- ง่ายดาย

- เล็ก

- มีขนาดเล็กกว่า

- SMB

- ธุรกิจขนาดกลาง

- So

- ซอฟต์แวร์

- บางครั้ง

- โดยเฉพาะ

- การใช้จ่าย

- แยก

- จุด

- จุด

- ขั้นตอน

- การเก็บรักษา

- ความก้าวหน้า

- แข็งแรง

- อย่างเช่น

- สำรวจ

- ระบบ

- ระบบ

- การแก้ปัญหา

- เอา

- กว่า

- ที่

- พื้นที่

- ข้อมูลพื้นฐานเกี่ยวกับ

- การโจรกรรม

- ของพวกเขา

- พวกเขา

- แล้วก็

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- สิ่ง

- ที่สาม

- ของบุคคลที่สาม

- นี้

- เหล่านั้น

- ดังนั้น

- ไปยัง

- ในวันนี้

- วันนี้

- เกินไป

- เครื่องมือ

- ด้านบน

- ไปทาง

- แบบดั้งเดิม

- การจราจร

- การแปลง

- การขนส่ง

- จริง

- วางใจ

- ที่เชื่อถือ

- กลับ

- ชนิด

- เข้าใจ

- ความเข้าใจ

- ใช้

- มือสอง

- ต่างๆ

- ผ่านทาง

- ปริมาณ

- ความอ่อนแอ

- ต้องการ

- อะไร

- เมื่อ

- ว่า

- ที่

- ทำไม

- จะ

- กับ

- ไม่มี

- ของโลก

- จะ

- XDR

- ปี

- คุณ

- ของคุณ

- ลมทะเล