ISS'nizin verilerinizi görmesini engelleyen, ASIC'leri izole eden ve izinsiz Bitcoin madenciliği yapmanıza izin veren bir ev ağı nasıl oluşturulur?

Ailenizin WiFi web taramasını Bitcoin madenciliği trafiğinizden ayırmak için özel ev ağlarının nasıl kurulacağını açıklayan bir pfSense güvenlik duvarı ile güvenli bir ev ağı oluşturmaya yönelik gizlilik odaklı bir kılavuz; WireGuard ile bir VPN nasıl yapılandırılır; ve yüksek gecikme zamanlarında tüneller arasında geçiş yapmak için tüm internet trafiğinizi otomatik yük dengelemeli Mullvad VPN tünelleri üzerinden nasıl göndereceğinizi; güvenlik duvarı düzeyinde bir reklam engelleyicinin nasıl yapılandırılacağının yanı sıra.

Her Bitcoin ev madencisinin bir ev ağına ihtiyacı olacak. Madencilik için güvenli ve özel bir ağ oluşturmak, izinsiz bir operasyonu sürdürmenin önemli bir parçasıdır. Bu kılavuzu izleyerek, aşağıdaki avantajları ve daha fazlasını içeren sağlam ve özelleştirilebilir bir ev madenciliği ağının nasıl oluşturulacağını göreceksiniz:

- İnternet trafiğinizi güvence altına almak ve şifrelemek için sanal özel ağ (VPN) tüneli

- İnternet servis sağlayıcınızın (ISS) meraklı gözlerinden gelişmiş gizlilik

- Madencilik havuzunuzdan IP adresi kaydının potansiyel riskinin azaltılması

- Bir pfSense güvenlik duvarının yapılandırılması

- ASIC'lerinizi misafir WiFi ağınızdan vb. ayrı tutmak için ayrılmış ev ağlarının oluşturulması.

- Mesh WiFi ağ erişim noktasının kurulumu

- Güvenlik duvarı düzeyinde bir reklam engelleyici yapılandırması.

Bu kılavuzda, bazı ücretsiz, açık kaynaklı yazılımlar göreceksiniz. pfSense ve WireGuardgibi bazı ücretli açık kaynaklı yazılımların yanı sıra Mullvad VPN.

Bu görevi üstlenmek benim için eşimle birlikte şehirdeki evimizi satıp taşraya taşınmaya karar vermemizle başladı. Sıfırdan yeni madencilik altyapısı kurma vizyonum vardı ve bu fırsatı her zaman istediğim nihai ev ağını kurmak için kullanmak istedim - ISS'min verilerimi ve nereye gittiğini görmesini engelleyen bir ev ağı, bir ev ağı. ASIC'lerimi ağa bağlı diğer cihazlardan, beni sürekli takip etmeyen ve tarama bilgilerimi reklamcılara satan bir ev ağından izole etti.

Bu, bir şeye yakından bakmaya başladığım zamandı. blog yazısı konuyla ilgili k3tan. pfSense makalelerinde k3tan, kendim için kurmak istediğim bir ev ağının birçok özelliğini ortaya koydu ve gerçekten denersem bunu kendim yapabileceğimi düşündüren birkaç ek kaynağa işaret etti.

Buna atlamadan önce sıfır ağ deneyimim vardı ve birçok adım olmasına rağmen, gizliliğinizi korumada sıçramalar ve sınırlar yapmaya başlamak için ücretsiz ve açık kaynaklı araçları kullanmak gerçekten çok kolay.

k3tan'a ulaştım ve çabalarımı desteklediler ve karşılaştığım bazı engelleri aşmama yardım ettiler - bunu gerçekten takdir ediyorum ve teşekkür etmek istiyorum, k3tan.

Bu kılavuz için hep birlikte ev ağımı oluşturmak için 360 dolar harcadım. Bir ağ kartında 160 dolar ve bir ağ WiFi kitinde 200 dolar (dürüst olmak gerekirse, 40 dolarlık bir yönlendirici ancak YOLO ile yapılabilirdi!).

Bilmeniz gereken bazı sınırlamalar: Bu kılavuzdan önce tam anlamıyla sıfır ağ deneyimim vardı. Öngörülemeyen bir hata yapmış olmam çok olası. Bunu bir kılavuz olarak kullanmanızı şiddetle tavsiye ederim, aynı zamanda kendi araştırmanızı ve durum tespitinizi kendi ev ağı kurulumunuza dahil etmenizi öneririm. VPN'ler gizliliğinizi korumak için harika bir araçtır ancak gümüş kurşun değildirler. Verileri sızdırmanın ve gizliliğinizi azaltmanın başka yolları da var. İyi haber şu ki, gizlilik odaklı iyi uygulamalar geliştirmek için adımlar atmaya başlamak çok kolay.

Ben okumayı tavsiye Re-Tweet Mullvad'dan rehber, dinleme Re-Tweet podcast'ten SethForGizlilikve ek kaynakları kontrol etme teknoloji.

Hemen konuya girelim ve ev madenciliği ağınızı ailenizi mutlu edecek ve ASIC'lerinizi güvenli ve gizli tutacak şekilde kuralım.

Eski Bir Masaüstü Bilgisayardan Bir pfSense Güvenlik Duvarı Oluşturma

Aşağıdaki 10 adımda, bir pfSense güvenlik duvarı oluşturmak için eski bir masaüstü bilgisayarı nasıl kullandığımı ve ev ağımı nasıl yapılandırdığımı size göstereceğim.

Kendinizinkini oluşturmak yerine bu seçeneği seçerseniz, şuraya atlayabilirsiniz: aşağıdaki dördüncü adım.

Birinci Adım: Yeni Ağ Kartı Nasıl Kurulur

İlk olarak, eski bir masaüstü bilgisayara ihtiyacınız olacak. Dell Optiplex 9020 Küçük Form Faktörü (SFF) kullandım. Bu, bir güvenlik duvarı için güçlü bir donanım parçasıdır; Intel i7-4790 3.6GHz CPU, 16 GB RAM ve 250 GB sabit sürücüye sahiptir.

Varsayılan olarak, bu bilgisayarda yalnızca bir RJ45 Ethernet bağlantı noktası bulunur. Ancak, bu bir güvenlik duvarı görevi görecekse, en az iki Ethernet bağlantı noktasına ihtiyacı olacaktır. Bunu başarmak için dört Ethernet bağlantı noktasıyla donatılmış bir Intel i350 ağ kartı satın aldım. i350 ağ kartı, masaüstünün ana kartındaki dört şeritli PCIe yuvasında kullanılmak üzere tasarlanmıştır.

Bu SFF kasası için, tam çerçeve boyutlu metal braketi, ağ kartındaki daha küçük braketle değiştirmek zorunda kaldım. Ardından kasayı açın ve boş PCI yuvalarını kaplayan harici kelepçeyi çevirerek açın. Dört şeritli PCI yuvasının önündeki boş metal braket ekini bir tornavidayla çıkarabilir ve ağ kartını takabilirsiniz. Ardından kelepçeyi kapatın ve kasa yan kapağını tekrar takın.

Kurulduktan sonra, geniş alan ağı (WAN) için hangi Ethernet bağlantı noktasının ve yerel alan ağı (LAN) için hangi bağlantı noktalarının olduğunu not etmek önemlidir. WAN, geniş açık halka açık internete bakan şeydir ve LAN, yerel ev ağınıza bakan şeydir.

Kurulduktan sonra masaüstü bilgisayarınızı şimdilik yan yana koyabilirsiniz. pfSense görüntüsünü indirip doğrulamak ve bir USB sürücüsüne flash yapmak için ağa bağlı bilgisayarınızı kullanmak isteyeceksiniz.

İkinci Adım: pfSense Görüntü Dosyası Nasıl İndirilir ve Doğrulanır ve Bir USB Sürücüye Nasıl Flashlanır

İlk olarak, buna gidin pfSense indirme sayfası ve bir kez orada:

- “AMD64” mimarisini seçin

- Ardından “USB Memstick yükleyici”

- Ardından “VGA” konsolu

- Ardından, aşağıdaki ekran görüntüsünde gösterildiği gibi, coğrafi konumunuza en yakın olan aynayı seçin ve “İndir”e tıklayın.

Ardından, indirdiğiniz sıkıştırılmış dosyadaki SHA-256 sağlama toplamını hesaplayabilir ve bunu pfSense indirme sayfasında görüntülenen sağlama toplamına göre doğrulayabilirsiniz.

adlı ücretsiz bir hex editörü kullanmayı seviyorum. HxD sağlama toplamlarını hesaplamak için. İlgilendiğiniz dosyayı açın, “Araçlar”a ve ardından “Sağlama Toplamları”na gidin ve menüden “SHA256”yı seçin. Karma değerler uyuşmuyorsa, yürütülebilir dosyayı çalıştırmayın.

Bir görüntü dosyasını bir USB sürücüsüne flaş etmenin en kolay yolu, şu adı verilen bir program kullanmaktır: BalenaEtcher.

Yüklendikten sonra uygulamayı başlatın, “Dosyadan Flash” üzerine tıklayın, ardından sıkıştırılmış pfSense görüntü dosyasının bulunduğu klasöre gidin.

Ardından, boş USB sürücünüzü seçin ve ardından “Flash” üzerine tıklayın. BalenaEtcher, yanıp sönme işlemine başlayacak ve pfSense görüntü dosyasını otomatik olarak açacaktır. Bu işlem birkaç dakika sürecektir.

Yanıp sönme tamamlandıktan sonra, her şeyin kontrol edildiğini gösteren yeşil bir onay işareti almalısınız. BalenaEtcher'dan bir hata alırsanız, farklı bir USB sürücüsüne flash yüklemeyi denemeniz gerekebilir.

Artık flaşlanan USB sürücüsünü bilgisayarınızdan güvenle çıkarabilirsiniz ve diğer masaüstü bilgisayarı flaş etmeye hazırsınız.

Üçüncü Adım: Masaüstünde Flash Nasıl Yapılır ve pfSense Kurulumu

Ağ kartını taktığınız masaüstü bilgisayarınıza bir klavye, monitör, güç kablosu ve flash USB sürücüsü bağlayın. Monitörün VGA bağlantıları aracılığıyla bağlanması gerekiyor — Deneyimlerime göre DisplayPort bağlantıları çalışmaz. Ethernet kablolarını henüz bağlamayın.

Her şey bağlandığında, masaüstünüzü açın. Bazı bilgisayarlar, önyüklenebilir bir USB sürücüsünün takılı olduğunu otomatik olarak algılar ve size hangi sürücüden önyükleme yapmak istediğinizi sorarlar. Benim durumumda, bilgisayar varsayılan olarak "C:" sürücüsünden önyükleme yaptı ve Windows'u otomatik olarak başlattı. Bu size olursa, bilgisayarı kapatın ve ardından klavyede “F12” tuşunu basılı tutun ve tekrar açın. Bu, bilgisayara hangi sürücüden önyükleme yapmak istediğinizi söyleyebileceğiniz BIOS'u başlatır.

Örneğin, pfSense görüntüsünü flashladığım SanDisk USB sürücüsünü seçebildiğim BIOS ortamım burada. Bu seçeneği seçtikten sonra, kısa bir süre için bir komut dosyası çalışacak ve ardından pfSense yükleyicisi başlatılacaktır:

İlk olarak, şartlar ve koşulları kabul edin. Ardından “pfSense Yükle”yi seçin, ardından size uygun tuş haritasını seçin. İngilizce konuşuyor ve ABD'de yaşıyorsanız, muhtemelen varsayılanı kullanmak isteyeceksiniz.

Daha sonra, bir ev güvenlik duvarı için belirtilenlerin çok üzerinde bir donanım platformu kullandığım için “Otomatik ZettaByte Dosya Sistemi” (ZFS) seçeneğini seçtim. ZFS seçeneği, Unix Dosya Sistemi (UFS) seçeneğinden daha fazla özelliğe sahiptir ve daha güvenilirdir, ancak ZFS, bu masaüstünde 16 GB RAM'e sahip olduğum için gerçekten ilgilenmiyorum, belleğe daha fazla aç olabilir.

Ardından, mümkün olduğunca basit tuttuğum bazı bölümleme ve artıklık seçeneklerine sahip olacaksınız, örneğin artıklık yok ve varsayılan yapılandırma seçenekleri. Ardından, "Yükle" yi seçin.

Ardından, pfSense kurulumunun başarılı olduğuna dair birkaç onay göreceksiniz. Herhangi bir son değişikliği manuel olarak yapmak isteyip istemediğinizi soran bir istem, benim yapmadığım şekilde. Ardından, yeniden başlatmak isteyip istemediğinizi soracak, evet'i seçin. Yeniden başlatma başlamadan önce USB sürücüsünü hemen çıkarın, aksi takdirde kurulum sihirbazının başında sizi tekrar düşürür. Yeniden başlatma bittiğinde ana terminal menüsüne girmelisiniz.

Artık yeni güvenlik duvarınızı ev ağınıza bağlamaya hazırsınız.

Dördüncü Adım: Bir Ev Ağına pfSense Nasıl Bağlanır

Aşağıdaki adımların tümü, yeni güvenlik duvarınıza bağlı klavye ve monitörde tamamlanacaktır:

- İlk olarak, ISP tarafından sağlanan yönlendiricinizi kapatın, modeminizi kapatın ve Ethernet kablolarını modeminizden ve yönlendiricinizden çıkarın.

- Ardından, yeni güvenlik duvarınızı açın ve pfSense'in yüklenmesine izin verin. Ardından modeminizi açın ve internete bağlanmasını bekleyin.

- pfSense menüsünde, birinci seçeneği seçin, “Arayüzleri Ata”. Şimdi VLAN kurmak isteyip istemediğinizi soracak, hayır için “n” girin. Ardından sizden WAN arabirim adını girmenizi isteyecek, otomatik algılama için “a” girin.

- Modem çıkışınızdan yeni güvenlik duvarı ağ kartı arayüzünüze bir Ethernet kablosu bağlayın. Unutmayın, RJ45 serbest bırakma tırnakları yukarı bakıyorsa en sağ taraftaki bağlantı noktası sizin WAN bağlantı noktanızdır veya RJ45 serbest bırakma tırnakları aşağı bakıyorsa en sol taraftaki bağlantı noktasıdır.

- Bağlandıktan sonra “enter” a basın. igb0 arabirim bağlantı noktasındaki bağlantıyı algılamalıdır. igb3 ise, Ethernet kablosunu karşı tarafa geçirin ve tekrar deneyin.

- Ardından LAN arabirim adını girmenizi isteyecek, otomatik algılama için “a” girin. Yeni güvenlik duvarı ağ kartındaki bir sonraki uygun bağlantı noktasından bir Ethernet kablosunu Ethernet anahtarınıza veya diğer erişim noktanıza bağlayın. Bir Sanal Yerel Alan Ağı (VLAN) çalıştırmayı düşünüyorsanız, yönetilen bir anahtar kullanmanız gerekeceğini unutmayın.

- Bağlandıktan sonra enter'a basın. igb1 arabirim bağlantı noktasındaki bağlantıyı algılamalıdır.

- Ardından, şu anda başka hiçbir ağ bağlantısı yapılandırılmadığından “hiçbir şey” için tekrar enter tuşuna basın.

- Ardından arayüzlerin şu şekilde atanacağını size bildirecektir: WAN = igb0 ve LAN = igb1.

- Evet için “y” girin ve pfSense yapılandırmayı yazacak ve sizi WAN IP v4 ve IP v6 adreslerinin en üstte görüntülendiği ana menüye geri getirecektir.

Örnek bir sinyal yolu konfigürasyonunu göstermek için, şöyle bir kurulum yapabilirsiniz:

Bu noktada, normal masaüstünüzdeki web tarayıcınıza “192.168.1.1” girebilmeli ve pfSense web arayüzünü başlatabilmelisiniz. Kendinden imzalı bir sertifikadır, bu nedenle istendiğinde riski kabul edin ve devam edin. Oturum açma kimlik bilgileri admin/pfsense'dir.

Artık klavyeyi ve monitörü yeni güvenlik duvarınızdan ayırabilirsiniz. Adımların geri kalanı, normal masaüstünüzdeki web arayüzü aracılığıyla tamamlanacaktır.

Beşinci Adım: pfSense Temel Ayarları Nasıl Yapılandırılır

Bu adımda, kurulum sihirbazı gibi temel ayarların nasıl yapılandırılacağını, TCP bağlantı noktasını nasıl değiştireceğinizi, Secure Shell SSH'yi etkinleştireceğinizi ve varsayılan olarak firketeyi nasıl kuracağınızı göreceksiniz. Burada ve aşağıdaki altıncı adımda sunulan bilgilerin büyük çoğunluğu bunu izlemekten geldi. pfSense üzerinde Tom Lawrence videosu — Bu videoyu izlemenizi şiddetle tavsiye ederim, uzun ama değerli bilgilerle dolu ve bu kılavuzda sunduğumdan çok daha fazla ayrıntıya sahip.

İlk olarak, yeni güvenlik duvarınızda oturum açmak için kullanılan şifreyi değiştirmek için sayfanın üst kısmındaki kırmızı uyarı iletişim kutusuna tıklayın. Şahsen, eşlik eden bir şifre yöneticisi ile yüksek entropi, tek kullanımlık şifreler öneririm. Ardından, değişikliklerinizi test etmek için oturumu kapatın ve tekrar oturum açın.

Tekrar giriş yaptıktan sonra, "Sistem" sekmesinden "Kurulum Sihirbazı"nı açın:

Ardından sihirbaz, yeni pfSense güvenlik duvarınızı yapılandırmanız için dokuz temel adımda size yol gösterecektir.

İlk adımda "İleri" ye tıklayın.

Ardından ikinci adımda ana bilgisayar adını, etki alanını ve birincil/ikincil DNS sunucularını yapılandırabilirsiniz. “Ana Bilgisayar Adı” ve “Etki Alanı”nı varsayılan olarak bırakabilir veya istediğiniz gibi ayarlayabilirsiniz. İnternete çıkmak için birincil DNS sunucusu olarak “100.64.0.3”ü seçtim ve DHCP'nin DNS sunucularını geçersiz kılmasını önlemek için “DNS'yi Geçersiz Kıl” kutusunun işaretini kaldırdım. Bu kılavuzun 100.64.0.3. adımında neden “10” kullandığımı gözden geçireceğim.

Ardından, üçüncü adımda saat diliminizi ayarlayabilirsiniz:

Dördüncü adımda, WAN arayüzü için “DHCP”yi seçebilir ve diğer tüm alanları varsayılanları olarak bırakabilirsiniz. MAC adresinizi taklit etmek istiyorsanız, bunu bu adımda yapabilirsiniz. Son iki alan için, “RFC1918 Özel Ağları Engelle” kutusunun ve “Bogon ağları engelle” kutusunun işaretli olduğundan emin olun, bu, uygun kuralları güvenlik duvarınıza otomatik olarak ekleyecektir.

Beşinci adımda, güvenlik duvarınızın IP adresini değiştirebilirsiniz. Çoğu yerel yerel ağ, yönlendiriciye veya güvenlik duvarına erişmek için 192.168.0.1 veya 192.168.1.1 kullanır. Bunu varsayılan olmayan bir yerel IP adresiyle değiştirmek isteyebilmenizin nedeni, başka birinin ağındaysanız ve ev ağınıza tekrar VPN kurmaya çalışıyorsanız, aynı adrese sahip olduğunuz bir sorunla karşılaşabilirsiniz. ve sistem yerel adrese mi yoksa uzak adrese mi bağlanmaya çalıştığınızı bilemez. Örneğin, yerel IP adresimi “192.168.69.1” olarak değiştirdim.

Altıncı adımda, yönetici şifrenizi belirleyebilirsiniz. Başlangıçta yönetici şifresini değiştirdiğim için bu adımı buraya eklenmiş olarak görmek biraz kafam karıştı, bu yüzden giriş yapmak için kullanılacak aynı şifreyi istediğini varsayarak aynı yüksek entropi şifremi daha önce kullandım. yönlendirici.

Ardından, yedinci adımda “Yeniden Yükle” düğmesine tıklayabilirsiniz. Bu yeniden yüklenirken, güç kablosunu anahtarınızdan çıkarın. Yönlendirici yerel IP adresi “192.168.69.1” (veya ne seçerseniz seçin) olarak değiştirildiğinden, ağdaki tüm cihazların IP adresleri artık bu IP aralığına güncellenecektir.

Bu nedenle, örneğin Raspberry Pi düğümünüz için yapılandırılmış PuTTY veya diğer SSH oturumlarınız varsa, şimdi bu bağlantı yapılandırmalarını güncellemeniz gerekecektir. Gücü anahtardan çıkarmak ve yönlendirici yeniden başlatıldıktan sonra tekrar takmak, tüm cihazlarınızın yeniden atanmasına yardımcı olur.

Yerel ağınızdaki cihazların IP adreslerini bulmak için “Durum” sekmesine gidebilir ve listelenen her şeyi görmek için “DHCP Kiralamaları”nı seçebilirsiniz:

Yedinci adımdaki yeniden yüklemeden sonra, sihirbaz sekizinci ve dokuzuncu adımları atladı, bu yüzden bu adımlarda ne olduğundan emin değilim, ancak devam edip gerekenleri ele alacağız.

Kayda değer birkaç temel ayar daha “Sistem>Gelişmiş>Yönetici Erişimi” altında bulunur. Burada, 10443 veya 80 gibi aynı varsayılan portlara erişecek bazı servisleri çalıştırdığım ve tıkanıklığı en aza indirmek istediğim için TCP portunu “443” olarak güncelledim.

Ayrıca, SSH'yi etkinleştirdim. Ardından, SSH'nin bir parola veya anahtarlar veya her ikisi veya yalnızca anahtarlarla nasıl güvenli hale getirileceğini seçebilirsiniz. Kaydettikten sonra, arayüze yeni bağlantı noktasına güncellemesi için bir dakika verin. Yerel IP adresini ve yeni bağlantı noktasını kullanarak sayfayı yeniden yüklemeniz gerekebilir, örneğin "192.168.69.1:10443." Değişikliklerinizi sayfanın alt kısmına kaydettiğinizden emin olun.

Burada ele alacağım son temel ayar, saç tokasıdır, yani, örneğin, genel bir IP adresi olan bir güvenlik kamerası sistemine bir bağlantı noktası açabilmeniz için ağ kurulumunuzu yapabilirsiniz. Bu genel IP adresi aynı zamanda ağınızın içinde de kullanılabilir; bu, evde LAN'ınızdaki cep telefonunuzdan kamera sistemine erişiyorsanız kullanışlıdır, o zaman nereye bağlandığını manuel olarak değiştirmeniz gerekmez, çünkü saç tokası görülecektir. sadece yerel bir IP'ye erişmeye çalışıyorsunuz ve bu ayar etkinleştirildiğinde varsayılan olarak sizi geri döndürecek.

- “Sistem” sekmesi altında, “Gelişmiş> Güvenlik Duvarı ve NAT” seçeneğine gidin.

- “Ağ Adresi Tercümanı” bölümüne ilerleyin

- “NAT Yansıma Modu” açılır menüsünden “Saf NAT” öğesini seçin.

- Sayfanın alt kısmındaki "Kaydet" ve sayfanın üst kısmındaki "Değişiklikleri Uygula" yı tıklayın

Temel ayarlar için bu kadar. İyi haber şu ki, pfSense varsayılan kurulumunda oldukça güvenlidir, bu nedenle harika bir temel temele sahip olmak için değiştirmeniz gereken çok fazla şey yoktur. Genel olarak, pfSense geliştiricilerinin konumu, pfSense'i kullanıma sunmanın daha güvenli bir yolu varsa, bunu yalnızca varsayılan ayar yapacaklarıdır.

Unutulmaması gereken diğer bir şey de, pfSense'in varsayılan olarak WAN IPv6 ağ adresi çevirisi (NAT) eşlemesini etkinleştirmesidir. Bunu devre dışı bırakmayı seçtim, bu yüzden geniş açık internete bir IPv6 ağ geçidi açmıyorum.

Bunu “Arayüzler>Atamalar”a giderek ve ardından ilk atamadaki “WAN” köprüsüne tıklayarak yapabilirsiniz. Bu, yapılandırma sayfasını açacak, ardından "IPv6 Yapılandırma Türü"nün "Yok" olarak ayarlandığından emin olun. Ardından bu değişiklikleri kaydedin ve uygulayın.

Ardından “Güvenlik Duvarı>NAT” bölümüne gidebilir ve bir IPv6 kaynağı ile “WAN” arayüzüne kaydırabilir ve silebilirsiniz.

Altıncı Adım: pfSense Gelişmiş Ayarları Nasıl Yapılandırılır

Bu bölümde, ev ağınız için ilginizi çekebilecek bazı gelişmiş özellikleri gözden geçireceğim. Burada, örneğin konukların evinizdeki bir WiFi erişim noktasından geniş açık internete erişebilmeleri, ancak bu ağdan ASIC'lerinize erişememeleri için pfSense yönlendiricinizden ayrı ağları nasıl kuracağınızı göreceksiniz.

Benim yaptığım gibi i350 ağ kartını kullandıysanız, kullanılabilir dört Ethernet bağlantı noktanız vardır ve benim yaptığım gibi bir Dell Optiplex kullandıysanız, anakartta beşinci bir Ethernet bağlantı noktanız da vardır. Bu, dördü ikincil yerel ağlar olabilen yapılandırabileceğim beş arayüzüm olduğu anlamına geliyor.

Burada yapacağım şey, iş masaüstümü ve özel Bitcoin masaüstümü tek bir ağda (LANwork) tutmak. Ardından, evimin WiFi erişim noktasının açık olacağı ikincil bir LAN yapılandıracağım (LANhome). Bu şekilde, ailemin web taramasından gelen trafiği işimden ve Bitcoin ile ilgili faaliyetlerimden tamamen ayrı tutabilirim.

Ardından, diğer iki ağdan ayrı olarak ASIC'lerime (LAN madencileri) tahsis edilecek başka bir LAN kuracağım. Son olarak, yeni ASIC'leri entegre etmek için kullanacağım bir test ağı (LANtest) oluşturacağım ve diğer ASIC'lerimi onlara göstermeden önce üzerlerinde kötü amaçlı yazılım olmadığından emin olacağım. Arayüzlerden birine bir güvenlik kamerası ağı da ekleyebilirsiniz, olasılıklar sonsuzdur.

"Arayüzler" sekmesine, ardından "Arayüz Atamaları"na giderseniz, mevcut tüm ağ kartı RJ45 bağlantı noktalarınızı göreceksiniz. "igb0," "igb1", "igb2" vb. olarak etiketlenmelidirler. Şimdi, ilgilendiğinizi açılır menüden seçip yeşil "Ekle" kutusuna tıklayarak eklemeniz yeterlidir.

Ardından, o arayüz için “Genel Konfigürasyon” sayfasını açmak için yeni eklediğiniz arayüzün sol tarafındaki köprüye tıklayın.

- “Arayüzü Etkinleştir” kutusunu tıklayın

- Ardından, "Açıklama"yı, örneğin "LANhome" gibi işlevini tanımlamaya yardımcı olan bir şeyle değiştirin.

- Ardından, “IPv4 Konfigürasyonu” türünü “Statik IPv4” olarak ayarlayın ve yeni bir IP aralığı atayın. İlk LAN'ım için “192.168.69.1/24” kullandım, bu yüzden bunun için bir sonraki sıralı IP aralığını “192.168.70.1/24” kullanacağım.

Diğer tüm ayarları varsayılanlarında bırakabilir, sayfanın alt kısmındaki “Kaydet” ve ardından sayfanın üst kısmındaki “Değişiklikleri Uygula” seçeneğine tıklayabilirsiniz.

Şimdi, bu yeni LAN için bazı güvenlik duvarı kuralları ayarlamanız gerekiyor. "Güvenlik Duvarı" sekmesine, ardından "Kurallar"a gidin. Örneğin, yeni eklenen ağınız “LANhome” üzerine tıklayın. Ardından, yukarı oklu yeşil kutuyu ve "Ekle" kelimesini tıklayın.

Sonraki sayfada:

- “Eylem”in “Başarılı” olarak ayarlandığından emin olun

- "Arayüz", "LANhome" olarak ayarlanmıştır (veya ikincil LAN'ınızın adı ne olursa olsun)

- “Protokol”ü “Herhangi biri” olarak ayarladığınızdan emin olun, aksi takdirde bu ağ, üzerinden geçirilebilecek trafik türünü kısıtlayacaktır.

- Ardından, bu kuralın ne için olduğunu belirtmek için "Tüm Trafiğe İzin Ver" gibi kısa bir not ekleyebilirsiniz.

- Ardından, diğer tüm ayarlar varsayılanlarında kalabilir ve sayfanın alt kısmındaki "Kaydet" ve sayfanın üst kısmındaki "Değişiklikleri Uygula" yı tıklayın.

Yeni ağınızı test etmeden önce, üzerinde ayarlanmış bir IP adresine sahip olmanız gerekir:

- “Hizmetler”e, ardından “DHCP Sunucusu”na gidin

- Ardından yeni LAN'ınız için sekmeye tıklayın

- “Etkinleştir” kutusuna tıklayın ve ardından iki “Aralık” kutusuna IP adresi aralığınızı ekleyin. Örneğin, “192.168.70.1 ila 192.168.70.254” aralığını kullandım. Ardından, sayfanın altındaki "Kaydet" ve sayfanın üst kısmındaki "Değişiklikleri Uygula" yı tıklayın.

Artık bir bilgisayarı ağ kartındaki ilgili RJ45 bağlantı noktasına fiziksel olarak bağlayarak yeni ağınızı test edebilir ve ardından internete erişmeyi deneyebilirsiniz. Her şey işe yaradıysa, geniş açık web'e göz atabilmeniz gerekir.

Ancak, ikincil LAN'ınızdaysanız ve güvenlik duvarınıza giriş yapmayı denerseniz, bunu “192.168.70.1” IP adresini kullanarak yapabileceğinizi fark edebilirsiniz. Şahsen, güvenlik duvarımın yalnızca “LANwork” ağımdan erişilebilir olmasını istiyorum. Karımın ve çocuklarımın veya misafirlerimin belirlenmiş “LANhome” ağlarından güvenlik duvarında oturum açabilmelerini istemiyorum. Güvenlik duvarına girmek için yüksek entropili bir parolam olsa da, diğer LAN'ları yönlendiriciyle konuşamayacakları şekilde yapılandıracağım.

Bu tür bir yapılandırmanın hafifletmeye yardımcı olacağı konusunda endişelendiğim bir alan, üzerinde bazı kötü amaçlı donanım yazılımı yüklü bir ASIC'yi ağıma bağlarsam, o cihazı izole tutabilir ve bu güvenlik endişesinin diğer cihazları ve bilgileri etkilemesini önleyebilirim. sahip olduğum, bu yüzden kurduğum LAN'lardan birinin adı yeni ASIC'leri tamamen izole etmeye adanacak olan "LANtest" olarak adlandırılıyor, böylece diğer ASIC'lerimde olası bir saldırının meydana gelmesine izin vermeden onları güvenli bir şekilde test edebiliyorum veya evimin ağlarındaki diğer cihazlar.

10443 numaralı bağlantı noktasına diğer LAN ağlarınızdan erişilemeyecek şekilde bir kural ayarlamak için “Güvenlik Duvarı>Kurallar”a gidin ve ardından ilgili ağınız için sekmeyi seçin. Yukarı ok ve içinde "Ekle" yazan yeşil kutuya tıklayın.

- "Eylem" öğesinin "Engelle" olarak ayarlandığından emin olun

- Ardından, “Hedef” bölümünün altında, “Kimden” ve “Kime” alanları için “Özel” kutularını kullanarak “Hedef”i “Bu Güvenlik Duvarı (self)” ve ardından “Hedef Port Aralığı”nı “10443” olarak ayarlayın.

- Bu kuralın ne için olduğunu hatırlamanıza yardımcı olması için bir açıklama ekleyebilirsiniz. Ardından, sayfanın altındaki "Kaydet" ve ardından sayfanın üst kısmındaki "Değişiklikleri Uygula" yı tıklayın.

Yönlendiricide oturum açmak ve bağlantı noktasını kilitlemek için yüksek entropili bir parolaya sahip olmak harika bir başlangıçtır, ancak LAN ağlarınızı daha fazla tecrit edebilir ve bir ağdaki cihazların bir ağ kurarak diğer ağların hiçbirine erişememesini sağlayabilirsiniz. birincil LAN'ınız için takma ad.

“Güvenlik Duvarı> Takma Adlar”a gidin, ardından “IP” sekmesi altında “Ekle” düğmesine tıklayın.

- Sonra bu takma adı “SequesteredNetworks0” olarak adlandırdım.

- Bana işlevinin ne olduğunu hatırlatmak için bir açıklama girdim

- Bu takma isimle “LANhome” ağıma bir güvenlik duvarı kuralı ekleyeceğim için diğer LAN'ları “Ağ” listesine ekledim. Bu şekilde, “LANhome”, “LANwork”, “LANminers” veya “LANtest” ile konuşamaz.

- Sayfanın altındaki “Kaydet”e ve ardından sayfanın üst kısmındaki “Değişiklikleri Uygula”ya tıklayın

Artık, "LAN madencilerinin" "LANwork", "LANhome" ve "LANtest" ile konuşmasını önlemek için diğer LAN'lardaki güvenlik duvarı kurallarında başvurulacak ek takma adlar ekleyebilirim - tüm ağlarım tecrit edilene kadar bu böyle devam eder. diğer ağlarda nelerin bağlı olduğunu yalnızca güvenlik duvarımın görebileceği bir yol.

Oluşturulan takma adla, ikincil LAN'da bu takma adı referans alan yeni bir güvenlik duvarı kuralı uygulanabilir.

- “Güvenlik Duvarı>Kurallar”a gidin, kuralı uygulamak istediğiniz LAN'ı seçin, örneğin “LANhome”

- Ardından “Eylem” için “Engelle” olarak ayarlayın. “Protokol” için “Herhangi biri” olarak ayarlayın.

- "Hedef" için "Tek ana bilgisayar veya takma ad" olarak ayarlayın

- Ardından takma adınızı girin

- Sayfanın altındaki “Kaydet”e ve ardından sayfanın üst kısmındaki “Değişiklikleri Uygula”ya tıklayın.

Takma adları oluşturup güvenlik duvarı kurallarını belirledikten sonra, dizüstü bilgisayarımı her bir ağ kartı RJ45 arabirim bağlantı noktasına bağlayabildim ve diğer ağların her birine ping atmayı denedim. Her LAN'dan geniş açık internete çıkabiliyordum ama diğer LAN'lardan veya güvenlik duvarından hiçbiriyle iletişim kuramıyordum. Artık LAN'larımdan herhangi birinde bulunan herhangi bir cihazın diğer LAN'larımdan hiçbirindeki cihazlara erişimi olmayacağını biliyorum. Diğer tüm LAN'larda neyin bağlı olduğunu yalnızca birincil “LANwork” ağımdan görebiliyorum.

Bu, sizinle paylaşmak istediğim gelişmiş özelliklerle ilgilenir. Artık bazı güvenlik duvarı kurallarınız olmalı ve birden çok ağ tecrit edilmiş olmalıdır. Ardından, ikincil LAN'lardan birinde bir WiFi erişim noktası kurmaya başlayacağız.

Yedinci Adım: Bir WiFi Erişim Noktası Nasıl Kurulur ve Yapılandırılır

Bu bölümde, ikincil “LANhome” ağını kullanarak evimin ağ WiFi'sini nasıl yapılandırdığımı göstereceğim. Burada akılda tutulması gereken kilit noktalar, bunu ailem ve misafirlerimin pfSense güvenlik duvarıma veya diğer LAN'lara erişmelerine izin vermeden bağlantı kurabilecekleri bir WiFi erişim noktası için özel olarak ayrılmış bir LAN yaptım. Ancak yine de geniş kapsamlı ağa sınırsız erişime sahipler. Bu kılavuzun ilerleyen bölümlerinde bu LAN için bir VPN tüneli ekleyeceğim.

Tüm eve yeterli WiFi sinyali sağladığımdan emin olmak için bir NetGear Nighthawk AX1800 seti.

Bu kitin içinde bir WiFi yönlendirici ve bir tekrarlayıcı uydu bulunur. Temel fikir, WiFi yönlendiricinin igb2 “LANhome” bağlantı noktasındaki bir Ethernet kablosuyla pfSense güvenlik duvarına doğrudan bağlanmasıdır. Ardından, WiFi yönlendirici, sinyali evin başka bir bölgesindeki tekrarlayıcı uyduya yayınlar. Bu şekilde WiFi sinyal kapsama alanını daha geniş bir alana yükseltebilirim.

Bunu başarmak için şu adımları takip ettim:

- 1. WiFi yönlendiriciyi, bir Ethernet kablosu kullanarak igb2 “LANhome” bağlantı noktasındaki pfSense güvenlik duvarına WiFi yönlendiricinin arkasındaki “İnternet” etiketli bağlantı noktasına takın.

- 2. Bir Ethernet kablosuyla WiFi yönlendiricinin arkasındaki “Ethernet” etiketli bağlantı noktasına bir dizüstü bilgisayar takın.

- 3. Sağlanan güç adaptörünü kullanarak WiFi yönlendiriciyi prize takın.

- 4. WiFi yönlendiricinin önündeki ışığın sabit maviye dönmesini bekleyin.

- 5. Dizüstü bilgisayarda bir web tarayıcısı açın ve WiFi yönlendiricinin IP adresini yazın. IP adresini pfSense kontrol panelimde "Durum>DHCP Kiralamaları" altında "MR60" cihazının yanında buldum.

- 6. Hemen şifreyi değiştirmem istendi. Yine, eşlik eden bir şifre yöneticisi ile yüksek entropili, rastgele bir şifre kullandım. Ailemin veya misafirlerimin bu WiFi erişim noktası yönetim ayarlarına erişmesini istemiyorum, bu nedenle buraya güçlü bir parola koymanız önerilir. Ayrıca, yeniden başlatma ile sonuçlanacak olan bellenimi de güncellemeniz istenebilir.

- 7. Ardından, yeni yönetici şifrenizle tekrar giriş yapabilir ve varsayılan ağ adını istediğiniz şekilde değiştirebilir ve WiFi ağına erişmek için bir WiFi şifresi ekleyebilirsiniz; bu, aile ve misafirlerle paylaşılan şifredir, bu yüzden bunu hatırlamayı ve paylaşmayı oldukça kolaylaştırdım. Hain bir oyuncu şifreyi kırıp WiFi ağına erişim kazansa bile, diğer her şeyden tamamen ayrı tutulur ve WiFi yönlendiricinin kendisinin yüksek entropili bir şifresi vardır.

- 8. Ardından, “Gelişmiş>Kablosuz AP”ye gidin ve “AP Modu”nu etkinleştirin. “AP”, erişim noktası anlamına gelir. Ardından değişiklikleri uygulayın.

- 9. Yönlendirici yeniden başlatılacaktır. Bu noktada yerel IP adresi güncellenecektir, bu değişiklik “DHCP Kiralamaları” durum sayfasından izlenebilir. Artık dizüstü bilgisayar WiFi yönlendiriciden çıkarılabilir ve WiFi yönlendirici, pfSense arabirimi çalışırken aynı makineden oturum açabilir.

- 10. Tekrar oturum açtıktan sonra “Cihaz Ekle”ye tıklayın ve uydu tekrarlayıcıyı kurmanız ve güce bağlamanız istenecektir. Ardından, uyduyu senkronize etmek için arayüzdeki komutları izleyin.

Artık ailem, misafirlerim ve ben tüm evde WiFi üzerinden cihazlarımızdan geniş açık web'e göz atabiliyoruz ve hassas iş ağıma, ASIC ağıma veya testime erişen kimseyle ilgilenmem gerekmiyor ağ.

Ardından, şimdiye kadar oluşturduğumuz ağlara VPN tünelleri eklemeye başlayacağız.

Sekizinci Adım: Mullvad ile WireGuard Paketi Nasıl Kurulur ve Yapılandırılır

WireGuard pfSense güvenlik duvarınıza yüklenebilen bir VPN yazılım protokolüdür, o zaman VPN sağlayıcınızla tünellerinizi nasıl oluşturacağınızı tanımlamak için bu protokolü kullanabilirsiniz.

VPN'ler, bilgisayarınızdan VPN sağlayıcınızın sunucusuna güvenli ve şifreli bir tünel oluşturur. Bu, ISS'nizin verilerinizi veya nihai hedefinin nerede olduğunu görmesini engeller. gibi birkaç VPN protokolü türü vardır. OpenVPN, IKEv2 / IPSec, L2TP / IPSec ve WireGuard, ancak hepsinin temel amacı, genel ağlar üzerinden gönderilecek verilerinizi şifrelemek için güvenli bir tünel oluşturmaya yönelik talimatların ana hatlarını vermektir.

WireGuard, VPN protokolleri serisine yeni eklenen bir üründür, açık kaynaklıdır ve diğerlerinden daha az kod ve daha yüksek hızlarla nispeten “hafif”tir. Ek gecikmenin ASIC'lerin verimliliğini azaltabileceğini göz önünde bulundurarak hız kısmı benim için önemliydi.

VPN'lerin bir başka yararı da, coğrafi konumunuzun yanıltıcı olabilmesidir, yani dünyanın bir yerindeyseniz, dünyanın başka bir yerindeki bir VPN sağlayıcısının sunucusuna bir VPN tüneli kullanabilirsiniz ve bu, internetinizmiş gibi görünecektir. trafik o sunucudan geliyor. Bu, belirli web sitelerine ve hizmetlere erişimin kısıtlandığı yetkili ülkelerde yaşayan kişiler için faydalıdır.

VPN sağlayıcınızın IP adresinizi kaydetmediğine veya basıldığında bu bilgileri yetkililere verebileceğine veya vereceğine güvenmeniz gerektiğini unutmayın. Mullvad, hakkınızda hiçbir kişisel bilgi, hatta bir e-posta adresi bile toplamaz. Ayrıca, bankacılık bilgilerinizi bağlama riski olmadan hizmet için ödeme yapabilmeniz için bitcoin veya nakit kabul eder. Mullvad'ın ayrıca okuyabileceğiniz bir "kayıt tutmama" politikası vardır. okuyun.

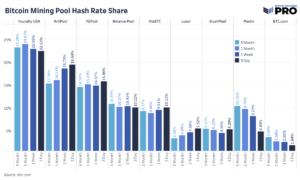

Buradaki özel kullanım durumum için, ISS'min Bitcoin madenciliği yaptığımı görmemesini sağlamak ve ayrıca madencilik havuzumu önlemek için bir VPN kullanacağım, Allıklı havuz, gerçek IP adresimi görmekten - yasa dışı bir şey yaptığımdan veya Slush Pool'un IP adresimi kaydettiğini düşündüğümden değil, sadece bunlar hızla değişen siyasi ortamla çalkantılı zamanlar ve bugün yasal olarak yaptığım şeyler çok zor olabilir. tamam yarın yasaklansın

Veya, örneğin, bir kişinin Amerika Birleşik Devletleri'nde bir Bitcoin madencisini para aktarıcı lisansı olmadan çalıştırmasını yasa dışı hale getiren bazı yasalar geçirilirse, o zaman Slush Pool'un eli IP adreslerinin gelmesini engellemek zorunda kalırsa, konumumu taklit edebilirdim. Birleşik Devletler'den, hash oranım Amerika Birleşik Devletleri dışından geliyormuş gibi göründüğü için madenciliğe devam edebilirim.

Blok zincirinin sonsuza kadar ve geleceğin belirsiz olduğu düşünüldüğünde, gizliliğimi nasıl koruyacağımı bulmak için zaman ayırmaya değer olduğunu düşünüyorum. Bugün mahremiyetimi ve güvenliğimi artırmak için adımlar atarak, özgürlüğümün ve mutluluk arayışımın korunmasını sağlayabilirim.

Bu bölümde sunulan bilgilerin büyük çoğunluğu YouTube'da Christian McDonald videoları izlemekten gelmektedir. Tüm WireGuard ve Mullvad VPN videolarını bulabilirsiniz okuyun.

özellikle belirtmek istiyorum Bu videoyu Mullvad'ı trafiğinizin sorunsuz bir şekilde dengelenmesini sağlayan birden çok tünele sahip olacak şekilde kurmak için pfSense'de WireGuard paketini kullanmasından dolayı:

Mullvad ücretli bir VPN aboneliğidir, ücreti aylık 5 €'dur. Ancak Mullvad, bitcoin'i kabul eder ve herhangi bir tanımlayıcı bilgi gerektirmez. Mullvad aboneliğinizi nasıl kuracağınızı göstermeden önce, WireGuard paketini pfSense güvenlik duvarınıza yükleyeceğiz. Ardından, bir Mullvad hesabı oluşturacağız ve yapılandırma dosyalarını oluşturacağız. Ardından, birden fazla tünel kurabilir ve pfSense'de bazı süslü konfigürasyonlar yapabiliriz.

pfSense'de, "Sistem>Paket Yöneticisi>Kullanılabilir Paketler"e gidin, ardından WireGuard bağlantısına gidin ve "Yükle"ye tıklayın. Bir sonraki sayfada, "Onayla" yı tıklayın. Yükleyici çalışır ve başarıyla tamamlandığında size haber verir.

Şimdi, “VPN>WireGuard”a gidebilir ve paketin kurulduğunu ancak henüz hiçbir şeyin yapılandırılmadığını görebilirsiniz. Güvenlik duvarında WireGuard hazır olduğuna göre, VPN istemcisini kurmaya çalışacağız.

Şu yöne rotayı ayarla https://mullvad.net/en/ ve "Hesap Oluştur" u tıklayın.

Mullvad sizden ad, telefon numarası, e-posta vb. gibi herhangi bir bilgi toplamaz. Mullvad benzersiz bir hesap numarası oluşturur ve bu, hesabınızla ilgili aldığınız tek tanımlayıcı bilgi parçasıdır, bu nedenle bir yere yazın ve güvenceye alın.

Ardından, ödeme yönteminizi seçin. Bitcoin kullanmak için %10 indirim alırsınız. Abonelik, aylık 12 € oranında (5 aya kadar) ödemek istediğiniz sürece çalışır. Bu nedenle, örneğin bir yıllık abonelik bugünün fiyatıyla (Kasım 60 itibariyle) 0.001 € veya yaklaşık 2021 BTC olacaktır. Ödemenizi göndermek için size bir Bitcoin adresi QR kodu sunulacak.

kontrol mempool Bitcoin işleminizin ne zaman onaylandığını görmek için. Ağ tıkanıklığına bağlı olarak bir süre beklemeniz gerekebilir.

Zincirde onaylandıktan sonra Mullvad hesabı kapatılır ve kalan zamanınızın olduğunu göstermelidir. Mullvad'ın uzun sunucu listesinden bir sunucu konumu seçme konusunda dikkate alın. ASIC'leri VPN'nizin arkasında çalıştırmayı planlıyorsanız, gecikmeyi mümkün olduğunca azaltmaya yardımcı olmak için gerçek coğrafi konumunuza nispeten yakın bir sunucuya bağlanmanızı öneririm.

Mullvad'ın çalışma şekli, her tünel adresi için benzersiz bir genel/özel anahtar çifti atayan yapılandırma dosyalarıdır. Buradaki temel fikir, ASIC'ler için birincil bir tünel kurmak istiyorum, ancak birincil tünel bağlantısının çevrimdışı olması durumunda farklı bir coğrafi konumdaki başka bir sunucuyla ikincil bir tünel kurulumu da istiyorum. Bu sayede madencilik internet trafiğim otomatik olarak diğer tünele geçecek ve genel IP adresimin gizlenmesinde veya trafik verilerimin şifrelenmesinde herhangi bir kesinti olmayacaktır. Ayrıca WiFi ağım ve “LANwork” ağım için özel olarak başka tüneller kuracağım.

Bunu yapmak için, istediğim kadar anahtar çiftine ihtiyacım olacak. Bir Mullvad aboneliği en fazla beş anahtar çifti içerir. Şu yöne rotayı ayarla https://mullvad.net/en/account/#/wireguard-config/ ve platformunuzu seçin, örneğin Windows. Ardından, en fazla beş anahtar olmak üzere istediğiniz sayıda anahtar çifti için "Anahtar Oluştur"a tıklayın. Ardından listenizi görmek için aşağıdaki “Anahtarları Yönet”e tıklayın.

*Bu kılavuzda sunulan tüm anahtarlar ve hassas bilgiler, yayınlanmadan önce sıfırlanmıştır. Mullvad anahtarlarınızı gizli tutmak istiyorsanız, bu bilgileri herhangi biriyle paylaşma konusunda dikkatli olun.

Bu kılavuz için, bunları örnek olarak kullanmayı bitirdikten sonra yok edeceğim dört anahtar oluşturduğumu görebilirsiniz. Her yapılandırma dosyasının seçtiğiniz belirli bir Mullvad sunucusuyla ayarlanması gerekir.

- Uygun ortak anahtarın yanındaki "Kullan" sütununun altındaki daireyi seçerek bir yapılandırma dosyası oluşturmak istediğiniz "Genel Anahtarı" seçin.

- Bu ortak anahtarla yapılandırmak istediğiniz ülkeyi, şehri ve sunucuyu seçin.

- “Dosyayı İndir” e tıklayın.

- Yapılandırma dosyasını uygun bir yere kaydedin çünkü birazdan açmanız gerekecek.

*Unutmayın, yapılandırmak istediğiniz yeni bir sunucuya giden her tünel için ayrı bir ortak anahtar kullanmanız gerekecek. Aynı anahtara iki tünel atamaya çalışırsanız, pfSense VPN'inizde sorunlarla karşılaşacaktır.

Bu işlemi, oluşturduğunuz kadar anahtar için tekrarlayın, her benzersiz anahtar için farklı bir sunucu seçin ve yapılandırma dosyasını oluşturun. Yapılandırma dosyasını kullanılan şehir ve sunucu olarak adlandırmayı yararlı buldum.

Şimdi, pfSense'e geri dönün ve “VPN>WireGuard>Ayarlar”a gidin ve “WireGuard'ı Etkinleştir”e ve ardından “Kaydet”e tıklayın.

- “Tüneller” sekmesine gidin ve “Tünel Ekle”yi seçin.

- İlk Mullvad yapılandırma dosyanızı Notepad gibi bir metin düzenleyiciyle açın ve bir kenarda tutun.

- WireGuard'da, tüneliniz için "Mullvad Atlanta US167" gibi ne olduğunu açıklayan bir "Açıklama" ekleyin.

- Mullvad yapılandırma dosyasından “PrivateKey”i kopyalayın/yapıştırın ve “Arayüz Tuşları” iletişim kutusuna ekleyin.

- Sayfanın üst kısmındaki “Tüneli Kaydet”e ve ardından “Değişiklikleri Uygula”ya tıklayın.

Özel anahtarı yapıştırdığınızda ve klavyenizdeki "sekme" tuşuna bastığınızda WireGuard otomatik olarak ortak anahtarı oluşturacaktır. Genel anahtarın doğru şekilde oluşturulduğunu, daha önce oluşturduğunuz Mullvad web sitesindeki anahtarla karşılaştırarak doğrulayabilirsiniz.

Bu işlemi istediğiniz kadar tünel için tekrarlayın. Hepsi farklı genel/özel anahtar çiftleri, IP adresleri ve uç noktalar içerdiğinden, her biri için doğru Mullvad yapılandırma dosyasını kullandığınızdan emin olun.

Her tünel kendi eşine sahip olacak. Biraz önce üzerinde bulunduğunuz "Tüneller" sekmesinin yanındaki "Eş" sekmesine giderek bir "Eş" ekleyebilirsiniz. Ardından “Eş Ekle” ye tıklayın.

- Bu eş için açılır menüden uygun tüneli seçin.

- Tüneliniz için "Mullvad Atlanta US167" gibi ne olduğunu açıklayan bir "Açıklama" ekleyin.

- "Dinamik Uç Nokta" kutusunun işaretini kaldırın.

- Mullvad yapılandırma dosyasındaki "Endpoint" IP adresini ve bağlantı noktasını WireGuard'daki "Endpoint" alanlarına kopyalayın/yapıştırın.

- Canlı Tut alanına 30 saniye verebilirsiniz.

- Mullvad yapılandırma dosyasındaki “PublicKey”i WireGuard'daki “Public Key” alanına kopyalayın/yapıştırın.

- IPv0.0.0.0 için "İzin Verilen IP'leri" "0/4" olarak değiştirin. İsterseniz “Tüm IP'lere İzin Ver” gibi bir tanımlayıcı da ekleyebilirsiniz.

- "Kaydet"i tıklayın, ardından sayfanın üst kısmındaki "Değişiklikleri Uygula"yı seçin.

Tünelleriniz olduğu kadar çok eş için bu işlemi tekrarlayın. Hepsi farklı genel/özel anahtar çiftleri, IP adresleri ve uç noktalar içerdiğinden, her biri için doğru Mullvad yapılandırma dosyasını kullandığınızdan emin olun.

Bu noktada, “Durum” sekmesine gidebilmeli ve sağ alt köşedeki “Akranları Göster” seçeneğine tıklayarak gerçekleşen el sıkışmalarını gözlemleyebilmelisiniz.

Ardından, her tünel için arayüzlerin atanması gerekir.

- “Arayüzler>Arayüz Atamaları”na gidin

- Açılır menüden her tüneli seçin ve listenize ekleyin.

Tüm tünelleriniz eklendikten sonra, arayüzü yapılandırmak için eklenen her tünelin yanındaki mavi köprüye tıklayın.

- “Arayüzü Etkinleştir” kutusuna tıklayın

- Açıklamanızı girin — Az önce VPN sunucu adını kullandım, örneğin: "Mullvad_Atlanta_US167"

- "Statik PIv4"ü seçin

- “MTU & MSS” kutularına “1420” yazın

- Şimdi, "IPv4 Adresi" iletişim kutusunda Mullvad yapılandırma dosyanızdan ana bilgisayar IP adresini kopyalayın/yapıştırın.

- Ardından, “Yeni Ağ Geçidi Ekle” ye tıklayın

“Yeni Ağ Geçidi Ekle”ye tıkladıktan sonra, aşağıdaki açılır iletişim kutusu ile karşılaşacaksınız. Yeni ağ geçidiniz için "GateWay" için "GW" eklenmiş tünelinizin adı gibi kolay bir ad girin. Ardından, Mullvad yapılandırma dosyasından aynı ana bilgisayar IP adresini girin. İsterseniz “Mullvad Atlanta US167 Gateway” gibi bir açıklama da ekleyebilirsiniz. Ardından “Ekle” ye tıklayın.

Arayüz yapılandırma sayfasına geri döndüğünüzde, sayfanın altındaki “Kaydet”e tıklayın. Ardından, sayfanın üst kısmındaki "Değişiklikleri Uygula" yı tıklayın.

Eklediğiniz her tünel arabirimi için bir ağ geçidi oluşturmak için bu işlemi tekrarlayın. Hepsi farklı ana bilgisayar IP adresleri içerdiğinden, her biri için doğru Mullvad yapılandırma dosyasını kullandığınızdan emin olun.

Bu noktada, panonuza gidebilir ve ağ geçitlerinizin durumunu izleyebilirsiniz. Henüz yapmadıysanız, pfSense'deki çeşitli istatistikleri izlemek için panonuzu özelleştirebilirsiniz. Kontrol panelinizin sağ üst köşesindeki "+" işaretine tıklayın, ardından mevcut istatistik monitörlerinin bir listesi açılır ve istediğinizi seçebilirsiniz.

Örneğin, kontrol panelimde "Sistem Bilgileri" ile başlayan üç sütunum var. İkinci sütunda "Yüklü Paketler" özeti, "WireGuard" durumu ve arayüzlerimin bir listesi var. Üçüncü sütunda “Gateway” statüsüne ve “Hizmetler” statüsüne sahibim. Bu şekilde, her türlü şeyin durumunu hızlı bir şekilde kontrol edebilir ve izleyebilirim.

Pano ile ilgili belirtmek istediğim şey, “Gateways” bölümünde tüm ağ geçitlerinin çevrimiçi olduğunu fark edeceksiniz. Uzak taraf yanıt vermese bile, tünel aktif olduğu sürece ağ geçitleri çevrimiçi olacaktır. Bunun nedeni yerel arayüz olmalarıdır, bu yüzden şu anda işe yaramazlar çünkü uzak taraf çökse bile hala çevrimiçi olarak görünecekler. Bu ağ geçitlerinin bazı yararlı istatistikler sağlayabilmesi için gecikmeyi izleme yeteneğini etkinleştirmek için, bu ağ geçitlerine izlenecek bir genel alan adı sistemi (DNS) adresi vermem gerekiyor.

Tüm tünel ping sürelerinin sıfır milisaniye olduğunu fark edeceksiniz. Bunun nedeni, bu tünellerden herhangi bir veri göndermiyorum. Genel bir DNS sunucusuna ping göndererek, pfSense bazı yararlı ölçümler alabilir ve hangi tünelin en az gecikmeyi sağlayacağı veya bir uzak sunucunun trafiği yeniden yönlendirmek için çöküp gitmeyeceği konusunda kararlar alabilir.

İzlemek için genel bir DNS sunucusu bulabilirsiniz. Re-Tweet web sitesi veya bir dizi başka genel DNS sunucusu listesi. Kaydedilen çalışma süresi yüzdesini izleyin, ne kadar çok olursa o kadar iyi. IPv4 ağ geçitlerinizde izlenecek genel DNS IPv4 IP adresleri bulmak istiyorsunuz. Her ağ geçidinin izlenmesi için ayrı bir DNS adresine ihtiyacı olacaktır.

Genel DNS adreslerinize sahip olduğunuzda, pfSense'de “Sistem>Yönlendirme>Ağ Geçitleri”ne gidin. Ağ geçidinizin yanındaki kalem simgesine tıklayın. Tüm ağ geçitlerinde “Gateway Address” ve “Monitor IP” adresinin aynı olduğunu görebilirsiniz. Bu nedenle ping süresi sıfır milisaniyedir ve bu nedenle pfSense ağ geçidinin her zaman açık olduğunu düşünecektir.

İzlemek istediğiniz genel DNS IP adresini “Monitör IP” alanına girin ve ardından ekranın alt kısmındaki “Kaydet” seçeneğine tıklayın. Ardından ekranın üst kısmındaki “Değişiklikleri Uygula” seçeneğine tıklayın. Ağ geçitlerinin aynı DNS izleme adresini paylaşamayacağını unutmayın; bu nedenle, izlenecek her ağ geçidi için farklı bir genel DNS sunucusu kullanın.

Şimdi, kontrol panelinize geri dönerseniz ve ağ geçidi monitörünüze bakarsanız, gözlemlenecek bazı gerçek gecikme ölçümleri olduğunu görmelisiniz. Bu bilgilerle ağ geçitlerinizi, internet trafiğiniz için en düşük gecikme süresine sahip ağ geçitlerine göre öncelik sırasına göre ayarlayabilirsiniz. Bu nedenle, örneğin, Bitcoin madenciliği yapıyorsanız, ASIC'lerinizi ilk önce en düşük gecikme ile tünelden geçmek için öncelik vermek isteyeceksiniz. Ardından, bu tünel başarısız olursa, güvenlik duvarı bunları otomatik olarak ikinciden en küçük gecikmeye kadar bir sonraki katman ağ geçidine geçirebilir ve bu böyle devam eder.

Şu ana kadar her şey yolunda görünüyor, tüneller aktif ve ağ geçitlerinden geçen veriler var. Ardından, güvenlik duvarında bazı giden ağ adresi çevirisi (NAT) eşlemesi tanımlamamız gerekiyor.

- “Güvenlik Duvarı” sekmesine, ardından “NATm” ve ardından “Giden” sekmesine gidin. Bu, WAN'larınızdan LAN'larınıza olan tüm ağ eşlemelerinizin bir listesini çıkaracaktır. Bazı yeni arayüzler tanımladığımız için bu haritaları listeye eklemek istiyoruz.

- “Giden NAT Modu” bölümünün altındaki “Hibrit Giden NAT Kuralı Oluşturma” seçeneğine tıklayın.

- Sayfanın en altına gidin ve “Ekle” ye tıklayın

- Açılır menüden arayüzünüzü seçin

- “Adres Ailesi” için “IPv4”ü seçin

- “Protokol” için “herhangi birini” seçin

- “Kaynak”ın “Ağ” üzerinde olduğundan emin olun ve ardından bu tünelden aşağı inmek istediğiniz LAN için yerel IP adres aralığını girin. Örneğin, “LANwork”ümün bu tünelden Atlanta'ya gitmesini istiyorum, bu yüzden “192.168.69.1/24” girdim.

- Ardından, isterseniz "LANwork için Giden NAT to Mullvad Atlanta US167" gibi bir açıklama girin.

- Ardından, sayfanın altındaki "Kaydet" ve sayfanın üst kısmındaki "Değişiklikleri Uygula" yı tıklayın.

Tünel arabirimlerinin her biri için bu işlemi tekrarlayın. Atlanta tüneline giden “LANwork” ağımın, New York tüneline giden “LANhome” ağımın ve Miami ve Seattle tünelleri için kurulmuş “LANminers” ağımın olduğunu fark edeceksiniz. İsterseniz madencilik LAN'ınız için beş tünelinizin tümüne bir eşleme ayarlayabilirsiniz. İsterseniz aynı tünele eşlenmiş birden fazla LAN'a da sahip olabilirsiniz, çok fazla esneklik var.

Eşlemelerin tümü yerinde olduğunda, güvenlik duvarı kuralları ekleyebiliriz. “Güvenlik Duvarı>LAN”a gidin, ardından “Ekle”ye tıklayın, “LAN”, hangi LAN'a kural eklemek istiyorsanız o olsun. Örneğin, bu ekran görüntüsünde “LANwork” ağımı kuruyorum:

- “Eylem”i “Geçti” olarak ayarlayın

- “Adres Ailesi”ni “IPv4” olarak ayarlayın

- “Protokol”ü “Herhangi biri” olarak ayarlayın

- Ardından “Gelişmiş Görüntüle” ye tıklayın

- “Ağ Geçidi”ne ilerleyin ve bu LAN için kurduğunuz ağ geçidini seçin

- Ekranın altındaki “Kaydet”e tıklayın, ardından ekranın üst kısmındaki “Değişiklikleri Uygula”ya tıklayın

Ardından, tüm LAN'larınızı bir ağ geçidi kuralıyla ayarlayana kadar bir sonraki LAN'ınızla aynı şeyi yapın. İşte LAN ağ geçidi kurallarımın bir anlık görüntüsü, “LANminers” ağıma iki ağ geçidi kuralı eklediğimi fark edeceksiniz. Daha sonraki bir adımda, "LANminers"a yeni eklediğim iki kuralın yerini alacak madencilik LAN'ı için tüneller arasında otomatik yük dengelemeyi nasıl kuracağınızı göstereceğim, ancak her şeyin doğru şekilde kurulduğundan ve çalıştığından emin olmak istiyorum. ilk.

Şimdiye kadar her şeyin çalıştığını ve LAN'larımın her birinin halka açık farklı IP'ler aldığını iki kez kontrol etmek için gireceğim “ifconfig.com” her LAN'dan bir web tarayıcısına. Her şey düzgün çalışıyorsa, bağladığım ve ping attığım her LAN için farklı konumlara sahip olmalıyım:

Her şey planlandığı gibi çalıştı, ilk deneme. Her bir LAN'a bağlıyken, ilgili güvenlik duvarı kuralını devre dışı bırakıp sayfayı yenileyebildim ve IP adresimin gerçek kaba coğrafi alanıma geri dönmesini izledim.

Hatırlarsanız, “LANminers” ağım için iki tünel kurmuştum. Miami tüneline karşılık gelen tek güvenlik duvarı kuralını devre dışı bırakıp tarayıcımı yenilediğimde, hemen Seattle'da bir IP adresine geçti.

Bu nedenle, her LAN farklı bir tünel üzerinden trafik gönderiyor ve tüm tünellerim beklendiği gibi çalışıyor. Ancak, "LANminers" ağımla ilgili olarak, gecikme veya kapalı sunuculara dayalı olarak pfSense'in Miami ve Seattle tünelleri arasında otomatik olarak geçiş yapmasını istiyorum. Birkaç adımda, bunu otomatik olarak geçiş yapacak ve iki güvenlik duvarı kuralını yeni bir tek kuralla değiştirecek şekilde yapılandırabilirim.

“Sistem>Yönlendirme”ye ve ardından “Ağ Geçidi Grupları” sekmesine gidin.

- “Mullvad_LB_LANMiners” gibi bir grup adı girin. “LB”, “Yük Dengesi” içindir.

- Madencileriniz için ilgilendiğiniz iki ağ geçidi dışında diğer tüm ağ geçidi önceliklerini “Asla” olarak ayarlayın. Bu durumda Miami ve Seattle ağ geçitlerimi kullanıyorum. Bu önceliklerin her ikisini de "Kademe 1" olarak ayarladım veya isterseniz tünellerinizin beşini de kullanabilirsiniz.

- Tetik seviyesini "Paket Kaybı veya Yüksek Gecikme" olarak ayarlayın

- İsterseniz “Load Balance LANminers Mullvad Tunnels” gibi bir açıklama ekleyin.

- Ekranın altındaki “Kaydet”e ve ardından ekranın üst kısmındaki “Değişiklikleri Uygula”ya tıklayın

“Durum>Ağ Geçitleri”ne ve ardından “Ağ Geçidi Grupları” sekmesine giderseniz, yeni ağ geçidi grubunuzu çevrimiçi olarak görebilmeniz gerekir. Teoride, trafiği “Mullvad_LB_LANminers”a yönlendirirseniz, gecikmeye dayalı olarak iki ağ geçidi arasındaki trafiği dengelemesi gerekir.

Artık bu ağ geçidi grubu, trafiği buna göre yönlendirmek için bir güvenlik duvarı kuralında kullanılabilir. “Güvenlik Duvarı>Kurallar”a ve ardından “LAN madencileri” sekmesine veya madencilik LAN'ınızın adı ne olursa olsun gidin.

Devam edin ve kuralın yanındaki üstü çizili daireye tıklayarak VPN tünellerini test etmek için önceden belirlediğiniz iki kuralı devre dışı bırakın. "Değişiklikleri Uygula"yı ve ardından alttaki "Ekle"yi tıklayın.

- Protokolü “Herhangi biri” olarak ayarlayın

- “Gelişmiş Görüntüle” ye tıklayın

- "Ağ Geçidi"ne ilerleyin ve oluşturduğunuz yük dengesi ağ geçidi grubunu seçin

- Sayfanın altındaki “Kaydet”e tıklayın ve sayfanın üst kısmındaki “Değişiklikleri Uygula”ya tıklayın

ASIC'lerinizin gecikme veya kapalı sunuculara bağlı olarak otomatik olarak bir VPN tünelinden başka bir VPN tüneline geçmesini sağlamak için gereken tek şey bu olmalıdır. Bunu test etmek için, madencilik LAN'ınız için ağ kartınızdaki özel Ethernet bağlantı noktanıza bir dizüstü bilgisayar takın. Bu benim durumumda “igb3”.

WiFi'nizin kapalı olduğundan emin olun. Bir web tarayıcısı açın ve URL çubuğuna “ifconfig.co” yazın. Sonuçlar sizi VPN tünellerinizden birinin konumuna getirmelidir. Benim durumumda, Miami'ydi.

Ardından, pfSense'e geri dönün, “Arayüzler>Atamalar”a gidin ve o tünel arayüzü için köprüye tıklayın. Benim durumumda, “Mullvad_Miami_US155” arayüzüdür.

Bu yapılandırma sayfasının en üstünde, "Arayüzü Etkinleştir" kutusunun işaretini kaldırın. Ardından, ekranın alt kısmındaki “Kaydet” seçeneğine ve ardından ekranın üst kısmındaki “Değişiklikleri Uygula” seçeneğine tıklayın. Bu, LAN madencilerimin üzerinden trafik gönderdiği Miami tünelini az önce devre dışı bıraktı.

Dizüstü bilgisayara geri dönün, tarayıcıyı ifconfig.co sayfasıyla yenileyin. Şimdi konumunuzu Seattle'da veya ikincil tünelinizin ayarlandığı yere koymalıdır. Bazen, önbelleği temizlemek için tarayıcımı tamamen kapatıp yeniden açmam gerekiyor.

Miami arayüzünüze geri döndüğünüzden emin olun ve bu arayüzü etkinleştirmek için kutuyu tekrar işaretleyin, ardından kaydedin ve uygulayın. Ardından, “Güvenlik Duvarı>Kurallar”a, ardından madencilik LAN'ınıza gidebilir ve devre dışı bıraktığınız iki kuralı silebilirsiniz.

İşte bu, gitmen iyi olur. Güvenlik duvarı kurallarının yukarıdan aşağıya bir şekilde çalıştığını unutmayın. Ardından, reklam izlemeyi önlemeye nasıl yardımcı olabileceğime değineceğim.

Dokuzuncu Adım: Reklam Engelleyici Özellikleri Nasıl Yapılandırılır

Reklam şirketleri sizinle çok ilgileniyor ve hakkınızda alabilecekleri kadar bilgi alıyorlar. Ne yazık ki, internette gezinirken, bu aranan bilgileri sızdırmak kolaydır.

Bu bilgiler, cerrahi benzeri bir hassasiyetle ürün ve hizmetlerle belirli kitleleri hedeflemek için paraya dönüştürülür. Bir şey için çevrimiçi arama yaparken deneyimlemiş ve daha sonra sosyal medya akışınızda son aramalarınızla eşleşen reklamların açıldığını fark etmiş olabilirsiniz. Bu, internet aramalarınız, hangi web sitelerini ziyaret ettiğiniz, hangi resimlere baktığınız, ne indirdiğiniz, ne dinlediğiniz, konumunuz, alışveriş sepetinizde neler olduğu, hangi ödeme yöntemlerini kullandığınız, tüm bu etkinliğin saati ve tarihi, ardından bu bilgileri kullandığınız belirli web tarayıcısı ve hangi cihazda kullandığınız gibi benzersiz olarak tanımlanabilir sabitlere bağlamak.

Bu bilgileri IP adresiniz, ISS hesabınız ve sosyal medya profilinizle birleştirin ve sizinle ilgili şirketler, kanun uygulayıcılar, yabancılar veya bilgisayar korsanları tarafından kolayca elde edilmesini istemeyebileceğiniz bir bilgi bal küpü olduğunu görmeye başlayabilirsiniz. Arasında kurabiye, tarayıcı parmak izi ve davranışsal izleme ihtimaller size karşı yığılmış gibi görünebilir. Ancak şimdi gizliliğinizi korumaya başlamak için atabileceğiniz basit adımlar var. Mükemmelin iyinin düşmanı olmasına izin vermek ve sizi başlamaktan alıkoymak utanç verici olurdu.

Bu bölümde, güvenlik duvarınızdaki DNS sunucusu ve DHCP sunucusu ayarlarını değiştirerek reklam engelleme özelliklerini nasıl dahil edeceğinizi göreceksiniz. Yüksek düzeyde, web tarayıcınıza bir web sitesi adı yazarsınız, bu bir DNS sunucusuna (genellikle ISS'nizin DNS sunucusuna) gönderilir ve bu sunucu insan tarafından okunabilir metni bir IP adresine çevirir ve bunu tarayıcınıza geri gönderir. böylece hangi web sunucusuna ulaşmaya çalıştığınızı bilir. Ayrıca hedeflenen reklamlar da bu şekilde size gönderilir.

Bu alıştırmayı ziyaret ederek başlamanızı tavsiye ederim. https://mullvad.net/en/.

Ardından, nerede iyileştirebileceğinizi görmek için "Sızıntıları kontrol edin" bağlantısını tıklayın.

Hangi tarayıcıyı kullandığınıza bağlı olarak DNS sızıntısı alırsanız Mullvad'dan faydalı talimatlar bulabilirsiniz. okuyun tarayıcınızı güçlendirmek ve tarayıcı düzeyinde reklam ve izlemeyi önlemeye yardımcı olmak için. Sonra tekrar deneyin.

Tercih ettiğiniz tarayıcıyla reklamları engellemede sorun yaşıyorsanız, aşağıdaki gibi daha gizlilik odaklı bir tarayıcı kullanmayı düşünün. Google'da Kullanılmayan Chromium:

- İşletim sisteminizi ve en son sürümü seçin

- Yükleyici .exe'yi indirin

- Karma değerini doğrulayın

- Yükleyiciyi çalıştırın ve ardından varsayılan arama motoru gibi temel ayarlarınızı yapılandırın

Tor sadece genel olarak, mümkün olduğunca kullanmanızı tavsiye ettiğim başka bir tarayıcı.

Mullvad, aşağıdaki listede bulunabilecek birkaç farklı DNS çözümleme sunucusu sağlar. Re-Tweet Mullvad makalesi. Bu örnek için, reklam izleyici engelleme için “100.64.0.3” sunucusunu kullanacağım. Ara sıra değişebileceğinden, en son güncellenen DNS sunucusu IP adresleri için Mullvad web sitesine başvurduğunuzdan emin olun.

pfSense'de, "Sistem>Genel"e gidin, ardından "DNS Sunucusu Ayarları" bölümüne gidin ve WAN ağ geçidiniz seçiliyken DNS Sunucusu alanına "100.64.0.3" yazın. Tavsiyemi kılavuzun başından itibaren kullandıysanız, bu zaten ayarlanmış olmalıdır, ancak aşağıdaki DHCP talimatlarını izlemeniz gerekecektir.

Sayfanın alt kısmındaki "Kaydet"e tıklayın.

Ardından, "Hizmetler>DHCP Sunucusu"na gidin ve "Sunucular"a gidin. “DNS Sunucuları” alanına “100.64.0.3” girin ve sayfanın alt kısmındaki “Kaydet”e tıklayın. Birden fazla ağ kurulumunuz varsa bu adımı tüm LAN'larınız için tekrarlayın.

Artık, tüm internet taramanızı korumaya yardımcı olmak için güvenlik duvarı düzeyinde yapılandırılmış bir DNS sunucusunu engelleyen bir reklam izleyiciniz olmalıdır. Ardından, web tarayıcınızı yapılandırma veya gizlilik odaklı bir web tarayıcısına yükseltme gibi ek önlemleri aldıysanız, masaüstü cihazlarınızda gizliliğinizi koruma konusunda büyük bir adım atmış olursunuz.

Ayrıca UnGoogled Chromium'u kullanmayı düşünmenizi veya bromit mobilde. Daha fazla mobil cihaz gizlilik önlemiyle ilgileniyorsanız, CalyxOS'taki kılavuzuma göz atın okuyun.

Adım 10: VPN'nin Neden Olduğu Gecikme Nasıl Kontrol Edilir

VPN kullanmanın madencilik trafiğinizde gecikme yaratabileceğine dair makul bir endişe var. Bununla ilgili sorun, daha az ödül alacaksınız.

Gecikme olduğunda, ASIC'niz artık geçerli olmayan bir blok başlığını karmaya devam edebilir. ASIC'niz geçersiz bir blok başlığını hash etmek için ne kadar uzun süre harcarsa, havuza o kadar fazla "eski" hash oranı gönderirsiniz. Havuz, artık geçerli olmayan bir blok başlığı için hash'lerin geldiğini gördüğünde, havuz bu çalışmayı reddeder. Bu, ASIC'inizin bir miktar bilgi işlem gücünü boş yere boşa harcadığı anlamına gelir, ancak bu milisaniye ölçeğinde olsa da, bir ASIC her saniye trilyonlarca karma hesaplarken, hızlı bir şekilde toplayabilir.

Tipik olarak, bu, havuz tarafından kabul edilen iş miktarına kıyasla çok küçük bir orandır. Ancak, madencilik ödülleri üzerinde ne kadar önemli ve sürekli gecikmenin etkisi olabileceğini görmeye başlayabilirsiniz.

Genel olarak konuşursak, iki sunucu birbirine ne kadar yakınsa, gecikme o kadar az olacaktır. Bir VPN ile madencilik trafiğimi VPN sunucusuna göndermem gerekiyor ve oradan havuz sunucusuna gidiyor. Gecikmeyi coğrafi yakınlığa göre denemek ve azaltmak amacıyla, konumum ile havuzun sunucusu arasında bulunan üç VPN sunucusu kullandım. Ayrıca bölgesel bir internet kesintisi yaşama riskinin de farkında olmak istedim, bu yüzden havuzla benim aramda olmayan iki VPN sunucusu da ekledim. Beş farklı tünel arasındaki trafiği dengelemek için yapılandırılan “LANminers” ağımla beş günlük bir test başlattım.

İlk iki buçuk gün (60 saat) VPN açıkken madencilikle geçti. İkinci iki buçuk gün, VPN kapalıyken madencilikle geçti. İşte bulduklarım:

İlk 60 saatte ASIC'imde 43,263 kabul edilen paket ve 87 reddedilen paket vardı. Bu, harcanan kaynaklarımın %0.201'ine veya başka bir deyişle %0.201'inin ödüllendirilmemesine eşittir.

120 saat sonra ASIC'imde 87,330 kabul edilen paket ve 187 reddedilen paket oldu. İlk 60 saatlik okumaları çıkararak, VPN kapalıyken 44,067 kabul edilen paket ve 100 reddedilen paket kaldı. Bu, %0.226'ya eşittir. Şaşırtıcı bir şekilde, bu, aynı süre verilen bir VPN'nin gizlilik avantajları olmadan, biraz daha fazla bir reddetme oranıdır.

Sonuç olarak, madencilik trafiğimi beş VPN tüneli arasında dengeleyerek, madencilik operasyonumun verimliliğini düşürmeden bir VPN'nin gizlilik avantajlarını elde edebildim. Aslında, reddedilme oranı açısından, madencim VPN kullanmamaktansa VPN kullanmaktan daha iyi yaptı.

Bu kılavuzda ele alınan konular hakkında daha fazla bilgi edinmek istiyorsanız şu ek kaynaklara göz atın:

Okuduğunuz için teşekkürler! Umarım bu makale, bir ağ kurmak için eski bir masaüstünü kullanmanın ve çok yönlü bir güvenlik duvarı oluşturmak için pfSense ile flash kullanmanın temellerini, ayrı LAN'ların nasıl yapılandırılacağını, bir ağ WiFi yönlendiricisinin nasıl kurulacağını, Mullvad VPN'in nasıl oluşturulacağını anlamanıza yardımcı olmuştur. hesabı ve madencilik operasyonunuzdaki gecikmeyi en aza indirmek için VPN yük devretmelerini yapılandırmak için WireGuard'ın nasıl kullanılacağı.

Bu Econoalchemist'in konuk yazısıdır. İfade edilen görüşler tamamen kendilerine aittir ve BTC Inc veya Bitcoin Dergisi.

Kaynak: https://bitcoinmagazine.com/guides/how-to-mine-bitcoin-privately-at-home

- "

- &

- 100

- erişim

- Hesap

- Action

- aktif

- faaliyetler

- Ad

- Ek

- Gizem

- İlanlarım

- Türkiye

- Izin

- Uygulama

- ALAN

- etrafında

- göre

- Te

- Oto

- Bankacılık

- Temeller

- İYİ

- en iyi uygulamalar

- Bitcoin

- Bitcoin madenciliği

- blockchain

- Blog

- kutu

- tarayıcı

- BTC

- BTC Inc

- inşa etmek

- bina

- hangi

- Nakit

- neden

- sertifika

- değişiklik

- denetleme

- Çekler

- krom

- Daire

- Şehir

- yakın

- kod

- Sütun

- gelecek

- Şirketler

- bilgisayarlar

- bilgisayar

- işlem gücü

- yapılandırma

- bağ

- Bağlantılar

- devam etmek

- Kurumlar

- ülkeler

- Çift

- Oluşturma

- Tanıtım

- gösterge paneli

- veri

- yıkmak

- geliştiriciler

- Cihaz

- DID

- çalışkanlık

- İndirim

- ekran

- dns

- Alan Adı

- Damla

- editör

- verim

- E-posta

- Son nokta

- uçları

- İngilizce

- çevre

- Egzersiz

- deneyim

- yüzler

- karşı

- aile

- Moda

- HIZLI

- Özellikler

- Alanlar

- şekil

- Nihayet

- Ad

- flaş

- Esneklik

- takip et

- Airdrop Formu

- ileri

- vakıf

- Ücretsiz

- Freedom

- tam

- işlev

- gelecek

- genel

- GitHub

- Verilmesi

- Tercih Etmenizin

- harika

- Yeşil

- grup

- Konuk

- Misafir Mesaj

- rehberlik

- hackerlar

- donanım

- esrar

- karma oran

- karma

- okuyun

- Yüksek

- ambar

- Ana Sayfa

- ev

- Ne kadar

- Nasıl Yapılır

- HTTPS

- insan tarafından okunabilir

- Aç

- melez

- ICON

- Fikir

- belirlemek

- Yasadışı

- görüntü

- darbe

- Artırmak

- bilgi

- Altyapı

- Intel

- faiz

- arayüzey

- Internet

- IP

- IP Adresi

- IP adresleri

- IT

- koruma

- anahtar

- anahtarlar

- çocuklar

- dizüstü bilgisayar

- son

- başlatmak

- Kanun

- Kolluk

- sızıntı

- Kaçaklar

- öğrenme

- Mevzuat

- seviye

- Lisans

- ışık

- LINK

- Liste

- Listelenmiş

- Dinleme

- Deneyimler

- yük

- yerel

- yer

- Uzun

- mac

- çoğunluk

- Yapımı

- işaret

- Maç

- medya

- Bellek

- metal

- Metrikleri

- Madenciler

- Madencilik

- ayna

- Telefon

- mobil cihazlar

- cep telefonu kullanıyor.

- para

- ay

- hareket

- ağ

- ağ

- ağlar

- New York

- haber

- Online

- açık

- işletme

- işletim sistemi

- Görüşler

- Fırsat

- seçenek

- Opsiyonlar

- sipariş

- Diğer

- fire

- Şifre

- şifreleri

- ödeme

- İnsanlar

- ping

- planlama

- platform

- podcast

- politika

- havuz

- güç kelimesini seçerim

- mevcut

- gizlilik

- Gizlilik ve Güvenlik

- özel

- özel Anahtar

- Ürünler

- Profil

- Programı

- korumak

- protokol

- halka açık

- kamu Anahtarı

- Yayıncılık

- QR code

- RAM

- menzil

- RE

- azaltmak

- araştırma

- Kaynaklar

- DİNLENME

- Sonuçlar

- "Rewards"

- Risk

- Rulo

- Rota

- kurallar

- koşmak

- koşu

- Güvenlik

- tasarruf

- ölçek

- Ekran

- Ara

- ikincil

- güvenlik

- Gördükleri

- seçilmiş

- satmak

- Hizmetler

- set

- ayar

- paylaş

- Paylaşılan

- Kabuk

- Alışveriş

- kısa

- kapanma

- Gümüş

- Basit

- ALTINCI

- küçük

- Enstantane fotoğraf

- So

- Sosyal Medya

- sosyal medya

- Yazılım

- hız

- başlama

- başladı

- Devletler

- istatistikler

- Durum

- abone

- başarılı

- anahtar

- sistem

- konuşma

- Hedef

- terminal

- şartlar ve koşullar'ı kabul ediyorum

- test

- Test yapmak

- Temelleri

- Dünya

- zaman

- araçlar

- üst

- Konular

- Takip

- trafik

- işlem

- Çeviri

- trilyonlar

- Güven

- bize

- Birleşik

- USA

- Güncelleme

- usb

- Video

- Videolar

- Sanal

- VPN

- VPN'ler

- beklemek

- İzle

- ağ

- web tarayıcı

- web sunucusu

- Web sitesi

- web siteleri

- Nedir

- DSÖ

- kablosuz internet

- Vikipedi

- rüzgar

- pencereler

- kablosuz

- sözler

- İş

- çalışır

- Dünya

- değer

- Youtube

- sıfır