ESET geçen yıl bir AceCryptor hakkında blog yazısı – 2016'dan bu yana faaliyet gösteren en popüler ve yaygın hizmet olarak kriptolayıcılardan (CaaS) biri. 1'ün ilk yarısı için yayınladık telemetrimizden elde edilen istatistikler, buna göre önceki dönemlerdeki trendler ciddi değişiklikler olmadan devam etti.

Ancak 2'ün ikinci yarısında AceCryptor'ın kullanım biçiminde önemli bir değişiklik kaydettik. 2023'ün ikinci yarısında, 2'ün ilk yarısına kıyasla iki kat daha fazla saldırı görüp engellemekle kalmadık, aynı zamanda Rescoms'un (Remcos olarak da bilinir) AceCryptor kullanmaya başladığını da fark ettik ki bu önceden durum böyle değildi.

AceCryptor ile paketlenmiş Rescoms RAT örneklerinin büyük çoğunluğu, aralarında Polonya, Slovakya, Bulgaristan ve Sırbistan'ın da bulunduğu Avrupa ülkelerini hedef alan çoklu spam kampanyalarında ilk uzlaşma vektörü olarak kullanıldı.

Bu blog gönderisinin önemli noktaları:

- AceCryptor, 2'ün ikinci yarısında çok iyi bilinen onlarca kötü amaçlı yazılım ailesine paketleme hizmetleri sağlamaya devam etti.

- Güvenlik ürünleri tarafından iyi bilinmesine rağmen AceCryptor'un yaygınlığı herhangi bir düşüş belirtisi göstermiyor; aksine, Rescoms kampanyaları nedeniyle saldırıların sayısı önemli ölçüde arttı.

- AceCryptor, belirli ülkeleri ve hedefleri (örneğin, belirli bir ülkedeki şirketler) hedef alan tehdit aktörlerinin tercih ettiği bir kriptolayıcıdır.

- ESET, 2'ün 2023. yarısında, başta Polonya, Bulgaristan, İspanya ve Sırbistan olmak üzere Avrupa ülkelerinde çok sayıda AceCryptor+Rescoms kampanyası tespit etti.

- Bu kampanyaların arkasındaki tehdit aktörü, bazı durumlarda ele geçirilen hesapları, mümkün olduğunca güvenilir görünmelerini sağlamak amacıyla spam e-postalar göndermek üzere kötüye kullandı.

- Spam kampanyalarının amacı, tarayıcılarda veya e-posta istemcilerinde saklanan kimlik bilgilerini elde etmekti; bu, başarılı bir uzlaşma durumunda daha sonraki saldırı olasılıklarını ortaya çıkaracaktı.

AceCryptor 2'ün İkinci Yarısında

2023'ün ilk yarısında ESET, yaklaşık 13,000 kullanıcıyı AceCryptor paketli kötü amaçlı yazılımlardan korudu. Yılın ikinci yarısında, AceCryptor paketli kötü amaçlı yazılımların vahşi doğada yayılmasında büyük bir artış oldu, tespitlerimiz üç katına çıktı ve dünya çapında 42,000'den fazla ESET kullanıcısının korunmasına neden oldu. Şekil 1'de görülebileceği gibi, birden fazla ani kötü amaçlı yazılım yayılımı dalgası tespit ettik. Bu ani artışlar, AceCryptor'un Rescoms RAT paketlediği Avrupa ülkelerini hedef alan çok sayıda spam kampanyasını gösteriyor (daha fazla bilgi için bkz. Kampanyaları yeniden başlat Bölüm).

Ayrıca ham örnek sayısını karşılaştırdığımızda: 2023'ün ilk yarısında ESET, AceCryptor'un 23,000'den fazla benzersiz kötü amaçlı örneğini tespit etti; 2023'ün ikinci yarısında "yalnızca" 17,000'den fazla benzersiz örnek gördük ve tespit ettik. Bu beklenmedik olsa da verilere daha yakından bakıldığında makul bir açıklama var. Rescom'un spam kampanyaları, daha fazla sayıda kullanıcıya gönderilen e-posta kampanyalarında aynı kötü amaçlı dosya(lar)ı kullandı, böylece kötü amaçlı yazılımla karşılaşan kişi sayısı arttı, ancak yine de farklı dosyaların sayısı düşük tutuldu. Rescoms'un AceCryptor ile birlikte neredeyse hiç kullanılmaması nedeniyle bu önceki dönemlerde gerçekleşmedi. Benzersiz örneklerin sayısındaki azalmanın bir başka nedeni de, bazı popüler ailelerin CaaS'a geçiş olarak AceCryptor'ı kullanmayı bırakmış olmaları (ya da neredeyse durdurmuş olmaları). Bunun bir örneği, AceCryptor'ı kullanmayı bırakan Danabot kötü amaçlı yazılımıdır; ayrıca, bu kötü amaçlı yazılımı içeren AceCryptor örneklerinde %60'tan fazla bir düşüşe dayanarak, kullanıcıları AceCryptor'ı kullanmayı bırakan tanınmış RedLine Stealer.

Şekil 2'de görüldüğü gibi AceCryptor, Rescom'lar dışında SmokeLoader, STOP fidye yazılımı ve Vidar hırsızı gibi birçok farklı kötü amaçlı yazılım ailesinden örnekleri dağıtmaya devam ediyor.

2023'ün ilk yarısında AceCryptor tarafından paketlenen kötü amaçlı yazılımlardan en çok etkilenen ülkeler Peru, Meksika, Mısır ve Türkiye oldu. Peru, 4,700 saldırıyla en fazla saldırıyı gerçekleştirdi. Rescom'un spam kampanyaları yılın ikinci yarısında bu istatistikleri önemli ölçüde değiştirdi. Şekil 3'te görüldüğü gibi AceCryptor paketli kötü amaçlı yazılımlar çoğunlukla Avrupa ülkelerini etkiledi. Şu ana kadar en çok etkilenen ülke, ESET'in 26,000'den fazla saldırıyı önlediği Polonya'dır; bunu Ukrayna, İspanya ve Sırbistan takip ediyor. Ayrıca, ESET ürünlerinin bu ülkelerin her birinde, 1'ün ilk yarısında en çok etkilenen ülke olan Peru'ya kıyasla daha fazla saldırıyı önlediğini de belirtmekte fayda var.

H2'de gözlemlediğimiz AceCryptor örnekleri genellikle yük olarak iki kötü amaçlı yazılım ailesi içeriyordu: Rescoms ve SmokeLoader. Ukrayna'daki ani artış SmokeLoader'dan kaynaklandı. Bu gerçek daha önce de dile getirilmişti Ukrayna'nın NSDC'si tarafından. Öte yandan Polonya, Slovakya, Bulgaristan ve Sırbistan'da artan aktivite, son yük olarak Rescom'ları içeren AceCryptor'dan kaynaklandı.

Kampanyaları yeniden başlat

2023'ün ilk yarısında, telemetrimizde, içinde Rescom'ların bulunduğu yüzden fazla AceCryptor örneği vakası gördük. Yılın ikinci yarısında Rescoms, 32,000'den fazla isabetle AceCryptor tarafından paketlenen en yaygın kötü amaçlı yazılım ailesi haline geldi. Bu girişimlerin yarısından fazlası Polonya'da gerçekleşti ve onu Sırbistan, İspanya, Bulgaristan ve Slovakya izledi (Şekil 4).

Polonya'daki kampanyalar

ESET telemetrisi sayesinde 2'ün ikinci yarısında Polonya'yı hedef alan sekiz önemli spam kampanyası gözlemleyebildik. Şekil 2023'te görülebileceği gibi bunların çoğunluğu Eylül ayında gerçekleşti, ancak Ağustos ve Aralık aylarında da kampanyalar vardı.

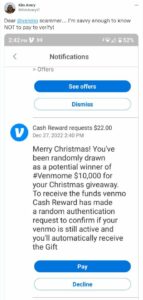

Toplamda, ESET bu dönemde Polonya'da bu saldırıların 26,000'den fazlasını kaydetti. Tüm spam kampanyaları Polonya'daki işletmeleri hedef alıyordu ve tüm e-postaların, kurban şirketlere yönelik B2B teklifleriyle ilgili çok benzer konu başlıkları vardı. Saldırganlar, olabildiğince inandırıcı görünmek için spam e-postalara aşağıdaki hileleri dahil ettiler:

- Diğer şirketlerin taklit etki alanlarından spam e-posta gönderdikleri e-posta adresleri. Saldırganlar farklı bir TLD kullanmış, şirket adındaki bir harfi veya çok kelimeli bir şirket adı olması durumunda kelime sırasını değiştirmiştir (bu tekniğe yazım hatası denir).

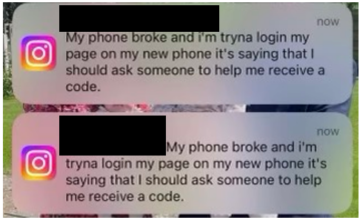

- En dikkat çekici olanı birden fazla kampanyanın yer almasıdır iş e-postası güvenliği ihlali – Saldırganlar, spam e-postalar göndermek için diğer şirket çalışanlarının daha önce güvenliği ihlal edilmiş e-posta hesaplarını kötüye kullandılar. Bu şekilde, potansiyel kurban olağan tehlike işaretlerini arasa bile, bunlar orada değildi ve e-posta olabildiğince meşru görünüyordu.

Saldırganlar araştırmalarını yaptı ve bu e-postaları imzalarken mevcut Polonyalı şirket adlarını, hatta mevcut çalışan/sahip adlarını ve iletişim bilgilerini kullandı. Bu, bir kurbanın gönderenin adını Google'da araması durumunda aramanın başarılı olması ve bunun da kötü amaçlı eki açmasına neden olabilmesi için yapıldı.

- Spam e-postaların içeriği bazı durumlarda daha basitti ancak çoğu durumda (Şekil 6'daki örnekte olduğu gibi) oldukça ayrıntılıydı. Özellikle bu daha ayrıntılı versiyonların, genellikle dilbilgisi hatalarıyla dolu olan standart genel metin kalıbından saptıkları için tehlikeli olduğu düşünülmelidir.

Şekil 6'da gösterilen e-posta, kişisel bilgilerin iddia edilen gönderen tarafından işlenmesi ve "verilerinizin içeriğine erişim ve düzeltme, silme, işleme kısıtlamalarını sınırlama hakkı, veri aktarma hakkı" olasılığı hakkında bilgi içeren bir mesaj içermektedir. , itiraz hakkı ve denetleyici makama şikayette bulunma hakkı”. Mesajın kendisi şu şekilde tercüme edilebilir:

Sevgili Efendim,

Ben [düzeltildi]'den Sylwester [düzeltildi]. Şirketiniz bize bir iş ortağımız tarafından önerildi. Lütfen ekteki sipariş listesini alıntılayınız. Lütfen ödeme koşulları hakkında da bilgi veriniz.

Yanıtınızı ve daha fazla tartışmayı sabırsızlıkla bekliyoruz.

-

Saygılarımla,

Tüm kampanyalardaki ekler oldukça benzer görünüyordu (Şekil 7). E-postalar, teklif/soruşturma (tabii ki Lehçe) adında, bazı durumlarda sipariş numarasıyla birlikte eklenmiş bir arşiv veya ISO dosyası içeriyordu. Bu dosya, Rescoms'u açan ve başlatan bir AceCryptor çalıştırılabilir dosyası içeriyordu.

Kötü amaçlı yazılımın davranışına dayanarak, bu kampanyaların amacının e-posta ve tarayıcı kimlik bilgilerini ele geçirmek ve böylece hedeflenen şirketlere ilk erişimi sağlamak olduğunu varsayıyoruz. Kimlik bilgilerinin bu saldırıları gerçekleştiren grup için mi toplandığı yoksa çalınan kimlik bilgilerinin daha sonra diğer tehdit aktörlerine mi satılacağı bilinmemekle birlikte, başarılı bir uzlaşmanın, özellikle şu anda popüler olanlardan daha fazla saldırı olasılığını açtığı kesindir. fidye yazılımı saldırıları.

Rescoms RAT'ın satın alınabileceğini belirtmekte fayda var; bu nedenle birçok tehdit aktörü bunu operasyonlarında kullanıyor. Bu kampanyalar yalnızca hedef benzerliği, ek yapısı, e-posta metni veya potansiyel kurbanları kandırmak için kullanılan hileler ve tekniklerle değil, aynı zamanda daha az belirgin olan bazı özelliklerle de bağlantılıdır. Kötü amaçlı yazılımın kendisinde, bu kampanyaları birbirine bağlayan yapılar (ör. Rescom'ların lisans kimliği) bulmayı başardık ve bu saldırıların çoğunun tek bir tehdit aktörü tarafından gerçekleştirildiğini ortaya çıkardık.

Slovakya, Bulgaristan ve Sırbistan'daki kampanyalar

ESET telemetrisi, Polonya'daki kampanyalarla aynı dönemde Slovakya, Bulgaristan ve Sırbistan'da devam eden kampanyaları da kaydetti. Bu kampanyalar aynı zamanda çoğunlukla yerel şirketleri de hedef alıyordu ve hatta kötü amaçlı yazılımın kendisinde, bu kampanyaları Polonya'da kampanyaları yürüten aynı tehdit aktörüne bağlayan unsurlar bile bulabilirdik. Değişen tek önemli şey elbette spam e-postalarda kullanılan dilin söz konusu ülkelere uygun olmasıydı.

İspanya'daki kampanyalar

Daha önce bahsedilen kampanyaların yanı sıra, İspanya'da son yük olarak Rescom'ların kullanıldığı spam e-postalarda da bir artış yaşandı. Kampanyalardan en az birinin önceki vakalarda olduğu gibi aynı tehdit aktörü tarafından yürütüldüğünü doğrulayabilsek de diğer kampanyalar biraz farklı bir yol izledi. Üstelik daha önceki vakalarda aynı olan eserler bile bunlarda farklılık gösteriyor ve bu nedenle İspanya'daki seferlerin aynı yerden çıktığı sonucuna varamıyoruz.

Sonuç

2023'ün ikinci yarısında, birçok tehdit aktörünün birçok kötü amaçlı yazılım ailesini paketlemek için kullandığı popüler bir kriptolayıcı olan AceCryptor'un kullanımında bir değişiklik tespit ettik. RedLine Stealer gibi bazı kötü amaçlı yazılım ailelerinin yaygınlığı azalmış olsa da, diğer tehdit aktörleri bunu kullanmaya başladı veya faaliyetleri için daha da fazla kullandı ve AceCryptor hala güçlü olmaya devam ediyor. Bu kampanyalarda AceCryptor, birden fazla Avrupa ülkesini hedeflemek ve bilgi çıkarmak için kullanıldı. veya birden fazla şirkete ilk erişim hakkı kazanın. Bu saldırılardaki kötü amaçlı yazılımlar, bazı durumlarda oldukça ikna edici olan spam e-postalar halinde dağıtılıyordu; Bazen spam meşru ancak kötüye kullanılan e-posta hesaplarından bile gönderiliyordu. Bu tür e-postalardaki ekleri açmanın sizin veya şirketiniz açısından ciddi sonuçları olabileceğinden, ne açtığınızın farkında olmanızı ve kötü amaçlı yazılımı tespit edebilen güvenilir uç nokta güvenlik yazılımı kullanmanızı öneririz.

WeLiveSecurity'de yayınlanan araştırmamızla ilgili herhangi bir sorunuz için lütfen şu adresten bizimle iletişime geçin: tehditintel@eset.com.

ESET Research, özel APT istihbarat raporları ve veri akışları sunar. Bu hizmetle ilgili tüm sorularınız için şu adresi ziyaret edin: ESET Tehdit İstihbaratı gidin.

IOCs

Uzlaşma Göstergelerinin (IoC'ler) kapsamlı bir listesini burada bulabilirsiniz. GitHub deposu.

dosyalar

|

SHA-1 |

Dosya adı |

Bulma |

Açıklama |

|

7D99E7AD21B54F07E857 |

PR18213.iso |

Win32/Kryptik.HVOB |

Aralık 2023'te Sırbistan'da yürütülen spam kampanyasından kaynaklanan kötü amaçlı eklenti. |

|

7DB6780A1E09AEC6146E |

zapytanie.7z |

Win32/Kryptik.HUNX |

Eylül 2023'te Polonya'da gerçekleştirilen spam kampanyasından kaynaklanan kötü amaçlı eklenti. |

|

7ED3EFDA8FC446182792 |

20230904104100858.7z |

Win32/Kryptik.HUMX |

Eylül 2023'te Polonya ve Bulgaristan'da yürütülen spam kampanyasından kaynaklanan kötü amaçlı eklenti. |

|

9A6C731E96572399B236 |

20230904114635180.iso |

Win32/Kryptik.HUMX |

Eylül 2023'te Sırbistan'da yürütülen spam kampanyasından kaynaklanan kötü amaçlı eklenti. |

|

57E4EB244F3450854E5B |

SA092300102.iso |

Win32/Kryptik.HUPK |

Eylül 2023'te Bulgaristan'da gerçekleştirilen spam kampanyasından kaynaklanan kötü amaçlı eklenti. |

|

178C054C5370E0DC9DF8 |

zamowienie_135200.7z |

Win32/Kryptik.HUMI |

Ağustos 2023'te Polonya'da gerçekleştirilen spam kampanyasından kaynaklanan kötü amaçlı eklenti. |

|

394CFA4150E7D47BBDA1 |

PRV23_8401.iso |

Win32/Kryptik.HUMF |

Ağustos 2023'te Sırbistan'da yürütülen spam kampanyasından kaynaklanan kötü amaçlı eklenti. |

|

3734BC2D9C321604FEA1 |

BP_50C55_20230 |

Win32/Kryptik.HUMF |

Ağustos 2023'te Bulgaristan'da gerçekleştirilen spam kampanyasından kaynaklanan kötü amaçlı eklenti. |

|

71076BD712C2E3BC8CA5 |

20_J402_MRO_EMS |

Win32/Rescoms.B |

Ağustos 2023'te Slovakya'da yürütülen spam kampanyasından kaynaklanan kötü amaçlı eklenti. |

|

667133FEBA54801B0881 |

7360_37763.iso |

Win32/Rescoms.B |

Aralık 2023'te Bulgaristan'da yürütülen spam kampanyasından kaynaklanan kötü amaçlı eklenti. |

|

AF021E767E68F6CE1D20 |

zapytanie tekliftowe.7z |

Win32/Kryptik.HUQF |

Eylül 2023'te Polonya'da gerçekleştirilen spam kampanyasından kaynaklanan kötü amaçlı eklenti. |

|

BB6A9FB0C5DA4972EFAB |

129550.7z |

Win32/Kryptik.HUNC |

Eylül 2023'te Polonya'da gerçekleştirilen spam kampanyasından kaynaklanan kötü amaçlı eklenti. |

|

D2FF84892F3A4E4436BE |

Zamowienie_andre.7z |

Win32/Kryptik.HUOZ |

Eylül 2023'te Polonya'da gerçekleştirilen spam kampanyasından kaynaklanan kötü amaçlı eklenti. |

|

DB87AA88F358D9517EEB |

20030703_S1002.iso |

Win32/Kryptik.HUNI |

Eylül 2023'te Sırbistan'da yürütülen spam kampanyasından kaynaklanan kötü amaçlı eklenti. |

|

EF2106A0A40BB5C1A74A |

Zamowienie_830.iso |

Win32/Kryptik.HVOB |

Aralık 2023'te Polonya'da yürütülen spam kampanyasından kaynaklanan kötü amaçlı eklenti. |

|

FAD97EC6447A699179B0 |

lista zamówień ve szczegółowe zdjęcia.arj |

Win32/Kryptik.HUPK |

Eylül 2023'te Polonya'da gerçekleştirilen spam kampanyasından kaynaklanan kötü amaçlı eklenti. |

|

FB8F64D2FEC152D2D135 |

Pedido.iso |

Win32/Kryptik.HUMF |

Ağustos 2023'te İspanya'da gerçekleştirilen spam kampanyasından kaynaklanan kötü amaçlı eklenti. |

MITRE ATT&CK teknikleri

Bu tablo kullanılarak yapılmıştır sürümü 14 MITRE ATT&CK çerçevesinin

|

taktik |

ID |

Name |

Açıklama |

|

Keşif |

Kurban Kimlik Bilgilerini Toplayın: E-posta Adresleri |

E-posta adresleri ve iletişim bilgileri (kamuya açık kaynaklardan satın alınan veya toplanan), birden fazla ülkedeki şirketleri hedef alan kimlik avı kampanyalarında kullanıldı. |

|

|

Kaynak geliştirme |

Ele Geçirilmiş Hesaplar: E-posta Hesapları |

Saldırganlar, spam e-postanın güvenilirliğini artırmak amacıyla spam kampanyalarında kimlik avı e-postaları göndermek için güvenliği ihlal edilmiş e-posta hesaplarını kullandı. |

|

|

Yetenekleri Elde Edin: Kötü Amaçlı Yazılım |

Saldırganlar, kimlik avı kampanyaları için AceCryptor ve Rescom'ları satın aldı ve kullandı. |

||

|

İlk Erişim |

Phishing |

Saldırganlar, bilgisayarların güvenliğini aşmak ve birçok Avrupa ülkesindeki şirketlerden bilgi çalmak için kötü amaçlı eklentiler içeren kimlik avı mesajları kullandı. |

|

|

Kimlik Avı: Hedefe Yönelik Kimlik Avı Eki |

Saldırganlar, bilgisayarları tehlikeye atmak ve birçok Avrupa ülkesindeki şirketlerin bilgilerini çalmak için hedef odaklı kimlik avı mesajları kullandı. |

||

|

infaz |

Kullanıcı Yürütme: Kötü Amaçlı Dosya |

Saldırganlar, AceCryptor tarafından paketlenen kötü amaçlı yazılım içeren kötü amaçlı dosyaları açan ve başlatan kullanıcılara güveniyordu. |

|

|

Kimlik Bilgileri Erişimi |

Parola Depolarından Kimlik Bilgileri: Web Tarayıcılarından Kimlik Bilgileri |

Saldırganlar tarayıcılardan ve e-posta istemcilerinden kimlik bilgilerini çalmaya çalıştı. |

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- PlatoData.Network Dikey Üretken Yapay Zeka. Kendine güç ver. Buradan Erişin.

- PlatoAiStream. Web3 Zekası. Bilgi Genişletildi. Buradan Erişin.

- PlatoESG. karbon, temiz teknoloji, Enerji, Çevre, Güneş, Atık Yönetimi. Buradan Erişin.

- PlatoSağlık. Biyoteknoloji ve Klinik Araştırmalar Zekası. Buradan Erişin.

- Kaynak: https://www.welivesecurity.com/en/eset-research/rescoms-rides-waves-acecryptor-spam/

- :dır-dir

- :olumsuzluk

- :Neresi

- 000

- 1

- 13

- 14

- 17

- 2016

- 2023

- 23

- %26

- 32

- 36

- 7

- 700

- 8

- 9

- a

- Yapabilmek

- Hakkımızda

- istismar

- erişim

- eşlik

- Göre

- Hesaplar

- karşısında

- faaliyetler

- etkinlik

- aktörler

- adresleri

- öğüt vermek

- etkilenmiş

- Sonra

- Türkiye

- iddia edilen

- neredeyse

- zaten

- Ayrıca

- am

- an

- ve

- andre

- Başka

- herhangi

- ayrı

- APT

- Arşiv

- ARE

- etrafında

- AS

- üstlenmek

- At

- saldırılar

- Denemeler

- Ağustos

- mevcut

- ortalama

- farkında

- B2B

- merkezli

- BE

- oldu

- Çünkü

- olmuştur

- davranış

- arkasında

- tıkalı

- aldım

- tarayıcı

- tarayıcılar

- yapılı

- Bulgaristan

- iş

- işletmeler

- fakat

- by

- Caas

- Kampanya

- Kampanyalar

- CAN

- yapamam

- yetenekleri

- yapılan

- dava

- durumlarda

- neden

- belli

- zincir

- değişiklik

- değişmiş

- değişiklikler

- seçim

- istemciler

- yakın

- COM

- kombinasyon

- Şirketler

- şirket

- karşılaştırmak

- karşılaştırma

- şikâyet

- kapsamlı

- uzlaşma

- Uzlaşılmış

- bilgisayarlar

- sonucuna

- Onaylamak

- bağlı

- Sonuçları

- kabul

- UAF ile

- içerdiği

- içeren

- içerik

- devam

- aksi

- olabilir

- ülkeler

- ülke

- Kurs

- KİMLİK

- Tanıtım

- güvenilirlik

- inandırıcı

- Şu anda

- günlük

- Tehlikeli

- veri

- Aralık

- Reddet

- azaltmak

- belirlemek

- algılandı

- sapmak

- DID

- farklı

- tartışılan

- tartışma

- dağıtıldı

- etki

- yapılmış

- çift

- dramatik

- düştü

- gereken

- sırasında

- e

- her

- Mısır

- sekiz

- ya

- ayrıntılı

- E-posta

- e-postalar

- çalışanların

- Son nokta

- Uç nokta güvenliği

- özellikle

- Avrupa

- Avrupa ülkeleri

- Hatta

- örnek

- infaz

- mevcut

- deneyimli

- açıklama

- çıkarmak

- gerçek

- aileleri

- aile

- uzak

- daha az

- şekil

- fileto

- dosyalar

- son

- bulmak

- Ad

- bayraklar

- takip

- takip etme

- İçin

- ileri

- bulundu

- iskelet

- itibaren

- daha fazla

- Ayrıca

- Kazanç

- toplanmış

- gol

- gidiş

- büyük

- En büyük

- grup

- vardı

- Yarım

- el

- olmak

- olmuş

- Var

- Hits

- Ne kadar

- HTTPS

- yüz

- i

- ID

- Kimlik

- if

- görüntü

- önemli

- in

- Dahil olmak üzere

- Anonim

- Artırmak

- artmış

- artan

- endikasyonları

- göstergeler

- bilgi vermek

- bilgi

- ilk

- Araştırma

- içeride

- İstihbarat

- içine

- ilgili

- ISO

- IT

- kendisi

- jpeg

- sadece

- koruma

- bilinen

- dil

- sonra

- başlattı

- fırlatma

- öncülük etmek

- en az

- meşru

- az

- mektup

- Lisans

- sevmek

- LİMİT

- hatları

- Liste

- yerel

- Bakın

- baktı

- Düşük

- ağırlıklı olarak

- çoğunluk

- yapmak

- kötü niyetli

- kötü amaçlı yazılım

- çok

- masif

- adı geçen

- söz

- mesaj

- mesajları

- Meksika

- olabilir

- hataları

- Daha

- çoğu

- En popüler

- çoğunlukla

- hareketli

- hareketli ortalamalardır

- çok

- çoklu

- isim

- adlı

- isimleri

- asla

- dikkate değer

- numara

- gözlemek

- elde etmek

- Açık

- of

- Teklifler

- sık sık

- on

- ONE

- devam

- bir tek

- açık

- açma

- açılır

- işletme

- Operasyon

- or

- sipariş

- kökenli

- Diğer

- bizim

- dışarı

- tekrar

- Paketlemek

- paketlenmiş

- Kanal

- belirli

- Partner

- Şifre

- model

- ödeme

- İnsanlar

- dönem

- dönemleri

- kişisel

- peru

- Kimlik avı

- yer

- Platon

- Plato Veri Zekası

- PlatoVeri

- Lütfen

- noktaları

- Polonya

- Lehçe

- Popüler

- olanakları

- olasılık

- mümkün

- potansiyel

- yaygınlık

- yaygın

- önlenmiş

- önceki

- Önceden

- özel

- işleme

- Ürünler

- önemli

- özellikleri

- korumalı

- sağlamak

- alenen

- yayınlanan

- oldukça

- alıntı yapmak

- yükseltmek

- fidye

- Fidye Yazılımı Saldırıları

- SIÇAN

- Çiğ

- neden

- makul

- Tavsiye edilen

- Kırmızı

- Kırmızı bayraklar

- sansürlenmiş

- Saygılarımızla

- kayıtlı

- güvenilir

- Raporlar

- araştırma

- yanıt

- kısıtlamaları

- Ortaya çıkan

- açıklayıcı

- delik deşik

- gezintileri

- krallar gibi yaşamaya

- s

- aynı

- testere

- Ara

- İkinci

- güvenlik

- görüldü

- göndermek

- gönderici

- gönderme

- gönderdi

- Eylül

- Sırbistan

- hizmet

- Hizmetler

- şiddetli

- çalışma

- meli

- şov

- gösterme

- gösterilen

- önemli

- önemli ölçüde

- imza

- benzer

- basit

- beri

- 2016 yana

- Bayım

- So

- Yazılım

- satılan

- biraz

- bazen

- biraz

- kaynaklar

- ispanya

- Spam

- özel

- başak

- çiviler

- Yayma

- standart

- başladı

- Eyalet

- istatistik

- Yine

- çalıntı

- dur

- durdu

- saklı

- mağaza

- güçlü

- yapı

- konu

- başarılı

- böyle

- ani

- uygun

- dalgalanma

- tablo

- Hedef

- Hedeflenen

- hedefleme

- hedefler

- teknik

- teknikleri

- onlarca

- şartlar

- metin

- göre

- o

- The

- ve bazı Asya

- Onları

- Orada.

- Bunlar

- onlar

- şey

- Re-Tweet

- Bu

- gerçi?

- tehdit

- tehdit aktörleri

- Böylece

- BAĞ

- zaman

- zaman çizelgesi

- için

- birlikte

- Toplam

- transfer

- Trendler

- denenmiş

- üç katına

- Türkiye

- iki

- Ukrayna

- Ukraynalılar

- Beklenmedik

- benzersiz

- bilinmeyen

- us

- kullanım

- kullanım

- Kullanılmış

- kullanıcılar

- kullanma

- olağan

- Geniş

- sürümler

- çok

- Kurban

- kurbanlar

- Türkiye Dental Sosyal Medya Hesaplarından bizi takip edebilirsiniz.

- oldu

- dalgalar

- Yol..

- we

- ağ

- İYİ

- tanınmış

- vardı

- Ne

- ne zaman

- olup olmadığını

- hangi

- süre

- DSÖ

- kimin

- genişlik

- Vahşi

- ile

- olmadan

- Word

- Dünya çapında

- değer

- olur

- yıl

- Sen

- zefirnet