Temel güvenlik hijyeni sandığınızdan daha etkilidir. Sektör manşetlerinde sıklıkla gelişen teknoloji ve en son yazılım veya donanım çözümleri hakim olsa da, temel düzeydeki güvenlik hijyeni hâlâ karşı koruma sağlıyor. Saldırıların %98'i. Bu, başvuru gibi önlemleri içerir. sıfır güven ilkeleri veya sistemleri en son güvenlik yamalarıyla güncel tutmak.

Ancak bu temel güvenlik hijyen önlemlerinin vaat edilmesine rağmen birçok kuruluş hâlâ bunları gerektiği gibi kullanamıyor. Örneğin sıfır güveni ele alırsak, “Microsoft Dijital Savunma Raporu 2022”, fidye yazılımı kurtarma çalışmalarının %93'ünün, ayrıcalıklı erişim ve yanal hareket kontrollerinin yetersiz olduğunu ortaya çıkardığını ve bu durumun, en az ayrıcalıklı erişime ilişkin sıfır güven ilkesiyle çeliştiğini tespit etti.

Ancak iyi haber şu ki, uygulamak için hiçbir zaman geç değildir. temel güvenlik hijyeni kendi organizasyonunuzda. Gözden kaçırıyor olabileceğiniz güvenlik hijyeninin ilk üç unsuru için okumaya devam edin.

Kimlik avına karşı dayanıklı MFA

Düzgün etkinleştirildiğinde çok faktörlü kimlik doğrulama (MFA), siber suçlular için önemli bir caydırıcıdır. Tehdit aktörleri çoğu zaman kolay bir hedef bulmaya odaklanır; bu nedenle MFA, suçluların birden fazla şifre veya doğrulama yöntemini bilmesini veya kırmasını zorunlu kılarak giriş engelini yükseltmeye yardımcı olur. Aslında MFA'nın engelleme yeteneği var %99.9 hesap uzlaşma saldırıları.

Ancak, seçtiğiniz MFA çözümünün etkili olabilmesi için kullanıcılar için mümkün olduğu kadar kolay olması gerekir. Olası sürtünmesiz MFA seçenekleri arasında cihaz biyometrikleri veya Feitan veya Yubico güvenlik anahtarları gibi FIDO2 uyumlu faktörler yer alır.

MFA, hassas verilerin ve kritik sistemlerin korunmasına yardımcı olmak için stratejik olarak da uygulanmalıdır. Kuruluşlar, her bir etkileşimin güvenliğini sağlamak için MFA'ya güvenmek yerine, risk tespitlerine dayalı iki adımlı doğrulamanın yanı sıra doğrudan kimlik doğrulama ve tek oturum açmayı tetikleyen koşullu erişim politikalarını tercih etmelidir.

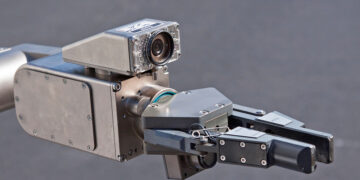

Modern Kötü Amaçlı Yazılımdan Koruma

Genişletilmiş algılama ve yanıt (XDR) araçları, kötü amaçlı yazılım saldırıları gibi tehditleri tanımlamak ve otomatik olarak engellemeye yardımcı olmak açısından kritik öneme sahiptir. Ayrıca güvenlik operasyonları ekibine zamanında bilgi sağlanmasına da yardımcı olur, böylece tehditlere yanıt verirken daha çevik olabilirler.

Bulguları bir analiste göndermeden önce otomatikleştiren, ilişkilendiren ve bağlayan sensörler uygulayarak güvenlik otomasyonuna yönelmenizi öneririz. Buradaki amaç, güvenlik operasyonları analistinin önceliklendirme yapmak ve bir uyarıya hızlı bir şekilde yanıt vermek için gereken ilgili bilgilere sahip olmasıdır. Kuruluşlar ayrıca uyarı önceliklendirme sistemlerinin yanı sıra ortak idari süreçlerin ve güvenlik operasyonlarının iş akışlarının otomatikleştirilmesine de odaklanabilirler.

Entegre çözümlerle kapsamlı önleme, tespit ve yanıt yeteneklerinden yararlanarak tüm iş yüklerindeki tehditlere karşı savunma yapın. XDR ve güvenlik bilgileri ve olay yönetimi (SIEM) Yetenekler. Antivirüs ve uç nokta algılama ve yanıt (EDR) çözümleri gibi güvenlik kontrolleri eksik olabileceğinden, halihazırda kullanmakta olduğunuz eski sistemler hakkında bilgi sahibi olmanız da önemlidir. Benzer şekilde, ortamınızı güvenliği devre dışı bırakan düşmanlara karşı izleyin. Tehdit gruplarının, daha büyük bir saldırı zincirinin parçası olarak güvenlik olay günlüklerini ve PowerShell operasyonel günlüklerini temizledikleri bilinmektedir.

Veri Koruma

Son olarak, önemli verilerinizin nerede bulunduğunu ve doğru sistemlerin uygulanıp uygulanmadığını bilmediğiniz sürece kuruluşunuz için yeterli korumayı uygulayamazsınız. Bu, özellikle kullanıcıların birden fazla cihaz, uygulama, hizmet ve coğrafi konumdan verilere erişmesini gerektiren günümüzün hibrit çalışma ortamlarında kritik öneme sahiptir.

Derinlemesine savunma yaklaşımı, veri hırsızlığına veya sızıntısına karşı koruma sağlamak amacıyla veri güvenliğinizi daha iyi güçlendirmenin bir yoludur. Bu yaklaşımı oluştururken, şirket içi, hibrit veya çoklu bulut konumları da dahil olmak üzere tüm veri varlığınızın tam görünürlüğüne sahip olduğunuzdan emin olun. Ayrıca verilerinizin nasıl erişildiğini, depolandığını ve paylaşıldığını anlamak için verilerinizi doğru şekilde etiketlemeniz ve sınıflandırmanız gerekir.

Bu yapıldıktan sonra, verilerle ilgili kullanıcı bağlamını ve kullanıcı faaliyetlerinin potansiyel veri güvenliği olaylarına nasıl yol açabileceğini inceleyerek içeriden kaynaklanan riskleri yönetmeye odaklanın. Bu aynı zamanda hassas verilerin uygunsuz şekilde kaydedilmesini, saklanmasını veya yazdırılmasını önlemeye yardımcı olacak uygun erişim kontrollerinin uygulanmasını da içermelidir.

Son olarak veri yönetişimi, iş ekiplerinin kendi verilerinin koruyucusu haline gelmesine doğru kayıyor. Bu, kuruluşların birleşik bir yapıya ihtiyaç duyduğu anlamına gelir Veri yönetimi tüm kuruluş çapında bir yaklaşım. Bu tür proaktif yaşam döngüsü yönetimi, daha iyi veri güvenliğine ve demokratikleşmeye yol açabilir.

Siber güvenlik sürekli bir çaba gerektirebilir ancak her zaman karmaşık olması gerekmez. Düzgün bir şekilde uygulandığında, basit güvenlik hijyen önlemleri genel güvenlik duruşunuzu sağlamlaştırmaya yönelik uzun bir yol kat edebilir.

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- PlatoData.Network Dikey Üretken Yapay Zeka. Kendine güç ver. Buradan Erişin.

- PlatoAiStream. Web3 Zekası. Bilgi Genişletildi. Buradan Erişin.

- PlatoESG. karbon, temiz teknoloji, Enerji, Çevre, Güneş, Atık Yönetimi. Buradan Erişin.

- PlatoSağlık. Biyoteknoloji ve Klinik Araştırmalar Zekası. Buradan Erişin.

- Kaynak: https://www.darkreading.com/microsoft/cyber-hygiene-a-first-line-of-defense-against-evolving-cyber-attacks

- :vardır

- :dır-dir

- :Neresi

- $UP

- a

- kabiliyet

- erişim

- erişilen

- Hesap

- karşısında

- faaliyetler

- aktörler

- idari

- karşı

- Tehditlere Karşı

- çevik

- Uyarmak

- Türkiye

- Ayrıca

- her zaman

- an

- analist

- ve

- antivirüs

- herhangi

- uygulamalı

- yaklaşım

- uygulamalar

- ARE

- etrafında

- AS

- saldırı

- saldırılar

- Doğrulama

- otomatikleştirmek

- otomatik olarak

- ayrıca otomasyonun

- Otomasyon

- farkında

- bariyer

- merkezli

- temel

- BE

- olma

- olmuştur

- önce

- olmak

- Daha iyi

- biyometri

- Engellemek

- bina

- iş

- fakat

- by

- CAN

- yapamam

- yetenekleri

- zincir

- seçim

- sınıflandırmak

- açık

- cms

- ortak

- tamamlamak

- karmaşık

- kapsamlı

- uzlaşma

- Sosyal medya

- Düşünmek

- sabit

- bağlam

- kontroller

- çatlak

- Suçlular

- kritik

- Şu anda

- Siber

- cyberattacks

- siber suçluların

- devir

- veri

- veri güvenliği

- Tarih

- Savunma

- demokratikleşme

- Rağmen

- Bulma

- caydırıcı

- cihaz

- Cihaz

- dijital

- gelmez

- yapılmış

- kolay

- Etkili

- elemanları

- ortaya çıkan

- etkin

- gayret

- Son nokta

- nişan

- kuruluş

- Tüm

- giriş

- çevre

- ortamları

- özellikle

- arazi

- Etkinlikler

- Her

- gelişen

- incelenmesi

- örnek

- gerçek

- faktörler

- FAIL

- bulma

- bulgular

- Ad

- odak

- odaklanmış

- İçin

- güçlendirmek

- bulundu

- sürtünmesiz

- itibaren

- coğrafi

- Go

- gol

- Tercih Etmenizin

- yönetim

- Grubun

- Bekçi

- donanım

- Var

- haber başlıkları

- yardım et

- yardım

- yardımcı olur

- okuyun

- Ne kadar

- HTTPS

- melez

- Hibrit Çalışma

- belirlenmesi

- if

- etkili

- uygulamak

- uygulanan

- uygulanması

- önemli

- in

- dahil

- içerir

- Dahil olmak üzere

- sanayi

- bilgi

- içerideki

- anlayışlar

- etkileşim

- içine

- IT

- jpg

- tutmak

- koruma

- anahtarlar

- Nezaket.

- Bilmek

- bilinen

- etiket

- Eksiklik

- büyük

- Geç

- son

- öncülük etmek

- miras

- kaldıraç

- hayat

- sevmek

- çizgi

- ll

- bulunan

- yerleri

- Uzun

- yapmak

- kötü amaçlı yazılım

- yönetim

- yönetme

- çok

- Mayıs..

- anlamına geliyor

- önlemler

- yöntem

- MFA

- Microsoft

- izlemek

- Daha

- hareket

- çok faktörlü kimlik doğrulama

- çoklu

- şart

- gerek

- gerekli

- asla

- haber

- of

- sık sık

- sıklıkla

- on

- ONE

- işletme

- Operasyon

- Opsiyonlar

- or

- kuruluşlar

- organizasyonlar

- tüm

- kendi

- Bölüm

- geçiş

- Şifre

- Yamalar

- Platon

- Plato Veri Zekası

- PlatoVeri

- politikaları

- mümkün

- potansiyel

- PowerShell

- önlemek

- Önleme

- prensip

- baskı

- önceliklendirme

- ayrıcalık

- Proaktif

- Süreçler

- söz

- uygun

- uygun şekilde

- korumak

- koruma

- sağlamak

- hızla

- yükseltmek

- fidye

- daha doğrusu

- Okuma

- gerçekleştirmek

- tavsiye etmek

- kurtarma

- uygun

- güvenerek

- rapor

- gerektirir

- Yanıtlamak

- yanıt

- yanıt

- sonuç

- Açığa

- krallar gibi yaşamaya

- Risk

- rt

- s

- tasarruf

- güvenli

- güvenlik

- gönderme

- hassas

- sensörler

- Hizmetler

- Paylaşılan

- KAYDIRMA

- meli

- önemli

- Basit

- tek

- So

- Yazılım

- çözüm

- Çözümler

- Yine

- saklı

- depolamak

- Stratejik olarak

- böyle

- yeterli

- elbette

- Sistemler

- Hedef

- takım

- takım

- teknoloji

- göre

- o

- The

- hırsızlık

- ve bazı Asya

- Onları

- Bunlar

- onlar

- Re-Tweet

- tehdit

- tehdit aktörleri

- tehditler

- üç

- vakitli

- için

- bugün

- çok

- araçlar

- üst

- karşı

- tetikleyebilir

- Güven

- anlamak

- kullanım

- kullanıcı

- kullanıcılar

- Doğrulama

- görünürlük

- Yol..

- we

- İYİ

- ne zaman

- olup olmadığını

- hangi

- süre

- ile

- İş

- iş akışları

- XDR

- Sen

- zefirnet

- sıfır

- sıfır güven