İnternet kaotik bir ortamdır; paketler eşit şekilde dağıtılmış bir dizi kaynaktan çeşitli hedeflere akma eğilimindedir.

Ancak dağıtılmış hizmet reddi (DDoS) saldırısı sırasında kaos birdenbire daha düzenli hale gelir: Çok sayıda cihaz, küçük bir zaman diliminde sınırlı sayıda adrese ağ paketleri gönderir. Pasifik Kuzeybatı Ulusal Laboratuvarı'ndan (PNNL) bir grup araştırmacı, internetin entropisindeki bu tür olağandışı değişiklikleri analiz ederek şunları yapabileceklerini söyledi: DDoS saldırılarının %99'unu tespit edin Ortalama olarak yalnızca %2'lik yanlış pozitiflik oranıyla. Yöntemlerini 10 standart algoritmadan oluşan bir setle karşılaştırdılar. bir tek Saldırıların ortalama %52'si ve en iyi senaryoda saldırıların %62'si.

PNNL'de bilgisayar bilimcisi ve yazar olan Ömer Subaşı, araştırmacıların "Genelleştirilmiş entropinin diferansiyel analizi yoluyla DDoS saldırı tespiti" veya DoDGE olarak adlandırdıkları algoritmanın, diğer önlemlere göre hem daha doğru hem de bir saldırıyı hatalı şekilde tanımlamaya daha az eğilimli olduğunu söylüyor. sunulan konuyla ilgili bir makalenin IEEE Uluslararası Siber Güvenlik ve Dayanıklılık Konferansı.

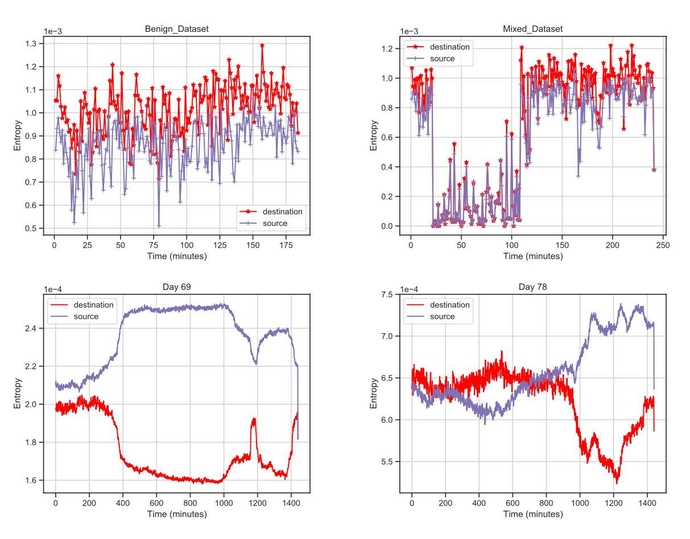

"Normal koşullar altında, göndericilerden alıcılara giden trafik nispeten iyi dağılmıştır ve bu entropi seviyesi oldukça sabit kalır" diyor. “Ancak saldırı senaryolarında gönderenler ve alıcılar arasında bir dengesizlik tespit ediyoruz. Bunun zaman içinde nasıl değiştiğini ve değişimin derecesini ölçerek devam eden saldırıları tespit edebiliyoruz."

Fidye yazılımı ve iş e-postası güvenliği (BEC) saldırıları güvenlik gruplarının en çok dikkatini çekerken, DDoS saldırıları işletmeler için en etkili olmaya devam ediyor. Verizon'un yıllık raporuna göre, son dört yılda şirketler tarafından bildirilen güvenlik olaylarının en büyük payını DDoS saldırıları oluşturdu.Veri İhlali Araştırmaları Raporu".

Akamai araştırmacısı Allen West, daha iyi tespit yöntemlerinin işletmelerin saldırılara daha hızlı yanıt vermesine ve daha iyi karşı önlemler almasına yardımcı olabileceğini söylüyor.

"Şu anda bir DDoS saldırısının gerçekleşip gerçekleşmediğini doğrulayabilmek, savunucuların hassas trafik filtreleme ve DDoS'a özgü diğer koruma hizmetleri gibi hedefe yönelik savunma mekanizmalarını güvenle konuşlandırmasına olanak tanıyor" diyor. "Aynı zamanda hedef organizasyonun, olay hakkında istihbarat açısından değerli olan daha fazla bilgi toplamasına olanak tanıyor, bu da onların saldırıların arkasındaki kaynağı veya nedeni çıkarmasına olanak tanıyor."

İnternet Kaosu Normaldir

Hizmet reddi (DoS) saldırılarını tespit etmek için en yaygın yaklaşım bir eşik oluşturmaktır - trafikteki bir artışın saldırı olarak kabul edildiği üst bant genişliği veya paket sayısı. PNNL araştırması bunun yerine ağ trafiğinin entropisini ölçer ve özellikle entropinin iki ölçüsünün nasıl değiştiğine odaklanır: Hedefte, bir DDoS saldırısı sırasında belirli bir kaynak talebi artar, bu da daha az entropiye yol açarken kaynak sayısı artarak entropiyi artırır. .

PNNL'nin baş araştırmacısı Kevin Barker, araştırmacıların zaman içindeki küçük değişikliklere bakarak "ani olaylar" olarak adlandırılan meşru trafik artışları ile gerçek saldırılar arasında ayrım yaptığını söylüyor.

"Mevcut çalışmaların yalnızca bir kısmı bu farklılaşma sorununu çözmeye çalışıyor" diyor. "Alternatif çözümler ya eşikler kullanıyor ya da ML/AI tabanlı; bu da büyük veri gerektiriyor ve uyum sağlamak için maliyetli eğitim ve yeniden eğitim gerektiriyor."

Akamai's West, gerçek bir saldırı ile örneğin bir haber olayı veya viral içerik nedeniyle meşru trafikte meydana gelen artış arasındaki farkı hızlı bir şekilde ayırt edebilme yeteneğinin, bir yanıtın belirlenmesinde kritik öneme sahip olduğunu söylüyor.

West, "Bir DDoS saldırısında, meşru trafiği korurken kötü niyetli trafiği tanımlama ve engelleme çabaları ana öncelik olacaktır" diyor. "Ancak 'flash olaylar'la, daha agresif önlemler almadan bu yükü mümkün olduğunca zarif bir şekilde ele almak için farklı eylemler gerçekleştirilebilir."

Yanlış Pozitiflerin Hala Düşmesi Gerekiyor

Araştırmacılara göre, DDoS saldırılarının entropi tabanlı tespiti, eşik tabanlı yöntemlerle önemli ölçüde iyileşiyor ve meşru içeriğin yanlış sınıflandırılma oranı (yanlış pozitif olarak da bilinir) nispeten düşük. Teknik, tüm vakalarda %7'nin altında ve 2 gerçek dünya veri setinde ortalama %10'nin altında hatalı pozitif oranlara sahipti.

Cloudflare ürün başkan yardımcısı Patrick Donahue, gerçek dünyada faydalı olabilmesi için bu tür tekniklerin sıfıra yaklaşan yanlış pozitif oranına sahip olması gerektiğini söylüyor.

"Yıllar geçtikçe, laboratuvarın dar tanımlı parametrelerinde iyi çalışan ancak etkili olmayan veya ölçeklenemeyen araştırma tekniklerinin yayınlandığını gördük" diyor. "Örneğin, gerçek dünyadaki müşterilerin tolere edeceği hatalı pozitif oranlar ve geniş ölçekte tespit etmek için gereken örnekleme oranları, genellikle laboratuvarda kabul edilebilir olanlardan önemli ölçüde farklılık gösterir."

PNNL araştırmacıları, algoritmalarının uyarlanabilir olduğunu, dolayısıyla saldırı tespitinde bir miktar hassasiyetten ödün verilerek yanlış pozitif oranının en aza indirilebileceğini vurguluyor. Üstelik gerçek dünya senaryolarında temel algoritmayı güçlendirmek için ek veriler kullanılabilir.

PNNL'den Barker, laboratuvarın duyurusunda, hesaplama açısından nispeten hafif olduğundan DoDGE algoritmasının, bağlı cihazların sayısını önemli ölçüde artırmasının beklendiği 5G ağları için esnek altyapı oluşturma konusunda faydalar sağlayabileceğini belirtti.

Barker, "İnternete bağlı çok daha fazla cihaz ve sistem varken, sistemlere kötü niyetli saldırılarda bulunmak için eskisinden çok daha fazla fırsat var" dedi. “Ağlara her geçen gün ev güvenlik sistemleri, sensörler ve hatta bilimsel araçlar gibi daha fazla cihaz ekleniyor. Bu saldırıları durdurmak için elimizden geleni yapmalıyız” dedi.

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- PlatoData.Network Dikey Üretken Yapay Zeka. Kendine güç ver. Buradan Erişin.

- PlatoAiStream. Web3 Zekası. Bilgi Genişletildi. Buradan Erişin.

- PlatoESG. Otomotiv / EV'ler, karbon, temiz teknoloji, Enerji, Çevre, Güneş, Atık Yönetimi. Buradan Erişin.

- Blok Ofsetleri. Çevre Dengeleme Sahipliğini Modernleştirme. Buradan Erişin.

- Kaynak: https://www.darkreading.com/dr-tech/analyzing-network-chaos-leads-to-better-ddos-detection

- :dır-dir

- 10

- 2%

- 5G

- 7

- a

- kabiliyet

- Yapabilmek

- Hakkımızda

- yukarıdaki

- kabul edilebilir

- Göre

- doğru

- karşısında

- eylemler

- gerçek

- uyarlamak

- katma

- Ek

- adres

- adresleri

- agresif

- algoritma

- algoritmalar

- Türkiye

- izin vermek

- veriyor

- Ayrıca

- alternatif

- an

- analiz

- analiz

- ve

- duyuru

- yıllık

- görünmek

- yaklaşım

- yaklaşan

- ARE

- AS

- At

- saldırı

- saldırılar

- Dikkat

- yazar

- ortalama

- Bant genişliği

- temel

- BE

- BEC

- olur

- önce

- arkasında

- olmak

- faydaları

- Daha iyi

- arasında

- Engellemek

- artırmak

- artırılması

- her ikisi de

- ihlal

- bina

- iş

- iş e-postası güvenliği ihlali

- işletmeler

- fakat

- by

- CAN

- durumlarda

- neden

- değişiklik

- değişiklikler

- Kaos

- Grafikler

- koşullar

- CloudFlare

- ortak

- Şirketler

- karşılaştırıldığında

- uzlaşma

- bilgisayar

- Konferans

- kendine güvenerek

- Onaylamak

- bağlı

- kabul

- içerik

- pahalı

- olabilir

- yaratmak

- kritik

- Şu anda

- Müşteriler

- Siber

- siber güvenlik

- veri

- veri kümeleri

- veri kümeleri

- gün

- DDoS

- DDoS saldırı

- Defenders

- Savunma

- tanımlı

- derece

- dağıtmak

- Destinasyon

- belirlemek

- Bulma

- belirlenmesi

- Cihaz

- farklılık

- fark

- farklı

- farklılaştırmak

- farklılaşmış

- Türev

- dağıtıldı

- do

- DOS

- dublajlı

- gereken

- sırasında

- Etkili

- çabaları

- ya

- E-posta

- olarak güçlendiriyor

- Hatta

- Etkinlikler

- olaylar

- Her

- her gün

- her şey

- örnek

- mevcut

- beklenen

- oldukça

- yanlış

- süzme

- flaş

- akış

- odaklanma

- İçin

- dört

- ÇERÇEVE

- itibaren

- toplamak

- En büyük

- grup

- Grubun

- Büyür

- vardı

- sap

- Var

- he

- yardım et

- Ana Sayfa

- Ne kadar

- Ancak

- HTTPS

- tespit

- belirlemek

- dengesizlik

- etkili

- in

- olay

- Artırmak

- bilgi

- Altyapı

- yerine

- enstrümanlar

- İstihbarat

- Uluslararası

- Internet

- Soruşturmalar

- IT

- jpg

- koruma

- bilinen

- laboratuvar

- laboratuvar

- büyük

- önemli

- İlanlar

- sol

- meşru

- az

- seviye

- hafif

- sevmek

- Sınırlı

- yük

- bakıyor

- Ana

- çok

- maddi olarak

- maksimum genişlik

- Mayıs..

- önlemler

- mekanizmaları

- orta

- yöntem

- yöntemleri

- Daha

- Dahası

- çoğu

- ulusal

- gerek

- ağ

- ağ trafiği

- ağlar

- haber

- normal

- numara

- of

- sık sık

- on

- devam

- bir tek

- Fırsatlar

- or

- kuruluşlar

- Diğer

- tekrar

- Pasifik

- paketler

- kâğıt

- parametreler

- geçmiş

- patrick

- perspektif

- yer

- Platon

- Plato Veri Zekası

- PlatoVeri

- Nokta

- Bakış açısı

- pozitif

- mümkün

- gerek

- Hassas

- sundu

- başkan

- Anapara

- öncelik

- Sorun

- PLATFORM

- koruma

- yayınlanan

- koymak

- hızla

- fidye

- oran

- oranlar

- gerçek

- Gerçek dünya

- neden

- Nispeten

- kalıntılar

- Bildirilen

- isteklerinizi

- gerektirir

- gereklidir

- araştırma

- araştırmacı

- Araştırmacılar

- esnek

- kaynak

- Yanıtlamak

- yanıt

- krallar gibi yaşamaya

- s

- feda

- Adı geçen

- diyor

- ölçek

- senaryo

- senaryolar

- bilimsel

- bilim adamı

- güvenlik

- görüldü

- göndermek

- sensörler

- Hizmetler

- set

- Setleri

- paylaş

- şov

- önemli ölçüde

- küçük

- So

- Futbol

- Çözümler

- biraz

- Kaynak

- kaynaklar

- özel

- özellikle

- kararlı

- standart

- belirtilen

- Yine

- dur

- stres

- böyle

- dalgalanma

- Surges

- Sistemler

- alınan

- alma

- Hedef

- Hedeflenen

- teknikleri

- göre

- o

- The

- Kaynak

- ve bazı Asya

- Onları

- Orada.

- Bunlar

- onlar

- Re-Tweet

- eşik

- zaman

- için

- üst

- konu

- trafik

- Eğitim

- gerçek

- iki

- aciz

- altında

- kullanım

- Kullanılmış

- Değerli

- çeşitlilik

- Ve

- Verizon

- üzerinden

- mengene

- Başkan Yardımcısı

- Görüntüle

- viral

- viral içerik

- we

- İYİ

- Batısında

- olup olmadığını

- hangi

- süre

- irade

- ile

- olmadan

- İş

- Dünya

- yıl

- zefirnet

- sıfır