Liderliğinde Anurag Şen, GüvenlikDedektifler siber güvenlik ekibi, ABD ödeme yazılımı sağlayıcısı Transact Campus'u etkileyen bir veri açığı tespit etti.

Şirketin web sitesine göre, Transact Campus'ün teknolojisi, yüksek öğrenim kurumlarında öğrenci satın alma işlemlerini desteklemek için çeşitli ödeme işlevlerini tek bir mobil platformda birleştiriyor.Transact Campus'ün hizmetleri, öğrenciler ve kurumlar için ödeme süreçlerini kolaylaştırıyor.

Transact Campus ile ilgili verileri içeren bir Elasticsearch sunucusu, herhangi bir parola koruması olmadan güvensiz bırakıldı ve bu nedenle 1 milyondan fazla öğrenci kaydını ifşa etti.

Transact Kampüs Kimdir?

Transact Campus, mobil ödemeleri ve kullanıcı kimliğini ("Kampüs Kimliği" ile) öğrenciler için tek bir uygulamaya entegre eden ABD yüksek öğretim kurumlarına bir kampüs ödeme teknolojisi satıyor.

Öğrenciler, etkinlik biletleri ve indirim stantlarından, otomatlardan ve üçüncü taraf satıcılardan ürünler dahil olmak üzere benzersiz kişisel hesapları ("Kampüs Kimliği") ile öğrenim ücretleri ve diğer çeşitli yerinde ayrıcalıklar için nakitsiz ödeme yapabilirler.

Kampüs kimlikleri, yazıcı erişimi, kapı erişimi, etkinlik erişimi ve derse devam izleme gibi çeşitli diğer kampüs işlevlerine öğrenci erişimini yetkilendirmek için de kullanılabilir.

Transact Campus'ün merkezi Phoenix, Arizona'dadır. Şirketin 1984 yılında kurulmasından bu yana, Transact Campus 12 müşteri kurumda 1,300 milyon öğrenciye hizmet vererek 45 milyar dolarlık işlemi kolaylaştırdı. Transact Kampüsü şu anda yaklaşık 400 kişiyi istihdam etmekte ve tahmini yıllık 100 milyon ABD Doları gelir elde etmektedir.

Neler Ortaya Çıktı?

Açık Elasticsearch sunucusu, toplamda 1 GB'den fazla veri içeren 5 milyondan fazla kaydı açığa çıkardı. Sunucu erişilebilir bırakıldı ve verileri şifrelenmedi.

Elasticsearch'ün günlükleri, Transact Campus hizmetlerini kullanan çeşitli kolejlerden gelen verileri içeriyordu. Bu veriler, maruz kalan bu kurumlardaki öğrencilere aittir.

Açık sunucuda aşağıdakiler de dahil olmak üzere çeşitli öğrenci PII biçimleri açığa çıktı:

- Tam isimler

- E-mail adresleri

- Telefon numaraları

- Düz metin olarak oturum açma kimlik bilgileri, dahil. kullanıcı adları ve şifreler

- Ödeme detayları, dahil satın alma miktarı ve zamanı

- Kredi kartı bilgileri (eksik), dahil. Kredi kartı numaralarının, son kullanma tarihlerinin ve banka bilgilerinin 6 ilk hanesi (BIN*) ve son 4 hanesi

- Satın alınan yemek planları ve yemek planı bakiyeleri

*Not: Banka Kimlik Numarası (BIN), ödeme kartı numarasının ilk altı hanesidir. Bu numaralar kartı vereni tanımlar.

SafetyDetectives siber güvenlik ekibi, belirli bir bağlantı noktasındaki IP adreslerini kontrol ederken açık Elasticsearch sunucusunu buldu. Sunucu canlıydı ve keşif sırasında güncelleniyordu.

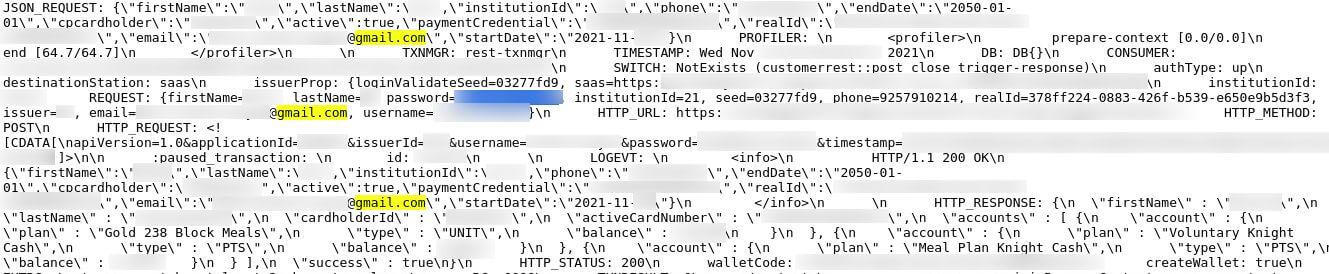

Aşağıdaki ekran görüntülerinde öğrenci verilerini açığa çıkaran sunucu günlüklerinin kanıtlarını görebilirsiniz.

Sunucu günlüklerinde oturum açma ayrıntıları, cüzdan bakiyeleri ve diğer kişisel bilgiler

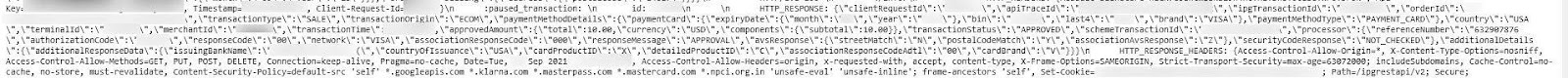

İşlem ve ödeme detayları sunucuda da açığa çıktı

Verilere maruz kalma, Transact Campus hesap sahibi olan öğrencileri etkiler. Aileler de etkilenebilir. Örneğin, bir öğrencinin öğrenim ücretlerini finanse etmeleri veya bir öğrenciyi bir Transact Campus hesabı aracılığıyla finansal olarak desteklemeleri durumunda velinin ödeme ayrıntıları ifşa olabilir. Maruz kalan kolejlerden birindeki bir hesaba bağlı hesabı ve/veya ödeme ayrıntıları olan herhangi bir kişi etkilenebilir.

Bu olayda tam olarak kaç kişinin maruz kaldığını bilmek mümkün değil. Ancak, sunucuda açığa çıkan e-posta adreslerinin ve telefon numaralarının hacmi, tahminen 30,000-40,000 öğrencinin etkilendiğini gösteriyor.

Transact Campus, ABD yüksek öğretim kurumlarıyla ilgilenir ve bu nedenle, açığa çıkan Elasticsearch, öncelikle ABD vatandaşlarını etkiler.

Aşağıdaki tabloda bu veri maruziyetinin tam bir dökümünü görebilirsiniz.

| Açığa çıkan kayıt sayısı | 1 milyondan fazla |

| Etkilenen kullanıcı sayısı | 30,000-40,000 kişi (kabaca tahmin) |

| maruz kalma boyutu | Yaklaşık 5 GB |

| Sunucu konumu | Amerika Birleşik Devletleri |

| Şirketin Yeri | Phoenix, Arizona, Amerika Birleşik Devletleri |

Açık sunucuyu 6 Aralık 2021'de keşfettik ve ardından 8 Aralık 2021'de Transact Campus'e ulaştık.

Transact Campus ile ilk temasımızı 9 ve 14 Aralık 2021 tarihlerinde gerçekleştirdik ancak bir yanıt alamadık. 9 Ocak 2022'de US-CERT'e e-posta gönderdik ve 13 Ocak 2022'de bazı önemli kişilere takip mesajları gönderdik — Transact Campus aynı gün yanıt verdi. 14 Ocak 2022'de sızıntıyı sorumlu bir şekilde Transact Campus'e bildirdik ve 16 Ocak 2022'de veri ihlali güvence altına alındı.

Transact Campus daha sonra mesajlarımızı yanıtladı ve Elasticsearch sunucusunun kendi kontrolleri altında olmadığını söyledi:

"Görünüşe göre bu, bir demo için üçüncü bir tarafça kurulmuş ve hiçbir zaman kaldırılmamış. Veri kümesinin sahte bir veri kümesiyle doldurulduğunu ve herhangi bir üretim verisi kullanmadığını doğruladık."

Not: Açık Elasticsearch'te bir kullanıcı örneğini kontrol ettik ve bu veriler gerçek kişilere ait gibi görünüyordu.

Foundry'den açıklama:

“Bu olay Transact'taki hiçbir sistemi etkilemedi; tek bir Foundry ağ geçidi sunucusuna izole edildi. Potansiyel risk, savunmasız Elasticsearch kümelerini aktif olarak tarayan bir üçüncü taraf güvenlik şirketi tarafından keşfedildi. Elasticsearch sunucusu amaçlandığı gibi test verileri yerine, 700 Ekim 10 ile 2021 Ocak 14 arasında yemek planı hesabına erişim için kaydolmaya çalışan 2022'den az öğrencinin açık metin kullanıcı adı ve şifrelerini içeren üretim günlüklerini aldı. bu zaman dilimi etkilenen hesapları da açıklıyor."

Transact'tan açıklama:

“Ayrıca üretim kayıtlarına erişen herhangi biri, yalnızca kullanıcı adı ve şifresiz metin şifresini kullanarak Transact platformunda işlem yapamazdı. Transact, çok dikkatli bir şekilde şifre değişikliğini zorladı. Transact, SafetyDetectives'ten bildirim aldıktan sonra da önemli bir inceleme çalışması başlattı. Transact müşteri ve öğrenci verilerinin ve bu verileri toplayan, işleyen ve koruyan sistemlerin korunması kritik öneme sahiptir. Bu nedenle sistemlerin, uygulamaların ve hizmetlerin güvenliği, olası tehditleri ortadan kaldıracak kontrolleri ve önlemleri içerir. Transact'ın bilgi güvenliği ve gizlilik önlemleri, verilere ve sistemlere yetkisiz erişime, bunların değiştirilmesine, ifşa edilmesine veya imha edilmesine karşı koruma sağlamak için uygulanır. Transact, müşterilerine en yüksek düzeyde güvenlik sağlamaya kararlıdır ve mevcut durumu ve sistemlerinin güvenliğine yönelik diğer potansiyel tehditleri izlemeye devam edecektir."

Veriye Maruz Kalma Etkisi

Veritabanı güvenli değilken kötü niyetli kişilerin veritabanına erişip erişmediğini bilemeyiz ve bilmiyoruz. Kötü aktörler sunucunun verilerini okuduysa veya indirdiyse, sunucunun içeriği, açıkta kalan öğrencileri siber suç riskiyle karşı karşıya bırakabilir.

Spam pazarlama, kimlik avı saldırıları, ve dolandırıcılığı Transact Campus kullanıcıları için iletişim bilgileri, tam adlar ve diğer hassas ayrıntılarla mümkündür. Saldırganlar, çok sayıda sızdırılmış e-posta adresiyle spam pazarlama kampanyaları yürütebilir, binlerce kişiye kimlik avı mesajları, kötü amaçlı yazılımlar ve dolandırıcılıklar gönderebilir.

Bir kimlik avı saldırısında, bir siber suçlu, öğrencileri kredi kartlarının arkasındaki CVV numaraları gibi ek kişisel veri biçimleri sağlamaya ikna etmek için güvenilir bir birey (üniversite çalışanı gibi) gibi davranabilir. Kimlik avcıları, bir öğrenciyi kötü amaçlı bir bağlantıya tıklamaya da ikna edebilir. Bir kez tıklandığında, kötü amaçlı bağlantılar, kurbanın cihazına diğer veri toplama ve siber suç biçimlerini destekleyebilecek kötü amaçlı yazılımlar indirebilir.

Siber suçlular sunucuya erişirse, ifşa olan öğrenciler de dolandırıcılıkla hedef alınabilir. Bir dolandırıcılıkta, bir siber suçlu kurbanı kendisine para ödemesi için kandırmaya çalışır. Kimlik avı saldırıları gibi, siber suçlular da kurbanı hedeflemek için diğer açık veri biçimlerini kullanabilir. Örneğin, bir siber suçlu, maruz kalan bir öğrenciyi ödenmemiş öğrenim ücretlerini doğrudan saldırgana ödemeye ikna edebilir.

Açık hesap kimlik bilgileri düz metin olarak saklandı ve bu, etkilenen öğrenciler için daha fazla risk oluşturuyor. Herhangi bir bilgisayar korsanı sunucuya eriştiyse, şifrelenmemiş kullanıcı adlarını ve şifreleri kolayca okuyabilirdi. Bir siber suçlu, bu bilgilerle öğrencilerin hesaplarına erişebilir ve potansiyel olarak ayrıntıları değiştirebilir ve bir ücret ödenmediği takdirde büyük suçlamalar yapmakla tehdit edebilir.

Verilere Maruz Kalmayı Önleme

Verilerimizi korumak ve siber suç riskini en aza indirmek için ne yapabiliriz?

Verilerin açığa çıkmasını önlemek için birkaç ipucu:

- Kişisel bilgilerinizi o varlığa %100 güvenmediğiniz sürece bir şirkete, kuruluşa veya kişiye vermeyin.

- Yalnızca güvenli bir alan adına (başlangıçta “https” ve/veya kapalı kilit sembolü olan alanlar) sahip web sitelerini ziyaret edin.

- Sosyal güvenlik numaranız gibi en hassas veri formlarınızı sağlarken ekstra dikkatli olun.

- Harfler, sayılar ve sembollerin bir karışımını içeren çok sağlam parolalar oluşturun. Şifrelerinizi düzenli olarak güncelleyin.

- Yasal bir kaynaktan geldiğinden tamamen emin olmadıkça çevrimiçi bir bağlantıya tıklamayın. Bağlantılar, e-postalarda, mesajlarda veya meşru etki alanları gibi görünen kimlik avı web sitelerinde olabilir.

- İçeriğiniz ve bilgileriniz yalnızca arkadaşlarınız ve güvenilir kullanıcılar tarafından görülebilecek şekilde sosyal medyadaki gizlilik ayarlarınızı düzenleyin.

- Herkese açık veya güvenli olmayan bir WiFi ağı kullanırken çok hassas verileri (kredi kartı numaraları veya parolalar gibi) görüntülemekten veya yazmaktan kaçının.

- Siber suç riskleri, veri korumanın önemi ve kimlik avı saldırılarına ve kötü amaçlı yazılımlara kurban gitme şansınızı azaltan yöntemler hakkında kendinizi eğitin.

Hakkımızda

SafetyDetectives.com dünyanın en büyük antivirüs inceleme web sitesidir.

SafetyDetectives araştırma laboratuvarı, kurumları kullanıcılarının verilerini nasıl koruyacakları konusunda eğitirken, çevrimiçi topluluğun kendisini siber tehditlere karşı savunmasına yardımcı olmayı amaçlayan ücretsiz bir hizmettir. Web haritalama projemizin genel amacı, interneti tüm kullanıcılar için daha güvenli bir yer haline getirmeye yardımcı olmaktır.

Önceki raporlarımız, çok sayıda yüksek profilli güvenlik açığını ve veri sızıntısını gün ışığına çıkarmıştı. Amerikan sosyal analiz platformu IGBlade, aynı zamanda bir ihlal Brezilya Pazar Yeri Entegratör platformu Hariexpress.com.br 610 GB'tan fazla veri sızdırdı.

Son 3 yıldaki SafetyDetectives siber güvenlik raporlarının tam bir incelemesi için aşağıdaki adresi izleyin: SafetyDetectives Siber Güvenlik Ekibi.

- "

- 000

- 10

- 2021

- 2022

- a

- Hakkımızda

- bolluk

- erişim

- ulaşılabilir

- erişme

- Hesap

- Ek

- adresleri

- etkiler

- etkileyen

- bağlı şirket

- karşı

- Türkiye

- miktar

- analytics

- yıllık

- antivirüs

- kimse

- uygulamayı yükleyeceğiz

- uygulamaları

- arizona

- etrafında

- katılım

- bakiyeler

- Banka

- Başlangıç

- olmak

- altında

- arasında

- Milyar

- ihlal

- Arıza

- Kampanyalar

- Kampus

- Kartlar

- dikkatli

- parasız

- şansı

- değişiklik

- yükler

- denetleme

- sınıf

- istemciler

- kapalı

- toplamak

- Toplamak

- Kolej

- taahhüt

- topluluk

- şirket

- Şirketin

- tamamen

- Davranış

- UAF ile

- içerik

- devam etmek

- kontrol

- kontroller

- olabilir

- Tanıtım

- kredi

- kredi kartı

- Kredi kartları

- kritik

- akım

- Şu anda

- Siber

- Siber suç

- siber suçluların

- Siber güvenlik

- veri

- veri ihlali

- veri koruma

- veri seti

- veritabanı

- Tarih

- gün

- Fırsatlar

- ayrıntılar

- cihaz

- DID

- basamak

- çalışkanlık

- direkt olarak

- keşfetti

- keşif

- domain

- Alan Adı

- etki

- aşağı

- indir

- kolayca

- eğitmek

- Eğitim

- çaba

- E-posta

- istihdam

- meşgul

- varlık

- tahmin

- tahmini

- Etkinlikler

- kesinlikle

- örnek

- maruz

- sahte

- aileleri

- Fiyatlandırma(Yakında)

- Ad

- takip et

- takip etme

- formlar

- bulundu

- Kurulmuş

- itibaren

- tam

- fonksiyonlar

- fon

- daha fazla

- geçit

- Hacker

- merkezi

- yardım et

- daha yüksek

- Yüksek öğretim

- büyük ölçüde

- sahipleri

- Ne kadar

- Nasıl Yapılır

- Ancak

- HTTPS

- Kimlik

- belirlemek

- uygulanan

- önem

- imkânsız

- dahil

- Dahil olmak üzere

- bireysel

- bilgi

- bilgi Güvenliği

- kurumları

- Internet

- IP

- IP adresleri

- IT

- kendisi

- Ocak

- anahtar

- Bilmek

- laboratuvar

- büyük

- sızıntı

- Kaçaklar

- seviye

- ışık

- LINK

- bağlantılar

- yaşamak

- Makineler

- korumak

- yapmak

- kötü amaçlı yazılım

- haritalama

- Pazarlama

- çarşı

- maskeli balo

- önlemler

- medya

- yöntemleri

- milyon

- Telefon

- mobil ödemeler

- para

- izlemek

- izleme

- Daha

- çoğu

- çoklu

- isimleri

- ağ

- numara

- sayılar

- ofset

- Online

- açık

- kuruluşlar

- organizasyonlar

- Diğer

- ödenmiş

- belirli

- Parti

- Şifre

- şifreleri

- ödeme

- Ödeme kartı

- ödemeler

- İnsanlar

- kişi

- kişisel

- kişisel bilgi

- Kimlik avı

- Kimlik avı saldırısı

- kimlik avı saldırıları

- anka kuşu

- platform

- mümkün

- potansiyel

- güç kelimesini seçerim

- önceki

- gizlilik

- başına

- süreç

- Süreçler

- üretim

- Ürünler

- proje

- korumak

- koruma

- sağlamak

- sağlayan

- sağlama

- halka açık

- alımları

- amaç

- teslim almak

- kayıtlar

- azaltmak

- kayıt olmak

- kayıtlar

- Raporlar

- araştırma

- gelir

- yorum

- Risk

- riskler

- daha güvenli

- aynı

- Aldatmaca

- dolandırıcılığı

- güvenli

- Secured

- güvenlik

- hizmet

- Hizmetler

- set

- birkaç

- önemli

- beri

- tek

- ALTINCI

- oldukça büyük

- So

- Sosyal Medya

- sosyal medya

- Yazılım

- biraz

- Spam

- standları

- kolaylaştırmak

- Öğrenci

- Daha sonra

- destek

- Sistemler

- Hedef

- Hedeflenen

- takım

- Teknoloji

- test

- The

- bu nedenle

- üçüncü şahıslara ait

- Binlerce

- tehditler

- İçinden

- bilet

- zaman

- süre

- ipuçları

- işlem yapmak

- işlemler

- Güven

- altında

- benzersiz

- Birleşik

- güvensiz

- Güncelleme

- us

- US $ 100 milyon

- kullanım

- kullanıcılar

- çeşitli

- satıcıları

- gözle görülür

- hacim

- güvenlik açıkları

- Savunmasız

- Cüzdan

- ağ

- Web sitesi

- web siteleri

- olup olmadığını

- süre

- DSÖ

- kablosuz internet

- içinde

- olmadan

- Dünyanın en

- değer

- olur

- yıl