Eğer sessizce olsaydın kovalamak 2021'den bu yana özel bir polis telsizi sisteminde kriptografik hatalar var, ancak araştırmanızı halka açıklamak için 2023'ün ikinci yarısına kadar beklemek zorunda kaldınız, bu açığa çıkmayla nasıl başa çıkacaksınız?

Muhtemelen butik Hollanda siber güvenlik danışmanlığı şirketindeki araştırmacıların yapacağını yapardınız Gece Mavisi şunu yaptı: ABD, Almanya ve Danimarka'da (Black Hat, Usenix, DEF CON, CCC ve ISC) konferanslara katılacak bir dünya turu düzenleyin ve bulgularınızı bir BWAIN'e dönüştürün.

BWAIN kelimesi, eğer daha önce görmediyseniz, bizim şakacı kısaltmamızdır. Etkileyici Adı Olan Hata, genellikle kendi logosu, halkla ilişkiler dostu web sitesi ve özel alan adı ile.

(Adını efsanevi bir müzik enstrümanından alan kötü şöhretli bir BWAIN, Orpheus'un Liriukulelede çalınmasına rağmen bir tema melodisi bile vardı.)

TETRA:BURST ile tanışın

Bu araştırma dublajlıdır. TETRA: PATLAMA, parçalanmış bir radyo iletim direğine benzeyecek şekilde stilize edilmiş "A" harfiyle.

TETRA, eğer daha önce hiç yapmadıysanız bunu daha önce duymuştum, İçin Kısa Karasal Trunk Radyo, Aslında Trans-Avrupa Trunk Radyosuve kolluk kuvvetleri, acil servisler ve bazı ticari kuruluşlar tarafından (en azından Kuzey Amerika dışında) yaygın olarak kullanılmaktadır.

TETRA daha önce Naked Security'de Sloven bir öğrencinin bir ödül aldığında yer almıştı. cezai mahkumiyet güvenlik açığı raporlarının yeterince ciddiye alınmadığına karar verdikten sonra kendi ülkesinde TETRA ağını hacklediği için:

Trunk telsiz, daha az baz istasyonuna ihtiyaç duyar ve cep telefonu ağlarından daha uzun menzile sahiptir; bu, uzak bölgelerde yardımcı olur ve hem noktadan noktaya hem de yayın iletişimini destekler; kolluk kuvvetleri veya kurtarma çalışmalarını koordine ederken tercih edilir.

TETRA sistemi aslında kriptografi dünyasının çok farklı olduğu 1995 yılında standartlaştırıldı.

O zamanlar, DES ve RC4 şifreleri ve MD5 mesaj özeti algoritması dahil olmak üzere kriptografik araçlar hâlâ yaygın olarak kullanılıyordu, ancak bunların artık tehlikeli derecede güvensiz olduğu düşünülüyor.

DES, yalnızca 2000 bit uzunluğunda şifreleme anahtarları kullandığı için 56'li yılların başında yürürlükten kaldırıldı.

Modern bilgisayarlar, kararlı kripto korsanların mümkün olan her şeyi oldukça kolay bir şekilde deneyebilecekleri kadar hızlı ve ucuzdur.56 farklı tuşlar (bir anahtar olarak bilinir) kaba kuvvet saldırısı, bariz nedenlerden dolayı) ele geçirilen mesajlara karşı.

Tanınabilir desenlere sahip giriş verilerini (hatta aynı karakterin tekrar tekrar tekrarlanan bir metin dizisi bile) rastgele dijital parçalanmış lahanalara dönüştürmesi beklenen RC4'ün önemli kusurlara sahip olduğu bulundu.

Bunlar, aşağıdaki işlemleri gerçekleştirerek düz metin girişini göz kırpmak için kullanılabilir: istatistiksel analiz şifreli metin çıktısı.

Sahte rastgele 5 baytlık bir kod üretmesi beklenen MD16 mesaj özeti Herhangi bir girdi dosyasından alınan ve böylece her boyuttaki dosya için taklit edilemez parmak izleri oluşturan bu yöntemin de kusurlu olduğu ortaya çıktı.

Saldırganlar, algoritmayı kolayca kandırarak iki farklı dosya için aynı parmak izini üretebilir ve kurcalama tespit aracı olarak değerini yok edebilir.

Güvenli HTTP (HTTPS, TLS'ye dayalı, kısaltması) sayesinde artık web üzerinde doğal karşıladığımız bireysel çevrimiçi işlemler için uçtan uca şifreleme taşıma katmanı Güvenliği), 1995'te hem yeni hem de sıradışıydı.

İşlem tabanlı koruma, SSL olarak bilinen, o sırada yeni olan ağ düzeyindeki protokole dayanıyordu (güvenli yuva katmanı), artık onu çevrimiçi herhangi bir yerde kullanımda bulmakta zorlanacağınız kadar güvensiz kabul ediliyor.

1995'teki gibi parti

DES, RC4, MD5, SSL ve arkadaşlarının aksine, TETRA'nın 1995 dönemi şifrelemesi bugüne kadar yaygın olarak kullanılmaya devam ediyor, ancak görünüşe göre iki ana nedenden dolayı araştırmalarda pek fazla ilgi görmedi.

Öncelikle, dünyanın her yerinde kullanılsa da cep telefonları ve web ticareti gibi hayatımızın her anında karşımıza çıkan bir hizmet değil.

İkinci olarak, temeldeki şifreleme algoritmaları özeldir ve katı gizlilik anlaşmaları (NDA'lar) kapsamında ticari sırlar olarak korunur, dolayısıyla patentsiz, açık kaynaklı şifreleme algoritmaları kadar kamuya açık matematiksel inceleme düzeylerine sahip değildir.

Buna karşılık, AES (DES'in yerini aldı), SHA-256 (MD5'in yerini aldı), ChaCha20 (RC4'ün yerini aldı) ve TLS'nin çeşitli yinelemeleri (SSL'nin yerini aldı) gibi kripto sistemlerin tümü analiz edildi, parçalara ayrıldı, tartışıldı, hacklendi, Yıllarca kamuoyunda saldırıya uğradı ve eleştirildi, ticarette şu şekilde bilinir: Kerckhoff Prensibi.

Auguste Kerckhoff, Paris'te Almanca profesörü olarak görev yapan Hollanda doğumlu bir dilbilimciydi.

1880'lerde şu başlık altında bir çift ufuk açıcı makale yayınladı: Askeri Kriptografi, hiçbir kriptografik sistemin hiçbir zaman şu anda dediğimiz şeye güvenmemesi gerektiğini öne sürdü. belirsizlik yoluyla güvenlik.

Basitçe söylemek gerekirse, algoritmayı ve her mesajın şifre çözme anahtarını gizli tutmanız gerekiyorsa, başınız büyük belada demektir.

Düşmanlarınız eninde sonunda ve kaçınılmaz olarak bu algoritmayı ele geçirecek…

…ve isteğe bağlı olarak değiştirilebilen şifre çözme anahtarlarının aksine, bu anahtarları kullanan algoritmaya bağlı kalırsınız.

Gizlilik anlaşmalarını kripto için değil ticaret için kullanın

Ticari NDA'lar, özellikle NDA kapsamında daha fazla ortağın kaydolmasıyla sonuçlanan başarılı ürünler için, kriptografik sırların saklanması açısından özellikle amaçsızdır.

Burada dört bariz sorun var:

- Giderek daha fazla insan resmi olarak sömürülebilir hataları çözme fırsatını yakalıyor, Gizlilik anlaşmalarının ruhuna sadık kalırlarsa asla açıklamayacakları bir şey.

- Her geçen gün daha fazla satıcı algoritmaları sızdırma şansını yakalıyor, içlerinden herhangi birinin kazara veya kasıtlı olarak gizlilik anlaşmalarını ihlal etmesi durumunda. Amerika'nın en tanınmış ve en iyi hatırlanan bilim adamlarından biri olan Benjamin Franklin'in söylediği gibi: "İkisi ölürse üç kişi bir sır saklayabilir.".

- Er ya da geç birisi algoritmayı bağlayıcı bir gizlilik sözleşmesi olmadan yasal olarak görecektir. Bu durumda kişi, Kerckhoff Prensibi ile aynı fikirdeyse NDA'nın metnini bozmadan ve ruhunu çiğnemeden bunu ifşa etmekte özgürdür.

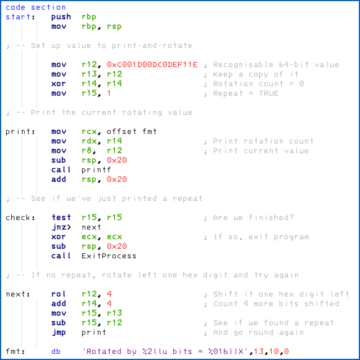

- Gizlilik sözleşmesi kapsamında olmayan biri eninde sonunda algoritmayı gözlem yoluyla çözecektir. Eğlenceli bir şekilde, eğer bu doğru kelimeyse, kriptografik tersine mühendisler, iddia edilen uygulamalarının davranışını gerçek şeyle karşılaştırarak analizlerinin doğru olduğundan oldukça emin olabilirler. Algoritma girdisini yeteri kadar sahte rastgele bir şekilde karıştırırsa, kıyırsa, parçalara ayırırsa, dağıtırsa ve karıştırırsa, küçük tutarsızlıkların bile son derece farklı kriptografik çıktılarla sonuçlanması muhtemeldir.

Bu hikayedeki Hollandalı araştırmacılar son yaklaşımı benimseyerek yasal olarak bir dizi uyumlu TETRA cihazı satın aldı ve NDA kapsamındaki herhangi bir bilgiyi kullanmadan bunların nasıl çalıştığını anladılar.

Görünüşe göre, sorunların nasıl düzeltileceği konusunda TETRA satıcılarıyla iletişim kurmak için harcanan zaman nedeniyle, geçmişi 2022'ye kadar uzanan, CVE numaralarıyla sonuçlanan beş güvenlik açığı keşfettiler: CVE-2022-24400 için CVE-2022-24404 kapsayıcı.

Açıkçası, ilk kamuya açık makaleleriyle artık maksimum PR etkisi için tüm ayrıntıları saklıyorlar. tarifeli 2023-08-09 için ABD'nin Las Vegas kentindeki Black Hat 2023 konferansında.

Ne yapalım?

Araştırmacıların sağladığı ön bilgiler bize uyulması gereken üç kriptografik kuralı hemen hatırlatmaya yetiyor:

- Kerckhoff Prensibini ihlal etmeyin. Fikri mülkiyetinizi korumak veya lisans ücretlerinizi en üst düzeye çıkarmaya çalışmak istiyorsanız Gizlilik Sözleşmelerini veya diğer yasal araçları kullanın. Ancak asla kriptografik güvenliği artırma umuduyla "ticari gizliliği" kullanmayın. Zaten ciddi kamu incelemesinden sağ çıkmış olan güvenilir algoritmalara bağlı kalın.

- Doğrulayamadığınız verilere güvenmeyin. CVE-2022-24401, TETRA baz istasyonlarının ve el cihazlarının, her veri kümesinin benzersiz şekilde şifrelenmesi için her aktarımın nasıl şifreleneceği konusunda nasıl anlaştıklarıyla ilgilidir. Bu, zaten ele geçirmiş olsanız bile, eski verileri çözecek anahtarları bulamayacağınız veya daha sonra gerçek zamanlı olarak gözetlemek için gelecekteki verilere ait anahtarları tahmin edemeyeceğiniz anlamına gelir. Görünüşe göre TETRA, anahtar kurulumunu baz istasyonu tarafından iletilen zaman damgalarına göre yapıyor; bu nedenle, düzgün şekilde programlanmış bir baz istasyonu, önceki şifreleme anahtarlarını asla tekrarlamamalıdır. Ancak hileli bir baz istasyonunun sahte zaman damgaları göndermesini ve böylece hedeflenen cihazı ya düne ait anahtar akışı verilerini yeniden kullanması için kandırmasını ya da yarın kullanacağı anahtar akışını önceden sızdırmasını önleyecek bir veri kimlik doğrulama süreci yoktur.

- Arka kapılar veya diğer kasıtlı zayıflıklar oluşturmayın. CVE-2022-24402, TETRA cihazlarında ticari düzeyde şifreleme kodu kullanılarak tetiklenebilecek kasıtlı bir güvenlik düşürme hilesini kapsar (bu, görünüşe göre kolluk kuvvetleri veya ilk müdahale ekiplerinin kullanımı için resmi olarak satın alınan cihazlar için geçerli değildir). Bu istismarın, meraklıların denemesi gereken 80 bit şifrelemeye dönüştüğü iddia ediliyor.80 kaba kuvvet saldırısında farklı şifre çözme anahtarları 32 bit şifreleme. DES'in 20 yıldan fazla bir süre önce 56 bit şifreleme kullandığı için yasaklandığı göz önüne alındığında, 32 bitlik anahtarın 2023 için çok küçük olduğundan emin olabilirsiniz.

Neyse ki, CVE-2022-24401'in cihaz yazılımı güncellemeleri zaten iptal edilmiş gibi görünüyor (kullanıcıların bunları uyguladığı varsayılarak).

Geri kalan güvenlik açıklarına gelince…

…tüm ayrıntılar ve hafifletme önlemleri için TETRA:BURST turu başlayana kadar beklememiz gerekecek.

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- PlatoData.Network Dikey Üretken Yapay Zeka. Kendine güç ver. Buradan Erişin.

- PlatoAiStream. Web3 Zekası. Bilgi Genişletildi. Buradan Erişin.

- PlatoESG. Otomotiv / EV'ler, karbon, temiz teknoloji, Enerji, Çevre, Güneş, Atık Yönetimi. Buradan Erişin.

- Blok Ofsetleri. Çevre Dengeleme Sahipliğini Modernleştirme. Buradan Erişin.

- Kaynak: https://nakedsecurity.sophos.com/2023/07/24/hacking-police-radios-30-year-old-crypto-flaws-in-the-spotlight/

- :vardır

- :dır-dir

- :olumsuzluk

- :Neresi

- $UP

- 1

- %15

- 20

- 20 yıl

- 2021

- 2022

- 2023

- 25

- 32

- 700

- a

- kesin

- kaza

- edinme

- ilerlemek

- AES

- Sonra

- karşı

- önce

- anlaşmalar

- algoritma

- algoritmalar

- Türkiye

- iddia edilen

- iddiaya göre

- zaten

- Amerika

- an

- analiz

- ve

- herhangi

- hiçbir yerde

- görünüşe

- uygulamalı

- Tamam

- yaklaşım

- ARE

- alanlar

- etrafında

- AS

- At

- saldırı

- Dikkat

- Doğrulama

- yazar

- Oto

- uzakta

- Arka

- arka kapılar

- background-image

- baz

- merkezli

- BE

- Çünkü

- olmuştur

- önce

- Evin en küçüğü

- bağlayıcı

- Siyah

- Black Hat

- Blackhat

- sınır

- her ikisi de

- Alt

- aldım

- Kırma

- yayın

- böcek

- yapılı

- Demet

- fakat

- by

- CAN

- ccc

- Merkez

- şans

- değişmiş

- karakter

- ucuz

- kod

- renk

- ticaret

- ticari

- İletişim

- karşılaştırarak

- uyumlu

- bilgisayarlar

- Konferans

- kabul

- danışmanlık

- kontrast

- doğru

- olabilir

- ülke

- kapak

- kaplı

- kapaklar

- critiqued

- kripto

- kriptografik

- görenek

- özgeçmiş

- Siber güvenlik

- veri

- Bayan

- gün

- ölü

- anlaşma

- Karar verme

- derin

- Danimarka

- Dizayn

- ayrıntılar

- kararlı

- Cihaz

- DID

- farklı

- özet

- dijital

- ifşa

- keşfetti

- tartışılan

- ekran

- do

- yok

- Değil

- domain

- Alan Adı

- Bozmak

- dublajlı

- Flemenkçe

- her

- kolayca

- Efekt

- çabaları

- ya

- acil durum

- şifreli

- şifreleme

- son

- düşman

- uygulama

- Mühendisler

- yeterli

- özellikle

- Hatta

- sonunda

- hİÇ

- her gün

- sömürmek

- oldukça

- uzak

- HIZLI

- özellikli

- Fiyatlandırma(Yakında)

- daha az

- şekil

- fileto

- dosyalar

- bulmak

- bulgular

- parmak izi

- Ad

- sabit

- kusurlu

- kusurları

- takip etme

- İçin

- bulundu

- dört

- arazi sahibi

- Ücretsiz

- arkadaşlar

- itibaren

- tam

- gelecek

- üreten

- Almanca

- Almanya

- almak

- verilmiş

- Go

- verilmiş

- üreticilerinin

- hack

- vardı

- Yarım

- olmak

- şapka

- Var

- he

- yükseklik

- yardımcı olur

- okuyun

- onun

- ambar

- tutma

- umut

- duraksamak

- Ne kadar

- Nasıl Yapılır

- http

- HTTPS

- if

- uygulama

- etkileyici

- geliştirme

- in

- Dahil olmak üzere

- dahil

- gerçekten

- bireysel

- kaçınılmaz

- bilgi

- giriş

- güvensiz

- enstrüman

- enstrümanlar

- entellektüel

- fikri mülkiyet

- içine

- ilgili

- sorunlar

- IT

- yineleme

- ONUN

- sadece

- tutmak

- koruma

- anahtar

- anahtarlar

- Kicks

- bilinen

- dil

- LAS

- Las Vegas

- Soyad

- sonra

- Kanun

- Kolluk

- tabaka

- sızıntı

- en az

- sol

- Yasal Şartlar

- yasal

- efsanevi

- mektup

- seviyeleri

- ruhsat verme

- sevmek

- Muhtemelen

- çizgi

- Yaşıyor

- logo

- Uzun

- uzun

- Bakın

- gibi görünmek

- GÖRÜNÜYOR

- Ana

- Kenar

- matematiksel

- maksimum genişlik

- maksimum

- Mayıs..

- MD5

- anlamına geliyor

- mesaj

- mesajları

- karışımları

- Telefon

- cep telefonu kullanıyor.

- Daha

- çok

- müzikal

- Çıplak Güvenlik

- isim

- adlı

- yani

- gerek

- ihtiyaçlar

- ağ

- ağlar

- asla

- yeni

- yok hayır

- normal

- Kuzey

- Kuzey Amerika

- adı çıkmış

- şimdi

- sayılar

- Açık

- of

- kapalı

- Resmi olarak

- Eski

- on

- ONE

- Online

- açık kaynak

- Fırsat

- or

- örgütsel

- aslında

- Diğer

- bizim

- dışarı

- çıktı

- dışında

- tekrar

- kendi

- çift

- kâğıt

- kâğıtlar

- Paris

- ortaklar

- desen

- Paul

- İnsanlar

- icra

- kişi

- telefon

- Platon

- Plato Veri Zekası

- PlatoVeri

- oynandı

- Polis

- Moruk

- pozisyon

- mümkün

- Mesajlar

- pr

- tahmin

- güzel

- önlemek

- önceki

- prensip

- muhtemelen

- sorunlar

- süreç

- üretmek

- Ürünler

- profesör

- programlanmış

- uygun şekilde

- özellik

- önerilen

- özel

- korumak

- koruma

- protokol

- sağlanan

- halka açık

- yayınlanan

- koymak

- sessizce

- radyo

- rasgele

- menzil

- gerçek

- gerçek zaman

- nedenleri

- Alınan

- tanınabilir

- bağıl

- güvenmek

- kalıntılar

- uzak

- tekrar et

- tekrarlanan

- yerine

- Raporlar

- kurtarmak

- araştırma

- Araştırmacılar

- DİNLENME

- sonuç

- açığa vurmak

- ters

- krallar gibi yaşamaya

- kurallar

- Adı geçen

- aynı

- bilim adamları

- inceleme

- İkinci

- Gizli

- güvenli

- güvenlik

- görmek

- görüldü

- gönderme

- ciddi

- cidden mi

- hizmet

- Hizmetler

- kurulum

- kısa

- meli

- imzalı

- sadece

- beri

- beden

- Sloven

- küçük

- Hafiye

- So

- katı

- biraz

- Birisi

- ruh

- spot

- SSL

- başlama

- istasyon

- İstasyonlar

- Yine

- Öykü

- Sıkı

- dizi

- Çabalama

- Öğrenci

- başarılı

- böyle

- Destekler

- sözde

- elbette

- atlattı

- SVG

- sistem

- Bizi daha iyi tanımak için

- alınan

- Hedeflenen

- göre

- Teşekkür

- o

- The

- Dünya

- ve bazı Asya

- Onları

- tema

- sonra

- böylece

- onlar

- şey

- Re-Tweet

- Bu

- gerçi?

- üç

- İçinden

- Böylece

- zaman

- Başlık

- için

- yarın

- çok

- aldı

- araç

- araçlar

- üst

- Tur

- Ticaret

- işlemler

- geçiş

- şeffaf

- tetiklenir

- sorun

- Güvenilir

- denemek

- DÖNÜŞ

- Dönük

- döner

- iki

- tipik

- eninde sonunda

- altında

- altında yatan

- benzersiz

- aksine

- kadar

- Güncellemeler

- URL

- us

- Amerika Birleşik Devletleri

- kullanım

- Kullanılmış

- kullanıcılar

- kullanım

- kullanma

- değer

- çeşitli

- VEGAS

- satıcıları

- doğrulamak

- çok

- güvenlik açıkları

- güvenlik açığı

- beklemek

- istemek

- oldu

- Yol..

- we

- ağ

- Web sitesi

- İYİ

- vardı

- Ne

- ne zaman

- olup olmadığını

- hangi

- DSÖ

- geniş ölçüde

- yaygın

- genişlik

- irade

- ile

- olmadan

- Word

- İş

- egzersiz yapmak

- işlenmiş

- Dünya

- olur

- yıl

- dün

- Sen

- zefirnet

![S3 Ep105: WONTFIX! “Güvenlik kusuru olmayan” MS Office kripto hatası [Ses + Metin] S3 Ep105: WONTFIX! MS Office kriptosu "bir güvenlik açığı olmadığı" konusunda başarısız oluyor [Ses + Metin] PlatoBlockchain Veri Zekası. Dikey Arama. Ai.](https://platoblockchain.com/wp-content/uploads/2022/10/pic-1200-360x188.png)

![S3 Ep130: Garaj bölme kapılarını açın, HAL [Ses + Metin] S3 Ep130: Garaj bölme kapılarını açın, HAL [Ses + Metin]](https://platoblockchain.com/wp-content/uploads/2023/04/s3-ep130-open-the-garage-bay-doors-hal-audio-text-300x157.png)