Конфлікти на Близькому Сході, в Україні та в інших областях, де кипить геополітична напруженість, зробили експертів з політики останньою ціллю кібероперацій, які проводять спонсоровані державою групи.

Пов’язана з Іраном група, відома як Charming Kitten, CharmingCypress і APT42, нещодавно націлилася на експертів із політики Близького Сходу в регіоні, а також у США та Європі, використовуючи фальшиву платформу вебінарів, щоб скомпрометувати своїх цільових жертв, компанію Volexity, що надає послуги з реагування на інциденти. зазначено в повідомленні, опублікованому цього місяця.

Компанія Charming Kitten добре відома своєю широкомасштабною тактикою соціальної інженерії, включаючи низькі та повільні атаки соціальної інженерії на аналітичні центри та журналістів для збору політичної розвідки, заявила фірма.

Група часто вводить в оману цільову установку троянських програм VPN, щоб отримати доступ до підробленої платформи вебінарів та інших сайтів, що призводить до встановлення зловмисного програмного забезпечення. Загалом, група прийняла тривалу гру довіри, каже Стівен Адер, співзасновник і президент Volexity.

«Я не знаю, чи обов’язково це складно та просунуто, але це вимагає великих зусиль», – каже він. «Це набагато досконаліша та досконаліша, ніж ваша звичайна атака. Це рівень зусиль і самовідданості… це, безумовно, відмінність і незвичайність… докласти стільки зусиль для такого специфічного набору атак».

Геополітичні експерти під прицілом

Експерти з політики часто стають мішенню груп національних держав. The Пов'язана з Росією група ColdRiver, наприклад, спрямовано проти неурядових організацій, військових офіцерів та інших експертів, які використовують соціальну інженерію, щоб завоювати довіру жертви, а потім розміщують зловмисне посилання чи шкідливе програмне забезпечення. У Йорданії цілеспрямована експлуатація — за повідомленнями урядових установ — використовував шпигунську програму Pegasus розроблений NSO Group і призначений для журналістів, юристів із цифрових прав та інших експертів з політики.

Інші компанії також описали тактику Charming Kitten/CharmingCypress. У січневому повідомленні Microsoft попередила що група, яку вона називає Mint Sandstorm, націлилася на журналістів, дослідників, професорів та інших експертів, які висвітлювали питання безпеки та політики, що цікавили іранський уряд.

«Оператори, пов’язані з цією підгрупою Mint Sandstorm, є терплячими та висококваліфікованими соціальними інженерами, чия майстерність не має багатьох ознак, які дозволяють користувачам швидко ідентифікувати фішингові електронні листи», – заявила Microsoft. «У деяких випадках цієї кампанії ця підгрупа також використовувала законні, але скомпрометовані облікові записи для надсилання фішингових принад».

Група працює щонайменше з 2013 року тісні зв’язки з Корпусом вартових ісламської революції (КВІР), і не брав безпосередньої участі в кіберопераційному аспекті конфлікту між Ізраїлем і ХАМАС, за даними фірми з кібербезпеки CrowdStrike.

«На відміну від російсько-української війни, де відомі кібероперації безпосередньо сприяли конфлікту, ті, хто бере участь у конфлікті Ізраїлю та ХАМАС, не брали прямого внеску у військові операції ХАМАС проти Ізраїлю», — заявила компанія у своїй «Глобальній загрозі 2024». Звіт», випущений 21 лютого.

Побудова стосунків з часом

Ці атаки зазвичай починаються з фішингу та закінчуються комбінацією зловмисного програмного забезпечення, яке доставляється в цільову систему, відповідно до порада від Volexity, яка називає групу CharmingCypress. У вересні та жовтні 2023 року CharmingCypress використовував низку доменів із помилками — адреси, схожі на законні домени, — щоб видати себе за офіційних осіб Міжнародного інституту іранських досліджень (IIIS), щоб запросити експертів з політики на вебінар. Початковий електронний лист продемонстрував низький і повільний підхід CharmingCypress, уникаючи будь-яких шкідливих посилань або вкладень і запрошуючи цільового спеціаліста зв’язатися через інші канали зв’язку, такі як WhatsApp і Signal.

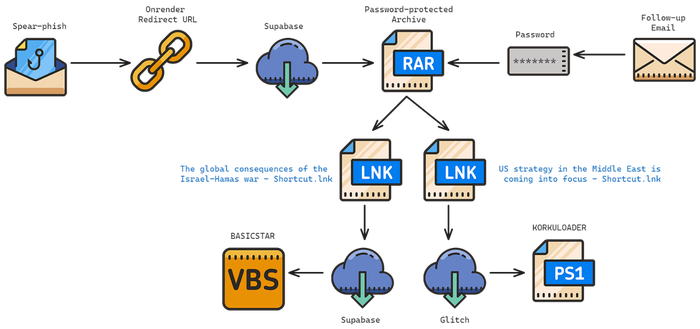

Використовуючи поглиблений фішінг, CharmingCypress має на меті переконати експертів із політики встановити зловмисне програмне забезпечення. Джерело: Volexity

Ці атаки націлені на експертів з політики Близького Сходу по всьому світу, причому Volexity стикається з більшістю атак проти європейських і американських професіоналів, каже Адер.

«Вони досить агресивні, — каже він. «Вони навіть створюють цілий ланцюжок електронних листів або сценарій фішингу, коли вони шукають коментарі, а в цьому ланцюжку електронних листів є інші люди — можливо, три, чотири чи п’ять осіб, за винятком цілі — вони точно намагаються будувати стосунки».

Довга афера врешті дає корисне навантаження. Volexity виявив п'ять різних сімей шкідливих програм, пов'язаних із загрозою. Бекдор PowerLess встановлюється версією Windows програми віртуальної приватної мережі (VPN), завантаженої зловмисним програмним забезпеченням, яка використовує PowerShell для передачі та виконання файлів, а також для націлювання на певні дані в системі, реєстрації натискань клавіш і створення знімків екрана. . Версія зловмисного програмного забезпечення для macOS називається NokNok, а окремий ланцюжок зловмисного програмного забезпечення, що використовує архів RAR і експлойт LNK, веде до бекдору під назвою Basicstar.

Захищатися стає важче

Підхід групи до соціальної інженерії, безумовно, втілює частину «постійності» передової стійкої загрози (APT). Volexity бачить «постійний шквал» атак, тому експертам з політики доводиться ще більш підозріло ставитися до холодних контактів, каже Адер.

Зробити це буде важко, оскільки багато експертів з питань політики є науковцями, які постійно контактують зі студентами чи представниками громадськості та не звикли бути суворими у своїх контактах, каже він. Однак їм обов’язково слід подумати, перш ніж відкривати документи або вводити облікові дані на сайті, на який ви перейшли за невідомим посиланням.

«Зрештою, вони повинні змусити людину натиснути щось або відкрити щось, що, якщо я хочу, щоб ви переглянули статтю чи щось подібне, означає… дуже обережно ставитися до посилань і файлів», — каже Адер. «Якщо мені доведеться в будь-який момент часу ввести свої облікові дані або щось авторизувати — це має бути серйозною проблемою. Так само, якщо мене попросять щось завантажити, це має бути досить серйозним червоним прапором».

Крім того, експерти з політики повинні розуміти, що CharmingCypress продовжуватиме націлюватися на них, навіть якщо його спроби будуть невдалими, заявив Volexity.

«Цей загрозливий суб’єкт дуже відданий веденню спостереження за своїми цілями, щоб визначити, як найкраще маніпулювати ними та розгортати зловмисне програмне забезпечення», — заявила компанія у своєму повідомленні. «Крім того, небагато інших суб’єктів загрози постійно створювали стільки кампаній, як CharmingCypress, залучаючи людей-операторів для підтримки їхніх поточних зусиль».

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- джерело: https://www.darkreading.com/vulnerabilities-threats/iran-backed-charming-kitten-stages-fake-webinar-platform-to-ensnare-targets

- : має

- :є

- : ні

- :де

- $UP

- 2013

- 2023

- 2024

- 7

- 9

- a

- вчені

- доступ

- За

- Рахунки

- активний

- актори

- доповнення

- Додатково

- адреси

- просунутий

- консультативний

- проти

- агентства

- агресивний

- Цілі

- дозволяти

- Також

- an

- та

- будь-який

- додаток

- застосування

- підхід

- APT

- архів

- ЕСТЬ

- області

- AS

- зовнішній вигляд

- асоційований

- At

- атака

- нападки

- Спроби

- авторизувати

- середній

- закулісний

- загороду

- BE

- ставати

- стає

- було

- перед тим

- буття

- КРАЩЕ

- між

- Великий

- будувати

- Створюємо

- але

- by

- Виклики

- Кампанія

- Кампанії

- захопивши

- ланцюг

- ланцюга

- канали

- клацання

- Співзасновник

- холодний

- поєднання

- коментар

- вчинено

- зв'язку

- Компанії

- компанія

- компроміс

- Компрометація

- проводиться

- Проведення

- довіра

- конфлікт

- послідовно

- постійна

- контакт

- Наші контакти

- продовжувати

- внесок

- переконати

- корпус

- покриття

- Повноваження

- перехрестя

- кібер-

- Кібербезпека

- дані

- день

- відданість

- Захист

- безумовно

- поставляється

- постачає

- продемонстрований

- розгортання

- описаний

- Визначати

- розвиненою

- різний

- важкий

- безпосередньо

- документація

- домени

- Дон

- скачати

- охрестили

- Схід

- зусилля

- зусилля

- повідомлення електронної пошти

- втілення

- охопила

- стикаючись

- кінець

- Машинобудування

- Інженери

- Що натомість? Створіть віртуальну версію себе у

- вхід

- Весь

- Європа

- Європейська

- Навіть

- врешті-решт

- приклад

- виняток

- виконано

- experts

- Експлуатувати

- експлуатація

- обширний

- FAIL

- підроблений

- сімей

- Feb

- кілька

- Файли

- Фірма

- п'ять

- потік

- після

- для

- чотири

- часто

- від

- Отримувати

- гра

- збирати

- геополітичний

- отримати

- Глобальний

- Go

- Уряд

- державні установи

- Group

- Групи

- Охорона

- було

- хамас

- Мати

- he

- дуже

- Як

- HTTPS

- людина

- i

- ідентифікований

- ідентифікувати

- if

- зображення

- in

- поглиблений

- інцидент

- реагування на інциденти

- У тому числі

- початковий

- встановлювати

- установка

- встановлений

- установка

- Інститут

- Інтелект

- інтерес

- Міжнародне покриття

- в

- запрошувати

- запрошує

- залучений

- Іранський

- Ісламський

- Ізраїль

- IT

- ЙОГО

- січня

- Jordan

- журналісти

- Знати

- відомий

- останній

- адвокати

- Веде за собою

- найменш

- законний

- рівень

- як

- LINK

- зв'язку

- ll

- каротаж

- Довго

- шукати

- серія

- MacOS

- made

- основний

- Більшість

- malicious

- шкідливих програм

- багато

- Маржа

- може бути

- засоби

- члени

- Microsoft

- Середній

- середній Схід

- військовий

- м'ята

- місяць

- більше

- багато

- my

- Названий

- обов'язково

- Необхідність

- мережу

- недержавний

- номер

- жовтень

- of

- офіцерів

- чиновників

- часто

- on

- постійний

- відкрити

- відкриття

- операції

- Оператори

- or

- порядок

- організації

- Інше

- з

- над

- загальний

- Папір

- пацієнт

- Пегас

- Люди

- наполегливість

- людина

- phishing

- фальшивий

- частина

- платформа

- plato

- Інформація про дані Платона

- PlatoData

- точка

- політика

- політичний

- поза

- PowerShell

- президент

- досить

- приватний

- професійний

- професіонали

- громадськість

- опублікований

- швидко

- досить

- RE

- досягати

- досяг

- нещодавно

- червоний

- регіон

- випущений

- звітом

- як повідомляється

- Дослідники

- відповідь

- в результаті

- огляд

- революційний

- російсько-українська війна

- s

- говорить

- сценарій

- скріншоти

- безпеку

- бачить

- послати

- окремий

- Вересень

- Послуги

- комплект

- Повинен

- Сигнал

- значний

- аналогічний

- Аналогічно

- з

- сайт

- сайти

- кваліфікований

- So

- соціальна

- Соціальна інженерія

- деякі

- що в сім'ї щось

- складний

- Source

- конкретний

- Рекламні

- шпигунських програм

- етапи

- старт

- заявив,

- Стівен

- Strict

- Студентам

- Дослідження

- такі

- підтримка

- спостереження

- підозрілі

- система

- тактика

- Танки

- Мета

- цільове

- націлювання

- цілі

- напруженість

- ніж

- Що

- Команда

- їх

- Їх

- потім

- Там.

- вони

- думати

- це

- ті

- загроза

- актори загроз

- Звіт про загрози

- три

- через

- час

- до

- теми

- передані

- намагається

- Ukraine

- Uncommon

- розуміти

- невідомий

- на відміну від

- us

- використовуваний

- користувачі

- використовує

- використання

- зазвичай

- версія

- дуже

- Жертва

- жертви

- Віртуальний

- VPN

- хотіти

- війна

- webinar

- ДОБРЕ

- який

- в той час як

- чий

- волі

- windows

- з

- світовий

- ще

- Ти

- вашу

- зефірнет