| Що потрібно знати: |

| – Квантові обчислення, передова технологія, мають величезний потенціал для революції в обчисленнях завдяки своїй неперевершеній обчислювальній потужності.

– Квантові обчислення, незважаючи на те, що до великого прориву минуло принаймні кілька років, сприймаються як значна загроза для криптографії через свої величезні можливості обробки даних. – Необхідно ретельно розглянути потенційний вплив квантових обчислень на криптографію та безпечні системи, такі як підтвердження роботи біткойна. Оскільки Ledger є найбезпечнішим у світі шлюзом до криптовалют, такі фундаментальні питання заслуговують на повну увагу Ledger. |

Квантові обчислення: наступний великий технологічний стрибок

Комп’ютери, які ми використовуємо щодня, обробляють інформацію на основі «біт». Біт може містити лише одне з таких значень: 0 або 1, і його можна об’єднати, щоб створити фрагмент двійкового коду. Сьогодні все, що ми робимо з комп’ютером, від надсилання електронних листів і перегляду відео до обміну музикою, можливо завдяки таким рядкам двійкових цифр.

Двійкова природа традиційних комп'ютерів накладає обмеження на їхню обчислювальну потужність. Ці комп’ютери виконують операції лише один крок за раз і намагаються точно імітувати реальні проблеми. Навпаки, фізичний світ працює на основі амплітуд, а не двійкових цифр, що робить його набагато складнішим. Ось тут і вступають у гру квантові комп’ютери.

У 1981 році Річард Фейнман сказав, що «природа не є класичною, і якщо ви хочете зробити симуляцію природи, вам краще зробити її квантово-механічної». Замість маніпулювання бітами квантові обчислення використовують «квантові біти» або кубіти, що дозволяє обробляти дані значно ефективнішим способом. Кубіти можуть бути нулем, одиницею і, найголовніше, комбінацією нуля та одиниці.

Квантові обчислення стоять на перехресті фізики та інформатики. Щоб поглянути на речі в перспективі, 500-кубітний квантовий комп’ютер потребує більше класичних бітів, ніж… кількість атомів у всьому Всесвіті.

Чи є Quantum загрозою для криптографії?

Криптографія з відкритим ключем, також відома як асиметрична криптографія, є основою безпеки криптовалют. Це поєднання відкритого ключа (доступного для всіх) і закритого ключа. Швидкі обчислювальні можливості кубітів підвищують потенціал для зламу шифрування та порушення безпеки індустрії криптовалют, якщо квантові обчислення продовжуватимуть розвиватися.

Слід уважно розглянути два алгоритми: Шора та Гровера. Обидва алгоритми є теоретичними, оскільки наразі не існує машини для їх реалізації, але, як ви побачите, потенційне впровадження цих алгоритмів може бути шкідливим для криптографії.

З одного боку, квантовий алгоритм Шора (1994), названий на честь Пітера Шора, дозволяє розкладати на множники великі цілі числа або розв’язувати задачу дискретного логарифмування за поліноміальний час. Цей алгоритм може зламати криптографію з відкритим ключем за допомогою достатньо потужного квантового комп’ютера. Алгоритм Шора зламав би переважну більшість асиметричної криптографії, яка використовується сьогодні, оскільки він заснований на RSA (заснована на проблемі цілочисельної факторизації) і криптографії еліптичної кривої (залежно від проблеми дискретного логарифмування в групі еліптичних кривих).

З іншого боку, алгоритм Гровера (1996) — це квантовий алгоритм пошуку, розроблений Ловом Гровером у 1996 році, який можна використовувати для вирішення неструктурованих задач пошуку. Алгоритм Гровера значно погіршує безпеку симетричних примітивів, але не є непереборним. Зазвичай рекомендується подвоїти довжину ключа, щоб компенсувати складність квадратного кореня цього розриву. Використання AES256 замість AES128 вважається достатнім, але слід зазначити, що це емпіричне правило лише іноді може бути дійсним для всіх шифрів[5]. Що стосується хеш-функцій, які є частиною ландшафту симетричного примітиву, вважається, що вони не впливають на стійкість до зіткнень. Однак дослідники знайшли випадки проблеми, де це неправда[6] (багатоцільовий пошук попереднього зображення, наприклад).

По суті, обидва алгоритми становлять потенційну небезпеку для криптографії. Алгоритм Шора спрощує процес розкладання великих чисел на множники, полегшуючи розкриття закритого ключа, пов’язаного з відкритим ключем, а алгоритм Гровера здатний скомпрометувати криптографічне хешування ефективніше, ніж сучасні комп’ютери.

Коли з’являться квантові комп’ютери, що порушують шифрування?

Давайте розглянемо деякі з останніх експериментів і побачимо, як швидко йдуть дослідження. До першого справжнього квантового комп’ютера ще далеко, але це не заважає глобальній расі досягти «квантової переваги». Для Аяла Іцковіца, керуючого партнера венчурного фонду, орієнтованого на квантові технології, «якщо три роки тому ми не знали, чи взагалі можливо створити такий комп’ютер, то тепер ми вже знаємо, що будуть квантові комп’ютери, які зможуть робити щось відмінне від класичних комп’ютерів».

Однією з подій, про яку, напевно, чули всі, був «експеримент квантової переваги» Google у 2019 році з використанням пристрою з 54 кубітами. У 2021 році Університет науки і техніки Китаю розв’язав більш складний розрахунок, використовуючи 56 кубітів, досягнувши 60 кубітів пізніше. Його мета полягала в тому, щоб виконати обчислення без використання алгоритму Шора, яке однаково продемонструвало б квантове прискорення порівняно з класичними обчисленнями.

За визначенням, ці експерименти не демонструють прогресу в зламі криптографії, оскільки вони були розроблені, щоб уникнути розміру та складності виконання квантової цілочисельної факторизації. Однак вони показують, що створити більше кубітів у квантовому комп’ютері вже неважко, оскільки доступні різні апаратні рішення, Кубіти мікросхеми Google Sycamore принципово відрізняються від фотонів USTC. Зазвичай вважається, що наступним життєво важливим кроком до комп’ютера, що зламує шифрування, є створення відмовостійких обчислень і кубітів з виправленням помилок.

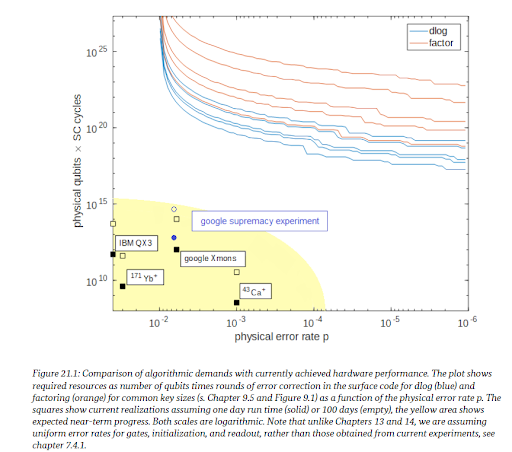

Статус BSI щодо розробки квантового комп'ютера [1] показує, наскільки далекі сучасні квантові комп’ютери від порушення 160-бітного дискретного логарифма (найнижча синя лінія на наступному зображенні). Абсциса показує, як зниження частоти помилок за рахунок суто вдосконалення апаратного забезпечення або відмовостійких обчислень допомагає досягти таких рівнів обчислень без значного масштабування кількості доступних кубітів (вісь y).

Реалізація алгоритму Шора масштабованим способом вимагає відмовостійких обчислень на кількох тисячах логічних кубітів: мінімум 2124 кубіти, щоб зламати 256-бітну еліптичну криву, як secp256k1 біткойна, від Покращені квантові схеми для дискретних логарифмів еліптичної кривої[7]. «Логічний» кубіт у такій системі складається з кількох кубітів, призначених для роботи як версія одного кубіта з виправленням помилок.

Тисяча логічних кубітів приблизно перетворюється на кілька мільйонів кубітів, що покриває розмір футбольного поля. Нещодавно була проведена практична демонстрація такого відмовостійкого обчислення Відмовостійке керування кубітом з виправленням помилок[2], де один логічний кубіт, імовірність помилки якого нижча, ніж у кубітів, з яких він складається. Очікується, що покращення цієї сфери відбудеться швидко, оскільки вона стане центром уваги.

Прогрес у цьому напрямку безпосередньо перетвориться на конкретну загрозу криптографії з відкритим ключем. Нарешті, ще одна можливість для швидкого прогресу може виникнути завдяки суто алгоритмічним удосконаленням або відкриттям лише апаратного забезпечення. Статус BSI щодо розробки квантового комп'ютера[1] пояснює: «Можуть статися руйнівні відкриття, які кардинально змінять [поточний стан знань], головними з яких є криптографічні алгоритми, які можна запускати на машинах без виправлення помилок у найближчій перспективі, або драматичні прориви в частоті помилок деяких платформ». Іншими словами, це не лише проблема можливості створювати великі комп’ютери з великою кількістю кубітів (насправді надійне створення більшої кількості кубітів не є головним завданням, а відмовостійке обчислення), але також проблема алгоритму та, можливо, дослідження матеріалу один.

Коли ми писали цю статтю, IBM опублікувала свої результати щодо 127-кубітного чіпа з частотою помилок 0.001 і планує випустити 433-кубітний чіп наступного року та 1121-кубітний чіп у 2023 році.

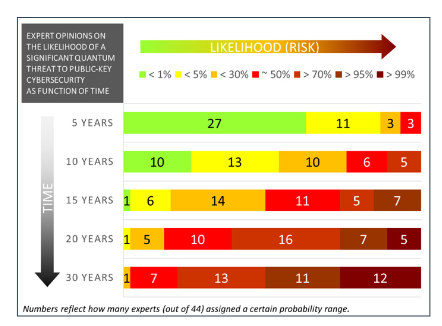

Загалом, поки що важко передбачити, як швидко оживе квантовий комп’ютер. І все ж ми можемо покладатися на експертну думку з цього питання: Структура оцінки ресурсів для квантових атак на криптографічні функції – Останні розробки[3] і Опитування експертів щодо квантового ризику[4] показують, що багато експертів погоджуються з тим, що через 15-20 років ми повинні мати доступний квантовий комп’ютер.

Цитувати Структура оцінки ресурсів для квантових атак на криптографічні функції – Останні розробки [3] як підсумок:

«Наразі розгорнуті схеми відкритих ключів, такі як RSA та ECC, повністю зламані алгоритмом Шора. Навпаки, параметри безпеки симетричних методів і хеш-функцій знижуються, щонайбільше, у два рази через відомі атаки – пошук «грубої сили» з використанням алгоритму пошуку Гровера. Усі ці алгоритми вимагають великомасштабних, стійких до збоїв квантових машин, яких ще немає. Більшість експертного середовища погоджується, що вони, швидше за все, стануть реальністю протягом 10-20 років».

Тепер, коли ми дослідили, чому квантові алгоритми можуть завдати шкоди криптографії, давайте проаналізуємо значні ризики, пов’язані з полями crypto та Web3.

Quantum: які ризики для криптовалют?

Випадок біткойна:

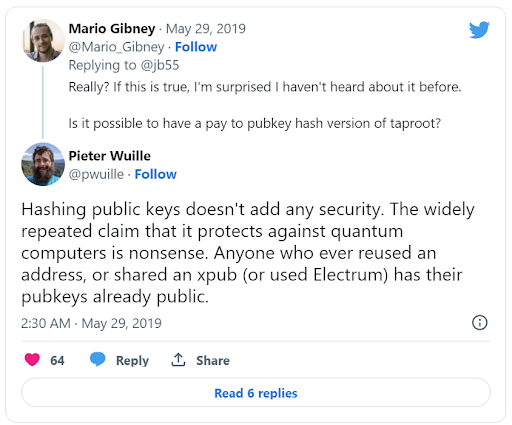

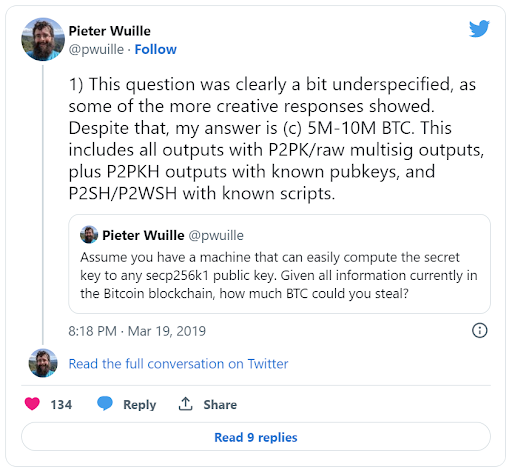

Почнемо з аналізу проблеми біткойна Пітером Вуйлем, яку іноді вважають «квантово безпечною» через те, що адреси хеші відкритих ключів і, таким чином, не розкриваючи їх.

Нездатність зламати приватний ключ біткойна на основі припущення, що хеші роблять це неможливим, також залежить від ніколи не розкривати свій відкритий ключ, незалежно від засобів, що вже є неправильним для багатьох облікових записів.

Посилаючись на іншу тему, Пітер Вуїл дає уявлення про вплив викрадення ~37% відкритих коштів (на той час). Біткойн, ймовірно, занепадає, і навіть якщо його не розкриють, усі інші також програють.

Вирішальним моментом тут є згадка про те, що прогрес у створенні квантового комп’ютера буде зростаючий: мільярди доларів публічно інвестуються в цю сферу, і будь-яке вдосконалення має резонанс у всьому світі, як показав експеримент квантової переваги Google.

Це означає, що фінансування під загрозою займе час, а альтернативні рішення можна правильно запропонувати. Можна уявити собі створення розгалуження ланцюга з використанням постквантових криптографічних алгоритмів для підпису та дозволу людям переказувати свої кошти в цей новий ланцюжок зі старого, як тільки новина про досить потужний квантовий комп’ютер здається неминучою.

Справа Ethereum:

Випадок Ethereum цікавий, оскільки ETH 2.0 містить резервний план на випадок катастрофічного збою в ЕІП-2333.

У разі зламання сигнатур BLS ETH2, що станеться одночасно з ECDSA, оскільки вони обидва однаково вразливі перед алгоритмом Шора, буде виконано хардфорк блокчейну до того, як з’явиться підозра, що алгоритм зламаний. Потім користувачі відкривають прообраз свого ключа, яким можуть володіти лише законні власники. Це виключає ключі, отримані шляхом зламу підпису BLS. За допомогою цього прообразу вони підписують певну транзакцію, що дозволяє їм перейти до хардфорку та використовувати нові постквантові алгоритми.

Це ще не перехід на постквантовий ланцюжок, але він надає аварійний люк. Ще трохи інформації тут.

Постквантові підписи:

Деякі речі можна покращити щодо переходу на постквантову схему підпису для використання в криптовалюті. Поточні фіналісти NIST мають досить великі вимоги до пам'яті. Якщо розмір підпису не є невиправдано більшим, ніж у ECDSA, розмір відкритого ключа збільшує розміри блоків і відповідні комісії.

| Прізвище кандидата | Розмір |

| веселка | 58.3 Кб |

| дилітій | 3.5 Кб |

| Falcon | 1.5 Кб |

| GeMSS | 352 Кб |

| Пікнік | 12 Кб |

| СФІНКИ+ | 7 Кб |

Алгоритм Falcon був розроблений для мінімізації розміру відкритого ключа та підпису. Однак його 1563 байти все ще далекі від 65 байт, які зараз досягає ECDSA.

Криптографічні методи можуть зменшити розміри блоків, як-от об’єднання кількох підписів разом. Ця [схема мультипідпису](https://eprint.iacr.org/2020/520) для підпису GeMSS робить саме це та зменшує вартість зберігання одного підпису до прийнятної величини, незважаючи на значну одноразову плату за підпис GeMSS .

Загрози для криптографічного обладнання:

Розміри підписів також впливають на апаратні гаманці, де пам’ять дуже обмежена: Ledger Nano S має 320 КБ доступної флеш-пам’яті та лише 10 Кілобайт оперативної пам’яті. Якби раптом нам знадобилося використовувати підписи Rainbow, згенерувати відкритий ключ рідним способом було б неможливо.

Проте, оскільки ця проблема стосується всього криптографічного співтовариства, включаючи банківську, телекомунікаційну та індустрію ідентифікації, які складають більшу частину ринку захищених чіпів, ми очікуємо, що апаратне забезпечення швидко адаптується до потреб у постквантовому алгоритмі. дружнє обладнання та вчасно видалити цю пам’ять (або іноді продуктивність).

Наслідками цих розривів є крах поточної банківської системи, телекомунікацій і систем ідентифікації, таких як паспорти. Що робити перед таким апокаліптичним майбутнім? Не бійтеся, або трохи, оскільки криптографи це охопили.

Чи є ліки, докторе?

У той час як нашим нинішнім комп’ютерам знадобляться тисячі років, щоб зламати криптографію з відкритим ключем, повністю розроблені квантові комп’ютери зроблять це за хвилини чи години. Стандарти «квантової безпеки» неминуче знадобляться, щоб протистояти цій загрозі та гарантувати безпеку наших майбутніх фінансових операцій і онлайн-комунікацій.

Вже триває робота над тим, що зазвичай називають «постквантовою криптографією». це було б можливо бути «сумісний із сучасними комп’ютерами, але також зможе протистояти нападникам з квантових комп’ютерів у майбутньому». Постквантова криптографія виводить алгоритми та математичні стандарти на наступний рівень, забезпечуючи при цьому сумісність із сучасними комп’ютерами.

Команда Конкурс NIST створений спеціально для цієї нагоди, вже досяг третього раунду та склав список потенційних кандидатів на стандартизацію. The Конференція з постквантової безпеки був запущений ще в 2006 році для вивчення криптографічних примітивів, які б протистояли відомим квантовим атакам.

Основи цього дослідження ґрунтуються на попередженнях експертів про те, що зашифровані дані вже знаходяться під загрозою зламу, оскільки очікується, що перші практичні квантові комп’ютери з’являться протягом наступних 15 років.

Цей вид атаки відомий як «зберігати дані зараз, атакувати пізніше», коли велика організація зберігає зашифровану інформацію від інших сторін, яку вона хоче зламати, і чекає, поки досить потужний квантовий комп’ютер дозволить це зробити. Це те саме хвилювання цієї статті, наприклад, "США стурбовані тим, що хакери викрадають дані сьогодні, щоб квантові комп’ютери могли їх зламати через десять років“, але там не сказано, що в тому ж ключі можуть робити суб’єкти державного рівня. Вони мають набагато більше доступних ресурсів і пам’яті.

Заключні думки

Точну швидкість, з якою зашифровані комунікації стануть вразливими для квантових досліджень, поки важко визначити.

Одне можна сказати напевно: незважаючи на значний прогрес у квантових обчисленнях, ми все ще далекі від того, щоб мати можливість зламати криптографію за допомогою цих машин. Імовірність раптового прориву, що призведе до розробки такого комп’ютера, мінімальна, що дає нам час підготуватися до його появи. Якби це сталося миттєво, наслідки були б катастрофічними, вплинувши не лише на криптовалюти, а й на широкий спектр секторів.

На щастя, доступні рішення, включаючи постквантову криптографію, для усунення загрози, але криптоіндустрія ще не побачила необхідності інвестувати в ці заходи.

Криптовалютний ринок повинен уважно стежити за квантовими розробками. Що стосується апаратного забезпечення, немає причин для занепокоєння, оскільки ми очікуємо розробки нових елементів безпеки, щоб задовольнити попит. Вкрай важливо бути в курсі останніх досягнень у побічних каналах і стійких до збоїв версіях цих алгоритмів, щоб забезпечити надійну реалізацію для наших користувачів.

посилання:

[два]: Статус BSI щодо розробки квантового комп'ютера

[два]: Відмовостійке керування кубітом з виправленням помилок

[два]: Структура оцінки ресурсів для квантових атак на криптографічні функції – Останні розробки

[два]: Опитування експертів щодо квантового ризику

[два]: Поза межами квадратичного прискорення в квантових атаках на симетричні схеми

[два]: Ефективний квантовий алгоритм пошуку колізій і наслідки для симетричної криптографії

[два]: Покращені квантові схеми для дискретних логарифмів еліптичної кривої

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- Платоблокчейн. Web3 Metaverse Intelligence. Розширені знання. Доступ тут.

- джерело: https://www.ledger.com/blog/should-crypto-fear-quantum-computing

- 1

- 10

- 15 роки

- 1994

- 1996

- 20 роки

- 2019

- 2021

- 2023

- 7

- a

- Здатний

- МЕНЮ

- прийнятний

- доступною

- Рахунки

- точно

- актори

- насправді

- пристосовувати

- адреса

- адреси

- просування

- досягнення

- зачіпає

- після

- проти

- агрегуючий

- алгоритм

- алгоритмічний

- алгоритми

- ВСІ

- Дозволити

- дозволяє

- вже

- альтернатива

- хоча

- аналіз

- аналізувати

- та

- Інший

- передбачити

- прибуття

- стаття

- асоційований

- припущення

- атака

- нападки

- увагу

- доступний

- назад

- резервна копія

- Banking

- банківська система

- заснований

- оскільки

- ставати

- перед тим

- буття

- Краще

- Великий

- великий техн

- мільярди

- Біт

- Біткойн

- Блокувати

- blockchain

- синій

- Перерва

- Розрив

- ламається

- прорив

- прориви

- Приносить

- Зламаний

- будувати

- Створюємо

- званий

- кандидатів

- можливості

- здатний

- обережно

- випадок

- катастрофічний

- Викликати

- ланцюг

- зміна

- чіп

- Чіпси

- classic

- тісно

- код

- поєднання

- Приходити

- зазвичай

- зв'язку

- співтовариство

- сумісність

- повністю

- комплекс

- складність

- складається

- Компрометація

- компрометуючі

- обчислення

- обчислювальна потужність

- комп'ютер

- Інформатика

- комп'ютери

- обчислення

- обчислювальна потужність

- Занепокоєння

- підключений

- Наслідки

- вважається

- триває

- контрастність

- контроль

- Коштувати

- може

- Counter

- покритий

- покриття

- тріщина

- створювати

- створений

- Перехрестя

- вирішальне значення

- крипто

- Криптострах

- Криптовалюта

- cryptocurrencies

- криптовалюта

- Промисловість криптовалют

- криптовалютний ринок

- криптографічні

- криптографія

- лікування

- Поточний

- Поточний стан

- В даний час

- крива

- передовий

- щодня

- Небезпеки

- дані

- обробка даних

- Попит

- демонструвати

- Залежно

- розгорнути

- дизайн

- призначений

- Незважаючи на

- Визначати

- розвиненою

- розробка

- події

- пристрій

- різний

- важкий

- цифр

- напрям

- безпосередньо

- катастрофічний

- Розкриття

- руйнівний

- Лікар

- Ні

- справи

- доларів

- подвійний

- падіння

- драматично

- різко

- легше

- ефективний

- продуктивно

- елементи

- Еліптичних

- повідомлення електронної пошти

- дозволяє

- зашифрованих

- шифрування

- досить

- забезпечувати

- Весь

- однаково

- помилка

- сутність

- ETH

- Ет 2.0

- Ефіріума

- Навіть

- Event

- все

- все

- приклад

- очікувати

- очікуваний

- експеримент

- експерт

- experts

- Пояснює

- піддаватися

- Face

- Провал

- ШВИДКО

- страх

- реально

- плата

- Інформація про оплату

- кілька

- поле

- Поля

- фіналісти

- фінансовий

- Перший

- спалах

- Сфокусувати

- стежити

- після

- вилка

- форми

- знайдений

- фонд

- Підвалини

- Рамки

- від

- Повний

- повністю

- Функції

- фонд

- фундаментальний

- принципово

- засоби

- майбутнє

- шлюз

- в цілому

- породжує

- отримання

- дає

- дає

- Глобальний

- мета

- буде

- Google,

- Group

- Гровер

- хакери

- траплятися

- Жорсткий

- жорстка вилка

- апаратні засоби

- Ключниці для обладнання

- шкідливий

- мішанина

- хешування

- має

- почутий

- допомагає

- тут

- дуже

- тримати

- тримає

- ГОДИННИК

- Як

- Однак

- HTML

- HTTPS

- IBM

- ідея

- Особистість

- зображення

- величезний

- Impact

- здійснювати

- реалізація

- наслідки

- мається на увазі

- неможливе

- поліпшений

- поліпшення

- поліпшення

- in

- В інших

- includes

- У тому числі

- Збільшує

- промисловість

- неминуче

- інформація

- замість

- цікавий

- інвестицій

- інвестування

- видачі

- IT

- ключ

- ключі

- Дитина

- Знати

- знання

- відомий

- ландшафт

- великий

- масштабний

- більше

- останній

- запущений

- Гросбух

- Леджер Нано

- Ledger Nano S

- довжина

- рівень

- рівні

- життя

- Ймовірно

- недоліки

- Лінія

- список

- трохи

- логічний

- довше

- Втрачає

- серія

- машина

- Машинки для перманенту

- made

- головний

- основний

- Більшість

- зробити

- Робить

- управління

- керуючий партнер

- маніпулювання

- багато

- ринок

- матеріал

- математичний

- Матерія

- макс-ширина

- засоби

- заходи

- механічний

- Зустрічатися

- пам'ять

- Заслуга

- методика

- може бути

- мільйона

- мінімальний

- мінімальний

- хвилин

- монітор

- більше

- більш ефективний

- найбільш

- рухатися

- музика

- Названий

- нано

- рідний

- природа

- Необхідність

- Нові

- новини

- наступний

- nist

- зазначив,

- номер

- номера

- раз

- Старий

- ONE

- онлайн

- працює

- операції

- Думка

- порядок

- організація

- Інше

- за ніч

- Власники

- параметри

- частина

- Сторони

- партнер

- Люди

- сприймається

- Виконувати

- продуктивність

- виконанні

- перспектива

- Пітер

- Петро Шор

- Фотони

- фізичний

- Фізика

- частина

- план

- плани

- Платформи

- plato

- Інформація про дані Платона

- PlatoData

- Play

- точка

- голосування

- можливість

- це можливо

- потенціал

- влада

- потужний

- Практичний

- передбачати

- Готувати

- запобігати

- приватний

- Private Key

- ймовірно

- Проблема

- проблеми

- процес

- обробка

- Вироблений

- прогрес

- Proof-of-Work

- забезпечувати

- забезпечує

- громадськість

- публічний ключ

- відкриті ключі

- публічно

- опублікований

- суто

- put

- Ставить

- Квантовий

- квантові алгоритми

- Квантовий комп'ютер

- квантові комп'ютери

- квантові обчислення

- квантові дослідження

- Квантова перевага

- Кубіт

- кубіти

- питань

- швидко

- Гонки

- підвищення

- Оперативна пам'ять

- діапазон

- швидко

- ставка

- досягати

- досяг

- Досягає

- досягнення

- реальний

- Реальний світ

- Реальність

- останній

- нещодавно

- зменшити

- Знижений

- знижує

- зниження

- називають

- про

- що стосується

- надійний

- залишається

- видаляти

- вимагати

- Вимога

- Вимагається

- дослідження

- Дослідники

- Опір

- резонує

- ресурс

- ресурси

- в результаті

- результати

- показувати

- революційні

- Річард

- Risk

- ризики

- грубо

- круглий

- RSA

- Правило

- прогін

- Зазначений

- то ж

- масштабовані

- Масштабування

- схема

- схеми

- наука

- Наука і технології

- Пошук

- Грати короля карти - безкоштовно Nijumi логічна гра гри

- Сектори

- безпечний

- безпеку

- Здається,

- відправка

- установка

- кілька

- поділ

- Шорт

- Повинен

- Показувати

- Шоу

- підпис

- Signatures

- значний

- підписання

- моделювання

- з

- один

- Розмір

- розміри

- So

- Футбол

- Рішення

- ВИРІШИТИ

- Розв’язування

- деякі

- що в сім'ї щось

- конкретний

- швидкість

- стандартів

- стенди

- старт

- стан

- Статус

- залишатися

- ніжка

- Крок

- Як і раніше

- вкрали

- зберігання

- магазинів

- боротьба

- Вивчення

- істотний

- такі

- раптовий

- РЕЗЮМЕ

- перемикач

- система

- Systems

- Приймати

- технології

- методи

- Технологія

- телекомунікації

- зв'язок

- Команда

- їх

- теоретичний

- річ

- речі

- третій

- думка

- тисячі

- загроза

- три

- через

- час

- до

- сьогодні

- сьогоднішній

- разом

- до

- до

- традиційний

- угода

- Transactions

- переклад

- переводити

- розкрити

- В процесі роботи

- Всесвіт

- неперевершений

- терміновість

- us

- використання

- користувачі

- Цінності

- величезний

- VC

- версія

- Відео

- життєво важливий

- Вразливий

- Гаманці

- спостереження

- Web3

- Що

- Що таке

- який

- в той час як

- всі

- широкий

- Широкий діапазон

- волі

- в

- без

- слова

- Work

- світ

- світі

- світовий

- хвилювалися

- б

- лист

- Неправильно

- рік

- років

- Ти

- зефірнет

- нуль