Як побудувати домашню мережу, яка не дозволить провайдеру бачити ваші дані, ізолює ASIC і дозволяє майнити біткойни без дозволу.

Орієнтований на конфіденційність посібник зі створення захищеної домашньої мережі з брандмауером pfSense, який пояснює, як налаштувати виділені домашні мережі, щоб відокремити веб-перегляд вашої родини по Wi-Fi від трафіку майнінгу біткойнів; як налаштувати VPN за допомогою WireGuard; і як надсилати весь ваш інтернет-трафік через тунелі Mullvad VPN з автоматичним балансуванням навантаження для перемикання між тунелями під час високої затримки; а також як налаштувати блокувальник реклами на рівні брандмауера.

Кожному домашньому майнеру Bitcoin потрібна домашня мережа. Створення безпечної та приватної мережі для майнінгу є важливою частиною підтримки роботи без дозволу. Дотримуючись цього посібника, ви побачите, як побудувати надійну та настроювану домашню мережу майнінгу, яка має такі переваги та багато іншого:

- Тунелювання віртуальної приватної мережі (VPN) для захисту та шифрування вашого інтернет-трафіку

- Покращена конфіденційність від сторонніх очей вашого інтернет-провайдера (ISP)

- Зменшення потенційного ризику реєстрації IP-адрес у вашому майнінг-пулі

- Конфігурація брандмауера pfSense

- Створення ізольованих домашніх мереж, щоб тримати ваші ASIC окремо від гостьової мережі WiFi тощо.

- Налаштування точки доступу мережі WiFi

- Налаштування блокувальника реклами на рівні брандмауера.

У цьому посібнику ви побачите безкоштовне програмне забезпечення з відкритим кодом, наприклад pfSense та WireGuard, а також деяке платне програмне забезпечення з відкритим кодом, наприклад Mullvad VPN.

Виконання цього завдання почалося для мене, коли ми з дружиною вирішили продати наш будинок у місті та переїхати на село. У мене було бачення створення нової інфраструктури майнінгу з нуля, і я хотів скористатися цією можливістю, щоб побудувати найкращу домашню мережу, яку я завжди хотів — домашню мережу, яка не дозволяла моєму Інтернет-провайдеру бачити мої дані та куди вони спрямовувалися, домашню мережу, яка ізолював мої ASIC від інших підключених до мережі пристроїв, домашньої мережі, яка не відстежувала мене постійно та не продавала мою інформацію про веб-перегляд рекламодавцям.

Саме тоді я почав уважно розглядати a блог на тему від k3tan. У своїй статті pfSense k3tan виклав багато атрибутів домашньої мережі, яку я хотів побудувати для себе, і вказав на кілька додаткових ресурсів, які змусили мене подумати, що я міг би зробити це сам, якби я справді спробував.

У мене був нульовий досвід роботи в мережі, перш ніж стрибнути в це, і, хоча є багато кроків, дійсно дуже легко використовувати безкоштовні інструменти з відкритим кодом, щоб почати робити стрибки в захисті конфіденційності.

Я звернувся до k3tan, і вони підтримали мої зусилля та допомогли мені подолати деякі перешкоди, з якими я зіткнувся — я дуже ціную це і хочу сказати тобі спасибі, k3tan.

Разом для цього посібника я витратив 360 доларів на створення домашньої мережі. 160 доларів на мережеву карту та 200 доларів на мережевий комплект Wi-Fi (що, чесно кажучи, можна було б зробити з маршрутизатором за 40 доларів, але YOLO!).

Деякі обмеження, про які вам слід знати: я буквально не мав досвіду роботи в мережі до цього посібника. Дуже можливо, що я зробив якусь непередбачену помилку. Я настійно рекомендую вам використовувати це як посібник, але також включити власні дослідження та належну обачність у налаштування вашої домашньої мережі. VPN є чудовим інструментом для захисту вашої конфіденційності, але вони не є срібною кулею. Існує кілька інших способів витоку даних і порушення конфіденційності. Хороша новина полягає в тому, що легко почати вживати кроків у розробці хороших найкращих практик, орієнтованих на конфіденційність.

Я рекомендую читати це гід з Маллвад, слухає це подкаст від SethForPrivacy, а також пошук додаткових ресурсів із Техлор.

Давайте приступимо до цього й налаштуємо вашу домашню мережу майнінгу таким чином, щоб ваша сім’я була щасливою, а ваші ASIC захищені та конфіденційні.

Створення брандмауера pfSense зі старого настільного комп’ютера

У 10 кроках нижче я покажу вам, як я використав старий настільний комп’ютер для створення брандмауера pfSense і як я налаштував свою домашню мережу.

Якщо ви виберете цей варіант замість створення власного, ви можете перейти до крок четвертий нижче.

Крок перший: як встановити нову мережеву карту

По-перше, вам знадобиться старий настільний комп’ютер. Я використовував Dell Optiplex 9020 Small Form Factor (SFF). Це потужне обладнання для брандмауера; він оснащений процесором Intel i7-4790 3.6 ГГц, 16 ГБ оперативної пам’яті та жорстким диском на 250 ГБ.

За замовчуванням цей комп’ютер має лише один порт RJ45 Ethernet. Однак, якщо він буде використовуватися як брандмауер, йому знадобляться принаймні два порти Ethernet. Щоб досягти цього, я придбав мережеву карту Intel i350, яка оснащена чотирма портами Ethernet. Мережева карта i350 призначена для використання в чотириканальному слоті PCIe на материнській платі настільного ПК.

Для цього шасі SFF мені довелося замінити повнокадровий металевий кронштейн на вхідний менший кронштейн на мережевій карті. Потім просто відкрийте корпус і відкрийте зовнішній затискач, що закриває порожні слоти PCI. За допомогою викрутки можна вийняти глухий металевий кронштейн перед слотом PCI для чотирьох смуг і вставити мережеву карту. Потім закрийте затискач і знову встановіть бічну кришку корпусу.

Після встановлення важливо визначити, який порт Ethernet призначений для глобальної мережі (WAN), а які порти для локальної мережі (LAN). WAN – це те, що виходить у відкритий публічний Інтернет, а LAN – це те, що виходить у вашу локальну домашню мережу.

Після встановлення ви можете покинути свій настільний комп’ютер убік. Ви захочете використовувати комп’ютер, під’єднаний до мережі, для завантаження та перевірки зображення pfSense та перешивання його на USB-накопичувач.

Крок другий: Як завантажити та перевірити файл зображення pfSense та зашити його на USB-накопичувач

Спочатку перейдіть до цього Сторінка завантаження pfSense і коли там:

- Виберіть архітектуру «AMD64».

- Потім «Інсталятор USB Memstick»

- Потім «VGA» консоль

- Потім виберіть будь-яке дзеркало, яке є найближчим до вашого географічного положення, як показано на знімку екрана нижче, і натисніть «Завантажити».

Далі ви можете обчислити контрольну суму SHA-256 для стисненого файлу, який ви завантажили, і перевірити її на відповідність контрольній сумі, відображеній на сторінці завантаження pfSense.

Мені подобається використовувати безкоштовний шістнадцятковий редактор під назвою HxD для обчислення контрольних сум. Просто відкрийте файл, який вас цікавить, перейдіть до «Інструменти», потім «Контрольні суми» та виберіть «SHA256» у меню. Якщо хеш-значення не збігаються, не запускайте виконуваний файл.

Найпростіший спосіб, який я знайшов, щоб флешувати файл зображення на USB-накопичувач, - це використовувати програму під назвою balenaetcher.

Після встановлення запустіть програму, клацніть «Flash from file», потім перейдіть до папки, де є стислий файл зображення pfSense.

Далі виберіть порожній USB-накопичувач і натисніть «Flash». BalenaEtcher почне процес прошивки та автоматично розпакує файл зображення pfSense. Цей процес займе кілька хвилин.

Після завершення перепрошивки ви повинні отримати зелену галочку, яка вказує, що все виконано. Якщо ви отримуєте помилку від balenaEtcher, вам може знадобитися спробувати перепрошивку на інший USB-накопичувач.

Тепер ви можете безпечно вийняти флеш-накопичувач USB зі свого комп’ютера, і ви готові прошити інший настільний комп’ютер.

Крок третій: як прошити робочий стіл і встановити pfSense

Підключіть клавіатуру, монітор, кабель живлення та флеш-накопичувач USB до настільного комп’ютера, на якому встановлено мережеву карту. Монітор потрібно під’єднати через з’єднання VGA — з’єднання DisplayPort не працюватимуть, на мою думку. Поки що не підключайте кабелі Ethernet.

Коли все буде підключено, увімкніть робочий стіл. Деякі комп’ютери автоматично виявляють, що вставлено завантажувальний USB-накопичувач, і запитують вас, з якого диска ви хочете завантажитися. У моєму випадку комп’ютер просто за замовчуванням завантажувався з диска «C:» і автоматично запускав Windows. Якщо це трапиться з вами, вимкніть комп’ютер, а потім, утримуючи клавішу «F12» на клавіатурі, увімкніть його знову. Це запустить BIOS, де ви зможете вказати комп’ютеру, з якого диска ви хочете завантажитися.

Наприклад, ось моє середовище BIOS, де я зміг вибрати USB-накопичувач SanDisk, на який я флешував образ pfSense. Після вибору цієї опції на короткий час запуститься скрипт, а потім запуститься інсталятор pfSense:

По-перше, прийміть положення та умови. Потім виберіть «Встановити pfSense», а потім виберіть відповідну вам розкладку клавіш. Якщо ви розмовляєте англійською та живете в США, ви, ймовірно, просто захочете використовувати стандартне значення.

Далі я просто вибрав опцію «Автоматична файлова система ZettaByte» (ZFS), тому що я використовую апаратну платформу, яка значно перевищує специфікації для домашнього брандмауера. Варіант ZFS має більше функцій і є надійнішим, ніж варіант Unix File System (UFS), але ZFS може потребувати більше пам’яті, що мене не дуже хвилює, враховуючи 16 ГБ оперативної пам’яті на цьому робочому столі.

Тоді ви матимете деякі параметри розділення та резервування, які я просто зробив максимально простими, наприклад, без резервування та параметри конфігурації за замовчуванням. Потім виберіть «Встановити».

Потім ви побачите кілька підтверджень того, що встановлення pfSense пройшло успішно. Підказка запитає вас, чи хочете ви вручну внести остаточні зміни, чого я не зробив. Потім він запитає вас, чи хочете ви перезавантажитися, виберіть так. Негайно вийміть USB-накопичувач, поки не почнеться перезавантаження, інакше ви знову потрапите на початок майстра встановлення. Після завершення перезавантаження ви повинні потрапити в головне меню терміналу.

Тепер ви готові підключити новий брандмауер до домашньої мережі.

Крок четвертий: як підключити pfSense до домашньої мережі

Усі наступні кроки будуть виконані на клавіатурі та моніторі, підключених до вашого нового брандмауера:

- Спочатку вимкніть маршрутизатор, наданий провайдером, вимкніть модем і від’єднайте кабелі Ethernet від модему та маршрутизатора.

- Далі увімкніть новий брандмауер і завантажте pfSense. Потім увімкніть модем і зачекайте, поки він підключиться до Інтернету.

- У меню pfSense виберіть перший варіант «Призначити інтерфейси». Він запитає вас, чи хочете ви налаштувати VLAN зараз, введіть «n» для ні. Потім він попросить вас ввести назву інтерфейсу WAN, введіть «a» для автоматичного визначення.

- Підключіть кабель Ethernet від виходу модему до нового інтерфейсу мережевої карти брандмауера. Пам’ятайте, що порт на крайньому правому боці, якщо фіксатори RJ45 дивляться вгору, є портом WAN, або крайній лівий бік, якщо фіксатори RJ45 дивляться вниз.

- Після підключення натисніть «Enter». Він повинен виявити з’єднання через порт інтерфейсу igb0. Якщо це igb3, перемкніть кабель Ethernet на протилежний бік і повторіть спробу.

- Потім він попросить вас ввести назву інтерфейсу LAN, введіть «a» для автоматичного визначення. Підключіть кабель Ethernet від наступного доступного порту нової мережевої карти брандмауера до комутатора Ethernet або іншої точки доступу. Майте на увазі, що якщо ви збираєтеся використовувати віртуальну локальну мережу (VLAN), вам потрібно буде використовувати керований комутатор.

- Після підключення натисніть Enter. Він повинен виявити з’єднання через порт інтерфейсу igb1.

- Потім натисніть клавішу Enter ще раз для «нічого», оскільки наразі жодні інші мережеві підключення не налаштовані.

- Потім він повідомить вам, що інтерфейси будуть призначені таким чином: WAN = igb0 і LAN = igb1.

- Введіть «y» для «так», і pfSense запише конфігурацію та поверне вас до головного меню з вашими IP-адресами WAN v4 та IP v6, які відображатимуться зверху.

Щоб проілюструвати приклад конфігурації шляху сигналу, ви можете виконати налаштування, як це:

На цьому етапі ви зможете ввести «192.168.1.1» у свій веб-браузер на звичайному робочому столі та запустити веб-інтерфейс pfSense. Це самопідписаний сертифікат, тому прийміть ризик, коли з’явиться запит, і продовжуйте. Облікові дані для входу: admin/pfsense.

Тепер ви можете від’єднати клавіатуру та монітор від нового брандмауера. Решта кроків буде виконано через веб-інтерфейс на вашому звичайному робочому столі.

Крок п'ятий: Як налаштувати основні параметри pfSense

На цьому кроці ви побачите, як налаштувати основні параметри, як-от майстер налаштування, змінити порт TCP, увімкнути Secure Shell SSH та налаштувати зачіпку за замовчуванням. Переважна більшість інформації, представленої тут і на шостому кроці нижче, отримано від перегляду цього Відео Тома Лоуренса на pfSense — Я настійно рекомендую переглянути це відео, воно довге, але сповнене цінної інформації та містить набагато більше деталей, ніж я представляю в цьому посібнику.

Спочатку натисніть на діалогове вікно з червоним попередженням у верхній частині сторінки, щоб змінити пароль, який використовується для входу в новий брандмауер. Особисто я рекомендую одноразові паролі з високою ентропією та супровідним менеджером паролів. Потім вийдіть і знову ввійдіть, щоб перевірити свої зміни.

Після повторного входу відкрийте «Майстер налаштування» на вкладці «Система»:

Потім майстер проведе вас через дев’ять основних кроків, щоб налаштувати новий брандмауер pfSense.

Натисніть «Далі» на першому кроці.

Потім, на другому кроці, ви можете налаштувати ім’я хоста, домен і первинний/вторинний DNS-сервери. Ви можете залишити «Ім’я хоста» та «Домен» за умовчанням або встановити будь-які значення. Я вибрав «100.64.0.3» як основний DNS-сервер для виходу в Інтернет і зняв прапорець «Перевизначити DNS», щоб уникнути заміни DHCP DNS-серверів. Я поясню, чому я використав «100.64.0.3» у кроці 10 цього посібника.

Потім ви можете встановити свій часовий пояс на третьому кроці:

На четвертому кроці ви можете вибрати «DHCP» для інтерфейсу WAN і залишити всі інші поля стандартними. Якщо ви хочете підробити свою MAC-адресу, ви можете зробити це на цьому кроці. Для останніх двох полів переконайтеся, що встановлено прапорці «Блокувати приватні мережі RFC1918» і «Блокувати мережі bogon». Це автоматично додасть відповідні правила до вашого брандмауера.

На п’ятому кроці ви можете змінити IP-адресу брандмауера. Більшість домашніх локальних мереж використовуватимуть 192.168.0.1 або 192.168.1.1 для доступу до маршрутизатора чи брандмауера. Причина, по якій ви можете змінити це на локальну IP-адресу не за замовчуванням, полягає в тому, що якщо ви перебуваєте в чужій мережі та намагаєтеся повернутися до VPN у свою домашню мережу, то можете зіткнутися з проблемою, коли у вас є та сама адреса на обох кінцях, і система не знатиме, намагаєтеся ви підключитися до локальної чи віддаленої адреси. Наприклад, я змінив свою локальну IP-адресу на «192.168.69.1».

На шостому кроці ви можете встановити пароль адміністратора. Я був трохи збентежений, побачивши, що цей крок вставлено сюди, оскільки я змінив пароль адміністратора на початку, тому я просто використав мій той самий пароль з високою ентропією, що й раніше, припускаючи, що він запитував той самий пароль, який буде використовуватися для входу в систему маршрутизатор.

Потім на сьомому кроці ви можете натиснути кнопку «Перезавантажити». Оскільки це перезавантаження, від’єднайте кабель живлення від комутатора. Оскільки локальну IP-адресу маршрутизатора було змінено на «192.168.69.1» (або будь-який інший, який ви вибрали), усі пристрої в мережі тепер матимуть свої IP-адреси, оновлені до цього діапазону IP.

Отже, якщо у вас є PuTTY або інші сеанси SSH, налаштовані, наприклад, для вашого вузла Raspberry Pi, тепер вам потрібно буде оновити ці конфігурації підключення. Відключення живлення від перемикача та підключення його назад після перезавантаження маршрутизатора допомагає перепризначити всі ваші пристрої.

Щоб визначити IP-адреси для пристроїв у вашій локальній мережі, ви можете перейти на вкладку «Статус» і вибрати «Оренда DHCP», щоб побачити все в списку:

Після перезавантаження на кроці сьомий майстер просто пропустив кроки восьмий і дев’ятий, тому я не впевнений, що відбувається на цих кроках, але ми рухатимемося далі та вирішимо речі, якщо це необхідно.

Кілька інших основних налаштувань, які варто відзначити, можна знайти в розділі «Система>Додатково>Доступ адміністратора». Тут я оновив порт TCP до «10443», оскільки я запускаю деякі служби, які отримують доступ до тих самих портів за замовчуванням, наприклад 80 або 443, і я хочу мінімізувати перевантаження.

Крім того, я ввімкнув SSH. Потім ви можете вибрати спосіб захисту SSH: паролем, ключами, обома або лише ключами. Після збереження дайте інтерфейсу хвилину для оновлення до нового порту. Можливо, вам знадобиться перезавантажити сторінку, використовуючи локальну IP-адресу та новий порт, наприклад, «192.168.69.1:10443». Обов’язково збережіть зміни внизу сторінки.

Останнє базове налаштування, про яке я тут розповім, — закріплення, що означає, що, наприклад, ви можете налаштувати свою мережу так, щоб ви могли відкрити порт до системи камер безпеки з загальнодоступною IP-адресою. Цю загальнодоступну IP-адресу також можна використовувати у вашій мережі, що зручно, якщо ви перебуваєте вдома й отримуєте доступ до системи камери зі свого мобільного телефону в локальній мережі, тоді вам не потрібно вручну змінювати місце з’єднання, оскільки закріплення побачить що ви просто намагаєтеся отримати доступ до локальної IP-адреси, і за замовчуванням ви повертаєтеся назад із увімкненим цим параметром.

- На вкладці «Система» перейдіть до «Додатково>Брандмауер і NAT».

- Прокрутіть униз до розділу «Транслятор мережевих адрес».

- У спадному меню «Режим відображення NAT» виберіть «Чистий NAT»

- Натисніть «Зберегти» внизу сторінки та «Застосувати зміни» у верхній частині сторінки

Це все для базових налаштувань. Хороша новина полягає в тому, що pfSense є досить безпечним у своїй установці за замовчуванням, тому вам не потрібно багато змінювати, щоб мати чудову базову основу. Загалом, позиція розробників pfSense полягає в тому, що якщо є більш безпечний спосіб розгорнути pfSense, то вони просто зроблять це налаштуванням за замовчуванням.

Ще одна річ, яку слід зазначити, це те, що за замовчуванням pfSense вмикає відображення трансляції мережевих адрес WAN IPv6 (NAT). Я вирішив вимкнути це, тому я не відкриваю шлюз IPv6 для широкого доступу до Інтернету.

Ви можете зробити це, перейшовши до «Інтерфейси>Призначення», а потім клацнувши гіперпосилання «WAN» у першому призначенні. Відкриється сторінка конфігурації, а потім просто переконайтеся, що для параметра «Тип конфігурації IPv6» встановлено значення «Немає». Потім збережіть і застосуйте ці зміни.

Потім ви можете перейти до «Брандмауер>NAT» і прокрутити вниз до інтерфейсу «WAN» з джерелом IPv6 і видалити його.

Крок шостий: Як налаштувати розширені параметри pfSense

У цьому розділі я розгляну деякі додаткові функції, які можуть вас зацікавити для вашої домашньої мережі. Тут ви побачите, як налаштувати окремі мережі від вашого маршрутизатора pfSense, щоб, наприклад, гості могли отримати доступ до широкого Інтернету з точки доступу WiFi у вашому домі, але вони не могли отримати доступ до ваших ASIC з цієї мережі.

Якщо ви використовували мережеву карту i350, як я, тоді у вас є чотири порти Ethernet, а якщо ви використовуєте Dell Optiplex, як я, то у вас також є п’ятий порт Ethernet на материнській платі. Це означає, що я можу налаштувати п’ять інтерфейсів, чотири з яких можуть бути вторинними локальними мережами.

Що я збираюся зробити тут, це зберегти мій робочий стіл і мій виділений робочий стіл Bitcoin в одній мережі (LANwork). Потім я налаштую додаткову локальну мережу, до якої буде входити моя домашня точка доступу WiFi (LANhome). Таким чином я можу повністю відокремити трафік від веб-перегляду моєї родини від моєї роботи та діяльності, пов’язаної з біткойнами.

Потім я створю іншу локальну мережу, яка буде виділена для моїх ASIC (LANminers), окремо від двох інших мереж. Нарешті я створю тестову мережу (LANtest), яку використовуватиму для інтеграції нових ASIC і переконаюся, що на них немає зловмисного програмного забезпечення, перш ніж надавати їм інші мої ASIC. Ви також можете додати мережу камер безпеки до одного з інтерфейсів, можливості безмежні.

Якщо ви перейдете на вкладку «Інтерфейси», потім «Призначення інтерфейсу», ви побачите всі доступні порти RJ45 мережевої карти. Вони повинні мати позначки «igb0», «igb1», «igb2» тощо. Тепер просто додайте той, який вас цікавить, вибравши його зі спадного меню та натиснувши зелене поле «Додати».

Потім клацніть гіперпосилання в лівій частині інтерфейсу, який ви щойно додали, щоб відкрити сторінку «Загальна конфігурація» для цього інтерфейсу.

- Натисніть поле «Увімкнути інтерфейс».

- Потім змініть «Опис» на те, що допоможе визначити його функцію, наприклад «LANhome».

- Потім встановіть тип «Конфігурація IPv4» на «Статичний IPv4» та призначте новий діапазон IP-адрес. Я використовував «192.168.69.1/24» для своєї першої локальної мережі, тому для цієї я буду використовувати наступний послідовний діапазон IP «192.168.70.1/24».

Ви можете залишити всі інші налаштування за замовчуванням, натиснути «Зберегти» внизу сторінки, а потім «Застосувати зміни» у верхній частині сторінки.

Тепер вам потрібно налаштувати деякі правила брандмауера для цієї нової локальної мережі. Перейдіть на вкладку «Брандмауер», потім «Правила». Натисніть на нещодавно додану мережу, наприклад «LANhome». Потім натисніть зелене поле зі стрілкою вгору та словом «Додати».

На наступній сторінці:

- Переконайтеся, що для «Дії» встановлено значення «Пройти»

- Для «Інтерфейсу» встановлено значення «LANhome» (або інше, як називається ваша вторинна локальна мережа)

- Обов’язково встановіть «Протокол» на «Будь-який», інакше ця мережа обмежуватиме тип трафіку, який може передаватися через неї

- Далі ви можете додати коротку примітку, яка допоможе вказати, для чого це правило, наприклад «Дозволити весь трафік»

- Тоді всі інші параметри можна залишити за замовчуванням і натисніть «Зберегти» внизу сторінки та «Застосувати зміни» у верхній частині сторінки.

Перш ніж ви зможете протестувати свою нову мережу, вам потрібно налаштувати в ній IP-адресу:

- Перейдіть до «Служби», потім «DHCP-сервер»

- Потім клацніть вкладку нової локальної мережі

- Натисніть на поле «Увімкнути», а потім додайте діапазон IP-адрес у два поля «Діапазон». Наприклад, я використовував діапазон від «192.168.70.1 до 192.168.70.254». Потім натисніть «Зберегти» внизу сторінки та «Застосувати зміни» у верхній частині сторінки.

Тепер ви можете перевірити свою нову мережу, фізично підключивши комп’ютер до відповідного порту RJ45 на мережевій карті, а потім спробуйте отримати доступ до Інтернету. Якщо все спрацювало, тоді ви зможете переглядати відкриту мережу.

Однак ви можете помітити, що якщо ви перебуваєте у своїй вторинній локальній мережі та намагаєтесь увійти у свій брандмауер, ви зможете зробити це за допомогою IP-адреси «192.168.70.1». Особисто я хочу, щоб мій брандмауер був доступний лише з моєї мережі «LANwork». Я не хочу, щоб моя дружина, діти чи гості могли входити в брандмауер із своєї призначеної мережі «LANhome». Незважаючи на те, що я маю високоентропійний пароль для доступу до брандмауера, я все одно збираюся налаштувати інші локальні мережі так, щоб вони не могли спілкуватися з маршрутизатором.

Одне з питань, яке мене хвилює, і яке така конфігурація допоможе усунути, полягає в тому, що якщо я підключаю до своєї мережі ASIC із встановленим на ньому зловмисним програмним забезпеченням, я зможу тримати цей пристрій ізольованим і запобігати впливу проблеми безпеки на інші пристрої та інформацію які у мене є, тому одна з локальних мереж, яку я встановлюю, називається «LANtest», яка буде призначена для того, щоб повністю ізольувати нові ASIC, щоб я міг перевірити їх у безпеці, не допускаючи потенційної атаки на інші мої ASIC або інші пристрої в моїй домашній мережі.

Щоб налаштувати правило, яке забороняє доступ до порту 10443 з інших мереж локальної мережі, перейдіть до «Брандмауер>Правила», а потім виберіть вкладку для відповідної мережі. Натисніть на зелене поле зі стрілкою вгору та словом «Додати».

- Переконайтеся, що для параметра «Дія» встановлено значення «Блокувати»

- Потім у розділі «Призначення» встановіть для «Призначення» значення «Цей брандмауер (власний)», а потім для «Діапазон портів призначення» значення «10443», використовуючи поля «Власні» для полів «Від» і «Кому».

- Ви можете додати опис, щоб запам’ятати, для чого це правило. Потім натисніть «Зберегти» внизу сторінки, а потім «Застосувати зміни» у верхній частині сторінки.

Наявність пароля з високою ентропією для входу в маршрутизатор і блокування порту — це чудовий початок, але ви можете додатково ізолювати свої мережі локальної мережі та переконатися, що пристрої в одній мережі взагалі не зможуть під’єднатися до будь-якої з інших мереж, налаштувавши псевдонім для вашої основної локальної мережі.

Перейдіть до «Брандмауер>Псевдоніми», потім на вкладці «IP» натисніть кнопку «Додати».

- Тоді я назвав цей псевдонім «SequesteredNetworks0»

- Я ввів опис, щоб нагадати мені про його функції

- Оскільки я буду додавати правило брандмауера до своєї мережі «LANhome», посилаючись на цей псевдонім, я додав інші локальні мережі до списку «Мережа». Таким чином, «LANhome» не може спілкуватися з «LANwork», «LANminers» або «LANtest».

- Натисніть «Зберегти» внизу сторінки, а потім «Застосувати зміни» у верхній частині сторінки

Тепер я можу додати додаткові псевдоніми, на які будуть посилатися правила брандмауера в інших локальних мережах, щоб запобігти спілкуванню «LANminers» з «LANwork», «LANhome» і «LANtest» — так далі і так далі, доки всі мої мережі не будуть секвестровані в спосіб, за допомогою якого лише мій брандмауер може бачити, що підключено в інших мережах.

Після створення псевдоніма можна застосувати нове правило брандмауера з посиланням на цей псевдонім у вторинній локальній мережі.

- Перейдіть до «Firewall>Rules», виберіть локальну мережу, до якої потрібно застосувати правило, наприклад «LANhome»

- Потім для «Дії» встановіть значення «Блокувати. Для «Протоколу» встановіть значення «Будь-який».

- Для «Призначення» встановіть значення «Один хост або псевдонім»

- Потім введіть свій псевдонім

- Натисніть «Зберегти» внизу сторінки, а потім «Застосувати зміни» у верхній частині сторінки.

Після того, як я створив псевдоніми та встановив правила брандмауера, я зміг підключити свій ноутбук до кожного порту інтерфейсу RJ45 мережевої карти та спробувати пінгувати кожну з інших мереж. Я міг вийти до широкого Інтернету з кожної локальної мережі, але я не міг спілкуватися з жодною з інших локальних мереж або брандмауера. Тепер я знаю, що будь-які пристрої в будь-якій з моїх локальних мереж не матимуть доступу до пристроїв у будь-якій іншій моїй локальній мережі. Лише з моєї основної мережі «LANwork» я можу бачити, що підключено до всіх інших локальних мереж.

Це стосується розширених функцій, якими я хотів поділитися з вами. Тепер ви маєте налаштувати деякі правила брандмауера та розділити кілька мереж. Далі ми приступимо до налаштування точки доступу WiFi в одній із вторинних локальних мереж.

Крок сьомий: Як налаштувати та налаштувати точку доступу WiFi

У цьому розділі я покажу вам, як я налаштував домашню сітчасту мережу WiFi за допомогою додаткової мережі «LANhome». Тут слід пам’ятати про те, що я створив цю локальну мережу спеціально для точки доступу Wi-Fi, до якої моя сім’я та гості можуть підключатися, не даючи їм доступу до мого брандмауера pfSense чи будь-яких інших локальних мереж. Але вони все ще мають необмежений доступ до широко відкритої мережі. Пізніше в цьому посібнику я додам VPN-тунель для цієї локальної мережі.

Щоб забезпечити належний сигнал WiFi для всього будинку, я вирішив скористатися a NetGear Nighthawk AX1800 Комплект.

Всередині цього набору є WiFi-роутер і супутниковий ретранслятор. Основна ідея полягає в тому, що маршрутизатор WiFi підключається до брандмауера pfSense безпосередньо за допомогою кабелю Ethernet через порт igb2 «LANhome». Потім WiFi-роутер транслює сигнал на супутник-ретранслятор в іншій частині будинку. Таким чином я можу збільшити зону покриття сигналу WiFi.

Щоб досягти цього, я просто виконав такі кроки:

- 1. Підключіть маршрутизатор WiFi до брандмауера pfSense через порт igb2 «LANhome» за допомогою кабелю Ethernet до порту з позначкою «Інтернет» на задній панелі маршрутизатора WiFi.

- 2. Підключіть ноутбук до порту з позначкою «Ethernet» на задній панелі маршрутизатора WiFi за допомогою кабелю Ethernet.

- 3. Підключіть WiFi-роутер до джерела живлення за допомогою адаптера живлення.

- 4. Зачекайте, доки індикатор на передній панелі маршрутизатора WiFi загориться синім світлом.

- 5. Відкрийте веб-браузер на ноутбуці та введіть IP-адресу маршрутизатора WiFi. Я знайшов IP-адресу поруч із пристроєм «MR60» на інформаційній панелі pfSense у розділі «Статус> Оренда DHCP».

- 6. Одразу мені було запропоновано змінити пароль. Знову ж таки, я використав високоентропійний випадковий пароль із супровідним менеджером паролів. Я не хочу, щоб моя родина чи гості мали доступ до адміністративних налаштувань цієї точки доступу WiFi, тому рекомендується розмістити тут надійний пароль. Вам також може бути запропоновано оновити мікропрограму, що призведе до перезавантаження.

- 7. Потім ви можете знову увійти в систему з новим паролем адміністратора та змінити назву мережі за замовчуванням на будь-яке, а також додати пароль WiFi для доступу до мережі WiFi; це пароль, яким ділиться сім’я та гості, тому я зробив його досить легким для запам’ятовування та поширення. Навіть якщо зловмисник зламає пароль і отримає доступ до мережі Wi-Fi, він буде повністю відокремлений від усього іншого, а сам роутер WiFi має високоентропійний пароль.

- 8. Потім перейдіть до «Advanced>Wireless AP» і ввімкніть «AP Mode». «AP» означає точку доступу. Потім застосуйте зміни.

- 9. Маршрутизатор знову перезавантажиться. На цьому етапі локальна IP-адреса буде оновлена, цю зміну можна відстежувати на сторінці стану «Оренда DHCP». Тепер ноутбук можна від’єднати від маршрутизатора WiFi і ввійти в маршрутизатор WiFi з того самого комп’ютера, на якому працює інтерфейс pfSense.

- 10. Після повторного входу натисніть «Додати пристрій», і вам буде запропоновано встановити супутниковий ретранслятор на місце та підключити його до живлення. Потім дотримуйтесь підказок на інтерфейсі, щоб синхронізувати супутник.

Тепер моя родина, гості та я можемо переглядати відкриту мережу з наших пристроїв через Wi-Fi без відключення в усьому домі, і мені не потрібно турбуватися про те, що хтось має доступ до моєї конфіденційної робочої мережі, мережі ASIC чи тесту мережі.

Далі ми приступимо до додавання VPN-тунелів до мереж, які ми створили досі.

Крок восьмий: як встановити та налаштувати пакет WireGuard за допомогою Mullvad

WireGuard — це програмний протокол VPN, який можна встановити на ваш брандмауер pfSense, тоді ви можете використовувати цей протокол, щоб визначити, як ви будуєте свої тунелі з вашим постачальником VPN.

VPN створює безпечний і зашифрований тунель від вашого комп’ютера до сервера вашого постачальника VPN. Це заважає вашому провайдеру бачити ваші дані або місце їх кінцевого призначення. Існує кілька типів протоколів VPN, наприклад OpenVPN, IKEv2 / IPSec, L2TP / IPSec та WireGuard, але всі вони, по суті, мають одну і ту ж мету: окреслити інструкції зі створення безпечного тунелю для шифрування ваших даних для надсилання через загальнодоступні мережі.

WireGuard — це нещодавнє доповнення до лінійки протоколів VPN, він має відкритий вихідний код і порівняно «легкий», з меншою кількістю коду та вищою швидкістю, ніж деякі інші. Швидкість була ключовою для мене, враховуючи, що додаткова затримка може знизити ефективність ASIC.

Ще одна перевага VPN полягає в тому, що ваше географічне розташування можна підробити. Це означає, що якщо ви перебуваєте в одній частині світу, ви можете використовувати VPN-тунель до сервера постачальника VPN в іншій частині світу, і виглядатиме, ніби ваш Інтернет трафік надходить із цього сервера. Це вигідно для людей, які живуть в авторитетних країнах, де доступ до певних веб-сайтів і сервісів обмежений.

Майте на увазі, що ви повинні вірити, що ваш провайдер VPN не реєструє вашу IP-адресу або що він міг би передати цю інформацію органам влади, якщо на нього натиснуть. Mullvad не збирає особисту інформацію про вас, навіть адресу електронної пошти. Крім того, він приймає біткойни або готівку, тому ви можете оплатити послугу без ризику пов’язати свої банківські реквізити. Mullvad також має політику «заборона реєстрації», яку ви можете прочитати тут.

У моєму конкретному випадку використання тут я буду використовувати VPN, щоб гарантувати, що мій провайдер не бачить, що я майнію біткойни, а також щоб запобігти майнінг-пулу, Сливовий басейн, від того, що я побачив мою справжню IP-адресу — не тому, що я роблю щось протизаконне або тому, що я думаю, що Slush Pool реєструє мою IP-адресу, а просто тому, що зараз бурхливі часи, коли політичне середовище швидко змінюється, і те, що я роблю законно сьогодні, може дуже добре бути поза законом завтра.

Або, наприклад, якщо було прийнято певне законодавство, яке забороняє керувати біткойн-майнером у Сполучених Штатах без ліцензії на передачу грошей, я міг би підробити своє місцезнаходження, щоб, якщо рука Slush Pool була змушена блокувати IP-адреси, що надходять зі Сполучених Штатів, я міг би продовжити майнінг, оскільки здавалося, що мій хеш-рейт походить з-за меж Сполучених Штатів.

Враховуючи, що блокчейн вічний, а майбутнє невизначене, я думаю, що варто приділити час, щоб зрозуміти, як захистити мою конфіденційність. Роблячи сьогодні кроки для підвищення приватності та безпеки, я можу гарантувати, що моя свобода і моє прагнення до щастя будуть охоронятися.

Переважна більшість інформації, представленої в цьому розділі, походить від перегляду відео Крістіана Макдональда на YouTube. Ви можете знайти всі його відео WireGuard і Mullvad VPN тут.

Хочу особливо зазначити це відео про використання пакета WireGuard у pfSense для налаштування Mullvad таким чином, щоб мати кілька тунелів, які дозволяють плавно балансувати навантаження:

Mullvad — це платна підписка на VPN, плата становить 5 євро на місяць. Однак Mullvad приймає біткойни і не вимагає жодної ідентифікаційної інформації. Перш ніж я покажу вам, як налаштувати вашу підписку на Mullvad, ми встановимо пакет WireGuard на ваш брандмауер pfSense. Потім ми налаштуємо обліковий запис Mullvad і згенеруємо файли конфігурації. Тоді ми можемо налаштувати кілька тунелів і зробити кілька фантастичних конфігурацій у pfSense.

У pfSense перейдіть до «Система>Менеджер пакетів>Доступні пакети», потім прокрутіть униз до посилання WireGuard і натисніть «Встановити». На наступній сторінці натисніть «Підтвердити». Інсталятор запуститься та повідомить вас про успішне завершення.

Тепер ви можете перейти до «VPN>WireGuard» і побачити, що пакет встановлено, але ще нічого не налаштовано. Тепер, коли брандмауер готовий до WireGuard, ми працюватимемо над встановленням клієнта VPN.

перейдіть до https://mullvad.net/en/ і натисніть «Створити обліковий запис».

Mullvad не збирає від вас будь-яку інформацію, як-от ім’я, номер телефону, електронну пошту тощо. Mullvad генерує унікальний номер облікового запису, і це єдина ідентифікаційна інформація, яку ви отримуєте, пов’язану зі своїм обліковим записом, тому запишіть її та захистіть.

Далі виберіть спосіб оплати. Ви отримуєте знижку 10% на користування біткоінами. Підписка діє стільки, скільки ви бажаєте платити (до 12 місяців) за ціною 5 євро на місяць. Отже, наприклад, річна підписка становитиме 60 євро або приблизно 0.001 BTC за сьогоднішнім курсом (станом на листопад 2021 року). Вам буде запропоновано QR-код адреси біткойн, на який потрібно надіслати платіж.

Перевірте меморіал щоб побачити, коли ваша транзакція Bitcoin буде підтверджена. Можливо, вам доведеться почекати деякий час залежно від перевантаження мережі.

Після підтвердження в ланцюжку обліковий запис Mullvad поповнюється та має показувати, що у вас залишився час. Подумайте про вибір розташування сервера з довгого списку серверів Mullvad. Якщо ви плануєте використовувати ASIC позаду своєї VPN, то я рекомендую підключитися до сервера, відносно близького до вашого фактичного географічного розташування, щоб спробувати максимально зменшити затримку.

Mullvad працює з конфігураційними файлами, які призначають унікальну пару відкритий/приватний ключ для кожної адреси тунелю. Основна ідея тут полягає в тому, що я хочу мати первинний тунель, налаштований для ASIC, але я також хочу, щоб вторинний тунель був налаштований з іншим сервером в іншому географічному місці на випадок, якщо первинне тунельне з’єднання вимкнеться. Таким чином, мій інтернет-трафік для майнінгу автоматично переключатиметься на інший тунель, і не буде жодних перешкод у приховуванні моєї загальнодоступної IP-адреси чи шифруванні даних про трафік. Я також збираюся налаштувати інші тунелі спеціально для моєї мережі WiFi і моєї мережі «LANwork».

Для цього мені знадобиться стільки пар ключів, скільки я хочу тунелів. Одна підписка Mullvad включає до п'яти пар ключів. Перейдіть до https://mullvad.net/en/account/#/wireguard-config/ і виберіть свою платформу, наприклад, Windows. Потім натисніть «Створити ключі» для будь-якої кількості пар ключів, до п’яти ключів. Потім натисніть «Керувати ключами» нижче, щоб переглянути свій список.

*Усі ключі та конфіденційна інформація, представлені в цьому посібнику, були знищені до публікації. Будьте обережні, подаючи цю інформацію будь-кому, ви хочете зберегти свої ключі Mullvad конфіденційними.

Ви бачите, що я створив чотири ключі для цього посібника, які я знищу, коли закінчу використовувати їх як приклади. Кожен файл конфігурації потрібно налаштувати на конкретному сервері Mullvad за вашим вибором.

- Виберіть «Відкритий ключ», для якого ви хочете створити файл конфігурації, вибравши коло під стовпцем «Використовувати» поруч із відповідним відкритим ключем.

- Виберіть країну, місто та сервер, які ви хочете налаштувати за допомогою цього відкритого ключа.

- Натисніть «Завантажити файл».

- Збережіть конфігураційний файл у зручному місці, тому що вам потрібно буде відкрити його через мить.

*Пам’ятайте, що для кожного тунелю до нового сервера, який ви хочете налаштувати, вам потрібно буде використовувати окремий відкритий ключ. Якщо ви спробуєте призначити два тунелі одному ключу, pfSense зіткнеться з проблемами з вашою VPN.

Повторіть цей процес для такої кількості ключів, яку ви згенерували, вибравши інший сервер для кожного унікального ключа та створивши файл конфігурації. Мені було корисно назвати файл конфігурації містом і сервером.

Тепер поверніться до pfSense і перейдіть до «VPN>WireGuard>Налаштування», натисніть «Увімкнути WireGuard», а потім «Зберегти».

- Перейдіть на вкладку «Тунелі» та виберіть «Додати тунель».

- Відкрийте свій перший файл конфігурації Mullvad за допомогою текстового редактора, наприклад Блокнота, і тримайте його осторонь.

- У WireGuard додайте «Опис» свого тунелю, який описує, що це таке, наприклад «Mullvad Atlanta US167».

- Скопіюйте/вставте «PrivateKey» з файлу конфігурації Mullvad і додайте його в діалогове вікно «Ключі інтерфейсу».

- Натисніть «Зберегти тунель», а потім «Застосувати зміни» у верхній частині сторінки.

WireGuard автоматично згенерує відкритий ключ, коли ви вставите закритий ключ і натиснете клавішу «tab» на клавіатурі. Ви можете переконатися, що відкритий ключ було згенеровано правильно, порівнявши його з ключем на веб-сайті Mullvad, який ви згенерували раніше.

Повторіть цей процес для будь-якої кількості тунелів. Переконайтеся, що ви використовуєте правильний файл конфігурації Mullvad для кожного з них, оскільки всі вони містять різні пари відкритих/приватних ключів, IP-адреси та кінцеві точки.

Кожен тунель отримає власного однолітка. Ви можете додати «Пір», спершу перейшовши на вкладку «Пір» поруч із вкладкою «Тунелі», на якій ви щойно були. Потім натисніть «Додати партнер».

- Виберіть відповідний тунель зі спадного меню для цього вузла.

- Додайте «Опис» свого тунелю, який описує, що це таке, наприклад «Mullvad Atlanta US167».

- Зніміть прапорець «Динамічна кінцева точка».

- Скопіюйте/вставте IP-адресу «Кінцева точка» та порт із файлу конфігурації Mullvad у поля «Кінцева точка» у WireGuard.

- На поле «Keep Alive» можна приділити 30 секунд.

- Скопіюйте/вставте «PublicKey» із файлу конфігурації Mullvad у поле «Public Key» у WireGuard.

- Змініть «Дозволені IP-адреси» на «0.0.0.0/0» для IPv4. Ви також можете додати дескриптор, наприклад «Дозволити всі IP-адреси», якщо хочете.

- Натисніть «Зберегти», а потім виберіть «Застосувати зміни» у верхній частині сторінки.

Повторіть цей процес для такої кількості однорангових пристроїв, скільки у вас є тунелів. Переконайтеся, що ви використовуєте правильний файл конфігурації Mullvad для кожного з них, оскільки всі вони містять різні пари відкритих/приватних ключів, IP-адреси та кінцеві точки.

На цьому етапі ви зможете перейти на вкладку «Статус» і спостерігати за рукостисканнями, натиснувши «Показати партнерів» у нижньому правому куті.

Далі потрібно призначити інтерфейси для кожного тунелю.

- Перейдіть до «Інтерфейси> Призначення інтерфейсу»

- Виберіть кожен тунель зі спадного меню та додайте його до свого списку.

Після того, як усі ваші тунелі додані, натисніть синє гіперпосилання біля кожного доданого тунелю, щоб налаштувати інтерфейс.

- Натисніть на поле «Увімкнути інтерфейс».

- Введіть свій опис — я щойно використав назву сервера VPN, наприклад: «Mullvad_Atlanta_US167»

- Виберіть «Static PIv4»

- Введіть «1420» у поля «MTU & MSS».

- Тепер скопіюйте/вставте IP-адресу хоста з файлу конфігурації Mullvad у діалоговому вікні «Адреса IPv4».

- Потім натисніть «Додати новий шлюз»

Після натискання «Додати новий шлюз» вам буде запропоновано спливаюче діалогове вікно нижче. Введіть назву вашого нового шлюзу, щось просте, як-от назву вашого тунелю з додаванням «GW» для «GateWay». Потім введіть ту саму IP-адресу хоста з файлу конфігурації Mullvad. Ви також можете додати опис, якщо хочете, наприклад «Шлюз Mullvad Atlanta US167». Потім натисніть «Додати».

Повернувшись на сторінку конфігурації інтерфейсу, натисніть «Зберегти» внизу сторінки. Потім натисніть «Застосувати зміни» у верхній частині сторінки.

Повторіть цей процес, щоб створити шлюз для кожного інтерфейсу тунелю, який ви додали. Переконайтеся, що ви використовуєте правильний файл конфігурації Mullvad для кожного з них, оскільки всі вони містять різні IP-адреси хоста.

На цьому етапі ви можете перейти до своєї інформаційної панелі та відстежувати стан своїх шлюзів. Якщо ви ще цього не зробили, ви можете налаштувати свою інформаційну панель для моніторингу кількох статистичних даних у pfSense. Натисніть на знак «+» у верхньому правому куті вашої інформаційної панелі, після чого з’явиться список доступних моніторів статистики, і ви зможете вибрати ті, які вам потрібні.

Наприклад, на моїй інформаційній панелі є три стовпці, які починаються з «Інформації про систему». У другому стовпці я маю підсумок «Встановлені пакети», статус «WireGuard» і список моїх інтерфейсів. У третьому стовпці я маю статус «Шлюз» і статус «Сервіси». Таким чином я можу швидко перевіряти та контролювати стан будь-яких речей.

Про інформаційну панель я хочу зазначити, що в розділі «Шлюзи» ви помітите, що всі шлюзи онлайн. Шлюзи будуть онлайн, поки тунель активний, навіть якщо віддалена сторона не відповідає. Це тому, що вони є локальним інтерфейсом, тому зараз вони марні, оскільки навіть якщо віддалена сторона вийде з ладу, вони все одно відображатимуться як онлайн. Щоб увімкнути можливість відстежувати затримку, щоб ці шлюзи могли надавати корисну статистику, мені потрібно надати цим шлюзам адресу системи імен загальнодоступних доменів (DNS) для моніторингу.

Ви помітите, що час ping тунелю дорівнює нулю мілісекунд. Це тому, що я не надсилаю жодних даних через ці тунелі. Перевіряючи загальнодоступний DNS-сервер, pfSense може отримати деякі корисні показники та прийняти рішення про те, який тунель забезпечить найменшу затримку, або якщо віддалений сервер вимикається, щоб перенаправити трафік.

Ви можете знайти публічний DNS-сервер для моніторингу це веб-сайт або ряд інших загальнодоступних списків DNS-серверів. Слідкуйте за зареєстрованим відсотком безперебійної роботи, чим більше, тим краще. Ви хочете знайти загальнодоступні IP-адреси DNS IPv4 для моніторингу на ваших шлюзах IPv4. Кожен шлюз потребує окремої адреси DNS для моніторингу.

Отримавши загальнодоступні DNS-адреси, перейдіть до «Система>Маршрутизація>Шлюзи» в pfSense. Натисніть значок олівця поруч із вашим шлюзом. Ви бачите, що «Адреса шлюзу» та «IP-адреса моніторингу» однакові на всіх шлюзах. Ось чому час ping дорівнює нулю мілісекунд, і тому pfSense вважатиме, що шлюз завжди працює.

Введіть загальнодоступну IP-адресу DNS, яку ви хочете контролювати, у полі «Моніторинг IP», а потім натисніть «Зберегти» внизу екрана. Потім натисніть «Застосувати зміни» у верхній частині екрана. Пам’ятайте, що шлюзи не можуть спільно використовувати ту саму адресу DNS-монітора, тому використовуйте інший публічний DNS-сервер для кожного шлюзу для моніторингу.

Тепер, якщо ви повернетеся до панелі інструментів і подивіться на монітор шлюзу, ви побачите, що є деякі фактичні показники затримки, які слід спостерігати. Маючи цю інформацію, ви можете налаштувати свої шлюзи в порядку пріоритету на основі того, які з них мають найменшу затримку для вашого інтернет-трафіку. Так, наприклад, якщо ви майніть біткойн, то вам слід розставити пріоритети для своїх ASIC, щоб спочатку пройти через тунель із найменшою затримкою. Тоді, якщо цей тунель виходить з ладу, брандмауер може автоматично переключити їх на шлюз наступного рівня із затримкою від другого до найменшого тощо.

Поки що все добре, тунелі активні, а дані проходять через шлюзи. Далі нам потрібно визначити деяке відображення трансляції вихідних мережевих адрес (NAT) на брандмауері.

- Перейдіть на вкладку «Брандмауер», потім «NATm», потім вкладку «Вихідні». Це призведе до списку всіх ваших мережевих відображень від ваших WAN до ваших LAN. Оскільки у нас визначено кілька нових інтерфейсів, ми хочемо додати ці відображення до списку.

- Натисніть «Генерація гібридного правила вихідного NAT» у розділі «Режим вихідного NAT».

- Прокрутіть сторінку донизу та натисніть «Додати»

- Виберіть свій інтерфейс зі спадного меню

- Виберіть «IPv4» для «Сімейства адрес»

- Виберіть «будь-який» для «Протоколу»

- Переконайтеся, що «Джерело» встановлено на «Мережа», а потім введіть діапазон локальних IP-адрес для локальної мережі, яку ви хочете пройти цим тунелем. Наприклад, я хочу, щоб моя «LANwork» проходила через цей тунель до Атланти, тому я ввів «192.168.69.1/24».

- Потім введіть опис, якщо хочете, наприклад «Вихідний NAT для LANwork до Mullvad Atlanta US167».

- Потім натисніть «Зберегти» внизу сторінки та «Застосувати зміни» у верхній частині сторінки.

Повторіть цей процес для кожного з інтерфейсів тунелю. Ви помітите, що моя мережа «LANwork» веде до тунелю в Атланті, моя мережа «LANhome» веде до тунелю в Нью-Йорку, а мережа «LANminers» налаштована для тунелів Маямі та Сіетла. Ви можете встановити відображення для вашої локальної мережі для майнінгу на всі п’ять ваших тунелів, якщо хочете. Ви також можете мати кілька локальних мереж, зіставлених на той самий тунель, якщо хочете, це велика гнучкість.

Коли всі зіставлення на місці, ми можемо додати правила брандмауера. Перейдіть до «Firewall>LAN», потім натисніть «Add», «LAN» — це будь-яка локальна мережа, до якої ви хочете додати правило. Наприклад, я налаштовую свою мережу «LANwork» на цьому знімку екрана:

- Встановіть для «Дії» значення «Пройти»

- Встановіть «Сімейство адрес» на «IPv4»

- Встановіть «Протокол» на «Будь-який»

- Потім клацніть «Дисплей Додатково»

- Прокрутіть униз до «Шлюз» і виберіть шлюз, який ви налаштували для цієї локальної мережі

- Натисніть «Зберегти» внизу екрана, а потім натисніть «Застосувати зміни» у верхній частині екрана

Потім виконайте те ж саме з наступною локальною мережею, доки для всіх ваших локальних мереж не буде встановлено правило шлюзу. Ось знімок моїх правил шлюзу локальної мережі, ви помітите, що я додав два правила шлюзу до своєї мережі «LANminers». На наступному кроці я покажу вам, як налаштувати автоматичне балансування навантаження між тунелями для локальної мережі майнінгу, яке замінить два правила, які я щойно додав до «LANminers», але я хочу переконатися, що все налаштовано та працює правильно. перший.

Щоб перевірити, що поки все працює і що кожна з моїх локальних мереж отримує різні загальнодоступні IP-адреси, я введу “ifconfig.co” у веб-браузер із кожної локальної мережі. Якщо все працює правильно, у мене повинні бути різні місця для кожної локальної мережі, до якої я підключаюся та звідки проводжу ping:

Все вийшло як планувалося, перша спроба. Під час підключення до кожної локальної мережі я зміг вимкнути відповідне правило брандмауера та оновити сторінку та спостерігати, як моя IP-адреса повертається до моєї фактичної грубої географічної області.

Якщо ви пам’ятаєте, я створив два тунелі для своєї мережі «LANminers». Коли я вимкнув єдине правило брандмауера, яке відповідає тунелю Маямі, і оновив браузер, він негайно переключився на IP-адресу в Сіетлі.

Отже, кожна локальна мережа надсилає трафік через інший тунель, і всі мої тунелі працюють, як очікувалося. Однак, що стосується моєї мережі «LANminers», я хочу, щоб pfSense автоматично перемикався між тунелями Маямі та Сіетл на основі затримки або вимкнених серверів. Зробивши ще кілька кроків, я можу налаштувати це на автоматичне перемикання та замінити два правила брандмауера новим єдиним правилом.

Перейдіть до «Система>Маршрутизація», а потім до вкладки «Групи шлюзів».

- Введіть назву групи, наприклад «Mullvad_LB_LANMiners». «LB» означає «баланс навантаження».

- Встановіть для всіх інших пріоритетів шлюзів значення «Ніколи», крім двох шлюзів, які вас цікавлять для ваших майнерів. У цьому випадку я використовую свої шлюзи Маямі та Сіетл. У мене обидва пріоритети встановлено на «Рівень 1», або ви можете використовувати всі п’ять своїх тунелів, якщо хочете.

- Встановіть рівень тригера на «Втрата пакетів або висока затримка»

- За бажанням додайте опис, наприклад «Баланс навантаження LANminers Mullvad Tunnels»

- Натисніть «Зберегти» внизу екрана, а потім «Застосувати зміни» у верхній частині екрана

Якщо ви перейдете до «Статус>Шлюзи», а потім до вкладки «Групи шлюзів», ви зможете побачити свою нову групу шлюзів онлайн. Теоретично, якщо ви направляєте трафік на «Mullvad_LB_LANminers», тоді він повинен балансувати трафік між двома шлюзами на основі затримки.

Тепер цю групу шлюзів можна використовувати в правилі брандмауера для відповідного маршрутизації трафіку. Перейдіть до «Брандмауер>Правила», а потім вкладку «LANminers» або іншу назву вашої локальної мережі для майнінгу.

Вимкніть два правила, які ви налаштували раніше для тестування VPN-тунелів, натиснувши перекреслене коло поруч із правилом. Натисніть «Застосувати зміни», а потім натисніть «Додати» внизу.

- Встановіть протокол на «Будь-який»

- Натисніть «Дисплей розширений»

- Прокрутіть униз до «Шлюзу» та виберіть групу шлюзу балансу навантаження, яку ви створили

- Натисніть «Зберегти» внизу сторінки та натисніть «Застосувати зміни» у верхній частині сторінки.

Це має бути все, що потрібно, щоб змусити ваші ASIC автоматично перемикатися з одного VPN-тунелю на інший VPN-тунель на основі затримки або вимкнених серверів. Щоб перевірити це, підключіть ноутбук до спеціального порту Ethernet на вашій мережевій карті для вашої локальної мережі для майнінгу. У моєму випадку це «igb3».

Переконайтеся, що Wi-Fi вимкнено. Відкрийте веб-браузер і введіть «ifconfig.co» в рядку URL-адреси. Результати повинні вказати вам розташування одного з ваших VPN-тунелів. У моєму випадку це був Маямі.

Потім, повернувшись у pfSense, перейдіть до «Інтерфейси>Призначення» та натисніть гіперпосилання для цього інтерфейсу тунелю. У моєму випадку це інтерфейс «Mullvad_Miami_US155».

У верхній частині сторінки конфігурації зніміть прапорець «Увімкнути інтерфейс». Потім натисніть «Зберегти» внизу екрана, а потім натисніть «Застосувати зміни» у верхній частині екрана. Це щойно відключило тунель Маямі, через який мої LANminers надсилали трафік.

Повернувшись на ноутбуці, оновіть браузер за допомогою сторінки ifconfig.co. Тепер воно має вказувати ваше місцезнаходження в Сіетлі або там, де був налаштований ваш вторинний тунель. Іноді мені доводиться повністю закрити браузер і знову відкрити його, щоб очистити кеш.

Обов’язково поверніться до свого інтерфейсу Miami та знову поставте прапорець, щоб увімкнути цей інтерфейс, потім збережіть і застосуйте. Потім ви можете повернутися до «Брандмауер>Правила», потім до своєї локальної мережі для майнінгу та видалити два правила, які ви вимкнули.

Ось і все, все готово. Майте на увазі, що правила брандмауера працюють за принципом «зверху вниз». Далі я розповім, як запобігти відстеженню реклами.

Крок дев'ятий: як налаштувати можливості блокування реклами

Рекламні компанії дуже зацікавлені в вас і якомога більше інформації про вас. На жаль, коли ви переглядаєте Інтернет, легко витоку цієї шуканої інформації.

Ця інформація монетизується, щоб націлити на конкретну аудиторію продукти та послуги з хірургічною точністю. Можливо, ви шукали щось в Інтернеті, а потім помітили, як у вашій стрічці соціальних мереж з’являються рекламні оголошення, які відповідають вашим нещодавнім пошукам. Це стало можливим завдяки збору якомога більшої кількості інформації про ваші пошуки в Інтернеті, які веб-сайти ви відвідуєте, які зображення ви переглядаєте, що ви завантажуєте, що ви слухаєте, ваше місцезнаходження, що у вашому кошику для покупок, які способи оплати ви використовуєте, час і дату всієї цієї діяльності, а потім зв’язування цієї інформації з однозначно визначеними константами, як-от певний веб-браузер, який ви використовуєте, і пристрій, на якому ви його використовуєте.

Об’єднайте цю інформацію зі своєю IP-адресою, обліковим записом провайдера та профілем у соціальних мережах, і ви зможете побачити, як існує величезна кількість інформації про вас, яку ви, можливо, не хочете, щоб вона була такою легкодоступною для корпорацій, правоохоронних органів, незнайомців чи хакерів. Між печиво, відбитки пальців браузера та відстеження поведінки може здатися, що шанси складені проти вас. Але є прості кроки, які ви можете зробити, щоб почати охороняти свою конфіденційність зараз. Було б соромно дозволити ідеальному бути ворогом добра і стримувати вас від початку.

У цьому розділі ви побачите, як увімкнути можливості блокування реклами, змінивши налаштування DNS-сервера та DHCP-сервера у вашому брандмауері. На високому рівні ви вводите назву веб-сайту у свій веб-браузер, яка надсилається на DNS-сервер (зазвичай це DNS-сервер вашого провайдера), і цей сервер перетворює зрозумілий для людини текст на IP-адресу та надсилає її назад у ваш браузер. щоб він знав, до якого веб-сервера ви намагаєтесь підключитися. Крім того, таким чином вам також надсилаються цільові оголошення.

Рекомендую почати цю вправу з відвідування https://mullvad.net/en/.

Потім натисніть посилання «Перевірити наявність витоків», щоб побачити, що можна покращити.

Якщо ви отримуєте витік DNS, залежно від того, який браузер ви використовуєте, ви можете знайти корисні інструкції від Mullvad тут щоб посилити ваш веб-переглядач і запобігти показ реклами та відстеження на рівні веб-переглядача. Потім спробуйте ще раз.

Якщо у вас виникли проблеми з блокуванням реклами у вибраному веб-переглядачі, подумайте про використання веб-переглядача, який більше орієнтується на конфіденційність, наприклад Відсутній Google Chromium:

- Виберіть свою операційну систему та останню версію

- Завантажте інсталятор .exe

- Перевірте хеш-значення

- Запустіть інсталятор, а потім налаштуйте основні параметри, наприклад пошукову систему за замовчуванням

Tor це ще один браузер, який я б рекомендував використовувати якомога частіше, загалом.

Mullvad надає кілька різних серверів, що розрізняють DNS, які можна знайти в списку це Стаття Mullvad. Для цього прикладу я буду використовувати сервер «100.64.0.3» для блокування рекламного трекера. Обов’язково відвідайте веб-сайт Mullvad, щоб отримати останні оновлені IP-адреси DNS-серверів, оскільки вони час від часу можуть змінюватися.

У pfSense перейдіть до «Система>Загальні», потім прокрутіть униз до розділу «Параметри сервера DNS» і введіть «100.64.0.3» у поле DNS-сервера з вибраним шлюзом WAN. Якщо ви скористалися моєю рекомендацією з початку посібника, це вже має бути встановлено, але вам потрібно буде слідувати інструкціям DHCP, наведеним нижче.

Натисніть «Зберегти» внизу сторінки.

Далі перейдіть до «Служби> Сервер DHCP» і прокрутіть вниз до «Сервери». У полі «DNS-сервери» введіть «100.64.0.3» і натисніть «Зберегти» внизу сторінки. Повторіть цей крок для всіх ваших локальних мереж, якщо у вас налаштовано кілька мереж.

Тепер у вас повинен бути налаштований DNS-сервер, що блокує відстеження реклами, на рівні брандмауера, щоб захистити весь ваш перегляд в Інтернеті. Тоді, якщо ви вжили додаткових заходів щодо налаштування свого веб-переглядача або оновлення до веб-браузера, орієнтованого на конфіденційність, ви зробили великий крок вперед у захисті конфіденційності на своїх настільних пристроях.

Я також рекомендую розглянути можливість використання UnGoogled Chromium або Броміт на мобільному. Якщо вас цікавлять додаткові заходи щодо конфіденційності мобільних пристроїв, перегляньте мій посібник із CalyxOS тут.

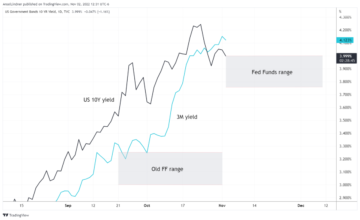

Крок 10: Як перевірити затримку, спричинену VPN

Є обґрунтовані побоювання, що використання VPN може призвести до затримки вашого трафіку для майнінгу. Проблема в тому, що ви отримаєте менше винагород.

Якщо є затримка, ваша ASIC може продовжувати хешувати заголовок блоку, який більше не дійсний. Чим довше ваш ASIC витрачає на хешування недійсного заголовка блоку, тим більший «застарілий» хеш-рейт ви надсилатимете в пул. Коли пул бачить надходження хешів для заголовка блоку, який більше не дійсний, пул відхиляє цю роботу. Це означає, що ваша ASIC просто даремно витратила частину обчислювальної потужності, хоча це в масштабі мілісекунд, коли ASIC обчислює трильйони хешів щосекунди, це може швидко наростати.

Як правило, це дуже малий коефіцієнт порівняно з обсягом роботи, який приймає пул. Але ви можете почати бачити, наскільки значні й безперервні затримки можуть вплинути на ваші винагороди за майнінг.

Взагалі кажучи, чим ближче два сервери один до одного, тим менше буде затримка. За допомогою VPN я маю надсилати трафік для майнінгу на сервер VPN, а звідти – на сервер пулу. Щоб спробувати зменшити затримку через географічну близькість, я використав три сервери VPN, які були між моїм місцем розташування та сервером пулу. Я також хотів усвідомлювати ризик регіонального збою в Інтернеті, тому також додав два сервери VPN, які не були між пулом і мною. З моєю мережею «LANminers», налаштованою для балансування трафіку між п’ятьма різними тунелями, я почав п’ятиденний тест.

Перші два з половиною дні (60 годин) були витрачені на майнінг з увімкненою VPN. Другі два з половиною дні ми витратили на майнінг із вимкненим VPN. Ось що я знайшов:

За перші 60 годин мій ASIC мав 43,263 87 прийнятих і 0.201 відхилених пакетів. Це дорівнює 0.201%, або іншими словами, XNUMX% моїх витрачених ресурсів, які не винагороджуються.

Через 120 годин мій ASIC мав 87,330 187 прийнятих пакетів і 60 відхилених пакетів. Віднявши початкові 44,067-годинні показання, у мене залишилося 100 0.226 прийнятих пакетів і XNUMX відхилених пакетів, поки VPN було вимкнено. Це дорівнює XNUMX%. Дивно, але це трохи більше коефіцієнта відхилень без переваг конфіденційності VPN за таку саму кількість часу.

На закінчення, балансуючи мій трафік майнінгу між п’ятьма тунелями VPN, я зміг отримати переваги конфіденційності від VPN, не знижуючи ефективності моєї операції з майнінгу. Насправді, з точки зору співвідношення відхилених, мій майнер краще використовував VPN, ніж не використовував VPN.

Якщо ви зацікавлені в тому, щоб дізнатися більше про теми, висвітлені в цьому посібнику, перегляньте ці додаткові ресурси:

Дякую за прочитання! Сподіваюся, що ця стаття допомогла вам зрозуміти основи використання старого робочого столу для встановлення мережі та флеш-пам’яті за допомогою pfSense для створення універсального брандмауера, як налаштувати окремі локальні мережі, як налаштувати маршрутизатор Mesh WiFi, як створити Mullvad VPN обліковий запис і як використовувати WireGuard для налаштування відмов VPN, щоб мінімізувати затримки під час майнінгу.

Це гостьовий пост Econoalchemist. Висловлені думки є повністю їх власними і не обов’язково відображають думки BTC Inc або Журнал Bitcoin.

Джерело: https://bitcoinmagazine.com/guides/how-to-mine-bitcoin-privately-at-home

- "

- &

- 100

- доступ

- рахунки

- дію

- активний

- діяльності

- Ad

- Додатковий

- адмін

- оголошення

- ВСІ

- Дозволити

- додаток

- ПЛОЩА

- навколо

- стаття

- Основниеопераціі

- автоматичний

- Banking

- Основи

- КРАЩЕ

- передового досвіду

- Біткойн

- Видобуток бікінів

- blockchain

- Блог

- Box

- браузер

- БТД

- BTC Inc.

- будувати

- Створюємо

- який

- готівкові гроші

- викликаний

- сертифікат

- зміна

- контроль

- Перевірки

- хром

- Коло

- Місто

- ближче

- код

- Колонка

- майбутній

- Компанії

- комп'ютери

- обчислення

- обчислювальна потужність

- конфігурація

- зв'язку

- Зв'язки

- продовжувати

- корпорації

- країни

- Пара

- створення

- Повноваження

- приладова панель

- дані

- знищити

- розробників

- прилади

- DID

- старанність

- Знижка

- дисплей

- DNS

- Доменне ім'я

- Падіння

- редактор

- ефективність

- Кінцева точка

- закінчується

- англійська

- Навколишнє середовище

- Здійснювати

- досвід

- особи

- облицювання

- сім'я

- мода

- ШВИДКО

- риси

- Поля

- Рисунок

- в кінці кінців

- Перший

- спалах

- Гнучкість

- стежити

- форма

- Вперед

- фонд

- Безкоштовна

- Freedom

- Повний

- функція

- майбутнє

- Загальне

- GitHub

- дає

- добре

- великий

- зелений

- Group

- гість

- Guest Post

- керівництво

- хакери

- апаратні засоби

- мішанина

- швидкість хешу

- хешування

- тут

- Високий

- тримати

- Головна

- будинок

- Як

- How To

- HTTPS

- читається людиною

- Голодний

- гібрид

- ICON

- ідея

- ідентифікувати

- незаконний

- зображення

- Impact

- Augmenter

- інформація

- Інфраструктура

- Intel

- інтерес

- інтерфейс

- інтернет

- IP

- IP-адреса

- IP-адреси

- IT

- зберігання

- ключ

- ключі

- Діти

- портативний комп'ютер

- останній

- запуск

- закон

- правозастосування

- витік

- Витоку

- вивчення

- Законодавство

- рівень

- ліцензія

- світло

- LINK

- список

- Перераховані

- Прослуховування

- оголошення

- загрузка

- місцевий

- розташування

- Довго

- макінтош

- Більшість

- Робить

- позначити

- матч

- Медіа

- пам'ять

- метал

- Метрика

- шахтарі

- Mining

- дзеркало

- Mobile

- мобільні пристрої

- мобільний телефон

- гроші

- місяців

- рухатися

- мережу

- мережа

- мереж

- Нью-Йорк

- новини

- онлайн

- відкрити

- операційний

- операційна система

- Думки

- Можливість

- варіант

- Опції

- порядок

- Інше

- відключення

- Пароль

- Паролі

- Платити

- оплата

- Люди

- пінг

- планування

- платформа

- Подкаст

- політика

- басейн

- влада

- представити

- недоторканність приватного життя

- Конфіденційність та безпека

- приватний

- Private Key

- Продукти

- профіль

- програма

- захист

- протокол

- громадськість

- публічний ключ

- Видавничий

- QR-код

- Оперативна пам'ять

- діапазон

- RE

- зменшити

- дослідження

- ресурси

- REST

- результати

- Нагороди

- Risk

- Котити

- Маршрут

- Правила

- прогін

- біг

- Безпека

- економія

- шкала

- Екран

- Пошук

- вторинний

- безпеку

- бачить

- обраний

- продавати

- Послуги

- комплект

- установка

- Поділитись

- загальні

- Склад

- покупка

- Короткий

- вимикання

- срібло

- простий

- SIX

- невеликий

- Знімок

- So

- соціальна

- соціальні медіа

- Софтвер

- швидкість

- старт

- почалася

- Штати

- статистика

- Статус

- передплата

- успішний

- перемикач

- система

- говорити

- Мета

- термінал

- правила та умови

- тест

- Тестування

- Основи

- світ

- час

- інструменти

- топ

- теми

- Відстеження

- трафік

- угода

- Переклад

- трильйони

- Довіряйте

- нас

- United

- Сполучені Штати

- Оновити

- USB

- Відео

- Відео

- Віртуальний

- VPN

- VPN

- чекати

- годинник

- Web

- веб-браузер

- Веб-сервер

- веб-сайт

- веб-сайти

- Що таке

- ВООЗ

- Wi-Fi

- Вікіпедія

- вітер

- windows

- бездротової

- слова

- Work

- працює

- світ

- вартість

- YouTube

- нуль