Бізнес-новинне видання Fast Company вимкнуло свій веб-сайт після того, як кібератаки зламали його систему керування контентом (CMS). Вони використали доступ, щоб розіслати два непристойні та расистські push-сповіщення своїм передплатникам Apple News.

Цей інцидент стався після схожої атаки на головну сторінку FastCompany.com у неділю, де зловмисники опублікували подібні слова. Видання замінило свій веб-сайт заявою ввечері у вівторок, яка залишається актуальною на час преси.

«Повідомлення огидні та не відповідають змісту та духу компанії Fast Company». сказано в повідомленні. «Fast Company шкодує, що така огидна лексика з’явилася на наших платформах і в Apple News, і ми приносимо вибачення всім, хто бачив це до того, як його було видалено».

Зазначається, що компанія досліджує ситуацію та працює над очищенням території. Хоча жодних подробиць атаки поки що немає, Джеймс МакКвіган, захисник безпеки в KnowBe4, зазначив, що метою було явно вбивство бренду, можливо, зі сторони гнучкості.

«Хоча кіберзлочинці завжди йдуть на гроші, час від часу вони люблять демонструвати свою сміливість, показуючи, що вони мають доступ до конфіденційних або загальнодоступних систем, публікуючи щось, що виходить за межі звичайного обсягу поширеної інформації», — сказав він у заяві, надісланій електронною поштою. .

Підкреслюючи необхідність покращення безпеки

Крістофер Бадд, старший менеджер із дослідження загроз у Sophos, каже Dark Reading, що це лише останній приклад атаки на PR та інфраструктуру новин з метою надання неправдивої інформації. фейковий прес -реліз стверджуючи, що Walmart повинен був почати приймати біткойни.

Атака «підкреслює крихкість інфраструктури PR та новин і демонструє, як подібні атаки потенційно можуть здійснюватися з більш зловмисною метою, що призведе до більш жахливих наслідків», – каже він. «Зрештою, ця атака показує, як канали новин утворюють критично важливу інформаційну інфраструктуру, і що ця інфраструктура повинна бути захищена способами, які відповідають її критичності».

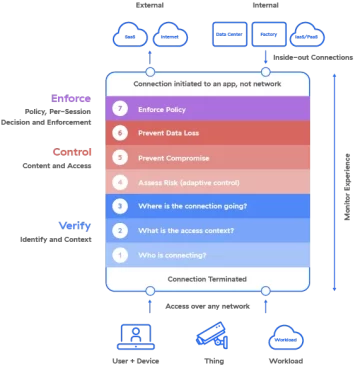

На ширшому рівні Джейсон Кент, постійний хакер у Cequence Security, підозрює, що: атака із заповненням облікових даних може бути в грі, вказуючи на те, що «облікові дані не були надто складними та не підкріплювалися вимогами багатофакторної автентифікації або VPN», — каже він.

«Атаки з використанням облікових даних є одними з найпоширеніших атак, які ми бачимо щодня», — додає він. «Зловмисники намагаються вгадати паролі для дійсних облікових записів, і якщо їм це вдасться, зловмисник використає повний дозвіл цих облікових даних. Слід уважно стежити за привілейованим доступом, оскільки як тільки зловмисник отримає його, він зробить усілякі шкоди».