Новий експлойт для перевірки концепції (PoC) для критичної вразливості безпеки в Apache ActiveMQ полегшує, ніж будь-коли, досягнення віддаленого виконання коду (RCE) на серверах, на яких працює брокер повідомлень з відкритим кодом, уникаючи попередження при цьому.

Помилка максимального рівня серйозності (CVE-2023-46604, оцінка CVSS 10) дозволяє неавтентифікованим суб’єктам загрози запускати довільні команди оболонки, і її було виправлено Apache наприкінці минулого місяця. Тим не менш, тисячі організацій залишаються вразливими, і це стан справ Група програм-вимагачів HelloKitty а інші сповна скористалися цим.

Хоча атаки досі покладалися на публічний PoC, опублікований невдовзі після розкриття вади, цього тижня дослідники VulnCheck заявили, що вони розробили більш елегантний експлойт — той, який зменшує шум зловмисника, запускаючи атаки з пам’яті.

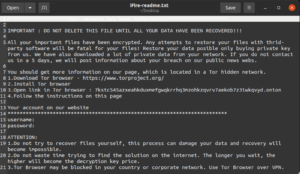

«Це означає, що зловмисники могли уникнути перекидання своїх інструментів на диск», — йдеться в повідомленні Публікація VulnCheck із детальним описом нового експлойту ActiveMQ. «Вони могли просто написати свій шифрувальник у Nashorn (або завантажити клас/JAR у пам’ять) і залишитися резидентним у пам’яті, можливо, уникнувши виявлення з боку… керованих [виявлення кінцевої точки та відповіді] команд EDR».

Новий експлойт ActiveMQ: увімкнення Silent Stalker

Хоча зловмисникам потрібно буде видалити будь-які звинувачувальні повідомлення журналу в activemq.log, щоб повністю приховати сліди, VulnCheck PoC все ще є значним покращенням, коли йдеться про те, щоб зробити будь-які атаки на вразливість більш прихованими, за словами Метта Кілі, головного дослідника безпеки в мисливиця.

«Доказ концепції від VulnCheck — це помітна еволюція попередніх публічних PoC, які, як правило, покладалися на використання оболонки експлуатованої системи для виконання коду», — говорить він, додаючи, що команда Huntress підтвердила, що нова техніка справді працює, як рекламується. .

Крім того, «це конкретна атака є тривіальною для використання, якщо зловмисник може отримати доступ до вразливого екземпляра ActiveMQ», — говорить він, додаючи, що напевно буде більше еволюцій і вдосконалень у розробці експлойтів.

Отже, адмін слід латати CVE-2023-46604 негайно або видалення серверів з Інтернету. Також важливо знати, що ризик атаки виходить далеко за рамки програм-вимагачів, додає Кілі.

«Потенційні результати використання [включають] такі методи, як видалення доступу до облікового запису, знищення даних, псування, викрадення ресурсів та багато інших», — пояснює він. «Зловмисники можуть навіть вирішити взагалі нічого не робити і просто чекати на зловмисному сервері, щоб організувати подальші атаки» — те, що, слід зазначити, безшумний VulnCheck PoC може легше ввімкнути.

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- джерело: https://www.darkreading.com/application-security/dangerous-apache-activemq-exploit-edr-bypass

- :є

- 10

- 7

- a

- доступ

- За

- рахунки

- Achieve

- актори

- додати

- Додає

- Перевага

- Справи

- після

- проти

- ВСІ

- дозволяє

- Також

- an

- та

- будь-який

- Apache

- ЕСТЬ

- AS

- At

- атака

- нападки

- уникати

- уникає

- знати

- BE

- За

- брокер

- Помилка

- by

- CAN

- код

- Приходити

- приходить

- концепція

- Підтверджено

- може

- обкладинка

- критичний

- скорочення

- Небезпечний

- дані

- Деталізація

- Виявлення

- розробка

- розкриття

- do

- справи

- вниз

- Випадання

- легше

- легко

- включіть

- дозволяє

- Кінцева точка

- інженерії

- Навіть

- НІКОЛИ

- еволюція

- еволюції

- виконувати

- виконання

- Пояснює

- Експлуатувати

- експлуатація

- експлуатований

- далеко

- недолік

- для

- свіжий

- від

- Повний

- повністю

- далі

- в цілому

- Мати

- he

- HTTPS

- if

- негайно

- важливо

- поліпшення

- поліпшення

- in

- включати

- дійсно

- екземпляр

- інтернет

- в

- IT

- JPG

- просто

- останній

- Пізно

- запуск

- як

- журнал

- Робить

- вдалося

- багато

- позначено

- матовий

- Може..

- засоби

- пам'ять

- повідомлення

- повідомлення

- місяць

- більше

- Необхідність

- Нові

- шум

- зазначив,

- нічого

- Зверніть увагу..

- of

- on

- ONE

- відкрити

- з відкритим вихідним кодом

- or

- організації

- інші

- може бути

- plato

- Інформація про дані Платона

- PlatoData

- PoC

- пошта

- потенціал

- попередній

- Головний

- доказ

- доказ концепції

- громадськість

- вимагачів

- випущений

- залишатися

- залишився

- віддалений

- видалення

- видалення

- дослідник

- Дослідники

- ресурс

- відповідь

- результати

- Risk

- прогін

- біг

- s

- Зазначений

- говорить

- рахунок

- безпеку

- уразливості безпеки

- сервер

- Сервери

- Склад

- Незабаром

- Повинен

- значний

- просто

- So

- так далеко

- що в сім'ї щось

- Source

- конкретний

- Стажування

- стан

- крадькома

- Як і раніше

- Переконайтеся

- система

- прийняті

- команда

- команди

- техніка

- методи

- ніж

- Що

- Команда

- їх

- вони

- це

- На цьому тижні

- тисячі

- загроза

- актори загроз

- до

- інструменти

- використання

- Ve

- вразливість

- Вразливий

- чекати

- було

- week

- ДОБРЕ

- коли

- який

- в той час як

- працює

- б

- письмовий

- зефірнет