Клієнти стикаються зі зростаючими загрозами безпеці та вразливими місцями в інфраструктурі та ресурсах додатків, оскільки їхній цифровий слід розширюється, а бізнес-вплив цих цифрових активів зростає. Загальна проблема кібербезпеки складається з двох частин:

- Споживання журналів із цифрових ресурсів, які мають різні формати та схеми, і автоматизація аналізу виявлення загроз на основі цих журналів.

- Незалежно від того, надходять журнали з Amazon Web Services (AWS), інших хмарних постачальників, локальних чи периферійних пристроїв, клієнтам потрібно централізувати та стандартизувати дані безпеки.

Крім того, аналітика для виявлення загроз безпеці повинна бути здатна масштабуватися та розвиватися відповідно до мінливого ландшафту учасників загроз, векторів безпеки та цифрових активів.

Новий підхід до вирішення цього складного сценарію аналітики безпеки поєднує прийом і зберігання даних безпеки Озеро безпеки Амазонки аналіз даних безпеки за допомогою машинного навчання (ML). Amazon SageMaker. Amazon Security Lake — це спеціальна служба, яка автоматично централізує дані безпеки організації з хмарних і локальних джерел у спеціально створене озеро даних, яке зберігається у вашому обліковому записі AWS. Amazon Security Lake автоматизує централізоване керування даними безпеки, нормалізує журнали інтегрованих служб AWS і сторонніх служб, керує життєвим циклом даних за допомогою настроюваного збереження, а також автоматизує рівень зберігання. Amazon Security Lake завантажує файли журналу в Open Cybersecurity Schema Framework (OCSF) із підтримкою таких партнерів, як Cisco Security, CrowdStrike, Palo Alto Networks і журналів OCSF із ресурсів за межами вашого середовища AWS. Ця уніфікована схема оптимізує подальше споживання та аналітику, оскільки дані відповідають стандартизованій схемі, а нові джерела можна додавати з мінімальними змінами в конвеєрі даних. Після того, як дані журналу безпеки зберігаються в Amazon Security Lake, постає питання, як їх аналізувати. Ефективним підходом до аналізу даних журналу безпеки є використання ML; зокрема, виявлення аномалій, яке перевіряє дані про діяльність і трафік і порівнює їх із базовим рівнем. Базова лінія визначає, яка діяльність є статистично нормальною для цього середовища. Масштаби виявлення аномалій виходять за межі окремої сигнатури події та можуть розвиватися з періодичним перенавчанням; на трафік, класифікований як ненормальний або аномальний, можна діяти з пріоритетною цілеспрямованістю та терміновістю. Amazon SageMaker — це повністю керована служба, яка дає змогу клієнтам готувати дані та створювати, навчати та розгортати моделі машинного навчання для будь-яких випадків використання з повністю керованою інфраструктурою, інструментами та робочими процесами, включаючи пропозиції без коду для бізнес-аналітиків. SageMaker підтримує два вбудовані алгоритми виявлення аномалій: IP Insights та Випадковий вирубаний ліс. Ви також можете використовувати SageMaker для створення власної моделі виявлення викидів за допомогою алгоритми отримано з кількох фреймворків ML.

У цій публікації ви дізнаєтесь, як підготувати дані, отримані з Amazon Security Lake, а потім навчити та розгорнути модель ML за допомогою алгоритму IP Insights у SageMaker. Ця модель визначає аномальний мережевий трафік або поведінку, які потім можуть бути складені як частина більшого наскрізного рішення безпеки. Таке рішення може викликати перевірку багатофакторної автентифікації (MFA), якщо користувач входить із незвичайного сервера або в незвичайний час, повідомляти персонал, якщо є підозріле сканування мережі, що надходить з нових IP-адрес, сповіщати адміністраторів, якщо незвична мережа використовуються протоколи або порти, або збагачують результат класифікації IP Insights іншими джерелами даних, такими як Вартовий обов'язок Amazon і оцінки репутації IP для ранжирування виявлених загроз.

Огляд рішення

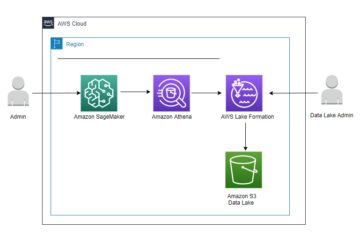

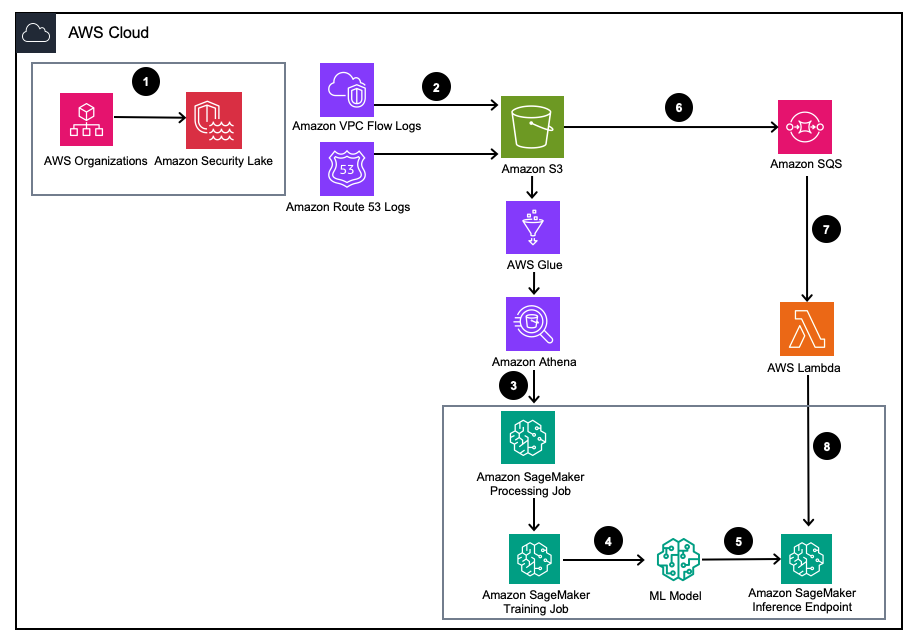

Рисунок 1 – Архітектура рішення

- Увімкніть Amazon Security Lake за допомогою Організації AWS для облікових записів AWS, регіонів AWS і зовнішнього ІТ-середовища.

- Налаштуйте джерела Security Lake з Віртуальна приватна хмара Amazon (Amazon VPC) Журнали потоків і Amazon Route53 Журнали DNS до сегмента Amazon Security Lake S3.

- Обробляйте дані журналу Amazon Security Lake за допомогою завдання SageMaker Processing для розробки функцій. використання Амазонка Афіна для запиту структурованих даних журналу OCSF Служба простого зберігання Amazon (Amazon S3) через Клей AWS таблиці, керовані AWS LakeFormation.

- Навчіть модель SageMaker ML за допомогою завдання SageMaker Training, яке використовує оброблені журнали Amazon Security Lake.

- Розгорніть навчену модель ML до кінцевої точки висновку SageMaker.

- Зберігайте нові журнали безпеки у відрі S3 і ставте події в чергу Служба простої черги Amazon (Amazon SQS).

- Підписатися на AWS Lambda функцію до черги SQS.

- Викликайте кінцеву точку висновку SageMaker за допомогою функції Lambda, щоб класифікувати журнали безпеки як аномалії в реальному часі.

Передумови

Щоб розгорнути рішення, ви повинні спочатку виконати наступні передумови:

- Увімкніть Amazon Security Lake у вашій організації або в одному обліковому записі з увімкненими журналами VPC Flow і журналами розпізнавання Route 53.

- Переконайтесь, що AWS Identity and Access Management (IAM) роль, яку використовує SageMaker для обробки завдань і блокнотів, отримала політику IAM, включаючи Дозвіл доступу передплатника Amazon Security Lake для керованої бази даних озера Amazon Security і таблиць, якими керує AWS Lake Formation. Це завдання обробки має виконуватися з облікового запису інструментів аналітики або безпеки, щоб залишатися сумісним Еталонна архітектура безпеки AWS (AWS SRA).

- Переконайтеся, що ролі IAM, яка використовується функцією Lambda, надано політику IAM, включаючи Дозвіл на доступ до даних передплатника Amazon Security Lake.

Розгорніть рішення

Щоб налаштувати середовище, виконайте такі кроки:

- Запустіть a Студія SageMaker або блокнот SageMaker Jupyter із a

ml.m5.largeекземпляр Примітка: Розмір екземпляра залежить від наборів даних, які ви використовуєте. - Клонуйте GitHub Сховище.

- Відкрийте блокнот

01_ipinsights/01-01.amazon-securitylake-sagemaker-ipinsights.ipy. - Впровадити надається політика IAM та відповідну політику довіри IAM щоб ваш екземпляр SageMaker Studio Notebook отримав доступ до всіх необхідних даних у S3, Lake Formation і Athena.

У цьому блозі описано відповідну частину коду в блокноті після його розгортання у вашому середовищі.

Встановіть залежності та імпортуйте необхідну бібліотеку

Використовуйте наступний код, щоб установити залежності, імпортувати необхідні бібліотеки та створити сегмент SageMaker S3, необхідний для обробки даних і навчання моделі. Одна з необхідних бібліотек, awswrangler, є AWS SDK для фрейму даних pandas який використовується для запитів до відповідних таблиць у каталозі даних AWS Glue і збереження результатів локально у фреймі даних.

Запитуйте таблицю журналу потоків Amazon Security Lake VPC

Ця частина коду використовує AWS SDK для pandas для запиту таблиці AWS Glue, пов’язаної з журналами потоків VPC. Як зазначено в попередніх вимогах, таблицями Amazon Security Lake керує Формування озера AWS, тому для ролі, яку використовує блокнот SageMaker, мають бути надані всі відповідні дозволи. Цей запит витягне кілька днів трафіку журналу потоку VPC. Набір даних, використаний під час розробки цього блогу, був невеликим. Залежно від масштабу вашого випадку використання, ви повинні знати про обмеження AWS SDK для pandas. Розглядаючи масштаб терабайтів, вам слід розглянути підтримку AWS SDK для pandas Модін.

Коли ви переглядаєте фрейм даних, ви побачите вихід одного стовпця із загальними полями, які можна знайти в Активність у мережі (4001) клас ОКСФ.

Нормалізуйте дані журналу потоку Amazon Security Lake VPC у необхідний навчальний формат для IP Insights.

Алгоритм IP Insights вимагає, щоб навчальні дані були у форматі CSV і містили два стовпці. Перший стовпець має бути непрозорим рядком, який відповідає унікальному ідентифікатору об’єкта. У другому стовпці має бути IPv4-адреса події доступу об’єкта в десятковій точковій нотації. У зразку набору даних для цього блогу унікальним ідентифікатором є ідентифікатори екземплярів екземплярів EC2, пов’язаних із instance_id значення в межах dataframe. Адреса IPv4 буде отримана з src_endpoint. Виходячи зі способу створення запиту Amazon Athena, імпортовані дані вже мають правильний формат для навчання моделі IP Insights, тому додаткова розробка функцій не потрібна. Якщо ви зміните запит в інший спосіб, можливо, вам знадобиться включити додаткову розробку функцій.

Запитуйте та нормалізуйте таблицю журналу резолвера Amazon Security Lake Route 53

Так само, як ви робили вище, на наступному кроці блокнота виконується подібний запит до таблиці резольвера Amazon Security Lake Route 53. Оскільки ви використовуватимете всі дані, сумісні з OCSF, у цьому блокноті, будь-які завдання з розробки функцій залишаються такими самими для журналів розв’язувача Route 53, як і для журналів потоку VPC. Потім ви об’єднуєте два кадри даних в один кадр даних, який використовується для навчання. Оскільки запит Amazon Athena завантажує дані локально у правильному форматі, подальша розробка функцій не потрібна.

Отримайте навчальний образ IP Insights і навчіть модель за допомогою даних OCSF

У цій наступній частині блокнота ви тренуєте модель ML на основі алгоритму IP Insights і використовуєте консолідовану dataframe OCSF з різних типів колод. Можна знайти список гіперпараметрів IP Insights тут. У наведеному нижче прикладі ми вибрали гіперпараметри, які вивели найефективнішу модель, наприклад, 5 для епохи та 128 для vector_dim. Оскільки навчальний набір даних для нашої вибірки був відносно малим, ми використали a ml.m5.large екземпляр. Гіперпараметри та ваші навчальні конфігурації, такі як кількість екземплярів і тип екземплярів, слід вибирати на основі ваших об’єктивних показників і розміру навчальних даних. Однією з можливостей, якими ви можете скористатися в Amazon SageMaker, щоб знайти найкращу версію своєї моделі, є Amazon SageMaker автоматична настройка моделі який шукає найкращу модель у діапазоні значень гіперпараметрів.

Розгорніть навчену модель і протестуйте з дійсним і аномальним трафіком

Після навчання моделі ви розгортаєте її на кінцевій точці SageMaker і надсилаєте серію унікальних ідентифікаторів і комбінацій адрес IPv4 для перевірки моделі. Ця частина коду припускає, що у вашому сегменті S3 збережено тестові дані. Тестові дані — це файл .csv, де перший стовпець — це ідентифікатори екземплярів, а другий — IP-адреси. Рекомендується протестувати дійсні та недійсні дані, щоб побачити результати моделі. Наступний код розгортає вашу кінцеву точку.

Тепер, коли вашу кінцеву точку розгорнуто, ви можете надсилати запити на висновки, щоб визначити, чи є трафік потенційно аномальним. Нижче наведено приклад того, як мають виглядати відформатовані дані. У цьому випадку ідентифікатор першого стовпця – це ідентифікатор екземпляра, а другий стовпець – пов’язана IP-адреса, як показано нижче:

Отримавши дані у форматі CSV, ви можете надіслати дані для висновку за допомогою коду, прочитавши файл .csv із сегмента S3.:

Вихідні дані для моделі IP Insights забезпечують вимірювання того, наскільки статистично очікуваними є IP-адреса та онлайн-ресурс. Однак діапазон для цієї адреси та ресурсу необмежений, тому є міркування щодо того, як визначити, чи слід вважати комбінацію ідентифікатора екземпляра та IP-адреси аномальною.

У попередньому прикладі в модель було подано чотири різні комбінації ідентифікаторів та IP-адрес. Перші дві комбінації були дійсними комбінаціями ідентифікатора екземпляра та IP-адреси, які очікувалися на основі навчального набору. Третя комбінація має правильний унікальний ідентифікатор, але іншу IP-адресу в одній підмережі. Модель має визначити наявність невеликої аномалії, оскільки вбудовування дещо відрізняється від даних навчання. Четверта комбінація має дійсний унікальний ідентифікатор, але IP-адресу неіснуючої підмережі в межах будь-якого VPC у середовищі.

Примітка: Дані про нормальний і ненормальний трафік змінюватимуться залежно від конкретного випадку використання, наприклад: якщо ви хочете відстежувати зовнішній і внутрішній трафік, вам знадобиться унікальний ідентифікатор, узгоджений з кожною IP-адресою, і схема для створення зовнішніх ідентифікаторів.

Щоб визначити, яким має бути порогове значення, щоб визначити, чи є трафік аномальним, можна скористатися відомим нормальним і ненормальним трафіком. Кроки, описані в цей зразок блокнота полягають в наступному:

- Створіть тестовий набір для представлення нормального трафіку.

- Додайте аномальний трафік до набору даних.

- Побудуйте графік розподілу

dot_productбали для моделі за нормальний і ненормальний трафік. - Виберіть порогове значення, яке відрізняє нормальну підмножину від ненормальної підмножини. Це значення базується на вашій хибнопозитивній толерантності

Налаштуйте постійний моніторинг нового трафіку журналу потоку VPC.

Щоб продемонструвати, як цю нову модель ML можна використовувати з Amazon Security Lake у проактивний спосіб, ми налаштуємо функцію Lambda, яка буде викликана на кожному PutObject подія в керованому сегменті Amazon Security Lake, зокрема дані журналу потоку VPC. У Amazon Security Lake існує концепція передплатника, який споживає журнали та події з Amazon Security Lake. Для функції Lambda, яка реагує на нові події, необхідно надати підписку на доступ до даних. Підписники доступу до даних отримують сповіщення про нові об’єкти Amazon S3 для джерела, коли об’єкти записуються у сегмент Security Lake. Передплатники можуть отримувати прямий доступ до об’єктів S3 і отримувати повідомлення про нові об’єкти через кінцеву точку підписки або шляхом опитування черги Amazon SQS.

- Відкрийте Консоль Security Lake.

- На панелі навігації виберіть Передплатники.

- Виберіть на сторінці «Підписники». Створити підписку.

- Щоб отримати відомості про підписку, введіть

inferencelambdaта цінності Ім'я абонента і необов'язковий Опис. - Команда область автоматично встановлюється як поточний вибраний регіон AWS і не може бути змінений.

- для Журнали та джерела подійвиберіть Конкретні журнали та джерела подій І вибирай Журнали потоків VPC і журнали маршруту 53

- для Спосіб доступу до данихвиберіть S3.

- для Облікові дані підписника, надайте ідентифікатор свого облікового запису AWS, у якому розміщуватиметься функція Lambda, і вказаний користувачем зовнішній ідентифікатор.

Примітка: Якщо ви робите це локально в обліковому записі, вам не потрібно мати зовнішній ідентифікатор. - Вибирати Створювати.

Створіть лямбда-функцію

Щоб створити та розгорнути функцію Lambda, ви можете або виконати наступні кроки, або розгорнути готовий шаблон SAM 01_ipinsights/01.02-ipcheck.yaml у сховищі GitHub. Шаблон SAM вимагає надання SQS ARN і імені кінцевої точки SageMaker.

- На консолі Lambda виберіть Створити функцію.

- Вибирати Автор з нуля.

- для Назва функції, введіть

ipcheck. - для Час виконаннявиберіть Python 3.10.

- для архітектуравиберіть x86_64.

- для Виконавча рольвиберіть Створіть нову роль із дозволами Lambda.

- Після створення функції введіть вміст ipcheck.py файл зі сховища GitHub.

- На панелі навігації виберіть Змінні оточення.

- Вибирати Редагувати.

- Вибирати Додати змінну середовища.

- Для нової змінної середовища введіть

ENDPOINT_NAMEі як значення введіть ARN кінцевої точки, який було виведено під час розгортання кінцевої точки SageMaker. - Select зберегти.

- Вибирати Розгортання.

- На панелі навігації виберіть конфігурація.

- Select Тригери.

- Select Додати тригер.

- під Виберіть джереловиберіть SQS.

- під Черга SQS, введіть ARN основної черги SQS, створеної Security Lake.

- Установіть прапорець для Активуйте тригер.

- Select додавати.

Перевірте лямбда-результати

- Відкрийте Консоль Amazon CloudWatch.

- На лівій бічній панелі виберіть Групи журналів.

- У рядку пошуку введіть ipcheck, а потім виберіть групу журналу з назвою

/aws/lambda/ipcheck. - Виберіть останній потік журналу під Потоки журналів.

- У журналах ви повинні побачити такі результати для кожного нового журналу Amazon Security Lake:

{'predictions': [{'dot_product': 0.018832731992006302}, {'dot_product': 0.018832731992006302}]}

Ця функція Lambda постійно аналізує мережевий трафік, що надходить від Amazon Security Lake. Це дає змогу створювати механізми сповіщення ваших груп безпеки про порушення вказаного порогу, що вказує на аномальний трафік у вашому середовищі.

Прибирати

Коли ви закінчите експериментувати з цим рішенням і щоб уникнути стягнення плати за свій обліковий запис, очистіть свої ресурси, видаливши сегмент S3, кінцеву точку SageMaker, вимкнувши комп’ютер, підключений до ноутбука SageMaker Jupyter, видаливши функцію Lambda та вимкнувши Amazon Security. Озеро у вашому обліковому записі.

Висновок

У цій публікації ви дізналися, як підготувати дані мережевого трафіку, отримані з Amazon Security Lake, для машинного навчання, а потім навчили та розгорнули модель ML за допомогою алгоритму IP Insights в Amazon SageMaker. Усі кроки, описані в блокноті Jupyter, можна відтворити в наскрізному конвеєрі машинного навчання. Ви також реалізували функцію AWS Lambda, яка використовувала нові журнали Amazon Security Lake і надсилала висновки на основі навченої моделі виявлення аномалій. Відповіді моделі ML, отримані AWS Lambda, можуть проактивно повідомляти команди безпеки про аномальний трафік, коли досягаються певні порогові значення. Постійне вдосконалення моделі можна забезпечити, включивши вашу команду безпеки в циклічні перевірки, щоб позначити, чи трафік, визначений як аномальний, був хибно позитивним чи ні. Потім це можна додати до вашого навчального набору, а також додати до вашого нормальний набір даних трафіку при визначенні емпіричного порогу. Ця модель може ідентифікувати потенційно аномальний мережевий трафік або поведінку, за допомогою чого її можна включити як частину більшого рішення безпеки, щоб ініціювати перевірку MFA, якщо користувач входить із незвичайного сервера або в незвичайний час, попередити персонал у разі підозрілого сканування мережі, що надходить із нових IP-адрес, або об’єднайте оцінку IP-інсайтів з іншими джерелами, такими як Amazon Guard Duty, щоб ранжувати виявлені загрози. Ця модель може включати користувацькі джерела журналів, наприклад журнали Azure Flow або локальні журнали, додаючи користувацькі джерела до розгортання Amazon Security Lake.

У другій частині цієї серії публікацій у блозі ви дізнаєтесь, як створити модель виявлення аномалій за допомогою Випадковий вирубаний ліс алгоритм, навчений з додатковими джерелами Amazon Security Lake, які інтегрують дані журналу безпеки мережі та хосту та застосовують класифікацію аномалій безпеки як частину автоматизованого комплексного рішення моніторингу безпеки.

Про авторів

Джо Моротті є архітектором рішень у Amazon Web Services (AWS), допомагаючи корпоративним клієнтам на Середньому Заході США. Він обіймав широкий спектр технічних посад і любив демонструвати клієнтам мистецтво можливого. У свій вільний час він із задоволенням проводить час із сім’єю, досліджуючи нові місця та надмірно аналізуючи результати своєї спортивної команди.

Джо Моротті є архітектором рішень у Amazon Web Services (AWS), допомагаючи корпоративним клієнтам на Середньому Заході США. Він обіймав широкий спектр технічних посад і любив демонструвати клієнтам мистецтво можливого. У свій вільний час він із задоволенням проводить час із сім’єю, досліджуючи нові місця та надмірно аналізуючи результати своєї спортивної команди.

Бішр Таббаа є архітектором рішень в Amazon Web Services. Bishr спеціалізується на допомозі клієнтам із додатками машинного навчання, безпеки та спостереження. Поза роботою він любить грати в теніс, готувати їжу та проводити час із родиною.

Бішр Таббаа є архітектором рішень в Amazon Web Services. Bishr спеціалізується на допомозі клієнтам із додатками машинного навчання, безпеки та спостереження. Поза роботою він любить грати в теніс, готувати їжу та проводити час із родиною.

Шріхарш Адарі є старшим архітектором рішень у Amazon Web Services (AWS), де він допомагає клієнтам працювати у зворотному напрямку від бізнес-результатів для розробки інноваційних рішень на AWS. Протягом багатьох років він допомагав багатьом клієнтам трансформувати платформу даних у різних галузевих вертикалях. Його основна сфера знань включає технологічну стратегію, аналітику даних і науку про дані. У вільний час він любить грати в теніс, дивитися телевізійні шоу та грати в таблу.

Шріхарш Адарі є старшим архітектором рішень у Amazon Web Services (AWS), де він допомагає клієнтам працювати у зворотному напрямку від бізнес-результатів для розробки інноваційних рішень на AWS. Протягом багатьох років він допомагав багатьом клієнтам трансформувати платформу даних у різних галузевих вертикалях. Його основна сфера знань включає технологічну стратегію, аналітику даних і науку про дані. У вільний час він любить грати в теніс, дивитися телевізійні шоу та грати в таблу.

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- джерело: https://aws.amazon.com/blogs/machine-learning/identify-cybersecurity-anomalies-in-your-amazon-security-lake-data-using-amazon-sagemaker/

- : має

- :є

- : ні

- :де

- $UP

- 01

- 1

- 10

- 100

- 12

- 125

- 15%

- 17

- 20000

- 25

- 32

- 7

- 9

- a

- вище

- доступ

- рахунки

- Рахунки

- через

- діяльність

- актори

- доданий

- додати

- Додатковий

- адреса

- адреси

- Адміністратори

- після

- проти

- Оповіщення

- алгоритм

- алгоритми

- вирівняні

- ВСІ

- дозволяє

- вже

- Також

- Amazon

- Амазонка Афіна

- Amazon SageMaker

- Amazon Web Services

- Веб-служби Amazon (AWS)

- an

- аналіз

- аналітики

- аналітика

- аналізувати

- аналізи

- Аналізуючи

- та

- аномалії

- виявлення аномалії

- Інший

- будь-який

- додаток

- застосування

- Застосовувати

- підхід

- архітектура

- ЕСТЬ

- ПЛОЩА

- Art

- AS

- Активи

- асоційований

- передбачає

- At

- Authentication

- Автоматизований

- автоматизує

- автоматично

- автоматизація

- уникнути

- знати

- AWS

- Клей AWS

- Формування озера AWS

- AWS Lambda

- Лазурний

- бар

- заснований

- Базова лінія

- BE

- оскільки

- стає

- було

- поведінка

- буття

- нижче

- КРАЩЕ

- За

- Блог

- обидва

- будувати

- вбудований

- бізнес

- але

- by

- CAN

- можливості

- здатний

- випадок

- каталог

- центральний

- централізувати

- певний

- виклик

- зміна

- Зміни

- заміна

- вантажі

- перевірка

- Вибирати

- вибраний

- Cisco

- клас

- класифікація

- класифікований

- Класифікувати

- очистити

- хмара

- код

- Колонка

- Колони

- поєднання

- комбінації

- об'єднувати

- комбінати

- Приходити

- майбутній

- загальний

- повний

- комплекс

- поступливий

- складається

- всеосяжний

- обчислення

- концепція

- Вважати

- міркування

- вважається

- беручи до уваги

- Консоль

- спожитий

- споживання

- містити

- зміст

- безперестанку

- безперервний

- Core

- виправити

- відповідає

- може

- створювати

- створений

- В даний час

- виготовлений на замовлення

- Клієнти

- настроюється

- Вирізати

- Кібербезпека

- дані

- доступ до даних

- Analytics даних

- Озеро даних

- Платформа даних

- обробка даних

- наука про дані

- Database

- набори даних

- Днів

- Визначає

- демонструвати

- залежно

- залежний

- Залежно

- розгортання

- розгорнути

- розгортання

- розгортає

- Отриманий

- деталі

- Виявлення

- Визначати

- визначення

- розвивати

- розробка

- прилади

- DID

- різний

- цифровий

- Цифрові активи

- безпосередньо

- розподіл

- DNS

- байдуже

- справи

- Дон

- зроблений

- Не знаю

- вниз

- під час

- e

- кожен

- край

- Ефективний

- або

- ще

- вбудовування

- включений

- дозволяє

- кінець в кінець

- Кінцева точка

- інженер

- Машинобудування

- користуватися

- збагачувати

- Що натомість? Створіть віртуальну версію себе у

- підприємство

- Навколишнє середовище

- середовищах

- епоха

- помилка

- Event

- Події

- еволюціонувати

- еволюціонує

- Обстежує

- приклад

- Крім

- існує

- розширений

- очікуваний

- експертиза

- Дослідження

- зовнішній

- стикаються

- false

- сім'я

- особливість

- риси

- Поля

- філе

- Файли

- знайти

- результати

- Перший

- потік

- Сфокусувати

- після

- слідує

- Слід

- для

- формат

- освіта

- знайдений

- чотири

- Четвертий

- FRAME

- каркаси

- Безкоштовна

- від

- повністю

- функція

- далі

- породжувати

- GitHub

- надається

- Group

- вирощений

- Охорона

- Мати

- he

- Герой

- допоміг

- допомогу

- допомагає

- його

- господар

- Як

- How To

- Однак

- HTML

- HTTPS

- ID

- ідентифікований

- ідентифікатор

- ідентифікатори

- ідентифікує

- ідентифікувати

- ідентифікує

- Особистість

- ідентифікатори

- if

- зображення

- Impact

- реалізовані

- імпорт

- поліпшення

- in

- включати

- включені

- У тому числі

- включати

- зростаючий

- вказувати

- індивідуальний

- промисловість

- Інфраструктура

- ініціювати

- інноваційний

- розуміння

- встановлювати

- екземпляр

- інтегрувати

- інтегрований

- внутрішній

- в

- викликали

- IP

- IP-адреса

- IP-адреси

- IT

- робота

- Джобс

- JPG

- json

- відомий

- етикетка

- озеро

- ландшафт

- великий

- більше

- УЧИТЬСЯ

- вчений

- вивчення

- залишити

- libraries

- Життєвий цикл

- як

- рамки

- список

- вантажі

- локально

- журнал

- подивитися

- виглядає як

- машина

- навчання за допомогою машини

- головний

- вдалося

- управління

- управляє

- манера

- Може..

- вимір

- механізми

- Зустрічатися

- згаданий

- зустрів

- Метрика

- МЗС

- середній Захід

- мінімальний

- відсутній

- ML

- модель

- Моделі

- скромний

- модифікований

- змінювати

- монітор

- моніторинг

- найбільш

- множинний

- повинен

- ім'я

- навігація

- необхідно

- Необхідність

- необхідний

- мережу

- мережевий трафік

- мереж

- Нові

- наступний

- немає

- не існує

- нормальний

- ноутбук

- Повідомлення

- роман

- зараз

- мета

- об'єкти

- of

- Пропозиції

- on

- ONE

- онлайн

- непрозорий

- or

- організація

- OS

- Інше

- наші

- Результати

- чуже

- викладені

- вихід

- поза

- над

- власний

- сторінка

- Пало-Альто

- панди

- pane

- частина

- партнери

- виконанні

- періодичний

- дозвіл

- Дозволи

- трубопровід

- місця

- платформа

- plato

- Інформація про дані Платона

- PlatoData

- ігри

- політика

- частина

- Порти

- позитивний

- це можливо

- пошта

- потенційно

- попередній

- Прогнози

- Прогноз

- Готувати

- передумови

- пріоритетні

- приватний

- Проактивний

- Оброблено

- обробка

- правильний

- протоколи

- забезпечувати

- провайдери

- забезпечує

- якість

- питання

- підвищення

- діапазон

- ранжувати

- читання

- реальний

- реального часу

- отримати

- отримано

- останній

- рекомендований

- посилання

- регіон

- райони

- пов'язаний

- щодо

- доречний

- залишатися

- тиражувати

- представляти

- репутація

- запитів

- вимагається

- Вимагається

- ресурс

- ресурси

- відповідь

- відповіді

- результат

- результати

- утримання

- Відгуки

- Роль

- ролі

- Маршрут

- прогін

- пробіжки

- мудрець

- Висновок SageMaker

- Сем

- то ж

- Зразок набору даних

- зберігаються

- шкала

- ваги

- Масштабування

- сканування

- сценарій

- схема

- наука

- рахунок

- Sdk

- Пошук

- пошук

- другий

- безпеку

- Загрози безпеці

- побачити

- вибрати

- обраний

- послати

- старший

- Серія

- сервер

- обслуговування

- Послуги

- Сесія

- комплект

- Повинен

- показаний

- Шоу

- закриття

- сторона

- підпис

- підписання

- аналогічний

- простий

- з

- один

- Розмір

- трохи відрізняється

- невеликий

- So

- рішення

- Рішення

- ВИРІШИТИ

- Source

- джерело

- Джерела

- спеціалізується

- конкретний

- конкретно

- зазначений

- Витрати

- SPORTS

- Персонал

- Крок

- заходи

- зберігання

- зберігати

- зберігати

- Стратегія

- потік

- Спрощує

- рядок

- структурований

- студія

- представляти

- представлений

- підмережі

- абонент

- абоненти

- передплата

- такі

- підтримка

- Опори

- підозрілі

- таблиця

- завдання

- команда

- команди

- технічний

- Технологія

- Технологічна стратегія

- шаблон

- теніс

- тест

- Що

- Команда

- їх

- потім

- Там.

- вони

- третій

- третя сторона

- це

- ті

- загроза

- актори загроз

- загрози

- поріг

- через

- час

- до

- інструменти

- трафік

- поїзд

- навчений

- Навчання

- перетворень

- Довіряйте

- намагатися

- tv

- два

- подвійний

- тип

- Типи

- при

- єдиний

- створеного

- на

- терміновість

- us

- використання

- використання випадку

- використовуваний

- користувач

- використовує

- використання

- використовувати

- використовувати

- дійсний

- значення

- Цінності

- змінна

- версія

- вертикалі

- вид

- порушено

- Віртуальний

- Уразливості

- прогулянки

- хотіти

- було

- шлях..

- we

- Web

- веб-сервіси

- були

- Що

- коли

- Чи

- який

- широкий

- Широкий діапазон

- волі

- з

- в

- Work

- Робочі процеси

- б

- письмовий

- років

- Ти

- вашу

- зефірнет