Минулого місяця програма досліджень і розробок мережевих та інформаційних технологій (NITRD) відзначила своє 30-річчя у Вашингтоні, округ Колумбія. Ви можете прочитати повний підсумок події тут. З метою підкреслити вплив федеральних інвестицій на дослідницьку спільноту комп’ютерних технологій, на заході було представлено п’ять панелей, на яких учасники обговорювали ключові досягнення в цій галузі за останнє десятиліття та майбутні напрямки. Кожна панель була зосереджена на важливій підгалузі комп’ютерних досліджень: масштабні обчислення, мережі та безпека, штучний інтелект/машинне навчання, конфіденційність та Інтернет речей та соціально відповідальні обчислення.

Конфіденційність стала великою темою для розмов не лише серед дослідників комп’ютерної техніки, але й у всіх галузях наукових та промислових кіл. Несприятливий вплив на конфіденційність, що виникає через доступність великомасштабних наборів даних, посилюється взаємопов'язані датчики, пристрої та виконавчі механізми які складають Інтернет речей (IoT). Модерується Чарльз («Чак») Ромін (NIST) та за участю польових експертів Еда Фелтена (Прінстон), Марка Громана (Groman Consulting), Катерини Мегас (NIST) і Суну Парк (Корнелл), Панель 4: Конфіденційність та Інтернет речей обговорює такі важливі теми, як компроміс між використанням даних і конфіденційністю та потенційні цілі дослідження, які допоможуть у досягненні ефективних політичних рішень.

Ромін почав із того, що підкреслив спільне для всіх панелей: «говорити як про переваги, так і про надзвичайні можливості, надані завдяки інвестиціям федерального фінансування, разом із пов’язаними ризиками». IoT нічим не відрізняється, він надає людям доступ до нездоланної інформації, забезпечує успішні рекламні кампанії та адаптує технологію до вашого особистого смаку, але він також ставить під загрозу конфіденційність користувачів.

Як зазначила Мегас, «головна причина, чому ми робимо ці зусилля, полягає в тому, що ми хочемо, щоб IoT було визнано, і щоб суспільство отримало від цього переваги». Далі вона розповіла про потенційні переваги та важливість обміну даними через IoT. Існує «феноменальний» масштаб пристроїв в Інтернеті речей, які можна використовувати для виявлення проблем у наборах даних, вивчення речей, які мають високий потенціал впливу на людей і суспільство, навчання технологій штучного інтелекту та надання можливості невеликим інноваційним компаніям тестувати свої пристрої. Ромін запитав учасників дискусії, які насправді пов’язані ризики для конфіденційності в цьому контексті Інтернету речей та обміну інформацією.

Громан відповів, спочатку пояснивши взаємодію між конфіденційністю та Інтернетом речей. Сторона конфіденційності IoT — це підмножина даних у більшому наборі, який збирається про людей або пов’язаних з ними. Чи знають люди, що про них збирають дані? Чи є інтерфейс, за допомогою якого можна взаємодіяти з пристроєм, дізнатися, що він збирає, або змінити це? Чи розуміють люди, яку інформацію збирають або які висновки робить пристрій чи компанія на основі зібраних даних? Через структуру грошових стимулів і «велику» суму, яку компанії можуть заробити, заробляючи на таких даних, Громан закликав людей звернутися до політики для вирішення.

«Мета тут полягає в тому, щоб максимізувати користь і мінімізувати шкоду. У цій країні ми не маємо політики, законодавчої чи нормативної бази, яка створювала б стимули до досягнення цієї мети», – Марк Громан

Заперечуючи позицію Громана, Ромін запитав групу про потенціал для технологічного рішення.

Фелтен запропонував почати з кращого розуміння та застосування контролю статистичної інформації та створення інструментів, які дозволяють людям взаємодіяти з їхніми даними та пом’якшувати негативний вплив. Парк, який особливо цікавиться криптографічними інструментами конфіденційності, назвав кілька способів, якими криптографія може допомогти в цьому відношенні.

«Криптографія надає набір інструментів для створення систем, які мають конфігурації інформаційних потоків і включають більш детальний контроль над доступом». – парк Sunoo

Одним із інструментів можуть бути докази з нульовим знанням, які дозволяють частково ділитися даними, зберігаючи інші аспекти в таємниці від суб’єктів. Вона навела приклад вишибали, який перевіряє посвідчення особи, щоб потрапити до бару – за допомогою доказів нульового знання ви можете довести, що вам 21 рік, не повідомляючи свою адресу чи день народження, також вказані в посвідченні.

Пак попередив, що, хоча криптографія надає «ширший простір рішень, який ми можемо використовувати для створення конфіденційності», вона не відповідає на питання про те, які речі ми повинні створювати за допомогою цих інструментів, або які форми інформації ми вважаємо доцільними або бажаними для обміну. Це те, що ми повинні вирішити як суспільство, і це питання політики.

Нарешті, учасників дискусії запитали, чому людям це має бути байдужим. А якщо їм нема чого приховувати? Викликавши сміх у натовпу, Фелтен пожартував, що кожному є що приховувати. У більш серйозній ноті він продовжив підкреслювати потенційну шкоду профілювання даних.

«Люди будують комплексну модель того, хто ви є і що ви, ймовірно, будете робити». – Ед Фелтен

І без того жахлива думка, але ці припущення можуть бути помилковими та іноді обмежувати можливості та «свободу дій» у майбутньому. Громан вказав на ще одну спільну тему під час дискусій під час панелей – важливість усвідомлення того, що деякі громади зазнають непропорційного впливу. Ставки можуть бути вищими, щоб зберегти конфіденційність деяких даних, незалежно від того, чи йдеться про сексуальну орієнтацію, стать, расу чи жінок чи дітей, які зазнали насильства.

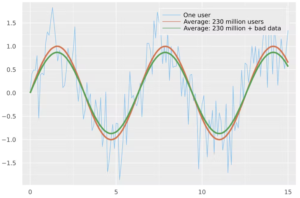

Під час запитань і відповідей колишній спікер із панелі 3 Бен Зорн знову згадав про переваги використання даних для навчання ШІ. Він запитав, що можна зробити з витоком приватної інформації через набори даних, які використовуються для навчання ШІ.

Фелтен зазначив, що якщо ви не використовуєте суворий метод, щоб навмисно зупинити просочування інформації, тоді інформація буде надходити. Ось чому так важливо зосередитися на розробці строгих і перевірених методів таких речей, як машинне навчання, що зберігає конфіденційність, і інтерфейси для контролю ефекту просочування.

Megas чудово резюмував, що врешті-решт ми не можемо навчити всіх, але ми можемо надати людям структуру, яка дозволить їм думати про ризик, і дати їм інструменти, які допоможуть їм краще контролювати свої дані. Повний запис можна переглянути на Веб-сторінка CCC або на Канал NITRD на YouTube.

Слідкуйте за останнім блогом серії, Панель 5: Як технології можуть принести користь суспільству: Розширення перспектив у фундаментальних дослідженнях.