Ласкаво просимо до четвертої частини серії наших блогів Ledger Recover генезис. Наша мета полягає в тому, щоб вивчити численні технічні перешкоди, які виникають під час створення служби відновлення вихідного коду, і те, як Ledger Recover, наданий Coincover, вирішує їх за допомогою безпечного дизайну та інфраструктури.

У попередніх частинах ми пояснювали, якою може бути ентропія секретної фрази відновлення розділити на кілька часток (або фрагментів), То надіслано надійним постачальникам резервних копій, і, нарешті надійно зберігається завжди зберігаючи найвищий рівень безпеки.

Наступне запитання, яке у вас може виникнути зараз: як Ledger Recover може захистити ентропію секретної фрази відновлення, не просто вводячи ще один додатковий секретний механізм, такий як пароль, двофакторна автентифікація тощо? Особливо в ситуації, коли ви могли втратити доступ до всіх засобів цифрової автентифікації (наприклад, вашої електронної пошти, різних апаратних гаманців і автентифікаторів тощо).

Ключ до надання користувачам Ledger Recover повного контролю над розблокуванням їхніх секретів полягає в використовувати свою ідентичність, що є основною сутністю власності.

У цьому розділі ми розберемося ідентичність Перевірка механізми, які надають доступ до вашої резервної копії самостійно та тільки ти. Почнемо з деяких визначень.

Підручник із підтвердження особи

ідентичність Перевірка це процес підтвердження точності та легітимності заявленої особистості особи. Він передбачає перевірку особистої інформації з довірених джерел, а саме офіційних документів. Мета полягає в тому, щоб запобігти шахрайським діям або несанкціонованому доступу до конфіденційної інформації шляхом підтвердження точності заявленої особи особи.

Зверніть увагу, що відтепер ми будемо використовувати VDI скорочення від Перевірка особи.

Зачекайте! Що робити, якщо хтось вкрав мої документи, що засвідчують особу? Чи зможе ця особа пройти процес підтвердження особи?

Ledger Recover є стійким до таких сценаріїв, оскільки порівнює кілька джерел інформації протягом процесу, зокрема:

- Сертифікована інформація: дані, отримані з офіційного документа за допомогою OCR1 технології

- Біометричні дані2: живі дані, отримані від людини та зіставлені з офіційними записами документів, у футлярі Ledger Recover ваше обличчя

- Перевірка живучості: перевіряє, чи справжня людина стоїть за біометричними даними, а не підроблені

- Живі інтерв'ю від різних VDI постачальників послуг.

Перехід через VDI процес вимагатиме від вас зняти невелике відео та дотримуватись інструкцій, щоб дозволити системі отримати достатньо інформації для підтвердження того, що ви фактично є власником наданих документів, що посвідчують особу.

Оволодійте своїм секретом: Ledger Recover дає вам змогу стати найкращим ключем

У Ledger ми пропагуємо самоохорону та індивідуальну автономію, тому перевірка особи (VDI) є важливим компонентом Ledger Recover.

Використовуючи VDI, Ledger Recover, наданий Coincover, гарантує, що ви, як власник облікового запису, повністю контролюєте процес відновлення, а не покладаєтеся на методи соціального відновлення, які потребують участі інших або кількох сторін.

Одна з ключових переваг VDI полягає в тому, що він використовує ваш державний документ, який посвідчує особу, який зазвичай надійно зберігається у вас і легко доступний. Це означає, що ви можете впевнено ідентифікувати свою особу, не покладаючись на зовнішні об’єкти чи складні процедури. Це також єдина форма автентифікації, яку можна відновити після катастрофічних подій, таких як втрата всього (паперів, цифрового доступу тощо).

За інтеграцією VDI у структуру самоохорони Ledger Recover, це дає вам змогу зберігати повний контроль над своїми активами та особистою інформацією. Його спрощений і безпечний процес перевірки надає пріоритет вашій зручності, дозволяючи вам впевнено відновити свій обліковий запис, дотримуючись принципів самостійної опіки та індивідуальної автономії.

IDV не є звичайним KYC…

Процес підтвердження ідентифікатора відрізняється від повного процесу «Знай свого клієнта» (KYC), оскільки ми надаємо пріоритет мінімізації будь-якого непотрібного розголошення особистої інформації. Ми розуміємо важливість захисту вашої конфіденційності, тому наш метод перевірки розкриває лише важливі деталі, необхідні для підтвердження особи, забезпечуючи захист ваших конфіденційних даних.

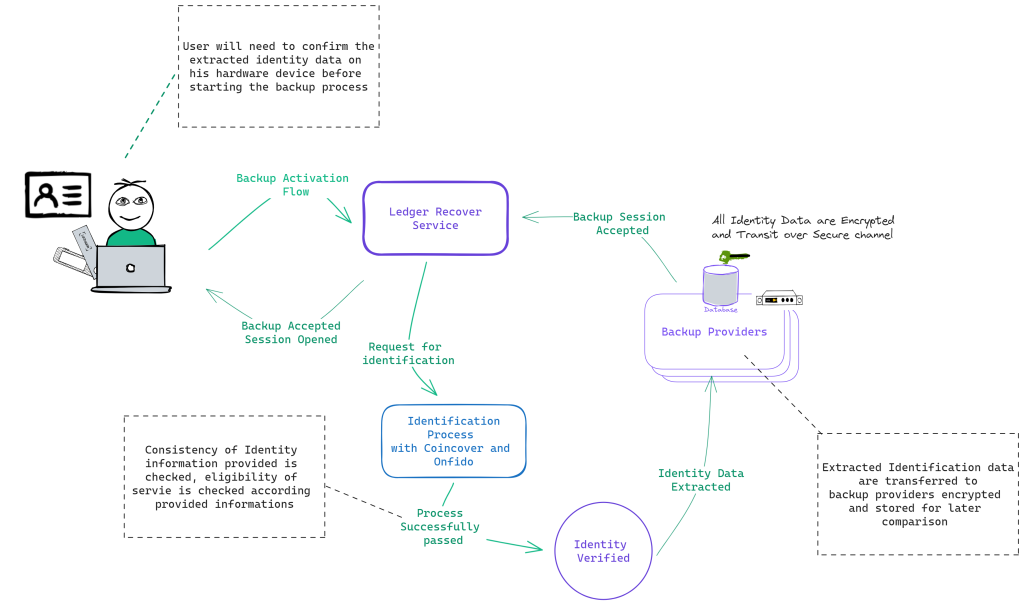

Як Ledger Recover використовує постачальників послуг IDV?

Під час процесу резервного копіювання Ledger Recover фіксує ваші ідентифікаційні дані через VDI процес ідентифікації постачальника послуг, користувач підтверджує його на своєму пристрої та пов’язує його з частками ентропії вашої секретної фрази відновлення. Тоді єдиний спосіб відновити ваші закриті ключі — це розблокувати ваші спільні ресурси, підтвердивши свою особу двом із трьох постачальників резервних копій через двох незалежних VDI постачальників послуг.

Ledger Recover надає пріоритет безпеці та точності VDI, тому в ньому працюють незалежні VDI постачальники послуг, а саме Coincover і Tessi, які використовують технологію Digital IDV від Onfido і Veridas відповідно.

Ledger Recover VDI Постачальники послуг відомі своїм досвідом і передовими рішеннями в галузі VDI галузі, що робить їх ідеальним вибором для ретельного процесу перевірки. Onfido та Veridas покладаються на минулі технології Презентаційна атака3 Виявлення (PAD) тест рівня 2, проведений iBeta Quality Assurance.

Використовуючи кілька постачальників послуг IDV, Ledger Recover забезпечує надійну та ретельну модель процесу перевірки, оскільки кожен постачальник пропонує унікальну точку зору та набір алгоритмів.

множинний VDIs — це основний механізм, за допомогою якого Ledger Recover гарантує, що запит на відновлення надходить від законного користувача. Але правильна реалізація цього створює багато запитань і додаткових міркувань безпеки:

Але що, якщо два постачальники послуг IDV не досягнуть консенсусу?

Чи стійкий цей процес до часу?

Що робити, якщо я зміню вигляд між резервним копіюванням і відновленням?

Як переконатися, що я виконую IDV для правильного пристрою та вихідного коду?

Конкретно, як все це працює в Ledger Recover? Давайте розглянемо деякі деталі реалізації, відповідаючи на ці запитання.

Складність перевірки ідентифікації в Ledger Recover

Як було представлено в частинах 1-3 цієї серії дописів у блозі, Ledger Recover має потужні криптографічні механізми для розділення, розповсюдження, зберігання, збору та повторного збирання спільних ресурсів початкового коду на вашому пристрої. Використання VDI дозволити відновлення насіннєвого коду вводить дві великі категорії проблем:

- Переконайтеся, що ви є законним власником секрету, коли прийде відновлення

- Встановлення міцного зв’язку між вашою особою та вашими акціями протягом усього життєвого циклу акції

Прив’язка ідентифікатора, спільних ресурсів і пристроїв

Основна мета зв’язування Identity and Shares полягає в тому, щоб гарантувати, що спільні ресурси вивільняються лише тоді, коли справжня людина підтвердить свою особу, право власності на частку та підтвердить свою згоду на надійному пристрої. Мета також полягає в тому, щоб зловмисники (зовнішні чи внутрішні) не змогли перехопити або змінити будь-які кроки процесів резервного копіювання чи відновлення та перенаправити їх на власні пристрої.

Щоб забезпечити таке прив’язування, Ledger Recover представляє кілька механізмів, які тісно прив’язують ідентифікатор, що перевіряється, до спільних ресурсів і пристрою, що використовується.

Дані підтвердження на самому початку процесу резервного копіювання та відновлення

Давайте пояснимо, чому зберігаються ваші ідентифікаційні дані та як вони використовуються, щоб ви завжди контролювали, що відбувається в процесі.

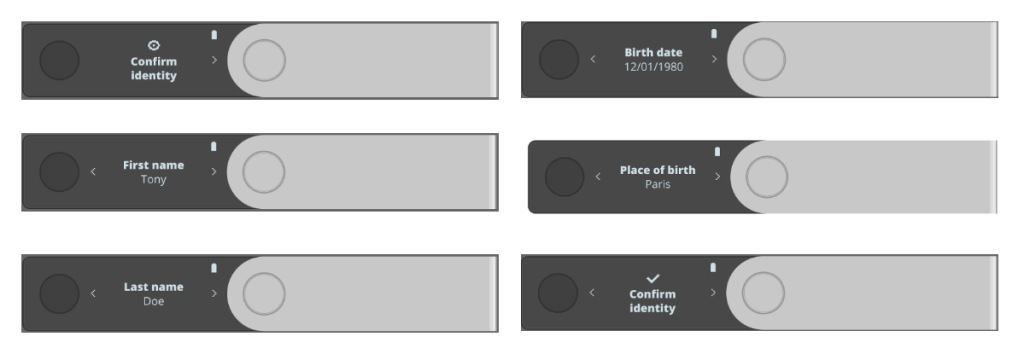

Під час процесу резервного копіювання, після чітко дозволивши використання служби Ledger Recover на вашому апаратному пристрої і пройшов VDI кроків, вас попросять підтвердити на вашому надійному дисплеї, що правильну інформацію було ефективно вилучено з вашого офіційного документа завдяки OCR.

Якщо вони для вас правильні, ви можете підтвердити процес резервного копіювання/відновлення та дозволити резервне копіювання/відновлення ваших зашифрованих ресурсів Seed.

Це підтвердження на пристрої дозволяє використовувати деякі ключові функції безпеки для Ledger Recover:

- Він фіксує вашу явну згоду на резервне копіювання/відновлення частки

- Це дозволяє перевірити на надійному апаратному пристрої правильне зв’язування ваших спільних ресурсів із вашою особою.

- Це дозволяє системі зв’язати ваш пристрій із поточними сеансами резервного копіювання/відновлення, щоб жоден інший пристрій не використовувався замість нього.

Після цього кроку кожен спільний ресурс надсилається через захищений канал до кожного постачальника резервних копій і міцно пов’язується з підтвердженими ідентифікаційними даними.

Це пряме застосування загальних принципів Ledger щодо чіткого підпису всіх взаємодій і ввімкнення функції «Не довіряй, перевіряй».

Обов'язкові акції та IDV

Як зазначалось в частині 3, кожен спільний ресурс шифрується в стані спокою постачальником резервного копіювання за допомогою посвідчення безпосередньо всередині HSM. Це робиться на етапі резервного копіювання SRP.

Щоб захистити фазу відновлення та довірити ідентифікатору, використаному для звільнення спільного ресурсу, усі зв’язки з VDI постачальники послуг захищені (зашифровані та автентифіковані) і усі повідомлення, отримані від постачальників послуг IDV, підписані. Цей підпис контролюється безпосередньо в HSM кожного постачальника резервних копій перед внутрішнім розшифруванням спільного ресурсу.

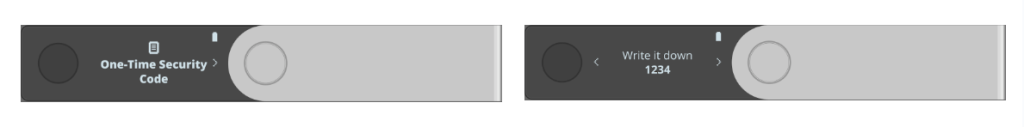

Одноразовий код безпеки

Останньою частиною для захисту є VDI сам процес. Зловмисник, який контролює ваш дисплей і якимось чином викрадає ваші облікові дані, може спробувати змусити вас пройти VDI щоб відновити ваше насіння на своєму пристрої.

Таким чином, процес відновлення Ledger Recover Restore був надійним проти сценаріїв атаки Man-in-the-Middle шляхом створення сильного зв’язку між апаратним пристроєм, який ініціює відновлення, і VDI за допомогою одноразового коду безпеки.

Точніше, одноразовий код безпеки — це код, отриманий із спільного секрету між HSM постачальника резервних копій Ledger і вашим апаратним пристроєм. Одноразовий код безпеки генерується як на стороні HSM, так і на вашому апаратному пристрої, тому цей код не можна перехопити, оскільки він ніколи не передається. Цей код унікальний, його можна використати лише один раз, він прив’язаний до вашого сеансу та вашого пристрою та змінюватиметься під час кожної спроби відновлення.

Коли цей код буде згенеровано, він буде показаний лише один раз на вашому пристрої: запишіть це обережно; він знадобиться на початку процесу ідентифікації, але більше ніколи не показуватиметься. Цей код буде запропоновано під час перевірки живучості та перевірено. Будь-яка помилка тут призведе до переривання спроби відновлення.

Золоте правило безпеки Ledger Recover

Усі сеанси резервного копіювання та відновлення мають починатися з підключення пристрою та створення одноразового коду безпеки. Ніколи не виконуйте IDV для Ledger Recover, якщо ви раніше не згенерували цей одноразовий код безпеки на своєму пристрої!

ідентичність Перевірка

Ledger Recover покладається на численні незалежні джерела для отримання всебічної та надійної оцінки вашої особистості та надійної оцінки вашої особистості та забезпечує надзвичайно високий рівень достовірності щодо особистості користувача, який взаємодіє з системою. Давайте розглянемо деталі VDI себе.

Процес резервного копіювання

Команда VDI процес резервного копіювання зроблений простим. Мета тут полягає в тому, щоб переконатися, що справжня ідентичність пов’язана з правильними спільними ресурсами. Умовою для відкриття сеансу резервного копіювання є надання узгоджених даних у процесі: Селфі збігається з фотографією вашого документа, що посвідчує особу, а ваш документ, що посвідчує особу, є достатньо читабельним, щоб отримати таку інформацію, як місце народження, дата народження, ім’я, прізвище і фото для селфі.

Після того, як буде доведено, що ваша ідентифікаційна інформація є узгодженою та придатною для обробки, ці дані шифруються та безпечно зберігаються для подальшого порівняння (загалом під час процесу відновлення), і фактично створюється резервна копія вашої секретної фрази відновлення.

Процес відновлення

Процес відновлення набагато складніший, оскільки перевіряється не лише послідовність вашої особи, а й те, чи є ви законним власником акцій.

По-перше, як центральне поняття і згадується в частина 3 цієї серії наш протокол базується на ізоляції рішень про випуск акцій. Це означає, що кожен постачальник резервних копій має свого виділеного VDI службі прийняти або відхилити запит на випуск на основі власного VDI результат процесу.

Щоб відновити резервну копію, вам доведеться пройти кілька тестів, у тому числі два VDIс. Кожен VDI пов’язана з часткою вашої ентропії, яка незалежно вивільняється, якщо ідентифікація проходить успішно.

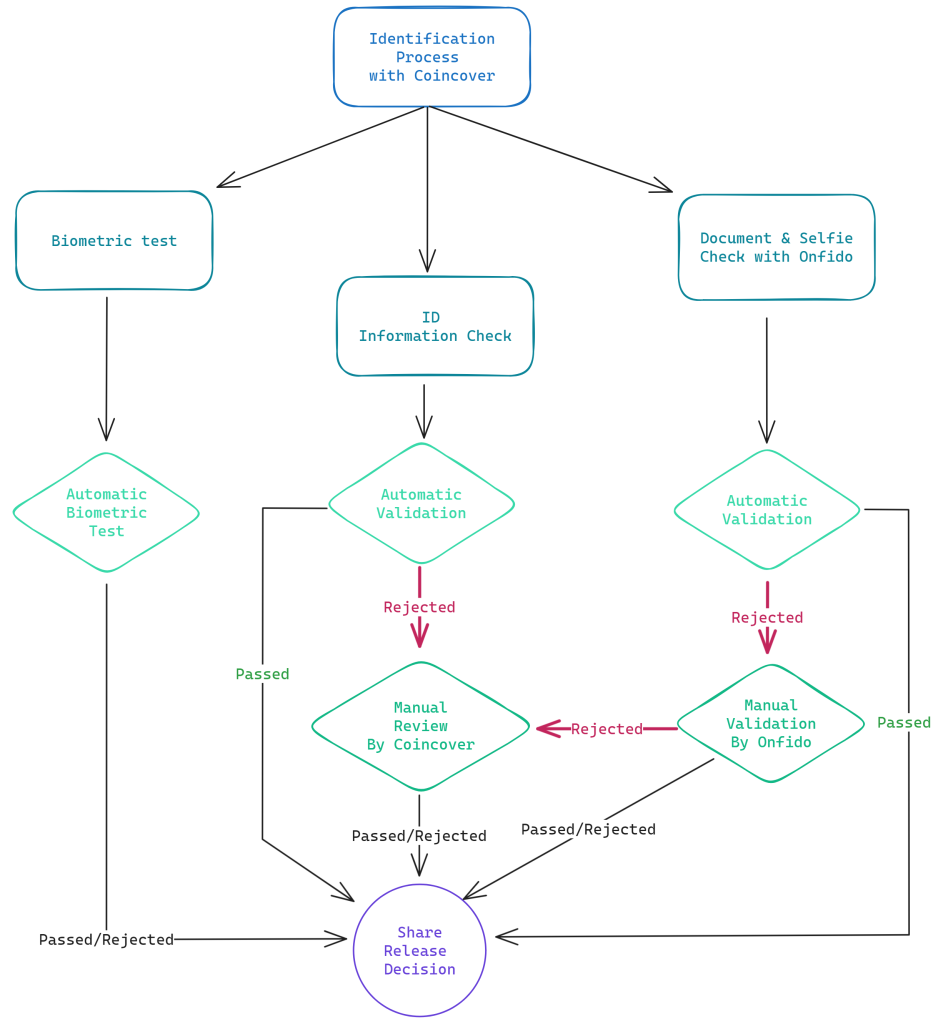

Процес підтвердження особи за допомогою постачальника Coincover Backup

Одна частка ентропії вашої секретної фрази відновлення довіряється Coincover як резервному постачальнику. Coincover також надає частину служби ідентифікації у співпраці з Onfido. Під час цього кроку вам потрібно буде надати фотографію свого документа, що посвідчує особу, і записати відео з різними інструкціями.

Потім процес проходить через 3 різні перевірки:

- Біометричний тест : Порівняння селфі, наданого під час резервного копіювання, і відео. Ця перевірка автоматично перевіряється.

- Перевірка узгодженості інформації ідентифікатора : Порівняння отриманої інформації з ідентифікаційного документа з інформацією, наданою під час резервного копіювання.

- Перевірка відповідності документів, що засвідчують особу, і відео : Перевірте автентичність відео та відповідність фотографії документа, що посвідчує особу, і селфі, вилученому з відео.

Ці три кроки проходять автоматичну перевірку, і якщо необхідно, якщо результати обробки нижчі за задовільний порог, вони проходять ручну перевірку.

Якщо і тільки якщо всі ці перевірки є переконливими, захищений спільний доступ остаточно вивільняється для цього постачальника резервних копій.

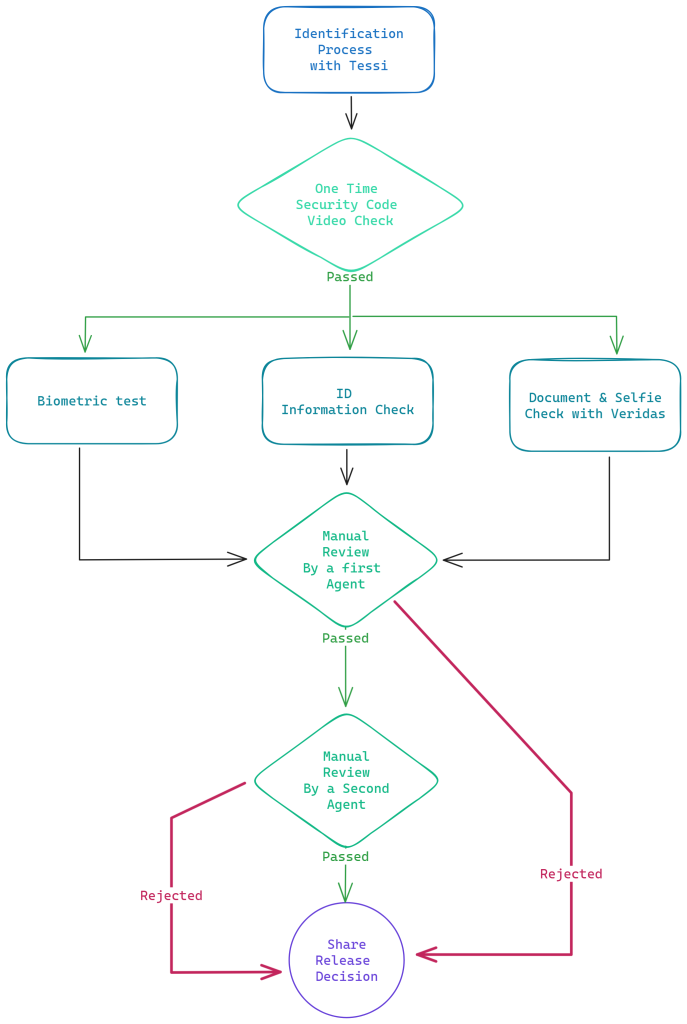

Процес підтвердження особи з Ledger як резервним постачальником

Ledger як постачальник резервних копій покладається на служби Tessi для підтвердження вашої особи, коли ви надсилаєте запит на відновлення своєї ентропії. На цьому другому резервному постачальнику VDI відрізняється за деякими ключовими аспектами, які необхідно згадати:

- Кожна ідентифікація передбачає дві перевірки вручну керують навчені агенти. Ці навчені агенти переконаються, що ваш запит є достовірним і законним.

- Він представляє потужний механізм для зв’язування вашого пристрою з вашим сеансом Одноразовий код безпеки описано в попередньому розділі. Таким чином, це гарантує, що ви ефективно керуєте VDI процес, створений лише для вашого пристрою.

Перевірка ідентифікації вручну

Як згадувалося, помітним аспектом цього процесу є те, що він передбачає перевірку наданих даних людиною. Подібно до тестів, згаданих раніше для постачальника резервних копій Coincover, ця перевірка виконується окремо двома різними та непов’язаними агентами.

Якщо - і тільки якщо - всі ці перевірки є остаточними, захищений спільний доступ остаточно вивільняється для цього постачальника резервних копій.

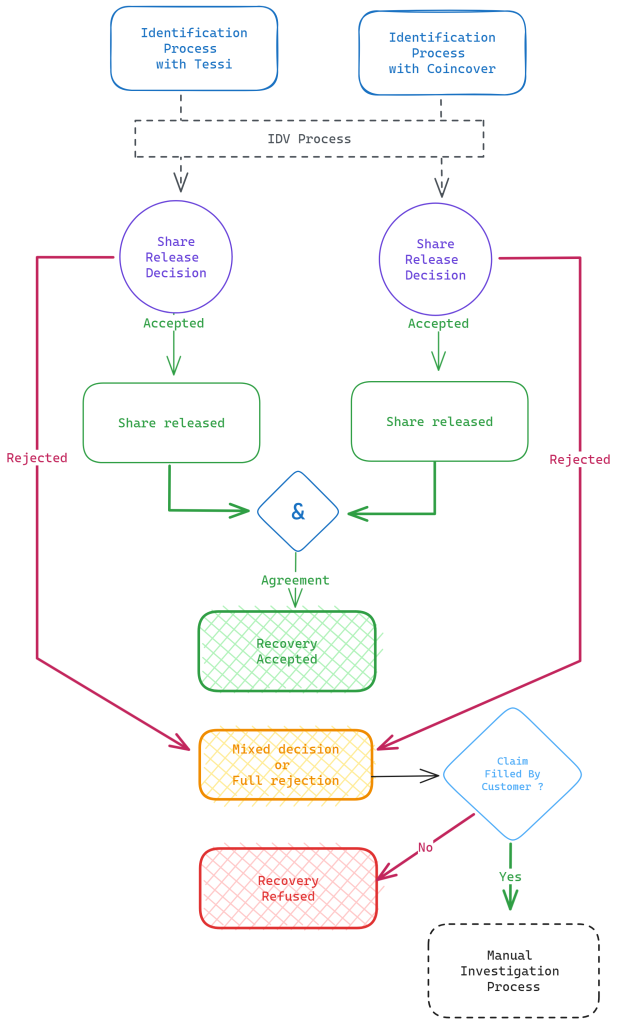

Консолідація рішень

Після запуску двох запропонованих VDIs, система консолідує результати процесів перевірки. Тут можливі кілька сценаріїв:

- Ви успішно пройшли два процеси перевірки: відновлення прийнято, а два спільні файли надіслано через безпечний канал на ваш пристрій.

- Ви отримали змішану або повну відмову від обох VDIs і ви вирішили не просити перевірку вручну: ваше відновлення буде перервано.

- Ви отримали змішану або повну відмову від обох VDIs і ви вирішили подати претензію, щоб продовжити процес відновлення: починається процес ручного розслідування (подробиці нижче).

Ручний процес розслідування

Процес ручного розслідування відбувається кожного разу, коли ви не можете успішно пройти VDI тести, і ви просите більш глибоку оцінку вашого запиту. На цьому етапі існує посилений робочий процес перевірки, який дозволить вам отримати безпечний доступ до свого секрету.

Процес розслідування вручну виконує Coincover. Його основна мета - точно визначити причину, чому VDI процес не вдався, і зберіть будь-які додаткові відповідні та законні елементи, які можуть виправити початкову проблему.

Це досягається виконанням третього VDI за допомогою іншого незалежного постачальника послуг IDNow, після чого відбувається відеочат зі спеціалістом з ідентифікації, який навчився визначати, чи VDI виконується за будь-яких обмежень.

Під час цього відеочату вас можуть чітко попросити підтвердити причини поточного процесу ідентифікації. Крім того, вас можуть попросити виконати низку рандомізованих дій, спрямованих на виявлення будь-яких маніпуляцій або атак на представлення, як-от:

- Тримайте свій документ, що посвідчує особу, щоб його зафіксувала камера, одночасно приклавши палець до частин посвідчення, які стосуються безпеки; це розташування є змінним і визначається випадковим чином;

- Відповіді на випадково згенеровані питання;

- Виконання незвичайних рухів.

Що робити, якщо третій IDV все одно не вдається з поважної причини?

Одного разу причина за невдалою VDIs ідентифіковано, дослідник Coincover зв’яжеться з вами, щоб зібрати всі необхідні документи для підтвердження вашої претензії. Якщо доцільно, цей процес розслідування може залучати юриста для:

- Фізична зустріч з вами для підтвердження вашої особи та претензії; та/або

- Завірте офіційні документи, надані на підтвердження вашої вимоги.

Положення щодо даних і конфіденційності IDV

вашу VDI дані збираються та обробляються за допомогою Ledger Recover відповідно до правил конфіденційності, зокрема Європейського загального регламенту захисту даних.

Ledger збирає лише те, що є суворо необхідним для підтвердження вашої особи, тобто дані, витягнуті з вашого документа, що посвідчує особу (ім’я, прізвище, дата та місце народження), селфі (витягнуте з відеозапису) і, за запитом на відновлення, фотографію ваш документ, що посвідчує особу.

Відповідно до нашої політики збереження даних ваші VDI дані надійно зберігаються, доки ви не скасуєте підписку на послугу, а потім архівуються в базі даних із строго обмеженим доступом лише для судових цілей.

Безпека відіграє вирішальну роль у захисті вашої конфіденційності, і ми повністю віддані роботі з вашими даними з особливою обережністю. З цією метою ми запровадили всі необхідні технічні та організаційні заходи для охорони та безпеки VDI інформацію, яку ми маємо про вас. Тому ваші ідентифікаційні дані ніколи не зберігаються у вигляді звичайного тексту в нашій системі. Під час транзиту він обробляється в безпечній ізольованій інфраструктурній зоні з контролем доступу та постійним моніторингом.

Щоб дізнатися більше про те, як Ledger керує вашими даними та вашими правами, перегляньте наша Політика конфіденційності. Для отримання додаткової інформації про методи захисту даних Coincover див Політика конфіденційності Coincover.

Не зовсім кінець: майже висновок

Ось ми й підійшли до кінця реалізація частина нашої серії блогів. У цій частині ми побачили, як Ledger Recover використовує вашу особу як остаточний ключ для розблокування резервної копії. Ми бачили як VDI використовується в Ledger Recover, налаштований порівняно з існуючими постачальниками, і ми також торкнулися деяких контрзаходів, які використовуються для захисту VDI сам, переконавшись, що жодні зловмисники, зовнішні чи внутрішні, не можуть здійснити атаки людини посередині на перевірку.

Дякуємо та вітаємо за те, що ви прочитали весь шлях до цієї довгої частини! Тепер ви маєте мати детальне уявлення про безпеку та деталі впровадження Ledger Recover, розуміючи, як самоохорона була створена разом із зручністю та безпекою. Ми вважаємо, що ми розробили рішення, яке допоможе користувачам Ledger Recover краще керувати своїми секретними фразами відновлення без шкоди для безпеки чи самоохорони.

Але це ще не кінець (підказка в назві). Продукт безпеки нічого не означає, якщо ви не працюєте з ним безпечно… Як працює Ledger Recover, щоб забезпечити неприступність заходів безпеки системи? Ось на що ми збираємося відповісти в частині 5 серії блогів Genesis of the Ledger Recover: Операційна безпека.

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. Автомобільні / електромобілі, вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- ChartPrime. Розвивайте свою торгову гру за допомогою ChartPrime. Доступ тут.

- BlockOffsets. Модернізація екологічної компенсаційної власності. Доступ тут.

- джерело: https://www.ledger.com/blog/part-4-genesis-of-ledger-recover-controlling-access-to-the-backup-identity-verification

- : має

- :є

- : ні

- :де

- $UP

- 1

- 121

- 7

- a

- Здатний

- МЕНЮ

- Прийняти

- прийнятий

- доступ

- доступною

- відповідно

- рахунки

- точність

- досягнутий

- дії

- діяльності

- Додатковий

- Додатково

- дотримуючись

- Переваги

- після

- знову

- проти

- агенти

- спрямований

- алгоритми

- ВСІ

- дозволяти

- дозволено

- Дозволити

- дозволяє

- майже

- по

- Також

- завжди

- an

- та

- та інфраструктури

- Інший

- відповідь

- будь-який

- додаток

- ЕСТЬ

- AS

- запитати

- зовнішній вигляд

- аспекти

- Активи

- асоційований

- гарантія

- At

- атака

- нападки

- Authentic

- перевіряти справжність

- автентифіковано

- Authentication

- справжність

- авторизувати

- автоматичний

- автоматично

- уникнути

- назад

- підтримка

- резервна копія

- заснований

- В основному

- BE

- було

- перед тим

- початок

- за

- буття

- Вірити

- нижче

- Краще

- між

- пов'язувати

- обов'язковий

- біометрії

- народження

- Блог

- обидва

- Кордон

- Приносить

- широкий

- Створюємо

- але

- by

- кімната

- CAN

- захоплення

- захоплений

- захвати

- який

- carried

- випадок

- катастрофічний

- категорії

- Викликати

- центральний

- впевненість

- Сертифікований

- проблеми

- зміна

- Канал

- перевірка

- Перевірки

- вибір

- стверджувати

- стверджував,

- ясно

- тісно

- код

- Обкладинка для монет

- співробітництво

- збирати

- майбутній

- вчинено

- загальний

- зв'язку

- порівняти

- порівняний

- порівняння

- повний

- комплекс

- дотримання

- складний

- компонент

- всеосяжний

- компрометуючі

- концепція

- стан

- проводиться

- впевнено

- підтвердити

- підтвердження

- Підтверджено

- З'єднувальний

- Консенсус

- згода

- міркування

- послідовний

- Консолідація

- постійна

- контакт

- продовжувати

- контроль

- контроль

- управління

- зручність

- Core

- виправити

- підтверджувати

- може

- створений

- створення

- Повноваження

- вирішальне значення

- криптографічні

- Поточний

- клієнт

- передовий

- дані

- захист даних

- Database

- Дата

- вирішене

- рішення

- присвячених

- глибше

- Визначення

- заглиблюватися

- Отриманий

- описаний

- дизайн

- призначений

- докладно

- деталі

- Визначати

- певний

- пристрій

- прилади

- різний

- цифровий

- прямий

- безпосередньо

- розкриття

- дисплей

- чіткий

- поширювати

- do

- документ

- документація

- робить

- зроблений

- вниз

- під час

- e

- кожен

- Раніше

- Рано

- фактично

- елемент

- працює

- повноваження

- дозволяє

- зашифрованих

- кінець

- досить

- забезпечувати

- гарантує

- забезпечення

- юридичні особи

- особливо

- сутність

- істотний

- Європейська

- оцінка

- Події

- Кожен

- все

- існуючий

- експертиза

- Пояснювати

- пояснені

- дослідити

- зовнішній

- додатково

- витяг

- надзвичайно

- не вдалося

- зазнає невдачі

- Провал

- риси

- кілька

- заповнювати

- Фільм

- в кінці кінців

- палець

- Перший

- стежити

- потім

- для

- форми

- Четвертий

- Рамки

- шахрайський

- від

- Повний

- повністю

- Загальне

- загальні дані

- Положення про захист персональних даних Загальні

- генерується

- породжує

- Книга Буття

- Go

- мета

- йде

- Золотий

- Надання

- Обробка

- Відбувається

- апаратні засоби

- апаратний пристрій

- Ключниці для обладнання

- Мати

- має

- допомога

- тут

- Високий

- найвищий

- його

- тримати

- утримувач

- Як

- HTTPS

- людина

- Перешкоди

- i

- ID

- ідеальний

- Ідентифікація

- ідентифікований

- ідентифікувати

- Особистість

- ідентичність Перевірка

- VDI

- if

- здійснювати

- реалізація

- реалізовані

- реалізації

- значення

- in

- У тому числі

- незалежний

- самостійно

- індивідуальний

- промисловість

- інформація

- Інфраструктура

- початковий

- Посвячені

- всередині

- замість

- інструкції

- Інтеграція

- взаємодіючих

- Взаємодії

- внутрішньо

- в

- введені

- Вводить

- введення

- дослідження

- залучати

- участь

- ізольований

- ізоляція

- питання

- IT

- ЙОГО

- сам

- просто

- ключ

- ключі

- Знати

- Знайте свого клієнта

- ЗСК

- останній

- пізніше

- УЧИТЬСЯ

- Гросбух

- легальний

- легітимність

- законний

- рівень

- левередж

- важелі

- використання

- лежить

- Життєвий цикл

- як

- обмеженою

- обмежений доступ

- Зв'язуючий

- Судова практика

- жити

- живі дані

- Жвавість

- розташування

- подивитися

- програш

- втрачений

- made

- головний

- підтримувати

- Підтримка

- зробити

- Робить

- людина

- управляти

- управляє

- Маніпуляція

- керівництво

- багато

- відповідає

- макс-ширина

- Може..

- засоби

- заходи

- механізм

- механізми

- Зустрічатися

- згаданий

- повідомлення

- метод

- методика

- Середній

- може бути

- мінімізація

- змішаний

- модель

- змінювати

- момент

- моніторинг

- більше

- руху

- багато

- множинний

- my

- ім'я

- а саме

- необхідно

- Необхідність

- необхідний

- ніколи

- наступний

- немає

- Помітний

- нічого

- зараз

- мета

- отримувати

- OCR

- of

- Офіцер

- офіційний

- on

- один раз

- ONE

- Онфідо

- постійний

- тільки

- відкрити

- працювати

- протистояли

- or

- порядок

- організаційної

- Інше

- інші

- наші

- з

- вихід

- над

- власний

- власник

- власність

- майданчик

- документи

- частина

- приватність

- Сторони

- частини

- проходити

- Пройшов

- Пароль

- Виконувати

- виконується

- виконанні

- людина

- персонал

- перспектива

- фаза

- фото

- фрази

- картина

- місце

- розміщення

- одноколірний

- plato

- Інформація про дані Платона

- PlatoData

- відіграє

- будь ласка

- політика

- володіння

- це можливо

- пошта

- практики

- точно

- Presentation

- запобігати

- попередній

- Принципи

- Пріоритетність

- недоторканність приватного життя

- приватний

- Приватні ключі

- Процедури

- процес

- Оброблено

- процеси

- обробка

- Product

- сприяти

- запропонований

- захист

- захищений

- захист

- протокол

- доведений

- забезпечувати

- за умови

- Постачальник

- провайдери

- забезпечує

- мета

- цілей

- якість

- питання

- питань

- Рандомізований

- випадково сформований

- досягати

- читання

- реальний

- причина

- Причини

- отримано

- запис

- облік

- Відновлювати

- відновлення

- послатися

- регулярний

- Регулювання

- правила

- звільнити

- випущений

- випуску

- доречний

- надійний

- покладатися

- покладаючись

- залишається

- Знаменитий

- запросити

- вимагати

- пружний

- відповідно

- REST

- відновлення

- відновлення

- результат

- утримання

- Виявляє

- право

- праві

- суворий

- міцний

- Роль

- прогін

- біг

- захист

- сценарії

- другий

- секрет

- розділ

- безпечний

- Забезпечений

- безпечно

- безпеку

- Заходи безпеки

- насіння

- бачив

- Самоохорона

- Само

- чутливий

- посланий

- Серія

- обслуговування

- Постачальник послуг

- постачальники послуг

- Послуги

- Сесія

- сесіях

- комплект

- кілька

- Поділитись

- загальні

- акції

- Повинен

- показаний

- сторона

- підписання

- аналогічний

- ситуація

- невеликий

- So

- соціальна

- рішення

- Рішення

- Вирішує

- деякі

- Хтось

- Джерела

- спеціаліст

- конкретно

- розкол

- Стажування

- старт

- починається

- крадеться

- Крок

- заходи

- Як і раніше

- вкрав

- зберігати

- зберігати

- просто

- обтічний

- Strict

- сильний

- сильно

- успішний

- Успішно

- такі

- достатній

- підтримка

- Переконайтеся

- система

- таблиця

- Приймати

- приймає

- технічний

- Технології

- Технологія

- тест

- Тести

- текст

- Дякую

- Що

- Команда

- їх

- Їх

- потім

- Там.

- отже

- Ці

- третій

- це

- ті

- три

- поріг

- через

- по всьому

- Зв'язаний

- час

- назва

- до

- торкнувся

- навчений

- транзит

- Довіряйте

- Довірений

- намагатися

- два

- типово

- кінцевий

- при

- розуміти

- розуміння

- створеного

- відімкнути

- розблокування

- непотрібний

- до

- на

- us

- Використання

- використання

- використовуваний

- користувач

- користувачі

- використання

- використовує

- ПЕРЕВІР

- підтверджено

- перевірка

- перевірка достовірності

- змінна

- різний

- перевірка

- перевірки

- перевірено

- перевірити

- перевірка

- дуже

- Відео

- відео-чат

- Гаманці

- було

- шлях..

- we

- Що

- Що таке

- коли

- коли б ні

- Чи

- який

- в той час як

- чому

- волі

- з

- в

- без

- Work

- робочий

- б

- ще

- Ти

- вашу

- себе

- зефірнет