پڑھنا وقت: 3 منٹ

پڑھنا وقت: 3 منٹ

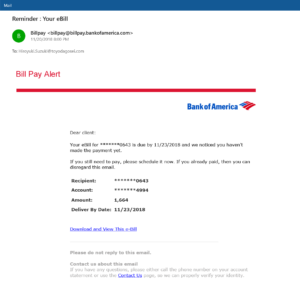

ڈیٹا ماحول کی حفاظت کسی بھی انٹرپرائز کے لیے اولین اہمیت ہے۔ ڈیٹا کی خلاف ورزی کاروباری حکمت عملیوں اور رازوں کے نقصان، حساس گاہک/کلائنٹ کے ڈیٹا کے نقصان، کاروبار میں خلل اور اعتماد کے نقصان کا باعث بن سکتی ہے۔ کاروبار کو قانونی چارہ جوئی کا سامنا بھی کرنا پڑ سکتا ہے۔ سائبر مجرم ڈیٹا چوری کرنے کے لیے انٹرپرائز نیٹ ورک میں گھسنے کی کوشش کرتے ہیں۔ وہ نیٹ ورک سسٹم میں موجود کمزوریوں سے فائدہ اٹھانے کی کوشش کرتے ہیں۔ ڈارک ویب کارناموں، اور استحصال کے طور پر ایک سروس کی پیشکش کرتا ہے، جو واناب ہیکرز کو صرف ایک استحصال یا سروس خریدنے کی اجازت دیتا ہے بغیر اسے بنائے۔ اس خطرناک صورتحال میں IT منتظمین کو اپنے انٹرپرائز نیٹ ورک کو بدنیتی پر مبنی مداخلتوں سے بچانا چاہیے۔ پیچ مینجمنٹ ان حملوں میں سے کچھ کو روکنے کا ایک طریقہ ہے۔ آپریٹنگ سسٹم وینڈرز اور ایپلیکیشن ڈویلپر بگ فکسز کو پیچ کے طور پر جاری کرتے ہیں۔ اس سے انٹرپرائز کو استحصال سے بچانے میں مدد ملتی ہے۔ دستی پیچنگ ایک مشکل عمل ہے، لہذا فوری پیچ اپ ڈیٹس کو یقینی بنانے کے لیے ایک موثر پیچ مینجمنٹ پالیسی کے ساتھ ایک پیچ مینجمنٹ سسٹم ضروری ہے۔

اختتامی نقطوں کو ایجاد کریں۔

ایک مناسب نظام استعمال کریں جو نیٹ ورک سے جڑے تمام آلات/اینڈ پوائنٹس کا پتہ لگائے۔ انسٹال کردہ مختلف آپریٹنگ سسٹمز اور ایپلیکیشنز کی شناخت کریں۔ اس بات کو یقینی بنانے کے لیے کہ خودکار اپ ڈیٹ باقاعدگی سے ہوتا ہے مناسب ترتیبات ترتیب دیں۔ دستی طور پر بھی اپ ڈیٹ کرنے کا آپشن ہے۔ آپ کو وقتاً فوقتاً اور باقاعدگی سے ایک دریافت کا آلہ چلانا چاہیے تاکہ یہ یقینی بنایا جا سکے کہ تمام اختتامی نقطے انوینٹری ہو جائیں۔ ایک ہی اختتامی نقطہ میں کمزوری پورے نیٹ ورک سے سمجھوتہ کر سکتی ہے۔

ملٹی آپریٹنگ سسٹم سپورٹ

ایک انٹرپرائز میں ونڈوز اور لینکس پر سرورز چل سکتے ہیں، جبکہ اینڈ پوائنٹس ونڈوز، لینکس اور میک چلا رہے ہیں۔ آپ کا پیچ کے انتظام کے نظام دریافت کرنا ضروری ہے اور حمایت تمام قسم کے پلیٹ فارمز۔

تھرڈ پارٹی ایپلیکیشن سپورٹ

جیسا کہ پہلے کہا گیا ہے ، پیچ کا انتظام سسٹم کو نہ صرف آپریٹنگ سسٹمز کے لیے اپ ڈیٹس کا انتظام کرنا چاہیے بلکہ مختلف تھرڈ پارٹی ایپلی کیشنز کے لیے بھی جو مختلف سرورز اور اینڈ پوائنٹس پر چلتی ہیں۔ زیادہ تر ونڈوز پیچ کا انتظام سسٹمز آپریٹنگ سسٹمز کے اپ ڈیٹس پر فوکس کرتے ہیں۔ لیکن دھمکی آمیز اداکاروں نے فلیش، براؤزرز اور دیگر ایپلی کیشنز میں کمزوریوں کے ذریعے ہیک کیا ہے۔ لہذا، یہ ضروری ہے کہ پیچ مینجمنٹ سسٹم تمام آلات پر تمام ایپلی کیشنز کو دریافت کرے اور ان کی فہرست بنائے اور اس بات کو یقینی بنائے کہ خودکار اپ ڈیٹس باقاعدگی سے ہوتی رہیں۔ کچھ میلویئر آٹو اپ ڈیٹس کو غیر فعال کر سکتا ہے۔ یہ خطرناک ہے کیونکہ آئی ٹی ایڈمنسٹریٹر یقین کرے گا کہ آٹو اپ ڈیٹس پیچ اپ ڈیٹس کو یقینی بنائے گی۔ لہذا، خودکار اپ ڈیٹس پر بھروسہ نہیں کرنا چاہیے۔

پیچنگ کی فریکوئنسی

ہر آپریٹنگ سسٹم وینڈر اور ایپلیکیشن وینڈر ایک مخصوص فریکوئنسی پر پیچ جاری کرتا ہے یا نئی دریافت شدہ سنگین کمزوریوں کے لیے ہاٹ فکس کے طور پر۔ اگر آپ کے پاس ہر ہفتے یا دو ہفتوں کے متعین وقت کے وقفے پر یا مہینے میں ایک بار پیچ کو اپ ڈیٹ کرنے کے مخصوص پیٹرن پر عمل کرنے کے لیے پیچ مینجمنٹ کی پالیسی ہے تو - آپ کو خطرہ ہے۔ اس مدت کے درمیان وقت کا فرق جب کوئی وینڈر پیچ جاری کرتا ہے اور جب آپ اپ ڈیٹ کرتے ہیں تو اس کے لیے ونڈو فراہم کرتے ہیں۔ صفر دن استحصال حملے چھوٹی فریکوئنسی کے ساتھ پیچ کو اپ ڈیٹ کرنے کے لیے پالیسی کی وضاحت کریں - ہر ہفتے کہیں۔

پیچ مینجمنٹ میں تھیسس کے طریقوں پر تندہی سے عمل کرنے سے یقینی بنانے میں مدد ملے گی۔ سائبر سیکورٹی، اور بدنیتی پر مبنی دھمکی آمیز اداکاروں کی کوششوں کو ناکام بنائیں۔

متعلقہ وسائل:

زیرو ٹرسٹ سیکیورٹی

زیرو ڈے میلویئر

مفت آزمائش شروع کریں اپنا فوری سیکیورٹی سکور کارڈ مفت حاصل کریں۔

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو بلاک چین۔ Web3 Metaverse Intelligence. علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://blog.comodo.com/it-management/essential-patch-management-practices-to-safeguard-your-data/

- : ہے

- 7

- a

- اداکار

- منتظمین

- تمام

- کی اجازت دیتا ہے

- اور

- درخواست

- ایپلی کیشنز

- مناسب

- کیا

- AS

- At

- حملے

- کوششیں

- BE

- یقین ہے کہ

- کے درمیان

- مسدود کرنے میں

- بلاگ

- خلاف ورزی

- براؤزر

- بگ کی اطلاع دیں

- تعمیر

- کاروبار

- by

- کر سکتے ہیں

- کچھ

- کلک کریں

- سمجھوتہ

- منسلک

- مجرم

- سائبر

- خطرناک

- گہرا

- گہرا ویب

- اعداد و شمار

- دن

- کی وضاحت

- ڈویلپرز

- کے الات

- مختلف

- دریافت

- دریافت

- پتہ چلتا ہے

- دریافت

- خلل

- اس سے قبل

- اختتام پوائنٹ

- کو یقینی بنانے کے

- یقینی بناتا ہے

- انٹرپرائز

- ماحولیات

- ضروری

- واقعہ

- ہر کوئی

- دھماکہ

- استحصال

- چہرہ

- فلیش

- توجہ مرکوز

- پر عمل کریں

- کے بعد

- کے لئے

- مفت

- فرکوےنسی

- سے

- فرق

- حاصل

- ہیک

- ہیکروں

- ہے

- ہونے

- مدد

- مدد کرتا ہے

- HTTP

- HTTPS

- شناخت

- ضروری ہے

- اہمیت

- in

- نصب

- فوری

- IT

- قانونی مقدموں

- قیادت

- لینکس

- بند

- میک

- میلویئر

- انتظام

- انتظام

- دستی

- دستی طور پر

- زیادہ سے زیادہ چوڑائی

- مہینہ

- سب سے زیادہ

- ضروری

- نیٹ ورک

- نیٹ ورک سسٹم

- of

- تجویز

- on

- کام

- آپریٹنگ سسٹم

- آپریٹنگ سسٹم

- اختیار

- دیگر

- پیچ

- پیچ

- پیچ کرنا

- پاٹرن

- مدت

- پی ایچ پی

- مقام

- پلیٹ فارم

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- پالیسی

- طریقوں

- وزیر اعظم

- عمل

- حفاظت

- فراہم کرتا ہے

- خرید

- باقاعدگی سے

- جاری

- ریلیز

- وسائل

- رسک

- رن

- چل رہا ہے

- منظر نامے

- سکور کارڈ

- سیکورٹی

- حساس

- سنگین

- سرورز

- سروس

- ترتیبات

- ہونا چاہئے

- ایک

- کچھ

- مخصوص

- نے کہا

- حکمت عملیوں

- کے نظام

- سسٹمز

- لیتا ہے

- کہ

- ۔

- ان

- یہ

- تیسری پارٹی

- خطرہ

- دھمکی دینے والے اداکار

- کے ذریعے

- وقت

- کرنے کے لئے

- بھی

- کے آلے

- بھروسہ رکھو

- اقسام

- اپ ڈیٹ کریں

- تازہ ترین معلومات

- اپ ڈیٹ

- مختلف

- وینڈر

- دکانداروں

- نقصان دہ

- خطرے کا سامنا

- راستہ..

- ویب

- ہفتے

- مہینے

- کیا

- کیا ہے

- جس

- جبکہ

- پوری

- گے

- کھڑکیاں

- ساتھ

- بغیر

- گا

- تم

- اور

- زیفیرنیٹ