اٹلی اور برطانیہ کے درمیان محققین کی تینوں نے حال ہی میں تقسیم کی ہے۔ ایک خط شائع کرپٹوگرافک عدم تحفظات کے بارے میں جو انہوں نے ایک وسیع پیمانے پر معروف سمارٹ لائٹ بلب میں پایا۔

ایسا لگتا ہے کہ محققین نے اپنے ٹارگٹ ڈیوائس، TP-Link Tapo L530E کا انتخاب اس بنیاد پر کیا ہے کہ یہ "فی الحال ایمیزون اٹلی پر سب سے زیادہ فروخت کنندہ،" اس لیے ہم نہیں جانتے کہ دوسرے سمارٹ بلب کیسے جمع ہوتے ہیں، لیکن ان کی رپورٹ ہمیں بہرحال سکھانے کے لیے کافی ہے۔

محققین کا کہنا ہے کہ:

ہم نے فرض کے ساتھ TP-Link سے ان کے Vulnerability Research Program (VRP) کے ذریعے رابطہ کیا، جو چاروں کمزوریوں کی اطلاع ہمیں ملی۔

انہوں نے ان سب کو تسلیم کیا اور ہمیں مطلع کیا کہ انہوں نے ایپ اور بلب فرم ویئر دونوں سطحوں پر فکسز پر کام کرنا شروع کر دیا ہے، انہیں مقررہ وقت میں جاری کرنے کا منصوبہ بنایا ہے۔

بہتر یا بدتر کے لئے (کاغذ کے مصنفین یہ نہیں کہتے ہیں کہ آیا TP-Link کے ساتھ انکشاف کی تاریخوں پر اتفاق کیا گیا تھا، لہذا ہم نہیں جانتے کہ کمپنی کب سے اپنے پیچ پر کام کر رہی ہے)، محققین نے اب انکشاف کیا ہے کہ کیسے ان کے حملے کام کرتے ہیں، اگرچہ گھر کے ہیکروں کو اپنی مرضی سے استحصال کرنے کے لیے کوئی کاپی اور پیسٹ ایبل اٹیک کوڈ فراہم کیے بغیر۔

لہذا ہم نے سوچا کہ کاغذ کو دیکھنے کے قابل تھا۔

وائرلیس سیٹ اپ

بہت سے نام نہاد "سمارٹ" آلات کی طرح، Tapo L530E کو ڈیزائن کیا گیا ہے تاکہ اسے Wi-Fi پر جلدی اور آسانی سے ترتیب دیا جا سکے۔

اگرچہ وائرلیس پر مبنی کنفیگریشن بیٹری سے چلنے والے آلات کے لیے بھی عام ہے جنہیں بلٹ ان USB پورٹس کے ذریعے چارج اور سیٹ اپ کیا جا سکتا ہے، جیسے کیمرے اور موٹر سائیکل کے لوازمات، لیکن لائٹ بلب میں عام طور پر USB پورٹ نہیں ہوتے ہیں، کم از کم جگہ اور حفاظت کے لیے نہیں۔ وجوہات، یہ دیکھتے ہوئے کہ وہ مینز لائٹ ساکٹ میں پلگ ان اور چھوڑنے کے لیے ڈیزائن کیے گئے ہیں۔

ایک وقت میں ایک سیکنڈ کے لیے وال سوئچ پر Tapo L530E لائٹ بلب کو بار بار آن اور آف کر کے، آپ اسے سیٹ اپ موڈ میں مجبور کر سکتے ہیں (بظاہر، بلب خود بخود تین بار جھپک کر آپ کو بتاتا ہے کہ یہ کنفیگریشن کے لیے کب تیار ہے)۔

خود بخود کنفیگر کیے جانے والے آلات کی طرح، اس کی وجہ سے سمارٹ بلب خود کو وائی فائی ایکسیس پوائنٹ میں تبدیل کرتا ہے جس میں فارم کے آسانی سے پہچانے جانے والے نیٹ ورک کا نام ہوتا ہے۔ Tapo Bulb XXXX، جہاں X ہندسوں کی ایک تار بناتا ہے۔

اس کے بعد آپ اپنے اسمارٹ فون پر موجود ایپ سے اس عارضی رسائی پوائنٹ سے جڑ جاتے ہیں، جو پاس ورڈ سے محفوظ نہیں ہے۔

اس کے بعد آپ بلب کو بتائیں گے کہ آپ کے پاس ورڈ سے محفوظ گھر کے Wi-Fi نیٹ ورک اور مستقبل میں اپنے TP-Link کلاؤڈ اکاؤنٹ سے دونوں کو کیسے جوڑنا ہے، جس کے بعد بلب کا فرم ویئر ریبوٹ ہو سکتا ہے اور خود کو انٹرنیٹ سے منسلک کر سکتا ہے، جس سے آپ اسے منظم کر سکتے ہیں۔ آپ کے فون پر ایپ سے۔

بلب ہوم نیٹ ورک میں شامل ہو سکتا ہے، جس کا مطلب ہے کہ جب آپ گھر پر ہوں تو آپ اپنے Wi-Fi کے ذریعے اس سے براہ راست رابطہ کر سکتے ہیں، چاہے آپ کا ISP اس وقت آف لائن ہو۔

اور بلب انٹرنیٹ پر آپ کے کلاؤڈ اکاؤنٹ سے منسلک ہو سکتا ہے، لہذا آپ سڑک پر ہوتے ہوئے اپنے کلاؤڈ اکاؤنٹ کے ذریعے اسے بالواسطہ طور پر کمانڈ بھی بھیج سکتے ہیں، مثال کے طور پر اگر آپ کو واپس آنے میں دیر ہو رہی ہے تو لائٹس کو آن اور آف کرنا۔ یہ تاثر دینے کے لیے کہ گھر پر کوئی ہے۔

جعل سازوں سے ہوشیار رہیں

آپ شاید اندازہ لگا سکتے ہیں کہ یہ کہاں جا رہا ہے۔

اگر آپ کے فون پر موجود ایپ کے پاس یہ معلوم کرنے کا کوئی خفیہ طریقہ نہیں ہے کہ جب آپ سیٹ اپ کے عمل سے گزرتے ہیں تو یہ واقعی ایک حقیقی لائٹ بلب سے منسلک ہے…

…پھر ایک قریبی حملہ آور جو صرف ایک جعلی شروع کرنے کے لیے ہوتا ہے۔ Tapo Bulb XXXX صحیح وقت پر ایکسیس پوائنٹ آپ کو سیٹ اپ کے ان اہم رازوں کو اصل چیز کی بجائے ان کے "امپوسٹر بلب" ڈیوائس پر بھیجنے پر آمادہ کر سکتا ہے، اس طرح آپ کے وائی فائی پاس ورڈ اور آپ کے TP-Link اکاؤنٹ کی تفصیلات دونوں کو حاصل کر سکتے ہیں۔

اچھی خبر یہ ہے کہ محققین نے دیکھا کہ Tapo ایپ اور L530E فرم ویئر دونوں میں ایک بنیادی حفاظتی جانچ شامل ہے تاکہ ایپ اور آپ کے بلب کو ایک دوسرے کو قابل اعتماد طریقے سے تلاش کرنے میں مدد ملے، اس طرح اس خطرے کو کم کر دیا گیا کہ ایپ آپ کے پاس ورڈز کو بلٹ کر دے گی نہیں

لیکن بری خبر یہ ہے کہ اس کے لیے پروٹوکول استعمال کیا گیا۔ کیا آپ واقعی لائٹ بلب ہیں؟ تبادلے کو واضح طور پر حملوں کو روکنے کے بجائے غلطیوں سے بچنے کے لیے ڈیزائن کیا گیا تھا۔

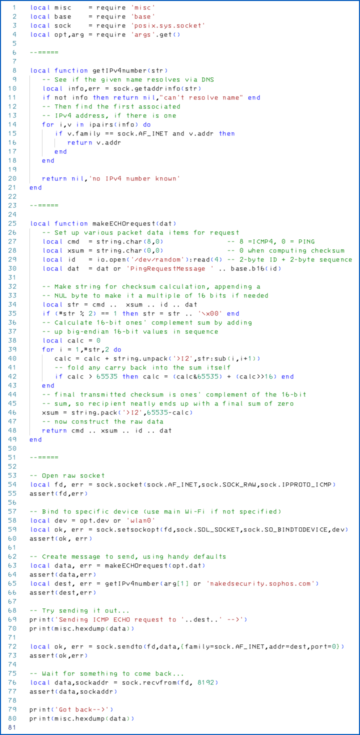

ڈھیلے الفاظ میں، ایپ پورٹ 20002 پر خصوصی UDP پیکٹ نشر کر کے اپنے نیٹ ورک پر کسی بھی لائٹ بلب کا پتہ لگاتی ہے اور یہ دیکھتی ہے کہ کون سے آلات جواب دیتے ہیں، اگر کوئی ہے۔

کسی بھی سننے والے لائٹ بلب کی مدد کرنے کے لیے یہ فیصلہ کریں۔ کیا آپ موجود ہیں؟ درخواست Tapo ایپ کی طرف سے آئی ہے، بجائے اس کے کہ کسی اور نامعلوم پروڈکٹ یا سروس کی طرف سے جو صرف پورٹ 20002 کو بھی استعمال کرنے کے لیے ہوتی ہے، درخواست میں وہ چیز شامل ہے جو جرگون میں ایک کے طور پر جانا جاتا ہے۔ keyed ہیش.

۔ میں یہاں ہوں! لائٹ بلب کے جواب میں اسی طرح کی کلیڈ چیکسم شامل ہے تاکہ ایپ کو غیر متوقع اور ناپسندیدہ UDP جوابات کو فلٹر کرنے میں مدد ملے۔

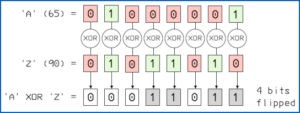

سیدھے الفاظ میں، کیڈ ہیش ایک چیکسم ہے جو نہ صرف UDP پیکٹ میں موجود ڈیٹا پر مبنی ہے بلکہ کچھ اضافی کلیدی بائٹس بھی ہیں جو چیکسم میں فولڈ بھی ہوتے ہیں۔

بدقسمتی سے، ٹیپو پروٹوکول اپنے چیکسم کے لیے فکسڈ کی بائٹس کا استعمال کرتا ہے، اسی "کلید" کے ساتھ ایپ میں اور ہر ٹیپو بلب کے فرم ویئر میں ہارڈ وائرڈ ہوتا ہے۔

دوسرے لفظوں میں، ایک بار جب کسی نے ایپ، یا لائٹ بلب فرم ویئر، یا دونوں کو ڈی کمپائل کر لیا، اور اس "کلید" کو دوبارہ حاصل کر لیا، تو آپ کو فرض کرنا چاہیے کہ کسی کو اور ہر ایک کو معلوم ہو جائے گا کہ یہ کیا ہےکیا آپ وہاں ہیں؟/میں یہاں ہوں! جعل سازی کے لیے معمولی پیغامات۔

اس سے بھی بدتر بات یہ ہے کہ محققین کو معلوم ہوا کہ انہیں کسی بھی چیز کو ڈی کمپائل کرنے کی ضرورت نہیں ہے، کیونکہ یہ غیر خفیہ "کلید" صرف 32 بٹ لمبی ہے، جس کا مطلب یہ ہے کہ آپ کے اپنے ٹیپو بلب کو سیٹ اپ موڈ میں سیٹ کرکے اور پھر اسے کھانا کھلانا۔ کیا آپ موجود ہیں؟ تمام 2 کا استعمال کرتے ہوئے پیغامات32 ممکنہ چیکسم چابیاں، آپ آخر کار دائیں کلید کو دبائیں گے جس کے نام سے جانا جاتا ہے۔ جسمانی طاقت.

یہ بائیک لاک پر ہر امتزاج کو آزمانے کے لیے ڈائل گھمانے کے کرپٹوگرافک کے مترادف ہے۔ 000 کرنے کے لئے 999، جب تک کہ آپ خوش قسمت نہ ہوں اور تالا کھل جائے۔ (اوسط طور پر، آپ نصف ممکنہ امتزاج کو آزمانے کے بعد تالا کھولیں گے، لیکن یہ آپ کو 1000 سے زیادہ نہیں لے گا۔)

درحقیقت، انہیں 2 بھیجنے کی ضرورت نہیں تھی۔32 کلید کو کریک کرنے کے لیے ایپ سے لائٹ بلب تک پیغامات۔

اس میں ایک درست کلید ہیش کے ساتھ صرف ایک معلوم حقیقی پیغام کیپچر کر کے، وہ پھر تمام ممکنہ کلیدوں کو آف لائن جانچ سکتے ہیں جب تک کہ وہ ایسا پیغام تیار نہ کر لیں جس میں وہی کیڈ ہیش موجود ہو جیسا کہ انہوں نے محفوظ کیا تھا۔

اس کا مطلب ہے کہ بروٹ فورس حملہ صرف وائی فائی نیٹ ورک پیکٹ کی رفتار سے نہیں بلکہ CPU کی رفتار سے آگے بڑھ سکتا ہے، اور محققین کا کہنا ہے کہ "ہمارے سیٹ اپ میں، وحشیانہ طاقت کا حملہ ہمیشہ اوسطاً 140 منٹ میں کامیاب ہوتا ہے۔"

(ہم فرض کر رہے ہیں کہ انہوں نے بار بار یہ جانچنے کے لیے کوشش کی کہ ان کا کریکنگ کوڈ صحیح طریقے سے کام کر رہا ہے، حالانکہ تمام ٹیپو بلبوں کے ذریعے مشترکہ ایک ہارڈ وائرڈ کلید کے ساتھ، صرف ان کا پہلا کریک کافی ہوتا۔)

جب تک آپ محفوظ طریقے سے بات کریں گے، مجھے آپ کی کوئی پرواہ نہیں ہے۔

اگلا کرپٹوگرافک مسئلہ لائٹ بلب سیٹ اپ کے عمل کے اگلے مرحلے میں سامنے آیا، اور اسی طرح کی غلطی تھی۔

ایک لائٹ بلب کو کلید-ہیش-جس میں-حقیقت میں-ایک-کی-نہیں ہے کی بنیاد پر حقیقی کے طور پر قبول کرنے کے بعد، ایپ ایک سیشن کلید پر اتفاق کرتی ہے تاکہ اس کے ٹریفک کو "حقیقی" بلب کے ساتھ انکرپٹ کیا جا سکے۔

…لیکن ایک بار پھر یہ جانچنے کا کوئی طریقہ نہیں ہے کہ آیا کلیدی معاہدہ اصلی بلب کے ساتھ ہوا تھا یا کسی دھوکے باز کے ساتھ۔

سیشن کی کلید پر متفق ہونا ضروری ہے، کیونکہ یہ یقینی بناتا ہے کہ نیٹ ورک پر کوئی اور بھی Wi-Fi اور Tapo پاس ورڈز کو اسنوپ نہیں کر سکتا ہے جب وہ بعد میں Tapo ایپ سے بھیجے جاتے ہیں جسے وہ Tapo لائٹ بلب سمجھتا ہے۔

لیکن کلیدی معاہدے کے لیے کوئی تصدیقی عمل نہ ہونا خود HTTPS پر کسی ویب سائٹ سے منسلک ہونے کی طرح ہے، اور پھر ویب سرٹیفکیٹ پر سب سے بنیادی چیک کرنے کی زحمت گوارا نہیں کرنا جو اسے واپس بھیجتا ہے: آپ کا ٹریفک ٹرانزٹ میں محفوظ رہے گا، لیکن اس کے باوجود سیدھا بدمعاش کے ہاتھ میں جا سکتا ہے۔

Tapo ایپ لائٹ بلب (یا جو اسے لائٹ بلب سمجھتی ہے) سے RSA پبلک کلید بھیج کر خود کو پہچانتی ہے، جسے دوسرا سرا سیشن کے دوران تبادلہ شدہ ڈیٹا کو محفوظ کرنے کے لیے تصادفی طور پر تیار کردہ AES کلید کو خفیہ کرنے کے لیے استعمال کرتا ہے۔

لیکن لائٹ بلب ڈیوائس کسی بھی قسم کی شناخت فراہم نہیں کرتی ہے، یہاں تک کہ ایک ہارڈ وائرڈ 32 بٹ کلید کے ساتھ چیکسم بھی نہیں، واپس ٹیپو ایپ پر۔

لہذا، ایپ کے پاس سیشن کی کلید کو یہ جانے بغیر قبول کرنے کے سوا کوئی چارہ نہیں ہے کہ آیا یہ حقیقی لائٹ بلب سے آئی ہے یا کسی امپوسٹر ڈیوائس سے۔

ان دونوں خامیوں کا مشترکہ نتیجہ یہ ہے کہ آپ کے نیٹ ورک پر حملہ آور پہلے آپ کو قائل کر سکتا ہے کہ ان کا بدمعاش ایکسیس پوائنٹ ایک حقیقی لائٹ بلب تھا جو ترتیب دینے کا انتظار کر رہا تھا، اور اس طرح آپ کو غلط جگہ پر آمادہ کر سکتا ہے، اور پھر آپ کو اسے بھیجنے کے لیے قائل کر سکتا ہے۔ آپ کے اپنے Wi-Fi اور Tapo پاس ورڈز کی ایک انکرپٹڈ کاپی۔

ستم ظریفی یہ ہے کہ وہ لیک شدہ پاس ورڈز واقعی ہر کسی کے خلاف محفوظ ہوں گے… سوائے بدمعاش رسائی پوائنٹ والے کے۔

نمبر-استعمال-ایک بار جو بار بار استعمال ہوتا ہے۔

بدقسمتی سے، اور بھی ہے۔

جب ہم نے اوپر کہا "وہ لیک شدہ پاس ورڈ واقعی محفوظ ہوں گے،" یہ بالکل درست نہیں تھا.

سیشن کی جو کلیدی معاہدے کے عمل کے دوران قائم کی گئی ہے جسے ہم نے پہلے بیان کیا ہے اسے صحیح طریقے سے ہینڈل نہیں کیا گیا ہے، کیونکہ پروگرامرز نے AES کے استعمال میں غلطی کی ہے۔

جب ایپ لائٹ بلب کو بھیجی جانے والی ہر درخواست کو انکرپٹ کرتی ہے، تو یہ AES-128-CBC نامی ایک انکرپشن موڈ استعمال کرتی ہے۔

ہم CBC کی وضاحت نہیں کریں گے (سائفر بلاک چیننگ) یہاں، لیکن ہم صرف اس بات کا تذکرہ کریں گے کہ سی بی سی موڈ کو اس طرح ڈیزائن کیا گیا ہے کہ اگر آپ ڈیٹا کے ایک ہی حصے کو ایک سے زیادہ مرتبہ انکرپٹ کرتے ہیں (جیسے بار بار کی درخواستیں لائٹ آن کریں اور لائٹ بند کرو، جہاں درخواست میں خام ڈیٹا ہر بار ایک جیسا ہوتا ہے)، آپ کو ہر بار ایک جیسا آؤٹ پٹ نہیں ملتا ہے۔

اگر ہر پر روشنی اور لائٹ آف درخواست یکساں طور پر سامنے آئی، پھر ایک بار حملہ آور نے اندازہ لگا لیا تھا کہ کیا a اسے بند کر دیں پیکٹ ایسا لگتا تھا، وہ مستقبل میں ان پیکٹوں کو ڈکرپٹ کیے بغیر نہ صرف پہچان سکتے تھے، بلکہ ان پیکٹوں کو یہ جاننے کی ضرورت کے بغیر بھی دوبارہ چلا سکتے تھے کہ انہیں پہلے کیسے انکرپٹ کرنا ہے۔

جیسا کہ ایسا ہوتا ہے، سی بی سی پر مبنی خفیہ کاری مؤثر طریقے سے ڈیٹا کے ہر حصے کے لیے خفیہ کاری کے عمل کو "سیڈنگ" پر انحصار کرتی ہے، پہلے انکرپشن کے عمل میں ڈیٹا کے ایک منفرد، تصادفی طور پر منتخب کردہ بلاک کو ملا کر، اس طرح بقیہ میں انکرپٹڈ ڈیٹا کی ایک منفرد ترتیب بناتی ہے۔ حصہ کا

اس "بیج" کے اعداد و شمار کو لفظ IV میں جانا جاتا ہے، مختصر کے لیے ابتدائی ویکٹر، اور اگرچہ اس کا مقصد خفیہ ہونا نہیں ہے، لیکن اسے ہر بار غیر متوقع طور پر مختلف ہونے کی ضرورت ہے۔

سیدھے الفاظ میں: ایک ہی کلید + منفرد IV = منفرد سائفر ٹیکسٹ آؤٹ پٹ، لیکن وہی کلید + وہی IV = قابل پیشن گوئی خفیہ کاری۔

TP-Link کوڈرز نے، بدقسمتی سے، ایک ہی وقت میں ایک IV تیار کیا جب انہوں نے اپنی AES سیشن کلید بنائی، اور پھر اسی IV کو ہر آنے والے ڈیٹا پیکٹ کے لیے بار بار استعمال کیا، یہاں تک کہ جب پچھلے ڈیٹا کو بالکل دہرایا گیا تھا۔

یہ ایک کرپٹوگرافک نہیں ہے۔

کیا میں نے چھ پیکٹ بھیجے، یا صرف پانچ؟

آخری خفیہ نگاری کا مسئلہ جو محققین نے پایا وہ ایک ہے جو اب بھی سیکورٹی کو نقصان پہنچا سکتا ہے یہاں تک کہ اگر ابتدائی ویکٹر کا مسئلہ ٹھیک کر دیا گیا ہو، یعنی پرانے پیغامات، چاہے حملہ آور جانتا ہو کہ ان کا کیا مطلب ہے یا نہیں، بعد میں اس طرح چلایا جا سکتا ہے جیسے وہ نئے ہوں۔

عام طور پر، اس قسم کی حملہ دوبارہ چلائیں اسے کرپٹوگرافک پروٹوکول میں کسی قسم کی ترتیب نمبر، یا ٹائم اسٹیمپ، یا دونوں کے ذریعے سنبھالا جاتا ہے، جو ہر ڈیٹا پیکٹ میں شامل ہوتا ہے تاکہ اس کی درستی کو محدود کیا جا سکے۔

ٹرین کے ٹکٹ کی تاریخ کی طرح جو آپ کو دو دن لگاتار استعمال کرنے کی کوشش کرنے پر آپ کو چھوڑ دے گی، یہاں تک کہ اگر ٹکٹ خود کبھی ٹکٹ مشین کے ذریعے منسوخ نہ ہو جائے یا ٹکٹ انسپکٹر کے ذریعے مکے مارے جائیں، ڈیٹا پیکٹ میں ترتیب نمبر اور ٹائم سٹیمپ دو اہم مقاصد کی خدمت.

سب سے پہلے، حملہ آور آج ٹریفک ریکارڈ نہیں کر سکتے اور بعد میں اسے آسانی سے چلا سکتے ہیں اور ممکنہ طور پر تباہی پھیلا سکتے ہیں۔

دوم، بگی کوڈ جو غلطی سے بار بار درخواستیں بھیجتا ہے، مثال کے طور پر گرے ہوئے جوابات یا نیٹ ورک کی شناخت غائب ہونے کی وجہ سے، قابل اعتماد طریقے سے پتہ چلا اور کنٹرول کیا جا سکتا ہے۔

کیا کیا جائے؟

اگر آپ ٹیپو لائٹ بلب استعمال کرنے والے ہیں، ان مسائل کو حل کرنے والے TP-Link سے فرم ویئر اپ ڈیٹس کے لیے اپنی آنکھیں کھلی رکھیں۔

اگر آپ نیٹ ورک ٹریفک اور نیٹ ورک پر مبنی پروڈکٹ سیٹ اپس کو محفوظ بنانے کے لیے ذمہ دار پروگرامر ہیں، کے ذریعے پڑھنے تحقیقی مقالہ اس بات کو یقینی بنانے کے لیے کہ آپ نے ایسی کوئی غلطیاں نہیں کی ہیں۔

درج ذیل قوانین کو یاد رکھیں:

- خفیہ نگاری صرف رازداری کے بارے میں نہیں ہے۔ خفیہ کاری کے خفیہ "مقدس تثلیث" کا صرف ایک حصہ ہے۔ رازداری (اسے خفیہ کریں) صداقت (توثیق کریں کہ دوسرے سرے پر کون ہے)، اور سالمیت (اس بات کو یقینی بنائیں کہ راستے میں کوئی بھی اس کے ساتھ چھیڑ چھاڑ نہ کرے)۔

- یقینی بنائیں کہ کوئی بھی ایک بار کی چابیاں یا IV واقعی منفرد ہیں۔ عام اصطلاح nuncio کےاس قسم کے ڈیٹا کے لیے استعمال کیا جاتا ہے، کے لیے مختصر ہے۔ ایک بار استعمال ہونے والا نمبر ایک ایسا لفظ جو آپ کو واضح طور پر یاد دلاتا ہے کہ IVs کو دوبارہ استعمال نہیں کرنا چاہیے۔

- ری پلے حملوں سے بچائیں۔ یہ یقینی بنانے کا ایک خاص پہلو ہے۔ صداقت اور سالمیت ہم نے اوپر ذکر کیا. حملہ آور کو اس قابل نہیں ہونا چاہیے کہ وہ درخواست کیپچر کر سکے جو آپ ابھی کر رہے ہیں اور بغیر دیکھے ہوئے اسے بعد میں آنکھیں بند کر کے دوبارہ چلائیں۔ یاد رکھیں کہ حملہ آور کو کسی پیغام کو سمجھنے کے قابل ہونے کی ضرورت نہیں ہے اگر وہ اسے دوبارہ چلا سکتے ہیں اور ممکنہ طور پر تباہی پھیلا سکتے ہیں۔

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ آٹوموٹو / ای وی، کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- چارٹ پرائم۔ ChartPrime کے ساتھ اپنے ٹریڈنگ گیم کو بلند کریں۔ یہاں تک رسائی حاصل کریں۔

- بلاک آفسیٹس۔ ماحولیاتی آفسیٹ ملکیت کو جدید بنانا۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://nakedsecurity.sophos.com/2023/08/22/smart-light-bulbs-could-give-away-your-password-secrets/

- : ہے

- : ہے

- : نہیں

- :کہاں

- $UP

- 1

- 125

- 15٪

- 25

- 32

- 700

- a

- قابلیت

- ہمارے بارے میں

- اوپر

- مطلق

- قبول کریں

- قبول کرنا

- تک رسائی حاصل

- اشیاء

- اکاؤنٹ

- کا اعتراف

- ایڈیشنل

- پتہ

- یئایس

- کے بعد

- پھر

- کے خلاف

- اس بات پر اتفاق

- معاہدہ

- تمام

- اجازت دے رہا ہے

- ساتھ

- بھی

- اگرچہ

- ہمیشہ

- am

- ایمیزون

- an

- اور

- کوئی بھی

- کچھ

- اپلی کیشن

- کیا

- AS

- پہلو

- فرض کرو

- At

- حملہ

- حملے

- مصنف

- مصنفین

- آٹو

- خود کار طریقے سے

- اوسط

- سے اجتناب

- دور

- واپس

- پس منظر کی تصویر

- برا

- کی بنیاد پر

- بنیادی

- بنیاد

- BE

- کیونکہ

- رہا

- BEST

- بہتر

- کے درمیان

- بٹ

- اندھیرے میں

- بلاک

- سرحد

- دونوں

- پایان

- نشریات

- جسمانی طاقت

- تعمیر میں

- لیکن

- by

- کہا جاتا ہے

- آیا

- کیمروں

- کر سکتے ہیں

- قبضہ

- گرفتاری

- پرواہ

- وجوہات

- سینٹر

- سرٹیفکیٹ

- الزام عائد کیا

- چیک کریں

- جانچ پڑتال

- انتخاب

- منتخب کیا

- واضح طور پر

- بادل

- کوڈ

- رنگ

- مجموعہ

- کے مجموعے

- مل کر

- کامن

- کمپنی کے

- ترتیب

- تشکیل شدہ

- رابطہ قائم کریں

- منسلک

- مربوط

- رابطہ کریں

- کنٹرول

- قائل کرنا

- درست

- سکتا ہے

- کورس

- احاطہ

- ٹوٹنا

- تخلیق

- بنائی

- تخلیق

- cryptographic

- اعداد و شمار

- تاریخ

- تواریخ

- دن

- فیصلہ کرنا

- بیان کیا

- ڈیزائن

- تفصیلات

- پتہ چلا

- آلہ

- کے الات

- مختلف

- ہندسے

- براہ راست

- انکشاف

- دکھائیں

- do

- کرتا

- نہیں کرتا

- نہیں

- گرا دیا

- دو

- کے دوران

- ہر ایک

- اس سے قبل

- آسانی سے

- مؤثر طریقے

- یا تو

- اور

- خفیہ کردہ

- خفیہ کاری

- آخر

- کافی

- کو یقینی بنانے کے

- یقینی بناتا ہے

- کو یقینی بنانے ہے

- مکمل

- مساوی

- قائم

- بھی

- آخر میں

- ہر کوئی

- بالکل

- مثال کے طور پر

- اس کے علاوہ

- ایکسچینج

- تبادلہ

- وضاحت

- دھماکہ

- آنکھیں

- حقیقت یہ ہے

- جعلی

- کھانا کھلانا

- فلٹر

- مل

- پہلا

- مقرر

- خامیوں

- کے بعد

- کے لئے

- مجبور

- قائم

- فارم

- ملا

- چار

- سے

- مستقبل

- عام طور پر

- پیدا

- حقیقی

- حاصل

- حاصل کرنے

- دے دو

- دی

- Go

- جاتا ہے

- جا

- اچھا

- اندازہ لگایا

- تھا

- نصف

- ہاتھوں

- ہوتا ہے

- نقصان پہنچانے

- ہیش

- ہے

- ہونے

- اونچائی

- مدد

- یہاں

- مارو

- ہوم پیج (-)

- ہور

- کس طرح

- کیسے

- HTTPS

- i

- شناخت

- شناخت

- if

- اہم

- in

- شامل

- شامل ہیں

- غیر مستقیم

- مطلع

- کے بجائے

- انٹرنیٹ

- میں

- آئی ایس پی

- مسائل

- IT

- اٹلی

- میں

- خود

- شبدجال

- میں شامل

- صرف

- صرف ایک

- رکھیں

- کلیدی

- چابیاں

- جان

- جاننا

- جانا جاتا ہے

- آخری

- مرحوم

- بعد

- کم سے کم

- چھوڑ دیا

- سطح

- روشنی

- روشنی کے بلب

- کی طرح

- LIMIT

- سن

- لانگ

- دیکھا

- تلاش

- مشین

- بنا

- بنا

- بنانا

- انتظام

- بہت سے

- مارجن

- زیادہ سے زیادہ چوڑائی

- مطلب

- کا مطلب ہے کہ

- مراد

- ذکر کیا

- محض

- پیغام

- پیغامات

- منٹ

- لاپتہ

- غلطی

- غلطیوں

- مخلوط

- موڈ

- لمحہ

- زیادہ

- سب سے زیادہ

- ضروری

- نام

- یعنی

- ضرورت ہے

- ضرورت ہے

- نیٹ ورک

- نیٹ ورک کا نام

- نیٹ ورک ٹریفک

- نیٹ ورک پر مبنی

- کبھی نہیں

- پھر بھی

- نئی

- خبر

- اگلے

- نہیں

- کوئی بھی نہیں

- عام

- اب

- تعداد

- تعداد

- of

- بند

- آف لائن

- پرانا

- on

- ایک بار

- ایک

- صرف

- کھول

- or

- حکم

- دیگر

- ہمارے

- باہر

- نتائج

- پیداوار

- پر

- خود

- کے پیکٹ

- کاغذ.

- حصہ

- پاس ورڈ

- پاس ورڈز

- پیچ

- پال

- انجام دیں

- فون

- مقام

- منصوبہ بندی

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- کھیلیں

- کھیلا

- کافی مقدار

- پلگ لگا ہوا

- پوائنٹ

- ٹمٹمانے

- پوزیشن

- ممکن

- مراسلات

- ممکنہ طور پر

- پیش قیاسی

- کی روک تھام

- پچھلا

- شاید

- مسئلہ

- آگے بڑھو

- عمل

- تیار

- مصنوعات

- پروگرام

- پروگرامر

- پروگرامر

- محفوظ

- پروٹوکول

- پروٹوکول

- فراہم

- فراہم کرنے

- عوامی

- عوامی کلید

- مقاصد

- ڈال

- جلدی سے

- تصادفی پیدا

- بلکہ

- خام

- تیار

- اصلی

- واقعی

- وجوہات

- حال ہی میں

- تسلیم کریں

- ریکارڈ

- کو کم کرنے

- رشتہ دار

- جاری

- یاد

- بار بار

- بار بار

- جواب

- رپورٹ

- رپورٹ

- درخواست

- درخواستوں

- تحقیق

- محققین

- ذمہ دار

- باقی

- انکشاف

- ٹھیک ہے

- رسک

- سڑک

- ROW

- RSA

- قوانین

- سیفٹی

- کہا

- اسی

- کا کہنا ہے کہ

- دوسری

- خفیہ

- محفوظ بنانے

- محفوظ طریقے سے

- محفوظ

- سیکورٹی

- دیکھ کر

- لگتا ہے

- بھیجنے

- بھیجنا

- بھیجتا ہے

- بھیجا

- تسلسل

- خدمت

- سروس

- اجلاس

- مقرر

- قائم کرنے

- سیٹ اپ

- مشترکہ

- مختصر

- ہونا چاہئے

- اسی طرح

- چھ

- ہوشیار

- اسمارٹ فون

- جاسوسی

- So

- ٹھوس

- کچھ

- کسی

- خلا

- بات

- خصوصی

- تیزی

- تقسیم

- ڈھیر لگانا

- اسٹیج

- شروع کریں

- شروع

- حالت

- ابھی تک

- براہ راست

- سلک

- مضبوط

- بعد میں

- بعد میں

- اس طرح

- اس بات کا یقین

- SVG

- سوئچ کریں

- لے لو

- ہدف

- بتا

- عارضی

- اصطلاح

- ٹیسٹ

- سے

- کہ

- ۔

- برطانیہ

- ان

- ان

- تو

- وہاں.

- لہذا

- یہ

- وہ

- بات

- سوچتا ہے

- اس

- ان

- سوچا

- تین

- کے ذریعے

- اس طرح

- ٹکٹ

- وقت

- اوقات

- ٹائمسٹیمپ

- کرنے کے لئے

- آج

- لیا

- سب سے اوپر

- ٹریفک

- ٹرین

- ٹرانزٹ

- منتقلی

- شفاف

- کوشش کی

- تینوں

- واقعی

- کوشش

- ٹرن

- تبدیل کر دیا

- ٹرننگ

- دو

- قسم

- Uk

- سمجھ

- غیر متوقع

- بدقسمتی سے

- منفرد

- نامعلوم

- جب تک

- تازہ ترین معلومات

- URL

- us

- USB

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- رکن کا

- استعمال

- کا استعمال کرتے ہوئے

- توثیق

- اس بات کی تصدیق

- کی طرف سے

- نقصان دہ

- خطرے کا سامنا

- انتظار کر رہا ہے

- دیوار

- تھا

- راستہ..

- we

- ویب

- ویب سائٹ

- اچھا ہے

- تھے

- کیا

- جب

- چاہے

- جس

- جبکہ

- ڈبلیو

- وائی فائی

- چوڑائی

- گے

- ساتھ

- بغیر

- لفظ

- الفاظ

- کام

- کام کر

- بدتر

- قابل

- گا

- غلط

- ایکس کا

- تم

- اور

- زیفیرنیٹ

![S3 Ep103: Scammers in the Slammer (اور دیگر کہانیاں) [آڈیو + ٹیکسٹ] S3 Ep103: Scammers in the Slammer (اور دیگر کہانیاں) [Audio + Text] PlatoBlockchain Data Intelligence. عمودی تلاش۔ عی](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep103-cover-1200-360x188.png)