1سینٹر فار کوانٹم آپٹیکل ٹیکنالوجیز، سنٹر آف نیو ٹیکنالوجیز، یونیورسٹی آف وارسا، باناچا 2c، 02-097 وارزاوا، پولینڈ

2فیکلٹی آف فزکس، یونیورسٹی آف وارسا، پاسچرا 5، 02-093 وارزاوا، پولینڈ

3ICFO - Institut de Ciencies Fotoniques, The Barcelona Institute of Science and Technology, 08860 Castelldefels, Spain

4شعبہ ریاضی، یونیورسٹی آف یارک، ہیسلنگٹن، یارک، YO10 5DD، برطانیہ

5ICREA-Institució Catalana de Recerca i Estudis Avançats, Lluis Companys 23, 08010 Barcelona, Spain

اس کاغذ کو دلچسپ لگتا ہے یا اس پر بات کرنا چاہتے ہیں؟ SciRate پر تبصرہ کریں یا چھوڑیں۔.

خلاصہ

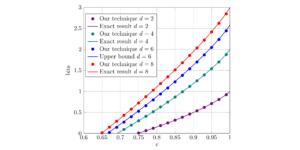

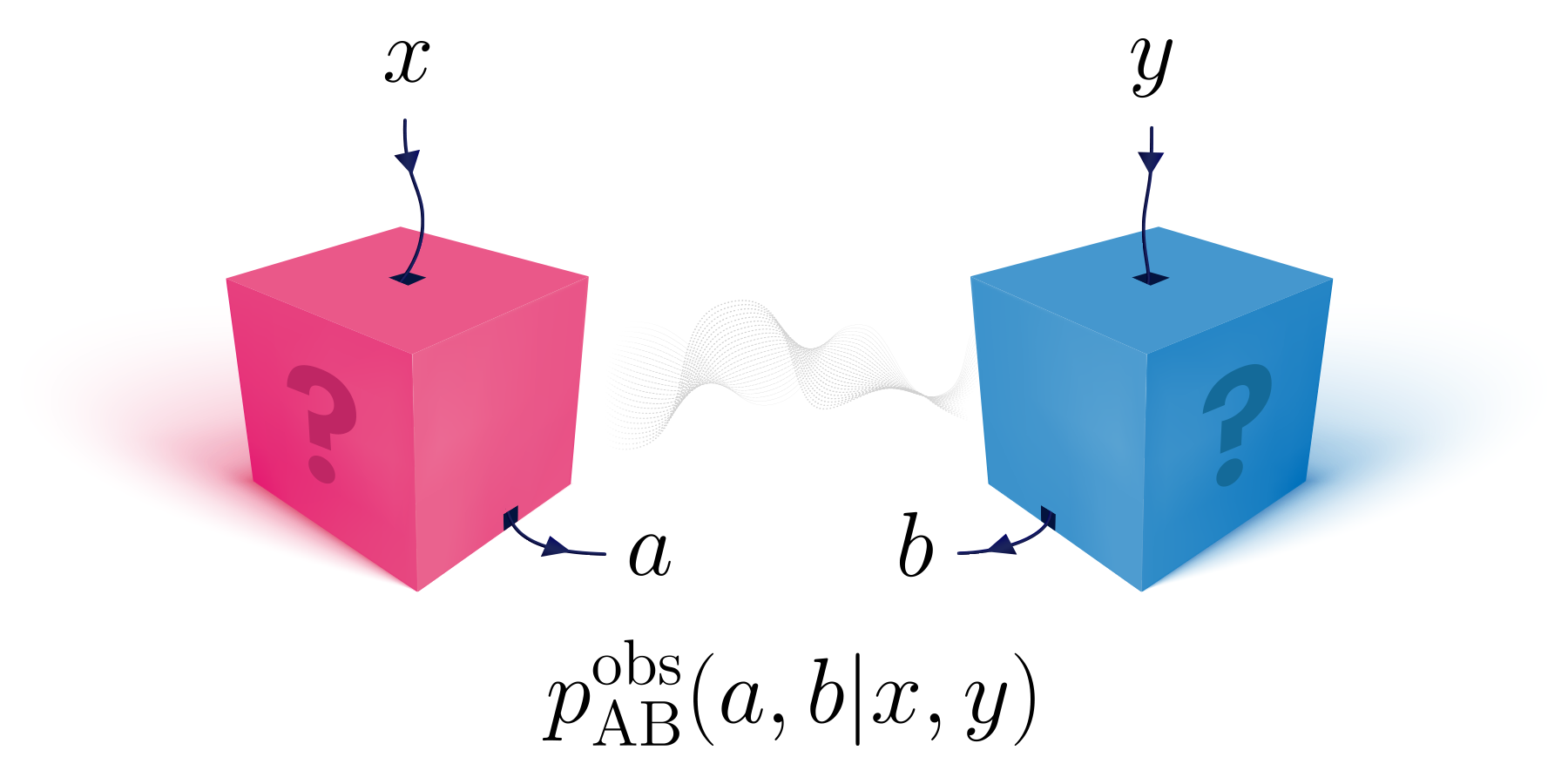

ڈیوائس سے آزاد فریم ورک کوانٹم پروٹوکول کے لیے سب سے زیادہ عملی نقطہ نظر تشکیل دیتا ہے جو ان کے نفاذ پر کوئی بھروسہ نہیں کرتا ہے۔ اس کے لیے تمام دعوے، مثلاً سیکیورٹی کے بارے میں، حتمی کلاسیکل ڈیٹا کی سطح پر آخری صارفین کے ہاتھ میں کیے جانے کی ضرورت ہے۔ یہ $textit{device-independent quantum key distribution}$ (DIQKD) میں قابل حصول کلیدی شرحوں کا تعین کرنے کے لیے ایک بہت بڑا چیلنج پیش کرتا ہے، لیکن اس سے چھپنے والے حملوں پر غور کرنے کا دروازہ بھی کھل جاتا ہے جو کہ ایک دیے گئے ڈیٹا کے صرف پیدا ہونے کے امکان سے پیدا ہوتے ہیں۔ بدنیتی پر مبنی تیسری پارٹی۔ اس کام میں، ہم اس راستے کی کھوج کرتے ہیں اور $textit{convex-combination attack}$ کو اوپری باؤنڈنگ DIQKD کلیدی شرحوں کے لیے ایک موثر، استعمال میں آسان تکنیک کے طور پر پیش کرتے ہیں۔ یہ جدید ترین پروٹوکولز کے لیے کلیدی شرحوں پر کم حدود کی درستگی کی تصدیق کرنے کی اجازت دیتا ہے، چاہے وہ یک طرفہ ہو یا دو طرفہ مواصلات۔ خاص طور پر، ہم اس کی مدد سے یہ ظاہر کرتے ہیں کہ DIQKD پروٹوکول کی تجرباتی خامیوں کی مضبوطی پر فی الحال پیش گوئی کی گئی رکاوٹیں، جیسے محدود مرئیت یا پتہ لگانے کی کارکردگی، پہلے سے ہی قابل برداشت حد کے بہت قریب ہیں۔

مقبول خلاصہ

► BibTeX ڈیٹا

► حوالہ جات

ہے [1] Antonio Acín، Nicolas Brunner، Nicolas Gisin، Serge Massar، Stefano Pironio، اور Valerio Scarani۔ "اجتماعی حملوں کے خلاف کوانٹم کرپٹوگرافی کی ڈیوائس سے آزاد سیکیورٹی"۔ طبیعیات Rev. Lett. 98، 230501 (2007)۔

https:///doi.org/10.1103/PhysRevLett.98.230501

ہے [2] Stefano Pironio، Antonio Acín، Nicolas Brunner، Nicolas Gisin، Serge Massar، اور Valerio Scarani۔ "آلہ سے آزاد کوانٹم کلیدی تقسیم اجتماعی حملوں سے محفوظ ہے"۔ نیو جے فز 11، 045021 (2009)۔

https://doi.org/10.1088/1367-2630/11/4/045021

ہے [3] کلاڈ ای شینن۔ "سیکریسی سسٹمز کا کمیونیکیشن تھیوری"۔ بیل سسٹم ٹیکنیکل جرنل 28، 656–715 (1949)۔

https:///doi.org/10.1002/j.1538-7305.1949.tb00928.x

ہے [4] نکولس برنر، ڈینیئل کیولکانٹی، سٹیفانو پیرونی، ویلریو سکارانی، اور سٹیفنی ویہنر۔ "بیل نان لوکلٹی"۔ Rev. Mod طبیعات 86، 419–478 (2014)۔

https:///doi.org/10.1103/RevModPhys.86.419

ہے [5] جوناتھن بیریٹ، لوسیئن ہارڈی، اور ایڈرین کینٹ۔ "کوئی سگنلنگ اور کوانٹم کلید کی تقسیم نہیں"۔ طبیعیات Rev. Lett. 95، 010503 (2005)۔

https:///doi.org/10.1103/PhysRevLett.95.010503

ہے [6] Antonio Acín، Nicolas Gisin، اور Lluis Masanes۔ "بیل کے نظریہ سے محفوظ کوانٹم کلیدی تقسیم تک"۔ طبیعیات Rev. Lett. 97، 120405 (2006)۔

https:///doi.org/10.1103/PhysRevLett.97.120405

ہے [7] Antonio Acín، Serge Massar، اور Stefano Pironio۔ "موثر کوانٹم کلید کی تقسیم غیر سگنلنگ eavesdroppers کے خلاف محفوظ"۔ نیو جے فز 8، 126–126 (2006)۔

https://doi.org/10.1088/1367-2630/8/8/126

ہے [8] Yi Zhao، Chi-Hang Fred Fung، Bing Qi، Christine Chen، اور Hoi-Kwong Lo. "کوانٹم ہیکنگ: عملی کوانٹم کلید کی تقسیم کے نظام کے خلاف ٹائم شفٹ حملے کا تجرباتی مظاہرہ"۔ طبیعیات Rev. A 78, 042333 (2008)۔

https:///doi.org/10.1103/PhysRevA.78.042333

ہے [9] Feihu Xu، Bing Qi، اور Hoi-Kwong Lo. "ایک عملی کوانٹم کلیدی تقسیم کے نظام میں فیز ری میپنگ حملے کا تجرباتی مظاہرہ"۔ نیو جے فز 12، 113026 (2010)۔

https://doi.org/10.1088/1367-2630/12/11/113026

ہے [10] لارس لیڈرسن، کارلوس ویچرز، کرسٹوفر وِٹ مین، ڈومینک ایلسر، جوہانس سکار، اور وادیم ماکاروف۔ "تخلیق شدہ روشن روشنی کے ذریعہ تجارتی کوانٹم کرپٹوگرافی سسٹم کو ہیک کرنا"۔ نیٹ فوٹونکس 4، 686–689 (2010)۔

https://doi.org/10.1038/nphoton.2010.214

ہے [11] Ilja Gerhardt، Qin Liu، Antía Lamas-Linares، Johannes Skaar، Christi Kurtsiefer، اور Vadim Makarov۔ "کوانٹم کرپٹوگرافی سسٹم پر کامل ایو ڈراپر کا مکمل فیلڈ نفاذ"۔ نیٹ کمیون 2، 349 (2011)۔

https://doi.org/10.1038/ncomms1348

ہے [12] Valerio Scarani، Helle Bechmann-Pasquinucci، Nicolas J. Cerf، Miloslav Dušek، Norbert Lütkenhaus، اور Momtchil Peev۔ "عملی کوانٹم کلیدی تقسیم کی حفاظت"۔ Rev. Mod طبیعیات 81، 1301–1350 (2009)۔

https:///doi.org/10.1103/RevModPhys.81.1301

ہے [13] Rotem Arnon-Friedman، Frédéric Dupuis، Omar Fawzi، Renato Renner، اور Thomas Vidick۔ "انٹروپی جمع کے ذریعے عملی آلہ سے آزاد کوانٹم کرپٹوگرافی"۔ نیٹ کمیون 9، 459 (2018)۔

https://doi.org/10.1038/s41467-017-02307-4

ہے [14] Gláucia Murta, Suzanne B. van Dam, Jérémy Ribeiro, Ronald Hanson, and Stephanie Wehner. "آلہ سے آزاد کوانٹم کلیدی تقسیم کے احساس کی طرف"۔ کوانٹم سائنس ٹیکنالوجی. 4، 035011 (2019)۔

https://doi.org/10.1088/2058-9565/ab2819

ہے [15] René Schwannek، Koon Tong Goh، Ignatius W. Primaatmaja، Ernest Y.-Z. ٹین، رمونا وولف، ویلیریو سکارانی، اور چارلس سی ڈبلیو۔ لم "رینڈم کلیدی بنیاد کے ساتھ ڈیوائس سے آزاد کوانٹم کلید کی تقسیم"۔ نیٹ کمیون 12، 2880 (2021)۔

https://doi.org/10.1038/s41467-021-23147-3

ہے [16] ایگور ڈیوٹک اور اینڈریاس ونٹر۔ "خفیہ کلید کی کشید اور کوانٹم ریاستوں سے الجھنا"۔ پروک R. Soc لونڈ. A 461، 207–235 (2005)۔

https://doi.org/10.1098/rspa.2004.1372

ہے [17] ریناٹو رینر، نکولس گیسن، اور باربرا کراؤس۔ "کوانٹم-کی-ڈسٹری بیوشن پروٹوکولز کے لیے معلوماتی نظریاتی حفاظتی ثبوت"۔ طبیعیات Rev. A 72، 012332 (2005)۔

https:///doi.org/10.1103/PhysRevA.72.012332

ہے [18] روٹیم آرنون فریڈمین۔ "آلہ سے آزاد کوانٹم انفارمیشن پروسیسنگ"۔ اسپرنگر تھیسز (2020)۔

https://doi.org/10.1007/978-3-030-60231-4

ہے [19] یان باؤ ژانگ، ہونگاؤ فو، اور ایمانوئل کنل۔ "کوانٹم امکانی تخمینہ کے ذریعہ موثر بے ترتیب ہونے کی تصدیق"۔ طبیعیات Rev. Research 2, 013016 (2020)۔

https:///doi.org/10.1103/PhysRevResearch.2.013016

ہے [20] جان ایف کلوزر، مائیکل اے ہورن، ابنر شمونی، اور رچرڈ اے ہولٹ۔ "مقامی پوشیدہ متغیر نظریات کو جانچنے کے لیے مجوزہ تجربہ"۔ طبیعیات Rev. Lett. 23، 880–884 (1969)۔

https:///doi.org/10.1103/PhysRevLett.23.880

ہے [21] Antonio Acín، Serge Massar، اور Stefano Pironio۔ "بے ترتیب پن بمقابلہ غیر مقامییت اور الجھن"۔ طبیعیات Rev. Lett. 108، 100402 (2012)۔

https:///doi.org/10.1103/PhysRevLett.108.100402

ہے [22] ایرک ووڈ ہیڈ، انتونیو ایکن، اور سٹیفانو پیرونیو۔ "غیر متناسب CHSH عدم مساوات کے ساتھ ڈیوائس سے آزاد کوانٹم کلیدی تقسیم"۔ کوانٹم 5، 443 (2021)۔

https://doi.org/10.22331/q-2021-04-26-443

ہے [23] میلوین ہو، پاول سیکاٹسکی، ارنسٹ وائی زیڈ۔ ٹین، ریناٹو رینر، جین ڈینیئل بنکل، اور نکولس سنگوارڈ۔ "شور پری پروسیسنگ ڈیوائس سے آزاد کوانٹم کلید کی تقسیم کے فوٹوونک احساس کو سہولت فراہم کرتی ہے"۔ طبیعیات Rev. Lett. 124، 230502 (2020)۔

https:///doi.org/10.1103/PhysRevLett.124.230502

ہے [24] Pavel Sekatski، Jean-Daniel Bancal، Xavier Valcarce، Ernest Y.-Z. ٹین، ریناٹو رینر، اور نکولس سنگوارڈ۔ "عام CHSH عدم مساوات سے ڈیوائس سے آزاد کوانٹم کلیدی تقسیم"۔ کوانٹم 5، 444 (2021)۔

https://doi.org/10.22331/q-2021-04-26-444

ہے [25] رابرٹ کونگ، ریناٹو رینر، اور کرسچن شیفنر۔ "کم سے کم اور زیادہ سے زیادہ اینٹروپی کے آپریشنل معنی"۔ آئی ای ای ای ٹرانس۔ Inf. تھیوری 55، 4337–4347 (2009)۔

https:///doi.org/10.1109/TIT.2009.2025545

ہے [26] Lluís Masanes، Stefano Pironio، اور Antonio Acín. "محفوظ آلہ سے آزاد کوانٹم کلید کی تقسیم کارآمد خود مختار پیمائش کے آلات کے ساتھ"۔ نیٹ کمیون 2، 238 (2011)۔

https://doi.org/10.1038/ncomms1244

ہے [27] اولمو نیتو سلیرس، سٹیفانو پیرونیو، اور جوناتھن سلمین۔ "زیادہ سے زیادہ آلہ سے آزاد بے ترتیب تشخیص کے لئے مکمل پیمائش کے اعدادوشمار کا استعمال"۔ نیو جے فز 16، 013035 (2014)۔

https://doi.org/10.1088/1367-2630/16/1/013035

ہے [28] جین ڈینیئل بنکل، لانا شیریڈن، اور ویلیریو سکارانی۔ "اسی ڈیٹا سے زیادہ بے ترتیب پن"۔ نیو جے فز 16، 033011 (2014)۔

https://doi.org/10.1088/1367-2630/16/3/033011

ہے [29] Alejandro Máttar، Paul Skrzypczyk، Jonatan Bohr Brask، Daniel Cavalcanti، اور Antonio Acín۔ "آپٹیکل بیل تجربات سے بہترین بے ترتیب نسل"۔ نیو جے فز 17، 022003 (2015)۔

https://doi.org/10.1088/1367-2630/17/2/022003

ہے [30] Jan Kołodyński، Alejandro Máttar، Paul Skrzypczyk، Erik Woodhead، Daniel Cavalcanti، Konrad Banaszek، اور Antonio Acín۔ "سنگل فوٹون ذرائع کے ساتھ ڈیوائس سے آزاد کوانٹم کلیدی تقسیم"۔ کوانٹم 4, 260 (2020)۔

https://doi.org/10.22331/q-2020-04-30-260

ہے [31] Miguel Navascués، Stefano Pironio، اور Antonio Acín. "کوانٹم ارتباط کے سیٹ کو باؤنڈنگ کرنا"۔ طبیعیات Rev. Lett. 98، 010401 (2007)۔

https:///doi.org/10.1103/PhysRevLett.98.010401

ہے [32] Miguel Navascués، Stefano Pironio، اور Antonio Acín. "کوانٹم ارتباط کے سیٹ کو نمایاں کرنے والے نیم متعین پروگراموں کا ایک متضاد درجہ بندی"۔ طبیعیات کا نیا جریدہ 10، 073013 (2008)۔

https://doi.org/10.1088/1367-2630/10/7/073013

ہے [33] Feihu Xu، Yu-Zhe Zhang، Qiang Zhang، اور Jian-wei Pan. "بے ترتیب پوسٹ سلیکشن کے ساتھ ڈیوائس سے آزاد کوانٹم کلید کی تقسیم"۔ طبیعیات Rev. Lett. 128، 110506 (2022)۔

https:///doi.org/10.1103/PhysRevLett.128.110506

ہے [34] Le Phuc Thinh، Gonzalo de la Torre، Jean-Daniel Bancal، Stefano Pironio، اور Valerio Scarani۔ "بعد کے منتخب واقعات میں بے ترتیب پن"۔ طبیعیات کا نیا جریدہ 18، 035007 (2016)۔

https://doi.org/10.1088/1367-2630/18/3/035007

ہے [35] پیٹر براؤن، حمزہ فوزی، اور عمر فوزی۔ "مشروط وون نیومن اینٹروپی پر ڈیوائس سے آزاد نچلی حدیں" (2021)۔ arXiv:2106.13692۔

آر ایکس سی: 2106.13692

ہے [36] پیٹر براؤن، حمزہ فوزی، اور عمر فوزی۔ "کوانٹم ارتباط کے لیے مشروط اینٹروپیز کی کمپیوٹنگ"۔ نیٹ کمیون 12، 575 (2021)۔

https://doi.org/10.1038/s41467-020-20018-1

ہے [37] ارنسٹ Y.-Z. ٹین، رینی شوونیک، کون ٹونگ گو، اگنیٹیئس ولیم پریماٹماجا، اور چارلس سی ڈبلیو۔ لم "غیر بھروسہ مند آلات کے ساتھ کوانٹم کرپٹوگرافی کے لیے محفوظ کلیدی شرحوں کی کمپیوٹنگ"۔ npj Quantum Inf 7, 1–6 (2021)۔

https://doi.org/10.1038/s41534-021-00494-z

ہے [38] انیت کور، مارک ایم وائلڈ، اور اینڈریاس ونٹر۔ "آلہ سے آزاد کوانٹم کلیدی تقسیم میں کلیدی شرحوں پر بنیادی حدود"۔ نیو جے فز 22، 023039 (2020)۔

https://doi.org/10.1088/1367-2630/ab6eaa

ہے [39] Matthias Christandl، Roberto Ferrara، اور Karol Horodecki۔ "آلہ سے آزاد کوانٹم کلید کی تقسیم پر اوپری حدود"۔ طبیعیات Rev. Lett. 126، 160501 (2021)۔

https:///doi.org/10.1103/PhysRevLett.126.160501

ہے [40] Rotem Arnon-Friedman اور Felix Leditzky۔ "آلہ سے آزاد کوانٹم کلیدی تقسیم کی شرحوں اور ایک نظرثانی شدہ پیریز قیاس پر اوپری حدود"۔ آئی ای ای ای ٹرانس۔ Inf. تھیوری 67، 6606–6618 (2021)۔

https:///doi.org/10.1109/TIT.2021.3086505

ہے [41] Máté Farkas، Maria Balanzó-Juandó، Karol Łukanowski، Jan Kołodyński، اور Antonio Acín۔ "بیل نان لوکلٹی معیاری ڈیوائس سے آزاد کوانٹم کلیدی تقسیم پروٹوکول کی حفاظت کے لیے کافی نہیں ہے"۔ طبیعیات Rev. Lett. 127، 050503 (2021)۔

https:///doi.org/10.1103/PhysRevLett.127.050503

ہے [42] ارنسٹ Y.-Z. ٹین، چارلس سی ڈبلیو۔ لم، اور ریناٹو رینر۔ "آلہ سے آزاد کوانٹم کلید کی تقسیم کے لیے فائدہ کشید"۔ طبیعیات Rev. Lett. 124، 020502 (2020)۔

https:///doi.org/10.1103/PhysRevLett.124.020502

ہے [43] Imre Csiszár اور János Körner۔ "خفیہ پیغامات کے ساتھ چینلز نشر کریں"۔ آئی ای ای ای ٹرانس۔ Inf. نظریہ 24، 339–348 (1978)۔

https:///doi.org/10.1109/TIT.1978.1055892

ہے [44] یولی موریر۔ "عام معلومات سے عوامی بحث کے ذریعے خفیہ کلیدی معاہدہ"۔ آئی ای ای ای ٹرانس۔ Inf. نظریہ 39، 733–742 (1993)۔

https://doi.org/10.1109/18.256484

ہے [45] روڈولف اہلسویڈے اور ایمرے سیززر۔ "انفارمیشن تھیوری اور خفیہ نگاری میں عام بے ترتیب پن۔ I. خفیہ اشتراک"۔ آئی ای ای ای ٹرانس۔ Inf. نظریہ 39، 1121–1132 (1993)۔

https://doi.org/10.1109/18.243431

ہے [46] انیت کور، کرول ہوروڈیکی، اور سدھارتھا داس۔ "جامد اور متحرک منظرناموں میں ڈیوائس سے آزاد کوانٹم کلیدی تقسیم کی شرحوں پر اوپری حدود"۔ طبیعیات Rev. Appl 18، 054033 (2022)۔

https:///doi.org/10.1103/PhysRevApplied.18.054033

ہے [47] مشیل مسینی، سٹیفانو پیرونیو، اور ایرک ووڈ ہیڈ۔ "BB84 قسم کے غیر یقینی تعلقات اور پاؤلی ارتباط کی رکاوٹوں کے ذریعے سادہ اور عملی DIQKD سیکیورٹی تجزیہ"۔ کوانٹم 6، 843 (2022)۔

https://doi.org/10.22331/q-2022-10-20-843

ہے [48] فلپ ایچ ایبر ہارڈ۔ "آئنسٹائن-پوڈولسکی-روزن تجربے کے لیے پس منظر کی سطح اور کاؤنٹر افادیت درکار ہے"۔ طبیعیات Rev. A 47, R747–R750 (1993)۔

https:///doi.org/10.1103/PhysRevA.47.R747

ہے [49] جونیئر آر گونزالز یوریٹا، اینا پریڈوجیویچ، اور ایڈان کابیلو۔ دو سے زیادہ ان پٹ اور دو آؤٹ پٹس کے ساتھ بیل عدم مساوات پر مبنی ڈیوائس سے آزاد کوانٹم کلید کی تقسیم۔ طبیعیات Rev. A 103, 052436 (2021)۔

https:///doi.org/10.1103/PhysRevA.103.052436

ہے [50] ڈینیل کولنز اور نکولس گیسن۔ "ایک متعلقہ دو کوئبٹ بیل عدم مساوات CHSH عدم مساوات کے مساوی ہے"۔ J. طبیعیات A: ریاضی جنرل 37، 1775–1787 (2004)۔

https://doi.org/10.1088/0305-4470/37/5/021

ہے [51] Stefano Pironio، Lluis Masanes، Anthony Leverrier، اور Antonio Acín۔ "باؤنڈڈ کوانٹم-سٹوریج ماڈل میں ڈیوائس سے آزاد کوانٹم کلیدی تقسیم کی سیکیورٹی"۔ طبیعیات Rev. X 3, 031007 (2013)۔

https:///doi.org/10.1103/PhysRevX.3.031007

ہے [52] Xiongfeng Ma اور Norbert Lutkenhaus۔ "کوانٹم کلید کی تقسیم میں بہتر ڈیٹا پوسٹ پروسیسنگ اور ڈیوائس سے آزاد QKD میں نقصان کی حد تک اطلاق"۔ کوانٹم انفارمیشن اینڈ کمپیوٹیشن 12، 203–214 (2012)۔

https://doi.org/10.26421/qic12.3-4-2

ہے [53] Ignatius W. Primaatmaja، Koon Tong Goh، Ernest Y.-Z. ٹین، جان T.F. کھو، شووک غورائی، اور چارلس سی ڈبلیو۔ لم "آلہ سے آزاد کوانٹم کلیدی تقسیم پروٹوکول کی حفاظت: ایک جائزہ"۔ کوانٹم 7، 932 (2023)۔

https://doi.org/10.22331/q-2023-03-02-932

ہے [54] ارنسٹ Y.-Z. ٹین، پاول سیکاٹسکی، جین ڈینیئل بنکل، رینی شوونیک، ریناٹو رینر، نکولس سنگوارڈ، اور چارلس سی-ڈبلیو۔ لم "محدود سائز کے تجزیہ کے ساتھ بہتر DIQKD پروٹوکول"۔ کوانٹم 6، 880 (2022)۔

https://doi.org/10.22331/q-2022-12-22-880

ہے [55] Ueli Maurer اور Stefan Wolf. "اندرونی مشروط باہمی معلومات اور کامل رازداری"۔ انفارمیشن تھیوری پر آئی ای ای ای انٹرنیشنل سمپوزیم کی کارروائی میں۔ IEEE (1997)۔

https://doi.org/10.1109/isit.1997.613003

ہے [56] Matthias Christandl، Artur Ekert، Michał Horodecki، Paweł Horodecki، Jonathan Oppenheim، اور Renato Renner۔ "کلاسیکی اور کوانٹم کلید کشید کو یکجا کرنا"۔ Vadhan میں، SP (eds) تھیوری آف کرپٹوگرافی۔ TCC 2007. کمپیوٹر سائنس میں لیکچر نوٹس کی جلد 4392، صفحہ 456–478۔ برلن، ہائیڈلبرگ (2007)۔ اسپرنگر۔

https://doi.org/10.1007/978-3-540-70936-7_25

ہے [57] Marek Winczewski، Tamoghna Das، اور Karol Horodecki۔ "آلہ سے آزاد کلید پر پابندیاں غیر سگنلنگ مخالف کے خلاف اسکواشڈ غیر مقامی کے ذریعے محفوظ ہیں"۔ طبیعیات Rev. A 106, 052612 (2022)۔

https:///doi.org/10.1103/PhysRevA.106.052612

ہے [58] David Avis، Hiroshi Imai، Tsuyoshi Ito، اور Yuuya Sasaki۔ "مثلثی خاتمے کے ذریعے امتزاج سے اخذ کردہ دو فریقی بیل عدم مساوات"۔ J. طبیعیات A 38، 10971–10987 (2005)۔

https://doi.org/10.1088/0305-4470/38/50/007

ہے [59] بورس ایس سریل کا بیٹا۔ "بیل کی عدم مساوات کی کوانٹم جنرلائزیشنز"۔ ریاضی کی طبیعیات میں خطوط 4، 93–100 (1980)۔

https://doi.org/10.1007/bf00417500

ہے [60] اسٹیفن بائیڈ اور لیون وینڈنبرگ۔ "محدب اصلاح"۔ کیمبرج یونیورسٹی پریس۔ (2004)۔

https://doi.org/10.1017/CBO9780511804441

ہے [61] وکٹر زاپیٹرو اور مارکوس کرٹی۔ "لمبی دوری کے آلے سے آزاد کوانٹم کلید کی تقسیم"۔ سائنس کا نمائندہ 9، 1–18 (2019)۔

https://doi.org/10.1038/s41598-019-53803-0

ہے [62] این ڈیوڈ مرمن۔ "ای پی آر تجربہ - "لوفول" کے بارے میں خیالات۔ این۔ NY Acad. سائنس 480، 422–427 (1986)۔

https:///doi.org/10.1111/j.1749-6632.1986.tb12444.x

ہے [63] Erik Woodhead، Jędrzej Kaniewski، Boris Bourdoncle، Alexia Salavrakos، Joseph Bowles، Antonio Acín، اور Remigiusz Augusiak۔ "جزوی طور پر الجھی ہوئی ریاستوں سے زیادہ سے زیادہ بے ترتیب پن"۔ طبیعیات Rev. Research 2, 042028 (2020)۔

https:///doi.org/10.1103/PhysRevResearch.2.042028

ہے [64] Tamás Vértesi، Stefano Pironio، اور Nicolas Brunner۔ "کوڈٹس کا استعمال کرتے ہوئے بیل کے تجربات میں کھوج کی خامی کو بند کرنا"۔ طبیعیات Rev. Lett. 104، 060401 (2010)۔

https:///doi.org/10.1103/PhysRevLett.104.060401

ہے [65] نکولس برنر اور نکولس گیسن۔ "چار بائنری ترتیبات کے ساتھ دو طرفہ بیل عدم مساوات کی جزوی فہرست"۔ طبیعیات لیٹ A 372، 3162–3167 (2008)۔

https://doi.org/10.1016/j.physleta.2008.01.052

ہے [66] عدن کابیلو۔ دو مبصرین کے لیے "سب بمقابلہ کچھ بھی نہیں" لازم و ملزوم۔ طبیعیات Rev. Lett. 87، 010403 (2001)۔

https:///doi.org/10.1103/PhysRevLett.87.010403

ہے [67] یو زی ژانگ، یی زینگ ژین، اور فیہو سو۔ "انفرادی حملے کے تحت دو طرفہ کلاسیکی پوسٹ پروسیسنگ کے ساتھ ڈیوائس سے آزاد کوانٹم کلیدی تقسیم پر اوپری پابند"۔ طبیعیات کا نیا جریدہ 24، 113045 (2022)۔

https://doi.org/10.1088/1367-2630/aca34b

ہے [68] ڈینیئل کولنز، نکولس گیسن، نوح لنڈن، سرج مسر، اور سینڈو پوپیسکو۔ "منمانی طور پر اعلی جہتی نظاموں کے لئے بیل عدم مساوات"۔ طبیعیات Rev. Lett. 88، 040404 (2002)۔

https:///doi.org/10.1103/PhysRevLett.88.040404

کی طرف سے حوالہ دیا گیا

[1] Giuseppe Viola، Nikolai Miklin، Mariami Gachechiladze، اور Marcin Pawłowski، "بے اعتمادی کا پتہ لگانے والوں کے ساتھ الجھنا گواہی"، جرنل آف فزکس ایک ریاضی کا جنرل 56 42, 425301 (2023).

[2] Ignatius W. Primaatmaja، Koon Tong Goh، Ernest Y. -Z. ٹین، جان ٹی ایف۔ کھو، شووک غورائی، اور چارلس سی ڈبلیو۔ لم، "آلہ سے آزاد کوانٹم کلیدی تقسیم پروٹوکول کی حفاظت: ایک جائزہ"، کوانٹم 7, 932 (2023).

Eva M. González-Ruiz، Javier Rivera-Dean، Marina FB Cenni، Anders S. Sørensen، Antonio Acín، اور Enky Oudot، "حقیقت پسند سنگل فوٹون سورس کے نفاذ کے ساتھ ڈیوائس کی آزاد کوانٹم کلیدی تقسیم"، آر ایکس سی: 2211.16472, (2022).

[4] Yu-Zhe Zhang، Yi-Zheng Zhen، اور Feihu Xu، "انفرادی حملے کے تحت دو طرفہ کلاسیکی پوسٹ پروسیسنگ کے ساتھ ڈیوائس سے آزاد کوانٹم کلیدی تقسیم پر اوپری پابند"، طبیعیات کا نیا جریدہ 24 11، 113045 (2022).

مذکورہ بالا اقتباسات سے ہیں۔ SAO/NASA ADS (آخری بار کامیابی کے ساتھ 2023-12-07 02:31:59)۔ فہرست نامکمل ہو سکتی ہے کیونکہ تمام ناشرین مناسب اور مکمل حوالہ ڈیٹا فراہم نہیں کرتے ہیں۔

On Crossref کی طرف سے پیش خدمت کاموں کے حوالے سے کوئی ڈیٹا نہیں ملا (آخری کوشش 2023-12-07 02:31:57)۔

یہ مقالہ کوانٹم میں کے تحت شائع کیا گیا ہے۔ Creative Commons انتساب 4.0 انٹرنیشنل (CC BY 4.0) لائسنس کاپی رائٹ اصل کاپی رائٹ ہولڈرز جیسے مصنفین یا ان کے اداروں کے پاس رہتا ہے۔

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://quantum-journal.org/papers/q-2023-12-06-1199/

- : ہے

- : ہے

- : نہیں

- ][p

- 01

- 1

- 10

- 11

- 12

- 13

- 14

- 15٪

- 16

- 17

- 1800

- 19

- 1949

- 20

- 2001

- 2005

- 2006

- 2008

- 2011

- 2012

- 2013

- 2014

- 2015

- 2016

- 2018

- 2019

- 2020

- 2021

- 2022

- 2023

- 214

- 22

- 23

- 24

- 25

- 26٪

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 35٪

- 36

- 39

- 40

- 41

- 43

- 49

- 50

- 51

- 54

- 58

- 60

- 66

- 67

- 7

- 72

- 8

- 87

- 9

- 900

- 97

- 98

- a

- ہمارے بارے میں

- اوپر

- خلاصہ

- تک رسائی حاصل

- جمع کو

- درستگی

- ایڈرین

- وابستگیاں

- کے خلاف

- معاہدہ

- تمام

- کی اجازت دیتا ہے

- پہلے ہی

- بھی

- ہمیشہ

- an

- رکن کی

- تجزیہ

- اور

- انتھونی

- کوئی بھی

- درخواست

- نقطہ نظر

- کیا

- AS

- At

- حملہ

- حملے

- قابل حصول۔

- کرنے کی کوشش

- مصنف

- مصنفین

- بارسلونا

- کی بنیاد پر

- بنیاد

- BE

- رہا

- کیا جا رہا ہے

- بیل

- برلن

- بنگ

- بورس

- بنقی

- حد

- توڑ

- روشن

- کتتھئ

- لیکن

- by

- کیمبرج

- کر سکتے ہیں

- نہیں کر سکتے ہیں

- کارلوس

- مرکز

- تصدیق

- چیلنج

- چینل

- چارلس

- چن

- عیسائی

- Christine

- دعوے

- کلوز

- اجتماعی

- آتا ہے

- تبصرہ

- تجارتی

- کامن

- عمومی

- مواصلات

- مکمل

- حساب

- کمپیوٹر

- کمپیوٹر سائنس

- حالات

- قیاس

- غور

- رکاوٹوں

- کاپی رائٹ

- باہمی تعلق۔

- باہمی تعلقات

- مقابلہ

- cryptographic

- کرپٹپٹ

- اس وقت

- ڈینیل

- اعداد و شمار

- ڈیوڈ

- دسمبر

- مطالبہ

- مظاہرہ

- اخذ کردہ

- کھوج

- کا تعین کرنے

- آلہ

- کے الات

- بات چیت

- بحث

- تقسیم کرو

- تقسیم

- کرتا

- دروازے

- متحرک

- e

- استعمال میں آسان

- استعداد کار

- کارکردگی

- ہنر

- داخلہ

- erik

- تشخیص

- بھی

- واقعات

- نمائش

- موجود ہے

- تجربہ

- تجرباتی

- تجربات

- وضاحت کی

- تلاش

- وضاحت کی

- سہولت

- دور

- فائنل

- کے لئے

- ملا

- چار

- فریم ورک

- سے

- fu

- جنرل

- جنرل

- پیدا

- نسل

- دی

- عظیم

- ہیکنگ

- ہاتھوں

- ہارورڈ

- مدد

- درجہ بندی

- ہولڈرز

- تاہم

- HTTPS

- i

- IEEE

- نفاذ

- عمل درآمد

- کو بہتر بنانے کے

- in

- یقینا

- آزاد

- انفرادی

- اسماتایں

- عدم مساوات

- معلومات

- آدانوں

- انسٹی ٹیوٹ

- اداروں

- دلچسپ

- بین الاقوامی سطح پر

- اندرونی

- شامل

- IT

- میں

- جنوری

- جاوا سکرپٹ

- جیان وی پین

- جان

- جوناتھن

- جرنل

- صرف

- کلیدی

- چابیاں

- جان

- بادشاہ

- آخری

- چھوڑ دو

- لیکچر

- سطح

- لائسنس

- حدود

- لسٹ

- مقامی

- نجات کا راستہ

- بند

- کم

- بنا

- مریم

- مرینا

- نشان

- ریاضی

- ریاضیاتی

- ریاضی

- زیادہ سے زیادہ چوڑائی

- مئی..

- مطلب

- کا مطلب ہے کہ

- پیمائش

- پیغامات

- مائیکل

- ماڈل

- مہینہ

- زیادہ

- سب سے زیادہ

- ضروری

- باہمی

- تقریبا

- نئی

- نئی ٹیکنالوجی

- نکولس

- نہیں

- نوح

- نوٹس

- کچھ بھی نہیں

- اب

- مبصرین

- of

- عمر

- on

- کھول

- کھولتا ہے

- آپریشنل

- زیادہ سے زیادہ

- اصلاح کے

- or

- اصل

- ہمارے

- نتائج

- صفحات

- کاغذ.

- خاص طور پر

- راستہ

- پال

- کامل

- کارکردگی

- پیٹر

- فلپ

- طبعیات

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- امکان

- ممکنہ

- عملی

- حقیقت پسندانہ

- پیش گوئی

- حال (-)

- پریس

- قیمت

- اصول

- پی آر او

- کارروائییں

- پروسیسنگ

- پروگرام

- ثبوت

- ثبوت

- پروٹوکول

- فراہم

- فراہم کرنے

- عوامی

- شائع

- پبلیشر

- پبلشرز

- ڈال

- Qi

- معیار

- کوانٹم

- کوانٹم خفیہ نگاری

- کوانٹم معلومات

- کیوبیت

- R

- بے ترتیب

- بے ترتیب پن

- قیمتیں

- حقیقت

- احساس

- حوالہ جات

- تعلقات

- آرام دہ

- متعلقہ

- باقی

- ضرورت

- ضروریات

- کی ضرورت ہے

- تحقیق

- کا جائزہ لینے کے

- رچرڈ

- ROBERT

- مضبوطی

- s

- اسی

- منظرنامے

- ایس سی آئی

- سائنس

- سائنس اور ٹیکنالوجی

- خفیہ

- محفوظ بنانے

- محفوظ طریقے سے

- سیکورٹی

- مقرر

- ترتیبات

- اشتراک

- سادہ

- So

- اب تک

- مکمل طور پر

- اس

- ماخذ

- ذرائع

- معیار

- ریاستی آرٹ

- امریکہ

- مستحکم

- کے اعداد و شمار

- سٹفین

- تنا

- اسٹیفنی

- اسٹیفن

- سخت

- کامیابی کے ساتھ

- اس طرح

- کافی

- موزوں

- سمپوزیم

- کے نظام

- سسٹمز

- موزوں

- ٹیکنیکل

- تکنیک

- ٹیکنالوجی

- ٹیکنالوجی

- ٹیسٹ

- سے

- شکریہ

- کہ

- ۔

- ان

- تو

- نظریہ

- یہ

- تیسری پارٹی

- اس

- عنوان

- کرنے کے لئے

- بھروسہ رکھو

- دو

- حتمی

- غیر یقینی

- غیر یقینی صورتحال

- کے تحت

- متحدہ

- یونیورسٹی

- اپ ڈیٹ

- URL

- کا استعمال کرتے ہوئے

- وینڈر

- تصدیق کرنا

- بنام

- بہت

- کی طرف سے

- کی نمائش

- حجم

- کے

- W

- چاہتے ہیں

- وارسا

- تھا

- راستہ..

- we

- جب

- چاہے

- جس

- ولیم

- موسم سرما

- ساتھ

- گواہ

- ولف

- کام

- کام کرتا ہے

- X

- سال

- یارک

- زیفیرنیٹ

- زو