پچھلی سہ ماہی میں QR کوڈز پر انحصار کرنے والے ای میل حملوں میں اضافہ ہوا، حملہ آوروں نے خاص طور پر کارپوریٹ ایگزیکٹوز اور مینیجرز کو نشانہ بنایا، ان سفارشات کو تقویت دی کہ کمپنیاں اپنی کاروباری قیادت کے ارد گرد اضافی ڈیجیٹل تحفظات رکھیں۔

معاملات کو مزید خراب کرتے ہوئے، QR کوڈز (عرف "quishing") کا استعمال کرتے ہوئے فشنگ ای میلز اکثر اسپام فلٹرز کے ذریعے حاصل کر سکتے ہیں، مائیکروسافٹ 365 اور DocuSign کے صارفین کو نشانہ بنانے والے حملے کامیابی کے ساتھ ای میل ان باکسز میں اترتے ہیں، اس ہفتے شائع ہونے والی رپورٹ کے مطابق، Abnormal Security، ایک فراہم کنندہ کلاؤڈ ای میل سیکیورٹی کا۔

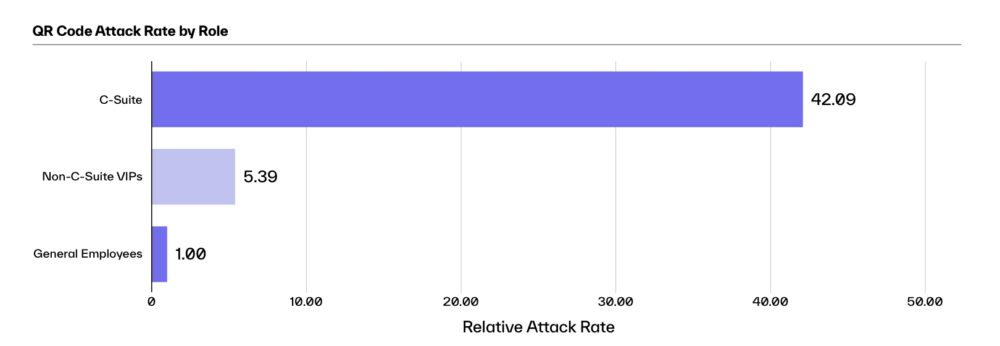

2023 کی چوتھی سہ ماہی میں، C-suite میں اوسط اعلیٰ ایگزیکٹو نے اوسط ملازم کے مقابلے QR کوڈز کا استعمال کرتے ہوئے 42 گنا زیادہ فشنگ حملے دیکھے۔ کمپنی کی رپورٹ کے مطابق، دیگر انتظامی کرداروں کو بھی حملوں میں اضافے کا سامنا کرنا پڑا، اگرچہ نمایاں طور پر چھوٹے، ان غیر C-suite ایگزیکٹوز کو پانچ گنا زیادہ QR-code پر مبنی فشنگ حملوں کا سامنا کرنا پڑا۔

مجموعی طور پر، ڈیٹا یہ ظاہر کرتا ہے کہ حملہ آوروں کے پاس اپنی سائٹس میں ایگزیکٹوز — اور دیگر مراعات یافتہ صارفین — ہیں، مائیک برٹن، سی آئی ایس او برائے غیر معمولی سیکیورٹی کہتے ہیں۔

"اگر میں حملہ آور ہوں، تو میں ان لوگوں پر حملہ کرنا چاہتا ہوں جو میرے لیے معاوضہ حاصل کرنے کی اہلیت رکھتے ہیں اور ایسے اسناد رکھتے ہیں جو مجھے انتہائی دلچسپ معلومات تک رسائی فراہم کرتے ہیں،" وہ کہتے ہیں۔ "یا میں ان لوگوں کے ہونے کا بہانہ کرنا چاہتا ہوں، کیونکہ ایک بار پھر، سوشل انجینئرنگ کے لیے اس اعتماد کی ضرورت ہوتی ہے، [ایک شکار کے لیے سوچنا،] ارے، یہ سیلز کا VP یا HR کا یہ VP مجھ سے کچھ کرنے کو کہہ رہا ہے، [انہیں بنانا ] عام طور پر … ایکشن لینے کا زیادہ امکان ہے۔

جب کہ QR کوڈز تین دہائیوں سے موجود ہیں، وہ وبائی امراض کے دوران بہت زیادہ مقبول ہوئے، کیونکہ ریستوراں اور دیگر کاروباروں نے صارفین کو بغیر رابطہ کرنے اور آن لائن آرڈر کرنے کی ہدایت کی۔ کاروباری سیاق و سباق میں، QR کوڈز کے لیے ایک اعلیٰ استعمال کا کیس ملٹی فیکٹر تصدیق (MFA) کے لیے سائن اپ کے عمل کو آسان بنانے کے لیے لنکس پیش کر رہا ہے۔ سائبر حملہ آوروں نے امید کی ہے: Q27 میں QR کوڈ کے ایک چوتھائی سے زیادہ حملے (4%) MFA کے جعلی نوٹس تھے، مثال کے طور پر، جبکہ تقریباً پانچ میں سے ایک حملے (21%) مشترکہ دستاویز کے بارے میں جعلی اطلاعات تھے، غیر معمولی سیکورٹی کی رپورٹ کے مطابق.

اعلیٰ عہدیداروں نے باقاعدہ ملازمین کے مقابلے میں QR کوڈز کا استعمال کرتے ہوئے 42 گنا زیادہ حملے دیکھے۔ ماخذ: غیر معمولی سیکورٹی

چونکہ حملہ آور اپنے فشنگ لنک کو تصویر میں چھپاتے ہیں، اس لیے QR کوڈ فشنگ صارف کے شکوک و شبہات اور کچھ ای میل سیکیورٹی پروڈکٹس کو نظرانداز کرتی ہے۔ اس کے علاوہ، بدنیتی پر مبنی QR کوڈز کو ایک سادہ اسٹیکر کا استعمال کرتے ہوئے جسمانی جگہوں پر رکھا جا سکتا ہے، ڈیجیٹل سیکیورٹی کو یکسر نظرانداز کرتے ہوئے۔

موبائل سیکیورٹی فرم Zimperium میں پروڈکٹ کے ڈائریکٹر Monique Becenti کا کہنا ہے کہ "حملوں سے صارفین کے QR کوڈز پر موروثی اعتماد کا استحصال ہوتا ہے، جو انہیں پارکنگ میٹر یا پوسٹرز جیسی روزمرہ کی اشیاء میں شامل کرتے ہیں۔" "QR کوڈز کے ساتھ فشنگ کی کامیابی کی شرح روایتی فشنگ طریقوں سے آگے نکل جائے گی کیونکہ وہ اکثر صارفین کے عام شکوک و شبہات کو نظرانداز کرتے ہیں، جیسے کہ URL میں ٹائپوز، جس کی وجہ سے انہیں اسکین کرنے کا زیادہ امکان ہوتا ہے۔"

Exec کی اسناد چوری کرنے کا ایک اور طریقہ

زیادہ تر حصے کے لیے، ایگزیکٹیو پر توجہ مرکوز کرنے والے حملہ آور مراعات یافتہ صارفین کے اسناد — صارف نام اور پاس ورڈ — کے بعد ہوتے ہیں۔ کریڈینشل فشنگ ای میل اٹیک کی سب سے مقبول شکل ہے، جو کہ ویکٹر کے ذریعے ہونے والے تمام حملوں میں سے 73% اور QR کوڈ کا استعمال کرتے ہوئے 84% حملوں کا حساب رکھتی ہے۔ اور وہ اکثر زیادہ اہم سمجھوتوں کا باعث بنتے ہیں، غیر معمولی سیکیورٹی کے برٹن کہتے ہیں۔

"بنیادی مقصد یہ ہے کہ صارف کو ان کی اسناد چرانا،" وہ کہتے ہیں۔ "ایک بار جب میرے پاس آپ کی اسناد ہو جائیں تو، میں بہت زیادہ نقصان پہنچا سکتا ہوں، اور میں بہت زیادہ دیرپا نقصان پہنچا سکتا ہوں۔ اگر میرے پاس آپ کی اسناد ہیں، تو میں آپ کے اکاؤنٹ میں لاگ ان کرسکتا ہوں، میں دیکھ سکتا ہوں کہ آپ نے کس کو ای میلز بھیجی ہیں، میں آپ کا بہانہ کرکے ای میلز بھیج سکتا ہوں، اور میں میل فلٹر کے اصول بنا سکتا ہوں۔"

برٹن کا کہنا ہے کہ یہ آخری نقطہ میل اسناد کے غلط استعمال کا ایک عام طریقہ ہے۔ حملہ آور ایک بلائنڈ کاربن کاپی (BCC) اصول بنائے گا جو تمام ای میلز کو حملہ آور کے اکاؤنٹ میں بھیج دیتا ہے۔

مزید، "دھمکی دینے والے اداکار یہ بھی تسلیم کرتے ہیں کہ اکثر ایک سے زیادہ لوگوں کو ایگزیکٹو کے ان باکس تک رسائی حاصل ہوتی ہے، جیسے کہ ایگزیکٹو اسسٹنٹس،" رپورٹ میں کہا گیا ہے۔ "نتیجتاً، ہر وہ فرد جو VIP کے ان باکس کے لیے لاگ ان کی اسناد کو جانتا ہے، ایک ممکنہ انٹری پوائنٹ کی نمائندگی کرتا ہے جس کا حملہ آور استعمال کر سکتا ہے۔"

Quishing کو ناکام بنانا ٹیکنالوجی اور انسان کی تربیت لیتا ہے۔

اچھی خبر یہ ہے کہ اکتوبر کے بعد سے، QR-code کی فشنگ بڑی حد تک کم ہو گئی ہے، 22% فشنگ حملوں کے بعد، انسانی رسک مینجمنٹ فرم Hoxhunt کے مطابق. "پچھلے اکتوبر سے، ہم نے اس بات کے شواہد دیکھے ہیں کہ ای میل فلٹرز QR فشنگ تکنیک کو پکڑ رہے ہیں،" Hoxhunt میں خطرے کی ٹیم کے سربراہ جان گیلن کہتے ہیں۔ "چونکہ ان حملوں میں سے بہت کم ای میل فلٹرز کو نظرانداز کر رہے ہیں، اس کے نتیجے میں ان کی مقبولیت میں کمی واقع ہوئی ہے۔"

تاہم، یہاں تک کہ اگر quishing کم ہو جاتا ہے، یہ حملہ آوروں کے لیے ایک ٹول رہے گا، جس طرح چھوٹے URLs اور امیج سپیم سائبر حملوں میں استعمال ہوتے رہتے ہیں۔ گیلن کا کہنا ہے کہ صارفین کی حفاظت کا بہترین طریقہ انہیں تربیت دینا ہے۔ تقریباً 5% صارفین پہلے چند منٹوں میں ہی فشنگ حملے کا جواب دیتے ہیں، یہ تجویز کرتے ہیں کہ ملازمین کا ایک اچھی طرح سے تربیت یافتہ پول حملے کو روکنے میں مدد کر سکتا ہے۔

"جیسا کہ QR فشنگ کے رجحان نے دکھایا ہے، کچھ خطرات ہمیشہ انتہائی نفیس فلٹرز سے بھی گزر جائیں گے،" وہ کہتے ہیں۔ "اس وقت، یہ انسانی پرت پر منحصر ہے کہ وہ خطرے سے مؤثر طریقے سے نمٹنے کے لیے مہارت اور اوزار رکھتا ہے۔"

غیر معمولی سیکورٹی کے برٹن کا کہنا ہے کہ تربیت اہم ہے، لیکن چونکہ ایک ناکامی کا اہم اثر پڑ سکتا ہے، اس لیے تکنیکی کنٹرول ضروری ہیں۔

"وہاں، کچھ فشنگ حملے ہیں جو میں نے دیکھے ہیں کہ مجھے لوگوں سے دوسری رائے حاصل کرنی پڑتی ہے کیونکہ وہ بہت حقیقی لگتے ہیں،" وہ کہتے ہیں۔ "میں کس طرح ایک HR شخص سے ہر بار یہ حق حاصل کرنے کی توقع کرسکتا ہوں؟ میں اکاؤنٹس قابل ادائیگی شخص سے کیسے توقع کروں؟ میں ایک مالیاتی تجزیہ کار کی توقع کیسے رکھ سکتا ہوں؟"

"تربیت اہم ہے، لیکن ہم ناکام ہونے جا رہے ہیں، اور اس میں صرف ایک ناکامی ہوتی ہے،" وہ کہتے ہیں۔

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://www.darkreading.com/endpoint-security/qr-code-quishing-attacks-execs-email-security

- : ہے

- : ہے

- $UP

- 2023

- 7

- 8

- a

- کی صلاحیت

- غیر معمولی

- ہمارے بارے میں

- بدسلوکی

- تک رسائی حاصل

- کے مطابق

- اکاؤنٹ

- اکاؤنٹنگ

- اکاؤنٹس

- قابل ادائیگی اکاؤنٹس

- عمل

- اداکار

- اس کے علاوہ

- ایڈیشنل

- کے بعد

- پھر

- ارف

- تمام

- بھی

- اگرچہ

- ایک ساتھ

- ہمیشہ

- an

- تجزیہ کار

- اور

- ایک اور

- کیا

- ارد گرد

- AS

- سے پوچھ

- اسسٹنٹ

- At

- حملہ

- حملہ آور

- حملے

- کی توثیق

- اوسط

- بار

- BE

- بن گیا

- کیونکہ

- رہا

- BEST

- کاروبار

- کاروبار

- لیکن

- by

- بائی پاس

- سی سوٹ۔

- کر سکتے ہیں

- کاربن

- کیس

- چارٹ

- CISO

- بادل

- کوڈ

- کوڈ

- کامن

- کمپنیاں

- کمپنی کے

- مقابلے میں

- اس کے نتیجے میں

- سیاق و سباق

- جاری

- کنٹرول

- کارپوریٹ

- تخلیق

- کریڈینٹل

- اسناد

- گاہکوں

- سائبرٹیکس

- نقصان

- اعداد و شمار

- نمٹنے کے

- دہائیوں

- کمی

- ڈگری

- ثبوت

- ڈیجیٹل

- ہدایت

- ڈائریکٹر

- do

- دستاویز

- کے دوران

- کو کم

- مؤثر طریقے

- ای میل

- ای میل سیکیورٹی

- ای میل

- سرایت کرنا

- ملازم

- ملازمین

- مقابلہ کرنا

- انجنیئرنگ

- اندراج

- بھی

- ہر کوئی

- كل يوم

- ثبوت

- مثال کے طور پر

- Execs

- ایگزیکٹو

- ایگزیکٹوز

- توقع ہے

- دھماکہ

- استحصال کیا۔

- FAIL

- ناکامی

- جعلی

- چند

- کم

- فلٹر

- فلٹر

- مالی

- فرم

- پہلا

- پانچ

- توجہ مرکوز

- کے لئے

- فارم

- چوتھے نمبر پر

- سے

- حاصل

- حاصل کرنے

- دے دو

- مقصد

- جا

- اچھا

- ہے

- he

- مدد

- ذاتی ترامیم چھپائیں

- اعلی

- کس طرح

- hr

- HTTPS

- انسانی

- i

- if

- تصویر

- اثر

- اہم

- in

- اضافہ

- انفرادی

- معلومات

- ذاتی، پیدائشی

- دلچسپ

- میں

- IT

- اشیاء

- جان

- فوٹو

- جانتا ہے

- لینڈنگ

- بڑے

- آخری

- دیرپا

- پرت

- قیادت

- قیادت

- معروف

- کی طرح

- امکان

- امکان

- LINK

- لنکس

- لاگ ان کریں

- لاگ ان

- دیکھو

- بہت

- بنانا

- بدقسمتی سے

- انتظام

- انتظامیہ

- مینیجر

- معاملات

- me

- طریقوں

- MFA

- مائیکروسافٹ

- مائک

- منٹ

- زیادہ

- سب سے زیادہ

- سب سے زیادہ مقبول

- بہت

- ملفیکٹور کی توثیق

- ایک سے زیادہ

- ضروری

- خبر

- اطلاعات

- اکتوبر

- of

- کی پیشکش

- اکثر

- on

- ایک بار

- ایک

- آن لائن

- صرف

- رائے

- or

- دیگر

- ادا

- وبائی

- پارکنگ

- حصہ

- پاس ورڈز

- گزشتہ

- لوگ

- انسان

- فشنگ

- فشنگ اٹیک

- فشنگ حملوں

- جسمانی

- مقام

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- پوائنٹ

- پول

- مقبول

- مقبولیت

- ممکنہ

- پرائمری

- امتیازی سلوک

- عمل

- مصنوعات

- حاصل

- حفاظت

- فراہم کنندہ

- شائع

- QR کوڈ

- کیو آر کوڈز

- سہ ماہی

- شرح

- RE

- اصلی

- تسلیم

- سفارشات

- باقاعدہ

- یقین ہے

- رہے

- رپورٹ

- کی نمائندگی کرتا ہے

- کی ضرورت ہے

- جواب

- ریستوران

- نتیجے میں

- ٹھیک ہے

- کردار

- کردار

- حکمرانی

- قوانین

- s

- فروخت

- دیکھا

- کا کہنا ہے کہ

- سکیننگ

- دوسری

- سیکورٹی

- دیکھنا

- دیکھا

- بھیجنے

- بھیجا

- مشترکہ

- قصر

- دکھایا گیا

- اہم

- نمایاں طور پر

- سادہ

- بعد

- ایک

- سائٹس

- مہارت

- چھوٹے

- So

- سماجی

- معاشرتی انجینرنگ

- کچھ

- کچھ

- بہتر

- ماخذ

- خالی جگہیں

- سپیم سے

- خاص طور پر

- کی طرف سے سپانسر

- نے کہا

- ختم

- کامیابی

- کامیابی کے ساتھ

- اس طرح

- کا سامنا

- اضافے

- اضافہ

- پیچھے چھوڑ

- لے لو

- لیتا ہے

- ھدف بندی

- ٹیم

- ٹیکنیکل

- تکنیک

- ٹیکنالوجی

- سے

- کہ

- ۔

- ان

- ان

- وہاں.

- یہ

- وہ

- لگتا ہے کہ

- اس

- اس ہفتے

- ان

- خطرہ

- دھمکی دینے والے اداکار

- خطرات

- تین

- کے ذریعے

- وقت

- اوقات

- کرنے کے لئے

- کے آلے

- اوزار

- سب سے اوپر

- روایتی

- ٹرین

- ٹریننگ

- رجحان

- بھروسہ رکھو

- ٹھیٹھ

- عام طور پر

- URL

- استعمال کی شرائط

- استعمال کیس

- استعمال کیا جاتا ہے

- رکن کا

- صارفین

- کا استعمال کرتے ہوئے

- Ve

- وکٹم

- وی آئی پی

- vp

- چاہتے ہیں

- راستہ..

- we

- ہفتے

- اچھا ہے

- تھے

- جبکہ

- ڈبلیو

- گے

- ساتھ

- کے اندر

- بدتر

- ابھی

- تم

- اور

- زیفیرنیٹ