کمپنیوں کے لیے سائبرسیکیوریٹی کی حقیقت یہ ہے کہ مخالفین ہر وقت سسٹمز اور نیٹ ورکس سے سمجھوتہ کرتے ہیں، اور یہاں تک کہ اچھی طرح سے منظم خلاف ورزی کی روک تھام کے پروگراموں کو بھی اکثر حملہ آوروں سے ان کے دائرے میں ہی نمٹنا پڑتا ہے۔

5 مارچ کو، نیشنل سیکیورٹی ایجنسی نے وفاقی ایجنسیوں کو اپنی بہترین پریکٹس کی سفارش جاری رکھی، اپنی تازہ ترین سائبر سیکیورٹی انفارمیشن شیٹ (CIS) کو اپنے زیرو ٹرسٹ فریم ورک کے نیٹ ورک اور ماحولیات کے ستون پر شائع کیا۔ NSA دستاویز تجویز کرتی ہے کہ تنظیمیں اپنے نیٹ ورکس کو تقسیم کریں تاکہ غیر مجاز صارفین کو حساس معلومات تک رسائی کو محدود کیا جا سکے۔ اس کی وجہ یہ ہے کہ سائبر سیکیورٹی کے مضبوط اقدامات نیٹ ورک کے ان علاقوں تک تمام صارفین کی رسائی کو محدود کرکے سمجھوتوں کو مکمل خلاف ورزیوں میں تبدیل ہونے سے روک سکتے ہیں جن میں ان کا کوئی جائز کردار نہیں ہے۔

۔ NSA سے رہنمائی سیکیورٹی ٹیموں کو سیکیورٹی تحفظات کے لیے انتظام کے لیے کاروباری معاملات کو مضبوط بنانے کی بھی اجازت دیتا ہے، لیکن CISOs کو توقعات کا تعین کرنے کی ضرورت ہے کیونکہ نفاذ ایک درجے کا اور پیچیدہ عمل ہے۔

جبکہ دستاویز دفاع سے متعلقہ سرکاری تنظیموں اور صنعتوں کو نشانہ بناتی ہے، وسیع تر کاروباری دنیا زیرو ٹرسٹ گائیڈنس سے فائدہ اٹھا سکتی ہے، سٹیو ونٹرفیلڈ، انٹرنیٹ سروسز کی بڑی کمپنی اکامائی کے ایڈوائزری CISO کا کہنا ہے۔

"حقیقت یہ نہیں ہے کہ [چاہے] آپ کے پاس غیر مجاز رسائی کے واقعات ہیں، یہ ہے کہ اگر آپ ان کی خلاف ورزی کرنے سے پہلے انہیں پکڑ سکتے ہیں،" وہ کہتے ہیں۔ "کلید 'سیاق و سباق کے ساتھ مرئیت' ہے جو مائیکرو سیگمنٹیشن فراہم کر سکتی ہے، جس میں بدنیتی پر مبنی رویے کو تیزی سے الگ تھلگ کرنے کی صلاحیت کے ساتھ بیک اپ لیا جا سکتا ہے۔"

کمپنیوں کے پاس ہے۔ زیرو ٹرسٹ اقدامات شروع کر دیے۔ ان کے ڈیٹا، سسٹمز، اور نیٹ ورکس کو سمجھوتہ کرنا مشکل بنانا اور، جب ان سے سمجھوتہ کیا جاتا ہے، حملہ آوروں کو سست کرنا۔ ڈیٹا سیکیورٹی اور زیرو ٹرسٹ فراہم کرنے والے Rubrik کے CISO، مائیک میسٹرووچ کہتے ہیں کہ فریم ورک آگے بڑھنے کے طریقے کے لیے رہنما اصولوں کا ایک ٹھوس مجموعہ ہے، لیکن اس پر عمل درآمد آسان نہیں ہے۔

"زیادہ تر نیٹ ورکس وقت کے ساتھ ساتھ تیار ہوئے ہیں اور کاروبار کو جاری رکھتے ہوئے واپس جانا اور انہیں دوبارہ تعمیر کرنا بہت مشکل ہے،" وہ کہتے ہیں۔ "یہ قابل عمل ہے، لیکن یہ وقت اور پیسے دونوں لحاظ سے مہنگا ہو سکتا ہے۔"

یہاں NSA رہنمائی سے چھ نکات ہیں۔

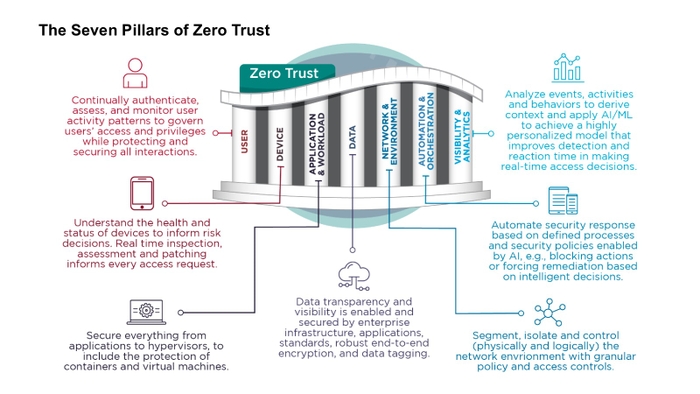

1. زیرو ٹرسٹ کے تمام سات ستون سیکھیں۔

نیشنل سیکیورٹی ایجنسی کی تازہ ترین دستاویز صفر اعتماد کے سات ستونوں میں سے پانچویں ستون میں ڈوبتی ہے: نیٹ ورک اور ماحول۔ اس کے باوجود دیگر چھ ستون بھی اتنے ہی اہم ہیں اور یہ ظاہر کرتے ہیں کہ "صفر پر بھروسہ کرنے کی حکمت عملی کو کامیاب ہونے کے لیے کتنا وسیع اور تبدیلی کا ہونا ضروری ہے،" ایشلے لیونارڈ، سی ای او Syxsense، جو کہ ایک خودکار اختتامی نقطہ اور خطرے سے متعلق انتظام کرنے والی فرم ہے۔

"نیٹ ورک اور ماحول" قومی سلامتی ایجنسی کے زیرو ٹرسٹ کے سات ستونوں میں پانچواں ستون ہے۔ ماخذ: این ایس اے

"ان کمپنیوں کے لیے جو زیرو ٹرسٹ کے ساتھ شروعات کرنا چاہتے ہیں، میں ان کی انتہائی حوصلہ افزائی کروں گا کہ وہ صارف اور ڈیوائس کے ستونوں پر NSA معلوماتی شیٹس کا جائزہ لیں - بالترتیب صفر اعتماد کے پہلے اور دوسرے ستون،" وہ کہتے ہیں۔ "اگر کوئی کمپنی ابھی شروع ہو رہی ہے، تو اس نیٹ ورکنگ اور ماحولیات کے ستون کو دیکھنا کچھ ایسا ہی ہے جیسے گھوڑے کے آگے گاڑی ڈالنا۔"

2. توقع کریں کہ حملہ آور آپ کے دائرے کی خلاف ورزی کریں گے۔

NSA کے زیرو ٹرسٹ پلان کا نیٹ ورک اور ماحولیات کا ستون حملہ آوروں کو پہلے ہی کسی سسٹم سے سمجھوتہ کرنے کے بعد خلاف ورزی کو پھیلانے سے روکنے کی کوشش کرنے کے بارے میں ہے۔ NSA کے رہنما خطوط اس طرف اشارہ کرتے ہیں۔ 2013 کے ہدف کی خلاف ورزی — واضح طور پر کمپنی کا نام لیے بغیر — کیونکہ حملہ آور کمپنی کے تھرڈ پارٹی HVAC سسٹم میں خطرے کے ذریعے داخل ہوئے، لیکن پھر نیٹ ورک کے ذریعے منتقل ہونے اور پوائنٹ آف سیل ڈیوائسز کو میلویئر سے متاثر کرنے میں کامیاب ہوئے۔

کمپنیوں کو یہ فرض کرنا چاہیے کہ ان سے سمجھوتہ کیا جائے گا اور حملہ آوروں کو محدود یا سست کرنے کے طریقے تلاش کریں گے، NSA سائبرسیکیوریٹی کے ڈائریکٹر روب جوائس نے ایک بیان میں کہا NSA دستاویز کے اجراء کا اعلان۔

انہوں نے کہا، "تنظیموں کو ایک ذہنیت کے ساتھ کام کرنے کی ضرورت ہے کہ خطرات ان کے نظام کی حدود میں موجود ہیں۔" "اس رہنمائی کا مقصد نیٹ ورک کے مالکان اور آپریٹرز کو ان عملوں سے آراستہ کرنا ہے جن کی انہیں چوکسی کے ساتھ مزاحمت کرنے، ان کا پتہ لگانے اور ان خطرات کا جواب دینے کی ضرورت ہے جو ان کے انٹرپرائز فن تعمیر میں کمزوریوں یا خلاء کا استحصال کرتے ہیں۔"

3. شروع کرنے کے لیے میپ ڈیٹا فلو

NSA رہنمائی ایک ٹائرڈ ماڈل ہے، جہاں کمپنیوں کو بنیادی باتوں سے شروعات کرنی چاہیے: میپنگ ڈیٹا ان کے نیٹ ورکس میں بہاؤ یہ سمجھنے کے لیے کہ کون کس چیز تک رسائی حاصل کر رہا ہے۔ جبکہ دوسرے زیرو ٹرسٹ سے رابطہ کیا گیا ہے، جیسے کہ NIST کا SP 800-207 زیرو ٹرسٹ آرکیٹیکچراکامائی کے ونٹرفیلڈ کا کہنا ہے کہ، NSA کے ستون تنظیموں کو اپنے حفاظتی کنٹرول کے بارے میں سوچنے کا راستہ فراہم کرتے ہیں۔

"ڈیٹا کے بہاؤ کو سمجھنا بنیادی طور پر حالات سے متعلق آگاہی فراہم کرتا ہے کہ ممکنہ خطرات کہاں اور کیا ہیں،" وہ کہتے ہیں۔ "یاد رکھیں، آپ اس چیز کی حفاظت نہیں کر سکتے جس کے بارے میں آپ نہیں جانتے۔"

4. Macrosegmentation پر جائیں۔

کسی بھی دوسرے بنیادی ستون سے نمٹنے کے بعد، کمپنیوں کو اپنے نیٹ ورکس کو الگ کرکے نیٹ ورک اور ماحولیات کے ستون میں قدم اٹھاتے ہوئے نظر آنا چاہیے - شاید پہلے بڑے پیمانے پر، لیکن بڑھتے ہوئے گرانولریٹی کے ساتھ۔ بڑے فنکشنل شعبوں میں بزنس ٹو بزنس (B2B) سیگمنٹس، صارفین کا سامنا (B2C) سیگمنٹس، آپریشنل ٹیکنالوجی جیسے IoT، پوائنٹ آف سیل نیٹ ورکس اور ڈیولپمنٹ نیٹ ورکس شامل ہیں۔

Rubrik's Mestrovich کا کہنا ہے کہ نیٹ ورک کو اعلی سطح پر تقسیم کرنے کے بعد، کمپنیوں کو ان حصوں کو مزید بہتر کرنے کا مقصد بنانا چاہیے۔

"اگر آپ آپریشن کے ان فعال شعبوں کی وضاحت کر سکتے ہیں، تو آپ نیٹ ورک کو تقسیم کرنا شروع کر سکتے ہیں تاکہ ان میں سے کسی ایک علاقے میں مستند اداروں کو کسی دوسرے علاقوں تک اضافی تصدیقی مشقوں سے گزرے بغیر رسائی حاصل نہ ہو،" وہ کہتے ہیں۔ "بہت سے معاملات میں، آپ کو معلوم ہوگا کہ اس بات کا بہت زیادہ امکان ہے کہ ایک علاقے میں کام کرنے والے صارفین، آلات اور کام کے بوجھ کو درحقیقت دوسرے علاقوں میں کام کرنے کے حقوق یا وسائل کی ضرورت نہیں ہے۔"

5. سافٹ ویئر سے طے شدہ نیٹ ورکنگ کے لیے بالغ

زیرو ٹرسٹ نیٹ ورکنگ کے لیے کمپنیوں کو ممکنہ حملوں پر فوری رد عمل ظاہر کرنے کی صلاحیت کی ضرورت ہوتی ہے، جو سافٹ ویئر سے طے شدہ نیٹ ورکنگ (SDN) کو نہ صرف مائیکرو سیگمنٹیشن کی پیروی کرنے بلکہ ممکنہ سمجھوتے کے دوران نیٹ ورک کو لاک ڈاؤن کرنے کے لیے ایک کلیدی نقطہ نظر بناتی ہے۔

اکامائی کے ونٹرفیلڈ کا کہنا ہے کہ تاہم، SDN واحد نقطہ نظر نہیں ہے۔

"ایس ڈی این آپریشنز کی گورننس کے ارد گرد ہے لیکن آپ کے بنیادی ڈھانچے پر منحصر ہے کہ یہ بہترین حل نہیں ہوسکتا ہے،" وہ کہتے ہیں۔ "اس نے کہا، آپ کو اس قسم کے فوائد کی ضرورت ہے جو SDN فراہم کرتا ہے اس سے قطع نظر کہ آپ اپنے ماحول کو کیسے تعمیر کرتے ہیں۔"

6. محسوس کریں کہ پیشرفت تکراری ہوگی۔

آخر میں، کوئی بھی زیرو ٹرسٹ اقدام ایک وقتی منصوبہ نہیں ہے بلکہ ایک جاری اقدام ہے۔ نہ صرف تنظیموں کو ٹکنالوجی کی تعیناتی میں صبر اور استقامت کی ضرورت ہے، بلکہ سیکیورٹی ٹیموں کو اس منصوبے پر نظر ثانی کرنے اور چیلنجوں کا سامنا کرتے ہوئے اس میں ترمیم کرنے کی ضرورت ہے۔

ونٹرفیلڈ کا کہنا ہے کہ "جب زیرو ٹرسٹ سفر شروع کرنے کے بارے میں سوچتے ہیں تو نقشہ سازی کے اعداد و شمار کے بہاؤ کے ساتھ شروع کرنے کے بارے میں ان کی رہنمائی ہوتی ہے تو پھر ان کو الگ کرنا ایک جگہ پر ہے،" ونٹرفیلڈ کہتے ہیں، "لیکن میں یہ شامل کروں گا کہ یہ اکثر تکراری ہوتا ہے کیونکہ آپ کے پاس دریافت کی مدت ہوگی جس کی ضرورت ہوگی۔ پلان کو اپ ڈیٹ کر رہا ہے۔"

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://www.darkreading.com/cybersecurity-operations/6-ciso-takeaways-nsa-zero-trust-guidance

- : ہے

- : ہے

- : نہیں

- :کہاں

- $UP

- 1

- 7

- 8

- a

- کی صلاحیت

- قابلیت

- ہمارے بارے میں

- تک رسائی حاصل

- تک رسائی حاصل

- اصل میں

- شامل کریں

- ایڈیشنل

- مشاورتی

- کے بعد

- ایجنسیوں

- ایجنسی

- مقصد

- تمام

- کی اجازت دیتا ہے

- پہلے ہی

- بھی

- an

- اور

- اعلان

- کوئی بھی

- نقطہ نظر

- فن تعمیر

- کیا

- رقبہ

- علاقوں

- بازو

- ارد گرد

- AS

- فرض کرو

- At

- حملے

- تصدیق شدہ

- کی توثیق

- آٹومیٹڈ

- کے بارے میں شعور

- B2B

- B2C

- واپس

- حمایت کی

- مبادیات

- BE

- کیونکہ

- بن

- رہا

- اس سے پہلے

- شروع کریں

- رویے

- فائدہ

- فوائد

- بٹ

- دونوں

- حدود

- خلاف ورزی

- خلاف ورزیوں

- موٹے طور پر

- کاروبار

- لیکن

- by

- کر سکتے ہیں

- مقدمات

- پکڑو

- سی ای او

- چیلنجوں

- سی آئی ایس

- CISO

- کمپنیاں

- کمپنی کے

- پیچیدہ

- سمجھوتہ

- سمجھوتہ کیا

- سیاق و سباق

- جاری رہی

- کنٹرول

- مہنگی

- سائبر سیکیورٹی

- اعداد و شمار

- ڈیٹا کی حفاظت

- نمٹنے کے

- وضاحت

- منحصر ہے

- تعینات

- کا پتہ لگانے کے

- ترقی

- آلہ

- کے الات

- مشکل

- ڈائریکٹر

- دریافت

- do

- دستاویز

- ڈان

- نہیں

- نیچے

- کے دوران

- آسان

- کی حوصلہ افزائی

- اختتام پوائنٹ

- داخل ہوا

- انٹرپرائز

- اداروں

- ماحولیات

- یکساں طور پر

- بھی

- وضع

- وجود

- توسیع

- توقع ہے

- توقعات

- واضح طور پر

- دھماکہ

- چہرہ

- وفاقی

- مل

- فرم

- پہلا

- بہاؤ

- بہنا

- کے لئے

- فورے

- فریم ورک

- سے

- فنکشنل

- بنیادی

- مزید

- فرق

- حاصل

- حاصل کرنے

- وشال

- Go

- جا

- گورننس

- حکومت

- رہنمائی

- ہدایات

- مشکل

- ہے

- he

- ہائی

- انتہائی

- گھوڑا

- کس طرح

- کیسے

- HTTPS

- i

- if

- تصویر

- نفاذ

- پر عمل درآمد

- اہم

- in

- دیگر میں

- شامل

- اضافہ

- صنعتوں

- معلومات

- انفراسٹرکچر

- انیشی ایٹو

- کے اندر

- ارادہ

- انٹرنیٹ

- میں

- IOT

- IT

- میں

- سفر

- فوٹو

- صرف

- رکھتے ہوئے

- کلیدی

- لات مار

- جان

- تازہ ترین

- جانیں

- جائز

- لیونارڈ

- سطح

- کی طرح

- امکان

- LIMIT

- محدود

- بند ہو جانا

- دیکھو

- تلاش

- اہم

- بنا

- بنانا

- بدقسمتی سے

- میلویئر

- انتظام

- بہت سے

- نقشہ

- تعریفیں

- مارچ

- عقلمند و سمجھدار ہو

- اقدامات

- شاید

- مائک

- دماغ

- ماڈل

- نظر ثانی کرنے

- قیمت

- زیادہ

- سب سے زیادہ

- منتقل

- نام

- قومی

- قومی سلامتی

- ضرورت ہے

- نیٹ ورک

- نیٹ ورکنگ

- نیٹ ورک

- نہیں

- این ایس اے

- of

- بند

- اکثر

- on

- ایک

- جاری

- صرف

- کام

- آپریشن

- آپریشنل

- آپریشنز

- آپریٹرز

- زیادہ سے زیادہ

- or

- تنظیمیں

- دیگر

- پر

- پر قابو پانے

- مالکان

- صبر

- شاید

- مدت

- مسلسل

- ستون

- ستون

- منصوبہ

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- پوائنٹ

- ممکنہ

- بنیادی طور پر

- آگے بڑھو

- عمل

- عمل

- پروگرام

- پیش رفت

- منصوبے

- حفاظت

- فراہم

- فراہم کنندہ

- فراہم کرتا ہے

- پبلشنگ

- ڈالنا

- جلدی سے

- میں تیزی سے

- جواب دیں

- حقیقت

- احساس

- سفارش

- تجویز ہے

- بہتر

- بے شک

- جہاں تک

- جاری

- یاد

- کی ضرورت

- کی ضرورت ہے

- وسائل

- بالترتیب

- جواب

- کا جائزہ لینے کے

- حقوق

- خطرات

- روب

- کردار

- چل رہا ہے

- s

- کہا

- کا کہنا ہے کہ

- sdn

- دوسری

- سیکورٹی

- حصے

- انقطاع

- حصوں

- حساس

- سروسز

- مقرر

- سات

- شیٹ

- چادریں

- ہونا چاہئے

- دکھائیں

- چھ

- سست

- So

- ٹھوس

- حل

- ماخذ

- کمرشل

- شروع کریں

- شروع

- شروع

- سٹیو

- بند کرو

- حکمت عملی

- مضبوط

- مضبوط

- کامیاب

- اس طرح

- کے نظام

- سسٹمز

- سے نمٹنے

- Takeaways

- اہداف

- ٹیموں

- ٹیکنالوجی

- شرائط

- کہ

- ۔

- مبادیات

- ان

- ان

- تو

- یہ

- وہ

- لگتا ہے کہ

- سوچنا

- تیسری پارٹی

- اس

- اگرچہ؟

- خطرات

- کے ذریعے

- وقت

- کرنے کے لئے

- تبدیلی

- بھروسہ رکھو

- کی کوشش کر رہے

- ٹرننگ

- اقسام

- غیر مجاز

- سمجھ

- افہام و تفہیم

- اپ ڈیٹ

- رکن کا

- صارفین

- بہت

- کی طرف سے

- کی نمائش

- خطرے کا سامنا

- راستہ..

- طریقوں

- کمزوریاں

- تھے

- کیا

- جب

- چاہے

- جس

- جبکہ

- ڈبلیو

- وسیع

- گے

- ساتھ

- کے اندر

- بغیر

- دنیا

- گا

- ابھی

- تم

- اور

- زیفیرنیٹ

- صفر

- صفر اعتماد