ASUS لیپ ٹاپ اور فون سے لے کر ہوم راؤٹرز اور گرافکس کارڈ تک مقبول الیکٹرانکس مصنوعات بنانے والی معروف کمپنی ہے۔

اس ہفتے، کمپنی نے شائع کیا فرم ویئر اپ ڈیٹ اس کے ہوم راؤٹرز کی ایک وسیع رینج کے لیے، اس کے ساتھ a مضبوط انتباہ کہ اگر آپ ابھی اپنے فرم ویئر کو اپ ڈیٹ کرنے کے لیے تیار یا قابل نہیں ہیں، تو آپ کو یہ کرنے کی ضرورت ہے:

ممکنہ ناپسندیدہ مداخلت سے بچنے کے لیے WAN کی طرف سے قابل رسائی خدمات کو [غیر فعال] کریں۔ ان خدمات میں WAN، پورٹ فارورڈنگ، DDNS، VPN سرور، DMZ، پورٹ ٹرگر سے ریموٹ رسائی شامل ہے۔

ہم اندازہ لگا رہے ہیں کہ ASUS توقع کرتا ہے کہ ممکنہ حملہ آور خود کو بے نقاب آلات کی تحقیقات میں مصروف رکھیں گے جب کہ بگ فکسز کی ایک طویل فہرست شائع ہو چکی ہے۔

(یقینا، اچھی طرح سے باخبر حملہ آوروں کو کچھ، بہت سے، یا ان تمام سوراخوں کے بارے میں پہلے سے ہی معلوم ہو سکتا ہے، لیکن ہم جنگل میں کسی بھی صفر دن کے کارناموں سے واقف نہیں ہیں۔)

جیسا کہ ہم نے پہلے بھی ننگی سیکیورٹی پر نشاندہی کی ہے، کارناموں کا پتہ لگانا اکثر آسان ہوتا ہے کہ آیا آپ کے پاس یہ بتانے والی نشانیاں ہیں کہ آپ کو کہاں دیکھنا ہے…

…اسی طرح کہ گھاس کے ڈھیر میں سوئی تلاش کرنا بہت تیز اور آسان ہے اگر کوئی آپ کو بتائے کہ یہ کس گٹھری میں ہے آپ شروع کرنے سے پہلے۔

جیسا ہم کہتے ہیں ویسا کرو، جیسا کہ ہم کرتے ہیں۔

ASUS کے صارفین کے لیے پریشان کن، شاید، اب پیچیدگیوں میں سے دو کمزوریاں طویل عرصے سے پیچ کیے جانے کے انتظار میں ہیں۔

ان دونوں کا یو ایس این وی ڈی میں 9.8/10 "خطرے کا سکور" اور ایک اہم درجہ بندی ہے، یا قومی خطرے کا ڈیٹا بیس (ہمارے ذریعہ بیان کردہ رپورٹس):

- CVE-2022-26376. httpd unescape فعالیت میں میموری کی خرابی۔ خاص طور پر تیار کردہ HTTP درخواست میموری کی خرابی کا باعث بن سکتی ہے۔ ایک حملہ آور اس خطرے کو متحرک کرنے کے لیے نیٹ ورک کی درخواست بھیج سکتا ہے۔ (بنیادی اسکور: 9.8 اہم۔)

- CVE-2018-1160. نیٹ ٹاک 3.1.12 سے پہلے [ریلیز 2018-12-20] حد سے باہر لکھنے کا خطرہ ہے۔ یہ حملہ آور کے کنٹرول شدہ ڈیٹا کی جانچ پڑتال کی حد کی کمی کی وجہ سے ہے۔ ایک ریموٹ غیر تصدیق شدہ حملہ آور صوابدیدی کوڈ پر عمل درآمد حاصل کرنے کے لیے اس خطرے سے فائدہ اٹھا سکتا ہے۔ (بنیادی اسکور: 9.8 اہم۔)

کی وضاحت کے لئے.

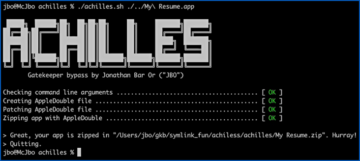

نیٹٹاک ایک سافٹ ویئر کا جزو ہے جو ایپل طرز کی نیٹ ورکنگ کے لیے معاونت فراہم کرتا ہے، لیکن اس کا مطلب یہ نہیں ہے کہ حملہ آور کو بگ کو متحرک کرنے کے لیے میکنٹوش کمپیوٹر یا ایپل سافٹ ویئر استعمال کرنے کی ضرورت ہوگی۔

درحقیقت، یہ دیکھتے ہوئے کہ ایک کامیاب استحصال کے لیے جان بوجھ کر خراب نیٹ ورک ڈیٹا کی ضرورت ہوگی، جائز نیٹٹالک کلائنٹ سافٹ ویئر شاید ویسے بھی کام نہیں کرے گا، لہذا حملہ آور اپنی مرضی کے مطابق بنائے گئے کوڈ کا استعمال کرے گا اور نظریاتی طور پر کسی بھی کمپیوٹر پر کسی بھی آپریٹنگ سسٹم سے حملہ کر سکتا ہے۔ نیٹ ورک کنکشن کے ساتھ۔

HTTP فرار اور فرار جب بھی یو آر ایل میں ڈیٹا کیریکٹر شامل ہوتا ہے جس کی براہ راست یو آر ایل کے متن میں نمائندگی نہیں کی جاسکتی ہے۔

مثال کے طور پر، URLs میں خالی جگہیں شامل نہیں ہوسکتی ہیں (اس بات کو یقینی بنانے کے لیے کہ وہ ہمیشہ پرنٹ ایبل ٹیکسٹ کا ایک ہی، متصل حصہ بناتے ہیں)، اس لیے اگر آپ کسی صارف نام یا فائل کا حوالہ دینا چاہتے ہیں جس میں اسپیس ہو، تو آپ کو فرار ہونے میں اسپیس کریکٹر کو فیصد کے نشان میں تبدیل کرکے اس کے بعد اس کا ASCII کوڈ ہیکساڈیسیمل میں (0x20، یا اعشاریہ 32)۔

اسی طرح، چونکہ یہ خود فیصد کردار کو ایک خاص معنی دیتا ہے، اس لیے اسے بھی فیصد کے نشان کے طور پر لکھا جانا چاہیے۔%) اس کے بعد اس کا ASCII کوڈ (ہیکس میں 0x25، یا اعشاریہ میں 37)، جیسا کہ دوسرے حروف کو URLs میں مخصوص طور پر استعمال کیا جانا چاہیے، جیسے بڑی آنت (:)، سلیش (/)، سوالیہ نشان (?) اور ایمپرسینڈ (&).

ایک بار ویب سرور کے ذریعہ موصول ہونے کے بعد (پروگرام کے طور پر کہا جاتا ہے۔ httpd مندرجہ بالا CVE معلومات میں)، کوئی بھی فرار ہونے والے حروف ہیں۔ غیر محفوظ ان کو ان کی فیصد انکوڈ شدہ شکلوں سے اصل متن کے حروف میں تبدیل کرکے۔

ASUS نے ان مخصوص کیڑوں کو پیچ کرنے میں اتنا وقت کیوں لیا اس کا کمپنی کی آفیشل ایڈوائزری میں ذکر نہیں کیا گیا ہے، لیکن HTTP "Escape codes" کو سنبھالنا کسی بھی سافٹ ویئر کا بنیادی حصہ ہے جو ویب یو آر ایل کو سنتا اور استعمال کرتا ہے۔

دیگر CVE-لسٹڈ کیڑے پیچ کیے گئے۔

- CVE-2022-35401. توثیق بائی پاس۔ خاص طور پر تیار کردہ HTTP درخواست آلہ تک مکمل انتظامی رسائی کا باعث بن سکتی ہے۔ ایک حملہ آور کو اس خطرے سے فائدہ اٹھانے کے لیے HTTP درخواستوں کی ایک سیریز بھیجنے کی ضرورت ہوگی۔ (بنیادی اسکور: 8.1 ہائی۔)

- CVE-2022-38105. معلومات کا انکشاف۔ خاص طور پر تیار کردہ نیٹ ورک پیکٹ حساس معلومات کے افشاء کا باعث بن سکتے ہیں۔ ایک حملہ آور اس خطرے کو متحرک کرنے کے لیے نیٹ ورک کی درخواست بھیج سکتا ہے۔ (بنیادی اسکور: 7.5 ہائی۔)

- CVE-2022-38393. سروس سے انکار (DoS)۔ ایک خاص طور پر تیار کردہ نیٹ ورک پیکٹ سروس سے انکار کا باعث بن سکتا ہے۔ ایک حملہ آور اس خطرے کو متحرک کرنے کے لیے بدنیتی پر مبنی پیکٹ بھیج سکتا ہے۔ (بنیادی اسکور: 7.5 ہائی۔)

- CVE-2022-46871. اوپن سورس میں ممکنہ طور پر قابل استعمال کیڑے

libusrsctpلائبریری. SCTP کا مطلب ہے سٹریم کنٹرول ٹرانسمیشن پروٹوکول۔ (بنیادی اسکور: 8.8 ہائی۔) - CVE-2023-28702. URLs میں غیر فلٹر شدہ خصوصی حروف۔ عام صارف کی مراعات کے ساتھ ایک ریموٹ حملہ آور صوابدیدی نظام کے احکامات پر عمل درآمد کرنے، نظام میں خلل ڈالنے یا سروس کو ختم کرنے کے لیے کمانڈ انجیکشن حملے کرنے کے لیے اس کمزوری کا فائدہ اٹھا سکتا ہے۔ (بنیادی اسکور: 8.8 ہائی۔)

- CVE-2023-28703. بفر اوور فلو ایڈمنسٹریٹر کی مراعات کے ساتھ ایک ریموٹ حملہ آور صوابدیدی نظام کے احکامات پر عمل درآمد کرنے، سسٹم میں خلل ڈالنے یا سروس کو ختم کرنے کے لیے اس کمزوری کا فائدہ اٹھا سکتا ہے۔ (بنیادی اسکور: 7.2 ہائی۔)

- CVE-2023-31195. سیشن ہائی جیک۔ کے بغیر استعمال ہونے والی حساس کوکیز

Secureوصف سیٹ. ایک حملہ آور تصدیقی ٹوکنز کو ہائی جیک کرنے کے لیے ایک جعلی HTTP (غیر خفیہ کردہ) ویب لنک کا استعمال کر سکتا ہے جسے بغیر انکرپٹڈ منتقل نہیں کیا جانا چاہیے۔ (کوئی اسکور نہیں۔)

شاید اس فہرست میں سب سے زیادہ قابل ذکر بگ ہے۔ CVE-2023-28702، ایک کمانڈ انجیکشن اٹیک جو لگتا ہے۔ کیڑے منتقل کریں۔ جو حال ہی میں تمام خبروں میں رہا ہے۔

جیسا کہ ہم نے MOVEit بگ کے تناظر میں وضاحت کی ہے، ایک کمانڈ پیرامیٹر جو ویب یو آر ایل میں بھیجا جاتا ہے، مثال کے طور پر سرور سے درخواست کہ وہ بطور صارف آپ کو لاگ آن کرنا شروع کرے۔ DUCK، یو آر ایل سے خام متن کو آنکھیں بند کرکے اور بھروسے کے ساتھ کاپی کرکے براہ راست سسٹم لیول کمانڈ کے حوالے نہیں کیا جاسکتا۔

دوسرے الفاظ میں، درخواست:

https://example.com/?user=DUCK

…صرف "کاپی اور پیسٹ" کے عمل کے ذریعے سسٹم کمانڈ میں تبدیل نہیں کیا جا سکتا جیسے:

checkuser --name=DUCK

بصورت دیگر، حملہ آور اس طرح لاگ ان کرنے کی کوشش کر سکتا ہے:

https://example.com/?user=DUCK;halt

اور سسٹم کو کمانڈ چلانے میں چال چلائیں:

checkuser --name=DUCK؛ halt

… جو ترتیب میں ذیل میں دو الگ الگ کمانڈز جاری کرنے کے مترادف ہے:

checkuser --name=DUCK halt

…جہاں دوسری لائن پر کمانڈ پورے سرور کو بند کر دیتی ہے۔

(سیمی کالون کمانڈ سیپریٹر کے طور پر کام کرتا ہے، کمانڈ لائن آرگومنٹس کے حصے کے طور پر نہیں۔)

سیشن ہائی جیکنگ

ایک اور تشویشناک بگ سیشن ہائی جیک کا مسئلہ ہے جس کی وجہ سے ہے۔ CVE-2023-31195.

جیسا کہ آپ شاید جانتے ہوں گے، سرورز اکثر ویب پر مبنی لاگ انز کو آپ کے براؤزر پر نام نہاد سیشن کوکی بھیج کر ہینڈل کرتے ہیں تاکہ یہ ظاہر کیا جا سکے کہ "جو بھی اس کوکی کو جانتا ہے وہ وہی شخص ہے جس نے ابھی لاگ ان کیا ہے"۔

جب تک کہ سرور آپ کو ان جادوئی کوکیز میں سے کوئی ایک کوکیز نہیں دیتا جب تک کہ آپ خود کو پہچان نہ لیں، مثال کے طور پر صارف نام، ایک مماثل پاس ورڈ اور ایک درست 2FA کوڈ پیش کرکے، تب تک حملہ آور کو آپ کے لاگ ان کی اسناد جاننے کی ضرورت ہوگی۔ پہلی جگہ آپ کے طور پر توثیق حاصل کریں.

اور جب تک کہ نہ تو سرور اور نہ ہی آپ کا براؤزر غلطی سے جادوئی کوکی کو غیر TLS، غیر خفیہ کردہ، سادہ پرانے HTTP کنکشن پر بھیجتا ہے، تب تک کوئی حملہ آور آسانی سے آپ کے براؤزر کو کسی ایسے جعلی سرور کی طرف راغب نہیں کر سکے گا جو HTTP استعمال کر رہا ہو۔ HTTPS کا، اور اس طرح روکی ہوئی ویب درخواست سے کوکی کو پڑھنے کے لیے۔

یاد رکھیں کہ آپ کے براؤزر کو کسی جعلی ڈومین کی طرف راغب کرنا جیسے http://example.com/ نسبتاً آسان ہے اگر کوئی بدمعاش عارضی طور پر آپ کے براؤزر کو غلط IP نمبر استعمال کرنے کے لیے دھوکہ دے سکتا ہے۔ example.com ڈومین.

لیکن آپ کو لالچ دے رہا ہے۔ https:/example.com/ اس کا مطلب یہ ہے کہ حملہ آور کو جعلی سرور کی توثیق فراہم کرنے کے لیے یقین دہانی کے ساتھ جعلی ویب سرٹیفکیٹ کے ساتھ آنے کی ضرورت ہے، جو کرنا بہت مشکل ہے۔

اس قسم کے حملے کو روکنے کے لیے، کوکیز جو غیر عوامی ہیں (یا تو رازداری یا رسائی کنٹرول وجوہات کی بناء پر) لیبل لگانا چاہیے۔ Secure HTTP ہیڈر میں جو اس کے سیٹ ہونے پر منتقل ہوتا ہے، اس طرح:

سیٹ کوکی: AccessToken=ASC4JWLSMGUMV6TGMUCQQJYL؛ محفوظ

…صرف کے بجائے:

سیٹ کوکی: AccessToken=ASC4JWLSMGUMV6TGMUCQQJYL

کیا کیا جائے؟

- اگر آپ کے پاس ASUS راؤٹر متاثر ہے۔ (فہرست ہے یہاں)، جتنی جلدی ہو سکے پیچ کریں۔ صرف اس وجہ سے کہ ASUS نے پیچ کو آپ تک پہنچانے کے لیے اسے عمروں تک چھوڑ دیا اس کا مطلب یہ نہیں ہے کہ آپ ان کو لاگو کرنے میں زیادہ وقت لے سکتے ہیں، خاص طور پر اب جب کہ اس میں شامل کیڑے عوامی ریکارڈ کا معاملہ ہیں۔

- اگر آپ ایک ہی وقت میں پیچ نہیں کر سکتے ہیں، جب تک آپ اپ ڈیٹ کو لاگو نہیں کر سکتے تب تک اپنے راؤٹر تک تمام ان باؤنڈ رسائی کو مسدود کریں۔ نوٹ کریں کہ صرف HTTP یا HTTPS کنکشن (ویب پر مبنی ٹریفک) کو روکنا کافی نہیں ہے۔ ASUS واضح طور پر خبردار کرتا ہے کہ کسی بھی آنے والی نیٹ ورک کی درخواستوں کا غلط استعمال کیا جا سکتا ہے، اس لیے یہاں تک کہ پورٹ فارورڈنگ (جیسے گیمز کے لیے) اور VPN تک رسائی کو بالکل مسدود کرنے کی ضرورت ہے۔

- اگر آپ پروگرامر ہیں، اپنے ان پٹس کو صاف کریں (کمانڈ انجیکشن بگز اور میموری اوور فلو سے بچنے کے لیے)، اپنے صارفین کو ہائی اسکورنگ بگز کے لیے پیچ بھیجنے کے لیے مہینوں یا سالوں کا انتظار نہ کریں، اور اپنے HTTP ہیڈرز کا جائزہ لیں تاکہ یہ یقینی بنایا جا سکے کہ آپ ممکنہ طور پر سب سے زیادہ محفوظ اختیارات استعمال کر رہے ہیں۔ اہم ڈیٹا کا تبادلہ کرتے وقت جیسے کہ تصدیقی ٹوکن۔

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- ای وی ایم فنانس۔ وکندریقرت مالیات کے لیے متحد انٹرفیس۔ یہاں تک رسائی حاصل کریں۔

- کوانٹم میڈیا گروپ۔ آئی آر/پی آر ایمپلیفائیڈ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 ڈیٹا انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://nakedsecurity.sophos.com/2023/06/20/asus-warns-router-customers-patch-now-or-block-all-inbound-requests/

- : ہے

- : ہے

- : نہیں

- :کہاں

- $UP

- 1

- 12

- 15٪

- 25

- 2FA

- 32

- 7

- 8

- 9

- a

- قابلیت

- ہمارے بارے میں

- اوپر

- مطلق

- تک رسائی حاصل

- قابل رسائی

- حاصل

- کام کرتا ہے

- انتظامی

- مشاورتی

- کے بعد

- قرون

- تمام

- ساتھ

- پہلے ہی

- بھی

- ہمیشہ

- an

- اور

- کوئی بھی

- ایپل

- کا اطلاق کریں

- کیا

- دلائل

- ارد گرد

- AS

- فرض کیا

- At

- حملہ

- حملے

- تصدیق شدہ

- کی توثیق

- مصنف

- آٹو

- سے اجتناب

- آگاہ

- واپس

- پس منظر کی تصویر

- بیس

- BE

- کیونکہ

- رہا

- اس سے پہلے

- نیچے

- اندھیرے میں

- بلاک

- بلاک کردی

- سرحد

- پایان

- براؤزر

- بگ کی اطلاع دیں

- کیڑوں

- مصروف

- لیکن

- by

- کر سکتے ہیں

- کارڈ

- وجہ

- سینٹر

- سرٹیفکیٹ

- کردار

- حروف

- جانچ پڑتال

- کلائنٹ

- کوڈ

- رنگ

- کس طرح

- کمپنی کے

- کمپنی کی

- تقابلی طور پر

- جزو

- کمپیوٹر

- کنکشن

- کنکشن

- پر مشتمل ہے

- کنٹرول

- کنٹرول

- تبدیل

- تبدیل کرنا

- کوکیز

- کاپی

- فساد

- سکتا ہے

- کورس

- احاطہ

- اسناد

- اہم

- گاہکوں

- سی ای وی

- اعداد و شمار

- ڈی ڈی این ایس

- سروس کا انکار

- آلہ

- کے الات

- براہ راست

- براہ راست

- انکشاف

- دکھائیں

- خلل ڈالنا

- do

- نہیں کرتا

- ڈومین

- نہیں

- DOS

- نیچے

- دو

- e

- آسان

- آسانی سے

- آسان

- یا تو

- الیکٹرونکس

- کافی

- کو یقینی بنانے کے

- خاص طور پر

- بھی

- کبھی نہیں

- مثال کے طور پر

- تبادلہ

- عملدرآمد

- پھانسی

- امید ہے

- وضاحت

- وضاحت کی

- دھماکہ

- استحصال

- ظاہر

- حقیقت یہ ہے

- اعداد و شمار

- فائل

- مل

- پہلا

- پیچھے پیچھے

- کے لئے

- جعلی

- فارم

- فارم

- دھوکہ دہی

- سے

- مکمل

- فعالیت

- بنیادی

- کھیل

- حاصل

- دے دو

- دی

- فراہم کرتا ہے

- گرافکس

- ہینڈل

- ہینڈلنگ

- ہے

- ہیڈر

- اونچائی

- ہیکس

- ہائی

- ہائی جیک

- سوراخ

- ہوم پیج (-)

- ہور

- HTTP

- HTTPS

- کی نشاندہی

- if

- in

- شامل

- شامل ہیں

- موصولہ

- معلومات

- آدانوں

- کے بجائے

- میں

- ملوث

- IP

- مسئلہ

- جاری

- IT

- میں

- خود

- ایوب

- صرف

- جان

- جانا جاتا ہے

- نہیں

- لیپ ٹاپ

- قیادت

- چھوڑ دیا

- جائز

- لیوریج

- لائبریری

- کی طرح

- لائن

- LINK

- لسٹ

- انکرنا

- لاگ ان

- لاگ ان

- لانگ

- طویل وقت

- ماجک

- میکر

- بہت سے

- مارجن

- نشان

- کے ملاپ

- معاملہ

- زیادہ سے زیادہ چوڑائی

- مطلب

- مطلب

- کا مطلب ہے کہ

- یاد داشت

- ذکر کیا

- شاید

- ماہ

- سب سے زیادہ

- چڑھکر

- بہت

- ضروری

- ننگی سیکیورٹی

- ضرورت ہے

- ضرورت

- ضروریات

- نہ ہی

- نیٹ ورک

- نیٹ ورک کا ڈیٹا

- نیٹ ورکنگ

- خبر

- نیسٹ

- نہیں

- عام

- قابل ذکر

- اب

- تعداد

- of

- بند

- سرکاری

- اکثر

- پرانا

- on

- ایک بار

- ایک

- اوپن سورس

- کام

- آپریٹنگ سسٹم

- آپشنز کے بھی

- or

- اصل

- دیگر

- باہر

- پر

- کے پیکٹ

- پیرامیٹر

- حصہ

- خاص طور پر

- پاس ورڈ

- پیچ

- پیچ

- پال

- فیصد

- انجام دیں

- شاید

- انسان

- فونز

- مقام

- سادہ

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- مقبول

- پوزیشن

- ممکن

- مراسلات

- ممکنہ

- کی روک تھام

- کی روک تھام

- کی رازداری

- استحقاق

- شاید

- عمل

- حاصل

- پروگرام

- پروگرامر

- پروٹوکول

- فراہم

- فراہم کرتا ہے

- عوامی

- شائع

- سوال

- تیز

- رینج

- لے کر

- درجہ بندی

- خام

- پڑھیں

- وجوہات

- موصول

- ریکارڈ

- کہا جاتا ہے

- رشتہ دار

- جاری

- ریموٹ

- دور دراز تک رسائی

- رپورٹیں

- نمائندگی

- درخواست

- درخواستوں

- کی ضرورت

- کا جائزہ لینے کے

- ٹھیک ہے

- روٹر

- چل رہا ہے

- s

- اسی

- کا کہنا ہے کہ

- سکور

- دوسری

- محفوظ بنانے

- سیکورٹی

- بھیجنے

- بھیجنا

- بھیجتا ہے

- حساس

- بھیجا

- علیحدہ

- تسلسل

- سیریز

- سرورز

- سروس

- سروسز

- اجلاس

- مقرر

- جہاز

- ہونا چاہئے

- شکست

- کی طرف

- سائن ان کریں

- اسی طرح

- صرف

- ایک

- So

- سافٹ ویئر کی

- ٹھوس

- کچھ

- کسی

- جلد ہی

- خلا

- خالی جگہیں

- خصوصی

- کھڑا ہے

- شروع کریں

- سٹریم

- کامیاب

- اس طرح

- حمایت

- SVG

- کے نظام

- لے لو

- بتاتا ہے

- کہ

- ۔

- ان

- ان

- خود

- تو

- یہ

- وہ

- اس

- وقت

- کرنے کے لئے

- ٹوکن

- بھی

- لیا

- سب سے اوپر

- ٹریفک

- منتقلی

- شفاف

- ٹرگر

- کوشش

- دو

- جب تک

- ناپسندیدہ

- اپ ڈیٹ کریں

- URL

- us

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- رکن کا

- استعمال

- کا استعمال کرتے ہوئے

- توثیق

- کی طرف سے

- VPN

- نقصان دہ

- خطرے کا سامنا

- قابل اطلاق

- انتظار

- انتظار کر رہا ہے

- جاگو

- چاہتے ہیں

- خبردار کرتا ہے

- راستہ..

- we

- ویب

- ویب سرور

- ویب پر مبنی ہے

- ہفتے

- اچھی طرح سے جانا جاتا ہے

- جب

- جب بھی

- جس

- ڈبلیو

- پوری

- وسیع

- وسیع رینج

- چوڑائی

- وائلڈ

- تیار

- ساتھ

- بغیر

- الفاظ

- گا

- لکھنا

- لکھا

- غلط

- سال

- تم

- اور

- اپنے آپ کو

- زیفیرنیٹ