سیکیورٹی محققین نے حملوں میں حالیہ اضافہ دیکھا ہے جس میں Jupyter کی ایک جدید ترین قسم شامل ہے، ایک معلومات چوری کرنے والا جو کم از کم 2020 سے کروم، ایج اور فائر فاکس براؤزرز کے صارفین کو نشانہ بنا رہا ہے۔

میلویئر، جسے Yellow Cockatoo، Solarmarker، اور Polazert بھی کہا جاتا ہے، بیک ڈور مشینیں کر سکتا ہے اور مختلف قسم کی اسناد کی معلومات حاصل کر سکتا ہے، بشمول کمپیوٹر کا نام، صارف کے منتظم کی مراعات، کوکیز، ویب ڈیٹا، براؤزر کے پاس ورڈ مینیجر کی معلومات، اور دیگر حساس ڈیٹا۔ شکار کے نظام - جیسے کرپٹو والٹس اور ریموٹ رسائی ایپس کے لیے لاگ ان۔

ایک مستقل ڈیٹا چوری کرنے والا سائبر خطرہ

VMware کے کاربن بلیک کے محققین نے حال ہی میں پتہ لگانے اور رسپانس (MDR) سروس کا انتظام کیا۔ نئے ورژن کا مشاہدہ کیا پاور شیل کمانڈ میں ترمیم اور جائز نظر آنے والے، ڈیجیٹل طور پر دستخط شدہ پے لوڈز کا فائدہ اٹھانے والے مالویئر، اکتوبر کے آخر سے مسلسل بڑھتی ہوئی تعداد میں سسٹمز کو متاثر کر رہے ہیں۔

"حالیہ Jupyter انفیکشنز اپنے میلویئر پر دستخط کرنے کے لیے متعدد سرٹیفکیٹس کا استعمال کرتے ہیں، جس کے نتیجے میں، متاثرہ کی مشین تک ابتدائی رسائی فراہم کرتے ہوئے، نقصان دہ فائل کو اعتماد فراہم کیا جا سکتا ہے،" VMware نے اس ہفتے اپنے سیکیورٹی بلاگ میں کہا۔ "یہ تبدیلیاں [ مشتری کی] چوری کی صلاحیتوں کو بڑھاتی نظر آتی ہیں، جس سے یہ غیر واضح رہتا ہے۔"

مورفیسیک اور بلیک بیری - دو دیگر وینڈرز جنہوں نے پہلے Jupyter کو ٹریک کیا ہے - نے میلویئر کی شناخت کی ہے کہ وہ ایک مکمل بیک ڈور کے طور پر کام کرنے کے قابل ہے۔ انہوں نے اس کی صلاحیتوں کو بیان کیا ہے جیسا کہ کمانڈ اینڈ کنٹرول (C2) کمیونیکیشنز کے لیے سپورٹ، دوسرے مالویئر کے لیے ڈراپر اور لوڈر کے طور پر کام کرنا، کھوکھلا کرنے کے لیے شیل کوڈ کو کھوکھلا کرنا، اور پاور شیل اسکرپٹس اور کمانڈز پر عمل کرنا۔

بلیک بیری نے مشاہدہ کیا ہے کہ Jupyter نے اوپن وی پی این، ریموٹ ڈیسک ٹاپ پروٹوکول، اور دیگر ریموٹ رسائی ایپلی کیشنز تک رسائی کے علاوہ کرپٹو والٹس، جیسے ایتھریم والیٹ، مائی مونیرو والیٹ، اور ایٹمک والیٹ کو بھی نشانہ بنایا ہے۔

میلویئر کے آپریٹرز نے میلویئر کو تقسیم کرنے کے لیے مختلف تکنیکوں کا استعمال کیا ہے، بشمول سرچ انجن کو نقصان دہ ویب سائٹس پر ری ڈائریکٹ کرنا، ڈرائیو بذریعہ ڈاؤن لوڈ، فشنگ، اور SEO پوائزننگ — یا میلویئر فراہم کرنے کے لیے سرچ انجن کے نتائج کو بدنیتی سے جوڑنا۔

Jupyter: میلویئر کا پتہ لگانا

حالیہ حملوں میں، Jupyter کے پیچھے دھمکی دینے والا اداکار میلویئر پر ڈیجیٹل طور پر دستخط کرنے کے لیے درست سرٹیفکیٹ استعمال کر رہا ہے تاکہ یہ میلویئر کا پتہ لگانے والے ٹولز کے لیے جائز معلوم ہو۔ فائلوں میں ایسے نام ہیں جو صارفین کو ان کو کھولنے کے لیے دھوکہ دینے کی کوشش کرنے کے لیے ڈیزائن کیے گئے ہیں، جیسے عنوانات کے ساتھ۔ایک-ایمپلائر-گائیڈ-ٹو-گروپ-ہیلتھ-continuation.exe"اور"Word-Document-Permanent.exe-پر-کیسے-کیسے-ترمیم کریں-".

VMware کے محققین نے مشاہدہ کیا کہ میلویئر اس کے C2 سرور سے متعدد نیٹ ورک کنکشن بناتا ہے تاکہ انفوسٹیلر پے لوڈ کو ڈکرپٹ کیا جا سکے اور اسے میموری میں لوڈ کیا جا سکے، تقریباً فوری طور پر شکار کے نظام پر اترنے کے بعد۔

VMware کی رپورٹ کے مطابق، "کروم، ایج، اور فائر فاکس براؤزرز کو ٹارگٹ کرتے ہوئے، Jupyter انفیکشنز ایس ای او پوائزننگ اور سرچ انجن ری ڈائریکٹس کا استعمال کرتے ہیں تاکہ نقصان دہ فائل ڈاؤن لوڈز کی حوصلہ افزائی کی جا سکے جو کہ اٹیک چین میں ابتدائی حملہ آور ہیں۔" "مالویئر نے اسناد کی کٹائی اور خفیہ کردہ C2 مواصلاتی صلاحیتوں کا مظاہرہ کیا ہے جو کہ حساس ڈیٹا کو نکالنے کے لیے استعمال کیا جاتا ہے۔"

Infostealers میں پریشان کن اضافہ

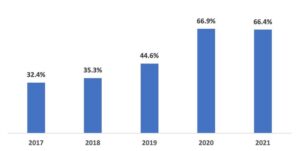

وینڈر کے مطابق، Jupyter 10 سب سے زیادہ بار بار ہونے والے انفیکشنز میں سے ایک ہے جو VMware نے حالیہ برسوں میں کلائنٹ نیٹ ورکس پر پایا ہے۔ یہ اس سے مطابقت رکھتا ہے جو دوسروں نے a کے بارے میں رپورٹ کیا ہے۔ تیز اور متعلقہ اضافہ COVID-19 کی وبا شروع ہونے کے بعد بہت سی تنظیموں میں بڑے پیمانے پر دور دراز کے کام کی طرف شفٹ ہونے کے بعد انفوسٹیلرز کے استعمال میں۔

ریڈ کینریمثال کے طور پر، اطلاع دی گئی کہ RedLine، Racoon، اور Vidar جیسے infostealers نے 10 میں اپنی ٹاپ 2022 فہرستیں متعدد بار بنائیں۔ اکثر، مالویئر نقصان دہ اشتہارات یا SEO ہیرا پھیری کے ذریعے جائز سافٹ ویئر کے لیے جعلی یا زہر آلود انسٹالر فائلوں کے طور پر پہنچا۔ کمپنی نے حملہ آوروں کو میلویئر کا استعمال کرتے ہوئے بنیادی طور پر دور دراز کے کارکنوں سے اسناد جمع کرنے کی کوشش کی جس نے انٹرپرائز نیٹ ورکس اور سسٹمز تک فوری، مستقل اور مراعات یافتہ رسائی کو فعال کیا۔

ریڈ کینری کے محققین نے کہا کہ "کوئی بھی صنعت میلویئر چوری کرنے سے محفوظ نہیں ہے اور اس طرح کے میلویئر کا پھیلاؤ اکثر موقع پرست ہوتا ہے، عام طور پر اشتہارات اور SEO ہیرا پھیری کے ذریعے،" ریڈ کینری کے محققین نے کہا۔

Uptycs نے رپورٹ کیا a اسی طرح اور پریشان کن اضافہ اس سال کے شروع میں infostealer کی تقسیم میں۔ کمپنی نے جس ڈیٹا کو ٹریک کیا اس سے ان واقعات کی تعداد ظاہر ہوتی ہے جن میں ایک حملہ آور نے 2023 کی پہلی سہ ماہی میں پچھلے سال کی اسی مدت کے مقابلے میں دوگنے سے زیادہ انفوسٹیلر کو تعینات کیا۔ سیکورٹی وینڈر نے میلویئر کا استعمال کرتے ہوئے صارف کے نام اور پاس ورڈ، براؤزر کی معلومات جیسے پروفائلز اور آٹو فل کی معلومات، کریڈٹ کارڈ کی معلومات، کرپٹو والیٹ کی معلومات، اور سسٹم کی معلومات کو چوری کرنے کے لیے دھمکی آمیز اداکاروں کو پایا۔ Uptycs کے مطابق، Rhadamanthys جیسے نئے infostealers خاص طور پر ملٹی فیکٹر تصدیقی ایپلی کیشنز سے لاگز چرا سکتے ہیں۔ چوری شدہ ڈیٹا پر مشتمل لاگز پھر مجرمانہ فورمز پر فروخت کیے جاتے ہیں، جہاں اس کی بہت زیادہ مانگ ہوتی ہے۔

"چوری شدہ ڈیٹا کے اخراج میں ایک ہے۔ تنظیموں پر خطرناک اثرات یا افراد، جیسا کہ اسے ڈارک ویب پر دوسرے خطرے والے اداکاروں کے لیے ابتدائی رسائی پوائنٹ کے طور پر آسانی سے فروخت کیا جا سکتا ہے،" اپٹیکس کے محققین نے خبردار کیا۔

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://www.darkreading.com/attacks-breaches/evasive-jupyter-infostealer-campaign-dangerous-variant

- : ہے

- : ہے

- :کہاں

- 10

- 2020

- 2022

- 2023

- 7

- a

- ہمارے بارے میں

- تک رسائی حاصل

- تک رسائی حاصل

- کے مطابق

- اداکاری

- اداکار

- اس کے علاوہ

- منتظم

- اشتہار.

- کے بعد

- کی اجازت

- اجازت دے رہا ہے

- تقریبا

- بھی

- کے درمیان

- an

- اور

- ظاہر ہوتا ہے

- ایپلی کیشنز

- ایپس

- کیا

- ارد گرد

- پہنچے

- AS

- At

- حملہ

- حملے

- کی توثیق

- پچھلے دروازے

- BE

- رہا

- شروع ہوا

- پیچھے

- سیاہ

- بلاگ

- براؤزر

- براؤزر

- مہم

- کر سکتے ہیں

- صلاحیتوں

- صلاحیت رکھتا

- کاربن

- کارڈ

- سرٹیفکیٹ

- چین

- کروم

- کلائنٹ

- کوڈ

- مواصلات

- کموینیکیشن

- کمپنی کے

- مقابلے میں

- کمپیوٹر

- بارہ

- کنکشن

- متواتر

- کنٹرول

- کوکیز

- کوویڈ ۔19

- CoVID-19 وبائی

- کریڈینٹل

- اسناد

- کریڈٹ

- کریڈٹ کارڈ

- فوجداری

- سائبر

- خطرناک

- گہرا

- گہرا ویب

- اعداد و شمار

- خرابی

- نجات

- ڈیمانڈ

- demonstrated,en

- تعینات

- بیان کیا

- ڈیزائن

- ڈیسک ٹاپ

- پتہ چلا

- کھوج

- ڈیجیٹل

- تقسیم کرو

- تقسیم

- دگنا کرنے

- ڈاؤن لوڈز

- اس سے قبل

- آسانی سے

- ایج

- چالو حالت میں

- کی حوصلہ افزائی

- خفیہ کردہ

- انجن

- بڑھانے کے

- انٹرپرائز

- ethereum

- ایتھریم پرس

- چوری

- پھانسی

- exfiltration

- جعلی

- فائل

- فائلوں

- فائر فاکس

- پہلا

- کے بعد

- کے لئے

- فورمز

- ملا

- بار بار اس

- سے

- مکمل

- کام کرنا

- جمع

- حاصل کرنے

- عطا کی

- فصل

- کٹائی

- ہے

- بھاری

- HTML

- HTTPS

- کی نشاندہی

- فوری طور پر

- اثر

- in

- سمیت

- اضافہ

- افراد

- صنعت

- انفیکشنز

- معلومات

- معلومات

- ابتدائی

- مثال کے طور پر

- میں

- شامل

- IT

- میں

- فوٹو

- لینڈنگ

- بڑے پیمانے پر

- آخری

- آخری سال

- مرحوم

- کم سے کم

- جائز

- لیورنگنگ

- فہرستیں

- لوڈ

- بارک

- مشین

- مشینیں

- بنا

- بنیادی طور پر

- بنانا

- میلویئر

- میلویئر کا پتہ لگانا

- میں کامیاب

- مینیجر

- جوڑ توڑ

- ہیرا پھیری

- بہت سے

- یمڈیآر

- یاد داشت

- ترمیم

- زیادہ

- سب سے زیادہ

- ملفیکٹور کی توثیق

- ایک سے زیادہ

- نام

- نام

- نیٹ ورک

- نیٹ ورک

- نئی

- نہیں

- تعداد

- اکتوبر

- of

- اکثر

- on

- کھولنے

- آپریٹرز

- or

- تنظیمیں

- دیگر

- دیگر

- وبائی

- پاس ورڈ

- پاس ورڈ مینیجر

- پاس ورڈز

- مدت

- فشنگ

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- پوائنٹ

- پاورشیل

- پہلے

- امتیازی سلوک

- استحقاق

- پروفائلز

- پروٹوکول

- فراہم کرنے

- سہ ماہی

- فوری

- ایک قسم کا جانور

- حال ہی میں

- حال ہی میں

- ریڈ

- کہا جاتا ہے

- رہے

- ریموٹ

- دور دراز تک رسائی

- دور دراز کام

- دور دراز کارکنان

- رپورٹ

- اطلاع دی

- محققین

- جواب

- نتائج کی نمائش

- بڑھتی ہوئی

- s

- کہا

- اسی

- سکرپٹ

- تلاش کریں

- تلاش کے انجن

- سیکورٹی

- لگتا ہے

- حساس

- SEO

- سرور

- سروس

- شیل

- منتقل

- سے ظاہر ہوا

- سائن ان کریں

- دستخط

- بعد

- So

- سافٹ ویئر کی

- فروخت

- بہتر

- خاص طور پر

- پھیلانے

- مسلسل

- چوری

- اس طرح

- حمایت

- کے نظام

- سسٹمز

- ھدف بندی

- تکنیک

- سے

- کہ

- ۔

- ان

- ان

- تو

- وہاں.

- یہ

- وہ

- اس

- اس ہفتے

- اس سال

- خطرہ

- دھمکی دینے والے اداکار

- کے ذریعے

- اوقات

- عنوانات

- کرنے کے لئے

- اوزار

- سب سے اوپر

- اوپر 10

- پریشانی

- بھروسہ رکھو

- کوشش

- ٹرن

- دو

- صلی اللہ علیہ وسلم

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- رکن کا

- صارفین

- کا استعمال کرتے ہوئے

- عام طور پر

- استعمال

- درست

- مختلف

- مختلف اقسام کے

- وینڈر

- دکانداروں

- کی طرف سے

- وکٹم

- vmware

- بٹوے

- ویب

- ویب سائٹ

- ہفتے

- کیا

- جس

- ساتھ

- کام

- کارکنوں

- سال

- سال

- زیفیرنیٹ