ESET کے محققین پہلے سے نامعلوم چین سے منسلک خطرے والے اداکار کے حملے کا تجزیہ فراہم کرتے ہیں جس کا نام ہم نے بلیک ووڈ رکھا ہے، اور یہ کہ ہمیں یقین ہے کہ کم از کم 2018 سے کام کر رہے ہیں۔ حملہ آور ایک جدید ترین امپلانٹ فراہم کرتے ہیں، جسے ہم نے NSPX30 کا نام دیا، مخالف کے ذریعے۔ -ان-دی-مڈل (AitM) جائز سافٹ ویئر سے ہائی جیکنگ اپ ڈیٹ کی درخواستوں پر حملہ کرتا ہے۔

اس بلاگ پوسٹ میں اہم نکات:

- ہم نے دریافت کیا کہ NSPX30 امپلانٹ کو جائز سافٹ ویئر جیسے Tencent QQ، WPS Office، اور Sogou Pinyin کے اپ ڈیٹ میکانزم کے ذریعے تعینات کیا جا رہا ہے۔

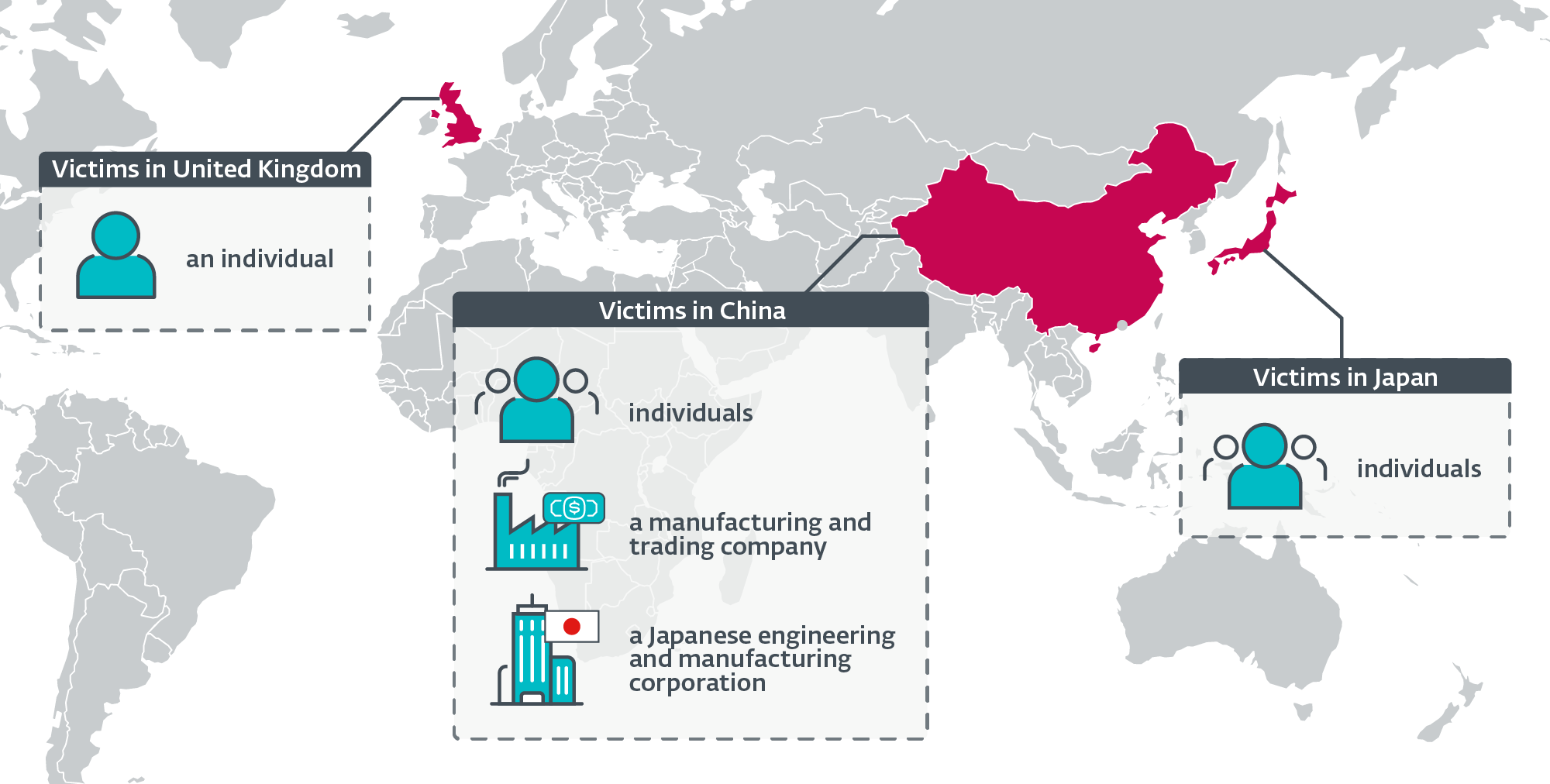

- ہم نے چینی اور جاپانی کمپنیوں کے ساتھ ساتھ چین، جاپان اور برطانیہ میں واقع افراد کے خلاف ہدفی حملوں میں امپلانٹ کا پتہ لگایا ہے۔

- ہماری تحقیق نے NSPX30 کے ارتقاء کا سراغ 2005 سے ایک چھوٹے سے پچھلے دروازے پر لگایا جسے ہم نے پروجیکٹ ووڈ کا نام دیا ہے، جو اس کے متاثرین سے ڈیٹا اکٹھا کرنے کے لیے ڈیزائن کیا گیا ہے۔

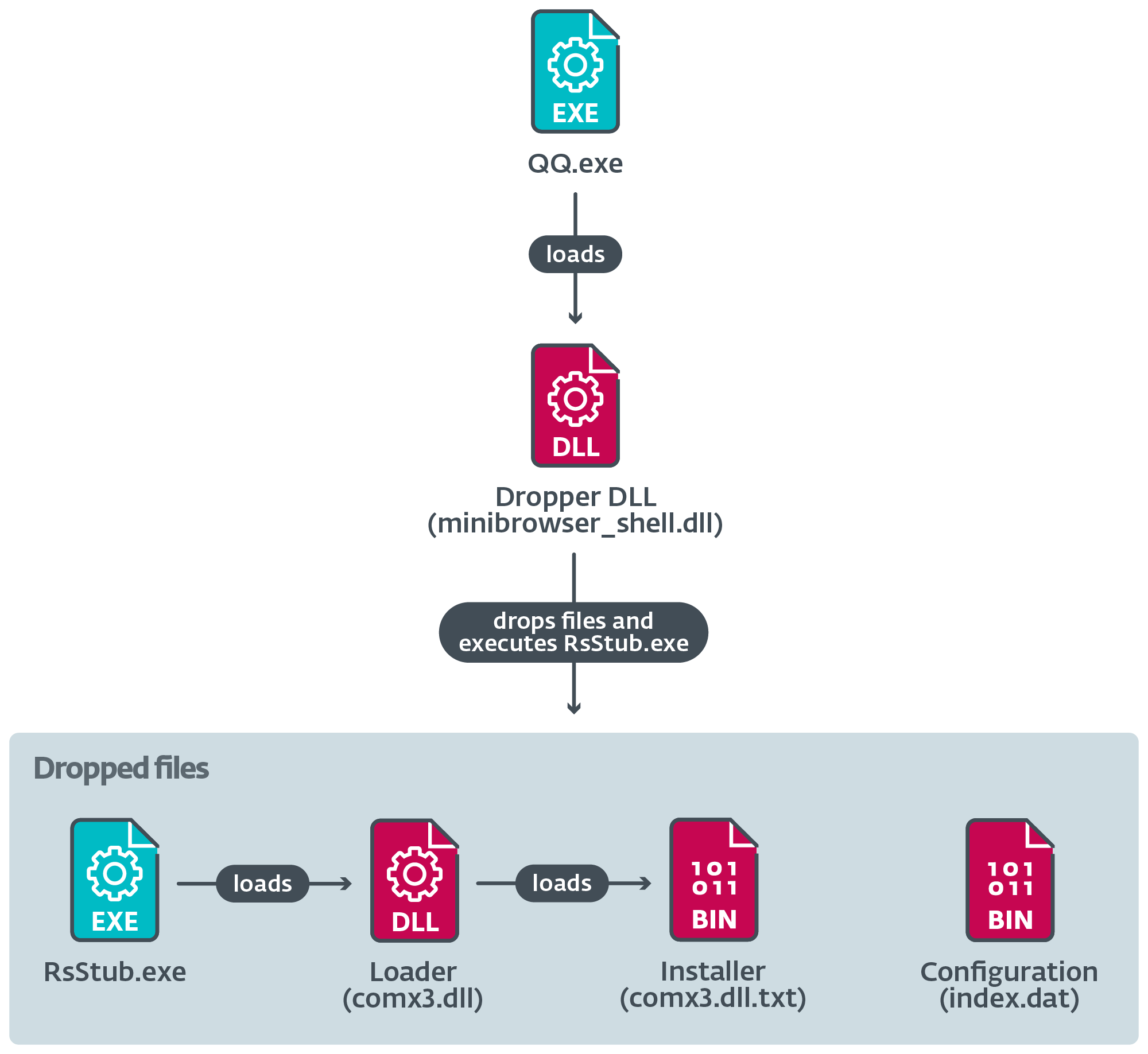

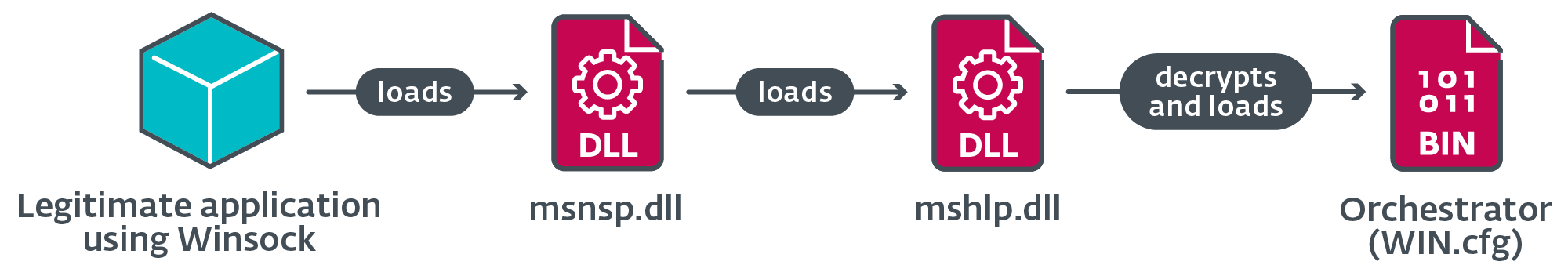

- NSPX30 ایک ملٹی اسٹیج امپلانٹ ہے جس میں کئی اجزاء شامل ہیں جیسے کہ ایک ڈراپر، ایک انسٹالر، لوڈرز، ایک آرکیسٹریٹر، اور بیک ڈور۔ مؤخر الذکر دونوں کے پاس پلگ ان کے اپنے سیٹ ہیں۔

- امپلانٹ کو حملہ آوروں کی پیکٹ انٹرسیپشن کرنے کی صلاحیت کے ارد گرد ڈیزائن کیا گیا تھا، جس سے NSPX30 آپریٹرز اپنے انفراسٹرکچر کو چھپا سکتے تھے۔

- NSPX30 خود کو کئی چینی اینٹی میل ویئر سلوشنز میں بھی اجازت دینے کے قابل ہے۔

- ہم اس سرگرمی کو ایک نئے APT گروپ سے منسوب کرتے ہیں جسے ہم نے Blackwood کا نام دیا ہے۔

بلیک ووڈ پروفائل

بلیک ووڈ ایک چین سے منسلک اے پی ٹی گروپ ہے جو کم از کم 2018 سے سرگرم ہے، جو چینی اور جاپانی افراد اور کمپنیوں کے خلاف سائبر جاسوسی کی کارروائیوں میں مصروف ہے۔ بلیک ووڈ میں جائز سافٹ ویئر کی اپ ڈیٹس کے ذریعے NSPX30 نامی امپلانٹ کو ڈیلیور کرنے اور امپلانٹ کے ذریعے پیدا ہونے والی ٹریفک کو روک کر اس کے کمانڈ اینڈ کنٹرول سرورز کے مقام کو چھپانے کے لیے درمیان میں مخالفانہ حملے کرنے کی صلاحیتیں ہیں۔

مہم کا جائزہ

2020 میں، چین میں واقع ایک ٹارگٹڈ سسٹم پر بدنیتی پر مبنی سرگرمیوں میں اضافے کا پتہ چلا۔ مشین بن چکی تھی جسے ہم عام طور پر "خطرے کا مقناطیس" کہتے ہیں، کیونکہ ہمیں حملہ آوروں کی طرف سے مختلف APT گروپوں سے وابستہ میلویئر ٹول کٹس کو استعمال کرنے کی کوششوں کا پتہ چلا: ایویزیو پانڈا, لو یو، اور ایک تیسرا خطرہ اداکار جسے ہم لٹل بیئر کے طور پر ٹریک کرتے ہیں۔

اس سسٹم پر ہم نے مشکوک فائلوں کا بھی پتہ لگایا جن کا تعلق ان تینوں گروپس کی ٹول کٹس سے نہیں تھا۔ اس کی وجہ سے ہم نے NSPX30 نامی ایک امپلانٹ کی تحقیقات شروع کیں۔ ہم 2005 تک اس کے ارتقاء کا سراغ لگانے کے قابل تھے۔

ESET ٹیلی میٹری کے مطابق، امپلانٹ کو بہت کم سسٹمز پر پایا گیا تھا۔ متاثرین میں شامل ہیں:

- چین اور جاپان میں موجود نامعلوم افراد،

- ایک نامعلوم چینی بولنے والا فرد جو برطانیہ میں ایک ہائی پروفائل پبلک ریسرچ یونیورسٹی کے نیٹ ورک سے منسلک ہے،

- چین میں ایک بڑی مینوفیکچرنگ اور تجارتی کمپنی، اور

- انجینئرنگ اور مینوفیکچرنگ عمودی میں ایک جاپانی کارپوریشن کا چین میں دفتر۔

ہم نے یہ بھی مشاہدہ کیا ہے کہ رسائی کھو جانے پر حملہ آور سسٹم سے دوبارہ سمجھوتہ کرنے کی کوشش کرتے ہیں۔

ESET ٹیلی میٹری کے مطابق، شکل 1 بلیک ووڈ کے اہداف کی جغرافیائی تقسیم ہے۔

NSPX30 ارتقاء

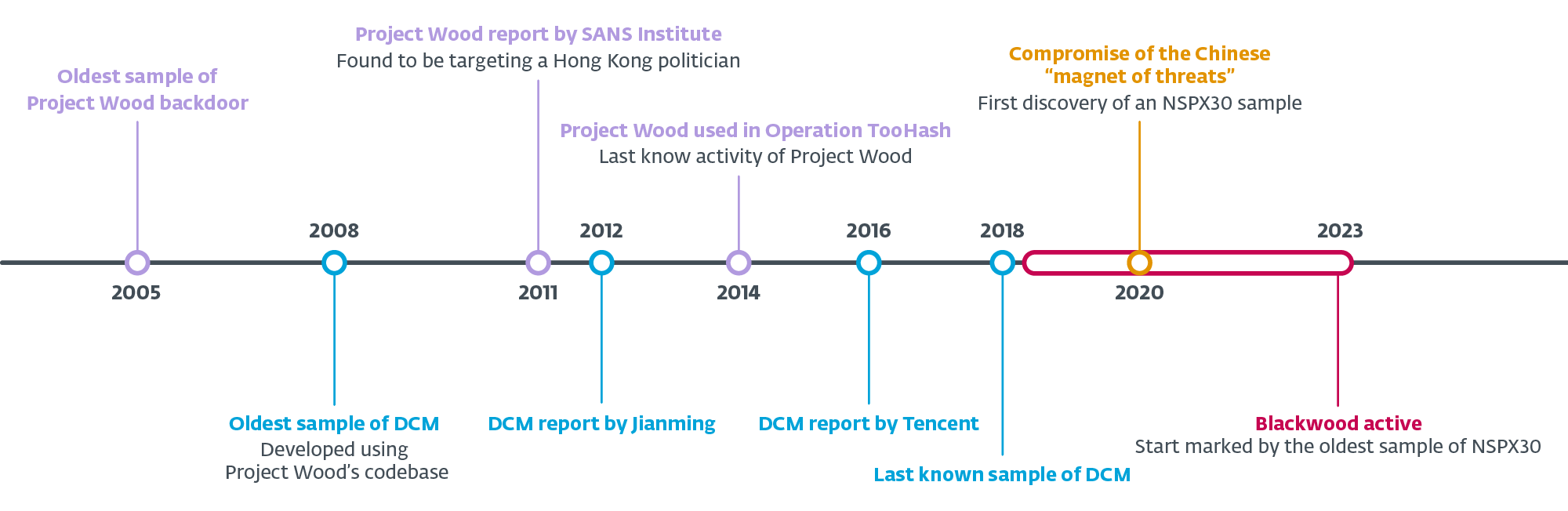

NSPX30 امپلانٹ کے بارے میں اپنی تحقیق کے دوران، ہم نے اس کے ارتقاء کا نقشہ ایک ابتدائی آباؤ اجداد سے بنایا - ایک سادہ بیک ڈور جسے ہم نے پروجیکٹ ووڈ کا نام دیا ہے۔ پروجیکٹ ووڈ کا سب سے قدیم نمونہ جو ہمیں مل سکتا ہے وہ 2005 میں مرتب کیا گیا تھا، اور ایسا لگتا ہے کہ اسے کئی امپلانٹس بنانے کے لیے کوڈ بیس کے طور پر استعمال کیا گیا ہے۔ ایسا ہی ایک امپلانٹ، جس سے NSPX30 تیار ہوا، 2008 میں اس کے مصنفین نے DCM کا نام دیا۔

شکل 2 ان پیشرفتوں کی ایک ٹائم لائن کی وضاحت کرتا ہے، جو ہمارے مجموعہ اور ESET ٹیلی میٹری میں نمونوں کے تجزیہ کے ساتھ ساتھ عوامی دستاویزات پر مبنی ہے۔ تاہم، یہاں پر دستاویزی واقعات اور اعداد و شمار اب بھی تقریباً دو دہائیوں کی ترقی کی ایک نامکمل تصویر ہیں اور ایک نامعلوم تعداد میں دھمکی آمیز عناصر کی بدنیتی پر مبنی سرگرمیاں ہیں۔

مندرجہ ذیل حصوں میں ہم پروجیکٹ ووڈ، ڈی سی ایم، اور این ایس پی ایکس 30 کے حوالے سے اپنے کچھ نتائج کو بیان کرتے ہیں۔

پروجیکٹ ووڈ

ان امپلانٹس کے ارتقاء کا نقطہ آغاز 9 جنوری کو مرتب کیا گیا ایک چھوٹا سا بیک ڈور ہے۔th2005، اس کے دو اجزاء - لوڈر اور بیک ڈور کے PE ہیڈر میں موجود ٹائم اسٹیمپ کے مطابق۔ مؤخر الذکر میں سسٹم اور نیٹ ورک کی معلومات جمع کرنے کے ساتھ ساتھ کی اسٹروکس کو ریکارڈ کرنے اور اسکرین شاٹس لینے کی صلاحیتیں ہیں۔

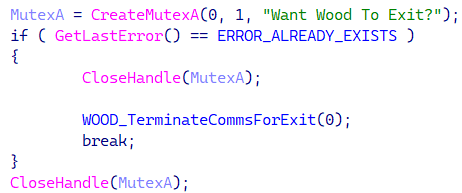

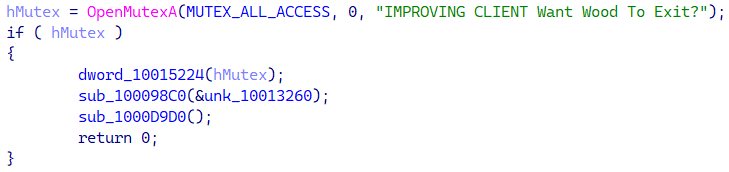

ہم نے بیک ڈور پروجیکٹ ووڈ کا نام بار بار آنے والے میوٹیکس نام کی بنیاد پر رکھا، جیسا کہ شکل 3 میں دکھایا گیا ہے۔

تالیف ٹائم اسٹیمپ ناقابل اعتماد اشارے ہیں، کیونکہ حملہ آوروں کے ذریعے ان سے چھیڑ چھاڑ کی جا سکتی ہے۔ لہذا، اس مخصوص معاملے میں، ہم نے اضافی ڈیٹا پوائنٹس پر غور کیا۔ سب سے پہلے، لوڈر کے PE ہیڈر سے ٹائم سٹیمپ اور پچھلے دروازے کے نمونے؛ جدول 1 دیکھیں۔ دونوں اجزاء کے تالیف کے وقت میں صرف 17 سیکنڈ کا فرق ہے۔

جدول 1. 2005 کے نمونے کے اجزاء میں PE تالیف کے ٹائم اسٹیمپ

|

ان شاء 1 |

فائل کا نام |

PE تالیف کا ٹائم اسٹیمپ |

Description |

|

9A1B575BCA0DC969B134 |

MainFuncOften.dll |

2005-01-09 08:21:22 |

پروجیکٹ ووڈ بیک ڈور۔ ایکسپورٹ ٹیبل سے ٹائم اسٹیمپ پی ای کمپائلیشن ٹائم اسٹیمپ سے میل کھاتا ہے۔ |

|

834EAB42383E171DD6A4 |

N / A |

2005-01-09 08:21:39 |

پروجیکٹ ووڈ لوڈر میں بیک ڈور کو بطور وسیلہ سرایت کیا گیا ہے۔ |

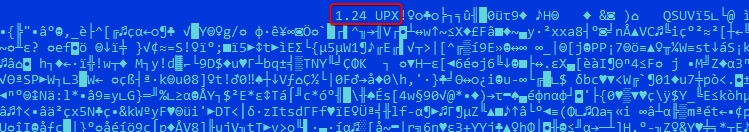

دوسرا ڈیٹا پوائنٹ ڈراپر کے نمونے سے آتا ہے جسے استعمال کرتے ہوئے کمپریس کیا گیا تھا۔ یو پی ایکس۔. یہ ٹول نتیجہ میں آنے والی کمپریسڈ فائل میں اپنا ورژن (شکل 4) داخل کرتا ہے - اس صورت میں، UPX ورژن 1.24، جو 2003 میں جاری، نمونے کی تالیف کی تاریخ سے پہلے۔

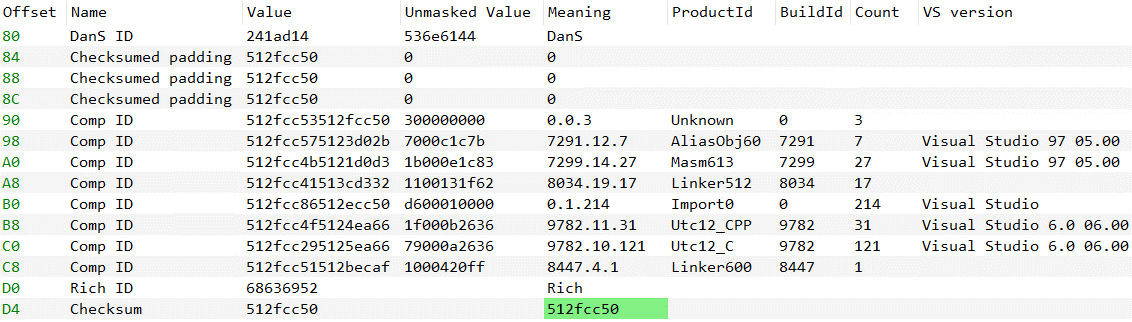

تیسرا ڈیٹا پوائنٹ PE Rich Headers (شکل 5) کا درست میٹا ڈیٹا ہے جو اس بات کی نشاندہی کرتا ہے کہ نمونے کو Visual Studio 6.0 کا استعمال کرتے ہوئے مرتب کیا گیا تھا، 1998 میں جاری، نمونے کی تالیف کی تاریخ سے پہلے۔

ہم اندازہ لگاتے ہیں کہ اس بات کا امکان نہیں ہے کہ ٹائم اسٹیمپ، رچ ہیڈرز میٹا ڈیٹا، اور UPX ورژن سبھی کو حملہ آوروں نے ہیرا پھیری سے بنایا تھا۔

عوامی دستاویزات

ایک کے مطابق تکنیکی کاغذ SANS انسٹی ٹیوٹ کی طرف سے ستمبر 2011 کو شائع کیا گیا، ایک بے نام اور غیر منسوب بیک ڈور (پروجیکٹ ووڈ) کو ہانگ کانگ کی ایک سیاسی شخصیت کو نیزہ بازی کرنے والی ای میلز کے ذریعے نشانہ بنانے کے لیے استعمال کیا گیا۔

اکتوبر 2014 میں، G DATA نے ایک شائع کیا۔ رپورٹ اس مہم کا نام آپریشن TooHash رکھا گیا ہے، جس کا انتساب اس کے بعد سے ہے۔ جیلسمیم۔ اے پی ٹی گروپ۔ DirectsX نامی روٹ کٹ G DATA پروجیکٹ ووڈ بیک ڈور (شکل 6 دیکھیں) کی ایک قسم کو لوڈ کرتا ہے جس میں کچھ خصوصیات DCM اور بعد میں NSPX30 میں نظر آتی ہیں، جیسے سائبر سیکیورٹی پروڈکٹس میں خود کو اجازت دینا (تفصیل بعد میں، جدول 4 میں)۔

ڈی سی ایم عرف ڈارک سپیکٹر

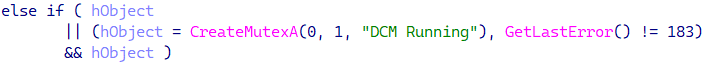

ابتدائی پروجیکٹ ووڈ نے کئی منصوبوں کے لیے کوڈ بیس کے طور پر کام کیا۔ ان میں سے ایک ایک امپلانٹ ہے جسے اس کے مصنفین نے DCM کہا ہے (شکل 7 دیکھیں)۔

2016 میں Tencent کی رپورٹ میں ایک زیادہ ترقی یافتہ DCM ویرینٹ کی وضاحت کی گئی ہے جو حملہ آوروں کی AitM صلاحیتوں پر انحصار کرتا ہے کہ وہ DCM انسٹالر کو سافٹ ویئر اپ ڈیٹ کے طور پر ڈیلیور کر کے اپنے متاثرین سے سمجھوتہ کرے، اور DNS کی درخواستوں کے ذریعے ڈیٹا کو جائز سرورز تک پہنچا سکے۔ آخری بار جب ہم نے 2018 میں حملے میں استعمال ہونے والے DCM کا مشاہدہ کیا تھا۔

عوامی دستاویزات

ڈی سی ایم کو سب سے پہلے چینی کمپنی نے دستاویز کیا تھا۔ جیانگ من 2012 میںاگرچہ اس وقت اسے بے نام چھوڑ دیا گیا تھا، اور بعد میں اسے ڈارک سپیکٹر کا نام دیا گیا۔ Tencent 2016 میں.

NSPX30

NSPX30 کا سب سے قدیم نمونہ جو ہمیں ملا ہے وہ 6 جون کو مرتب کیا گیا تھا۔th, 2018. NSPX30 میں DCM سے مختلف اجزاء کی ترتیب ہے کیونکہ اس کے آپریشن کو دو مراحل میں تقسیم کیا گیا ہے، حملہ آور کی AitM صلاحیت پر مکمل انحصار کرتے ہوئے DCM کے کوڈ کو چھوٹے اجزاء میں تقسیم کیا گیا تھا۔

ہم نے پلگ ان کے نمونوں میں پائے جانے والے PDB راستوں کے بعد امپلانٹ کا نام دیا:

- Z:Workspacemm32NSPX30Pluginspluginb001.pdb

- Z:WorkspaceCodeMMX30ProtrunkMMPluginshookdllReleasehookdll.pdb

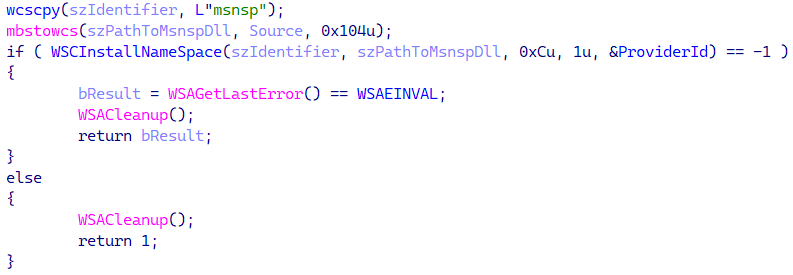

ہم سمجھتے ہیں کہ NSP سے مراد اس کی استقامت کی تکنیک ہے: مستقل لوڈر DLL، جس کا نام ڈسک پر رکھا گیا ہے۔ msnsp.dll، اندرونی طور پر نامزد کیا گیا ہے۔ mynsp.dll (ایکسپورٹ ٹیبل ڈیٹا کے مطابق)، شاید اس لیے کہ یہ ونساک کے طور پر انسٹال ہے۔ nسے Amesرفتار pرووڈر (این ایس پی)۔

آخر میں، ہماری بہترین معلومات کے مطابق، اس اشاعت سے پہلے NSPX30 کو عوامی طور پر دستاویز نہیں کیا گیا ہے۔

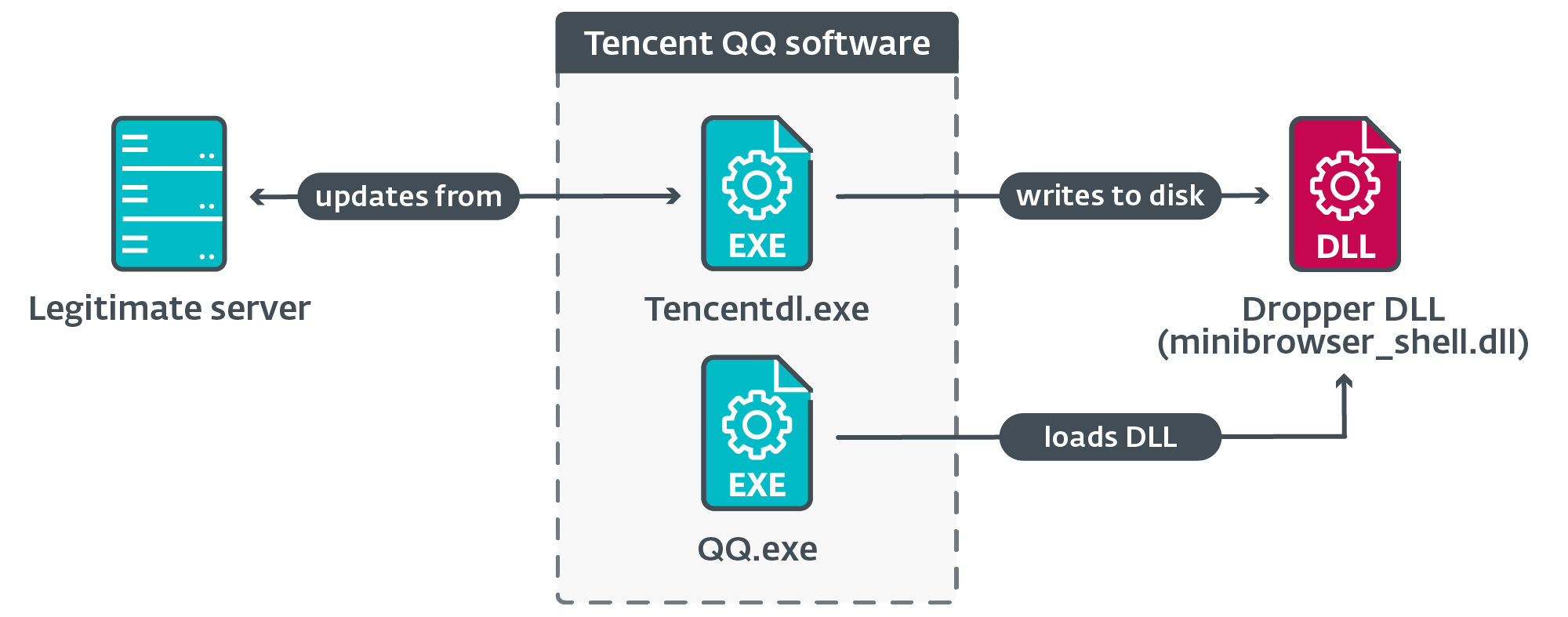

تکنیکی تجزیہ

ESET ٹیلی میٹری کا استعمال کرتے ہوئے، ہم نے طے کیا کہ جب جائز سافٹ ویئر (غیر خفیہ کردہ) HTTP پروٹوکول کا استعمال کرتے ہوئے جائز سرورز سے اپ ڈیٹس ڈاؤن لوڈ کرنے کی کوشش کرتا ہے تو مشینوں سے سمجھوتہ کیا جاتا ہے۔ ہائی جیک شدہ سافٹ ویئر اپ ڈیٹس میں وہ شامل ہیں جو مشہور چینی سافٹ ویئر جیسے Tencent QQ، Sogou Pinyin، اور WPS Office کے لیے ہیں۔

ESET ٹیلی میٹری میں دیکھے گئے عمل کے سلسلہ کی ایک مثال تصویر 8 میں دکھائی گئی ہے۔

جدول 2 میں، ہم یو آر ایل اور آئی پی ایڈریس کی ایک مثال فراہم کرتے ہیں جس پر ڈومین کو صارف کے سسٹم پر اس وقت حل کیا گیا تھا جب ڈاؤن لوڈ ہوا تھا۔

جدول 2. ایک مشاہدہ شدہ یو آر ایل، سرور IP ایڈریس، اور ایک جائز ڈاؤنلوڈر جزو کا پروسیس نام

|

URL |

پہلی بار دیکھا |

IP پتہ |

ASN |

ڈاؤنلوڈر |

|

http://dl_dir.qq[.]com/ |

2021-10‑17 |

183.134.93[.]171 |

AS58461 (CHINANET) |

Tencentdl.exe |

ESET ٹیلی میٹری اور غیر فعال DNS معلومات کے مطابق، IP ایڈریس جو دوسرے کیسز میں مشاہدہ کیے گئے ہیں، وہ جائز سافٹ ویئر کمپنیوں کے ڈومینز سے وابستہ ہیں۔ ہم نے ان میں سے کچھ پر لاکھوں کنکشن رجسٹر کیے ہیں، اور ہم نے ان IP پتوں سے سافٹ ویئر کے جائز اجزاء کو ڈاؤن لوڈ ہوتے دیکھا ہے۔

نیٹ ورک امپلانٹ مفروضہ

نقصان دہ اپ ڈیٹس کے طور پر حملہ آور کس طرح NSPX30 ڈیلیور کرنے میں کامیاب ہوتے ہیں، یہ ہمارے لیے نامعلوم ہے، کیونکہ ہمیں ابھی تک وہ ٹول دریافت نہیں ہوا ہے جو حملہ آوروں کو ابتدائی طور پر اپنے اہداف سے سمجھوتہ کرنے کے قابل بناتا ہے۔

چین سے منسلک خطرے والے اداکاروں کے ساتھ ہمارے اپنے تجربے کی بنیاد پر جو ان صلاحیتوں کا مظاہرہ کرتے ہیں (ایویزیو پانڈا اور جادوگر) کے ساتھ ساتھ روٹر امپلانٹس پر حالیہ تحقیق سے منسوب ہے۔ بلیک ٹیک اور کیمارو ڈریگن (ارف مستنگ پانڈا)، ہم قیاس کرتے ہیں کہ حملہ آور متاثرین کے نیٹ ورکس میں نیٹ ورک امپلانٹ لگا رہے ہیں، ممکنہ طور پر کمزور نیٹ ورک آلات جیسے کہ روٹرز یا گیٹ ویز پر۔

حقیقت یہ ہے کہ ہمیں DNS کے ذریعے ٹریفک ری ڈائریکشن کے کوئی اشارے نہیں ملے اس سے یہ ظاہر ہو سکتا ہے کہ جب فرضی نیٹ ورک امپلانٹ اپ ڈیٹس سے متعلق غیر انکرپٹڈ HTTP ٹریفک کو روکتا ہے، تو یہ NSPX30 امپلانٹ کے ڈراپر کے ساتھ DLL، ایک قابل عمل فائل، یا زپ آرکائیو کی شکل میں جواب دیتا ہے۔ DLL پر مشتمل ہے۔

پہلے، ہم نے ذکر کیا ہے کہ NSPX30 امپلانٹ حملہ آوروں کی پیکٹ کی مداخلت کی صلاحیت کا استعمال کرتا ہے تاکہ اس کے C&C انفراسٹرکچر کو گمنام رکھا جا سکے۔ مندرجہ ذیل ذیلی حصوں میں ہم بیان کریں گے کہ وہ یہ کیسے کرتے ہیں۔

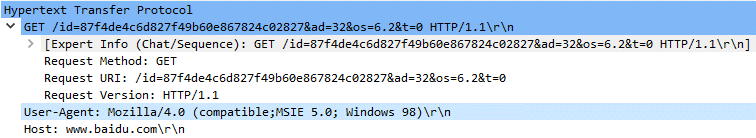

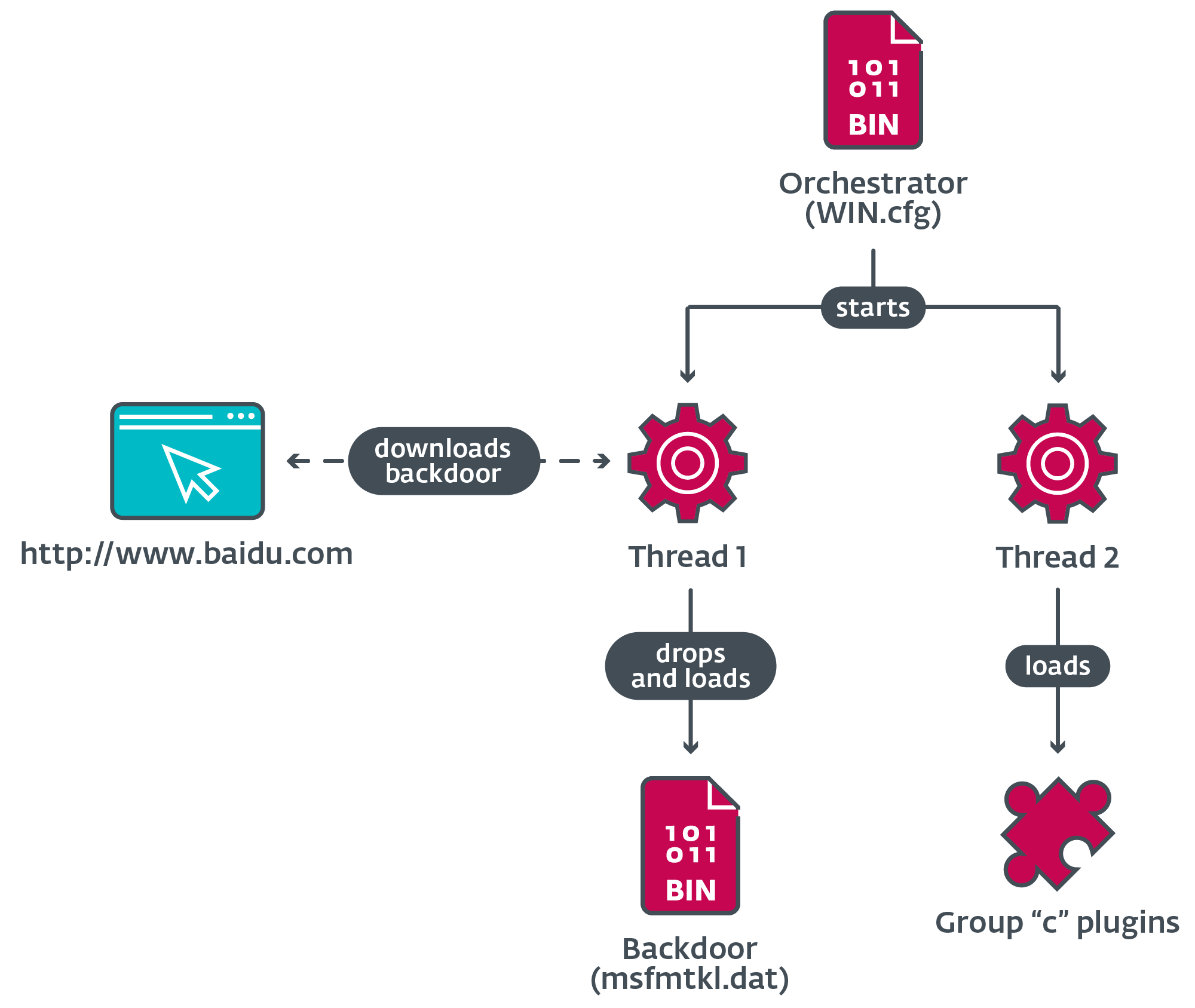

HTTP مداخلت

بیک ڈور ڈاؤن لوڈ کرنے کے لیے، آرکیسٹریٹر Baidu کی ویب سائٹ پر ایک HTTP درخواست (شکل 9) کرتا ہے – ایک جائز چینی سرچ انجن اور سافٹ ویئر فراہم کرنے والا – ایک عجیب و غریب کے ساتھ صارف ایجنٹ ونڈوز 98 پر انٹرنیٹ ایکسپلورر کے طور پر نقاب پوش۔ سرور کی طرف سے جواب کو ایک فائل میں محفوظ کیا جاتا ہے جس سے بیک ڈور کا حصہ نکال کر میموری میں لوڈ کیا جاتا ہے۔

۔ درخواست - URI حسب ضرورت ہے اور اس میں آرکیسٹریٹر اور کمپرومائزڈ سسٹم کی معلومات شامل ہیں۔ غیر منقطع درخواستوں میں، جائز سرور کو ایسی درخواست جاری کرنا 404 ایرر کوڈ واپس کرتا ہے۔ اسی طرح کا طریقہ کار پچھلے دروازے سے پلگ ان ڈاؤن لوڈ کرنے کے لیے استعمال کیا جاتا ہے، تھوڑا مختلف استعمال کرتے ہوئے درخواست - URI.

نیٹ ورک امپلانٹ کو صرف HTTP GET درخواستوں کو تلاش کرنے کی ضرورت ہوگی۔ www.baidu.com اس خاص پرانے کے ساتھ صارف ایجنٹ اور تجزیہ کریں درخواست - URI یہ تعین کرنے کے لیے کہ کون سا پے لوڈ بھیجا جانا چاہیے۔

UDP مداخلت

اس کی شروعات کے دوران، بیک ڈور ایک غیر فعال UDP سننے والا ساکٹ بناتا ہے اور آپریٹنگ سسٹم کو پورٹ تفویض کرنے دیتا ہے۔ غیر فعال بیک ڈور استعمال کرنے والے حملہ آوروں کے لیے پیچیدگیاں ہو سکتی ہیں: مثال کے طور پر، اگر NAT استعمال کرنے والے فائر والز یا روٹرز نیٹ ورک کے باہر سے آنے والی کمیونیکیشن کو روکتے ہیں۔ مزید برآں، امپلانٹ کے کنٹرولر کو بیک ڈور سے رابطہ کرنے کے لیے کمپرومائزڈ مشین کا صحیح IP ایڈریس اور پورٹ جاننے کی ضرورت ہے۔

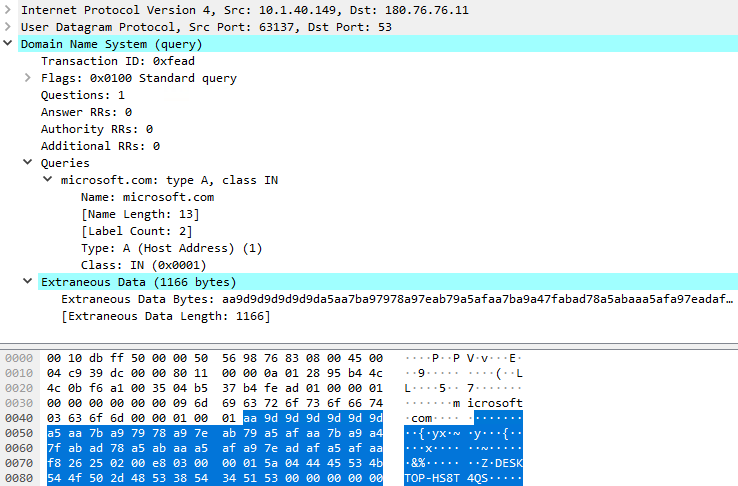

ہمارا ماننا ہے کہ حملہ آوروں نے اسی پورٹ کا استعمال کرکے مؤخر الذکر مسئلہ کو حل کیا جس پر بیک ڈور کمانڈز کو بھی سنتا ہے تاکہ جمع کردہ ڈیٹا کو بھی نکالا جا سکے، اس لیے نیٹ ورک ایمپلانٹ کو بخوبی پتہ چل جائے گا کہ پیکٹ کہاں بھیجنا ہے۔ ڈیٹا کے اخراج کا طریقہ کار، بطور ڈیفالٹ، ساکٹ بننے کے بعد شروع ہوتا ہے، اور یہ ڈی این ایس کے سوالات پر مشتمل ہوتا ہے۔ microsoft.com ڈومین جمع کردہ ڈیٹا کو DNS پیکٹ میں شامل کیا جاتا ہے۔ تصویر 10 پچھلے دروازے سے بھیجی گئی پہلی DNS استفسار کی گرفتاری کو ظاہر کرتی ہے۔

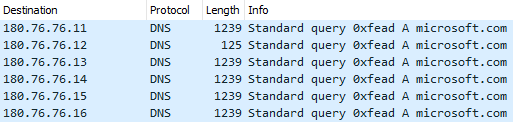

پہلی DNS استفسار کو بھیجا جاتا ہے۔ 180.76.76[.]11:53 (ایک سرور جو لکھنے کے وقت، کسی بھی DNS سروس کو ظاہر نہیں کرتا ہے) اور مندرجہ ذیل سوالات میں سے ہر ایک کے لیے، منزل کا IP ایڈریس بعد کے پتے میں تبدیل کر دیا جاتا ہے، جیسا کہ شکل 11 میں دکھایا گیا ہے۔

۔ 180.76.76.0/24 نیٹ ورک Baidu کی ملکیت ہے، اور دلچسپ بات یہ ہے کہ ان IP پتوں پر کچھ سرورز DNS سروسز کو ظاہر کرتے ہیں، جیسے 180.76.76.76جو کہ Baidu کا ہے۔ عوامی DNS سروس.

ہم سمجھتے ہیں کہ جب DNS استفسار کے پیکٹوں کو روکا جاتا ہے، تو نیٹ ورک امپلانٹ انہیں حملہ آوروں کے سرور پر بھیج دیتا ہے۔ امپلانٹ فنگر پرنٹ بنانے کے لیے کئی اقدار کو ملا کر پیکٹوں کو آسانی سے فلٹر کر سکتا ہے، مثال کے طور پر:

- منزل کا IP پتہ

- UDP پورٹ (ہم نے مشاہدہ کیا۔ 53, 4499، اور 8000),

- DNS استفسار کی مماثلت کی ٹرانزیکشن ID 0xFEAD,

- ڈومین کا نام، اور،

- خارجی ڈیٹا کے ساتھ DNS استفسار شامل کیا گیا۔

فائنل خیالات

پیکٹوں کو روکنے کے لیے حملہ آوروں کی AitM صلاحیت کا استعمال ان کے C&C انفراسٹرکچر کی جگہ کو چھپانے کا ایک ہوشیار طریقہ ہے۔ ہم نے چین سے باہر واقع متاثرین کا مشاہدہ کیا ہے – یعنی جاپان اور برطانیہ میں – جن کے خلاف آرکیسٹریٹر پچھلے دروازے پر تعینات کرنے میں کامیاب تھا۔ اس کے بعد حملہ آوروں نے پلگ ان ڈاؤن لوڈ کرنے کے لیے بیک ڈور پر کمانڈ بھیجے۔ مثال کے طور پر، UK سے متاثرہ شخص کو Tencent QQ سے معلومات اور چیٹس جمع کرنے کے لیے ڈیزائن کیے گئے دو پلگ ان موصول ہوئے۔ لہذا، ہم جانتے ہیں کہ AitM نظام اپنی جگہ پر تھا اور کام کر رہا تھا، اور ہمیں یہ فرض کرنا چاہیے کہ اخراج کا طریقہ کار بھی تھا۔

کچھ سرورز - مثال کے طور پر، میں 180.76.76.0/24 نیٹ ورک - ایسا لگتا ہے۔ anycasted، اس کا مطلب یہ ہے کہ آنے والی (جائز) درخواستوں کا جواب دینے کے لیے دنیا بھر میں جغرافیائی محل وقوع میں متعدد سرورز ہوسکتے ہیں۔ اس سے پتہ چلتا ہے کہ نیٹ ورک کی مداخلت ممکنہ طور پر Baidu کے نیٹ ورک کے قریب ہونے کی بجائے اہداف کے قریب کی گئی ہے۔ چینی ISP سے مداخلت کا بھی امکان نہیں ہے کیونکہ Baidu کے نیٹ ورک کے بنیادی ڈھانچے کا ایک حصہ چین سے باہر ہے، لہذا چین سے باہر متاثرین Baidu سروسز تک پہنچنے کے لیے کسی چینی ISPs سے نہیں گزر سکتے۔

NSPX30

مندرجہ ذیل حصوں میں ہم میلویئر کے نفاذ کے اہم مراحل کی وضاحت کریں گے۔

اسٹیج 1

شکل 12 عملدرآمد کے سلسلے کی وضاحت کرتا ہے جب جائز جزو ایک نقصان دہ ڈراپر DLL لوڈ کرتا ہے جو ڈسک پر کئی فائلیں بناتا ہے۔

ڈراپر عملدرآمد کرتا ہے۔ RsStub.exe، چینی اینٹی میل ویئر پروڈکٹ رائزنگ اینٹی وائرس کا ایک جائز سافٹ ویئر جزو، جس کا بدسلوکی کو نقصان پہنچانے کے لیے استعمال کیا جاتا ہے۔ comx3.dll.

شکل 13 اس جزو کے نفاذ کے دوران اٹھائے گئے اہم اقدامات کی وضاحت کرتا ہے۔

جب RsStub.exe کالز ExitProcess، شیل کوڈ سے لوڈر فنکشن کو جائز API فنکشن کوڈ کے بجائے عمل میں لایا جاتا ہے۔

لوڈر انسٹالر DLL کو فائل سے ڈیکرپٹ کرتا ہے۔ comx3.dll.txt; شیل کوڈ پھر انسٹالر DLL کو میموری میں لوڈ کرتا ہے اور اس کے انٹری پوائنٹ کو کال کرتا ہے۔

انسٹالر DLL

انسٹالر یو اے سی بائی پاس تکنیکوں کا استعمال کرتا ہے جو اوپن سورس کے نفاذ سے لی گئی ہے تاکہ ایک نیا بلند عمل بنایا جا سکے۔ یہ کون سا استعمال کرتا ہے کئی شرائط پر منحصر ہے، جیسا کہ جدول 3 میں دیکھا گیا ہے۔

جدول 3. بنیادی شرط اور متعلقہ ذیلی شرائط جو UAC بائی پاس تکنیک کو لاگو کرنے کے لیے پورا کرنا ضروری ہے

حالات دو عملوں کی موجودگی کی تصدیق کرتے ہیں: ہم اس پر یقین رکھتے ہیں۔ avp.exe Kaspersky کے antimalware سافٹ ویئر کا ایک جزو ہے، اور rstray.exe رائزنگ اینٹی وائرس کا ایک جزو۔

انسٹالر ونڈوز ڈیفنڈر کے ذریعہ نمونے جمع کرنے کو غیر فعال کرنے کی کوشش کرتا ہے، اور لوڈر DLL کے لیے ایک اخراج کا اصول شامل کرتا ہے۔ msnsp.dll. یہ cmd.exe کے ذریعے دو پاور شیل کمانڈز پر عمل درآمد کرکے ایسا کرتا ہے:

- cmd /c پاورشیل -ان پٹ فارمیٹ کوئی نہیں -آؤٹ پٹ فارمیٹ کوئی نہیں -نان انٹرایکٹو -کمانڈ سیٹ-MpPreference -SamplesConsent 0 جمع کروائیں

- cmd/c powershell -inputformat none -outputformat none -NonInteractive -Command Add-MpPreference -ExclusionPath “C:Program Files (x86)Common Filesmicrosoft sharedTextConvmsnsp.dll”

انسٹالر پھر پرسسٹنٹ لوڈر DLL کو گرا دیتا ہے۔ C:پروگرام فائلیں (x86)Common Filesmicrosoft sharedTextConvmsnsp.dll اور API کا استعمال کرتے ہوئے اس کے لیے استقامت قائم کرتا ہے۔ WSCInstallNameSpace ڈی ایل ایل کو بطور انسٹال کرنے کے لیے Winsock نام کی جگہ فراہم کنندہ نام ایم ایس این ایس پیجیسا کہ شکل 14 میں دکھایا گیا ہے۔

نتیجے کے طور پر، جب بھی کوئی عمل Winsock کا استعمال کرے گا DLL خود بخود لوڈ ہو جائے گا۔

آخر میں، انسٹالر لوڈر DLL کو گرا دیتا ہے۔ mshlp.dll اور انکرپٹڈ آرکیسٹریٹر DLL WIN.cfg کرنے کے لئے C: پروگرام ڈیٹا ونڈوز.

اسٹیج 2

اس مرحلے کی پھانسی کے ساتھ شروع ہوتا ہے msnsp.dll. شکل 15 اسٹیج 2 میں لوڈنگ چین کی وضاحت کرتا ہے۔

آرکسٹریٹر

شکل 16 آرکیسٹریٹر کے ذریعہ کئے گئے بڑے کاموں کی وضاحت کرتا ہے، جس میں بیک ڈور حاصل کرنا اور پلگ ان لوڈ کرنا شامل ہے۔

لوڈ ہونے پر، آرکیسٹریٹر اپنے کاموں کو انجام دینے کے لیے دو دھاگے بناتا ہے۔

آرکیسٹریٹر تھریڈ 1

آرکیسٹریٹر اصل ڈراپر فائل کو ڈسک سے ڈیلیٹ کرتا ہے، اور بیک ڈور کو لوڈ کرنے کی کوشش کرتا ہے۔ msfmtkl.dat. اگر فائل موجود نہیں ہے یا کھولنے میں ناکام ہو جاتی ہے، تو آرکیسٹریٹر چینی کمپنی Baidu کی جائز ویب سائٹ سے کنکشن کھولنے کے لیے Windows Internet APIs کا استعمال کرتا ہے جیسا کہ پہلے بتایا گیا ہے۔

سرور کی طرف سے جواب کو توثیق کے طریقہ کار کے تحت ایک عارضی فائل میں محفوظ کیا جاتا ہے۔ اگر تمام شرائط پوری ہو جاتی ہیں، تو فائل کے اندر موجود انکرپٹڈ پے لوڈ کو ایک نئی فائل میں لکھا جاتا ہے اور اس کا نام تبدیل کر دیا جاتا ہے۔ msfmtkl.dat.

انکرپٹڈ پے لوڈ کے ساتھ نئی فائل بننے کے بعد، آرکیسٹریٹر اس کے مواد کو پڑھتا ہے اور RC4 کا استعمال کرتے ہوئے پے لوڈ کو ڈکرپٹ کرتا ہے۔ نتیجے میں آنے والا PE میموری میں لوڈ ہوتا ہے اور اس کے انٹری پوائنٹ کو عمل میں لایا جاتا ہے۔

آرکیسٹریٹر تھریڈ 2

موجودہ عمل کے نام پر منحصر ہے، آرکیسٹریٹر متعدد کارروائیاں کرتا ہے، بشمول پلگ انز کی لوڈنگ، اور چینی نژاد تین اینٹی مال ویئر سافٹ ویئر پروڈکٹس کے مقامی ڈیٹا بیس میں لوڈر DLLs کو اجازت دینے کے لیے اخراج کا اضافہ۔

جدول 4 ان کارروائیوں کی وضاحت کرتا ہے جب عمل کا نام سیکیورٹی سوفٹ ویئر سوٹ سے میل کھاتا ہے جس میں آرکیسٹریٹر اپنے لوڈرز کی اجازت دے سکتا ہے۔

جدول 4. مخصوص حفاظتی سافٹ ویئر کے نام کے ساتھ کسی عمل کو انجام دینے پر آرکیسٹریٹر کی کارروائیاں

|

عمل نام |

ھدف شدہ سافٹ ویئر |

عمل |

|

qqpcmgr.exe qqpctray.exe qqpcrtp.exe |

جائز DLL لوڈ کرنے کی کوشش TAVinterface.dll برآمد شدہ فنکشن کو استعمال کرنے کے لیے CreateTaveInstance ایک انٹرفیس حاصل کرنے کے لئے. انٹرفیس سے دوسرے فنکشن کو کال کرتے وقت، یہ پیرامیٹر کے طور پر فائل کا راستہ پاس کرتا ہے۔ |

|

|

360safe.exe 360tray.exe |

جائز DLL لوڈ کرنے کی کوشش deepscancloudcom2.dll برآمد شدہ افعال کو استعمال کرنے کے لیے ایکس ڈوپین, XDAddRecordsEx، اور ایکس ڈی سی بند کریں۔، یہ SQL ڈیٹا بیس فائل میں ایک نیا اندراج شامل کرتا ہے۔ speedmem2.hg. |

|

|

360sd.exe |

فائل کھولنے کی کوشش sl2.db ایک base64-انکوڈ شدہ بائنری ڈھانچہ شامل کرنے کے لیے جس میں لوڈر DLL کا راستہ ہوتا ہے۔ |

|

|

kxescore.exe kxetray.exe |

جائز DLL لوڈ کرنے کی کوشش securitykxescankhistory.dll برآمد شدہ فنکشن کو استعمال کرنے کے لیے KSDllGetClassObject ایک انٹرفیس حاصل کرنے کے لئے. جب یہ vtable سے کسی ایک فنکشن کو کال کرتا ہے، تو یہ ایک فائل پاتھ کو پیرامیٹر کے طور پر پاس کرتا ہے۔ |

جدول 5 ان کارروائیوں کی وضاحت کرتا ہے جب عمل کا نام منتخب انسٹنٹ میسجنگ سافٹ ویئر سے میل کھاتا ہے۔ ان صورتوں میں، آرکیسٹریٹر ڈسک سے پلگ ان لوڈ کرتا ہے۔

جدول 5. مخصوص فوری پیغام رسانی سافٹ ویئر کے نام کے ساتھ کسی عمل کو انجام دیتے وقت اوکیسٹریٹر کی کارروائیاں

|

عمل نام |

ھدف شدہ سافٹ ویئر |

عمل |

|

qq.exe |

ایک mutex نامی بنانے کی کوشش QQ میسج لاک حاصل کریں۔. اگر mutex پہلے سے موجود نہیں ہے، تو یہ پلگ ان لوڈ کرتا ہے۔ c001.dat, c002.dat، اور c003.dat ڈسک سے |

|

|

wechat.exe |

پلگ ان لوڈ کرتا ہے۔ c006.dat. |

|

|

telegram.exe |

پلگ ان لوڈ کرتا ہے۔ c007.dat. |

|

|

skype.exe |

پلگ ان لوڈ کرتا ہے۔ c003.dat. |

|

|

cc.exe |

نامعلوم؛ ممکنہ طور پر کلاؤڈ چیٹ. |

|

|

raidcall.exe |

||

|

yy.exe |

نامعلوم؛ ممکنہ طور پر کی طرف سے ایک درخواست YY سوشل نیٹ ورک. |

|

|

aliim.exe |

پلگ ان لوڈ کرتا ہے۔ c005.dat. |

متعلقہ اعمال کو مکمل کرنے کے بعد، دھاگہ واپس آ جاتا ہے۔

پلگ انز گروپ "سی"

آرکیسٹریٹر کوڈ کے ہمارے تجزیہ سے، ہم سمجھتے ہیں کہ "c" گروپ کے کم از کم چھ پلگ ان موجود ہو سکتے ہیں، جن میں سے صرف تین اس وقت ہمیں معلوم ہیں۔

جدول 6 شناخت شدہ پلگ ان کی بنیادی فعالیت کو بیان کرتا ہے۔

جدول 6۔ گروپ "c" سے پلگ ان کی تفصیل

|

پلگ ان کا نام |

Description |

|

c001.dat |

QQ ڈیٹا بیس سے معلومات چراتا ہے، بشمول اسناد، چیٹ لاگ، رابطہ فہرستیں، اور بہت کچھ۔ |

|

c002.dat |

Tencent QQ's سے کئی فنکشنز کو ہکس کرتا ہے۔ KernelUtil.dll اور Common.dll کی یاد میں QQ.exe عمل، ڈائریکٹ اور گروپ میسجز کے انٹرسیپشن کو چالو کرنا، اور ڈیٹا بیس میں ایس کیو ایل کے سوالات۔ |

|

c003.dat |

کئی APIs ہکس: - CoCreateInstance - waveInOpen - waveInClose - waveInAddBuffer - waveOutOpen - waveOutWrite - waveOutClose یہ پلگ ان کو کئی عملوں میں آڈیو گفتگو کو روکنے کے قابل بناتا ہے۔ |

پچھلے دروازے

ہم نے پہلے ہی بیک ڈور کے بنیادی مقصد کے بارے میں متعدد تفصیلات شیئر کی ہیں: اس کے کنٹرولر کے ساتھ بات چیت کرنا اور جمع کردہ ڈیٹا کو نکالنا۔ کنٹرولر کے ساتھ مواصلت زیادہ تر پلگ ان کنفیگریشن ڈیٹا کو ایک غیر مرموز فائل میں لکھنے پر مبنی ہے لائسنس ڈاٹ ٹی، اور بھری ہوئی پلگ انز سے فعالیت کو طلب کرنا۔ جدول 7 بیک ڈور کے ذریعے سنبھالے گئے انتہائی متعلقہ کمانڈز کی وضاحت کرتا ہے۔

ٹیبل 7. بیک ڈور سے سنبھالے گئے کچھ کمانڈز کی تفصیل

|

کمانڈ ID |

Description |

|

0x04 |

ریورس شیل بناتا یا بند کرتا ہے اور ان پٹ اور آؤٹ پٹ کو ہینڈل کرتا ہے۔ |

|

0x17 |

کنٹرولر کے ذریعہ فراہم کردہ راستوں کے ساتھ فائل کو منتقل کرتا ہے۔ |

|

0x1C۔ |

امپلانٹ کو ان انسٹال کرتا ہے۔ |

|

0x1E |

ایک مخصوص ڈائریکٹری سے فائل کی معلومات اکٹھا کرتا ہے، یا ڈرائیو کی معلومات اکٹھا کرتا ہے۔ |

|

0x28 |

کنٹرولر کی طرف سے دی گئی PID کے ساتھ عمل کو ختم کرتا ہے۔ |

پلگ ان گروپس "a" اور "b"

بیک ڈور جزو میں اس کے اپنے ایمبیڈڈ پلگ ان DLLs ہوتے ہیں (ٹیبل 8 دیکھیں) جو ڈسک پر لکھے جاتے ہیں اور بیک ڈور کو اس کی بنیادی جاسوسی اور معلومات اکٹھا کرنے کی صلاحیتیں دیتے ہیں۔

جدول 8۔ پچھلے دروازے میں ایمبیڈڈ پلگ ان گروپس "a" اور "b" کی تفصیل

|

پلگ ان کا نام |

Description |

|

a010.dat |

رجسٹری سے انسٹال کردہ سافٹ ویئر کی معلومات اکٹھا کرتا ہے۔ |

|

b010.dat |

اسکرین شاٹس لیتا ہے۔ |

|

b011.dat |

بنیادی کیلاگر۔ |

نتیجہ

ہم نے ایک دھمکی آمیز اداکار کے حملوں اور صلاحیتوں کا تجزیہ کیا ہے جسے ہم نے بلیک ووڈ کا نام دیا ہے، جس نے چین، جاپان اور برطانیہ کے افراد اور کمپنیوں کے خلاف سائبر جاسوسی کی کارروائیاں کی ہیں۔ ہم نے NSPX30 کے ارتقاء کی نقشہ سازی کی، بلیک ووڈ کی طرف سے تعینات کردہ حسب ضرورت امپلانٹ، 2005 تک ایک چھوٹے سے بیک ڈور تک جس کا نام ہم نے پروجیکٹ ووڈ رکھا ہے۔

دلچسپ بات یہ ہے کہ 2005 کا پروجیکٹ ووڈ امپلانٹ میلویئر ڈیولپمنٹ میں تجربہ رکھنے والے ڈویلپرز کا کام معلوم ہوتا ہے، لاگو کی گئی تکنیکوں کو دیکھتے ہوئے، جس سے ہمیں یقین ہوتا ہے کہ ہم نے ابھی تک پرائمری بیک ڈور کی تاریخ کے بارے میں مزید دریافت کرنا ہے۔

WeLiveSecurity پر شائع ہونے والی ہماری تحقیق کے بارے میں کسی بھی استفسار کے لیے، براہ کرم ہم سے رابطہ کریں۔ ਧਮਕੀینٹیل@eset.com.

ESET ریسرچ نجی APT انٹیلی جنس رپورٹس اور ڈیٹا فیڈز پیش کرتا ہے۔ اس سروس کے بارے میں کسی بھی استفسار کے لیے، ملاحظہ کریں۔ ای ایس ای ٹی تھریٹ انٹیلی جنس صفحہ.

آئی او سی

فائلوں

|

ان شاء 1 |

فائل کا نام |

ESET پتہ لگانے کا نام |

Description |

|

625BEF5BD68F75624887D732538B7B01E3507234 |

minibrowser_shell.dll |

Win32/Agent.AFYI |

NSPX30 ابتدائی ڈراپر۔ |

|

43622B9573413E17985B3A95CBE18CFE01FADF42 |

comx3.dll |

Win32/Agent.AFYH |

انسٹالر کے لیے لوڈر۔ |

|

240055AA125BD31BF5BA23D6C30133C5121147A5 |

msnsp.dll |

Win32/Agent.AFYH |

مستقل لوڈر۔ |

|

308616371B9FF5830DFFC740318FD6BA4260D032 |

mshlp.dll |

Win32/Agent.AFYH |

آرکیسٹریٹر کے لیے لوڈر۔ |

|

796D05F299F11F1D78FBBB3F6E1F497BC3325164 |

comx3.dll.txt |

Win32/TrojanDropper.Agent.SWR |

ڈکرپٹڈ انسٹالر۔ |

|

82295E138E89F37DD0E51B1723775CBE33D26475 |

WIN.cfg |

Win32/Agent.AFYI |

ڈکرپٹڈ آرکیسٹریٹر۔ |

|

44F50A81DEBF68F4183EAEBC08A2A4CD6033DD91 |

msfmtkl.dat |

Win32/Agent.VKT |

ڈکرپٹڈ بیک ڈور۔ |

|

DB6AEC90367203CAAC9D9321FDE2A7F2FE2A0FB6 |

c001.dat |

Win32/Agent.AFYI |

اسناد اور ڈیٹا چوری کرنے والا پلگ ان۔ |

|

9D74FE1862AABAE67F9F2127E32B6EFA1BC592E9 |

c002.dat |

Win32/Agent.AFYI |

Tencent QQ میسج انٹرسیپشن پلگ ان۔ |

|

8296A8E41272767D80DF694152B9C26B607D26EE |

c003.dat |

Win32/Agent.AFYI |

آڈیو کیپچر پلگ ان۔ |

|

8936BD9A615DD859E868448CABCD2C6A72888952 |

a010.dat |

Win32/Agent.VKT |

معلومات جمع کرنے والا پلگ ان۔ |

|

AF85D79BC16B691F842964938C9619FFD1810C30 |

b011.dat |

Win32/Agent.VKT |

Keylogger پلگ ان۔ |

|

ACD6CD486A260F84584C9FF7409331C65D4A2F4A |

b010.dat |

Win32/Agent.VKT |

اسکرین کیپچر پلگ ان۔ |

نیٹ ورک

|

IP |

ڈومین |

ہوسٹنگ فراہم کنندہ |

پہلی بار دیکھا |

تفصیلات دیکھیں |

|

104.193.88[.]123 |

www.baidu[.]com |

بیجنگ بیدو نیٹ کام سائنس اینڈ ٹیکنالوجی کمپنی لمیٹڈ |

2017-08‑04 |

پے لوڈز کو ڈاؤن لوڈ کرنے کے لیے آرکیسٹریٹر اور بیک ڈور اجزاء کے ذریعے رابطہ کی گئی جائز ویب سائٹ۔ HTTP GET درخواست کو AitM نے روکا ہے۔ |

|

183.134.93[.]171 |

dl_dir.qq[.]com |

IRT-CHINANET-ZJ |

2021-10‑17 |

URL کا وہ حصہ جہاں سے ڈراپر کو جائز سافٹ ویئر کے ذریعے ڈاؤن لوڈ کیا گیا تھا۔ |

MITER ATT&CK تکنیک

یہ میز استعمال کرتے ہوئے بنایا گیا تھا۔ ورژن MITER ATT&CK فریم ورک کا 14.

|

حربہ |

ID |

نام |

Description |

|

وسائل کی ترقی |

صلاحیتوں کو تیار کریں: میلویئر |

بلیک ووڈ نے NSPX30 نامی ایک حسب ضرورت امپلانٹ استعمال کیا۔ |

|

|

ابتدائی رسائی |

سپلائی چین سمجھوتہ |

NSPX30 کا ڈراپر جزو اس وقت پہنچایا جاتا ہے جب سافٹ ویئر اپ ڈیٹ کی جائز درخواستوں کو AitM کے ذریعے روکا جاتا ہے۔ |

|

|

پھانسی |

کمانڈ اور اسکرپٹنگ ترجمان: پاور شیل |

NSPX30 کا انسٹالر جزو Windows Defender کے نمونے کی جمع آوری کو غیر فعال کرنے کے لیے PowerShell کا استعمال کرتا ہے، اور لوڈر جزو کے لیے ایک اخراج شامل کرتا ہے۔ |

|

|

کمانڈ اور اسکرپٹنگ ترجمان: ونڈوز کمانڈ شیل |

NSPX30 کا انسٹالر استعمال کر سکتا ہے۔ cmd.exe UAC کو نظرانداز کرنے کی کوشش کرتے وقت۔ NSPX30 کا بیک ڈور ایک ریورس شیل بنا سکتا ہے۔ |

||

|

کمانڈ اور اسکرپٹنگ ترجمان: بصری بنیادی |

UAC کو نظرانداز کرنے کی کوشش کرتے وقت NSPX30 کا انسٹالر VBScript استعمال کر سکتا ہے۔ |

||

|

آبائی API |

NSPX30 کا انسٹالر اور بیک ڈور استعمال CreateProcessA/W اجزاء کو انجام دینے کے لیے APIs۔ |

||

|

مسلسل |

ہائی جیک ایگزیکیوشن فلو |

ونساک شروع ہونے پر NSPX30 کا لوڈر خود بخود ایک عمل میں لوڈ ہو جاتا ہے۔ |

|

|

استحقاق میں اضافہ |

واقعہ کو متحرک کیا گیا عمل |

NSPX30 کا انسٹالر میڈیا بٹن کی کلید کی قدر کو تبدیل کرنے کے لیے رجسٹری میں ترمیم کرتا ہے (APPCOMMAND_LAUNCH_APP2) اس کے قابل عمل لوڈر کی طرف اشارہ کرنا۔ |

|

|

غلط استعمال کی بلندی پر قابو پانے کا طریقہ کار: صارف اکاؤنٹ کنٹرول کو بائی پاس کریں۔ |

NSPX30 کا انسٹالر UAC کو بائی پاس کرنے کی کوشش کرنے کے لیے تین تکنیکوں کا استعمال کرتا ہے۔ |

||

|

دفاعی چوری |

فائلوں یا معلومات کو ڈیوبفسکیٹ/ڈی کوڈ کریں۔ |

NSPX30 کے انسٹالر، آرکیسٹریٹر، بیک ڈور، اور کنفیگریشن فائلوں کو RC4، یا بٹ وائز اور ریاضی کی ہدایات کے امتزاج کے ساتھ ڈکرپٹ کیا جاتا ہے۔ |

|

|

کمزور دفاع: ٹولز کو غیر فعال یا ترمیم کریں۔ |

NSPX30 کا انسٹالر ونڈوز ڈیفنڈر کے نمونے جمع کرانے کو غیر فعال کر دیتا ہے، اور لوڈر جزو کے لیے اخراج شامل کرتا ہے۔ NSPX30 کا آرکیسٹریٹر اپنے لوڈر اجزاء کی اجازت دینے کے لیے سیکیورٹی سافٹ ویئر کے ڈیٹا بیس کو تبدیل کر سکتا ہے۔ ھدف بنائے گئے سافٹ ویئر میں شامل ہیں: Tencent PC مینیجر، 360 Safeguard، 360 Antivirus، اور Kingsoft AntiVirus۔ |

||

|

اشارے کو ہٹانا: فائل کو حذف کرنا |

NSPX30 اپنی فائلوں کو ہٹا سکتا ہے۔ |

||

|

اشارے کو ہٹانا: واضح استقامت |

NSPX30 اس کی استقامت کو دور کر سکتا ہے۔ |

||

|

بالواسطہ کمانڈ پر عمل درآمد |

NSPX30 کا انسٹالر ونڈوز کے کمانڈ شیل کے ذریعے پاور شیل کو چلاتا ہے۔ |

||

|

ماسکریڈنگ: جائز نام یا مقام سے ملائیں۔ |

NSPX30 کے اجزاء جائز فولڈر میں محفوظ ہیں۔ %PROGRAMDATA%Intel. |

||

|

رجسٹری میں ترمیم کریں۔ |

UAC کو نظرانداز کرنے کی کوشش کرتے وقت NSPX30 کا انسٹالر رجسٹری میں ترمیم کرسکتا ہے۔ |

||

|

مبہم فائلیں یا معلومات |

NSPX30 کے اجزاء کو ڈسک پر خفیہ طور پر محفوظ کیا جاتا ہے۔ |

||

|

مبہم فائلیں یا معلومات: ایمبیڈڈ پے لوڈز |

NSPX30 کا ڈراپر سرایت شدہ اجزاء پر مشتمل ہے۔ NSPX30 کا لوڈر سرایت شدہ شیل کوڈ پر مشتمل ہے۔ |

||

|

سسٹم بائنری پراکسی ایگزیکیوشن: Rundll32 |

NSPX30 کے انسٹالر کے ذریعے لوڈ کیا جا سکتا ہے۔ rundll32.exe. |

||

|

اسناد تک رسائی |

درمیان میں مخالف |

NSPX30 امپلانٹ AitM حملوں کے ذریعے متاثرین تک پہنچایا جاتا ہے۔ |

|

|

پاس ورڈ اسٹورز سے اسناد |

NSPX30 پلگ ان c001.dat Tencent QQ ڈیٹا بیس سے اسناد چرا سکتے ہیں۔ |

||

|

ڈسکوری |

فائل اور ڈائرکٹری کی دریافت |

NSPX30 کے بیک ڈور اور پلگ ان فائلوں کی فہرست بنا سکتے ہیں۔ |

|

|

استفسار رجسٹری |

NSPX30 a010.dat پلگ ان انسٹال شدہ سافٹ ویئر کی مختلف معلومات رجسٹری سے اکٹھا کرتا ہے۔ |

||

|

سافٹ ویئر ڈسکوری |

NSPX30 a010.dat پلگ ان رجسٹری سے معلومات جمع کرتا ہے۔ |

||

|

سسٹم انفارمیشن ڈسکوری |

NSPX30 کا بیک ڈور سسٹم کی معلومات اکٹھا کرتا ہے۔ |

||

|

سسٹم نیٹ ورک کنفیگریشن ڈسکوری |

NSPX30 کا بیک ڈور نیٹ ورک اڈاپٹر کی مختلف معلومات اکٹھا کرتا ہے۔ |

||

|

سسٹم نیٹ ورک کنکشنز کی دریافت |

NSPX30 کا بیک ڈور نیٹ ورک اڈاپٹر کی معلومات اکٹھا کرتا ہے۔ |

||

|

سسٹم کے مالک/صارف کی دریافت |

NSPX30 کا بیک ڈور سسٹم اور صارف کی معلومات اکٹھا کرتا ہے۔ |

||

|

جمعکاری |

ان پٹ کیپچر: کیلاگنگ |

NSPX30 پلگ ان b011.dat ایک بنیادی keylogger ہے. |

|

|

جمع شدہ ڈیٹا کو محفوظ کریں: لائبریری کے ذریعے آرکائیو کریں۔ |

NSPX30 پلگ ان zlib کا استعمال کرتے ہوئے جمع کردہ معلومات کو کمپریس کرتے ہیں۔ |

||

|

آڈیو کیپچر۔ |

NSPX30 پلگ ان c003.dat ان پٹ اور آؤٹ پٹ آڈیو اسٹریمز کو ریکارڈ کرتا ہے۔ |

||

|

خودکار مجموعہ |

NSPX30 کا آرکیسٹریٹر اور بیک ڈور معلومات اکٹھا کرنے کے لیے خود بخود پلگ ان لانچ کرتے ہیں۔ |

||

|

ڈیٹا سٹیجڈ: لوکل ڈیٹا سٹیجنگ |

NSPX30 کے پلگ ان ڈیٹا کو مقامی فائلوں میں جمع کرنے سے پہلے محفوظ کرتے ہیں۔ |

||

|

سکرین کی گرفتاری |

NSPX30 پلگ ان b010.dat اسکرین شاٹس لیتا ہے۔ |

||

|

کمانڈ اور کنٹرول |

ایپلیکیشن لیئر پروٹوکول: ویب پروٹوکول |

NSPX30 کے آرکیسٹریٹر اور بیک ڈور اجزاء HTTP کا استعمال کرتے ہوئے پے لوڈز ڈاؤن لوڈ کرتے ہیں۔ |

|

|

ایپلیکیشن لیئر پروٹوکول: DNS |

NSPX30 کا بیک ڈور DNS کا استعمال کرتے ہوئے جمع کی گئی معلومات کو نکالتا ہے۔ |

||

|

ڈیٹا انکوڈنگ: معیاری انکوڈنگ |

اخراج کے لیے جمع کردہ ڈیٹا کو zlib کے ساتھ کمپریس کیا جاتا ہے۔ |

||

|

ڈیٹا کی الجھن |

NSPX30 کا بیک ڈور اس کی C&C کمیونیکیشنز کو خفیہ کرتا ہے۔ |

||

|

نان ایپلیکیشن لیئر پروٹوکول |

NSPX30 کا بیک ڈور اپنی C&C کمیونیکیشنز کے لیے UDP کا استعمال کرتا ہے۔ |

||

|

پراکسی |

NSPX30 کے اس کے C&C سرور کے ساتھ مواصلات ایک نامعلوم جزو کے ذریعے پراکسی ہوتے ہیں۔ |

||

|

جلاوطنی |

خودکار اخراج |

دستیاب ہونے پر، NSPX30 کا بیک ڈور کسی بھی جمع کردہ معلومات کو خود بخود نکال دیتا ہے۔ |

|

|

ڈیٹا کی منتقلی کے سائز کی حدود |

NSPX30 کے بیک ڈور ایکسفلٹریٹس ایک مقررہ پیکٹ سائز کے ساتھ DNS سوالات کے ذریعے ڈیٹا اکٹھا کرتے ہیں۔ |

||

|

متبادل پروٹوکول سے باہر نکالنا: غیر خفیہ شدہ غیر C2 پروٹوکول پر اخراج |

NSPX30 کا بیک ڈور DNS کا استعمال کرتے ہوئے جمع کی گئی معلومات کو نکالتا ہے۔ |

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://www.welivesecurity.com/en/eset-research/nspx30-sophisticated-aitm-enabled-implant-evolving-since-2005/

- : ہے

- : ہے

- : نہیں

- :کہاں

- $UP

- 08

- 1

- 10

- 11

- 12

- 13

- 14

- 15٪

- 16

- 17

- 179

- 180

- 19

- 2005

- 2008

- 2011

- 2014

- 2016

- 2018

- 2020

- 24

- 360

- 7

- 75

- 77

- 8

- 9

- 98

- a

- قابلیت

- ہمارے بارے میں

- تک رسائی حاصل

- کے مطابق

- اکاؤنٹ

- اعمال

- فعال

- سرگرمی

- اداکار

- اس کے علاوہ

- ایڈیشنل

- اس کے علاوہ

- پتہ

- پتے

- جوڑتا ہے

- کے بعد

- کے خلاف

- ایجنٹ

- ارف

- تمام

- اجازت کی فہرست

- تقریبا

- پہلے ہی

- بھی

- متبادل

- اگرچہ

- an

- تجزیہ

- تجزیے

- تجزیہ کیا

- اور

- ینٹیوائرس

- کوئی بھی

- اے پی آئی

- APIs

- ظاہر ہوتا ہے

- آلات

- درخواست

- کا اطلاق کریں

- اے پی ٹی

- محفوظ شدہ دستاویزات

- کیا

- ارد گرد

- AS

- تشخیص کریں

- منسلک

- فرض کرو

- At

- حملہ

- حملے

- کرنے کی کوشش

- کوشش کرنا

- کوششیں

- آڈیو

- مصنفین

- خود کار طریقے سے

- دستیاب

- واپس

- پچھلے دروازے

- گھر کے دروازے

- بیدو

- کی بنیاد پر

- بنیادی

- BE

- کیونکہ

- بن

- رہا

- اس سے پہلے

- کیا جا رہا ہے

- یقین ہے کہ

- BEST

- bitwise

- دونوں

- تعمیر

- بٹن

- by

- بائی پاس

- کہا جاتا ہے

- بلا

- کالز

- مہم

- کر سکتے ہیں

- صلاحیتوں

- صلاحیت

- صلاحیت رکھتا

- قبضہ

- کیا ہوا

- کیس

- مقدمات

- چین

- تبدیل

- تبدیل کر دیا گیا

- چیٹ

- چین

- چینی

- واضح

- قریب

- بند ہوجاتا ہے

- CO

- کوڈ

- کوڈ بیس

- جمع

- مجموعہ

- کلیکٹر

- COM

- کے مجموعے

- امتزاج

- آتا ہے

- عام طور پر

- ابلاغ

- مواصلات

- کموینیکیشن

- کمپنیاں

- کمپنی کے

- مرتب

- مکمل کرنا

- جزو

- اجزاء

- سمجھوتہ

- سمجھوتہ کیا

- شرط

- حالات

- سلوک

- ترتیب

- منسلک

- کنکشن

- کنکشن

- سمجھا

- مشتمل

- رابطہ کریں

- پر مشتمل ہے

- مندرجات

- کنٹرول

- کنٹرولر

- مکالمات

- کارپوریشن

- اسی کے مطابق

- سکتا ہے

- تخلیق

- بنائی

- پیدا

- اسناد

- موجودہ

- اپنی مرضی کے

- سائبر سیکیورٹی

- گہرا

- اعداد و شمار

- ڈیٹا پوائنٹس

- ڈیٹا بیس

- ڈیٹا بیس

- تاریخ

- DCM

- ڈی سی ایم کا

- دہائیوں

- پہلے سے طے شدہ

- نجات

- ڈیلیور

- ترسیل

- انحصار کرتا ہے

- تعیناتی

- تعینات

- تعینات

- بیان

- بیان کرتا ہے

- تفصیل

- ڈیزائن

- منزل

- تفصیلی

- تفصیلات

- پتہ چلا

- کھوج

- اس بات کا تعین

- کا تعین

- ترقی یافتہ

- ڈویلپرز

- ترقی

- رفت

- DID

- فرق

- مختلف

- براہ راست

- دریافت

- دریافت

- تقسیم

- تقسیم

- DNS

- do

- دستاویزات

- کرتا

- ڈومین

- ڈومینز

- ڈاؤن لوڈ، اتارنا

- قطرے

- کے دوران

- ہر ایک

- ابتدائی

- آسانی سے

- بلند

- ای میل

- ایمبیڈڈ

- کے قابل بناتا ہے

- کو فعال کرنا

- انکوڈنگ

- خفیہ کردہ

- مشغول

- انجن

- انجنیئرنگ

- اندراج

- خرابی

- قائم ہے

- واقعات

- ارتقاء

- وضع

- تیار ہوتا ہے

- بالکل

- مثال کے طور پر

- عملدرآمد

- پھانسی

- پھانسی

- پھانسی

- پھانسی

- exfiltration

- نمائش

- وجود

- تجربہ

- وضاحت کی

- ایکسپلورر

- برآمد

- حقیقت یہ ہے

- ناکام رہتا ہے

- خصوصیات

- اعداد و شمار

- فائل

- فائلوں

- فلٹر

- مل

- نتائج

- فنگر پرنٹ

- فائر فال

- پہلا

- مقرر

- کے بعد

- کے لئے

- فارم

- آگے

- ملا

- سے

- مکمل طور پر

- تقریب

- فعالیت

- افعال

- دروازے

- پیدا

- جغرافیائی

- حاصل

- GitHub کے

- دے دو

- دی

- Go

- گروپ

- گروپ کا

- تھا

- ہینڈل

- ہے

- ہیڈر

- یہاں

- ذاتی ترامیم چھپائیں

- ہائی پروفائل

- تاریخ

- ہانگ

- ہانگ کانگ

- کس طرح

- تاہم

- HTML

- HTTP

- HTTPS

- ID

- کی نشاندہی

- if

- وضاحت کرتا ہے

- تصویر

- عمل درآمد

- عملدرآمد

- in

- شامل

- شامل ہیں

- سمیت

- موصولہ

- اضافہ

- اشارہ کرتے ہیں

- اشارہ

- انڈیکیٹر

- انفرادی

- افراد

- معلومات

- انفراسٹرکچر

- ابتدائی

- ابتدائی طور پر

- شروع ہوا

- ان پٹ

- انکوائری

- داخل کرتا ہے

- کے اندر

- انسٹال

- نصب

- مثال کے طور پر

- کے بجائے

- انسٹی ٹیوٹ

- ہدایات

- انٹیلی جنس

- انٹرفیس

- اندرونی طور پر

- انٹرنیٹ

- میں

- تحقیقات

- IP

- IP ایڈریس

- آئی پی پتے

- آئی ایس پی

- جاری

- IT

- میں

- خود

- جنوری

- جاپان

- جاپانی

- جون

- کلیدی

- بادشاہت

- جان

- علم

- جانا جاتا ہے

- کانگ

- بڑے

- آخری

- بعد

- شروع

- پرت

- معروف

- کم سے کم

- قیادت

- چھوڑ دیا

- جائز

- آو ہم

- امکان

- لسٹ

- سن

- سنتا ہے

- فہرستیں

- لوڈ

- بارک

- لوڈ کر رہا ہے

- بوجھ

- مقامی

- واقع ہے

- محل وقوع

- بند ہو جانا

- دیکھو

- کھو

- ل.

- مشین

- مشینیں

- مین

- اہم

- بدقسمتی سے

- میلویئر

- مینیجر

- جوڑی

- مینوفیکچرنگ

- میچ

- میچ

- کے ملاپ

- مئی..

- مطلب

- میکانزم

- نظام

- میڈیا

- یاد داشت

- ذکر کیا

- پیغام

- پیغامات

- کے ساتھ

- میٹا ڈیٹا

- مائیکروسافٹ

- شاید

- لاکھوں

- نظر ثانی کرنے

- زیادہ

- سب سے زیادہ

- زیادہ تر

- ایک سے زیادہ

- ضروری

- نام

- نامزد

- ضرورت ہے

- ضروریات

- نیٹ ورک

- نیٹ ورک

- نئی

- نہیں

- کوئی بھی نہیں

- نوٹس..

- تعداد

- حاصل

- حاصل کرنا

- ہوا

- اکتوبر

- of

- تجویز

- دفتر

- پرانا

- سب سے پرانی

- on

- ایک

- صرف

- کھول

- اوپن سورس

- کام

- آپریٹنگ سسٹم

- آپریشن

- آپریشنز

- آپریٹرز

- or

- حکم

- اصل

- اصل

- دیگر

- ہمارے

- باہر

- پیداوار

- باہر

- پر

- خود

- ملکیت

- پی اینڈ ای

- کے پیکٹ

- صفحہ

- پیرامیٹر

- حصہ

- خاص طور پر

- گزرتا ہے

- غیر فعال

- پاس ورڈ

- راستہ

- راستے

- PC

- مخصوص

- انجام دیں

- کارکردگی

- کارکردگی کا مظاہرہ

- مسلسل

- تصویر

- مقام

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- مہربانی کرکے

- رابطہ بحال کرو

- پلگ ان

- پوائنٹ

- پوائنٹس

- سیاسی

- مقبول

- ممکنہ طور پر

- پاورشیل

- کی موجودگی

- حال (-)

- کی روک تھام

- پہلے

- پہلے

- نجی

- شاید

- مسئلہ

- طریقہ کار

- عمل

- عمل

- مصنوعات

- حاصل

- پروگرام

- منصوبے

- منصوبوں

- پروٹوکول

- فراہم

- فراہم

- فراہم کنندہ

- پراکسی

- عوامی

- اشاعت

- عوامی طور پر

- شائع

- مقصد

- سوالات

- بلکہ

- تک پہنچنے

- موصول

- حال ہی میں

- ریکارڈ

- ریکارڈ

- بار بار چلنے والی

- کا حوالہ دیتے ہیں

- مراد

- کے بارے میں

- رجسٹرڈ

- رجسٹری

- متعلقہ

- متعلقہ

- یقین ہے

- باقی

- ہٹانے

- ہٹا

- جواب

- رپورٹ

- رپورٹیں

- درخواست

- درخواستوں

- تحقیق

- محققین

- حل کیا

- وسائل

- متعلقہ

- جواب

- نتیجہ

- نتیجے

- واپسی

- ریورس

- امیر

- بڑھتی ہوئی

- روٹر

- حکمرانی

- اسی

- محفوظ

- سائنس

- سائنس اور ٹیکنالوجی

- اسکرین شاٹس

- تلاش کریں

- تلاش کے انجن

- دوسری

- سیکنڈ

- سیکشنز

- سیکورٹی

- دیکھنا

- لگتا ہے

- لگتا ہے

- دیکھا

- منتخب

- بھیجا

- ستمبر

- خدمت کی

- سرور

- سرورز

- سروس

- سروسز

- سیٹ

- کئی

- مشترکہ

- شیل

- دکھایا گیا

- شوز

- اسی طرح

- سادہ

- صرف

- بعد

- چھ

- سائز

- تھوڑا سا مختلف

- چھوٹے

- چھوٹے

- So

- سماجی

- سافٹ ویئر کی

- سافٹ ویئر کے اجزاء

- حل

- کچھ

- بہتر

- مخصوص

- مخصوص

- سپیکٹر

- تقسیم

- جاسوسی

- اسٹیج

- مراحل

- معیار

- شروع کریں

- شروع

- شروع

- مراحل

- ابھی تک

- ذخیرہ

- ذخیرہ

- اسٹریمز

- سلک

- ساخت

- سٹوڈیو

- موضوع

- جمع کرانے

- اس طرح

- پتہ چلتا ہے

- سویٹ

- اضافے

- مشکوک

- کے نظام

- سسٹمز

- ٹیبل

- لے لو

- لیا

- لیتا ہے

- ہدف

- ھدف بنائے گئے

- اہداف

- کاموں

- تکنیک

- تکنیک

- ٹیکنالوجی

- عارضی

- Tencent کے

- سے

- کہ

- ۔

- برطانیہ

- برطانیہ

- دنیا

- ان

- ان

- موضوع

- تو

- وہاں.

- لہذا

- یہ

- وہ

- تھرڈ

- اس

- ان

- خطرہ

- دھمکی دینے والے اداکار

- تین

- کے ذریعے

- وقت

- ٹائم لائن

- ٹائمسٹیمپ

- کرنے کے لئے

- کے آلے

- ٹریس

- ٹریک

- ٹریڈنگ

- ٹریفک

- منتقل

- متحرک

- دو

- Uk

- سمجھ

- متحدہ

- متحدہ سلطنت یونائیٹڈ کنگڈم

- یونیورسٹی

- نامعلوم

- امکان نہیں

- UNNAMED

- اپ ڈیٹ کریں

- تازہ ترین معلومات

- URL

- us

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- رکن کا

- استعمال

- کا استعمال کرتے ہوئے

- درست

- توثیق

- قیمت

- اقدار

- مختلف

- مختلف

- اس بات کی تصدیق

- ورژن

- عمودی

- کی طرف سے

- وکٹم

- متاثرین

- دورہ

- بصری

- قابل اطلاق

- تھا

- راستہ..

- we

- ویب

- ویب سائٹ

- اچھا ہے

- تھے

- کیا

- جب

- جب بھی

- جس

- چوڑائی

- وکیپیڈیا

- گے

- کھڑکیاں

- ساتھ

- لکڑی

- کام

- کام کر

- دنیا

- گا

- تحریری طور پر

- لکھا

- ابھی

- زیفیرنیٹ

- زپ